SSH(Secure Shell)技術允許您通過安全連接安全地遠程管理計算機。 SSH生成加密的所有傳輸文件,包括密碼,並且還發送完全任何網絡協議。要正常工作,它不必安裝,但也必須配置。它是關於我們希望在本文下進行的主要配置的產品,以獲取最新版本的Ubuntu操作系統,以便是一個示例,該系統將位於服務器。

在Ubuntu中配置SSH

如果您還沒有完成安裝到服務器和客戶端PC,則應最初完成,整個過程的好處是非常簡單的,不會花費很多時間。有關此主題的詳細手冊,請符合以下鏈接上的另一篇文章。這也顯示了用於編輯配置文件和測試SSH的程序,所以今天我們將專注於其他任務一點。閱讀更多:在Ubuntu安裝SSH服務器

創建一對RSA鍵

在新安裝的SSH中,沒有更多指定的鍵來從服務器連接到客戶端,反之亦然。在添加協議的所有組件後,需要立即設置所有這些參數。一對鍵使用RSA算法(從RIVEST,Shamir和Adleman開發人員的名稱減少)。由於此密碼系統,密鑰通過特殊算法加密。要創建一對打開的鍵,您只需在控制台中輸入相應的命令,並按照顯示的說明進行操作。

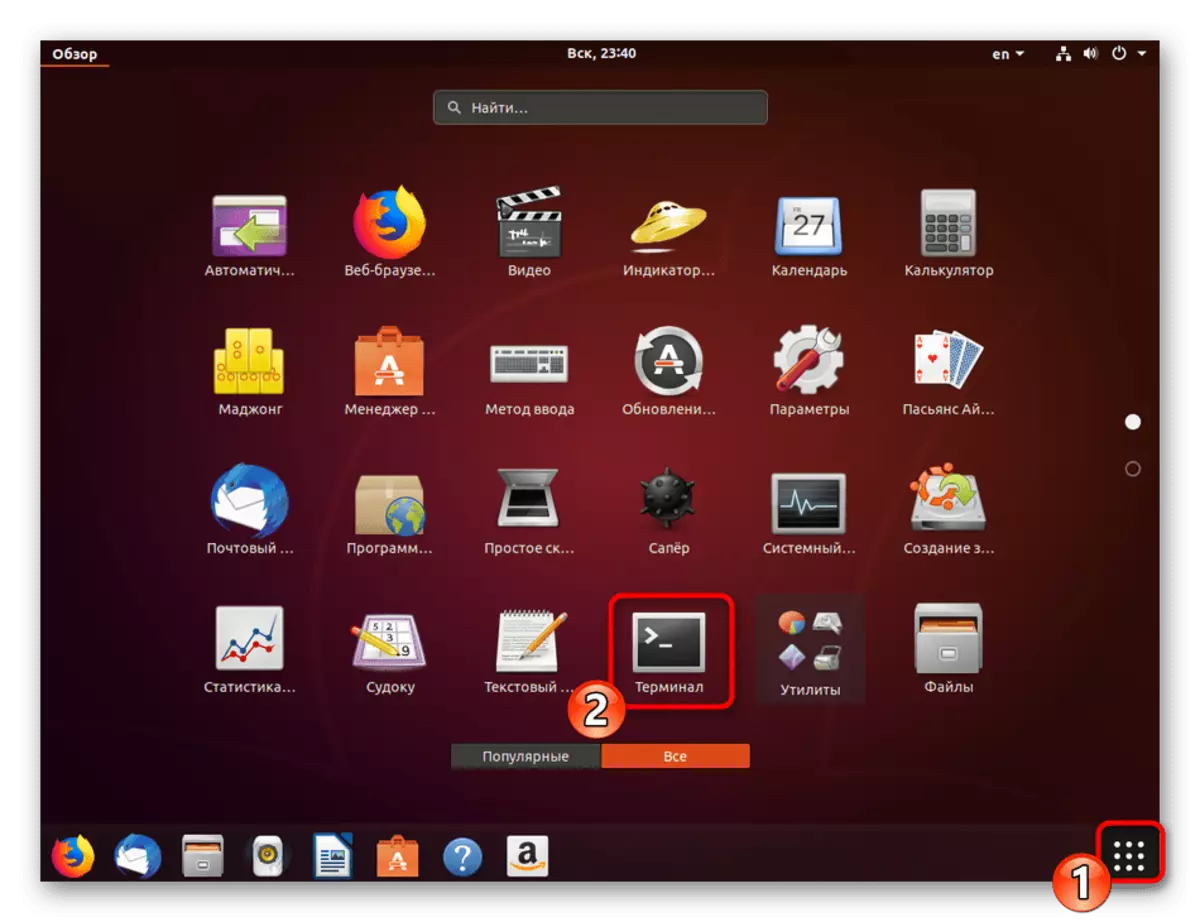

- 通過任何方便的方法一起使用“終端”,例如,通過使用菜單或鍵組合Ctrl + Alt + T.打開它

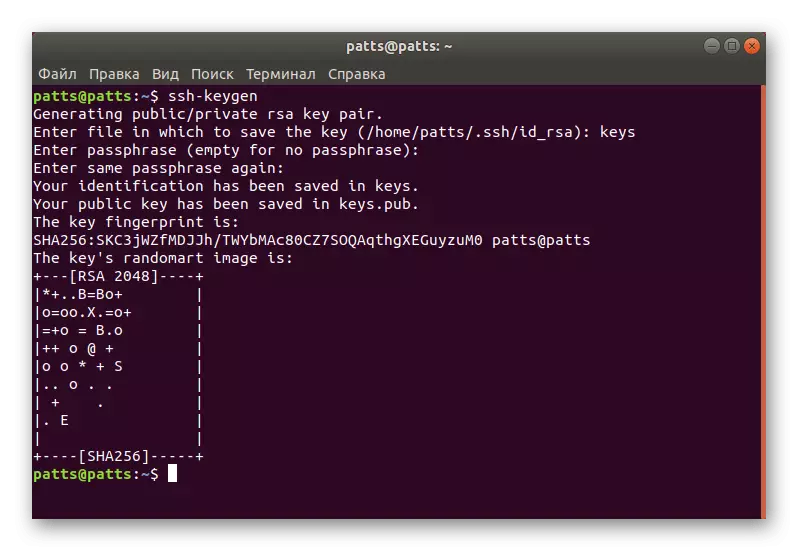

- 輸入ssh-keygen命令,然後單擊Enter鍵。

- 建議將創建一個文件將保存密鑰。如果要將它們留在默認選擇的位置,只需單擊“終端”。

- 公鑰可以由代碼短語保護。如果要使用此選項,請在出現的字符串中寫入密碼。不會顯示插入字符。在新的線路中需要重複它。

- 接下來,您將看到鍵已保存的通知,您也可以熟悉其隨機圖形圖像。

現在有一個客戶對 - 秘密和開放可用於進一步連接計算機之間。您只需將密鑰放在服務器上,以便SSH身份驗證成功。

將打開鍵複製到服務器

有三種密鑰複製方法。例如,當其中一個方式不起作用或不適合特定用戶時,它們中的每一個都將是最佳的各種情況。我們建議通過從最簡單有效的開始考慮所有三種選擇。

選項1:ssh-copy-id命令

SSH-Copy-ID命令內置於操作系統中,因此它無需為其執行安裝任何其他組件。觀察一個簡單的語法來複製密鑰。在終端中,您必須輸入ssh-copy-id username @ remote_host,其中用戶名@ remote_host是遠程計算機的名稱。

第一次連接時,您將收到文本的通知:

無法建立主機203.0.113.1(203.0.113.1)的真實性。

ECDSA關鍵指紋是FD:FD:D4:F9:77:FE:73:84:E1:55:00:廣告:D6:6D:22:Fe。

您確定要繼續連接(是/否)嗎?是的

您必須指定選項是以繼續連接。之後,該實用程序將獨立地將鍵搜索為id_rsa.pub文件,以前創建的文件。在成功檢測期間,將顯示此結果:

USR / BIN / SSH-COPY-ID:INFO:嘗試使用新密鑰登錄,以過濾掉其安裝的任何內容

/ usr / bin / ssh-copy-id:Info:仍需安裝1個密鑰 - 如果您現在提示出現提示,它將安裝新密鑰

從遠程主機指定密碼,以便該實用程序可以輸入它。該工具將從公鑰文件〜/ .ssh / id_rsa.pub複製數據,然後將顯示在屏幕上的消息:

添加的關鍵數量:1

現在嘗試登錄機器,其中:“ssh”[email protected]'“

並檢查以確保只添加了所需的密鑰。

這種文本的外觀意味著該密鑰已成功加載在遠程計算機上,並且不再出現連接的任何問題。

選項2:通過ssh複製一個打開的鍵

如果您不能使用上述實用程序,但有一個密碼進入遠程SSH服務器,可以手動上傳用戶密鑰,從而在連接時提供進一步的穩定認證。它用於此Cat命令將從文件中讀取數據,然後它們將被發送到服務器。在控制台中,您需要輸入一個字符串。

cat〜/ .ssh / id_rsa.pub | ssh用戶名@ remote_host“mkdir -p〜/ .ssh && touch〜/ .ssh / authorized_keys && chmod -r go =〜/ .ssh && cat >>〜/ .ssh / authorized_keys。”

顯示消息時

無法建立主機203.0.113.1(203.0.113.1)的真實性。

ECDSA關鍵指紋是FD:FD:D4:F9:77:FE:73:84:E1:55:00:廣告:D6:6D:22:Fe。

您確定要繼續連接(是/否)嗎?是的

繼續連接並輸入密碼進入服務器。在此之後,公共密鑰將被自動複製到authorized_keys的配置文件的末尾。

方案3:手動打開鍵複製

在沒有經由SSH服務器訪問遠程計算機的,上面描述的所有操作被手動執行。要做到這一點,首先了解通過CAT的〜/ .ssh / id_rsa.pub命令的服務器計算機上的關鍵信息。

屏幕會顯示大約是這樣的字符串:SSH-RSA +鍵為一組字符==演示@測試。在此之後,上班在遠程設備上,你通過創建MKDIR -P的〜/ .ssh一個新的目錄。另外,它還創建authorized_keys文件。接下來,將鑰匙那裡,你剛才通過公共密鑰的迴聲+排>>的〜/ .ssh / authorized_keys中的經驗教訓。在此之後,你可以嘗試開展與服務器的認證,而無需使用密碼。

通過創建密鑰的服務器上進行驗證

在上一節中,您了解了三種方法來複製遠程計算機關鍵服務器。這種行動可以讓你不用密碼進行連接。此過程由進入SHH SSH用戶名@ REMOTE_HOST,其中所述用戶名@ REMOTE_HOST是用戶名和主機計算機名稱通過命令行執行的。當你第一次連接時,系統會通知您一個陌生的連接,你可以通過選擇YES選項繼續。

如果創建一對密鑰的過程中沒有指定關鍵短語(密碼)的連接會自動發生。否則,您必須首先引進其繼續使用SSH工作。

禁用密碼身份驗證

成功建立關鍵複製在這種情況下被認為是的時候就可以進入服務器,而無需使用密碼。然而,由此來認證的能力允許攻擊者使用的工具,選擇一個密碼和破解保護的連接。從這樣的情況下Mustoke自己將允許SSH配置文件中的一個完整的密碼輸入。這需要:

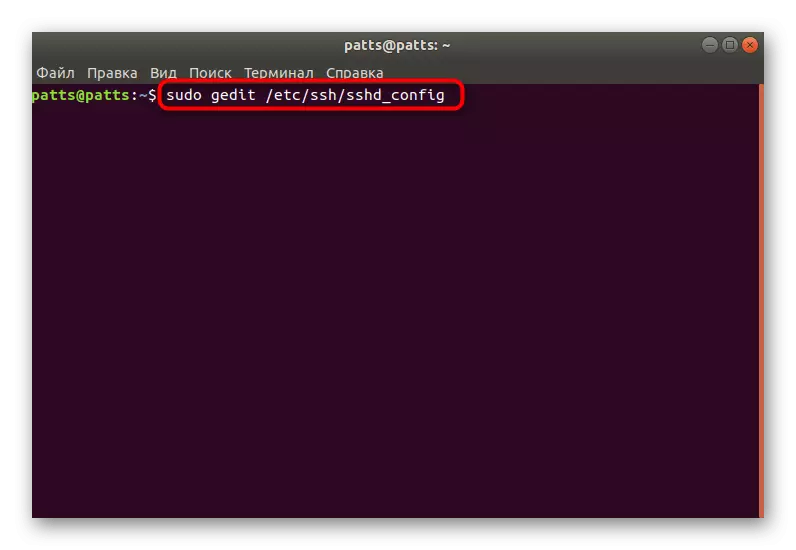

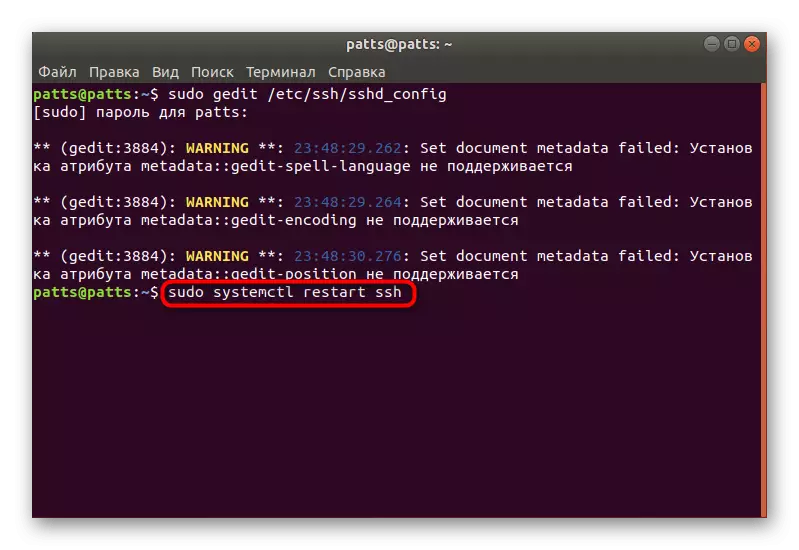

- 在終端中,通過使用須藤GEGDIT / ETC / SSH / sshd_config中命令編輯器中打開的配置文件。

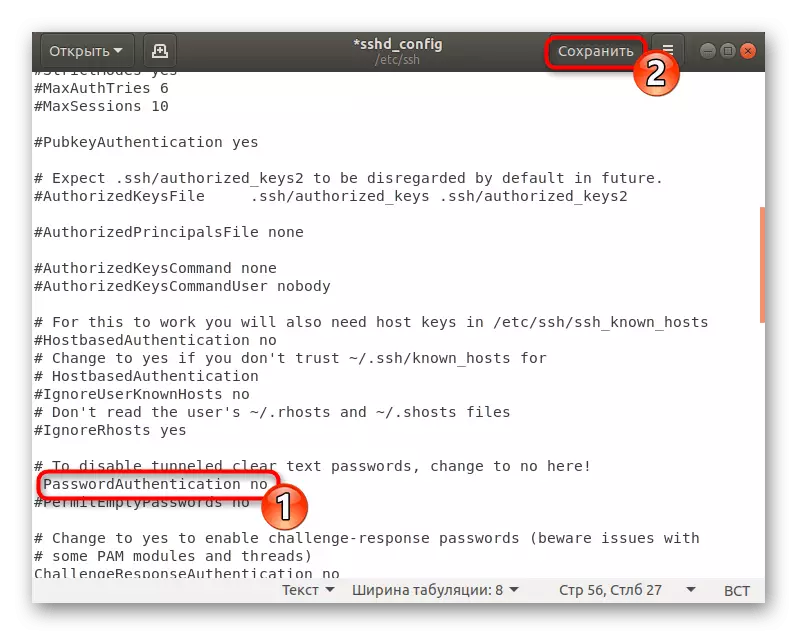

- 找到的PasswordAuthentication線,並刪除在開始的#號以RASS參數。

- 將值更改為NO並保存當前配置。

- 關閉編輯器並重新啟動須藤SystemCTL重新啟動SSH服務器。

密碼認證將關閉,並進入服務器只能使用此專門設立與RSA算法的密鑰使用。

設置標準防火牆

在Ubuntu中,默認防火牆是簡單的防火牆(UFW)防火牆。它允許您解決所選服務的連接。每個應用程序在此工具中創建自己的個人資料,UFW控制它們,允許或打擾連接。通過將其添加到列表來設置SSH配置文件,如下所示:

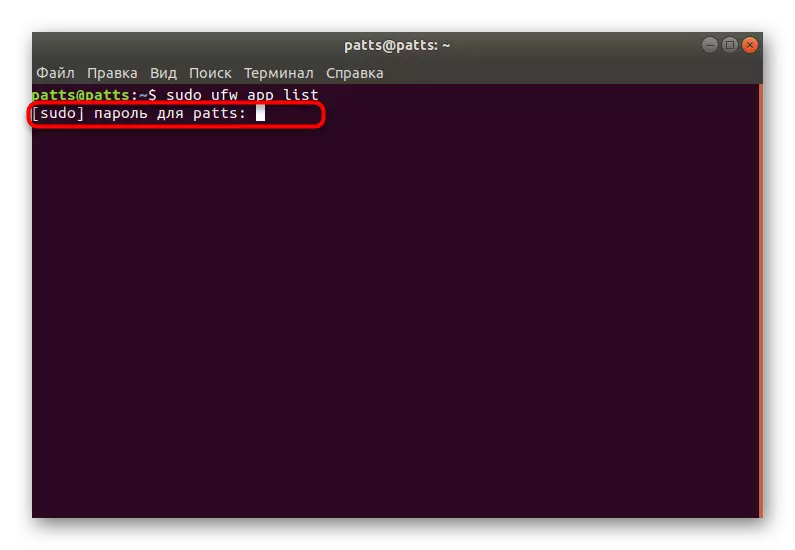

- 通過sudo ufw app列表命令打開防火牆配置文件列表。

- 從帳戶輸入密碼以顯示信息。

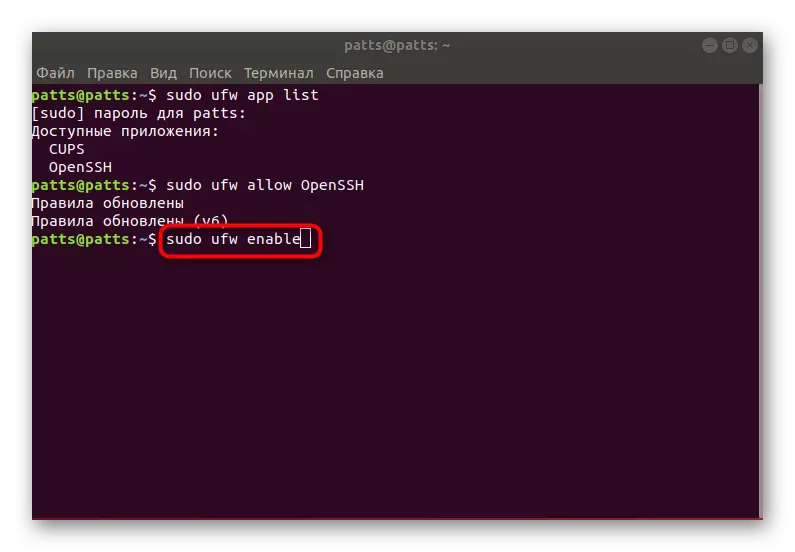

- 您將看到一張可用的應用程序,必須openssh中的openssh。

- 現在,您應該通過SSH解析連接。為此,請使用sudo UFW將其添加到允許的配置文件列表中允許openssh。

- 通過更新規則,sudo ufw啟用來打開防火牆。

- 對於信仰是允許的連接,應該規定Sudo UFW狀態,之後您將看到網絡的狀態。

在此,完成了Ubuntu中的SSH配置說明。配置文件和其他參數的其他設置在其請求下個人由每個用戶執行。您可以熟悉SSH的所有組件在官方文檔中的所有組件的行動。