A tecnoloxía SSH (Secure Shell) permítelle xestionar de forma segura a súa computadora a través dunha conexión segura. SSH produce cifrados todos os ficheiros transmitidos, incluídos os contrasinais e tamén transmite un protocolo de rede completamente. Para traballar correctamente, non só debe ser instalado, senón tamén configurado. Sería sobre o produto da configuración principal que queremos falar segundo este artigo, tomando a última versión do sistema operativo Ubuntu por exemplo, que se localizará o servidor.

Configure SSH en Ubuntu

Se aínda non completou a instalación ao servidor e ao PC do cliente, debería facerse inicialmente, o beneficio de todo o procedemento é bastante sinxelo e non terá moito tempo. Cun manual detallado sobre este tema atópase con outro artigo sobre a seguinte ligazón. Tamén mostra o procedemento de edición do ficheiro de configuración e probando SSH, polo que hoxe centraremos un pouco noutras tarefas.Ler máis: Instalar SSH-Server en Ubuntu

Crear un par de chaves RSA

No SSH recentemente instalado, non hai máis teclas especificadas para conectarse desde o servidor ao cliente e viceversa. Todos estes parámetros deben ser definidos manualmente inmediatamente despois de engadir todos os compoñentes do protocolo. Un par de chaves está a traballar usando o algoritmo RSA (redución dos nomes dos desenvolvedores de Rivest, Shamir e Adleman). Grazas a este criptosistema, as claves están cifradas a través de algoritmos especiais. Para crear un par de chaves abertas, só tes que introducir os comandos axeitados da consola e seguir as instrucións que aparecen.

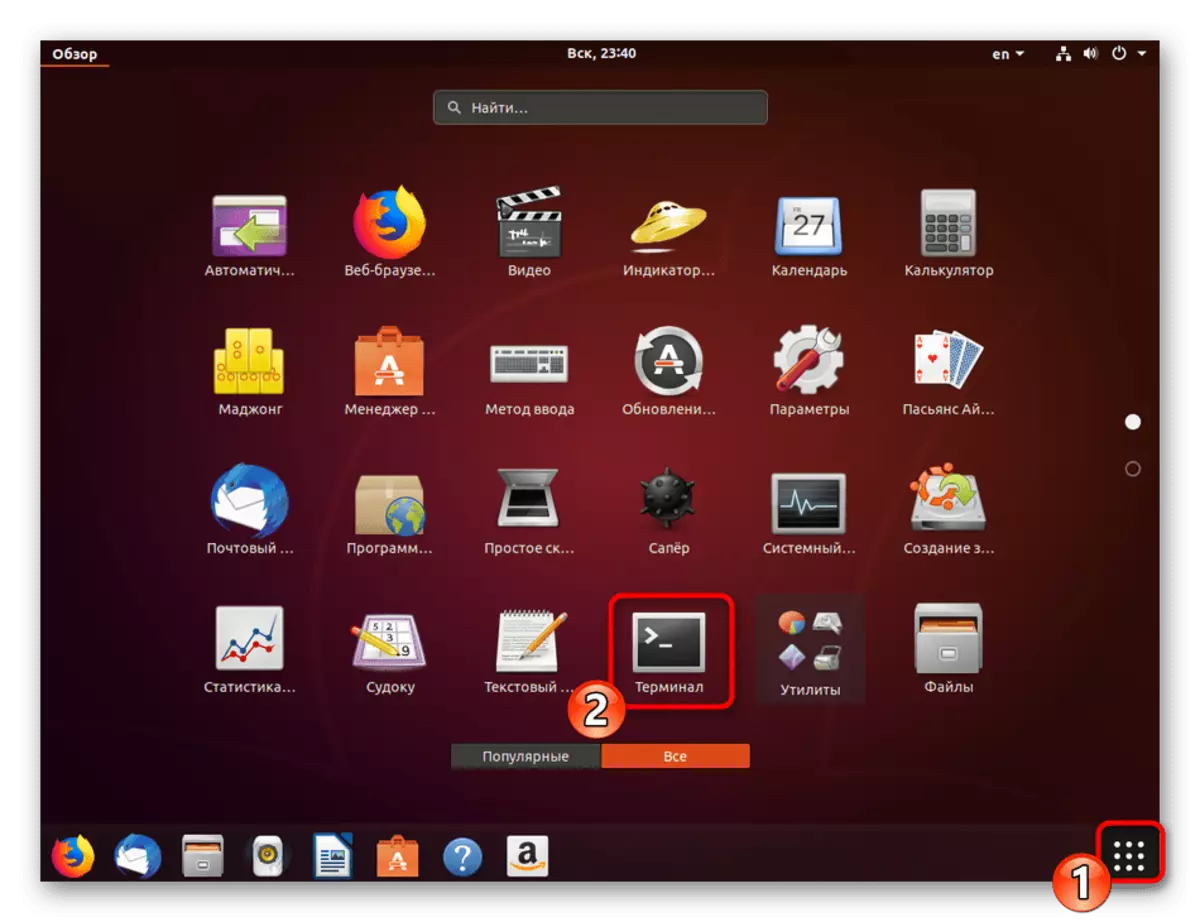

- Ir a traballar coa "Terminal" por calquera método conveniente, por exemplo, abríndoo a través do menú ou a combinación de teclas Ctrl + Alt + T.

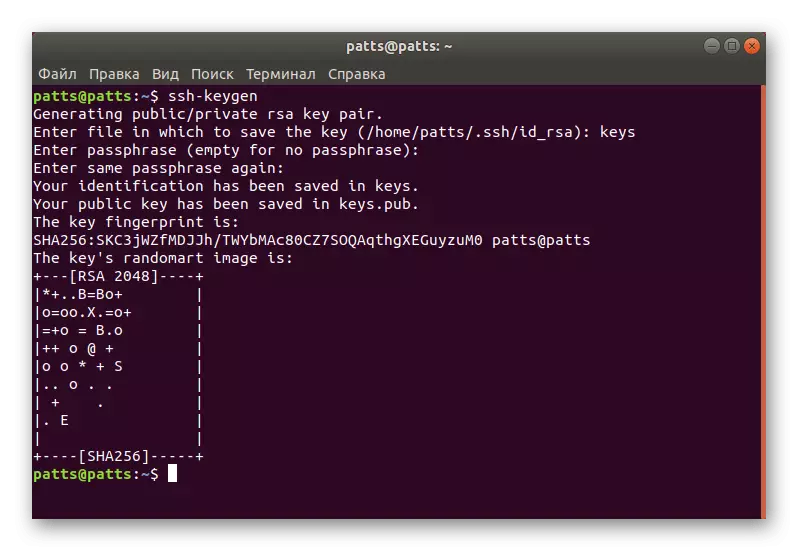

- Introduza o comando SSH-Keygen e faga clic na tecla Intro.

- Proponse crear un ficheiro onde se gardarán as teclas. Se queres deixalos no lugar seleccionado por defecto, basta con premer en Intro.

- A clave pública pode ser protexida por unha frase de código. Se desexa usar esta opción, escriba un contrasinal na cadea aparecida. Os personaxes de inserción non se mostrarán. Na nova liña terá que repetilo.

- A continuación, verás un aviso de que a chave foi gardada e tamén podes familiarizarte coa súa imaxe gráfica aleatoria.

Agora hai un par de clientes - secreto e aberto para ser usado para conectarse aínda máis entre as computadoras. Só ten que poñer a clave para o servidor para que a autenticación SSH sexa exitosa.

Copia a chave aberta ao servidor

Hai tres métodos de copia clave. Cada un deles será o máis óptimo en varias situacións cando, por exemplo, unha das formas non funciona ou non é adecuada para un usuario específico. Propuxemos considerar as tres opcións a partir do máis sinxelo e eficaz.

Opción 1: comando SSH-COPY-ID

O comando SSH-Copy-ID está integrado no sistema operativo, polo que non necesita instalar ningún compoñente adicional para a súa execución. Observe unha sintaxe sinxela para copiar a tecla. No terminal, debes introducir o nome de usuario SSH-COPY-ID @ remotas_host, onde o nome de usuario @ remot_host é o nome do ordenador remoto.

Cando se conecta por primeira vez, recibirá unha notificación co texto:

A autenticidade do servidor '203.0.113.1 (203.0.113.1)' non se pode establecer.

ECDSA Key Fingerprint é FD: D4: F9: 77: Fe: 73: 84: E1: 55: 00: AD: D6: 6D: 22: Fe.

Estás seguro de que queres seguir conectando (si / non)? Si

Debes especificar a opción Si para continuar a conexión. Despois diso, a utilidade buscará independentemente a clave como ID_RSA.pub File, que antes foi creada. Durante a detección exitosa, aparecerá este resultado:

USR / BIN / SSH-COPY-ID: Información: Intentar iniciar sesión coas novas chaves (s), para filtrar calquera que estea instalado AEADY

/ Usr / bin / ssh-copy-id: info: 1 (s) chave (s) permanecerá instalada - Se se lle solicita agora é instalar as novas chaves

Contrasinal [email protected]:

Especifique o contrasinal desde o servidor remoto para que a utilidade poida ingresala. A ferramenta copiará os datos do ficheiro de chave pública ~ / .SH / ID_RSA.PUB, e despois aparecerá unha mensaxe na pantalla:

Número de chaves (s) engadido: 1

Agora intente iniciar sesión na máquina, con: "SSH '[email protected]'"

E comproba que só se agregaron a (s) chave (s).

A aparición de tal texto significa que a clave foi cargada con éxito nunha computadora remota e xa non hai problemas coa conexión.

Opción 2: copiar unha chave aberta a través de SSH

Se non pode usar a utilidade anterior, pero hai un contrasinal para introducir o servidor SSH remoto, pode cargar a tecla de usuario manualmente, proporcionando unha autenticación máis estable cando estea conectado. Utilízase para este comando de gato que lerá os datos do ficheiro e, a continuación, enviaranse ao servidor. Na consola, necesitarás introducir unha cadea.

Gato ~ / .ssh / id_rsa.pub | SSH USERNAME @ remotas_host "mkdir -p ~ / .sh && touch ~ / .sh / autorized_keys && chmod -r go = ~ / .sh && cat >> ~ / .sh / autorized_keys".

Cando aparece a mensaxe

A autenticidade do servidor '203.0.113.1 (203.0.113.1)' non se pode establecer.

ECDSA Key Fingerprint é FD: D4: F9: 77: Fe: 73: 84: E1: 55: 00: AD: D6: 6D: 22: Fe.

Estás seguro de que queres seguir conectando (si / non)? Si

Continúe a conexión e introduza o contrasinal para ingresar ao servidor. Despois diso, a clave pública será copiada automaticamente ao final do ficheiro de configuración do autorizado_keys.

Opción 3: Manual Abrir a copia da tecla

A falta de acceso a unha computadora remota a través dun servidor SSH, todas as accións descritas anteriormente son executadas manualmente. Para iso, primeiro descubra información sobre a clave do servidor PC a través do comando Cat ~ / .SH / ID_RSA.PUB.

A pantalla mostrarase aproximadamente unha cadea de secuencia: SSH-RSA + clave como un conxunto de caracteres == Demostración @ proba. Despois diso, vai a traballar nun dispositivo remoto onde crea un directorio novo a través de MKDIR -P ~ / .SSH. Adicionalmente crea o ficheiro autorizado_keys. A continuación, insira a clave alí que aprendeu anteriormente a través de eco + fila dunha chave pública >> ~ / .SH / AUTORICINICIT_KEYS. Despois diso, pode tentar realizar a autenticación co servidor sen usar contrasinais.

Autenticación no servidor a través da chave creada

Na sección anterior, aprendeu sobre tres métodos para copiar unha tecla de ordenador remota ao servidor. Estas accións permitirán que se conecte sen o contrasinal. Este procedemento realízase a través da liña de comandos introducindo Shh SSH USERNAME @ remotas_host, onde o nome de usuario @ remot_host é o nome de usuario e o nome do ordenador. Cando se conecta por primeira vez, notificaráselle unha conexión descoñecida e podes continuar seleccionando a opción Si.

A conexión ocorre automaticamente se a frase clave (contrasinal) non se especificou durante a creación dun par de chaves. En caso contrario, primeiro terás que introducilo para seguir traballando con SSH.

Desactivar a autenticación por contrasinal

Considérase que a copia de clave de configuración é considerada nesa situación cando pode introducir o servidor sen usar o contrasinal. Non obstante, a capacidade de autenticarse permite así que os atacantes usen ferramentas para seleccionar un contrasinal e romper a conexión protexida. Apagar a partir destes casos permitirá unha entrada de contrasinal de pleno dereito no ficheiro de configuración SSH. Isto requirirá:

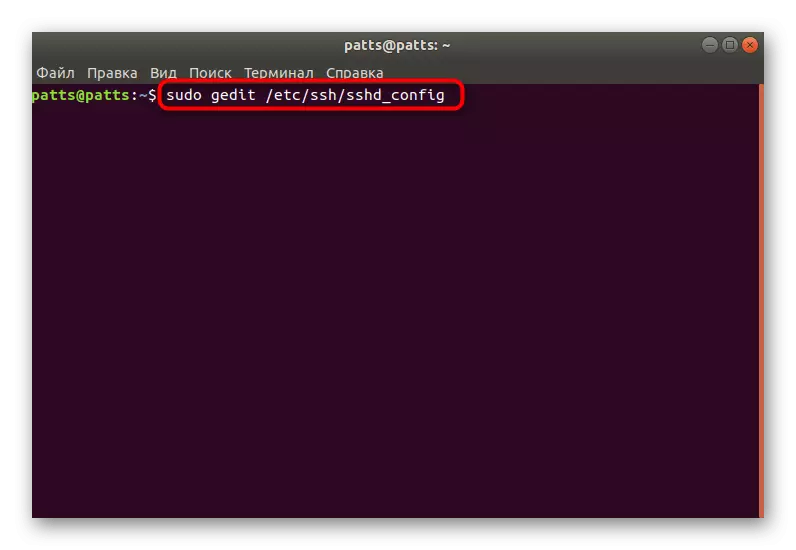

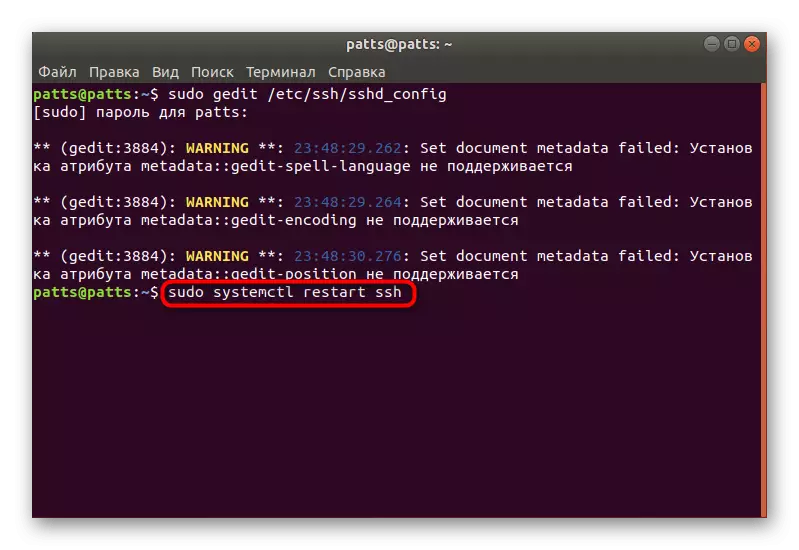

- No terminal, abra o ficheiro de configuración a través do editor usando o comando sudo gegdit / etc / ssh / sshd_config.

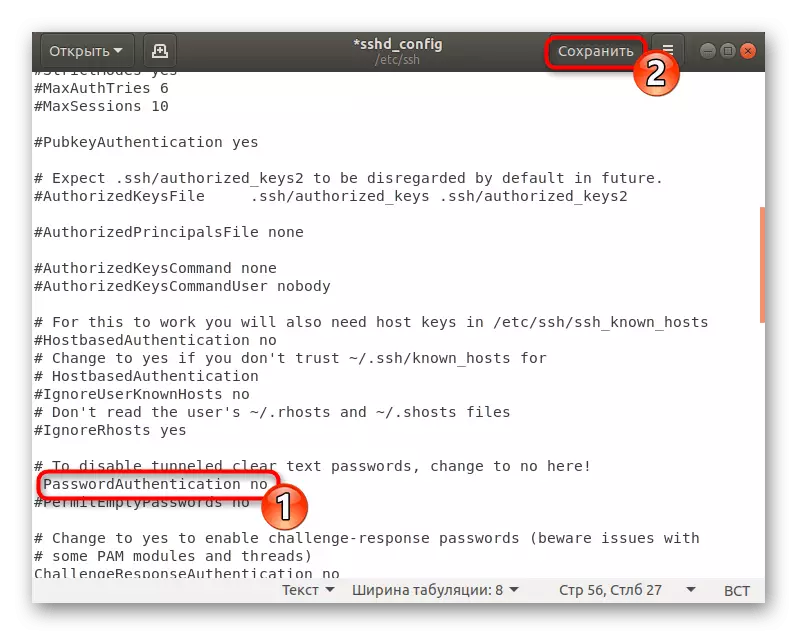

- Atopar a liña de autenticación de contrasinal e eliminar o # sinalizar ao comezo a rass o parámetro.

- Cambia o valor a non e garda a configuración actual.

- Pechar o editor e reiniciar o SUDO SystemCTL reiniciar o servidor SSH.

A autenticación de contrasinal desactivará e ingrese ao servidor só se pode usar usando as teclas especialmente creadas para iso co algoritmo RSA.

Configurar firewall estándar

En Ubuntu, o firewall predeterminado é o firewall sen complicacións (UFW). Permite resolver conexións para os servizos seleccionados. Cada aplicación crea o seu propio perfil nesta ferramenta e UFW controla-los, permitindo ou incomodando a conexión. Configurar o perfil SSH engadíndolle á lista lévase a cabo así:

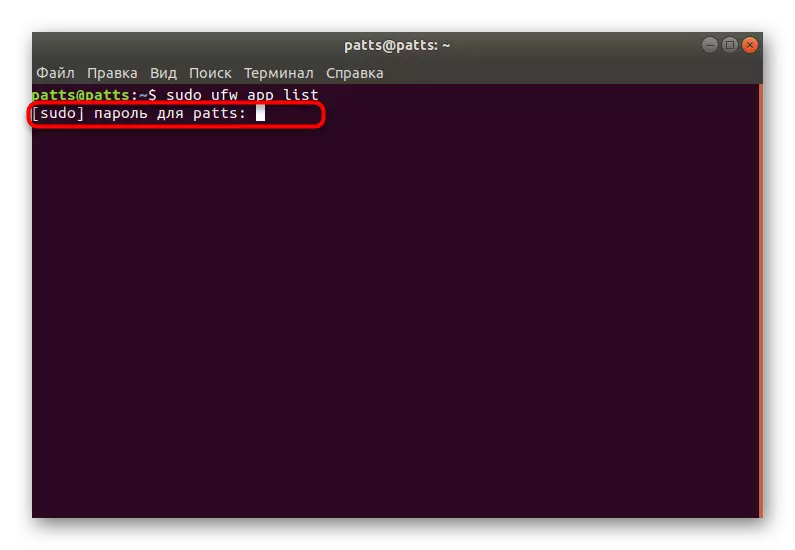

- Abra a lista de perfil de firewall a través do comando da lista de aplicacións de sudo UFW.

- Introduza o contrasinal da conta para mostrar información.

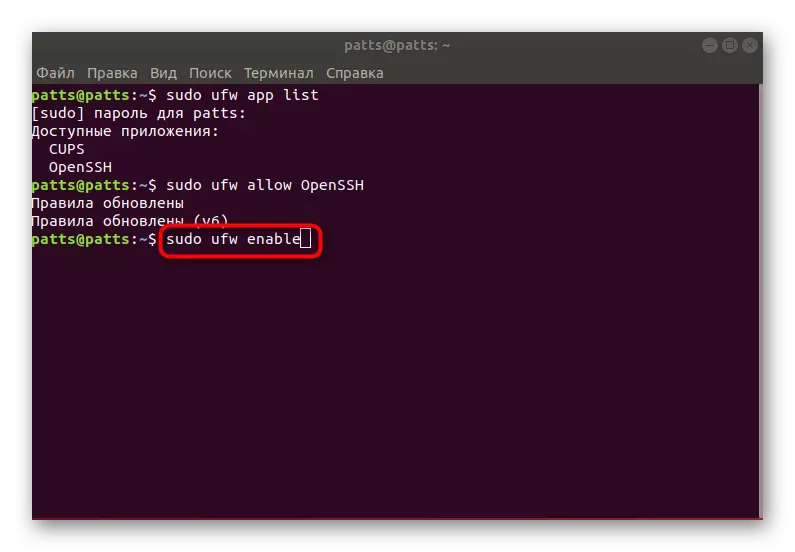

- Verá unha folla de aplicacións dispoñibles, debe haber openssh entre eles.

- Agora debes resolver as conexións a través de SSH. Para iso, engádeo á lista de perfís permitidos usando sudo UFW Permitir openssh.

- Activar o firewall actualizando as regras, Sudo UFW Activar.

- Para as crenzas son que as conexións están permitidas, o estado sudo UFW debe ser prescrito, despois de que verá o estado da rede.

Nesta, as nosas instrucións de configuración SSH en Ubuntu están completadas. Configuración adicional para o ficheiro de configuración e outros parámetros realízanse persoalmente por cada usuario baixo as súas solicitudes. Podes familiarizarse coa acción de todos os compoñentes de SSH na documentación oficial do Protocolo.