SSH (Secure Shell) tehnologija omogućuje sigurno daljinsko upravljanje računalom putem sigurne veze. SSH proizvodi šifrirane sve prenesene datoteke, uključujući zaporke, a također prenosi potpuno bilo koji mrežni protokol. Da radi ispravno, ne smije se samo instalirati, već i konfigurirati. Bilo bi se o proizvodu glavne konfiguracije koju bismo željeli razgovarati u ovom članku, uzimajući najnoviju verziju operativnog sustava Ubuntu za primjer, koji će biti smješten poslužitelj.

Konfigurirajte ssh u Ubuntu

Ako još niste dovršili instalaciju na poslužitelj i klijentsko računalo, to bi trebalo biti učinjeno u početku, korist cijelog postupka je vrlo jednostavna i neće potrajati mnogo vremena. S detaljnim priručnikom na ovoj temi susret s drugim člankom na sljedećoj vezi. Također prikazuje postupak za uređivanje konfiguracijske datoteke i testiranje ssh, tako da ćemo se danas malo usredotočiti na druge zadatke.Opširnije: Instaliranje SSH-poslužitelja u Ubuntu

Stvaranje para RSA tipki

U novo instaliranom SSH-u nema više određenih tipki za povezivanje s poslužitelja na klijenta i obrnuto. Svi ovi parametri moraju se postaviti ručno odmah nakon dodavanja svih komponenti protokola. Par ključeva radi pomoću RSA algoritam (smanjenje iz imena RIVERS, SHAMIR i Adleman). Zahvaljujući ovom kriptosustavu, ključevi su šifrirani kroz posebne algoritme. Da biste stvorili par otvorenih tipki, trebate unijeti samo odgovarajuće naredbe u konzolu i slijediti upute koje se pojavljuju.

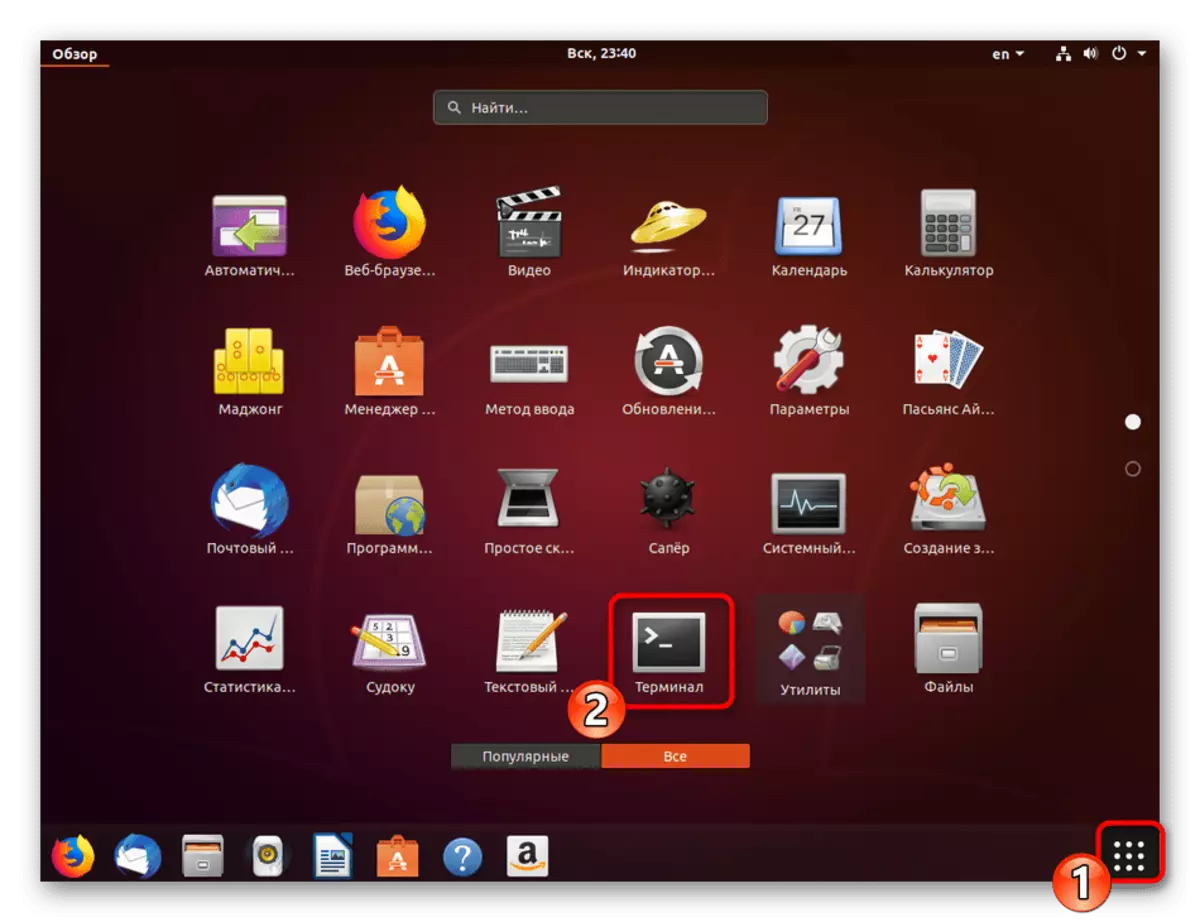

- Idite na rad s "terminalom" bilo kojim prikladnim metodom, na primjer, otvaranjem kroz izbornik ili kombinaciju tipki Ctrl + ALT + T.

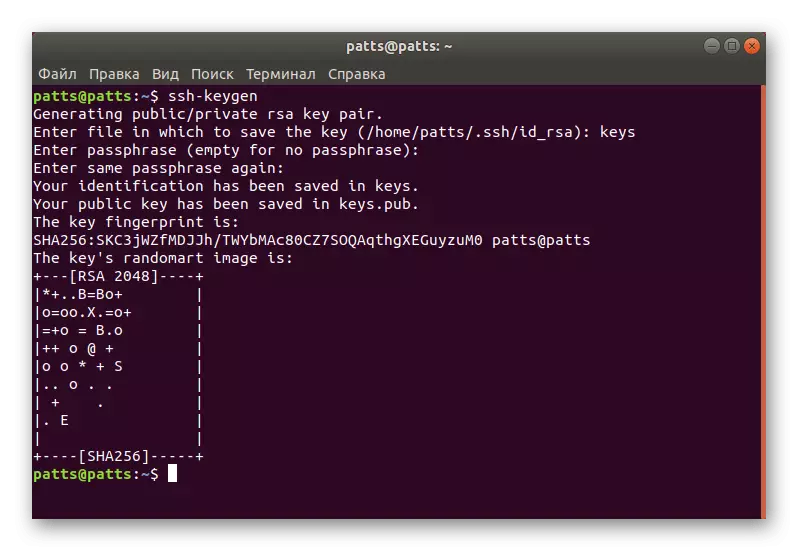

- Unesite naredbu SSH-keygen, a zatim kliknite tipku Enter.

- Predložit će se stvoriti datoteku na kojoj će se ključevi spasiti. Ako ih želite ostaviti na mjestu odabranim zadanim postavkama, jednostavno kliknite na Enter.

- Javni ključ može biti zaštićen kodni izraz. Ako želite koristiti ovu opciju, napišite lozinku u dojmu. Znakovi umetanja neće se prikazati. U novoj liniji morat će ga ponoviti.

- Dalje, vidjet ćete obavijest da je ključ spremio, a možete se upoznati sa svojom slučajnom grafičkom prikazom.

Sada postoji kupac par - tajna i otvorena za daljnje povezivanje između računala. Vi samo trebate staviti ključ na poslužitelj tako da je SSH autentifikacija uspješna.

Kopiraj Otvori ključ za poslužitelj

Postoje tri ključna metoda kopiranja. Svaki od njih će biti najoptimial u različitim situacijama kada, na primjer, jedan od načina ne radi ili nije prikladan za određeni korisnik. Predlažemo razmotriti sve tri opcije počevši od najjednostavnijeg i učinkovito.

Opcija 1: SSH-Copy-ID naredba

Naredba SSH-Copy-ID-a je ugrađena u operativni sustav, tako da ne mora instalirati dodatne komponente za njegovo izvršenje. Promatrajte jednostavnu sintaksu za kopiranje ključa. U terminalu morate unijeti SSH-copy-id korisničko ime @ daljinski_host, gdje je korisničko ime @ daljinski ime je naziv udaljenog računala.

Kada se prvi put povežete, primit ćete obavijest s tekstom:

Autentičnost domaćina '203.0.113.1 (203.0.113.1)' ne može se uspostaviti.

ECDSA ključ otisak prsta je fd: d4: f9: 77: FE: 73: 84: e1: 55: 00: AD: D6: 6D: 22: Fe.

Jeste li sigurni da želite nastaviti s povezivanjem (da / ne)? Da

Morate odrediti opciju Da za nastavak veze. Nakon toga, korisnost će samostalno pretraživati ključ kao id_rsa.pub datoteku, koji je prethodno stvoren. Tijekom uspješnog otkrivanja prikazat će se ovaj rezultat:

Usr / bin / ssh-copy-id: info: pokušaj prijave s novim ključem, za filtriranje bilo koje aremirane

/ Usr / bin / ssh-copy-id: info: 1 ključ (e) ostaju da biste bili instalirani - ako se od vas zatraži, to je instalirati nove tipke

Korisničko [email protected]'s Lozinka:

Odredite lozinku s udaljenog hosta tako da korisnost može ući u njega. Alat će kopirati podatke iz datoteke javnog ključa ~ / .ssh / ID_RSA.PUB, a zatim će se pojaviti poruka na zaslonu:

Broj dodanih ključa: 1

Sada pokušajte prijaviti se u stroj, s: "ssh" korisničko [email protected] "" "

I provjerite jesu li dodani samo ključ (e).

Izgled takvog teksta znači da je ključ uspješno učitan na udaljeno računalo i više ne bi se pojavili nikakvi problemi s povezivanjem.

Opcija 2: Kopiranje otvorenog ključa kroz SSH

Ako ne možete koristiti gore navedeni program, ali postoji lozinka za unos udaljenog SSH poslužitelja, možete prenijeti korisnički ključ ručno, čime se osigurava dodatna stabilna provjera autentičnosti kada je spojen. Koristi se za ovu CAT naredbu koja će čitati podatke iz datoteke, a zatim će biti poslani na poslužitelj. U konzoli morat ćete unijeti niz.

Cat ~ / .ssh / id_rsa.pub | SSH korisničko ime @ daljinski_host "mkdir -p ~ / .ssh & & Touch ~ / .ssh / Autor_Keys && chmod -R Go = ~ / .ssh & mačka >> ~ / .ssh / Autor_Keys."

Kada se pojavi poruka

Autentičnost domaćina '203.0.113.1 (203.0.113.1)' ne može se uspostaviti.

ECDSA ključ otisak prsta je fd: d4: f9: 77: FE: 73: 84: e1: 55: 00: AD: D6: 6D: 22: Fe.

Jeste li sigurni da želite nastaviti s povezivanjem (da / ne)? Da

Nastavite s vezom i unesite lozinku za unos poslužitelja. Nakon toga, javni ključ će se automatski kopirati na kraj konfiguracijske datoteke ovlaštene_Keys.

Opcija 3: Ručni otvori za kopiranje ključa

U nedostatku pristupa udaljenom računalu putem SSH poslužitelja, sve opisane radnje su ručno izvršene. Da biste to učinili, najprije saznajte informacije o ključu na poslužitelju putem CAT ~ / .ssh / ID_RSA.PUB naredba.

Zaslon će se prikazati približno takvom nizu: SSH-RSA + tipku kao skup znakova == Demo @ test. Nakon toga, idite na rad na udaljenom uređaju gdje ćete stvoriti novi direktorij putem MKDIR -P ~ / .ssh. Dodatno stvara datoteku ovlaštene_Keys. Zatim umetnite ključ koji ste ranije naučili putem echo + reda javnog ključa >> ~ / .ssh / Autor_Keys. Nakon toga možete pokušati izvršiti provjeru autentičnosti s poslužiteljem bez korištenja lozinki.

Provjera autentičnosti na poslužitelju kroz stvoreni ključ

U prethodnom odjeljku, naučili ste oko tri metode za kopiranje udaljenog računala na poslužitelju. Takve će akcije omogućiti povezivanje bez zaporke. Ovaj postupak se izvodi putem naredbenog retka unosom SHH SSH korisničkog imena @ Remote_host, gdje je korisničko ime @ Remote_host korisničko ime i naziv računala računala. Kada se prvi put povežete, bit ćete obaviješteni o nepoznatoj vezi i možete nastaviti odabirom opcije Da.

Veza će se automatski dogoditi ako je ključna fraza (Passfraza) nije određena tijekom stvaranja par ključeva. Inače ćete ga prvo upoznati za nastavak rada s ssh.

Onemogući provjeru autentičnosti lozinke

Uspješno postavljanje ključnog kopiranja smatra se u toj situaciji kada možete unijeti poslužitelj bez korištenja lozinke. Međutim, sposobnost autentifikacije tako omogućuje napadačima da koriste alate za odabir lozinke i ispucaju zaštićenu vezu. Mustall se iz takvih slučajeva omogućit će potpuni unos lozinke u SSH konfiguracijskoj datoteci. To će zahtijevati:

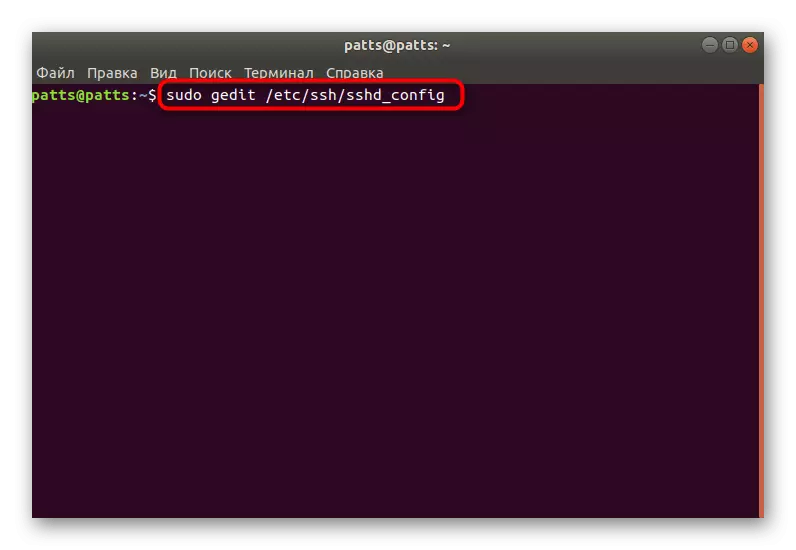

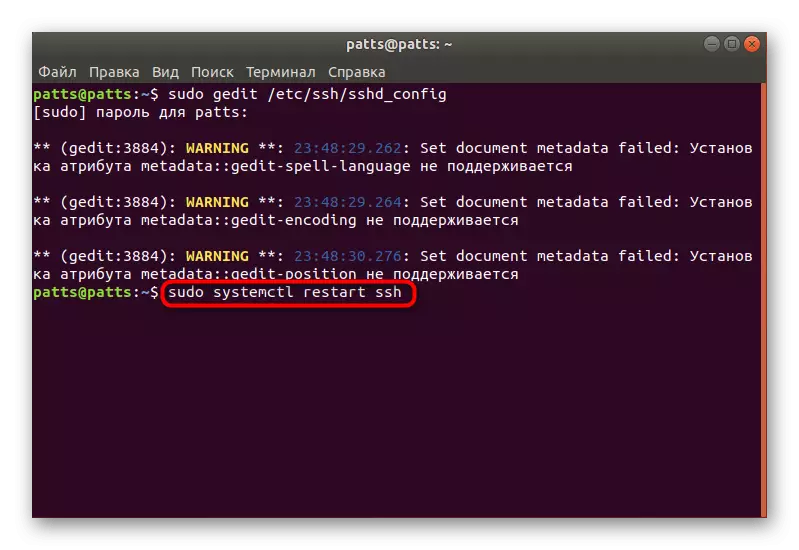

- U terminalu, otvorite konfiguracijsku datoteku putem uređivača pomoću sudo gegdit / etc / ssh / sshd_config naredba.

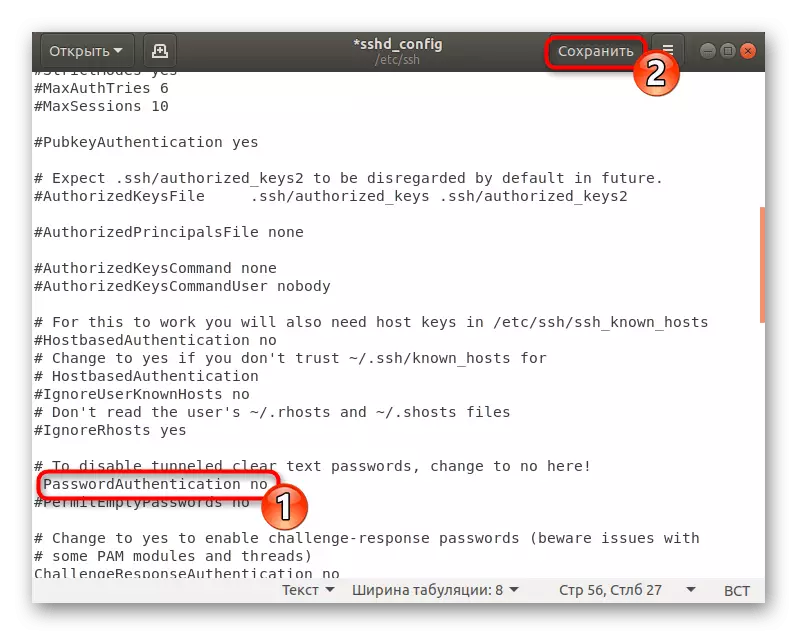

- Pronađite liniju za zapošljavanje i uklonite znak # na početku u igri parametar.

- Promijenite vrijednost ne i spremite trenutnu konfiguraciju.

- Zatvorite urednik i ponovno pokrenite SUDO Systemctl Restart SSH Server.

Provjera autentičnosti zaporke će se isključiti i unijeti poslužitelj se može koristiti samo pomoću tipki posebno stvorenih za to s RSA algoritmom.

Postavljanje standardnog vatrozida

U Ubuntu, zadani vatrozid je nekomplicirani vatrozid (UFW) vatrozid. To vam omogućuje rješavanje veza za odabrane usluge. Svaka aplikacija stvara svoj vlastiti profil u ovom alatu, a UFW ih kontrolira, dopuštajući ili gnjavi povezivanje. Postavljanje SSH profila dodavanjem na popis se provodi ovako:

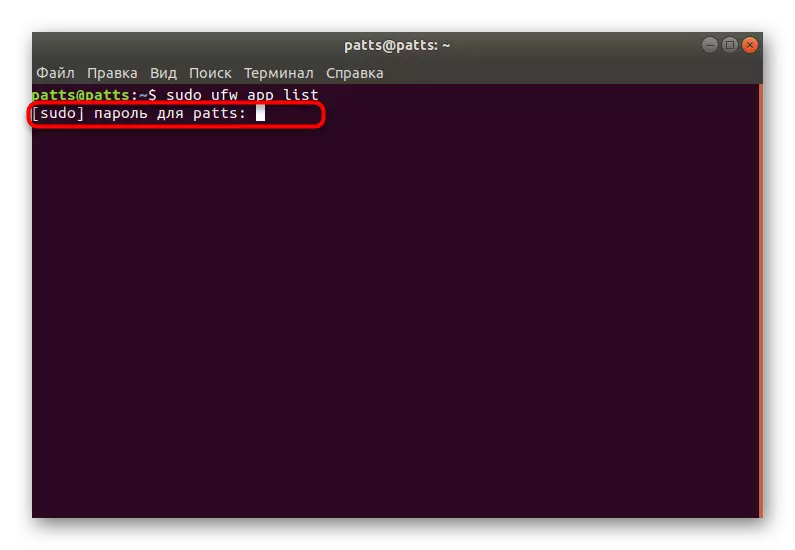

- Otvorite popis profila vatrozida putem naredbe popisa APP-a sudo UFW.

- Unesite lozinku s računa da biste prikazali podatke.

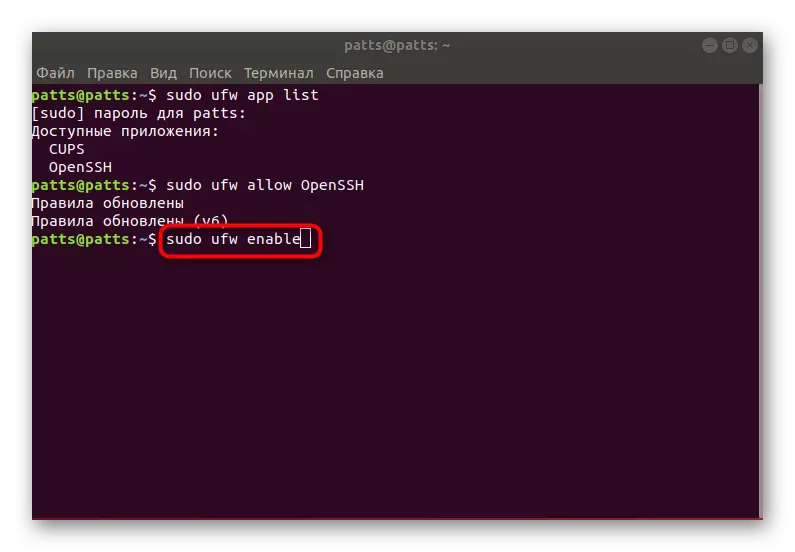

- Vidjet ćete list dostupnih aplikacija, među njima mora biti otvoren.

- Sada biste trebali riješiti veze putem ssh. Da biste to učinili, dodajte je na popis dopuštenih profila pomoću sudo UFW-a dopustiti OpenSSH.

- Uključite vatrozid ažuriranjem pravila, sudo UFW omogućiti.

- Za uvjerenja su da su priključci dopušteni, treba propisati status sudo UFW-a, nakon čega ćete vidjeti status mreže.

Na to su završene naše SSH konfiguracijske upute u Ubuntu. Daljnje postavke za konfiguracijsku datoteku i druge parametre osobno se obavljaju svaki korisnik pod njegovim zahtjevima. Možete se upoznati s djelovanjem svih komponenti SSH u službenoj dokumentaciji Protokola.