Az SSH (Secure Shell) technológia lehetővé teszi, hogy biztonságosan távolítsa el a számítógépet biztonságos kapcsolaton keresztül. Az SSH titkosított minden továbbított fájlt, beleértve a jelszavakat is, és teljesen bármely hálózati protokollt továbbít. Helyesen dolgozni, nemcsak telepíthető, hanem konfigurálva is. Ez lenne a termékkel kapcsolatban, a fő konfigurációs hogy szeretnénk beszélni a jelen cikk alapján, figyelembe véve a legújabb verzióját az Ubuntu operációs rendszer egy példát, amelyet található a szerveren.

Az ssh konfigurálása az Ubuntu-ban

Ha még nem fejezte be a telepítést a szerver és a kliens PC, meg kell tenni kezdetben, az előny az egész eljárás nagyon egyszerű, és nem kell sok idő. A témában részletes kézikönyvvel találkozhat egy másik cikkhez a következő linken. Ezenkívül megmutatja a konfigurációs fájl szerkesztésének és az SSH tesztelésének eljárását is, így ma egy kicsit összpontosítunk más feladatokra.Bővebben: SSH-Server telepítése Ubuntu-ban

Egy pár RSA kulcs létrehozása

Az újonnan telepített SSH-ban nincsenek több megadott gombok a kiszolgálóról az ügyfélre való csatlakozáshoz, és fordítva. Mindezeket a paramétert kézzel kell beállítani közvetlenül a protokoll összes összetevőjének hozzáadása után. Egy pár gomb az RSA algoritmus használatával működik (csökkenti az elnevezés, a Shamir és az Adlóman fejlesztők nevét). A cryptosystemnek köszönhetően a kulcsok speciális algoritmusokon keresztül titkosítják. Egy pár nyitott gomb létrehozásához csak be kell írnia a megfelelő parancsokat a konzolban, és kövesse a megjelenő utasításokat.

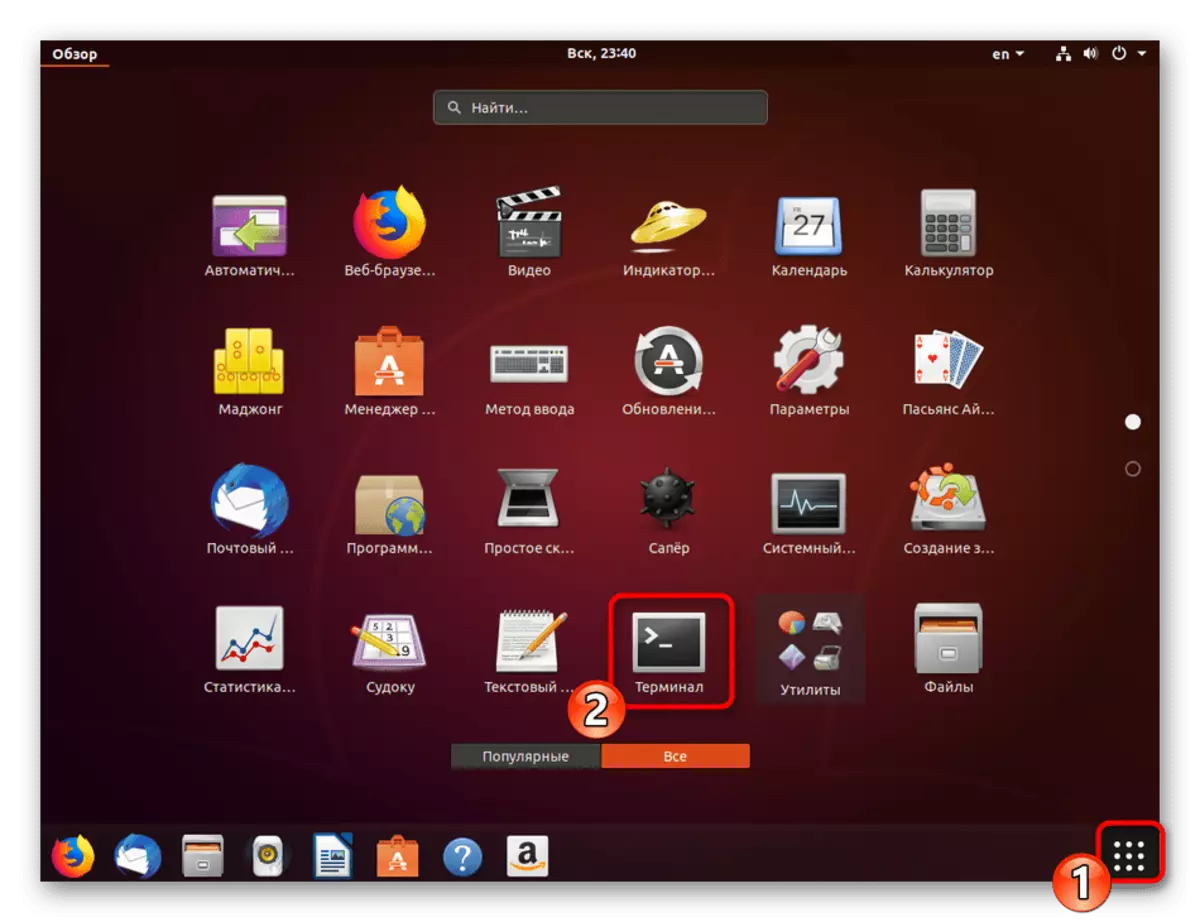

- Menjen a "terminál" munkájához bármely kényelmes módszerrel, például a menüben, vagy a Ctrl + Alt + T kulcskombinációval.

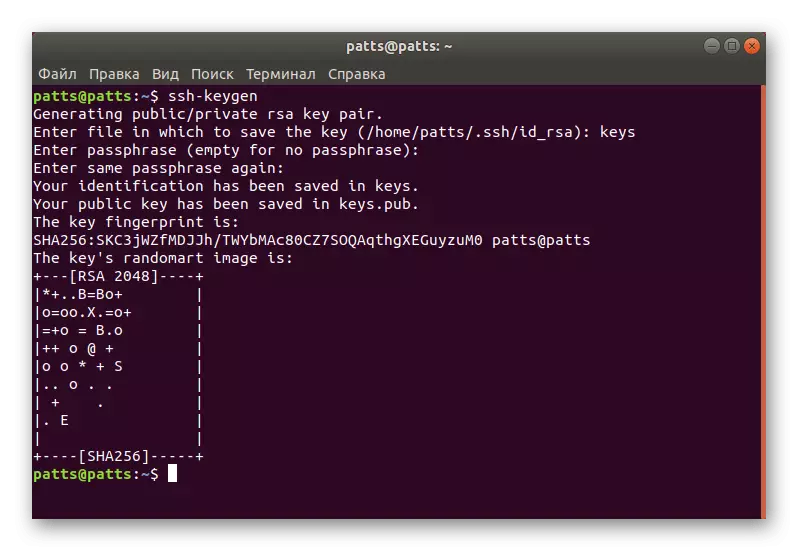

- Adja meg az SSH-KeyGen parancsot, majd kattintson az Enter gombra.

- Javasoljuk, hogy hozzon létre egy fájlt, ahol a kulcsok mentésre kerülnek. Ha az alapértelmezés szerint kiválasztott helyen szeretné elhagyni őket, egyszerűen kattintson az Enter gombra.

- A nyilvános kulcsot egy kódszóval védheti. Ha ezt az opciót szeretné használni, írjon jelszót a megjelenített karakterláncban. A beillesztési karakterek nem jelennek meg. Az új sorban meg kell ismételnie.

- Ezután észre van állítva, hogy a kulcs elmentette, és megismerheti magát a véletlenszerű grafikus képével is.

Most van egy ügyfélpár - titkos és nyitott, hogy a számítógépek közötti kapcsolat további összekapcsolására szolgáljon. Csak azt kell tenned a kulcsot a kiszolgálóhoz, hogy az SSH hitelesítés sikeres legyen.

Másolja a nyitott gombot a kiszolgálóhoz

Három kulcsfontosságú másolási módszer létezik. Mindegyikük a leginkább optimális a különböző helyzetekben, ha például az egyik módja nem működik, vagy nem alkalmas egy adott felhasználó számára. Azt javasoljuk, hogy mindhárom lehetőséget a legegyszerűbb és hatékonyan kezeljük.

1. lehetőség: ssh-copy-id parancs

Az SSH-COPY-ID parancs az operációs rendszerbe épül, így nem kell további összetevőket telepíteni a végrehajtásához. Tartsa be az egyszerű szintaxist a gomb másolásához. A terminálon be kell írnia az SSH-Copy-ID username @ Remote_host-ot, ahol a felhasználónév @ távoli_host a távoli számítógép neve.

Amikor először csatlakozik, értesítést kap a szöveggel:

A "203.0.113.1 (203.0.113.1)" host hitelessége nem állapítható meg.

ECDSA kulcs ujjlenyomat FD: FD: D4: F9: 77: FE: 73: 84: E1: 55: 00: AD: D6: 6D: 22: Fe.

Biztosan folytatni szeretné a kapcsolatot (igen / nem)? Igen

Meg kell adnia az opciót a kapcsolat folytatásához. Ezután a segédprogram önállóan keresi a kulcsot, mint az eddig létrehozott ID_RSA.Pub fájlt. A sikeres észlelés során megjelenik az eredmény:

USR / BIN / SSH-COPY-ID: INFO: Megpróbál bejelentkezni az új kulcs (ok felett), hogy kiszűrjük a beépített összes telepítést

/ Usr / bin / ssh-copy-id: Info: 1 gomb (ok) Telepítve kell telepíteni - ha most kéri, hogy az új kulcsokat telepítse

[email protected] jelszava:

Adja meg a jelszót a távoli állomásról, hogy a segédprogram beírhassa. Az eszköz másolja az adatokat a nyilvános kulcsfájl ~ / .ssh / id_rsa.pub, majd az üzenet jelenik meg a képernyőn:

Hozzáadott kulcs (ok) száma: 1

Most próbálja meg jelentkezni a gépbe, a következőkkel: "ssh '[email protected]"

És ellenőrizze, hogy csak a kívánt kulcs (ok) adta hozzá.

Az ilyen szöveg megjelenése azt jelenti, hogy a kulcsot sikeresen betöltötte egy távoli számítógépre, és már nem merül fel a kapcsolat problémája.

2. lehetőség: Nyissa meg a nyitott kulcsot az ssh segítségével

Ha nem tudja használni a fenti segédprogramot, de van jelszó a távoli SSH kiszolgáló beírásához, akkor manuálisan feltöltheti a felhasználói kulcsot, ezáltal további stabil hitelesítést biztosítva, ha csatlakoztatva van. Ezt a CAT parancsot használja, amely elolvassa az adatokat a fájlból, majd elküldi őket a kiszolgálónak. A konzolban meg kell adnia egy karakterláncot.

Macska ~ / .ssh / id_rsa.pub | Ssh felhasználónév @ távoli_host "mkdir -p ~ / .ssh && touch ~ / .ssh / felhatalmazott_keys && chmod -r go = ~ / .ssh && cat >> ~ / .ssh / felhatalmazott_keys."

Amikor az üzenet megjelenik

A "203.0.113.1 (203.0.113.1)" host hitelessége nem állapítható meg.

ECDSA kulcs ujjlenyomat FD: FD: D4: F9: 77: FE: 73: 84: E1: 55: 00: AD: D6: 6D: 22: Fe.

Biztosan folytatni szeretné a kapcsolatot (igen / nem)? Igen

Folytassa a kapcsolatot, és írja be a jelszót a kiszolgáló beírásához. Ezt követően a nyilvános kulcs automatikusan átmásolódik az engedélyezett_keys konfigurációs fájl végére.

3. lehetőség: Kézi nyitott gomb másolás

A távoli számítógéphez való hozzáférés hiányában az SSH kiszolgálón keresztül a fent leírt összes művelet kézi végrehajtásra kerül. Ehhez először keresse meg az információkat a Kiszolgáló PC-ről a CAT ~ / .ssh / id_rsa.pub parancs segítségével.

A képernyő megközelítőleg egy ilyen karakterláncot jelenít meg: SSH-RSA + kulcs, mint karakterek: == demo @ teszt. Ezt követően menjen dolgozni egy távoli eszközön, ahol új könyvtárat hoz létre az MKDIR -P ~ / .SSH segítségével. Ezenkívül létrehozza a felhatalmazott_keys fájlt. Ezután helyezze be a kulcsot, amelyet korábban megtanultál a Public Key echo + során keresztül >> ~ / .ssh / felhatalmazott_keys. Ezt követően megpróbálhatja hitelesítést végezni a kiszolgálóval a jelszavak használata nélkül.

Hitelesítés a kiszolgálón a létrehozott kulcs segítségével

Az előző részben három módszert tanultál a távoli számítógépes kulcs másolására a kiszolgálóra. Az ilyen intézkedések lehetővé teszik, hogy csatlakozzon a jelszó nélkül. Ezt az eljárást a parancssorban hajtja végre, ha belép a SHH SSH USERNAME @ Remote_host, ahol a USERNAME @ Remote_host a felhasználónév és a fogadó számítógép neve. Amikor először csatlakozik, értesítést kap egy ismeretlen kapcsolatról, és folytathatja az Igen opció kiválasztásával.

A kapcsolat automatikusan megtörténik, ha a kulcsfontosságú kifejezés (Passphrase) nem volt megadva egy pár gomb létrehozása során. Ellenkező esetben először be kell mutatnia, hogy folytassa az SSH-vel való munkát.

A jelszó hitelesítés letiltása

Sikeres beállítás A kulcsfontosságú másolás ebben a helyzetben a jelszó használata nélkül léphet be a kiszolgálóba. Azonban a hitelesítési képesség, így lehetővé teszi a támadók számára, hogy eszközöket használjanak a jelszó kiválasztásához, és repedjenek a védett kapcsolatot. Az ilyen esetekből származó megmászás lehetővé teszi az SSH konfigurációs fájl teljes körű jelszó bemenetét. Ez megköveteli:

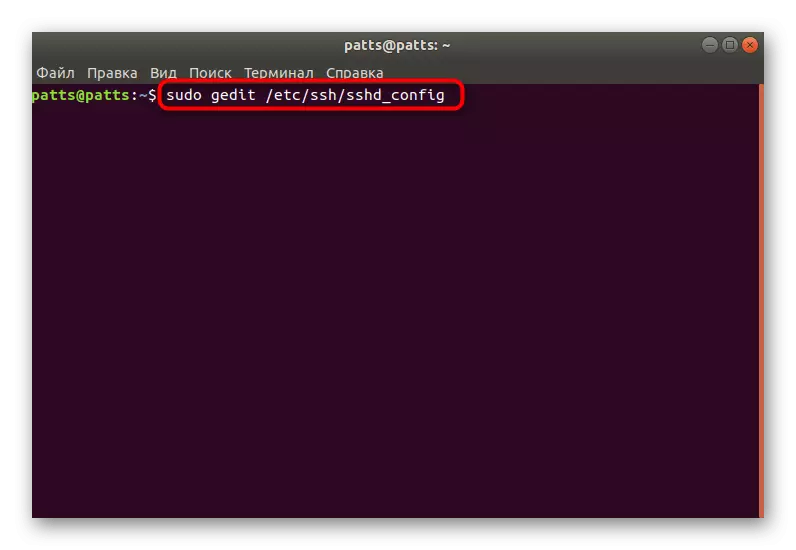

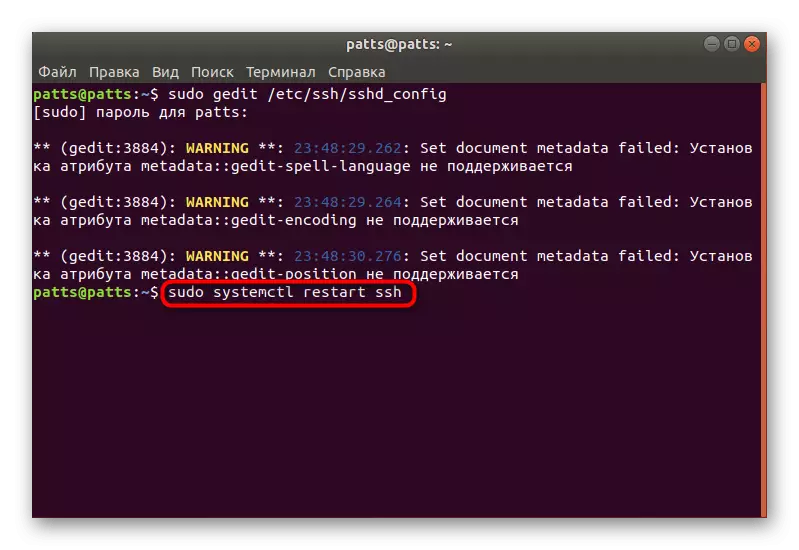

- A terminálon nyissa meg a konfigurációs fájlt a szerkesztő segítségével a sudo gegdit / etc / ssh / sshd_config parancs segítségével.

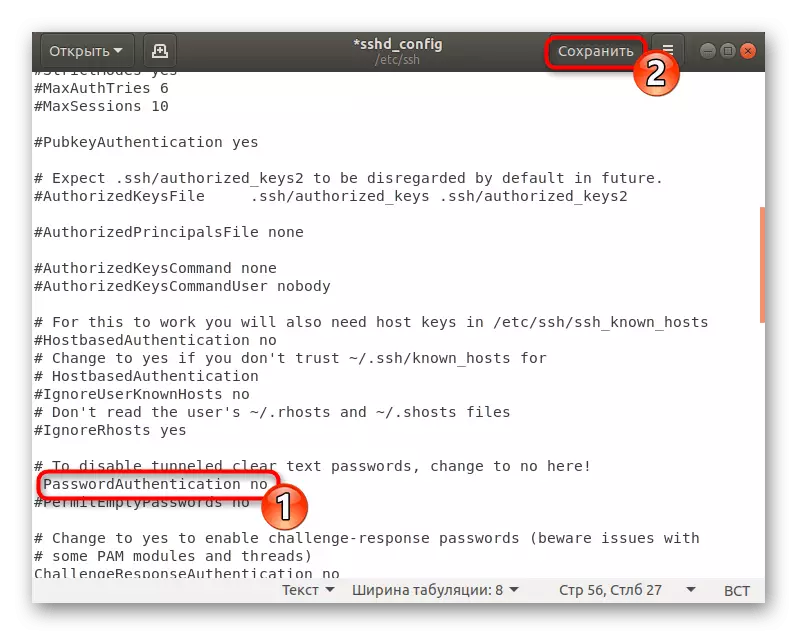

- Keresse meg a PasswordAuthentication Line elemet, és távolítsa el a # jelet az elején, hogy a paramétert feloldja.

- Módosítsa az értéket, és mentse az aktuális konfigurációt.

- Zárja be a szerkesztőt, és indítsa újra a Sudo Systemctl Restart ssh kiszolgálót.

A jelszó-hitelesítés kikapcsol, és írja be a kiszolgálót csak az RSA algoritmussal létrehozott kulcsokkal.

Standard tűzfal beállítása

Az Ubuntu-ban az alapértelmezett tűzfal a nem komplikált tűzfal (UFW) tűzfal. Lehetővé teszi a kiválasztott szolgáltatások kapcsolatainak megoldását. Minden alkalmazás létrehozza saját profilját ebben az eszközben, és az UFW vezérli őket, lehetővé téve vagy zavarja a kapcsolatot. Az SSH profil beállítása a lista hozzáadásával, így történik:

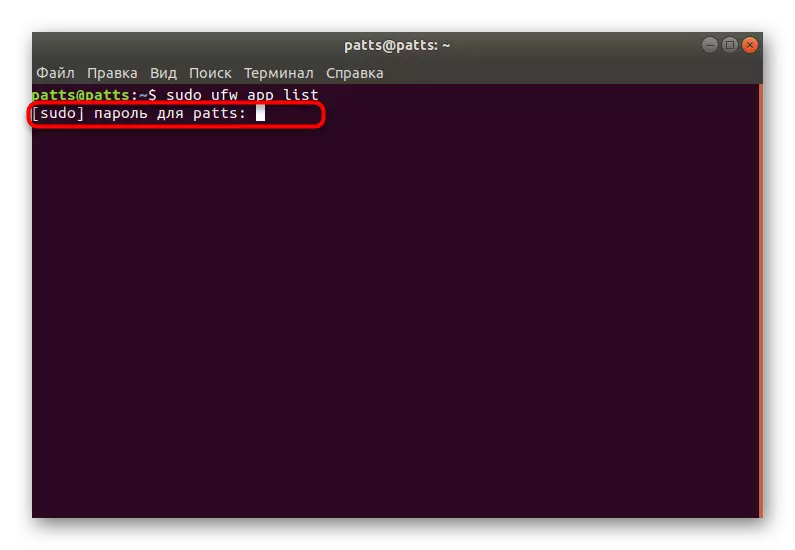

- Nyissa meg a tűzfalprofillistát a Sudo Ufw App List parancs segítségével.

- Adja meg a fiók jelszavát az információk megjelenítéséhez.

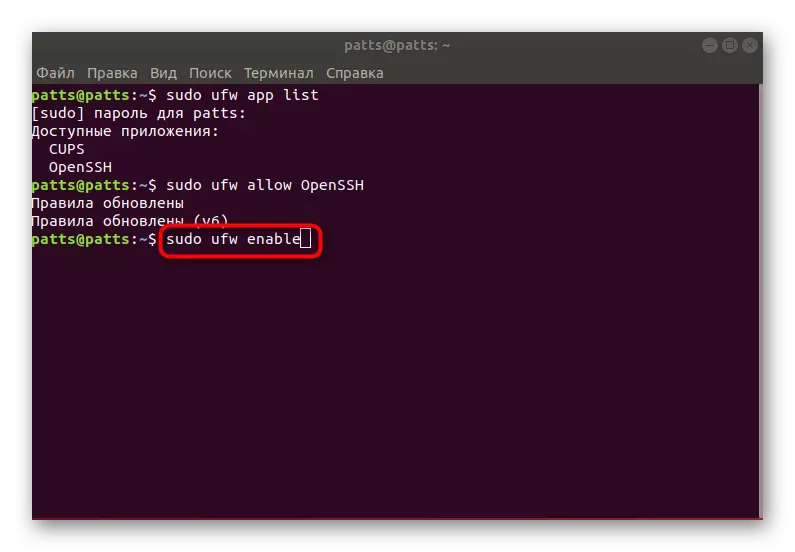

- Látni fogja a rendelkezésre álló alkalmazások lapját, az openssh-nek kell lennie.

- Most megoldja a kapcsolatokat az SSH segítségével. Ehhez add hozzá az engedélyezett profilok listájához a sudo ufw segítségével az OpenSSH.

- Kapcsolja be a tűzfalat a szabályok frissítésével, sudo ufw engedélyezve.

- A hiedelmek esetében a kapcsolatok megengedettek, a sudo ufw státuszt fel kell írni, majd látni fogja a hálózat állapotát.

Ezen az Ubuntu SSH konfigurációs utasításai befejeződnek. A konfigurációs fájl és más paraméterek további beállításait személyesen minden felhasználó által végzett kérései alatt végzik. Ismerheti meg az SSH összes összetevőjének cselekvését a jegyzőkönyv hivatalos dokumentációjában.