SSH (זיכער שאָל) טעכנאָלאָגיע אַלאַוז איר צו בעשאָלעם רימאָוטלי אויפֿפּאַסן דיין קאָמפּיוטער דורך אַ זיכער קשר. SSH טראגט ענקריפּטיד אַלע טראַנסמיטטעד טעקעס, אַרייַנגערעכנט פּאַסווערדז, און אויך טראַנזמיץ אַ גאָר קיין נעץ פּראָטאָקאָל. צו אַרבעטן ריכטיק, עס מוזן נישט בלויז זיין אינסטאַלירן, אָבער אויך קאַנפיגיערד. עס וואָלט זיין וועגן די פּראָדוקט פון די הויפּט קאַנפיגיעריישאַן אַז מיר וואָלט ווי צו רעדן אונטער דעם אַרטיקל, מיט די לעצטע ווערסיע פון די ובונטו אָפּערייטינג סיסטעם פֿאַר אַ ביישפּיל, וואָס וועט זיין די סערווער.

קאַנפיגיער סש אין ובונטו

אויב איר האָט נישט נאָך געענדיקט די ינסטאַלירונג צו די סערווער און קליענט פּיסי, עס זאָל זיין טכילעס, די נוץ פון די גאַנץ פּראָצעדור איז גאַנץ פּשוט און וועט נישט נעמען פיל מאָל. מיט אַ דיטיילד מאַנואַל אויף דעם טעמע טרעפן אן אנדער אַרטיקל אויף די פאלגענדע לינק. עס אויך ווייזט די פּראָצעדור פֿאַר עדיטינג די קאַנפיגיעריישאַן טעקע און טעסטינג סש, אַזוי הייַנט מיר וועלן פאָקוס אַ ביסל אויף אנדערע טאַסקס.לייענען מער: ינסטאַלירונג סש סערווער אין Ubuntu

קריייטינג אַ פּאָר פון רסאַ שליסלען

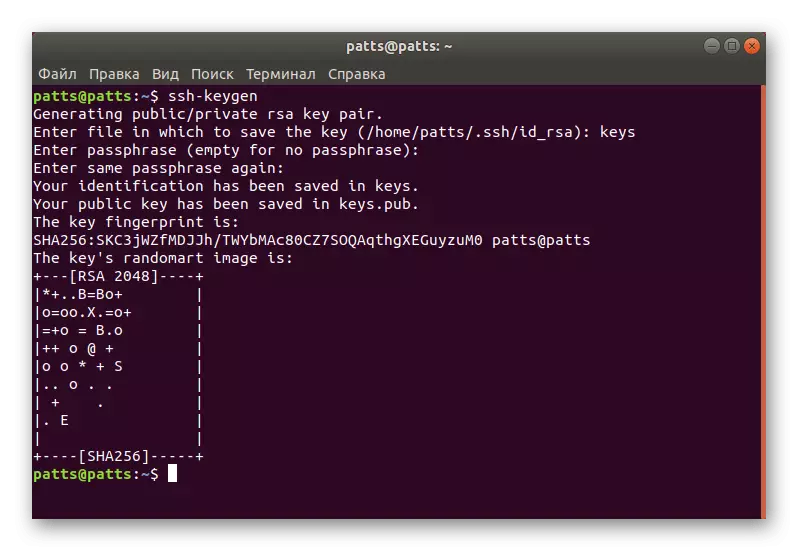

אין די ניי אינסטאַלירן סש, עס זענען ניט מער ספּעסיפיעד שליסלען צו פאַרבינדן פון די סערווער צו דער קליענט און וויצע ווערסאַ. כל די פּאַראַמעטערס דאַרפֿן צו זיין באַשטימט מאַנואַל מיד נאָך אַדינג אַלע קאַמפּאָונאַנץ פון דעם פּראָטאָקאָל. א פּאָר פון קיז אַרבעט מיט די רסאַ אַלגערידאַם (רעדוקציע פון די נעמען פון די ריוועסט, שמיר און אַדלעמאַן דעוועלאָפּערס). דאַנק צו דעם קריפּטטאָסיסטעם, די שליסלען זענען ענקריפּטיד דורך ספּעציעל אַלגערידאַמז. צו שאַפֿן אַ פּאָר פון עפן קיז, איר נאָר דאַרפֿן צו אַרייַן די צונעמען קאַמאַנדז אין די קאַנסאָול און נאָכגיין די ינסטראַקשאַנז וואָס דערשייַנען.

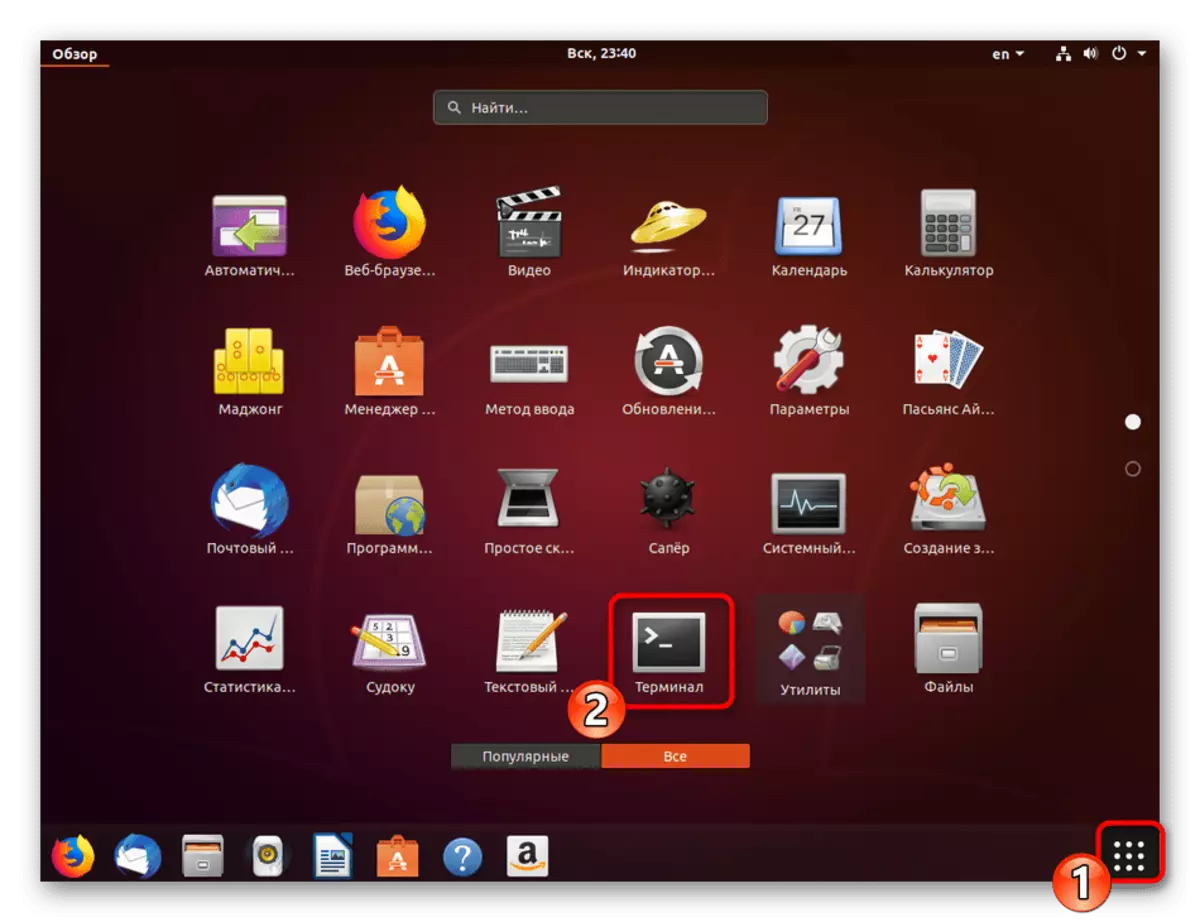

- גיין צו אַרבעטן מיט די "וואָקזאַל" מיט קיין באַקוועם אופֿן, למשל, דורך עפן עס דורך די מעניו אָדער די שליסל קאָמבינאַציע Ctrl + Alt + T.

- אַרייַן די ענטפער פון SSH- קייגען און גיט די אַרייַן שליסל.

- עס וועט זיין פארגעלייגט צו שאַפֿן אַ טעקע ווו די שליסלען זענען געראטעוועט. אויב איר ווילט צו לאָזן זיי אין דער אָרט אויסגעקליבן דורך פעליקייַט, פשוט גיט אויף אַרייַן.

- דער ציבור שליסל קענען זיין פּראָטעקטעד דורך אַ קאָד פראַזע. אויב איר ווילן צו נוצן דעם אָפּציע, שרייבן אַ פּאַראָל אין די ארויס שטריקל. ינסערשאַן אותיות וועט ניט זיין געוויזן. אין די נייַ שורה וועט דאַרפֿן צו איבערחזרן עס.

- דערנאָך איר וועט זען אַ באַמערקן אַז דער שליסל איז געראטעוועט, און איר קענט אויך באקענען זיך מיט זייַן טראַפ - גראַפיק בילד.

איצט עס איז אַ קונה פּאָר - סעקרעט און עפענען צו ווערן געניצט צו פאָרזעצן פאַרבינדן צווישן קאָמפּיוטערס. איר נאָר דאַרפֿן צו שטעלן דעם שליסל צו די סערווער אַזוי אַז די סש אָטענטאַקיישאַן איז געראָטן.

נאָכמאַכן עפֿן שליסל צו סערווער

עס זענען דריי שליסל קאַפּיינג מעטהאָדס. יעדער פון זיי וועט זיין די מערסט אָפּטימאַל אין פאַרשידן סיטואַטיאָנס ווען, למשל, איינער פון די וועגן אַרבעט נישט אָדער איז נישט פּאַסיק פֿאַר אַ ספּעציפיש באַניצער. מיר פאָרשלאָגן צו באַטראַכטן אַלע דריי אָפּציעס דורך סטאַרטינג פון די סימפּלאַסט און עפעקטיוו.

אָפּציע 1: SSH-Copy-ID באַפֿעל

דער באַפֿעל פון SSH-Copy איז געבויט אין די אָפּערייטינג סיסטעם, אַזוי עס טוט נישט דאַרפֿן צו ינסטאַלירן קיין נאָך קאַמפּאָונאַנץ פֿאַר זייַן דורכפירונג. אָבסערווירן אַ פּשוט סינטאַקס צו נאָכמאַכן די שליסל. אין דער וואָקזאַל, איר מוזן אַרייַן די SSH-Copy-ID נאמען @ רימאָוט_האָסט, ווו די נאמען @ רימאָוט_האָסט איז די נאָמען פון די ווייַט קאָמפּיוטער.

ווען איר ערשטער פאַרבינדן, איר וועט באַקומען אַ אָנזאָג מיט די טעקסט:

די אָטאַנטיסיטי פון באַלעבאָס '203.0.113.1 (203.0.113.1)' קענען ניט זיין געגרינדעט.

Ecdsa שליסל פינגערפּרינט איז פד: FD: D4: F9: 77: FE: 84: 55: 55: 55: 55: 55: 55: 55: 55: 0: אַד: 8 ד: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: פֿר.

זענט איר זיכער אַז איר ווילט פאָרזעצן קאַנעקטינג (יאָ / ניין)? יאָ

איר מוזן ספּעציפיצירן די אָפּציע יאָ צו פאָרזעצן דעם קשר. דערנאָך, די נוצן איז ינדיפּענדאַנטלי זוכן דעם שליסל ווי ID_RSA.PUB טעקע, וואָס איז געווען ביז אַהער באשאפן. בעשאַס מצליח דיטעקשאַן, דער רעזולטאַט וועט זיין געוויזן:

USR / BIN / SSH-Copy-ID: אינפֿאָרמאַציע: פּרווון צו קלאָץ אין מיט די נייַע שליסל (s), צו פילטער אויס די אַרעאַדי אינסטאַלירן

/ USR / BIN / SSH-Copy-ID: אינפֿאָרמאַציע: 1 שליסל (s) בלייבן צו זיין אינסטאַלירן - אויב איר זענט פּראַמפּטיד איצט, עס איז צו ינסטאַלירן די נייַע שליסלען

[email protected]'ס שפּריכוואָרט:

ספּעציפיצירן די פּאַראָל פון די ווייַט באַלעבאָס אַזוי אַז די נוצן קענען אַרייַן עס. די געצייַג וועט נאָכמאַכן די דאַטן פון די עפנטלעך שליסל טעקע ~ / .SSH / ID_RSA.PUB, און דעמאָלט אַ אָנזאָג וועט זיין געוויזן אויף דעם עקראַן:

נומער פון שליסל (s) צוגעגעבן: 1

איצט פּרוּווט לאָגינג אין די מאַשין, מיט: "ssh '[email protected]'"

און קאָנטראָלירן צו מאַכן זיכער אַז בלויז די שליסל (s) איר געוואלט איז צוגעגעבן.

דער אויסזען פון אַזאַ אַ טעקסט מיטל אַז דער שליסל איז הצלחה לאָודיד אויף אַ ווייַט קאָמפּיוטער, און ניט מער קיין פראבלעמען מיט די קאַנעקשאַן וועט אויפשטיין.

אָפּציע 2: קאַפּיינג אַ עפענען שליסל דורך SSH

אויב איר קען נישט נוצן די אויבן נוצן, אָבער עס איז אַ פּאַראָל צו אַרייַן די ווייַט סש סערווירער, איר קענען צופֿעליקער דיין באַניצער שליסל מאַניואַלי, דערמיט פּראַוויידינג נאָך סטאַביל אָטענטאַקיישאַן ווען פארבונדן נאָך סטאַביל אָטענטאַקיישאַן ווען פארבונדן. עס איז געניצט פֿאַר דעם קאַץ באַפֿעל וואָס וועט לייענען די דאַטן פון די טעקע, און דאַן זיי וועלן זיין געשיקט צו די סערווער. אין די קאַנסאָול, איר דאַרפֿן צו אַרייַן אַ שטריקל.

קאַץ ~ / .SSH / ID_RSA.PUB | SSH נאמען @ רימאָוט_האָסט "MKDIR -P ~ / .SSH && רירן ~ /

ווען דער אָנזאָג איז ארויס

די אָטאַנטיסיטי פון באַלעבאָס '203.0.113.1 (203.0.113.1)' קענען ניט זיין געגרינדעט.

Ecdsa שליסל פינגערפּרינט איז פד: FD: D4: F9: 77: FE: 84: 55: 55: 55: 55: 55: 55: 55: 55: 0: אַד: 8 ד: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: 22: פֿר.

זענט איר זיכער אַז איר ווילט פאָרזעצן קאַנעקטינג (יאָ / ניין)? יאָ

פאָרזעצן דעם קשר און אַרייַן די פּאַראָל צו אַרייַן די סערווער. דערנאָך, דער ציבור שליסל וועט זיין אויטאָמאַטיש קאַפּיד צו די סוף פון די אַוטהאָריזעד_קייס קאַנפיגיעריישאַן טעקע.

אָפּציע 3: מאַנואַל עפענען שליסל קאַפּיינג

אין דער אַוועק פון אַקסעס צו אַ ווייַט קאָמפּיוטער דורך אַ סש סערווירער, אַלע אַקשאַנז דיסקרייבד אויבן זענען מאַניואַלי עקסאַקיוטאַד. צו טאָן דאָס, ערשטער געפֿינען אינפֿאָרמאַציע וועגן דעם שליסל אויף די סערווער קנעפּל דורך די קאַץ ~ / .SSH / ID_RSA.PUB באַפֿעל.

דער פאַרשטעלן וועט זיין געוויזן בעערעך אַזאַ אַ שטריקל: סש-רסאַ + שליסל ווי אַ סכום פון אותיות == דעמאָ @ test. נאָך דעם, גיין צו אַרבעטן אויף אַ ווייַט מיטל ווו איר שאַפֿן אַ נייַע וועגווייַזער דורך Mkdir -p ~ / .SSH. עס אַדישנאַלי קריייץ די אָטערייזד_קייס טעקע. דערנאָך, אַרייַנלייגן די שליסל אַז איר געלערנט פריער דורך ווידערקאָל + רודערן פון אַ עפנטלעך שליסל >> ~ / ssh / resigned_keys. נאָך דעם, איר קענען פּרובירן צו דורכפירן אָטענטאַקיישאַן מיט די סערווער אָן ניצן פּאַסווערדז.

אָטענטאַקיישאַן אויף די סערווער דורך די באשאפן שליסל

אין די פריערדיקע אָפּטיילונג, איר געלערנט וועגן דריי מעטהאָדס פֿאַר קאַפּיינג אַ ווייַט קאָמפּיוטער שליסל צו די סערווער. אַזאַ אַקשאַנז וועט לאָזן איר צו פאַרבינדן אָן די פּאַראָל. דער פּראָצעדור איז דורכגעקאָכט דורך די באַפֿעל שורה דורך אַרייַן SHSH SSH נאמען @ רימאָוט_האָסט, ווו די נאמען @ רימאָוט_האָסט איז די נאמען און באַלעבאָס נאָמען. ווען איר ערשטער פאַרבינדן, איר וועט זיין נאָוטאַפייד פון אַ אַנפאַמיליער קשר און איר קענען פאָרזעצן דורך סאַלעקטינג די יאָ אָפּציע.

קאַנעקשאַן וועט אויטאָמאַטיש פּאַסירן אויב דער שליסל פראַזע (פּאַסספראַסע) איז געווען ניט ספּעסיפיעד בעשאַס די שאַפונג פון אַ פּאָר פון שליסלען. אַנדערש, איר וועט ערשטער האָבן צו באַקענען עס צו פאָרזעצן ארבעטן מיט סש.

דיסאַבלע פּאַראָל אָטענטאַקיישאַן

הצלחה באַשטעטיקן שליסל קאַפּיינג שליסל איז קאַנסידערד אין אַז סיטואַציע ווען איר קענען אַרייַן די סערווער אָן ניצן די פּאַראָל. אָבער, די פיייקייט צו אָטענטאַקייט אַזוי אַלאַוז אַטאַקערז צו נוצן מכשירים פֿאַר סעלעקטינג אַ פּאַראָל און פּלאַצן די פּראָטעקטעד קשר. אויב איר מוזן לאָזן אַ פול-פלעדזשד פּאַראָל אַרייַנשרייַב אין די סש קאַנפיגיעריישאַן טעקע. דאָס וועט דאַרפן:

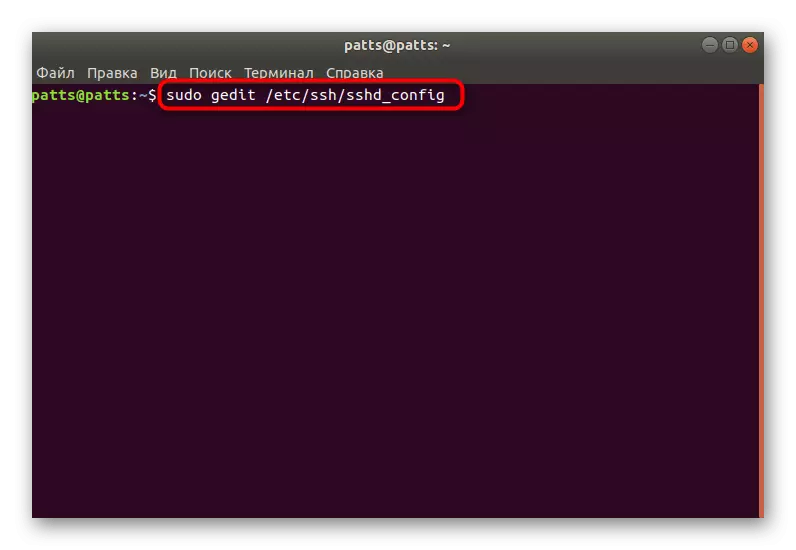

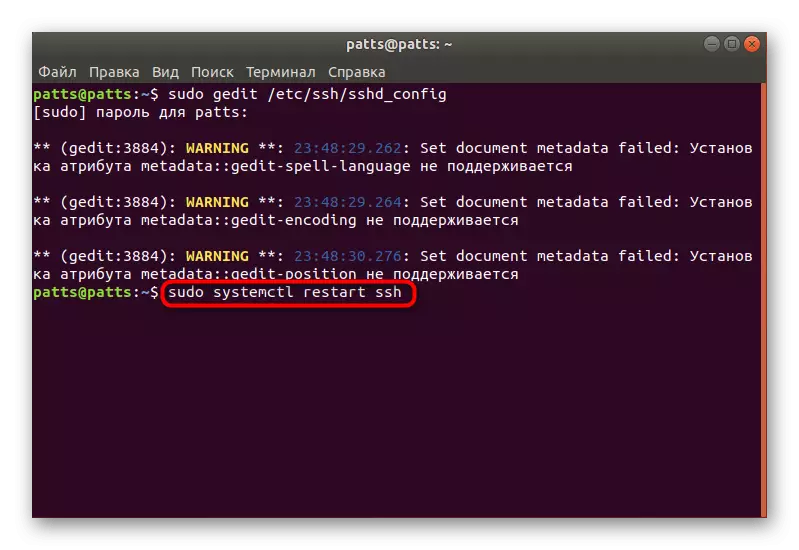

- אין דעם וואָקזאַל, עפֿענען די קאַנפיגיעריישאַן טעקע דורך די רעדאַקטאָר ניצן די Sudo Gegdit / SSH / SSHD_Config.

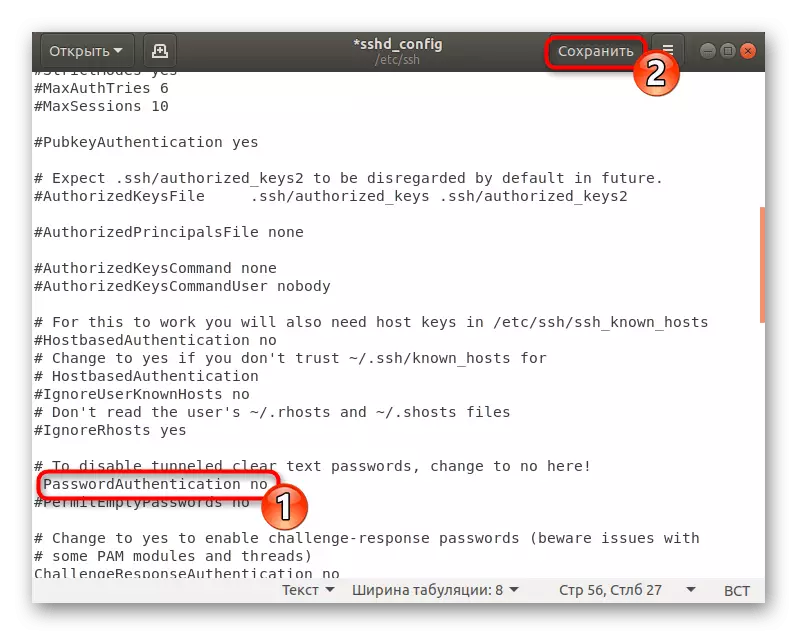

- געפֿינען די שפּריכוואָרט> ליניע און אַראָפּנעמען די # צייכן אין די אָנהייב צו ראַס די פּאַראַמעטער.

- טוישן די ווערט צו קיין און שפּאָרן די קראַנט קאַנפיגיעריישאַן.

- נאָענט דעם רעדאַקטאָר און ריסטאַרט די סודאָ סיסטעמקטל ריסטאַרט סש סערווירער.

די שפּריכוואָרט אָטענטאַקיישאַן וועט קער אַוועק, און אַרייַן די סערווער קענען בלויז נוצן די שליסלען ספּעשאַלי בלויז פֿאַר דעם מיט די רסאַ אַלגערידאַם.

באַשטעטיקן אַרויף נאָרמאַל פירעוואַלל

אין Ubuntu, די דיפאָלט פירעוואַלל איז די אַנקאַמפּלאַקייטיד פיירוואַל (UFW) Firewall. אַלאַוז איר צו סאָלווע קאַנעקשאַנז פֿאַר סעלעקטעד באַדינונגס. יעדער אַפּלאַקיישאַן קריייץ זיין אייגן פּראָפיל אין דעם געצייַג, און ופוו קאָנטראָל זיי, אַלאַוינג אָדער באַדערינג די קשר. באַשטעטיקן די סש פּראָפיל דורך אַדינג עס צו דער רשימה איז געפירט אויס ווי דאָס:

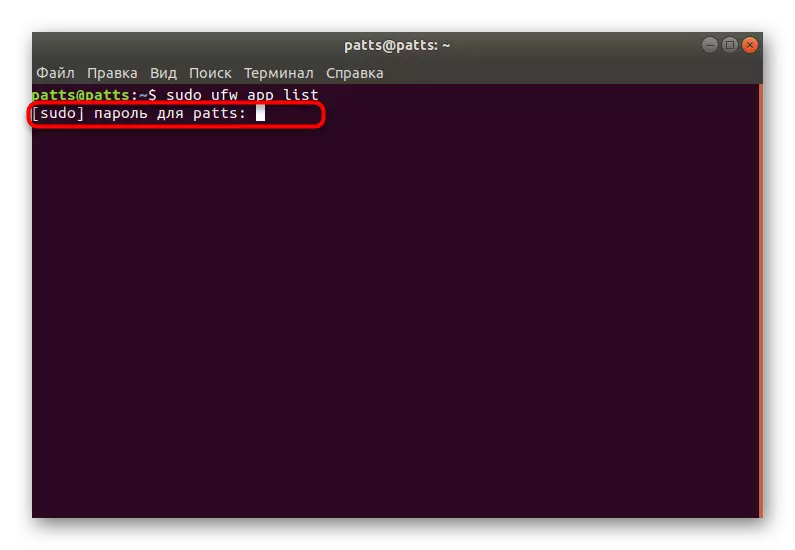

- עפֿן די פירעוואַלל פּראָפיל רשימה דורך די סודאָ UFW אַפּ רשימה באַפֿעל.

- אַרייַן די פּאַראָל פון די חשבון צו ווייַזן אינפֿאָרמאַציע.

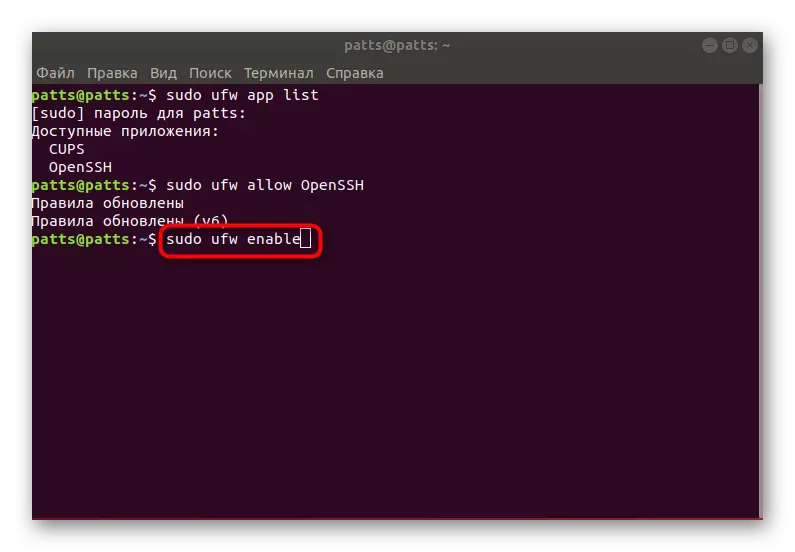

- איר וועט זען אַ בלאַט פון פאַראַנען אַפּלאַקיישאַנז, עס מוזן זיין אָפּענס.

- איצט איר זאָל באַשליסן קאַנעקשאַנז דורך סש. צו טאָן דאָס, לייגן עס צו דער רשימה פון ערלויבט פּראָופיילז ניצן סודאָ UFW דערלויבן אָפּענס.

- קער אויף די פיירוואַל דורך אַפּדייטינג די כּללים, סודאָ UFW געבן.

- פֿאַר ביליפס זענען אַז די קאַנעקשאַנז זענען ערלויבט, סודאָ ufw סטאַטוס זאָל זיין פּריסקרייבד, נאָך וואָס איר וועט זען די סטאַטוס פון די נעץ.

אויף דעם, אונדזער סש קאַנפיגיעריישאַן ינסטראַקשאַנז אין Ubuntu זענען געענדיקט. ווייַטער סעטטינגס פֿאַר די קאַנפיגיעריישאַן טעקע און אנדערע פּאַראַמעטערס זענען פּערסאַנאַלי געפירט דורך יעדער באַניצער אונטער זייַן ריקוועס. איר קענען באַקומען באַקאַנט מיט דער קאַמף פון אַלע קאַמפּאָונאַנץ פון סש אין דער באַאַמטער דאַקיומענטיישאַן פון דעם פּראָטאָקאָל.