SSH (Secure Shell) Teknologi lar deg sikkert eksternt administrere datamaskinen din gjennom en sikker tilkobling. SSH produserer krypterte alle overførte filer, inkludert passord, og overfører også en helt nettverksprotokoll. For å fungere riktig, må det ikke bare installeres, men også konfigurert. Det ville være om produktet av hovedkonfigurasjonen som vi ønsker å snakke under denne artikkelen, og ta den nyeste versjonen av Ubuntu-operativsystemet for et eksempel, som vil bli plassert serveren.

Konfigurer SSH i Ubuntu

Hvis du ikke har fullført installasjonen til serveren og klient-PCen, bør den gjøres i utgangspunktet, fordelene med hele prosedyren er ganske enkel og vil ikke ta mye tid. Med en detaljert manuell på dette emnet oppfyller du en annen artikkel på følgende lenke. Det viser også prosedyren for å redigere konfigurasjonsfilen og testing SSH, så i dag vil vi fokusere litt på andre oppgaver.Les mer: Installere SSH-server i Ubuntu

Opprette et par RSA-nøkler

I den nylig installerte SSH, er det ingen spesifiserte nøkler for å koble fra serveren til klienten og omvendt. Alle disse parametrene må settes manuelt umiddelbart etter at du har lagt til alle komponenter i protokollen. Et par nøkler jobber med RSA-algoritmen (reduksjon fra navnene på Rivest, Shamir og Adleman-utviklere). Takket være dette kryptosystemet, er nøklene kryptert gjennom spesielle algoritmer. For å lage et par åpne taster, trenger du bare å angi de aktuelle kommandoene i konsollen og følg instruksjonene som vises.

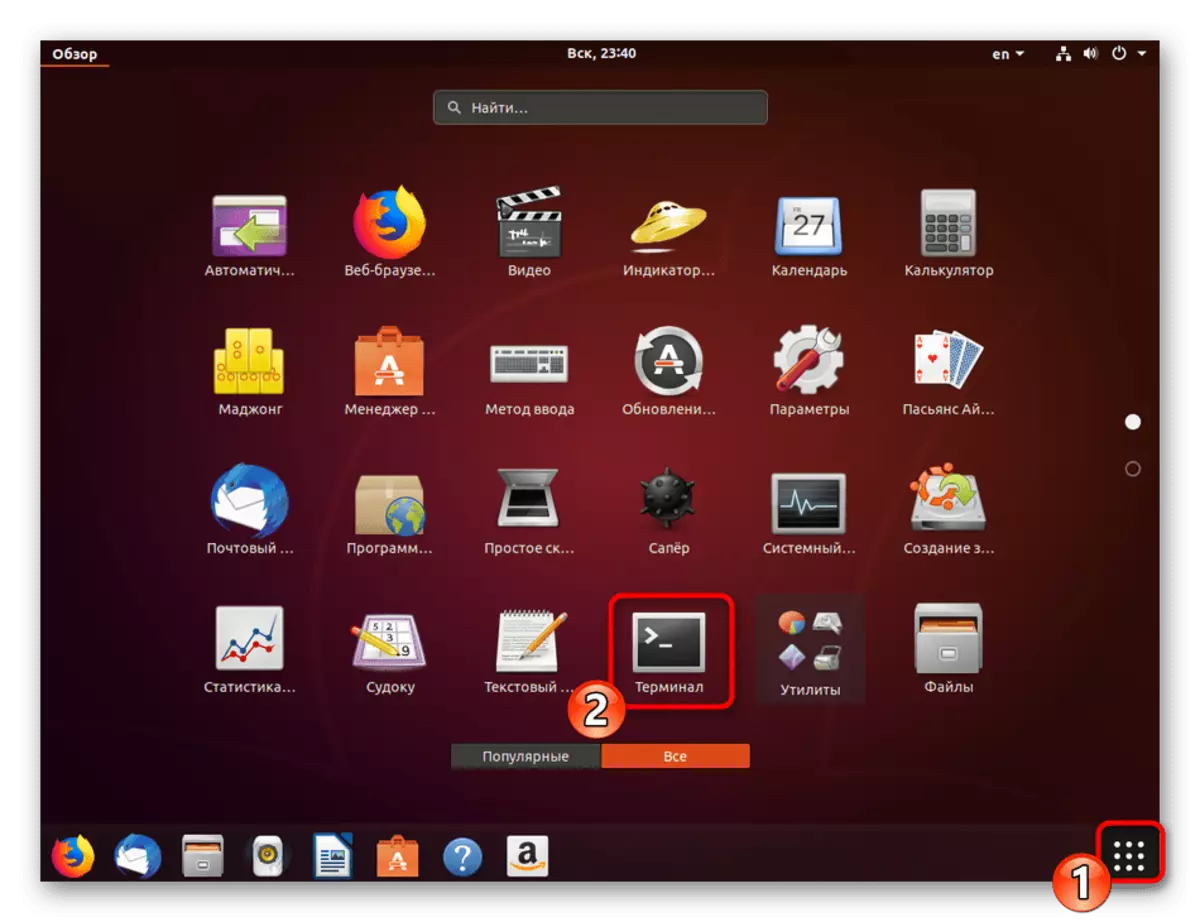

- Gå til jobb med "Terminal" av en hvilken som helst praktisk metode, for eksempel ved å åpne den gjennom menyen eller tastekombinasjonen Ctrl + Alt + T.

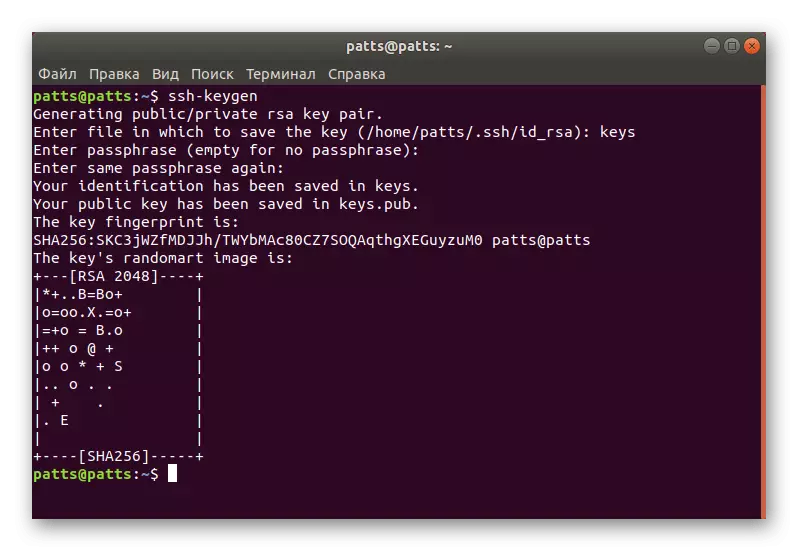

- Skriv inn SSH-KeyGen-kommandoen, og klikk deretter Enter-tasten.

- Det vil bli foreslått å lage en fil hvor nøklene blir lagret. Hvis du vil forlate dem i stedet som er valgt som standard, klikker du bare på Enter.

- Den offentlige nøkkelen kan beskyttes av en kodesetning. Hvis du vil bruke dette alternativet, skriv et passord i den dukket strengen. Innsettingstegn vises ikke. I den nye linjen må du gjenta det.

- Deretter vil du se en melding om at nøkkelen er lagret, og du kan også gjøre deg kjent med sitt tilfeldige grafiske bilde.

Nå er det et kundepar - hemmelig og åpent for å bli brukt til å koble til videre mellom datamaskiner. Du trenger bare å sette nøkkelen til serveren slik at SSH-godkjenningen er vellykket.

Kopier åpen nøkkel til server

Det er tre viktige kopieringsmetoder. Hver av dem vil være den mest optimale i ulike situasjoner når for eksempel en av måtene ikke virker eller ikke passer for en bestemt bruker. Vi foreslår å vurdere alle tre alternativene ved å starte fra den enkleste og effektive.

Alternativ 1: SSH-Copy-ID-kommando

Kommandoen SSH-Copy-ID er innebygd i operativsystemet, så det trenger ikke å installere ytterligere komponenter for utførelsen. Følg en enkel syntaks for å kopiere nøkkelen. I terminalen må du skrive inn SSH-Copy-ID-brukernavn @ Remote_host, hvor brukernavnet @ Remote_Host er navnet på den eksterne datamaskinen.

Når du først kobler, vil du motta et varsel med teksten:

Autentisiteten til vert '203.0.113.1 (203.0.113.1)' kan ikke etableres.

Ecdsa Nøkkelfingeravtrykk er FD: FD: D4: F9: 77: FE: 73: 84: E1: 55: 00: AD: D6: 6d: 22: Fe.

Er du sikker på at du vil fortsette å koble til (ja / nei)? Ja

Du må angi alternativet Ja for å fortsette tilkoblingen. Etter det vil verktøyet selvstendig søke på nøkkelen som id_rsa.pub-filen, som tidligere ble opprettet. Under vellykket gjenkjenning vil dette resultatet bli vist:

USR / BIN / SSH-COPY-ID: INFO: Forsøk på å logge på med den nye tasten (e), for å filtrere ut noe som er konstruert

/ USR / BIN / SSH-COPY-ID: INFO: 1 Tast (e) forblir installert - Hvis du blir bedt om det, er det å installere de nye tastene

[email protected] passord:

Angi passordet fra den eksterne verten slik at verktøyet kan komme inn i det. Verktøyet kopierer dataene fra den offentlige nøkkelfilen ~ / .SSH / ID_RSA.pub, og deretter vises en melding på skjermen:

Antall nøkkel (er) lagt til: 1

Prøv nå å logge inn på maskinen, med: "SSH '[email protected]'"

Og sjekk for å sikre at bare nøkkelen (e) du ønsket ble lagt til.

Utseendet til en slik tekst betyr at nøkkelen har blitt lastet inn på en ekstern datamaskin, og ikke lenger oppstår noen problemer med forbindelsen.

Alternativ 2: Kopiere en åpen nøkkel gjennom SSH

Hvis du ikke kan bruke verktøyet ovenfor, men det er et passord for å gå inn i den eksterne SSH-serveren, kan du laste opp brukernøkkelen manuelt, og derved gi ytterligere stabil godkjenning når den er tilkoblet. Den brukes til denne CAT-kommandoen som vil lese dataene fra filen, og så vil de bli sendt til serveren. I konsollen må du skrive inn en streng.

CAT ~ / .SSH / ID_RSA.PUB | SSH Brukernavn @ Remote_Host "MKDIR -P ~ / .SSH && touch ~ / .SSH / Authorized_Keys && Chmod -R Go = ~ / .SSH && Cat >> ~ /

Når meldingen vises

Autentisiteten til vert '203.0.113.1 (203.0.113.1)' kan ikke etableres.

Ecdsa Nøkkelfingeravtrykk er FD: FD: D4: F9: 77: FE: 73: 84: E1: 55: 00: AD: D6: 6d: 22: Fe.

Er du sikker på at du vil fortsette å koble til (ja / nei)? Ja

Fortsett tilkoblingen og skriv inn passordet for å gå inn i serveren. Etter det vil den offentlige nøkkelen automatisk kopieres til slutten av den autoriserte_keys konfigurasjonsfilen.

Alternativ 3: Manuell åpen nøkkelkopiering

I fravær av tilgang til en ekstern datamaskin via en SSH-server, utføres alle handlingene som beskrevet ovenfor manuelt. For å gjøre dette, finn ut informasjon om nøkkelen på serveren PC via CAT ~ / .SSH / ID_RSA.PUB-kommandoen.

Skjermen vil bli vist omtrent en slik streng: SSH-RSA + -tasten som et sett med tegn == Demo @ Test. Etter det, gå på jobb på en ekstern enhet hvor du lager en ny katalog via MKDIR -P ~ / .SSH. Det skaper i tillegg den autoriserte_keys-filen. Deretter setter du inn nøkkelen der du lærte tidligere via ekko + rad av en offentlig nøkkel >> ~ / .ssh / autorisert_keys. Etter det kan du prøve å utføre godkjenning med serveren uten å bruke passord.

Autentisering på serveren via den opprettede tasten

I forrige avsnitt lærte du om tre metoder for å kopiere en ekstern datastyrke til serveren. Slike handlinger vil tillate deg å koble til uten passordet. Denne prosedyren utføres via kommandolinjen ved å skrive inn SHH SSH brukernavn @ Remote_Host, hvor brukernavnet @ Remote_Host er brukernavnet og vertsdatabenavnet. Når du først kobler deg, vil du bli varslet om en ukjent tilkobling, og du kan fortsette ved å velge Ja-alternativet.

Tilkoblingen vil automatisk skje hvis nøkkelordningen (passordet ikke ble spesifisert under opprettelsen av et par nøkler. Ellers må du først introdusere det for å fortsette å jobbe med SSH.

Deaktiver passordautentisering

Vellykket konfigurering av nøkkelkopiering vurderes i den situasjonen når du kan skrive inn serveren uten å bruke passordet. Imidlertid tillater muligheten til å autentisere dermed angripere å bruke verktøy for å velge et passord og sprekke den beskyttede tilkoblingen. Mandoke deg selv fra slike tilfeller vil tillate et fullverdig passordinngang i SSH-konfigurasjonsfilen. Dette vil kreve:

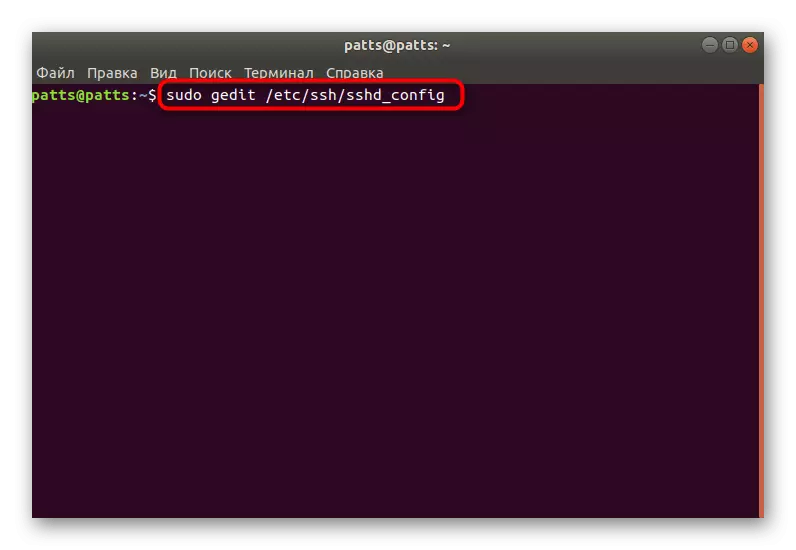

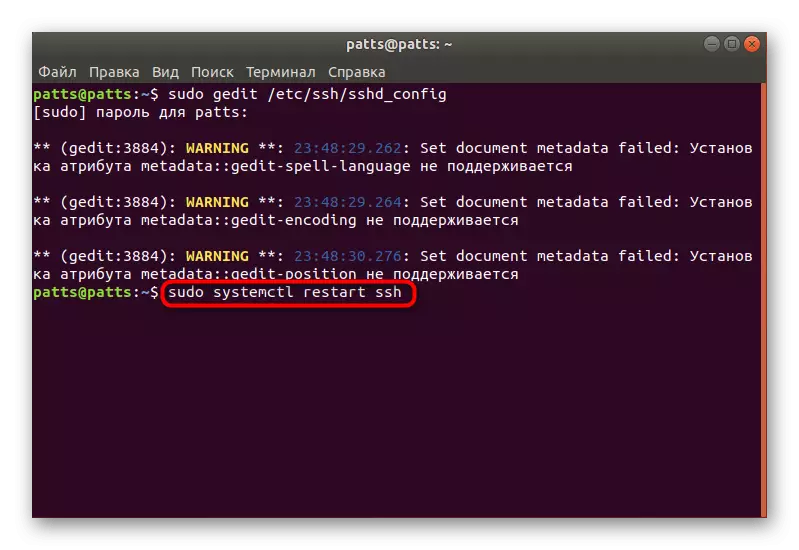

- I terminalen åpner du konfigurasjonsfilen via redaktøren ved hjelp av Sudo Geglit / etc / ssh / sshd_config-kommandoen.

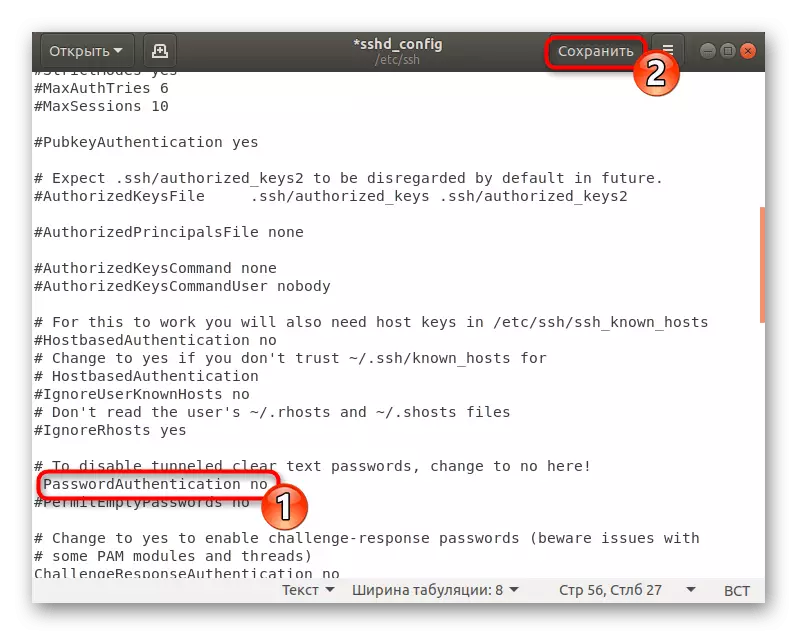

- Finn passordAuthentication-linjen og fjern # -tegnet i begynnelsen for å rassere parameteren.

- Endre verdien til Nei og lagre gjeldende konfigurasjon.

- Lukk redaktøren og start Sudo Systemctl Start SSH-serveren på nytt.

Passordautentiseringen slås av, og skriv inn serveren kan bare brukes ved hjelp av tastene som er spesielt opprettet for dette med RSA-algoritmen.

Sette opp standard brannmur

I Ubuntu er standard brannmur den ukompliserte brannmuren (UFW) brannmur. Det lar deg løse tilkoblinger for utvalgte tjenester. Hvert program skaper sin egen profil i dette verktøyet, og UFW kontrollerer dem, slik at eller plager forbindelsen. Stille inn SSH-profilen ved å legge den til i listen, utføres slik:

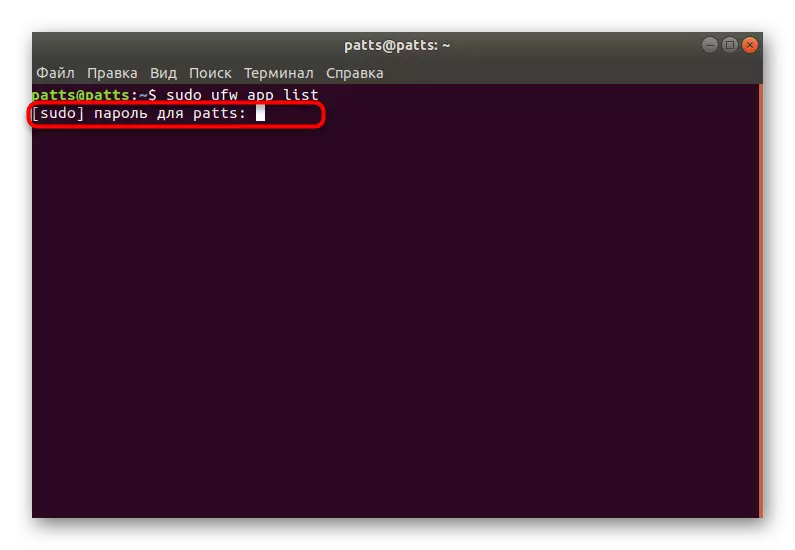

- Åpne brannmurprofillisten gjennom kommandoen Sudo UFW App List.

- Skriv inn passordet fra kontoen for å vise informasjon.

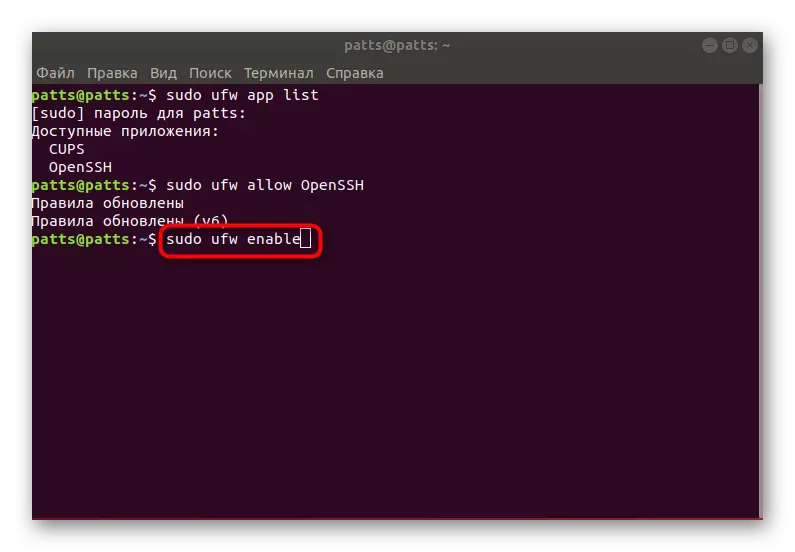

- Du vil se et ark med tilgjengelige applikasjoner, det må være OpenSSH blant dem.

- Nå skal du løse forbindelser via SSH. For å gjøre dette, legg det til listen over tillatte profiler ved hjelp av Sudo UFW tillate openssh.

- Slå på brannmuren ved å oppdatere reglene, Sudo UFW Aktiver.

- For tro er at tilkoblingene er tillatt, bør Sudo UFW-status foreskrives, hvoretter du vil se statusen til nettverket.

På dette er våre SSH-konfigurasjonsinstruksjoner i Ubuntu fullført. Ytterligere innstillinger for konfigurasjonsfilen og andre parametere utføres personlig av hver bruker under sine forespørsler. Du kan bli kjent med handlingen av alle komponenter i SSH i den offisielle dokumentasjonen av protokollen.