SSH (Secure Shell) -tekniikan avulla voit turvallisesti etähallita tietokoneen suojatun yhteyden kautta. SSH tuottaa salattuja kaikki lähetetään tiedostoja, kuten salasanoja ja lähettää myös täysin mitään verkkoprotokollaa. Toimisi oikein, se ei saa asentaa vain, mutta myös määritetty. Olisi tuotteesta tärkeimmistä kokoonpanon että haluaisimme keskustella tässä artikkelissa, kun uusin versio Ubuntu-käyttöjärjestelmä on esimerkki, joka tulee sijaitsemaan palvelimelle.

Määritä SSH Ubuntu

Jos et ole vielä suorittanut asennuksen palvelimelle ja asiakkaan tietokoneen, se tulee tehdä aluksi hyötyä koko menettely on hyvin yksinkertainen, ja se ei vie paljon aikaa. Yksityiskohtainen käsikirja aiheeseen Tapaa toisen artikkelin alla olevaa linkkiä. Se näyttää myös menettelyä muokkaamalla asetustiedostoa ja testaus SSH, joten tänään keskitymme hieman muihin tehtäviin.Lue lisää: asennus SSH-palvelin Ubuntu

RAA-näppäinparin luominen

On juuri asennettu SSH, ei enää ole määritetty avaimia liittää palvelimelta asiakkaalle ja päinvastoin. Kaikki nämä parametrit täytyy asettaa manuaalisesti välittömästi lisäämisen jälkeen kaikki osat protokollaa. Pari avaimet toimii käyttämällä RSA-algoritmi (vähennys nimet Rivest, Shamir ja Adleman kehittäjät). Tämän ansiosta kryptosysteemi, avaimet salataan erityistä algoritmeja. Luoda pari avoimen avaimia, sinun tarvitsee vain syöttää oikeat komennot konsoliin ja noudata ohjeita.

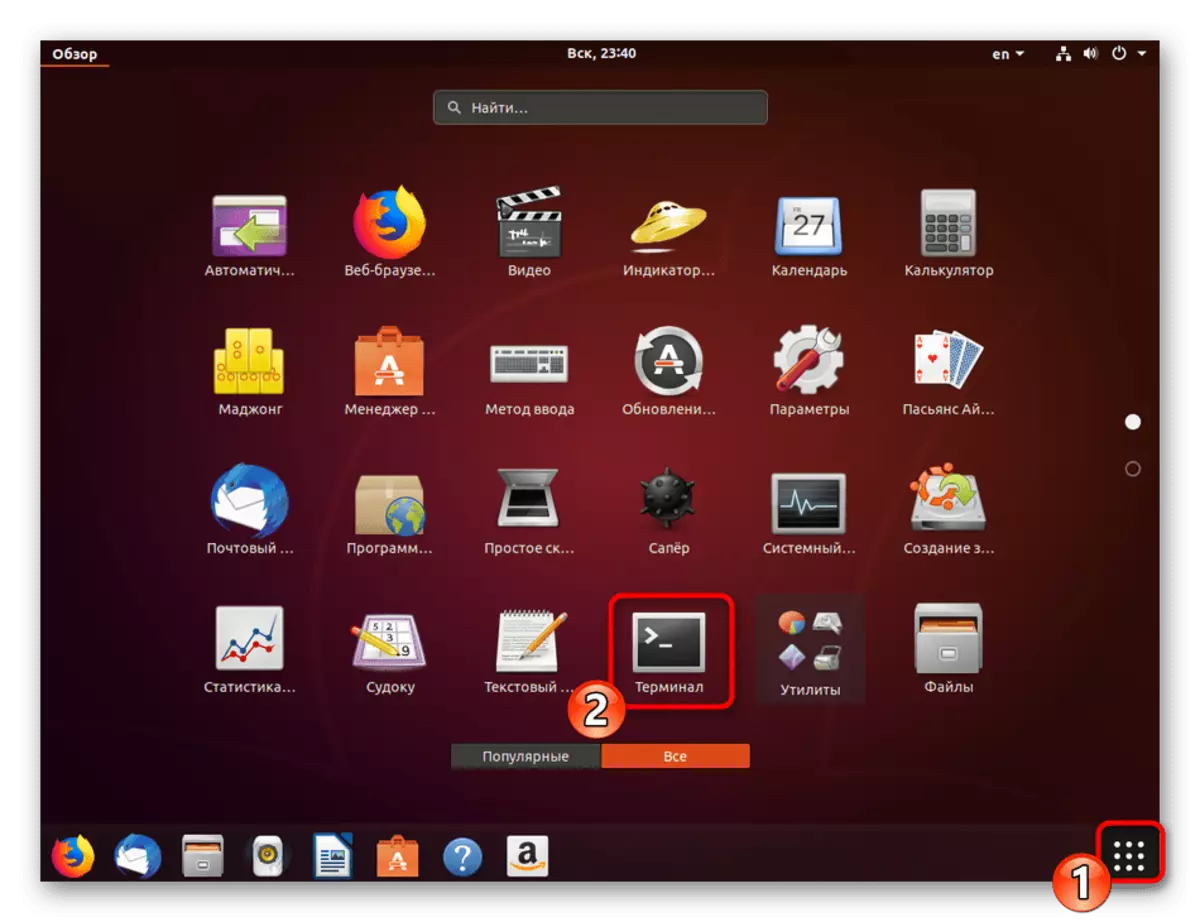

- Töihin kanssa "terminaali" millä tahansa sopivalla menetelmällä, esimerkiksi, avaamalla se valikon kautta tai näppäinyhdistelmää Ctrl + Alt + T.

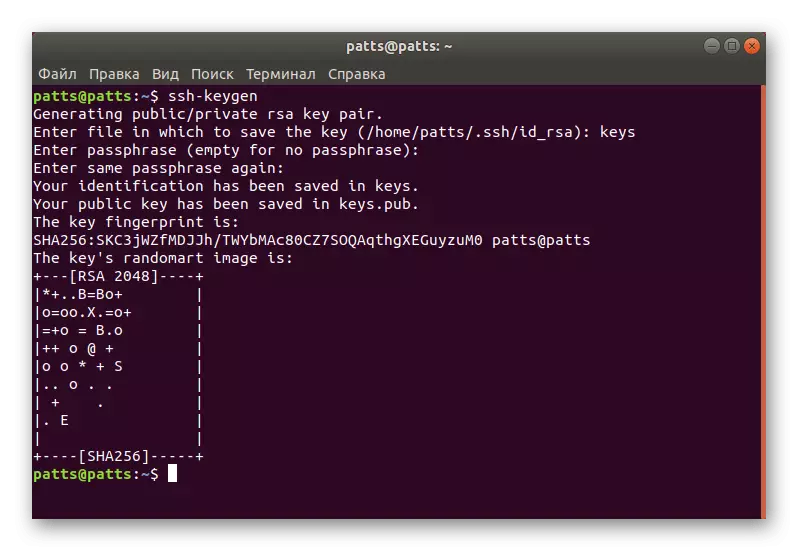

- Syötä SSH-Keygen komento ja valitse sitten ENTER-näppäintä.

- Ehdotetaan luoda tiedoston, jossa avaimet tallennetaan. Jos haluat jättää ne sijainnin oletusarvoisesti valittuna, klikkaa ENTER.

- Julkinen avain voidaan suojata koodikieltä. Jos haluat käyttää tätä vaihtoehtoa, kirjoittaa salasana ilmestyi jono. Lisäys merkkejä ei näytetä. Uudessa linjan täytyy toistaa.

- Seuraavaksi näet ilmoituksen, että avain on tallennettu, ja voit myös tutustua sen satunnainen graafinen ilme.

Nyt on asiakkaan pari - salaisuus ja avoin käytettäväksi tietokoneiden välisen yhteyden muodostamiseen. Sinun tarvitsee vain laittaa avain palvelimeen niin, että SSH-todennus on onnistunut.

Kopioi avoimen avaimen palvelimelle

Kolme keskeistä kopiointimenetelmää on. Jokainen niistä on optimaalinen erilaisissa tilanteissa, kun esimerkiksi yksi tapa ei toimi tai ei sovellu tiettyyn käyttäjälle. Ehdotamme kaikista kolmesta vaihtoehdosta alkaen yksinkertaisimmista ja tehokkaista.

Vaihtoehto 1: SSH-COPY-ID -komento

SSH-COPY-ID-komento on sisäänrakennettu käyttöjärjestelmään, joten sen ei tarvitse asentaa muita lisäkomponentteja sen suorittamiseksi. Noudata yksinkertaista syntaksia kopioidaksesi avaimen. Terminaalissa sinun on annettava SSH-Copy-ID-käyttäjätunnus @ Remets_host, jossa käyttäjätunnus @ Remote_host on etätietokoneen nimi.

Kun olet ensin yhdistetty, saat ilmoituksen tekstistä:

Isännän aitoutta "203.0.113.1 (203.0.113.1)" ei voida perustaa.

Ecdsan avain sormenjälki on fd: fd: D4: F9: 77: Fe: 73: 84: E1: 55: 00: AD: D6: 6D: 22: FE.

Haluatko varmasti jatkaa yhteyden (kyllä / ei)? Joo

Sinun on määritettävä vaihtoehto Kyllä, jos haluat jatkaa yhteyden. Tämän jälkeen apuohjelma etsii itsenäisesti AS ID_RSA.pub -tiedostoa, joka on aiemmin luotu. Onnistuneen havaitsemisen aikana tämä tulos näkyy:

USR / BIN / SSH-COPY-ID: info: Yritetään kirjautua sisään uudella avaimella, suodattaa kaikki, jotka ovat valmiita

/ USR / BIN / SSH-COPY-ID: Info: 1 Näppäin (t) on asennettu - jos sinua kehotetaan nyt asennettavaksi uudet avaimet

[email protected]: n salasana:

Määritä kauko-isännän salasana niin, että apuohjelma voi syöttää sen. Työkalu kopioi tiedot julkisesta avaintiedostosta ~ / .SSH / ID_RSA.PUB ja näyttöön tulee viesti näkyy:

Lisättyjen avainten määrä: 1

Yritä nyt kirjautua koneeseen: "ssh '[email protected]'"

Ja tarkista, että vain haluamasi avaimet lisättiin.

Tällaisen tekstin ulkonäkö tarkoittaa sitä, että avain on ladattu kauko-ohjaimeen, eikä yhteyden ongelmia.

Vaihtoehto 2: Kopioi avoimen avaimen SSH: n kautta

Jos et voi käyttää edellä mainittua apuohjelmaa, mutta Remote SSH -palvelimen syöttäminen on salasana, voit ladata käyttäjän avaimen manuaalisesti, jolloin saadaan lisää vakaa todennus kytkettynä. Sitä käytetään tämän kissan komentoon, joka lukee tiedot tiedostosta ja sitten ne lähetetään palvelimelle. Konsolissa sinun on annettava merkkijono.

Kissa ~ / .ssh / id_rsa.pub | SSH-käyttäjätunnus @ Remote_host "MKDIR -P ~ / .SSH && Touch ~ / .SSH / valtuutettu_SSH && Cat >> ~ / .ssh / valtuutettu."

Kun viesti tulee näkyviin

Isännän aitoutta "203.0.113.1 (203.0.113.1)" ei voida perustaa.

Ecdsan avain sormenjälki on fd: fd: D4: F9: 77: Fe: 73: 84: E1: 55: 00: AD: D6: 6D: 22: FE.

Haluatko varmasti jatkaa yhteyden (kyllä / ei)? Joo

Jatka yhteys ja anna salasana päästäksesi palvelimelle. Tämän jälkeen julkinen avain kopioidaan automaattisesti loppuun authorized_keys asetustiedostoa.

Vaihtoehto 3: Manuaalinen avoimen avaimen kopioinnin

Ilman pääsy etätietokoneeseen kautta SSH-palvelin, kaikki edellä kuvatut toiminnot ovat käsin suoritetaan. Voit tehdä tämän ensin selvittää tietoa keskeisistä palvelimen tietokoneeseen CAT ~ / .ssh / id_rsa.pub komento.

Näyttö tulee näkyviin noin tällainen merkkijono: SSH-RSA + niin merkki- == Demo @ Test. Sen jälkeen, mennä töihin etälaitteeseen, jossa luot uuden hakemiston kautta MKDIR P ~ / .ssh. Se lisäksi luo authorized_keys tiedosto. Seuraavaksi Asettakaa avain on, että olet oppinut aiemmin kautta Echo + rivi julkisen avaimen >> ~ / .ssh / authorized_keys. Tämän jälkeen voit yrittää suorittaa autentikoinnin palvelimeen ilman salasanaa.

Autentikointi palvelimen kautta luotua avainta

Edellisessä jaksossa, opit kolme tapaa kopiointi etätietokoneeseen avain palvelimelle. Tällaiset toimet avulla voit ottaa yhteyden ilman salasanaa. Tämä toimenpide suoritetaan komentorivin kautta syöttämällä SHH SSH UserName @ REMOTE_HOST, jossa käyttäjätunnus @ REMOTE_HOST on käyttäjätunnus ja isäntäkoneen nimi. Kun ensimmäisen kerran yhteyttä, saat ilmoituksen vieraassa yhteyden ja voit jatkaa valitsemalla KYLLÄ vaihtoehto.

Yhteys automaattisesti tapahtuu, jos keskeinen lause (salasana), ei ole määritelty luomisen aikana avainparin. Muuten, sinun on ensin esitellä sitä jatkamaan SSH.

Poista salasanan todennus käytöstä

Onnistunut perustaminen avain kopiointi katsotaan tällaisessa tilanteessa, kun voit syöttää palvelimen ilman salasanaa. Kuitenkin kyky todentaa näin mahdollistaa hyökkääjän käyttää työkaluja salasanan valitsemiseksi ja crack suojatun yhteyden. Mustoke itsesi tällaisissa tapauksissa mahdollistaa täysimittainen salasanasyöttöpyyntö SSH asetustiedostossa. Tämä edellyttää:

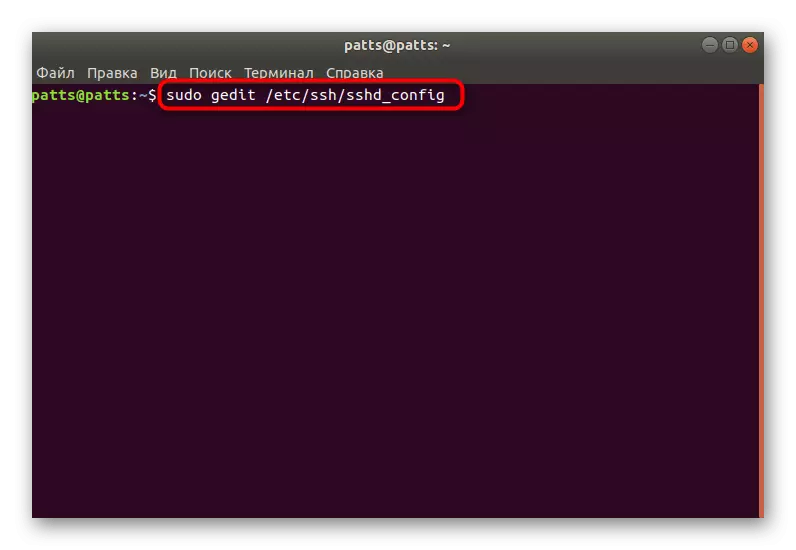

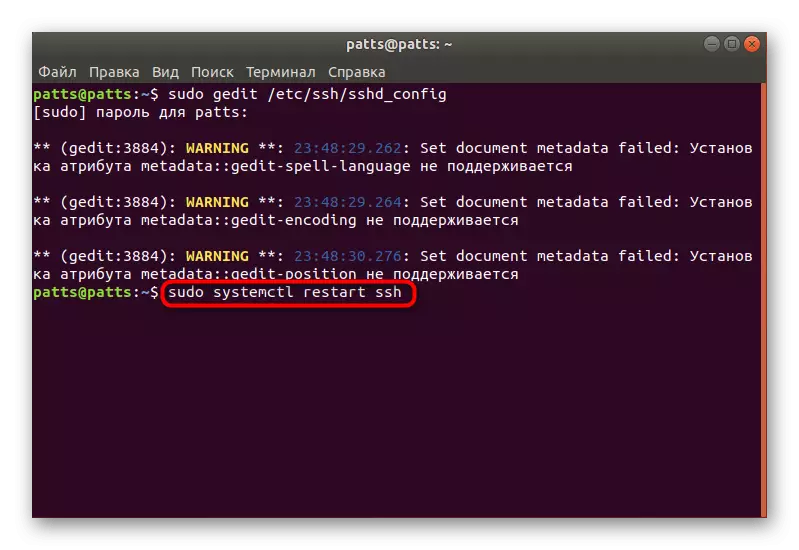

- Päätelaitteet, avaa konfiguraatiotiedosto kautta editorin avulla sudo GEGDIT / etc / SSH / sshd_config komento.

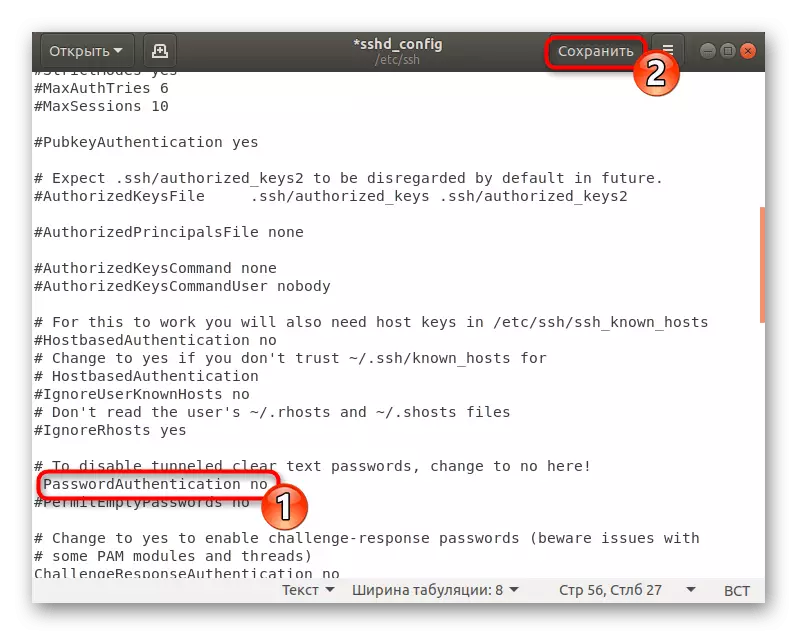

- Etsi PasswordAuthentication linja ja poista # merkki alusta Rass parametrin.

- Vaihda arvoksi NO ja nykyiset asetukset tallennetaan.

- Sulje editori ja käynnistä Sudo SystemCTL Restart SSH-palvelimen.

Salasanan todennus sammuu, ja kirjoita palvelimen voi käyttää vain näppäimillä erityisesti luotu tähän RSA-algoritmin.

Luomalla yhtenäisiä palomuuri

Ubuntuissa oletuspalomuuri on yksinkertainen palomuuri (UFW) palomuuri. Sen avulla voit ratkaista yhteydet valituille palveluille. Jokainen sovellus luo oman profiilinsa tässä työkalussa, ja UFW ohjaa niitä, sallia tai häiritä yhteyden. SSH-profiilin asettaminen lisäämällä se luetteloon suoritetaan näin:

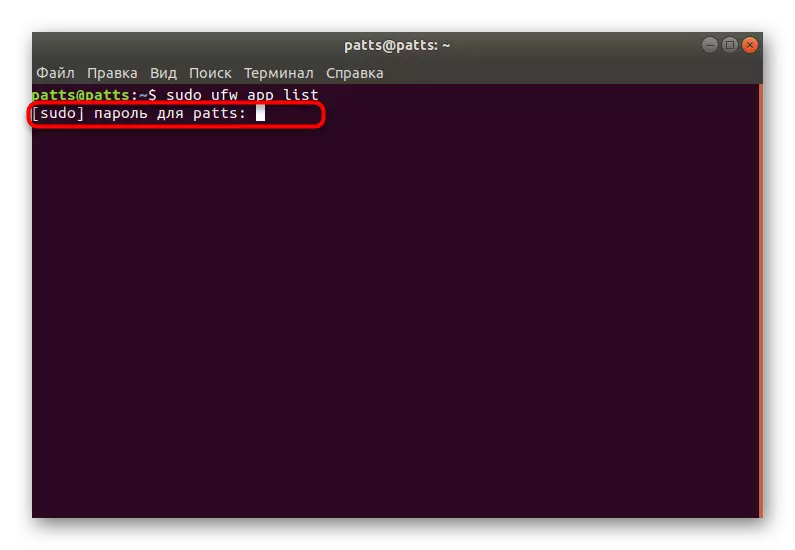

- Avaa palomuurin profiililuettelo Sudo UFW App List -komennolla.

- Anna salasanan tililtä, kun haluat näyttää tiedot.

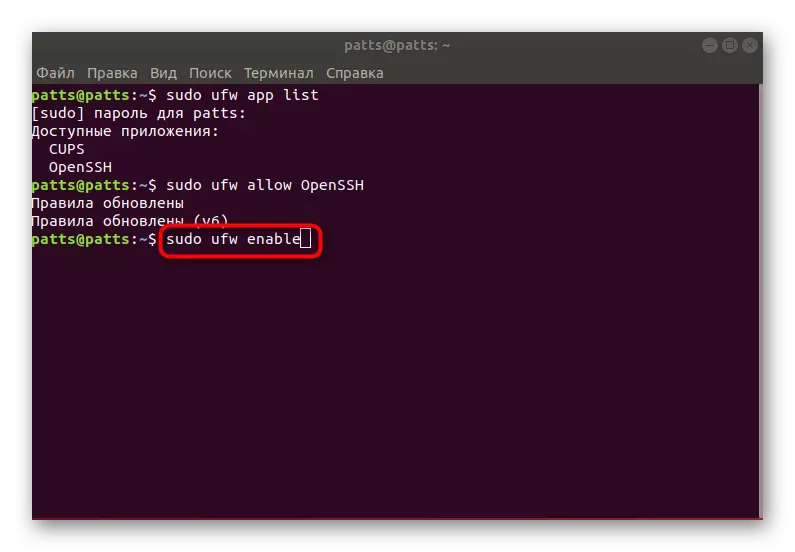

- Näet käytettävissä olevat sovellukset, niiden joukossa on oltava OpenSSH.

- Nyt sinun pitäisi ratkaista yhteydet SSH: n kautta. Voit tehdä tämän lisätä se luetteloon sallituista profiileista Sudo UFW Salli OpenSSH.

- Käynnistä palomuuri päivittämällä säännöt, sudo UFW käyttöön.

- Uskomukset ovat, että yhteydet ovat sallittuja, SUDO UFW-tila olisi määrättävä, minkä jälkeen näet verkon tilan.

Tällä SSH-kokoonpano-ohjeet Ubuntu on valmis. Jokainen käyttäjä suorittaa henkilökohtaisesti konfigurointitiedoston ja muiden parametrien asetuksia pyynnöissään. Voit tutustua kaikkien SSH: n kaikkien komponenttien toimintaan pöytäkirjan virallisessa dokumentoinnissa.