La tecnologia SSH (Secure Shell) consente di gestire in modo sicuro il tuo computer attraverso una connessione sicura. SSH produce tutti i file trasmessi crittografati, incluse le password e trasmette anche un protocollo di rete completamente. Per funzionare correttamente, non deve essere installato solo, ma anche configurato. Sarebbe del prodotto della configurazione principale che vorremmo parlare in questo articolo, prendendo l'ultima versione del sistema operativo Ubuntu per un esempio, che verrà localizzato il server.

Configura SSH in Ubuntu

Se non hai ancora completato l'installazione al server e al PC client, dovrebbe essere fatto inizialmente, il beneficio dell'intera procedura è abbastanza semplice e non richiederà molto tempo. Con un manuale dettagliato su questo argomento incontrare un altro articolo sul seguente link. Mostra anche la procedura per la modifica del file di configurazione e il test ssh, quindi oggi ci concentreremo un po 'su altri compiti.Per saperne di più: Installazione di SSH-Server in Ubuntu

Creare un paio di tasti RSA

Nella SSH appena installata, non ci sono altri tasti specificati per connettersi dal server al client e viceversa. Tutti questi parametri devono essere impostati manualmente immediatamente dopo aver aggiunto tutti i componenti del protocollo. Un paio di chiavi sta lavorando usando l'algoritmo RSA (riduzione dei nomi degli sviluppatori di rivestimenti, Shamir e Adleman). Grazie a questo crittosystem, le chiavi sono crittografate attraverso algoritmi speciali. Per creare una coppia di tasti aperti, è necessario inserire solo i comandi appropriati nella console e seguire le istruzioni visualizzate.

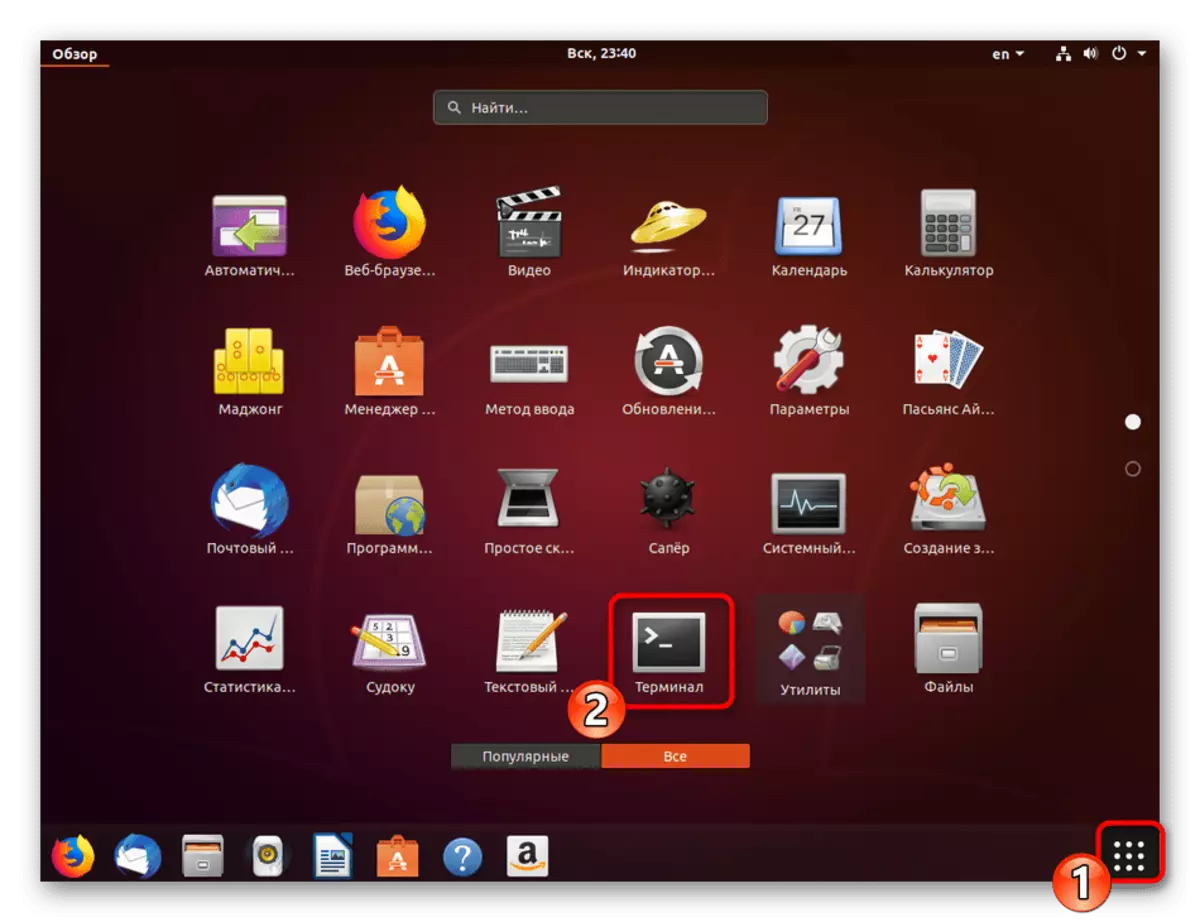

- Vai a lavorare con il "Terminale" con qualsiasi metodo conveniente, ad esempio, aprendolo tramite il menu o la combinazione di tasti Ctrl + Alt + T.

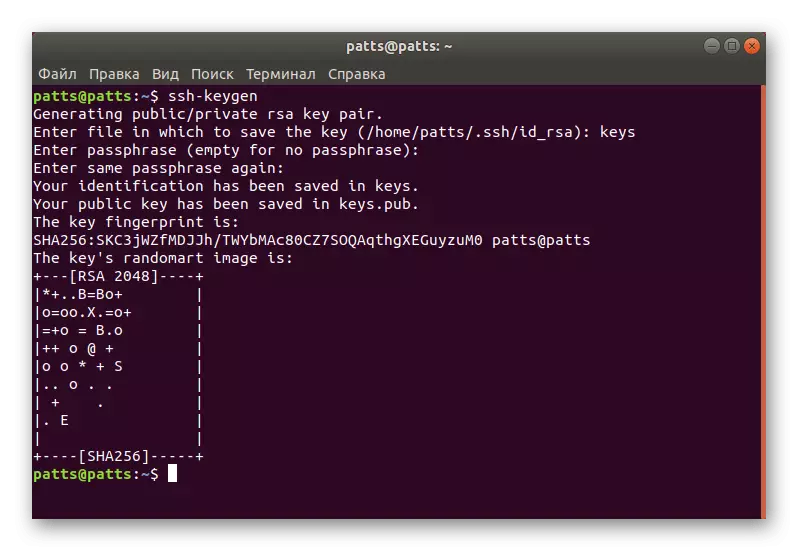

- Immettere il comando ssh-keygen, quindi fare clic sul tasto Invio.

- Verrà proposto per creare un file in cui verranno salvati i tasti. Se si desidera lasciarli nella posizione selezionata per impostazione predefinita, fai semplicemente clic su Invio.

- La chiave pubblica può essere protetta da una frase di codice. Se si desidera utilizzare questa opzione, scrivi una password nella stringa visualizzata. I caratteri di inserimento non verranno visualizzati. Nella nuova linea dovrà ripeterlo.

- Successivamente, vedrai un avviso che la chiave è stata salvata e puoi anche familiarizzare con la sua immagine grafica casuale.

Ora c'è una coppia di clienti - segreta e aperta per essere utilizzata per connettersi ulteriormente tra i computer. Hai solo bisogno di mettere la chiave per il server in modo che l'autenticazione SSH abbia esito positivo.

Copia il tasto Apri per il server

Esistono tre metodi di copia dei tasti. Ognuno di loro sarà il più ottimale in varie situazioni quando, ad esempio, uno dei modi non funziona o non è adatto per un utente specifico. Proponiamo di considerare tutte e tre le opzioni partendo dal più semplice ed efficace.

Opzione 1: comando ssh-copy-id

Il comando SSH-COPY-ID è integrato nel sistema operativo, quindi non è necessario installare componenti aggiuntivi per la sua esecuzione. Osservare una semplice sintassi per copiare la chiave. Nel terminale, è necessario inserire il nome utente SSH-Copia-ID @ remoto_host, dove il nome utente @ remote_host è il nome del computer remoto.

Quando ti connetti per la prima volta, riceverai una notifica con il testo:

L'autenticità dell'host '203.0.113.1 (203.0.113.1)' non può essere stabilita.

ECDSA Key Fingerprint è FD: FD: D4: F9: 77: Fe: 73: 84: E1: 55: 00: AD: D6: 6D: 22: Fe.

Sei sicuro di voler continuare a connetterti (sì / no)? sì

È necessario specificare l'opzione Sì per continuare la connessione. Successivamente, l'utilità cercherà in modo indipendente la chiave come file ID_RSA.PUB, che è stato precedentemente creato. Durante il rilevamento di successo, verrà visualizzato questo risultato:

USR / BIN / SSH-ID-ID: INFO: Tentativo di accedere con le nuove chiave (s), per filtrare qualsiasi eventuali che sono installati

/ USR / BIN / SSH-ID-ID: INFO: 1 tasto (s) rimangono da installare - Se viene richiesto ora è installare i nuovi tasti

[email protected] "Password password:

Specificare la password dall'host remoto in modo che l'utilità possa inserirla. Lo strumento copierà i dati dal file chiave pubblica ~ / .sssh / id_rsa.pub, quindi verrà visualizzato un messaggio sullo schermo:

Numero di tasti aggiunti: 1

Ora prova ad accedere alla macchina, con: "ssh '[email protected]'"

E controlla per assicurarti che solo le chiavi che desideri siano state aggiunte.

L'aspetto di tale testo significa che la chiave è stata caricata con successo su un computer remoto e non si verificherà più problemi con la connessione.

Opzione 2: copia di un tasto aperto tramite SSH

Se non è possibile utilizzare l'utilità sopra riportata, ma è presente una password per inserire il server SSH remoto, è possibile caricare manualmente il tasto utente, fornendo così ulteriore autenticazione stabile quando è collegato. Viene utilizzato per questo comando CAT che leggerà i dati dal file, quindi verranno inviati al server. Nella console, dovrai inserire una stringa.

Gatto ~ / .ssh / id_rsa.pub | USERNAME SSH @ remote_host "mkdir -p ~ / .ssh && touch ~ / .ssh / autorizzato_Keys && chmod -r go = ~ / .ssh && cat >> ~ / .ssh / autorizzato_Keys."

Quando viene visualizzato il messaggio

L'autenticità dell'host '203.0.113.1 (203.0.113.1)' non può essere stabilita.

ECDSA Key Fingerprint è FD: FD: D4: F9: 77: Fe: 73: 84: E1: 55: 00: AD: D6: 6D: 22: Fe.

Sei sicuro di voler continuare a connetterti (sì / no)? sì

Continuare la connessione e inserire la password per accedere al server. Dopo di che, la chiave pubblica verrà copiato automaticamente alla fine del file di configurazione authorized_keys.

Opzione 3: Manuale copia chiave aperta

In assenza di accesso a un computer remoto tramite un server SSH, tutte le azioni sopra descritte vengono eseguite manualmente. Per fare questo, in primo luogo trovare le informazioni sulla chiave sul PC server tramite il CAT ~ / .ssh / id_rsa.pub comando.

Lo schermo sarà visualizzato circa tale stringa una: chiave SSH-RSA + come un insieme di caratteri == demo @ Test. Dopo di che, andare al lavoro su un dispositivo remoto in cui si crea una nuova directory tramite mkdir -p ~ / .ssh. Si crea inoltre il file authorized_keys. Quindi, inserire la chiave di lì che si è appreso in precedenza tramite Eco + riga di una chiave pubblica >> ~ / .ssh / authorized_keys. Dopo di che, si può provare a effettuare l'autenticazione con il server senza utilizzare le password.

L'autenticazione sul server tramite la chiave creata

Nella sezione precedente, si è appreso circa tre metodi per la copia di un tasto del computer remoto al server. Tali azioni consentiranno di collegare senza la password. Questa procedura viene eseguita tramite la linea di comando immettendo SHH SSH NomeUtente @ remote_host, dove il nome utente @ remote_host è il nome computer utente e host. La prima volta che collegate, sarai avvisato di una connessione non familiare e si può continuare selezionando l'opzione SI.

Collegamento avverrà automaticamente se la frase chiave (password) non è stato specificato durante la creazione di una coppia di chiavi. In caso contrario, si dovrà prima di introdurlo a continuare a lavorare con SSH.

Disabilita l'autenticazione della password

riuscita istituzione di copia chiave è considerato in quella situazione in cui è possibile inserire il server senza utilizzare la password. Tuttavia, la capacità di autenticare in tal modo consente agli aggressori di utilizzare strumenti per la selezione di una password e rompere la connessione protetta. Mustoke se stessi da questi casi permetterà un ingresso a pieno titolo la password nel file di configurazione di SSH. Questo richiederà:

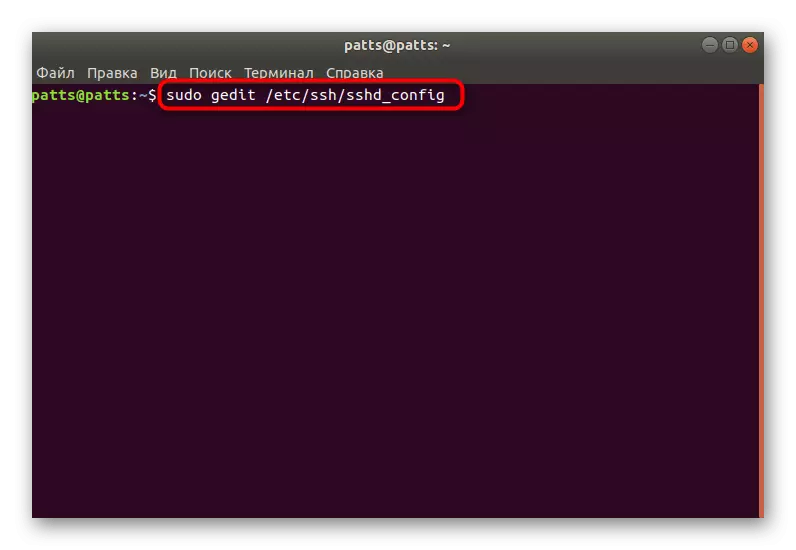

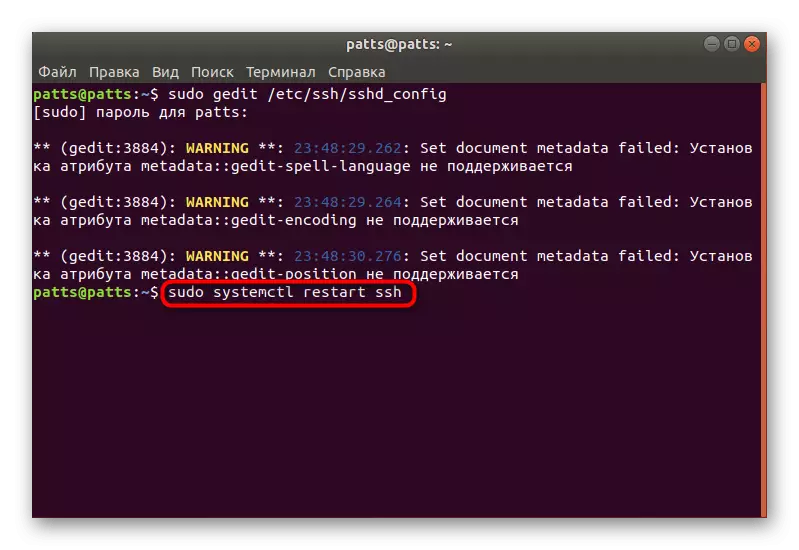

- Nel Terminal, aprire il file di configurazione tramite l'editor utilizzando il file / etc / comando Sudo GEGDIT ssh / sshd_config.

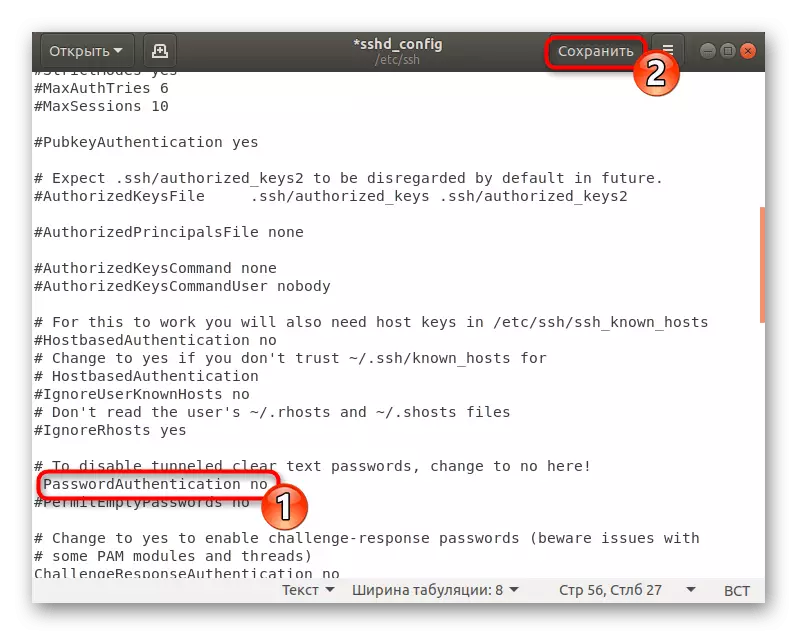

- Trova la linea PasswordAuthentication e rimuovere il segno # in origine, per il parametro Rass.

- Modificare il valore di NO e salvare la configurazione corrente.

- Chiudere l'editor e riavviare il server Sudo systemctl Riavvia SSH.

L'autenticazione della password si spegne, e immettere il server può essere utilizzato solo con i tasti appositamente creati per questo con l'algoritmo RSA.

Configurare il firewall di serie

In Ubuntu, il firewall predefinito è il firewall Firewall (UFW) non complicato. Ti consente di risolvere le connessioni per i servizi selezionati. Ogni applicazione crea il proprio profilo in questo strumento, e UFW li controlla, consentendo o infastidendo la connessione. Impostazione del profilo SSH aggiungendolo all'elenco viene eseguito in questo modo:

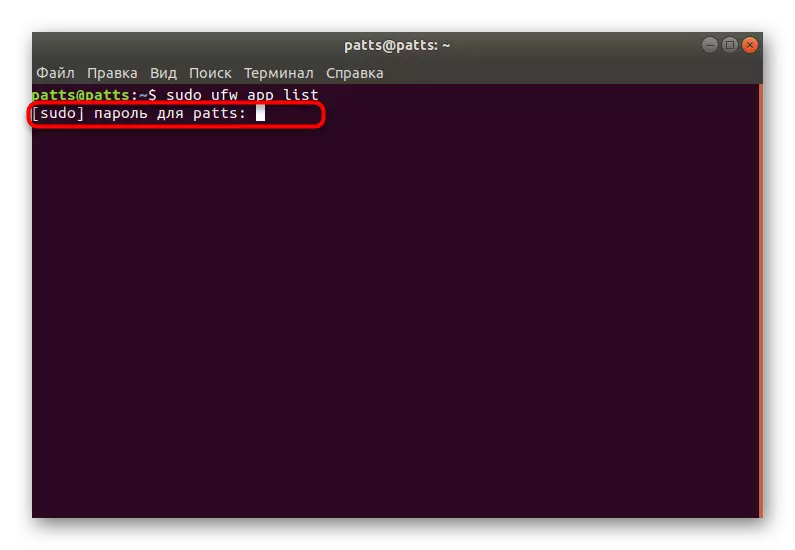

- Aprire l'elenco dei profili firewall attraverso il comando di Elenco App sudo UFW.

- Immettere la password dall'account per visualizzare le informazioni.

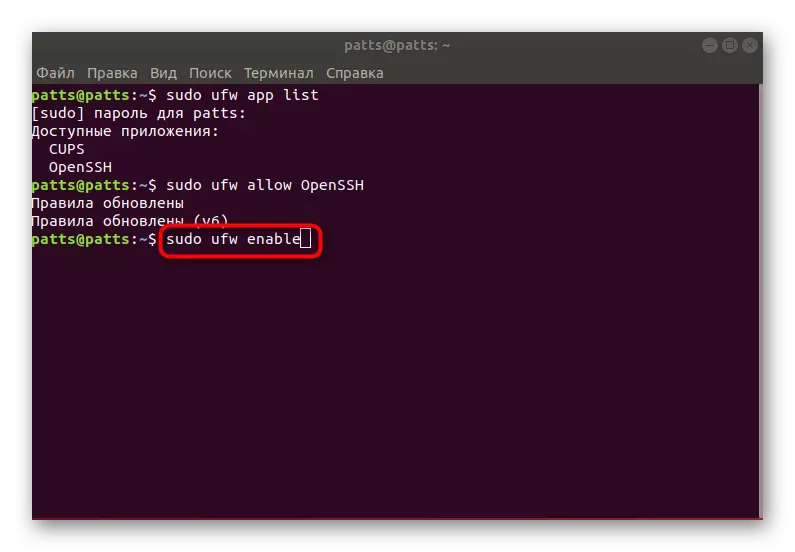

- Vedrai un foglio di applicazioni disponibili, deve esserci openssh tra loro.

- Ora dovresti risolvere le connessioni tramite SSH. Per fare ciò, aggiungilo all'elenco dei profili consentiti utilizzando Sudo UFW Consenti a OpenSSH.

- Accendi il firewall aggiornando le regole, Abilita Sudo UFW.

- Per le credenze sono che le connessioni sono consentite, lo stato di sudo UFW dovrebbe essere prescritto, dopo di che vedrai lo stato della rete.

Su questo, le nostre istruzioni di configurazione SSH in Ubuntu sono state completate. Ulteriori impostazioni per il file di configurazione e altri parametri sono eseguite personalmente da ciascun utente sotto le sue richieste. Puoi conoscere l'azione di tutti i componenti di SSH nella documentazione ufficiale del protocollo.