एसएसएच (सिक्योर शेल) तंत्रज्ञान आपल्याला सुरक्षितपणे आपल्या संगणकावर सुरक्षितपणे व्यवस्थापित करण्यास अनुमती देते. Ssh संकेतशब्दांसह सर्व संक्रमित फायली एन्क्रिप्टेड तयार करते आणि पूर्णपणे नेटवर्क प्रोटोकॉल देखील प्रसारित करते. योग्यरित्या कार्य करण्यासाठी, ते केवळ स्थापित करणे आवश्यक नाही, परंतु कॉन्फिगर केलेच पाहिजे. हे मुख्य कॉन्फिगरेशनचे उत्पादन असेल जे आम्ही या लेखाच्या अंतर्गत बोलू इच्छितो, उदाहरणार्थ उबंटू ऑपरेटिंग सिस्टमची नवीनतम आवृत्ती वापरण्यासाठी, जे सर्व्हर स्थित असेल.

उबंटू मध्ये एसएसएच कॉन्फिगर करा

आपण अद्याप सर्व्हर आणि क्लायंट पीसीवर स्थापना पूर्ण केली नसल्यास, सुरुवातीला पूर्ण करणे आवश्यक आहे, संपूर्ण प्रक्रियेचा फायदा अगदी सोपा आहे आणि जास्त वेळ घेणार नाही. या विषयावरील तपशीलवार मॅन्युअलसह खालील दुव्यावर आणखी एक लेख पूर्ण करा. हे कॉन्फिगरेशन फाइल संपादित करण्यासाठी आणि एसएसएच तपासण्याची प्रक्रिया देखील दर्शविते, म्हणून आज आपण इतर कार्यांवर थोडासा लक्ष केंद्रित करू.अधिक वाचा: उबंटूमध्ये एसएसएच-सर्व्हर स्थापित करणे

आरएसए की एक जोडी तयार करणे

नवीन स्थापित केलेल्या SSH मध्ये, सर्व्हरवरून क्लायंटमध्ये कनेक्ट करण्यासाठी कोणतीही निर्दिष्ट की नाहीत आणि त्याउलट. प्रोटोकॉलच्या सर्व घटक जोडल्यानंतर या सर्व पॅरामीटर्सना स्वतःच सेट करणे आवश्यक आहे. की एक जोडी आरएसए अल्गोरिदम वापरून कार्यरत आहे (रिवेस्ट, शामीर आणि अॅडलमन डेव्हलपर्सच्या नावावरून कमी). या क्रिप्टोसिस्टमबद्दल धन्यवाद, विशेष अल्गोरिदमद्वारे की किज एनक्रिप्ट केले जातात. खुल्या कीज एक जोडी तयार करण्यासाठी, आपल्याला केवळ कन्सोलमध्ये योग्य आज्ञा प्रविष्ट करण्याची आणि उपस्थित असलेल्या निर्देशांचे अनुसरण करणे आवश्यक आहे.

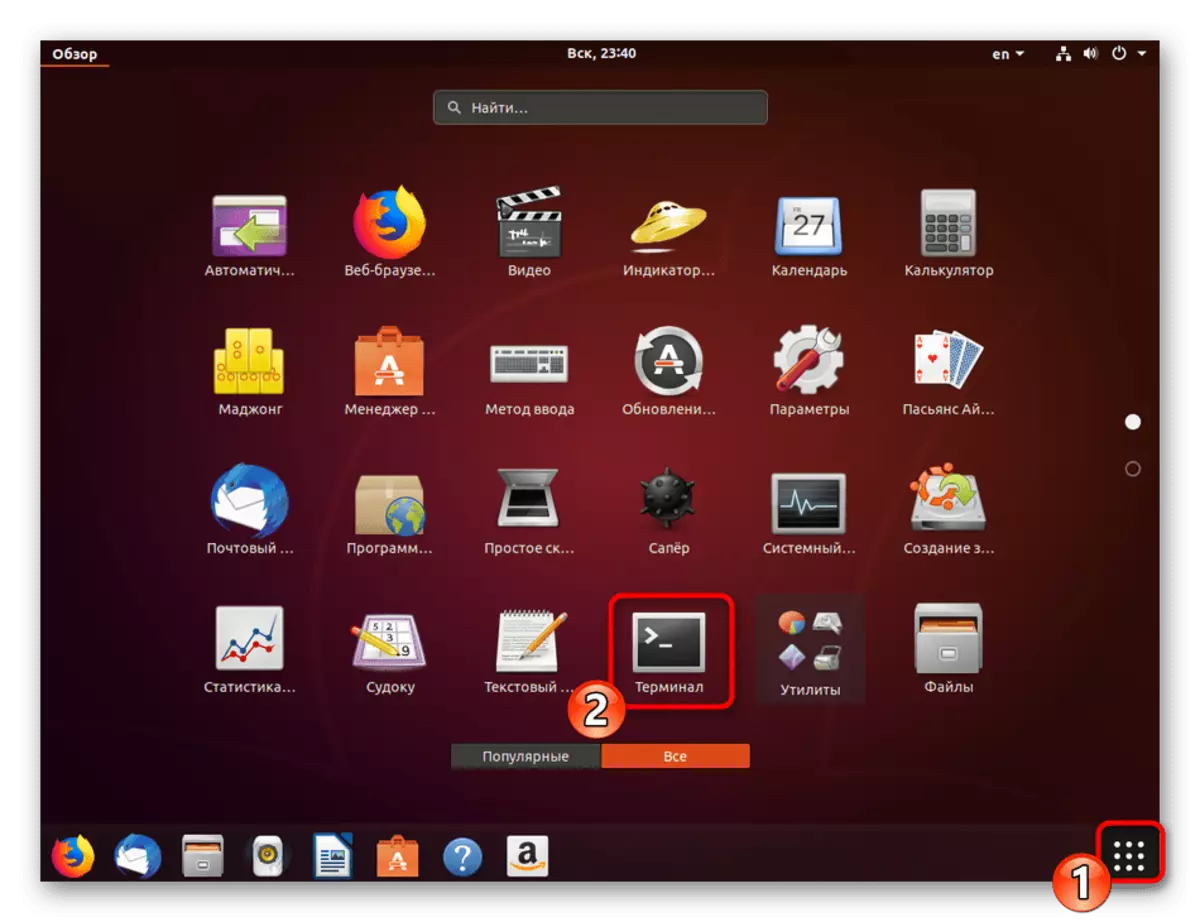

- कोणत्याही सोयीस्कर पद्धतीने "टर्मिनल" सह कामावर जा, उदाहरणार्थ, मेनूद्वारे किंवा की संयोजन Ctrl + Alt + T.

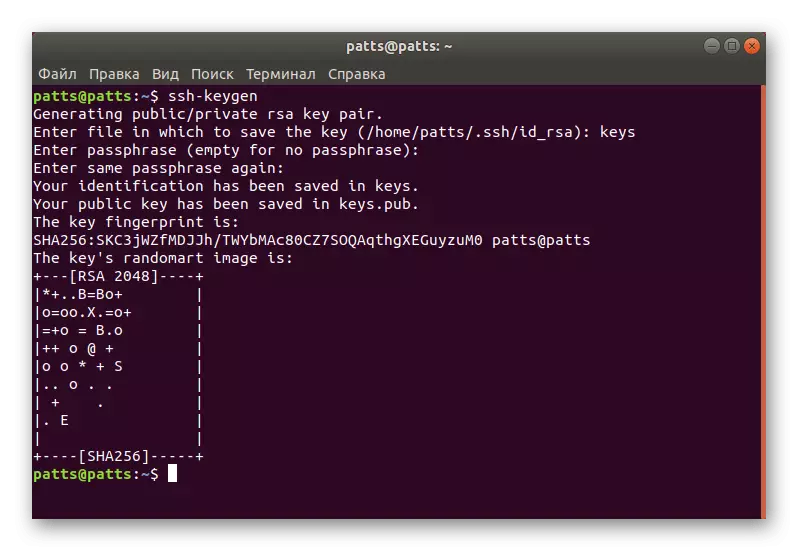

- Ssh-kegen आदेश प्रविष्ट करा आणि नंतर एंटर की क्लिक करा.

- एखादी फाइल तयार करणे प्रस्तावित केले जाईल जेथे की जतन केले जातील. आपण त्यांना डीफॉल्टनुसार निवडलेल्या स्थानामध्ये सोडू इच्छित असल्यास, प्रविष्ट करा वर क्लिक करा.

- कोड वाक्यांशाद्वारे सार्वजनिक की संरक्षित केले जाऊ शकते. आपण हा पर्याय वापरू इच्छित असल्यास, दिसणार्या स्ट्रिंगमध्ये संकेतशब्द लिहा. प्रविष्ट केलेले वर्ण प्रदर्शित केले जाणार नाहीत. नवीन ओळीत ते पुन्हा करणे आवश्यक आहे.

- पुढे, आपल्याला एक सूचना दिसून येईल की की की जतन केली गेली आहे आणि आपण त्याच्या यादृच्छिक ग्राफिक प्रतिमेसह स्वत: ला परिचित देखील करू शकता.

आता ग्राहक जोडी आहे - गुप्त आणि कॉम्प्यूटरच्या दरम्यान आणखी कनेक्ट करण्यासाठी वापरण्यासाठी वापरले जाऊ शकते. आपल्याला फक्त सर्व्हरवर की ठेवणे आवश्यक आहे जेणेकरुन SSH प्रमाणीकरण यशस्वी होईल.

सर्व्हरवर ओपन की कॉपी करा

तीन की कॉपीिंग पद्धती आहेत. प्रत्येकजण वेगवेगळ्या परिस्थितींमध्ये सर्वात योग्य असेल जेव्हा, उदाहरणार्थ, एक मार्ग कार्य करत नाही किंवा विशिष्ट वापरकर्त्यासाठी योग्य नाही. सोप्या आणि प्रभावी पासून आम्ही सर्व तीन पर्यायांचा विचार करण्याचा प्रस्ताव देतो.

पर्याय 1: एसएसएच-कॉपी-आयडी कमांड

एसएसएच-कॉपी-आयडी कमांड ऑपरेटिंग सिस्टममध्ये बांधले आहे, म्हणून त्याला त्याच्या अंमलबजावणीसाठी कोणतेही अतिरिक्त घटक स्थापित करणे आवश्यक नाही. की कॉपी करण्यासाठी एक साध्या सिंटॅक्स पहा. टर्मिनलमध्ये, आपण ssh-Copy-id वापरकर्तानाव @ resote_host प्रविष्ट करणे आवश्यक आहे, जेथे वापरकर्तानाव @ Refot_Host हा रिमोट संगणकाचे नाव आहे.

जेव्हा आपण प्रथम कनेक्ट करता तेव्हा आपल्याला मजकूरासह एक सूचना प्राप्त होईल:

होस्टची अधिकृतता '203.0.113.1 (203.0.113.1)' स्थापित केली जाऊ शकत नाही.

ECDSA की फिंगरप्रिंट आहे fd: fd: d4: f9: 77: FE: 73: 84: 77: 55: 00: AD: D6: 6D: 22: Fe.

आपणास खात्री आहे की आपण कनेक्ट करणे सुरू ठेवू इच्छिता (होय / नाही)? हो

कनेक्शन सुरू ठेवण्यासाठी होय आपण पर्याय निर्दिष्ट करणे आवश्यक आहे. त्यानंतर, युटिलिटी स्वतंत्रपणे id_rsa.pub फाइल म्हणून की की शोधेल, जे पूर्वी तयार केले गेले होते. यशस्वी शोध दरम्यान, हा परिणाम प्रदर्शित केला जाईल:

यूएसआर / बिन / एसएसएच-कॉपी-आयडी: माहिती: जे खराब स्थापित केले आहे ते फिल्टर करण्यासाठी नवीन की (ओं) सह लॉग इन करण्याचा प्रयत्न करीत आहे

/ Usr / bin / ssh-Copy-ID: माहिती: 1 की (एस) स्थापित करणे राहू - आपण आता विचारले असल्यास ते नवीन की स्थापित करणे आहे

[email protected]'एस पासवर्ड:

दूरस्थ होस्टवरून संकेतशब्द निर्दिष्ट करा जेणेकरुन उपयोगिता ते प्रविष्ट करू शकेल. साधन सार्वजनिक की फाइल ~ / .ssh / id_rasa.pub पासून डेटा कॉपी करेल आणि नंतर स्क्रीनवर एक संदेश दिसेल:

की (ओं) संख्या जोडली: 1

आता मशीनमध्ये लॉग इन करण्याचा प्रयत्न करा, सह: "SSH 'वापरकर्तानाव @203.0.113.1'"

आणि आपण इच्छित असलेली की जसे की जोडलेले असल्याचे सुनिश्चित करण्यासाठी तपासा.

अशा प्रकारच्या मजकुराचा अर्थ असा आहे की दूरस्थ संगणकावर की यशस्वीरित्या लोड केले गेले आहे आणि कनेक्शनसह कोणतीही समस्या उद्भवणार नाही.

पर्याय 2: एसएसएचद्वारे खुले की कॉपी करणे

आपण उपरोक्त उपयुक्तता वापरू शकत नसल्यास, परंतु रिमोट ssh सर्व्हर प्रविष्ट करण्यासाठी संकेतशब्द आहे, आपण आपले वापरकर्ता की स्वहस्ते अपलोड करू शकता, यामुळे कनेक्ट केलेले आणखी स्थिर प्रमाणीकरण प्रदान करू शकता. या cat कमांडसाठी याचा वापर केला जातो जो फाईलमधील डेटा वाचतो आणि नंतर ते सर्व्हरवर पाठविला जाईल. कन्सोलमध्ये, आपल्याला एक स्ट्रिंग प्रविष्ट करण्याची आवश्यकता असेल.

मांजरी ~ / .ssh / id_rasa.pub | Ssh username @ resote_host "mkdir-p ~ / .ssh & ~ / .ssh / probrively_keys & & chmod -r go = ~ / .ssh & & मांजरी >> ~ / .ssh / problicile_queys."

जेव्हा संदेश येतो

होस्टची अधिकृतता '203.0.113.1 (203.0.113.1)' स्थापित केली जाऊ शकत नाही.

ECDSA की फिंगरप्रिंट आहे fd: fd: d4: f9: 77: FE: 73: 84: 77: 55: 00: AD: D6: 6D: 22: Fe.

आपणास खात्री आहे की आपण कनेक्ट करणे सुरू ठेवू इच्छिता (होय / नाही)? हो

कनेक्शन सुरू ठेवा आणि सर्व्हर प्रविष्ट करण्यासाठी संकेतशब्द प्रविष्ट करा. त्यानंतर, सार्वजनिक की स्वयंचलितपणे अधिकृत_कीईएस कॉन्फिगरेशन फाइलच्या शेवटी कॉपी केली जाईल.

पर्याय 3: मॅन्युअल ओपन की कॉपीिंग

एसएसएच सर्व्हरद्वारे दूरस्थ संगणकावर प्रवेश करण्याच्या अनुपस्थितीत, उपरोक्त वर्णित सर्व क्रिया स्वहस्ते अंमलात आणल्या जातात. हे करण्यासाठी, प्रथम सर्व्हर पीसीवरील की बद्दल कीटक ~ / .ssh / id_rasa.pub द्वारे की बद्दल माहिती शोधा.

स्क्रीन अंदाजे अशा स्ट्रिंग प्रदर्शित केली जाईल: एसएसएच-आरएस + की वर्ण म्हणून == डेमो @ चाचणी म्हणून. त्यानंतर, दूरस्थ डिव्हाइसवर कार्य करण्यासाठी जा जिथे आपण mkdir-p ~ / .ssh द्वारे नवीन निर्देशिका तयार करता. हे अतिरिक्तपणे अधिकृत_कीईएस फाइल तयार करते. पुढे, आपण पूर्वीच्या echo + पंक्तीद्वारे पूर्वी शिकलात की की चाला घाला >> ~ / .ssh / probricized_quys. त्यानंतर, आपण संकेतशब्द वापरल्याशिवाय सर्व्हरसह प्रमाणीकरण करण्याचा प्रयत्न करू शकता.

तयार की द्वारे सर्व्हरवर प्रमाणीकरण

मागील विभागात, आपण सर्व्हरवर दूरस्थ संगणक की कॉपी करण्यासाठी तीन पद्धती शिकल्या. अशा कृती आपल्याला संकेतशब्दशिवाय कनेक्ट करण्याची परवानगी देतात. ही प्रक्रिया SHH SSH username @ Refot_Host प्रविष्ट करून कमांड लाइनद्वारे केली जाते, जिथे वापरकर्तानाव @ Repot_Host वापरकर्तानाव आणि यजमान संगणकाचे नाव आहे. जेव्हा आपण प्रथम कनेक्ट करता तेव्हा आपल्याला अपरिचित कनेक्शनची अधिसूचित केली जाईल आणि होय पर्याय निवडून आपण सुरू ठेवू शकता.

की एक जोडीच्या निर्मितीदरम्यान की वाक्यांश (पासफ्रेज) निर्दिष्ट नसल्यास कनेक्शन आपोआप घडेल. अन्यथा, आपल्याला प्रथम SSH सह कार्य करणे सुरू ठेवण्यासाठी ते सादर करावे लागेल.

संकेतशब्द प्रमाणीकरण अक्षम करा

यशस्वीरित्या सेट अप करणे की कॉपी करणे संकेतशब्द न वापरता सर्व्हर प्रविष्ट करू शकता जेव्हा आपण सर्व्हर प्रविष्ट करू शकता. तथापि, अशा प्रकारे प्रमाणित करण्याची क्षमता संकेतशब्दांना संकेतशब्द निवडण्यासाठी आणि संरक्षित कनेक्शन क्रॅक करण्याची परवानगी देते. अशा प्रकरणांमधून स्वत: ला सशक्त करा SSH कॉन्फिगरेशन फाइलमध्ये पूर्ण-पठार पासवर्ड इनपुट अनुमती देईल. यासाठी आवश्यक असेल:

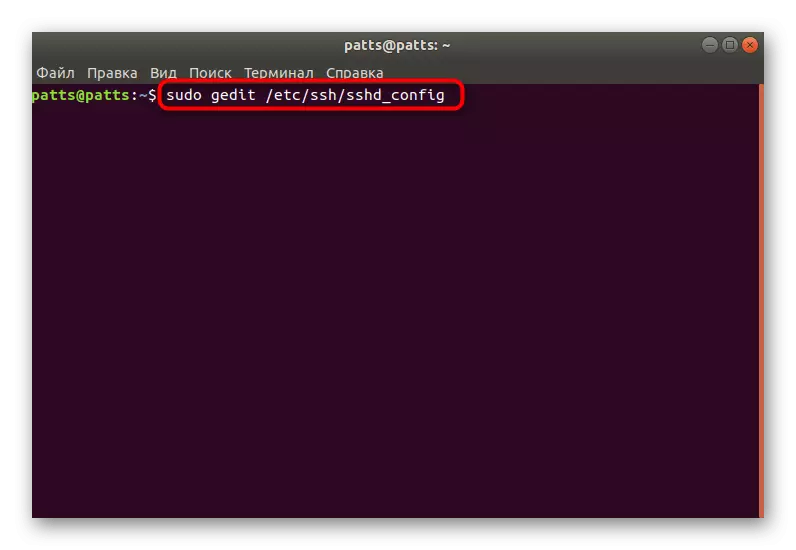

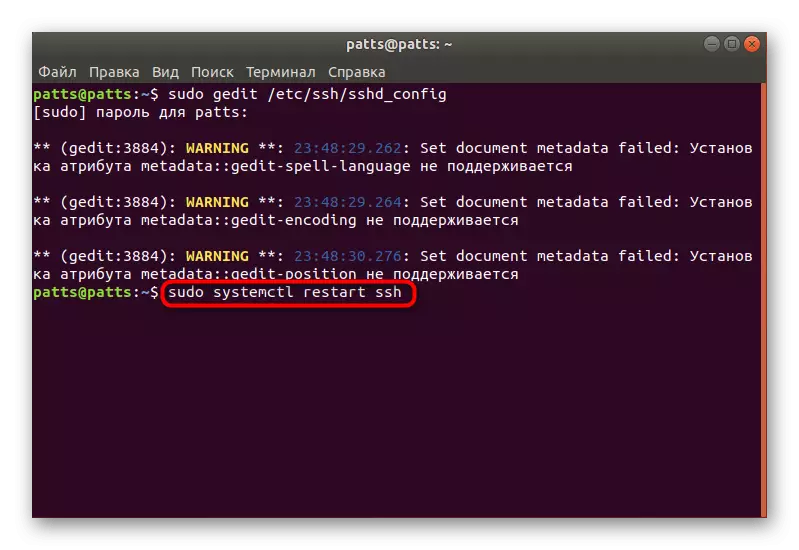

- टर्मिनलमध्ये, sudo Gegdit / etc / etc / ssh / sshd_config कमांड वापरून एडिटरद्वारे कॉन्फिगरेशन फाइल उघडा.

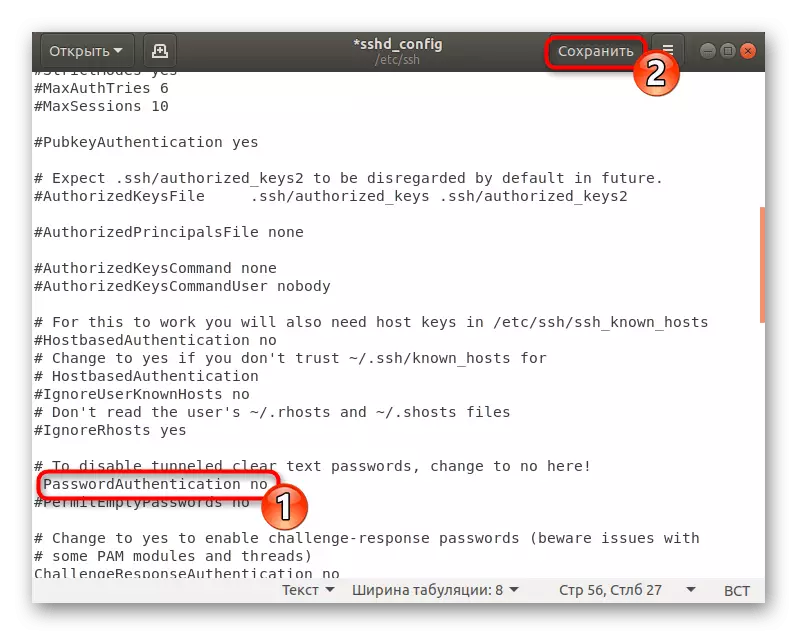

- संकेतशब्दाची ओळ शोधा आणि पॅरामीटरपर्यंत # चिन्ह काढा.

- मूल्य बदला आणि वर्तमान कॉन्फिगरेशन जतन करा.

- संपादक बंद करा आणि sudo systemctl ssh सर्व्हर रीस्टार्ट करा.

संकेतशब्द प्रमाणीकरण बंद होईल आणि सर्व्हर प्रविष्ट करा केवळ आरएसए अल्गोरिदमसह विशेषतः तयार केलेल्या की वापरून वापरला जाऊ शकतो.

मानक फायरवॉल सेट अप करत आहे

उबंटूमध्ये, डीफॉल्ट फायरवॉल ही अनोळखी फायरवॉल (यूएफडब्लू) फायरवॉल आहे. हे आपल्याला निवडलेल्या सेवांसाठी कनेक्शनचे निराकरण करण्याची परवानगी देते. प्रत्येक अनुप्रयोग या साधनात त्याचे स्वतःचे प्रोफाइल तयार करते आणि कनेक्शनची परवानगी देते किंवा त्रास देत आहे. एसएसएच प्रोफाइल सूचीमध्ये समाविष्ट करुन सेट करणे यासारखे केले जाते:

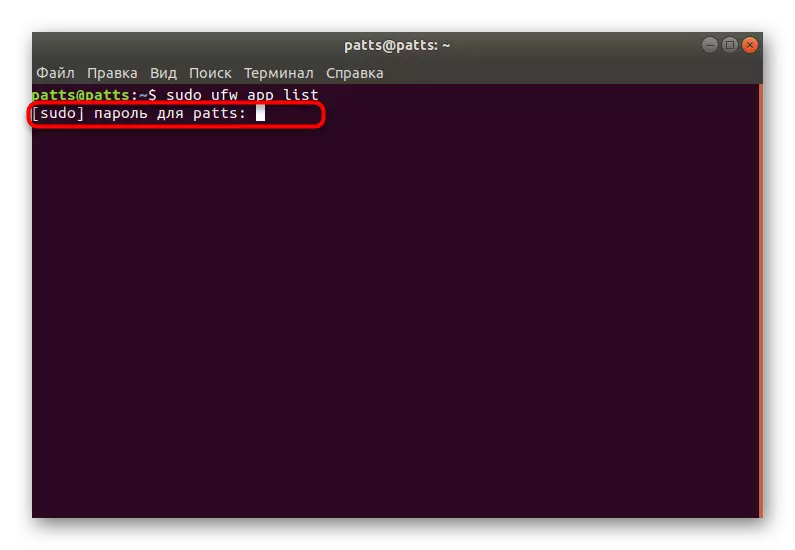

- Sudo यूएफडब्ल्यू अॅप सूची आदेशद्वारे फायरवॉल प्रोफाइल सूची उघडा.

- माहिती प्रदर्शित करण्यासाठी खात्यातून संकेतशब्द प्रविष्ट करा.

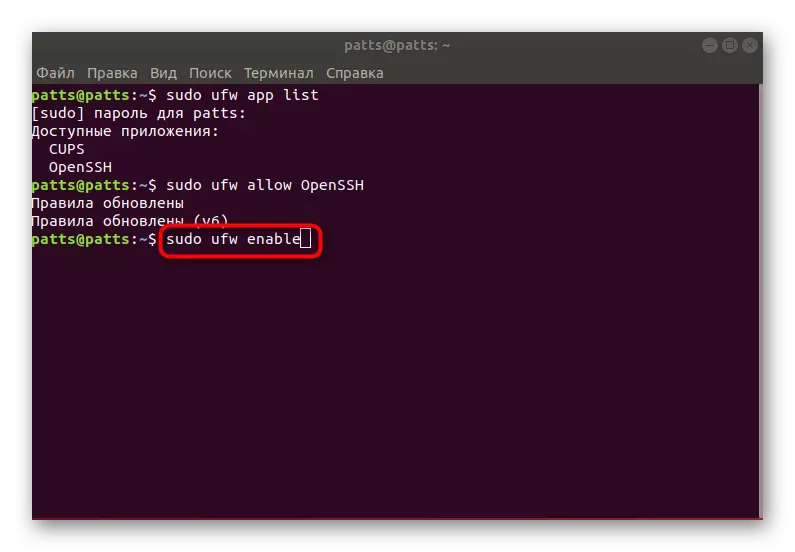

- आपल्याला उपलब्ध अनुप्रयोगांचे पत्रक दिसेल, त्यांच्यामध्ये ओपनश असणे आवश्यक आहे.

- आता आपण ssh द्वारे कनेक्शन निराकरण केले पाहिजे. हे करण्यासाठी, sudo ufw वापरुन परवानगी प्रोफाइलच्या सूचीमध्ये जोडा ओपनस्शला परवानगी देते.

- फायरवॉल नियम अद्ययावत करून, sudo ufw सक्षम.

- विश्वासांना असे वाटते की कनेक्शनला अनुमती आहे, sudo ufw स्थिती निर्धारित केली पाहिजे, त्यानंतर आपल्याला नेटवर्कची स्थिती दिसेल.

यावर, उबंटू मधील आमचे एसएसएच कॉन्फिगरेशन निर्देश पूर्ण झाले. कॉन्फिगरेशन फाइलसाठी पुढील सेटिंग्ज आणि इतर पॅरामीटर्स प्रत्येक वापरकर्त्याद्वारे त्याच्या विनंत्याद्वारे केले जातात. प्रोटोकॉलच्या अधिकृत दस्तऐवजामध्ये आपण एसएसएचच्या सर्व घटकांच्या कारवाईशी परिचित होऊ शकता.