Tehnologija SSH (Secure Shell) vam omogoča varno upravljanje računalnika prek varne povezave. SDH proizvaja šifrirane vse prenesene datoteke, vključno z gesli, in tudi prenaša popolnoma kateri koli omrežni protokol. Za pravilno delo, ne sme biti nameščen, ampak tudi konfiguriran. To bi bilo o izdelku glavne konfiguracije, ki bi jih radi govorili po tem članku, pri čemer najnovejša različica operacijskega sistema Ubuntu za primer, ki se nahaja strežnik.

Konfigurirajte SSH v Ubuntu

Če še niste dokončali namestitve na strežnik in odjemalski računalnik, je treba na začetku storiti, korist celotnega postopka pa je precej preprosta in ne bo trajala veliko časa. S podrobnim priročnikom o tej temi se sestaja na drug člen na naslednji povezavi. Prikazuje tudi postopek za urejanje konfiguracijske datoteke in testiranja SSH, tako da se danes nekoliko osredotočamo na druge naloge.Preberite več: Namestitev SSH-strežnik v Ubuntu

Ustvarjanje para ključev RSA

V novo nameščeni SDH, ni več določenih tipk za povezavo s strežnika na odjemalca in obratno. Vse te parametre je treba ročno nastaviti takoj po dodajanju vseh komponent protokola. Par ključev deluje z uporabo algoritma RSA (zmanjšanje od imen revolskega, Shamir in Adleman razvijalce). Zaradi tega kriptosistema so ključi šifrirani s posebnimi algoritmi. Če želite ustvariti par odprtih tipk, morate vnesti ustrezne ukaze v konzoli in sledite navodilom, ki se pojavijo.

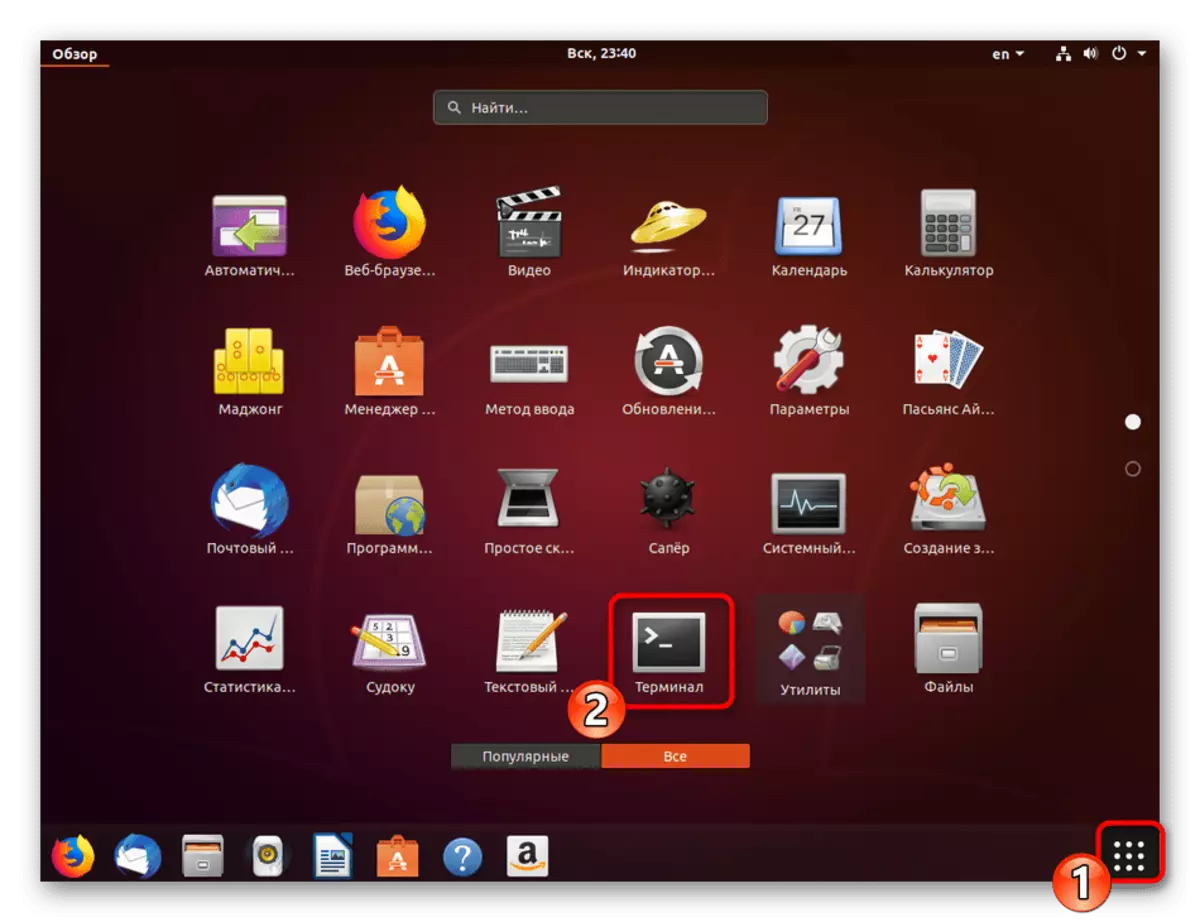

- Pojdite na delo z "terminalom" s kakršno koli priročno metodo, na primer, tako da jo odprete skozi meni ali kombinacijo ključev CTRL + ALT + T.

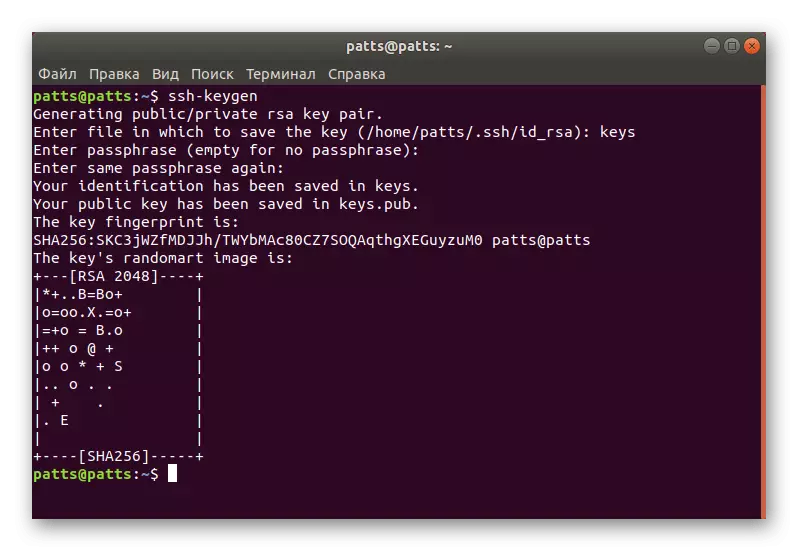

- Vnesite ukaz SSH-keygen in kliknite tipko Enter.

- Predlagala se bo, da se ustvari datoteka, kjer bodo ključi shranjeni. Če jih želite pustiti na privzeto lokacijo, preprosto kliknite Enter.

- Javni ključ lahko zaščitite s kodno besedo. Če želite uporabiti to možnost, napišite geslo v nizu. Znaki vstavljanja ne bodo prikazani. V novi liniji ga bo treba ponoviti.

- Nato boste videli obvestilo, da je ključ shranjen, in se lahko seznanite tudi z njegovo naključno grafično sliko.

Zdaj je par strankam - skrivnost in odprta, ki se uporablja za nadaljnje povezovanje med računalniki. Samo dati morate ključ na strežnik, tako da je pristnost SSH uspešna.

Kopiranje odprte tipke na strežnik

Obstajajo tri ključne metode kopiranja. Vsak od njih bo najbolj optimalen v različnih situacijah, ko na primer eden od načinov ne deluje ali ni primeren za določen uporabnik. Predlagamo, da razmislimo o vseh treh možnostih, ki jih od najpreprostejših in učinkovitih.

Možnost 1: ukaz SSH-Copy-ID

Ukaz SSH-Copy-ID je vgrajen v operacijski sistem, zato ni treba namestiti dodatnih komponent za njegovo izvedbo. Upoštevajte preprosto sintakso za kopiranje ključa. V terminalu morate vnesti uporabniško ime SSH-Copy-ID-ja @ Remote_host, kjer je uporabniško ime @ Remote_host ime oddaljenega računalnika.

Ko se prvič povežete, boste prejeli obvestilo z besedilom:

Verodostojnost gostitelja "203.0.113.1 (203.0.113.13) ni mogoče vzpostaviti.

ECDSA Key Fingerprint je FD: FD: D4: F9: 77: Fe: 73: 84: E1: 55: 00: Ad: D6: 6d: 22: Fe.

Ali ste prepričani, da želite nadaljevati povezovanje (da / ne)? Da

Za nadaljevanje povezave morate navesti možnost Da, da nadaljujete. Po tem bo pripomoček samostojno iskal ključ kot datoteko ID_RSA.PUB, ki je bila prej ustvarjena. Med uspešnim odkrivanjem bo ta rezultat prikazan:

USR / BIN / SSH-Copy-ID: Info: Poskus, da se prijavite z novimi tipkami (-i), za filtriranje, ki je nastavljen

/ Usr / bin / ssh-copy-id: info: 1 tipke (i) ostanejo nameščeni - če ste pozvani, da namestite nove tipke

Uporabniško [email protected]'S Geslo:

Določite geslo iz oddaljenega gostitelja, tako da ga lahko vnese pripomoček. Orodje bo kopiralo podatke iz datoteke javnega ključa ~ / .SSH / ID_RSA.PUB, nato pa se prikaže sporočilo na zaslonu:

Število dodanih ključev: 1

Sedaj poskusite se prijaviti v stroj, z: "SSH" uporabniško ime@ 203.0.113.1 "

In preverite, ali so bile dodane samo ključe (-e), ki ste jo želeli.

Videz takega besedila pomeni, da je ključ uspešno naložen na oddaljenem računalniku in ne bo več težav s povezavo.

Možnost 2: Kopiranje odprte tipke prek SSH

Če ne morete uporabljati zgornje pripomočke, vendar je geslo za vstop na oddaljeni strežnik SSH, lahko prenesete svoj uporabniški ključ ročno, s čimer se zagotovi nadaljnje stabilno preverjanje pristnosti, ko je priključen. Uporablja se za ta ukaz CAT, ki bo prebral podatke iz datoteke, nato pa bodo poslani na strežnik. V konzoli boste morali vnesti niz.

CAT ~ / .SSH / ID_RSA.PUB | Ssh uporabniško ime @ Remote_host "MKDIR -P ~ / .SSH && Touch ~ / .SSH / Autoried_Keys && chmod -r go = ~ / .ssh && cat >> ~ / .ssh / auefile_Keys."

Ko se prikaže sporočilo

Verodostojnost gostitelja "203.0.113.1 (203.0.113.13) ni mogoče vzpostaviti.

ECDSA Key Fingerprint je FD: FD: D4: F9: 77: Fe: 73: 84: E1: 55: 00: Ad: D6: 6d: 22: Fe.

Ali ste prepričani, da želite nadaljevati povezovanje (da / ne)? Da

Nadaljujte s povezavo in vnesite geslo, da vstopite v strežnik. Po tem se bo javni ključ samodejno kopiral na konec konfiguracijske datoteke pooblaščenega_Keys.

Možnost 3: Ročno kopiranje odprte tipke

V odsotnosti dostopa do oddaljenega računalnika preko strežnika SSH, se vsi zgoraj opisani ukrepi ročno izvedejo. Če želite to narediti, najprej ugotovite informacije o ključu na strežniku prek CAT ~ / .SSH / ID_RSA.PUB ukaza.

Zaslon bo prikazan približno tako niz: SSH-RSA + tipka kot niz znakov == demo @ test. Po tem, pojdite na delo na oddaljeni napravi, kjer ustvarite nov imenik prek MKDIR -P ~ / .SSH. Poleg tega ustvari datoteko pooblaščene_Keys. Nato vstavite ključ, ki ste ga prej naučili preko odmevne vrste javnega ključa >> ~ / .ssh / pooblaščeni /keys. Po tem lahko poskusite opraviti preverjanje pristnosti s strežnikom brez uporabe gesel.

Preverjanje pristnosti na strežniku skozi ustvarjeni ključ

V prejšnjem razdelku ste se naučili o treh metodah za kopiranje ključa oddaljenega računalnika na strežnik. Takšna dejanja vam omogočajo povezavo brez gesla. Ta postopek se izvaja prek ukazne vrstice z vnosom SHH SSH uporabniško ime @ Remote_host, kjer je uporabniško ime @ Remote_host je uporabniško ime in ime gostiteljskega računalnika. Ko se prvič povežete, boste obveščeni o neznani povezavi in se lahko nadaljujete z izbiro možnosti Da.

Povezava se bo samodejno zgodila, če ključna fraza (geslo) ni bila določena med ustvarjanjem paja ključev. V nasprotnem primeru boste morali najprej uvesti, da nadaljujete z delom s SDH.

Onemogočite preverjanje pristnosti gesla

Uspešno nastavitev ključa kopiranje se upošteva v tej situaciji, ko lahko vnesete strežnik brez uporabe gesla. Vendar pa sposobnost pristnosti tako, da napadalcem omogoča uporabo orodij za izbiro gesla in razpokajo zaščiteno povezavo. Support iz takih primerov boste omogočili polnopravno vneseno geslo v konfiguracijski datoteki SSH. To bo zahtevalo:

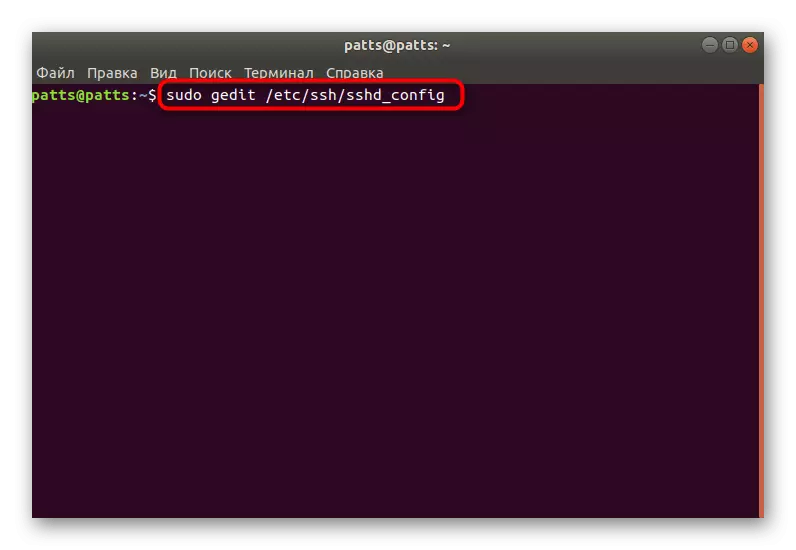

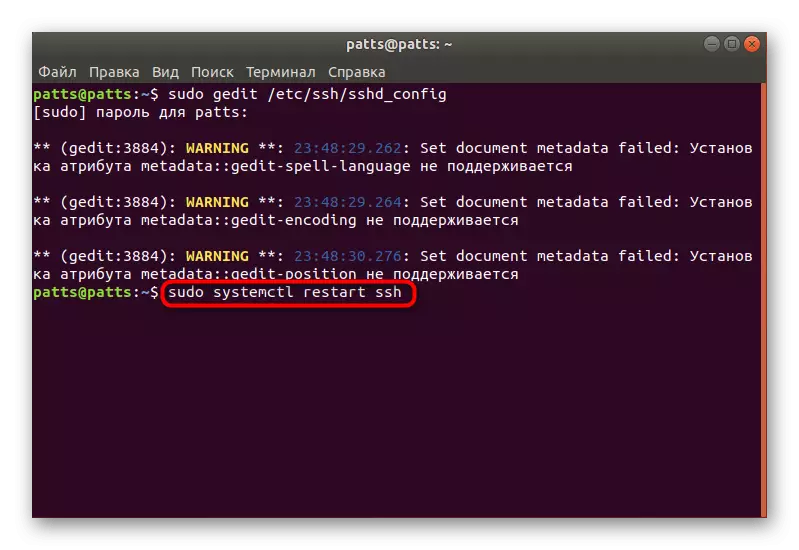

- V terminalu odprite konfiguracijsko datoteko prek urejevalnika z ukazom Sudo GEGDIT / ETC / SSH / SSHD_CONFIG.

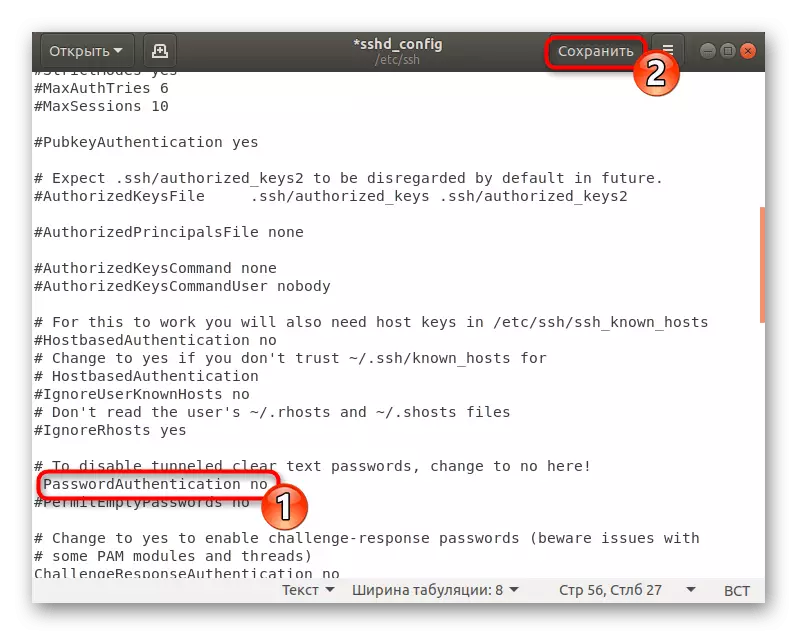

- Poiščite rosno linijo in odstranite # Prijava na začetku, da sega parameter.

- Spremenite vrednost na ne in shranite trenutno konfiguracijo.

- Zaprite urednik in znova zaženite strežnik SSH SSH SSH.

Preverjanje pristnosti gesla se izklopi in vnesite strežnik, ki ga lahko uporabite samo s tipkami, ki so posebej ustvarjene za to z algoritmom RSA.

Nastavitev standardnega požarnega zidu

V Ubuntu, privzeti požarni zid je nezapleteni požarni zid (UFW) požarni zid. Omogoča vam, da rešite povezave za izbrane storitve. Vsaka aplikacija ustvari svoj profil v tem orodju, UFW pa jih nadzoruje, ki omogoča ali moti povezavo. Nastavitev profila SSH z dodajanjem na seznam se izvede takole:

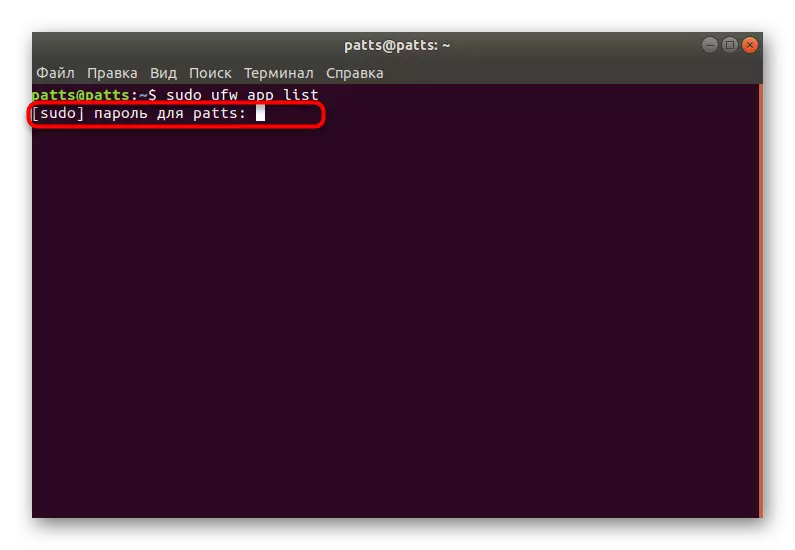

- Odprite seznam profilov požarnega zidu prek ukaza seznama App SUDO UFW.

- Vnesite geslo iz računa, da prikažete informacije.

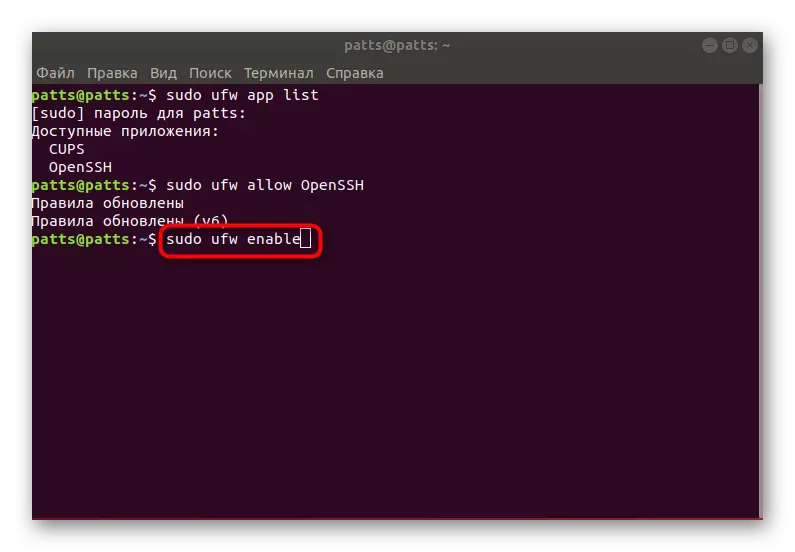

- Videli boste list razpoložljivih aplikacij, med njimi mora biti OpenSsh.

- Zdaj bi morali razrešiti povezave prek SSH. Če želite to narediti, jo dodajte na seznam dovoljenih profilov z uporabo sudo UFW Puck OpenSsh.

- Vklopite požarni zid s posodobitvijo pravil, Omogoči Sudo UFW.

- Za prepričanja so, da so povezave dovoljene, naj se status sudo UFW predpiše, po katerem boste videli stanje omrežja.

Na to, naša konfiguracijska navodila SSH v Ubuntuju so zaključena. Nadaljnje nastavitve za konfiguracijsko datoteko in druge parametre osebno izvede vsak uporabnik pod njegovimi zahtevami. Seznanite se lahko z delovanjem vseh komponent SDH v uradni dokumentaciji Protokola.