SSH (Secure Shell) Teknologi giver dig mulighed for sikkert at styre din computer sikkert gennem en sikker forbindelse. SSH producerer krypteret alle overførte filer, herunder adgangskoder, og sender også en helt netværksprotokol. For at fungere korrekt, må det ikke kun installeres, men også konfigureret. Det ville være ved produktet af hovedkonfigurationen, som vi gerne vil tale under denne artikel, idet vi tager den nyeste version af Ubuntu-operativsystemet til et eksempel, som vil være placeret serveren.

Konfigurer SSH i Ubuntu

Hvis du endnu ikke har afsluttet installationen til serveren og klient-pc'en, skal det i første omgang ske, fordelene ved hele proceduren er ret simpel og vil ikke tage meget tid. Med en detaljeret vejledning om dette emne opfylder en anden artikel om følgende link. Det viser også proceduren for redigering af konfigurationsfilen og testen SSH, så i dag vil vi fokusere lidt på andre opgaver.Læs mere: Installation af SSH-server i Ubuntu

Oprettelse af et par RSA-nøgler

I den nyligt installerede SSH er der ikke mere specificerede nøgler til at forbinde fra serveren til klienten og omvendt. Alle disse parametre skal indstilles manuelt umiddelbart efter at have tilføjet alle komponenter i protokollen. Et par nøgler arbejder ved hjælp af RSA-algoritmen (reduktion fra navnene på de riveste, shamir- og adleman-udviklere). Takket være dette kryptosystem er nøglerne krypteret gennem specielle algoritmer. For at oprette et par åbne nøgler skal du kun indtaste de relevante kommandoer i konsollen og følge de instruktioner, der vises.

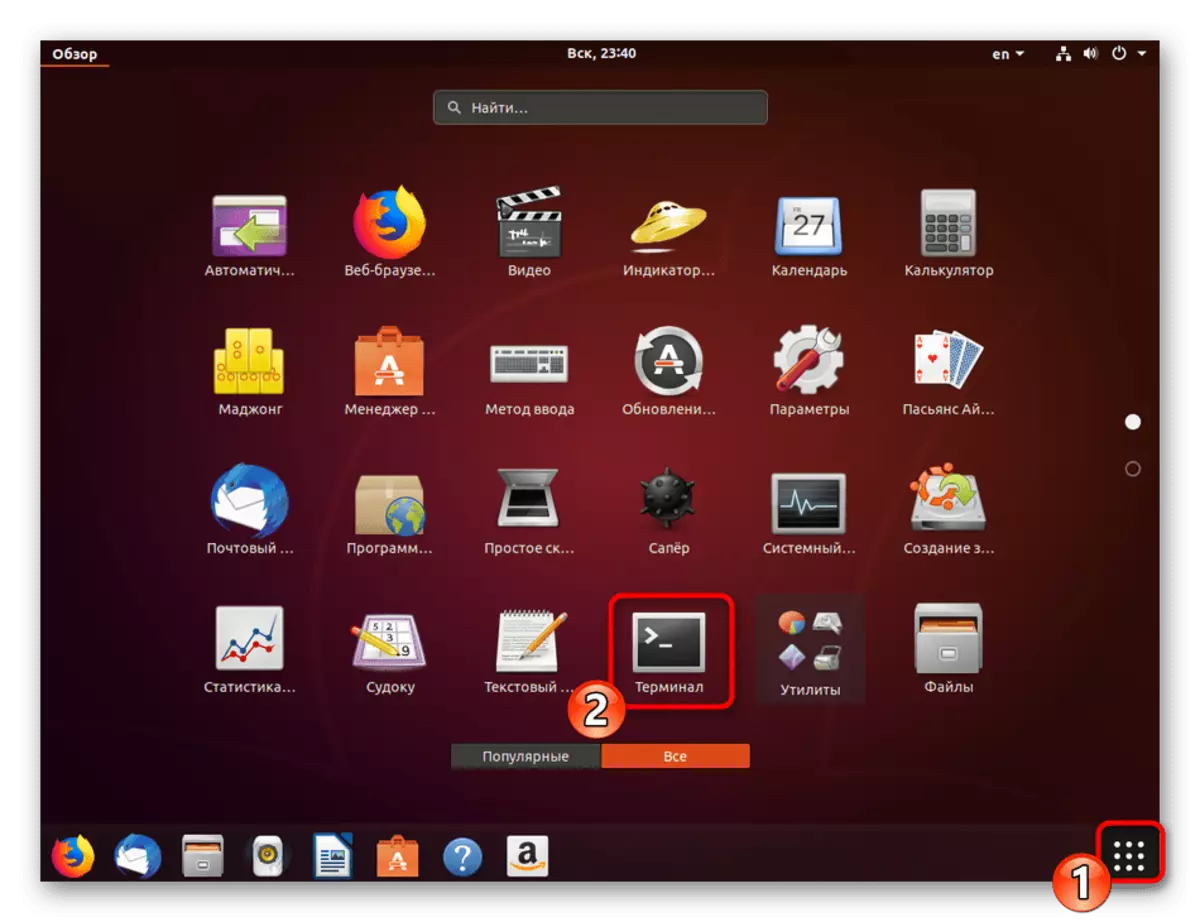

- Gå til arbejde med "Terminal" ved en hvilken som helst bekvem metode, for eksempel ved at åbne den gennem menuen eller nøglekombinationen Ctrl + Alt + T.

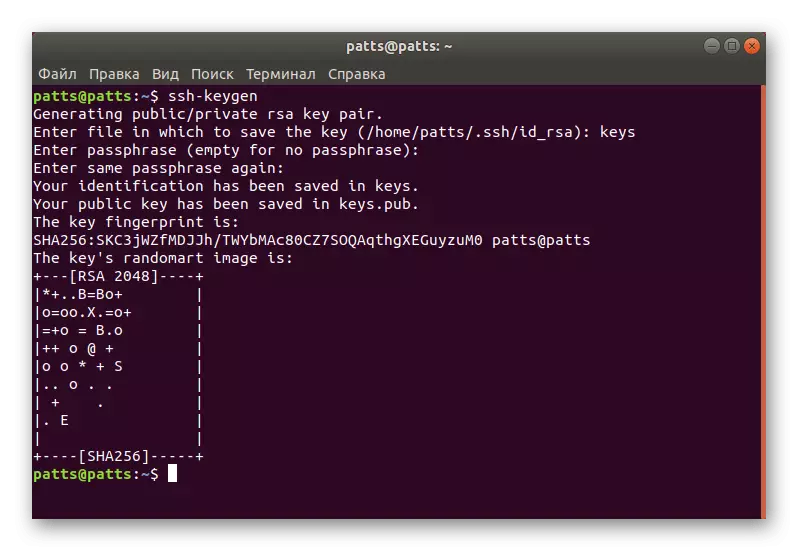

- Indtast kommandoen SSH-KeGen, og klik derefter på Enter-tasten.

- Det vil blive foreslået at oprette en fil, hvor nøglerne gemmes. Hvis du vil forlade dem på det sted, der vælges som standard, skal du blot klikke på Enter.

- Den offentlige nøgle kan beskyttes af en kodesætning. Hvis du vil bruge denne indstilling, skal du skrive en adgangskode i den dukkede streng. Indføring tegn vises ikke. I den nye linje skal du gentage det.

- Derefter vil du se en meddelelse om, at nøglen er blevet gemt, og du kan også gøre dig bekendt med det tilfældige grafiske billede.

Nu er der en kundepar - hemmelig og åben for at blive brugt til yderligere at forbinde mellem computere. Du skal bare lægge nøglen til serveren, så SSH-godkendelsen er vellykket.

Kopier åben nøgle til serveren

Der er tre centrale kopieringsmetoder. Hver af dem vil være de mest optimale i forskellige situationer, når en af måderne ikke virker eller ikke er egnet til en bestemt bruger. Vi foreslår at overveje alle tre muligheder ved at starte fra den enkleste og effektive.

Mulighed 1: SSH-COPY-ID-kommando

SSH-COPY-ID-kommandoen er indbygget i operativsystemet, så det behøver ikke at installere yderligere komponenter til udførelse. Overhold en simpel syntaks for at kopiere nøglen. I terminalen skal du indtaste SSH-COPY-ID USERNAME @ REMOTE_HOST, hvor brugernavnet @ remote_host er navnet på den eksterne computer.

Når du først opretter forbindelse, modtager du en besked med teksten:

Ægtheden af vært '203.0.113.1 (203.0.113.1)' kan ikke etableres.

ECDSA-nøglefingeraftryk er FD: FD: D4: F9: 77: FE: 73: 84: E1: 55: 00: AD: D6: 6D: 22: Fe.

Er du sikker på, at du vil fortsætte med at oprette forbindelse (ja / nej)? Ja

Du skal angive indstillingen Ja for at fortsætte forbindelsen. Derefter vil værktøjet selvstændigt søge nøglen som ID_RSA.PUB-fil, som tidligere blev oprettet. Under vellykket påvisning vil dette resultat blive vist:

USR / BIN / SSH-COPY-ID: INFO: Forsøg på at logge ind med den nye nøgle (r) for at filtrere ud, der er aready installeret

/ Usr / bin / ssh-copy-id: info: 1 nøgle (r) forbliver installeret - hvis du bliver bedt om nu, er det at installere de nye nøgler

[email protected]'s adgangskode:

Angiv adgangskoden fra fjernhosten, så hjælpeprogrammet kan indtaste det. Værktøjet kopierer dataene fra den offentlige nøglefil ~ / .ssh / id_rsa.pub, og derefter vises en besked på skærmen:

Antal nøgle (r) tilføjet: 1

Prøv nu at logge ind på maskinen, med: "SSH '[email protected]'"

Og kontroller for at sikre, at kun den nøgle (e), du ønskede, blev tilføjet.

Udseendet af en sådan tekst betyder, at nøglen er blevet indlæst på en fjerncomputer, og der opstår ikke længere nogen problemer med forbindelsen.

Mulighed 2: Kopiering af en åben nøgle via SSH

Hvis du ikke kan bruge ovenstående værktøj, men der er en adgangskode til at indtaste den eksterne SSH-server, kan du uploade din brugernøgle manuelt og derved give yderligere stabilautentificering, når de er tilsluttet. Det bruges til denne kat-kommando, der vil læse dataene fra filen, og så vil de blive sendt til serveren. I konsollen skal du indtaste en streng.

CAT ~ / .SSH / ID_RSA.PUB | Ssh brugernavn @ remote_host "mkdir -p ~ / .ssh && touch ~ / .ssh / authorized_keys && chmod -r go = ~ / .ssh && cat >> ~ / .ssh / authorized_keys."

Når meddelelsen vises

Ægtheden af vært '203.0.113.1 (203.0.113.1)' kan ikke etableres.

ECDSA-nøglefingeraftryk er FD: FD: D4: F9: 77: FE: 73: 84: E1: 55: 00: AD: D6: 6D: 22: Fe.

Er du sikker på, at du vil fortsætte med at oprette forbindelse (ja / nej)? Ja

Fortsæt forbindelsen og indtast adgangskoden for at indtaste serveren. Derefter kopieres den offentlige nøgle automatisk til slutningen af autoriseret_keys-konfigurationsfilen.

Mulighed 3: Manuel åben nøgle kopiering

I mangel af adgang til en fjerncomputer via en SSH-server udføres alle de ovenfor beskrevne handlinger manuelt. For at gøre dette skal du først finde ud af oplysninger om nøglen på serveren PC via CAT ~ / .SSH / ID_RSA.PUB-kommandoen.

Skærmen vises omtrent en sådan streng: SSH-RSA + -tast som et sæt tegn == DEMO @ test. Derefter skal du gå på arbejde på en fjern enhed, hvor du opretter en ny mappe via MKDIR -P ~ / .SSH. Det opretter desuden den autoriserede_keys-fil. Dernæst indsæt nøglen der, du har lært tidligere via ECHO + række af en offentlig nøgle >> ~ / .ssh / authorized_keys. Derefter kan du prøve at udføre godkendelsen med serveren uden at bruge adgangskoder.

Autentificering på serveren gennem den oprettede nøgle

I det foregående afsnit lærte du om tre metoder til kopiering af en fjerntype til serveren. Sådanne handlinger giver dig mulighed for at oprette forbindelse uden adgangskoden. Denne procedure udføres via kommandolinjen ved at indtaste Shh SSH brugernavn @ remote_host, hvor brugernavnet @ remote_host er brugernavn og værtscomputernavn. Når du først forbinder, vil du blive underrettet om en ukendt forbindelse, og du kan fortsætte ved at vælge YES-indstillingen.

Forbindelsen sker automatisk, hvis nøglefrasen (adgangskode) ikke var angivet under oprettelsen af et par nøgler. Ellers skal du først introducere det for at fortsætte med at arbejde med SSH.

Deaktiver adgangskodeautentificering

Vellykket oprettelse af nøglekopiering overvejes i den situation, når du kan indtaste serveren uden at bruge adgangskoden. Imidlertid tillader evnen til at godkende angriberne at bruge værktøjer til at vælge et kodeord og knække den beskyttede forbindelse. Mustooke dig selv fra sådanne tilfælde vil tillade en fuld-flettet adgangskodeindgang i SSH-konfigurationsfilen. Dette vil kræve:

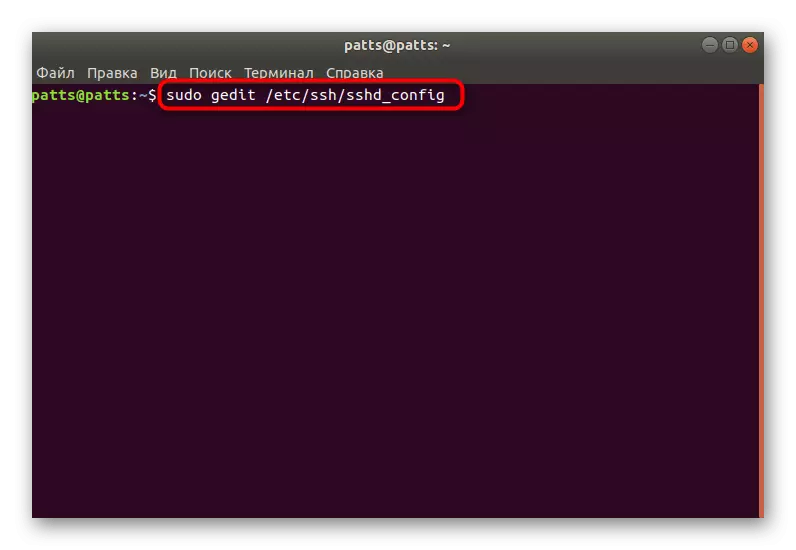

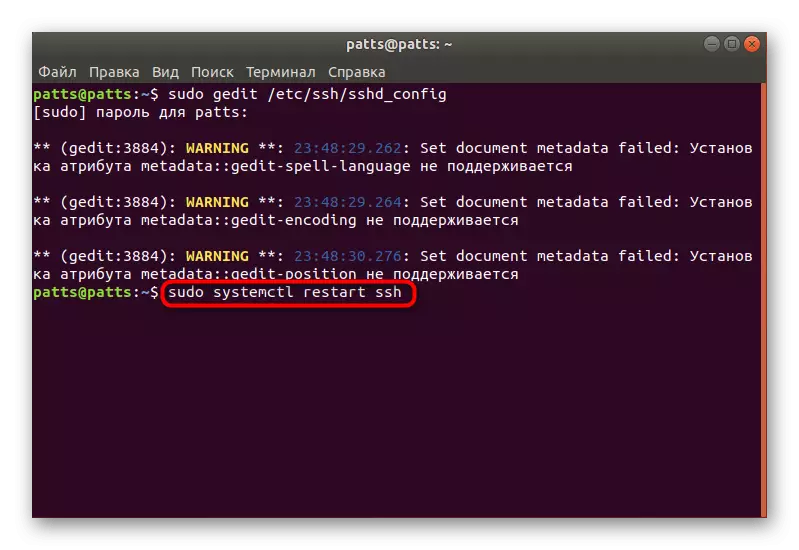

- I terminalen skal du åbne konfigurationsfilen via editoren ved hjælp af SUDO GEGDIT / ETC / SSH / SSHD_CONFIG kommandoen.

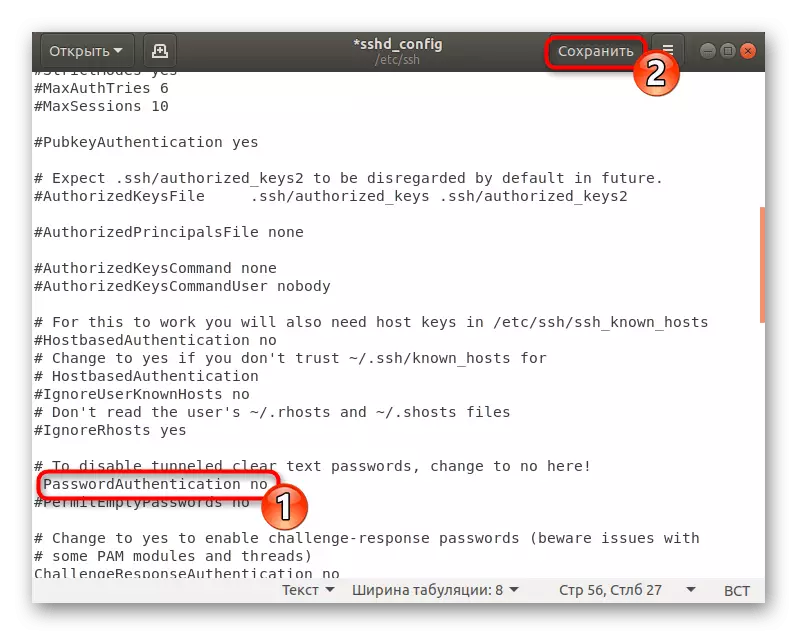

- Find adgangskodeAuthentication-linjen og fjern # -tegnet i begyndelsen for at rass parameteren.

- Ændre værdien til nej og gem den aktuelle konfiguration.

- Luk editoren og genstart SUDO SystemCTL Restart SSH-serveren.

Password-godkendelsen slukker, og indtaster serveren kan kun bruges ved hjælp af tasterne specielt oprettet til dette med RSA-algoritmen.

Opsætning af standard firewall

I Ubuntu er standard firewall den ukomplicerede firewall (UFW) firewall. Det giver dig mulighed for at løse forbindelser til udvalgte tjenester. Hver applikation skaber sin egen profil i dette værktøj, og UFW styrer dem, hvilket tillader eller generer forbindelsen. Indstilling af SSH-profilen ved at tilføje den til listen udføres som denne:

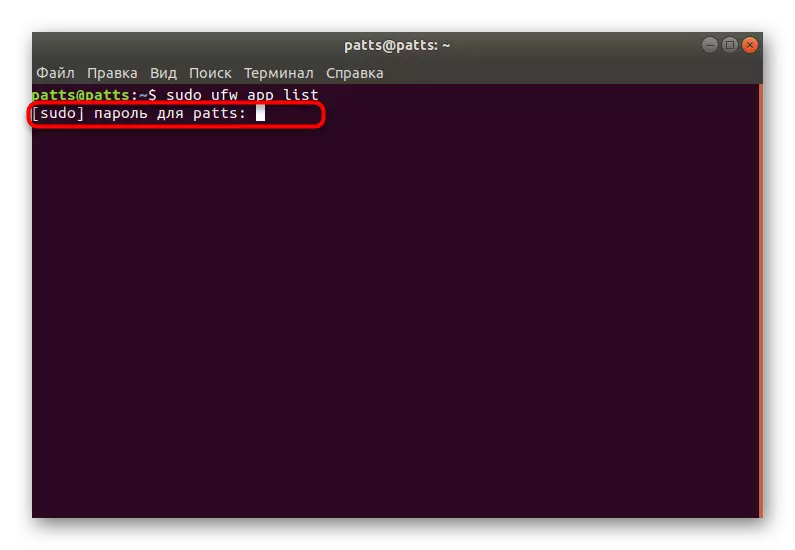

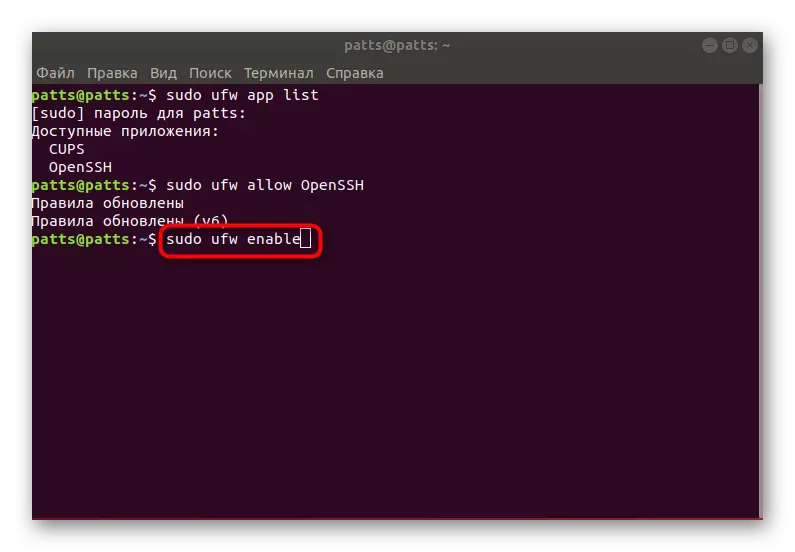

- Åbn firewallprofillisten via SUDO UFW App List-kommandoen.

- Indtast adgangskoden fra kontoen for at vise oplysninger.

- Du vil se et ark ledige applikationer, der skal være OpenSSH blandt dem.

- Nu skal du løse forbindelser via SSH. For at gøre dette skal du tilføje det til listen over tilladte profiler ved hjælp af sudo ufw tillade OpenSSH.

- Tænd for firewallen ved at opdatere reglerne, sudo ufw Aktiver.

- For tro er, at forbindelserne er tilladt, skal SUDO UFW status ordineres, hvorefter du vil se status for netværket.

På dette er vores SSH-konfigurationsinstruktioner i Ubuntu afsluttet. Yderligere indstillinger for konfigurationsfilen og andre parametre udføres personligt af hver bruger under sine anmodninger. Du kan bekendtgøre handlingen af alle komponenter på SSH i den officielle dokumentation af protokollen.