Todos os dias, os atacantes inventam formas novas e mais complicadas de seu próprio enriquecimento. Eles não perderam a oportunidade de ganhar e na popular agora mineração. E eles tornam hackers com sites simples. Em recursos vulneráveis, um código especial está sendo implementado, o que produz criptocorrência para o proprietário ao visualizar a página por outros usuários. Talvez você use sites semelhantes. Então, como calcular esses projetos, e há quaisquer maneiras de proteger contra mineiros escondidos? É sobre isso que falaremos no artigo de hoje.

Revelam vulnerabilidade

Antes de prosseguir com a descrição dos métodos de proteção contra a vulnerabilidade, gostaríamos de dizer literalmente em várias frases sobre como funciona. Esta informação será útil para esse grupo de usuários que não sabem nada sobre a mineração.

A princípio, os administradores inescrupulosos de sites ou atacantes são introduzidos no script especial do código da página. Quando você for a um recurso, esse script começa a funcionar. Ao mesmo tempo, você não precisa de algo no site. É o suficiente para deixá-lo aberto no navegador.

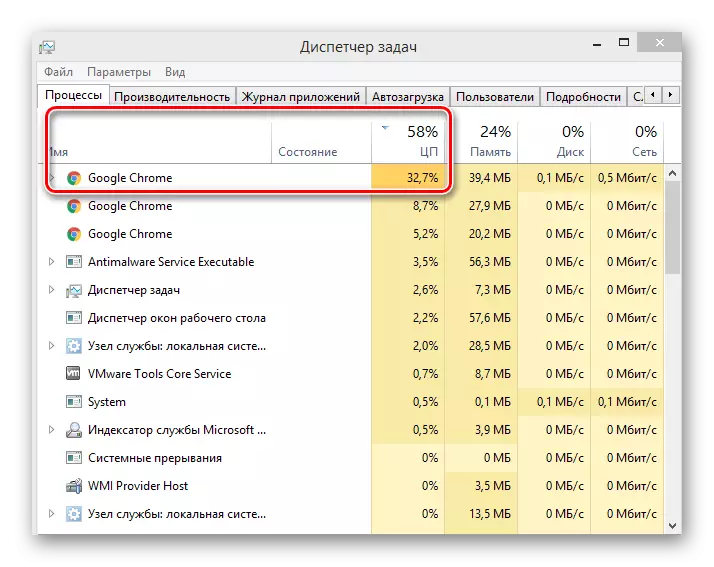

Vulnerabilidades semelhantes são identificadas experimentalmente. O fato é que, ao trabalhar, o script consome a parte do leão dos recursos do seu computador. Abra o Gerenciador de Tarefas e dê uma olhada nos indicadores de carregamento do processador. Se o navegador é o mais "voraz" na lista, é possível que você esteja no site desleal.

Para antivírus, infelizmente, é impossível confiar neste caso. Os desenvolvedores deste software certamente tentam acompanhar os tempos, mas no momento o script de mineração nem sempre é detectado pelos defensores. Como - de modo algum - este processo é muito difícil no momento.

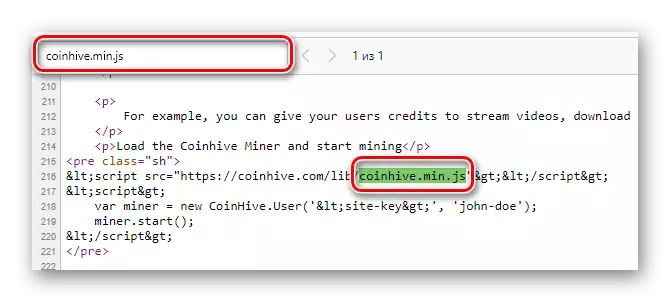

Nem sempre a vulnerabilidade configurada para o consumo máximo de recursos. Isso é feito para não ser descoberto. Nesse caso, você pode revelar o script manualmente. Para fazer isso, consulte o código-fonte da página do site. Se houver linhas semelhantes às delas mostradas abaixo, esses projetos são melhores para evitar.

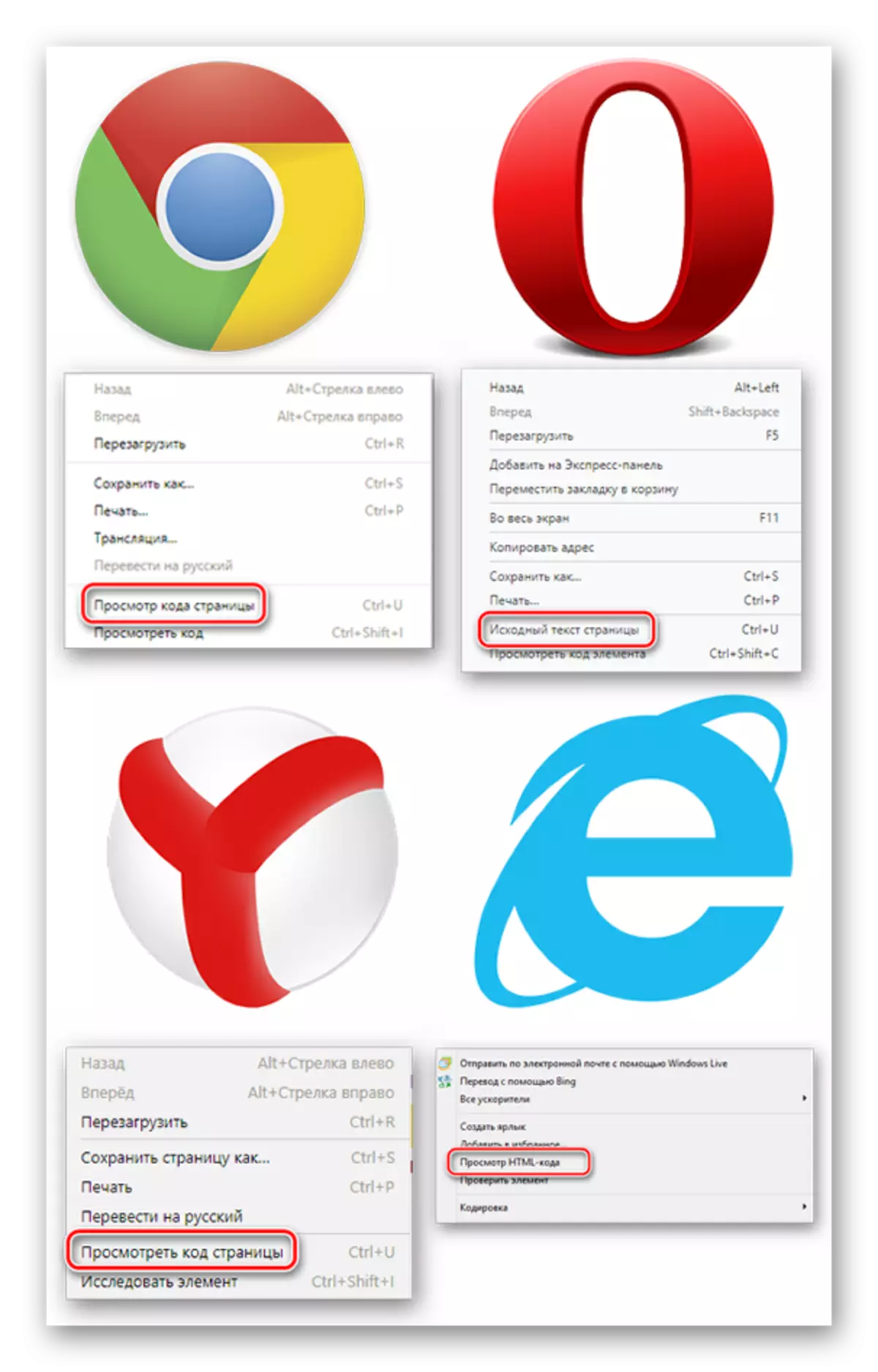

Para ver o código inteiro, clique em qualquer lugar no botão direito do mouse, então no menu exibido, selecione uma linha com o nome correspondente: "código da página da exibição" no Google Chrome, "Fonte da página" na ópera, "Código da página da exibição" em Yandex ou "Ver código HTML» no Internet Explorer.

Depois disso, pressione a combinação de teclas "Ctrl + F" na página que se abre. Um pequeno campo de pesquisa aparecerá na parte superior dele. Tente entrar na combinação de "coinhe.min.js". Se tal solicitação for encontrada no código, é melhor você sair desta página.

Agora vamos falar sobre como se proteger do problema descrito.

Métodos de proteção contra locais maliciosos

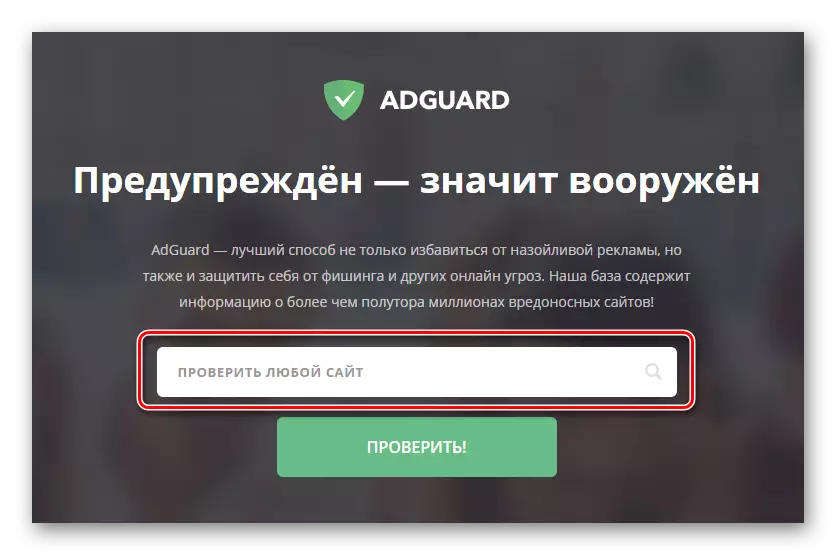

Existem vários métodos que permitirão que você bloqueie um script perigoso. Recomendamos que você escolha o mais conveniente para você e usá-lo com mais navegação na Internet.Método 1: Programa de ADGUARD

Este bloqueador é um programa completo que protegerá todos os aplicativos da publicidade obsessiva e ajudará a proteger seu navegador da mineração. Pode haver duas opções para o desenvolvimento de eventos ao visitar recursos injustos com o ADGUARD incluído:

No primeiro caso, você verá um aviso de que o site solicitado produzirá criptocorrência. Você pode concordar com isso ou bloquear uma tentativa. Isso se deve ao fato de que os desenvolvedores da ADGUARD querem dar aos usuários uma escolha. De repente você deliberadamente quer fazer isso.

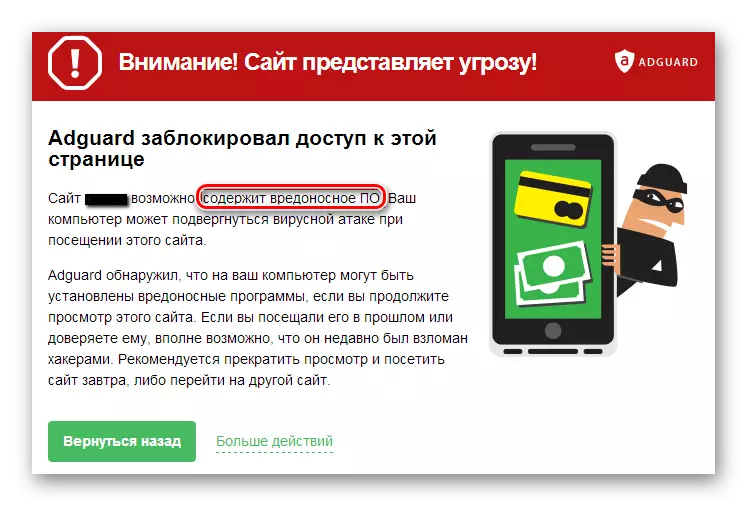

No segundo caso, o programa pode simplesmente bloquear imediatamente o acesso a um site similar. Isso será evidenciado pela mensagem correspondente no centro da tela.

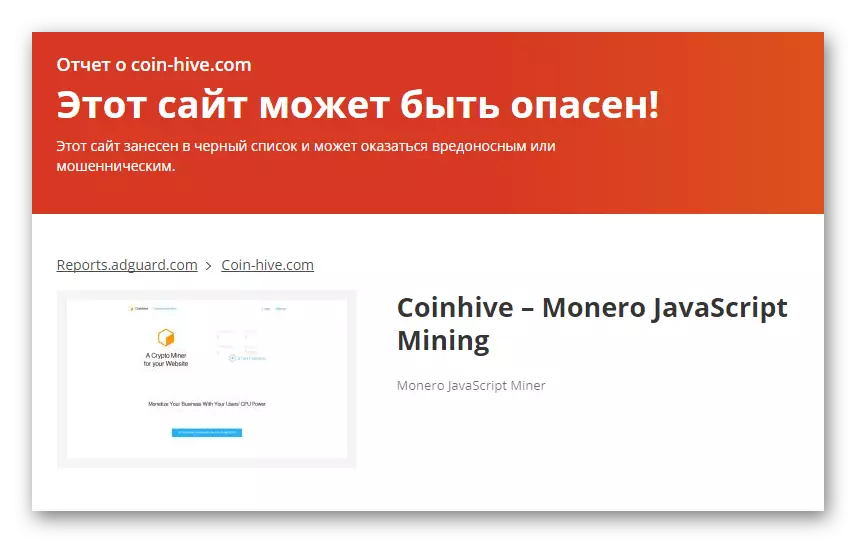

Na verdade, você pode verificar qualquer site usando um serviço especial de programa. Basta digitar o endereço completo do site na cadeia de pesquisa e pressione o botão "Enter" no teclado.

Se o recurso for perigoso, você verá aproximadamente a imagem a seguir.

A única desvantagem do programa é o seu modelo de distribuição paga. Se você quiser uma solução gratuita para o problema, então você deve usar outras maneiras.

Método 2: Extensões do navegador

Nenhuma maneira menos eficaz de proteger é o uso de extensões de navegador gratuitas. Imediatamente, notamos que todas as adições mencionadas abaixo do trabalho, como dizem "fora da caixa", isto é. Não exija predefinição. É muito conveniente, especialmente para usuários de PC inexperientes. Vamos contar sobre o exemplo do navegador do Google Chrome mais popular. Suplementos para outros navegadores podem ser encontrados na rede por analogia. Se você tiver problemas com isso, escreva nos comentários. Todas as extensões podem ser divididas em três categorias:

Blocos de scripts.

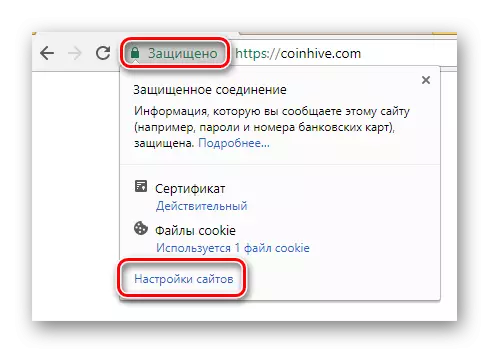

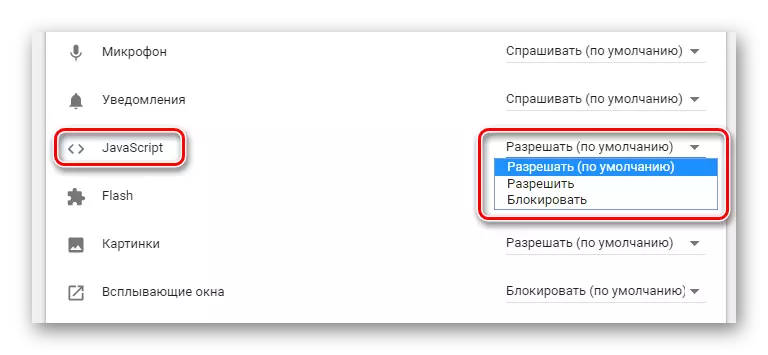

Como a vulnerabilidade é um script, você pode se livrar dele por simples bloqueio. Claro, você pode bloquear tais códigos no navegador para todos ou para sites específicos sem a ajuda de extensões. Mas esta ação tem uma desvantagem de nos dizer. Para bloquear o código sem usar terceiros, clique na área esquerda do nome do recurso e na janela exibida, selecione o site "Configurações do site".

Na janela que se abre, você pode alterar o valor para o parâmetro "JavaScript".

Mas você não deve fazer isso em todos os sites seguidos. Muitos recursos usam scripts em boas finalidades e simplesmente serão simplesmente exibidos corretamente. É por isso que é melhor usar extensões. Eles vão bloquear apenas scripts potencialmente perigosos, e você, por sua vez, já pode decidir por conta própria - permitir que eles cumpram ou não.

As soluções mais populares desse tipo são os programas SCRIPTSAFE e SCRIPTBLOCK. Se a vulnerabilidade for detectada, eles simplesmente bloqueiam o acesso à página e informá-lo sobre isso.

Publicidade trancada

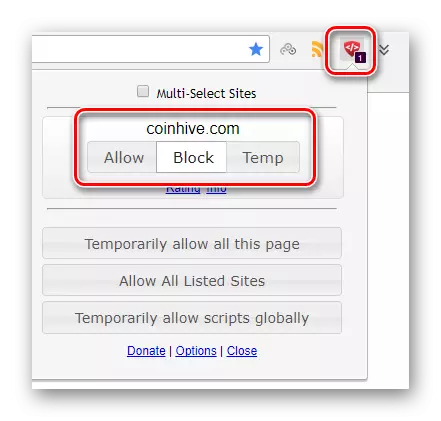

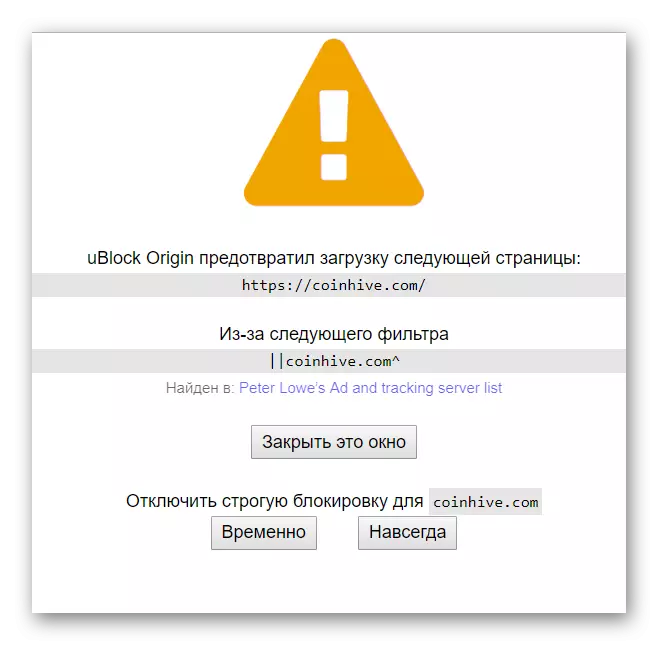

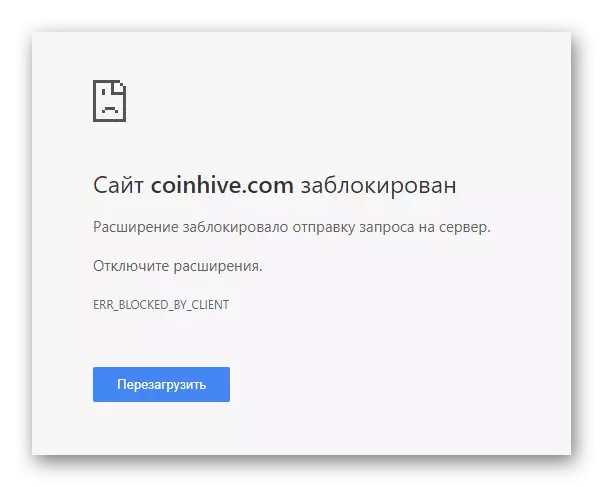

Sim, você leu bem. Além do fato de que os dados de expansão são protegidos contra publicidade intrusiva, além de tudo que aprenderam a bloquear scripts maliciosos de mineiros. Um exemplo brilhante é a origem do Ublock. Incluindo no seu navegador, você verá o aviso a seguir na entrada do site malicioso:

Extensões temáticas

O crescimento da popularidade da mineração no navegador impediu os desenvolvedores para criar extensões especiais. Eles detectam seções específicas do código nas páginas visitadas. Em caso de detecção, o acesso a tal recurso é bloqueado completamente ou parcialmente. Como você pode ver, o princípio da operação de tais programas é semelhante aos scripts, mas eles trabalham com mais eficiência. Desta categoria de extensões, aconselhamos que você preste atenção ao bloqueador de moedas.

Se você não quiser instalar softwares adicionais no navegador, nada mais terrível. Você pode ter que provar um dos seguintes métodos.

Método 3: Editando Arquivo Hosts

Como você pode adivinhar no nome da seção, neste caso, precisaremos alterar o arquivo do sistema Hosts. A essência da ação é bloquear as solicitações de script para determinados domínios. Isso pode ser feito da seguinte forma:

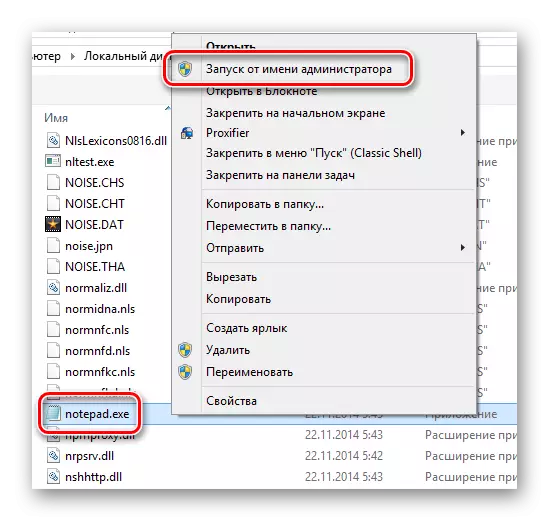

- Execute o arquivo "Notepad" da pasta C: \ Windows \ System32 \ no nome do administrador. Basta clicar no botão direito do mouse e selecione a linha correspondente no menu de contexto.

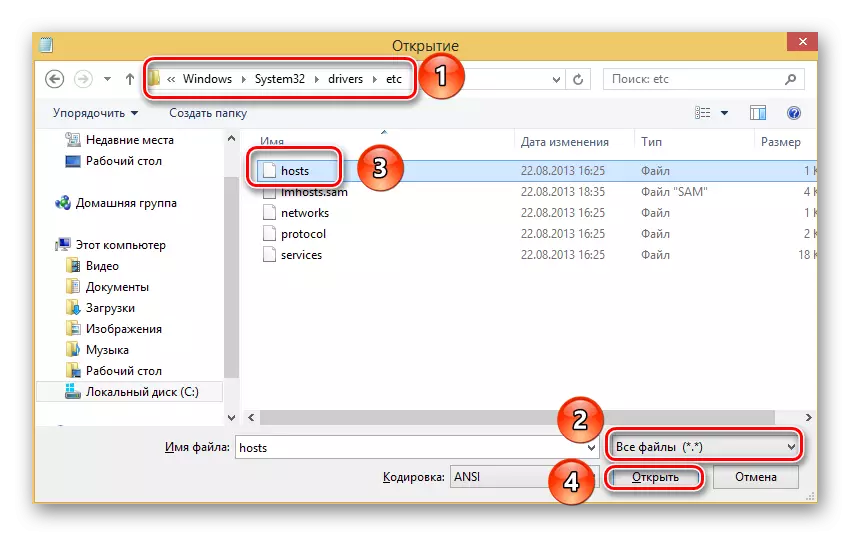

- Agora pressione o teclado ao mesmo tempo em que o botão "Ctrl + O". Na janela que aparece, vá ao longo do caminho C: \ Windows \ System32 \ Drivers \ etc. Na pasta especificada, selecione o arquivo Hosts e clique no botão Abrir. Se os arquivos estiverem faltando na pasta, alternar o modo de exibição para o status "Todos os arquivos".

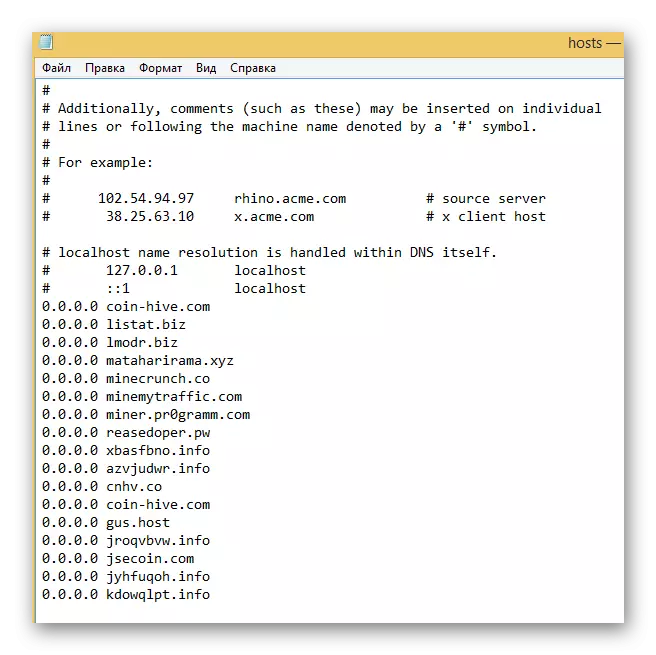

- Essas ações intrincadas estão relacionadas ao fato de que é impossível salvar alterações nesse arquivo do sistema. Portanto, você tem que recorrer a manipulações semelhantes. Abrindo o arquivo no notebook, você precisa inserir os endereços de domínios perigosos na parte inferior, ao qual o script é exibido. No momento, a lista real é a seguinte:

- Basta copiar o valor inteiro e colar o arquivo de hosts. Depois disso, pressione a combinação de teclas CTRL + S e feche o documento.

0.0.0.0 Coin-hive.com.

0.0.0.0 listat.biz.

0.0.0.0 lmodr.biz.

0.0.0.0 mataaharirama.xyz.

0.0.0.0 minecrunch.co.

0.0.0.0 minemitraffic.com.

0.0.0.0 miner.pr0gramm.com.

0.0.0.0 transeyoper.pw.

0.0.0.0 xbasfbno.info.

0.0.0.0 Azvjudwr.info.

0.0.0.0 cnhv.co.

0.0.0.0 Coin-hive.com.

0.0.0.0 gus.host.

0.0.0.0 jroqvbvw.info.

0.0.0.0 jsecoin.com.

0.0.0.0 jyhfuqoh.info.

0.0.0.0 kdowqlpt.info.

Este método é concluído. Como você pode ver, é necessário conhecer os endereços do domínio ao seu uso. Isso pode causar problemas no futuro quando novos aparecerão. Mas no momento é muito eficaz devido à relevância da lista especificada.

Método 4: Software Especializado

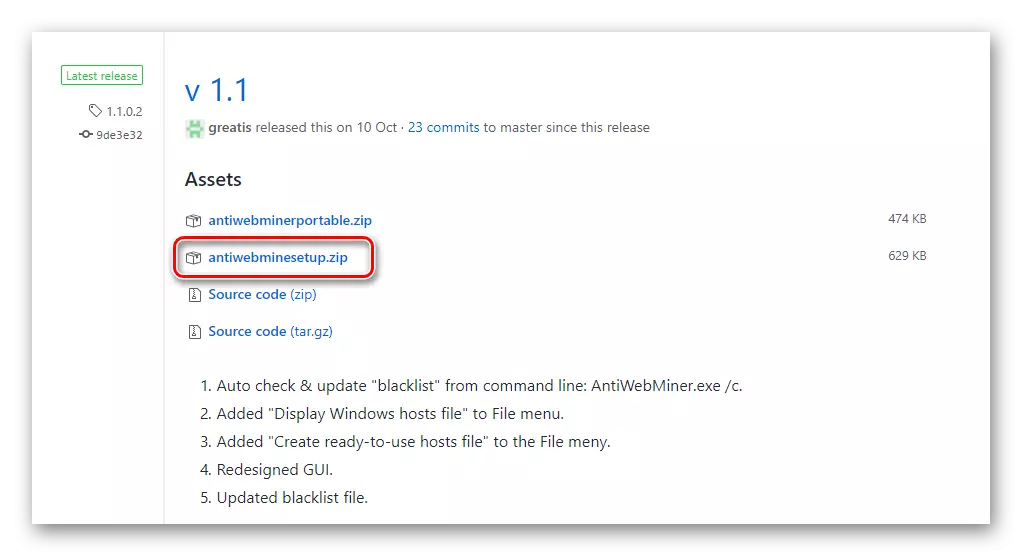

A rede possui um programa especial chamado anti-webminer. Funciona no princípio de bloquear o acesso aos domínios. O software adiciona independentemente os valores necessários ao arquivo "hosts" no momento de sua atividade. Depois que o programa estiver concluído, todas as alterações são automaticamente excluídas para sua conveniência. Se o método anterior for muito complicado para você, você pode assumir uma nota. Para obter essa proteção, você precisa fazer o seguinte:

- Nós vamos para a página oficial dos desenvolvedores de programas. É necessário clicar na linha que celebramos na imagem abaixo.

- Salve o arquivo para o seu computador na pasta desejada.

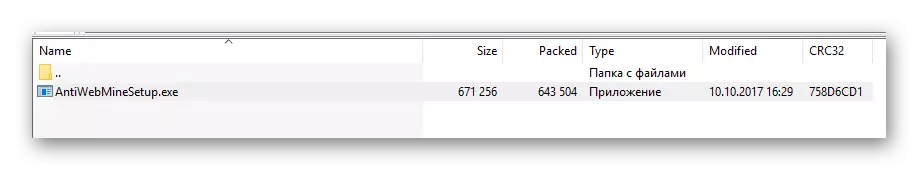

- Remova todo o seu conteúdo. Por padrão, apenas um arquivo de instalação está no arquivo.

- Lançamos o arquivo instalado e seguimos as instruções de assistente simples.

- Depois de instalar o aplicativo, sua etiqueta aparecerá na área de trabalho. Execute um clique duplo do botão esquerdo do mouse nele.

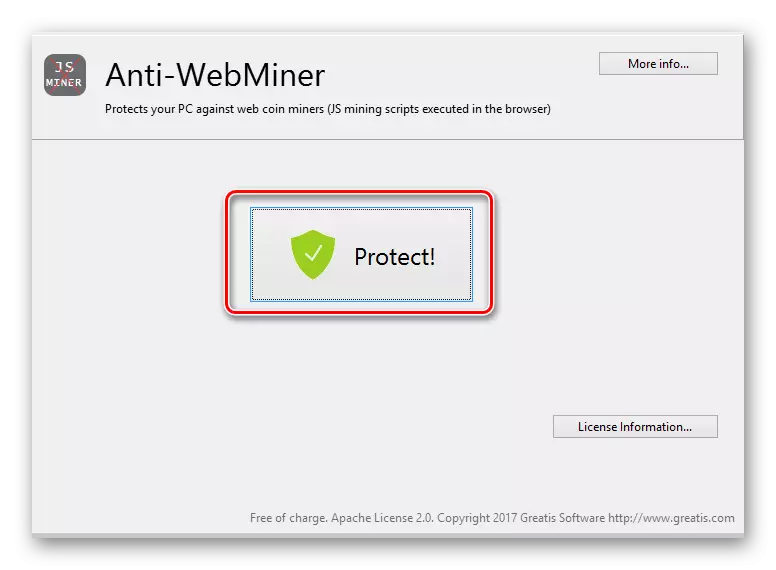

- Depois de iniciar o programa, você verá o botão "Proteger" no centro da janela principal. Clique para começar o trabalho.

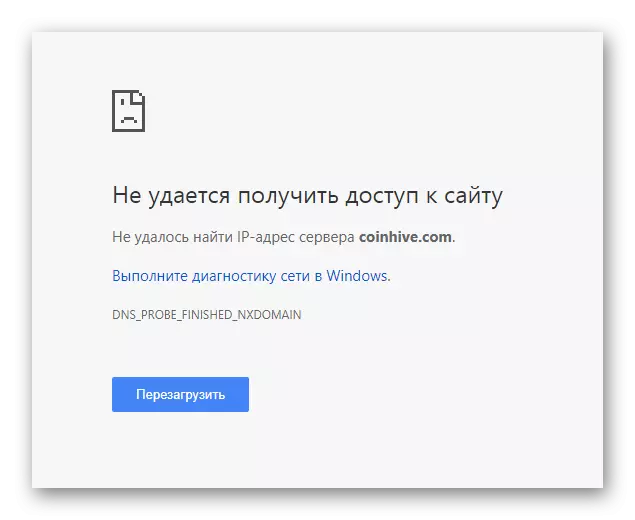

- Agora você pode minimizar o utilitário e começar a visualizar sites. Aqueles deles que serão perigosos, simplesmente serão bloqueados.

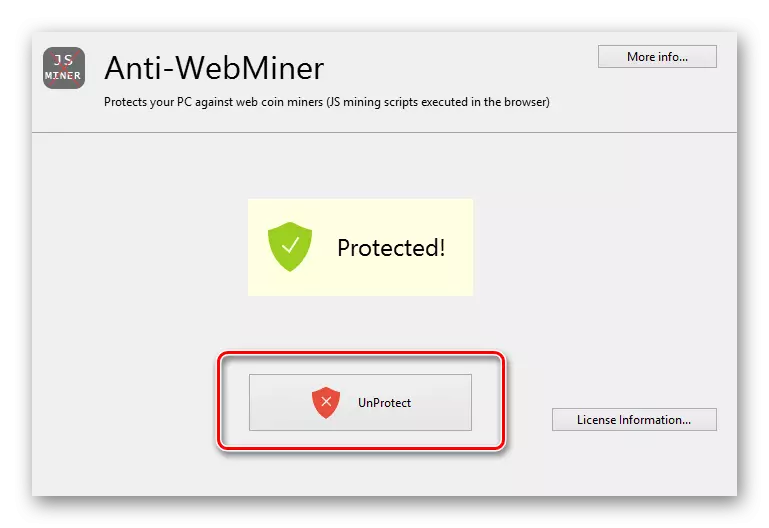

- Se você não precisar de um programa, então no menu principal, pressione o botão "desproteger" e feche a janela.

Este artigo surge sua conclusão lógica. Esperamos que as formas vão ajudá-lo a evitar sites perigosos que podem ganhar dinheiro no seu PC. Afinal, antes de tudo, seu ferro sofrerá com as ações desses scripts. Infelizmente, devido ao aumento da popularidade da mineração, muitos sites estão tentando recuperar essas maneiras. Todas as perguntas que surgiram neste tópico podem perguntar com segurança nos comentários a este artigo.