Chaque jour, les pirates inventent de nouvelles façons plus délicates de leur propre enrichissement. Ils ne manquaient pas l'occasion de gagner et au populaire minière maintenant. Et ils le font les pirates avec des sites simples. Ressources vulnérables, est mis en œuvre un code spécial, qui produit pour le propriétaire crypto-monnaie tout en regardant la page par d'autres utilisateurs. Peut-être que vous utilisez des sites similaires. Alors, comment calculer de tels projets, et est-il des moyens de protection contre les mineurs cachés? Il est sur ce que nous allons parler dans l'article de notre aujourd'hui.

vulnérabilité Reveal

Avant de procéder à la description des méthodes de protection contre la vulnérabilité, nous voudrions dire littéralement en plusieurs phrases sur la façon dont cela fonctionne. Ces informations seront utiles à ce groupe d'utilisateurs qui ne savent pas quoi que ce soit sur l'exploitation minière.

Dans un premier temps, les administrateurs peu scrupuleux de sites ou attaquants sont introduits dans le code de page script spécial. Quand vous allez à une telle ressource, ce script commence à travailler. En même temps, vous n'avez pas besoin de quelque chose sur le site. Il suffit de le laisser ouvert dans le navigateur.

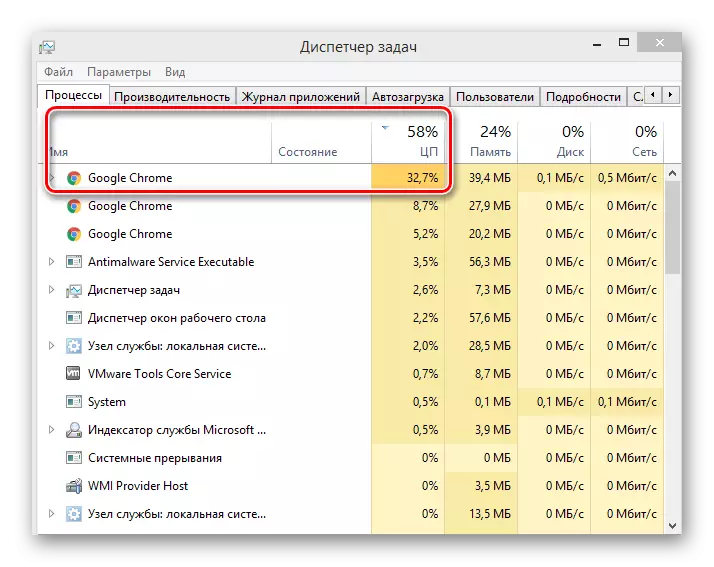

vulnérabilités similaires sont identifiés par expérimentalement. Le fait est que lorsque l'on travaille le script consomme la part du lion de vos ressources informatiques. Ouvrez le Gestionnaire des tâches et jeter un oeil sur les indicateurs de charge du processeur. Si le navigateur est le plus « vorace » dans la liste, il est possible que vous êtes sur le site web injuste.

Pour anti-virus, malheureusement, il est impossible de compter dans ce cas. Les développeurs de ce logiciel essaient certainement de suivre les temps, mais pour le moment le script d'exploitation ne sont pas toujours détectés par les défenseurs. Comme - en aucun cas - ce processus est très difficile à l'heure actuelle.

Pas toujours vulnérabilité mis en place pour la consommation maximale des ressources. Ceci est fait pour ne pas être découvert. Dans ce cas, vous pouvez révéler manuellement le script. Pour ce faire, voir le code source de la page du site. Si des lignes similaires à celles décrites ci-dessous, puis de tels projets sont mieux éviter.

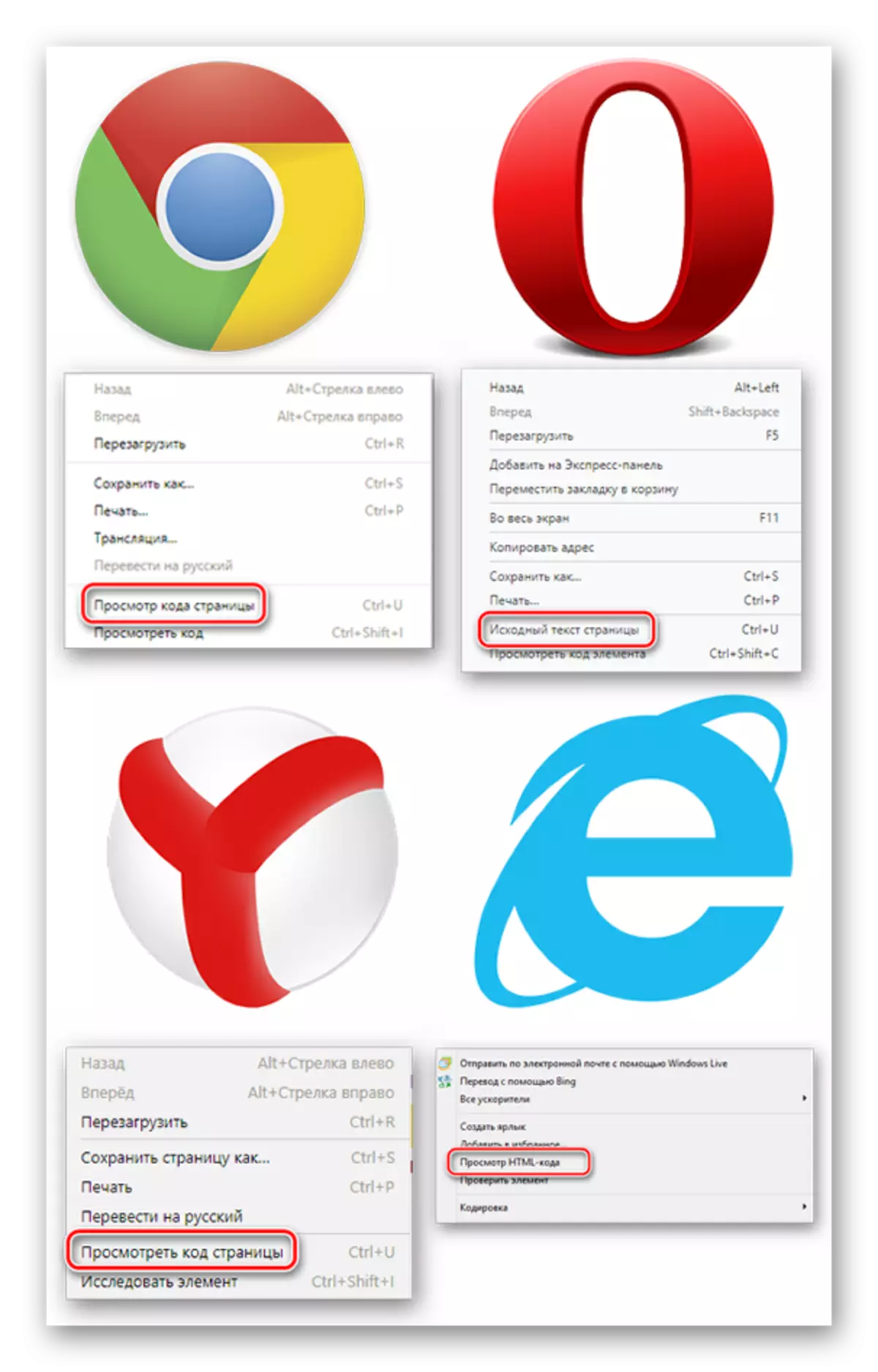

Pour afficher le code complet, cliquez n'importe où sur le bouton droit de la souris, puis dans le menu qui apparaît, sélectionnez une ligne avec le nom correspondant: « Voir le code de la page » dans Google Chrome, « source de la page » dans Opera, « Voir la page Code » dans Yandex ou "Voir le code HTML» dans Internet Explorer.

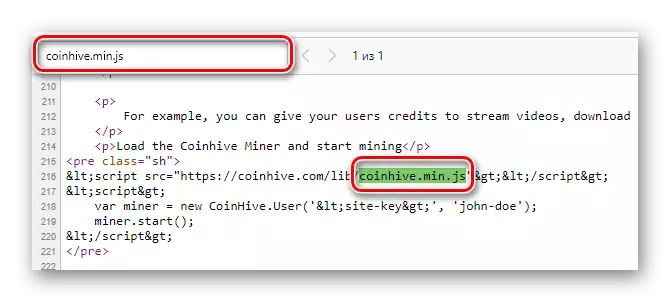

Après cela, appuyez sur la combinaison de touches "Ctrl + F" sur la page qui s'ouvre. Un petit champ de recherche apparaîtra dans la partie supérieure de celui-ci. Essayez d'entrer dans la combinaison de "coinhive.min.js". Si une telle demande est trouvée dans le code, vous feriez mieux de quitter cette page.

Parlons maintenant de la façon de vous protéger du problème décrit.

Méthodes de protection contre les sites malveillants

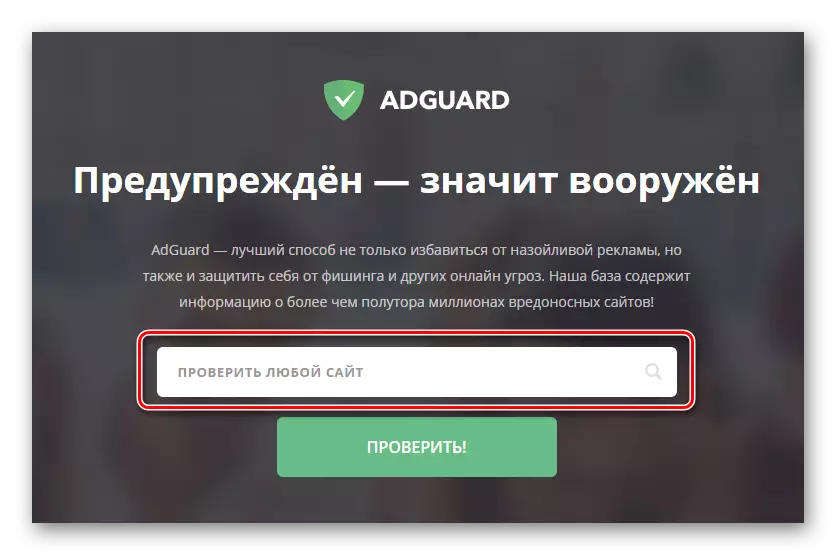

Il existe plusieurs méthodes qui vous permettront de bloquer un script dangereux. Nous vous recommandons de choisir le plus pratique pour vous-même et utilisez-le avec plus de surf sur Internet.Méthode 1: Programme Adguard

Ce bloqueur est un programme à part entière qui protégera toutes les applications de la publicité obsessionnelle et permettra de sécuriser votre navigateur à partir de l'exploitation minière. Il peut y avoir deux options pour développer des événements lors de la visite des ressources injustes avec Adguard incluses:

Dans le premier cas, vous verrez un avis que le site demandé produira une cryptocurrence. Vous pouvez être d'accord avec cela ou bloquer une tentative. Cela est dû au fait que les développeurs Adguard souhaitent donner aux utilisateurs un choix. Soudain, vous voulez délibérément le faire.

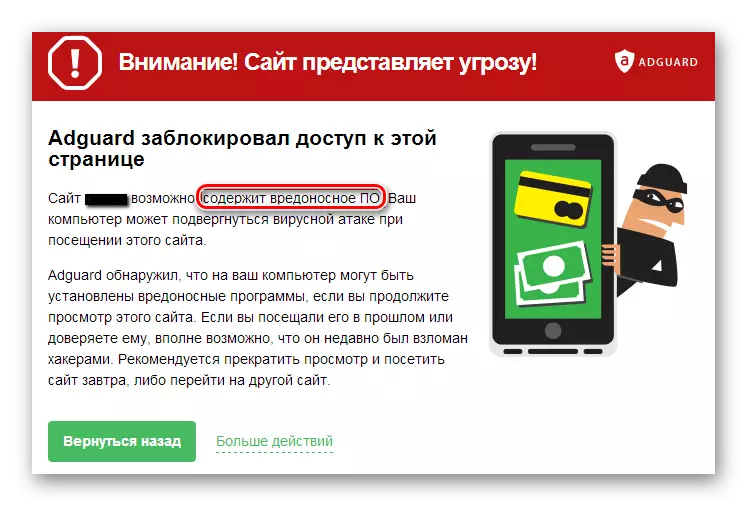

Dans le second cas, le programme peut simplement bloquer immédiatement l'accès à un site similaire. Cela sera mis en évidence par le message correspondant au centre de l'écran.

En fait, vous pouvez consulter un site en utilisant un service spécial de programme. Il suffit d'entrer l'adresse complète du site dans la chaîne de recherche et appuyez sur la touche "Entrée" du clavier.

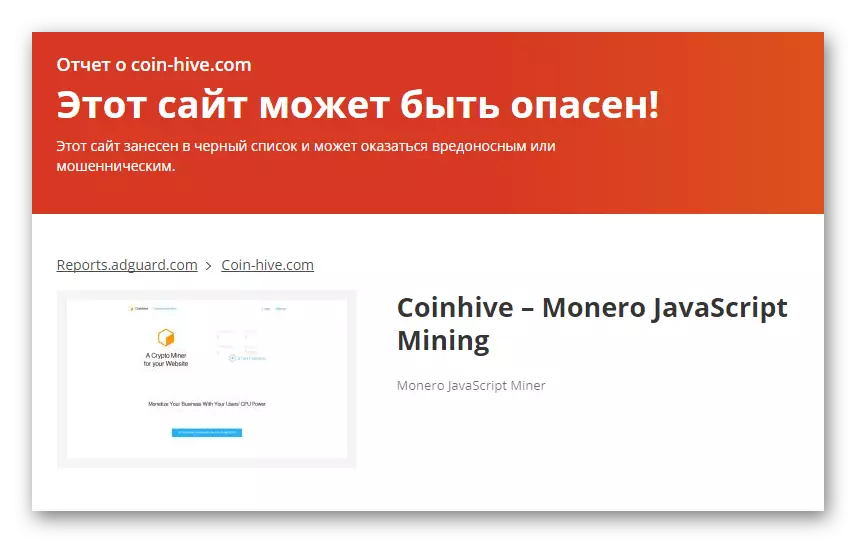

Si la ressource est dangereuse, vous verrez approximativement la photo suivante.

Le seul inconvénient du programme est son modèle de distribution payé. Si vous souhaitez une solution gratuite au problème, vous devriez utiliser d'autres façons.

Méthode 2: Extensions de navigateur

Un moyen moins efficace de protéger est l'utilisation des extensions de navigateur gratuites. Immédiatement, nous notons que tous les ajouts mentionnés ci-dessous fonctionnent, comme on dit, «hors de la boîte», c'est-à-dire Ne pas nécessiter de préréglage. C'est très pratique, en particulier pour les utilisateurs de PC inexpérimentés. Nous vous raconterons l'exemple du navigateur Google Chrome le plus populaire. Des suppléments pour d'autres navigateurs peuvent être trouvés sur le réseau par analogie. Si vous avez des problèmes avec cela, écrivez dans les commentaires. Toutes les extensions peuvent être divisées en trois catégories:

Blocs des scripts

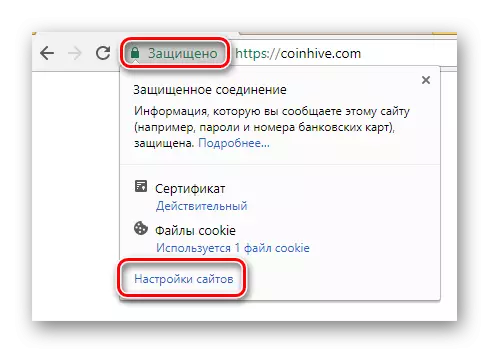

Étant donné que la vulnérabilité est un script, vous pouvez vous débarrasser de celui-ci par simple blocage. Bien sûr, vous pouvez bloquer ces codes dans le navigateur pour tous ou pour des sites spécifiques sans l'aide d'extensions. Mais cette action a un inconvénient que nous raconterons sur. Pour bloquer le code sans utiliser un tiers, cliquez sur la zone à gauche du nom de la ressource et dans la fenêtre qui apparaît, sélectionnez le site « Paramètres du site ».

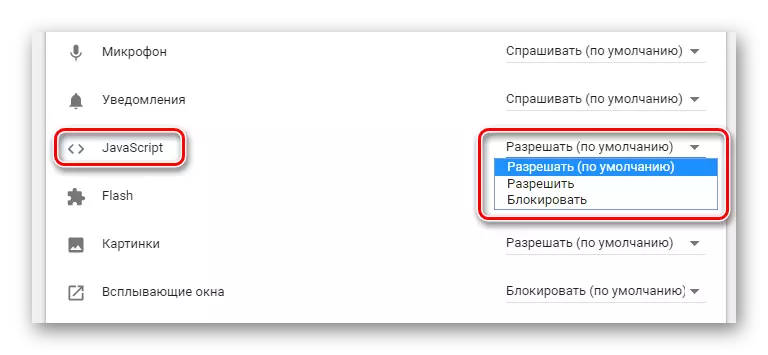

Dans la fenêtre qui apparaît, vous pouvez modifier la valeur du paramètre « JavaScript ».

Mais vous ne devriez pas le faire sur tous les sites de suite. De nombreuses ressources utilisent des scripts dans de bonnes fins et simplement seront correctement affichés simplement. Voilà pourquoi il est préférable d'utiliser des extensions. Ils vont bloquer uniquement les scripts potentiellement dangereux, et vous, à son tour, peut déjà décider de notre propre - leur permettre de remplir ou non.

Les solutions les plus populaires de ce genre sont des programmes Scriptsafe et ScriptBlock. Si la vulnérabilité est détectée, ils bloquent simplement l'accès à la page et vous dire à ce sujet.

Publicité verrouillée

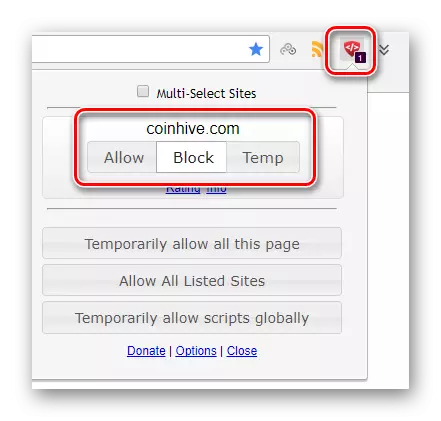

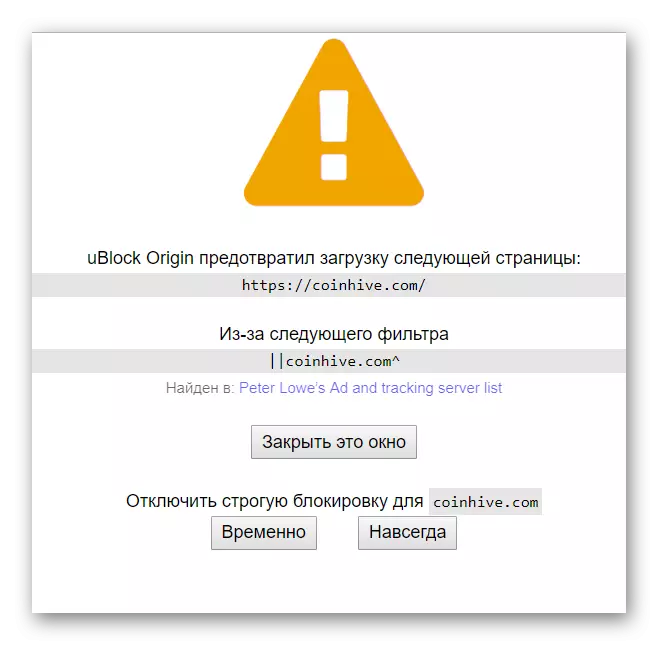

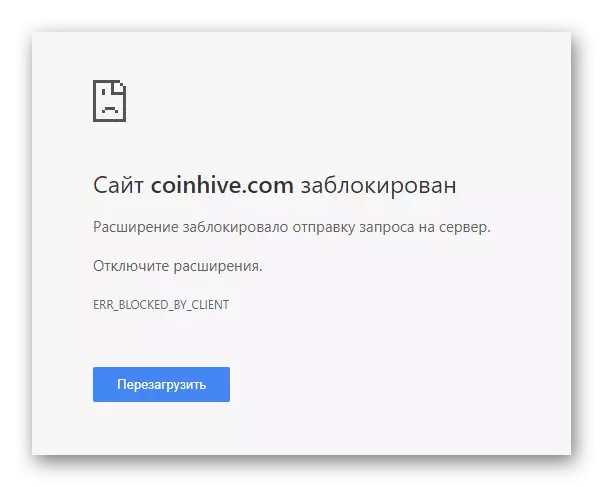

Oui, vous avez bien lu. En plus du fait que les données d'extension est protégé contre la publicité intrusive, en plus de tout ce qu'ils ont appris à bloquer les scripts malveillants des mineurs. Un exemple lumineux est Ublock origine. Y compris dans votre navigateur, vous verrez l'avis suivant à l'entrée du site malveillant:

extensions thématiques

La croissance de la popularité de l'exploitation minière dans les développeurs empêché de navigateur pour créer des extensions spéciales. Ils détectent des sections spécifiques du code sur les pages visitées. En cas de détection, l'accès à une telle ressource est bloquée complètement ou partiellement. Comme vous pouvez le voir, le principe de fonctionnement de ces programmes est similaire aux scripts, mais ils travaillent plus efficacement. De cette catégorie d'extensions, nous vous conseillons de faire attention à Blocker Coin-Ruche.

Si vous ne souhaitez pas installer un logiciel supplémentaire dans le navigateur, puis rien de terrible. Vous pourriez avoir à goûter l'une des méthodes suivantes.

Méthode 3: Modification du fichier hosts

Comme vous pouvez le deviner à partir du nom de la section, dans ce cas, nous devrons modifier le fichier système HOSTS. L'essence de l'action est de bloquer les requêtes de script à certains domaines. Cela peut être fait comme suit:

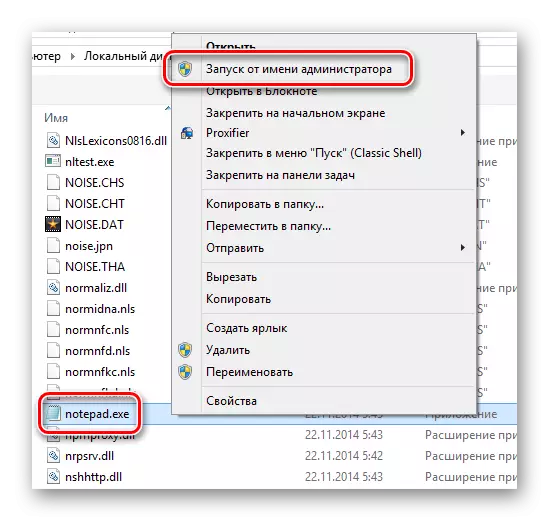

- Exécutez le fichier « notepad » du C: le dossier \ Windows \ System32 sur le nom de l'administrateur. Il suffit de cliquer sur ce bouton droit de la souris et sélectionnez la ligne correspondante dans le menu contextuel.

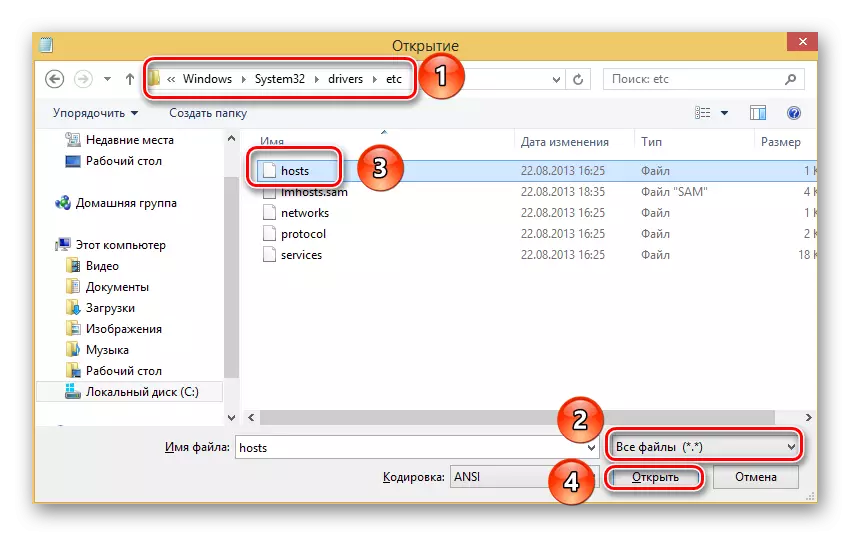

- Maintenant, appuyez sur le clavier en même temps sur la touche « Ctrl + O ». Dans la fenêtre qui apparaît, allez sur le chemin C: \ Windows \ System32 \ Drivers \ etc. Dans le dossier spécifié, sélectionnez le fichier HOSTS, puis cliquez sur le bouton Ouvrir. Si les fichiers sont manquants dans le dossier, puis changer le mode d'affichage à l'état « tous les fichiers ».

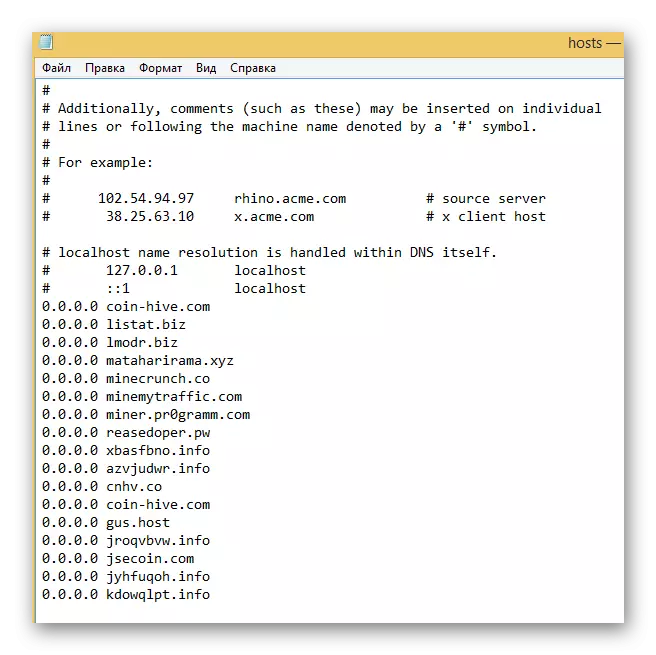

- Ces actions complexes sont liées au fait qu'il est impossible d'enregistrer les modifications dans ce fichier système. Par conséquent, vous devez recourir à des manipulations similaires. Ouverture du fichier dans le bloc-notes, vous devez saisir les adresses des domaines dangereux au fond, à laquelle le script apparaît. À l'heure actuelle, la liste actuelle est la suivante:

- Il suffit de copier la valeur entière et coller le fichier Hosts. Après cela, appuyez sur la touche CTRL + S combinaison de touches et fermez le document.

0.0.0.0 coin-hive.com.

0.0.0.0 Listat.biz

0.0.0.0 Lmodr.biz

0.0.0.0 MataAharirama.xyz.

0.0.0.0 minecrunch.co.

0.0.0.0 MINEMYTRAFFIC.com.

0.0.0.0 miner.pr0gramm.com.

0.0.0.0 Reasedoper.pw.

0.0.0.0 xbasfbno.info.

0.0.0.0 Azvjudwr.info.

0.0.0.0 CNHV.CO.

0.0.0.0 coin-hive.com.

0.0.0.0 Gus.Host.

0.0.0.0 jroqvbvw.info.

0.0.0.0 jsecoin.com.

0.0.0.0 jyhfuqoh.info.

0.0.0.0 kdowqlpt.info.

Cette méthode est complétée. Comme vous pouvez le voir, il est nécessaire de connaître les adresses de domaine à son utilisation. Cela peut causer des problèmes à l'avenir quand de nouveaux apparaissent. Mais au moment où il est très efficace en raison de la pertinence de la liste spécifiée.

Méthode 4: logiciel spécialisé

Le réseau a un programme spécial appelé Anti-WebMiner. Il fonctionne sur le principe de bloquer l'accès à des domaines. Le logiciel ajoute de façon indépendante les valeurs nécessaires au fichier « hosts » au moment de son activité. Une fois le programme terminé, toutes les modifications sont automatiquement supprimés pour votre commodité. Si la méthode précédente est trop compliqué pour vous, vous pouvez sans risque prendre note. Afin d'obtenir cette protection, vous devez faire ce qui suit:

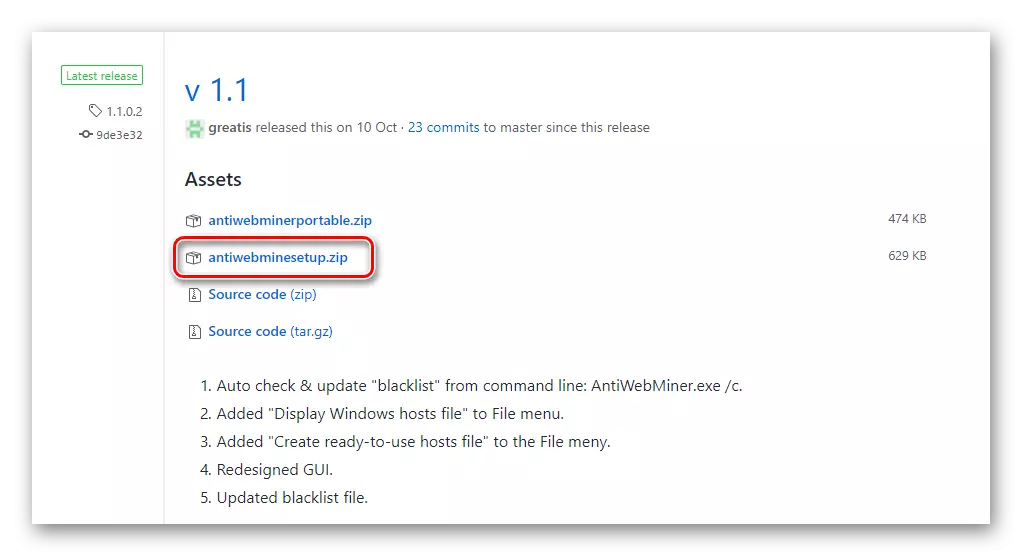

- Nous allons à la page officielle des développeurs du programme. Il est nécessaire de cliquer sur la ligne que nous avons célébré dans l'image ci-dessous.

- Enregistrez l'archive sur votre ordinateur dans le dossier souhaité.

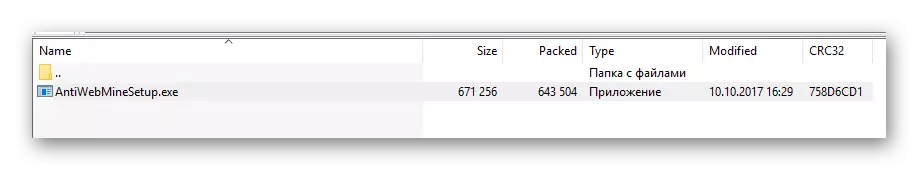

- Retirez tout son contenu. Par défaut, un seul fichier d'installation est dans l'archive.

- Nous lançons le fichier installé et suivez les instructions simples assistants.

- Après avoir installé l'application, son étiquette apparaît sur le bureau. Exécutez un double clic sur le bouton gauche de la souris dessus.

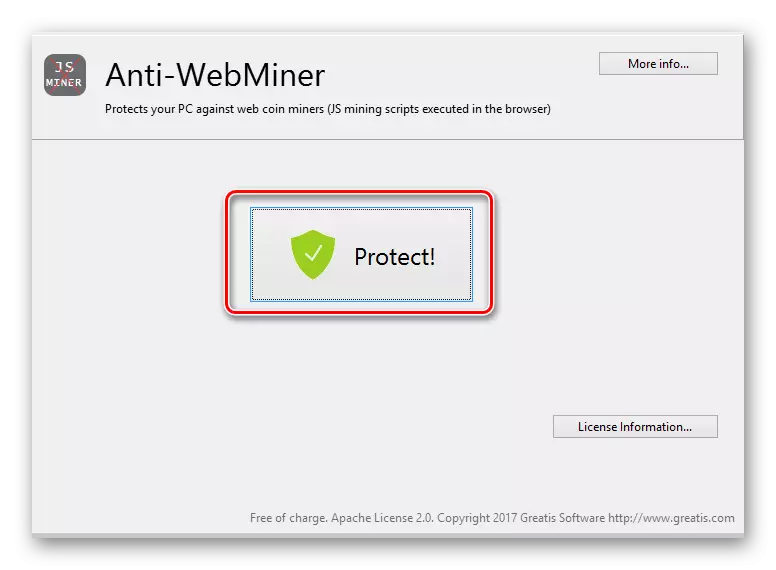

- Après le démarrage du programme, vous verrez le bouton « PROTECT » dans le centre de la fenêtre principale. Cliquez dessus pour commencer à travailler.

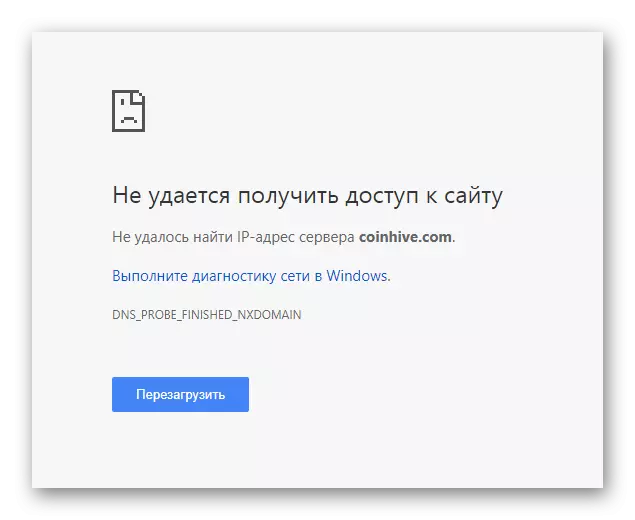

- Maintenant, vous pouvez réduire l'utilité et les sites de début de visualisation. Ceux d'entre eux qui seront dangereux, sera simplement bloqué.

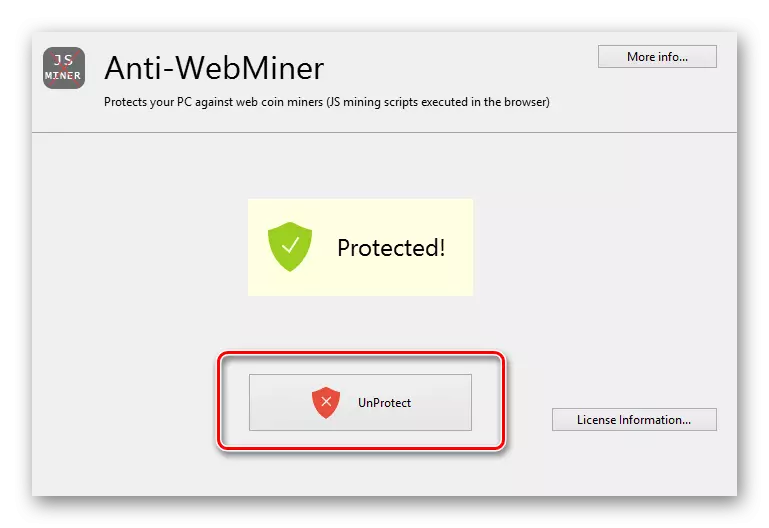

- Si vous n'avez pas besoin d'un programme, dans le menu principal, appuyez sur la touche "Sans autocrotection" et fermez la fenêtre.

Cet article appartient à sa conclusion logique. Nous espérons que les moyens vous aideront à éviter les sites dangereux qui pourraient gagner de l'argent sur votre PC. Après tout, tout d'abord, votre fer souffrira des actions de tels scripts. Malheureusement, en raison de l'augmentation de la popularité de l'exploitation minière, de nombreux sites tentent de rattraper de telles manières. Toutes les questions qui se sont posées sur ce sujet peuvent demander en toute sécurité dans les commentaires à cet article.