Todos os días, os atacantes inventan formas novas e máis complicadas do seu propio enriquecemento. Non perderon a oportunidade de gañar e no popular agora minería. E fan que os hackers sexan con sitios sinxelos. En recursos vulnerables, está a ser implementado un código especial, que produce criptocurrencia para o propietario ao ver a páxina por outros usuarios. Quizais use sitios similares. Entón, como calcular tales proxectos e hai algunha maneira de protexer contra mineros ocultos? Trátase de iso que falaremos no noso artigo de hoxe.

Revela a vulnerabilidade

Antes de continuar coa descrición dos métodos de protección contra a vulnerabilidade, queremos contar literalmente en varias frases sobre como funciona. Esta información será útil para que o grupo de usuarios que non saiban nada sobre a minería.

Nun principio, os administradores sen escrúpulos de sitios ou atacantes introdúcense no código especial do código de páxina. Cando vai a tal recurso, este script comeza a traballar. Ao mesmo tempo, non necesitas algo no sitio. É suficiente para deixalo aberto no navegador.

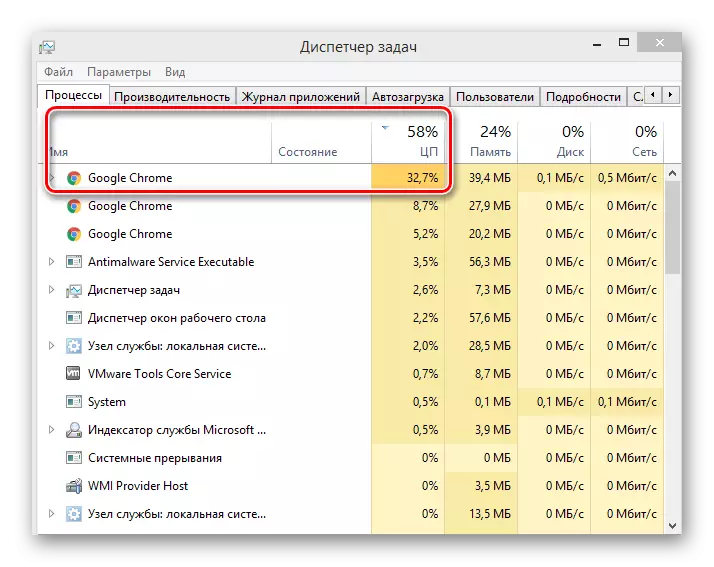

As vulnerabilidades similares identificáronse experimentalmente. O feito é que ao traballar o guión consome a parte do león dos seus recursos informáticos. Abre o xestor de tarefas e bótalle un ollo aos indicadores de carga do procesador. Se o navegador é o máis "voraz" na lista, é posible que estea no sitio web inxusto.

Para antivirus, por desgraza, é imposible confiar neste caso. Os desenvolvedores deste software certamente intentan manterse ao día cos tempos, pero no momento o guión minero non sempre é detectado polos defensores. Como - de ningún xeito - este proceso é moi difícil neste momento.

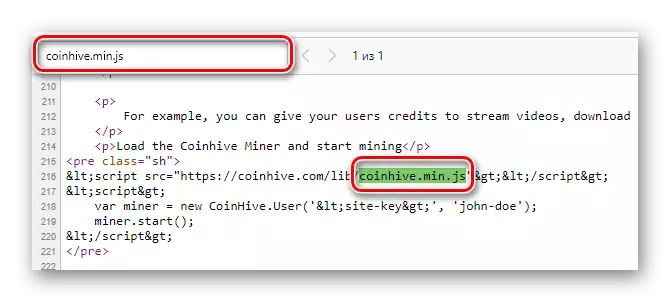

Non sempre a vulnerabilidade configurada para o consumo máximo de recursos. Isto faise para non ser descuberto. Neste caso, pode revelar o guión manualmente. Para iso, consulte o código fonte da páxina do sitio. Se hai liñas similares ás que se representan a continuación, entón estes proxectos son mellores para evitar.

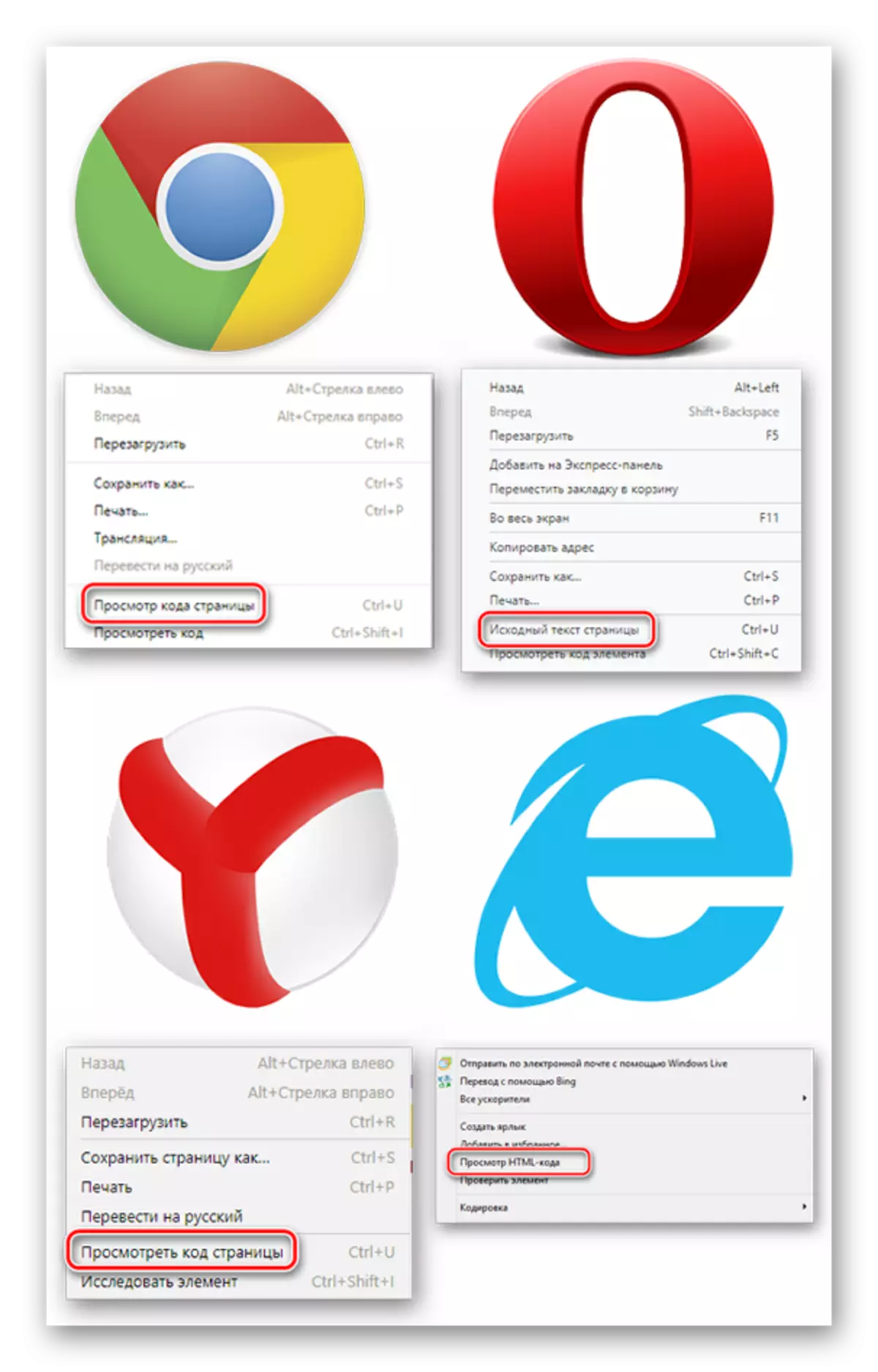

Para ver todo o código, faga clic en calquera lugar do botón dereito do rato e, a continuación, no menú que aparece, seleccione unha liña co nome correspondente: "Ver código de páxina" en Google Chrome, "Fonte da páxina" en Opera, "Ver código de páxina" en Yandex ou "Ver código HTML» en Internet Explorer.

Despois diso, prema a combinación de teclas "Ctrl + F" na páxina que se abre. Un pequeno campo de busca aparecerá na parte superior del. Tenta entrar na combinación de "coinhive.min.js". Se se atopa tal petición no código, é mellor deixar esta páxina.

Agora imos falar sobre como protexerse do problema descrito.

Métodos de protección contra sitios maliciosos

Hai varios métodos que che permitirán bloquear un script perigoso. Recomendamos que elixas o máis conveniente para ti e usalo con máis navegación por Internet.Método 1: Programa de Adguard

Este bloqueador é un programa de pleno dereito que protexerá todas as aplicacións da publicidade obsesiva e axudará a protexer o seu navegador desde a minería. Pode haber dúas opcións para desenvolver eventos ao visitar recursos inxustos con Adguard incluído:

No primeiro caso, verá un aviso de que o sitio solicitado producirá criptocurrencia. Podes estar de acordo con isto ou bloquear un intento. Isto débese ao feito de que os desenvolvedores de Adguard queren dar aos usuarios unha selección. De súpeto queres facelo deliberadamente.

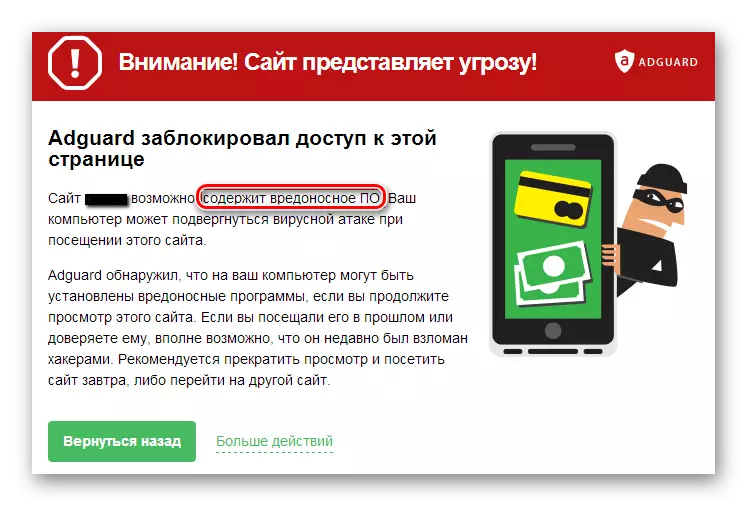

No segundo caso, o programa pode simplemente bloquear o acceso inmediato a un sitio similar. Isto será evidenciado pola mensaxe correspondente no centro da pantalla.

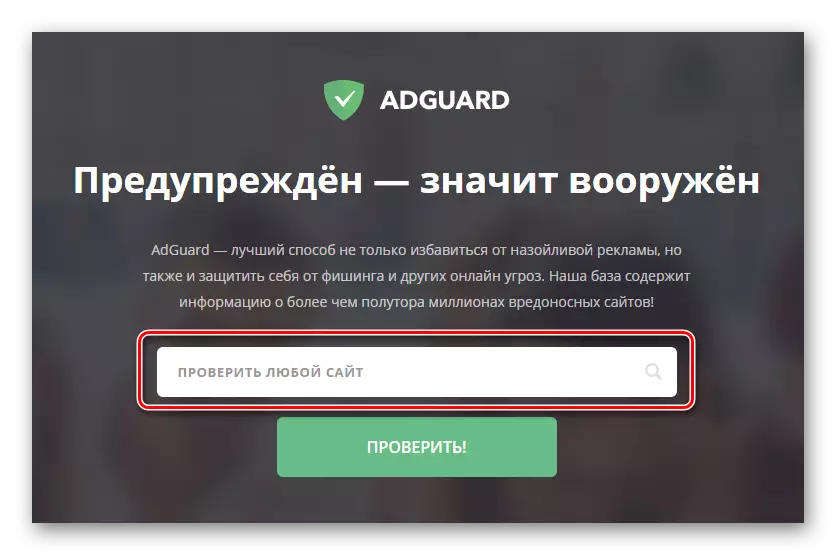

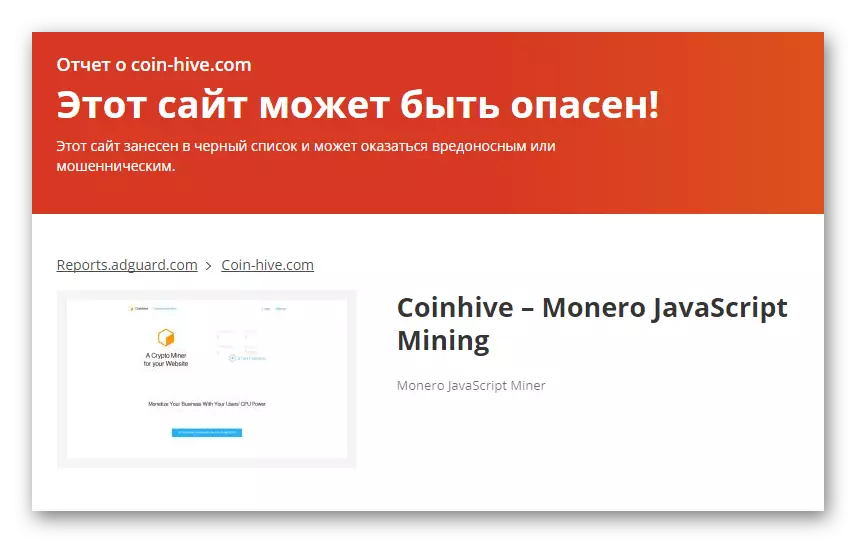

De feito, pode comprobar calquera sitio usando un servizo de programa especial. Simplemente introduza o enderezo completo do sitio na cadea de busca e prema o botón "Intro" do teclado.

Se o recurso é perigoso, verá aproximadamente a seguinte imaxe.

A única desvantaxe do programa é o seu modelo de distribución paga. Se queres unha solución gratuíta ao problema, debes usar outras formas.

Método 2: Extensións do navegador

Non é menos eficaz de protexer é o uso de extensións de navegador gratuíto. Inmediatamente, observamos que todas as adicións mencionadas por baixo do traballo, como din, "fóra da caixa", é dicir. Non esixe predefinido. É moi conveniente, especialmente para usuarios de PC inexpertos. Nós imos contarlle sobre o exemplo do navegador de Google Chrome máis popular. Os suplementos para outros navegadores pódense atopar na rede por analoxía. Se tes problemas con isto, escriba nos comentarios. Todas as extensións poden dividirse en tres categorías:

Blocks Scripts.

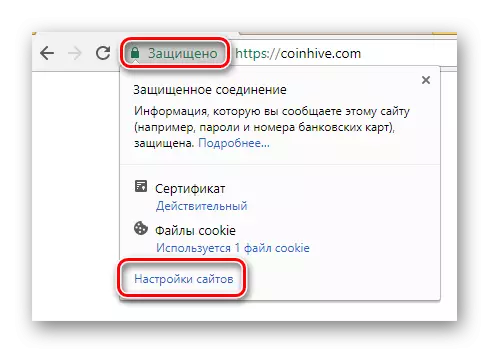

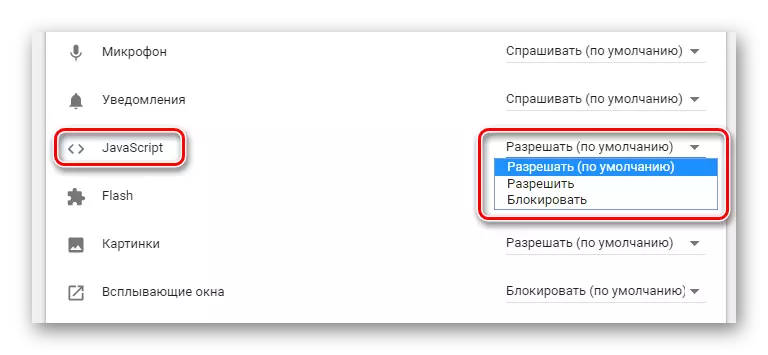

Unha vez que a vulnerabilidade é un script, pode desfacerse del por bloqueo simple. Por suposto, pode bloquear estes códigos no navegador para todos ou para sitios específicos sen a axuda de extensións. Pero esta acción ten unha desvantaxe que imos contar. Para bloquear o código sen usar a terceira parte, faga clic na área esquerda do nome do recurso e na xanela que aparece, seleccione o sitio "Configuración do sitio".

Na xanela que se abre, pode cambiar o valor do parámetro "JavaScript".

Pero non debes facelo en todos os sitios seguidos. Moitos recursos usan scripts de bo propósito e simplemente simplemente serán mostrados correctamente. É por iso que é mellor usar extensións. Bloquearán só secuencias de comandos potencialmente perigosos e, á súa vez, xa poden decidir por conta propia, permítenlles cumprir ou non.

As solucións máis populares deste tipo son programas Scriptsafe e Scriptblock. Se se detecta a vulnerabilidade, simplemente bloquean o acceso á páxina e contámosvos.

Publicidade bloqueada

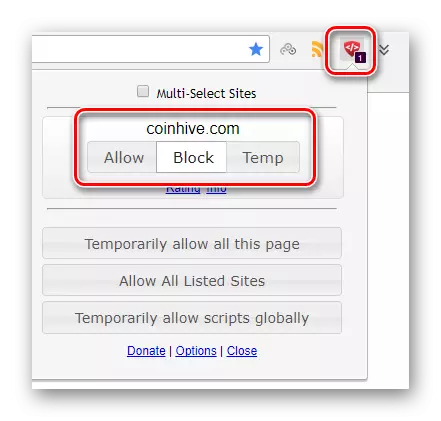

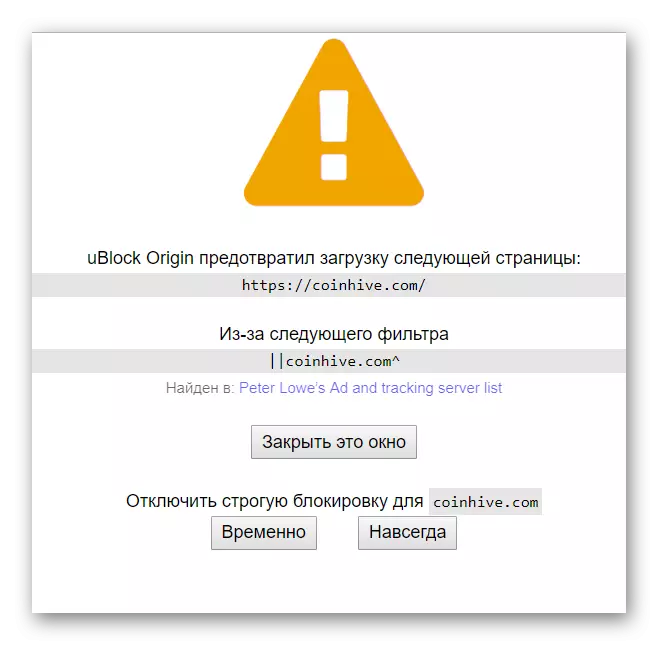

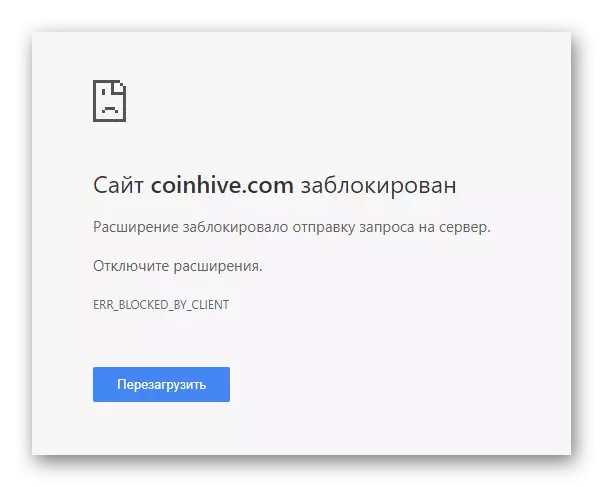

Si, o leu ben. Ademais do feito de que os datos de expansión están protexidos da publicidade intrusiva, ademais de todo o que aprenderon a bloquear scripts maliciosos de mineros. Un exemplo brillante é a orixe de submarinismo. Incluíndo no seu navegador, verá o seguinte aviso na entrada do sitio malicioso:

Extensións temáticas

O crecemento da popularidade da minería no navegador impediu aos desenvolvedores a crear extensións especiais. Detectan seccións específicas do código nas páxinas visitadas. En caso de detección, o acceso a tal recurso está bloqueado por completo ou parcialmente. Como podes ver, o principio de funcionamento destes programas é similar aos scripts, pero funcionan de forma máis eficiente. A partir desta categoría de extensións, aconsellamos a prestar atención ao bloqueador de coin-hive.

Se non queres instalar software adicional no navegador, entón nada terrible. Pode que teña que probar un dos seguintes métodos.

Método 3: Edición de ficheiros de hosts

Como podes adiviñar desde o nome da sección, neste caso necesitaremos cambiar o ficheiro do sistema Hosts. A esencia da acción é bloquear as solicitudes de guións a determinados dominios. Isto pódese facer do seguinte xeito:

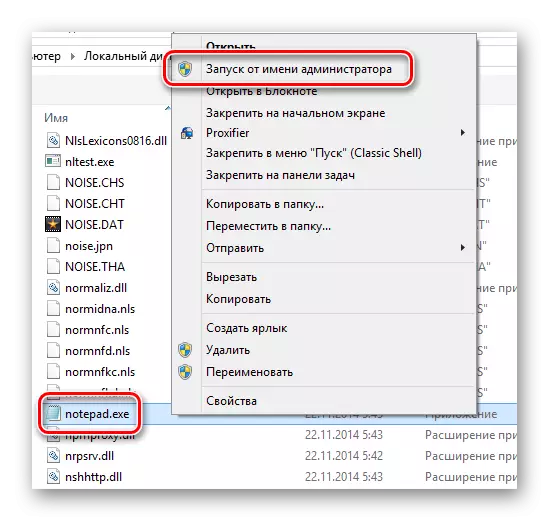

- Executa o ficheiro "Notepad" do cartafol C: \ Windows System32 \ do nome do administrador. Só ten que premer no botón dereito do rato e seleccionar a liña correspondente do menú contextual.

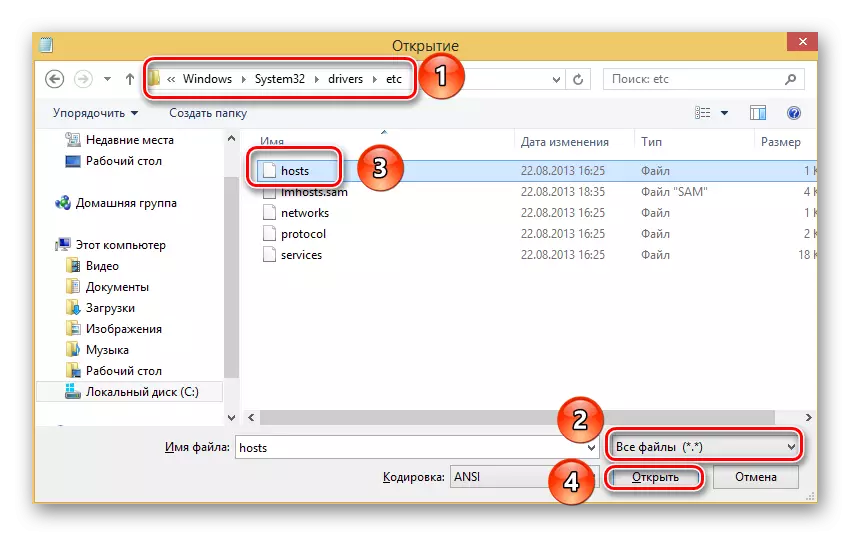

- Agora prema o teclado ao mesmo tempo o botón "Ctrl + O". Na xanela que aparece, vai ao longo do camiño C: \ Windows \ System32 \ Drivers \ etc. No cartafol especificado, seleccione o ficheiro HOSTS e faga clic no botón Abrir. Se faltan os ficheiros no cartafol, cambie o modo de visualización ao estado "Todos os ficheiros".

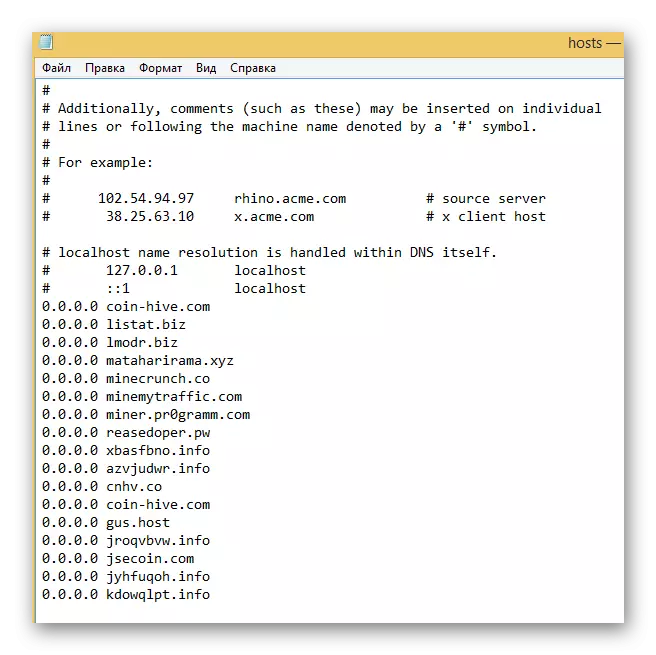

- Tales accións intrincadas están relacionadas co feito de que é imposible gardar os cambios neste ficheiro do sistema. Polo tanto, ten que recorrer a manipulacións similares. Abrir o ficheiro no caderno, cómpre introducir as direccións de dominios perigosos na parte inferior, á que aparece o script. Polo momento, a lista real é a seguinte:

- Só ten que copiar todo o valor e pegar o ficheiro hosts. Despois diso, prema a combinación de teclas Ctrl + S e pecha o documento.

0.0.0.0 coin-hive.com.

0.0.0.0 Listat.biz.

0.0.0.0 LMODR.BIZ.

0.0.0.0 Mataaharirama.xyz.

0.0.0.0 Minecrunch.Co.

0.0.0.0 minemytraffic.com.

0.0.0.0 miner.pr0gramm.com.

0.0.0.0 rastroper.pw.

0.0.0.0 xbasfbno.info.

0.0.0.0 AZVJUDWR.Info.

0.0.0.0 CNHV.CO.

0.0.0.0 coin-hive.com.

0.0.0.0 gus.host.

0.0.0.0 jroqvbvw.info.

0.0.0.0 jsecoin.com.

0.0.0.0 jyhfuqoh.info.

0.0.0.0 kdowqlpt.info.

Este método completouse. Como podes ver, é necesario coñecer os enderezos de dominio ao seu uso. Isto pode causar problemas no futuro cando aparecerán novos. Pero no momento en que é moi eficaz debido á relevancia da lista especificada.

Método 4: Software especializado

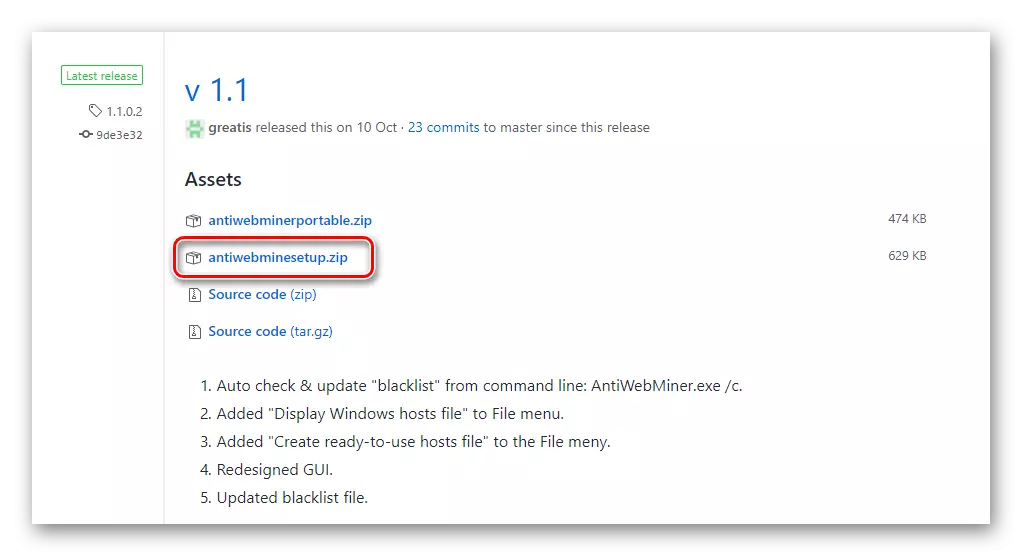

A rede ten un programa especial chamado Anti-Webminer. Funciona sobre o principio de bloquear o acceso aos dominios. O software engade de forma independente os valores necesarios ao ficheiro "hosts" no momento da súa actividade. Despois de completar o programa, todos os cambios elimináronse automaticamente para a súa comodidade. Se o método anterior é demasiado complicado para ti, pode tomar unha nota de forma segura. Para obter esa protección, cómpre facer o seguinte:

- Imos á páxina oficial dos desenvolvedores do programa. É necesario facer clic na liña que celebramos na imaxe de abaixo.

- Garda o arquivo ao teu ordenador no cartafol desexado.

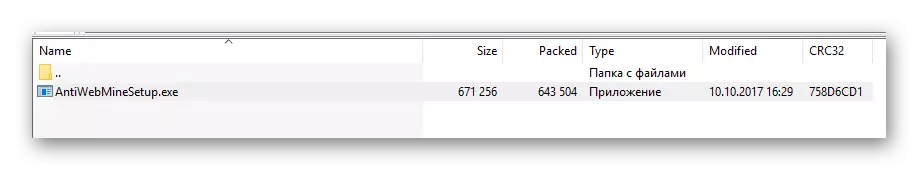

- Elimina todos os seus contidos. Por defecto, só un ficheiro de instalación está no arquivo.

- Lanzamos o ficheiro instalado e seguimos as instrucións de asistente simple.

- Despois de instalar a aplicación, a súa etiqueta aparecerá no escritorio. Executa un dobre clic do botón esquerdo do rato sobre el.

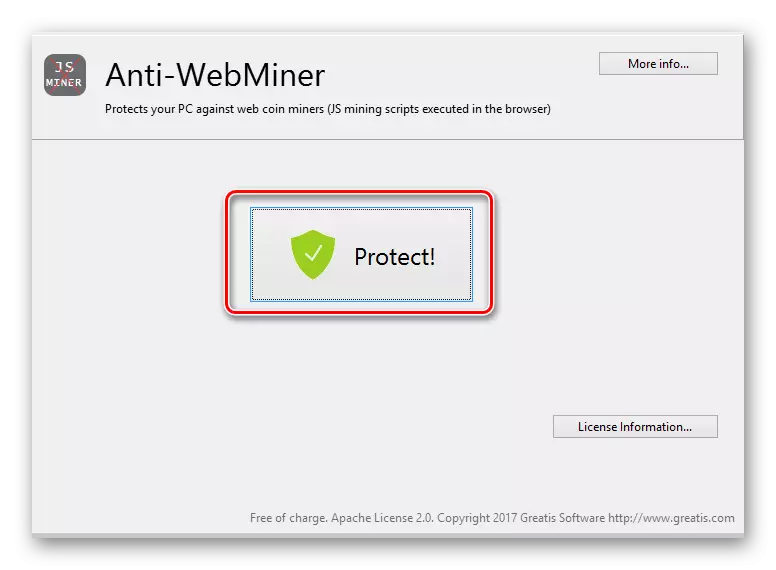

- Despois de iniciar o programa, verá o botón "Protexer" no centro da xanela principal. Prema nel para comezar a traballar.

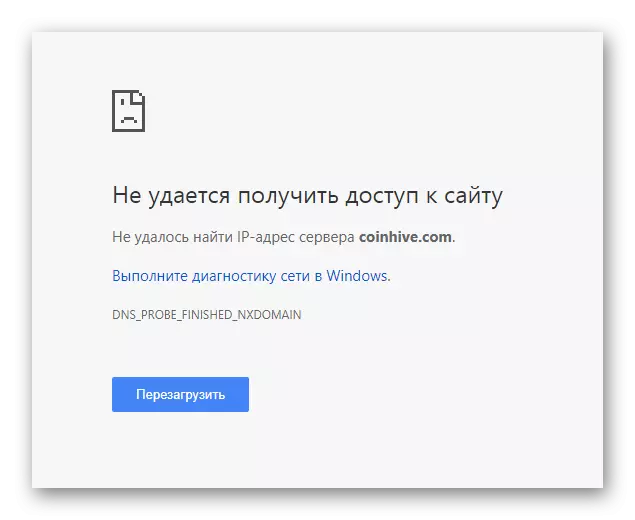

- Agora podes minimizar a utilidade e comezar a ver sitios. Os deles que serán perigosos, simplemente serán bloqueados.

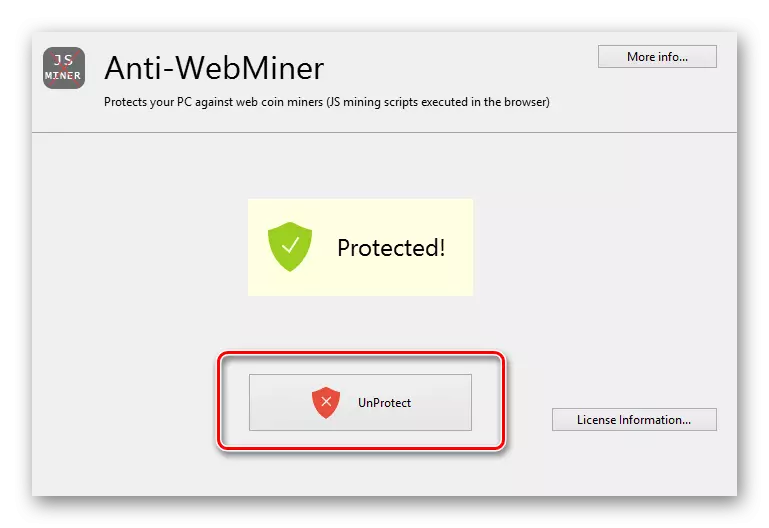

- Se non necesita un programa, entón no menú principal, prema o botón "Unprotect" e pecha a xanela.

Este artigo xorde a súa conclusión lóxica. Agardamos que os camiños axudarán a evitar sitios perigosos que poidan gañar cartos no seu PC. Despois de todo, ante todo, o seu ferro sufrirá das accións destes scripts. Desafortunadamente, debido ao aumento da popularidade da minería, moitos sitios están intentando poñerse ao día con tales formas. Todas as preguntas que xurdiron sobre este tema poden solicitar con seguridade nos comentarios a este artigo.