Tường lửa được cài đặt trong hệ điều hành được sử dụng để ngăn chặn lưu lượng trái phép giữa các mạng máy tính. Hướng dẫn hoặc tự động tạo các quy tắc đặc biệt cho tường lửa, chịu trách nhiệm kiểm soát truy cập. Trong HĐH, được phát triển trên Kernel Linux, CentOS 7 có tường lửa tích hợp và nó được kiểm soát bởi tường lửa. Tường lửa mặc định có liên quan và chúng tôi muốn nói về nó ngày hôm nay.

Tùy chỉnh tường lửa trong CentOS 7

Như đã đề cập ở trên, tường lửa tiêu chuẩn trong CentOS 7 được gán một tiện ích tường lửa. Đó là lý do tại sao thiết lập tường lửa sẽ được xem xét về ví dụ về công cụ này. Bạn có thể đặt các quy tắc lọc với cùng iptables, nhưng nó được thực hiện hơi khác nhau. Chúng tôi khuyên bạn nên làm quen với cấu hình của tiện ích đã đề cập bằng cách nhấp vào liên kết sau và chúng tôi sẽ bắt đầu tháo gỡ Tường lửa.Nếu bạn từng bị vô hiệu hóa tạm thời hoặc vĩnh viễn Tường lửa, chúng tôi khuyên bạn nên sử dụng các hướng dẫn được trình bày trong bài viết khác của liên kết sau.

Đọc thêm: Vô hiệu hóa tường lửa trong CentOS 7

Xem các quy tắc mặc định và khu vực giá cả phải chăng

Ngay cả tường lửa thông thường cũng có các quy tắc xác định riêng và các khu vực có thể truy cập. Trước khi bắt đầu chỉnh sửa chính trị gia, chúng tôi khuyên bạn nên làm quen với cấu hình hiện tại. Điều này được thực hiện bằng cách sử dụng các lệnh đơn giản:

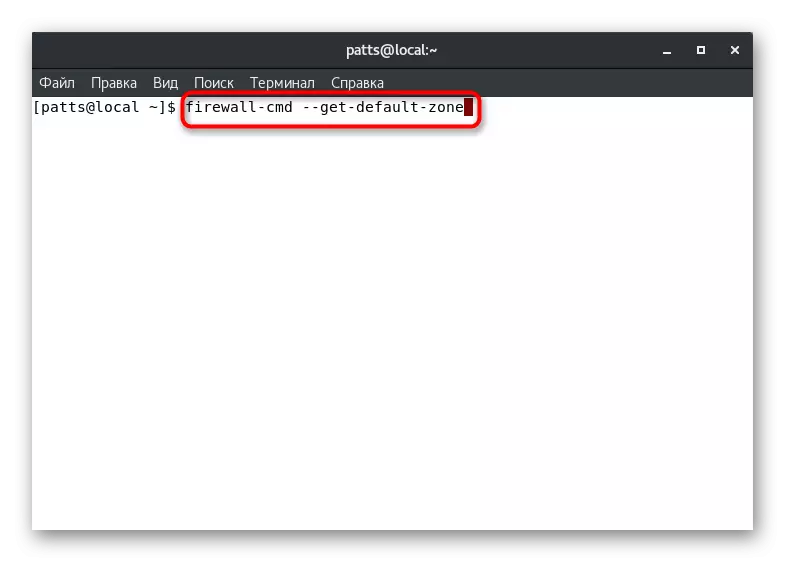

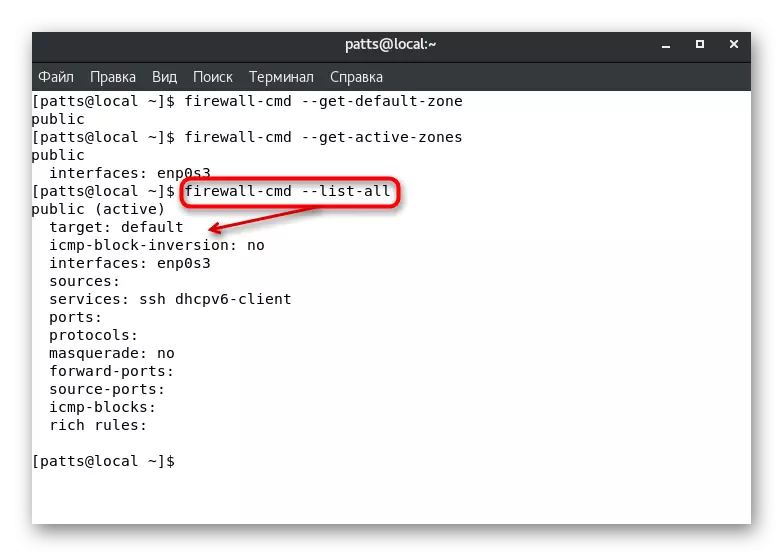

- Vùng mặc định sẽ xác định lệnh của Tường lửa -Get -Get-Zone-Zone.

- Sau khi kích hoạt, bạn sẽ thấy một chuỗi mới mà tham số mong muốn sẽ được hiển thị. Ví dụ, khu vực "công khai" được xem xét trong ảnh chụp màn hình bên dưới.

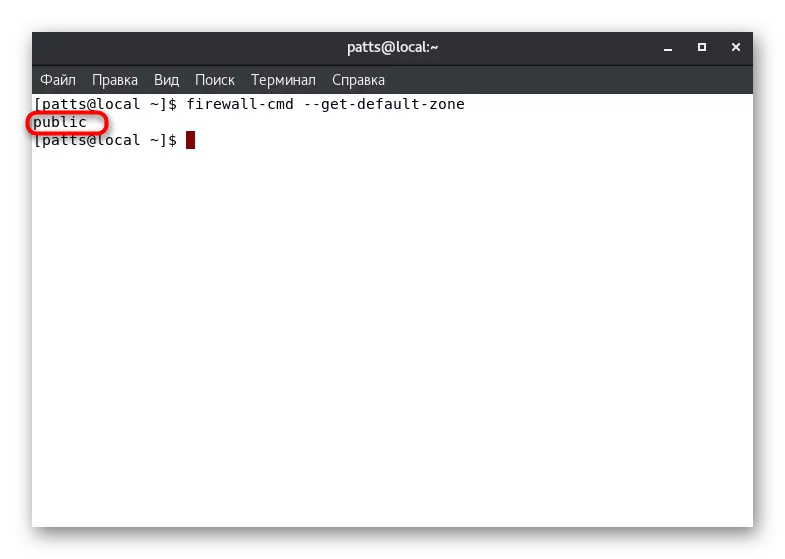

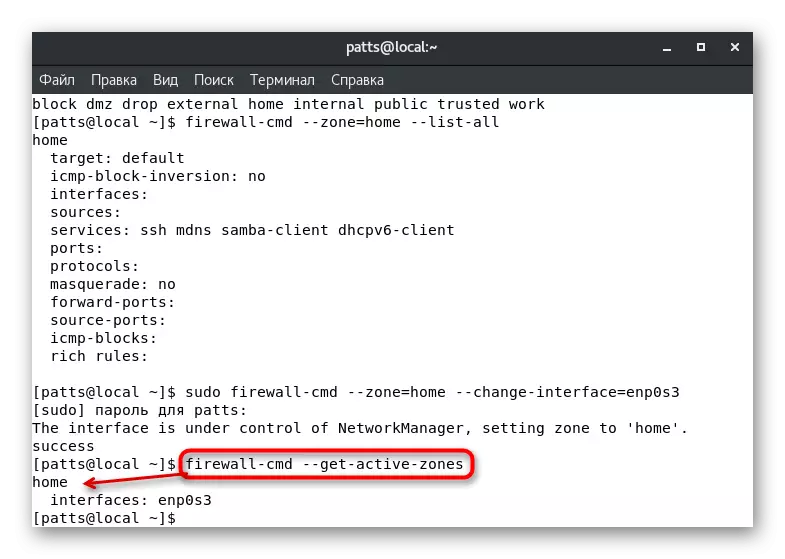

- Tuy nhiên, một số vùng có thể hoạt động ngay lập tức, bên cạnh đó, chúng được gắn với một giao diện riêng. Tìm hiểu thông tin này thông qua Tường lửa-CMD -Get-Active-Zones.

- Lệnh Tường lửa-CMD - All All sẽ hiển thị các quy tắc được đặt cho vùng mặc định. Hãy chú ý đến ảnh chụp màn hình dưới đây. Bạn thấy rằng vùng đang hoạt động "công khai" được gán quy tắc "mặc định" - chức năng mặc định, giao diện ENP0S3 và hai dịch vụ được thêm vào.

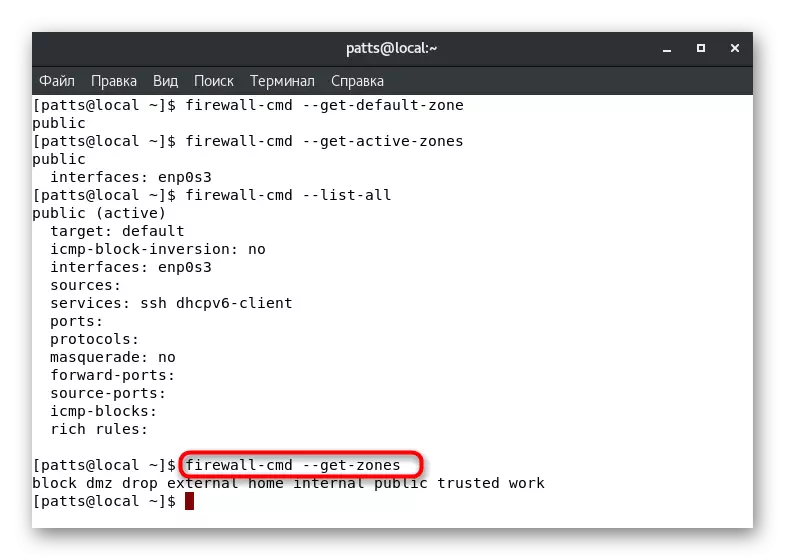

- Nếu bạn có nhu cầu học tất cả các vùng tường lửa có sẵn, hãy nhập Tường lửa-CMD --Get-Zones.

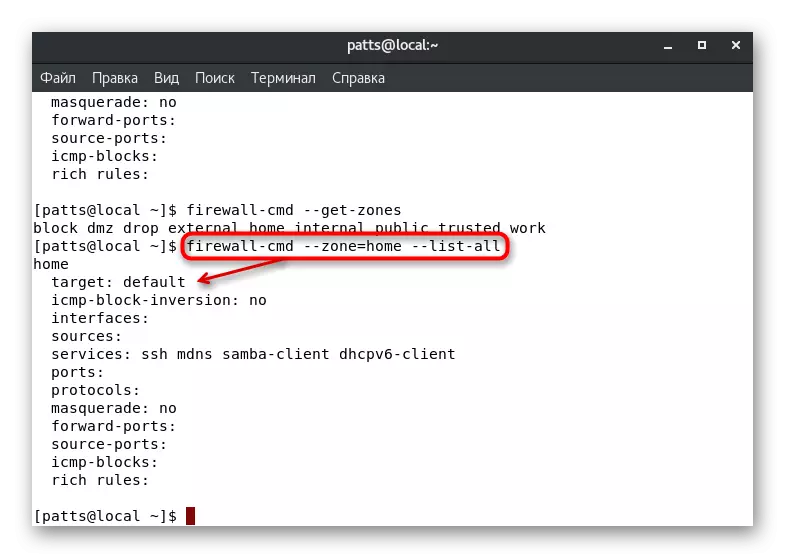

- Các tham số của vùng cụ thể được xác định thông qua Tường lửa-CMD --Zone = Tên --List tất cả, tên tên là tên của vùng.

Sau khi xác định các tham số cần thiết, bạn có thể di chuyển đến sự thay đổi và bổ sung của chúng. Hãy phân tích một số cấu hình phổ biến nhất một cách chi tiết.

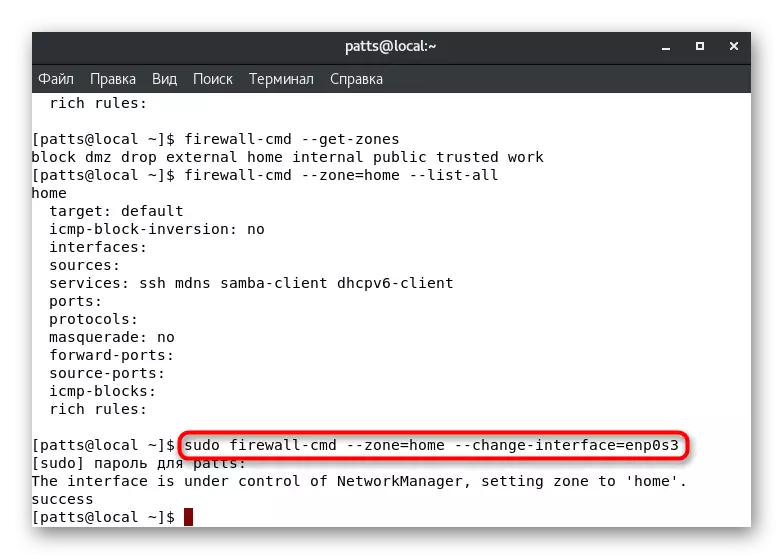

Thiết lập vùng giao diện

Như bạn biết từ thông tin trên, vùng mặc định của bạn được xác định cho mỗi giao diện. Nó sẽ ở trong đó cho đến khi cài đặt thay đổi người dùng hoặc lập trình. Có thể chuyển giao giao diện đến vùng mỗi phiên và nó được thực hiện bằng cách kích hoạt Sudo Firewall-CMD --Zone = Home Command --change-Interface = eth0. Kết quả "Thành công" cho thấy rằng việc chuyển giao đã thành công. Nhớ lại rằng các cài đặt như vậy được đặt lại ngay sau khi khởi động lại tường lửa.

Với sự thay đổi như vậy trong các tham số, cần lưu ý rằng hoạt động của các dịch vụ có thể được thiết lập lại. Một số trong số họ không hỗ trợ hoạt động trong một số khu vực nhất định, giả sử, SSH mặc dù có thể truy cập được trong "nhà", nhưng trong dịch vụ người dùng hoặc đặc biệt sẽ hoạt động. Đảm bảo rằng giao diện đã được gắn thành công vào nhánh mới, bằng cách nhập Tường lửa-CMD --Get-Active-Zones.

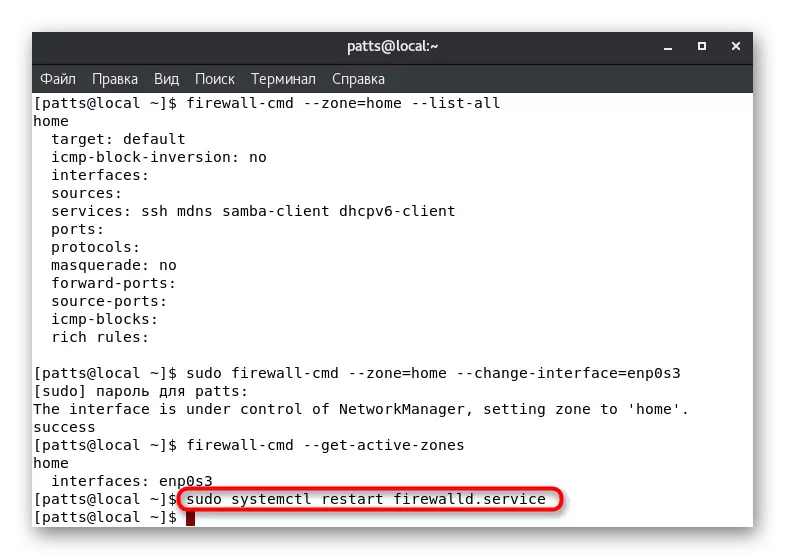

Nếu bạn muốn đặt lại các cài đặt được thực hiện trước đó, chỉ cần chạy khởi động lại Tường lửa: Sudo Systemctl Restart FireWalld.Service.

Đôi khi không phải lúc nào cũng thuận tiện để thay đổi vùng giao diện chỉ trong một phiên. Trong trường hợp này, bạn sẽ cần chỉnh sửa tệp cấu hình để tất cả các cài đặt được hiển thị trên cơ sở vĩnh viễn. Để làm điều này, chúng tôi khuyên bạn nên sử dụng trình soạn thảo văn bản Nano, được cài đặt từ bộ nhớ chính thức của sudo yum cài đặt nano. Tiếp theo vẫn là những hành động như vậy:

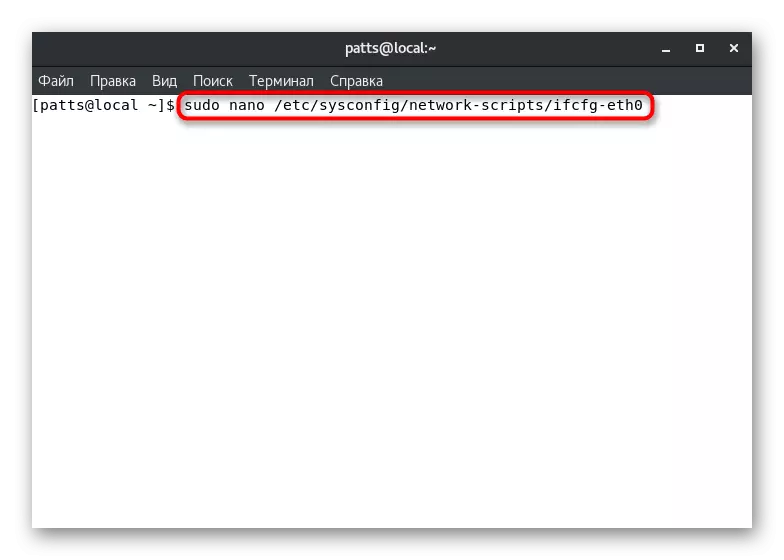

- Mở tệp cấu hình qua trình chỉnh sửa bằng cách nhập sudo nano / etc / sysconfig / metwork-script / ifcfg-eth0, trong đó eth0 là tên của giao diện cần thiết.

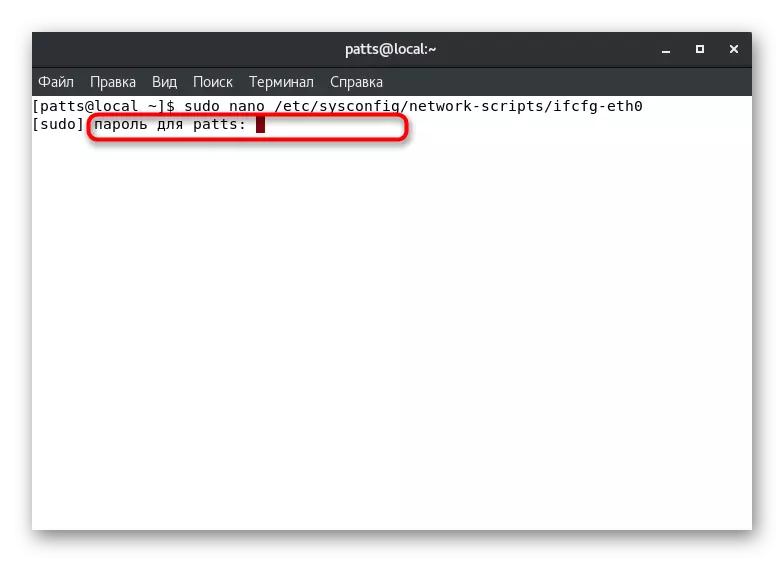

- Xác nhận xác thực tài khoản của bạn để thực hiện các hành động tiếp theo.

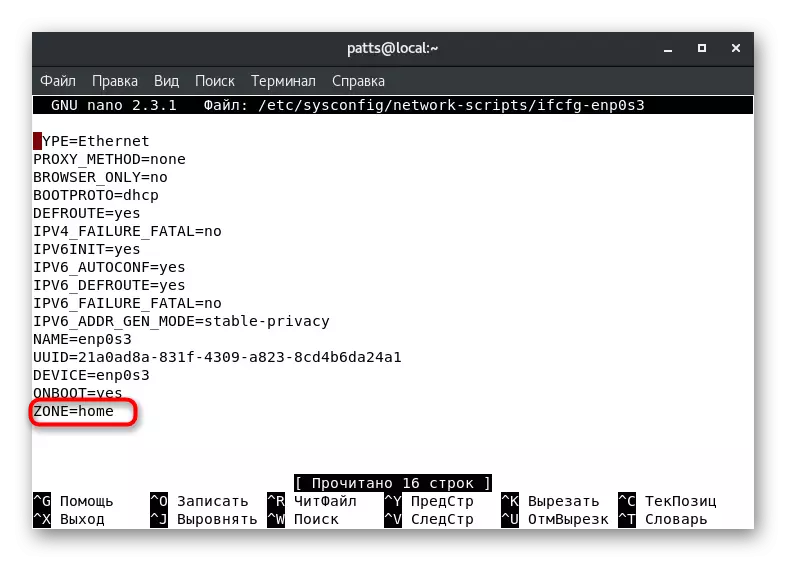

- Bố trí tham số "vùng" và thay đổi giá trị của nó thành mong muốn, ví dụ, công cộng hoặc nhà.

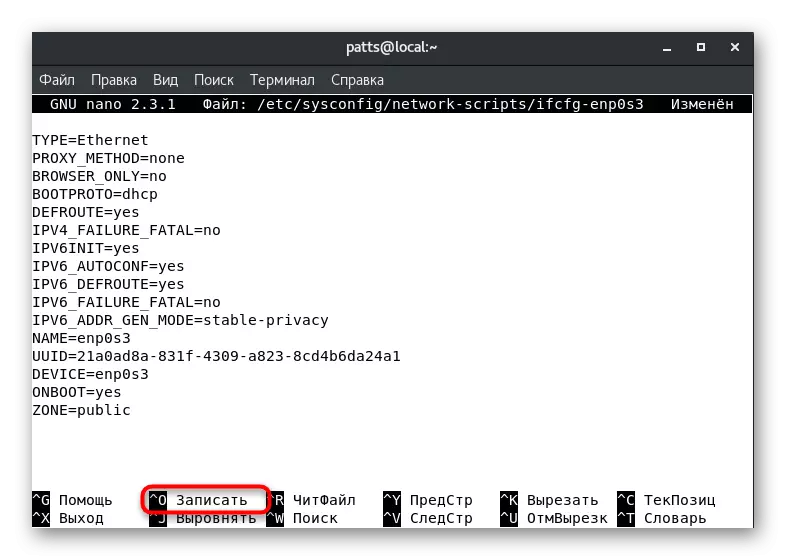

- Giữ các phím Ctrl + O để lưu các thay đổi.

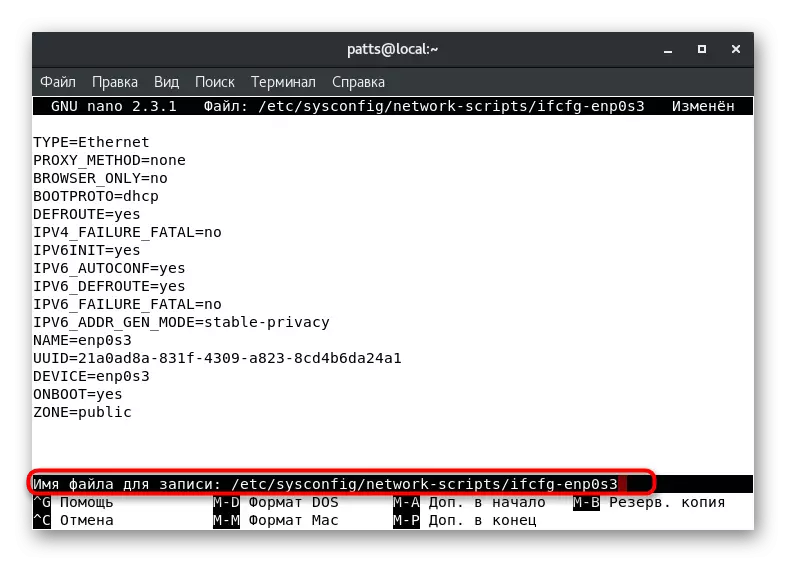

- Không thay đổi tên tệp, nhưng chỉ cần nhấp vào Enter.

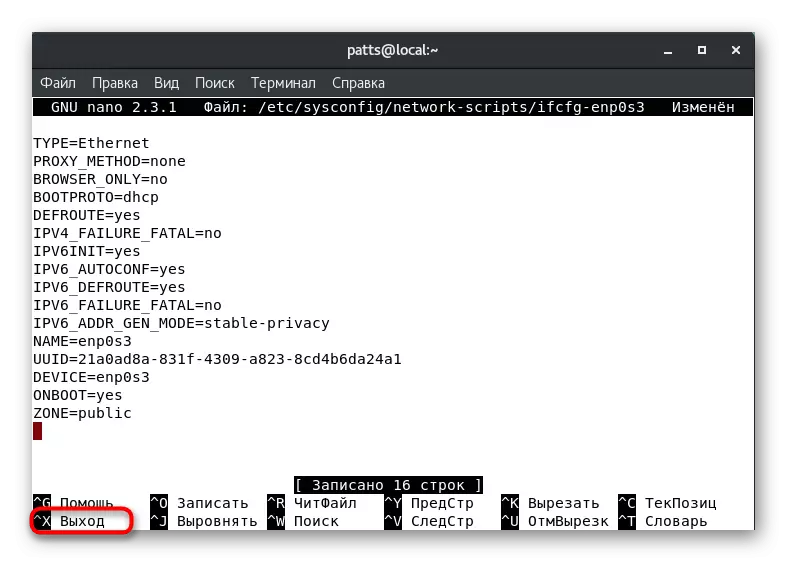

- Thoát khỏi trình soạn thảo văn bản thông qua Ctrl + X.

Bây giờ vùng giao diện sẽ là loại mà bạn đã chỉ định nó, cho đến khi chỉnh sửa tiếp theo của tệp cấu hình. Đối với các tham số được cập nhật, hãy chạy Sudo Systemctl Restart Network.Service và Sudo Systemctl Restart FireWalld.Service.

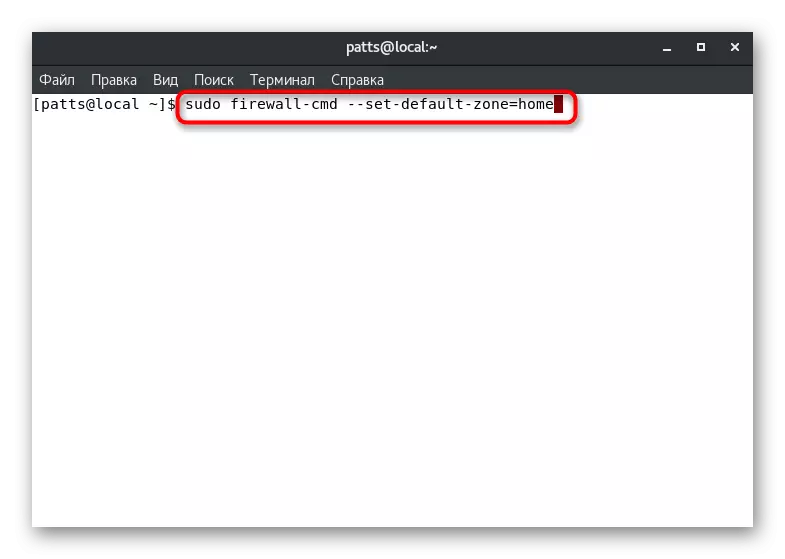

Đặt vùng mặc định

Ở trên, chúng tôi đã chứng minh một đội bóng cho phép bạn để tìm hiểu vùng mặc định. Nó cũng có thể được thay đổi bằng cách thiết lập các thông số để bạn lựa chọn. Để làm điều này, trong giao diện điều khiển, nó là đủ để đăng ký sudo tường lửa của cmd --set-mặc-zone = tên, nơi Name là tên của khu vực cần thiết.

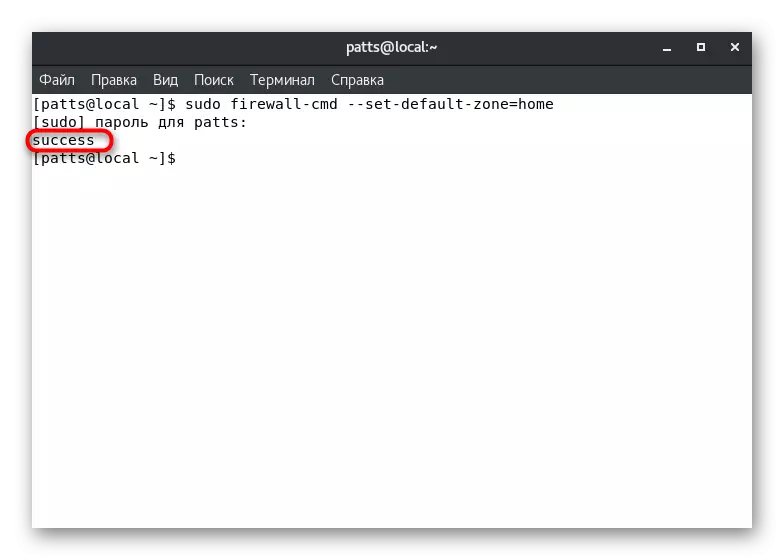

Sự thành công của lệnh sẽ được chứng minh bằng dòng chữ "SUCCESS" trong một dòng riêng biệt. Sau đó, tất cả các giao diện hiện tại sẽ được sinh ra để vùng nhất định, nếu người kia không được xác định trong các tập tin cấu hình.

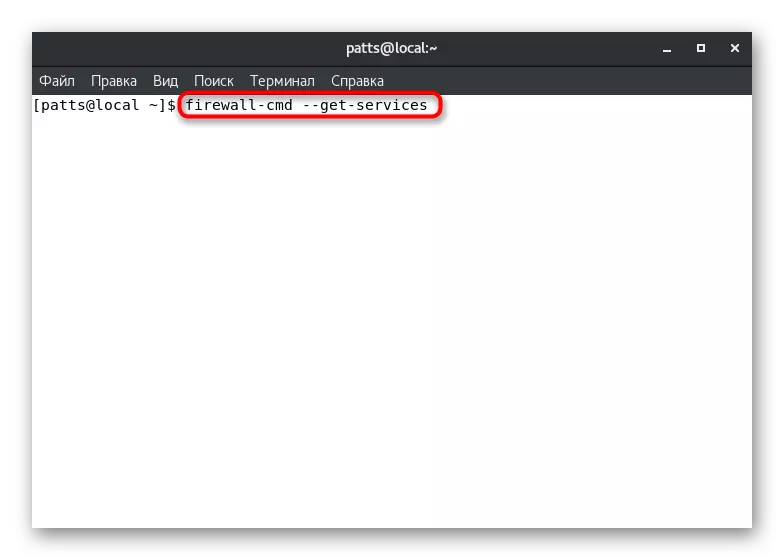

Tạo quy tắc cho các chương trình và tiện ích

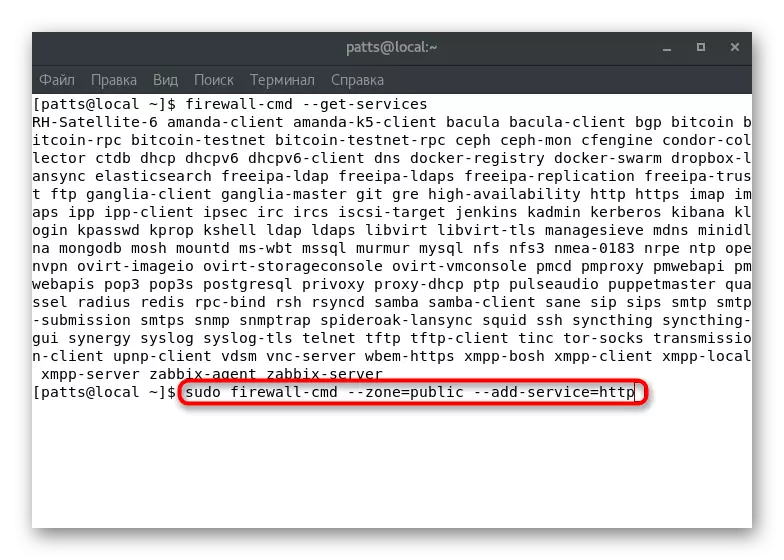

Ít bắt đầu của bài viết, chúng tôi nói chuyện về hành động của từng khu vực. Xác định các dịch vụ, tiện ích và các chương trình tại các chi nhánh như vậy sẽ cho phép áp dụng các thông số cá nhân cho mỗi người trong số họ cho mỗi người dùng yêu cầu. Để bắt đầu, chúng tôi khuyên bạn nên làm quen với danh sách đầy đủ các dịch vụ có sẵn tại thời điểm này: Firewall-CMD --get-DỊCH VỤ.

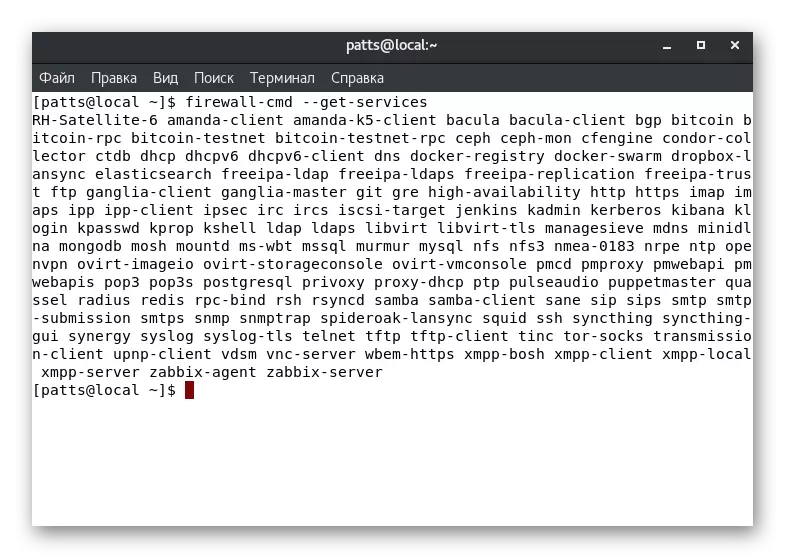

Kết quả sẽ được hiển thị trực tiếp vào giao diện điều khiển. Mỗi máy chủ được chia bởi một không gian, và bạn có thể dễ dàng tìm thấy các công cụ mà bạn đang quan tâm. Nếu dịch vụ yêu cầu bị thiếu, cần phải cài đặt thêm. Trên nguyên tắc cài đặt, đọc trong tài liệu phần mềm chính thức.

Lệnh trên cho thấy chỉ có tên của các dịch vụ. Thông tin chi tiết cho mỗi người trong số họ thu được thông qua các tập tin cá nhân trên con đường / usr / lib / FireWalld / Dịch vụ. văn bản đó có một định dạng XML, đường dẫn, ví dụ, để vẻ SSH như thế này: /usr/lib/firewalld/services/ssh.xml, và các tài liệu có nội dung như sau:

Ssh.

Secure Shell (SSH) là một giao thức để đăng nhập vào và thực hiện lệnh trên máy từ xa. Nó cung cấp bảo mật mã hóa Truyền thông. Nếu bạn có kế hoạch Truy cập Máy Remotenet SSH qua một giao diện tường lửa của bạn, bật tùy chọn này. Bạn cần gói openssh-server cài đặt để tùy chọn này có ích.

hỗ trợ dịch vụ được kích hoạt trong một khu vực cụ thể bằng tay. Trong Terminal, bạn nên thiết lập các Sudo Firewall-CMD --Zone = Công --DD dịch vụ = HTTP lệnh, nơi --Zone = Công là một vùng kích hoạt, và --DD dịch vụ = HTTP - tên dịch vụ. Lưu ý rằng một sự thay đổi như vậy sẽ chỉ có giá trị trong vòng một phiên làm việc.

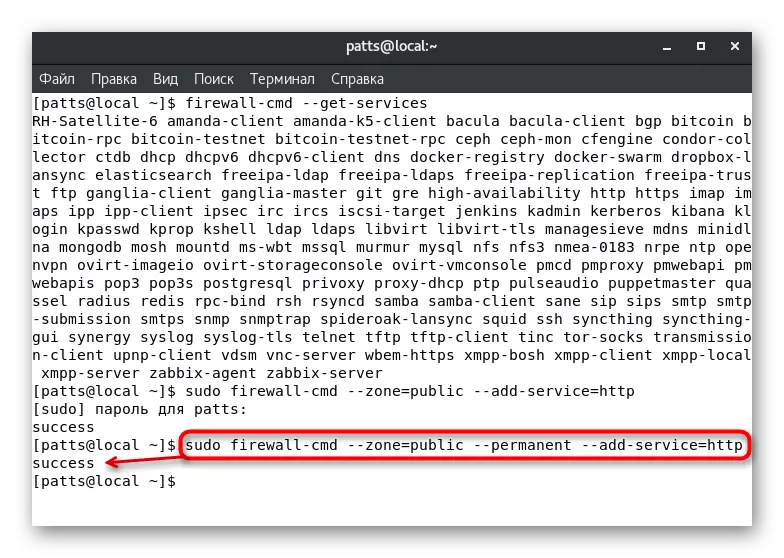

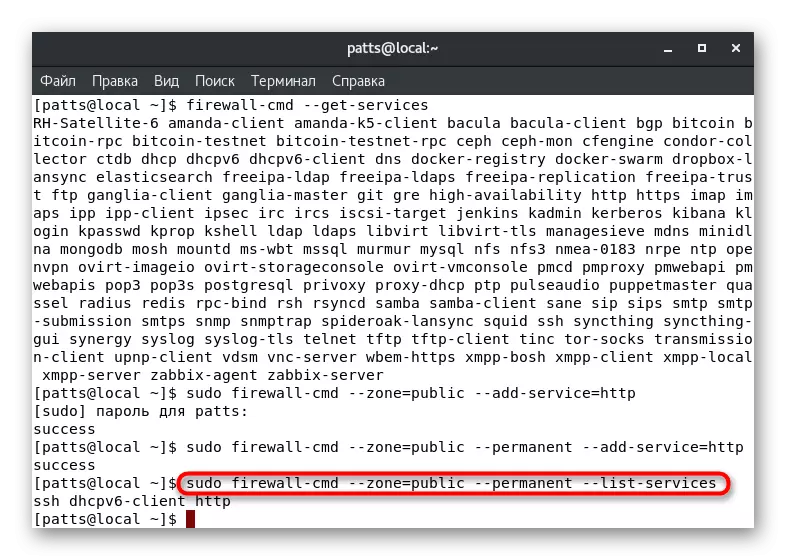

Ngoài vĩnh viễn được thực hiện thông qua sudo Firewall-CMD --Zone = Công --permanent --DD dịch vụ = HTTP, và kết quả "Thành công" cho thấy sự thành công của phẫu thuật.

Bạn có thể xem danh sách đầy đủ các quy tắc vĩnh viễn cho một khu vực cụ thể bằng cách hiển thị một danh sách trong một dòng riêng biệt của giao diện điều khiển: Sudo Firewall-Cmd --Zone = Công --permanent --list-Services.

Quyết định vấn đề với thiếu tiếp cận với các dịch vụ

Chuẩn Firewall quy tắc được chỉ định bởi các dịch vụ phổ biến và an toàn nhất theo sự cho phép, nhưng một số ứng dụng tiêu chuẩn hoặc bên thứ ba nó ngăn chặn. Trong trường hợp này, người sử dụng bằng tay cần phải thay đổi các thiết lập để giải quyết các vấn đề với truy cập. Bạn có thể làm điều này trong hai phương pháp khác nhau.

cổng Portes

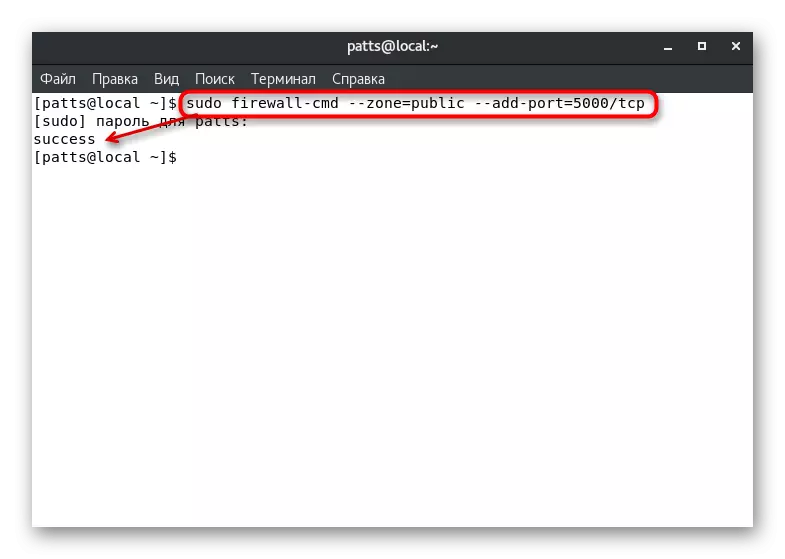

Như bạn đã biết, tất cả các dịch vụ mạng sử dụng một cổng cụ thể. Nó có thể dễ dàng phát hiện bởi một tường lửa, và các khối có thể được thực hiện. Để tránh những hành động như vậy từ các bức tường lửa, bạn cần phải mở cổng mong muốn của Sudo Firewall-CMD --Zone = Công - PORTD-port = 0000 / TCP, nơi --Zone = Công là một khu vực cảng, --DD- port = 0000 / TCP - số cổng và giao thức. Các Firewall-CMD --list-Ports tùy chọn sẽ hiển thị một danh sách các cổng mở.

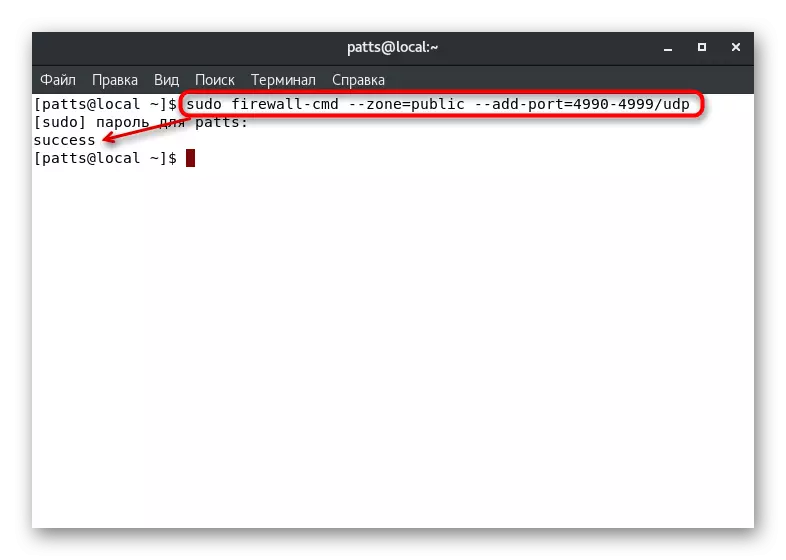

Nếu bạn cần phải mở hết các cổng bao gồm trong phạm vi, sử dụng chuỗi --zone Sudo Firewall-CMD = Công --DD-port = 0000-9999 / UDP, nơi --add-port = 0000-9999 / UDP - phạm vi cảng và giao thức của họ.

Các lệnh trên chỉ cho phép bạn kiểm tra việc sử dụng các thông số tương tự. Nếu nó đã vượt qua thành công, bạn nên thêm các cổng tương tự để thiết lập liên tục, và điều này được thực hiện bằng cách nhập sudo Firewall-CMD --Zone = Công --permanent --add-port = 0000 / TCP hoặc Sudo Firewall-CMD - Zone = Công --permanent --add-port = 0000-9999 / UDP. Danh sách các cổng vĩnh viễn mở được xem như sau: sudo Firewall-CMD --Zone = Công --permanent --list-Ports.

Định nghĩa về dịch vụ

Như bạn thấy, thêm cổng không gây bất kỳ khó khăn, nhưng các thủ tục rất phức tạp khi các ứng dụng sử dụng một số lượng lớn. Để theo dõi tất cả các cổng được sử dụng trở nên khó khăn, theo quan điểm trong đó việc xác định dịch vụ sẽ được chính xác hơn lựa chọn:

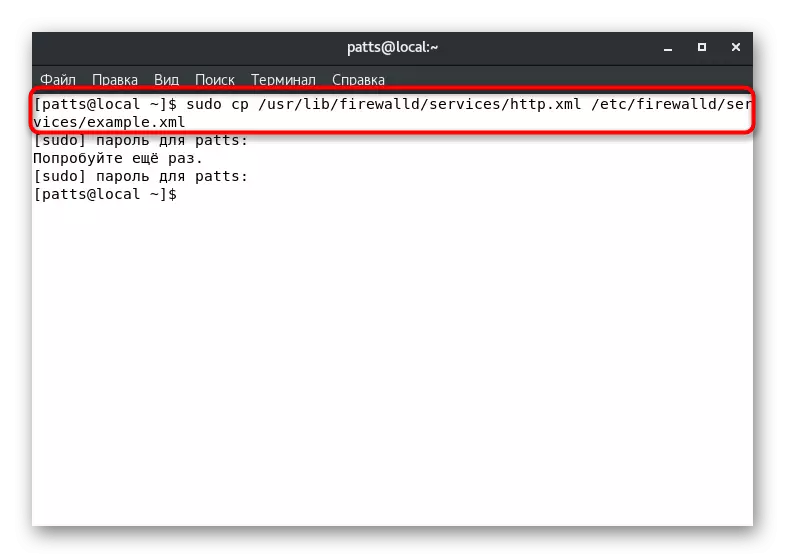

- Sao chép tập tin cấu hình bằng cách viết sudo cp /usr/lib/firewalld/services/service.xml /etc/firewalld/services/example.xml, nơi service.xml là tên của tập tin dịch vụ, và các example.xml là đặt tên cho các bản sao của nó.

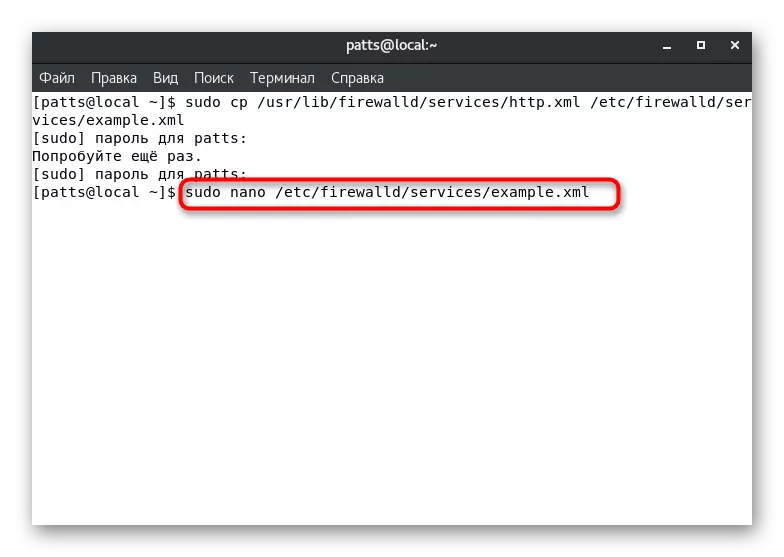

- Mở một bản sao để thay đổi thông qua bất kỳ trình soạn văn bản, ví dụ, sudo nano /etc/firewalld/services/example.xml.

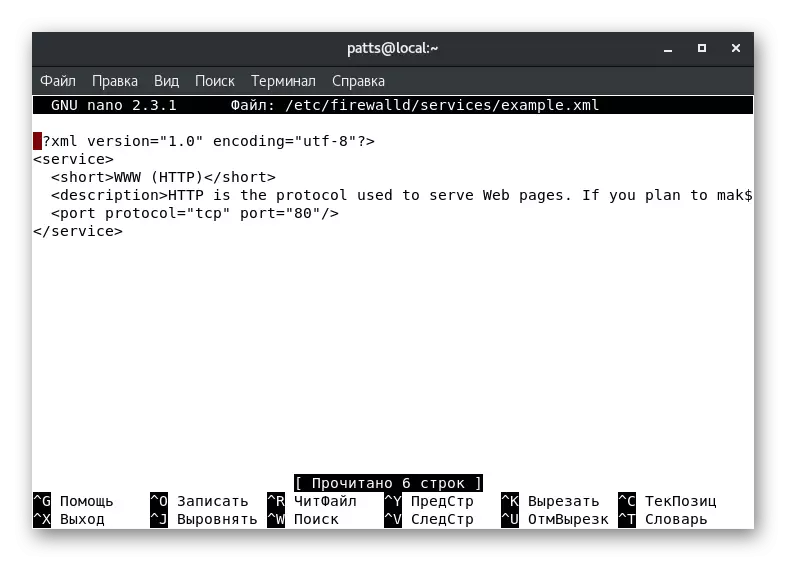

- Ví dụ, chúng tôi đã tạo ra một bản sao của các dịch vụ HTTP. Trong tài liệu này, về cơ bản bạn thấy siêu dữ liệu khác nhau, ví dụ, một tên viết tắt và mô tả. Nó ảnh hưởng đến máy chủ để làm việc chỉ việc thay đổi số cổng và giao thức. Phía trên chuỗi "" nên được bổ sung để mở cổng. TCP - Dùng Nghị định thư, A 0000 - số cổng.

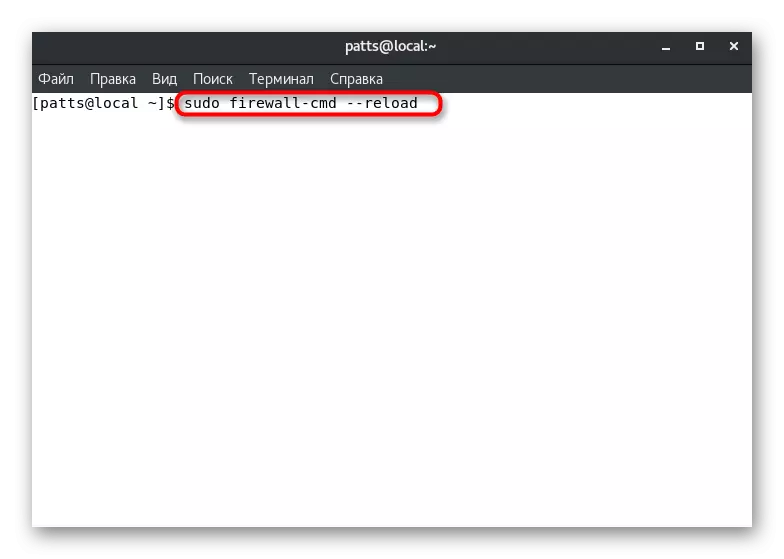

- Lưu tất cả thay đổi (Ctrl + O), gần các file (Ctrl + x), và sau đó khởi động lại các bức tường lửa để áp dụng các thông số thông qua sudo tường lửa của cmd --reload. Sau đó, dịch vụ này sẽ xuất hiện trong danh sách có sẵn, có thể được xem qua Firewall-CMD --get-Services.

Bạn chỉ cần lựa chọn giải pháp thích hợp nhất cho vấn đề dịch vụ với quyền truy cập vào các dịch vụ và thực hiện các hướng dẫn được cung cấp. Như bạn có thể thấy, tất cả các hành động được thực hiện khá dễ dàng, và không nên có những khó khăn.

Tạo vùng tùy chỉnh

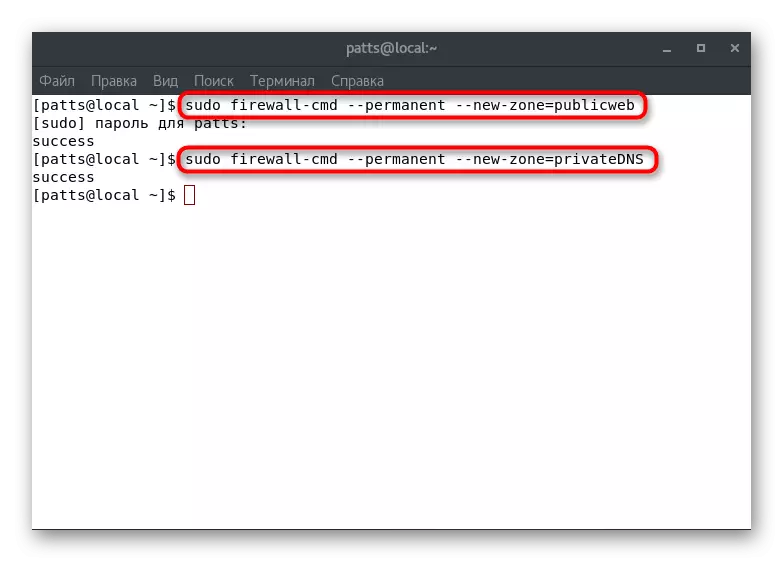

Bạn đã biết rằng trong bước đầu một số lượng lớn các khu đa dạng với các quy tắc được xác định đã được tạo ra trong Firewalld. Tuy nhiên, tình huống xảy ra khi nhu cầu quản trị hệ thống để tạo ra một khu vực người dùng, chẳng hạn như "PublicWeb" cho máy chủ web cài đặt hoặc "PrivatedNS" - cho máy chủ DNS. Trên hai ví dụ này, chúng tôi sẽ phân tích việc bổ sung các chi nhánh:

- Tạo hai khu vĩnh viễn mới bằng cách Sudo Firewall-Cmd --permanent --New-Zone = PublicWeb và Sudo Firewall-CMD --Permanent --New-Zone = PrivatedNS.

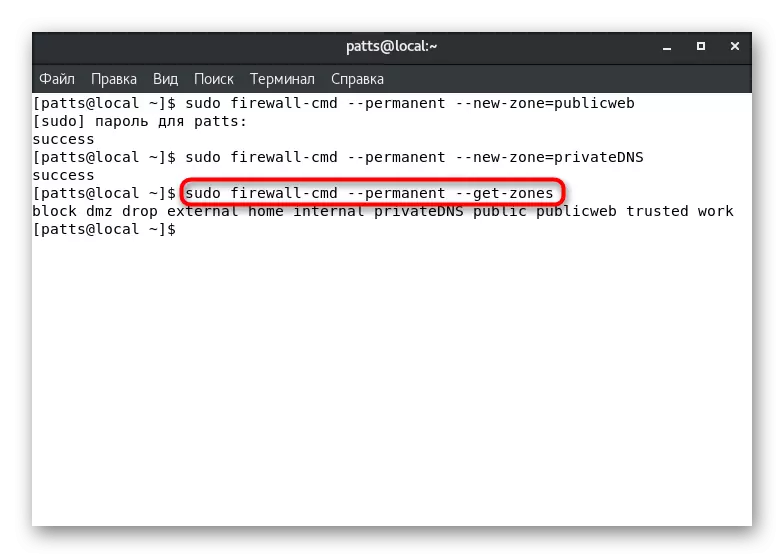

- Họ sẽ có sau khi khởi động lại công cụ Sudo Firewall-CMD --reLoad. Để hiển thị khu vĩnh viễn, nhập Sudo Firewall-Cmd --permanent --get-Zones.

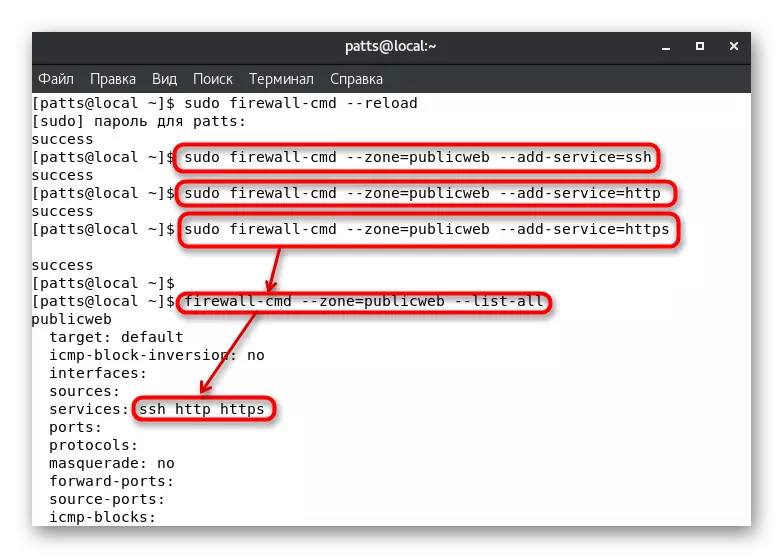

- Gán cho họ những dịch vụ cần thiết, chẳng hạn như "SSH", "HTTP" và "HTTPS". Đây là những thực hiện bởi các Sudo Firewall-Cmd --Zone = PublicWeb --add-Dịch vụ = SSH, sudo tường lửa của cmd --zone = PublicWeb --Do-Dịch vụ = PublicWeb --Do Firewall-Cmd - PublicWeb - PublicWeb - Add- Dịch vụ = HTTPS, nơi --Zone = PublicWeb là tên của vùng để thêm. Bạn có thể xem hoạt động của dịch vụ bằng cách cấp phát Firewall-Cmd --Zone = PublicWeb --list-tất cả.

Từ bài viết này, bạn đã học cách tạo khu tùy chỉnh và thêm các dịch vụ cho họ. Chúng tôi đã nói với họ như mặc định và giao diện gán ở trên, bạn chỉ có thể xác định tên chính xác. Đừng quên để khởi động lại các bức tường lửa sau khi thực hiện bất kỳ thay đổi vĩnh viễn.

Như bạn có thể thấy, FireWalld tường lửa là một công cụ khá tích cho phép bạn thực hiện cấu hình linh hoạt hầu hết các tường lửa. Nó chỉ còn lại để đảm bảo rằng các vụ phóng tiện ích với hệ thống và các quy tắc quy định ngay lập tức bắt đầu công việc của họ. Làm cho nó với Sudo SystemCTL Enable lệnh Firewalld.