İşletim sistemine kurulu güvenlik duvarı, bilgisayar ağları arasında yetkisiz trafiği önlemek için kullanılır. Manuel veya otomatik olarak, erişim kontrolünden sorumlu olan güvenlik duvarı için özel kurallar oluşturur. Linux çekirdeği üzerinde geliştirilen OS'de CentOS 7, yerleşik bir güvenlik duvarı vardır ve güvenlik duvarı tarafından kontrol edilir. Varsayılan güvenlik duvarı dahildir ve bugün hakkında konuşmak istiyoruz.

CentOS 7'de Güvenlik Duvarı özelleştirin

Yukarıda belirtildiği gibi, CentOS 7'deki standart güvenlik duvarı bir güvenlik duvarı yardımcı programı atanmıştır. Bu nedenle güvenlik duvarı ayarı bu araç örneğinde dikkate alınacaktır. Filtreleme kurallarını aynı iPtables ile ayarlayabilirsiniz, ancak biraz farklı gerçekleştirilir. Aşağıdaki linke tıklayarak, söz konusu yardımcı programın yapılandırmasıyla kendinizi tanıdıklarız ve güvenlik duvarının sökülmesine başlayacağız.Bir zamanlar güvenlik duvarını geçici olarak veya kalıcı olarak devre dışı bırakırsanız, diğer makalede sunulan talimatları aşağıdaki linkle kullanmanızı öneririz.

Devamını oku: CentOS 7'de Güvenlik Duvarı Devre Dışı Bırak

Varsayılan kuralları ve uygun fiyatlı bölgeleri görüntüleyin

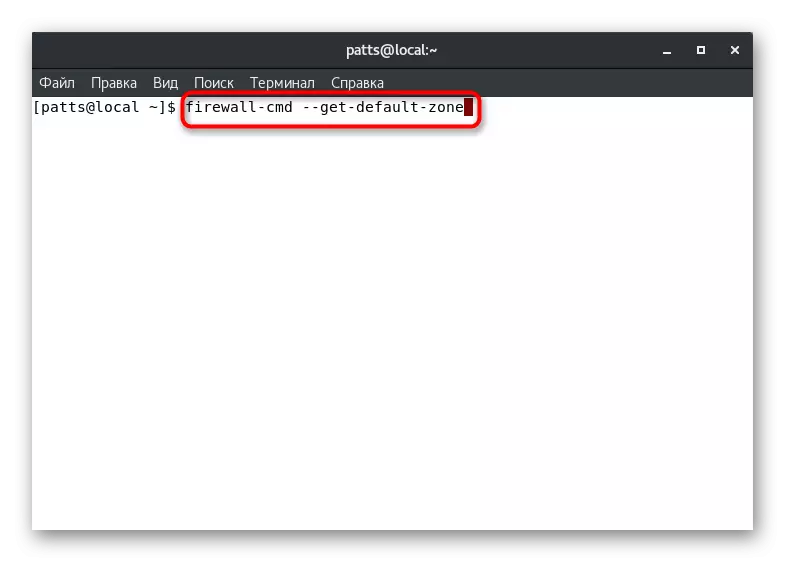

Düzenli güvenlik duvarının bile kendi kesin kuralları ve erişilebilir bölgeleri vardır. Politikacı düzenlemeye başlamadan önce, mevcut yapılandırmayı kendinizi tanıtırmanızı tavsiye ederiz. Bu basit komutlar kullanılarak yapılır:

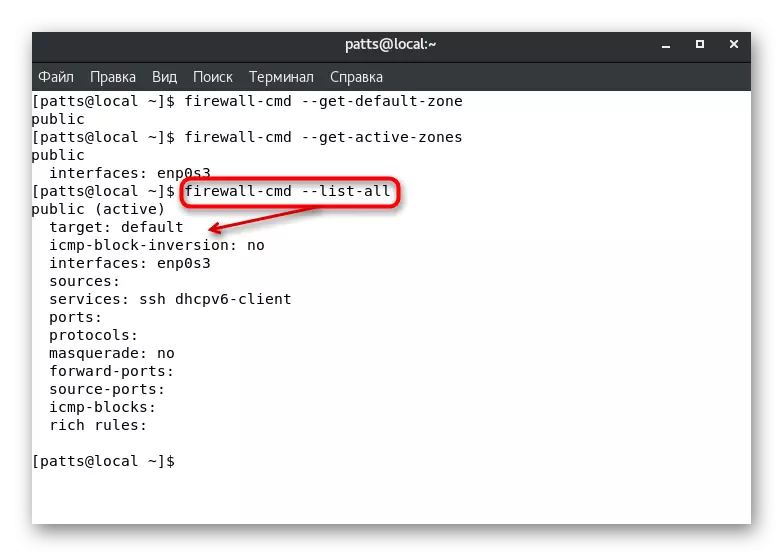

- Varsayılan bölge, Firewall-CMD --get-varsayılan bölge komutunu belirleyecektir.

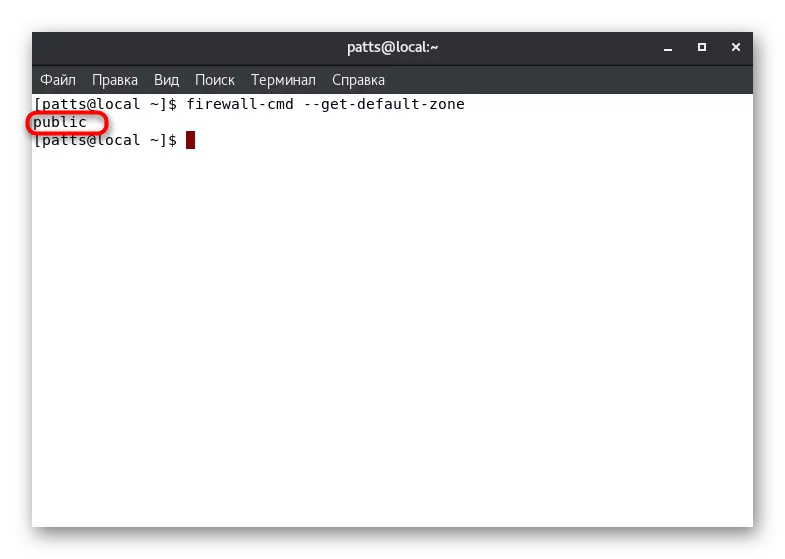

- Aktivasyonundan sonra, istenen parametrenin görüntüleneceği yeni bir dize göreceksiniz. Örneğin, "Genel" bölgesi aşağıdaki ekran görüntüsünde göz önünde bulundurulur.

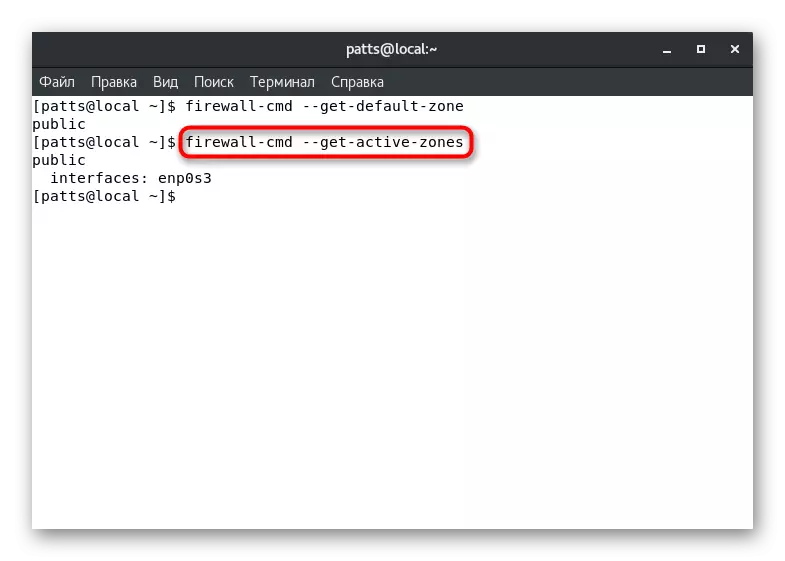

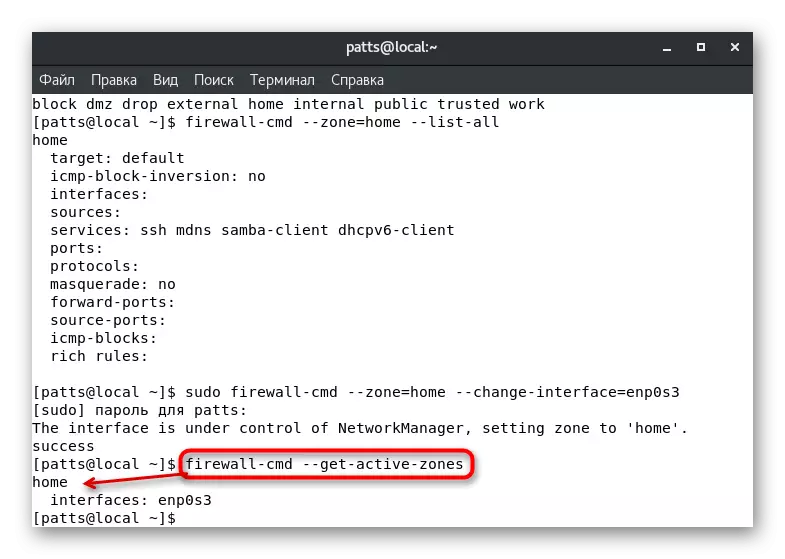

- Bununla birlikte, birkaç bölge hemen aktif olabilir, ayrıca ayrı bir arayüze bağlanırlar. Bu bilgileri güvenlik duvarı-cmd -get-aktif bölgeleri ile öğrenin.

- Güvenlik Duvarı-CMD --List-Tüm komutu, varsayılan bölge için ayarlanan kuralları görüntüler. Aşağıdaki ekran görüntüsüne dikkat edin. "Genel" aktif bölgenin "varsayılan" kuralını - varsayılan işlev, ENP0S3 arayüzü ve iki hizmet eklendiğini görüyorsunuz.

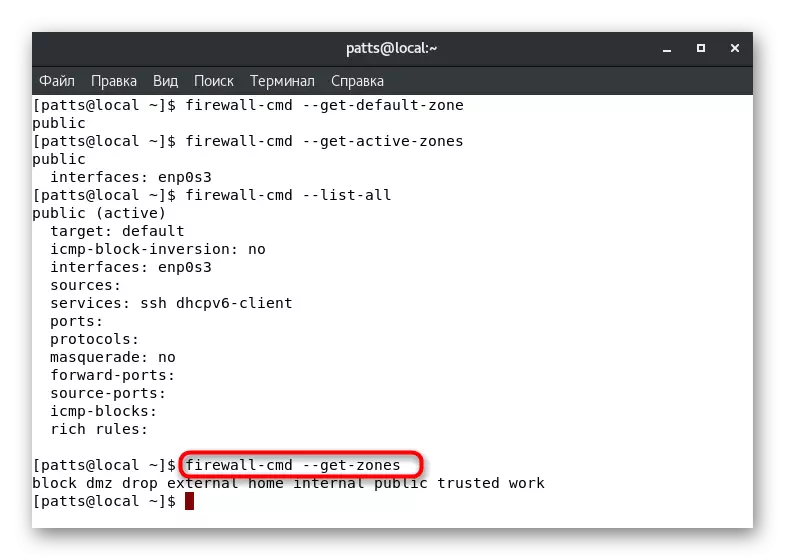

- Mevcut tüm güvenlik duvarı bölgelerini öğrenmek için bir ihtiyacınız varsa, Firewall-Cmd --get-bölgeleri girin.

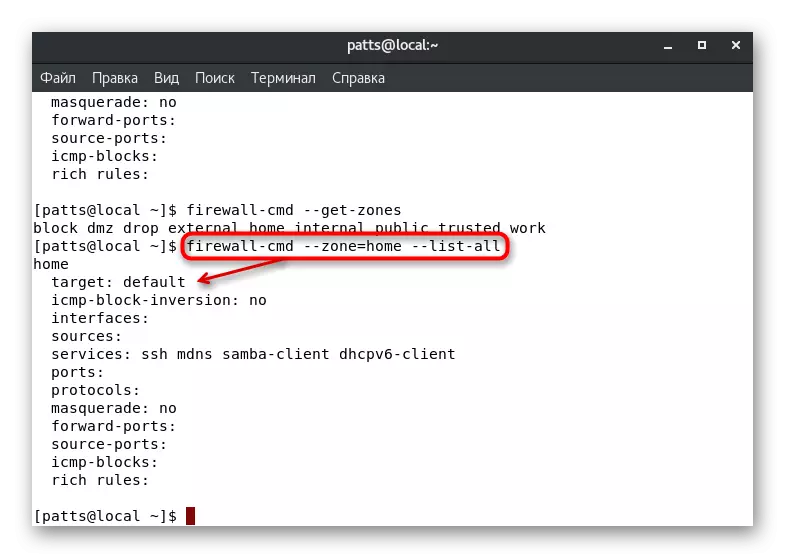

- Spesifik bölgenin parametreleri, Firewall-CMD --zone = İsim - listesi - tümü, adı bölgenin adıdır.

Gerekli parametreleri belirledikten sonra, değişimlerine ve eklemelerine geçebilirsiniz. En popüler yapılandırmaların birkaçını ayrıntılı olarak analiz edelim.

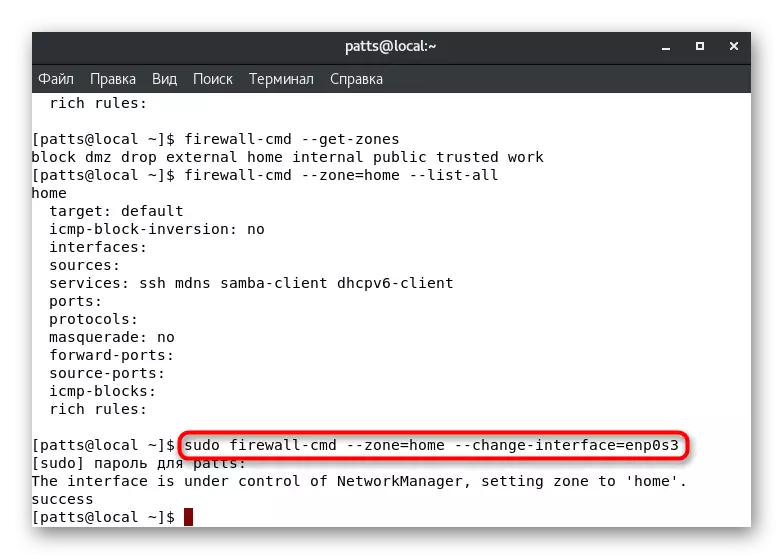

Arayüz Bölgelerini Ayarlama

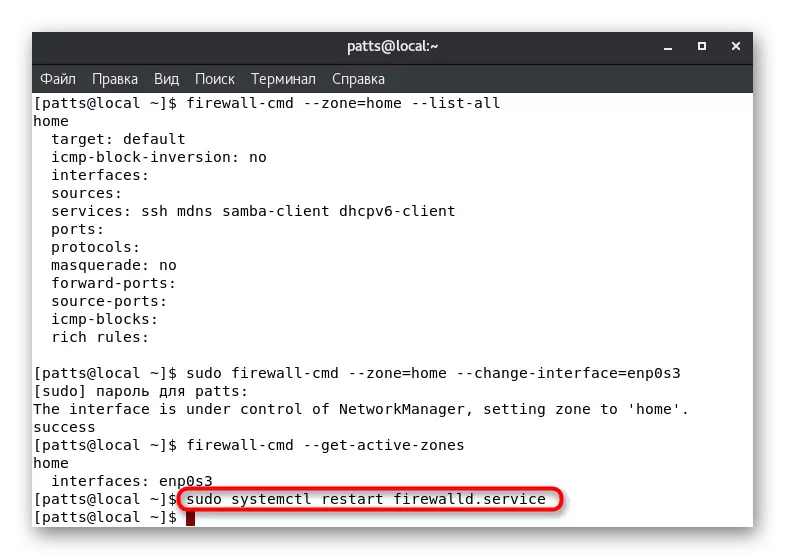

Yukarıdaki bilgilerden bildiğiniz gibi, varsayılan bölgeniz her arayüz için tanımlanır. Ayarlar kullanıcıyı veya programlı olarak değiştirinceye kadar içinde olacaktır. Arayüzü oturum başına bölgeye manuel olarak aktarmak mümkündür ve Sudo Firewall-CMD --zone = Home Command-Change-Interface = ETH0'u etkinleştirerek gerçekleştirilir. Sonuç "Başarı", transferin başarılı olduğunu göstermektedir. Güvenlik duvarını yeniden başlattıktan hemen sonra bu tür ayarların hemen sıfırlandığını hatırlayın.

Parametrelerdeki böyle bir değişiklikle, hizmetlerin işleminin sıfırlanabileceği akılda tutulmalıdır. Bazıları belirli bölgelerde işleyişi desteklemez, söyleyelim, SSH "ev" de erişilebilir olmasına rağmen, ancak kullanıcı veya özel hizmette çalışacaktır. Arabirimin, Firewall-Cmd --get-Aktif-bölgeleri girerek, yeni dala başarıyla bağlandığından emin olun.

Daha önce yapılan ayarları sıfırlamak istiyorsanız, güvenlik duvarının yeniden başlatılmasını kolaylaştırın: Sudo Systemctl Firewalld.Service'i yeniden başlatın.

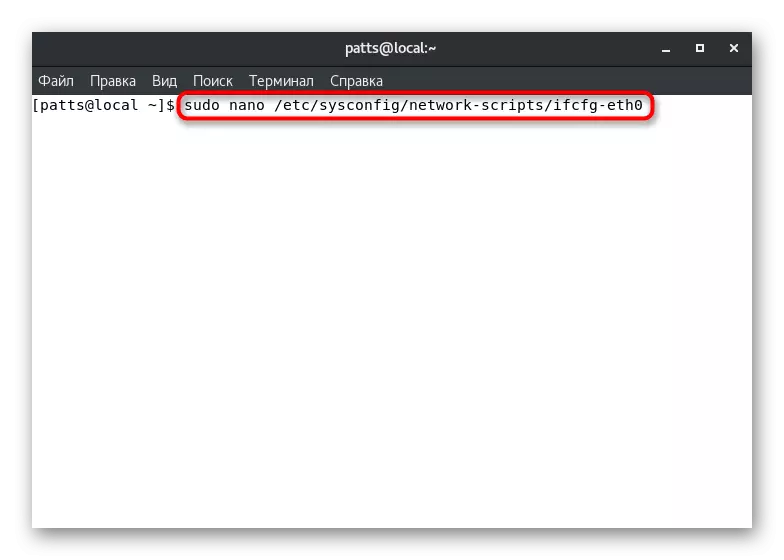

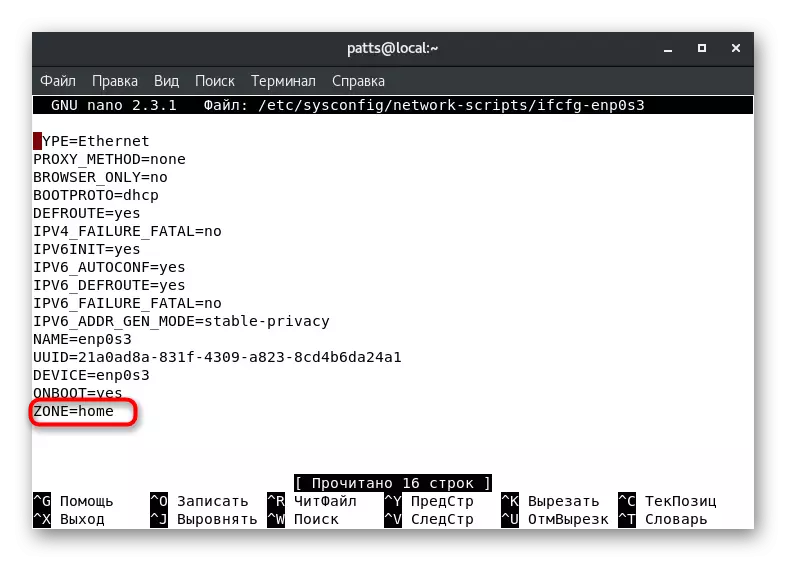

Bazen arabirim bölgesini sadece bir oturumda değiştirmek her zaman uygun değildir. Bu durumda, yapılandırma dosyasını düzenlemeniz gerekir, böylece tüm ayarlar kalıcı olarak emaye edilir. Bunu yapmak için, Sudo Yum Install Nano'nun resmi depolanmasından yüklenen Nano Metin Editörünü kullanmanızı tavsiye ediyoruz. Sonraki bu tür eylemler:

- SUDO NANO / ETC / SYSCONFIG / NETWORK-SCRIPTS / IFCFG-ETH0 girerek, ETH0 gerekli arayüzün adı girerek yapılandırma dosyasını düzenleyici üzerinden açın.

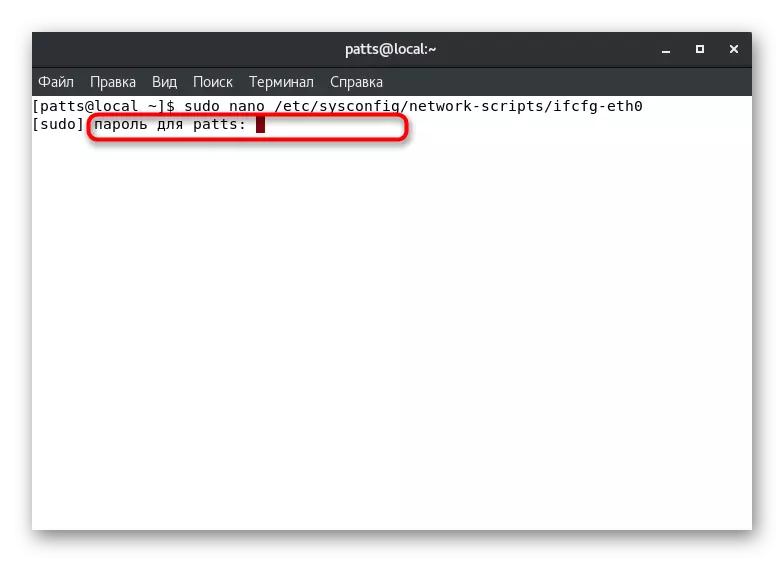

- Daha fazla işlem yapmak için hesap kimlik doğrulamanızı onaylayın.

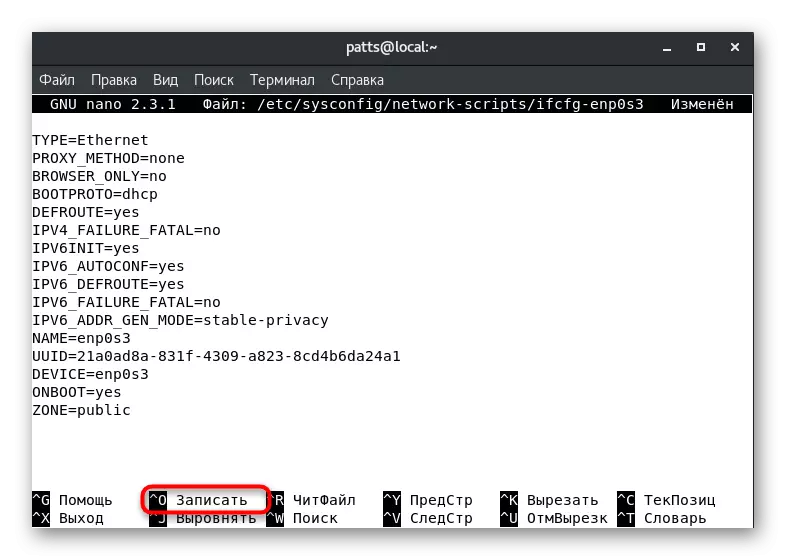

- "Bölge" parametresini düzenleyin ve değerini istediğiniz gibi, örneğin halka veya eve değiştirin.

- Değişiklikleri kaydetmek için Ctrl + o tuşlarını basılı tutun.

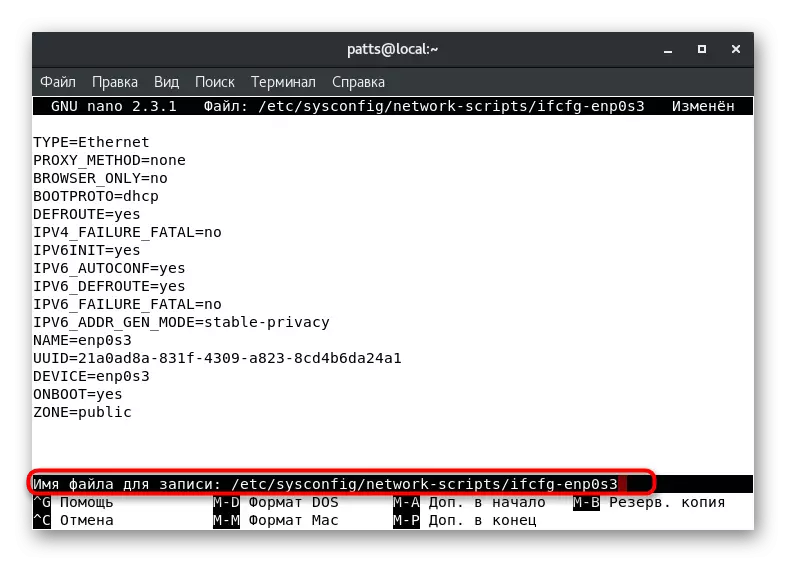

- Dosya adını değiştirmeyin, ancak girin düğmesine tıklayın.

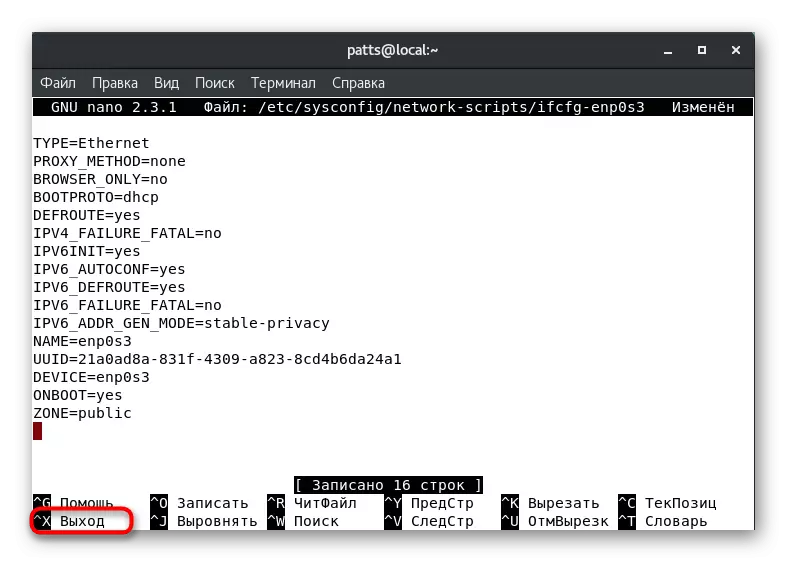

- Ctrl + X üzerinden metin editöründen çıkın.

Artık arabirim bölgesi, yapılandırma dosyasının bir sonraki düzenlemesine kadar belirlediğiniz kişi olacaktır. Güncellenmiş parametreler için, SUDO SYSTEMCTL Yeniden Başlat Network.Service ve Sudo Systemctl Firewalld.Service'i yeniden başlatın.

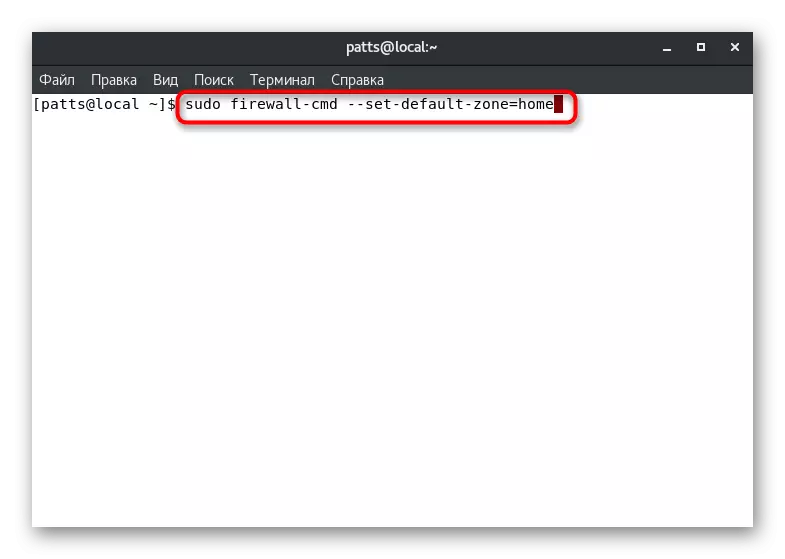

Varsayılan bölgeyi ayarlama

Yukarıda, biz zaten varsayılan bölgeyi öğrenmenize izin veren bir ekibi gösterdik. Parametreyi istediğiniz şekilde ayarlayarak da değiştirilebilir. Bunu yapmak için, konsolda, SUDO FIREWALL-CMD - set-varsayılan-zone = adını, adı istenen bölgenin adıdır.

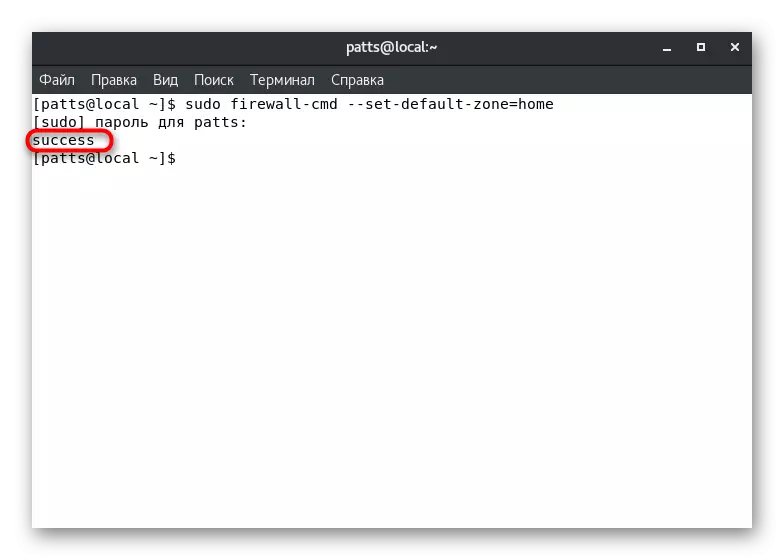

Komutanın başarısı, "başarı" yazısından ayrı bir hatta kanıtlanacaktır. Bundan sonra, diğer tüm arayüzler, diğerleri yapılandırma dosyalarında belirtilmezse belirtilen bölgeye doğacaktır.

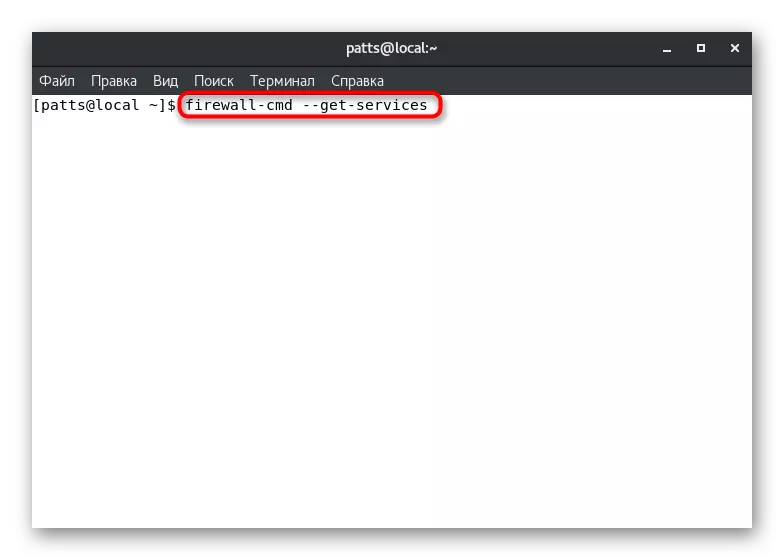

Programlar ve kamu hizmetleri için kurallar oluşturma

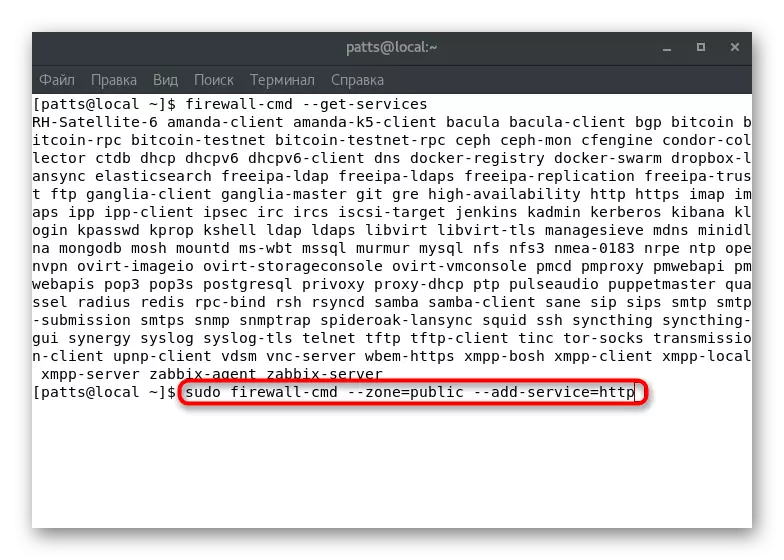

Makalenin başında, her bölgenin hareketi hakkında konuştuk. Bu tür şubelerdeki hizmetleri, yardımcı programları ve programların tanımlanması, her kullanıcı isteği için her biri için bireysel parametreleri uygulanmasına izin verecektir. Başlamak için, şu anda mevcut hizmetlerin tam listesini tanıymanızı tavsiye ederiz: Firewall-CMD - özel hizmetler.

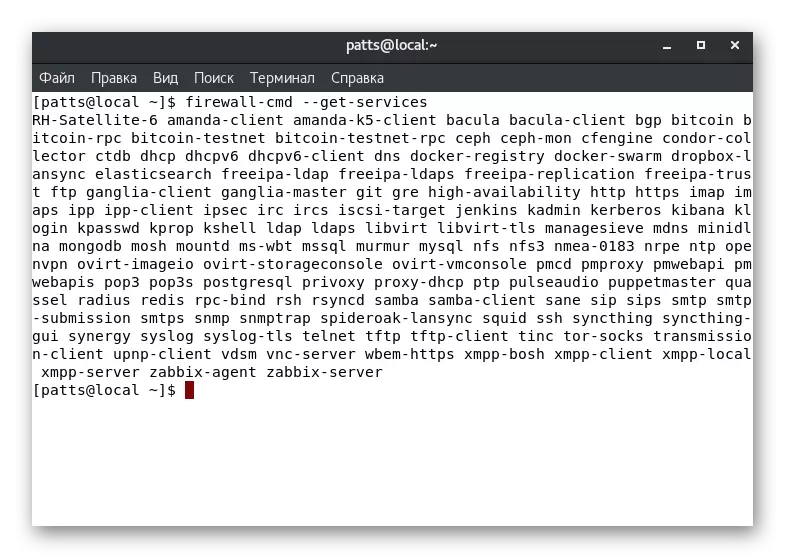

Sonuç doğrudan konsolun içine gösterilecektir. Her sunucu bir boşluktan ayrılır ve ilgilendiğiniz aracı kolayca bulabilirsiniz. Gerekli servis eksikse, ek olarak kurulmalıdır. Kurulum kurallarında, resmi yazılım belgelerinde okunur.

Yukarıdaki komut, yalnızca hizmetlerin adlarını gösterir. Her biri için ayrıntılı bilgi, PATH / USR / LIB / FIREWALLD / HİZMETLERİdeki bireysel dosya aracılığıyla elde edilir. Bu tür belgelerin bir XML formatına sahiptir, örneğin SSH'ye şöyle görünür: /usr/lib/firewalld/services/ssh.xml ve belgenin aşağıdaki içeriğe sahiptir:

Ssh.

Güvenli Kabuk (SSH), uzak makinelerde komutlara giriş yapmak ve yürütmek için bir protokoldür. Güvenli şifreli iletişim sağlar. Makine Remotenet'inize güvenlik duvarı arayüzü üzerinden SSH üzerinden erişmeyi planlıyorsanız, bu seçeneği etkinleştirin. Bu seçeneğin faydalı olması için OpenSSH-Sunucu paketine yüklenmiştir.

Servis desteği, belirli bir bölgede manuel olarak etkinleştirilir. Terminalde, sudo firewall-cmd --zone = Halk --DD-Service = HTTP komutunu, nerede --ZONE = halk bir aktivasyon bölgesi ve --dd-service = http - servis adıdır. Böyle bir değişikliğin yalnızca bir oturumda geçerli olacağını unutmayın.

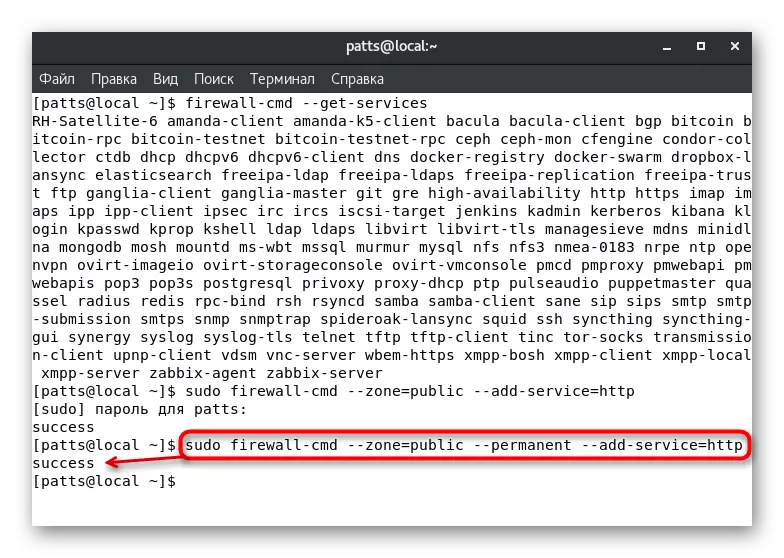

Kalıcı ilave, Sudo Firewall-CMD --zone = Halk - PERSOMANENT --DD-Service = HTTP ve "Başarı" sonucu, işlemin başarılı bir şekilde tamamlanmasını gösterir.

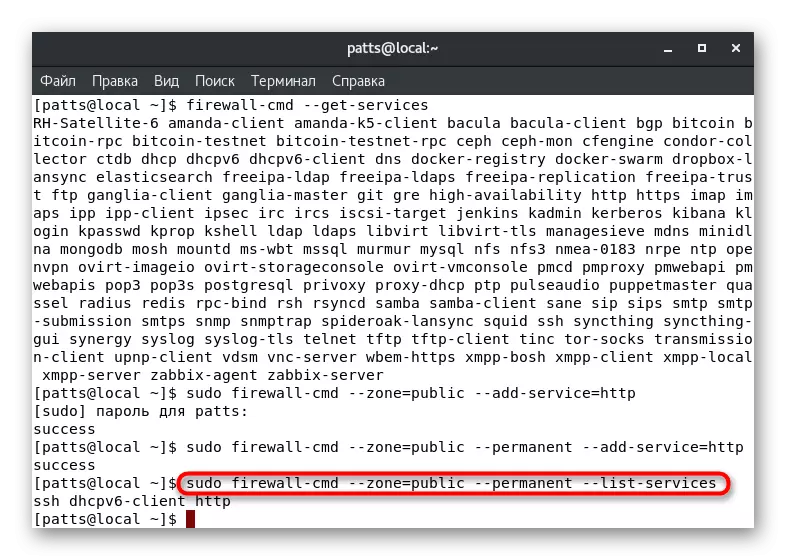

Konsolun ayrı bir satırında bir listeyi görüntüleyerek belirli bir bölge için kalıcı kuralların tam bir listesini görüntüleyebilirsiniz: Sudo Firewall-CMD --ZONE = Halk - PERCERMANENT --LLIST-Services.

Hizmete erişim eksikliği ile karar sorunu

Standart Güvenlik Duvarı kuralları, izin verilen en popüler ve güvenli hizmetlerle belirtilir, ancak bazı standart veya üçüncü taraf uygulamaları bloke eder. Bu durumda, kullanıcının manuel olarak, problemi erişim ile çözmek için ayarları değiştirmelidir. Bunu iki farklı yöntemle yapabilirsiniz.

Liman limanı

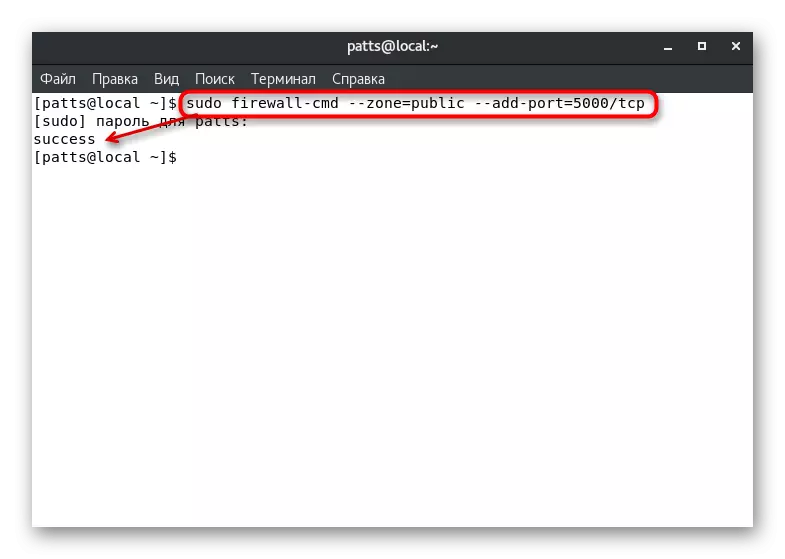

Bildiğiniz gibi, tüm ağ servisleri belirli bir bağlantı noktası kullanır. Bir güvenlik duvarı ile kolayca tespit edilir ve bloklar yapılabilir. Güvenlik duvarından bu tür eylemlerden kaçınmak için, sudo firewall-cmd --zone = genel - Portd-Port = 0000 / TCP'nin istenen portunu açmanız gerekir. Port = 0000 / TCP - port numarası ve protokolü. Güvenlik Duvarı-CMD - liste-bağlantı noktaları seçeneği, açık bağlantı noktalarının bir listesini görüntüler.

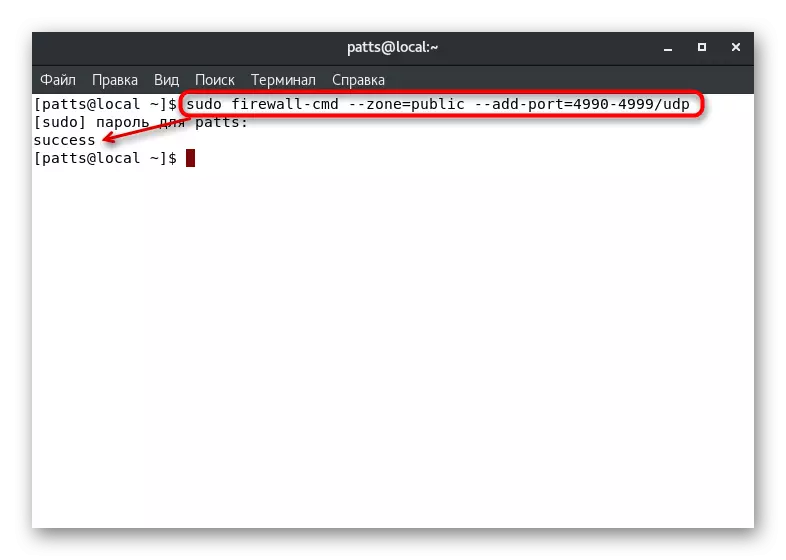

Eğer aralığa dahil edilen bağlantı noktaları açmanız gerekirse, sudo firewall-cmd string --zone = kamu - Port-Port = 0000-9999 / UDP'yi kullanın. ve protokolleri.

Yukarıdaki komutlar yalnızca benzer parametrelerin kullanımını test etmenizi sağlar. Başarılı bir şekilde geçtiyse, aynı bağlantı noktalarını sabit ayarlara eklemelisiniz ve bu, SUDO FIREWALL-CMD --ZONE = Halk --Permanent --Add-Port = 0000 / TCP veya Sudo Firewall-CMD'ye girerek yapılır. BÖLGE = Halk - PERSONEGENT --ADD-PORT = 0000-9999 / UDP. Açık kalıcı bağlantı noktalarının listesi aşağıdaki gibi görüntülenmektedir: sudo firewall-cmd --zone = halka açık - personel - liste-bağlantı noktaları.

Hizmetin tanımı

Gördüğünüz gibi, bağlantı noktaları ekleme herhangi bir zorluğa neden olmaz, ancak uygulamalar büyük bir miktar kullandığında prosedür karmaşıktır. Kullanılan tüm bağlantı noktalarını izlemek zorlaşır, hizmet tayininin daha doğru olacağı görünümünde:

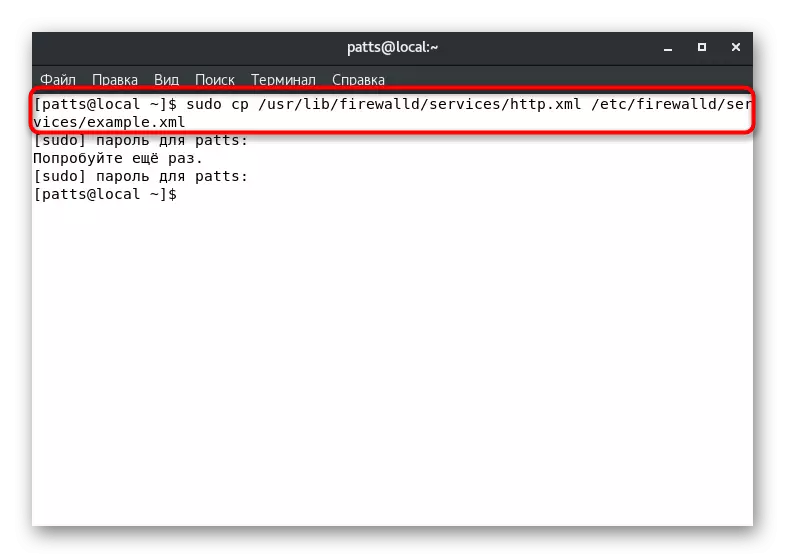

- Configuration dosyasını, sudo cp /usr/lib/firewalld/services/service.xml /etc/firewalld/services/example.xml dosyasını yazarak kopyalayın, burada servis.xml, servis dosyasının adıdır ve example.xml kopyalarının adı.

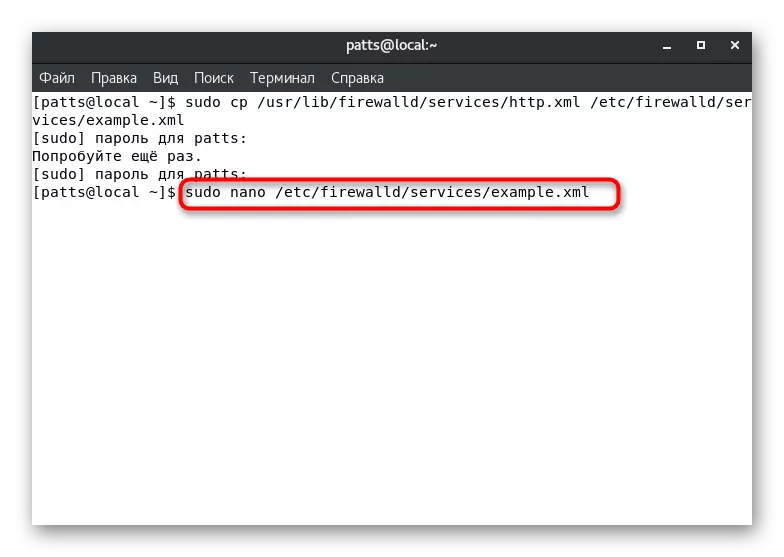

- Herhangi bir metin editörü ile değiştirmek için bir kopyayı açın, örneğin, sudo nano /etc/firewalld/services/example.xml.

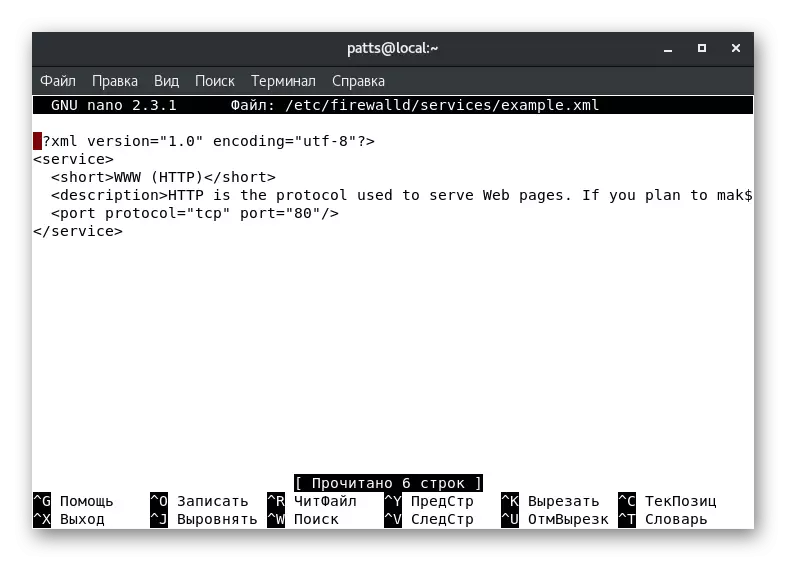

- Örneğin, HTTP hizmetinin bir kopyasını oluşturduk. Belgede, temel olarak çeşitli meta verileri, örneğin kısa bir isim ve açıklama görürsünüz. Sunucuyu yalnızca port numarasının ve protokolün değişikliğini çalıştırmak için etkiler. Bağlantı noktasını açmak için "" dizesinin üstünde eklenmelidir. TCP - Kullanılmış Protokol, 0000 - port numarası.

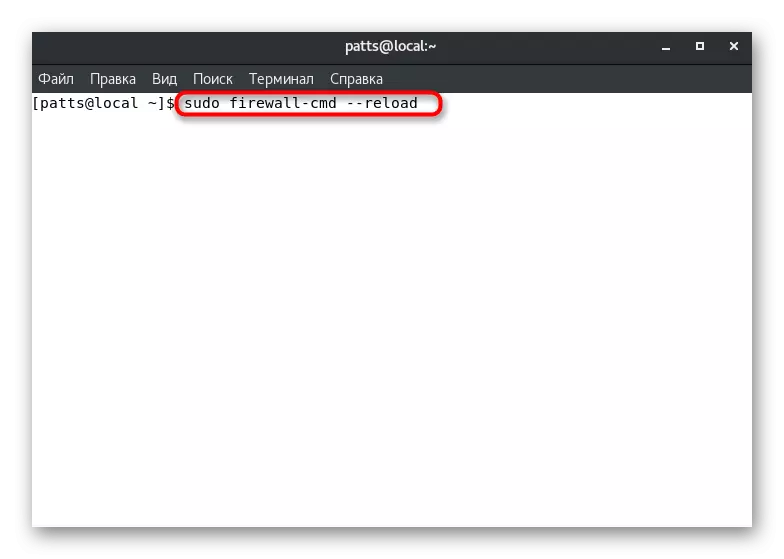

- Tüm değişiklikleri kaydet (CTRL + O), dosyayı (Ctrl + X) kapatın ve ardından parametreleri sudo firewall-cmd --Reload aracılığıyla uygulamak için güvenlik duvarını yeniden başlatın. Bundan sonra, servis, Firewall-Cmd -Get-Services aracılığıyla görüntülenebilecek mevcut listesinde görünecektir.

Servis sorununa yalnızca hizmete erişim ile en uygun çözümü seçmeniz ve verilen talimatları yürütmeniz gerekir. Gördüğünüz gibi, tüm eylemler oldukça kolay bir şekilde gerçekleştirilir ve zorluk olmamalıdır.

Özel Bölgeler Oluşturma

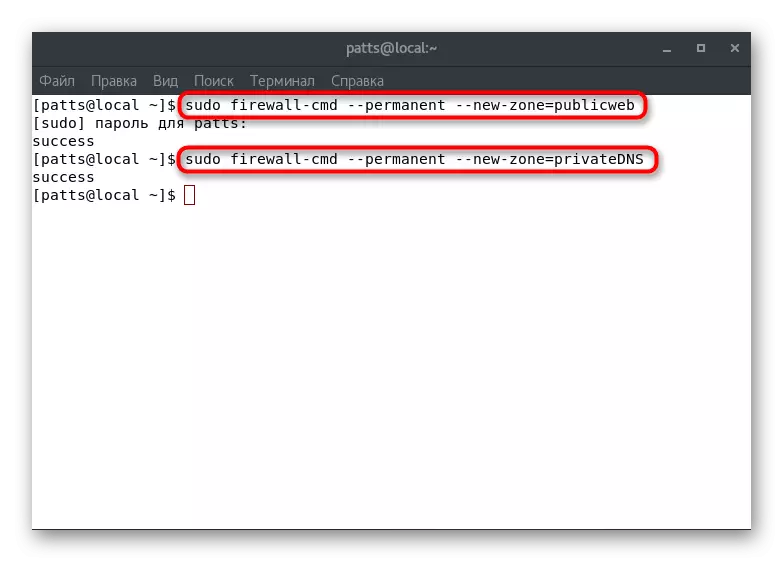

Firewalld'da başlangıçta belirlenen kurallara sahip çok sayıda farklı bölgenin yaratıldığını zaten biliyorsunuzdur. Bununla birlikte, sistem yöneticisinin, DNS sunucusu için yüklü web sunucusu veya "PROUCHATEDNS" gibi "PublicTweb" gibi bir kullanıcı bölgesi oluşturması gerektiğinde durumlar ortaya çıkar. Bu iki örnekte, şubelerin eklenmesini analiz edeceğiz:

- Sudo Firewall-Cmd --Permanent --New-Zone = Publicweb ve Sudo Firewall-CMD -Permanent --New-zone = PROUTWECT --New-zone = PROUSE-FIREW-FIRE-CMD -PERMANENT --NEW-ZONE = GELİŞTİRİLMİŞTİR.

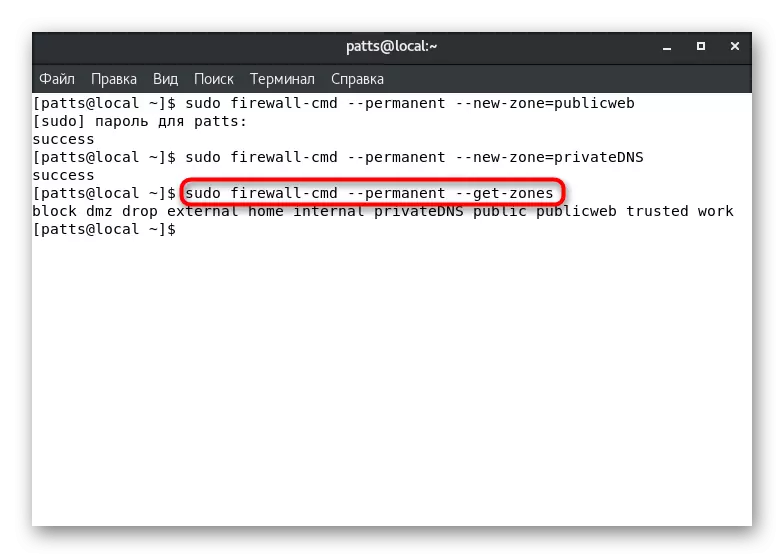

- Sudo Firewall-Cmd --Reload aracını yeniden başlattıktan sonra hazır olacaklar. Kalıcı bölgeleri görüntülemek için, sudo firewall-cmd -permanent --get bölgelerini girin.

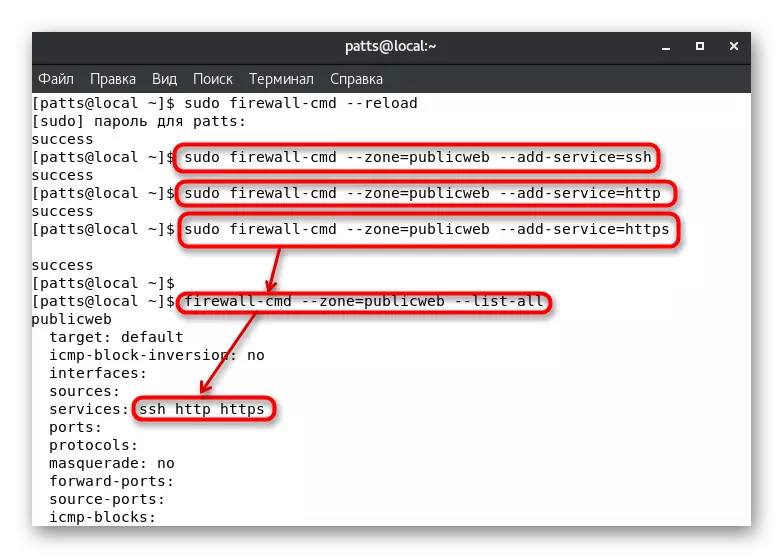

- "SSH", "HTTP" ve "HTTPS" gibi gerekli hizmetleri atayın. Bunlar, sudo firewall-cmd --zone = POPLUSWEB --DED-Service = SSH, Sudo Firewall-CMD --zone = PublicWeb --Do-Service = Publicweb --Do Firewall-CMD - PublicWeb - Publicweb - PublicWeb - Eklenti = HTTPS, burada --ZONE = POPLUBWEB, eklenecek bölgenin adıdır. Hizmetlerin etkinliğini, Firewall-CMD --zone = Publicweb - listesini bekleyerek görüntüleyebilirsiniz.

Bu yazıdan, özel bölgelerin nasıl oluşturulacağını öğrendiniz ve onlara hizmet ekledi. Onlara zaten varsayılan olarak söyledik ve yukarıdaki arayüzler atanıyoruz, yalnızca doğru adları belirleyebilirsiniz. Kalıcı bir değişiklik yaptıktan sonra güvenlik duvarını yeniden başlatmayı unutmayın.

Gördüğünüz gibi, Firewalld Firewall, güvenlik duvarının en esnek konfigürasyonunu yapmanızı sağlayan oldukça volumetrik bir araçtır. Yalnızca yardımcı programın sistemle başlatıldığından ve belirtilen kuralların hemen çalışmalarına başladığından emin olmak için kalır. Sudo Systemctl, Firewalld komutunu etkinleştirin.