Sa artikulong ito - detalyadong impormasyon kung saan maaaring magamit ang mga pamamaraan upang i-hack ang mga pasadyang password at kung bakit ikaw ay mahina sa mga pag-atake. At sa dulo ay makikita mo ang isang listahan ng mga serbisyong online na magpapahintulot sa iyo na malaman kung ang iyong password ay nakompromiso na. Magkakaroon din (mayroon na) ang pangalawang artikulo sa paksa, ngunit inirerekumenda ko ang pagbabasa ng pagbabasa mula sa kasalukuyang pagsusuri, at pagkatapos ay pumunta sa susunod.

I-UPDATE: Handa ang sumusunod na materyal ay ang seguridad ng mga password, na naglalarawan kung paano i-maximize ang kanilang mga account at mga password sa kanila.

Anong mga pamamaraan ang ginagamit upang i-hack ang mga password

Para sa mga pag-hack ng mga password, hindi tulad ng isang malawak na hanay ng iba't ibang mga diskarte. Halos lahat ng mga ito ay kilala at halos anumang kompromiso ng kumpidensyal na impormasyon ay nakamit sa pamamagitan ng paggamit ng mga indibidwal na pamamaraan o mga kumbinasyon nito.Phishing.

Ang pinaka-karaniwang paraan kung saan ngayon ay "nangungunang" mga password ng mga sikat na serbisyo sa postal at mga social network ay phishing, at ang pamamaraan na ito ay gumagana para sa isang napakalaking porsyento ng mga gumagamit.

Ang kakanyahan ng pamamaraan ay na mahulog ka, tulad ng sa tingin mo, isang pamilyar na site (ang parehong Gmail, VC o mga kaklase, halimbawa), at para sa isang dahilan o iba pa, hihilingin sa iyo na ipasok ang iyong username at password (para sa Entry, kumpirmasyon ng isang bagay, para sa kanyang shift, atbp.). Kaagad pagkatapos ng pagpasok ng password ay lumabas upang maging mga intruder.

Paano ito nangyayari: Maaari kang makatanggap ng isang sulat, diumano'y mula sa serbisyo ng suporta, na iniulat sa pangangailangan na ipasok ang account at ang link ay ibinigay, kapag pumunta ka kung saan ang site ay bubukas, eksaktong kinopya ang orihinal. Ang isang pagpipilian ay posible kapag matapos ang isang random na pag-install ng hindi kanais-nais na software sa isang computer, ang mga setting ng system ay binago sa isang paraan na kapag ipinasok mo ang address browser sa address bar, talagang nahulog ka sa phishing site sa eksaktong parehong paraan.

Tulad ng nabanggit ko, napakaraming mga gumagamit ang nakatagpo nito, at kadalasan ito ay nauugnay sa kawalan ng pansin:

- Sa pagtanggap ng sulat, na sa isang form o iba pa ay nag-aalok sa iyo upang ipasok ang iyong account sa isang partikular na site, bigyang pansin kung ito ay naipadala mula sa address ng mail sa site na ito: Ang mga katulad na address ay karaniwang ginagamit. Halimbawa, sa halip na [email protected], ay maaaring [email protected] o katulad na bagay. Gayunpaman, ang tamang address ay hindi laging ginagarantiyahan na ang lahat ay nasa order.

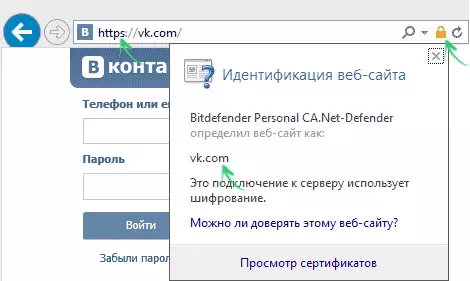

- Bago mo ipasok ang iyong password, maingat mong tingnan ang address bar ng browser. Una sa lahat, dapat itong tukuyin na ang site na gusto mong pumunta. Gayunpaman, sa kaso ng malisyosong software sa computer, hindi sapat ito. Dapat din itong bayaran sa pagkakaroon ng isang pag-encrypt ng koneksyon na maaaring matukoy gamit ang HTTPS protocol sa halip ng HTTP at ang imahe ng "lock" sa address bar, sa pamamagitan ng pag-click sa kung saan, maaari mong tiyakin na ikaw ay nasa ito lugar. Halos lahat ng malubhang mapagkukunan na nangangailangan ng pag-login upang magamit ang pag-encrypt.

Sa pamamagitan ng paraan, tandaan ko na ang pag-atake ng phishing at pamamaraan ng password henerasyon (inilarawan sa ibaba) ay hindi nangangahulugan ngayon ang maingat na malusog na gawain ng isang tao (iyon ay, hindi niya kailangang ipakilala ang isang milyong mga password sa pamamagitan ng kamay) - lahat ay espesyal mga programa, mabilis at malalaking volume at pagkatapos ay mag-ulat sa tagumpay ng magsasalakay. Bukod dito, ang mga programang ito ay hindi maaaring gumana sa isang computer ng hacker, at nakatago sa iyong at libu-libong iba pang mga gumagamit, na kung minsan ay nagdaragdag ng pagiging epektibo ng pag-hack.

Pagpili ng mga password

Pag-atake gamit ang pagpili ng password (malupit na puwersa, bastos na lakas sa Ruso) ay sapat din. Kung ilang taon na ang nakalilipas, ang karamihan sa mga pag-atake na ito ay talagang busting ng lahat ng mga kumbinasyon ng isang tiyak na hanay ng mga character upang i-compile ang mga password ng isang tiyak na haba, pagkatapos ay sa sandaling ang lahat ng bagay ay medyo mas simple (para sa mga hacker).Ang pag-aaral ng mga populats leaked sa mga nakaraang taon sa mga nakaraang taon ay nagpapakita na mas mababa sa kalahati ng mga ito ay natatangi, habang sa mga site na kung saan ang "live" nakararami walang karanasan mga gumagamit, ang porsyento ay ganap na maliit.

Ano ang ibig sabihin nito? Sa pangkalahatan, ang katunayan na ang hacker ay hindi kailangang pag-uri-uriin ang di-regular na milyun-milyong mga kumbinasyon: pagkakaroon ng base ng 10-15 milyong mga password (tinatayang numero, ngunit malapit sa katotohanan) at substituting lamang ang mga kumbinasyon na ito, maaari itong hack halos kalahati ng ang mga account sa anumang site.

Sa kaso ng isang nakatuon na pag-atake sa isang partikular na account, bilang karagdagan sa database, ang simpleng suso ay maaaring gamitin, at ang modernong software ay nagbibigay-daan sa iyo upang gawin ito medyo mabilis: ang password ng 8 character ay maaaring ma-hack sa isang bagay ng mga araw (at Kung ang mga character na ito ay isang petsa o isang kumbinasyon ng pangalan at mga petsa na hindi bihira - sa ilang minuto).

Tandaan: Kung gumagamit ka ng parehong password para sa iba't ibang mga site at serbisyo, sa lalong madaling ang iyong password at ang kaukulang email address ay nakompromiso sa alinman sa mga ito, gamit ang espesyal para sa parehong kumbinasyon ng pag-login at password, susubukan ito sa daan-daang iba pang mga site. Halimbawa, kaagad pagkatapos matulog ng ilang milyong password Gmail at Yandex sa pagtatapos ng nakaraang taon, ang alon ng pag-hack ng mga pinagmulan ng mga account, steam, battle.net at uplay (sa palagay ko, at marami pang iba, nag-apela lamang sa akin sa tinukoy Mga serbisyo sa paglalaro).

Pag-hack ng mga site at pagtanggap ng mga password ng hash

Karamihan sa mga seryosong site ay hindi nag-iimbak ng iyong password sa form kung saan alam mo ito. Ang hash lamang ay naka-imbak sa database - ang resulta ng pag-aaplay ng isang hindi maibabalik na function (iyon ay, mula sa resulta na ito ay hindi maaaring makuha mula sa iyong password muli) sa password. Sa iyong pasukan sa site, ang hash ay muling kinakalkula at, kung ito ay coincides sa kung ano ang naka-imbak sa database, pagkatapos ay naipasok mo ang password nang tama.

Tulad ng madaling hulaan, ito ay Hashi, at hindi ang mga password sa kanilang sarili para lamang sa mga kadahilanang pang-seguridad - upang may isang potensyal na pag-hack at pagtanggap ng database attacker, hindi niya magagamit ang impormasyon at alamin ang mga password.

Gayunpaman, madalas, upang gawin ito maaari:

- Upang makalkula ang hash, ang ilang mga algorithm ay ginagamit, karamihan ay kilala at karaniwan (i.e. lahat ay maaaring gamitin ang mga ito).

- Ang pagkakaroon ng mga base na may milyun-milyong mga password (mula sa punto tungkol sa bust), ang magsasalakay ay may access din sa hash ng mga password na ito na kinakalkula ng lahat ng naa-access na mga algorithm.

- Pagma-map ng impormasyon mula sa natanggap na database at hashing mga password mula sa sarili nitong base, maaari mong matukoy kung aling algorithm ang ginagamit at kinikilala ang mga tunay na password para sa bahagi ng mga entry sa database sa pamamagitan ng simpleng paghahambing (para sa lahat ng hindi undesiotic). At ang paraan ng pagpatay ay makakatulong sa iyo na malaman ang natitirang bahagi ng natatanging, ngunit maikling mga password.

Tulad ng makikita mo, ang mga paratang sa marketing ng iba't ibang mga serbisyo na hindi nila iniimbak ang iyong mga password sa kanilang website, hindi kinakailangang protektahan ka mula sa kanyang butas na tumutulo.

Spyware Spyware.

Spyware o spyware - isang malawak na hanay ng malisyosong software na naka-install na naka-install sa isang computer (din spy function ay maaaring isama sa ilang mga uri ng kinakailangang software) at pagkolekta ng impormasyon tungkol sa user.Sa iba pang mga bagay, ang mga indibidwal na uri ng spyware, halimbawa, Keyloggers (mga programa na sumusubaybay sa mga key na iyong na-click) o nakatagong mga analyzer ng trapiko ay maaaring gamitin (at ginagamit) upang makakuha ng mga pasadyang password.

Mga social engineering at password recovery questions.

Ayon sa Wikipedia, ang social engineering ay nagsasabi sa amin - ang paraan ng pag-access sa impormasyon batay sa mga peculiarities ng sikolohiya ng isang tao (dito ay maaaring maiugnay at nabanggit sa itaas phishing). Sa internet maaari kang makahanap ng maraming mga halimbawa ng paggamit ng social engineering (inirerekomenda ko ang paghahanap at basahin - ito ay kagiliw-giliw), ang ilan sa kanila ay kapansin-pansin sa kanilang kagandahan. Sa pangkalahatang mga termino, ang paraan ay nabawasan sa katotohanan na halos anumang impormasyon na kailangan upang ma-access ang kumpidensyal na impormasyon ay maaaring makuha gamit ang kahinaan ng tao.

At bibigyan ko lamang ng simple at hindi partikular na eleganteng halimbawa ng sambahayan na may kaugnayan sa mga password. Tulad ng alam mo, sa maraming mga site upang ibalik ang password, sapat na upang ipakilala ang isang sagot sa test question: Sa anong paaralan ang pinag-aralan mo, ang pangalan ng ina, ang palayaw ng isang alagang hayop ... kahit na mayroon ka Hindi na inilagay ang impormasyong ito sa bukas na pag-access sa mga social network, tulad ng sa tingin mo ito ay mahirap ay sa tulong ng parehong mga social network, na pamilyar sa iyo, o espesyal na pagiging pamilyar, unobtrusively makakuha ng naturang impormasyon?

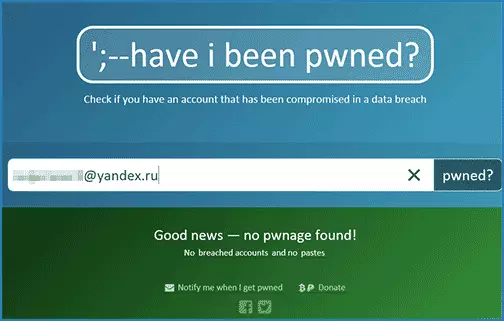

Paano malaman kung ano ang na-hack ng iyong password.

Well, sa dulo ng artikulo, ilang mga serbisyo na nagbibigay-daan sa iyo upang malaman kung ang iyong password ay na-hack sa pamamagitan ng reconciling iyong email address o username na may mga database ng password na nasa pag-access ng hacker. (Ako sorpresa ako bahagyang na sa kanila masyadong maraming porsyento ng mga database mula sa mga serbisyo na nagsasalita ng Russian).

- https://haveibePwned.com/

- https://breachalarm.com/

- https://pwnedlist.com/query.

Natuklasan mo ba ang iyong account sa listahan ng mga sikat na hacker? Makatutulong itong baguhin ang password, ngunit mas detalyado ang tungkol sa mga ligtas na kasanayan na may kaugnayan sa mga password ng account ay isusulat ko sa mga darating na araw.