இயங்கு கணிணி வலையமைப்புகளுக்கு இடையில் அங்கீகரிக்கப்படாத போக்குவரத்து தடுக்கப் பயன்படுத்தப்படுகிறது உள்ள ஃபயர்வால் நிறுவப்பட்ட. கையேடு அல்லது தானாக அணுகல் கட்டுப்பாடு பொறுப்பான ஃபயர்வாலுக்கான சிறப்பு விதிகள், உருவாக்குகிறது. OS இல், லினக்ஸ் கர்னல் உருவாக்கப்பட்டு, CentOS 7 உள்ளது ஒரு உள்ளமைக்கப்பட்ட ஃபயர்வால், அது ஃபயர்வால் கட்டுப்படுத்தப்படும். இயல்புநிலை FireWalld ஆர்வம் காட்டி வருவதுடன், நாம் இன்று அது பற்றி பேச விரும்புகிறேன்.

CentOS உள்ள தனிப்பயனாக்கு ஃபயர்வால் 7

மேலே குறிப்பிட்டபடி, CentOS 7 நிலையான ஃபயர்வால் ஒரு Firewalld பயன்பாடு ஒதுக்கப்படும். ஏன் ஃபயர்வால் அமைப்பை இந்த கருவியை உதாரணங்களைச் கருதப்படும் என்பதை உள்ளது. நீங்கள் அதே iptables வடிகட்டு விதிகள் அமைக்க முடியும், ஆனால் அது சற்று வித்தியாசமாக செய்யப்படுகிறது. நாம் பின்வரும் இணைப்பை கிளிக் செய்வதன் குறிப்பிட்டுள்ளார் பயன்பாடு கட்டமைப்பு உன்னை அறிவதற்கும் பரிந்துரைக்கிறோம், நாம் பிரிகையும் Firewalld இன் தொடங்கும்.நீங்கள் ஒருமுறை தற்காலிகமாகவோ அல்லது நிரந்தரமாகவோ ஃபயர்வால் முடக்க இருக்கும் என்றால், பின்வரும் இணைப்பை மூலம் மற்ற கட்டுரையில் வழங்கினார் வழிமுறைகளை பயன்படுத்த ஆலோசனை.

CentOS 7 ஃபயர்வால் முடக்கு: மேலும் படிக்க

இயல்புநிலை காண்க விதிகள் மற்றும் மலிவு மண்டலங்களை

கூட வழக்கமான ஃபயர்வால் அதன் சொந்த திட்டவட்டமான விதிகள் மற்றும் அணுக மண்டலங்களை. அரசியல்வாதி எடிட்டிங் தொடங்கி முன், நாம் தற்போதைய கட்டமைப்பில் கொண்டு உங்களை தெரிந்துகொள்ள வேண்டும் எனப் ஆலோசனை. இந்த எளிய கட்டளைகளை பயன்படுத்தி செய்யப்படுகிறது:

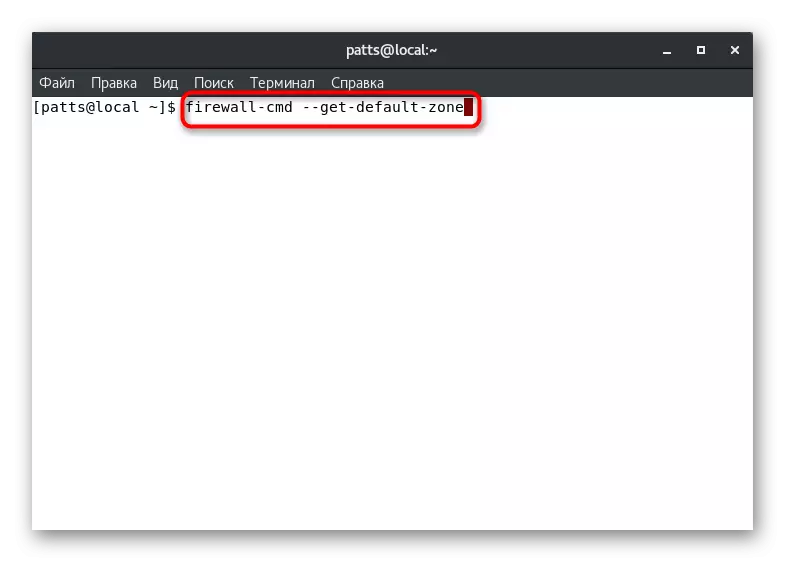

- இயல்புநிலை மண்டலம் தீஞ்சுவர் குமரேசன் --GET-இயல்புநிலை-மண்டல கட்டளை தீர்மானிக்கும்.

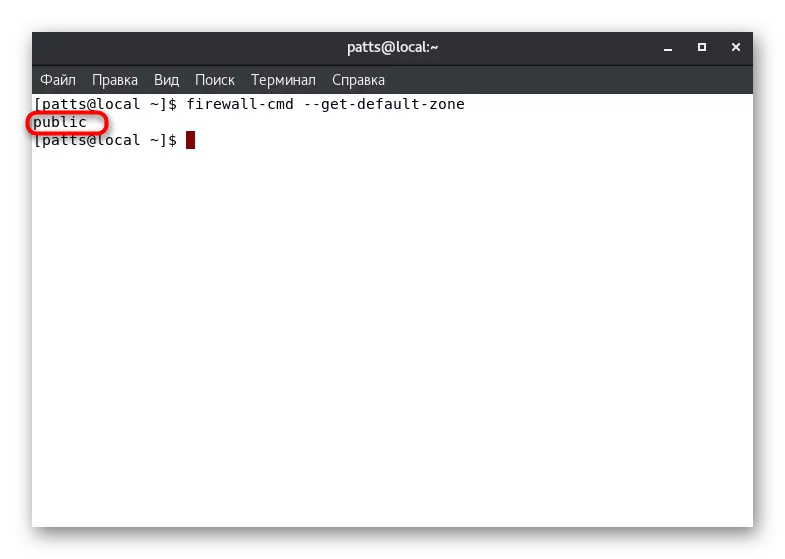

- அதன் செயல்படுத்தும் பிறகு, நீங்கள் எங்கே விரும்பிய அளவுரு காட்டப்படும் ஒரு புதிய சரம் பார்ப்பீர்கள். உதாரணமாக, "பொது" மண்டலம் கீழே திரை கருதப்படுகிறது.

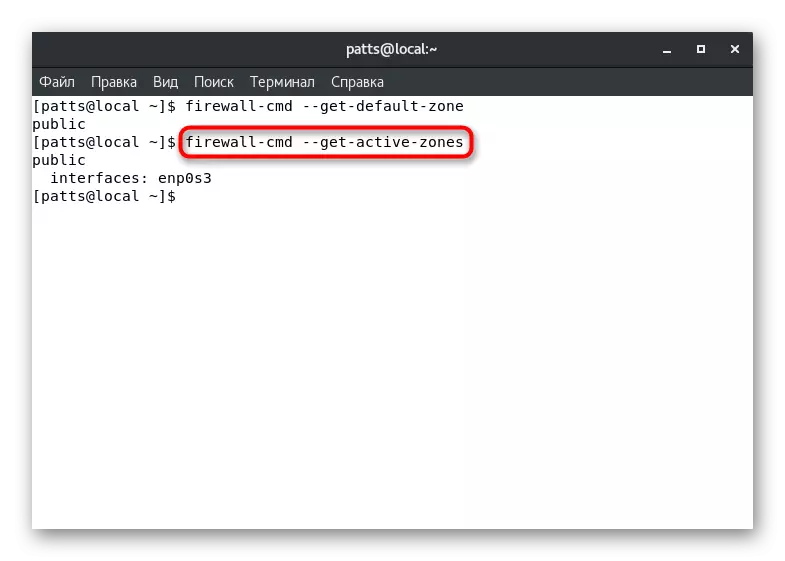

- எனினும், பல மண்டலங்களை உடனடியாக சுறுசுறுப்பாக இருக்க முடியும், தவிர, அவர்கள் ஒரு தனி இடைமுகம் இணைந்துள்ளன. தீஞ்சுவர் குமரேசன் --GET-செயல்-மண்டலங்கள் வழியாக இந்த தகவலைக் கண்டறியவும்.

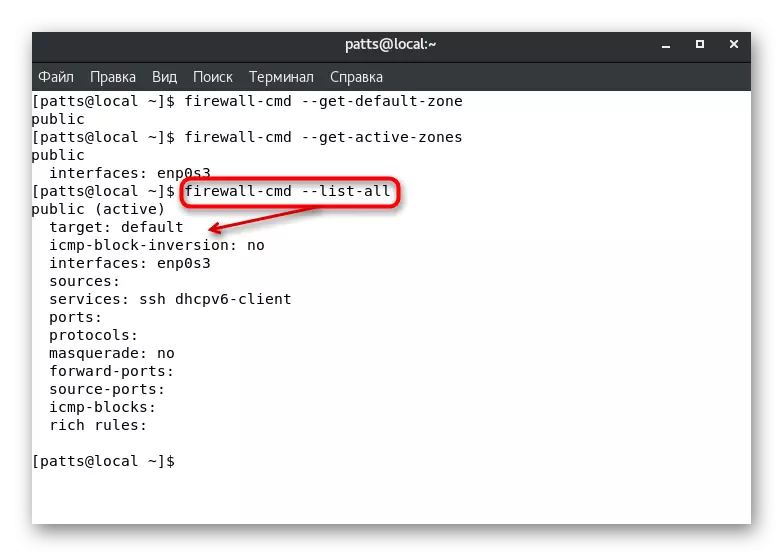

- தீஞ்சுவர் குமரேசன் --list-அனைத்து கட்டளை இயல்புநிலை மண்டலம் அமைக்க விதிகள் காண்பிக்கும். கீழே உள்ள ஸ்கிரீன்ஷாட்டிற்கு கவனம் செலுத்துங்கள். இயல்புநிலை செயல்பாடு, ENP0S3 இடைமுகம் மற்றும் இரண்டு சேவைகளும் சேர்க்கப்பட்டன - நீங்கள் செயலில் மண்டலம் "பொது" ஒதுக்கப்படும் என்று "இயல்புநிலை" விதியை பார்க்க.

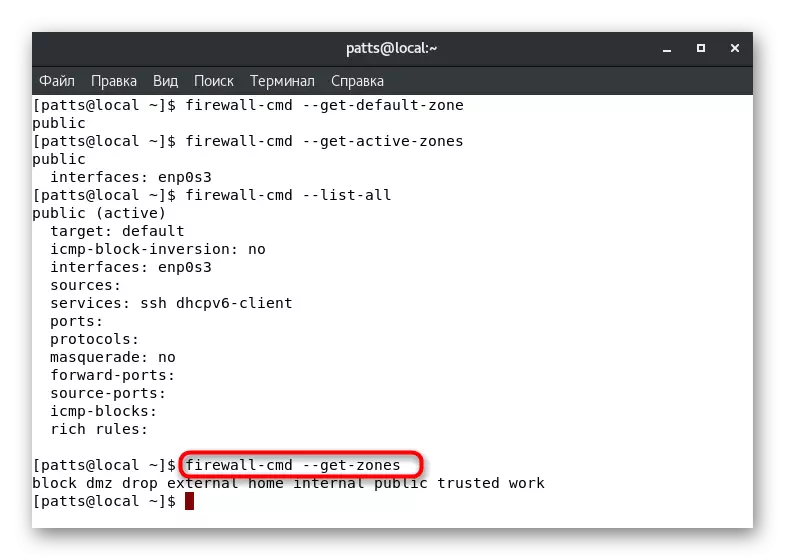

- எல்லா ஃபயர்வால் மண்டலங்களை அறிய ஒரு தேவை இருந்தால், தீஞ்சுவர் குமரேசன் --GET-மண்டலங்கள் உள்ளிடவும்.

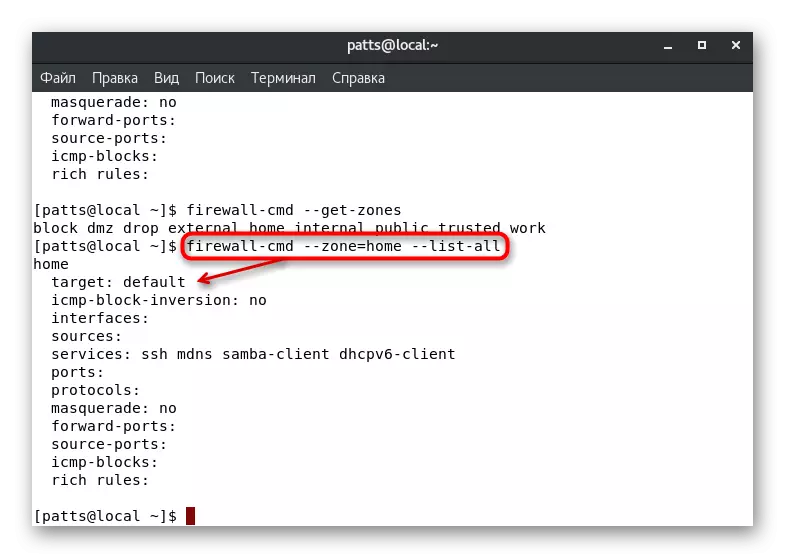

- குறிப்பிட்ட மண்டலத்தின் அளவுருக்கள் பெயர் மண்டலத்தின் பெயர் எங்கே தீஞ்சுவர் குமரேசன் --Zone = பெயர் --list, அனைத்தும் வழியாக வரையறுக்கப்பட்டுள்ளன.

தேவையான அளவுருக்கள் தீர்மானித்த பிறகு, நீங்கள் அவர்களின் மாற்றம் மற்றும் கூடுதலாக செல்ல முடியும். விரிவாக மிகவும் பிரபலமான கட்டமைப்புகளை பல பகுப்பாய்வு செய்வோம்.

இடைமுக மண்டலங்களை அமைத்தல்

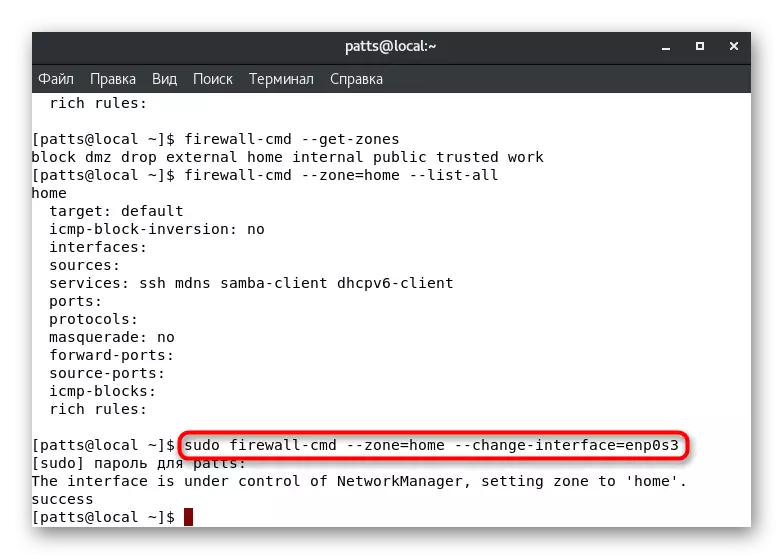

மேலே உள்ள தகவல்களிலிருந்து உங்களுக்குத் தெரிந்தவுடன், உங்கள் இயல்புநிலை மண்டலம் ஒவ்வொரு இடைமுகத்திற்கும் வரையறுக்கப்படுகிறது. அமைப்புகள் பயனர் அல்லது நிரலாக்க ரீதியாக மாற்றும் வரை அது இருக்கும். அமர்வுக்கு மண்டலத்திற்கு இடைமுகத்தை கைமுறையாக மாற்றுவது சாத்தியம், மேலும் Sudo ஃபயர்வால்-செ.மீ. --சோன் = வீட்டு கட்டளை --change-Interace = eth0 ஐ செயல்படுத்துவதன் மூலம் மேற்கொள்ளப்படுகிறது. இதன் விளைவாக "வெற்றி" பரிமாற்றம் வெற்றிகரமாக இருந்தது என்று கூறுகிறது. ஃபயர்வால் மீண்டும் துவங்கிய பிறகு அத்தகைய அமைப்புகள் உடனடியாக மீட்டமைக்கப்படுகின்றன என்பதை நினைவுபடுத்துங்கள்.

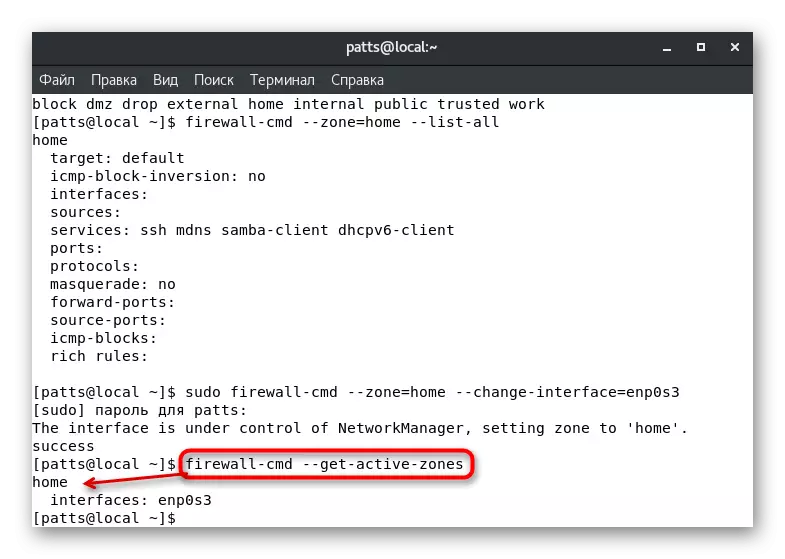

அளவுருக்களில் இத்தகைய மாற்றத்துடன், சேவைகளின் செயல்பாடு மீட்டமைக்கப்படலாம் என்பதை மனதில் கொள்ள வேண்டும். அவர்களில் சிலர் சில மண்டலங்களில் செயல்படுவதை ஆதரிக்கவில்லை, SSH "வீட்டில்" அணுகும் என்றாலும், ஆனால் பயனர் அல்லது சிறப்பு சேவையில் வேலை செய்யும். ஃபயர்வால்-சி.எம்.டி - சுறுசுறுப்பான-மண்டலங்களில் நுழைவதன் மூலம் இடைமுகம் வெற்றிகரமாக புதிய கிளைக்கு வெற்றிகரமாக கட்டப்பட்டிருப்பதை உறுதி செய்து கொள்ளுங்கள்.

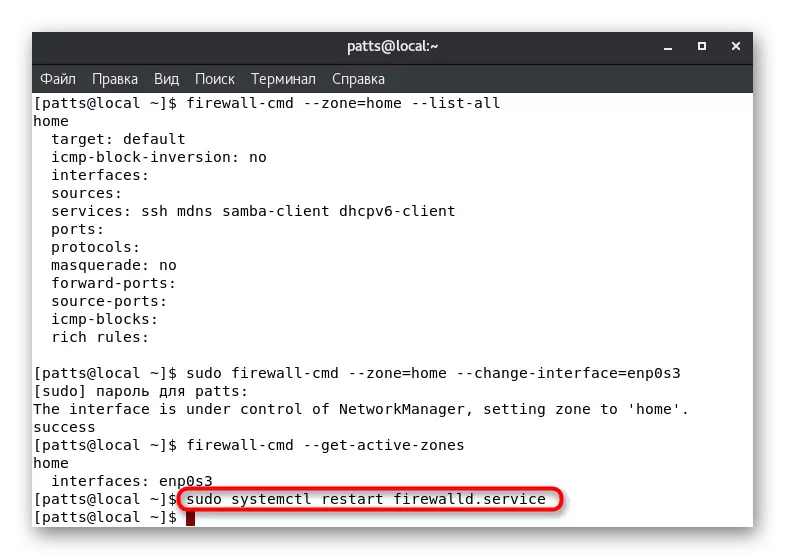

முன்னர் தயாரிக்கப்பட்ட அமைப்புகளை மீட்டமைக்க விரும்பினால், ஃபயர்வால் மறுதொடக்கம் இயக்கவும்: Sudo Systemctl மறுதொடக்கம் Firewalld.service.

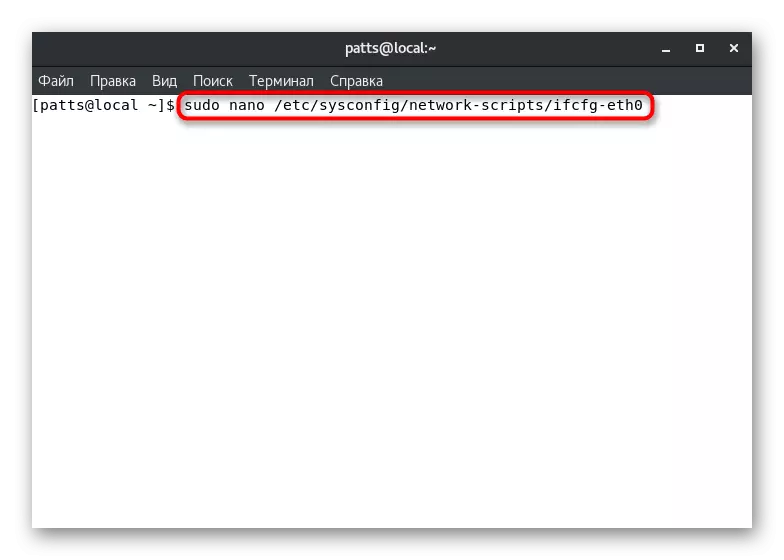

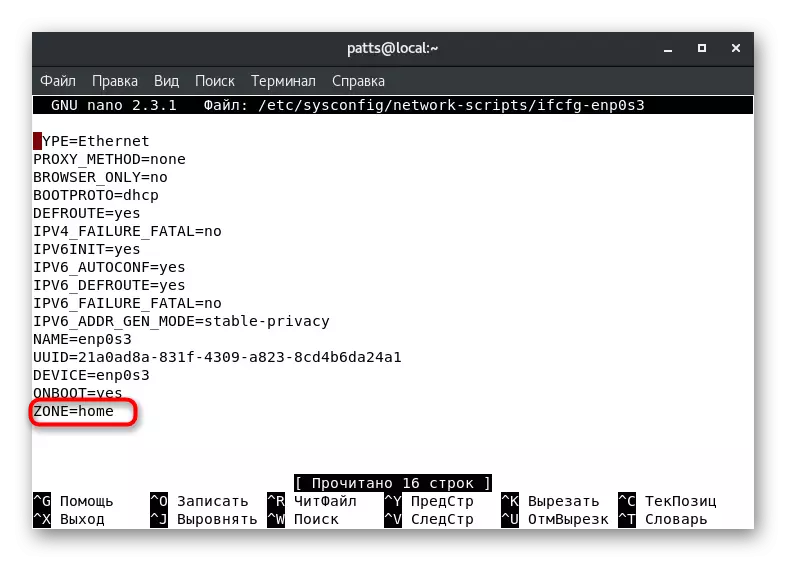

சில நேரங்களில் அது ஒரு அமர்வில் இடைமுக மண்டலத்தை மாற்ற எப்போதும் வசதியாக இல்லை. இந்த வழக்கில், நீங்கள் கட்டமைப்பு கோப்பை திருத்த வேண்டும், இதனால் அனைத்து அமைப்புகளும் நிரந்தர அடிப்படையில் எனமயமாக்கப்படுகின்றன. இதை செய்ய, நாம் Nano உரை ஆசிரியர் பயன்படுத்த ஆலோசனை, sudo yum நிறுவல் நானோ உத்தியோகபூர்வ சேமிப்பு இருந்து நிறுவப்பட்ட இது. அடுத்த அத்தகைய நடவடிக்கைகள் உள்ளன:

- Sudo நானோ / etc / sysconfig / network-scripts / ifcfg-eth0 ஐ உள்ளிடுவதன் மூலம் எடிட்டர் வழியாக கட்டமைப்பு கோப்பை திறக்கவும், அங்கு eth0 தேவையான இடைமுகத்தின் பெயர்.

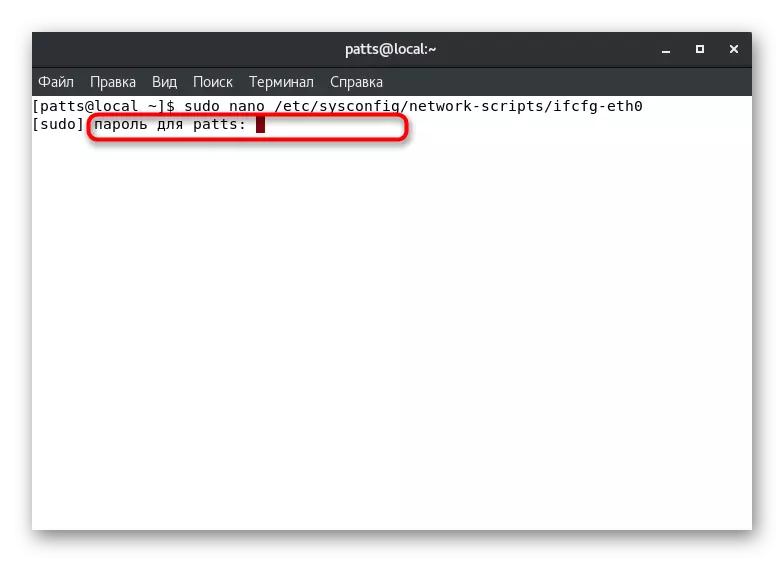

- மேலும் செயல்களைச் செய்வதற்கு உங்கள் கணக்கு அங்கீகாரத்தை உறுதிப்படுத்தவும்.

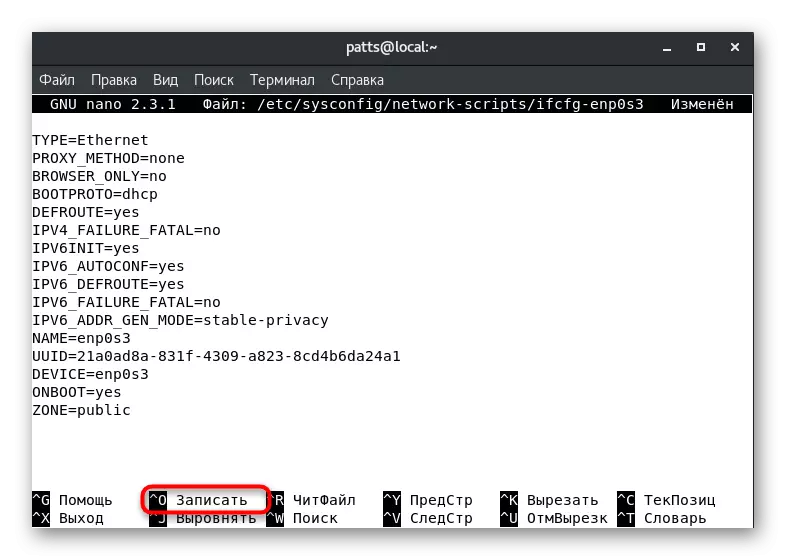

- அமைப்பை "மண்டலம்" அளவுருவை உருவாக்குதல் மற்றும் விரும்பியவர்களுக்கு அதன் மதிப்பை மாற்றியமைக்கவும், எடுத்துக்காட்டாக, பொது அல்லது வீடு.

- மாற்றங்களைச் சேமிக்க Ctrl + O விசைகளை வைத்திருங்கள்.

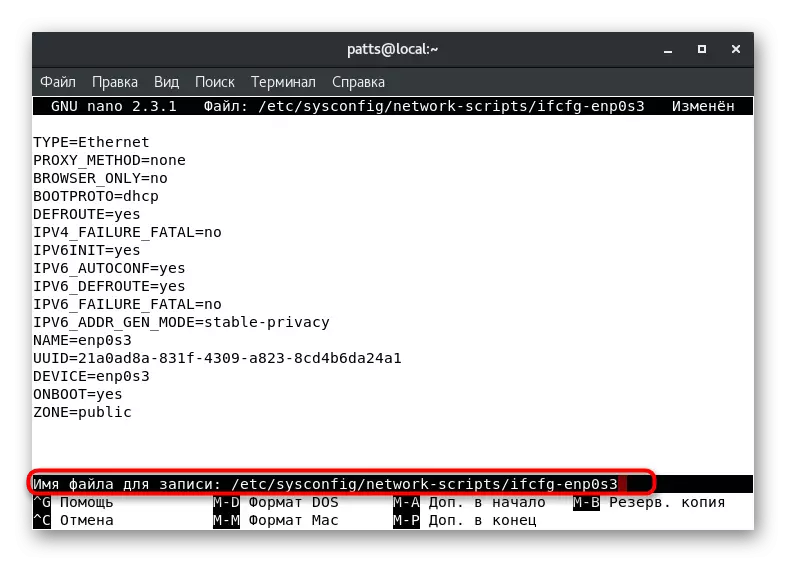

- கோப்பு பெயரை மாற்ற வேண்டாம், ஆனால் Enter இல் சொடுக்கவும்.

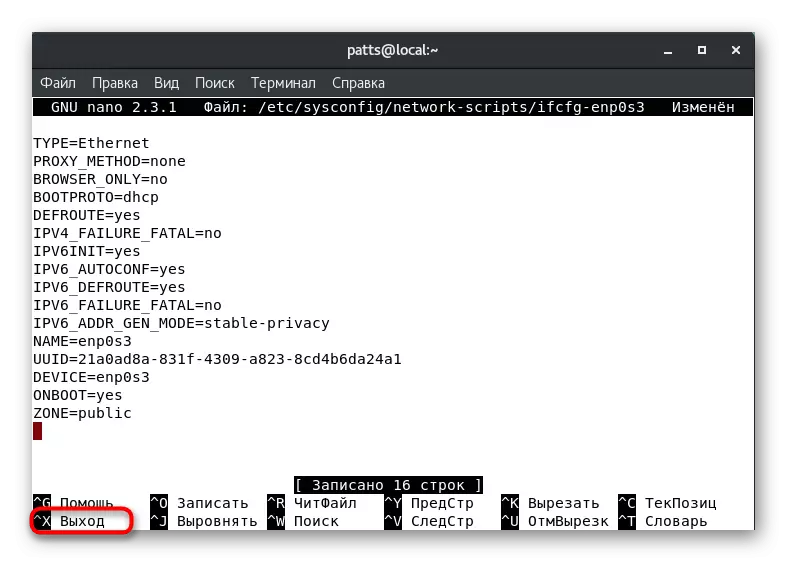

- Ctrl + X மூலம் உரை ஆசிரியிலிருந்து வெளியேறவும்.

இப்போது இடைமுக மண்டலம் நீங்கள் அதை குறிப்பிட்டுள்ள ஒரு இருக்க வேண்டும், கட்டமைப்பு கோப்பு அடுத்த எடிட்டிங் வரை. மேம்படுத்தப்பட்ட அளவுருக்கள், Sudo SystemCtl RESTART NETWORD.SERVICE மற்றும் SUTO SYSTEMSCTL RESTART FIREWALLD.SERVICE RESTART.

இயல்புநிலை மண்டலத்தை அமைத்தல்

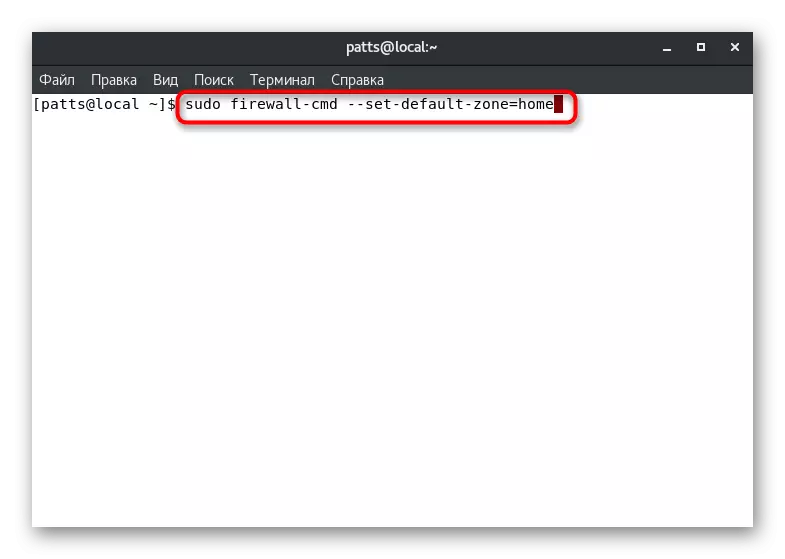

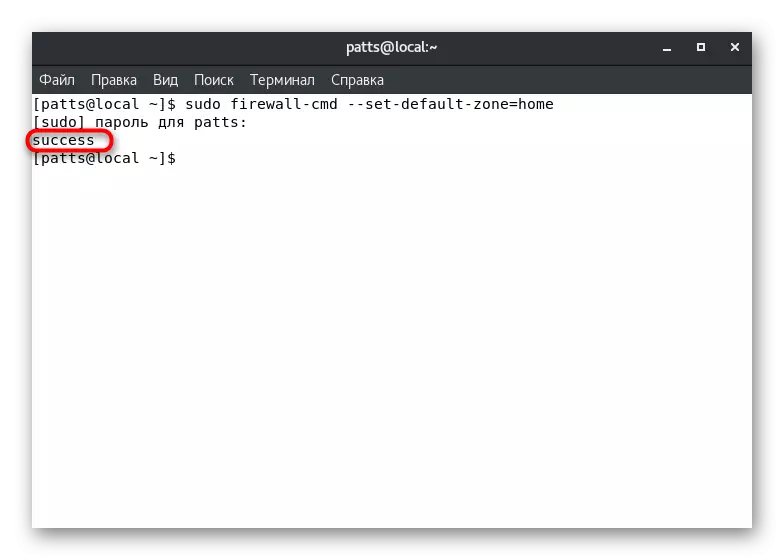

மேலே, நீங்கள் ஏற்கனவே இயல்புநிலை மண்டலத்தை கற்றுக்கொள்ள அனுமதிக்கும் ஒரு குழுவை நிரூபித்துள்ளோம். உங்கள் விருப்பப்படி அளவுருவை அமைப்பதன் மூலம் இது மாற்றப்படலாம். இதை செய்ய, பணியகத்தில், சூடோ ஃபயர்வால்-சிஎம்டி - இயல்புநிலை-மண்டல = பெயரை பதிவு செய்ய போதுமானதாக இருக்கிறது, அங்கு தேவையான வலையின் பெயர் பெயர்.

கட்டளை வெற்றி ஒரு தனி வரிசையில் கல்வெட்டு "வெற்றி" மூலம் நிரூபிக்கப்படும். அதற்குப் பிறகு, தற்போதைய இடைமுகங்கள் குறிப்பிட்ட மண்டலத்திற்கு பிறக்கப்படும், மற்றொன்று கட்டமைப்பு கோப்புகளில் குறிப்பிடப்படவில்லை என்றால்.

திட்டங்கள் மற்றும் பயன்பாடுகள் விதிகள் உருவாக்குதல்

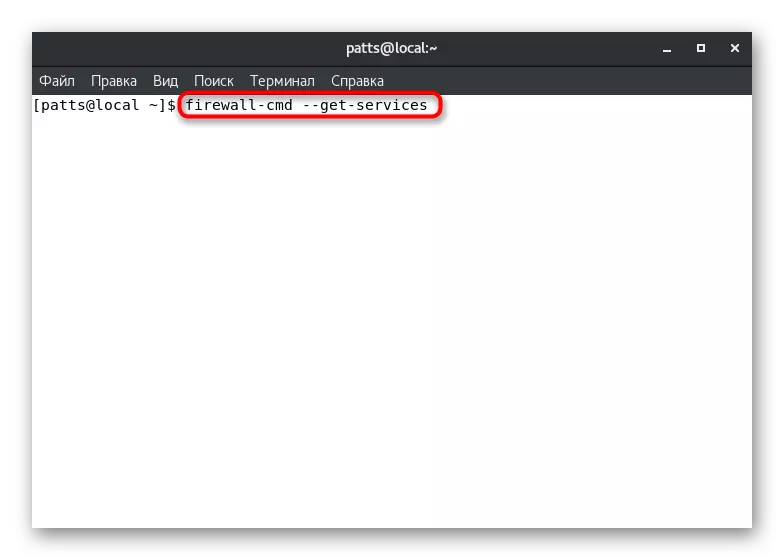

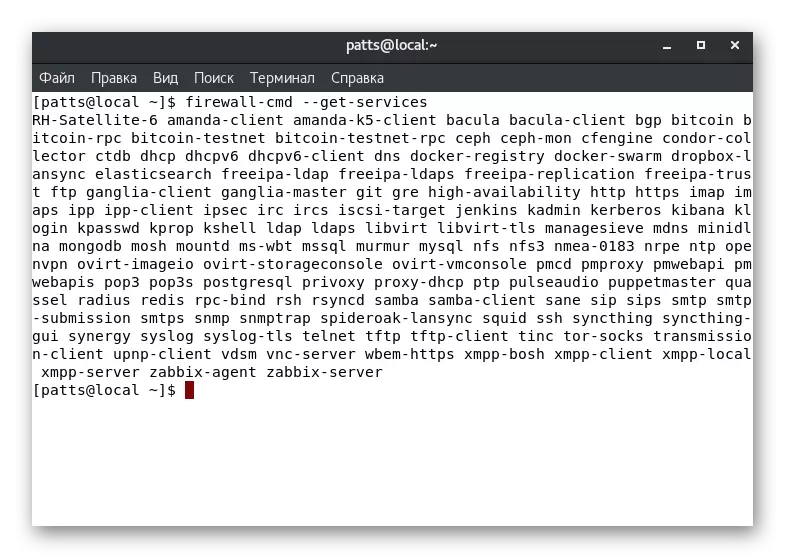

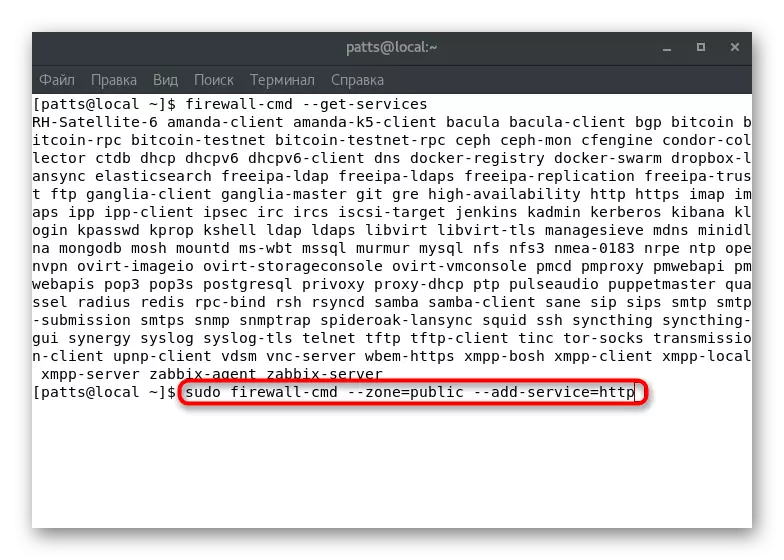

கட்டுரையின் ஆரம்பத்தில், ஒவ்வொரு மண்டலத்தின் நடவடிக்கைகளையும் பற்றி நாங்கள் பேசினோம். இத்தகைய கிளைகளில் உள்ள சேவைகள், பயன்பாடுகள் மற்றும் திட்டங்களை வரையறுப்பது ஒவ்வொரு பயனர் கோரிக்கைகளுக்கும் ஒவ்வொருவருக்கும் தனிப்பட்ட அளவுருக்களை விண்ணப்பிக்க அனுமதிக்கும். ஆரம்பிக்க, நாம் இப்போது கிடைக்கும் சேவைகளின் முழு பட்டியலுடன் உங்களை அறிந்திருக்கிறோம்: ஃபயர்வால்-சிஎம்டி --ஜெட்-சேவைகள்.

இதன் விளைவாக நேரடியாக பணியகத்தில் காட்டப்படும். ஒவ்வொரு சேவையகமும் ஒரு இடைவெளியால் பிரிக்கப்பட்டுள்ளது, நீங்கள் ஆர்வமாக உள்ள கருவியை எளிதில் கண்டுபிடிக்கலாம். தேவையான சேவை காணவில்லை என்றால், அது கூடுதலாக நிறுவப்பட வேண்டும். நிறுவல் விதிகள் மீது, உத்தியோகபூர்வ மென்பொருள் ஆவணத்தில் படிக்கவும்.

மேலே உள்ள கட்டளையானது சேவைகளின் பெயர்களை மட்டுமே நிரூபிக்கிறது. அவர்கள் ஒவ்வொன்றிற்கும் விரிவான தகவல் பாதை / usr / lib / firewalld / services இல் தனிப்பட்ட கோப்பின் மூலம் பெறப்படுகிறது. இத்தகைய ஆவணங்கள் எக்ஸ்எம்எல் வடிவமைப்பைக் கொண்டிருக்கின்றன, உதாரணமாக, SSH க்கு, இந்தத் தோற்றம்: /Usr/lib/firewalld/services/ssh.xml, மற்றும் ஆவணம் பின்வரும் உள்ளடக்கங்களைக் கொண்டுள்ளது:

Ssh.

பாதுகாப்பான ஷெல் (SSH) தொலைதூர இயந்திரங்களில் கட்டளைகளை பதிவு செய்வதற்கும், இயங்குவதற்கும் ஒரு நெறிமுறை ஆகும். இது பாதுகாப்பான மறைகுறியாக்கப்பட்ட தகவல்தொடர்புகளை வழங்குகிறது. நீங்கள் ஒரு ஃபயர்வால் இடைமுகத்தில் SSH வழியாக உங்கள் இயந்திரம் RemotEnet ஐ அணுக திட்டமிட்டால், இந்த விருப்பத்தை இயக்கு. இந்த விருப்பத்திற்கு பயனுள்ளதாக இருக்கும் OpensSh-Server தொகுப்பு உங்களுக்கு தேவை.

சேவை ஆதரவு ஒரு குறிப்பிட்ட மண்டலத்தில் கைமுறையாக செயல்படுத்தப்படுகிறது. முனையத்தில், நீங்கள் Sudo Firewall-CMD - Zone = பொது --DD-Service = HTTP கட்டளையை அமைக்க வேண்டும் - Zone = பொது ஒரு செயல்படுத்தும் மண்டலம், மற்றும் --DD-Service = http - சேவை பெயர். அத்தகைய மாற்றம் ஒரு அமர்வுக்குள் மட்டுமே செல்லுபடியாகும் என்பதை நினைவில் கொள்க.

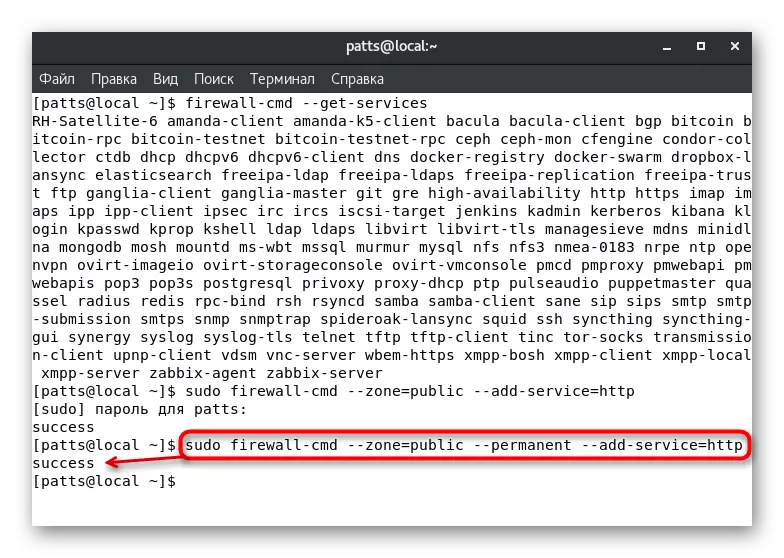

நிரந்தர கூடுதலாக Sudo Firewall-Cmd --zone = பொது --DD-Service = HTTP, மற்றும் HTTP, மற்றும் விளைவாக "வெற்றி" செயல்பாட்டை வெற்றிகரமாக குறிக்கிறது.

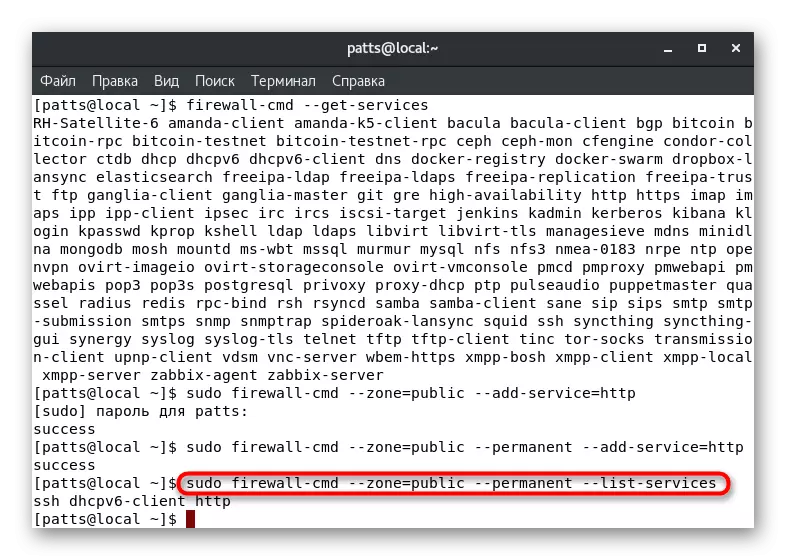

Sudo Firewall-CMD - Zone = Publicspranent-Classe-Services: பணியிடத்தின் தனித்தனி வரிசையில் ஒரு பட்டியலைக் காண்பிப்பதன் மூலம் ஒரு குறிப்பிட்ட மண்டலத்திற்கான நிரந்தர விதிமுறைகளின் நிரந்தர விதிகளின் முழுமையான பட்டியலை நீங்கள் காணலாம்.

சேவைக்கு அணுகல் இல்லாத நிலையில் முடிவு சிக்கல்

தரமான ஃபயர்வால் விதிகள் மிகவும் பிரபலமான மற்றும் பாதுகாப்பான சேவைகளால் சுட்டிக்காட்டப்படுகின்றன, ஆனால் சில தரநிலை அல்லது மூன்றாம் தரப்பு பயன்பாடுகள் தடுக்கும். இந்த வழக்கில், பயனர் அணுகல் பிரச்சனையை தீர்க்க அமைப்புகளை கைமுறையாக மாற்ற வேண்டும். நீங்கள் இரண்டு வெவ்வேறு முறைகளில் இதை செய்ய முடியும்.

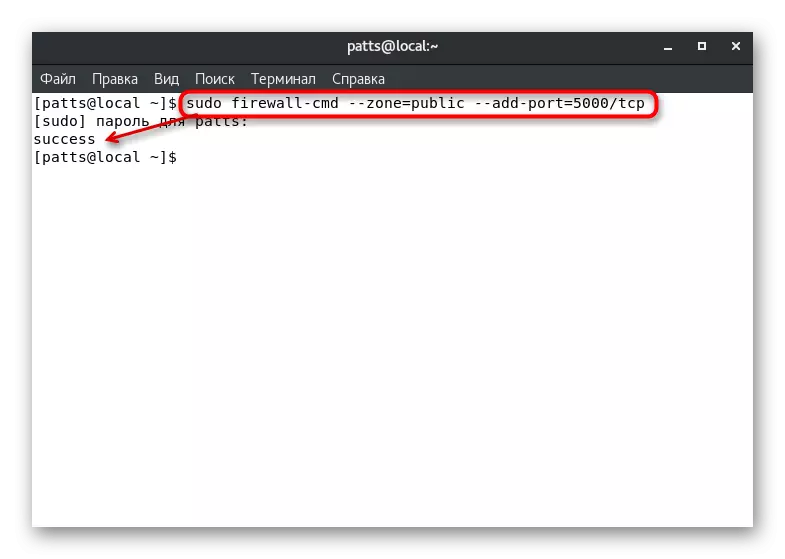

Portes Port.

உங்களுக்கு தெரியும் என, அனைத்து நெட்வொர்க் சேவைகள் ஒரு குறிப்பிட்ட துறைமுகத்தை பயன்படுத்துகின்றன. இது ஒரு ஃபயர்வால் மூலம் எளிதில் கண்டறியப்படுகிறது, மற்றும் தொகுதிகள் செய்யப்படலாம். ஃபயர்வால் இருந்து இத்தகைய செயல்களைத் தவிர்க்க, Sudo Firewall-CMD - CMD - ZZONE = 0000 / TCP விரும்பிய துறைமுகத்தை திறக்க வேண்டும் - Zone = பொது ஒரு துறைமுக பகுதி, --DD- துறைமுக = 0000 / டிசிபி - போர்ட் எண் மற்றும் நெறிமுறை. ஃபயர்வால்-சி.எம்.டி.லிஸ்ட்-போர்ட்டுகள் விருப்பம் திறந்த துறைமுகங்களின் பட்டியலை காண்பிக்கும்.

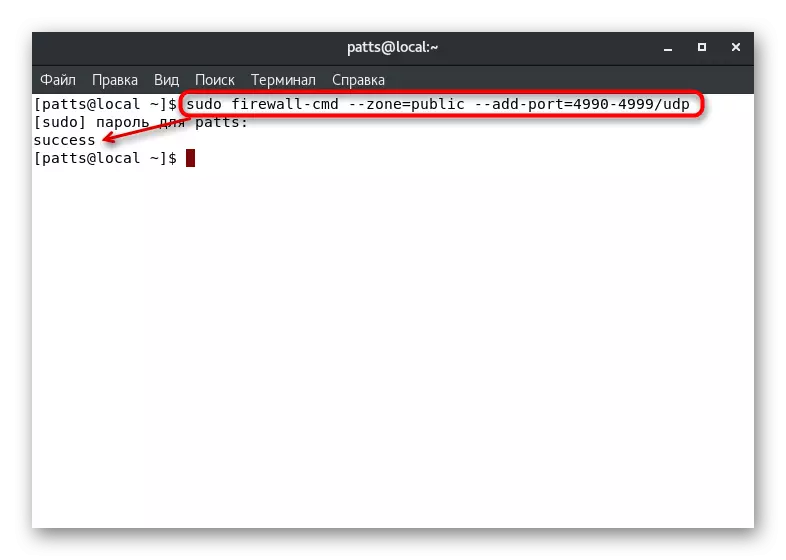

நீங்கள் வரம்பில் சேர்க்கப்பட்டுள்ளது துறைமுகங்கள் திறக்க வேண்டும் என்றால், Sudo ஃபயர்வால்-சிஎம்டி சரம் - Zone = பொது --DD-Port = 0000-9999 / UDP ஐப் பயன்படுத்தவும், அங்கு சேர்க்கும் போர்ட் = 0000-9999 / UDP - போர்ட் ரேஞ்ச் தங்கள் நெறிமுறை.

மேலே உள்ள கட்டளைகள் இதே அளவுருக்கள் பயன்படுத்துவதை சோதிக்க மட்டுமே அனுமதிக்கின்றன. இது வெற்றிகரமாக முடிந்தால், நீங்கள் தொடர்ந்து அமைப்புகளுக்கு அதே போர்ட்களை சேர்க்க வேண்டும், இது Sudo Firewall-CMD - Zone = Puglisherdranent --Add-Port = 0000 / TCP அல்லது Sudo ஃபயர்வால்-சி.எம்.டி. மண்டல = பொது --permanent --Add-போர்ட் = 0000-9999 / யுடிபி. திறந்த நிரந்தர துறைமுகங்கள் பட்டியல் பின்வருமாறு பார்க்கப்படுகிறது: Sudo Firewall-Cmd --zone = பொது - பங்கேற்பு - பட்டியல்கள்.

சேவை வரையறை

நீங்கள் பார்க்க முடியும் என, துறைமுகங்கள் சேர்த்து எந்த கஷ்டங்களையும் ஏற்படுத்தாது, ஆனால் பயன்பாடுகள் ஒரு பெரிய அளவு பயன்படுத்தும் போது செயல்முறை சிக்கலாக உள்ளது. அனைத்து பயன்படுத்தப்படும் துறைமுகங்கள் கண்காணிக்க கடினமாக ஆகிறது, இது சேவை உறுதிப்பாடு மேலும் சரியான விருப்பமாக இருக்கும் பார்வையில்:

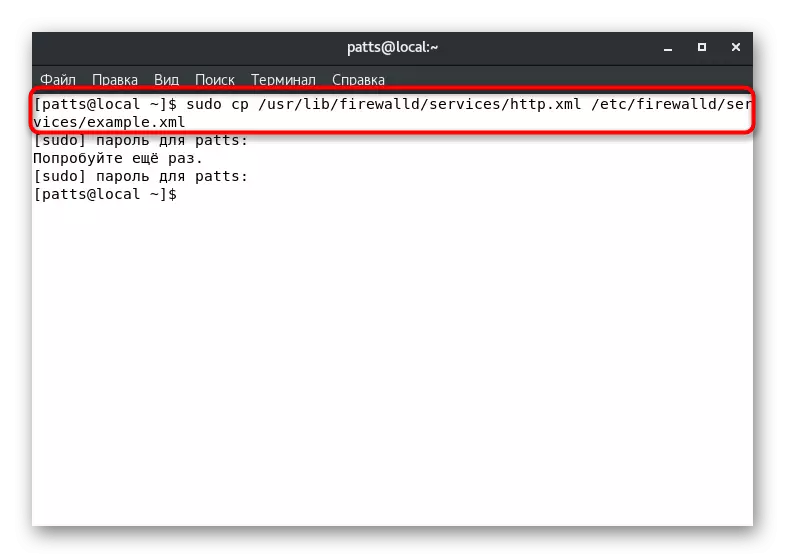

- Sudo cp /usr/lib/firewalld/services/service.xml /etc/firewalld/services/example.xml, Service.xml சேவை கோப்பின் பெயர், மற்றும் example.xml ஆகிறது அதன் பிரதிகள் பெயர்.

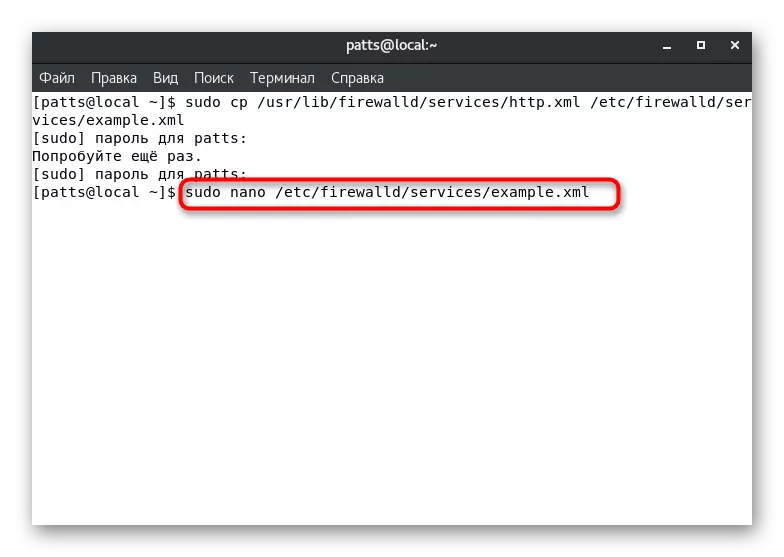

- எந்த உரை ஆசிரியர் வழியாக மாற்ற ஒரு நகலை திறக்க, எடுத்துக்காட்டாக, sudo nano /etc/firewalld/services/example.xml.

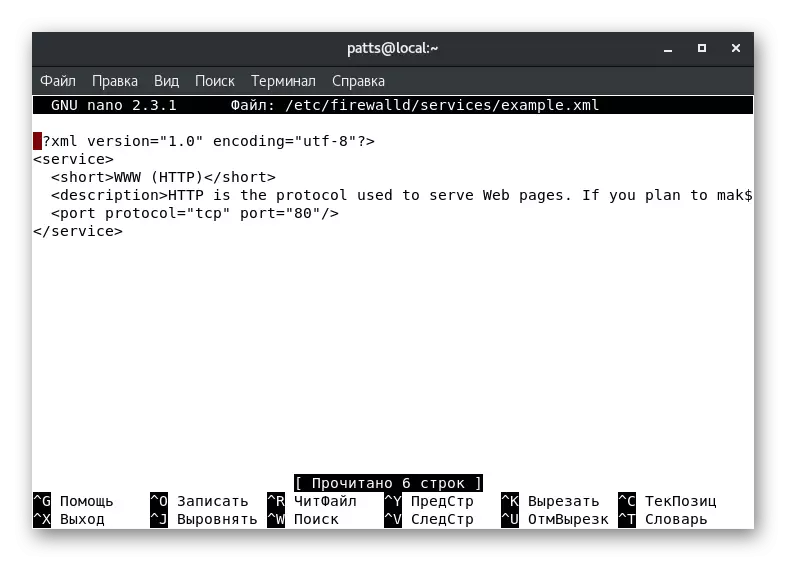

- உதாரணமாக, HTTP சேவையின் நகலை நாங்கள் உருவாக்கியுள்ளோம். ஆவணத்தில், நீங்கள் அடிப்படையில் பல்வேறு மெட்டாடேட்டாவை பார்க்க, எடுத்துக்காட்டாக, ஒரு குறுகிய பெயர் மற்றும் விளக்கம். இது துறைமுக எண் மற்றும் நெறிமுறையின் மாற்றத்தை மட்டுமே வேலை செய்வதற்கு சேவையகத்தை பாதிக்கிறது. சரம் மேலே "துறைமுகத்தை திறக்க சேர்க்க வேண்டும். TCP - பயன்படுத்திய நெறிமுறை, ஒரு 0000 - போர்ட் எண்.

- எல்லா மாற்றங்களையும் (Ctrl + O) சேமிக்கவும், கோப்பு (Ctrl + X) ஐ மூடவும், பின்னர் sudo firewall-cmd வழியாக அளவுருக்கள் விண்ணப்பிக்க ஃபயர்வால் மீண்டும் தொடங்கவும். அதற்குப் பிறகு, ஃபயர்வால்-CMD --Get-Services மூலம் பார்க்கக்கூடிய கிடைக்கப்பெறும் பட்டியலில் சேவை தோன்றும்.

சேவையின் அணுகலுடன் சேவை சிக்கலுக்கு மிகவும் பொருத்தமான தீர்வை நீங்கள் மட்டுமே தேர்வு செய்ய வேண்டும் மற்றும் வழங்கப்பட்ட வழிமுறைகளை இயக்கவும். நீங்கள் பார்க்க முடியும் என, அனைத்து நடவடிக்கைகள் மிகவும் எளிதாக செய்யப்படுகிறது, மற்றும் எந்த கஷ்டங்களும் இருக்க வேண்டும்.

தனிப்பயன் மண்டலங்களை உருவாக்குதல்

ஆரம்பத்தில் வரையறுக்கப்பட்ட விதிகள் கொண்ட பல்வேறு பல பகுதிகளில் ஃபயர்வாலில் உருவாக்கப்பட்ட பல்வேறு மண்டலங்களில் இது ஏற்கனவே தெரியும். இருப்பினும், கணினி நிர்வாகி நிறுவப்பட்ட இணைய சேவையகத்திற்கான "Privatedns" அல்லது "Privatedns" க்கான "Privatedns" போன்ற ஒரு பயனர் மண்டலத்தை உருவாக்க வேண்டும் போது சூழ்நிலைகள் நிகழ்கின்றன. இந்த இரண்டு எடுத்துக்காட்டுகளில், கிளைகள் கூடுதலாக நாங்கள் பகுப்பாய்வு செய்வோம்:

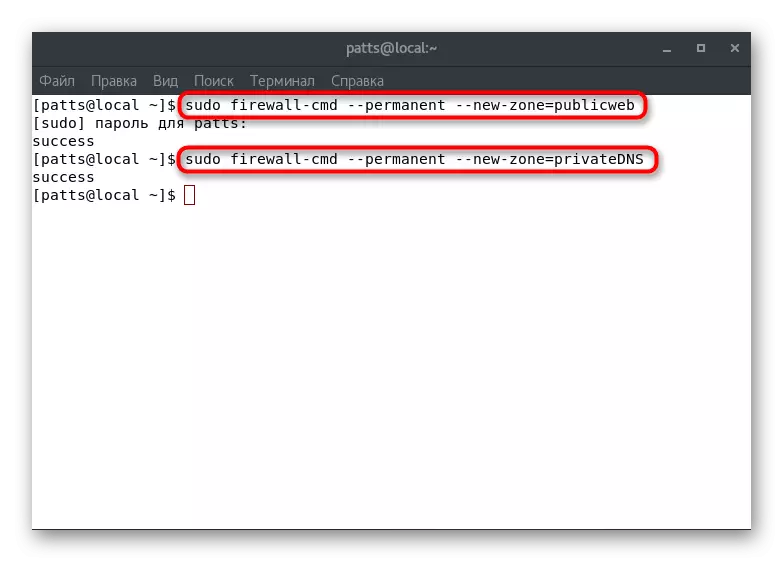

- Sudo Firewall-CMD --New-New-New-Now-Zone = PublicWeb மற்றும் Sudo Firewall-CMD --PranManent --NEW-Zone = Privatedns மூலம் இரண்டு புதிய நிரந்தர மண்டலங்களை உருவாக்கவும்.

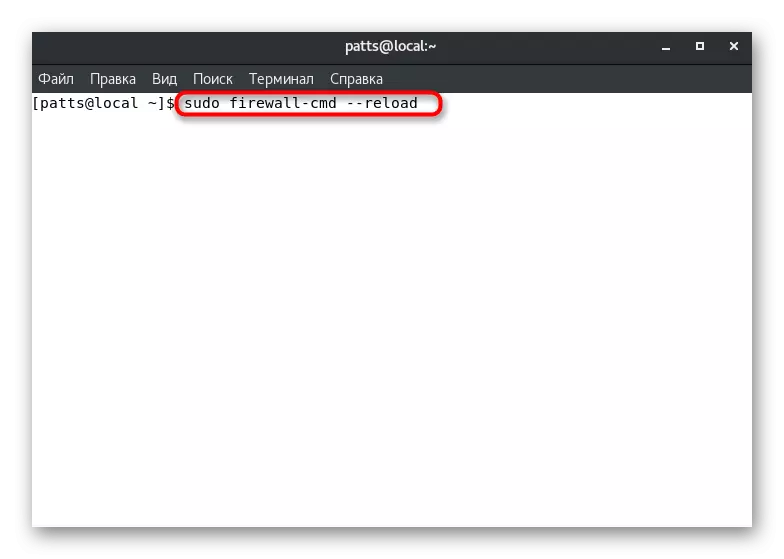

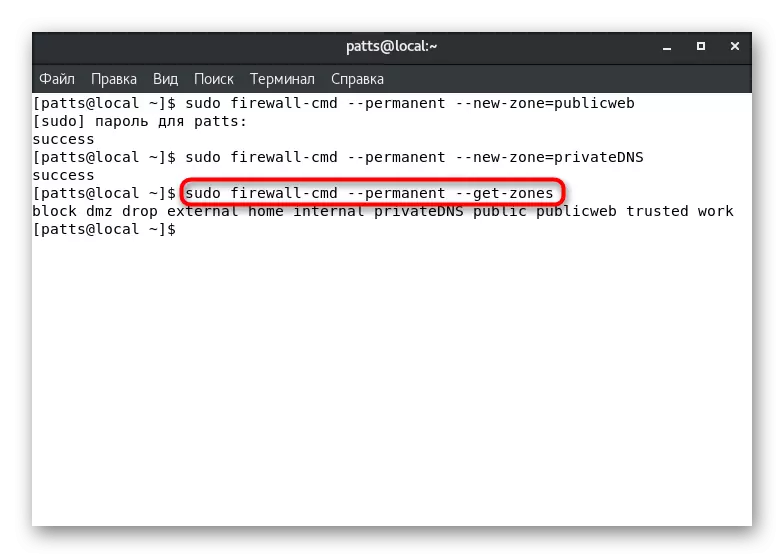

- Sudo Firewall-CMD --Reload கருவியை மீண்டும் துவக்க பிறகு அவை கிடைக்கும். நிரந்தர மண்டலங்களைக் காட்ட

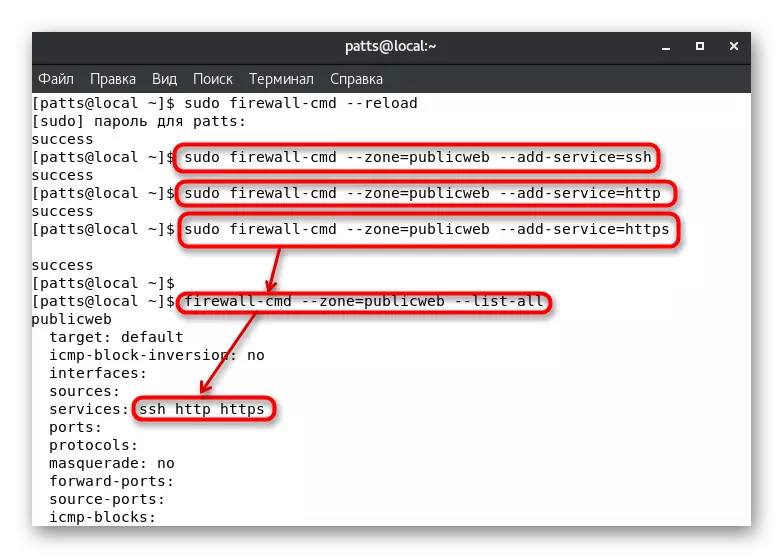

- "SSH", "HTTP" மற்றும் "HTTPS" போன்ற தேவையான சேவைகளை அவர்களுக்கு ஒதுக்கவும். இந்த sudo firewall-cmd - cmd - Zone = publicWeb - சேர்க்க-சேவை = ssh, sudo firewall-cmd --zone = publicWeb --do-service = publicWeb --do firewall-cmd - PublicWeb - PublicWeb - Add- சேவை = https, எங்கே - Zone = PublicWeb சேர்க்க மண்டலம் பெயர் சேர்க்க. நீங்கள் Firewall-CMD - Zone = PublicWeb - Allist-all.

இந்த கட்டுரையில் இருந்து, நீங்கள் தனிப்பயன் மண்டலங்களை எவ்வாறு உருவாக்குவது மற்றும் அவர்களுக்கு சேவைகளை சேர்க்க வேண்டும் என்பதை நீங்கள் கற்றுக்கொண்டீர்கள். நாம் ஏற்கனவே முன்னிருப்பாகவும், மேலே உள்ள இடைமுகங்களை ஒதுக்கியுள்ளோம், சரியான பெயர்களை மட்டுமே குறிப்பிடலாம். நிரந்தர மாற்றத்தை உருவாக்கிய பிறகு ஃபயர்வால் மறுதொடக்கம் செய்ய மறக்காதீர்கள்.

நீங்கள் பார்க்க முடியும் என, Firewalld ஃபயர்வால் நீங்கள் ஃபயர்வால் மிகவும் நெகிழ்வான கட்டமைப்பு செய்ய அனுமதிக்கும் ஒரு மிகவும் வளர்சிதை கருவியாகும். பயன்பாடு கணினியுடன் தொடங்குகிறது மற்றும் குறிப்பிட்ட விதிகள் உடனடியாக தங்கள் வேலையைத் தொடங்கும் என்பதை உறுதி செய்ய மட்டுமே உள்ளது. Sudo systemctl அதை செய்ய Firewalld கட்டளை செயல்படுத்த.