OpenVPN är ett av VPN-alternativen (virtuella privata nätverks- eller privata virtuella nätverk), så att du kan genomföra dataöverföring på en speciellt skapad krypterad kanal. Således kan du ansluta två datorer eller bygga ett centralt nätverk med en server och flera klienter. I den här artikeln lär vi oss att skapa en sådan server och ställa in den.

Konfigurera OpenVPN-servern

Som nämnts ovan, med hjälp av teknik, kan vi överföra information till en säker kommunikationskanal. Den kan dela filer eller säker tillgång till Internet via en server som är en vanlig gateway. För att skapa det behöver vi inte extra utrustning och speciell kunskap - allt är gjort på den dator som är planerad att användas som VPN-server.För vidare arbete är det också nödvändigt att konfigurera klientdelen på nätverksanvändarmaskiner. Allt arbete kommer ner för att skapa nycklar och certifikat som sedan överförs till kunder. Med dessa filer kan du få en IP-adress när den är ansluten till servern och skapar den ovanstående krypterade kanalen. All information som sänds av den kan endast läsas om det finns en nyckel. Med den här funktionen kan du avsevärt förbättra säkerheten och säkerställa säkerheten för data.

Installera OpenVPN på maskin-server

Installation är ett standardprocedur med några nyanser, vilket kommer att prata mer.

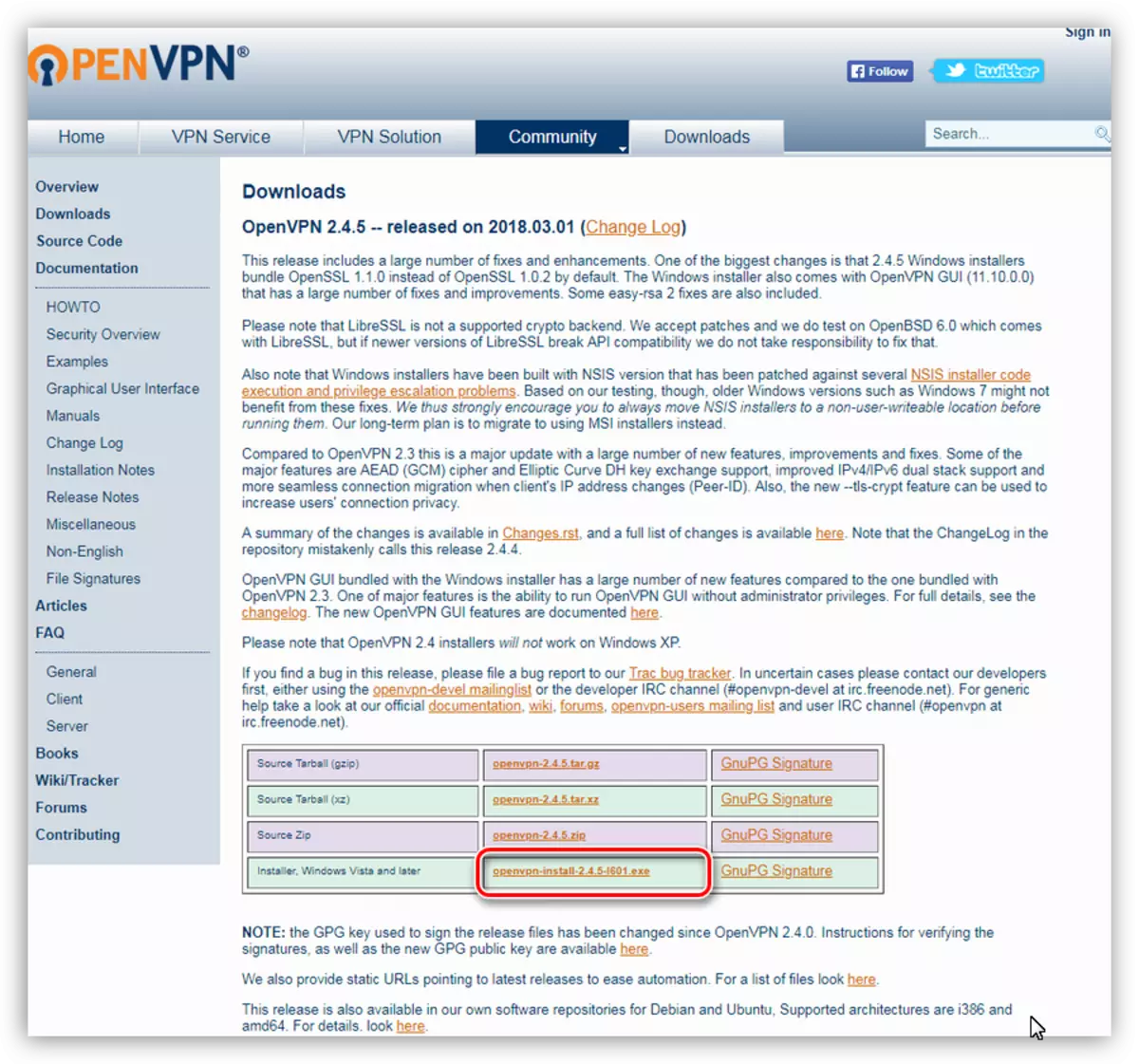

- Först och främst måste du ladda ner programmet på länken nedan.

Ladda ner OpenVPN.

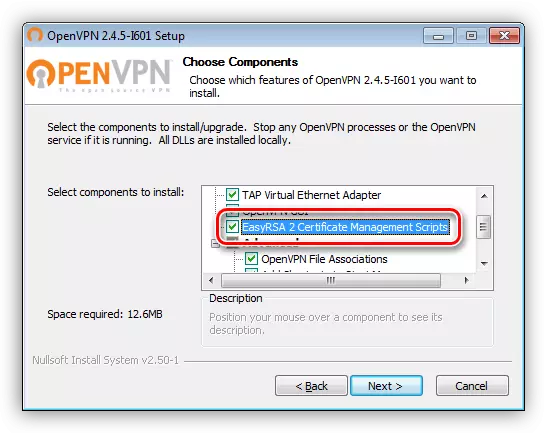

- Därefter kör installationsprogrammet och nå fönstret Komponentval. Här måste vi sätta en tank nära punkten med namnet "EasyRsa", vilket gör att du kan skapa certifikat och nycklarfiler, samt hantera dem.

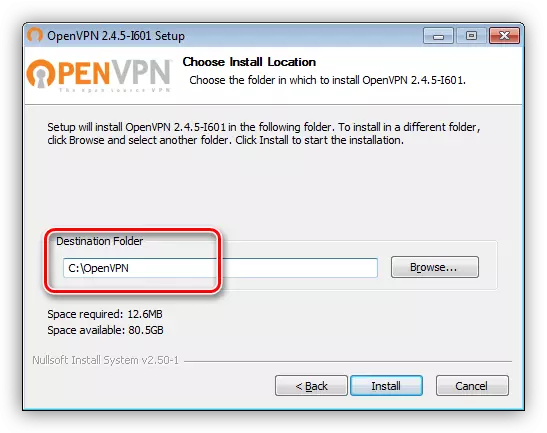

- Nästa steg är att välja en plats att installera. För bekvämlighet, sätt programmet till roten till systemdisken S:. För att göra detta, ta bara bort för mycket. Det borde träna

C: \ openvpn

Vi gör det för att undvika misslyckanden vid exekvering av skript, eftersom mellanslagen i vägen inte är tillåtna. Du kan naturligtvis ta dem i citat, men uppmärksamhet kan och summera och leta efter fel i koden - är det inte lätt.

- Installera efter alla inställningar i det normala läget.

Konfigurera serverns del

Vid utförande av följande åtgärder bör det vara så uppmärksam som möjligt. Eventuella brister leder till serverns oanvändbarhet. En annan förutsättning - ditt konto måste ha administratörsrättigheter.

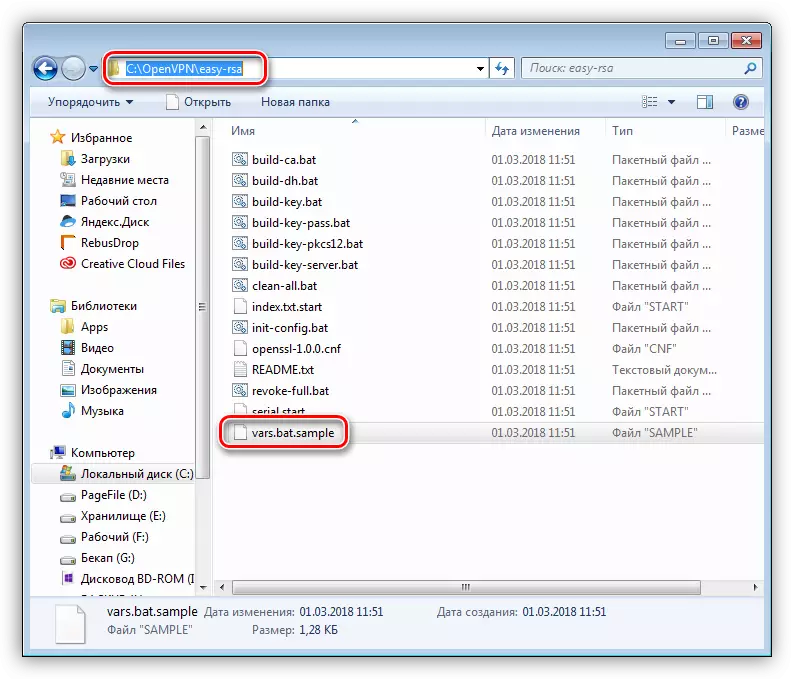

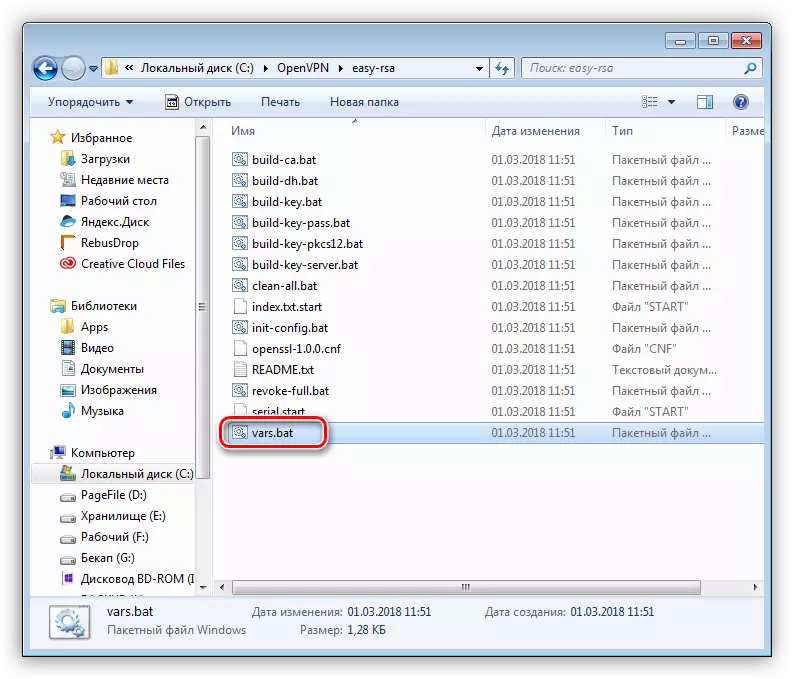

- Vi går till "Easy-RSA" -katalogen, som i vårt fall är belägen på

C: \ openvpn \ easy-rsa

Hitta filen vars.bat.prove.

Byt namn på det för att vars.bat (vi tar bort ordet "prov" tillsammans med en punkt).

Öppna den här filen i Notepad ++ Editor. Detta är viktigt, eftersom det är den här anteckningsboken som låter dig korrekt redigera och spara koder, vilket hjälper till att undvika fel när de utför dem.

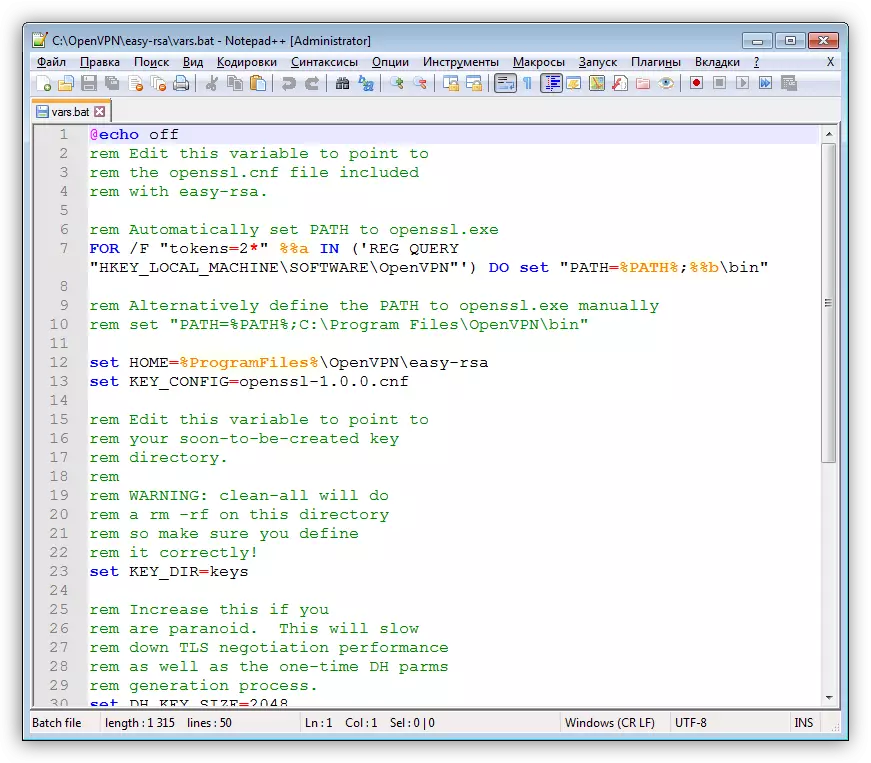

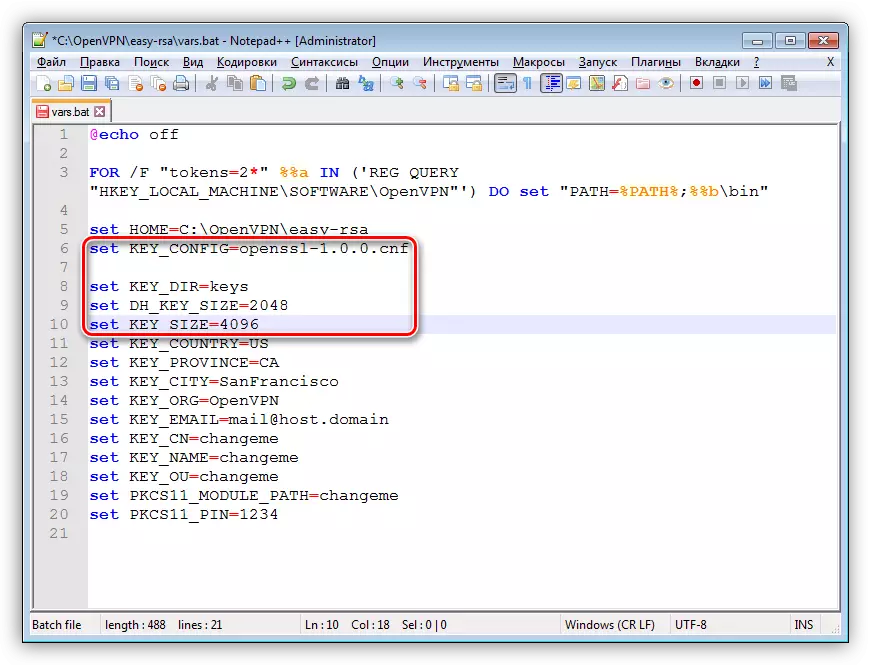

- Först och främst tar vi bort alla kommentarer som tilldelats av Green - de kommer bara att störa oss. Vi får följande:

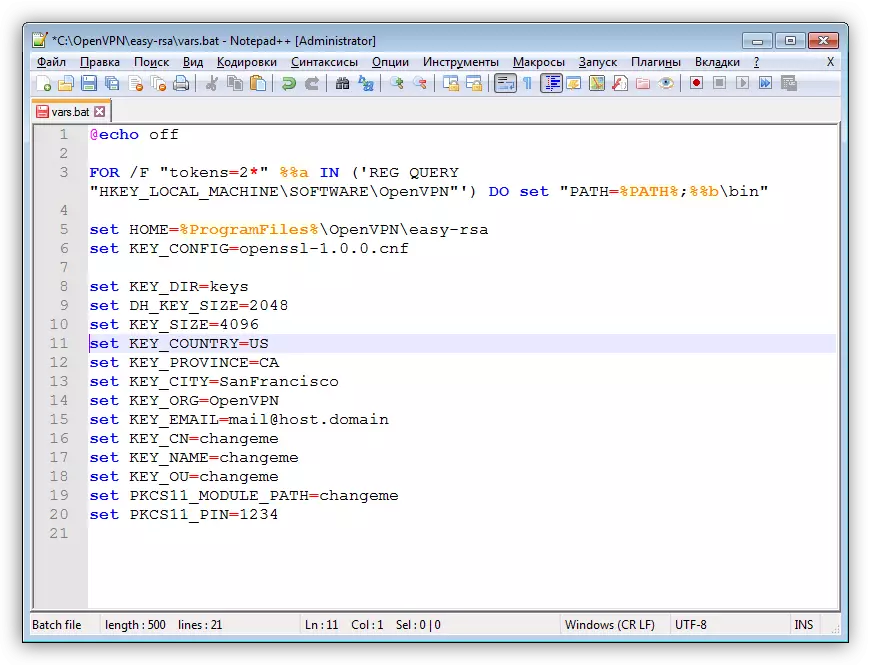

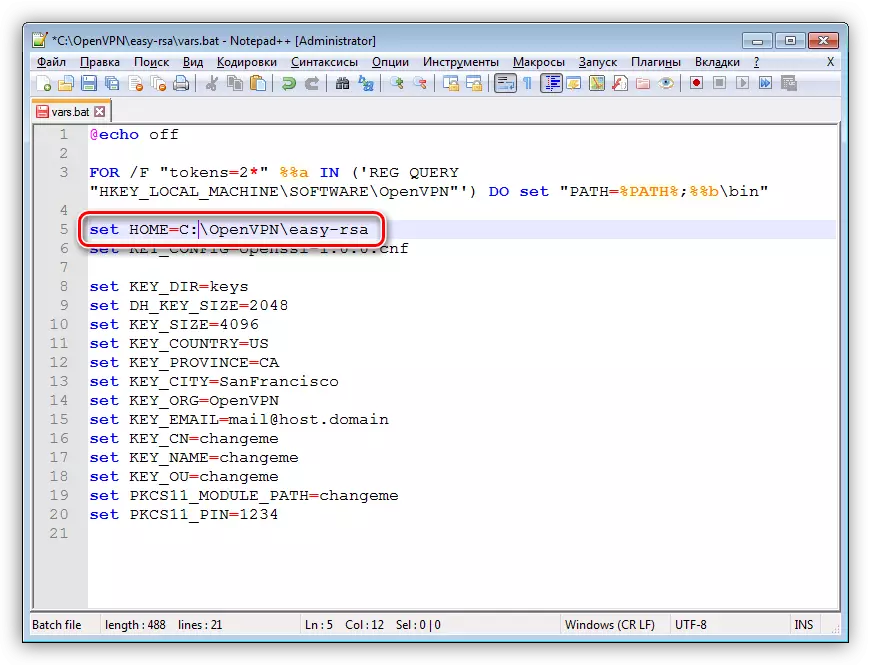

- Ändra sedan sökvägen till mappen "Easy-RSA" till den som vi angav under installationen. I det här fallet, radera bara de variabla% Programfiles% och ändra den på C:.

- Följande fyra parametrar lämnas oförändrade.

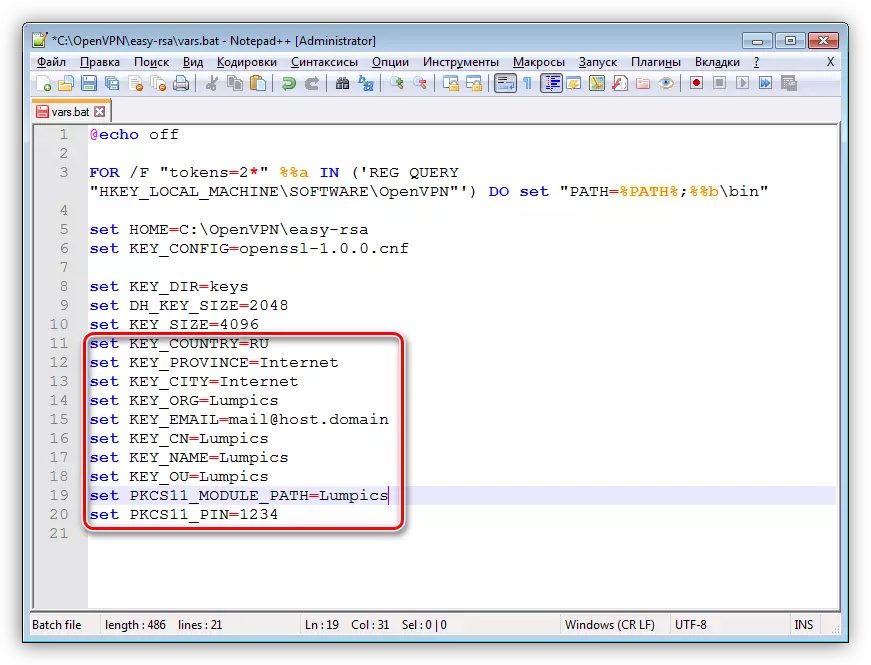

- De återstående linjerna fyller i godtyckligt. Exempel på skärmdumpen.

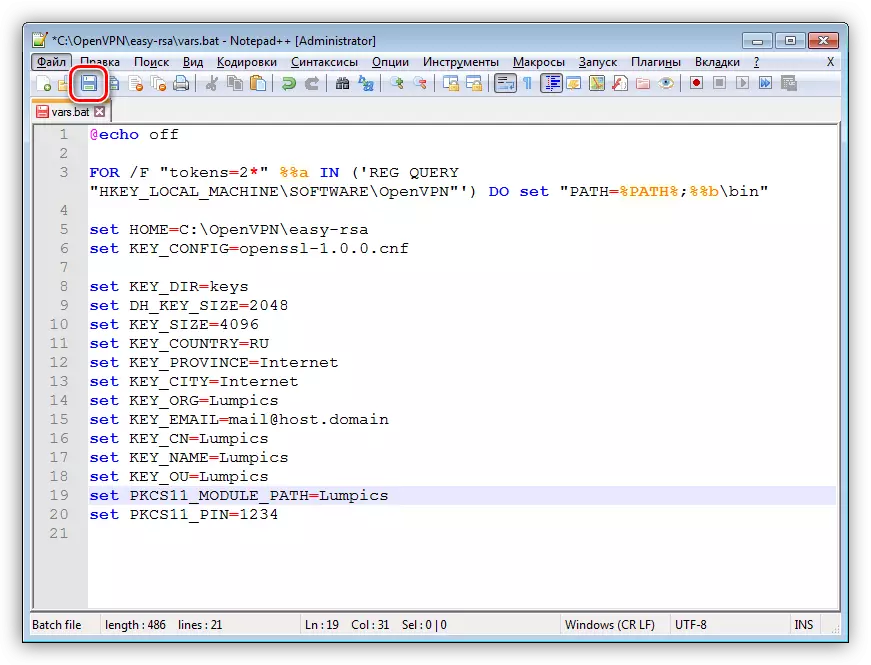

- Spara filen.

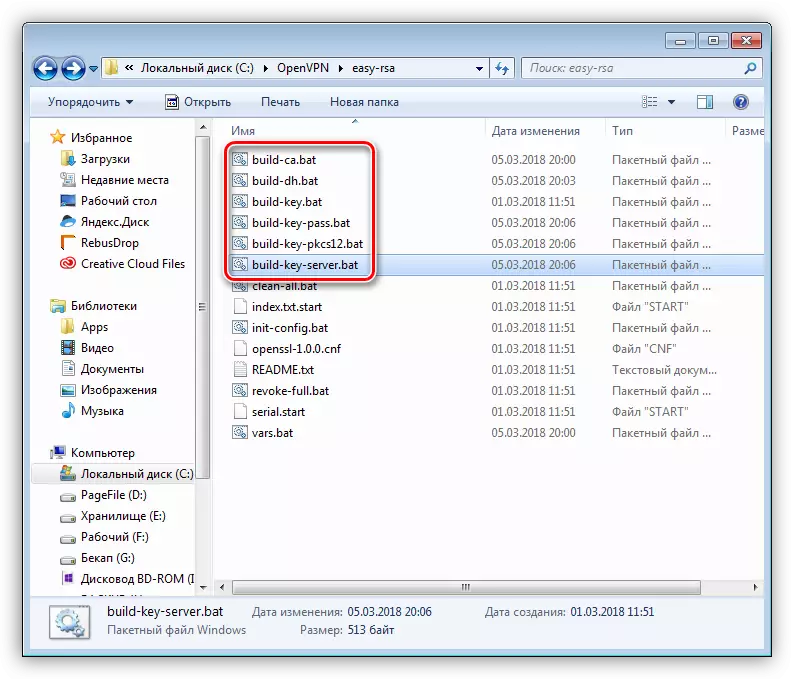

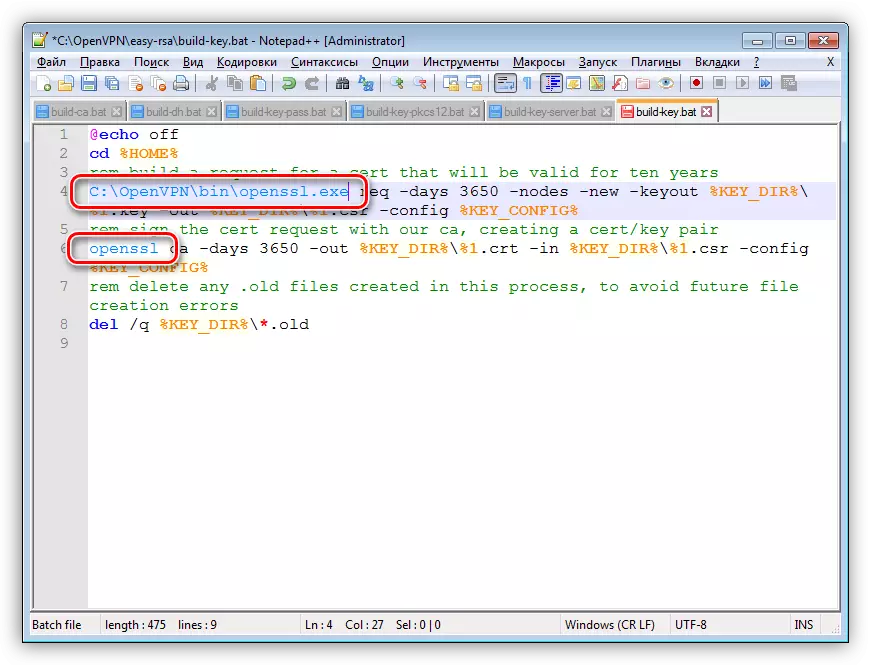

- Du behöver också redigera följande filer:

- Build-ca.bat.

- Build-dh.bat.

- Build-key.bat.

- Build-key-pass.bat

- Build-key-pkcs12.bat

- Build-key-server.bat

De måste byta laget

Openssl.

På den absoluta vägen till motsvarande openssl.exe-fil. Glöm inte att spara ändringar.

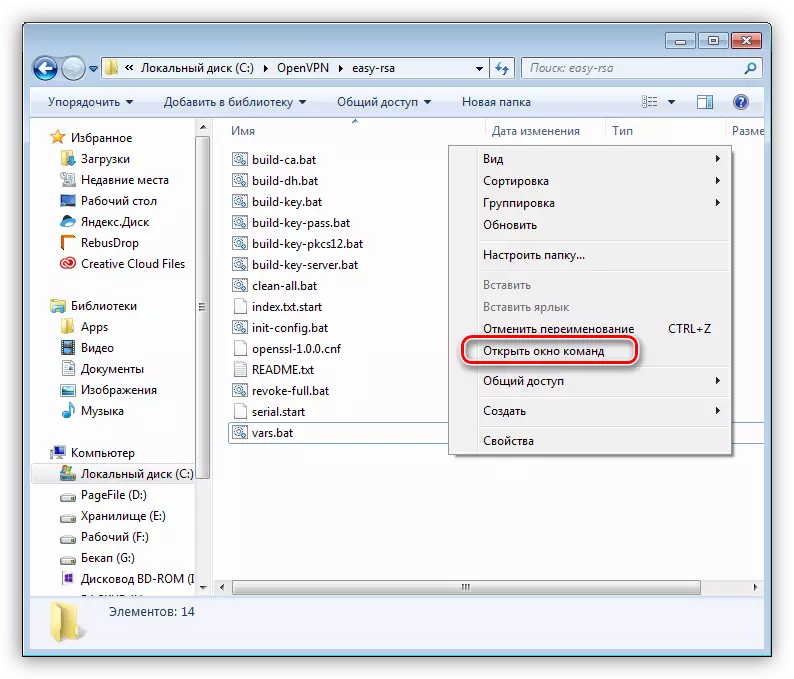

- Öppna nu mappen "Easy-RSA", klämskift och klicka på PCM på en ledig plats (inte på filer). I snabbmenyn väljer du objektet "Open Command Window".

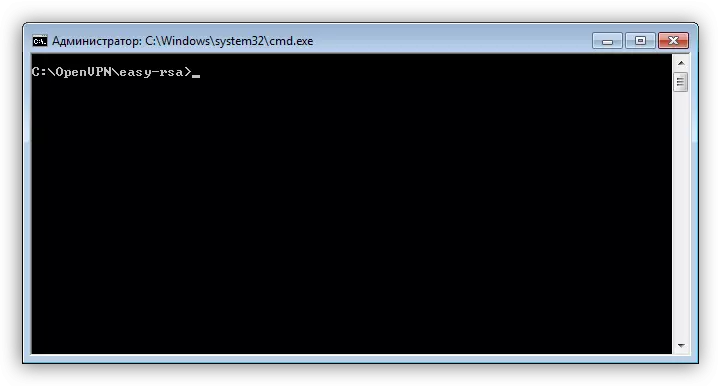

"Kommandoraden" börjar med övergången till målkatalogen som redan har implementerats.

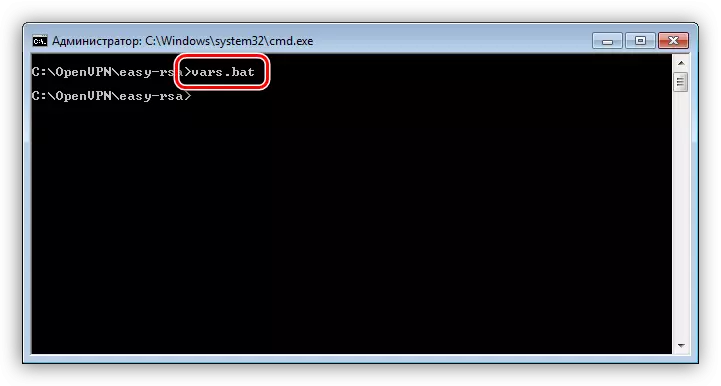

- Vi anger det kommando som anges nedan och klicka på Enter.

Vars.bat.

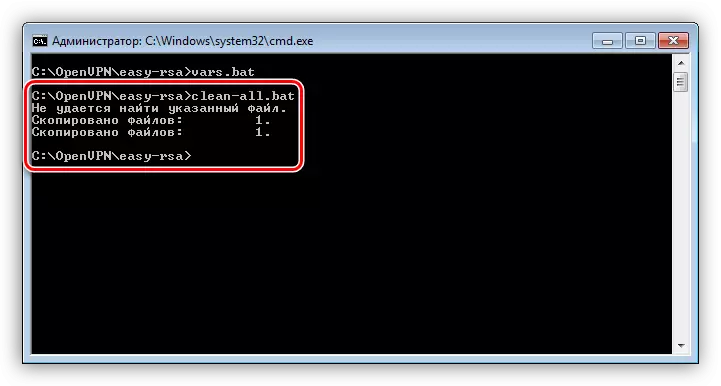

- Nästa, starta en annan "batchfil".

Ren-all.bat.

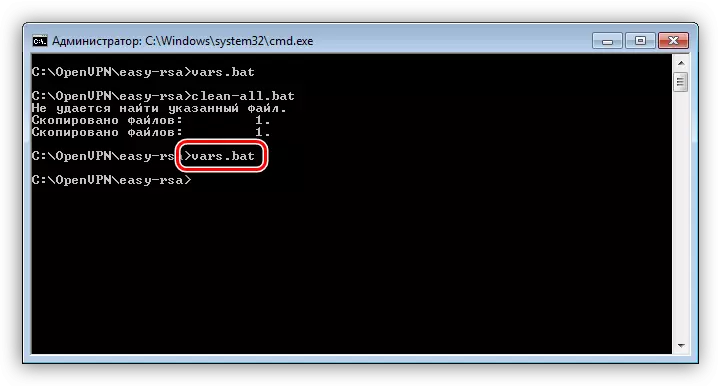

- Vi upprepar det första kommandot.

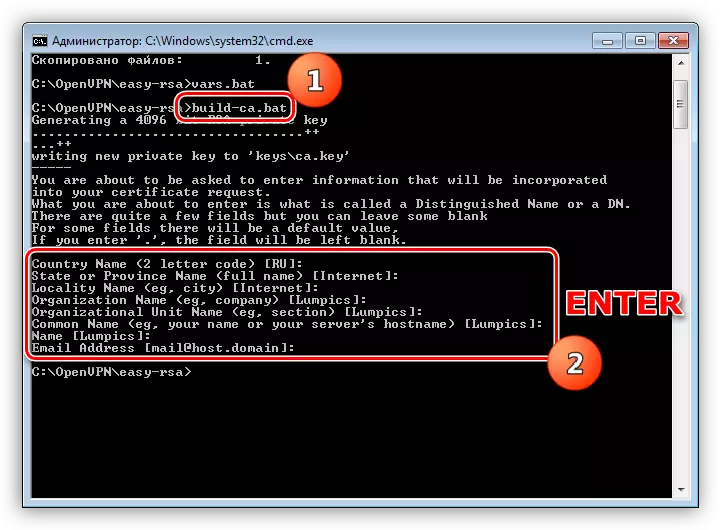

- Nästa steg är att skapa de nödvändiga filerna. För att göra detta, använd laget

Build-ca.bat.

Efter att ha utfört systemet kommer det att erbjuda att bekräfta de data som vi kom in i VARS.BAT-filen. Tryck bara på ENTER flera gånger tills den ursprungliga strängen visas.

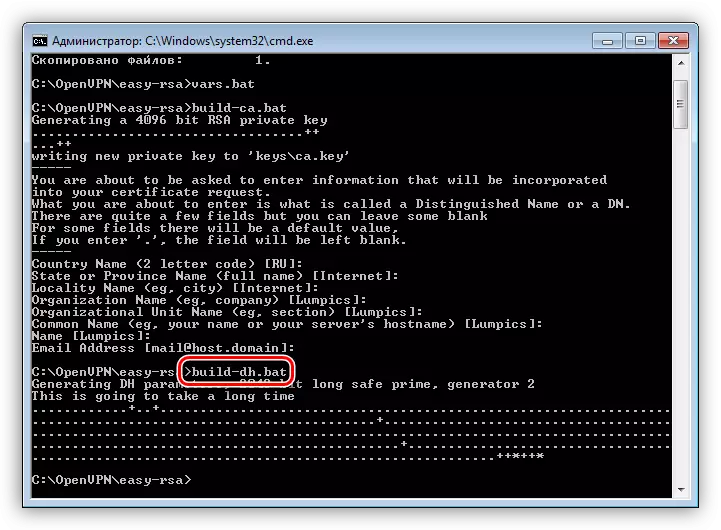

- Skapa en DH-nyckel med hjälp av filstarten

Build-dh.bat.

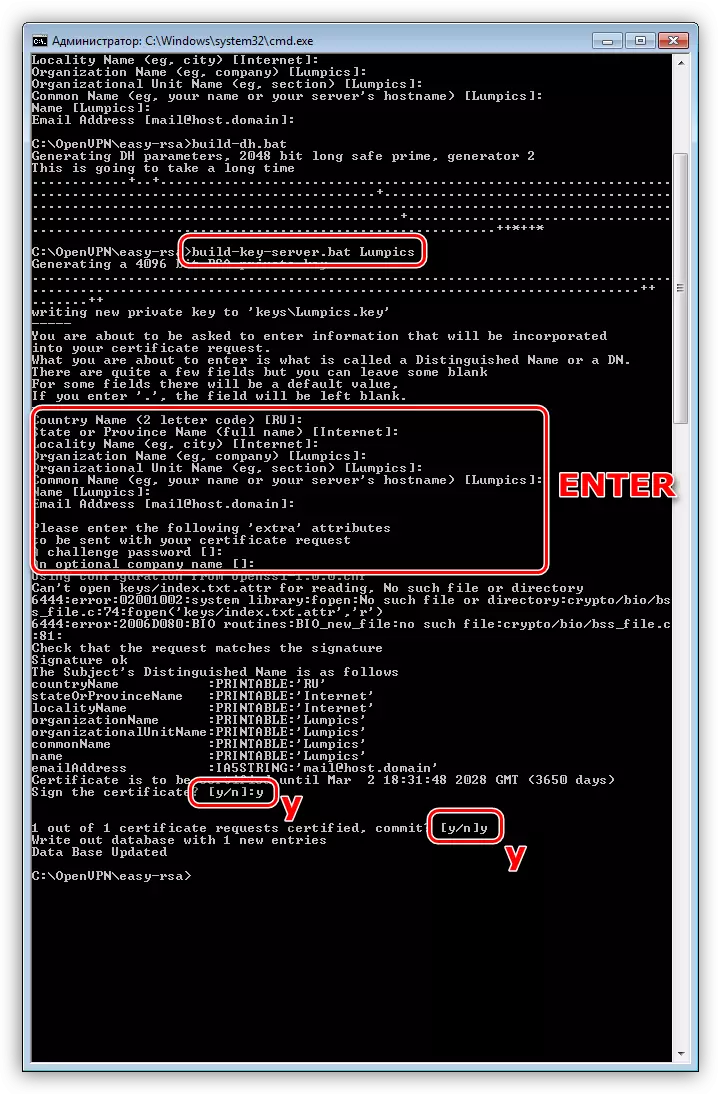

- Skapa ett certifikat för serverdel. Det finns en viktig punkt här. Han behöver tilldela det namn som vi registrerade i Vars.bat i raden "Key_Name". I vårt exempel är det klumpigt. Kommandot ser ut så här:

Bygg-key-server.bat Lumpics

Det måste också bekräfta data med ENTER-tangenten, och även två gånger i bokstaven "Y" (ja), där det kommer att krävas (se skärmdump). Kommandoraden kan stängas.

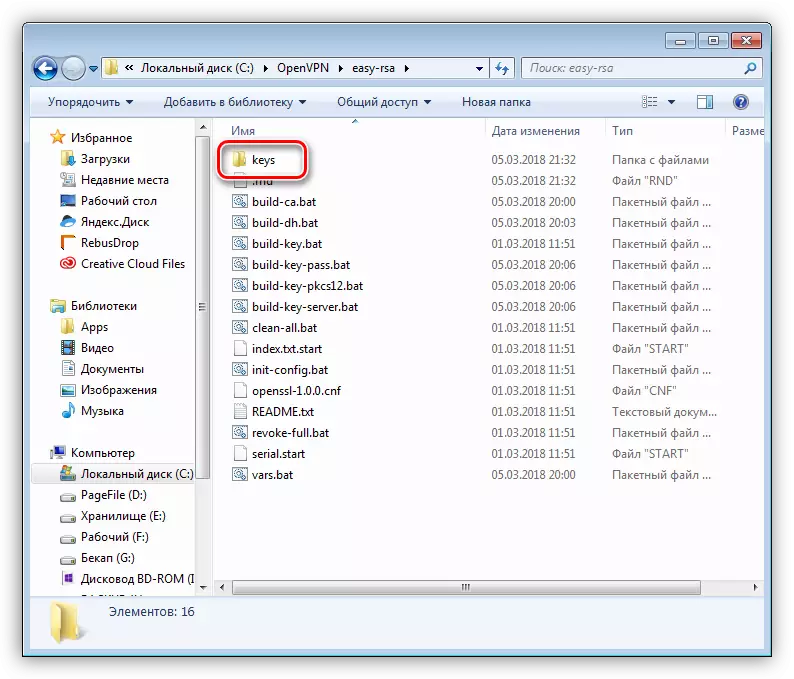

- I vår katalog "Easy-RSA" visas en ny mapp med titeln "Keys".

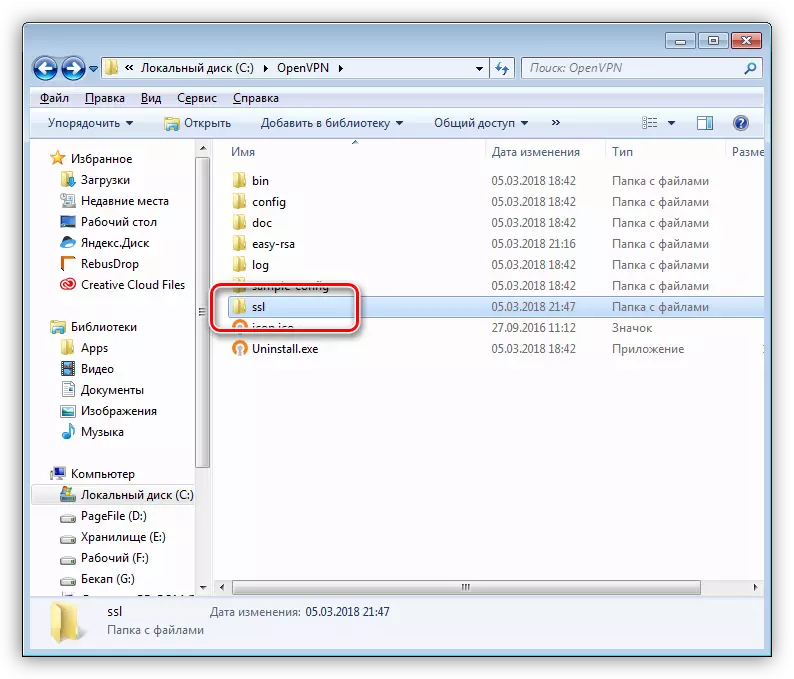

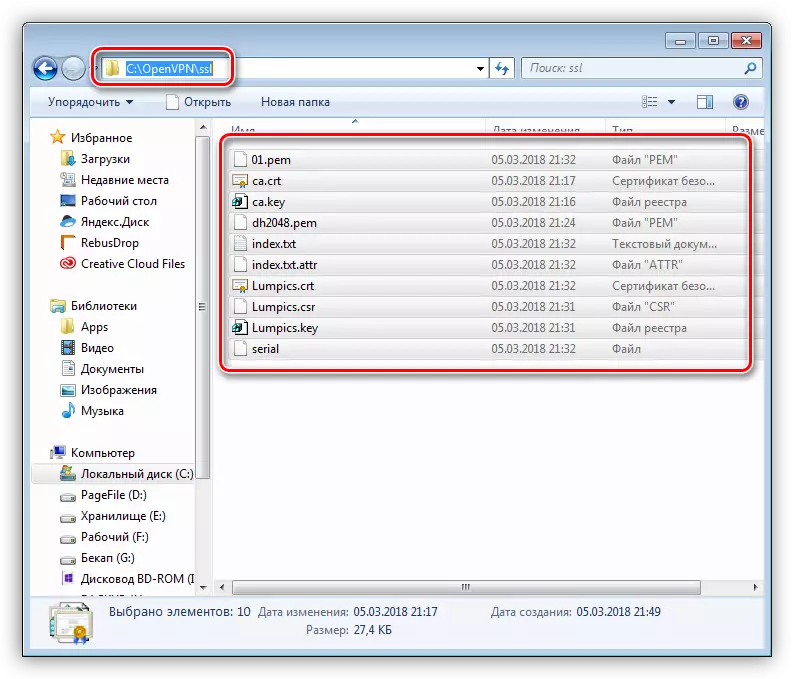

- Dess innehåll måste kopieras och klistras in i mappen "SSL", som du vill skapa i programmets rotkatalog.

Visa mapp efter att ha satt igenom kopierade filer:

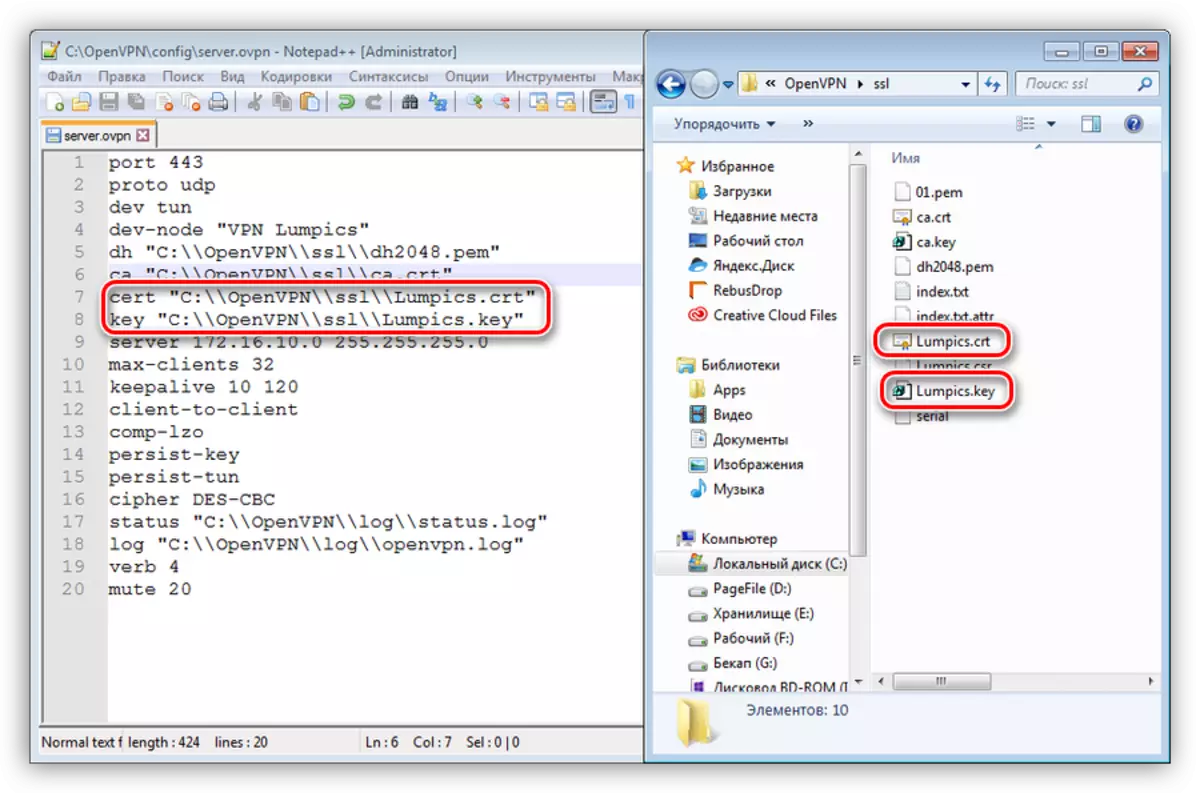

- Nu går vi till katalogen

C: \ openvpn \ config

Skapa ett textdokument här (PCM - Skapa - textdokument), byt namn på det på server.ovpn och öppna det i Notepad ++. Vi introducerar följande kod:

Port 443.

Proto UDP.

Dev tun.

Dev-nod "vpn lumpics"

Dh c: \\ openvpn \\ ssl \\ dh2048.pem

CA C: \\ openvpn \\ ssl \\ ca.crt

Cert c: \\ openvpn \\ ssl \\ lumpics.crt

Key c: \\ openvpn \\ ssl \\ lumpics.key

Server 172.16.10.0 255.255.255.0.

Max-klienter 32

Keepalive 10 120.

Klient-till-klient

Comp-lzo.

Persist-tangent.

Persist-tun.

Cipher des-cbc

Status c: \\ openvpn \\ log \\ status.log

Logga c: \\ openvpn \\ log \\ openvpn.log

Verb 4.

Mute 20.

Observera att namnen på certifikat och nycklar måste matcha "SSL" -mappen.

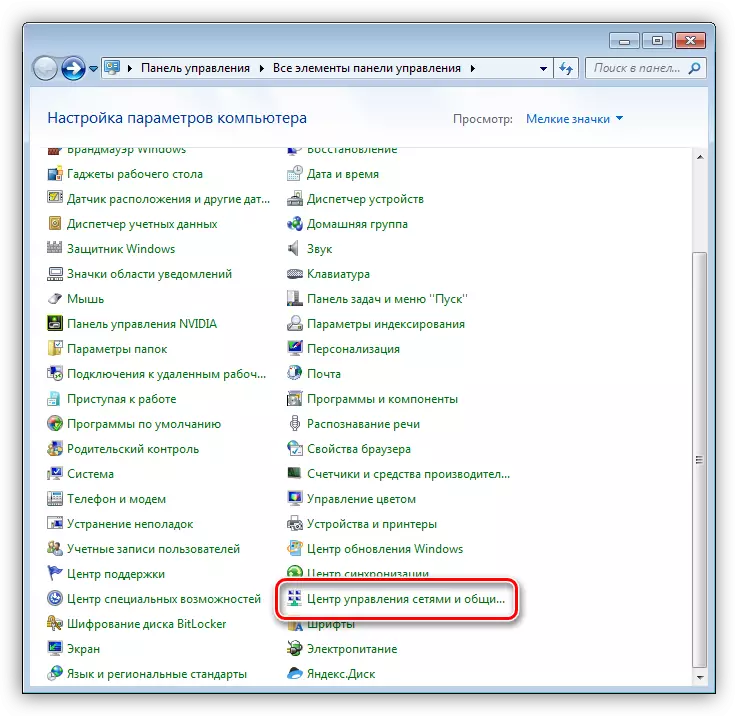

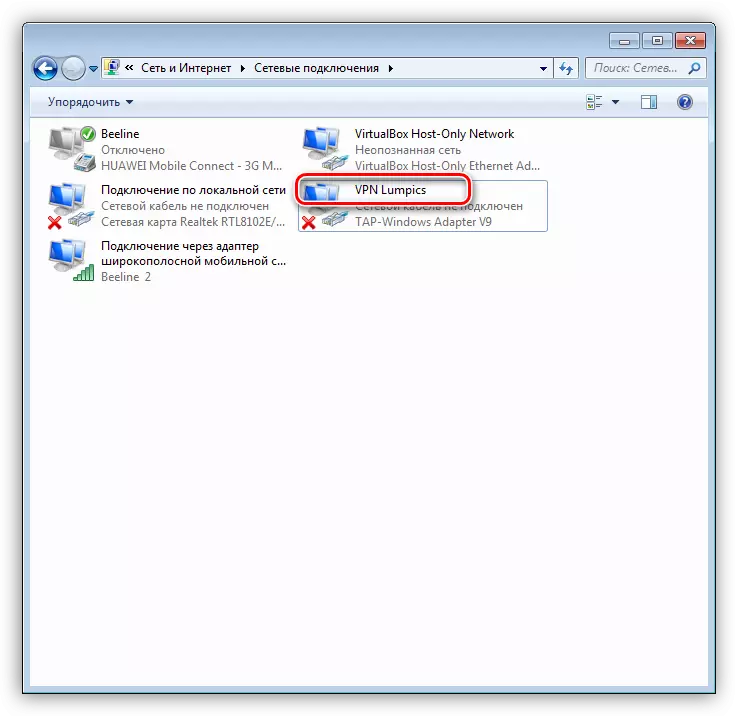

- Öppna sedan "Kontrollpanelen" och gå till "Network Management Center".

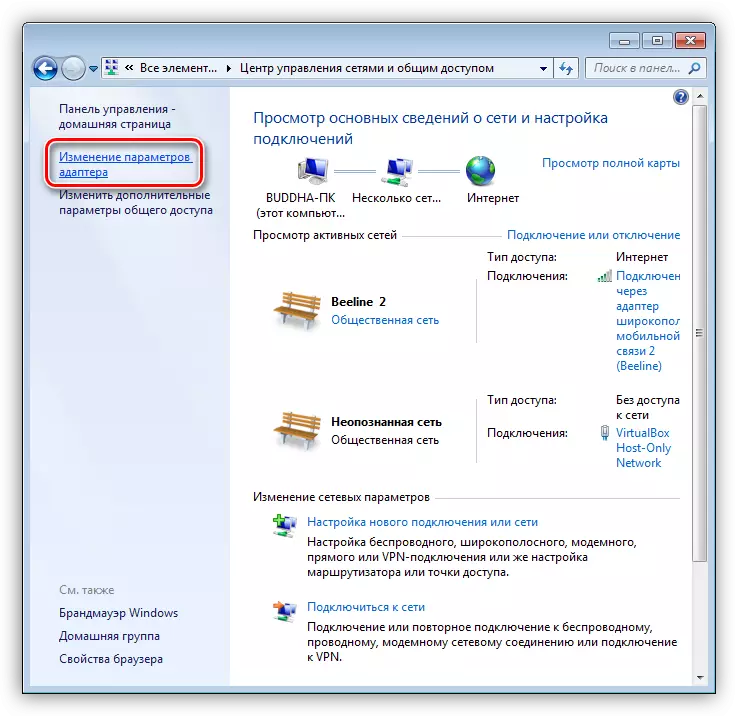

- Klicka på länken "Ändra adapterinställningar".

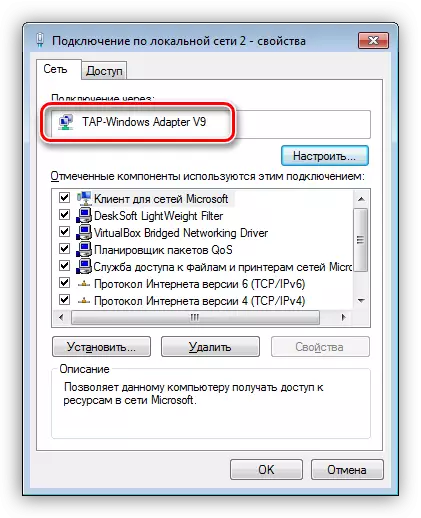

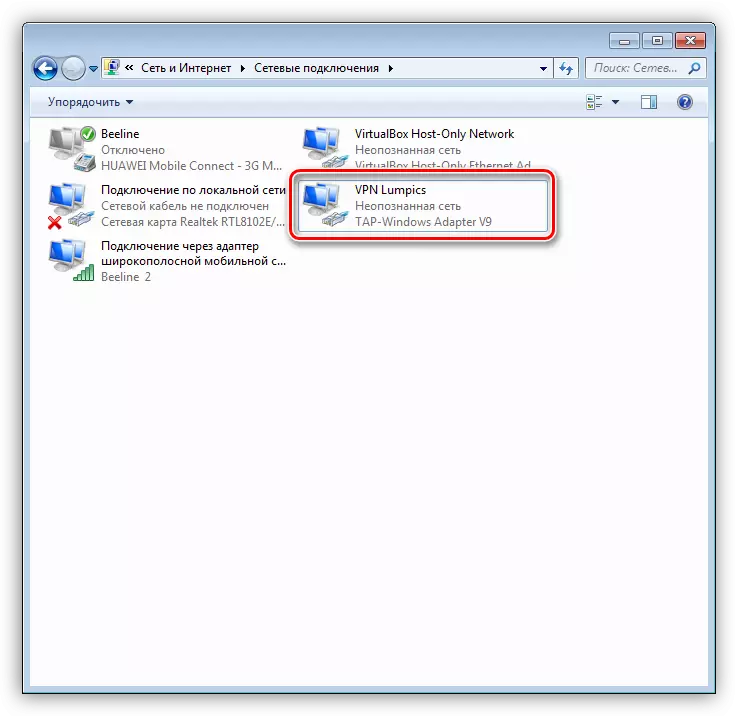

- Här måste vi hitta en anslutning via "Tap-Windows-adapter V9". Du kan göra det genom att klicka på PCM-anslutningen och vända dig till dess egenskaper.

- Byt namn på det till "VPN Lumpics" utan citat. Det här namnet måste matcha parametern "Dev-node" i filen server.ovpn.

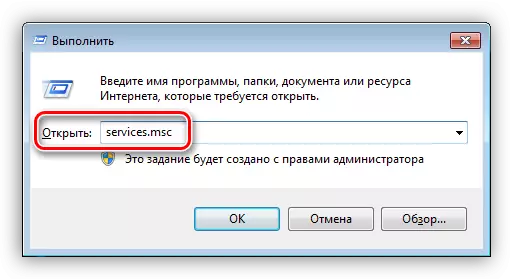

- Final Stage - lanseringstjänst. Tryck på knappen Win + R-tangenter, ange den som anges nedan och klicka på Enter.

Tjänster.msc.

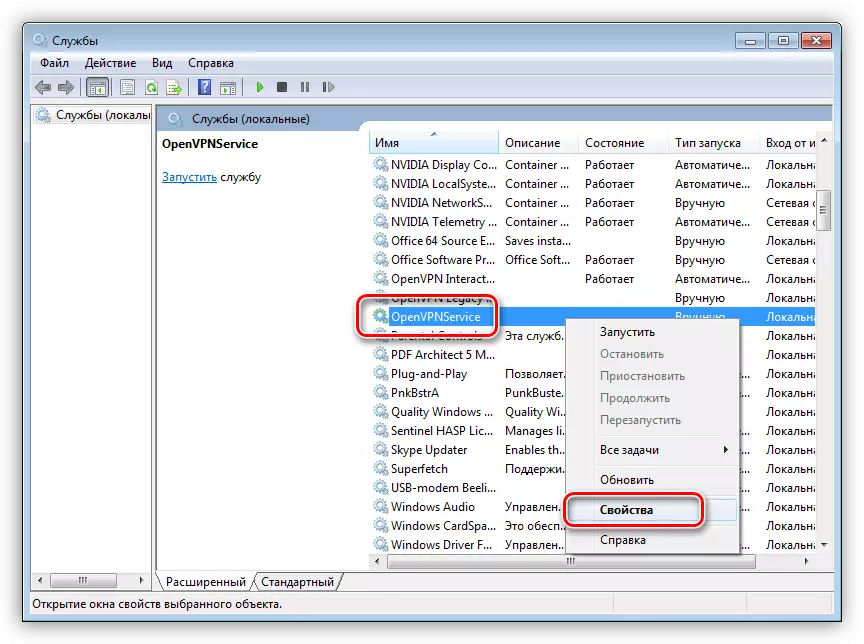

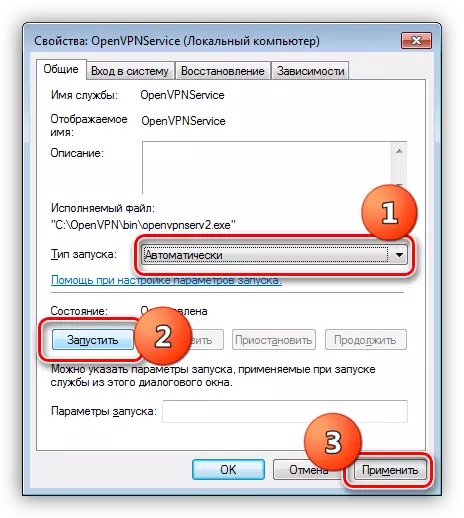

- Vi hittar tjänsten med namnet "openvpnservice", klicka på pkm och gå till dess egenskaper.

- Start Typ Ändra till "Automatiskt", kör tjänsten och klicka på "Apply".

- Om vi alla är gjort rätt, är Röda Korset avgrunden nära adaptern. Det innebär att anslutningen är redo att fungera.

Ställa in en klientdel

Innan du startar kundinställningen måste du göra flera steg på serverns maskin - för att generera nycklar och certifikat för att konfigurera anslutningen.

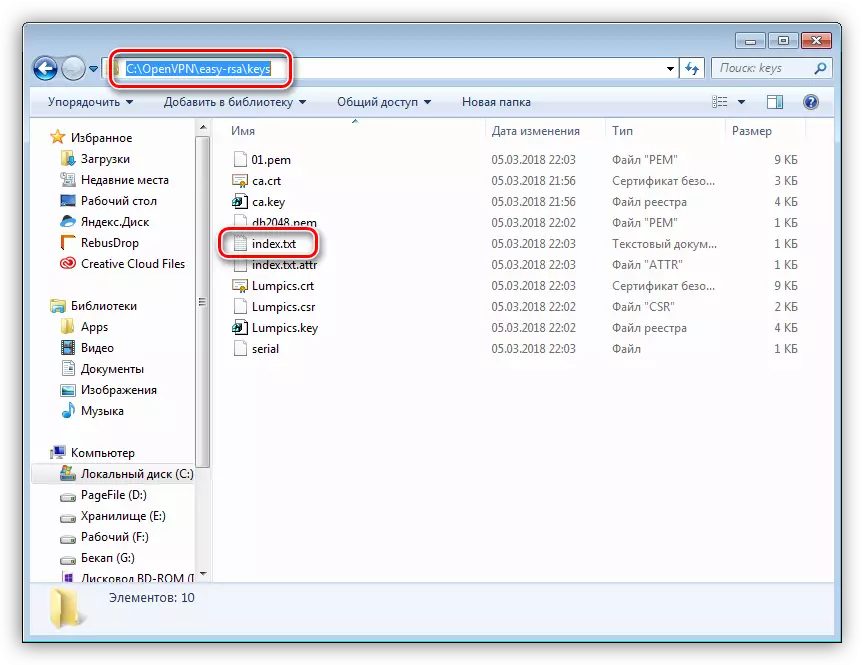

- Vi går till "Easy-RSA" -katalogen, sedan i mappen "Keys" och öppna index.txt-filen.

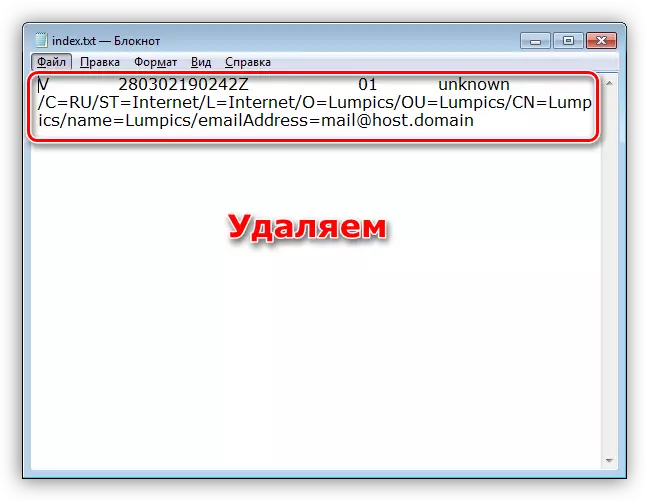

- Öppna filen, ta bort allt innehåll och spara.

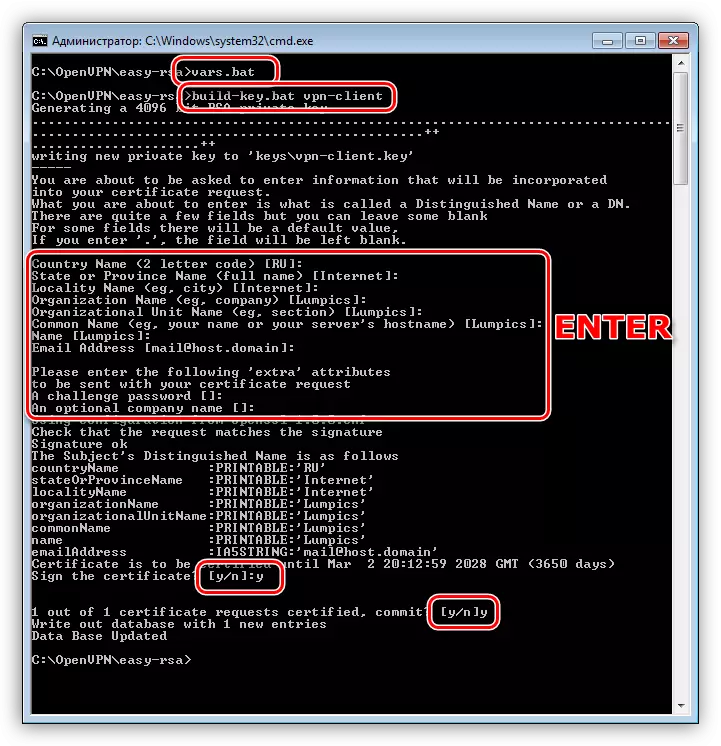

- Gå tillbaka till "Easy-RSA" och kör en "kommandorad" (Shift + PCM - Öppna kommandonfönstret).

- Nästa, starta Vars.bat och skapa sedan ett klientcertifikat.

Build-key.bat vpn-klient

Detta är ett allmänt certifikat för alla maskiner i nätverket. För att förbättra säkerheten kan du generera dina filer för varje dator, men ring dem annorlunda (inte "VPN-klient", men "VPN-Client1" och så vidare). I det här fallet är det nödvändigt att upprepa alla åtgärder, börja med index.txt rengöring.

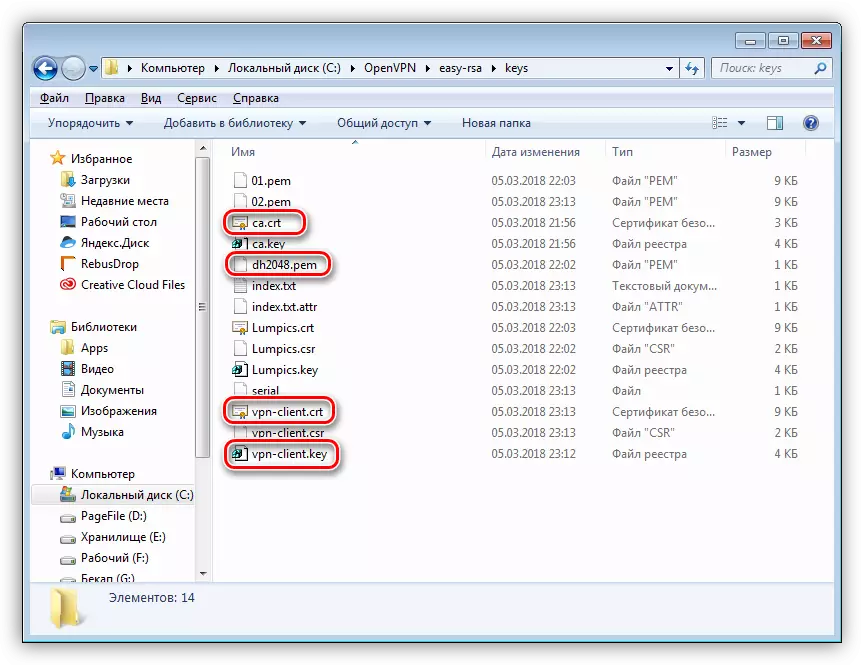

- Slutlig åtgärd - Överföring av VPN-Client.CrT-filer, VPN-Client.Key, CA.CrT och DH2048.PEM till klienten. Du kan göra det på ett bekvämt sätt, till exempel skriver du på USB-flashenheten eller överför över nätverket.

Fungerar som behöver utföras på klientmaskinen:

- Installera OpenVPN på vanligt sätt.

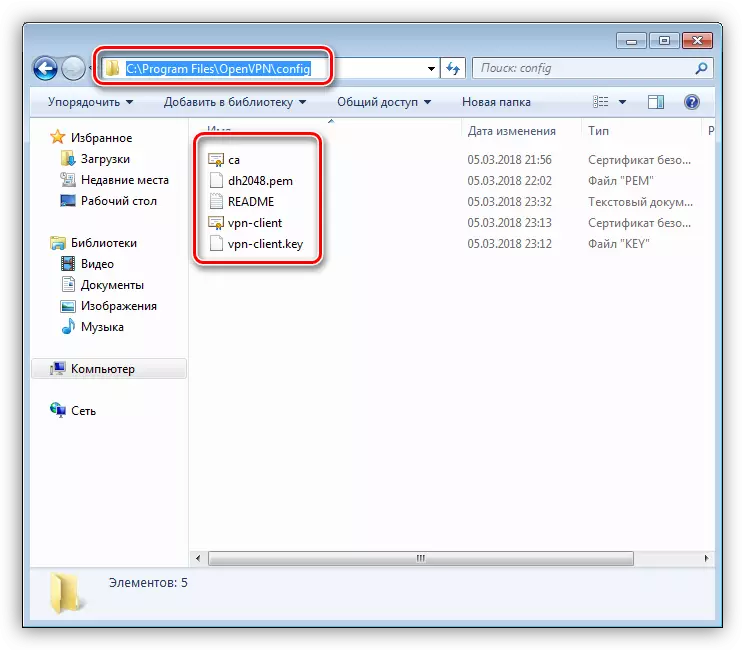

- Öppna katalogen med det installerade programmet och gå till mappen "CONFIG". Du måste infoga våra certifikat- och nycklarfiler.

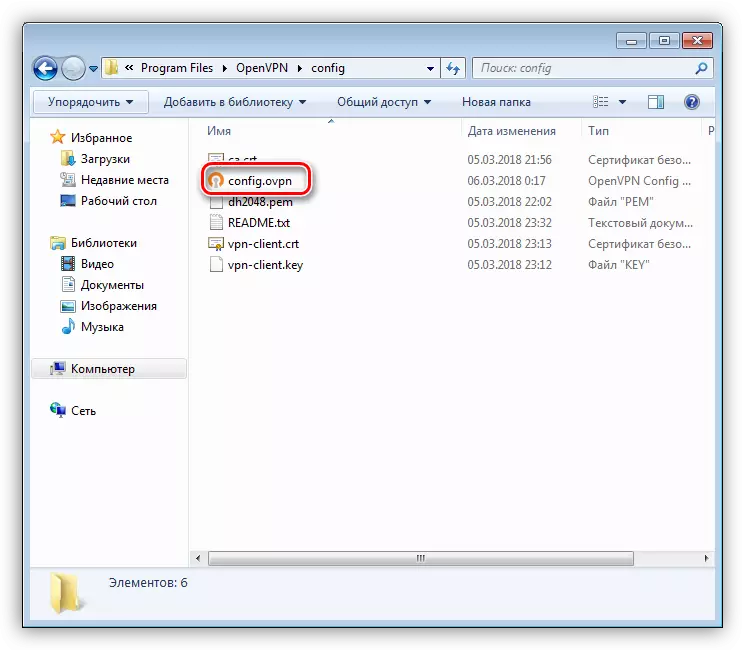

- I samma mapp Skapa en textfil och byt namn på den i Config.ovpn.

- Öppna följande kod i redigeraren och förskriva:

Klient.

Resolv-försök igen oändlig

Nobind.

Fjärr 192.168.0.15 443.

Proto UDP.

Dev tun.

Comp-lzo.

Ca ca.crt.

Cert vpn-client.crt

Key VPN-Client.Key

DH DH2048.PEM.

flyta

Cipher des-cbc

Keepalive 10 120.

Persist-tangent.

Persist-tun.

Verb 0.

I raden "Remote" kan du registrera en extern IP-adress på servern - så vi får tillgång till Internet. Om du lämnar allt som det är, kommer det att vara möjligt att bara ansluta till servern på den krypterade kanalen.

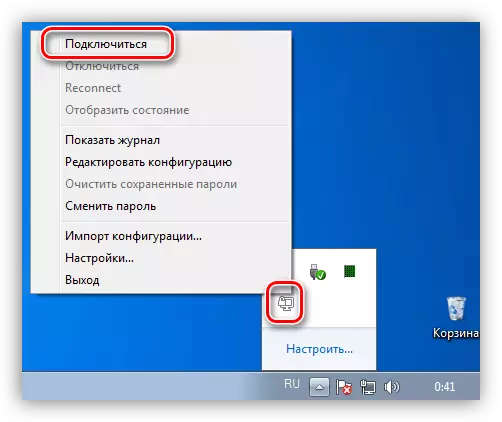

- Vi kör OpenVPN GUI på uppdrag av administratören med en genväg på skrivbordet och lägger sedan till lämplig ikon i facket, tryck på PCM och välj det första objektet med namnet "Anslut".

Detta är konfigurationen av servern och OpenVPN-klienten slutförd.

Slutsats

Organisationen av sitt eget VPN-nätverk gör det möjligt för dig att maximera den överförda informationen, såväl som att göra Internet surfing säkrare. Det viktigaste är att vara försiktig när du konfigurerar servern och klientdelen, du kan använda alla fördelar med ett privat virtuellt nätverk.