Mikrotik-routrar är populära och installerade i hem eller kontor från många användare. Huvudsäkerheten för arbete med sådan utrustning är den högra konfigurerade brandväggen. Den innehåller en uppsättning parametrar och regler för att skydda nätverket från främlingar och hacking.

Konfigurera brandväggsrouter Mikrotik

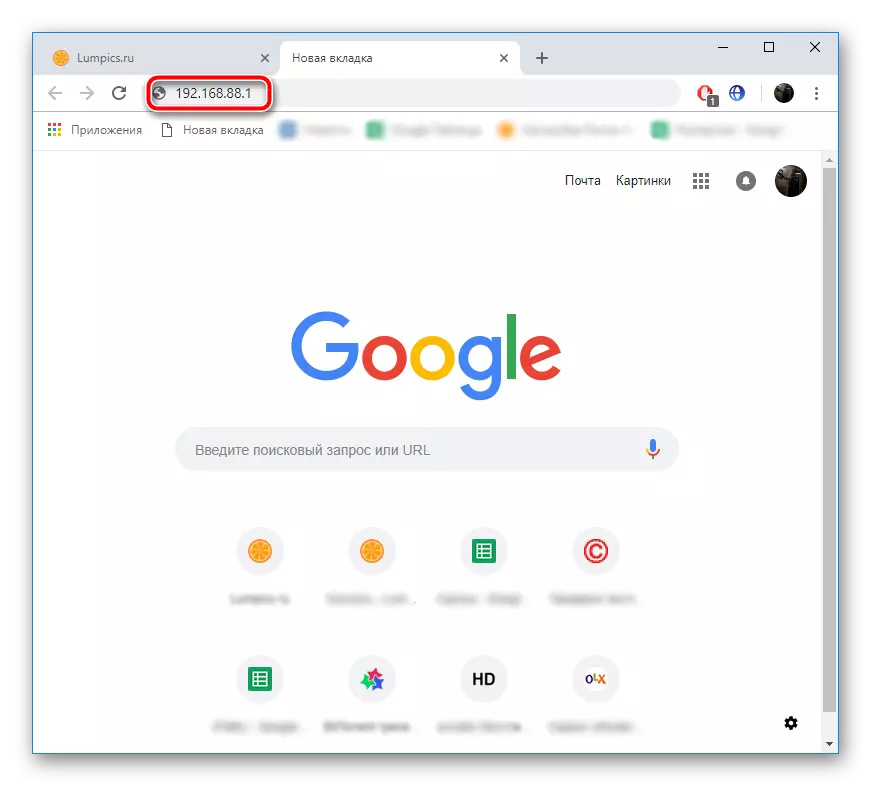

Router-inställningen utförs med ett speciellt operativsystem som låter dig använda ett webbgränssnitt eller ett speciellt program. I två dessa versioner är det alla nödvändiga för att redigera brandväggen, så det spelar ingen roll vad du föredrar. Vi kommer att fokusera på webbläsarens version. Innan du börjar måste du logga in:

- Genom en bekväm webbläsare, gå till 192.168.88.1.

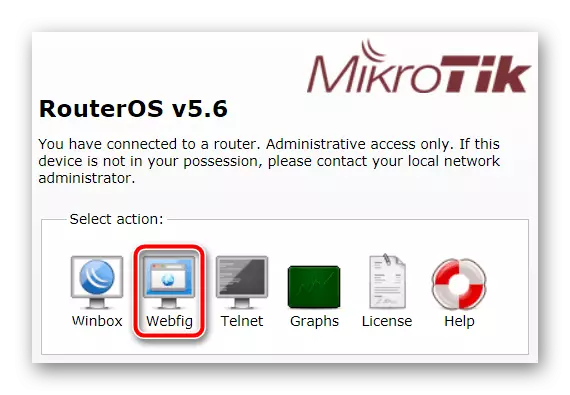

- I Routerns startwebbgränssnitt väljer du "Webfig".

- Du kommer att visa inloggningsformuläret. Ange inloggningen och lösenordet i strängarna, som är standardvärdena för admin.

Du kan läsa mer om den fullständiga inställningen av routrar i det här företaget i en annan artikel på länken nedan, och vi kommer att vända direkt till konfigurationen av de skyddande parametrarna.

Läs mer: Hur man ställer in Mikrotik Router

Rengöringsblad regler och skapa nya

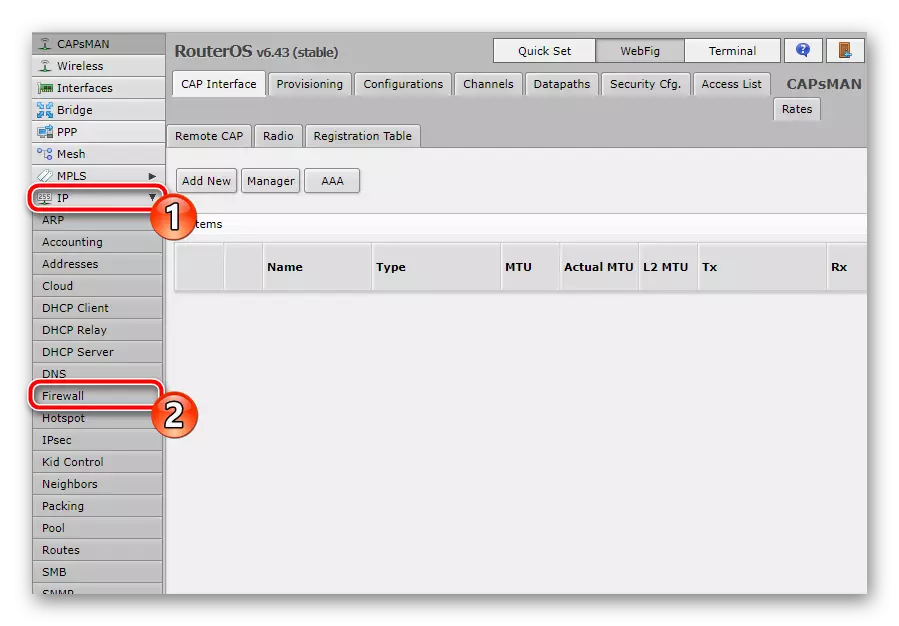

Efter att du har angett visas huvudmenyn, där panelen med alla kategorier är närvarande till vänster. Innan du lägger till din egen konfiguration måste du göra följande:

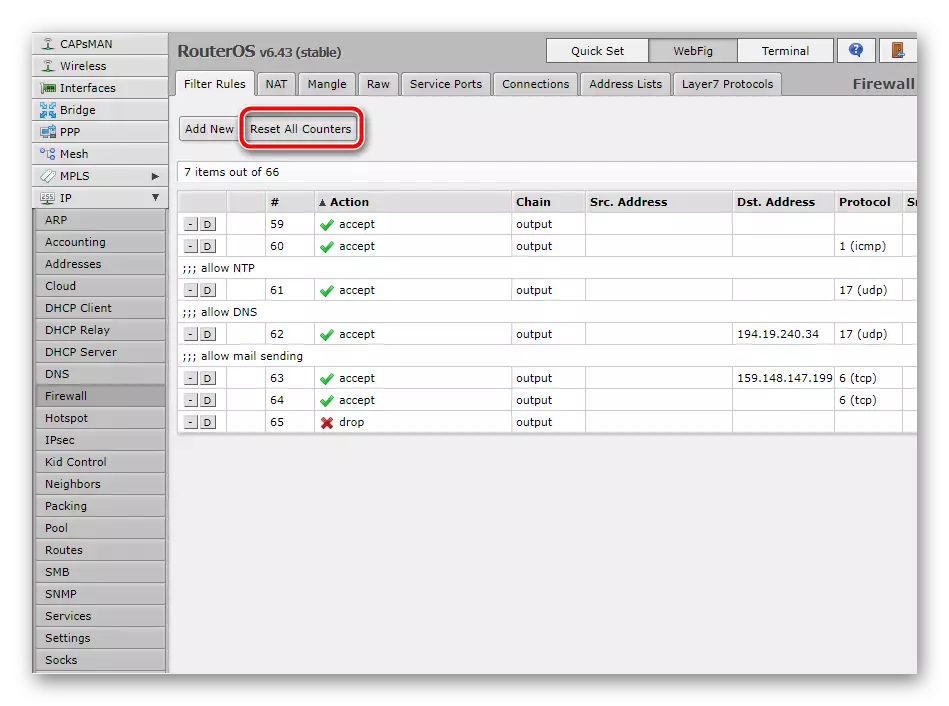

- Utöka kategorin "IP" och gå till avsnittet "Firewall".

- Rengör alla regler som är närvarande genom att trycka på lämplig knapp. Det är nödvändigt att producera detta för att fortsätta konflikten i framtiden när du skapar din egen konfiguration.

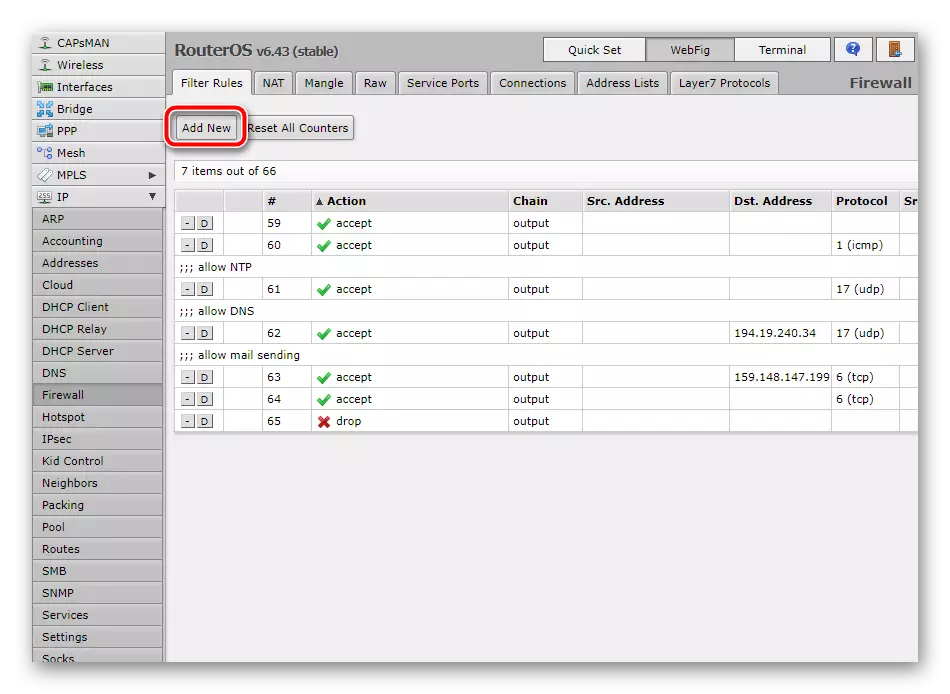

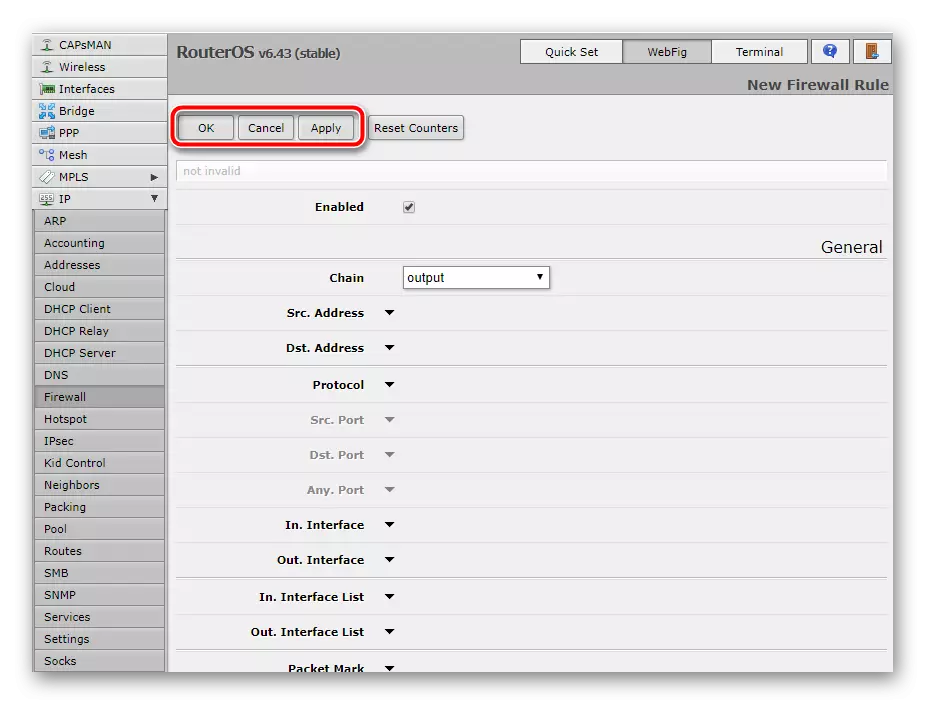

- Om du har angett menyn via webbläsaren, utförs övergången till installationsfönstret via "Lägg till" -knappen, du ska klicka på programmet i programmet.

Nu, efter att ha lagt till varje regel måste du klicka på samma skapelseknapp för att återställa redigeringsfönstret. Låt oss stanna mer detaljerat om alla grundläggande säkerhetsinställningar.

Kontrollera kommunikationsenheten

Routern som är ansluten till datorn kontrolleras ibland av Windows-operativsystemet för aktiv anslutning. Du kan köra en sådan process manuellt, men denna överklagande är endast tillgänglig om brandväggen är närvarande tillåter kommunikation med OS. Den är konfigurerad enligt följande:

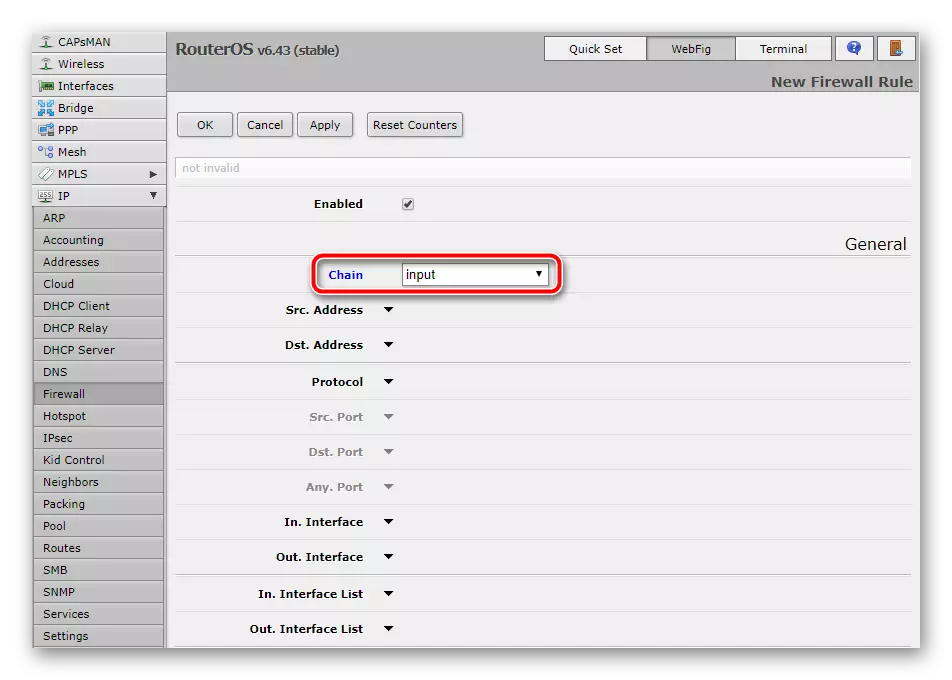

- Klicka på "Lägg till" eller Red Plus för att visa ett nytt fönster. Här i "kedjan" -linjen, som översätts som "nätverk" anger "inmatning" - inkommande. Så det kommer att hjälpa till att bestämma att systemet hänvisar till routern.

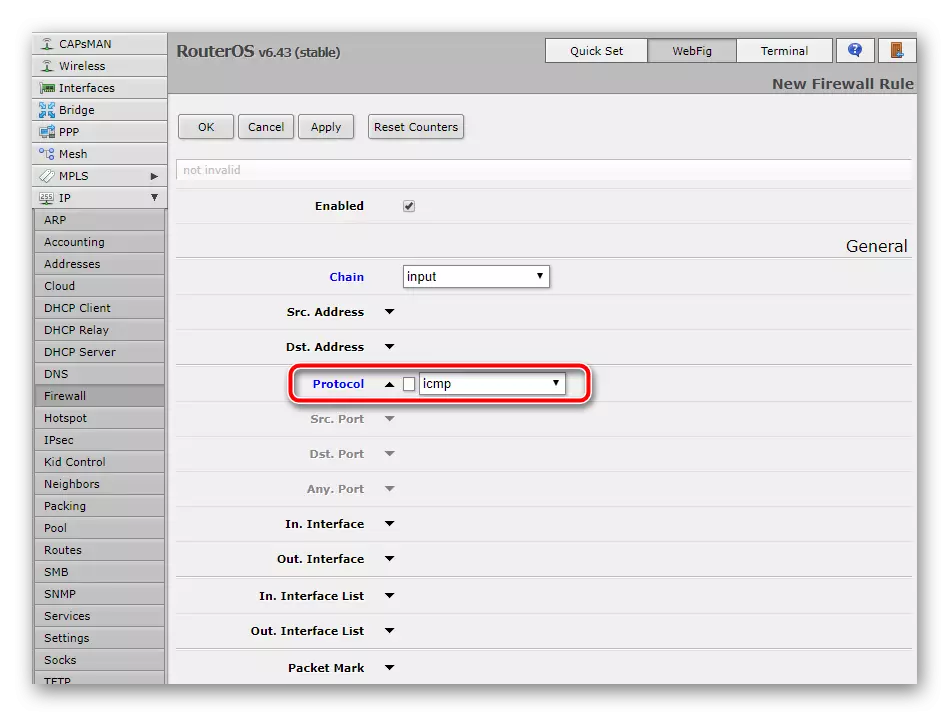

- Till "Protokoll" -posten ställer du in "ICMP" -värdet. Denna typ tjänar till att sända meddelanden som är förknippade med fel och andra icke-standardiserade situationer.

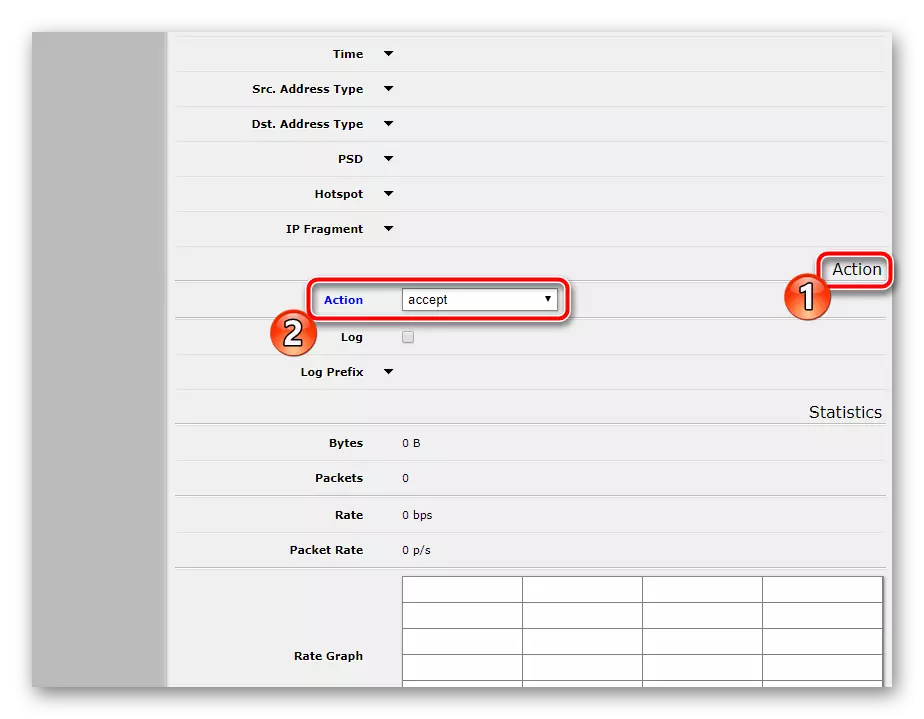

- Flytta in i avsnittet eller fliken i åtgärden, där du installerar "Acceptera", det vill säga den här redigeringen gör att du kan utföra en Windows-enhetspark.

- Klättra upp för att tillämpa ändringarna och slutföra redigeringen av regeln.

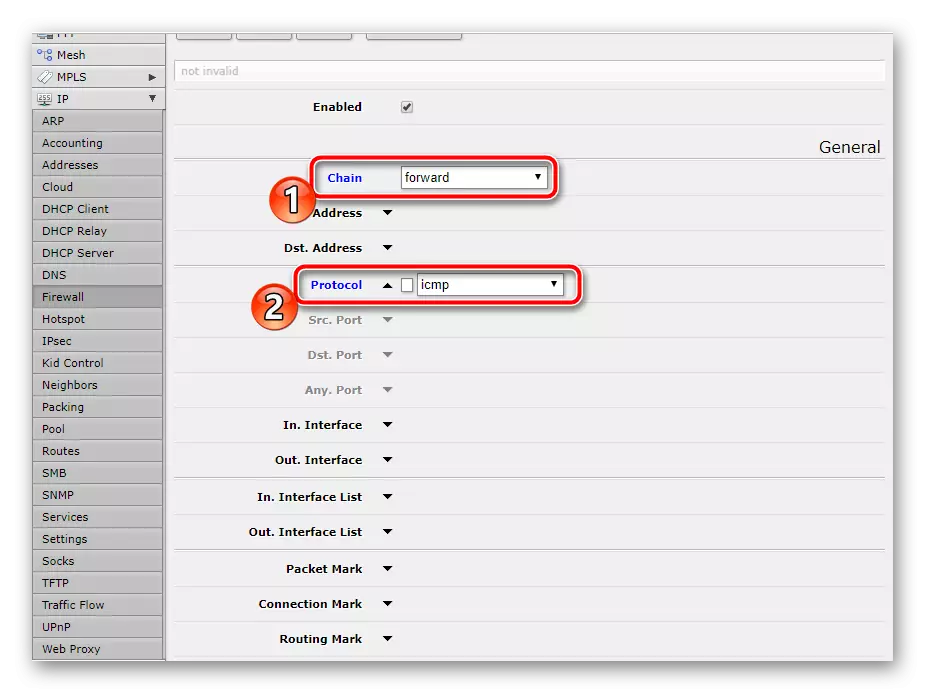

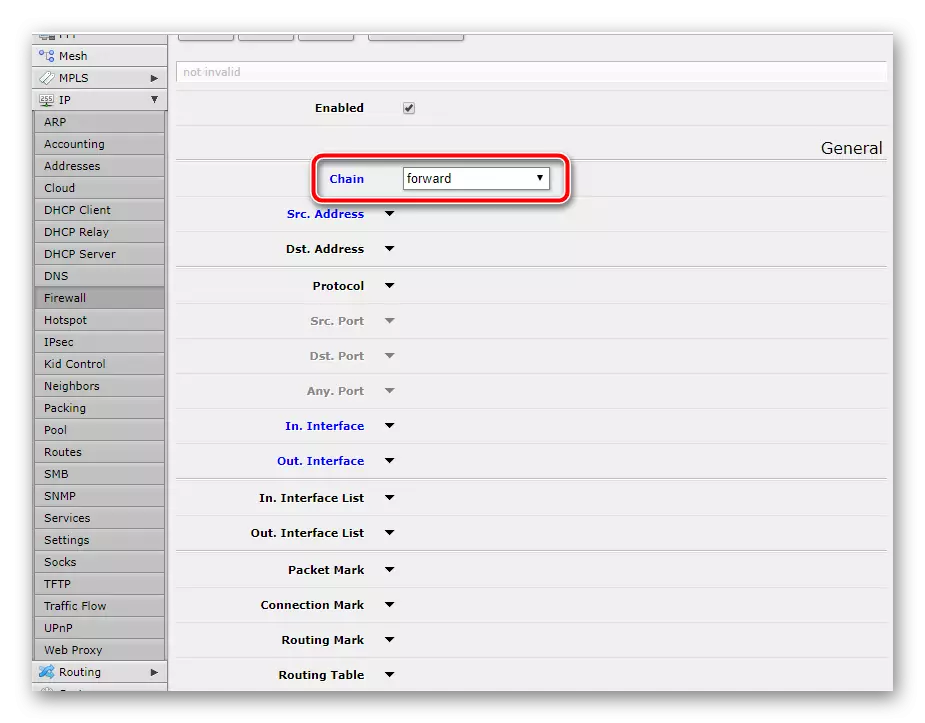

Men på detta slutar hela processen med meddelanden och kontrollutrustning via Windows inte. Det andra objektet är överföringen av data. Skapa därför en ny parameter där du anger "kedja" - "framåt" och protokollet anger hur det gjordes i föregående steg.

Glöm inte att kontrollera "åtgärd" så att "acceptera" levereras där.

Tillstånd av installerade anslutningar

Andra enheter är anslutna till routern med Wi-Fi eller kablar. Dessutom kan en hem- eller företagsgrupp användas. I det här fallet måste du lösa de installerade anslutningarna så att det inte finns några problem med internetåtkomst.

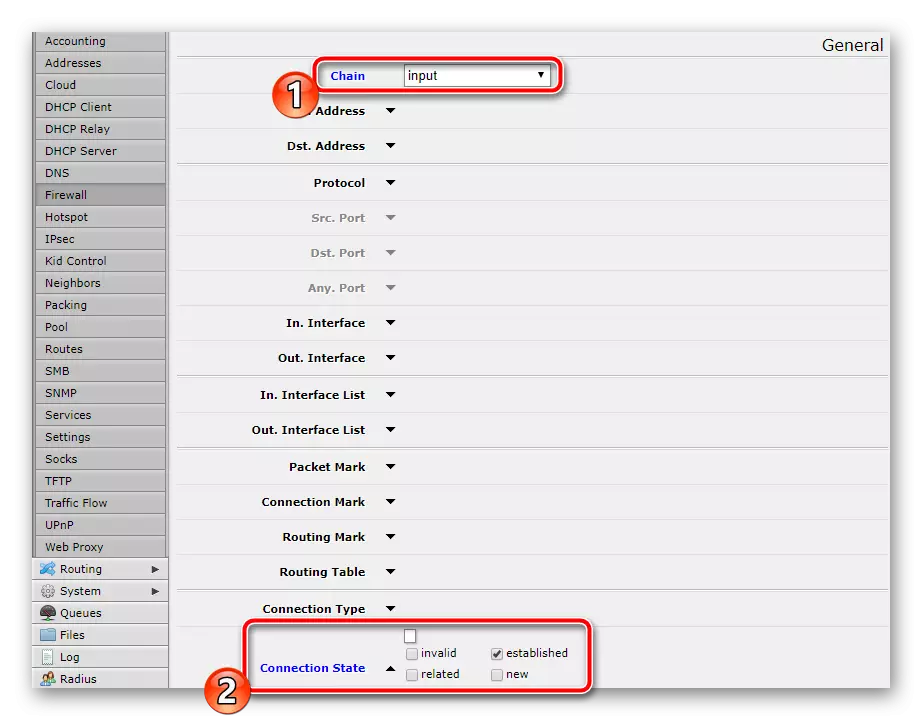

- Klicka på "Lägg till". Ange typ av inkommande nätverkstyp. Kör ner lite ner och kolla den "etablerade" mittemot "anslutningsstatus" för att ange anslutningssatsen.

- Glöm inte att kontrollera "Action" så att det objekt du behöver är valt, som i tidigare regler konfigurationer. Därefter kan du spara ändringarna och gå vidare.

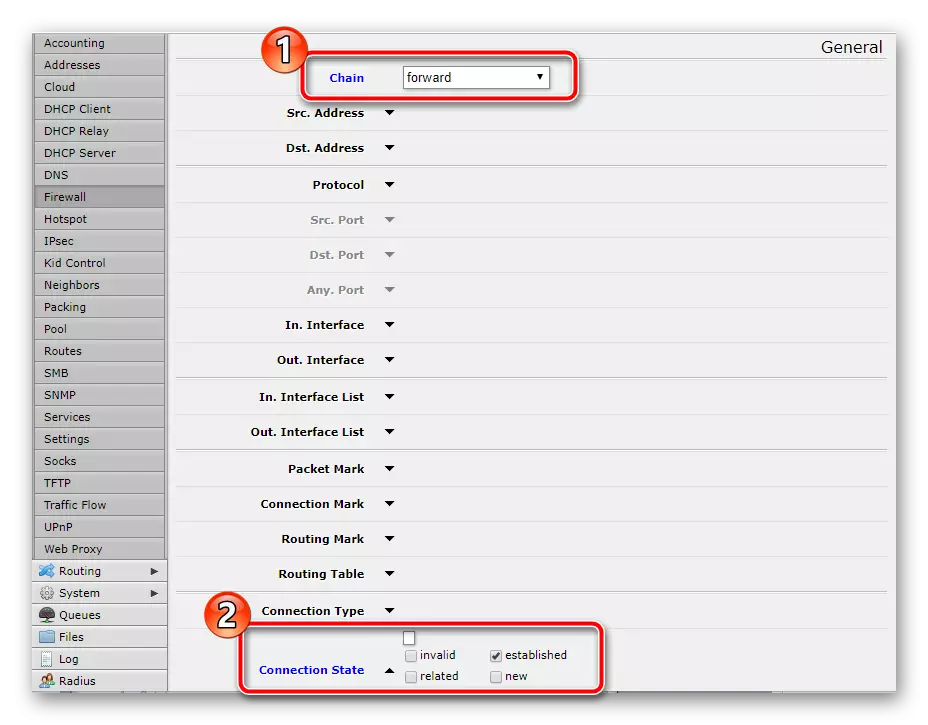

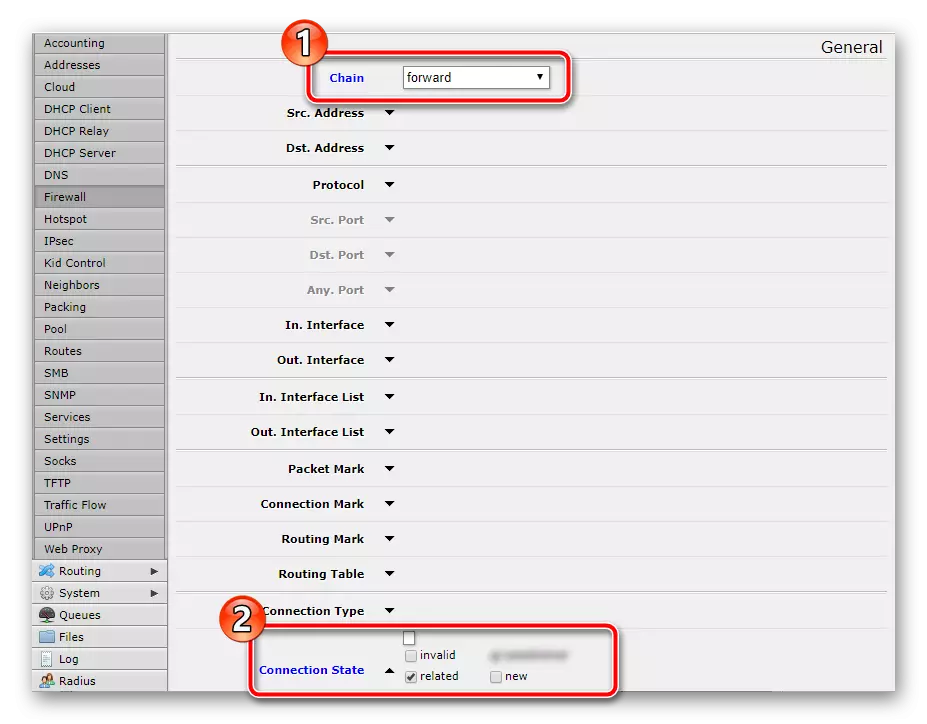

I en annan regel, sätt den "framåt" nära "kedjan" och fäst samma punkt. Åtgärden bör också bekräftas genom att välja "Acceptera", först efter det.

Upplösningsrelaterade anslutningar

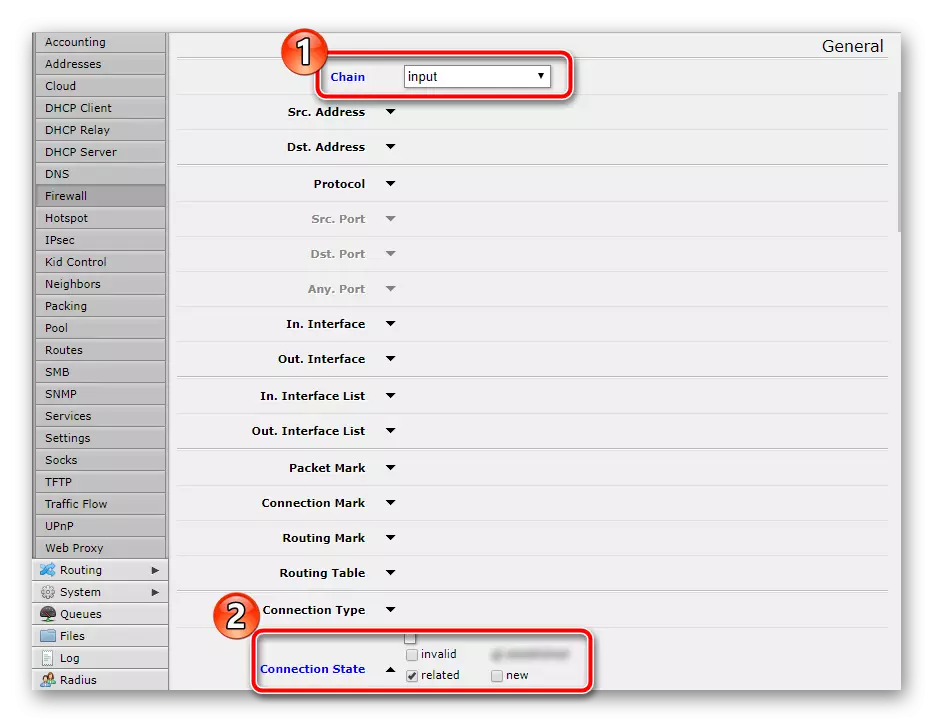

Ungefär samma regler måste skapas för relaterade anslutningar, för att inte störa när en autentisering är försökt. Hela processen utförs bokstavligen i flera åtgärder:

- Bestäm för regeln Värdet "Kedja" - "Input", gå ner och markera kryssrutan "Relaterade" mitt emot inskriptionen "anslutningstillstånd". Glöm inte avsnittet "Åtgärd", där samma parameter är aktiverad.

- I den andra nya konfigurationen, lämna anslutningstypen som densamma, men nätverket är inställt "framåt", även i avsnittet Åtgärder som du behöver ett "Acceptera" -post.

Var noga med att hålla ändringarna så att reglerna läggs till i listan.

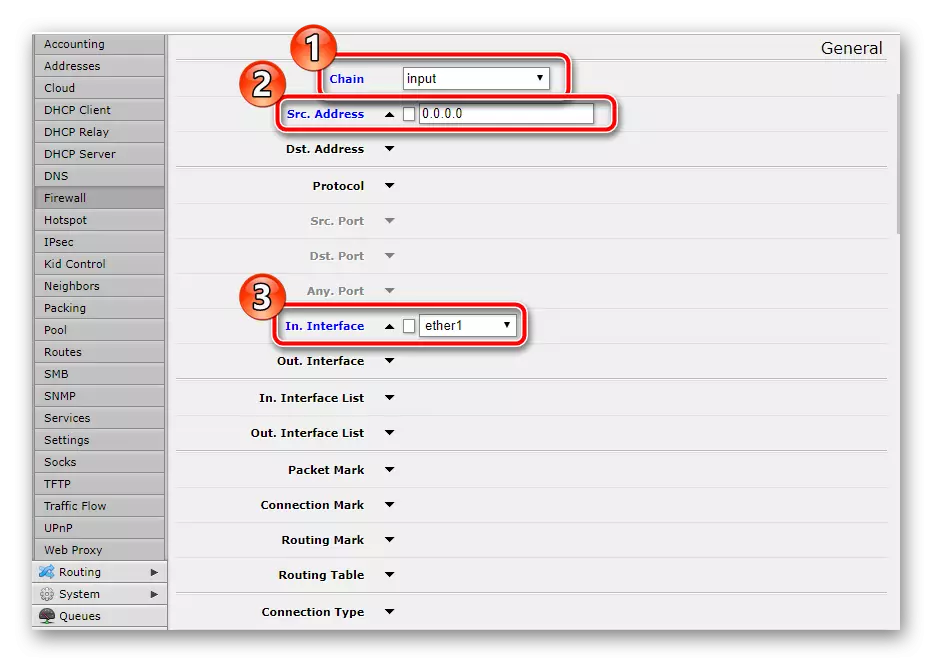

Anslutningsupplösning från LAN

Lokala nätverksanvändare kommer endast att kunna ansluta när den är installerad i brandväggsreglerna. För att redigera måste du först ta reda på var leverantörskabeln är ansluten (i de flesta fall är den eter1), såväl som IP-adressen i ditt nätverk. Läs mer om detta i ett annat material på länken nedan.

Läs mer: Så här hittar du datorns IP-adress

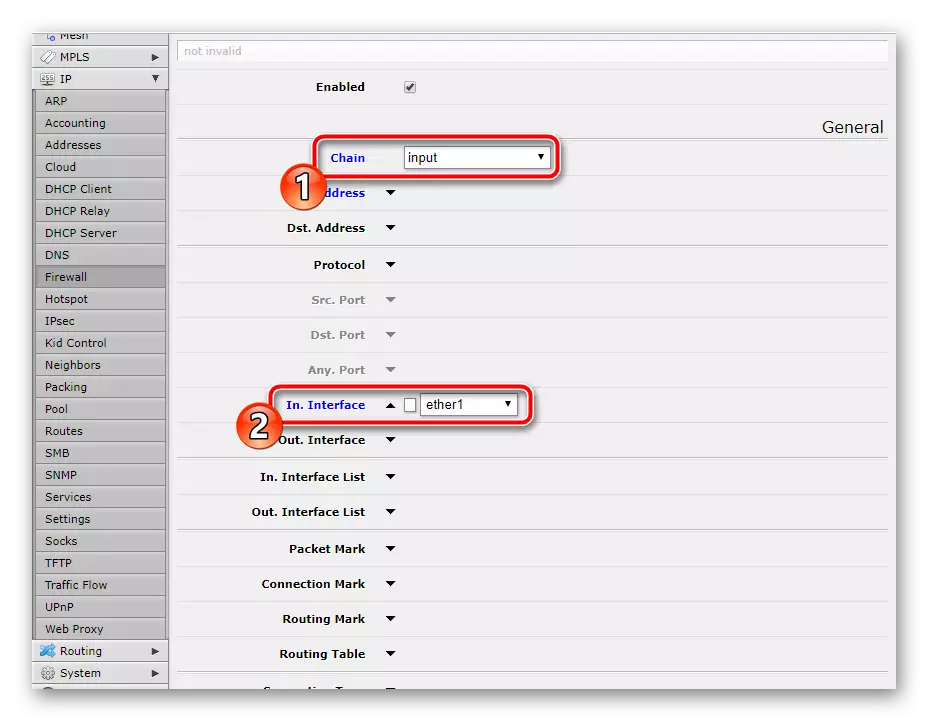

Därefter måste du konfigurera endast en parameter. Detta görs enligt följande:

- I den första raden, sätt "Input", släpp sedan till nästa "src. Adress »och skriv IP-adressen där. "I. Gränssnitt »Ange" Ether1 "om ingångskabeln från leverantören är ansluten till den.

- Flytta in i fliken "Åtgärd" för att lägga "Acceptera" -värdet där.

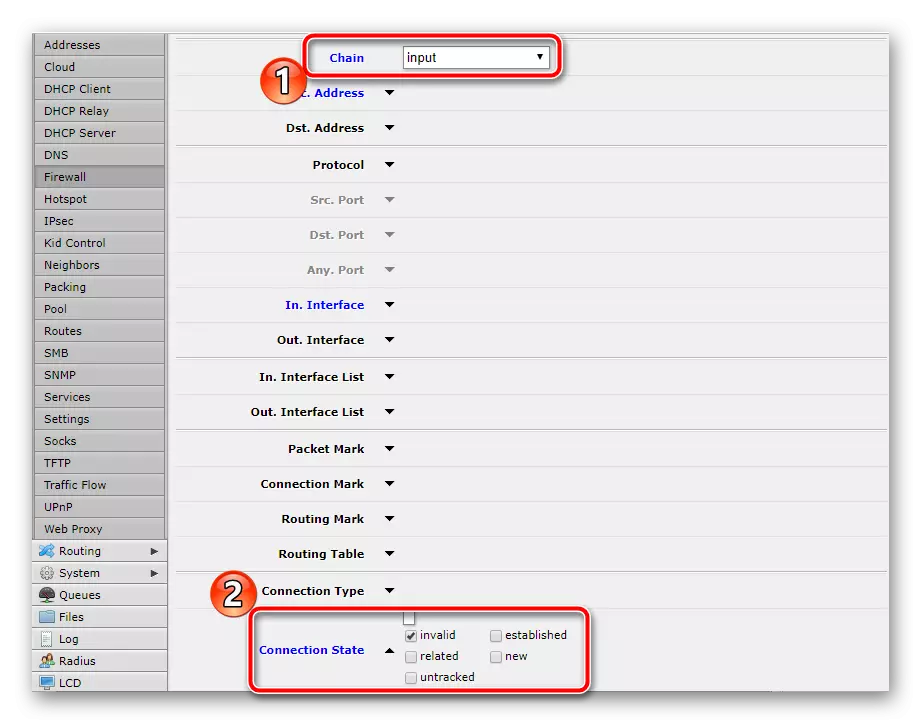

Förbud mot felaktiga anslutningar

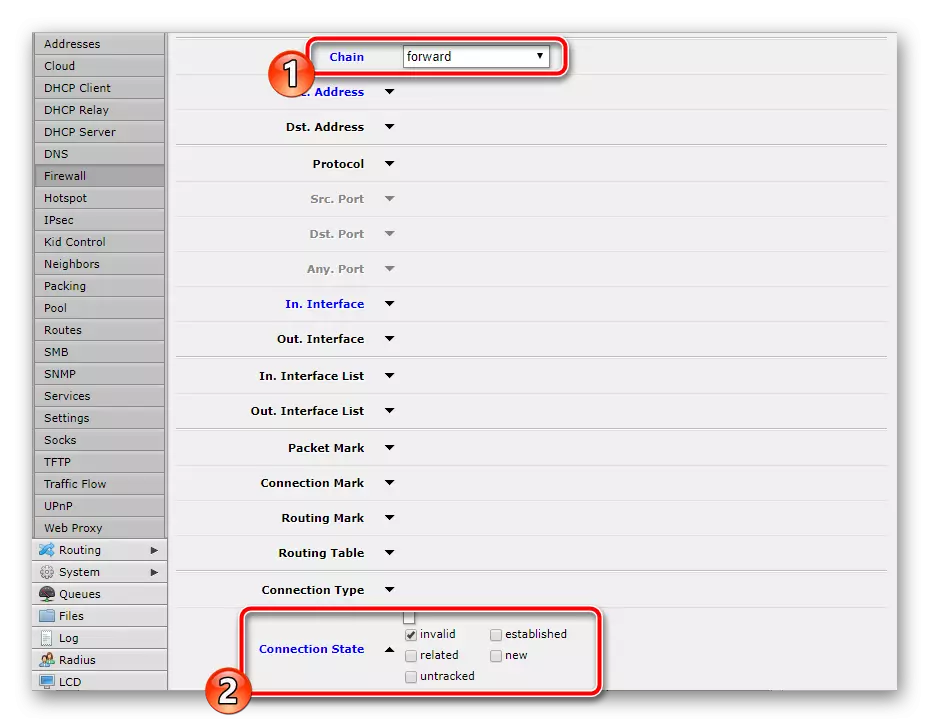

Att skapa denna regel hjälper dig att förhindra felaktiga föreningar. Det bestäms automatiskt av opålitliga anslutningar av vissa faktorer, varefter de återställs och åtkomsten inte kommer att tillhandahållas. Du måste skapa två parametrar. Detta görs enligt följande:

- Som i några tidigare regler anger du först "Input" och släpp sedan ner och kolla kryssrutan "Ogiltig" nära "anslutningsstatus".

- Gå till fliken eller avsnittet "Åtgärd" och ställ in "Drop" -värdet, vilket innebär utsläpp av föreningar av denna typ.

- I ett nytt fönster ändras bara "kedja" på "framåt", resten, som i den föregående, inklusive åtgärden "Drop".

Du kan också förbjuda andra försök att ansluta från externa källor. Detta görs genom att ställa in bara en regel. Efter "kedja" - "ingång" slip "in. Gränssnitt "-" Ether1 "och" Action "-" Drop ".

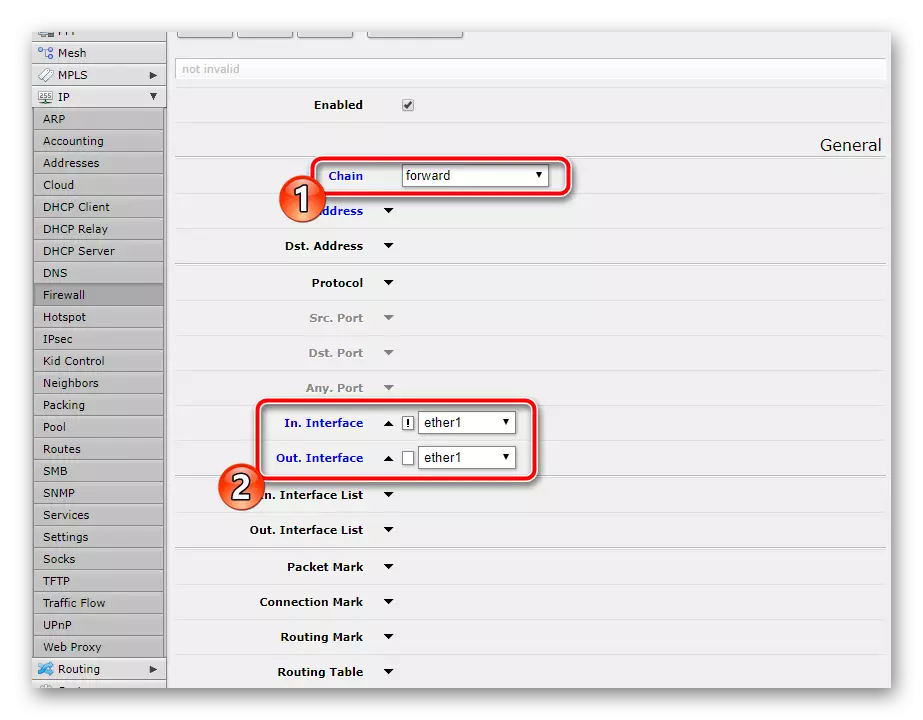

Tillstånd till trafik från det lokala nätverket på Internet

Arbete i Routeros operativsystem gör att du kan utveckla flera trafikkonfigurationer. Vi kommer inte att bo på detta, eftersom sådan kunskap inte kommer att vara användbar för normala användare. Tänk på endast en brandväggsregel som låter dig skicka trafik från det lokala Internet:

- Välj "Kedja" - "Framåt". Set "in. Gränssnitt "och" ut. Gränssnitt "Värden" Ether1 ", varefter markera utropsteckenet" i. Gränssnitt.

- I avsnittet "Åtgärd" väljer du åtgärden "Acceptera".

För att förbjuda resten av anslutningarna kan du också bara med bara en regel:

- Välj bara det "framåt" -nätverket, vilket inte exponerar något annat.

- I aktion, se till att "droppe" är värt.

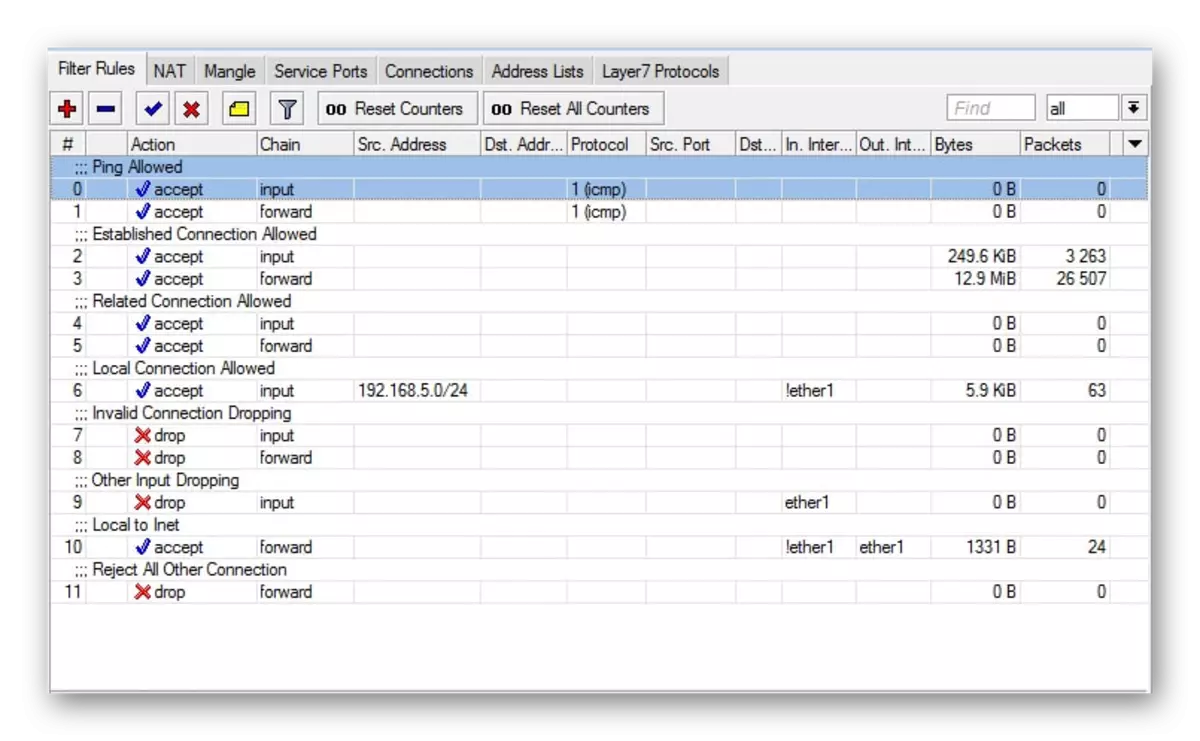

Enligt den slutliga konfigurationen bör du ha om ett sådant brandväggsschema, som i skärmdumpen nedan.

På detta kommer vår artikel upp till den logiska slutsatsen. Jag skulle vilja notera att du inte behöver tillämpa alla regler, eftersom de inte alltid kan behövas, men vi visade den grundläggande inställningen som är lämplig för de flesta vanliga användare. Vi hoppas att informationen var användbar. Om du har några frågor om detta ämne, fråga dem i kommentarerna.