Firewall i instaluar në sistemin operativ është përdorur për të parandaluar trafikun e paautorizuar midis rrjeteve kompjuterike. Manual ose automatikisht krijon rregulla të veçanta për firewall, të cilat janë përgjegjëse për kontrollin e qasjes. Në OS, të zhvilluara në kernelin Linux, Centos 7 ka një firewall të integruar, dhe kontrollohet nga firewall. Firewalld default është i përfshirë, dhe ne do të dëshironim të flasim për këtë sot.

Personalizoni firewall në Centos 7

Siç u përmend më lart, firewall standarde në Centos 7 është caktuar një ndërmarrje firewalld. Kjo është arsyeja pse vendosja e firewall do të konsiderohet në shembullin e këtij mjeti. Ju mund të vendosni rregullat e filtrimit me të njëjtat iPtables, por është bërë pak më ndryshe. Ne rekomandojmë njohjen me konfigurimin e ndërmarrjes së përmendur duke klikuar në lidhjen e mëposhtme, dhe ne do të fillojmë disassembly të firewalld.Nëse një herë do të çaktivizoni përkohësisht ose përgjithmonë firewall, ne ju këshillojmë që të përdorni udhëzimet e paraqitura në artikullin tjetër nga lidhja e mëposhtme.

Lexo më shumë: Çaktivizo firewall në Centos 7

Shikoni rregullat e paracaktuara dhe zonat e përballueshme

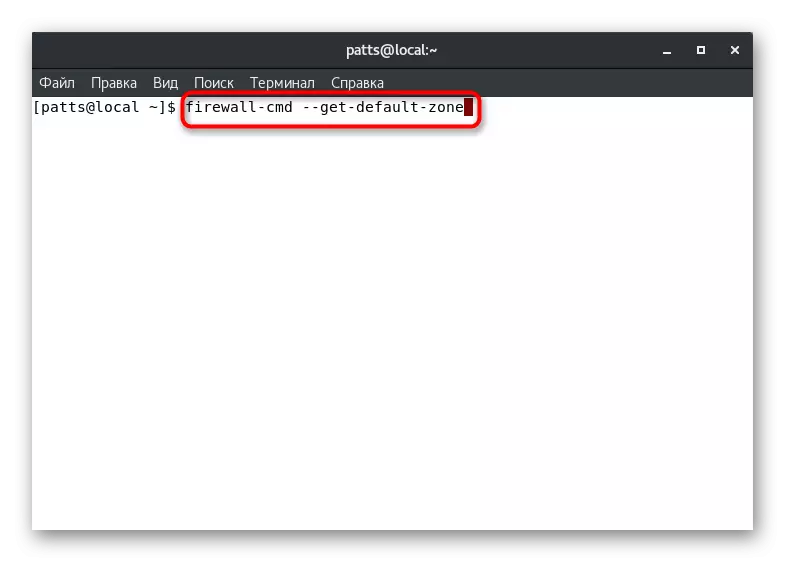

Edhe firewall rregullt ka rregullat e veta të përcaktuara dhe zona të arritshme. Para fillimit të redaktimit të politikanëve, ne ju këshillojmë që të njiheni me konfigurimin aktual. Kjo është bërë duke përdorur komanda të thjeshta:

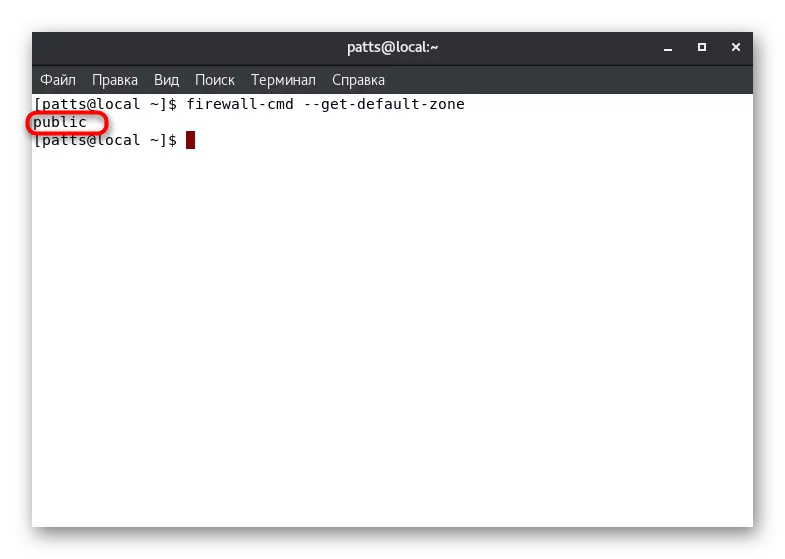

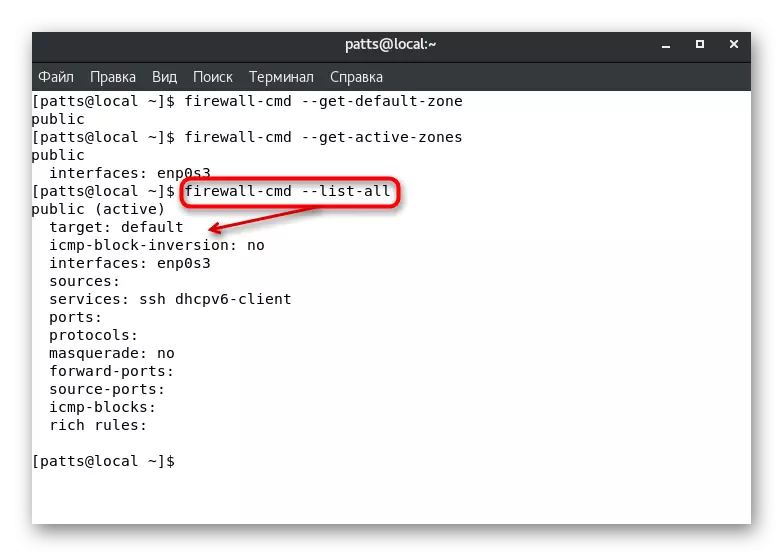

- Zona e parazgjedhur do të përcaktojë komandën e zjarrit të firewall-cmd-it-default.

- Pas aktivizimit të saj, do të shihni një varg të ri ku do të shfaqet parametri i dëshiruar. Për shembull, zona "publike" konsiderohet në screenshot më poshtë.

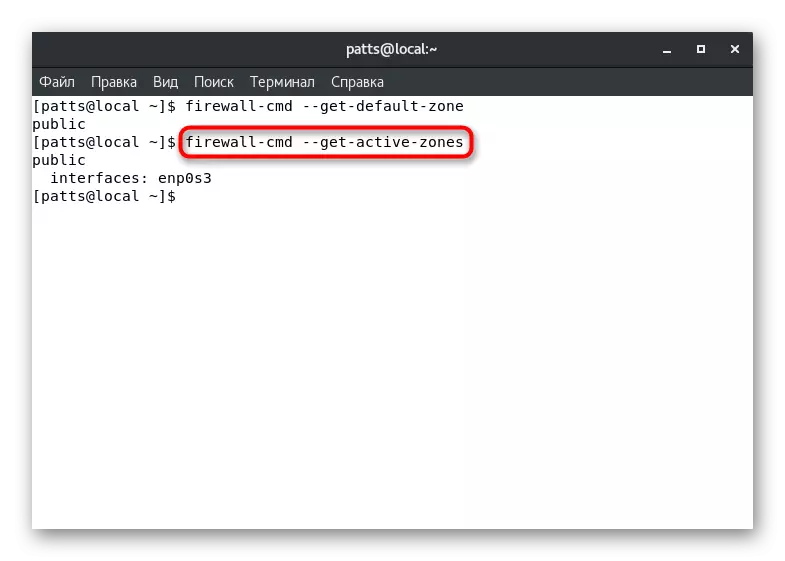

- Megjithatë, disa zona mund të jenë aktivë menjëherë, përveç kësaj, ato janë të lidhura me një ndërfaqe të veçantë. Zbuloni këtë informacion nëpërmjet firewall-cmd - aktive-zona.

- Komanda e firewall-CMD-të gjitha do të shfaqë rregullat e përcaktuara për zonën e parazgjedhur. Kushtojini vëmendje screenshotit më poshtë. Ju shikoni se zona aktive "publike" është caktuar rregulli "Default" - funksioni i parazgjedhur, ndërfaqja ENP0S3 dhe dy shërbime të shtuara.

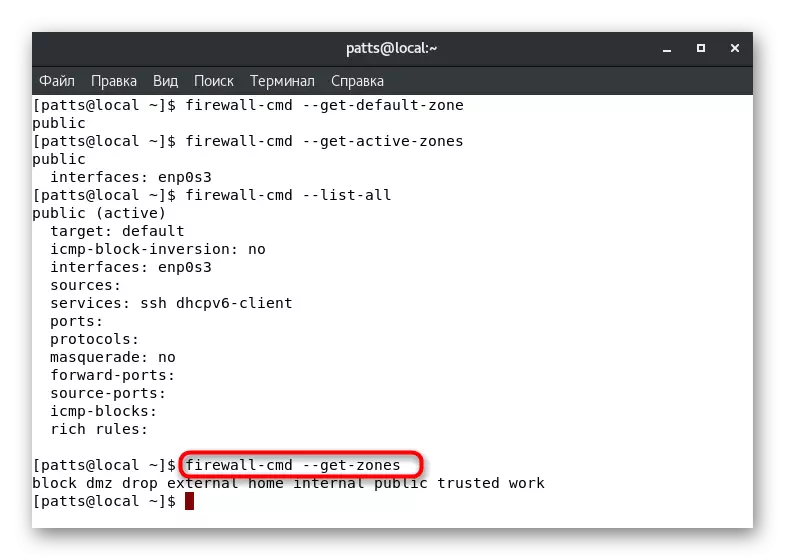

- Nëse keni nevojë të mësoni të gjitha zonat firewall në dispozicion, futni firewall-cmd-bets-zona.

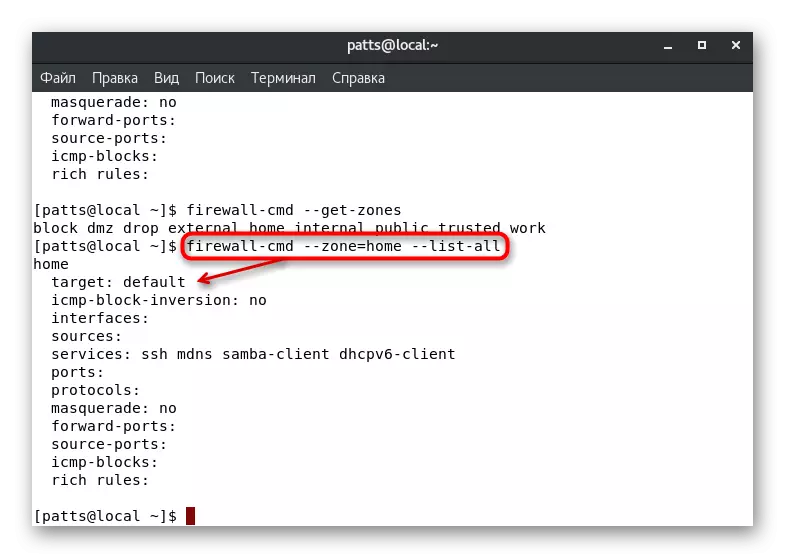

- Parametrat e zonës specifike janë përcaktuar nëpërmjet firewall-cmd --zone = emri - të gjitha, ku emri është emri i zonës.

Pas përcaktimit të parametrave të kërkuara, ju mund të lëvizni në ndryshimin dhe shtimin e tyre. Le të analizojmë disa nga konfigurimet më të njohura në detaje.

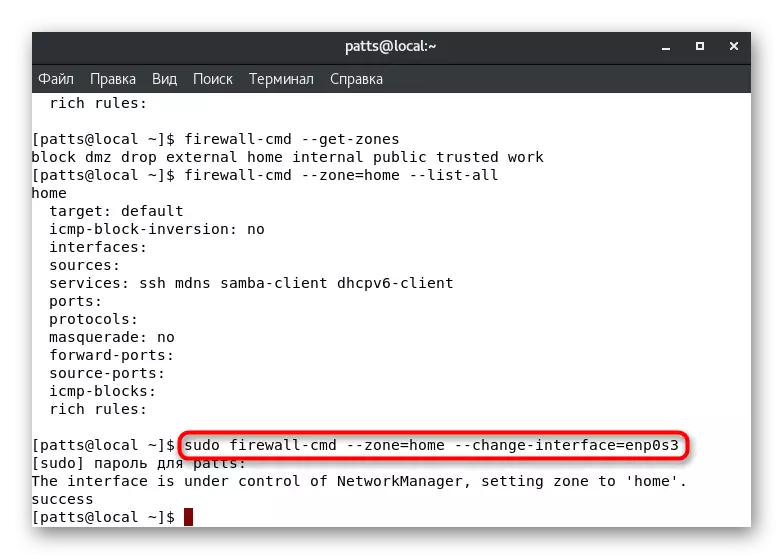

Ngritjen e zonave të ndërfaqes

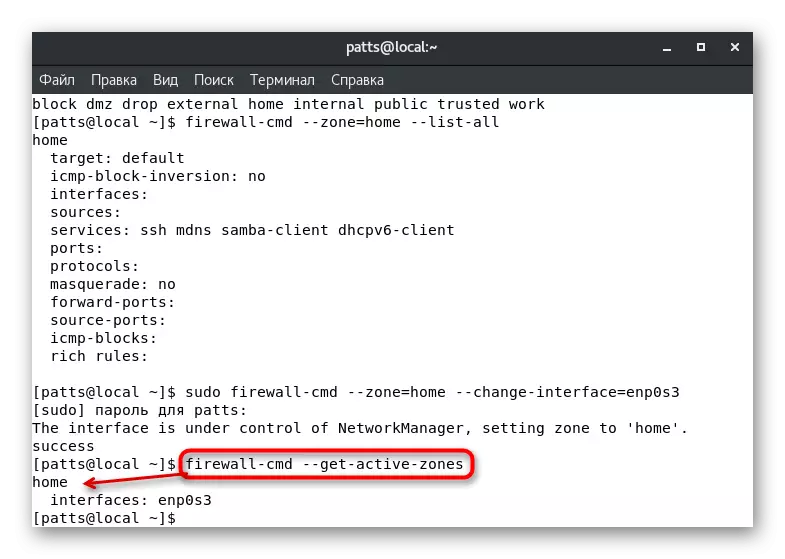

Siç e dini nga informacioni i mësipërm, zona juaj e parazgjedhur është përcaktuar për çdo ndërfaqe. Do të jetë në të derisa cilësimet të ndryshojnë përdoruesin ose programisht. Është e mundur të transferoni manualisht ndërfaqen në zonën në seancë, dhe bëhet duke aktivizuar sudo firewall-cmd --zone = Komanda në shtëpi --change-interface = eth0. Rezultati "Suksesi" sugjeron që transferimi ishte i suksesshëm. Kujtojnë se cilësimet e tilla janë rivendosur menjëherë pas rindërtimit të firewall.

Me një ndryshim të tillë në parametrat, duhet të kihet parasysh se operacioni i shërbimeve mund të rivendoset. Disa prej tyre nuk mbështesin funksionimin në zona të caktuara, le të themi, SSH edhe pse të arritshme në "shtëpi", por në shërbim ose shërbim të veçantë do të funksionojë. Sigurohuni që ndërfaqja të jetë e lidhur me sukses me degën e re, duke hyrë në firewall-cmd - aktive-zona.

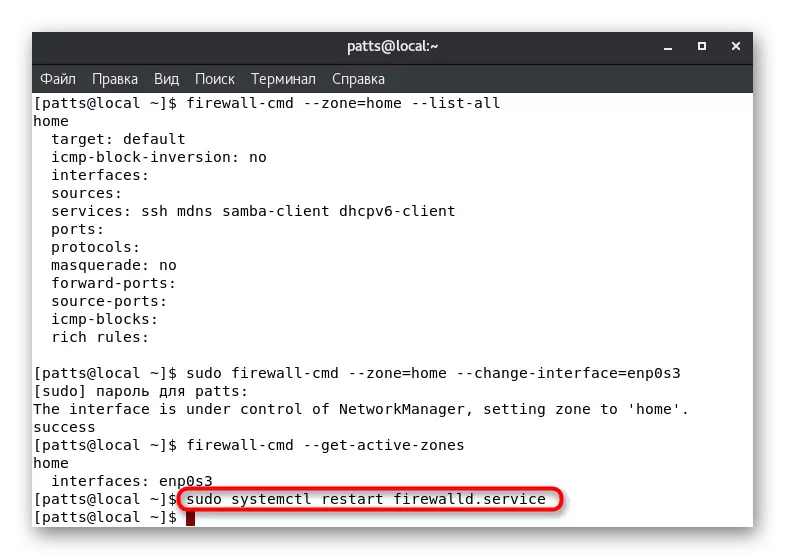

Nëse doni të rivendosni cilësimet e bëra më parë, thjesht drejtoni rinisjen e firewall: sudo sistemit të stomakut restart firewalld.service.

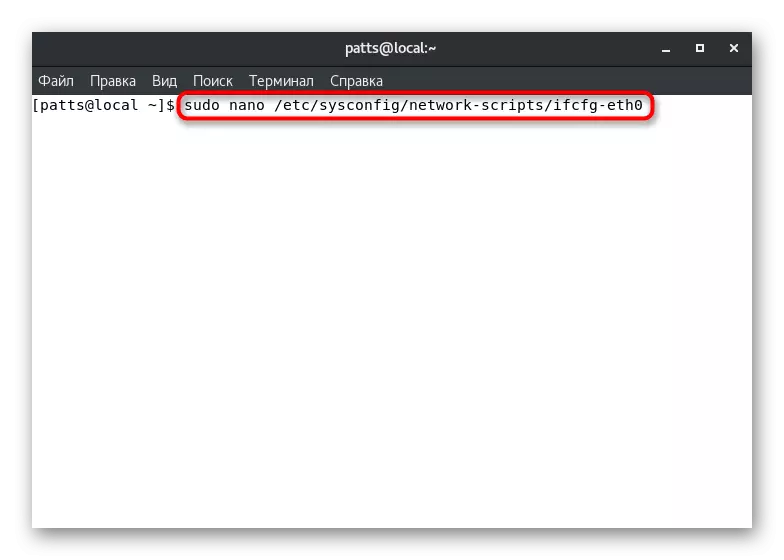

Ndonjëherë nuk është gjithmonë e përshtatshme për të ndryshuar zonën e ndërfaqes në vetëm një seancë. Në këtë rast, ju do të duhet të redaktoni skedarin e konfigurimit në mënyrë që të gjitha cilësimet të jenë të zbutura në baza të përhershme. Për ta bërë këtë, ne ju këshillojmë që të përdorni Editorin e Teksteve Nano, i cili është i instaluar nga ruajtja zyrtare e Sudo Yum Install Nano. Tjetra mbetet veprime të tilla:

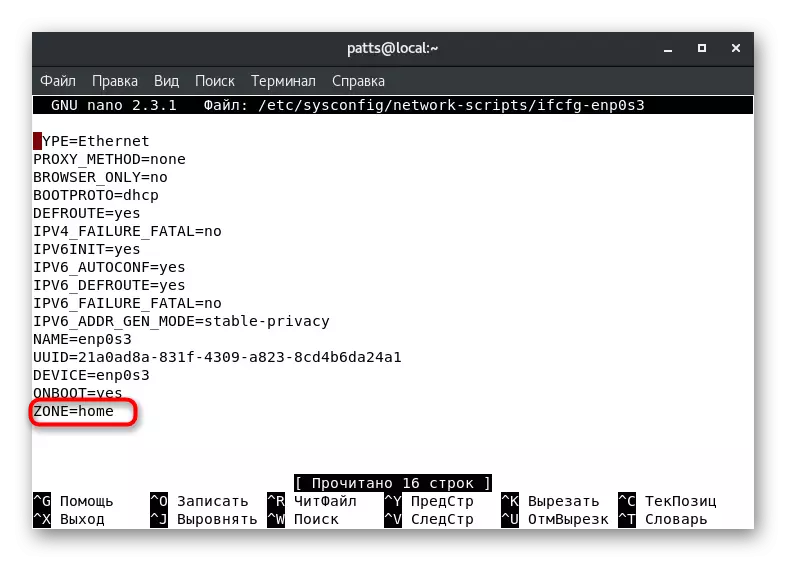

- Hapni skedarin e konfigurimit nëpërmjet redaktorit duke futur sudo nano / etc / sysconfig / rrjet-skriptë / IFCFG-ETH0, ku ETH0 është emri i ndërfaqes së kërkuar.

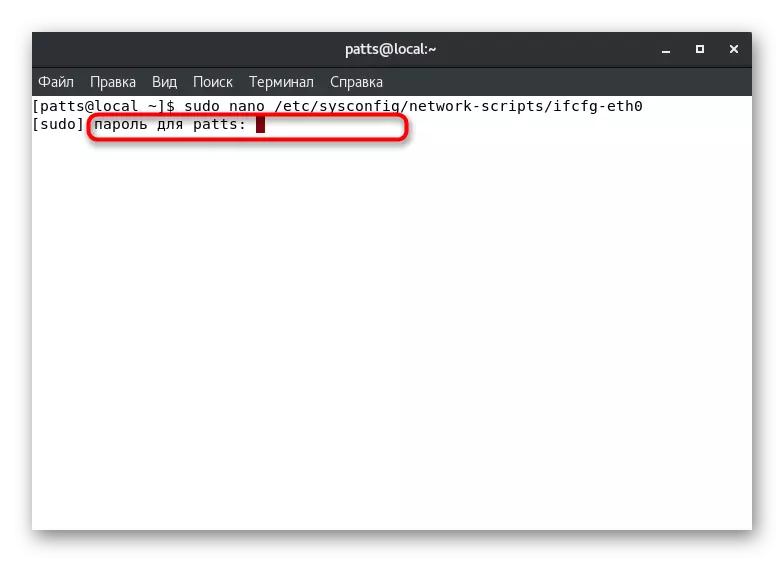

- Konfirmoni vërtetimin e llogarisë suaj për të kryer veprime të mëtejshme.

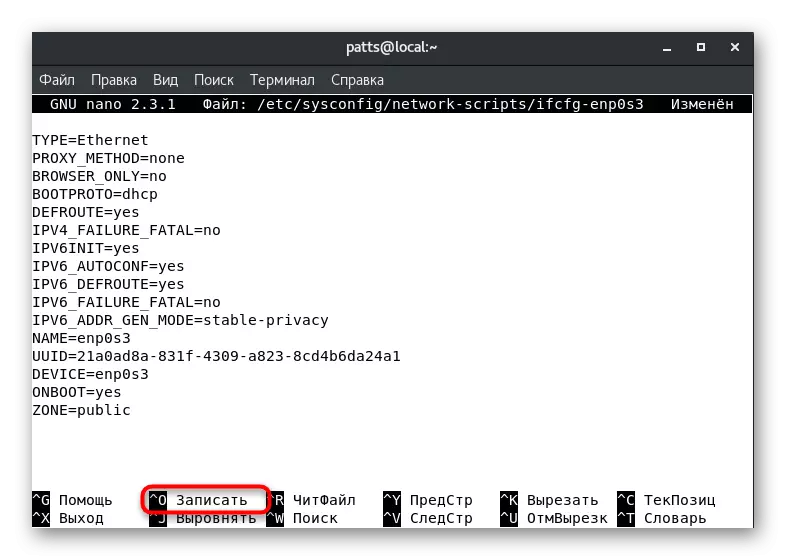

- Parametri "Zona" dhe ndryshoni vlerën e saj në dëshirën, për shembull, publik ose në shtëpi.

- Mbajeni çelësat CTRL + O për të ruajtur ndryshimet.

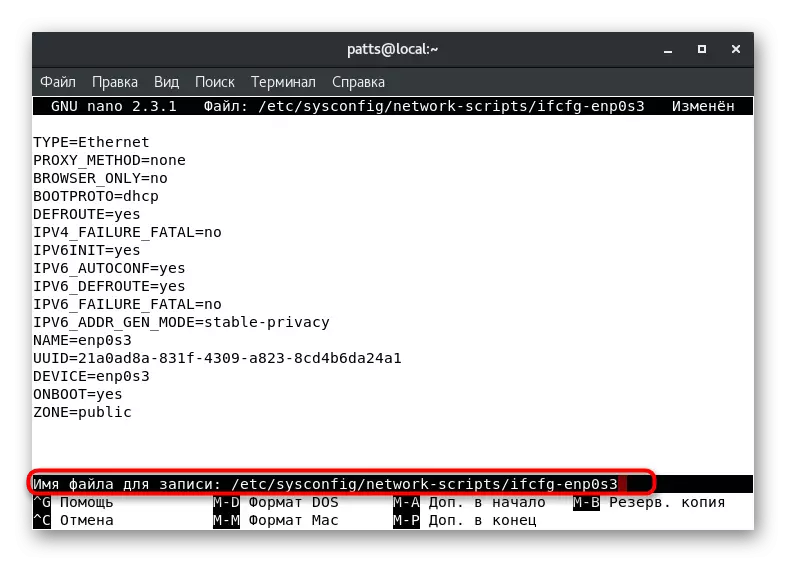

- Mos e ndryshoni emrin e skedarit, por thjesht klikoni në Enter.

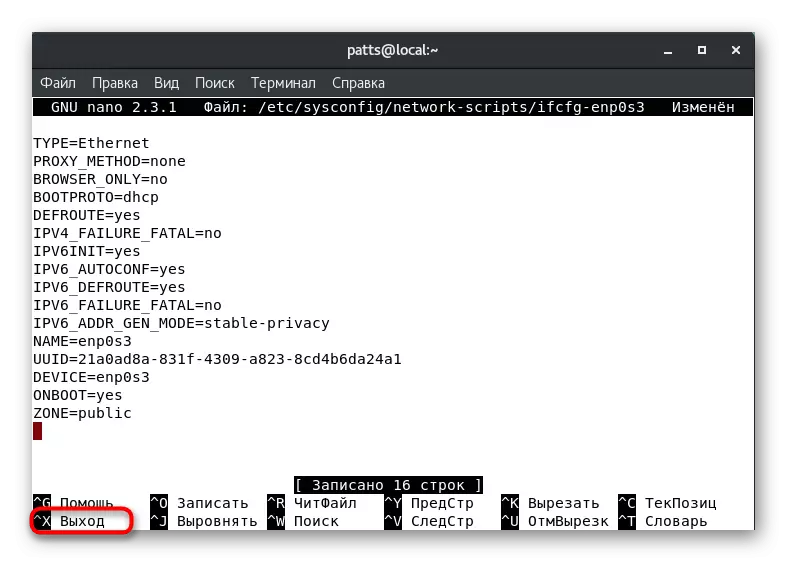

- Dalja e redaktorit të tekstit përmes Ctrl + X.

Tani zona e ndërfaqes do të jetë ajo që e keni specifikuar atë, deri në redaktimin e ardhshëm të skedarit të konfigurimit. Për parametrat e përditësuar, të drejtuar sudo sistemactl restart rrjet.service dhe sudo sistemactl restart firewalld.service.

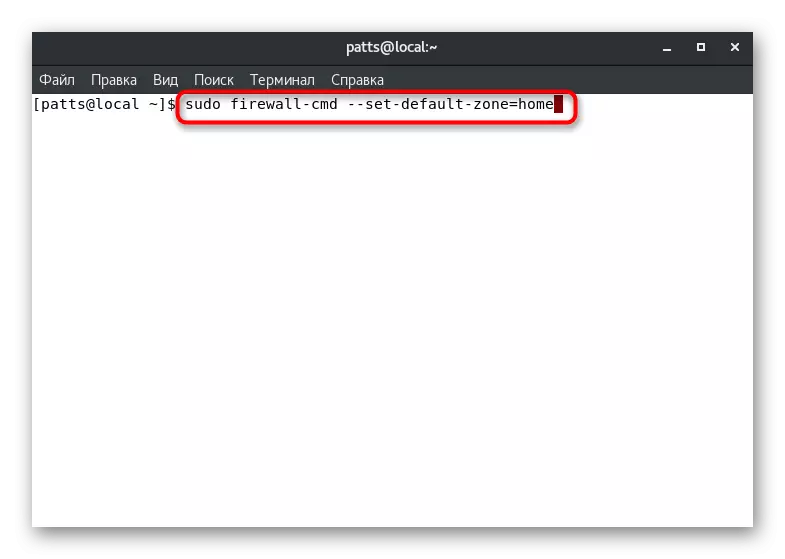

Vendosja e zonës së parazgjedhur

Mbi, ne kemi demonstruar tashmë një ekip që ju lejon të mësoni zonën e parazgjedhur. Gjithashtu mund të ndryshohet duke vendosur parametrin në zgjedhjen tuaj. Për ta bërë këtë, në tastierë, është e mjaftueshme për të regjistruar sudo firewall-cmd - vendos-default-zone = emri, ku emri është emri i zonës së kërkuar.

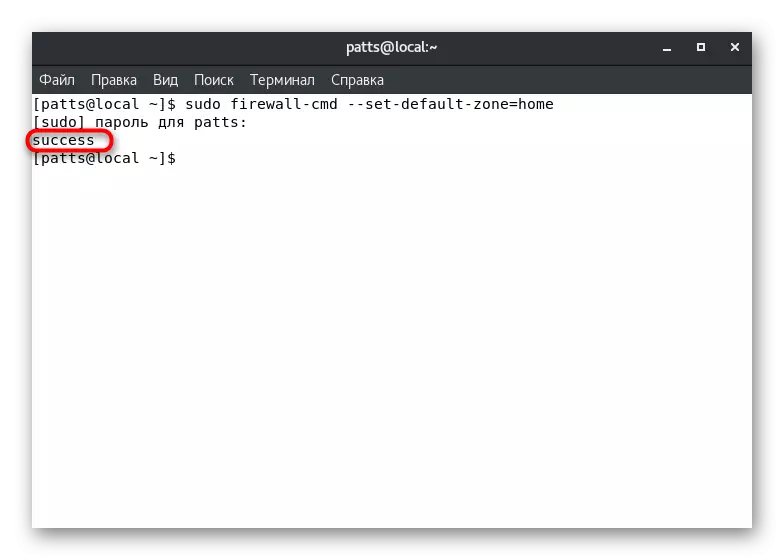

Suksesi i komandës do të dëshmohet nga mbishkrimi "Suksesi" në një vijë të veçantë. Pas kësaj, të gjitha ndërfaqet aktuale do të lindin në zonën e specifikuar, nëse tjetri nuk është specifikuar në skedarët e konfigurimit.

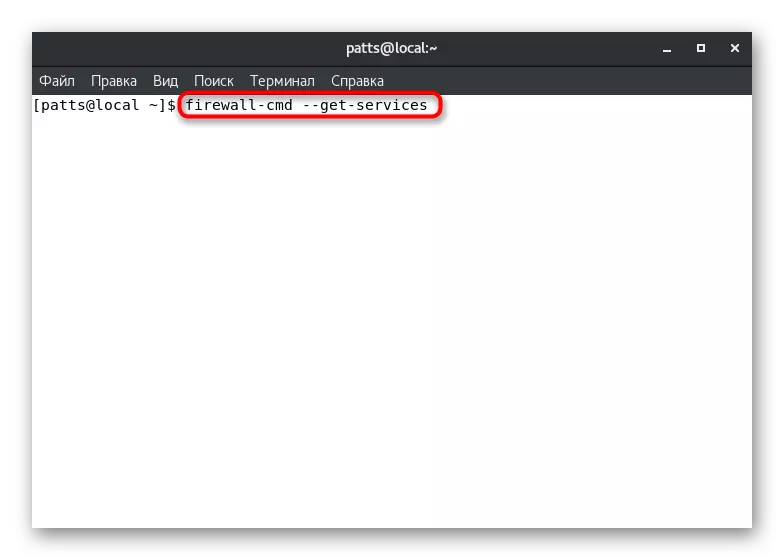

Krijimi i rregullave për programet dhe shërbimet

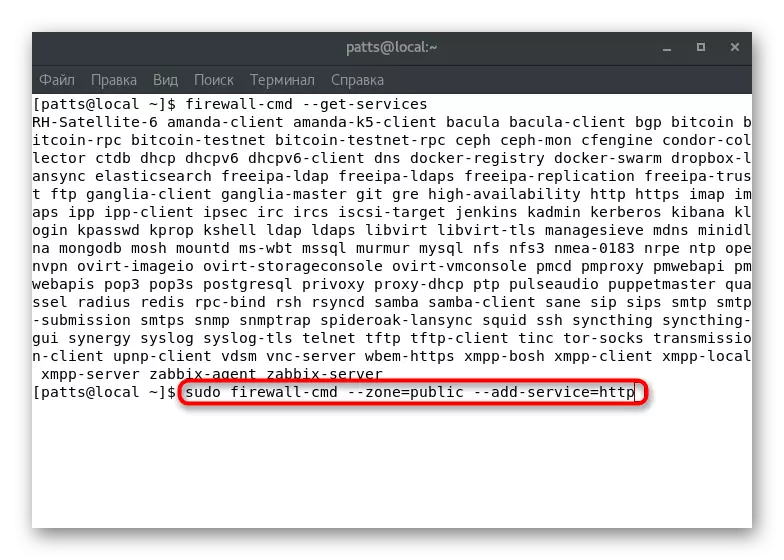

Në fillim të artikullit, biseduam për veprimin e secilës zonë. Përcaktimi i shërbimeve, shërbimeve dhe programeve në degë të tilla do të lejojnë aplikimin e parametrave individualë për secilën prej tyre për secilën kërkesa të përdoruesve. Për të filluar, ne ju këshillojmë që të njiheni me listën e plotë të shërbimeve të disponueshme në këtë moment: Firewall-CMD - Shërbimet.

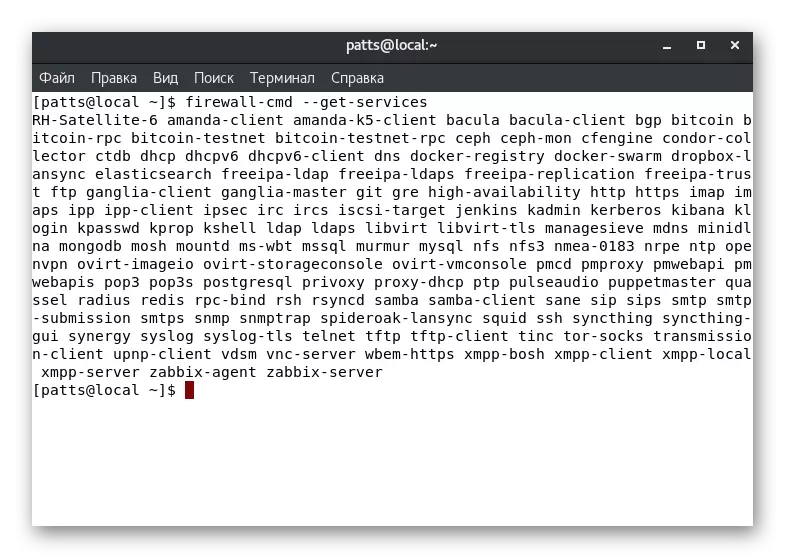

Rezultati do të shfaqet direkt në tastierë. Çdo server është i ndarë nga një hapësirë, dhe ju lehtë mund të gjeni mjetin që ju intereson. Nëse shërbimi i kërkuar mungon, duhet të instalohet gjithashtu. Në rregullat e instalimit, lexoni në dokumentacionin e softuerit zyrtar.

Komanda e mësipërme demonstron vetëm emrat e shërbimeve. Informacione të hollësishme për secilën prej tyre është marrë përmes skedarit individual në rrugën / USR / lib / firewalld / shërbime. Dokumentet e tilla kanë një format XML, rruga, për shembull, në SSH duket kështu: /usr/lib/firewalld/services/ssh.xml, dhe dokumenti ka përmbajtjen e mëposhtme:

Ssh.

Secure Shell (SSH) është një protokoll për të hyrë në dhe për të ekzekutuar komandat në makinat e largëta. Ai siguron komunikime të sigurta të koduara. Nëse planifikoni të hyni në remotenet tuaj të makinës nëpërmjet SSH mbi një ndërfaqe të firewalled, mundësoni këtë opsion. Ju keni nevojë për paketën OpenSsh-server të instaluar për këtë mundësi të jetë e dobishme.

Mbështetja e shërbimit aktivizohet në një zonë të caktuar me dorë. Në terminal, ju duhet të vendosni sudo firewall-cmd --zone = Public --DD-Service = Komanda HTTP, ku --zone = publik është një zonë e aktivizimit, dhe - shërbimi = emri i shërbimit HTTP. Vini re se një ndryshim i tillë do të jetë i vlefshëm vetëm brenda një sesioni.

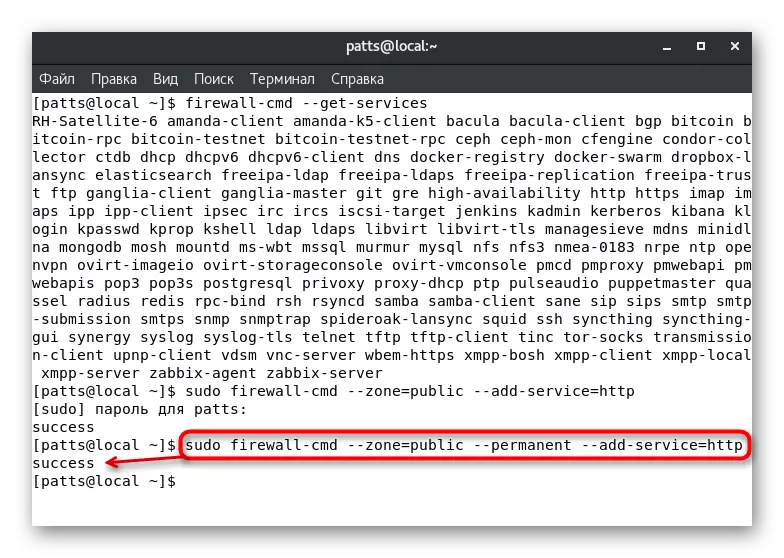

Shtimi i përhershëm kryhet nëpërmjet sudo firewall-cmd --zone = publik --permanent --Dd-shërbimi = http, dhe rezultati "sukses" tregon përfundimin me sukses të operacionit.

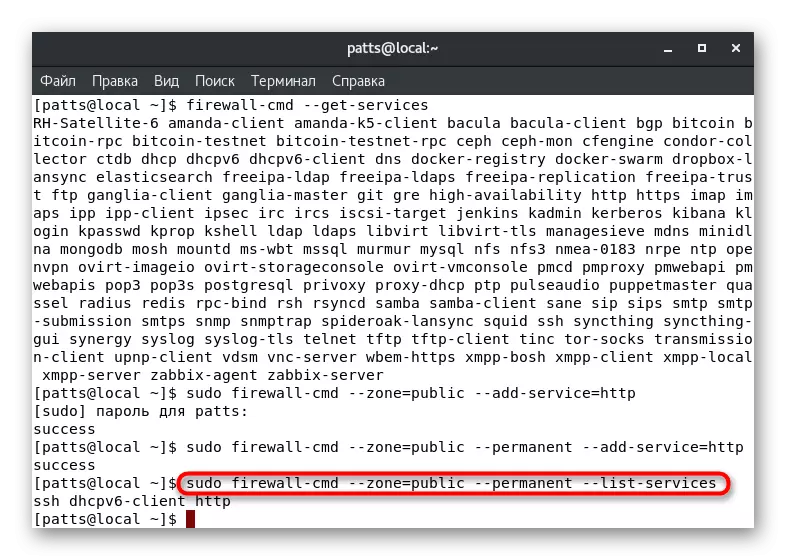

Ju mund të shikoni një listë të plotë të rregullave të përhershme për një zonë të caktuar duke shfaqur një listë në një vijë të veçantë të konsolës: sudo firewall-cmd --zone = publik - shërbime lista.

Problemi i vendimit me mungesën e qasjes në shërbim

Rregullat standarde të firewall tregohen nga shërbimet më të njohura dhe më të sigurta si të lejuara, por disa aplikacione standarde ose të palëve të treta bllokon. Në këtë rast, përdoruesi duhet manualisht të ndryshojë cilësimet për të zgjidhur problemin me qasjen. Ju mund ta bëni këtë në dy metoda të ndryshme.

Portes port

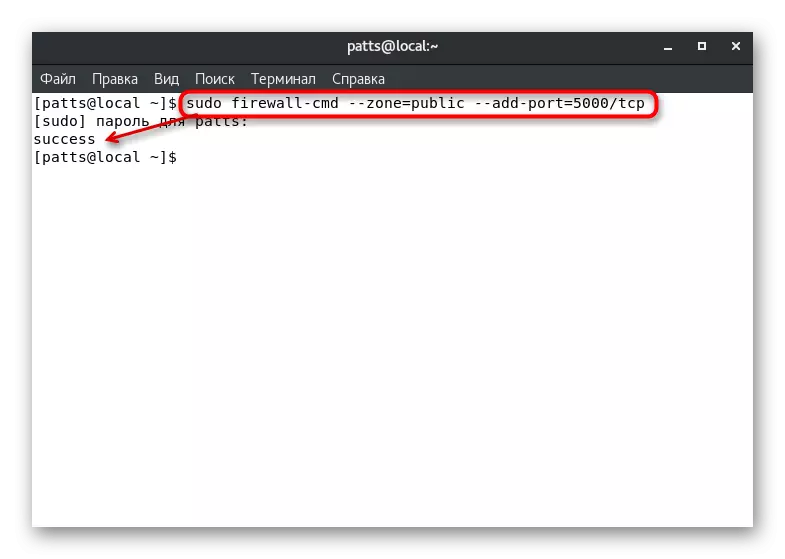

Siç e dini, të gjitha shërbimet e rrjetit përdorin një port të caktuar. Ajo zbulohet lehtësisht nga një firewall, dhe blloqet mund të kryhen. Për të shmangur veprime të tilla nga firewall, ju duhet të hapni portin e dëshiruar të sudo firewall-cmd --zone = publik - portd-port = 0000 / tcp, ku --zone = publik është një zonë portuale ,-dd- Port = 0000 / TCP - Numri i portit dhe protokolli. Opsioni Firewall-CMD - portet e porteve do të shfaqë një listë të porteve të hapura.

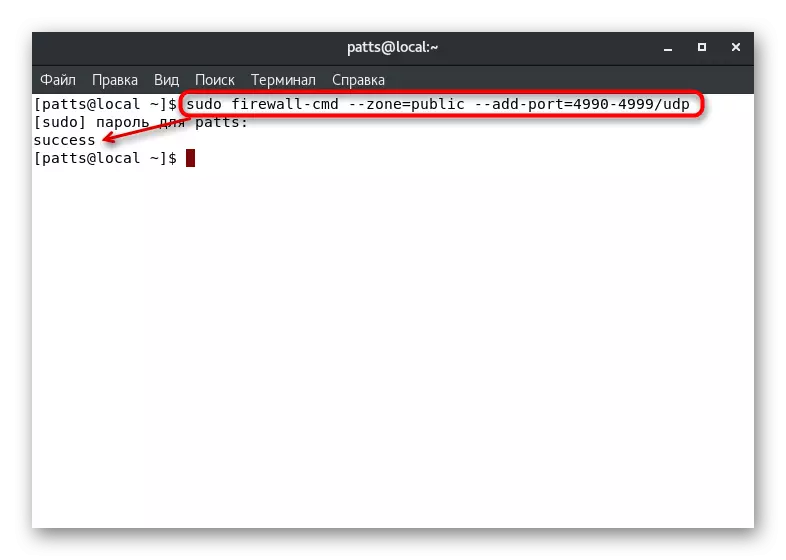

Nëse keni nevojë të hapni portet e përfshira në rang, përdorni Sudo Firewall-CMD String --Zone = Public -DD-Port = 0000-9999 / UDP, ku --Add-Port = 0000-9999 / UDP - Port Gama dhe protokollin e tyre.

Komandat e mësipërme ju lejojnë të provoni përdorimin e parametrave të ngjashëm. Nëse ka kaluar me sukses, duhet të shtoni të njëjtat porte për cilësimet e vazhdueshme, dhe kjo bëhet duke futur sudo firewall-cmd --zone = Publike --Permanent - Port = 0000 / tcp ose sudo firewall-cmd - ZONE = PUBLIK -PERMANENT - PORT-PORT = 0000-9999 / UDP. Lista e porteve të përhershme të hapura shihet si më poshtë: sudo firewall-cmd --zone = publik - portet e listës.

Përkufizimi i shërbimit

Siç mund ta shihni, duke shtuar portet nuk shkaktojnë ndonjë vështirësi, por procedura është e komplikuar kur aplikacionet përdorin një sasi të madhe. Për të gjurmuar të gjitha portet e përdorura bëhet e vështirë, në pikëpamje të së cilës përcaktimi i shërbimit do të jetë opsion më i saktë:

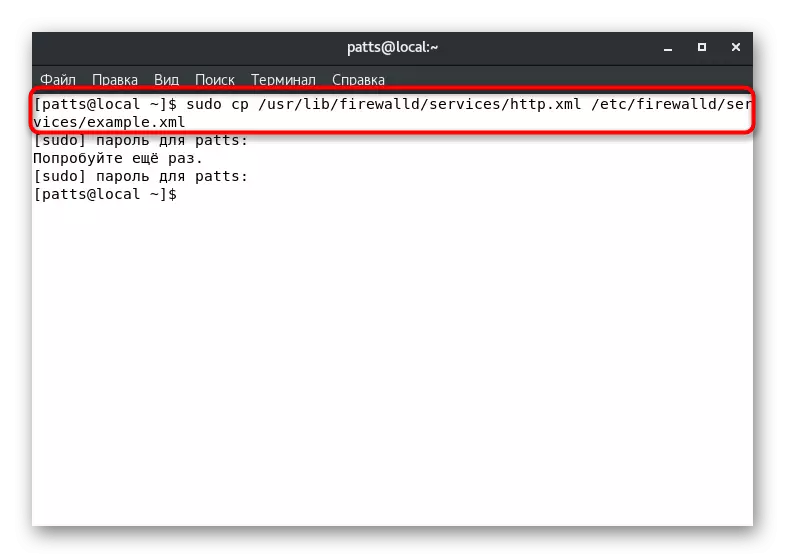

- Kopjoni skedarin e konfigurimit duke shkruar sudo cp /usr/lib/firewalld/services/serwalld/services/example.xml, ku shërbimi.xml është emri i skedarit të shërbimit dhe shembulli.xml është Emri i kopjeve të saj.

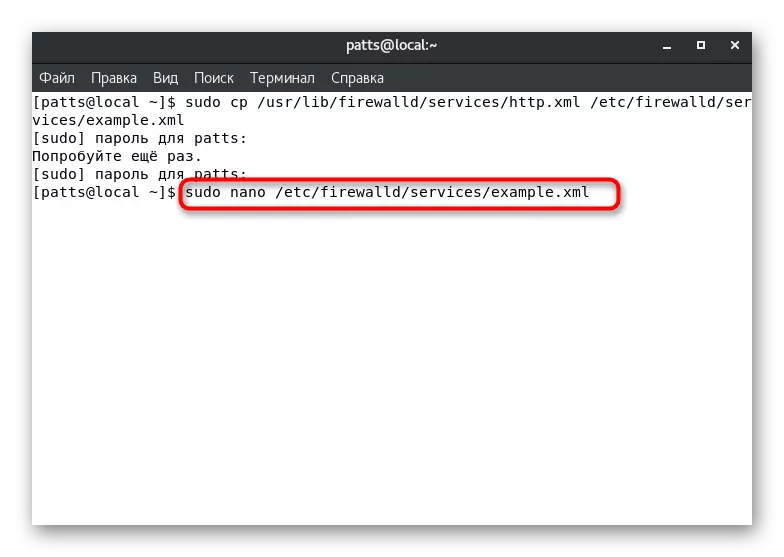

- Hapni një kopje për të ndryshuar nëpërmjet çdo redaktori të tekstit, për shembull, sudo nano /etc/firewalld/services/example.xml.

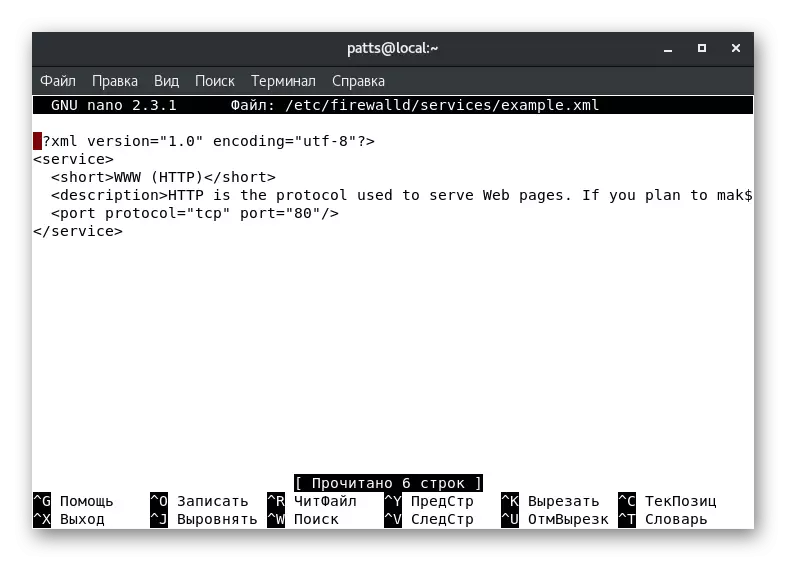

- Për shembull, ne kemi krijuar një kopje të shërbimit HTTP. Në dokument, ju në thelb shihni meta të dhëna të ndryshme, për shembull, një emër të shkurtër dhe përshkrim. Ajo ndikon në server për të punuar vetëm ndryshimin e numrit të portit dhe protokollit. Mbi vargun "" duhet të shtohet për të hapur portin. TCP - Protokolli i përdorur, një numër 0000 - port.

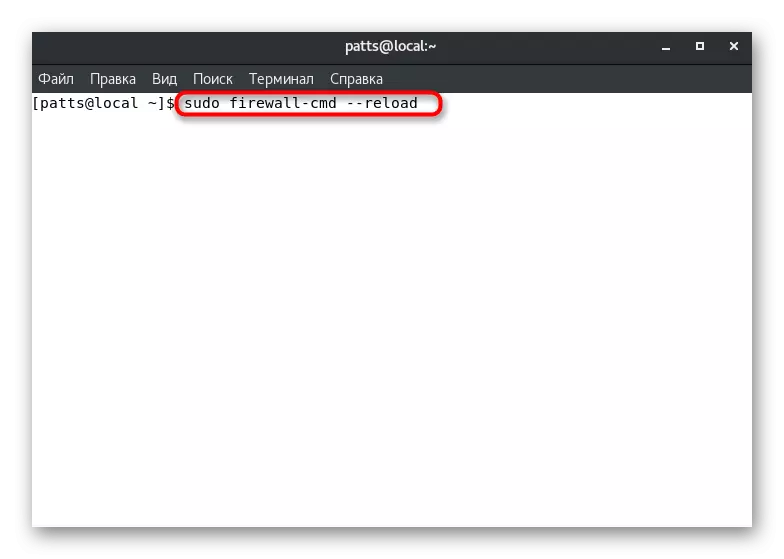

- Ruaj të gjitha ndryshimet (Ctrl + O), mbyllni skedarin (Ctrl + X), dhe pastaj rifilloni firewall për të aplikuar parametrat përmes Sudo Firewall-CMD --Reload. Pas kësaj, shërbimi do të shfaqet në listën e disponueshme, të cilat mund të shihen nëpërmjet Firewall-CMD-bets Services.

Ju vetëm duhet të zgjidhni zgjidhjen më të përshtatshme për problemin e shërbimit me qasje në shërbim dhe të ekzekutoni udhëzimet e dhëna. Siç mund ta shihni, të gjitha veprimet kryhen mjaft lehtë, dhe nuk duhet të ketë vështirësi.

Krijimi i zonave me porosi

Ju tashmë e dini se në fillimisht një numër i madh i zonave të ndryshme me rregulla të përcaktuara është krijuar në Firewalld. Megjithatë, situatat ndodhin kur administratori i sistemit duhet të krijojë një zonë përdorimi, të tilla si "PUBLICWEB" për serverin e instaluar ose "privatns" - për serverin DNS. Në këto dy shembuj, ne do të analizojmë shtimin e degëve:

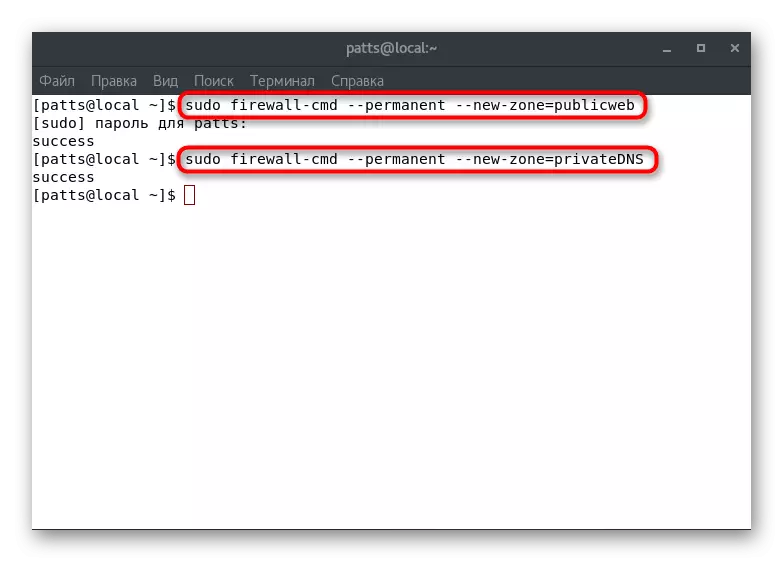

- Krijo dy zona të reja të përhershme nga sudo firewall-cmd --permanent --new-zone = publicweb dhe sudo firewall-cmd --permanent --new-zone = privatedns.

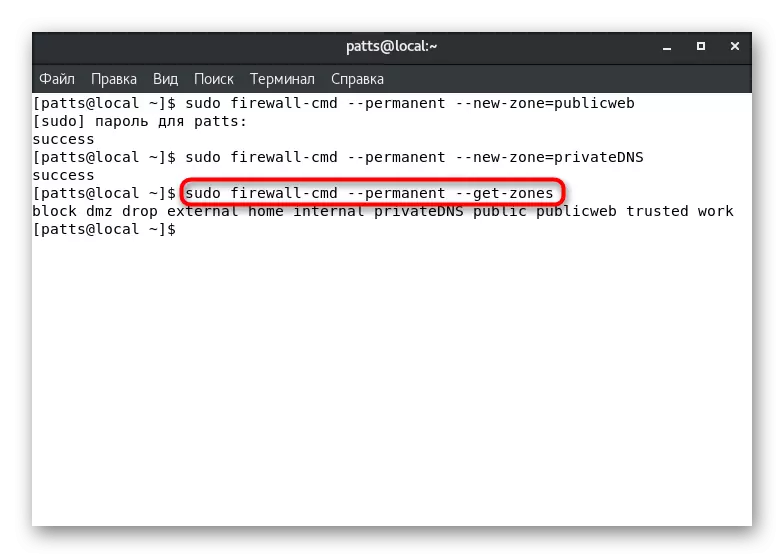

- Ata do të jenë në dispozicion pas rindërtimit të sudo firewall-cmd - mjet -Reload mjet. Për të shfaqur zona të përhershme, futni Sudo Firewall-CMD - Zonat - Beton.

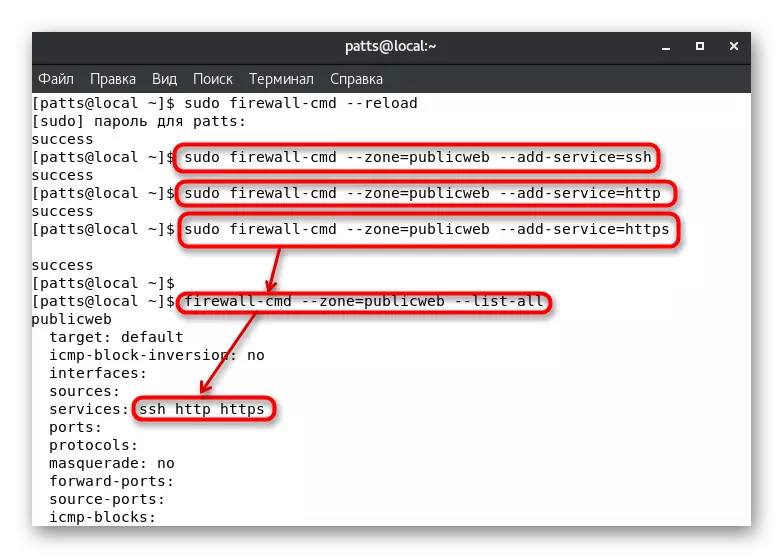

- Caktoni ato shërbimet e nevojshme, të tilla si "ssh", "http" dhe "https". Këto janë bërë nga sudo firewall-cmd --zone = PublicWeb - Service = SSH, sudo firewall-cmd --zone = publicweb --do-shërbimi = publicweb --do firewall-cmd - PublicWeb - PublicWeb - Add- Service = https, ku --zone = PublicWeb është emri i zonës për të shtuar. Ju mund të shikoni aktivitetin e shërbimeve nga pritje firewall-cmd --zone = PublicWeb - lista-të gjitha.

Nga ky artikull, mësuat se si të krijoni zona me porosi dhe të shtoni shërbime për ta. Ne i kemi thënë tashmë si parazgjedhje dhe caktimin e ndërfaqeve të mësipërme, ju mund të specifikoni vetëm emrat e saktë. Mos harroni të rinisni firewall pas bërë ndonjë ndryshim të përhershëm.

Siç mund ta shihni, Firewalld Firewall është një mjet mjaft volumetrik që ju lejon të bëni konfigurimin më fleksibël të firewall. Mbetet vetëm për të siguruar që ndërmarrja fillon me sistemin dhe rregullat e specifikuara menjëherë fillojnë punën e tyre. Bëni atë me sudo sistemit të mundësojë komandën firewalld.