Firewall inštalovaný v operačnom systéme sa používa na zabránenie neoprávnenej prevádzky medzi počítačovými sieťami. Príručka alebo automaticky vytvára osobitné pravidlá pre firewall, ktoré sú zodpovedné za kontrolu prístupu. V OS, vyvinuté na jadre Linuxu, Centos 7 je vstavaná brána firewall a je ovládaná bránou firewall. Predvolený firewalld je zapojený, a radi by sme o tom dnes hovorili.

Prispôsobiť firewall v Centos 7

Ako je uvedené vyššie, štandardná brána firewall v Centos 7 je priradená firewalld nástroj. Preto bude nastavenie brány firewall zvážiť v príklade tohto nástroja. Môžete nastaviť pravidlá filtrovania s rovnakými iptables, ale sa vykonáva mierne odlišná. Odporúčame sa oboznámiť sa s konfiguráciou uvedenej pomôcky kliknutím na nasledujúci odkaz, a začneme demontáž firewalld.Ak raz budete dočasne alebo trvalo vypnúť bránu firewall, odporúčame vám použiť pokyny uvedené v druhom článku nasledujúcim odkazom.

Čítajte viac: Zakázať firewall v Centos 7

Zobraziť predvolené pravidlá a cenovo dostupné zóny

Dokonca aj pravidelná firewall má svoje vlastné jednoznačné pravidlá a prístupné zóny. Pred začatím politickej editácie vám odporúčame, aby ste sa zoznámili s aktuálnou konfiguráciou. Toto sa vykonáva pomocou jednoduchých príkazov:

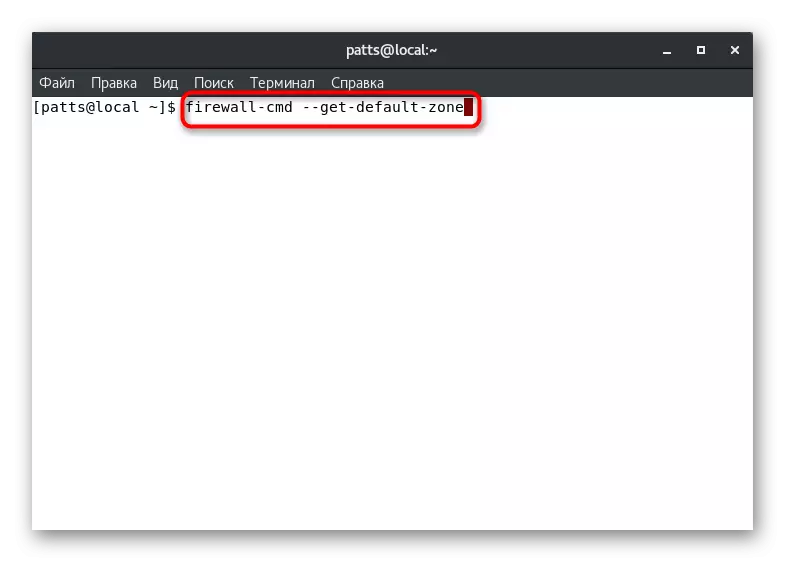

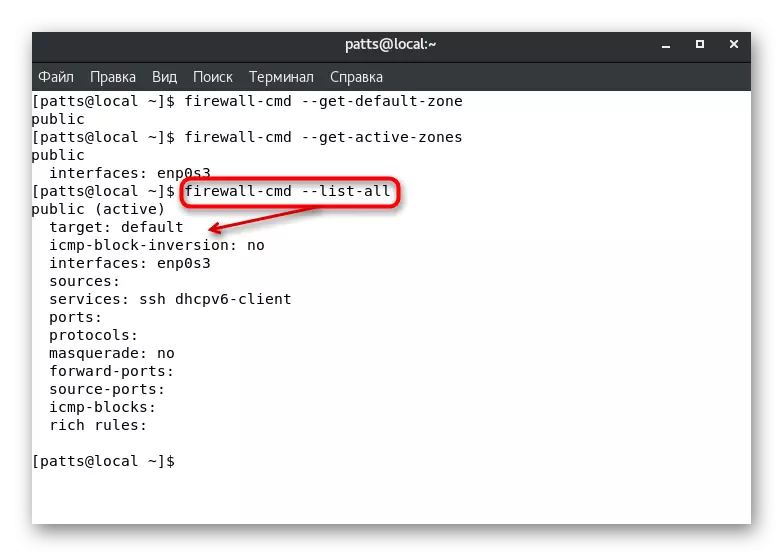

- Predvolená zóna určí príkaz firewall-cmd -Get-default-zone.

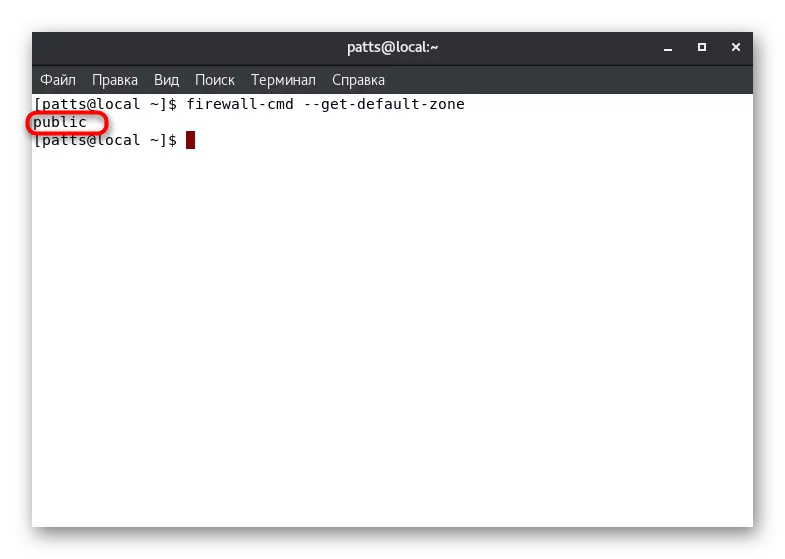

- Po jeho aktivácii uvidíte nový reťazec, kde sa zobrazí požadovaný parameter. Napríklad "verejná" zóna je zvážená na obrázku nižšie.

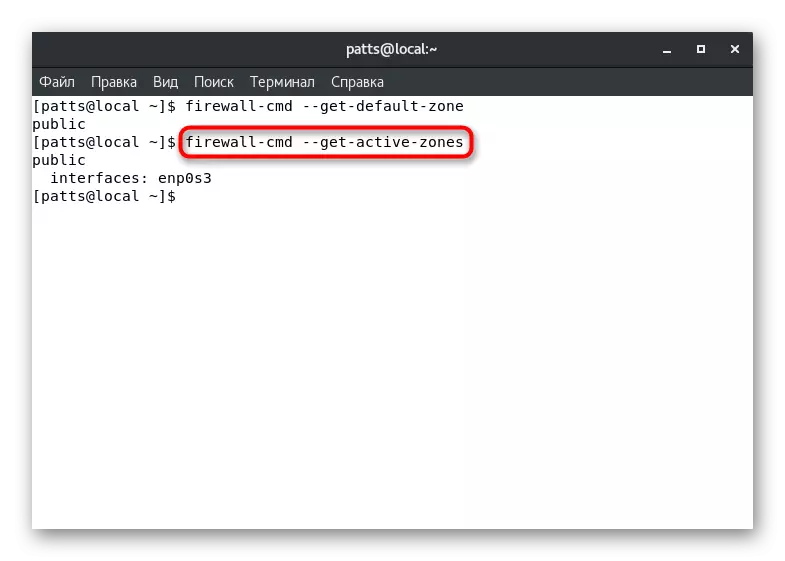

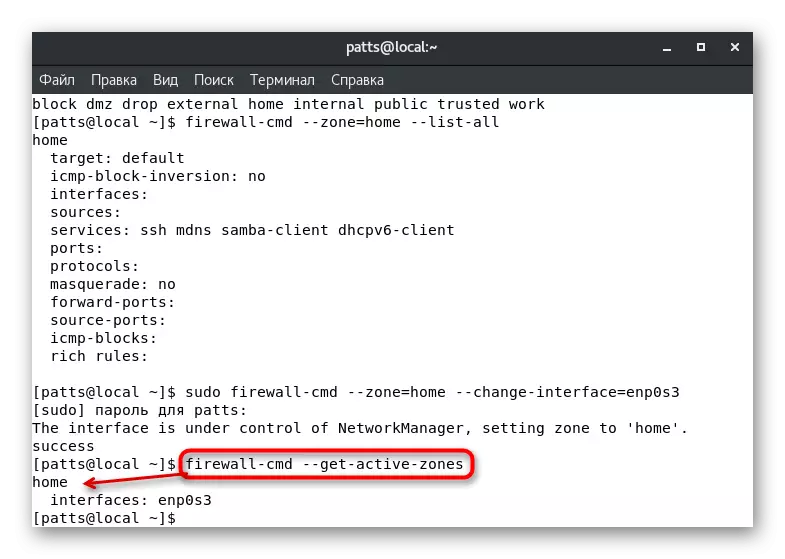

- Okrem toho však môže byť ihneď aktívny niekoľko zón, okrem toho sú viazané na samostatné rozhranie. Zistite si tieto informácie prostredníctvom firewall-cmd -get-aktívnych zón.

- Príkaz Firewall-CMD -List-All Zobrazí sa pravidlá nastavené pre predvolenú zónu. Venujte pozornosť obrázku nižšie. Vidíte, že aktívna zóna "verejnosť" je priradená "predvolené" pravidlo - predvolená funkcia, rozhranie ENP0S3 a dve služby.

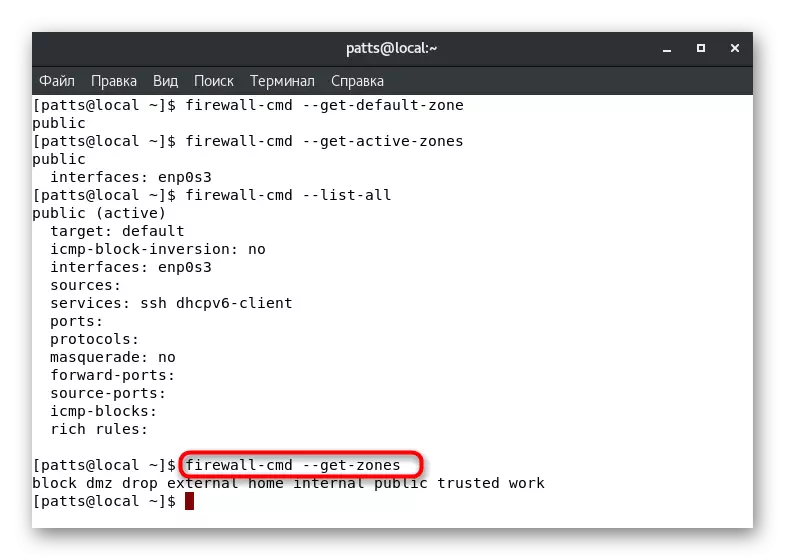

- Ak máte potrebu naučiť sa všetky dostupné zóny firewall, zadajte firewall-cmd -get-zóny.

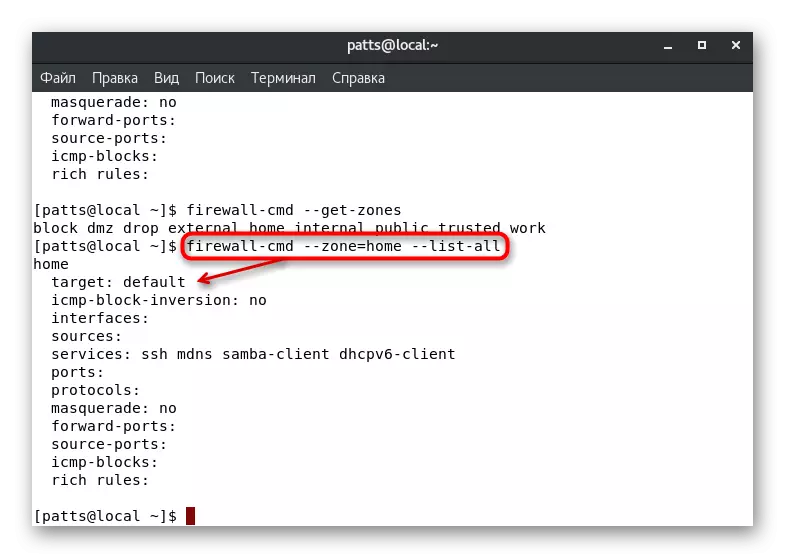

- Parametre špecifickej zóny sú definované cez firewall-cmd -Zone = Názov --List-All, kde názov je názov zóny.

Po určení požadovaných parametrov sa môžete presunúť na ich zmenu a pridanie. Poďme analyzovať niekoľko najobľúbenejších konfigurácií podrobne.

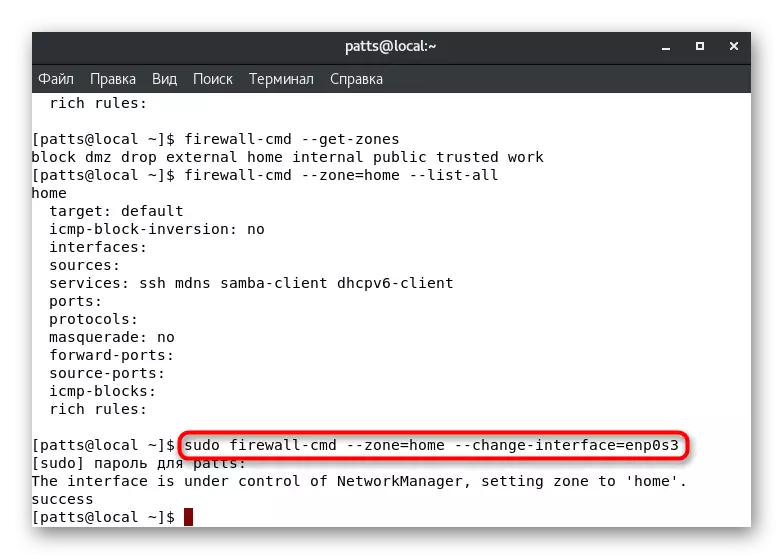

Nastavenie zón rozhrania

Ako viete z vyššie uvedených informácií, vaša predvolená zóna je definovaná pre každé rozhranie. Bude to v ňom, kým sa nastavenia nezmenia používateľa alebo programovať. Rozhranie je možné manuálne preniesť do zóny za reláciu, a to sa vykonáva aktiváciou SUDO Firewall-CMD -ZONE = HOME COMMENT-COMMENT-CHANGE-Interface = Eth0. Výsledok "Úspech" naznačuje, že prevod bol úspešný. Pripomeňme, že takéto nastavenia sa resetujú ihneď po reštarte brány firewallu.

S takýmto zmenou parametrov treba mať na pamäti, že operácia služieb je možné resetovať. Niektoré z nich nepodporujú fungovanie v určitých zónach, povedzme, ssh, hoci prístupné v "HOME", ale v užívateľovi alebo špeciálnej službe bude fungovať. Uistite sa, že rozhranie bolo úspešne viazané na novú pobočku, zadaním brány firewall-cmd -get-aktívne zóny.

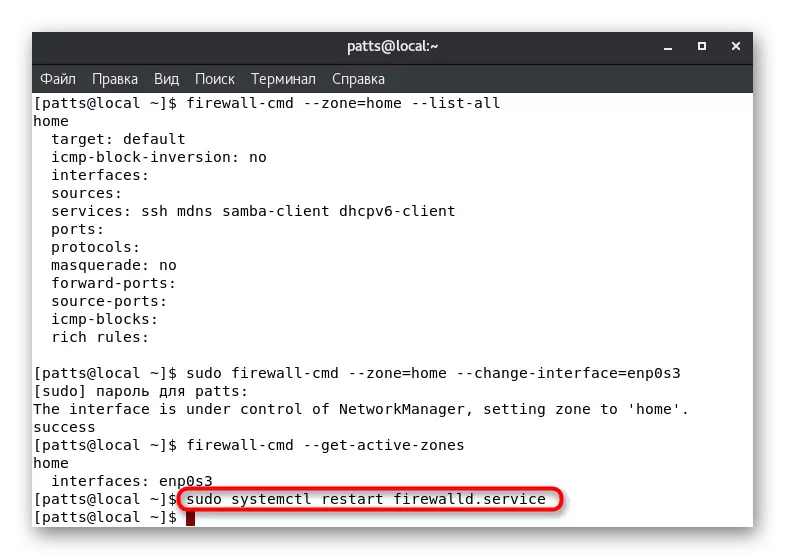

Ak chcete obnoviť predtým vykonané nastavenia, jednoducho spustite reštartovanie firewallu: SUDDO SystemCTL reštartujte firewalld.service.

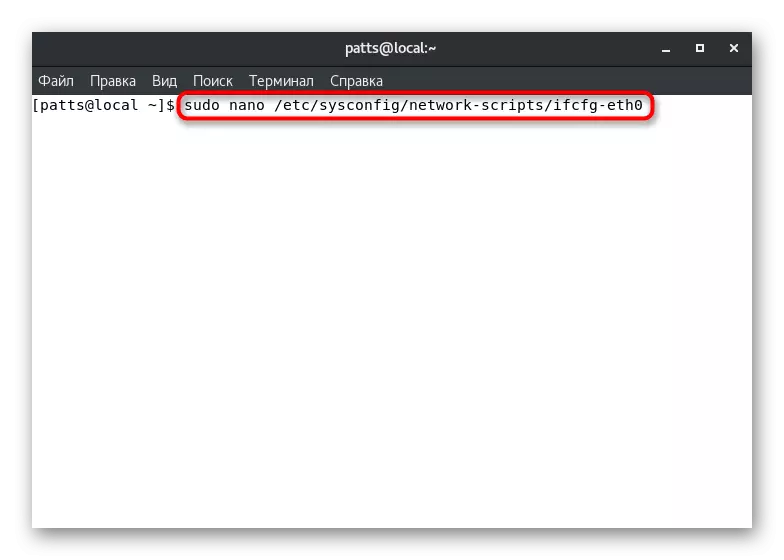

Nie je niekedy vždy vhodné zmeniť zónu rozhrania v jednej relácii. V tomto prípade budete musieť upraviť konfiguračný súbor tak, aby všetky nastavenia boli vykonané trvalým spôsobom. Aby ste to urobili, odporúčame vám používať nano textový editor, ktorý je nainštalovaný z oficiálneho skladovania SUDDO YUM INSTALLY NANO. Ďalej tieto akcie zostávajú:

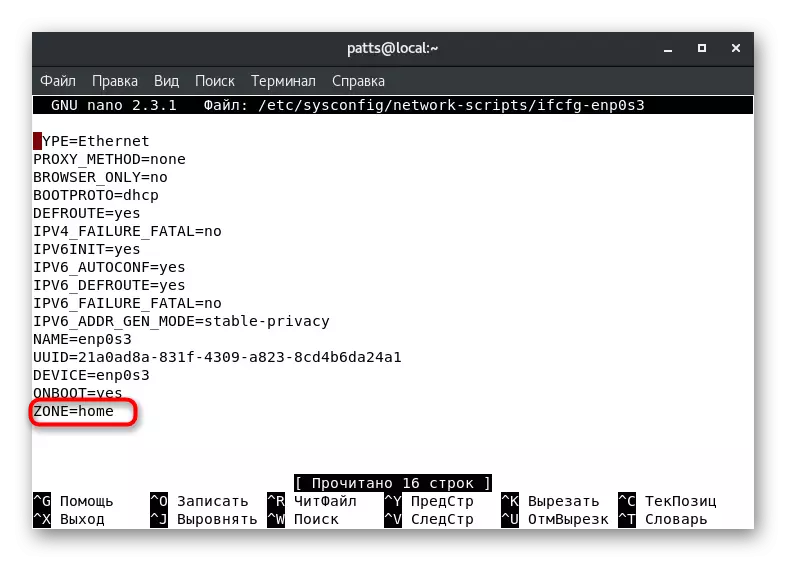

- Otvorte konfiguračný súbor cez editor zadaním SUDO NANO / ETC / SYSCONFIG / Sieťové skripty / IFCFG-Eth0, kde Eth0 je názov požadovaného rozhrania.

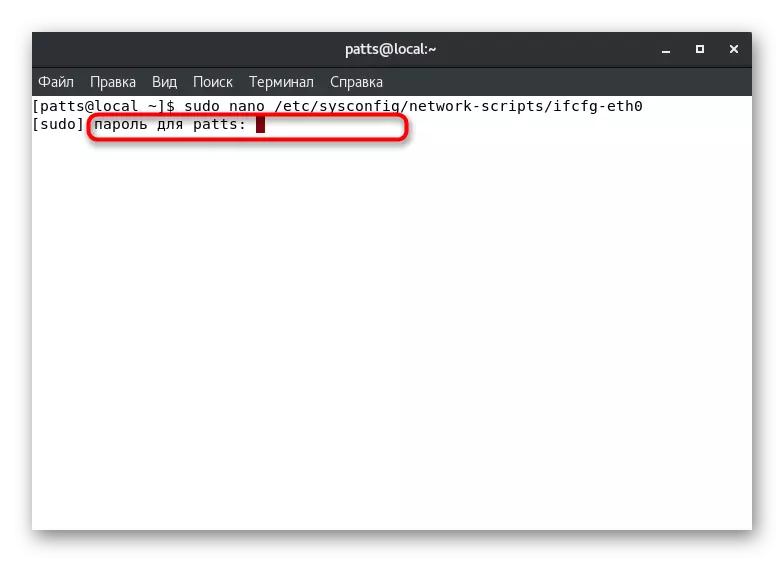

- Potvrďte autentifikáciu účtu vykonať ďalšie akcie.

- Rozloženie parametra "Zone" a zmeňte jeho hodnotu na požadovanú, napríklad verejnosť alebo domov.

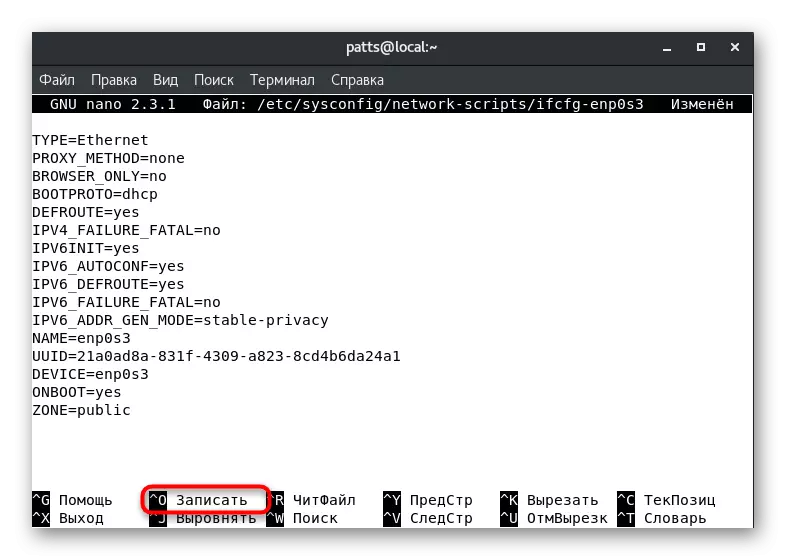

- Podržte klávesy CTRL + O uložte zmeny.

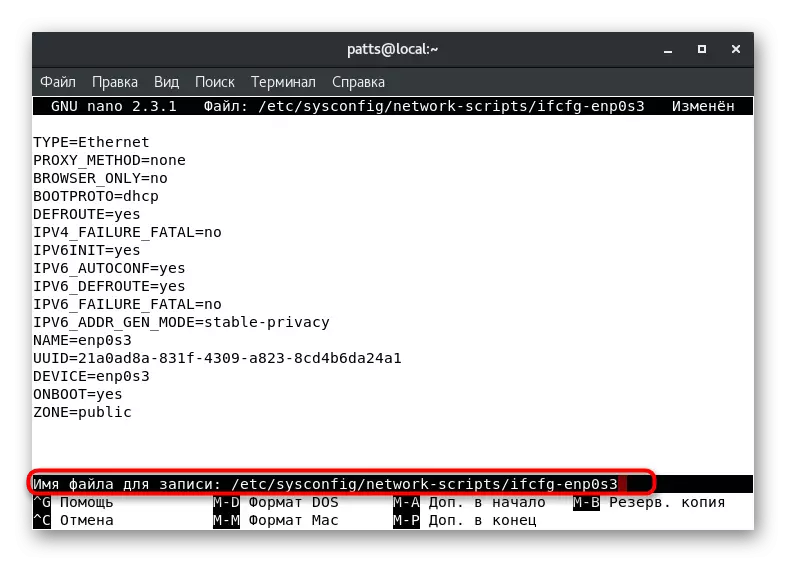

- Nemeňte názov súboru, ale jednoducho kliknite na Enter.

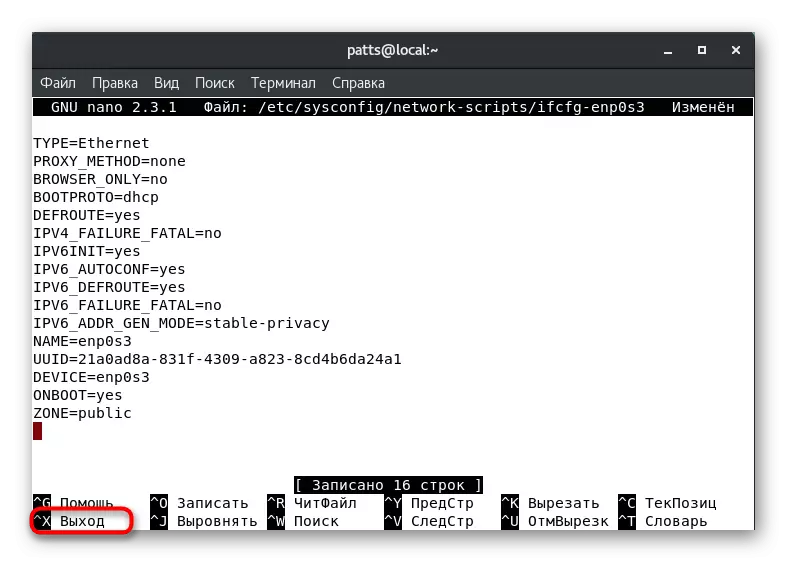

- Ukončite textový editor cez Ctrl + X.

Teraz bude zóna rozhrania tá, ktorá ste ho zadali, až do nasledujúceho úpravy konfiguračného súboru. Pre aktualizované parametre, spustite SUDO Systemictl Restart Network.service a SUDDO SystemCTL reštartujte firewalld.service.

Nastavenie predvolenej zóny

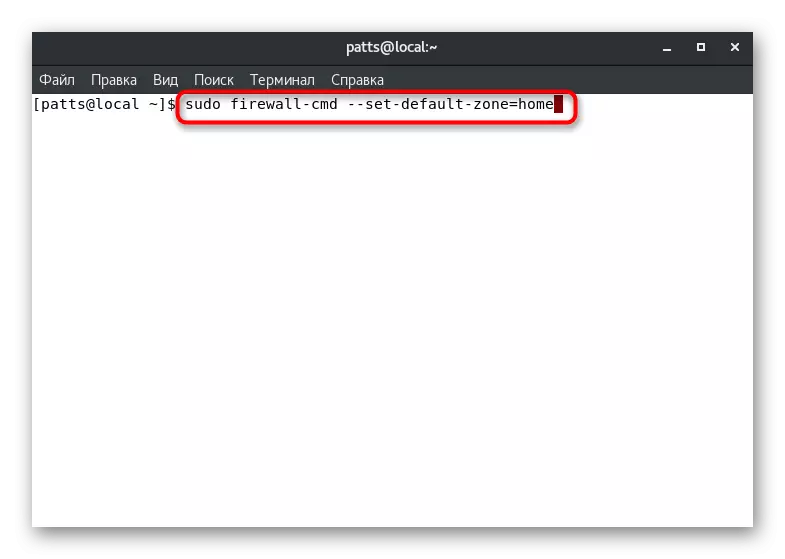

Vyššie sme už preukázali tím, ktorý vám umožní naučiť sa predvolená zóna. Môže sa tiež zmeniť nastavením parametra podľa vášho výberu. Ak to chcete urobiť, v konzole, stačí registrovať sudo firewall-cmd-set-default-zónu = názov, kde meno je názov požadovanej zóny.

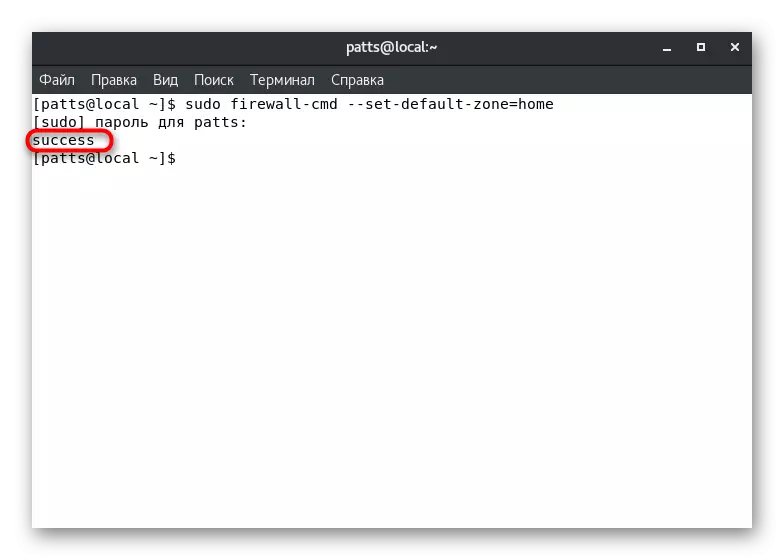

Úspech príkazu dokladí nápis "Úspech" v samostatnom riadku. Potom sa všetky aktuálne rozhrania narodia do zadanej zóny, ak druhá nie je špecifikovaná v konfiguračných súboroch.

Vytvorenie pravidiel pre programy a verejné služby

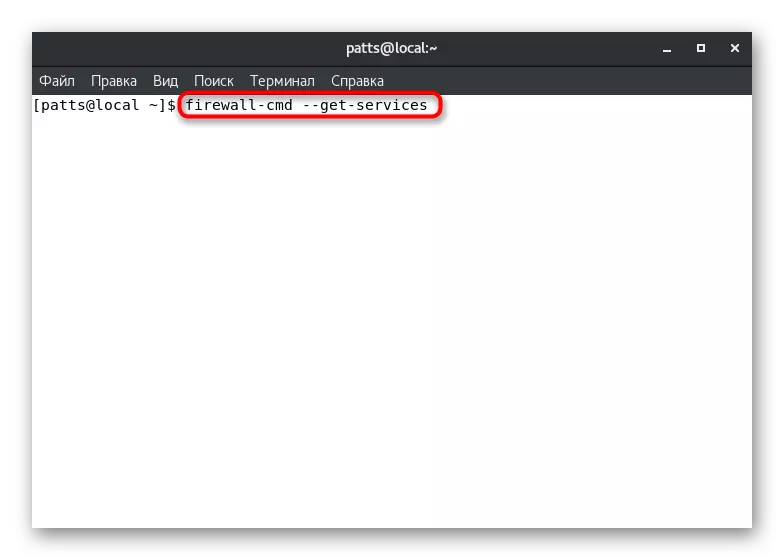

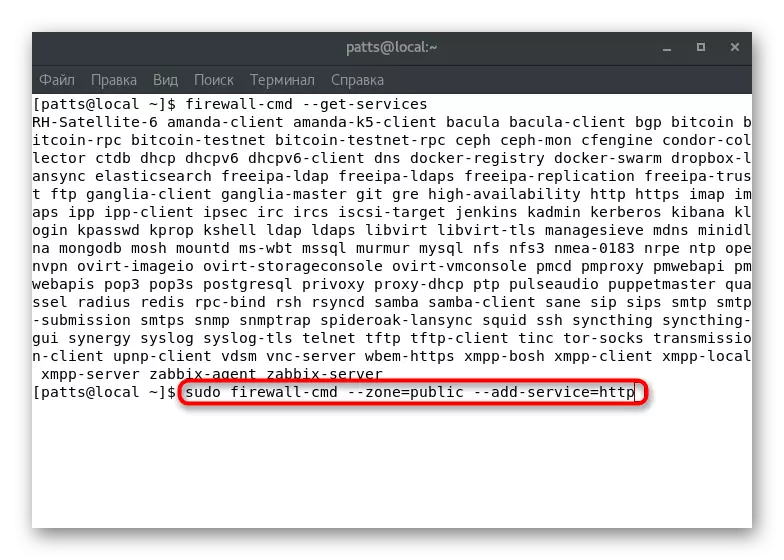

Na samom začiatku článku sme hovorili o pôsobení každej zóny. Definovanie služieb, verejnoprospešných služieb a programov v takýchto pobočkách umožnia aplikovať individuálne parametre pre každého z nich pre každé požiadavky používateľa. Ak chcete začať, odporúčame vám oboznámiť sa s úplným zoznamom služieb, ktoré sú k dispozícii v súčasnosti: firewall-cmd -Get-služby.

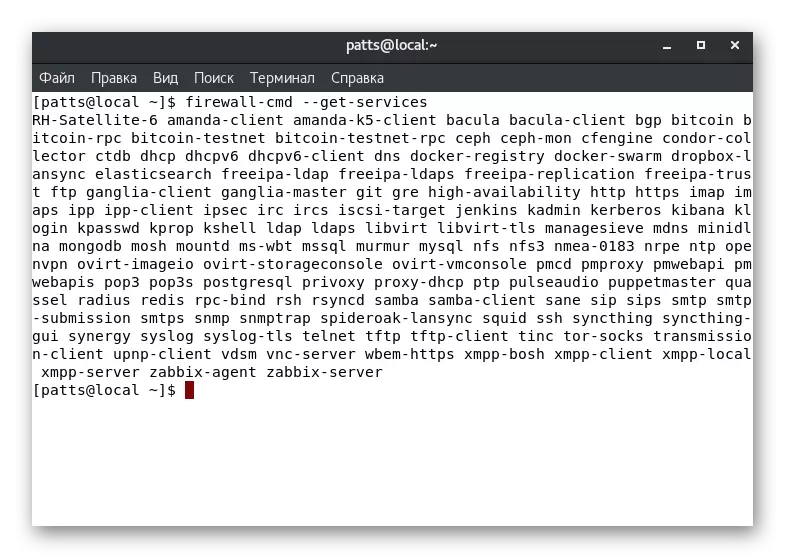

Výsledok sa zobrazí priamo do konzoly. Každý server je rozdelený priestorom a môžete ľahko nájsť nástroj, o ktorý máte záujem. Ak chýba požadovaná služba, má byť dodatočne nainštalované. Na pravidlách inštalácie čítajte v oficiálnej softvérovej dokumentácii.

Vyššie uvedený príkaz ukazuje iba mená služieb. Podrobné informácie pre každé z nich sa získavajú prostredníctvom individuálneho súboru na ceste / USR / lib / firewalld / služby. Takéto dokumenty majú XML formát, cesta, napríklad, k SSH vyzerá takto: /usr/lib/firewalld/services/ssh.xml a dokument má nasledujúci obsah:

Ssh.

Secure Shell (SSH) je protokol na prihlásenie do a vykoná príkazy na vzdialených strojoch. Poskytuje bezpečnú šifrovanú komunikáciu. Ak plánujete prístup k vášmu stroju REMOTENET cez SSH cez fiwallové rozhranie, povoľte túto možnosť. Na to, aby ste táto možnosť bola užitočná, potrebujete balík OpenSSH-Server.

Servisná podpora je aktivovaná v špecifickej zóne manuálne. V termináli by ste mali nastaviť SUDO FIREWALL-CMD -ZONE = Verejný -DDD-Service = HTTP príkaz, kde --Zone = Verejnosť je aktivačná zóna a --DD-Service = http - servisný názov. Takáto zmena bude platná len v rámci jednej relácie.

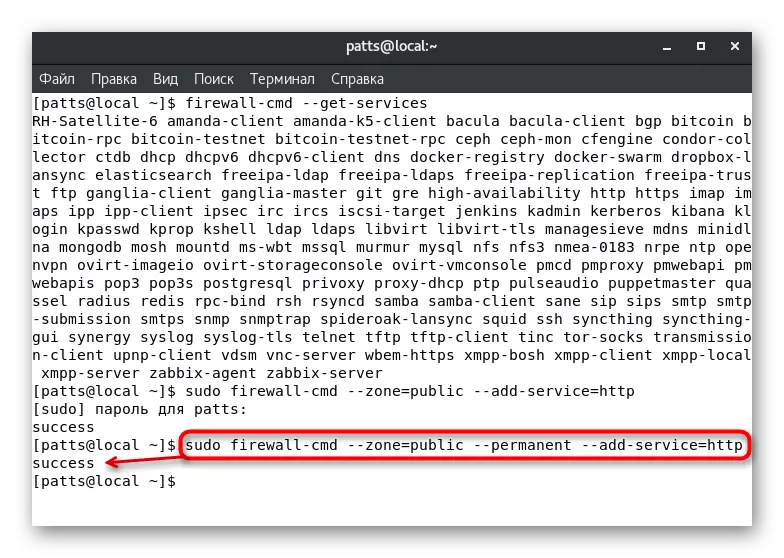

Trvalé pridávanie sa vykonáva cez SUDO FIREWALL-CMD -ZONE = Public -Permant --DD-Service = HTTP a výsledok "Úspech" označuje úspešné ukončenie operácie.

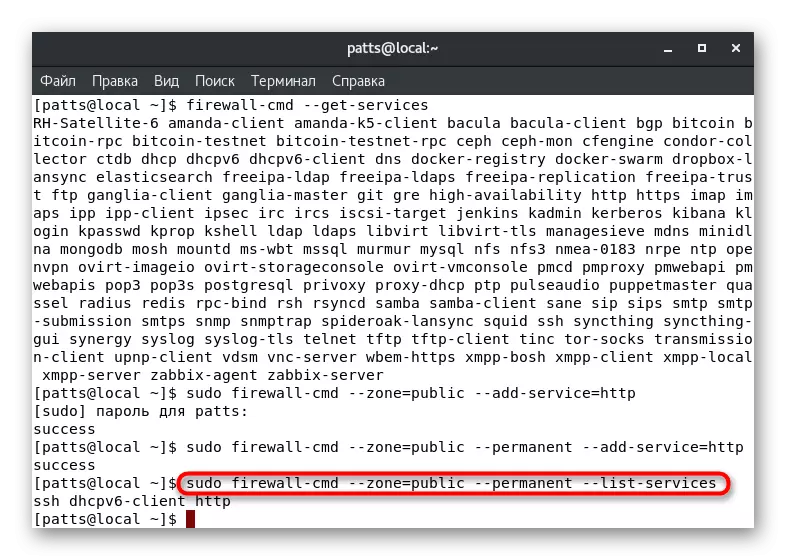

Môžete si prezerať kompletný zoznam trvalých pravidiel pre konkrétnu zónu zobrazením zoznamu v samostatnom riadku konzoly: SUDO FIREWALL-CMD -ZONE = Public -Persinent --List-Services.

Rozhodovací problém s nedostatkom prístupu k službe

Štandardné pravidlá firewallu sú indikované najobľúbenejšie a bezpečné služby, ako je to povolené, ale niektoré štandardné alebo aplikácie tretích strán, ktoré blokujú. V tomto prípade používateľ manuálne potrebuje zmeniť nastavenia na vyriešenie problému s prístupom. Môžete to urobiť v dvoch rôznych metódach.

Port portu

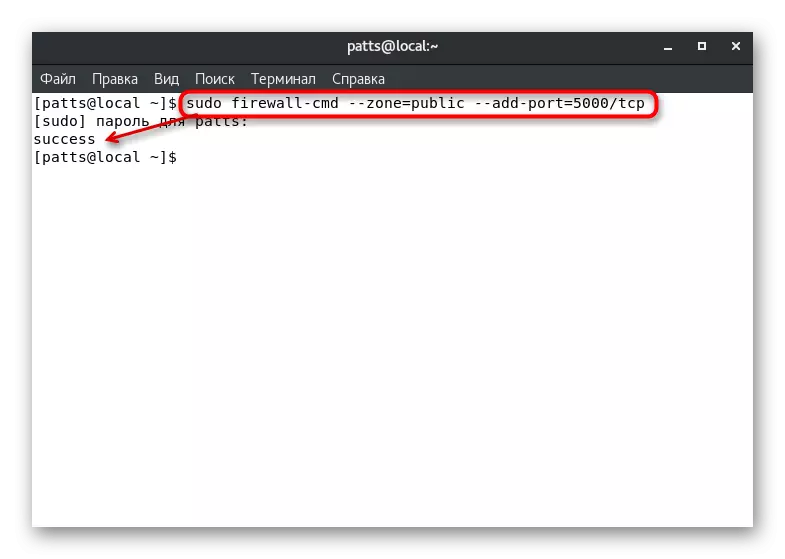

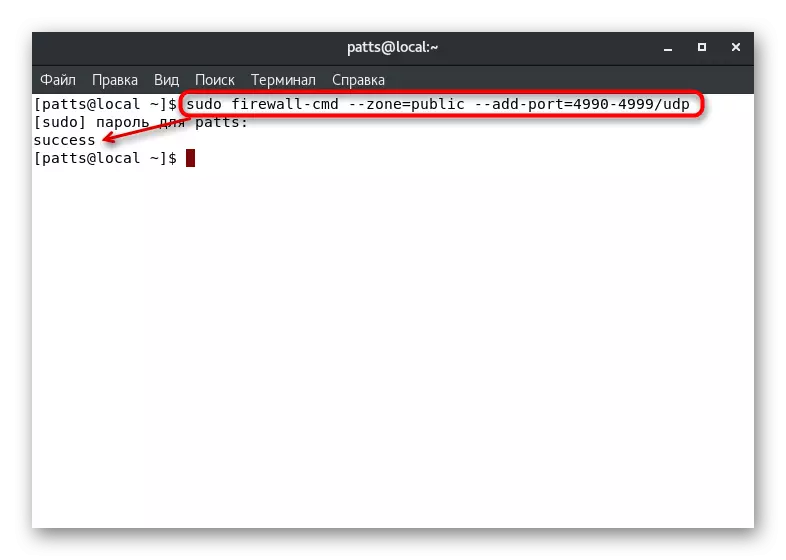

Ako viete, všetky sieťové služby používajú konkrétny prístav. Jednoducho zistí bránu firewall a môžu sa vykonať bloky. Aby ste sa vyhli takýmto činnostiam z brány firewall, musíte otvoriť požadovaný port Firewall sudo Firewall-CMD -ZONE = Public - Portd-Port = 0000 / TCP, kde --Zone = Public je oblasť prístavu, --Dd- Port = 0000 / TCP - Číslo portu a protokolu. Možnosť firewall-cmd-clist-ports zobrazí zoznam otvorených portov.

Ak potrebujete otvoriť porty zahrnuté v rozsahu, použite SUDDO FIREWALL-CMD String --Zone = Verejný -DD-Port = 0000-9999 / UDP, kde -Add-port = 0000-9999 / UDP - port a ich protokolu.

Vyššie uvedené príkazy vám umožňujú testovať používanie podobných parametrov. Ak úspešne prešiel, mali by ste pridať rovnaké porty do konštantných nastavení, a to sa vykonáva zadaním sudo firewall-cmd -zone = verejný -pepermant-port-port = 0000 / TCP alebo suda firewall-cmd - Zóna = Public -Permanent -Add-Port = 0000-9999 / UDP. Zoznam otvorených stálych prístavov je zobrazený nasledovne: SUDDO FIREWALL-CMD -ZONE = PUBLIKA PUBLIVOTNOSTI.

Definícia služby

Ako vidíte, pridávanie portov nespôsobí žiadne ťažkosti, ale postup je komplikovaný, keď aplikácie používajú veľké množstvo. Na sledovanie všetkých použitých portov sa stáva ťažkou, vzhľadom na to, ktoré určenie služby bude správnejšia možnosť:

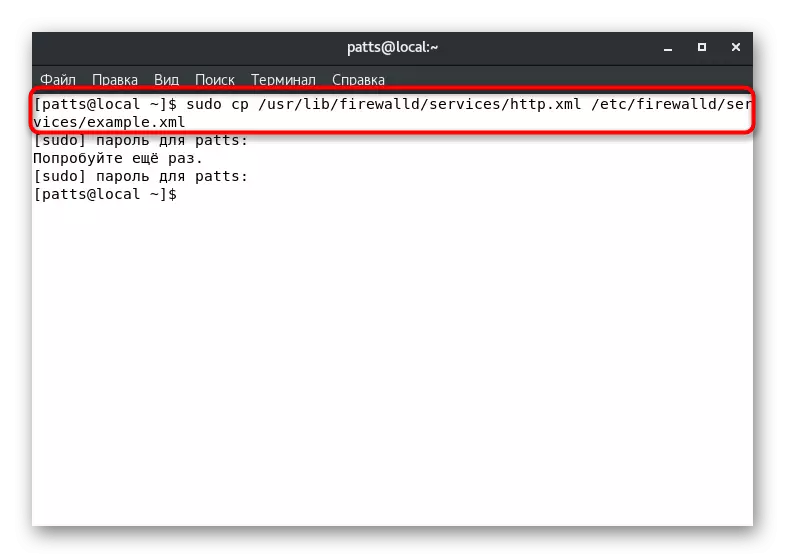

- Skopírujte konfiguračný súbor písaním sudo cp /usr/lib/firewalld/services/sservice.xml /etc/firewalld/services/example.xml, kde Service.xml je názov servisného súboru a príklad.xml je Názov jeho kópií.

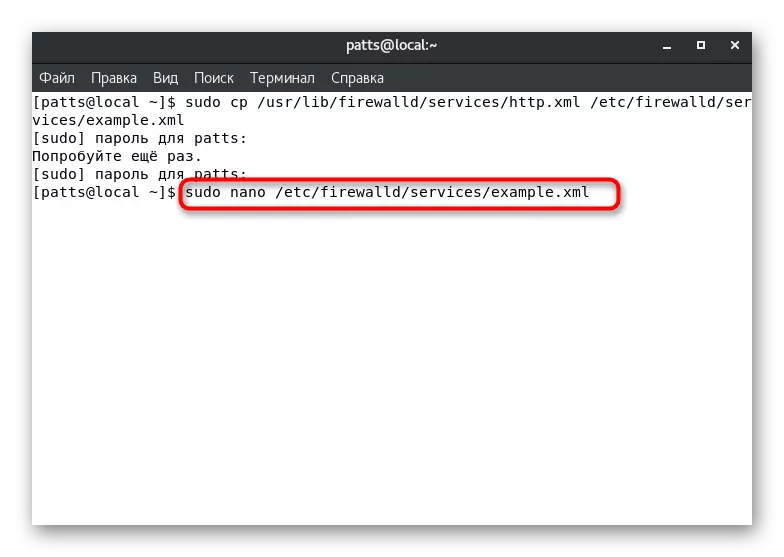

- Otvorte kópiu na zmenu prostredníctvom akéhokoľvek textového editora, napríklad sudo nano /etc/firewalld/services/example.xml.

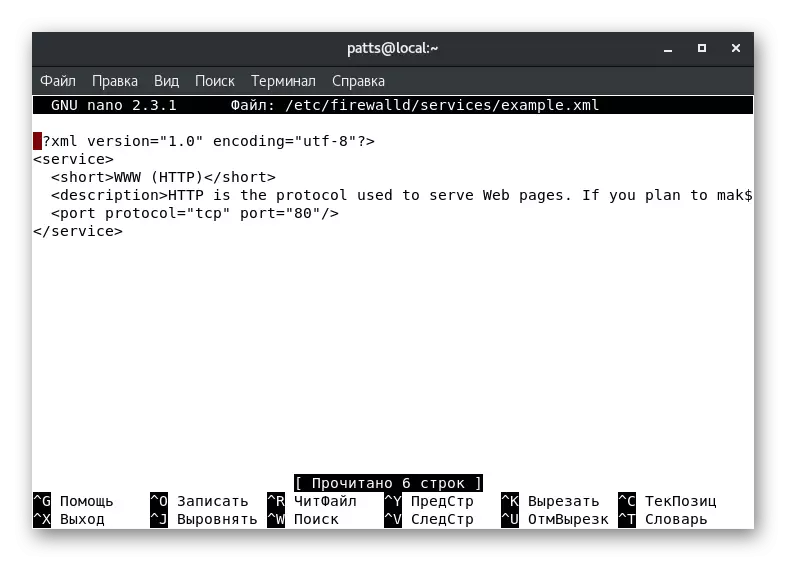

- Napríklad sme vytvorili kópiu služby HTTP. V dokumente máte v podstate vidieť rôzne metaúdaje, napríklad krátke meno a popis. Ovplyvňuje server, aby pracoval len na zmenu čísla portu a protokolu. Nad reťazcom "" by sa malo pridať na otvorenie portu. TCP - Použitý protokol, číslo 0000 - portu.

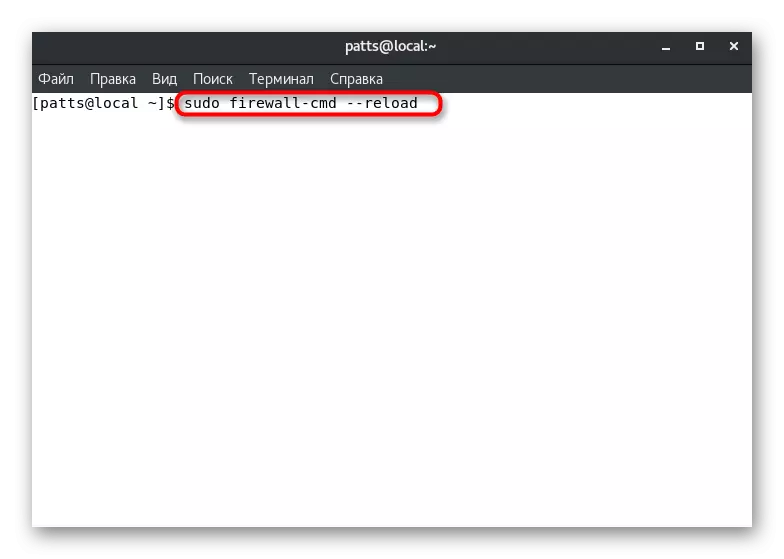

- Uložiť všetky zmeny (CTRL + O), zatvorte súbor (CTRL + X) a potom reštartujte bránu firewall aplikovať parametre cez suda firewall-cmd --reload. Po tom, služba sa zobrazí v zozname dostupných, ktoré je možné zobraziť prostredníctvom služby Firewall-CMD -Get-Services.

Musíte si vybrať najvhodnejšie riešenie problému s prístupom k službe a vykonajte poskytnuté pokyny. Ako vidíte, všetky akcie sa vykonávajú pomerne ľahko a nemali by existovať žiadne ťažkosti.

Vytvorenie vlastných zón

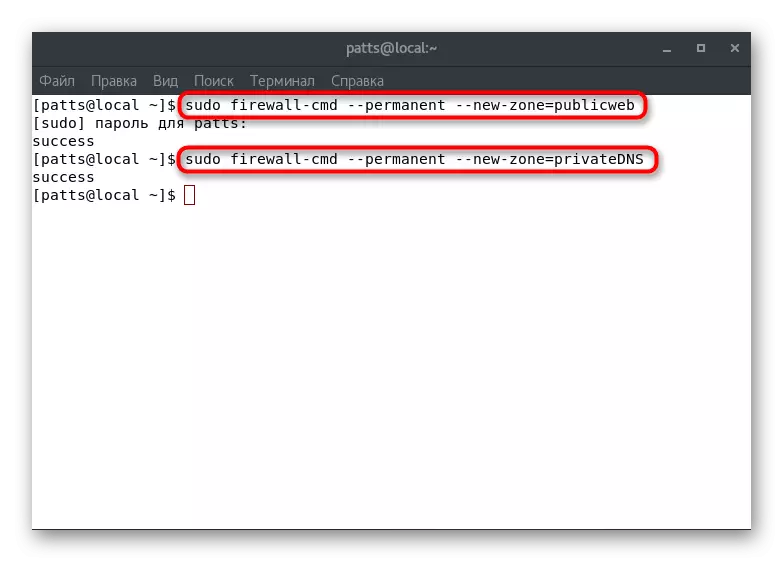

Už viete, že v spočešnom počte rôznych rôznych zón s definovanými pravidlami bol vytvorený v firewalld. Situácie sa však vyskytujú, keď správca systému potrebuje vytvoriť užívateľskú zónu, ako napríklad "verejné" pre nainštalovaný webový server alebo "Privatens" - pre server DNS. Na týchto dvoch príkladoch budeme analyzovať pridanie pobočiek:

- Vytvorte dve nové permanentné zóny SUDO Firewall-CMD --Permanent --New-Zone = PublicEb a SUDDO Firewall-CMD --Permant --New-Zone = Privatesns.

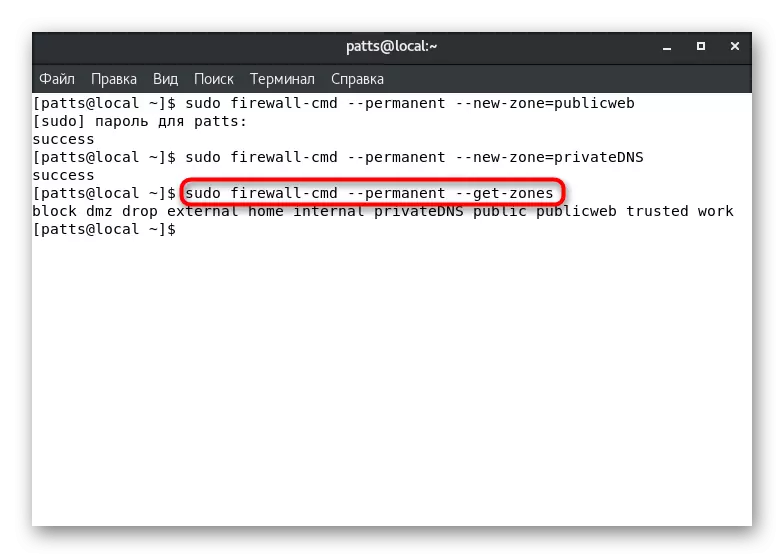

- Budú k dispozícii po reštartovaní nástroja SUDDO Firewall-CMD-CMD. Ak chcete zobraziť trvalé zóny, zadajte sudo firewall-cmd -Permant --get-zóny.

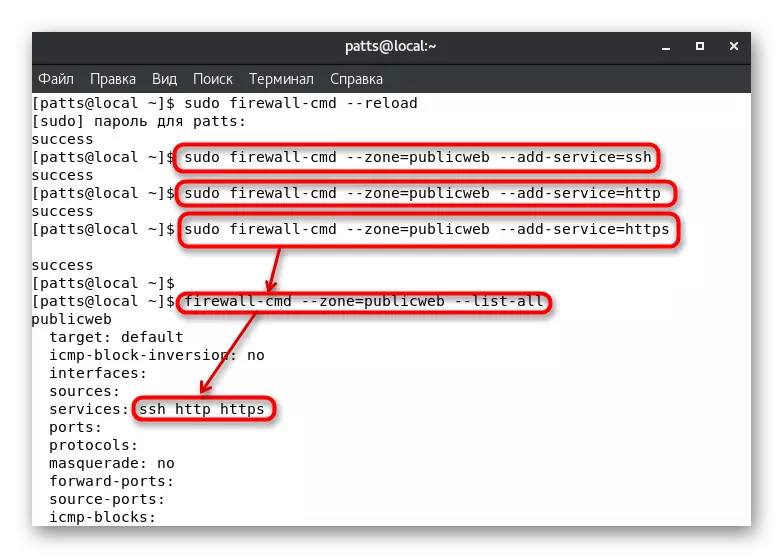

- Prideliť im potrebné služby, ako napríklad "SSH", "http" a "https". Jedná sa o SUDDO FIREWALL-CMD -ZONE = PUNDYWEB -ADD-SERVICE = SSH, SSH, suda firewall-cmd -zone = publicweb -do-service = publicweb - firewall-cmd - verejné guyb - verejné Add- Service = https, kde --Zone = PublicEb je názov zóny, ktorú chcete pridať. Môžete si prezerať činnosť služieb tým, že čaká na bránu firewall-cmd -zone = publicweb -list-all.

Z tohto článku ste sa naučili, ako vytvoriť vlastné zóny a pridať k nim služby. Už sme im povedali ako predvolené a prideľujúce rozhrania vyššie, môžete určiť iba správne názvy. Nezabudnite na reštartovanie firewallu po vykonaní trvalej zmeny.

Ako vidíte, Firewalld Firewall je pomerne volumetrický nástroj, ktorý vám umožní urobiť najflexibilnejšiu konfiguráciu firewallu. Zostáva len preto, aby sa ubezpečil, že užitočnosť spúšťa so systémom a špecifikované pravidlá okamžite začnú svoju prácu. Urobte ho s SUDO SystemctTL povolenie príkazu firewalld.