SSH (Secure Shell) je protokol na vytvorenie šifrovaného spojenia medzi klientom a serverom. Vďaka tejto technológii je možné vykonať diaľkové ovládanie počítača. Interakcia s nástrojom sa vyskytuje v termináli av operačnom systéme Centos 7 sa predvolene pridáva. Preto by sme dnes chceli podrobne zvážiť štandardný postup nastavenia, ktorý bude užitočný pre každého, kto bude pracovať s SSH.

Prispôsobte SSH v Centos 7

Konfiguračný proces je jednotlivec pre každého správcu systému, ale stále existuje niekoľko položiek užitočných pre všetkých používateľov. V rámci tohto článku budeme hovoriť nielen o komponente servera, ale aj o klientovi, ako aj naznačujú, na ktorom zariadenia sa vykonáva určitá akcia.Inštalácia komponentov a štartovacieho servera

Už sme hovorili, že predvolené SSH sa pridáva do zoznamu systémovej knižnice CentOS 7, ale niekedy z nejakého dôvodu chýbajú potrebné komponenty na počítači. V tomto prípade budú musieť pridať, a potom aktivovať operáciu servera.

- Otvorte "terminál" a zaregistrujte sa tam SUDO YUM-MAINTUÁLNA INŠTALÁCIA OPENSSH-SERVA OPENSSH-CLIENT.

- Uveďte pravosť účtu Superuser zadaním hesla. Všimnite si, že znaky nie sú zadané týmto spôsobom sa nezobrazujú v reťazci.

- Spustite kontrolu konfigurácie podľa príkazu sshd sshd.

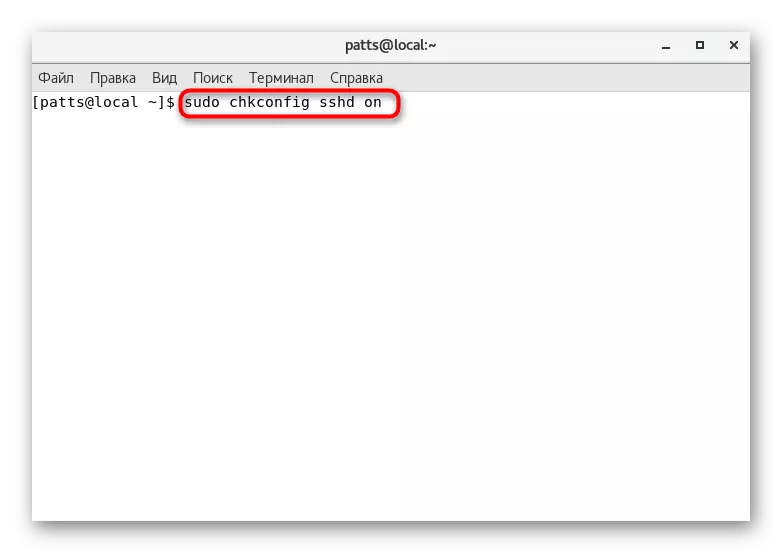

- Potom spustite službu SSH samotnou špecifikáciou služby SSHD.

- Zostáva len skontrolovať, či je predvolený port otvorený. Na tento účel použite reťazec Netstat -Tulpn | GREP: 22.

Po úspešnej práci uvedených pokynov môžete bezpečne presunúť na začiatok konfigurácie. Chceme upriamiť vašu pozornosť na to, čo si môžete prečítať oznámenia zobrazené na obrazovke počas aktivácie príkazov. Môžu uviesť výskyt určitých chýb. Včasná korekcia všetkých porúch pomôže vyhnúť sa ďalším problémom.

Úprava konfiguračného súboru

Samozrejme, konfiguračný súbor je upravený len podľa uváženia správcu systému. Chceme však ukázať, ako ho spustiť v textovom editore a aké položky by mali byť zdôraznené na prvom mieste.

- Odporúčame používať editor Nano, aby sme zistili, ktorý tím SUDO YUM INSTALUJE NANO POMOCI. Po dokončení inštalácie spustite konfiguračný súbor prostredníctvom SUDO NANO / ETC / SSH / SSHD_CONFIG.

- Budete oboznámení so všetkými dostupnými parametrami. Niektoré z nich sú komentované, to znamená, že pred parametrom je znamenie #. V súlade s tým, odstránenie tohto symbolu, revolíte parameter a bude platný. Štandardný port môžete zmeniť zmenou hodnoty reťazca "portu" na iné. Okrem toho sa odporúča vytvoriť druhý protokol pomocou "Protocol 2". Potom sa zvýši úroveň bezpečnosti.

- Tieto a ďalšie parametre sa líšia len preferenciou administrátora. Podrobné informácie o každom z nich nájdete v úradnej dokumentácii SSH. Po dokončení úprav uložte zmeny stlačením klávesu Ctrl + O. Horúce tlačidlo.

- CTRL + X Kombinácia pomôže opustiť editor.

- Reštartujte službu prostredníctvom servisu SSHD reštartujte tak, aby zmeny nadobudli účinnosť.

- Potom môžete skontrolovať stav SSH, aby ste sa uistili, že funguje prostredníctvom stavu SSHD.

Úprava konfiguračného súboru sa líši mnohým parametrom, ale hlavným procesom je pridanie a konfigurácia kľúčov - je vyrobený pomocou špeciálnych príkazov, ktoré chceme hovoriť ďalej.

Vytvorenie dvojice kľúče RSA

Cryptografický algoritmus RSA (skratka z Rivest, Shamier a Adleman Surverames) používa službu SSH na vytvorenie dvojice kľúčov. Takáto akcia na umožnenie maxima na zabezpečenie časti klienta a servera počas zlúčenín. Budeme musieť použiť obe reťazce na vytvorenie dvojice kľúčov.

- Ak chcete spustiť, prejdite do klientskeho počítača a zadajte SSH-Keygen v konzole.

- Po aktivácii sa objaví nový reťazec, kde sa zobrazí výzva na určenie cesty na uloženie kľúčov. Ak chcete opustiť predvolené umiestnenie, nevstupujte nič, ale jednoducho stlačte kláves ENTER.

- Nasledujúca fráza. Zabezpečí bezpečnosť pred neoprávneným prihlásením. Po vytvorení hesla bude potrebné opakovať.

- Tento postup generácie dokončený. Na obrazovke uvidíte samotný kľúč a náhodný obrázok, ktorý mu bol priradený.

Ak je uvedená príručka úspešná, zobrazí sa otvorený a súkromný kľúč, ktorý sa použije na overenie so serverom. Avšak, na to musí byť kľúč odoslaný na server a zakázať vstup heslom.

Kopírovanie otvoreného tlačidla na server

Ako je uvedené vyššie, kopírovanie kľúčov je potrebné pre ďalšiu autentifikáciu. Takáto akcia môžete vykonať v jednom z troch spôsobov, z ktorých každý bude v určitých situáciách najviac optimálny. Pozrime sa na všetky z nich v poriadku.

SSH-COPY-ID Utility

Kopírovanie otvoreného tlačidla cez nástroj SSH-COPY-ID je najjednoduchšia metóda. Je však vhodný len vtedy, keď je tento väčšina nástrojov prítomný na počítači. Musíte predpísať len jedno ssh-copy-id username @ remote_host, kde Username @ Remote_host je užívateľské meno a hostiteľ hostiteľa hostiteľa.

Ak sa pripojenie vykoná prvýkrát, na obrazovke sa zobrazí správa tohto znaku:

Autenticita hostiteľa '111.111.11.111 (111.111.11.111)' Nemôže byť ESSPISHED.

ECDSA Key Fingerprint je FD: FD: D4: F9: 77: FE: 73: 84: E1: 55: 00: AD: D6: 6D: 22: FE.

Ste si istý, že chcete pokračovať v pripojení (áno / nie)?

Označuje, že server nie je v zozname spoľahlivých zdrojov a otázka sa bude pýtať, či stojí za ďalšie pripojenie. Vyberte možnosť Áno.

Zostáva len zadanie hesla zo serverového účtu, a na tejto kópii bude úspešne ukončený postupom.

Kopírovať otvorené tlačidlo na ssh

V neprítomnosti utility SSH-COPY-ID, odporúčame používať štandardné schopnosti SSH nástrojov, ak, samozrejme, máte prístup k serverovi. Vykladanie kľúčov je vyrobené obvyklým pripojením, a to:

- Príkaz CAT vám umožní čítať a okamžite pridať kľúč k súboru na serverovom počítači. Ak to chcete urobiť, jednoducho zadajte Cat ~ / .ssh / Id_rsa.pub | Ssh username @ remote_host "mkdir -p ~ / .ssh && mačka >> ~ / .ssh / Autorizované_Keys", kde Username @ Remote_host je názov účtu a hostiteľom vzdialeného počítača. Všimnite si, že možnosť >> Pridajte kľúč na koniec súboru a úplne ho prepíše. Preto sa uložia aj tlačidlá zavedené skôr.

- Ak chcete pripojiť, zadajte frázu hesla.

- Nezabudnite server reštartovať prostredníctvom servera SSHD reštartovať na aktualizáciu zoznamov kľúčov.

MANUÁLNE OTVORENÉ KOUNDIE

Niekedy existujú situácie, keď nie je možné použiť nástroj SSH-COPY-ID a neexistuje žiadny prístup heslom. Potom sa kópia vykonáva manuálne.

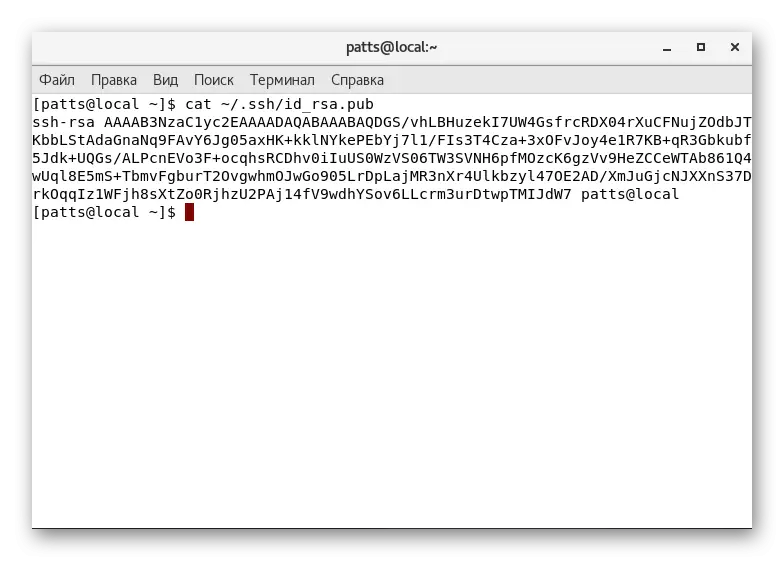

- Po prvé, zistite tento kľúč cez už známy príkaz CAT zadaním Cat ~ / .ssh / Id_rsa.pub Console.

- Skopírujte jeho obsah do samostatného súboru.

- Pripojte akúkoľvek pohodlnú metódu na vzdialený počítač a vytvorte adresár MKDIR -P ~ / .ssh. Tím nebude robiť nič, ak adresár už existuje.

- Zostáva len na vytvorenie údajov na súbor "Autorizované". Príkaz ECHO Public_KEY_STRING >> ~ / .ssh / Autorizované_KEYS pridá kľúč do súboru alebo vytvorí súbor najprv, ak chýba. Namiesto "public_key_string" musíte vložiť predtým získaný reťazec s kľúčom.

Toto je úspešne ukončené v tomto kľúčovom konaní o kopírovaní. Vďaka tomu je autentifikácia na serveri k dispozícii zadaním SSH Username @ Remote_host. Môžete sa však pripojiť cez heslo, ktoré znižuje bezpečnosť takejto siete.

Zakázať autentifikáciu hesla

Vypnite možnosť zadávať heslo, obchádzanie kľúča, robí takéto diaľkové pripojenie menej chránené. Preto sa odporúča deaktivovať túto funkciu, aby sa zabránilo neoprávnenej autentifikácii votrelcov.

- Na vzdialenom serveri spustite konfiguračný súbor SSH prostredníctvom sudo nano / etc / ssh / sshd_config.

- Položte parameter hesielUuthententication a zmeňte hodnotu na č.

- Uložte zmeny a dokončite prácu v textovom editore.

- Nový parameter nadobudne účinnosť len po reštartovaní servisu Sshd.shd.service Sshd.shd.service.

Toto je článok, v ktorom ste boli oboznámení so základnými konfiguračnými momentmi SSH protokolu, ktorý sa skončil. Dôrazne odporúčame študovať obsah vydávania po aktivácii príkazov, pretože niekedy neopisuje chyby. Ich riešenie hľadá v oficiálnej dokumentácii nástrojov alebo distribúcie Centos.