සමහර පරිශීලකයින් පරිගණක දෙකක් අතර පුද්ගලික අථත්ය ජාලයක් නිර්මාණය කිරීමට උනන්දු වෙති. මෙම කාර්යය VPN තාක්ෂණය (අතථ්ය පුද්ගලික ජාලය) භාවිතා කරමින් සහතික කෙරේ. විවෘත හෝ සංවෘත උපයෝගිතා සහ වැඩසටහන් හරහා සම්බන්ධතාවයක් ක්රියාත්මක වේ. සියලුම සංරචකවල සාර්ථකව ස්ථාපනය හා වින්යාස කිරීමෙන් පසු, ක්රියා පටිපාටිය නිම කළ හැකිය, සම්බන්ධතාවය ආරක්ෂා කර ඇත. ඊළඟට, ලිංක් කර්නලය මත පදනම්ව මෙහෙයුම් පද්ධතියේ විවෘත කරන ලද තාක්ෂණය ක්රියාත්මක කිරීම පිළිබඳව සමාලෝචන තාක්ෂණය ක්රියාත්මක කිරීම ගැන සාකච්ඡා කිරීමට අපි කැමැත්තෙමු.

ලිනක්ස් හි OpenVPN ස්ථාපනය කරන්න

බොහෝ පරිශීලකයින් උබුන්ටු මත පදනම් වූ බෙදාහැරීම් භාවිතා කරන බැවින්, අද උපදෙස් මෙම අනුවාද මත පදනම් වේ. වෙනත් අවස්ථාවලදී, OppVN ස්ථාපනය හා වින්යාසයේ ඇති ප්රධාන වෙනස ඔබේ පද්ධතියේ නිල ලේඛනයේ ඔබට කියවිය හැකි බෙදාහැරීමේ වාක්ය ඛණ්ඩය අනුගමනය කිරීම හැර, ඔබට නොපෙනේ. එක් එක් ක්රියාව ගැන විස්තරාත්මකව වටහා ගැනීම සඳහා පියවරෙන් පියවර සමස්ත ක්රියාවලියම ඔබ හුරු කරවීමට ඉදිරිපත් වෙමු.එය නෝඩ් දෙකක් (පරිගණකයක් හෝ සේවාදායකයක්) හරහා විවෘතව ඇති (පරිගණකයක් හෝ සේවාදායකයක්) යන OpenVPN හි ක්රියාකාරිත්වය (පරිගණකයක් හෝ සේවාදායකයක්) ඇති බව මතක තබා ගත යුතුය. අපගේ පහත දැක්වෙන මාර්ගෝපදේශය අවධානය යොමු කරනුයේ ප්රභවයන් දෙකක් සමඟ වැඩ කිරීම සඳහා ය.

පියවර 1: OpenVPN ස්ථාපනය කරන්න

ඇත්ත වශයෙන්ම, අවශ්ය සියලුම පුස්තකාල පරිගණකවලට එකතු කිරීමෙන් ඔබ ආරම්භ කළ යුතුය. කාර්යය ඉටු කිරීම සඳහා භාවිතා කළ යුතු "පර්යන්තය" තුළ අතිශයින්ම ඉදිකර ඇති බව නිවැරදිය.

- මෙනුව විවෘත කර කොන්සෝලය ධාවනය කරන්න. Ctrl + Alt + T යතුරු සංයෝජනය එබීමෙන් මෙය ද කළ හැකිය.

- අවශ්ය සියලුම ගබඩාවන් ස්ථාපනය කිරීම සඳහා OpeVPN පහසු-ආර්එස්ඒ විධානය sudo apt ස්ථාපනය තල්ලු කරන්න. ඇතුල් වීමෙන් පසු, Enter මත ක්ලික් කරන්න.

- UPPUUSER ගිණුමෙන් මුරපදය සඳහන් කරන්න. කට්ටලය ක්ෂේත්රයේ නොපෙන්වන විට සංකේත.

- සුදුසු විකල්පය තේරීමෙන් නව ගොනු එකතු කිරීම තහවුරු කරන්න.

ඊළඟ පියවරට යන්න උපාංග දෙකම ස්ථාපනය කරන විට පමණක් ස්ථාපනය සිදුකරන විට පමණි.

පියවර 2: සහතික කිරීමේ මධ්යස්ථානය නිර්මාණය කිරීම සහ වින්යාස කිරීම

විවෘත යතුරු පරීක්ෂා කිරීම සහ විශ්වසනීය සංකේතයක් සපයන පිරිවිතර මධ්යස්ථානයයි. එය වෙනත් පරිශීලකයින් සම්බන්ධ වන උපාංගයේ නිර්මාණය කර ඇති බැවින් අපේක්ෂිත පරිගණකයේ කොන්සෝලය විවෘත කර මෙම පියවර අනුගමනය කරන්න:

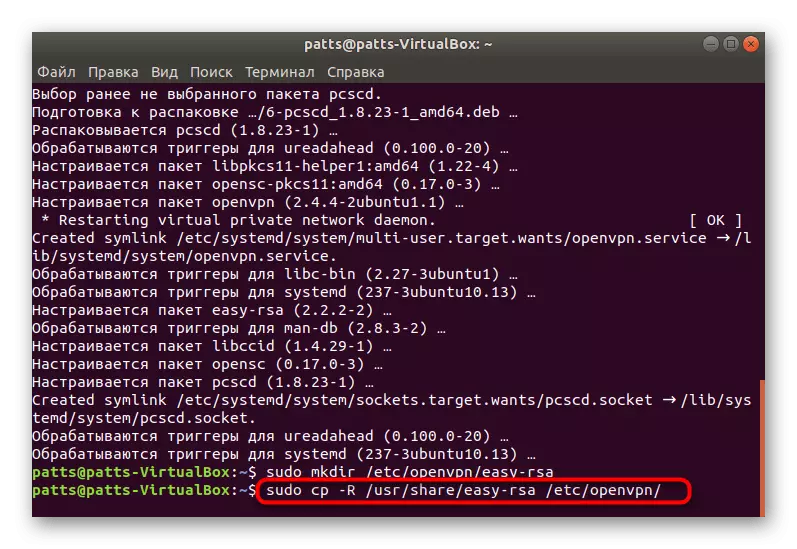

- සියලුම යතුරු ගබඩා කිරීම සඳහා ෆෝල්ඩරයක් ප්රමුඛත්වය වේ. ඔබට එය ඕනෑම තැනක සොයාගත හැකිය, නමුත් විශ්වසනීය ස්ථානයක් තෝරා ගැනීම වඩා හොඳය. මේ සඳහා සුඩෝ එම්කේඩීර / ඊසී / ඔපන්වීපීඑන් / පහසු-rsa විධානය භාවිතා කරන්න.

- මෙම ෆෝල්ඩරයට යාබදව ඔබට පහසු-RSA ඇඩෝන පිටපත් කළ යුතු අතර එය සුඩෝ සීපී-ආර් / කොටස් / ඊසි / ඊසි / ඔෆ් ඔන් / ඔෆ් ඔක් / ඔෆ් ඔන් / ඔෆ් ඔන් / ඔෆ් ඔක් / ඊ.ඊ.සී. /.

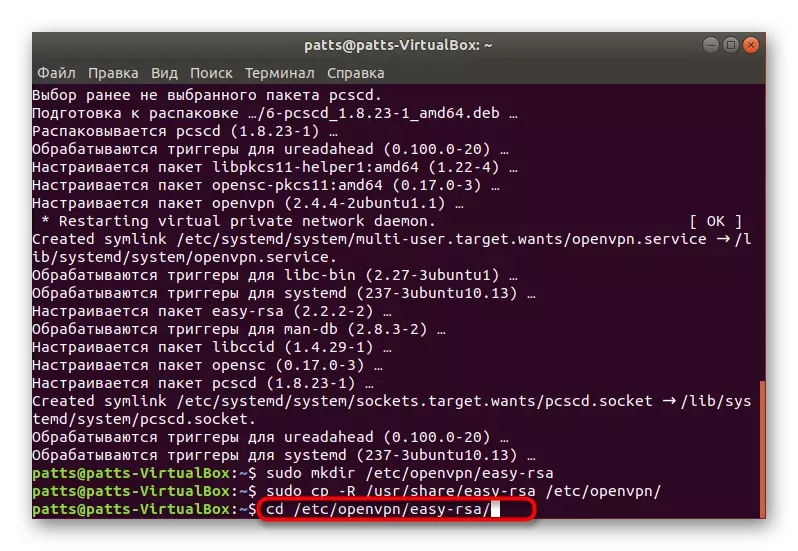

- නිමි නාමාවලිය සහතික මධ්යස්ථානයක් නිර්මාණය කරයි. පළමුව, මෙම සංයුක්ත තැටි / etc / Opevpn / ele RSA / ෆෝල්ඩරය වෙත යන්න.

- ඉන්පසු පහත දැක්වෙන විධානය ක්ෂේත්රයේ ඇතුළත් කරන්න:

Sudo -i.

# ප්රභවය ./wars

# ./clean - සියලුම

# ./build-ca.

සේවාදායක පරිගණකය තනිවම තබා සේවාදායක උපාංග වෙත ගමන් කළ හැකි අතර.

පියවර 3: පාරිභෝගික සහතික වින්යාසය

ඔබ පහත දැක්වෙන උපදෙස් සහිත උපදෙස් නිවැරදිව ක්රියාකාරී ආරක්ෂිත සම්බන්ධතාවයක් සංවිධානය කිරීම සඳහා එක් එක් ග්රාමීය පරිගණකයේ වියදම් කළ යුතුය.

- කොන්සෝලය විවෘත කර සුඩෝ සීපී-ආර් / කොටස් / ඊ.ආර්.ආර්.ආර් / කොටස් / ඊසි / ඊසි / elowVPN විධානය / OppVPN විධානය / OppVPN විධානය / OppVPN විධානය / OppVPN විධානය / OppVPN විධානය / OppVPN විධානය / OppVPN / OppVPN / OppVPN / OppVPN ation / OppVPN විධානය / EDVVPN විධානය කරන්න.

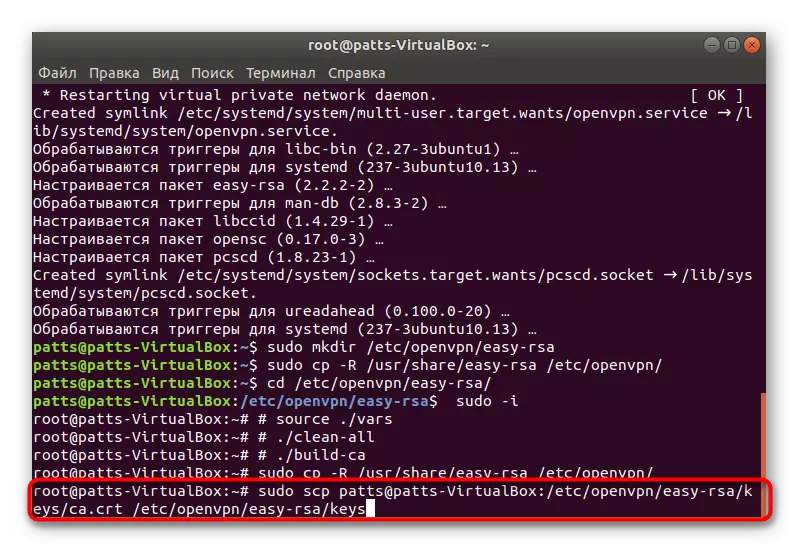

- මීට පෙර, සහතිකයක් සහිත වෙනම ගොනුවක් සේවාදායක පරිගණකයේ නිර්මාණය විය. දැන් එය පිටපත් කර ෆෝල්ඩරයේ ඉතිරි කොටස් සමඟ තැන්පත් කළ යුතුය. Sudo Scp පරිශීලක නාමය හරහා මෙය කිරීම පහසුමයි පරිශීලක නාමය @ ධාරකය බාගත කිරීම සිදුකරන උපකරණවල ලිපිනයයි.

- එය ඉතිරිව ඇත්තේ පුද්ගලික රහස් යතුරක් නිර්මාණය කිරීම පමණි. එවිට ඒ හරහා සම්බන්ධතාවය සිදු කෙරෙන විට. සීඩී / ඊටීසී / ඔපන්වීපීඑන් / පහසු-ආර්එස්ඒ / ස්ක්රිප්ට් ගබඩා ෆෝල්ඩරය ක්ලික් කිරීමෙන් මෙය කරන්න.

- ගොනුවක් සෑදීමට, විධානය භාවිතා කරන්න:

Sudo -i.

# ප්රභවය ./wars

# ගොඩනැගීමේ-Req Lumps

මෙම නඩුවේ ගැටිති, නිශ්චිත ගොනු නාමය. සාදන ලද යතුර අනිවාර්ය වන්නේ යතුරු ඉතිරි කොටස් සමඟ එකම නාමාවලියක ය.

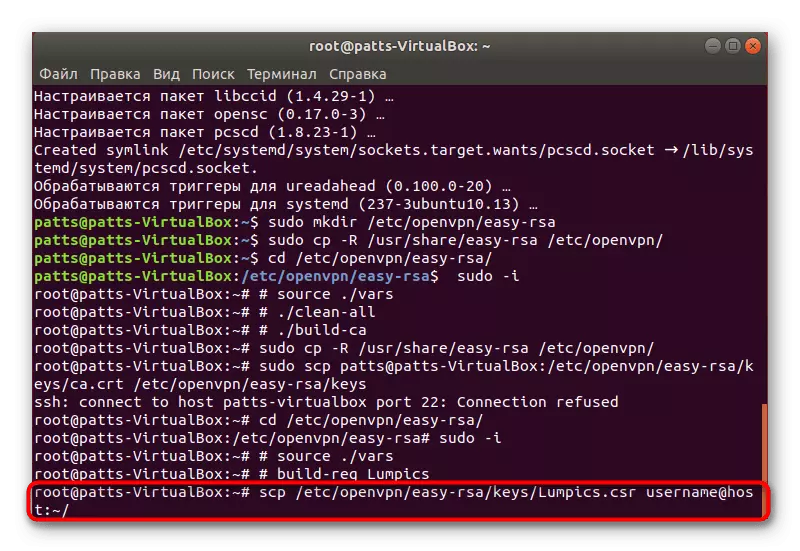

- එය ඉතිරිව ඇත්තේ එහි සම්බන්ධතාවයේ සත්යතාව තහවුරු කිරීම සඳහා සේවාදායක උපාංගයට නිමි ප්රවේශ යතුරක් යැවීම පමණි. එය සිදු කරනු ලබන්නේ බාගත කිරීම සිදු කළ එකම කණ්ඩායමේ සහාය ඇතිවය. SCP /etc/openVPN/easysyysysyysysyysysysyysys.csr පරිශීලක නාමය ඇතුළත් කිරීමට ඔබට අවශ්ය වේ .

- සේවාදායක පරිගණකයේ, යතුර සනාථ කරන්න ./sign-req ~ / ගැටගැසීම්, එහිදී ගැම්නික්ස් ගොනුවේ නමයි. ඊට පසු, ලේඛනය SUDO SCP පරිශීලක නාමය හරහා ආපසු එවන්න. / හෝම්/laphics.crt / elec / Opevpn / elappnpn / elappnpn / elappn / elow-rsa / kys / kys.

මේ පිළිබඳව, සියලු මූලික කටයුතු අවසන් කර ඇත, එය ඉතිරිව ඇත්තේ OpenVPN NEWPN සාමාන්ය තත්වයකට ගෙන ඒම පමණක් වන අතර ඔබට සේවාදායකයින් එකක් හෝ කිහිපයක් සමඟ පෞද්ගලික සංකේතාත්මක සම්බන්ධතාවයක් භාවිතා කිරීම ආරම්භ කළ හැකිය.

පියවර 4: OpenVPN සැකසුම

පහත අත්පොත සේවාදායක කොටස සහ සේවාදායකය ස්පර්ශ කරනු ඇත. අපි හැමෝම ක්රියා කරන අතර යන්ත්රවල වෙනස්කම් ගැන අනතුරු අඟවෙමු, එබැවින් ඔබට උපදෙස් ක්රියාත්මක කළ යුතුය.

- Zcat /ur/share/openvnvpn/sample-config-file/server.gz විධානය | වෙතින් පළමුව සේවාදායක පරිගණකයේ වින්යාස ගොනුවක් සාදන්න Sudo tee / topenvpn/server.conf. සේවාදායක උපාංග වින්යාස කිරීමේදී මෙම ගොනුව වෙන වෙනම සෑදිය යුතුය.

- සම්මත වටිනාකම් බලන්න. ඔබට පෙනෙන පරිදි, වරාය හා ප්රොටෝකෝලය ප්රමිතිය සමඟ සමපාත වන නමුත් අතිරේක පරාමිතීන් නොමැත.

- සාදන ලද වින්යාස ගොනුව sudo nano / tec/openVpn/server.conf සංස්කාරකය හරහා ධාවනය කරන්න.

- සමහර සාරධර්මවල වෙනස ඔවුන් තනි වන නමුත් ගොනුවේ සම්මත රේඛා අප තනි වන අතර, එය ගොනුවේ සම්මත රේඛා ඇති අතර, එය මෙවැනි පින්තූරයක් මෙන් පෙනේ.

වරාය 1194.

ප්රෝටෝ යූ.පී.

Comp-lzo.

Dev tun.

Ca /etc/openVPN/easy-ssa/2.0/kys/ca.crt.

Cert /etc/openVPN/easy-rsy-ssa/2.0/kys/ca.crt.

DH /EC/openVPN/easy-rsa/2.0/kys/dh2048.pem.

භූ විද්යා Sunnet.

සේවාදායකය 10.8.0.02.25555555.0.25.255.2.

Ifonfig-poom-storist ipp.txt

සියලු වෙනස්කම් සම්පූර්ණ කිරීමෙන් පසු, සැකසුම් සුරකින්න සහ ගොනුව වසා දමන්න.

- සේවාදායක කොටස සමඟ වැඩ කිරීම අවසන්. සාදන ලද OpenVPN /TC/openVPN/server.conf වින්යාස ගොනුව හරහා OpeVPN ධාවනය කරන්න.

- දැන් සේවාදායක උපාංග වෙත යන්න. දැනටමත් සඳහන් කර ඇති පරිදි, සැකසුම් ගොනුව මෙහි නිර්මාණය වේ, නමුත් මේ වතාවේ එය නොගැලපේ, එබැවින් මෙම කාලය එය නොගැලපේ, එබැවින් එම කණ්ඩායමට පහත දැක්වෙන පෝරමය ඇත: sudo cp /upenVign/sample-config-files/cileired.conf / ආදිය / OpenVPN / Clany.conf.

- ඉහත කරුණු පෙන්වා ඇති ආකාරයටම ගොනුව ධාවනය කර පහත රේඛා ඇතුළත් කරන්න:

සේවාදායකයා.

Dev tun.

ප්රෝටෝ යූ.පී.

දුරස්ථ 194.67.215.125 1194.

විසඳුම-නැවත උත්සාහ කිරීම

Nobind.

දිගටම යතුර.

පවති-ටියුන්.

Ca /etc/openVpn/easy-sysys/kys/ca.crt.

cert /etc/openVPN/easy-sysyysyys/sergiy.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.crt.cort.crt.crt.crt.crt.cort.crt.cort.cort.crt.cort.cort.crt.crt.crt.crt.crt.cort.crt.cort.cort.crt.cort.crat.

යතුර /etc/openVpn/easy-sysyys/sergiy.key.

Tls-auth ta.ey 1

Comp-lzo.

ක්රියාපද 3.

සංස්කරණය කිරීම අවසන් වූ විට, OpenVPN ධාවනය කරන්න: OpenVPN /etc/openVPNVN/CONICECICE.CONF.

- පද්ධතිය ක්රියාත්මක වන බවට වග බලා ගැනීම සඳහා IFCONFIG විධානය ලියන්න. පෙන්වා ඇති සියලුම සාරධර්ම අතර, TUN0 අතුරුමුහුණත ඇති විය යුතුය.

මාර්ග තදබදය සහ සේවාදායක පරිගණකයේ ඇති සියලුම ගනුදෙනුකරුවන් සඳහා මාර්ග තදබදය සහ විවෘත අන්තර්ජාල ප්රවේශය නැවත හරවා යැවීම සඳහා ඔබට පහත දැක්වෙන විධානයන් විකල්ප සක්රිය කිරීමට අවශ්ය වනු ඇත.

Systal -w net.ipv4.ip_forward = 1

Iptables -a input -p udp --dport 1194 - පිළිගන්න

Iptables -i forway -i thaun0 -o eth0 -j පිළිගන්න

Iptables -i fore -i ed -i eth0 -o tun0 -j පිළිගන්න

Iptables -t nat -a preproing -o eth0 -j වෙස් මුහුණු

වර්තමාන ලිපියේ කොටසක් ලෙස, ඔබ ස්ථාපන ක්රියාපටිපාටිය සහ සේවාදායකයේ සහ සේවාදායක කොටසෙහි OpenVPN සැකසුම් සමඟ හුරුපුරුදු විය. පර්යන්තයේ පෙන්වා ඇති දැනුම්දීම් කෙරෙහි අවධානය යොමු කර මේවා දිස්වන්නේ නම් මේවා දිස්වන්නේ නම් දෝෂ කේත අධ්යයනය කරන ලෙස අපි ඔබට උපදෙස් දෙමු. එවැනි ක්රියා තවදුරටත් සම්බන්ධතා ගැටළු වළක්වා ගැනීමට උපකාරී වේ, මන්ද ගැටලුවට මෙහෙයුම් විසඳුම වෙනත් ගැටළු සහගත ගැටළු වළක්වයි.