Nos sistemas operacionais Windows, existem muitos snaps e políticas que são um conjunto de parâmetros para ajustar os vários componentes funcionais do sistema operacional. Entre eles é um encaixe sob o nome "Política de segurança local" e é responsável por editar os mecanismos de proteção do Windows. Como parte do artigo de hoje, discutiremos os componentes do instrumento mencionado e contar sobre seu impacto na interação com o sistema.

Configurando "Política de segurança local" no Windows 10

Como você já sabe do parágrafo anterior, a política mencionada consiste em vários componentes, cada uma das quais coletou os parâmetros para regulamentar a segurança do sistema operacional, usuários e redes na troca de dados. Será lógico pagar o tempo a cada seção, então vamos começar imediatamente uma análise detalhada.A política de segurança local é lançada por uma das quatro maneiras, cada uma será maximamente útil para usuários específicos. No artigo, no seguinte link você pode se familiarizar com cada método e escolher o apropriado. No entanto, queremos chamar sua atenção de que todas as capturas de tela hoje são feitas na própria janela da ferramenta, e não no editor das políticas do grupo local, que devem levar em conta os recursos das interfaces.

Leia mais: Políticas de segurança local no Windows 10

Políticas de conta

Vamos começar com a primeira categoria chamada "Políticas de conta". Expanda e abra a seção Política de senha. À direita, você vê uma lista de parâmetros, cada um dos quais é responsável por restrições ou executar ações. Por exemplo, no "comprimento mínimo da senha", você especifica independentemente o número de caracteres e, no prazo mínimo de senha ", o número de dias para bloquear as alterações.

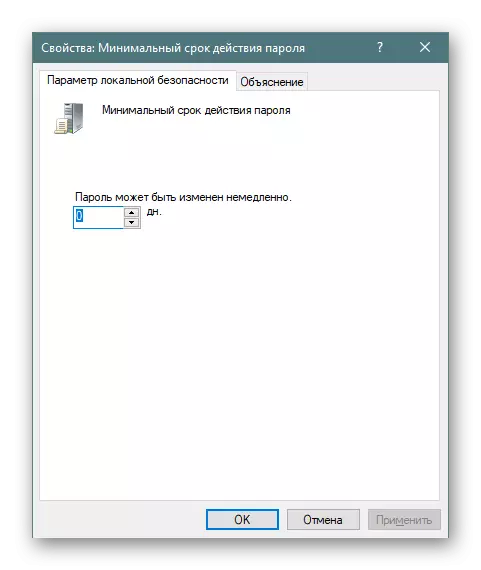

Clique duas vezes em um dos parâmetros para abrir uma janela separada com suas propriedades. Como regra, há um número limitado de botões e configurações. Por exemplo, no "prazo mínimo de senha", você só define o número de dias.

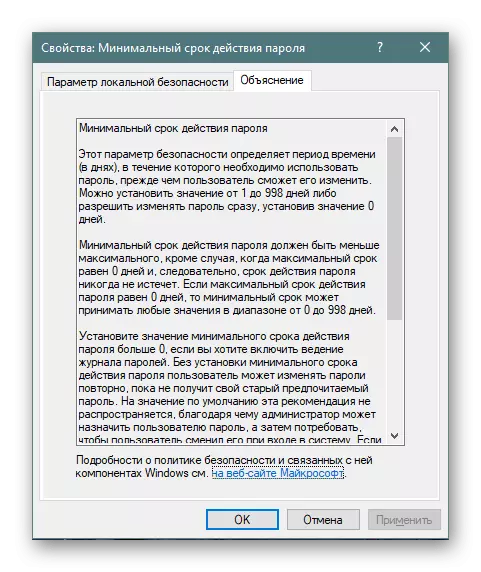

Na guia "Explicação", há uma descrição detalhada de cada parâmetro dos desenvolvedores. Geralmente é pintado muito amplamente, mas a maioria das informações é inútil ou aparente, por isso pode ser omitida, alocando apenas os destaques pessoalmente por si mesmo.

Na segunda pasta "Política de trava de conta", existem três políticas. Aqui está a configuração de tempo para o contador de bloqueio, o valor limite de bloqueio (o número de erros de entrada de senha ao fazer login no sistema) e a duração da duração do bloqueio do perfil do usuário. Sobre como todos os parâmetros estão instalados, você já aprendeu com as informações acima.

Políticos locais

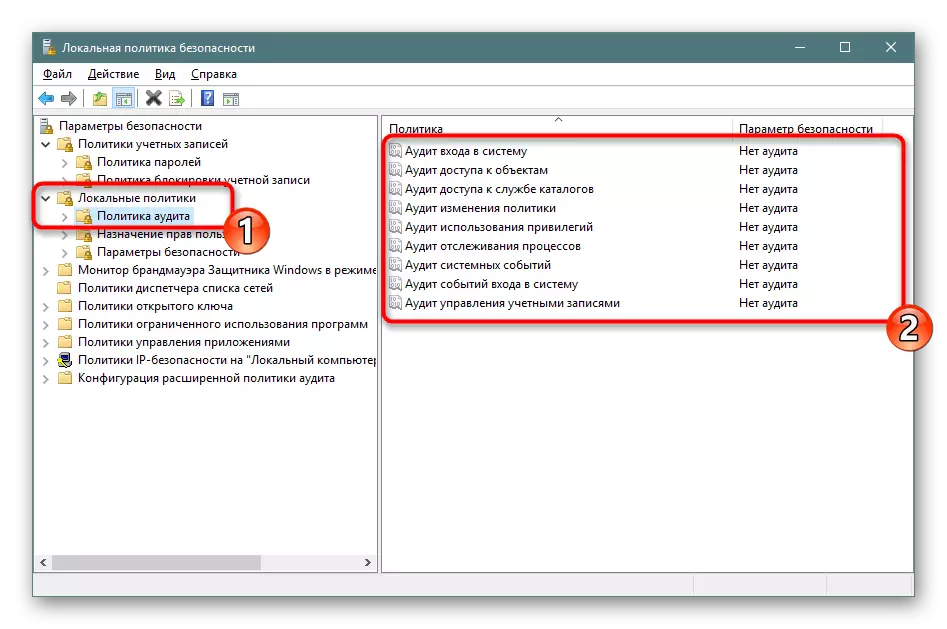

Na seção "Política local", vários grupos de parâmetros divididos por diretórios são coletados. O primeiro tem o nome "Política de Auditoria". Se dissermos simplesmente, a auditoria é o procedimento para rastrear as ações do usuário com melhor desempenho no registro de eventos e segurança. À direita você vê alguns pontos. Seus nomes se falam por si mesmos, então não há sentido parar separadamente em cada um.

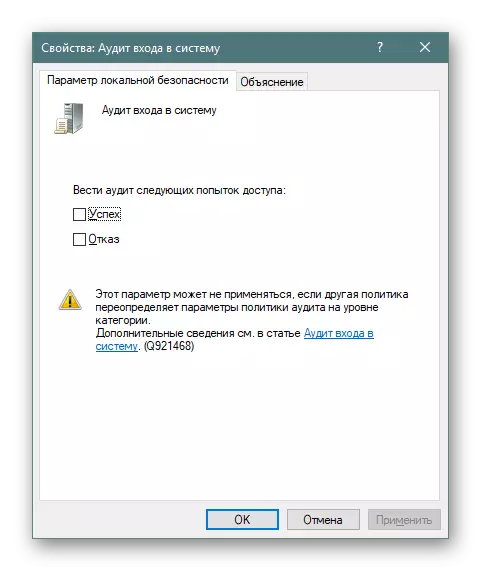

Se o valor estiver definido como "sem auditoria", as ações não serão rastreadas. Nas propriedades, duas opções são fornecidas para escolher - "Recusa" e "Sucesso". Verifique em um deles ou imediatamente em ambos para manter ações bem-sucedidas e interrompidas.

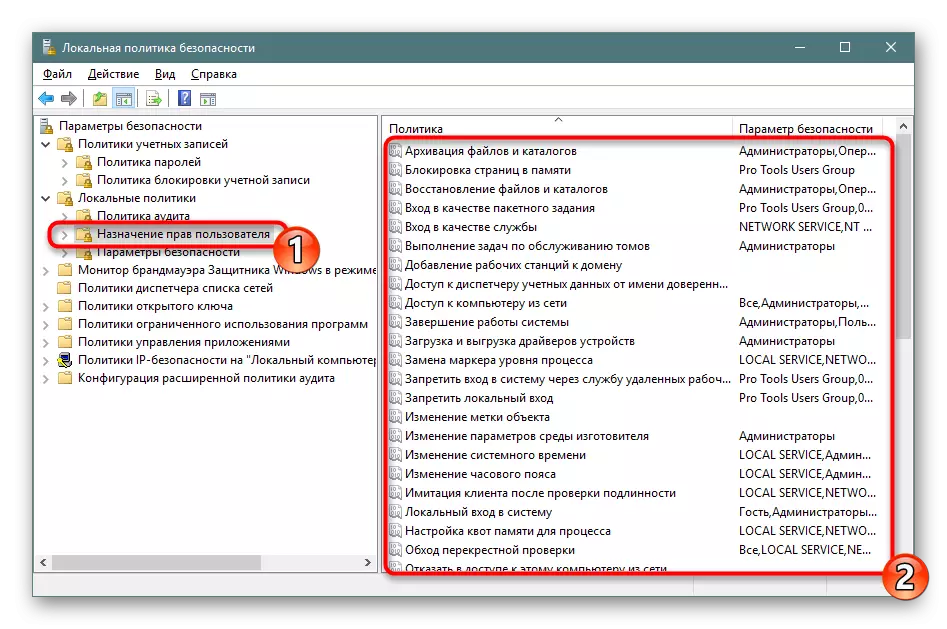

Na pasta "Objetivo de direitos do usuário", as configurações são coletadas, permitindo que você fornece grupos de acesso para executar determinados processos, como o registro, a capacidade de se conectar à Internet, instalando ou excluindo os drivers de dispositivo e muito mais. Confira todos os itens e sua descrição por conta própria, não há nada complicado.

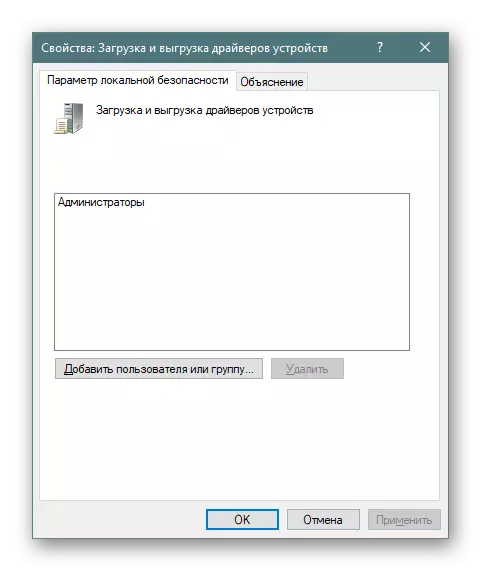

Em "Propriedades" você vê uma lista de grupos de usuários permitidos para implementar uma determinada ação.

Em uma janela separada, os usuários de usuários ou apenas algumas contas de computadores locais são adicionados. Você só precisa especificar o tipo de objeto e seu posicionamento e, após reinicializar o computador, todas as alterações entrarão em vigor.

Seção "Configurações de segurança" é dedicada a garantir a segurança das duas políticas anteriores. Ou seja, aqui você pode configurar a auditoria que desativará o sistema se for impossível adicionar o registro de auditoria correspondente ao log ou estabelecer um limite no número de tentativas de entrada de senha. Parâmetros aqui são numerados com mais de trinta. Condicionalmente, eles podem ser divididos em grupos - auditorias, login interativo, monitoramento de conta, acesso à rede, dispositivos e segurança de rede. Nas propriedades, você tem permissão para ativar ou desativar cada uma dessas configurações.

Monitor de firewall do Windows Defender no modo de alta segurança

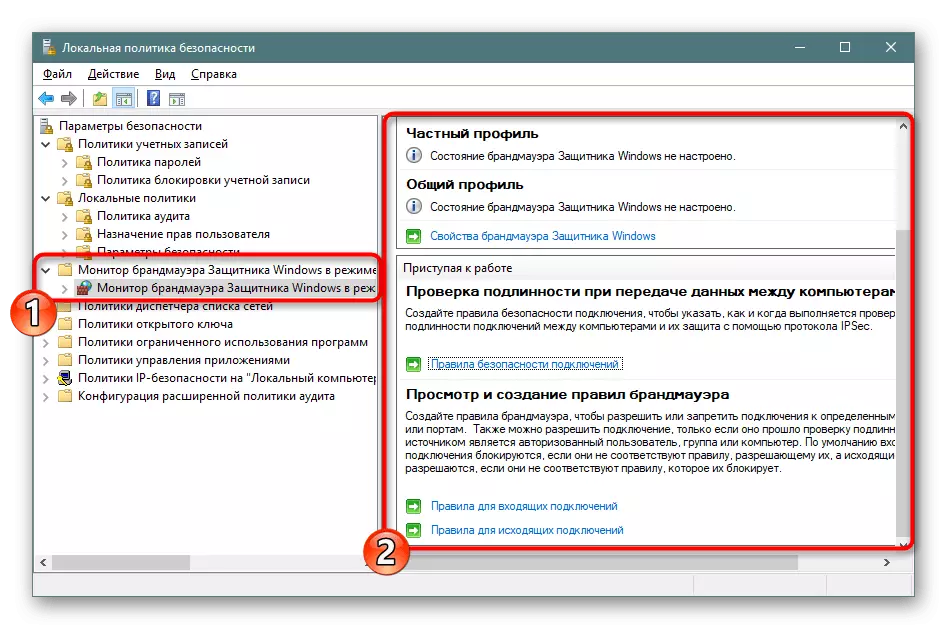

O monitor de firewall do Windows Defender em segurança hipersed "é uma das seções mais difíceis da" política de segurança local ". Os desenvolvedores tentaram simplificar o processo de ajustar conexões de entrada e saída, adicionando o assistente de configuração, no entanto, os usuários novatos ainda dificilmente descobrirão todos os pontos, mas esses parâmetros são extremamente raramente necessários por esse grupo de usuários. Aqui está a criação de regras para programas, portos ou compostos predefinidos. Você está bloqueando ou permitindo a conexão selecionando a rede e o grupo.

Na mesma seção, é determinado para determinar o tipo de segurança de isolamento de conexão, servidor de servidor, túnel ou isenção da autenticação. Não faz sentido em todas as configurações, porque será útil apenas para administradores experientes, e eles são capazes de assegurar independentemente a confiabilidade dos compostos recebidos e de saída.

Políticas de despachante de lista de rede

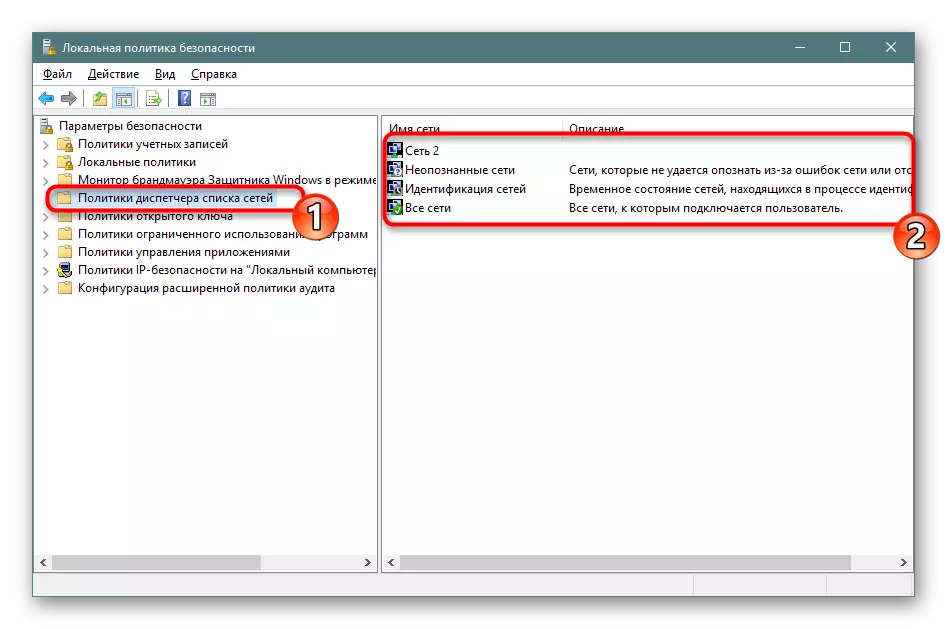

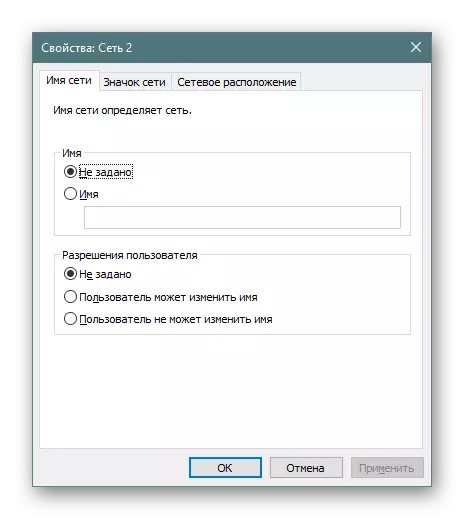

Preste atenção ao diretório individual do "despachante de rede". O número de parâmetros exibidos aqui depende de conexões ativas e acessíveis à Internet. Por exemplo, a "rede não identificada" ou "Identificação de rede" será sempre presente e "Rede 1", "Rede 2" e assim por diante, dependendo da venda do seu ambiente.

Nas propriedades, você pode especificar o nome da rede, adicionar permissões para usuários, instale seu próprio ícone ou definir o local. Tudo isso está disponível para cada parâmetro e deve ser aplicado separadamente. Depois de concluir as alterações, não se esqueça de aplicá-los e reinicie o computador para que eles entrem em vigor. Às vezes, pode ser necessário reiniciar o roteador.

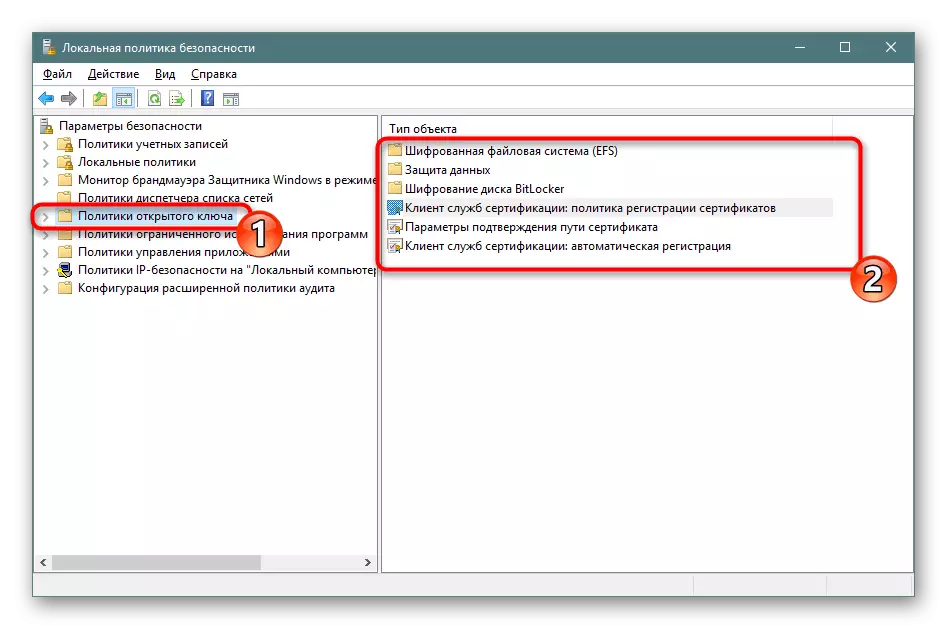

Abra as principais políticas

Seção útil "Open Key Policies" será apenas para aqueles que usam computadores em uma empresa, onde as chaves abertas e os centros de especificações estão envolvidos para a implementação de operações criptográficas ou outras manipulações protegidas. Tudo isso permite flexivelmente controlar as relações de confiança entre dispositivos, garantindo uma rede estável e segura. Fazer alterações depende do advogado ativamente no empreendimento.

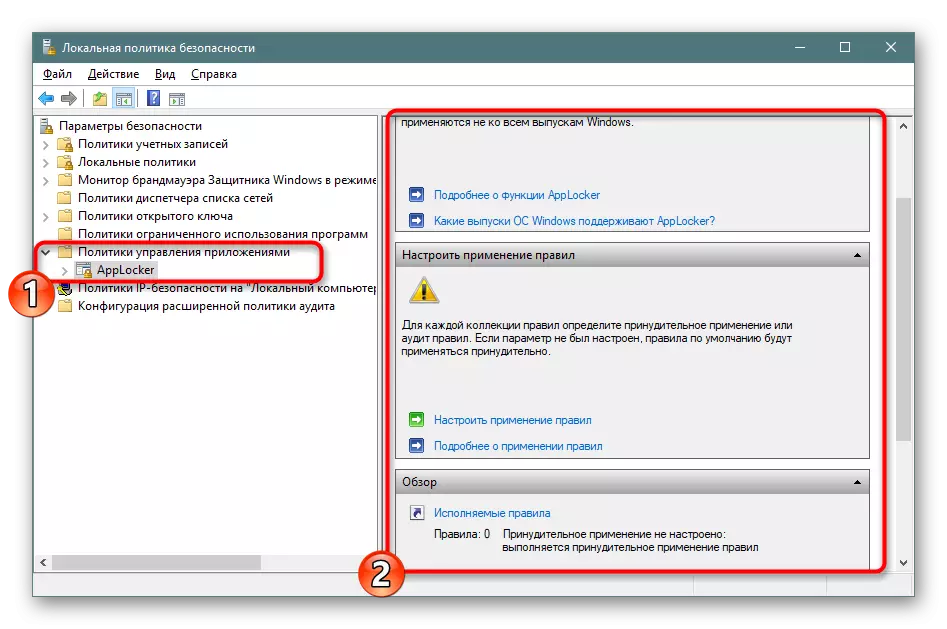

Políticas de gerenciamento de aplicativos

Nas "Políticas de gerenciamento de aplicativos" é a ferramenta "AppLocker". Ele inclui uma variedade de variedade de recursos e configurações que permitem ajustar o trabalho com programas de PC. Por exemplo, permite que você crie uma regra que limita o lançamento de todos os aplicativos, além do limite ou estabeleça um limite para alterar os arquivos de arquivos, definindo argumentos e exceções separadas. Você pode obter informações completas sobre a ferramenta mencionada na documentação oficial da Microsoft, tudo é pintado como em detalhes, tanto quanto possível, com uma explicação de cada item.

AppLocker no sistema operacional Windows

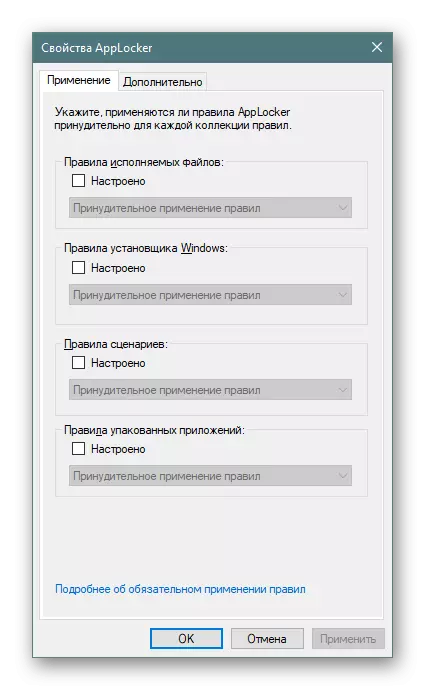

Quanto ao menu "Propriedades", aqui, o uso de regras é configurado para coleções, como arquivos executáveis, instalador do Windows, scripts e aplicativos empacotados. Cada valor pode ser usado forçado, ignorando outras limitações da "política de segurança local".

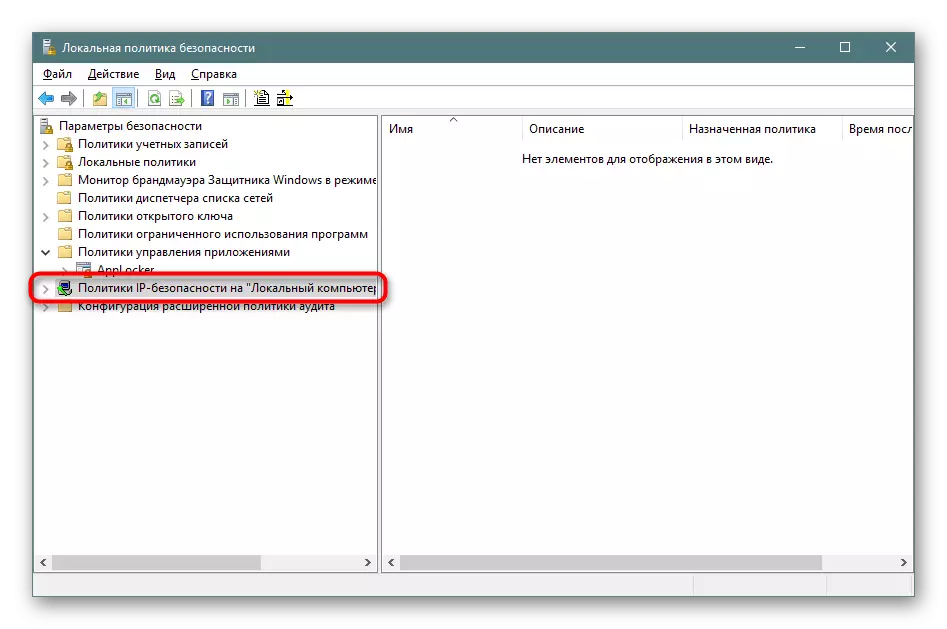

Políticas de segurança IP no "computador local"

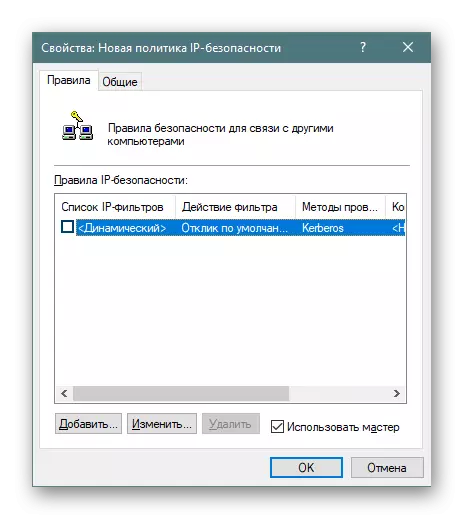

As configurações nas "políticas de segurança IP na seção do computador local" têm algum tipo de similaridade com os disponíveis na interface Web do roteador, por exemplo, transformando a criptografia ou filtragem de tráfego. O próprio usuário cria um número ilimitado de regras através do assistente de criação incorporado indica que há métodos de criptografia, restrições de transmissão e tráfego de recebimento, e também ativa a filtragem por endereços IP (permissão ou proibição na conexão de rede).

Na captura de tela abaixo, você vê um exemplo de uma dessas regras de comunicação com outros computadores. Aqui está uma lista de filtros IP, sua ação, verifica métodos, endpoint e tipo de conexão. Tudo isso é definido pelo usuário manualmente, com base em suas necessidades para garantir a filtragem e receber tráfego de determinadas fontes.

Configuração avançada da política de auditoria

Em uma das partes anteriores do artigo de hoje, você já está familiarizado com as auditorias e sua configuração, no entanto, há parâmetros adicionais que são colocados em uma seção separada. Aqui você já vê uma ação de auditoria mais extensa - criando / completando processos, alterando o sistema de arquivos, registro, políticas, gerenciamento de grupos de contas de usuário, aplicativos e muito, com os quais você pode se familiarizar.

A correção das regras é realizada da mesma maneira - você só precisa marcar a marca de "sucesso", "falha" para iniciar o procedimento de rastreamento e escrever um log de segurança.

Isso está familiarizado com a "Política de Segurança Local" no Windows 10 concluída. Como você pode ver, há muitos dos parâmetros mais úteis que permitem organizar uma boa proteção do sistema. Aconselhamos fortemente antes de fazer certas mudanças para examinar cuidadosamente a descrição do próprio parâmetro, a fim de entender seu princípio de operação. Editando algumas regras às vezes leva a sérios problemas de sistema operacional, então faça tudo de forma extremamente cuidadosamente.