Jak wiesz, właściciele komputerów osobistych używają systemu do przechowywania wszelkich danych, zarówno osobistej, jak i pracy. Dlatego przytłaczająca większość osób może być zainteresowana przedmiotem szyfrowania danych, co oznacza ustalenie pewnych ograniczeń dostępu do plików z osób nieupoważnionych.

Ponadto w trakcie artykułu ujawnimy główne cechy kodowania danych, a także opowiedz o programach specjalnych.

Dane szyfrowania na komputerze

Przede wszystkim taki szczegół jest godny jako względna prostota procesu ochrony danych na komputerze z różnych systemów operacyjnych. Zasadniczo dotyczy to niedoświadczonych użytkowników, których działania mogą pociągać za sobą konsekwencje w formie utraty dostępu do danych.

Sama szyfrowanie jest ukrywaniem lub ruchem ważnych danych w strefie, niedostępne dla innych osób. Zazwyczaj dla tych celów utworzona jest specjalny folder z hasłem, który wykonuje rolę pamięci tymczasowej lub stałej.

Stosować zalecenia, aby uniknąć dostępu do dostępu.

Ponieważ łatwo jest odgadnąć, moduł sprzętowy TPM ma własną partycję z parametrami w systemie operacyjnym Windows.

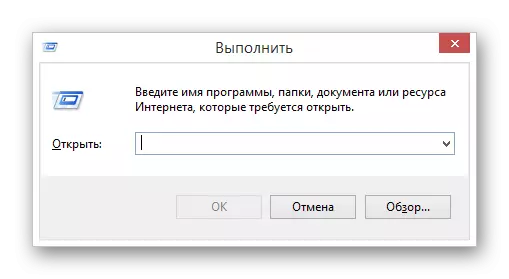

- Otwórz okno wyszukiwania systemu Windows za pomocą klawisza "Win + R".

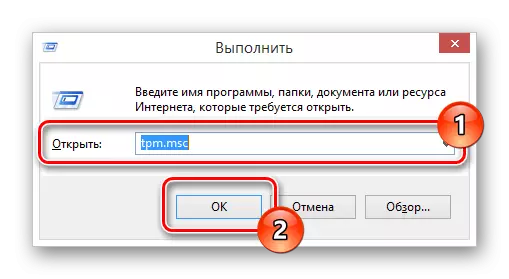

- W wykresie tekstowym "Otwórz" wstaw polecenie specjalne i kliknij przycisk "OK".

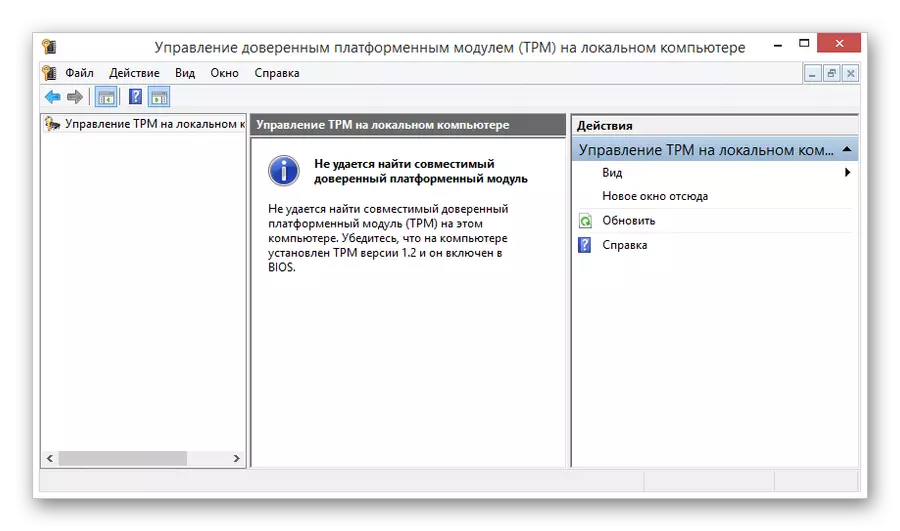

- W oknie sterowania zaufanego modułu platformy (TPM) można uzyskać krótkie informacje o swojej pracy.

Tpm.msc.

Jeśli nie widziałeś określony błąd, możesz pominąć następujące instrukcje ustawień, przemieszczając się bezpośrednio do procesu szyfrowania.

Aby pozbyć się określonego błędu, należy wykonać szereg dodatkowych działań związanych ze zmianą lokalnej polityki grupy komputera. Natychmiast zauważ, że w przypadku jakiegokolwiek nieprzewidzianego i nie dotknięte przez nas, możesz cofnąć system do wczesnego stanu, przy użyciu funkcjonalnego "przywrócenia systemu".

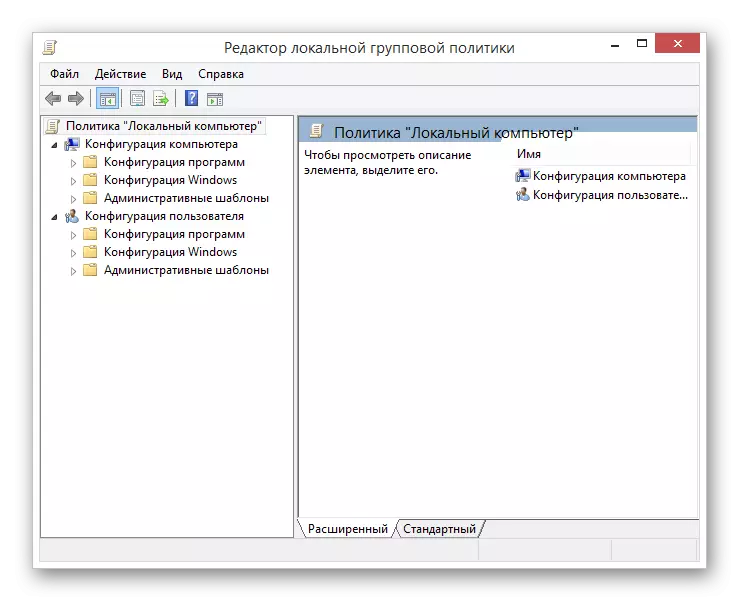

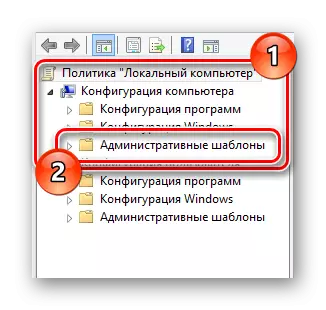

Jeśli wszystko zostało zrobione poprawnie, okno znajduje się w oknie "Local Group Policy Edytor".

- Na głównej liście folderów w jednostce konfiguracji komputera wdraża sekcję dziecięcą "Szablony administracyjne".

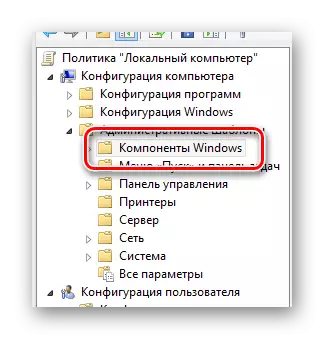

- Na poniższej liście rozszedł katalog "Komponenty systemu Windows".

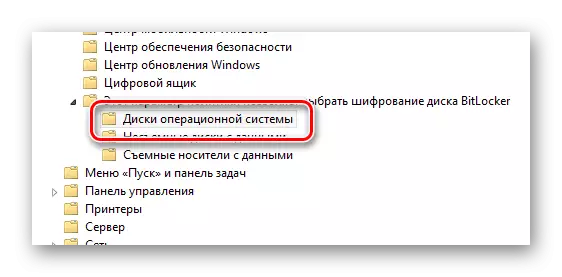

- Z raczej obszernej listy folderów w ujawnionej sekcji znajdź "Parametr tego polityki umożliwia wybranie szyfrowania dysku BitLocker".

- Następnie musisz wybrać folder "Dyski systemu operacyjnego".

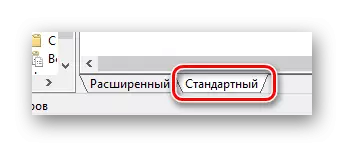

- W głównym obszarze roboczym znajduje się po prawej stronie bloku z katalogiem folderu, przełącz tryb przeglądania na "Standard".

- W liście przesłanych dokumentów znajdź i otwórz opcjonalną sekcję uwierzytelniania podczas uruchamiania.

- Możesz otworzyć okno Edycja jako dwukrotnie kliknij LKM, a przez element "Zmień" w menu PCM.

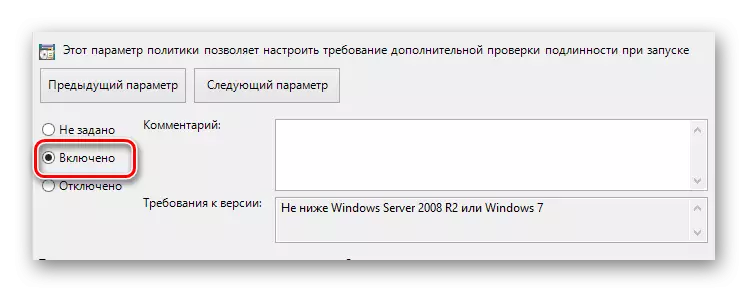

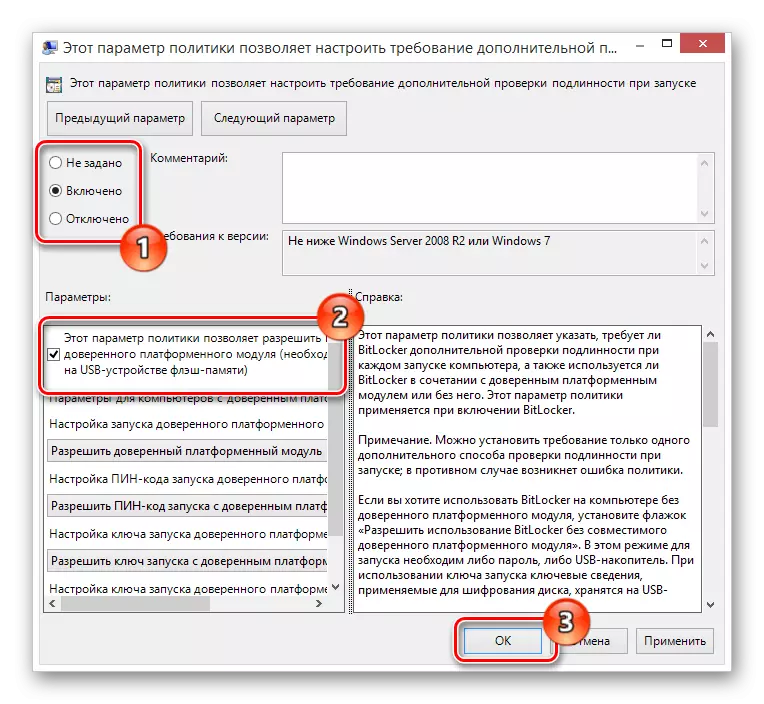

- W górnej części otwartego okna znajdź jednostkę sterującą parametr i ustaw przydział naprzeciwko opcji "dołączony".

- Aby jeszcze bardziej unikać możliwych komplikacji, pamiętaj, aby sprawdzić obecność znaku wyboru w oknie "Parametry" obok akapitu określonego w zrzucie ekranu.

- Po zakończeniu ustawienia zalecanych wartości ustawień zasad grupy, użyj przycisku "OK" na dole okna roboczego.

Pozwoli to przeszukiwać i edytować żądane parametry z nieco dużą wygodą.

Po zrobieniu wszystkiego zgodnie z naszymi receptami, nie będziesz już napotkać błąd modułu platformy TPM.

Aby zmiany wejścia w życie nie wymaga ponownego uruchomienia. Jeśli jednak coś poszło z tobą nie tak, musiałem ponownie uruchomić system.

Teraz, po zrozumieniu ze wszystkimi niuansami przygotowawczymi, możesz przejść bezpośrednio do ochrony danych na dysku.

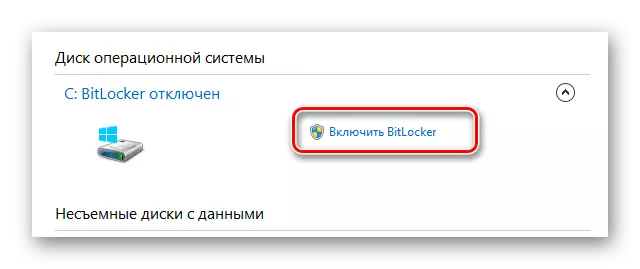

- Przejdź do okna szyfrowania danych zgodnie z pierwszą instrukcją w tej metodzie.

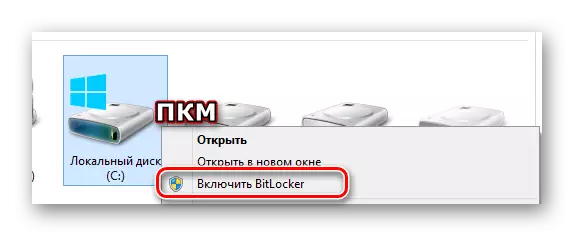

- Żądane okno można również otworzyć z partycji systemowej "My Computer", klikając prawym przyciskiem z prawym przyciskiem myszy i wybierając element "Włącz BitLocker".

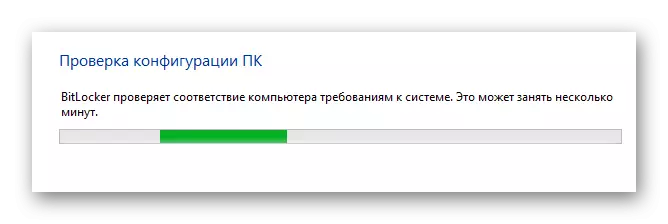

- Po pomyślnym inicjowaniu procesu szyfrowania Bitchker automatycznie sprawdzi kompatybilność konfiguracji komputera.

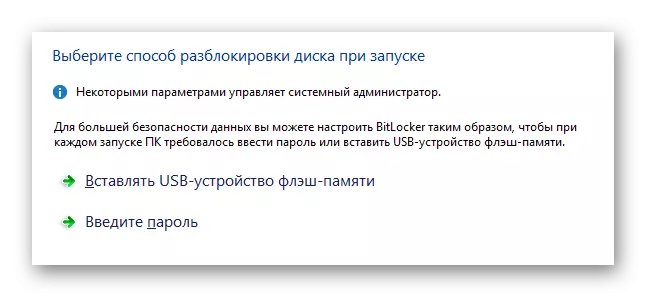

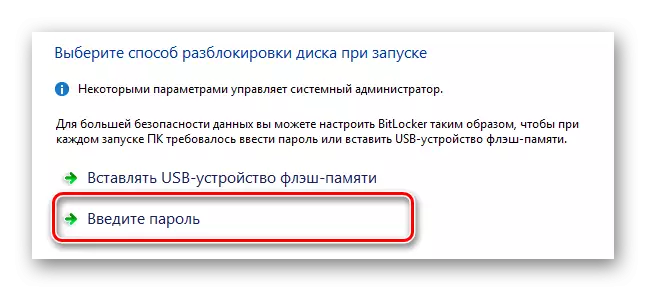

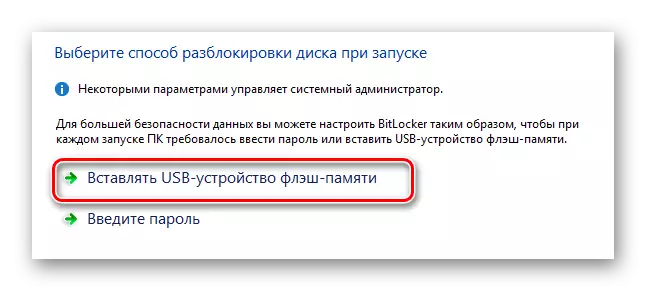

W kolejnym etapie będziesz musiał wybrać jedną z dwóch opcji szyfrowania.

- Opcjonalnie możesz utworzyć hasło do późniejszego dostępu do informacji.

- W przypadku hasła musisz wprowadzić dowolny wygodny zestaw znaków w pełnej zgodności z wymaganiami systemu i kliknij przycisk "Dalej".

- Jeśli masz dobry dysk USB, wybierz "Włóż urządzenie pamięci flash USB.

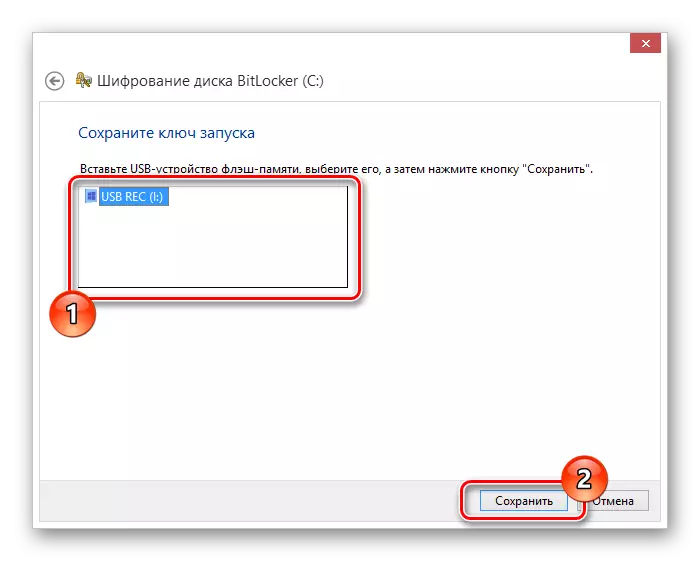

- Na liście dostępnych dysków wybierz żądane urządzenie i użyj przycisku "Zapisz".

Nie zapomnij podłączyć urządzenia USB na PC.

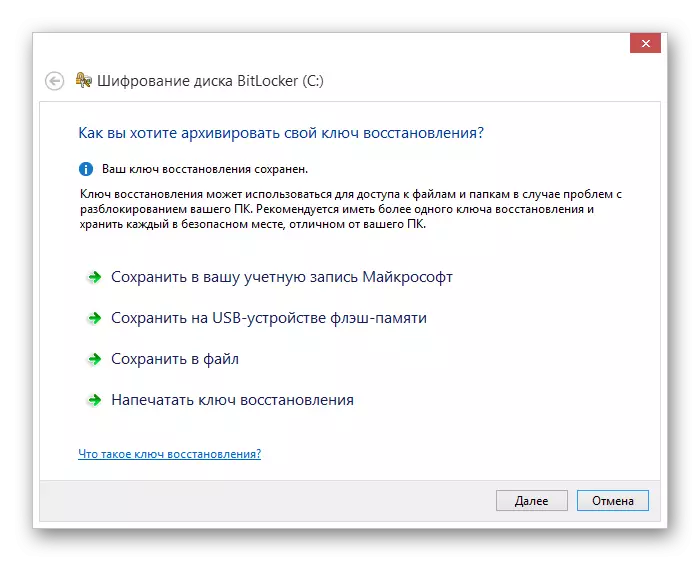

Niezależnie od wybranej metody szyfrowania, znajdziesz się na stronie Kluczową stronę z kluczem.

- Określ najbardziej akceptowalny typ archiwum do przechowywania klucza dostępu i kliknij przycisk Dalej.

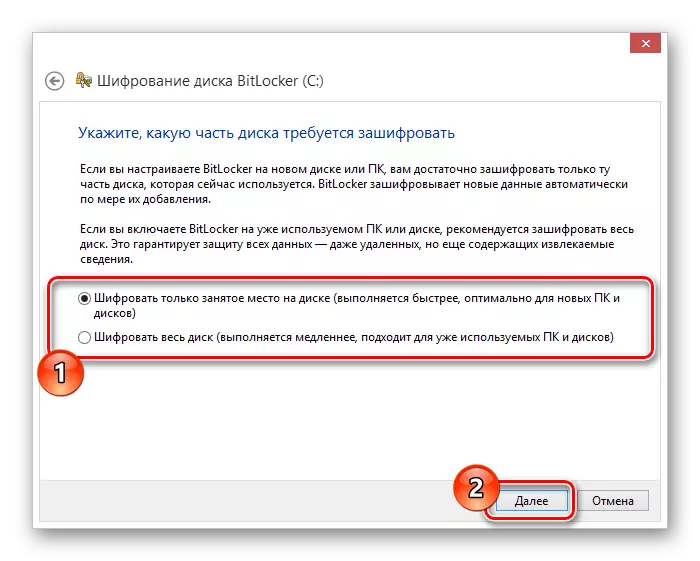

- Wybierz metodę szyfrowania danych na dysku, kierując się prezentowanymi zaleceniami bitokhernymi.

- W ostatnim kroku ustaw pole "Uruchom skanowanie BitLocker" i użyj przycisku "Kontynuuj".

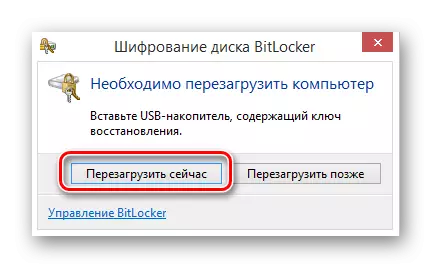

- Teraz w specjalnym oknie kliknij przycisk "Uruchom ponownie", nie zapomnij włożyć dysku flash z kluczem szyfrowania.

Używamy klucza do zapisywania na dysku flash.

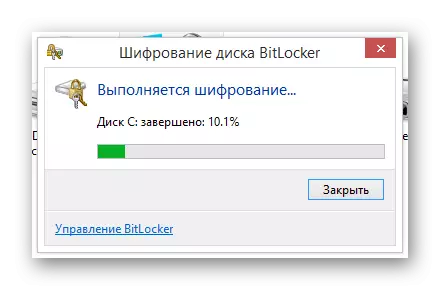

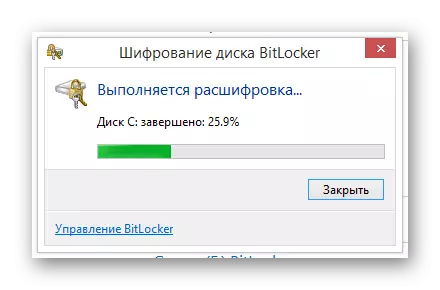

W tym momencie rozpocznie się proces automatycznego kodowania danych na wybranym dysku, którego bezpośrednio zależy od konfiguracji komputera i innych kryteriów.

- Po pomyślnym ponownym uruchomieniu na pasku zadań Windows pojawi się ikona usługi kodowania danych.

- Po kliknięciu na określoną ikonę okno zostanie przedstawione z możliwością przejścia do ustawień BitLocker i demonstracji informacji o procesie szyfrowania.

- W całym kodowaniu można łatwo użyć przetworzonej płyty.

- Po zakończeniu procedury bezpieczeństwa informacji pojawi się odpowiednie powiadomienie.

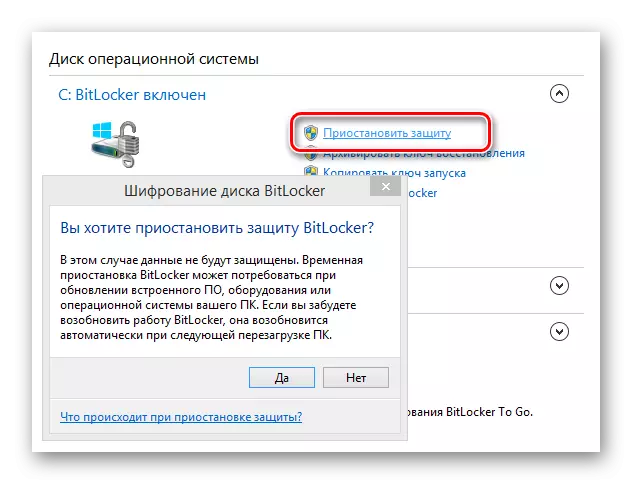

- Możesz tymczasowo porzucić ochronę dysku za pomocą specjalnego punktu w panelu sterowania BitLocker.

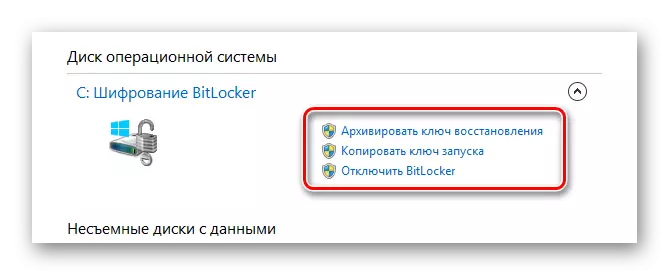

- W razie potrzeby, zmiany można wypłacić na początku, przy użyciu elementu "Wyłącz BitLocker" w panelu sterowania.

- Odłączenie, a także włączenie, nie nakłada na ciebie żadnych ograniczeń w pracy z komputerem.

- Dekodowanie może wymagać więcej czasu niż kodowanie.

Podczas pracy bitquer tworzy wystarczająco mocne obciążenie na dysku. Jest najbardziej zauważalny, jeśli partycja systemowa obsługuje.

Wydajność systemu ochrony jest wznowiona w trybie automatycznym po wyłączeniu lub uruchomieniu komputera.

W późniejszych etapach kodowania ponowne uruchomienie systemu operacyjnego nie jest wymagane.

Pamiętaj, że teraz, kiedy stworzyłeś pewną ochronę danych osobowych, musisz stale korzystać z dostępnego klucza dostępu. W szczególności dotyczy to metody przy użyciu dysku USB, aby nie spełniać trudności w niepełnym wymiarze godzin.

Przeczytaj również: Foldery nie otwierają się na komputerze

Metoda 2: Oprogramowanie jednostronne

Druga metoda pełnoprawna może być rzeczywiście podzielona na wiele standardów ze względu na istnienie ogromnej liczby różnych programów zaprojektowanych specjalnie do szyfrowania informacji na komputerze. W tym samym czasie, jak już wspominaliśmy na samym początku, ujawniliśmy większość oprogramowania, ale możesz zdecydować tylko na wniosek.

Należy pamiętać, że niektóre programy wysokiej jakości są dostarczane przez płatną licencję. Ale mimo to mają dość dużą liczbę alternatyw.

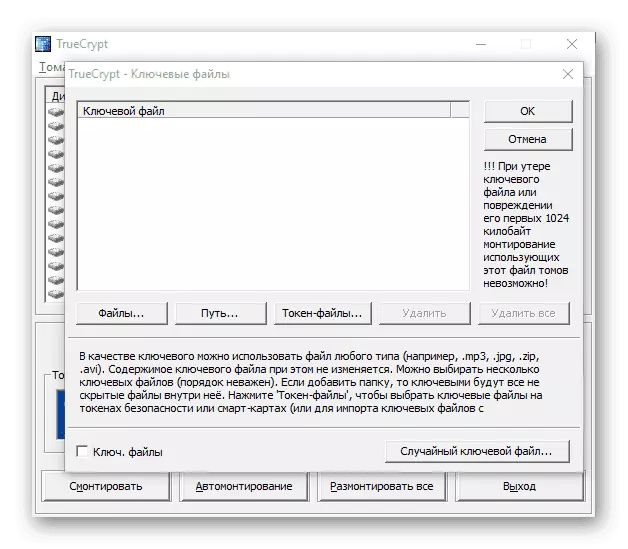

Najlepsze, a czasami ważne jest, najpopularniejsze oprogramowanie do szyfrowania jest TrueCrypt. Dzięki temu oprogramowaniu można łatwo kodować różne informacje poprzez utworzenie specjalnych kluczy.

Innym interesującym programem jest R-Crypto, zaprojektowany do kodowania danych przez tworzenie pojemników. W takich blokach można przechowywać różne informacje, możliwe jest zarządzanie, które jest możliwe tylko wtedy, gdy masz klucze dostępu.

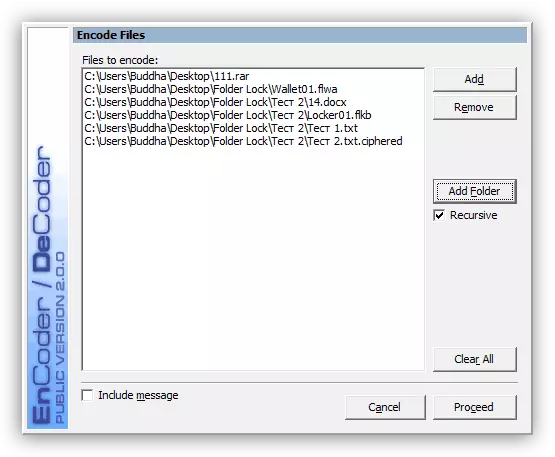

Ten ostatni w tym artykule oprogramowanie jest koder / dekoder RCF, utworzony w celu zmaksymalizowania kodowania danych. Mała waga programu, bezpłatna licencja, a także możliwość pracy bez instalacji, mogą uczynić ten program niezbędny dla zwykłego użytkownika komputera, który jest zainteresowany ochroną danych osobowych.

W przeciwieństwie do wcześniej sprawdzonego przeglądu funkcjonalnego BitLocker, oprogramowanie innych firm dla danych szyfrowania umożliwia kodowanie tylko potrzebnych informacji. W tym przypadku istnieje również możliwość ograniczenia dostępu do całego dysku, ale tylko w niektórych programach, na przykład, TrueCrypt.

Przeczytaj również: Programy do folderów i plików szyfrowania

Warto zwrócić uwagę na fakt, że z reguły każda aplikacja do kodowania informacji na komputerze ma własny algorytm odpowiednich działań. Ponadto w niektórych przypadkach oprogramowanie ma ścisłe ograniczenia w różnych zabezpieczonych plikach.

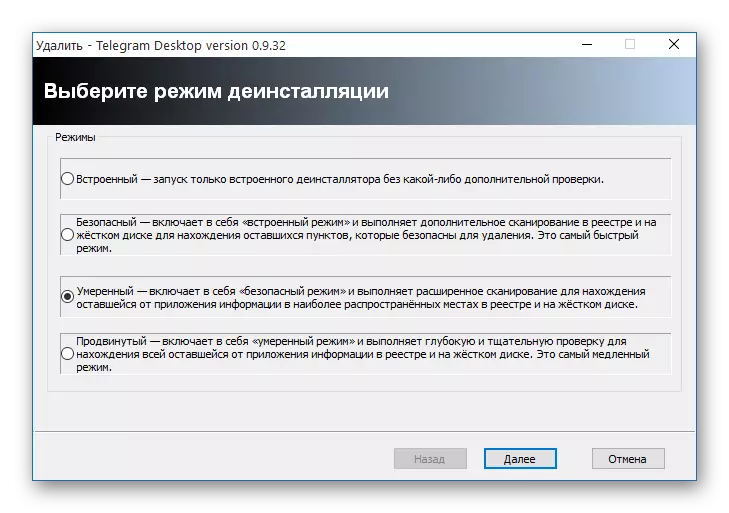

W porównaniu do tego samego bitowego agregatu chłodniczego programy specjalne nie mogą powodować trudności z dostępem do danych. Jeśli takie trudności nadal pojawiły się, zalecamy zapoznanie się z przeglądem możliwości usunięcia oprogramowania innych firm.

Zobacz także: Jak usunąć nieudany program

Wniosek

Pod koniec tego artykułu jest to dość ważne, aby wspomnieć o potrzebie zapisywania klucza dostępowego po szyfrowaniu. Ponieważ jeśli ten klucz zostanie utracony, możesz stracić dostęp do ważnych informacji lub całego dysku twardego.

Aby nie być problemami, używaj tylko wiarygodnych urządzeń USB i postępuj zgodnie z zaleceniami podanymi wzdłuż pracy.

Mamy nadzieję, że otrzymaliśmy odpowiedzi na pytania dotyczące kodowania, a my skończymy na temat ochrony danych na komputerze.