Wielu użytkowników komputerów spędza najwięcej czasu w przeglądarkach używających go w celach serwisowych lub pracy. Oczywiście czynnik ten ma kluczowe znaczenie dla intruzów, którzy próbują zrobić wszystko, aby zainfekować niestandardową przeglądarkę internetową, a sam komputer. Jeśli podejrzewasz, że to się stało iz pracownikiem w Internecie, nadszedł czas, aby to sprawdzić.

Sprawdzanie przeglądarki Vilusse.

Nie ma żadnego wariantu zakażenia, w którym użytkownik może bezpiecznie iść i pozbyć się złośliwego oprogramowania. Ze względu na fakt, że odmiany wirusów są różne, konieczne jest sprawdzenie kilku wrażliwych miejsc wykorzystywanych do infekcji jednocześnie. Będziemy przeanalizować główne dostępne opcje dla przeglądarki można zaatakować.Etap 1: Sprawdź dla górników

Już pierwszy rok ma znaczenie dla rodzaju złośliwego kodu pracy jako Mainer. Jednak działa oczywiście, a nie na tobie, ale na ten, który użył tego kodu przeciwko tobie. Górnictwo jest procesem Cryptourrency wydobywczej, gdzie zaangażowane są zdolności obliczeniowe karty wideo. Ludzie, którzy są zaangażowani w to zazwyczaj korzystają z własnych kart graficznych, z których tworzą całe "gospodarstwa" (łącząc najpotężniejsze modele karty wideo), przyspieszenie produkcji zysku. Nie najbardziej uczciwy z nich decyduje się na łatwiejsze, nie wydając wielkich pieniędzy, aby kupić sprzęt i płacić za energię elektryczną, że te karty wideo są konsumowane w ciągu miesiąca. Infekują komputery losowych ludzi w Internecie, dodając specjalny skrypt do witryny.

Wygląda na to, że ten proces, jakby poszedłeś do witryny (może być informacyjny lub pusty, jakby porzucony lub nie rozwijał), ale w rzeczywistości upierający się dla Ciebie jest uruchomiony przez wydobycie. Często niewytłumaczalnie komputer zaczyna spowolnić i zatrzymuje się, jeśli zamkniesz kartę. Jednak ta opcja nie jest jedynym wynikiem wydarzeń. Dodatkowe potwierdzenie obecności górnika może być wyglądem karty miniaturowej w rogu ekranu, wdrażanie, które można zobaczyć prawie pusty arkusz z nieznaną witryną. Często użytkownicy mogą nawet nie zauważyć, że zostanie uruchomiony - na tym, że całe obliczenia. Im dłużej karta zostanie uruchomiona, tym więcej zysku użytkownika otrzymał haker.

Jak rozpoznać obecność głównego w przeglądarce?

Sprawdź przez usługę internetową

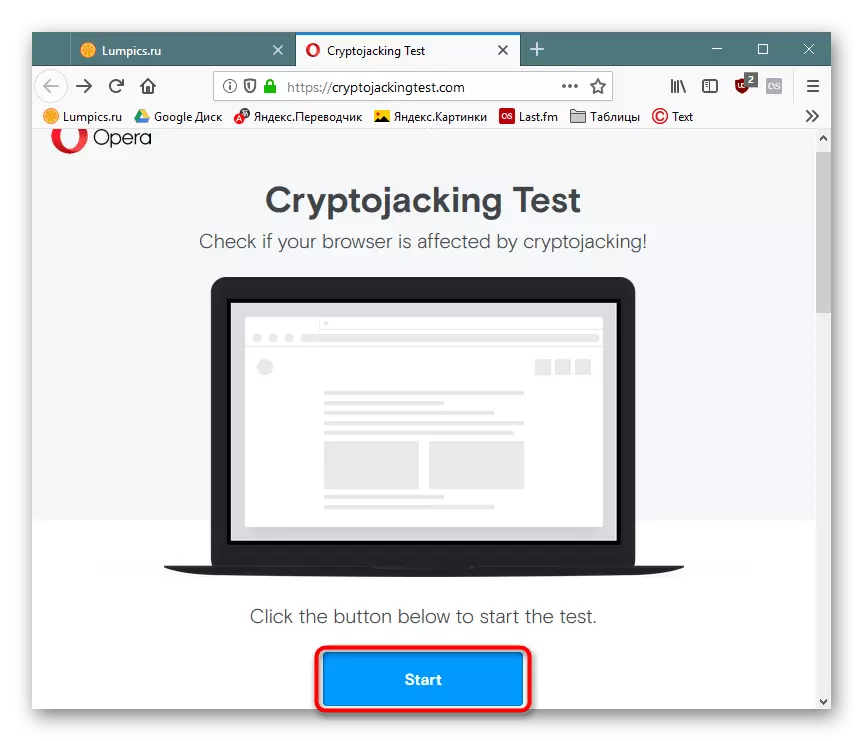

Opera Deweloperzy stworzyli usługę CryptoJacking Test Web Service, który sprawdza obecność ukrytych górników w przeglądarce. Możesz go przekazać za pomocą dowolnej przeglądarki internetowej.

Idź do testu CryptoJacking

Postępuj zgodnie z linkiem powyżej i kliknij przycisk Start.

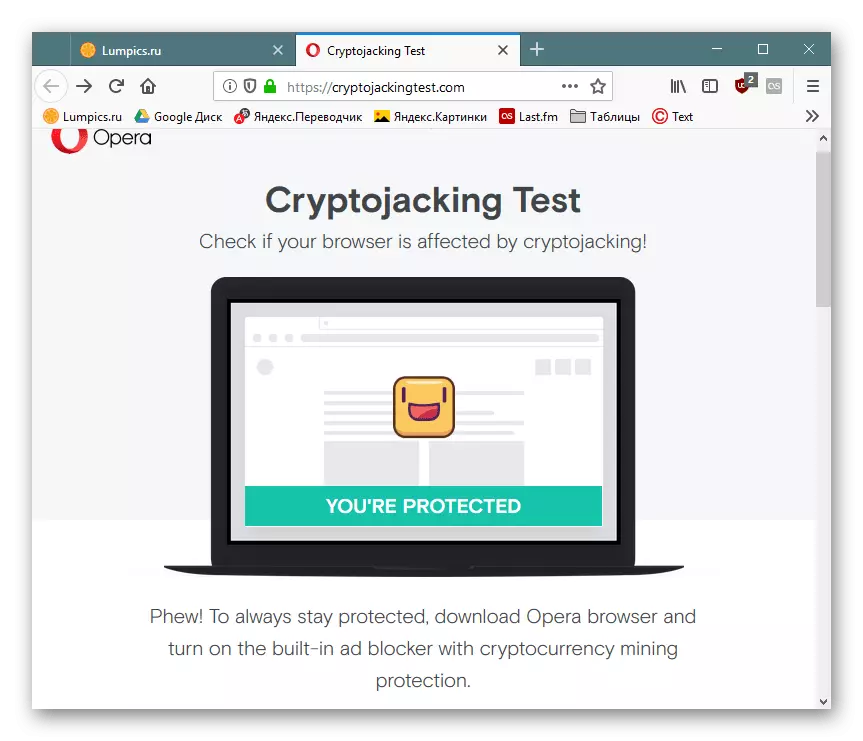

Poczekaj, aż procedura zostanie zakończona, na końcu otrzyma wynik stanu przeglądarki. Podczas wyświetlania statusu "nie jesteś chroniony", musisz ręcznie podjąć działania, aby poprawić sytuację. Warto jednak pamiętać, że nigdy nie zostanie odrzucony przez wskaźniki tego i takich usług o 100%. Aby uzyskać pełną pewność, zaleca się wykonywanie czynności opisanych poniżej.

Sprawdź kartę

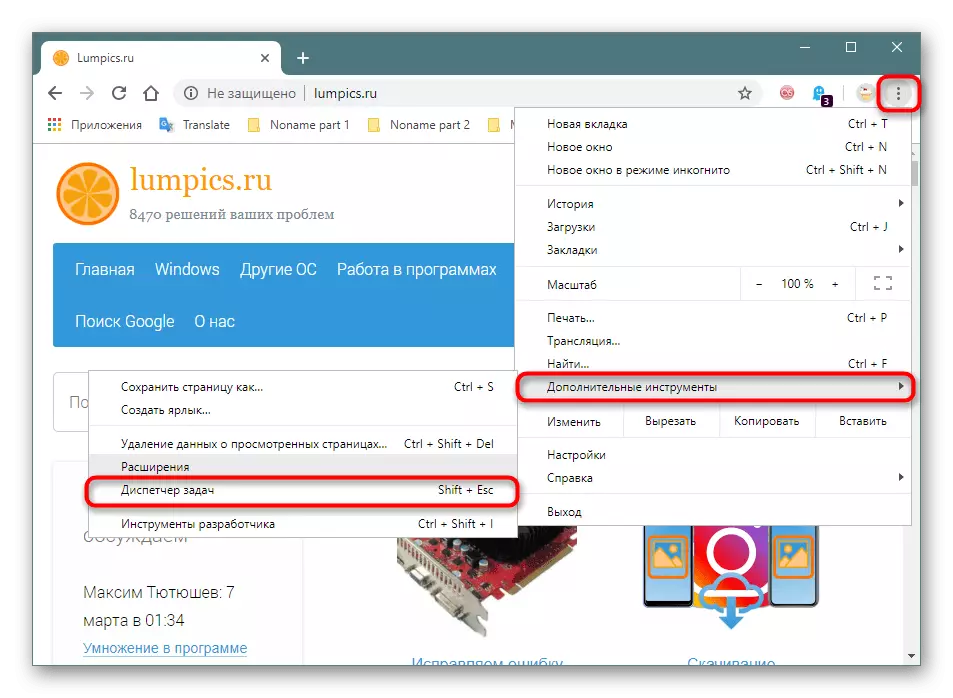

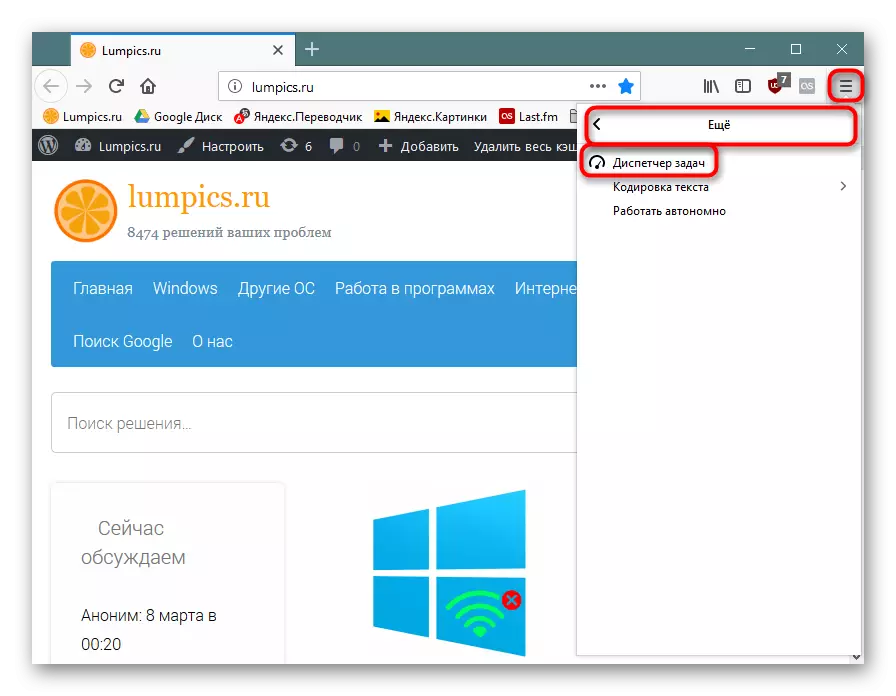

Spójrz na "Menedżer zadań" wbudowany w przeglądarkę internetową i sprawdzić, ile zasobów jest spożywanych kart.

Przeglądarki na Chromium (Google Chrome, Vivaldi, Yandex.browser itp.) - "Menu"> "Zaawansowane narzędzia"> "Menedżer zadań" (lub naciśnij klawisz SHIFT + ESC).

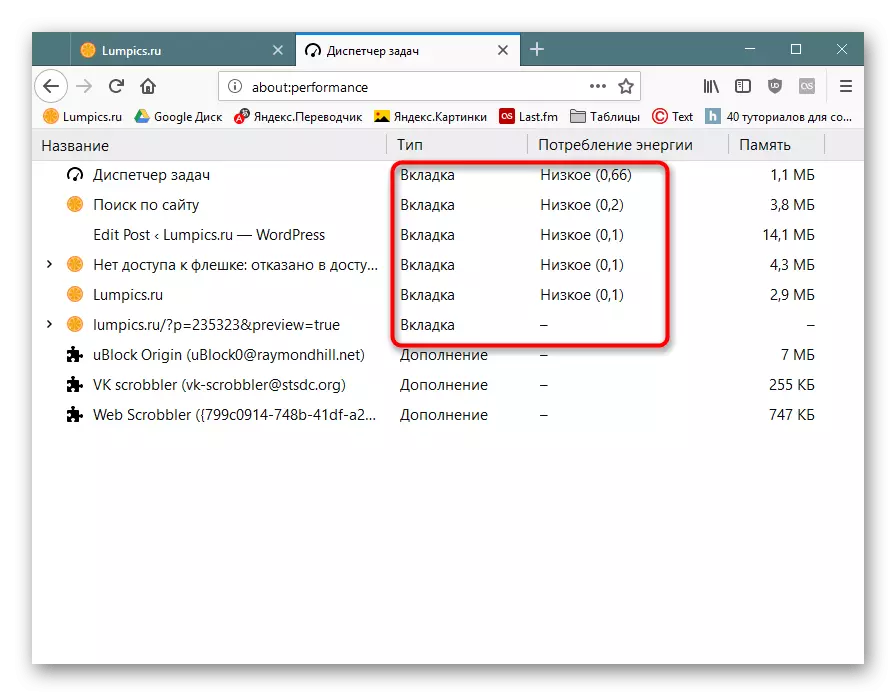

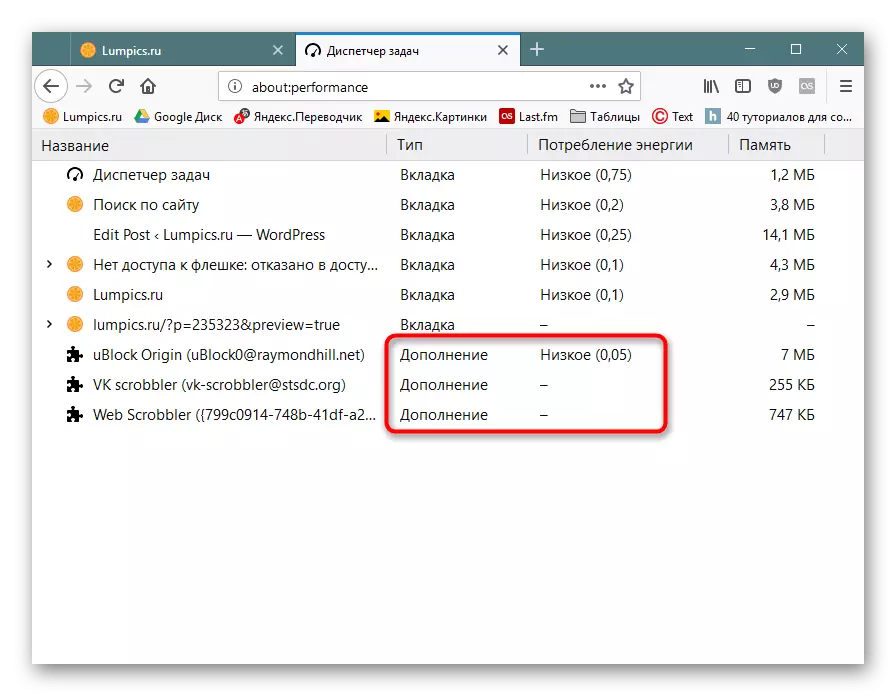

Firefox - "Menu"> "Więcej"> "Menedżer zadań" (lub wprowadź o: wydajności w pasku adresu i naciśnij Enter).

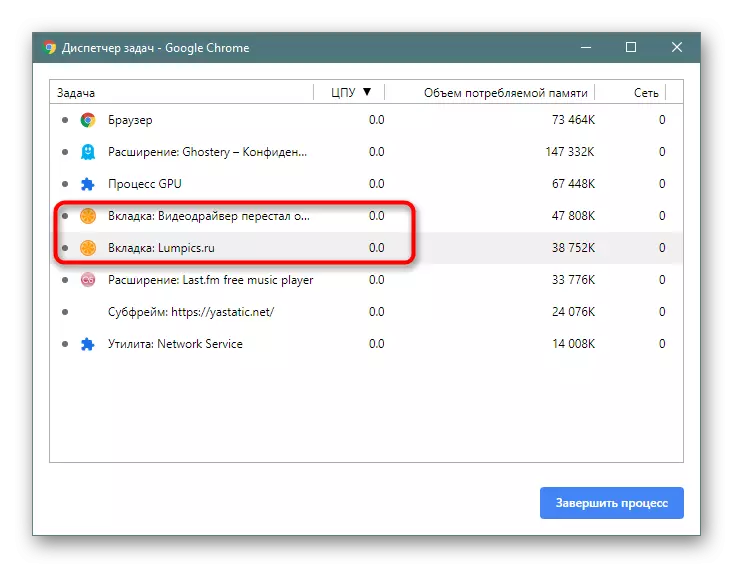

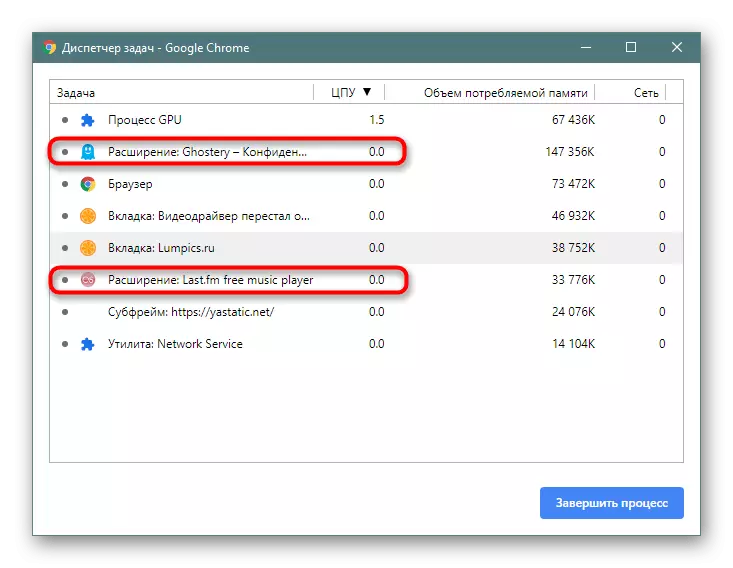

Jeśli widzisz, że jakiś rodzaj zakładki zasobów jest bardzo używany sporo (jest to zauważalne przez kolumnę procesora w chromu i "zużycie energii" w Firefoksie), na przykład, 100-200, chociaż w wartości normalnej 0-3, Wtedy problem jest naprawdę, istnieje.

Obliczamy kartę Problem, zamknij go i nie chodźmy już na tę stronę.

Kontrole ekspansji.

Mainer nie zawsze podnosi się na stronie: może być w ustalonej ekspansji. I nie zawsze będziesz wiedział, że jest on ogólnie zainstalowany. Może być rozpoznawany w taki sam sposób jak główna karta. Tym razem tylko w "Menedżerze zadań", zobacz Nie lista zakładek, ale uruchomiono rozszerzenia - są również wyświetlane jako procesy. W Chrome i jego analogach wyglądają tak:

W Firefoksie, typ "suplement" jest dla nich używany:

Jednak nie zawsze zostanie uruchomione górnictwo w tej chwili, gdy oglądasz "Menedżer zadań". Przejdź do listy zainstalowanych dodatków i przeglądaj listę.

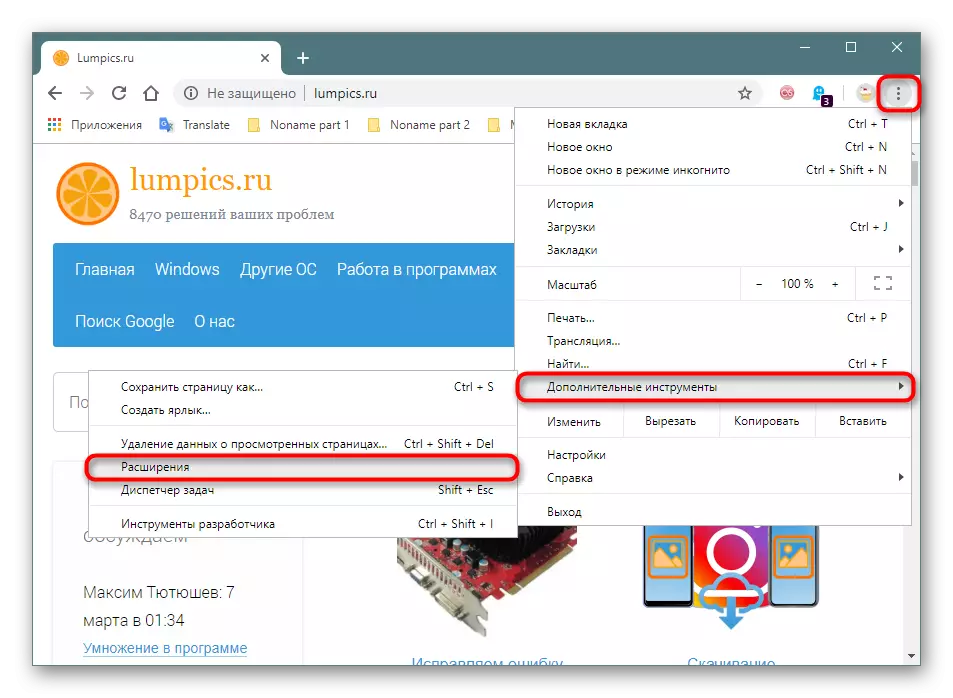

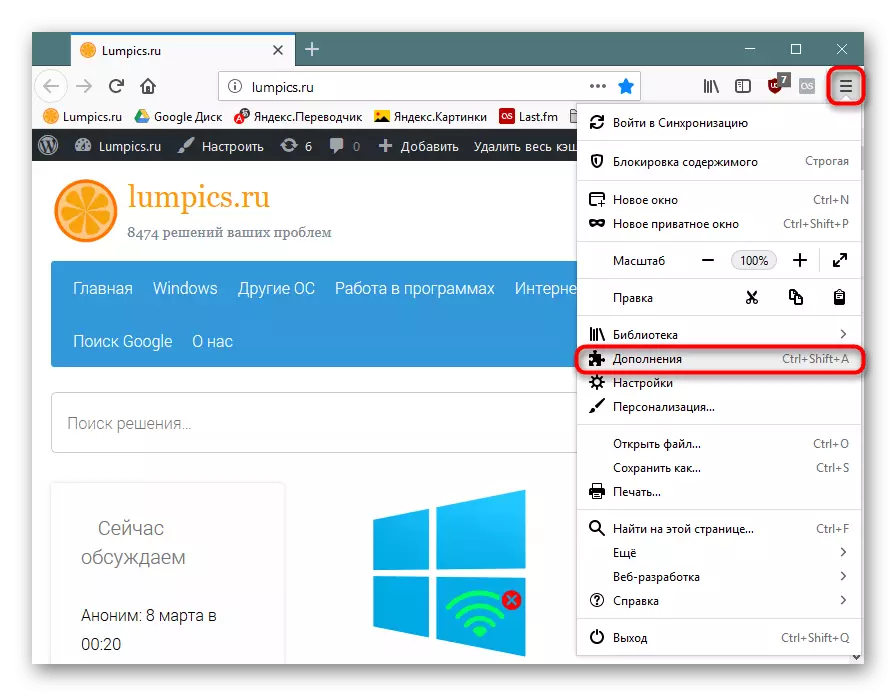

Chromium: "Menu"> "Dodatkowe narzędzia"> "rozszerzenia".

Firefox - "Menu"> "Suplementy" (lub naciśnij Ctrl + Shift + A).

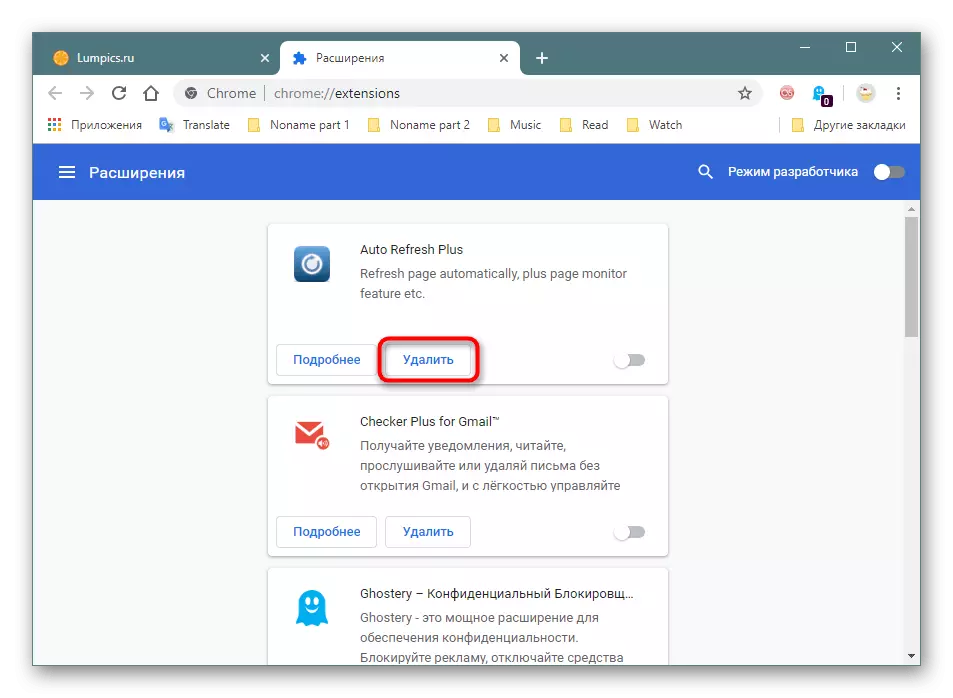

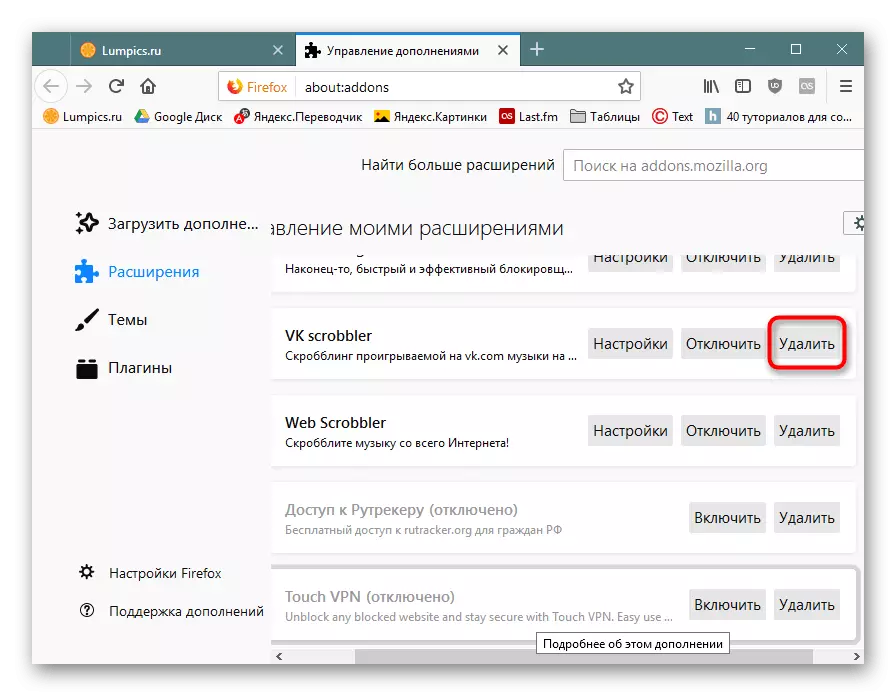

Przeglądaj listę rozszerzeń. Jeśli widzisz jakąś podejrzany, który nie jesteś zainstalowany, albo po prostu nie ufasz - usuń.

Nawet jeśli nie ma mainera, mogą wystąpić inne wirusy w nieznanych rozszerzeń, na przykład żartując dane użytkownika z jakiegoś konta.

Krok 2: Sprawdź etykietę

Format etykiety przeglądarki (i dowolnego innego programu) umożliwia dokończenie właściwości, aby dodać niektóre parametry, z którymi się zacznie. Jest to zwykle stosowane w celu rozszerzenia funkcjonalności lub rozwiązywania problemów, na przykład, z zawartością treści, ale napastnicy można dodać Autorun złośliwy plik wykonywalny, który jest przechowywany na komputerze w postaci nietoperza itp. Run CHANGE Wariancions mogą być bardziej niewinne, mające na celu wyświetlanie banerów reklamowych.

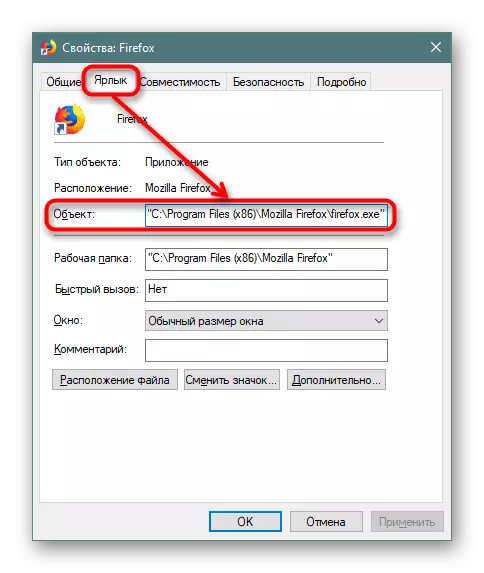

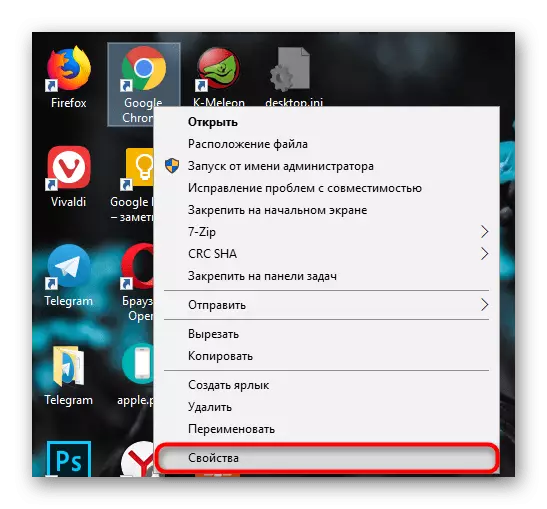

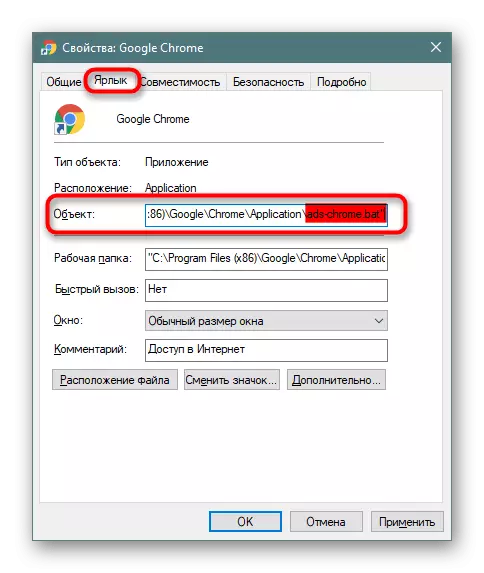

- Kliknij etykietę przeglądarki za pomocą prawego przycisku myszy i wybierz "Właściwości".

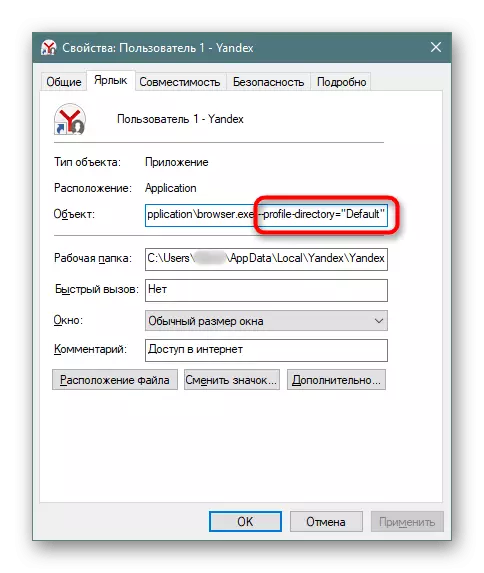

- W zakładce "Etykieta" znajdź pole "Obiekt", wyświetlić linię do końca - powinien kończyć się w jednej z następujących opcji: firefox.exe "/ chrome.exe" / opera.exe "/ browser.exe" (Yandex.browser).

Jeśli używasz funkcji separacji przeglądarki do profili, na końcu stanie się taką atrybut: --profile-katalog = "domyślny".

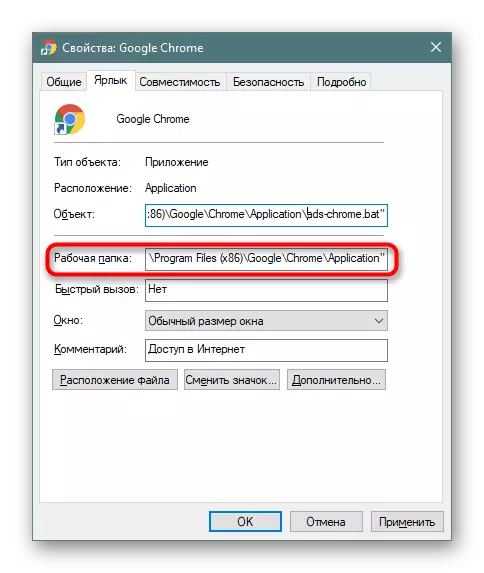

- Kiedy próbujesz zmienić pracę przeglądarki, możesz zobaczyć niespójności z powyższymi przykładami. Na przykład, zamiast chrome.exe, zostanie ona napisana coś w rodzaju tego, co widzisz na zrzucie ekranu poniżej. Najprostszym sposobem jest usunięcie tego skrótu i utwórz nowy. Aby to zrobić, musisz przejść do folderu, w którym plik EXE jest przechowywany i utwórz etykietę od samego siebie.

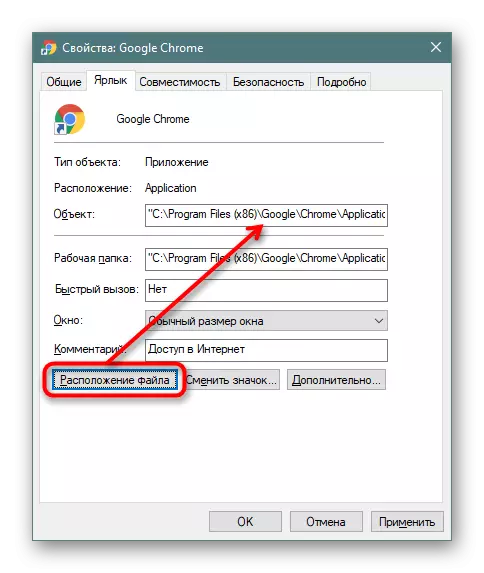

- Z reguły, w właściwości listy "Folder Operacyjny", jest poprawny, dzięki czemu można go użyć, aby szybko wyszukać katalog przeglądarki.

Ponadto można kliknąć na "Lokalizacja pliku", aby szybko przejść do niego, ale pod warunkiem, że fałszywy plik znajduje się w folderze roboczym przeglądarki (możesz dowiedzieć się o tym z pola "Obiekt").

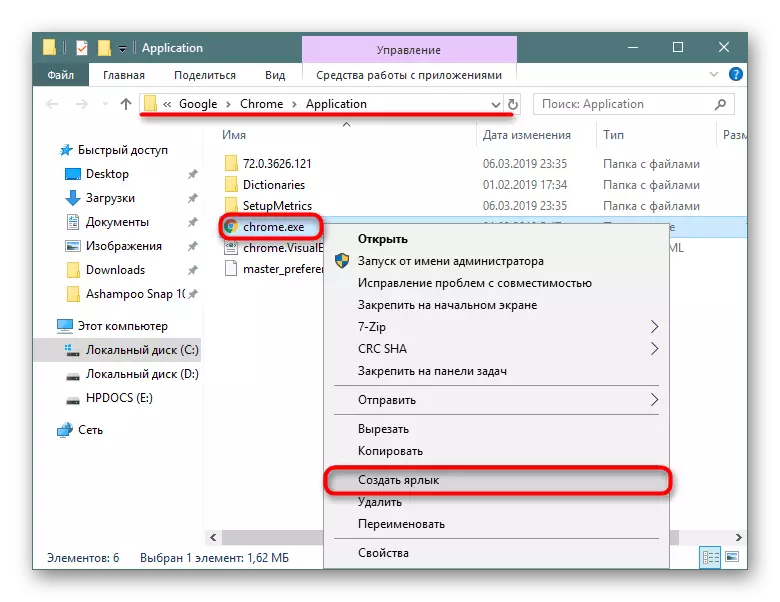

- Usuwamy zmodyfikowany plik i utwórz skrót z pliku EXE. Aby to zrobić, kliknij prawym przyciskiem myszy i kliknij "Utwórz skrót".

- Pozostaje zmienić nazwę i przeciągnąć tam, gdzie była była etykieta.

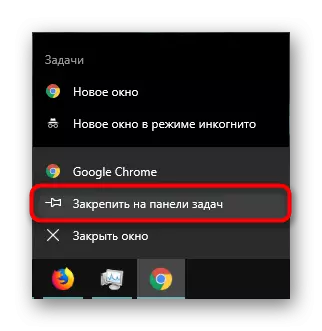

- Jeśli nie potrzebujesz skrótu, możesz uruchomić przeglądarkę i zabezpieczyć go na pasku zadań.

Etap 3: Skanowanie komputera

Bez względu na skanowanie komputera dla nie tylko wirusów, ale także tylko niepożądane oprogramowanie, które uwielbia zarejestrować się w przeglądarce w postaci Tulbarova, domyślnie wyszukiwarki, banery itp. Różni deweloperzy zostali stworzeni od razu kilka narzędzi, które wykrywają złośliwe oprogramowanie, wymuszając na przykład, aby zastąpić wyszukiwarkę, otwórz przeglądarkę niezależnie, wyświetlają reklamy w nowej karcie lub w rogach wiatrowych. Z listą takich rozwiązań i lekcji na ich użycie, a także informacje na temat rozwiązywania problemów, w którym przeglądarka internetowa otwiera się w dowolnym momencie w dowolnym momencie, możesz przeczytać artykuły na poniższych linkach.Czytaj więcej:

Popularne programy reklamowe w przeglądarce

Walka wirusów reklamowych.

Dlaczego przeglądarka zaczyna się niezależnie

Etap 4: Czyszczenie gospodarzy

Często użytkownicy zapominają zajrzeć do narzędzia bezpośrednio kontrolującego dostęp do innych lub innych witryn. Witryny są często dodawane do pliku hostów, które później działają w przeglądarce internetowej przed wolą osoby. Proces czyszczenia nie jest trudny, dla tego zlokalizowania i zmienia plik do następującej instrukcji.

Czytaj więcej: Zmień plik hostów w systemie Windows

Musisz przynieść gospodarze do tego samego stanu, co zrzut ekranu artykułu na temat łącza powyżej. Weź pod uwagę kilka niuansów:

- Szczególnie ograniczają linie z witrynami do dołu dokumentu, pozostawiając widoczne pole puste. Pamiętaj, czy pasek przewijania znajduje się po prawej stronie.

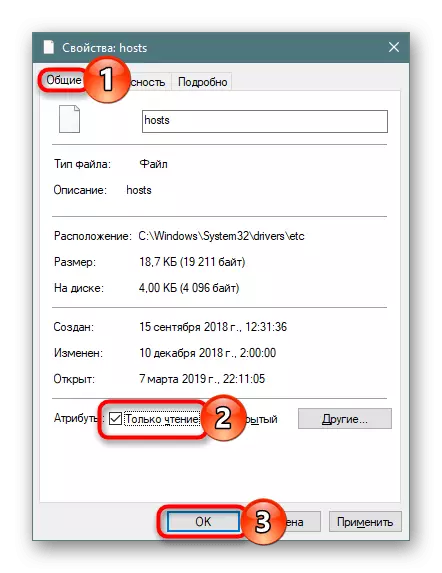

- W przyszłości dokument może łatwo zmienić dowolny haker bez żadnych problemów, więc będzie to dobra opcja, aby uczynić go tylko do odczytu (PCM przez hostów> "Właściwości"> "tylko czytanie").

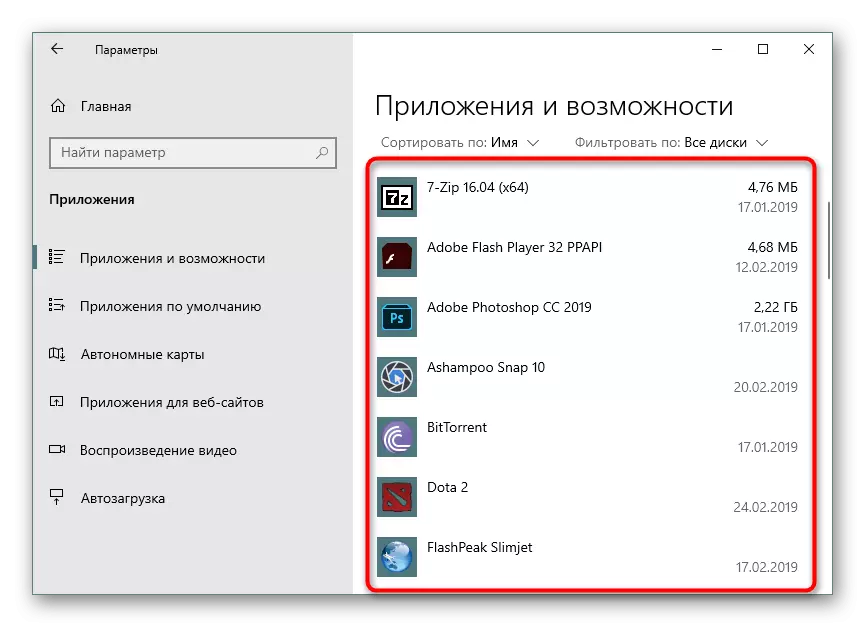

Etap 5: Wyświetl listę zainstalowanych programów

Niektóre programy nie są zdefiniowane jako reklama lub niechciana, ale w rzeczywistości są takie dla użytkownika. Dlatego uważnie sprawdzaj listę zainstalowanych oprogramowania, a jeśli widzisz niezwykłą aplikację, której nie jesteś zainstalowany, dowiedz się jego wartości. Programy z nazwami w Spode "Szukaj", "Pasek narzędzi" i muszą zostać usunięte bez myślenia. Na pewno nie przyniosą żadnych korzyści.

Przeczytaj również: sposoby na usunięcie programów w systemie Windows 7 / Windows 10

Wniosek

Demontujemy główne techniki sprawdzania i czyszczenia przeglądarki z wirusów. W przytłaczającej większości pomagają znaleźć szkodnika lub upewnić się, że nie jest. Niemniej jednak wirusy mogą siedzieć w pamięci podręcznej przeglądarki i sprawdzić go w czystości, z wyjątkiem skanowania folderu pamięci podręcznej pamięci podręcznej nie wydaje się możliwe. W przypadku profilaktyki lub po przypadkowym pobraniu wirus pamięci podręcznej jest wysoce zalecane do czyszczenia. Ułatwia korzystanie z poniższego artykułu.

Czytaj więcej: Czyszczenie pamięci podręcznej w przeglądarce

Rozszerzenia blokera reklamowego pomagają nie tylko usuwać irytujące przeglądarki, ale także blokują agresywne zachowanie niektórych witryn, aresztowania na inne strony, które mogą być złośliwe. Polecamy wyjście Ublock, możesz wybrać inną opcję.

Jeśli nawet po wszystkich sprawdzeniu, zauważasz, że coś dzieje się z komputerem, najprawdopodobniej wirus nie jest w przeglądarce, ale w samym systemie operacyjnym, zarządzanie, w tym go. Pamiętaj, aby zeskanować cały komputer za pomocą zaleceń z poniższej instrukcji odniesienia poniżej.

Czytaj więcej: Walka wirusów komputerowych