Przeglądarka TOR jest jedną z najpopularniejszych przeglądarek, która zapewnia wymianę adresu IP z unikalną metodą - komputery są wykonywane jako komputery prawdziwych użytkowników z aktywnymi sesjami. Jest to zasada działania tej przeglądarki internetowej, która przyciąga wielu użytkowników zainteresowanych anonimowymi stronami internetowymi lub zastąpieniem ich lokalizacji. Ponadto Thor otwiera zasoby za pomocą Rejestracji w dziedzinie pseudo na najwyższym poziomie .onion, ponieważ takie witryny nie są indeksowane przez znane wyszukiwarki. W ramach tego materiału chcielibyśmy opowiedzieć o wszystkich cechach konfiguracji wspomnianej przeglądarki w celu wygodnego i bezpiecznego surfowania.

Konfiguruj przeglądarkę TOR do wygodnego i bezpiecznego użytkowania

Następnie porozmawiamy o konfigurowaniu przeglądarki TOR przez menu z parametrami i specjalnymi plikami konfiguracyjnymi. Aby to zrobić, wystarczy pobrać i zainstalować tę przeglądarkę internetową. Wszystkie poniższe zrzuty ekranu są wykonane w wersji rosyjskiej, więc zalecamy pobieranie montażu za pomocą tego pakietu językowego, aby nie być mylone w elementach menu.Wejście wejściowe i weekendowe

Kniwią się węzłami wszystkich komputerów podłączonych do jednej sieci. Jak wiesz, każdy aktywny użytkownik przeglądarki może stać się jednym z węzłów łańcucha, ostatecznego lub pośredniego, ponieważ składa się z trzech gwiazd. Jednak ta technologia jest zarządzana i dostępna do konfiguracji za pomocą pliku konfiguracyjnego. Tam użytkownik pozwala lub ogranicza wejście i weekendowe węzły. Węzły wejściowe zadzwoń do uczestników, z których rozpocznie się łańcuch, weekendy - użytkownicy, którzy stają się ostatecznymi linkami. Wszystkie ustawienie jest w wyborze krajów, a to nastąpi następujące:

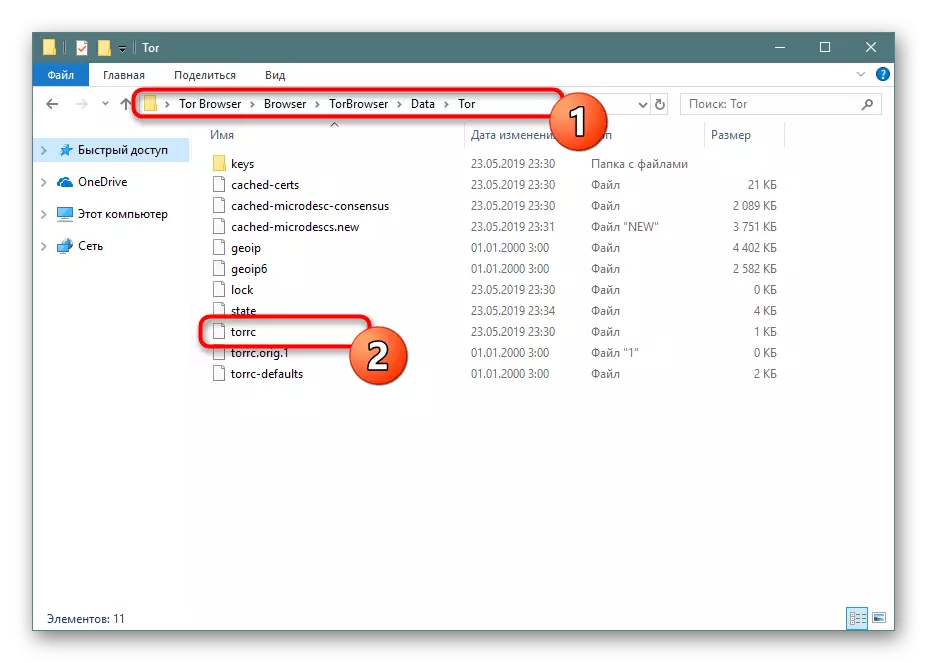

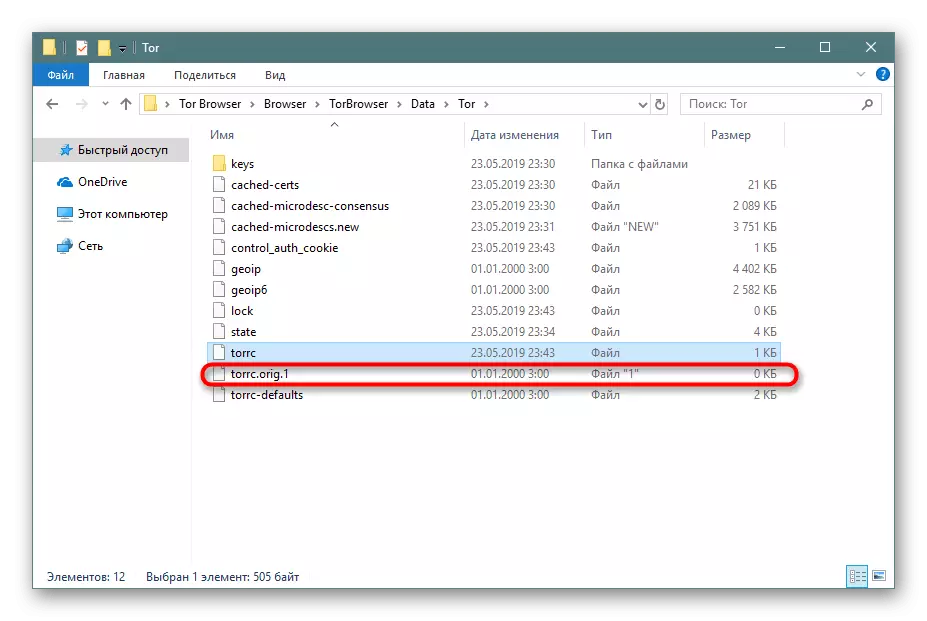

- Otwórz folder z przeglądarką internetową i przejdź wzdłuż ścieżki "Przeglądarka"> Torbrowser> Data> TOR. W katalogu znajdź plik "Torrc" i kliknij dwukrotnie go z LKM.

- Zacznij używać standardowego notatnika ani żadnego wygodnego edytora tekstu.

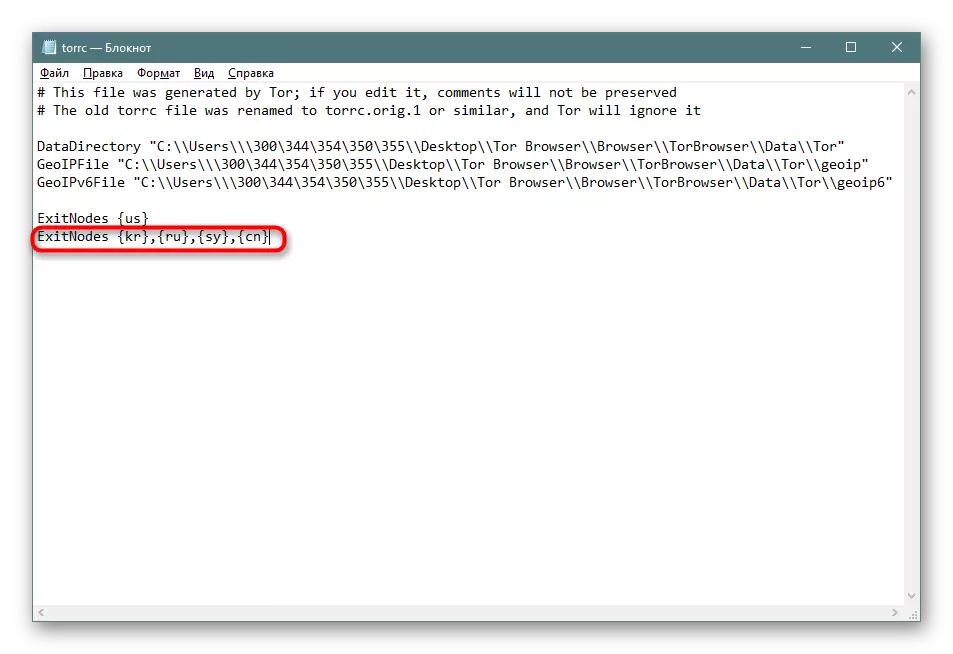

- Na dole, dodaj string Extnodes {US} - jest odpowiedzialny za fakt, że adres IP określonego kraju będzie link końcowy.

- Możesz ustawić kody krajów przez przecinki, wskazując wszystkie dostępne lokalizacje. Wtedy ciąg znajdzie coś takiego: EngineNodes {kr.}, {Ru}, {sy}, {cn}.

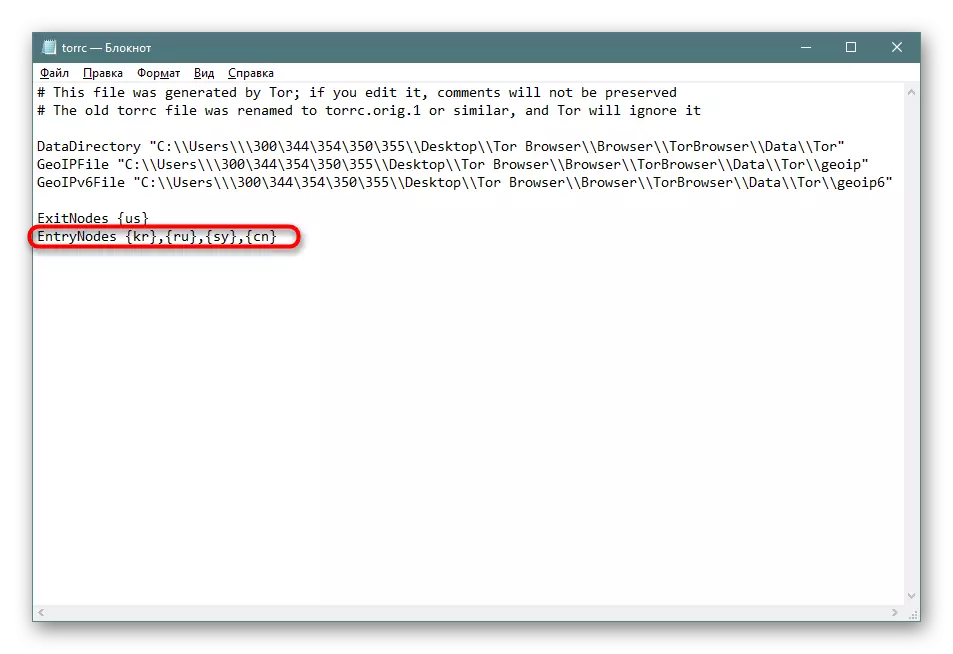

- Istnieją kraje, w których wskazują punkty w tej samej zasadzie, w której zespół zmienia się w Entrynodes, a kody państwowe pasują w ten sam sposób.

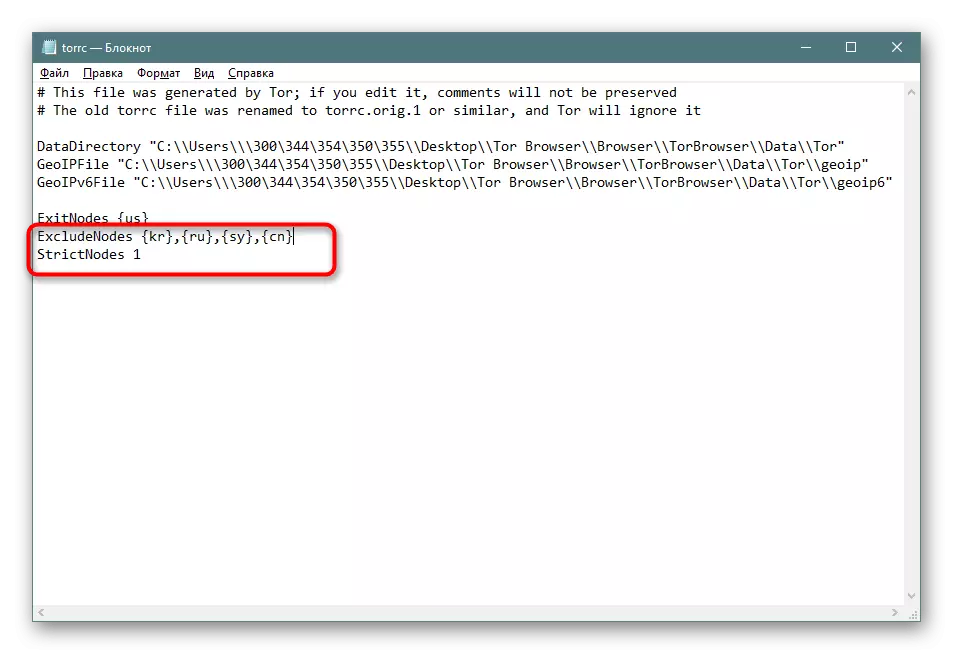

- Ponadto podano ograniczenia dotyczące korzystania z niektórych krajów, a trasa jest również ustawiona:

Excludenodes {code_strana}, {code_stran}

Strictnodes 1.

ExcludeExitodes jest używany jako ograniczające punkty końcowe, w których następny wiersz jest również niezbędny do wprowadzenia strictnnodes 1, ponieważ parametr "strictnodes" zobowiązuje tor do rozważenia niestandardowych konfiguracji w celu ograniczenia związków.

- Po zakończeniu zapisz ustawienia i zamknij plik konfiguracyjny. Folder utworzy jego oryginalną kopię, którą można zmienić w dowolnym momencie, przywrócenie początkowej treści.

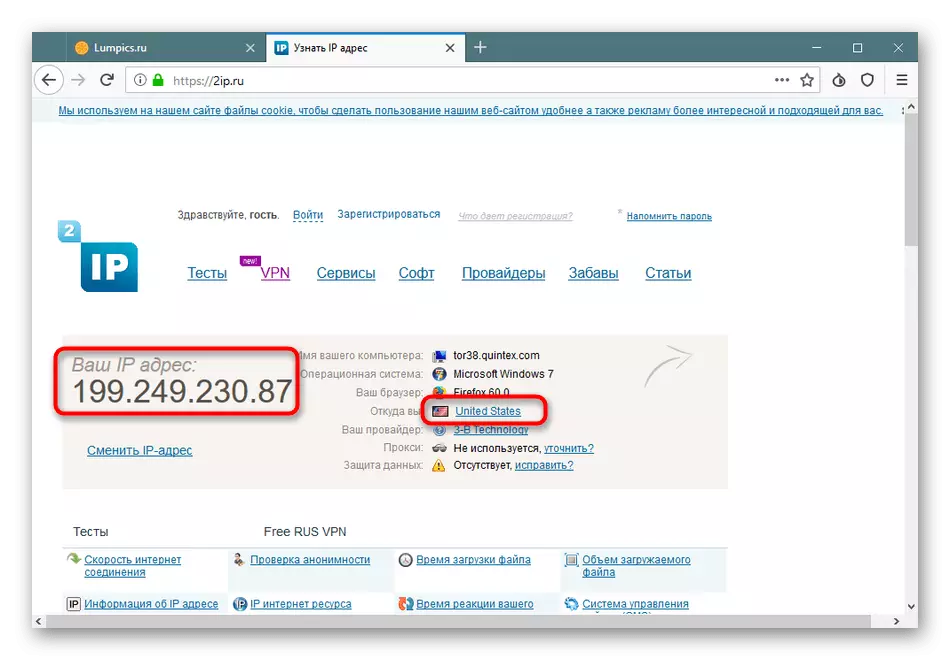

- Upewnij się, że edycja przekazała pomyślnie. Aby to zrobić, wystarczy rozpocząć tor i przejdź do witryny Sprawdź IP. Tam znajdą Państwo wszystkie niezbędne informacje.

Czasami konieczne jest określenie dość nie standardowych krajów do punktów wejściowych lub wyjścia. W tym przypadku nie ma pojęcia o ich kody, co powoduje różne trudności lub błędy przy wejściu. Unikanie ich pomoże odwołać się do tabeli, w której napisane są wszystkie kody we właściwym formacie ISO 3166-1. Znajduje się na słynnej stronie Wikipedii, a możesz przejść do niego, klikając poniższy link.

Lista kodów krajowych w formacie ISO 3166-1

Połączenie na starcie

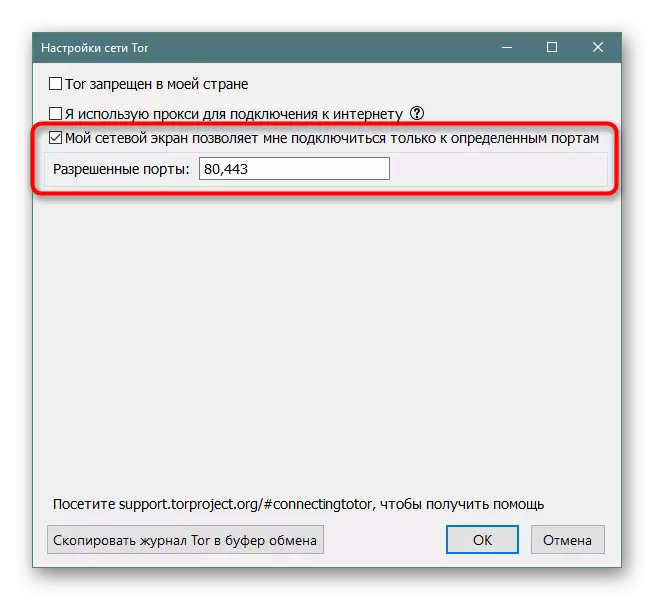

Podczas pierwszych i kolejnych uruchomień przeglądarki na ekranie pojawi się ekran konfiguracji sieci. Zazwyczaj znika po pierwszej udanej konfiguracji, a gdy błędy pojawiają się z połączeniem, stają się ponownie aktywne. W tym użytkownik jest proponowany prawidłowo skonfigurować połączenie, określając dostępne porty, proxy lub mosty. Dzięki serwerowi proxy wszystko jest dość proste - musisz kliknąć "Używam proxy do podłączenia do Internetu" i wypełnij formularz, który pojawia się zgodnie z dostępnymi danymi.

Z portami, wszystko jest niezwykle jasne - ustawienia zapory są czasami zablokowane przez zastosowanie niektórych portów, co powoduje wymaganie dopuszczalnego. Zestaw liczb portu prowadzi się przez przecinek.

Problemy występują najczęściej od tych użytkowników, którzy mają zablokowane przez dostawcę. Następnie każda próba połączenia się z siecią zostanie przerwana. Jest rozwiązany tylko przez zainstalowanie mostu. Taka funkcja dodała programistów i zorganizowała prawidłową pracę, która umożliwia jedną z kilku opcji.

Wybór wbudowanego mostu

Deweloperzy zbudowali kilka typów mostów, które organizują bezpieczne połączenie. Są napisane w różnych technologiach w różnych językach programowania, co czyni je bardziej odpornymi na mechanizmy ochronne dostawców usług internetowych. Wystarczy zaznaczyć znacznik "Wybierz Wbudowany Bridge" i określa jedną z dostępnych opcji. Następnie zaznaczono wydajność, wybrany jest optymalny most.

Jeśli chodzi o różnicę we wszystkich obecnych mostach, możesz zapoznać się z nimi w oficjalnej dokumentacji programistów przeglądarki internetowej. Istnieją informacje na temat każdej technologii, ich szczegółowych opisów i linków do pełnych zamiatania opublikowanych na GitHub.

Oficjalna dokumentacja na temat różnych mostów używanych w przeglądarce Tor

Prośba mostu bezpośrednio.

Jeśli nie ma obecnych wbudowanych mostów nie działa, powinieneś spróbować poprosić o most z oficjalnej strony internetowej. W niezawodności będzie bardziej skuteczny, ale jego pokwitowanie zależy od możliwości łączenia się z samą zasobami.

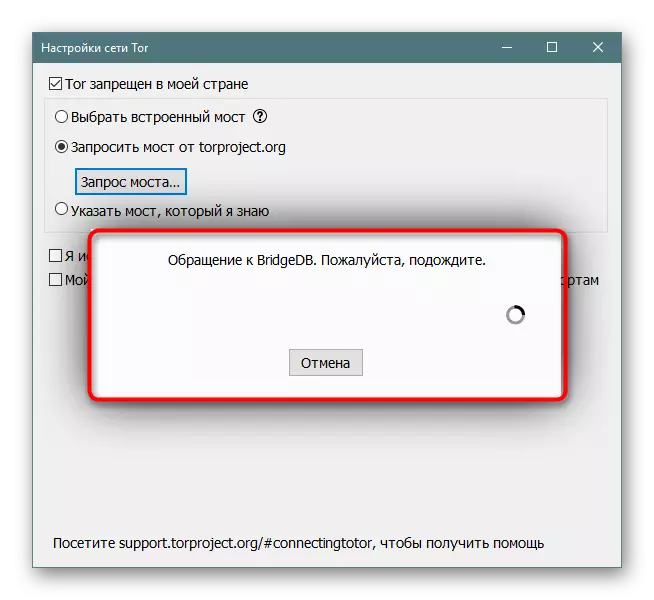

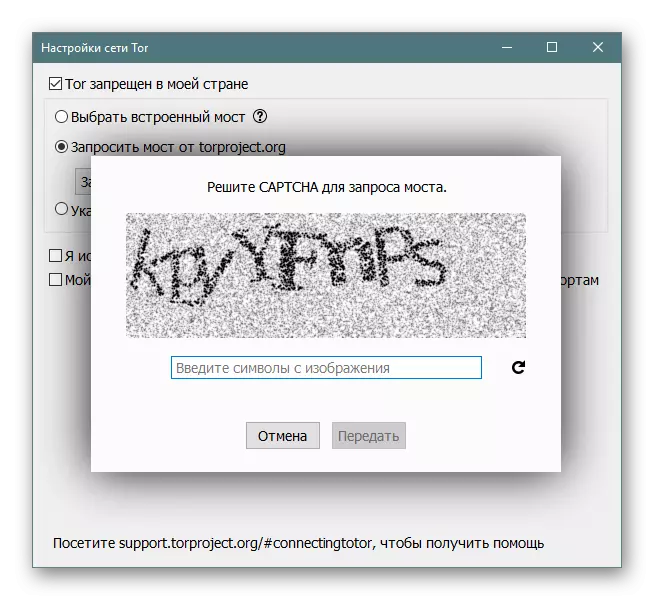

- Zaznacz "Most z Torproject.org" przez marker i kliknij odpowiedni przycisk dla żądania mostu.

- Spodziewaj się zakończenia konwersji. W przypadku, gdy trwa kilka minut, przerwij go i przejdź do następnej metody uzyskania mostu.

- Jeśli pomyślnie komunikujesz się z serwerem, powiadomienie wydaje się pytanie o ograniczenie.

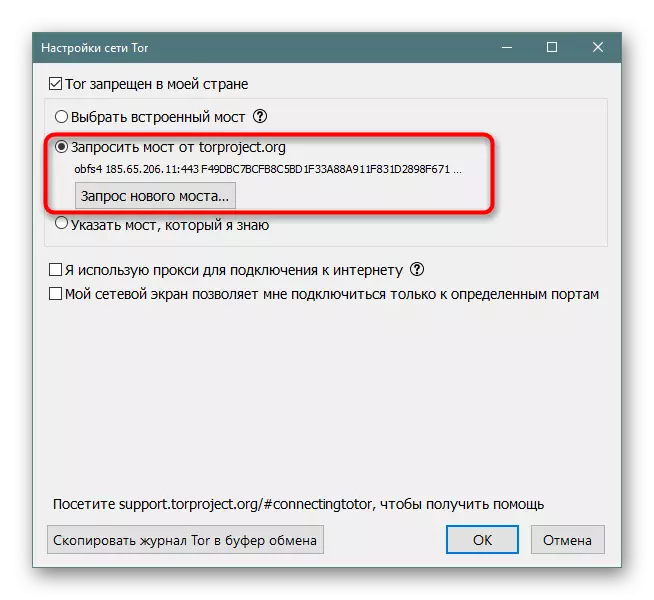

- Następnie most zostanie podany, a w tej procedurze połączenia zostanie zakończona. W razie potrzeby zawsze możesz poprosić o nowy adres.

Ręczny uzyskiwanie mostu.

W niektórych sytuacjach nie ma powyższych opcji będzie skuteczne, ponieważ dostawcy korzystają z zaawansowanej technologii ochrony. Następnie musisz udać się na oficjalną stronę internetową z mostami za pomocą dowolnej przeglądarki roboczej i ręcznie, ale to się dzieje:

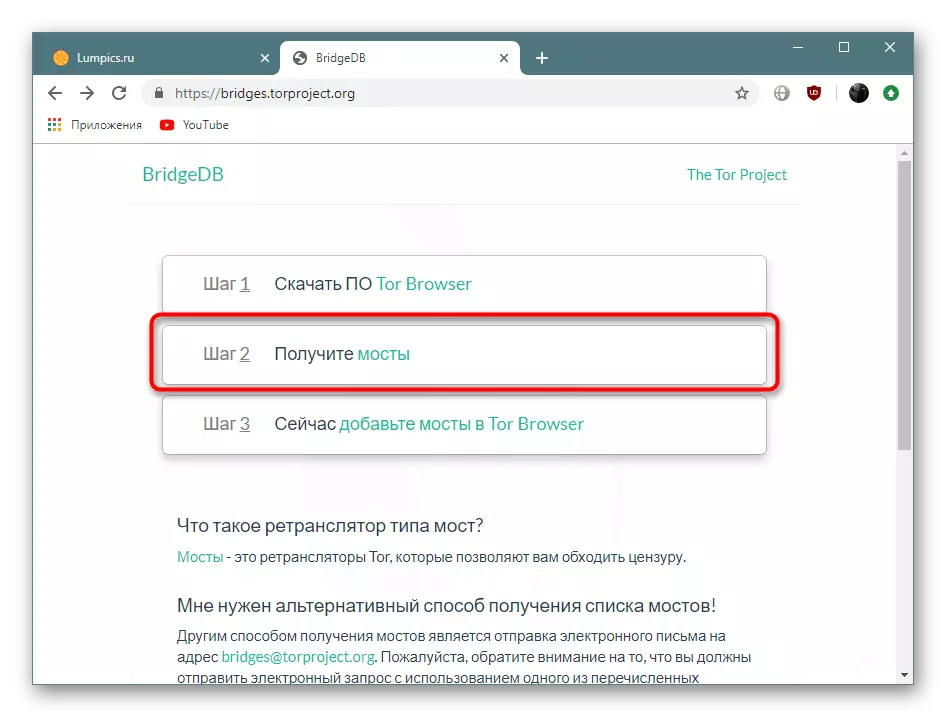

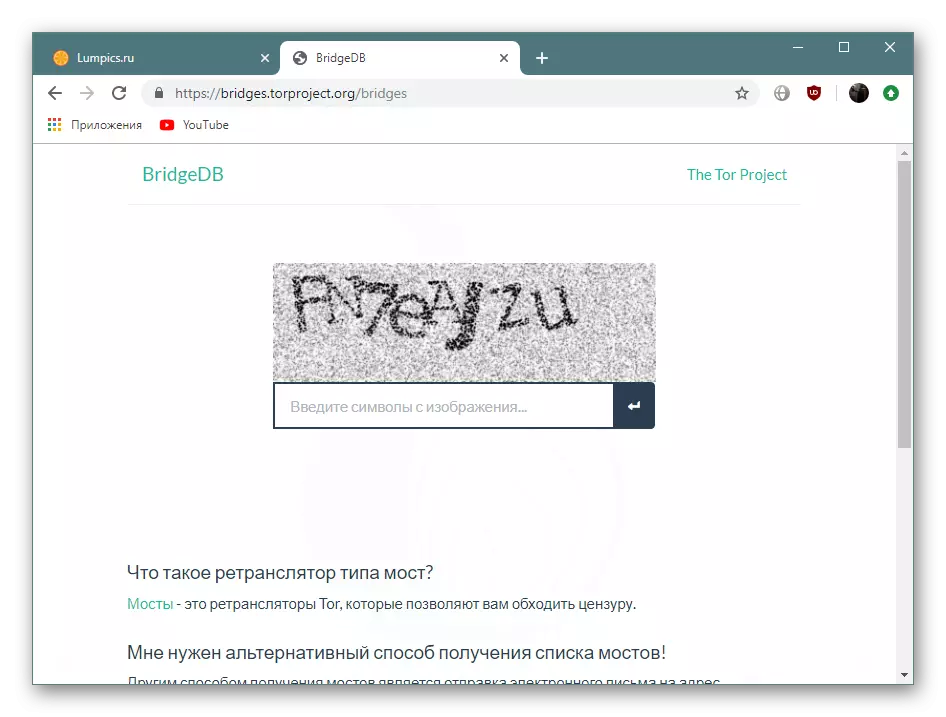

Uzyskiwanie mostów na oficjalnej stronie BridgedB

- Przejdź do powyższego linku i kliknij "Krok 2 Get Bridges".

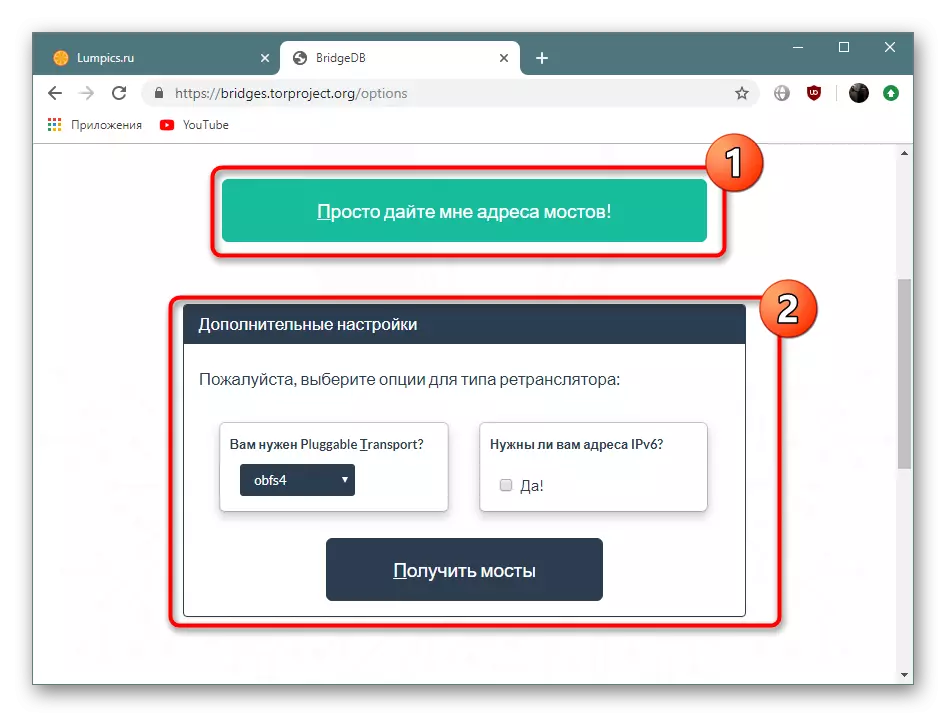

- Dostępny jest normalny tryb pokwitowania lub poprzez definicję dodatkowych parametrów. Tutaj wybierz opcję według własnego uznania.

- Następny jest wstrzyknięty.

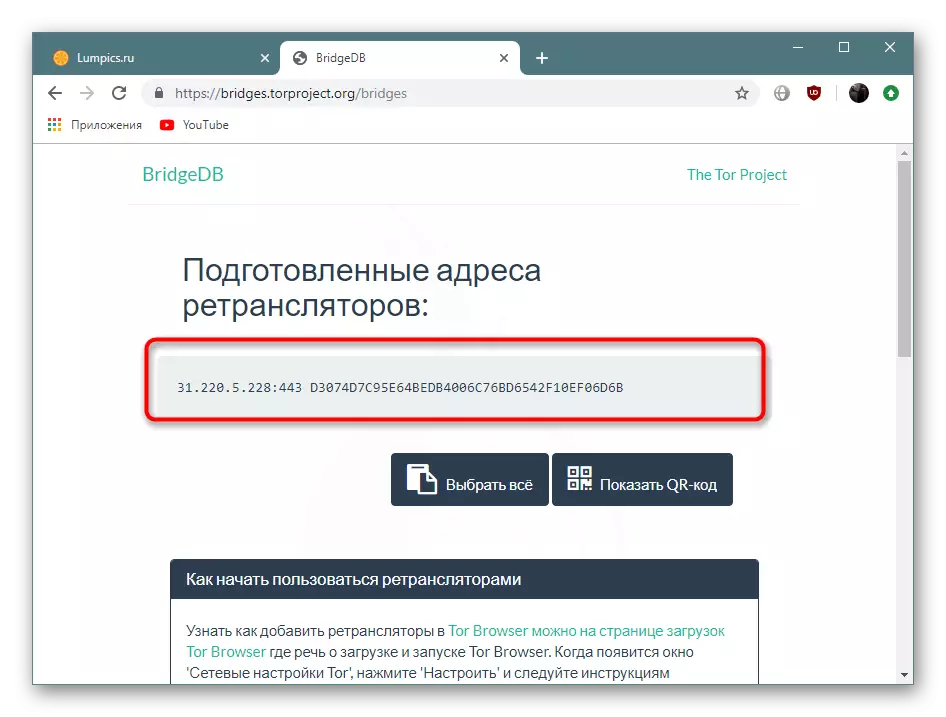

- Na ekranie pojawi się wybrany adres, należy go skopiować do schowka.

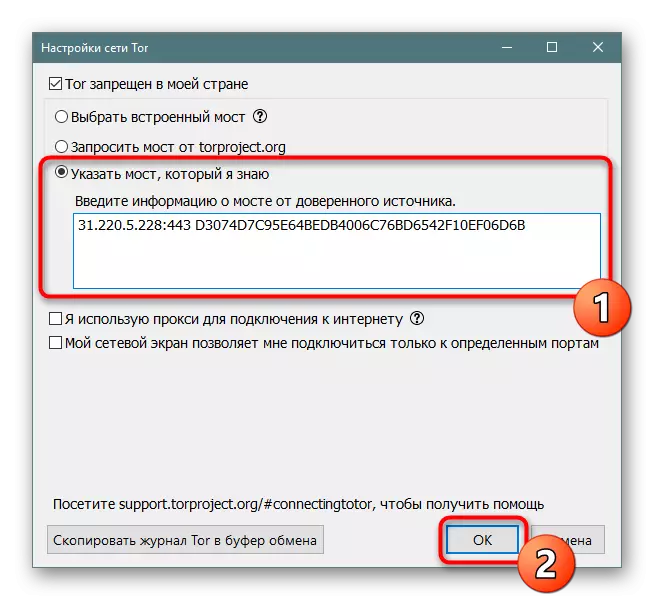

- W samym torie powinieneś oznaczyć znacznik "Określ most, który znam" i wprowadź otrzymany adres. Po tym kliknięciu "OK".

Teraz masz pomysł, jak skonfigurować połączenie z pierwszym i dalszym uruchamianiem rozpatrywanego przeglądarki. Przejdźmy do następujących elementów konfiguracji.

Zasady bezpieczeństwa

Podczas pracy z Torus ważne jest, aby ten proces był bezpieczny, ponieważ często użytkownicy uwielbiają przejść do podejrzanych zasobów, a nawet pobierać różne pliki. Istnieje kilka parametrów, do których musisz zwrócić uwagę na:

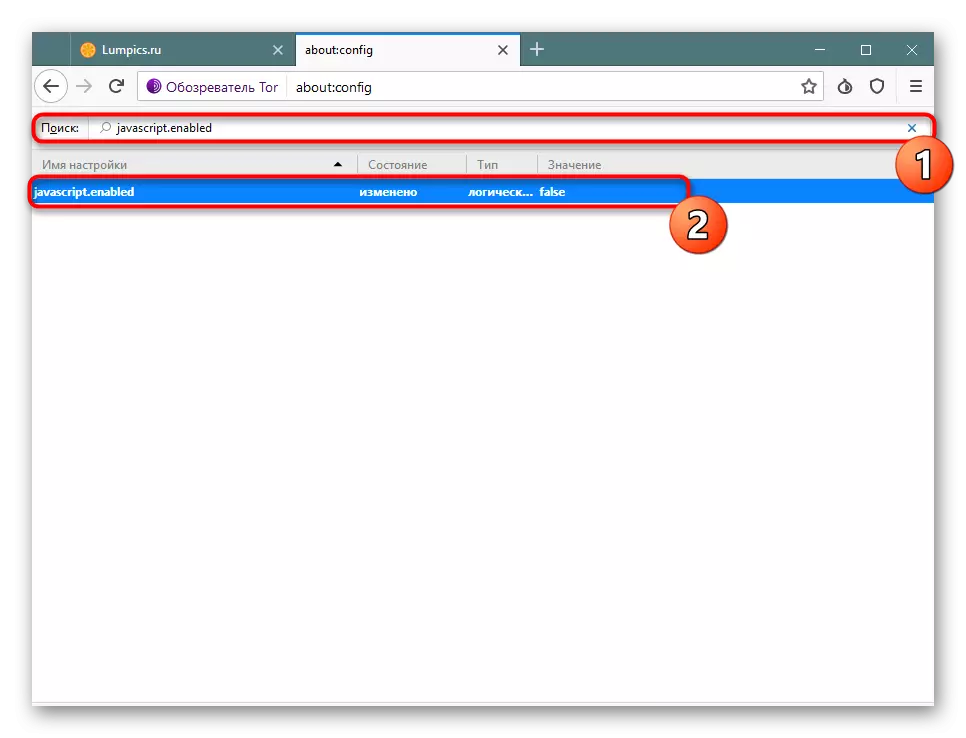

- W pasku adresu wprowadź informacje o: Config i naciśnij ENTER. Podczas wyświetlania powiadomienia kliknij "Podejmuję ryzyko!".

- Wyświetlysz listę wszystkich dostępnych parametrów. Poprzez wyszukiwanie, znajdź JavaScript.Enabled i kliknij dwukrotnie LKM na wyświetlanej linii, dzięki czemu wartość zmieniła się na "False". Taka akcja wyłączy się absolutnie korzystanie z JavaScript na wszystkich witrynach.

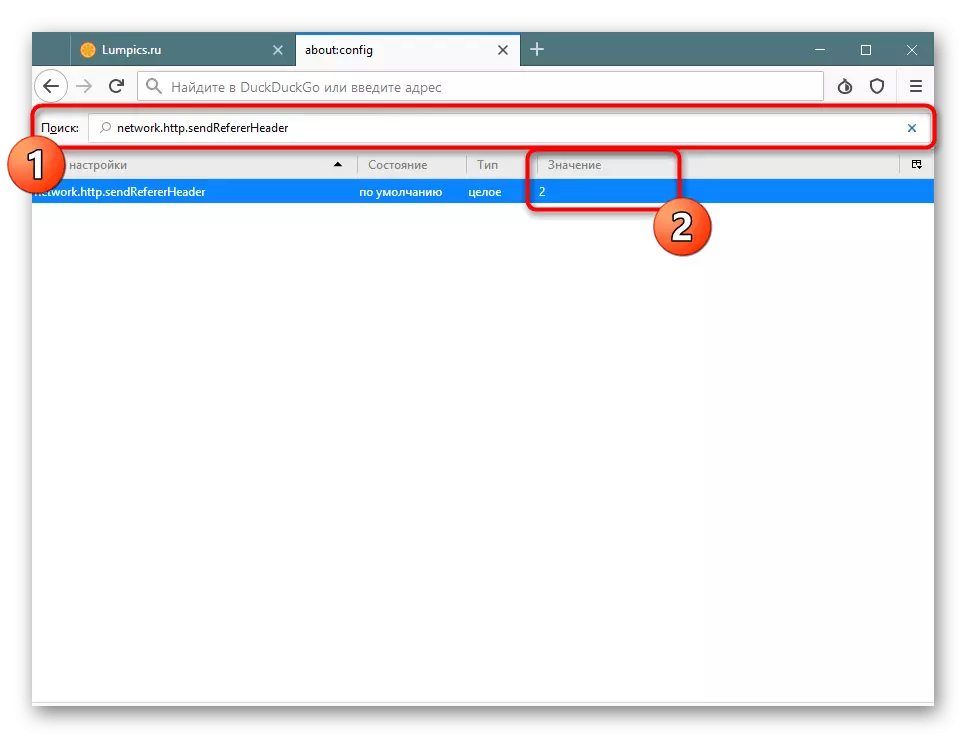

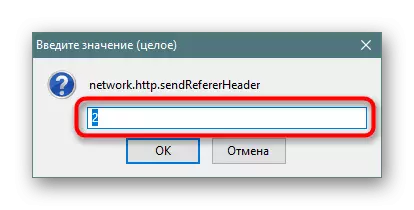

- Następnie konieczne będzie wyłączenie referencji HTTP, aby uniknąć zapisywania adresu pierwszego źródła podczas podróży po linkach na różnych stronach. Aby to zrobić, znajdź parametr sieciowy.

- Zainstaluj go w stanie 0 i zapisz ustawienia.

Wszystkie działania z parametrami konfiguracyjnymi są zakończone, teraz musisz zakończyć rozpoczęcie za pomocą ustawień osadzonych w przeglądarce, ponieważ prawie wszystkie wartości domyślne nie zapewniają niezawodnej ochrony.

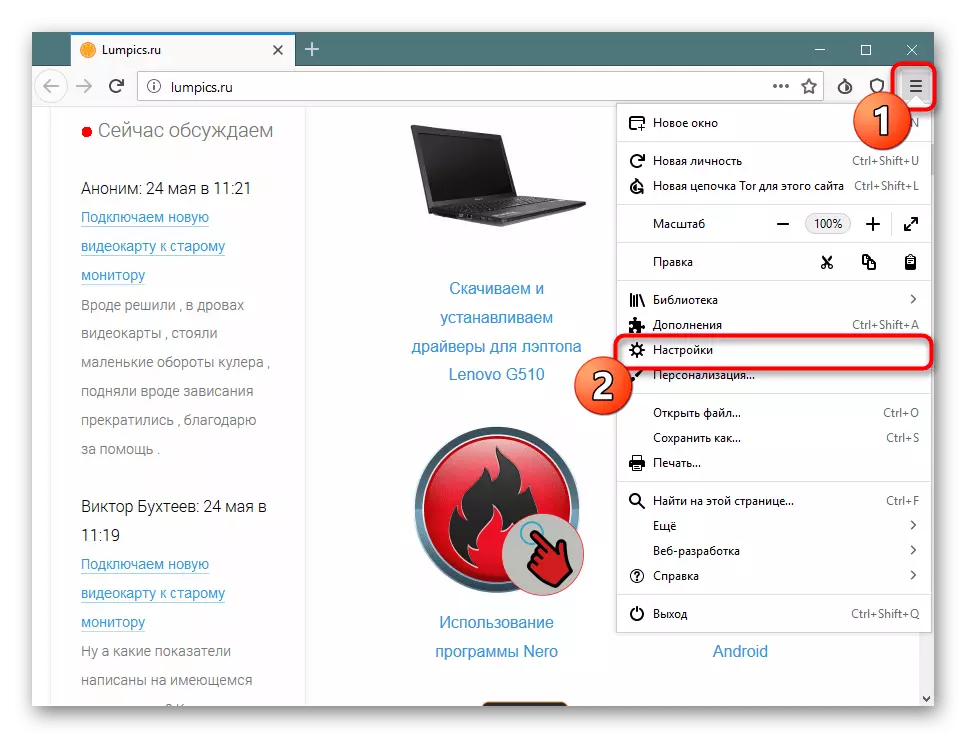

- Otwórz menu, klikając trzy poziome paski po prawej stronie, i przejdź do sekcji "Ustawienia".

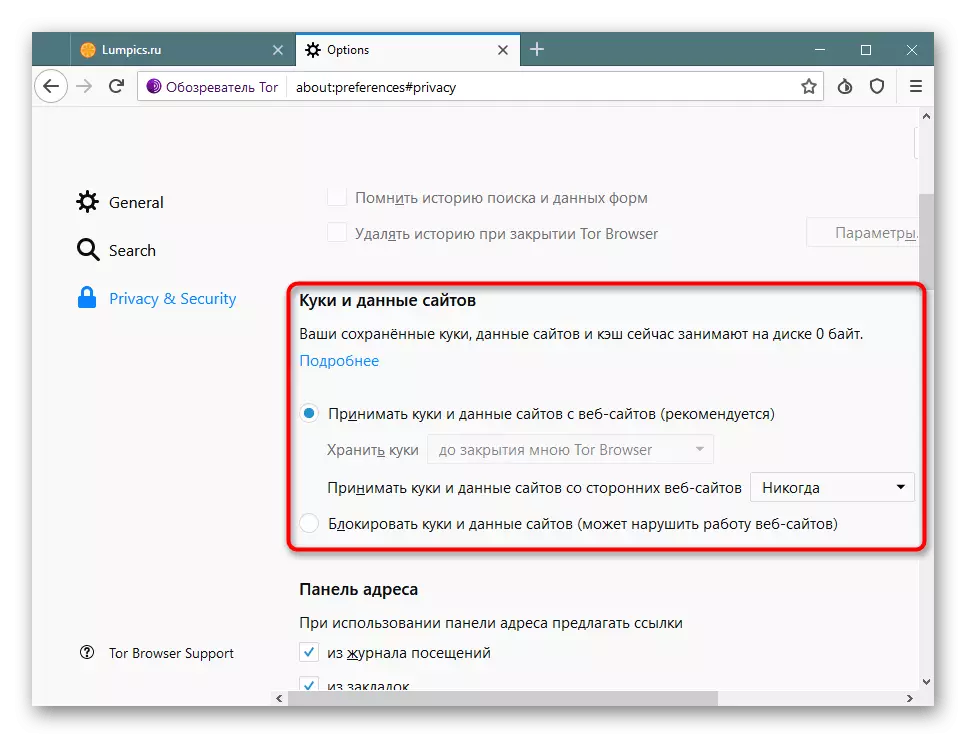

- Przejdź do kategorii Privacy & Security.

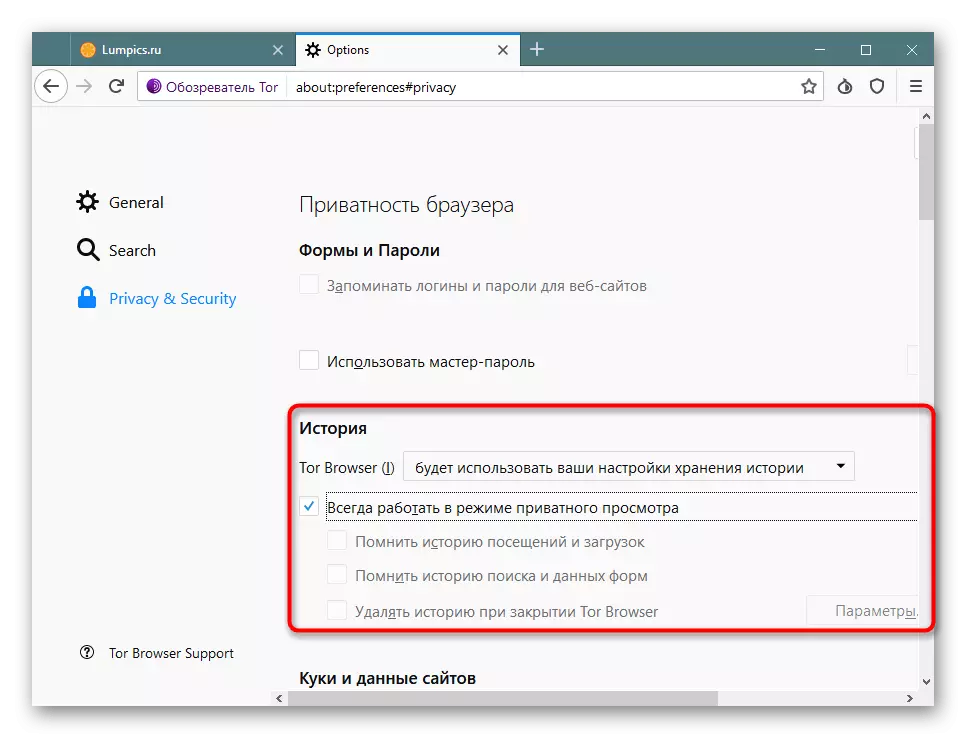

- Przede wszystkim upewnij się, że historia poglądów nigdy nie zostanie zapisana.

- Pliki cookie ustawione według własnego uznania. Aby uzyskać pełne bezpieczeństwo, można je wyłączyć, ale czasami cierpi na wyświetlenie zawartości stron.

- Włącz ochronę śledzenia, ustawiając marker do żądanego elementu. Poniżej znajduje się parametr odpowiedzialny za wysyłanie powiadomień do witryn, które odmawiasz korzystania z trackerów online, można go również ustawić według własnego uznania.

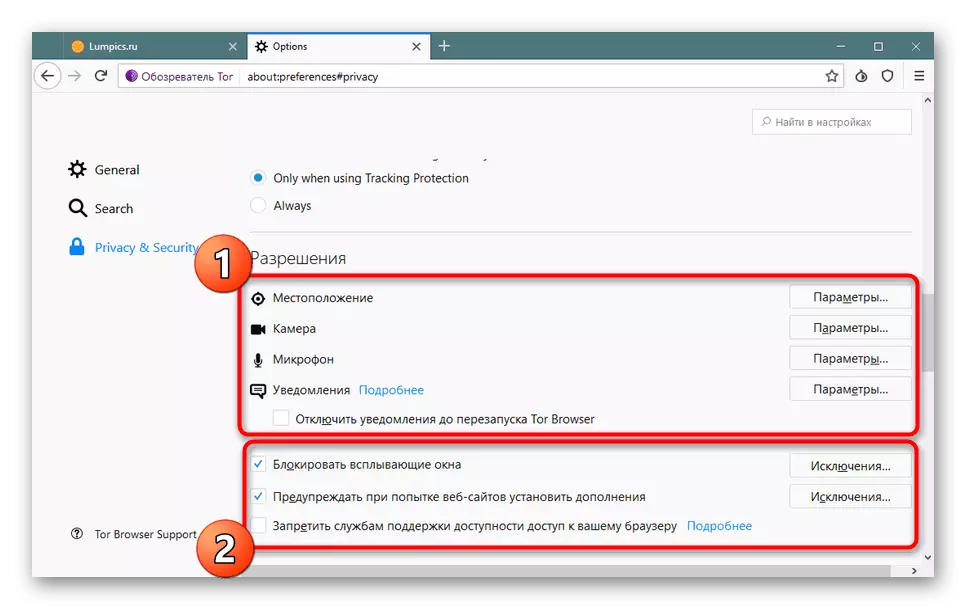

- Oddziel uwagę na uprawnienia, wyłączając aktywację mikrofonu, wykrywanie kamer i lokalizacji. Pamiętaj, aby upewnić się, że zainstalowany kleszczy znajduje się w pobliżu "Block Supp-up Windows".

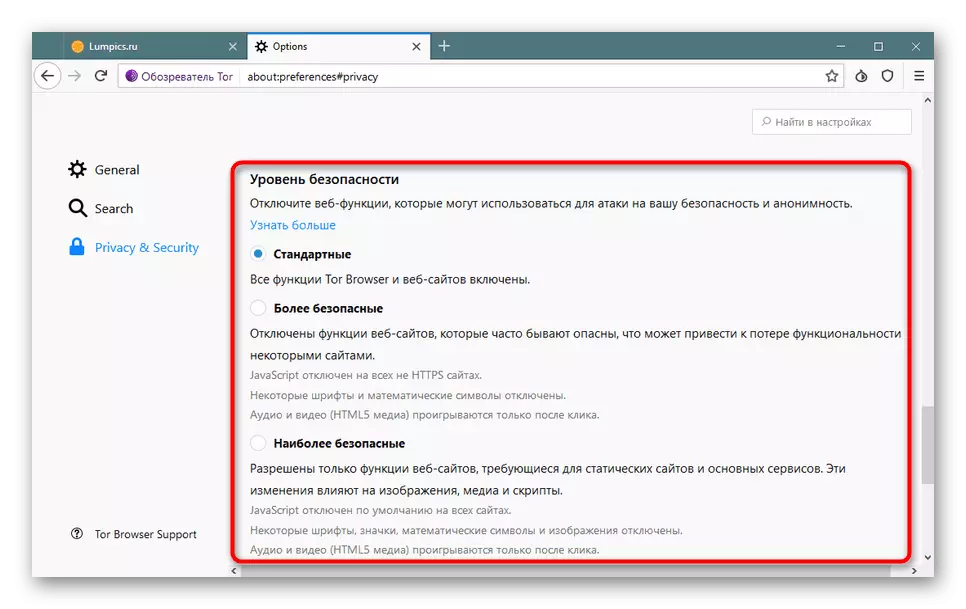

- Poniżej znajduje się jedna z unikalnych funkcji przeglądarki TOR - "poziom bezpieczeństwa". Posiada trzy tryby działania, każdy z nich ogranicza uruchomienie niektórych narzędzi, co umożliwia zwiększenie ochrony. Sprawdź opis wszystkich trybów i wybierz optymalne dla siebie.

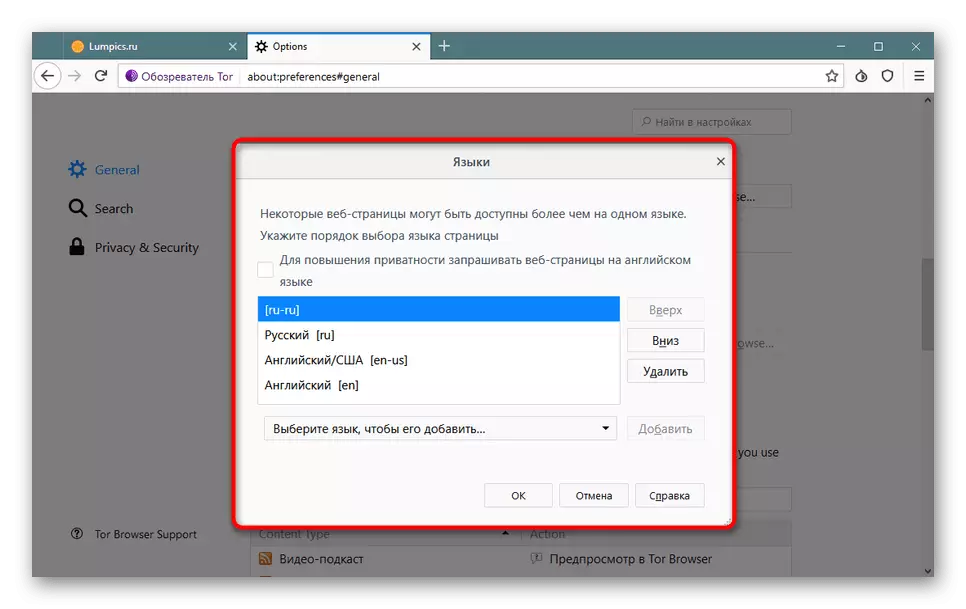

- Ponadto deweloperzy zalecają zmianę preferowanego języka wyświetlania strony, aby zwiększyć anonimowość. Odbywa się to w sekcji "Ogólne". W pobliżu elementu "Język" będzie musiał kliknąć "Wybierz".

- Wybierz język z listy lub dodaj nowy.

Zwróciliśmy szczególną uwagę na skrypty, takie jak łącznik JavaScript i HTTP, ponieważ mają pewne luki używane przez intruzów do rozpowszechniania zagrożeń lub hakerskich komputerów. Pozostałe elementy są standardowymi i podstawowymi zasadami bezpiecznego surfowania internetowego.

Suplementy

Deweloperzy zbudowali dwa przydatne dodatki do Tor, co zwiększa ochronę podczas przełączania na podejrzane lub niezweryfikowane witryny. Jeden z nich ogranicza uruchomienie skryptów, a drugi automatycznie przekierowuje do bezpiecznego protokołu HTTPS, jeśli jest uważany za możliwy. Przeanalizujmy je bardziej szczegółowo.

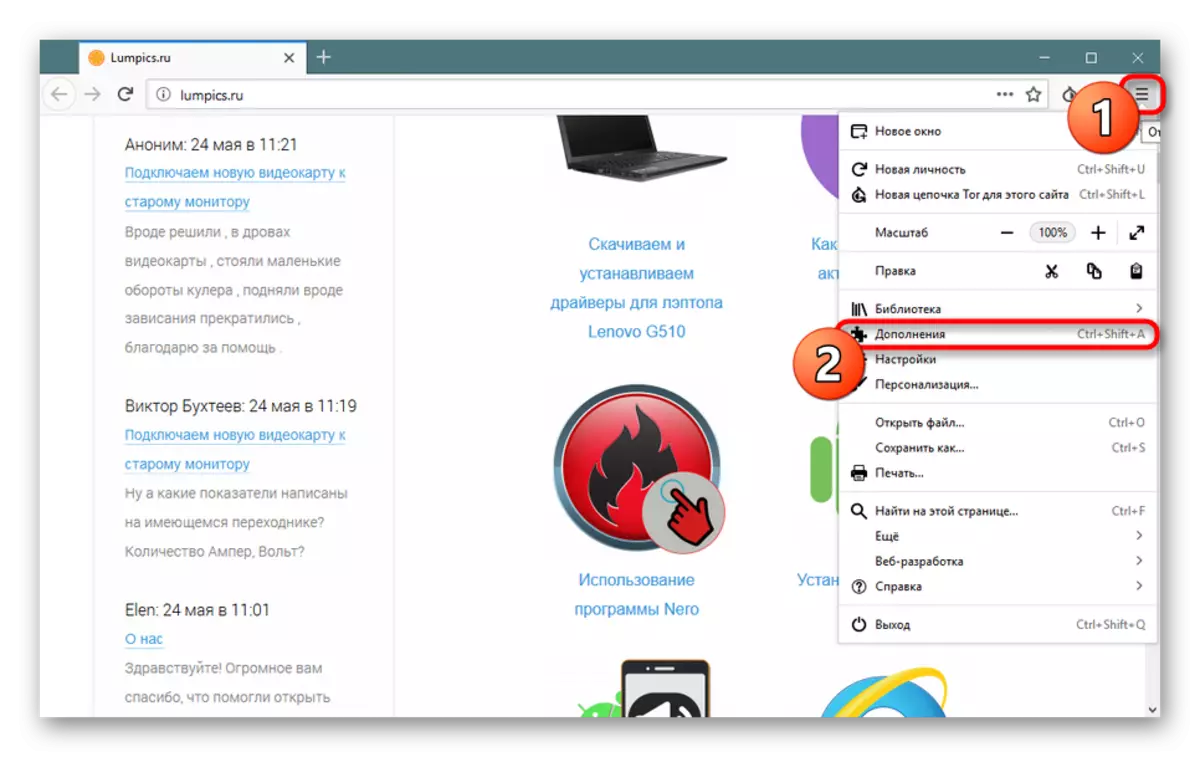

- Otwórz menu przeglądarki internetowej i przejdź do "Add-Ons".

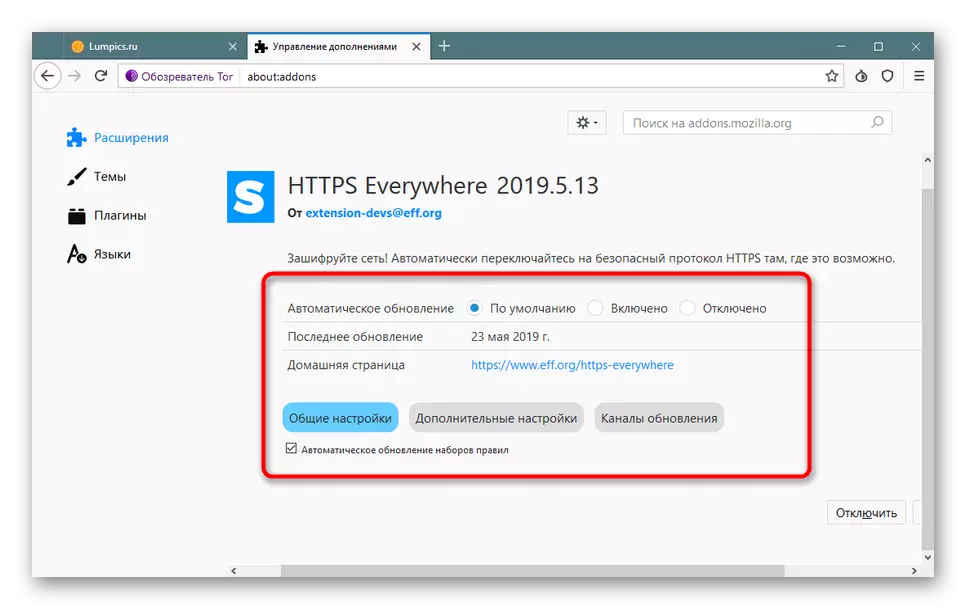

- Upewnij się, że każdy z nich jest aktywny i kliknij "HTTPS wszędzie".

- Ustawienia rozszerzenia mają niewiele, możesz zainstalować tylko tryb aktualizacji i upewnić się, że znak wyboru jest znakiem wyboru w pobliżu ważnego elementu "Automatyczne aktualizujące reguły".

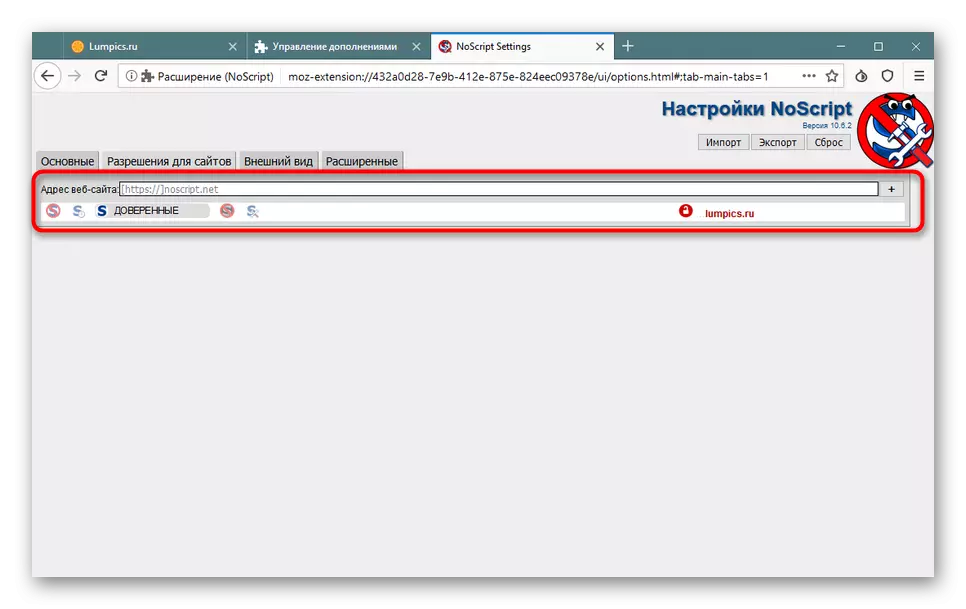

- Pozwól nam zwrócić się do bardziej interesującego narzędzia - "Noscript".

- W nowym oknie konfiguracji widać trzy "domyślne" zakładki "zaufane" i "niezaufane". Zaznacz wszystkie skrypty, które chcesz wyłączyć lub włączyć na stronach różnych typów. Po raz kolejny wyjaśniamy, że wyłączanie tych narzędzi zwiększa bezpieczeństwo, eliminując lukę do transmisji wirusów.

- Możesz wprowadzić adres konkretnej witryny, aby dodać go do jednego z typów stron lub skonfigurować indywidualne zasady.

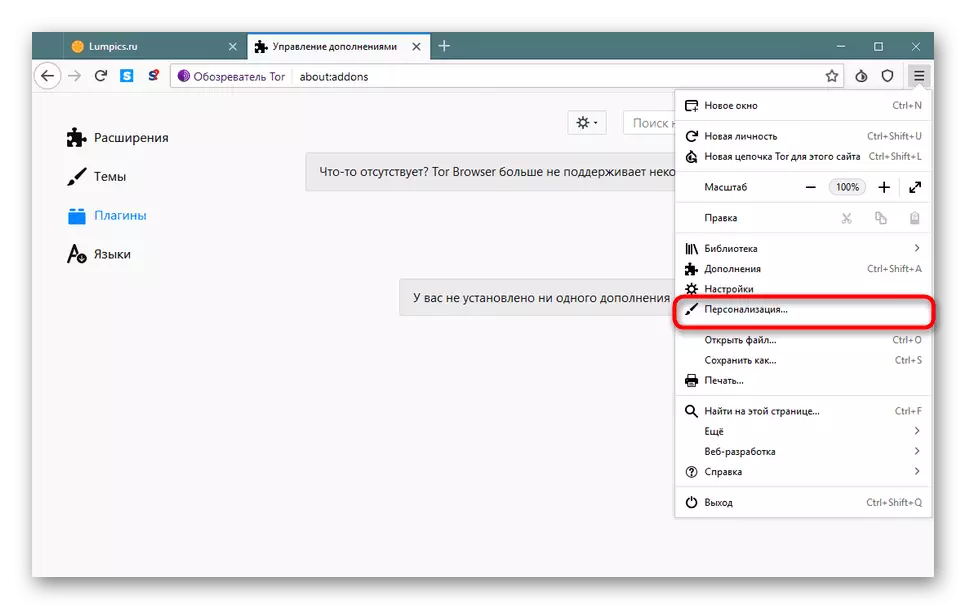

- Następnie zalecamy przeniesienie do sekcji "Personalizacja".

- Oto ikony wspomnianych skryptów. Przenieś je do górnego panelu, aby przyspieszyć ich zarządzanie, jeśli to konieczne.

Ponadto zauważamy, że instalacja dodatkowych rozszerzeń i wtyczek nie jest zalecana, ponieważ zmniejszają one ogólny poziom bezpieczeństwa i mogą być stosowane przez intruzów jako lukę do transmisji złośliwego kodu lub plików.

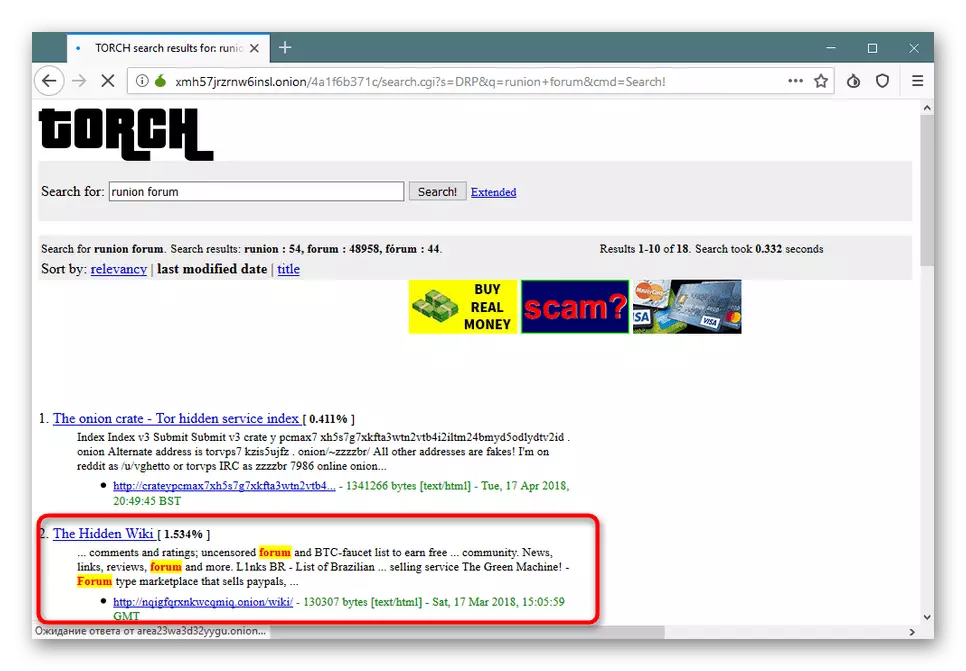

Wyszukiwarka instalacji

Jak wspomniano wcześniej, Tor Przeglądarka umożliwia przeniesienie do witryn zarejestrowanych w domenie .ONION. Jeśli używasz wyszukiwarki Google lub na przykład Yandex, a następnie takie zasoby nie zostaną znalezione. Istnieją specjalne wyszukiwarki, które umożliwiają znalezienie wyłącznie w wspomnianej domenie. Jeśli jesteś zainteresowany tym procesem, zaleca się zapisywanie znalezionej wyszukiwarki, aby nie wprowadzić go za każdym razem.

- W menu przejdź do "Ustawienia".

- Tutaj w sekcji "Ogólne" znajdź pole strony głównej i włóż znaleziony wyszukiwarkę.

- Po uruchomieniu przeglądarki dotrzesz do żądanej strony, abyś mógł natychmiast przejść do wyszukiwania.

- Liczba i jakość wyświetlanych wyników zależy tylko od używanej usługi wyszukiwania, ponieważ wszystkie z nich mają różne algorytmy.

- Aby zawsze być w stanie dostać się na stronę witryny, kliknij ikonę Asterisk i dodaj go do panelu Zakładki.

Od czasu do czasu każde zasoby mogą się zmienić, więc lepiej mieć kilka alternatyw w magazynie. Są one dodawane do panelu Zakładki w ten sam sposób i przechowywane nawet po ponownym uruchomieniu przeglądarki.

Praca z witrynami

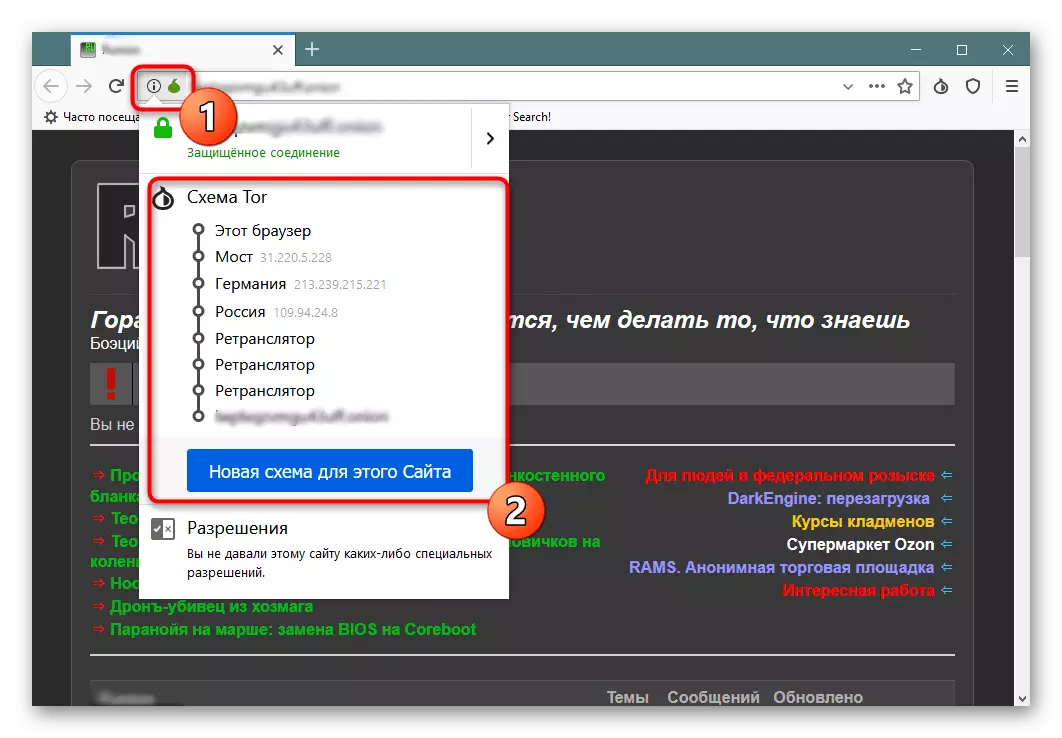

Gdy wszystkie edycja wstępna zostanie zakończona, każdy użytkownik chce wspiąć się na różne miejsca w poszukiwaniu niezbędnych informacji. Należy pamiętać, że każda strona ma zastosowanie do ich ustawień, które umożliwiają zmianę obwodu połączenia lub ustawianie uprawnień osobistych.

- Po przejściu na stronę kliknij ikonę Green Blossom. Tutaj natychmiast zobaczysz łańcuch łańcucha. Jeśli nie pasuje do Ciebie lub współpracuje z awariami, kliknij "Nowy schemat tej strony".

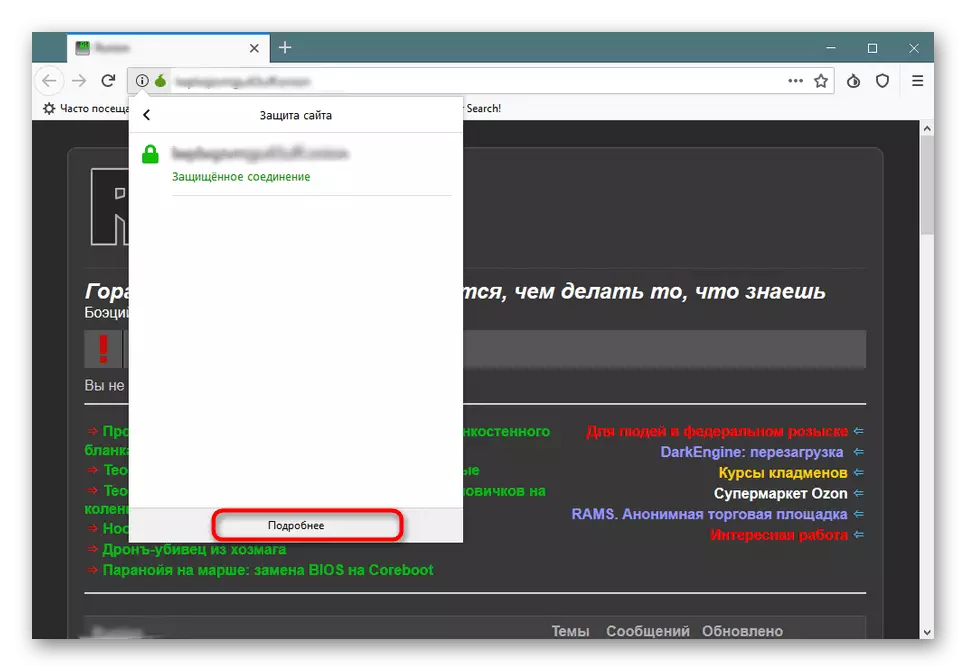

- W sekcji "Ochrona w witrynie" znajduje się przycisk, aby przejść do dodatkowej konfiguracji.

- Pierwsza karta wskazuje autentyczność zasobu, informacje o prywatności i szczegółach technicznych.

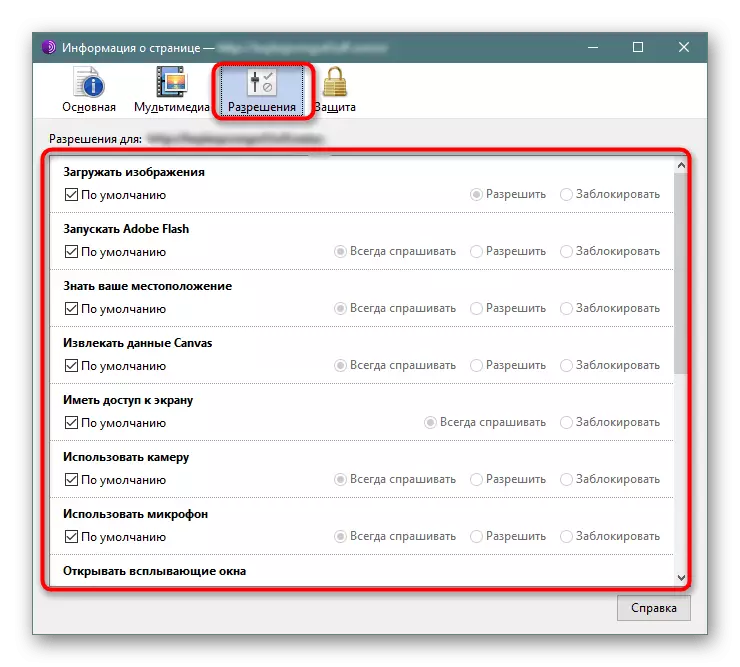

- "Uprawnienia" odpowiada za instalację przywilejów zasobów, takich jak włączenie lub wyłączenie odtwarzacza flash, ładowanie obrazów, odbierania dostępu do ekranu lub uruchomić wyskakujące okien. Wszystko to jest skonfigurowane indywidualnie dla żądań użytkownika.

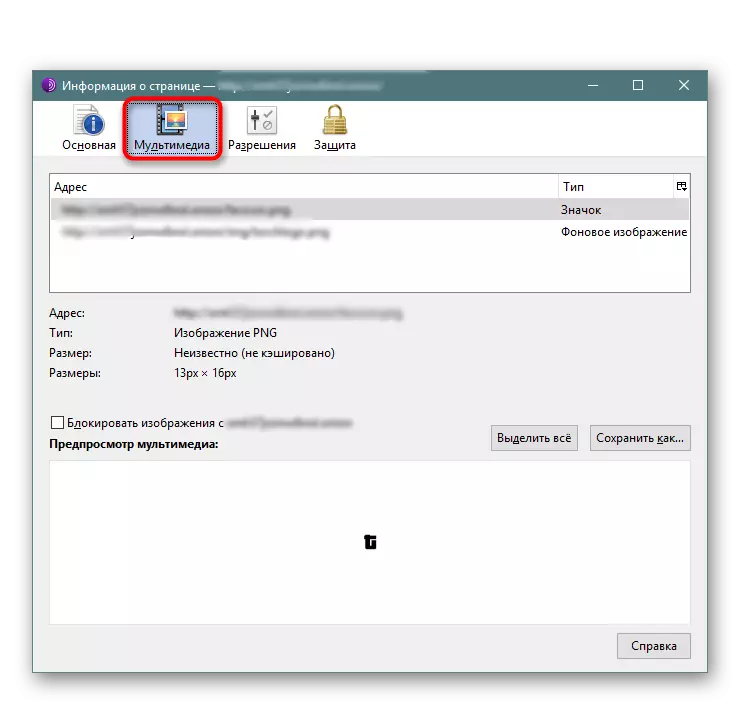

- Na karcie Multimedia znajdziesz listę wszystkich obrazów i nagrań wideo. Pomoże to śledzić widoczne i niewidzialne treści wyświetlane na stronie i nauczyć się bezpośrednich linków do tych danych.

Teraz jesteście zaznajomieni ze wszystkimi głównymi aspektami konfiguracji Tarczarza przeglądarki. Jak widać, istnieje wiele ważnych parametrów odpowiedzialnych za wygodę i bezpieczeństwo surfowania. Ważne jest, aby wybrać odpowiednie ustawienie, aby stworzyć idealne warunki indywidualnie dla siebie.