OpenVPN er et av VPN-alternativene (virtuelt privat nettverk eller private virtuelle nettverk), slik at du kan implementere dataoverføring på en spesialisert kryptert kanal. Dermed kan du koble til to datamaskiner eller bygge et sentralisert nettverk med en server og flere klienter. I denne artikkelen lærer vi å lage en slik server og sette den opp.

Konfigurer OpenVPN Server.

Som nevnt ovenfor, ved hjelp av teknologi, kan vi overføre informasjon til en sikker kommunikasjonskanal. Det kan deles filer eller sikker Internett-tilgang via en server som er en vanlig gateway. For å skape det, trenger vi ikke ekstra utstyr og spesiell kunnskap - alt er gjort på datamaskinen som er planlagt å bli brukt som VPN-server.For videre arbeid, vil det også være nødvendig å konfigurere klientdelen på nettverksbrukermaskiner. Alt arbeid kommer ned til å skape nøkler og sertifikater som deretter overføres til kunder. Disse filene lar deg få en IP-adresse når den er koblet til serveren og opprette den ovennevnte krypterte kanalen. All informasjon som overføres av den, kan bare leses hvis det er en nøkkel. Denne funksjonen lar deg forbedre sikkerheten betydelig og sikre sikkerheten til data.

Installer OpenVPN på maskin-server

Installasjon er en standardprosedyre med noen nyanser, som vil snakke mer.

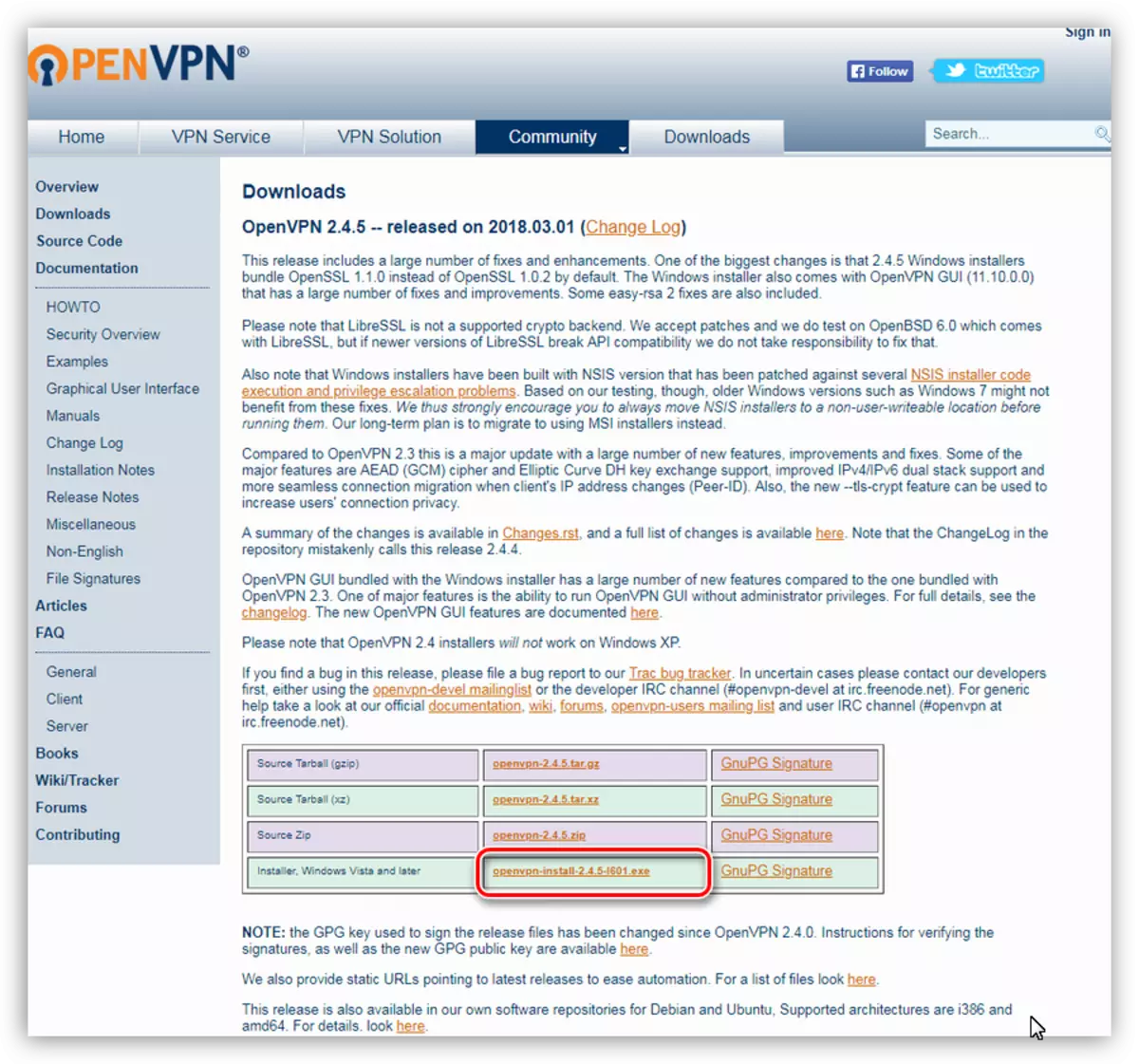

- Først av alt må du laste ned programmet på linken under.

Last ned OpenVPN.

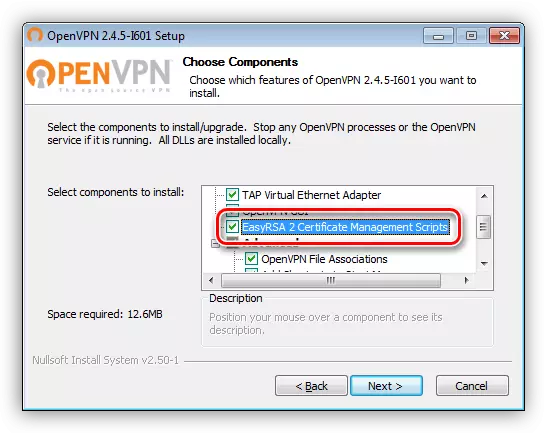

- Neste, kjør installatøren og nå komponentvalgsvinduet. Her må vi sette en tank i nærheten av punktet med navnet "EasyRSA", som lar deg lage sertifikat og nøkler filer, samt administrere dem.

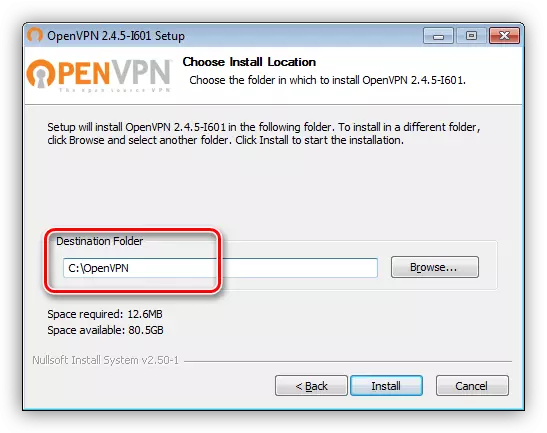

- Det neste trinnet er å velge et sted å installere. For enkelhets skyld, sett programmet til roten til systemdisken S:. For å gjøre dette, bare slett for mye. Det skal fungere

C: \ openvpn

Vi gjør det for å unngå feil når du utfører skript, siden mellomromene i banen ikke er tillatt. Du kan selvfølgelig ta dem i sitater, men oppmerksomhet kan og oppsummere, og se etter feil i koden - saken er ikke lett.

- Etter alle innstillinger, installer du programmet i normal modus.

Konfigurere serverdel

Når du utfører følgende handlinger, bør det være så oppmerksomme som mulig. Eventuelle feil vil føre til informasjon om serveren. En annen forutsetning - din konto må ha administratorrettigheter.

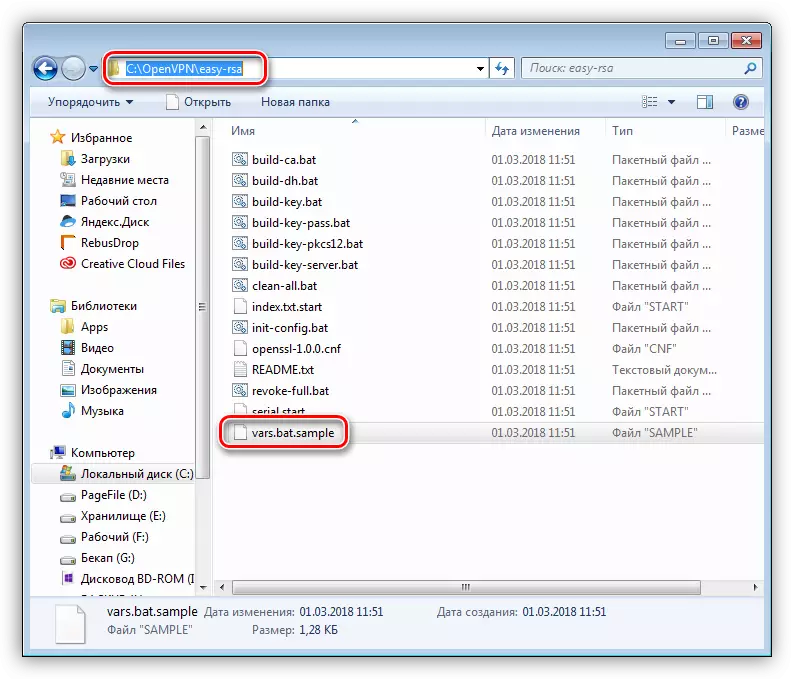

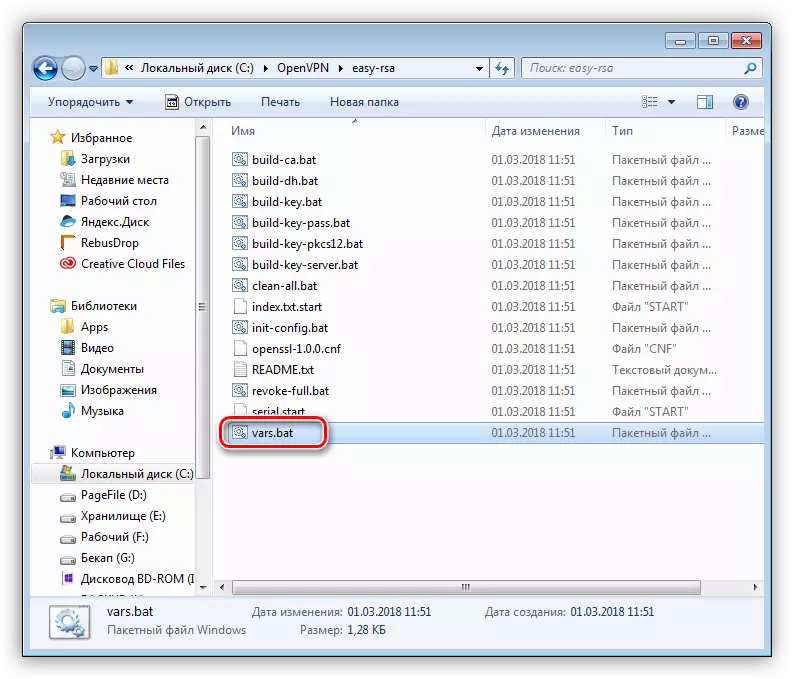

- Vi går til "Easy-RSA" katalogen, som i vårt tilfelle ligger på

C: \ openvpn \ easy-rsa

Finn VARS.BAT.SAMPLE-filen.

Gi nytt navn til vars.bat (vi sletter ordet "prøve" sammen med et punkt).

Åpne denne filen i Notisblokk ++ Editor. Dette er viktig, siden det er denne notatboken som lar deg korrekt redigere og lagre koder, noe som bidrar til å unngå feil når de utfører dem.

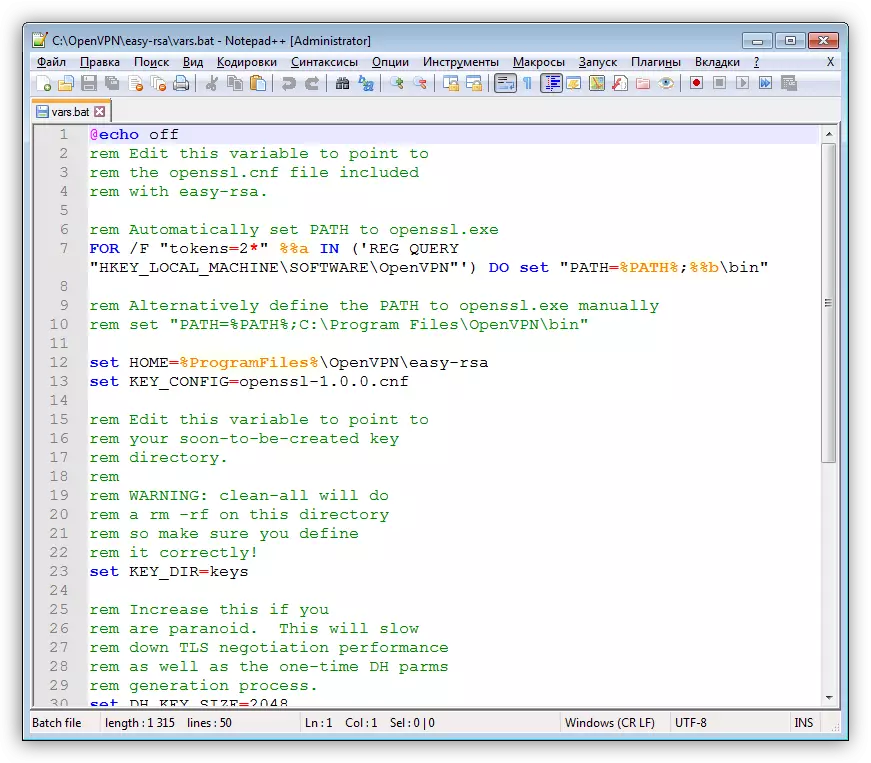

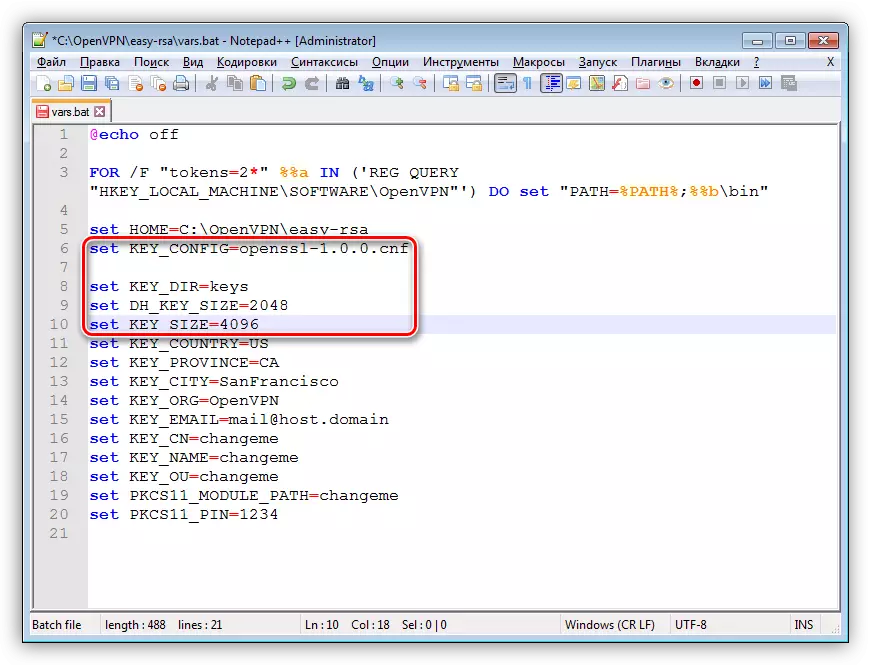

- Først av alt sletter vi alle kommentarer som er tildelt grønt - de vil bare forstyrre oss. Vi får følgende:

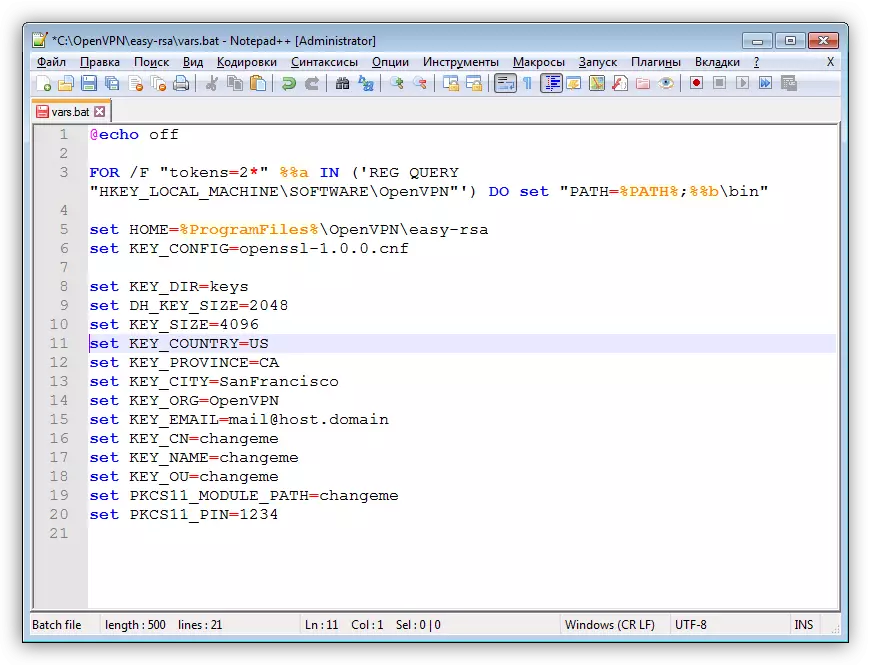

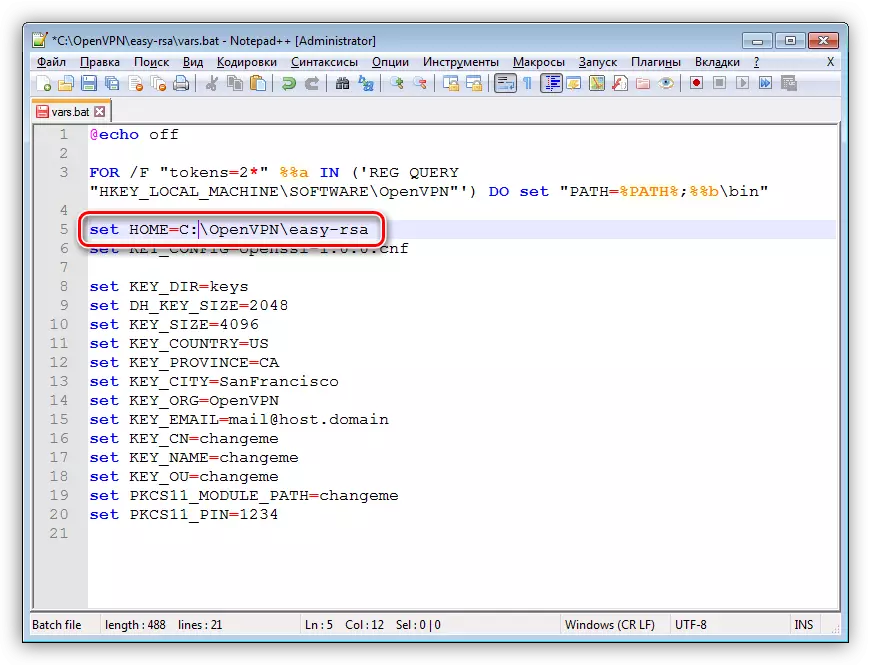

- Deretter endrer du banen til "Easy-RSA" -mappen til den vi angav under installasjonen. I dette tilfellet, bare slette variabelen% programfiler% og endre den på C:.

- Følgende fire parametere blir uendret.

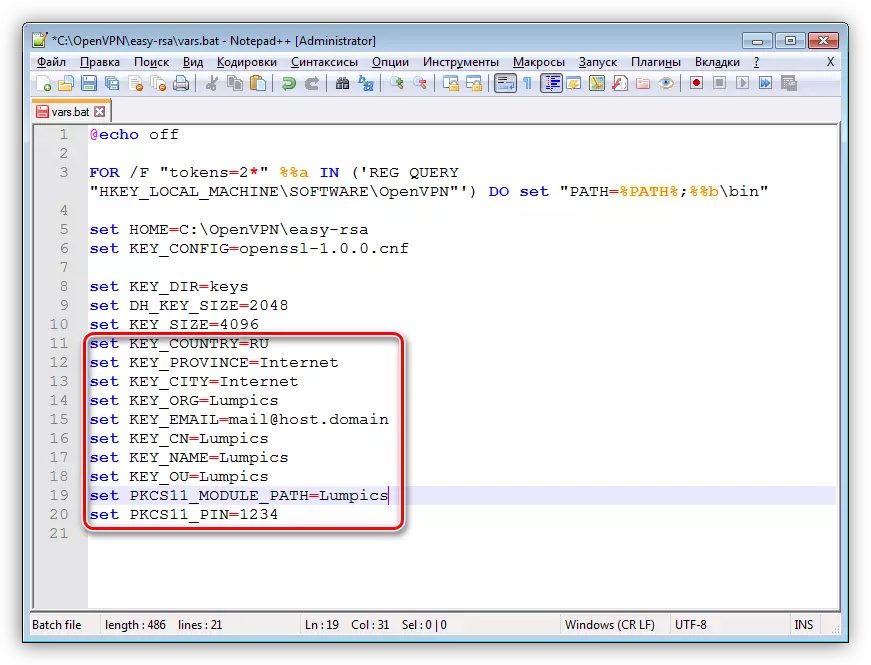

- De resterende linjene fyller seg vilkårlig. Eksempel på skjermbildet.

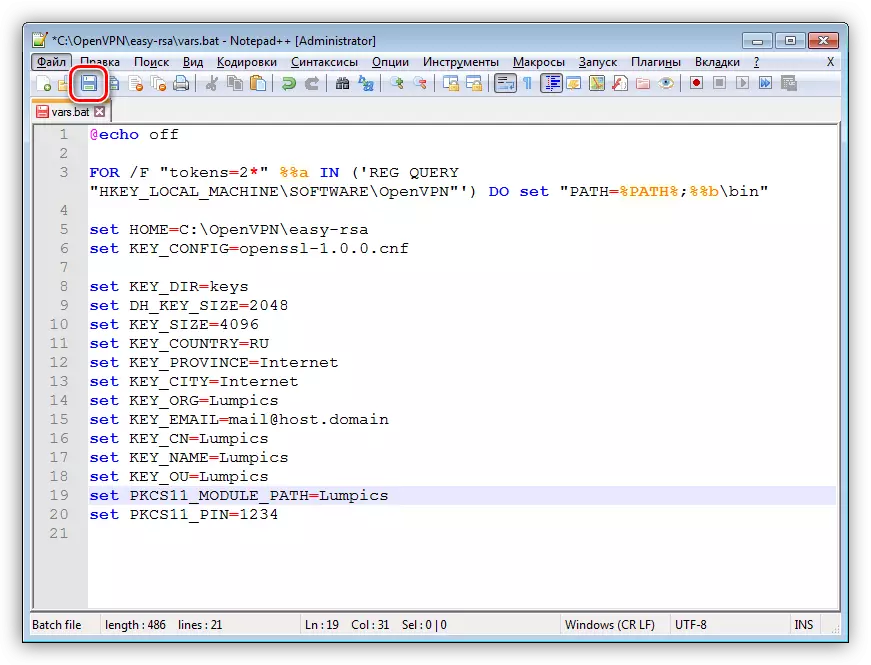

- Lagre filen.

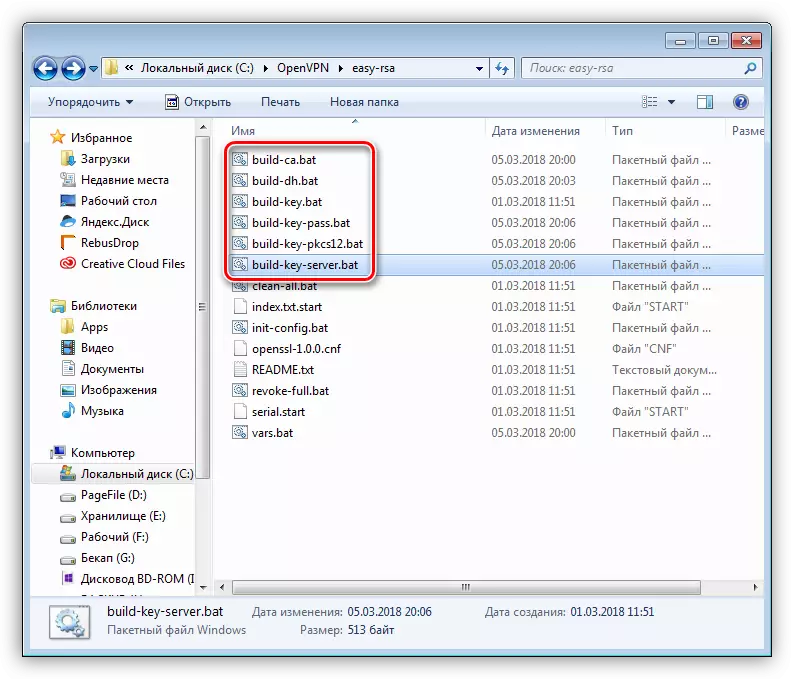

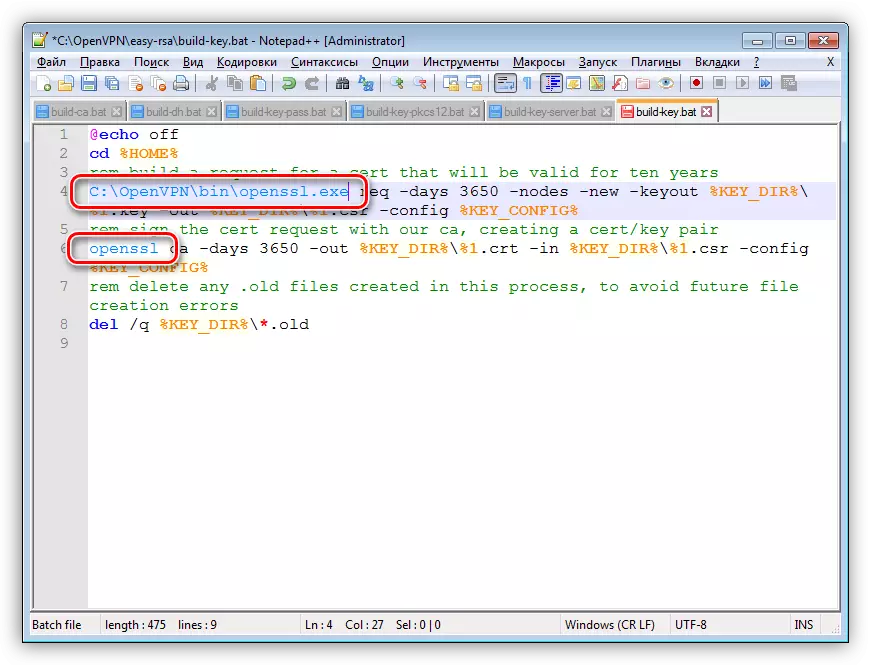

- Du må også redigere følgende filer:

- Bygg-Ca.bat.

- Bygge-dh.bat.

- Bygge-nøkkel.BAT.

- Build-Key-Pass.Bat

- Build-Key-PKCS12.bat

- Build-Key-Server.Bat

De må endre laget

OpenSSL.

På den absolutte banen til den tilsvarende openssl.exe-filen. Ikke glem å lagre endringer.

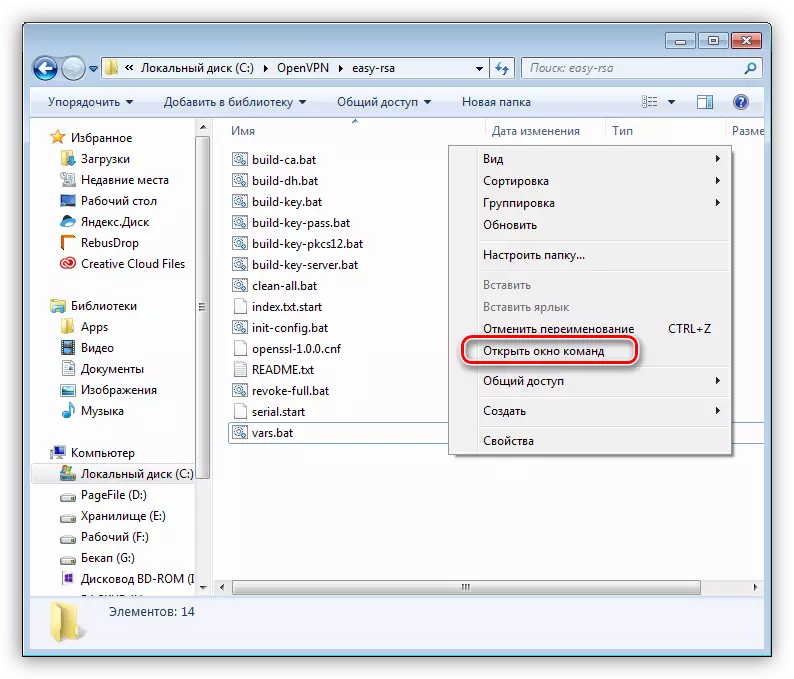

- Nå åpner du "Easy-RSA" -mappen, klemskift og klikk på PCM på et gratis sted (ikke på filer). I hurtigmenyen velger du "Åpne kommandovinduet" -elementet.

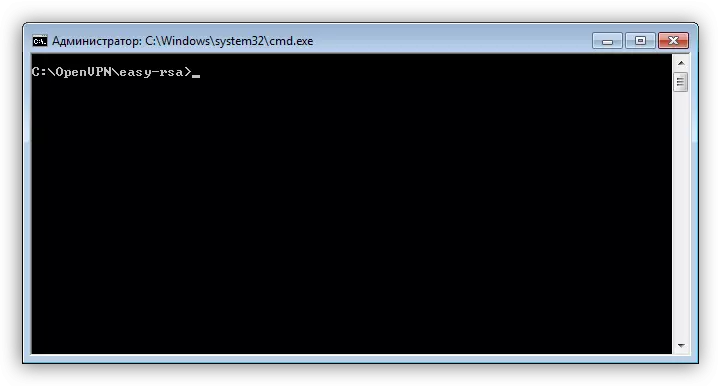

"Kommandolinjen" starter med overgangen til målkatalogen allerede implementert.

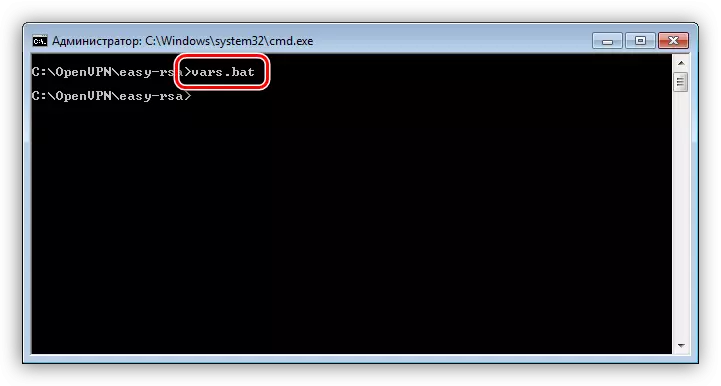

- Vi skriver inn kommandoen som er angitt nedenfor og klikker på Enter.

vars.bat.

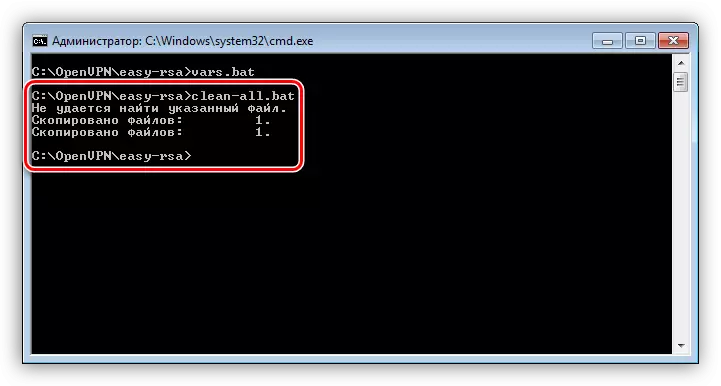

- Deretter lanserer du en annen "batchfil".

Clean-all.Bat.

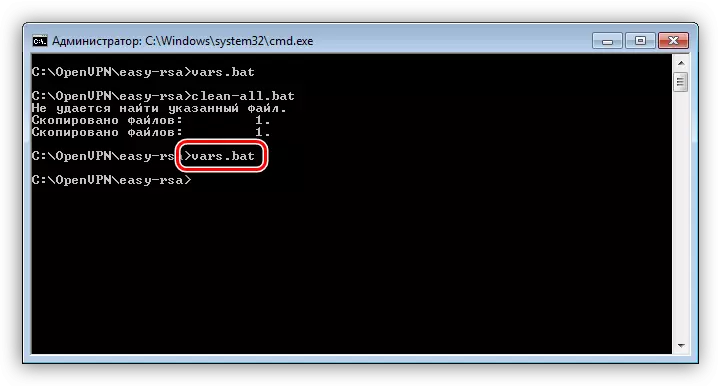

- Vi gjentar den første kommandoen.

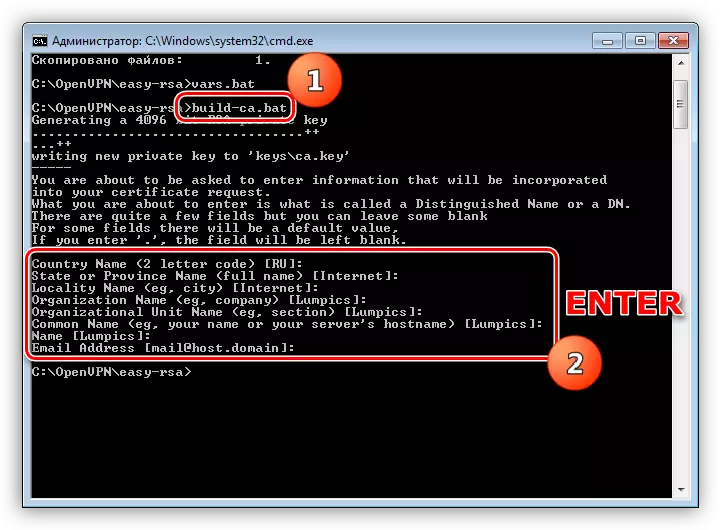

- Det neste trinnet er å lage de nødvendige filene. For å gjøre dette, bruk laget

Bygg-Ca.bat.

Etter å ha kjørt systemet, vil det tilby å bekrefte dataene som vi skrev inn VARS.BAT-filen. Bare trykk ENTER flere ganger til den opprinnelige strengen vises.

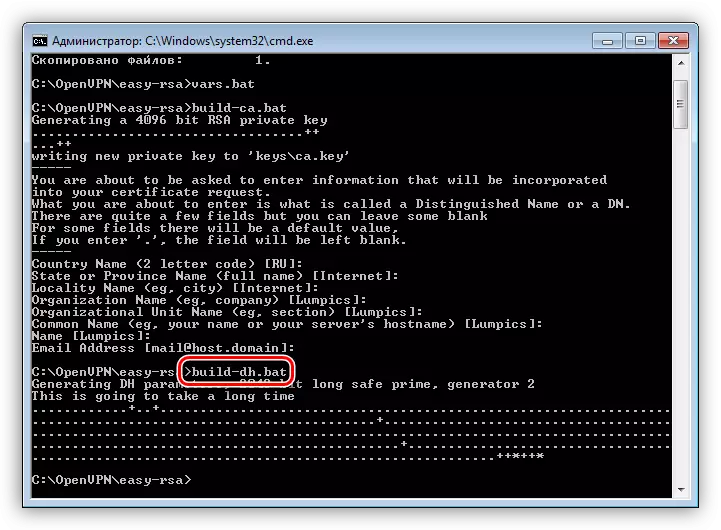

- Opprett en DH-tast ved hjelp av oppstart av filen

Bygge-dh.bat.

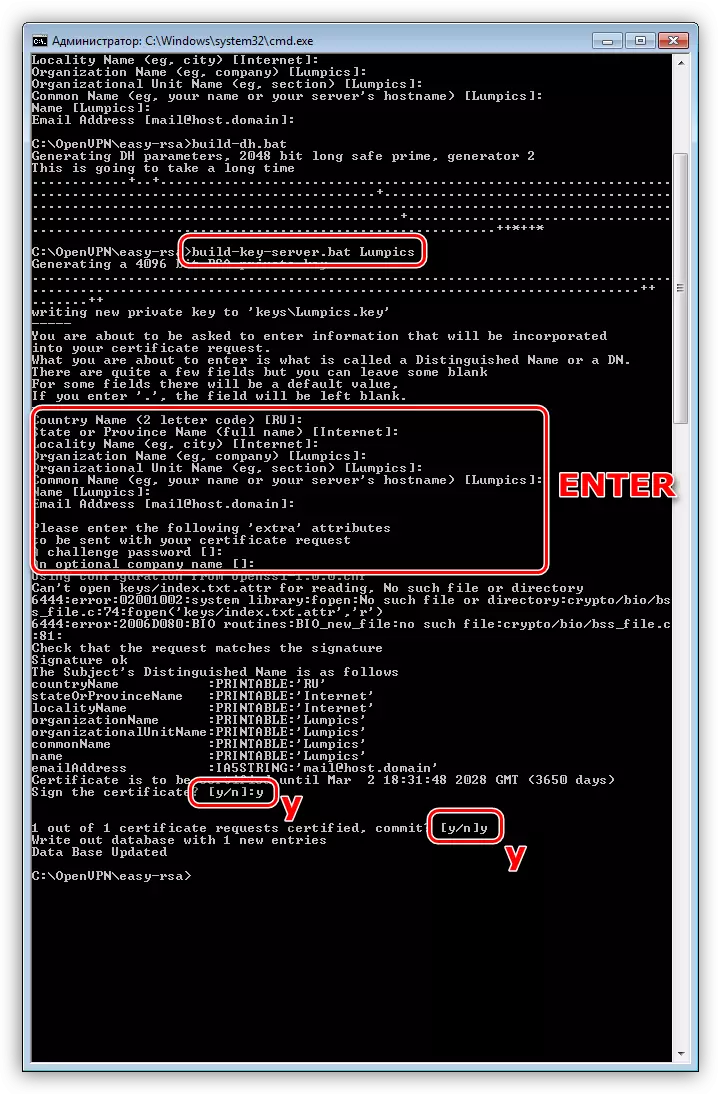

- Opprett et sertifikat for serverdel. Det er et viktig punkt her. Han må tildele navnet som vi registrerte oss i vars.bat i "Key_name"--raden. I vårt eksempel er det lumpics. Kommandoen ser slik ut:

Build-Key-Server.Bat Lumpics

Det må også bekrefte dataene ved hjelp av Enter-tasten, og også to ganger inn i bokstaven "Y" (YES), der det kreves (se skjermbilde). Kommandolinjen kan lukkes.

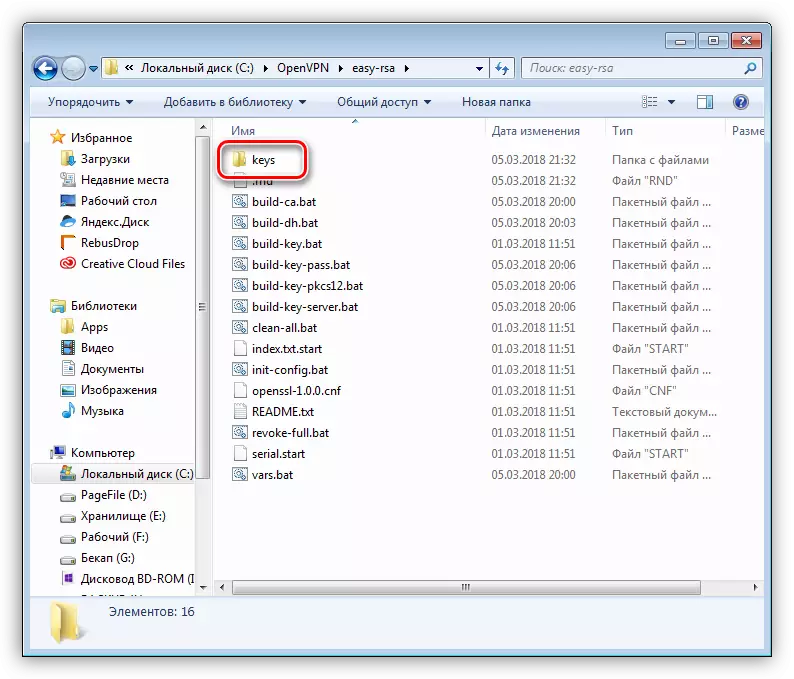

- I vår katalog "Easy-RSA" vises en ny mappe med tittelen "-tastene".

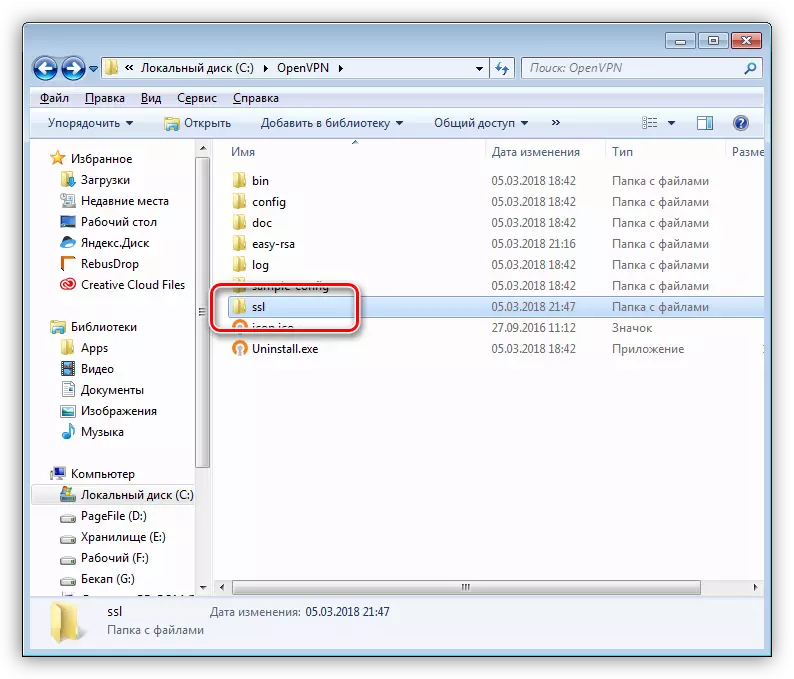

- Innholdet må kopieres og limes inn i "SSL" -mappen, som du vil opprette i rotkatalogen til programmet.

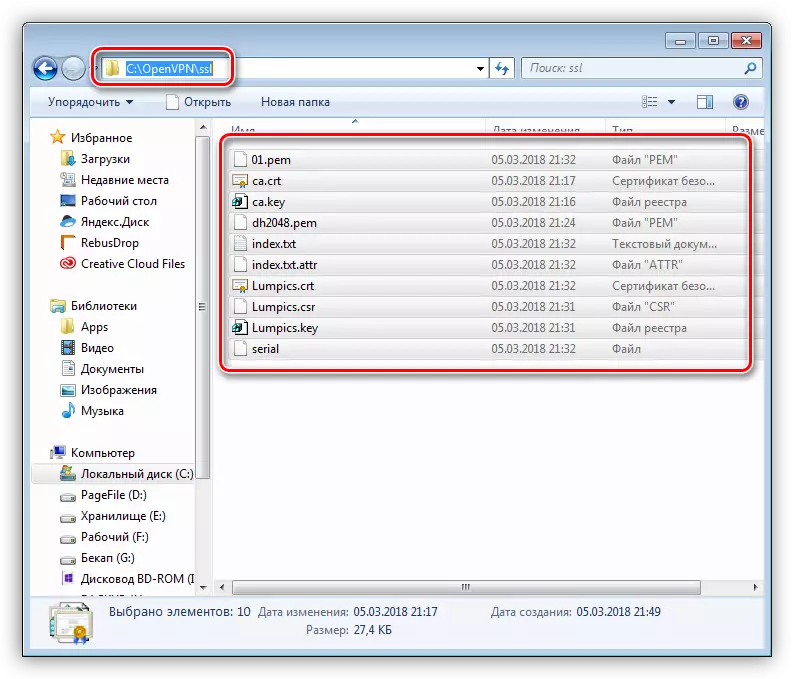

Vis mappe etter at du har satt inn kopiert filer:

- Nå går vi til katalogen

C: \ openvpn \ config

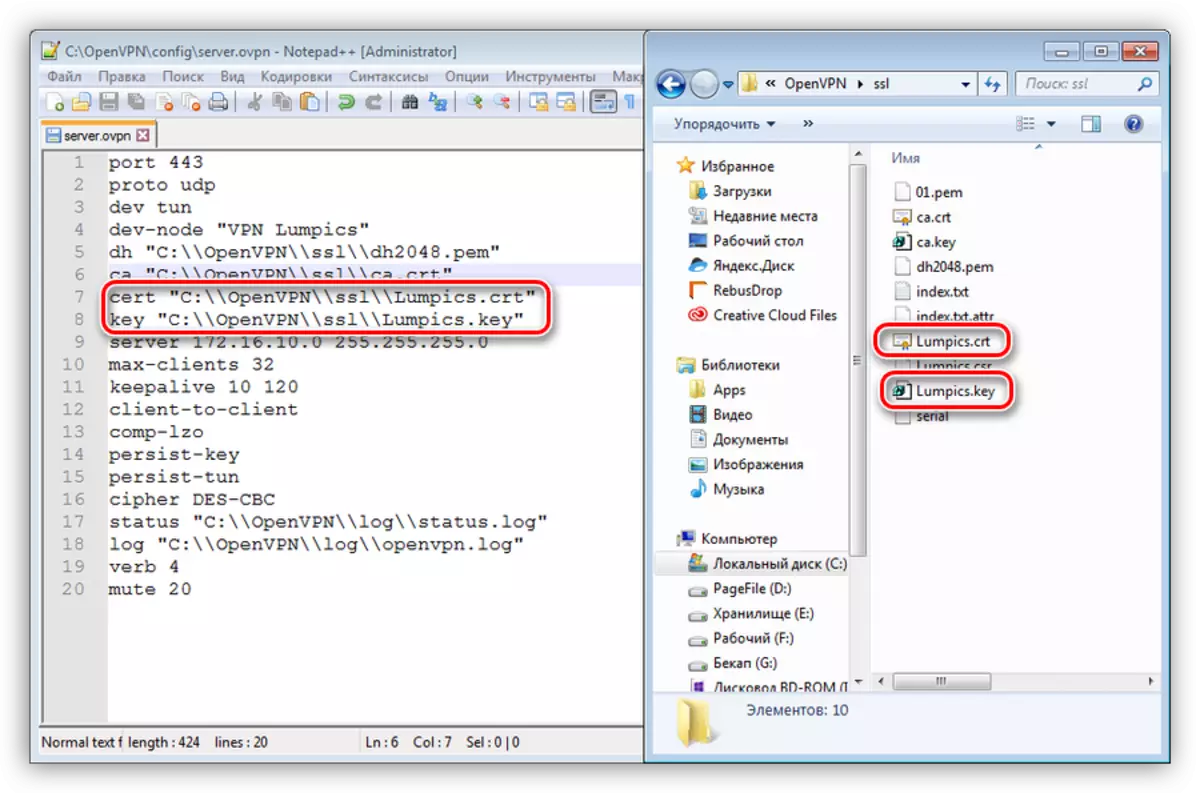

Opprett et tekstdokument her (PCM - Opprett - tekstdokument), endre navn på det på server.ovpn og åpne den i Notisblokk ++. Vi presenterer følgende kode:

Port 443.

Proto udp.

Dev Tun.

Dev-node "vpn lumpics"

DH C: \\ openvpn \\ ssl \\ dh2048.pem

CA C: \\ openvpn \\ ssl \\ ca.crt

Cert c: \\ openvpn \\ ssl \\ lumpics.crt

Key C: \\ openvpn \\ ssl \\ lumpics.key

Server 172.16.10.0 255.255.255.0.

Max-klienter 32

Keepalive 10 120.

Klient-til-klient

Comp-Lzo.

Vedvarende nøkkel.

Vedvarende tun.

Cipher des-CBC

Status C: \\ openvpn \\ log \\ status.log

Logg C: \\ openvpn \\ log \\ openvpn.log

Verb 4.

Stum 20.

Vær oppmerksom på at navnene på sertifikatene og tastene må samsvare med "SSL" -mappen.

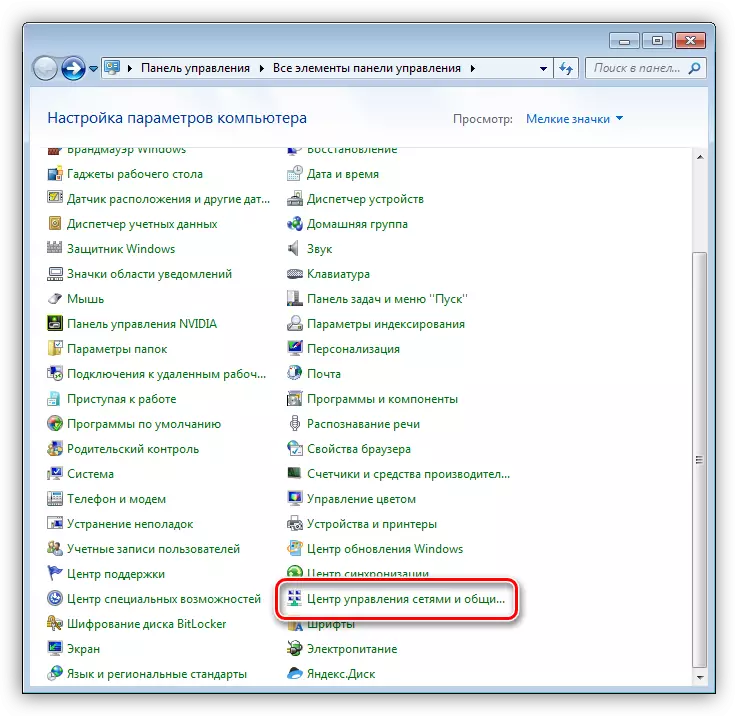

- Deretter åpner du "Kontrollpanel" og gå til "Network Management Center".

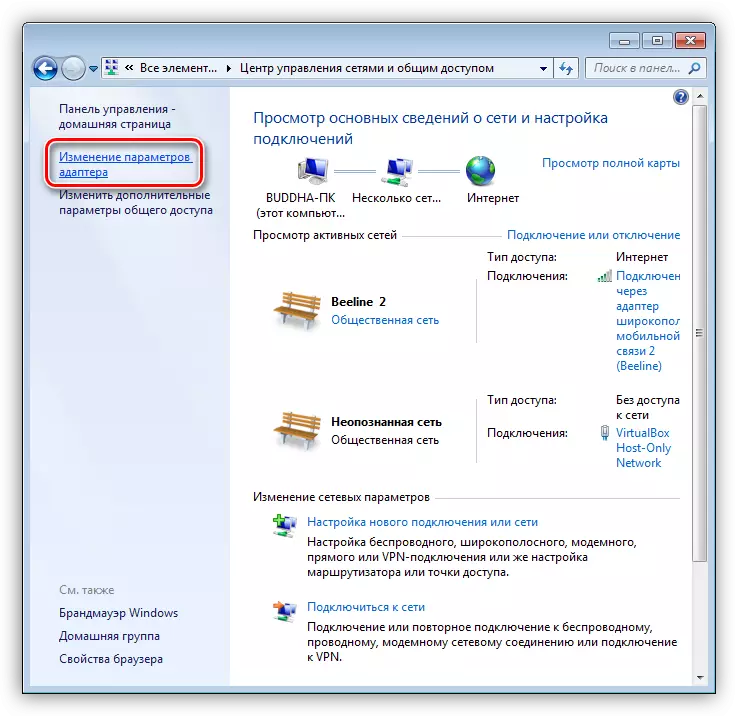

- Klikk på linken "Endre adapterinnstillinger".

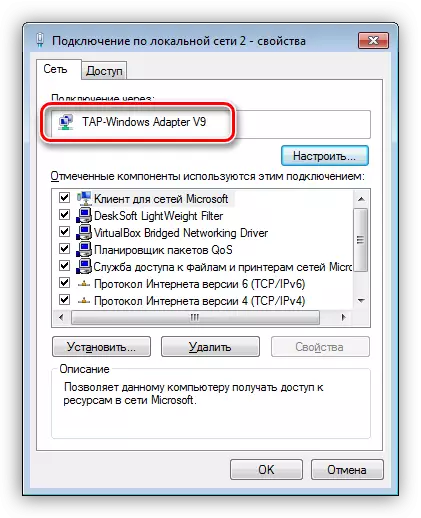

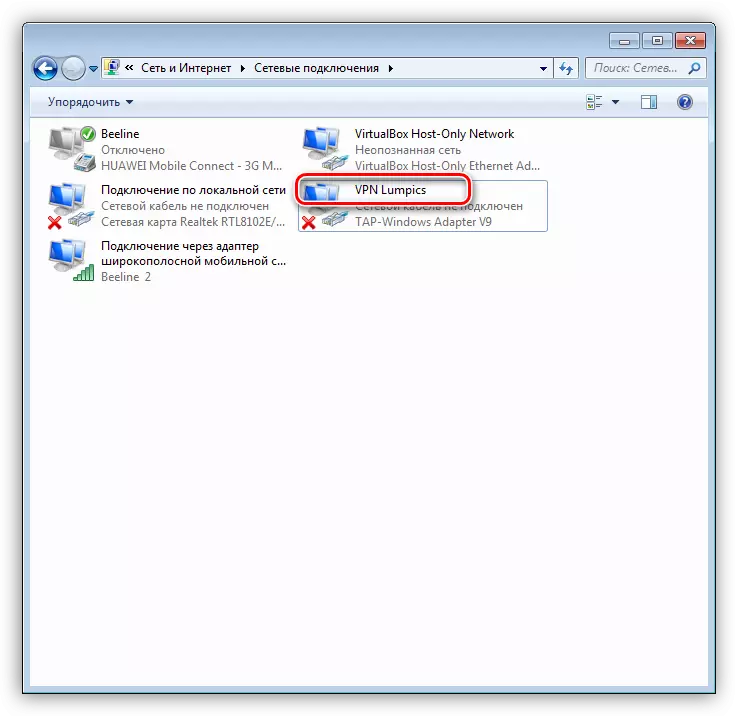

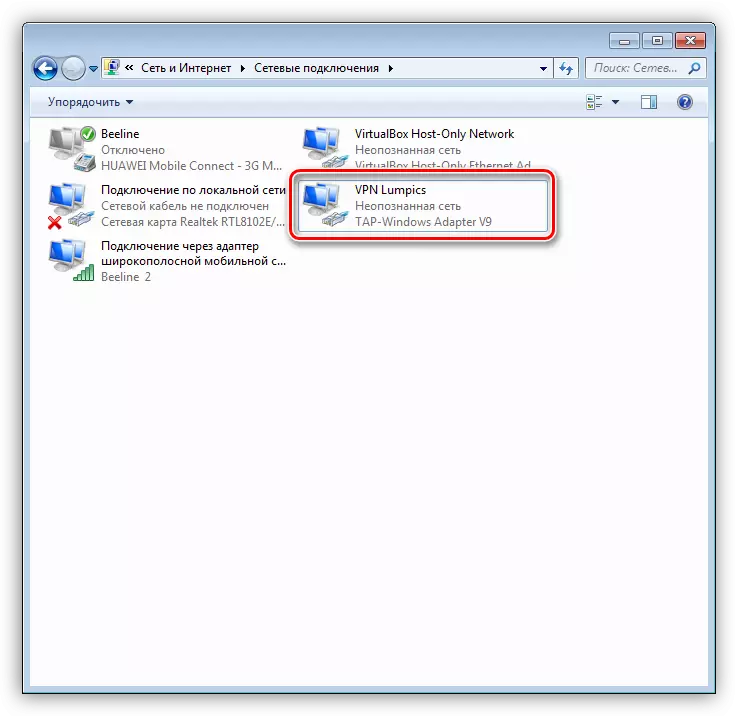

- Her må vi finne en forbindelse gjennom "Trykk-Windows-adapter V9". Du kan gjøre dette ved å klikke på PCM-tilkoblingen og snu til egenskapene.

- Gi nytt navn til det til "VPN Lumpics" uten anførselstegn. Dette navnet må samsvare med parameteren "Dev-Node" i Server.ovpn-filen.

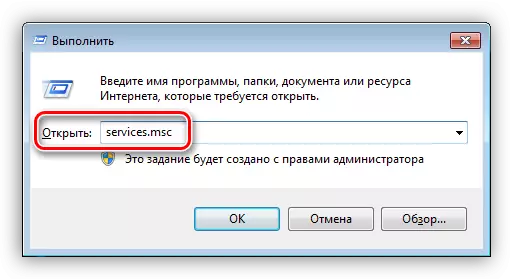

- Final Stage - Lanseringstjeneste. Trykk på Win + R-tastene, skriv inn strengen som er angitt nedenfor, og klikk Enter.

Tjenester.msc.

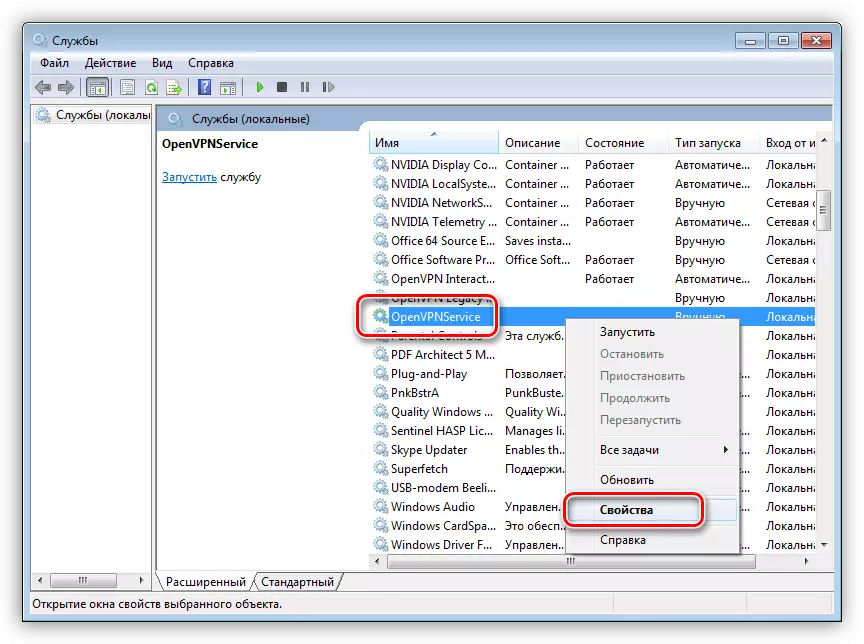

- Vi finner tjenesten med navnet "OpenVpnservice", klikk på PKM og gå til egenskapene.

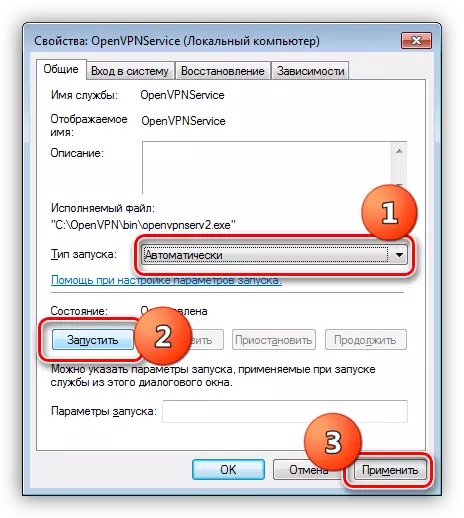

- Start Type Endre til "Automatisk", Kjør tjenesten og klikk på "Apply".

- Hvis vi alle er ferdige riktig, er Røde Kors Abyss i nærheten av adapteren. Dette betyr at forbindelsen er klar til å fungere.

Sette opp en klientdel

Før du starter kundesetningen, må du lage flere trinn på servermaskinen - for å generere nøkler og sertifikat for å konfigurere tilkoblingen.

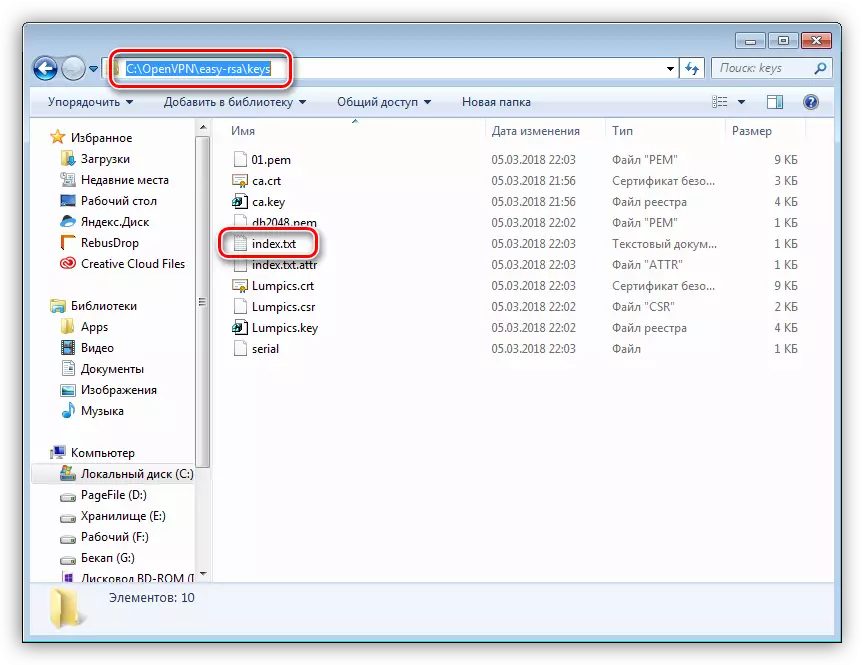

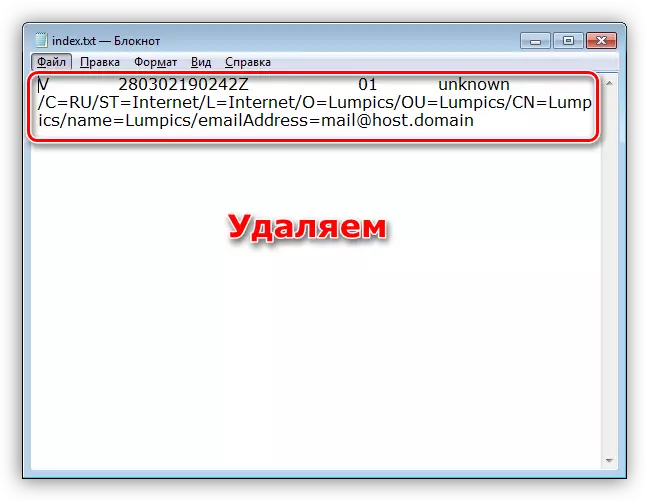

- Vi går til katalogen "Easy-RSA", deretter i "Keys" -mappen og åpner filen index.txt.

- Åpne filen, slett alt innholdet og lagre.

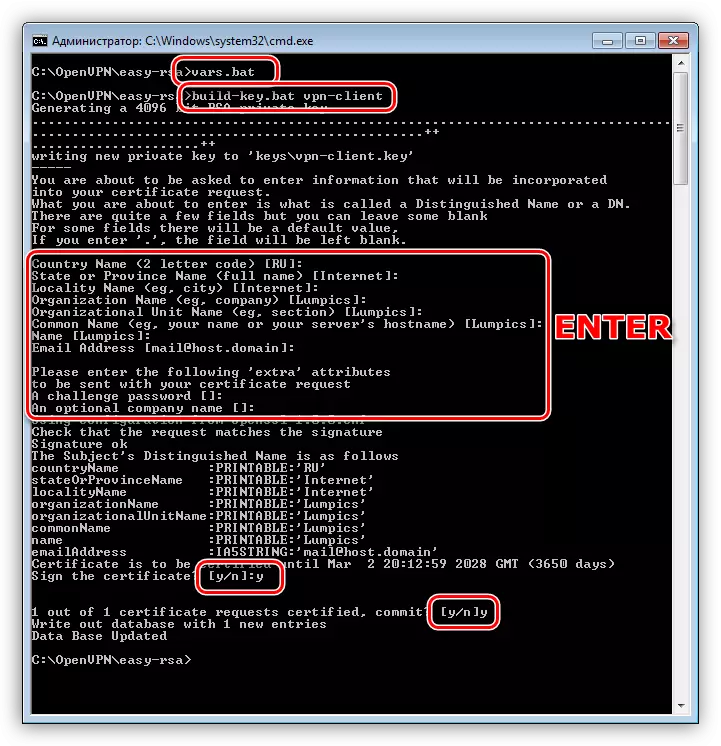

- Gå tilbake til "Easy-RSA" og kjør en "kommandolinje" (Shift + PCM - åpne kommandoervinduet).

- Neste, start vars.bat, og lag deretter et klientsertifikat.

Build-Key.Bat VPN-klient

Dette er et generelt sertifikat for alle maskiner på nettverket. For å forbedre sikkerheten, kan du generere filene dine for hver datamaskin, men ring dem annerledes (ikke "VPN-klient", men "VPN-klient1" og så videre). I dette tilfellet vil det være nødvendig å gjenta alle handlinger, som starter med indeks.txt rengjøring.

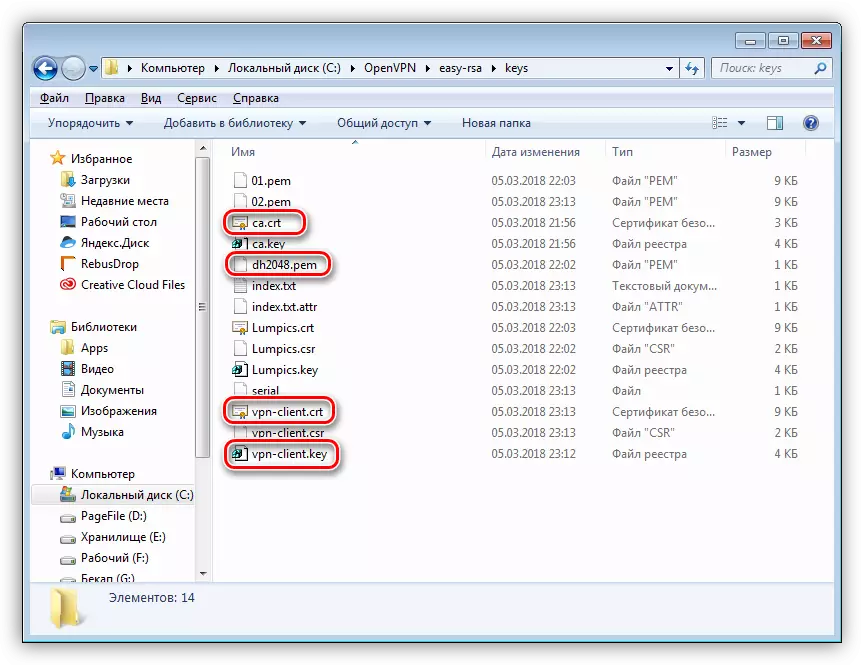

- Endelig handling - Overføring av VPN-client.crt-filer, VPN-Client.Key, CA.CRT og DH2048.PEM til klienten. Du kan gjøre dette på en hvilken som helst praktisk måte, for eksempel skrive på USB-flash-stasjonen eller overføre over nettverket.

Fungerer som må utføres på klientmaskinen:

- Installer OpenVPN på vanlig måte.

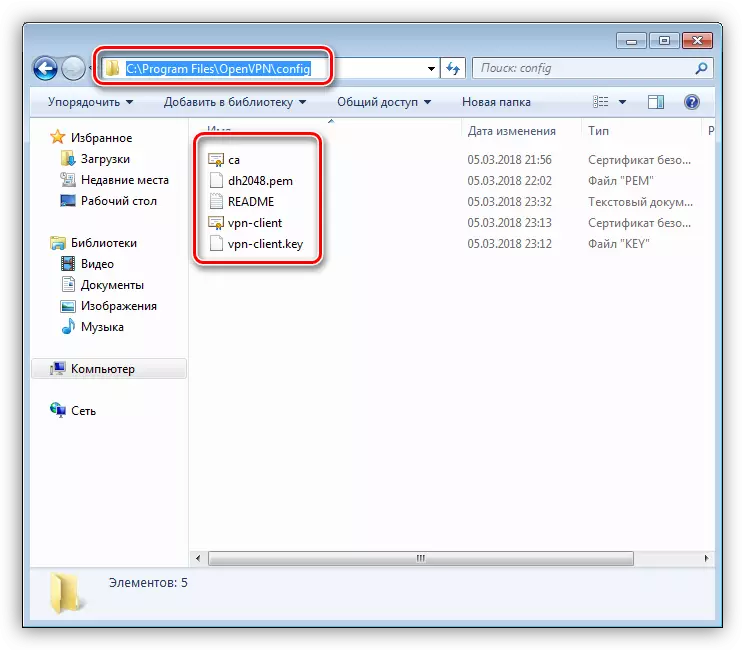

- Åpne katalogen med det installerte programmet og gå til "Config" -mappen. Du må sette inn sertifikatet og tastene på sertifikatet.

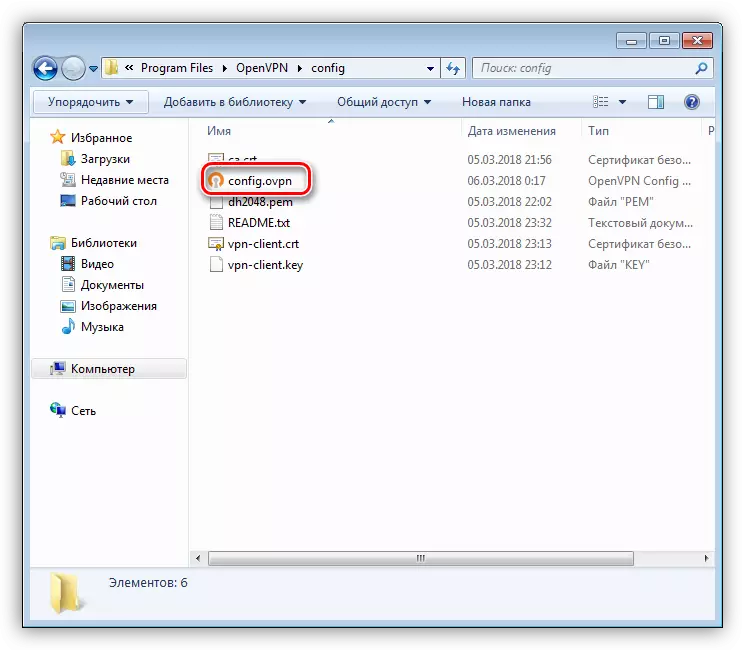

- I samme mappe, opprett en tekstfil og omdøpe den i config.ovpn.

- Åpne følgende kode i redaktøren og foreskrive:

Klient.

Resolv-retry uendelig

Nobind.

Fjern 192.168.0.15 443.

Proto udp.

Dev Tun.

Comp-Lzo.

Ca ca.crt.

Cert vpn-client.crt

Nøkkel vpn-client.key

DH DH2048.PEM.

flyte

Cipher des-CBC

Keepalive 10 120.

Vedvarende nøkkel.

Vedvarende tun.

Verb 0.

I "fjernt" rad kan du registrere en ekstern IP-adresse på servermaskinen - så vi får tilgang til Internett. Hvis du forlater alt som det er, vil det bare være mulig å koble til serveren på den krypterte kanalen.

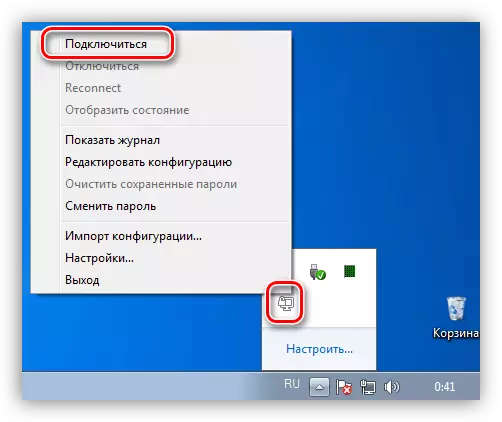

- Vi kjører OpenVPN GUI på vegne av administratoren ved hjelp av en snarvei på skrivebordet, og deretter legge til det aktuelle ikonet i skuffen, trykk på PCM og velg det første elementet med navnet "Connect".

Dette er konfigurasjonen av serveren og OpenVPN-klienten fullført.

Konklusjon

Organisasjonen av sitt eget VPN-nettverk vil tillate deg å maksimere den overførte informasjonen, samt gjøre Internett-surfing sikrere. Det viktigste er å være forsiktig når du konfigurerer serveren og klienten, kan du bruke alle fordelene med et privat virtuelt nettverk.