SSH (Secure Shell) er en protokoll for å skape en kryptert forbindelse mellom klienten og serveren. Takket være denne teknologien kan ekstern datastyring utføres. Samspillet med verktøyet forekommer i terminalen, og i operativsystemet er det tilsatt som standard. Derfor vil vi i dag gjerne vurdere i detalj standard oppsettprosedyre, som vil være nyttig for alle som skal jobbe med SSH.

Tilpasse ssh i centos 7

Konfigurasjonsprosessen er individuell for hver systemadministrator, men det er fortsatt flere elementer som er nyttige for alle brukere. Innenfor rammen av denne artikkelen vil vi ikke bare snakke om serverkomponenten, men også om klienten, så vel som indikerer, på hvilken av enhetene en viss handling utføres.Installere komponenter og startserver

Vi har allerede sagt at standard SSH legges til Centos 7-systembibliotekslisten, men noen ganger av en eller annen grunn mangler de nødvendige komponentene på datamaskinen. I dette tilfellet må de legge til, og aktiver deretter serveroperasjonen.

- Åpne "Terminal" og registrer deg der av Sudo Yum -y Installer OpenSSh-Server OpenSh-Clients-kommandoen.

- Bekreft autentisiteten til superbrukerkontoen ved å skrive inn passordet. Merk at tegnene ikke er angitt på denne måten, vises ikke i strengen.

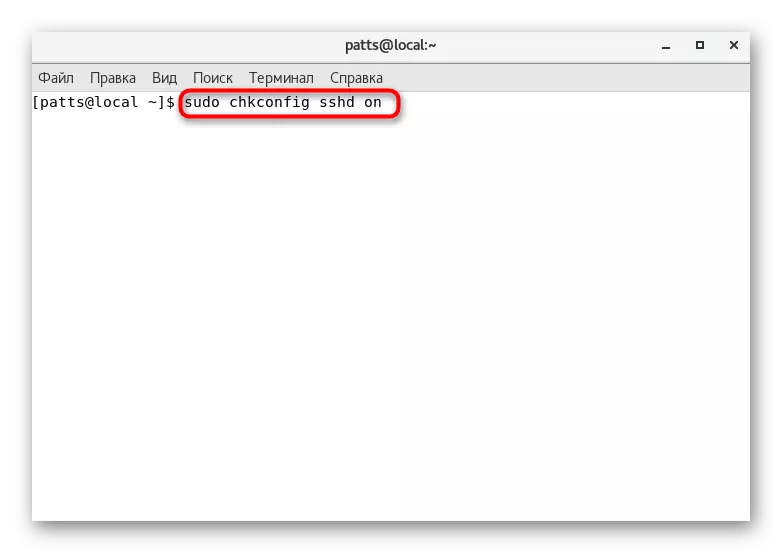

- Kjør konfigurasjonskontrollen av Sudo ChkConfig Sshd på kommando.

- Kjør deretter SSH-tjenesten selv ved å angi service Sshd Start.

- Det forblir bare for å kontrollere at standardporten er åpen. For å gjøre dette, bruk Netstat -Tulpn-strengen | Grep: 22.

Etter det vellykkede arbeidet med de angitte instruksjonene kan du trygt gå videre til begynnelsen av konfigurasjonen. Vi ønsker å tette oppmerksomheten på hva du skal lese varslene som vises på skjermen under aktivering av kommandoer. De kan indikere forekomsten av visse feil. Tidlig korreksjon av alle funksjonsfeil vil bidra til å unngå ytterligere problemer.

Redigerer konfigurasjonsfilen

Selvfølgelig er konfigurasjonsfilen kun redigert etter systemadministratorens skjønn. Vi ønsker imidlertid å vise hvordan du kjører den i en tekstredigerer og hvilke elementer som skal understrekes i utgangspunktet.

- Vi anbefaler at du bruker Nano Editor, for å etablere som Sudo Yum Installer Nano-teamet vil hjelpe. Etter ferdigstillelse av installasjonen, start konfigurasjonsfilen gjennom Sudo Nano / etc / ssh / sshd_config.

- Du vil være kjent med alle tilgjengelige parametere. Noen av dem er kommentert, det vil si før parameteren er et tegn #. Følgelig, fjerner dette symbolet, dreier du parameteren, og den vil være gyldig. Du kan endre standardporten ved å endre verdien av "port" -strengen til noe annet. I tillegg anbefales det å etablere en andre protokoll med "protokoll 2". Deretter vil sikkerhetsnivået øke.

- Disse og andre parametere varierer bare av administratorens preferanse. Detaljert informasjon om hver av dem kan bli funnet i den offisielle SSH-dokumentasjonen. Etter ferdigstillelse av redigering, lagre endringene ved å trykke på Ctrl + O. hurtigtasten.

- Ctrl + X-kombinasjonen vil bidra til å gå ut av redaktøren.

- Start tjenesten på nytt gjennom Sudo Service Sshd Restart slik at endringene er trådt i kraft.

- Du kan deretter sjekke SSH-statusen for å sikre at den fungerer via SHSSHD-statusen.

Redigere en konfigurasjonsfil varierer mange parametere, men hovedprosessen er å legge til og konfigurere tastene - er laget ved hjelp av spesielle kommandoer, som vi ønsker å snakke videre.

Opprette et par RSA-nøkler

RSA kryptografisk algoritmen (forkortelse fra RIVEST, Shamir og Adleman-etternavn) brukes av SSH-tjenesten for å lage et par nøkler. En slik handling for å tillate maksimalt å sikre klient- og serverdelen under forbindelser. Vi må bruke begge kjedene til å lage et par nøkler.

- For å starte, gå til klientdatamaskinen og skriv inn SSH-keygen i konsollen.

- Etter aktivering vises en ny streng hvor den blir bedt om å angi banen for å lagre nøkkelen. Hvis du vil forlate standardplasseringen, ikke skriv inn noe, men trykk bare på Enter-tasten.

- Følgende skaper et passordsetning. Det vil sikre sikkerhet fra uautorisert pålogging. Etter å ha opprettet passordet, vil det være nødvendig å gjenta.

- Denne generasjons prosedyren fullført. På skjermen vil du se nøkkelen selv og et tilfeldig bilde som er tildelt ham.

Hvis den ovennevnte håndboken er vellykket, vises en åpen og privat nøkkel, som vil bli brukt til å autentisere med serveren. Men for dette må nøkkelen sendes til serveren og deaktivere inngangen av passordet.

Kopier åpen nøkkel til server

Som nevnt ovenfor er kopiering av nøkkelen nødvendig for ytterligere dirlingautentisering. Du kan gjøre en slik handling på en av tre måter, som hver vil være den mest optimale i visse situasjoner. La oss se på alle dem i rekkefølge.

SSH-Copy-ID-verktøy

Kopiere åpen-tasten via SSH-Copy-ID-verktøyet er den enkleste metoden. Det er imidlertid egnet bare når dette mest verktøyet er tilstede på datamaskinen. Du må bare foreskrive en SSH-Copy-ID brukernavn @ Remote_Host, hvor brukernavnet @ Remote_Host er brukernavn og vert vert vert.

Hvis tilkoblingen utføres for første gang, vil du se en melding på skjermen på skjermen:

Autentisiteten til verts '111.111.11.111 (111.111.11.111)' kan ikke esspleablished.

Ecdsa Nøkkelfingeravtrykk er FD: FD: D4: F9: 77: FE: 73: 84: E1: 55: 00: AD: D6: 6d: 22: Fe.

Er du sikker på at du vil fortsette å koble til (ja / nei)?

Det betegner at serveren ikke er i listen over pålitelige kilder, og spørsmålet vil bli spurt om det er verdt ytterligere tilkobling. Velg Ja alternativ.

Den forblir bare for å angi passordet fra serverkontoen, og på denne kopieringsprosedyren gjennom det nevnte verktøyet vil bli fullført.

Kopier åpen nøkkel på ssh

I fravær av SSH-Copy-ID-verktøyet anbefaler vi at du bruker standard SSH-verktøyfunksjonene hvis du selvfølgelig har tilgang til serverkontoen. Lossing av nøklene er laget av vanlig tilkobling, nemlig:

- CAT-kommandoen lar deg lese og umiddelbart legge til tasten på filen på serveren. For å gjøre dette, skriv bare inn CAT ~ / .SSH / ID_RSA.PUB | SSH Brukernavn @ Remote_Host "MKDIR -P ~ / .SSH && CAT >> ~ / .SSH / Authorized_Keys", hvor brukernavn @ Remote_Host er navnet på kontoen og verten av den eksterne datamaskinen. Merk at alternativet >> Legg til tasten til slutten av filen, og overskriver det ikke helt. Derfor vil nøklene introdusert tidligere bli lagret.

- For å koble til, skriv inn passordsetningen.

- Ikke glem å starte serveren gjennom Sudo Service Sshd Restart for å oppdatere tastene.

Manuell åpen nøkkelkopiering

Noen ganger er det situasjoner når det er umulig å bruke SSH-Copy-ID-verktøyet, og det er heller ikke tilgang til passord. Deretter utføres kopien manuelt.

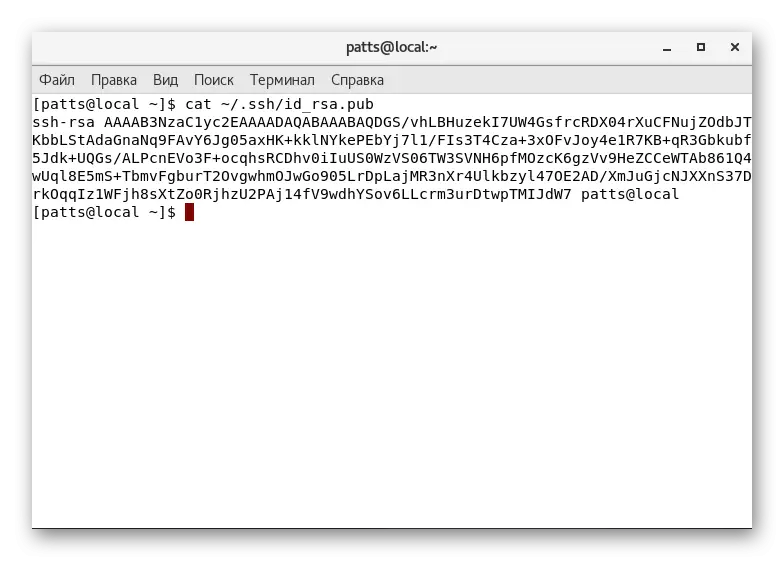

- Først, finn ut denne tasten gjennom den allerede kjente Cat-kommandoen ved å skrive inn katten ~ / .ssh / id_rsa.pub-konsollen.

- Kopier innholdet i en egen fil.

- Koble til enhver praktisk metode til en ekstern datamaskin og opprett en MKDIR -P ~ / .SSH-katalog. Teamet vil ikke gjøre noe hvis katalogen allerede eksisterer.

- Det forblir bare for å gjøre data til "Authorized_keys" -filen. Ekko Public_key_string-kommandoen >> ~ / .SSH / Authorized_Keys vil legge til en nøkkel til en fil eller vil opprette en fil først hvis den mangler. I stedet for "Public_key_string" må du sette inn den tidligere oppnådde strengen med nøkkelen.

Dette er vellykket gjennomført på denne nøkkelkopieringsprosedyren. Takket være dette er autentisering til serveren nå tilgjengelig ved å skrive inn SSH brukernavn @ Remote_host. Du kan imidlertid koble deg gjennom passordet, noe som reduserer sikkerheten til et slikt nettverk.

Deaktiver passordautentisering

Deaktiver muligheten til å skrive inn passordet, omgå nøkkelen, gjør en slik ekstern tilkobling mindre beskyttet. Derfor anbefales det å deaktivere denne funksjonen for å forhindre uautorisert godkjenning fra inntrengere.

- På den eksterne serveren, kjør SSH-konfigurasjonsfilen gjennom Sudo Nano / etc / ssh / sshd_config.

- Legg passordAuthentication-parameteren og endre verdien til nei.

- Lagre endringene og fullfør arbeidet i en tekstredigerer.

- Den nye parameteren vil bare tre i kraft etter å ha startet Sudo Systemctl Start på nytt sshd.shd.Service Service.

Dette er en artikkel der du var kjent med de grunnleggende konfigurasjonsmomentene til SSH-protokollen, som kommer til en slutt. Vi anbefaler på det sterkeste å studere innholdet i utstedelsen etter aktiveringen av kommandoene, siden det noen ganger beskrives feil. Deres løsning er på jakt etter i den offisielle instrumentdokumentasjonen eller Centos-distribusjonen.