Dalam artikel ini - maklumat terperinci mengenai kaedah mana yang boleh digunakan untuk menggodam kata laluan tersuai dan mengapa anda terdedah kepada serangan tersebut. Dan pada akhirnya anda akan mencari senarai perkhidmatan dalam talian yang akan membolehkan anda mengetahui sama ada kata laluan anda telah dikompromikan. Terdapat juga (sudah ada) artikel kedua mengenai topik itu, tetapi saya cadangkan membaca membaca dari ulasan semasa, dan kemudian pergi ke yang seterusnya.

Kemas kini: Sedia Bahan berikut adalah keselamatan kata laluan, yang menerangkan cara memaksimumkan akaun dan kata laluan mereka kepada mereka.

Kaedah apa yang digunakan untuk menggodam kata laluan

Untuk kata laluan penggodaman, tidak terdapat pelbagai jenis teknik. Hampir semuanya diketahui dan hampir apa-apa kompromi maklumat sulit dicapai melalui penggunaan kaedah atau kombinasi individu.Phishing

Cara yang paling biasa yang hari ini adalah kata laluan "terkemuka" dari perkhidmatan pos yang popular dan rangkaian sosial adalah phishing, dan kaedah ini berfungsi untuk peratusan pengguna yang sangat besar.

Intipati kaedah ini ialah anda jatuh, seperti yang anda fikirkan, laman web yang biasa (gmail yang sama, VC atau rakan sekelas, contohnya), dan untuk satu sebab atau yang lain, anda diminta memasukkan nama pengguna dan kata laluan anda (untuk Kemasukan, pengesahan sesuatu, untuk peralihannya, dan lain-lain). Sejurus selepas memasukkan kata laluan ternyata berada pada penceroboh.

Bagaimana ini berlaku: Anda boleh menerima surat, yang didakwa dari perkhidmatan sokongan, yang dilaporkan pada keperluan untuk memasuki akaun dan pautan diberikan, apabila anda pergi ke mana laman web itu dibuka, betul-betul disalin asal. Pilihan adalah mungkin apabila selepas pemasangan rawak perisian yang tidak diingini pada komputer, tetapan sistem diubah sedemikian rupa sehingga apabila anda memasukkan penyemak imbas alamat di bar alamat, anda sebenarnya jatuh di tapak pancingan data dengan cara yang sama.

Seperti yang saya perhatikan, sangat ramai pengguna mencari ini, dan biasanya ia dikaitkan dengan ketidaksesuaian:

- Setelah menerima surat, yang dalam satu bentuk atau yang lain menawarkan anda untuk memasukkan akaun anda di tapak tertentu, perhatikan sama ada ia telah dihantar dari alamat mel di laman web ini: Alamat yang sama biasanya digunakan. Sebagai contoh, bukannya [email protected], boleh jadi [email protected] atau sesuatu yang serupa. Walau bagaimanapun, alamat yang betul tidak selalu menjamin bahawa segala-galanya adalah teratur.

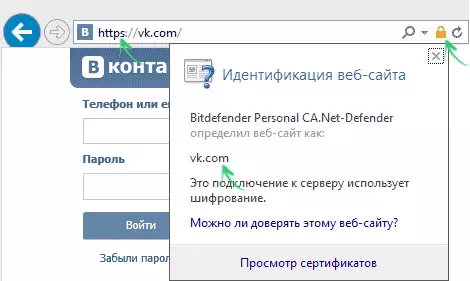

- Sebelum anda memasukkan kata laluan anda, lihat dengan teliti di bar alamat penyemak imbas. Pertama sekali, ia harus ditentukan bahawa laman web yang anda mahu pergi. Walau bagaimanapun, dalam kes perisian berniat jahat pada komputer, ini tidak mencukupi. Ia juga harus dibayar kepada kehadiran penyulitan sambungan yang boleh ditentukan menggunakan protokol HTTPS dan bukannya HTTP dan imej "Kunci" di bar alamat, dengan mengklik yang, anda boleh memastikan bahawa anda berada di sini tapak. Hampir semua sumber yang serius yang memerlukan log masuk untuk menggunakan penyulitan.

By the way, saya perhatikan bahawa serangan phishing dan kaedah penjanaan kata laluan (diterangkan di bawah) tidak bermakna hari ini kerja yang sungguh-sungguh kuat dari satu orang (iaitu, dia tidak perlu memperkenalkan satu juta kata laluan dengan tangan) - semua membuat khas Program, dengan cepat dan dalam jumlah yang besar dan kemudian melaporkan kejayaan penyerang. Selain itu, program-program ini tidak dapat berfungsi pada komputer penggodam, dan tersembunyi pada anda dan beribu-ribu pengguna lain, yang kadang-kadang meningkatkan keberkesanan penggodaman.

Pemilihan kata laluan

Serangan menggunakan pemilihan kata laluan (kekerasan, kekuatan kasar dalam bahasa Rusia) juga cukup biasa. Sekiranya beberapa tahun yang lalu, kebanyakan serangan ini benar-benar membuang semua kombinasi set aksara tertentu untuk menyusun kata laluan panjang tertentu, maka pada masa ini semuanya agak lebih mudah (untuk penggodam).Analisis populate bocor dalam beberapa tahun kebelakangan ini menunjukkan bahawa kurang daripada separuh daripada mereka adalah unik, sementara di laman web tersebut di mana "hidup" pengguna yang tidak berpengalaman, peratusan itu benar-benar kecil.

Apakah maksud ini? Secara umum, hakikat bahawa penggodam tidak perlu menyusun jutaan kombinasi yang tidak biasa: mempunyai asas 10-15 juta kata laluan (nombor anggaran, tetapi dekat dengan kebenaran) dan menggantikan hanya kombinasi ini, ia boleh menggodam hampir separuh daripada akaun di mana-mana laman web.

Dalam kes serangan yang difokuskan pada akaun tertentu, sebagai tambahan kepada pangkalan data, bust mudah boleh digunakan, dan perisian moden membolehkan anda melakukannya dengan cepat: kata laluan 8 aksara boleh digodam dalam masa beberapa hari (dan Jika watak-watak ini adalah tarikh atau gabungan nama dan tarikh yang tidak biasa - dalam beberapa minit).

Catatan: Jika anda menggunakan kata laluan yang sama untuk pelbagai laman web dan perkhidmatan, sebaik sahaja kata laluan anda dan alamat e-mel yang sepadan akan dikompromikan pada mana-mana daripada mereka, menggunakan khas untuk kombinasi login dan kata laluan yang sama, ia akan diuji pada beratus-ratus Laman lain. Sebagai contoh, sebaik selepas kebocoran beberapa juta kata laluan Gmail dan Yandex pada akhir tahun lepas, gelombang peretasan akaun asal, Steam, Battle.net dan Uplay (saya fikir, dan banyak lagi, hanya merayu kepada saya dengan yang ditentukan Perkhidmatan permainan).

Tapak Hacking dan Menerima Kata Laluan Hash

Kebanyakan laman web yang serius tidak menyimpan kata laluan anda dalam bentuk di mana anda tahu. Hanya hash disimpan dalam pangkalan data - hasil daripada menggunakan fungsi yang tidak dapat dipulihkan (iaitu, dari hasil ini tidak dapat diperoleh dari kata laluan anda lagi) kepada kata laluan. Di pintu masuk anda ke laman web ini, hash dikira semula dan, jika ia bertepatan dengan apa yang disimpan dalam pangkalan data, maka anda telah memasukkan kata laluan dengan betul.

Oleh kerana ia mudah ditebak, ia adalah Hashi, dan bukan kata laluan sendiri hanya untuk alasan keselamatan - supaya dengan penggodaman yang berpotensi dan penerimaan penyerang pangkalan data, dia tidak dapat menggunakan maklumat itu dan mengetahui kata laluan.

Walau bagaimanapun, agak kerap, untuk melakukannya boleh:

- Untuk mengira hash, algoritma tertentu digunakan, kebanyakannya diketahui dan biasa (iaitu semua orang boleh menggunakannya).

- Mempunyai asas dengan berjuta-juta kata laluan (dari titik tentang payudara), penyerang juga mempunyai akses kepada hash kata laluan ini yang dikira oleh semua algoritma yang boleh diakses.

- Maklumat pemetaan dari pangkalan data yang diterima dan kata laluan Hashing dari pangkalannya sendiri, anda boleh menentukan algoritma yang digunakan dan diiktiraf kata laluan sebenar untuk sebahagian daripada penyertaan dalam pangkalan data dengan perbandingan mudah (untuk semua tidak berwibawa). Dan cara pemadam akan membantu anda mengetahui seluruh kata laluan yang unik, tetapi pendek.

Seperti yang anda dapat lihat, memasarkan dakwaan pelbagai perkhidmatan yang mereka tidak menyimpan kata laluan anda di laman web mereka, tidak semestinya melindungi anda dari kebocorannya.

Spyware spyware.

Spyware atau Spyware - Pelbagai perisian berniat jahat yang dipasang dengan tersembunyi pada komputer (juga fungsi pengintip boleh dimasukkan dalam beberapa jenis perisian yang diperlukan) dan mengumpul maklumat mengenai pengguna.Antara lain, jenis spyware individu, contohnya, keyloggers (program yang menjejaki kunci yang anda klik) atau penganalisis trafik tersembunyi boleh digunakan (dan digunakan) untuk mendapatkan kata laluan tersuai.

Soalan Kejuruteraan Sosial dan Pemulihan Kata Laluan

Menurut Wikipedia, kejuruteraan sosial memberitahu kami - kaedah akses kepada maklumat berdasarkan keunikan psikologi seseorang (di sini boleh dikaitkan dan disebutkan di atas pancingan data). Di internet anda boleh menemui banyak contoh menggunakan kejuruteraan sosial (saya cadangkan mencari dan membaca - ia menarik), yang sebahagiannya menarik dengan keanggunan mereka. Secara umum, kaedah ini dikurangkan kepada hakikat bahawa hampir apa-apa maklumat yang diperlukan untuk mengakses maklumat sulit boleh didapati menggunakan kelemahan manusia.

Dan saya akan memberikan contoh rumah yang mudah dan tidak begitu elegan yang berkaitan dengan kata laluan. Seperti yang anda ketahui, di banyak laman web untuk memulihkan kata laluan, sudah cukup untuk memperkenalkan jawapan kepada soalan ujian: di sekolah apa yang anda belajar, nama sulung ibu, nama samaran haiwan kesayangan ... walaupun anda ada Tidak lagi meletakkan maklumat ini dalam akses terbuka di rangkaian sosial, kerana anda fikir ia adalah sukar dengan bantuan rangkaian sosial yang sama, yang biasa dengan anda, atau yang dikenal pasti, tidak sengaja mendapatkan maklumat sedemikian?

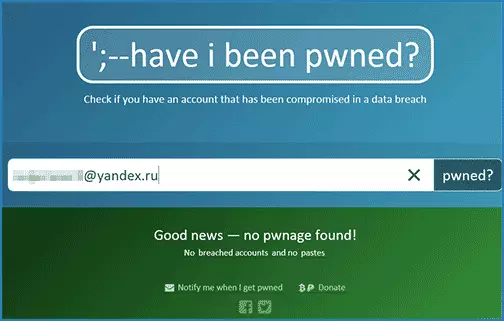

Bagaimana untuk mengetahui kata laluan anda yang diretas

Nah, pada akhir artikel, beberapa perkhidmatan yang membolehkan anda mengetahui sama ada kata laluan anda telah digodam dengan mendamaikan alamat e-mel anda atau nama pengguna dengan pangkalan data kata laluan yang telah berada dalam Akses Hacker. (Saya mengejutkan saya sedikit bahawa di antara mereka terlalu banyak peratusan pangkalan data dari perkhidmatan yang berbahasa Rusia).

- https://haveibeenpwned.com/

- https://breachalarm.com/

- https://pwnedlist.com/query.

Adakah anda telah menemui akaun anda dalam senarai penggodam terkenal? Ia masuk akal untuk menukar kata laluan, tetapi dengan lebih terperinci mengenai amalan yang selamat berhubung dengan kata laluan akaun yang akan saya tulis pada hari-hari yang akan datang.