ऑपरेटिंग सिस्टममध्ये स्थापित फायरवॉलचा वापर अनधिकृत रहदारी प्रतिबंधित करण्यासाठी केला जातो. मॅन्युअल किंवा फायरवॉलसाठी स्वयंचलितपणे विशेष नियम तयार करते, जे प्रवेश नियंत्रणासाठी जबाबदार आहेत. ओएस मध्ये, लिनक्स कर्नलवर विकसित, सेंटोस 7 एक अंगभूत फायरवॉल आहे आणि ते फायरवॉलद्वारे नियंत्रित केले जाते. डीफॉल्ट फायरवॉल्ड गुंतलेले आहे आणि आज आपण याबद्दल बोलू इच्छितो.

सेंटोस 7 मध्ये फायरवॉल सानुकूलित करा 7

वर नमूद केल्याप्रमाणे, सेंटोस 7 मधील मानक फायरवॉलला फायरवॉल्ड उपयुक्तता दिली आहे. म्हणूनच या साधनाच्या उदाहरणावर फायरवॉल सेटिंग मानले जातील. आपण समान कार्यप्रणालीसह फिल्टरिंग नियम सेट करू शकता, परंतु ते थोडे वेगळे केले जाते. खालील दुव्यावर क्लिक करून नमूद केलेल्या युटिलिटी कॉन्फिगरेशनसह स्वत: ला परिचित करण्याची शिफारस करतो आणि आम्ही फायरवॉल्डच्या विसंबून सुरू करू.जर आपण एकदा तात्पुरते किंवा कायमस्वरुपी फायरवॉल कायमस्वरुपी अक्षम केले असेल तर आम्ही आपल्याला खालील दुव्याने इतर लेखात सादर केलेल्या सूचनांचा वापर करण्यास सल्ला देतो.

अधिक वाचा: सेंटोस 7 मध्ये फायरवॉल अक्षम करा

डीफॉल्ट नियम आणि परवडणारी झोन पहा

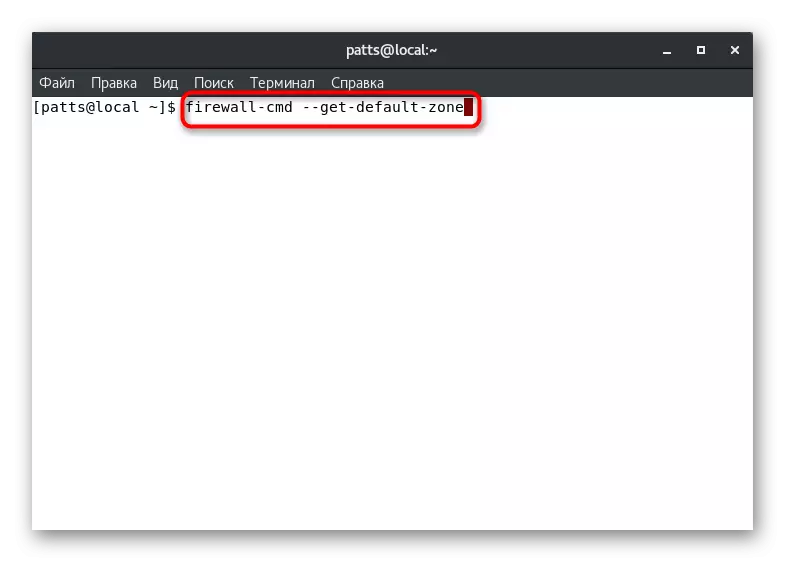

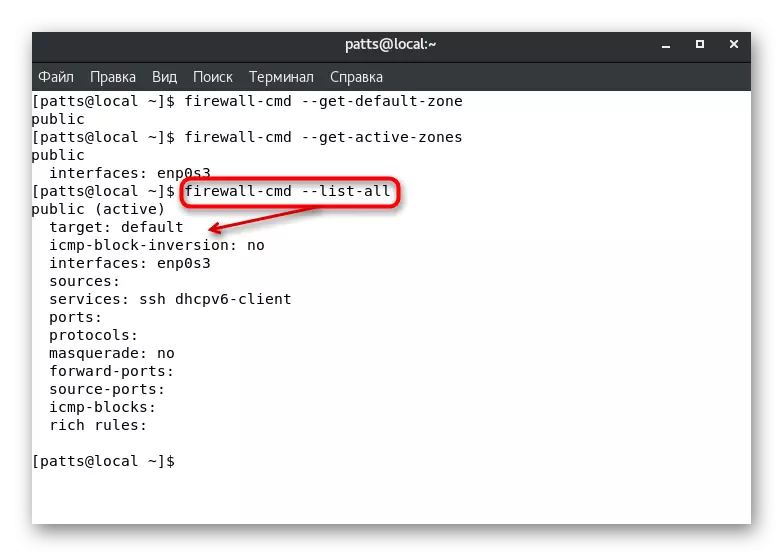

नियमित फायरवॉलमध्ये त्याचे स्वतःचे निश्चित नियम आणि प्रवेशयोग्य क्षेत्र आहेत. राजकारणी संपादन सुरू करण्यापूर्वी, आम्ही आपल्याला वर्तमान कॉन्फिगरेशनसह स्वत: ला परिचित करण्याची सल्ला देतो. हे साध्या आज्ञा वापरून केले आहे:

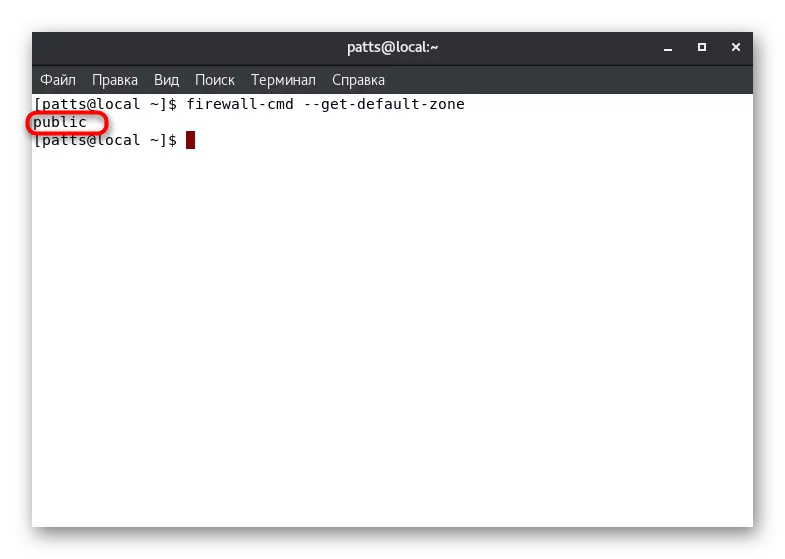

- डिफॉल्ट झोन फायरवॉल-सीएमडी - बेस्ट-डीफॉल्ट-झोन कमांड निर्धारित करेल.

- त्याच्या सक्रियतेनंतर, आपल्याला एक नवीन स्ट्रिंग दिसेल जिथे इच्छित पॅरामीटर प्रदर्शित केले जाईल. उदाहरणार्थ, खाली स्क्रीनशॉटमध्ये "सार्वजनिक" क्षेत्र मानले जाते.

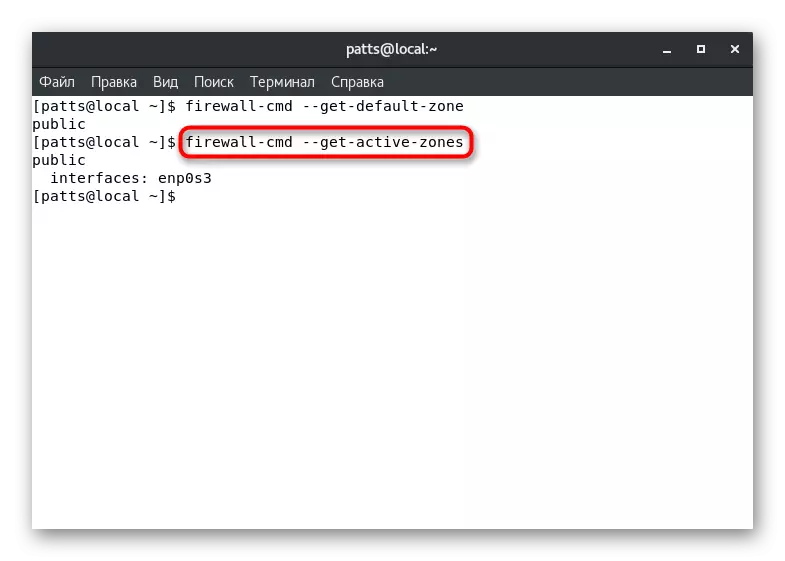

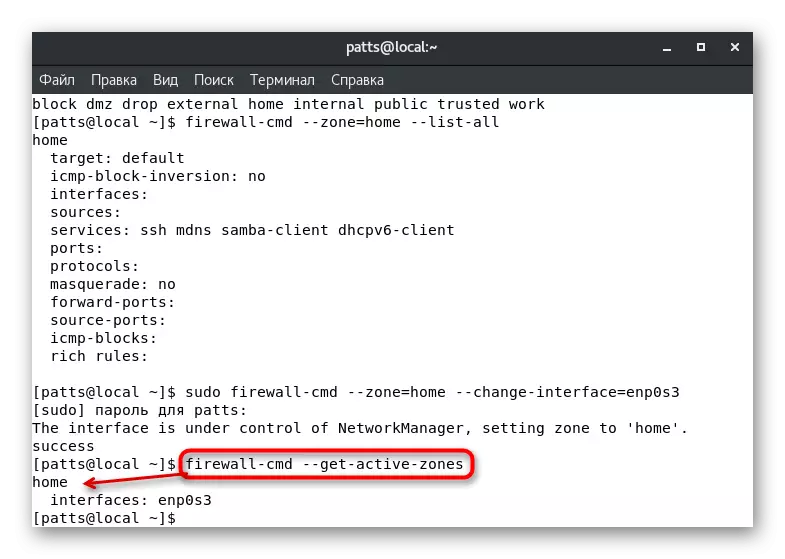

- तथापि, बर्याच क्षेत्रे ताबडतोब सक्रिय असू शकतात, तसेच ते स्वतंत्र इंटरफेसशी बांधलेले आहेत. फायरवॉल-सीएमडी - एव्हेक्ट-सक्रिय-झोनद्वारे ही माहिती शोधा.

- फायरवॉल-सीएमडी --list- सर्व कमांड डीफॉल्ट झोनसाठी नियम सेट प्रदर्शित करेल. खाली स्क्रीनशॉटकडे लक्ष द्या. आपण पाहता की सक्रिय क्षेत्र "सार्वजनिक" हा "डीफॉल्ट" नियम - डीफॉल्ट कार्य, enp0s3 इंटरफेस आणि दोन सेवा जोडल्या जातात.

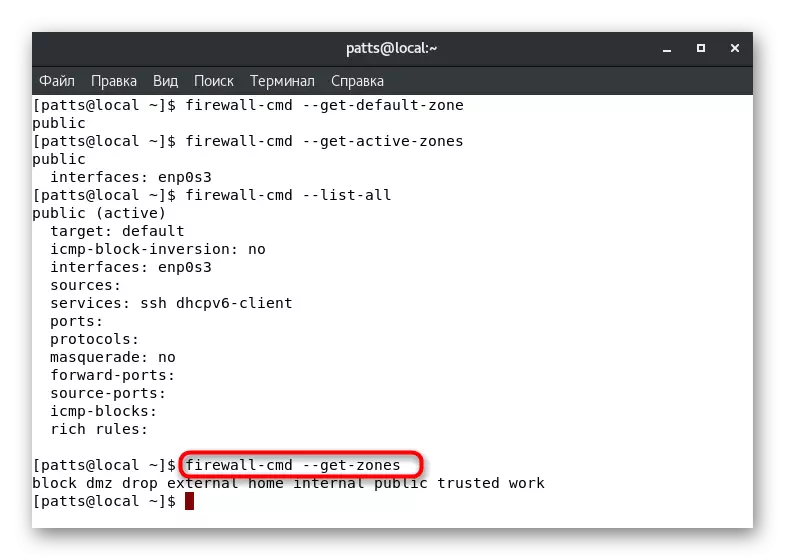

- आपल्याला सर्व उपलब्ध फायरवॉल झोन शिकण्याची आवश्यकता असल्यास, फायरवॉल-सीएमडी - जोन प्रविष्ट करा.

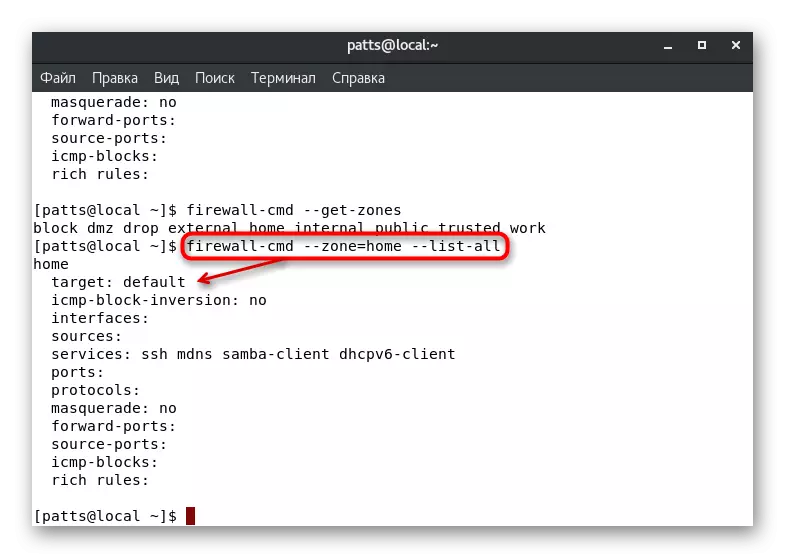

- विशिष्ट झोनचे पॅरामीटर्स फायरवॉल-सीएमडी --झोन = नाव --list - सर्व, जेथे झोनचे नाव नाव आहे.

आवश्यक घटके ठरवण्यासाठी केल्यानंतर, आपण त्यांच्या बदल आणि व्यतिरिक्त हलवू शकता. तपशील सर्वात लोकप्रिय संरचना अनेक विश्लेषण करू या.

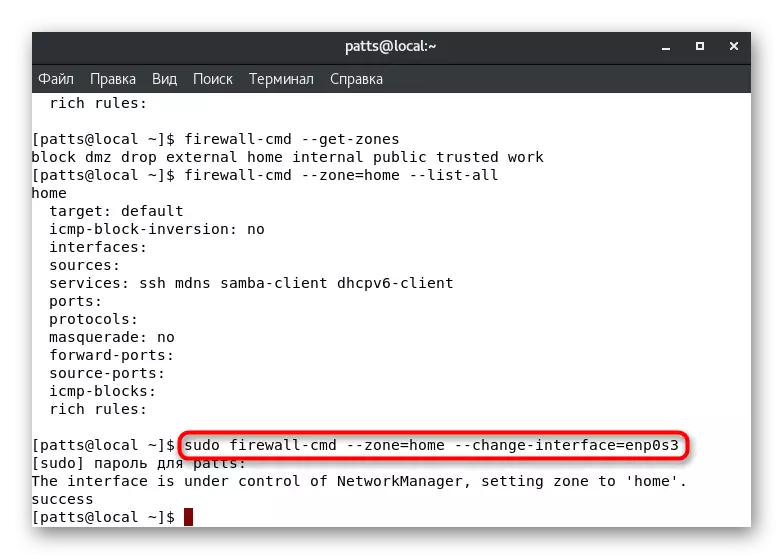

संवाद झोन सेट अप करत आहे

आपण वरील माहिती माहीत आहे म्हणून, आपल्या डीफॉल्ट झोन प्रत्येक संवाद व्याख्या आहे. सेटिंग्ज वापरकर्ता किंवा प्रोग्रामनुसार बदलत नाही तो पर्यंत तो असेल. तो स्वतः सत्र प्रति झोन इंटरफेस स्थानांतरित करणे शक्य आहे, आणि तो sudo फायरवॉल-अध्यक्ष आणि व्यवस्थापकीय संचालक --Zone सक्रिय = घरी आदेश --change-इंटरफेस = eth0 चालवल्याने चालते. परिणाम: "यशस्वी" हस्तांतरण यशस्वी होते असे सुचवितो की. आठवणे फायरवॉल रीबूट केल्यानंतर तत्काळ रीसेट जसे की, सेटिंग्ज आहेत.

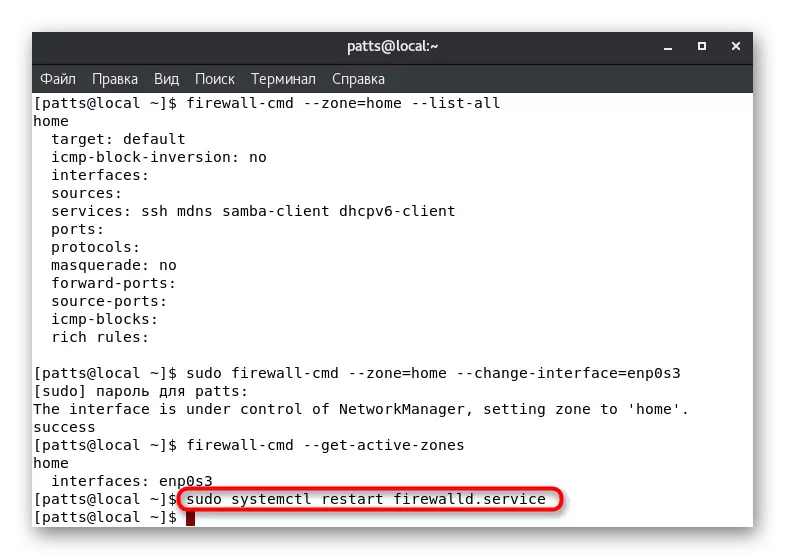

घटकांमध्ये बदल करण्याची, तो सेवा ऑपरेशन रीसेट केले जाऊ शकते लक्षात भरले पाहिजे. त्यांना काही विशिष्ट झोन मध्ये काम समर्थन नाही, च्या म्हणू द्या एस् एस् एच् "मुख्यपृष्ठ" मध्ये प्रवेश जरी, पण वापरकर्ता किंवा विशेष सेवा बाहेर कार्य करेल. संवाद यशस्वीरित्या फायरवॉल-अध्यक्ष आणि व्यवस्थापकीय संचालक --Get-सक्रिय-क्षेत्र प्रविष्ट करून, नवीन शाखा बद्ध होते याची खात्री करा.

Sudo systemctl restart Firewalld.Service: आपण पूर्वी केलेली सेटिंग्ज रीसेट करू इच्छित असल्यास, फक्त फायरवॉल सुरू चालवा.

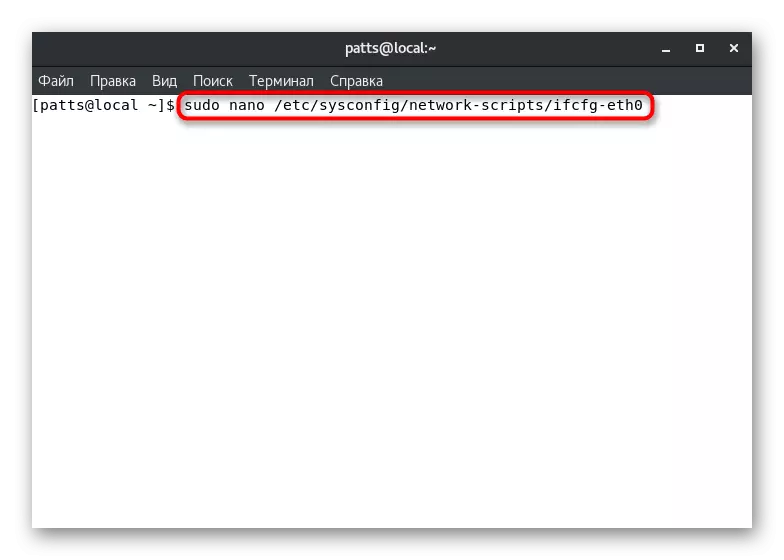

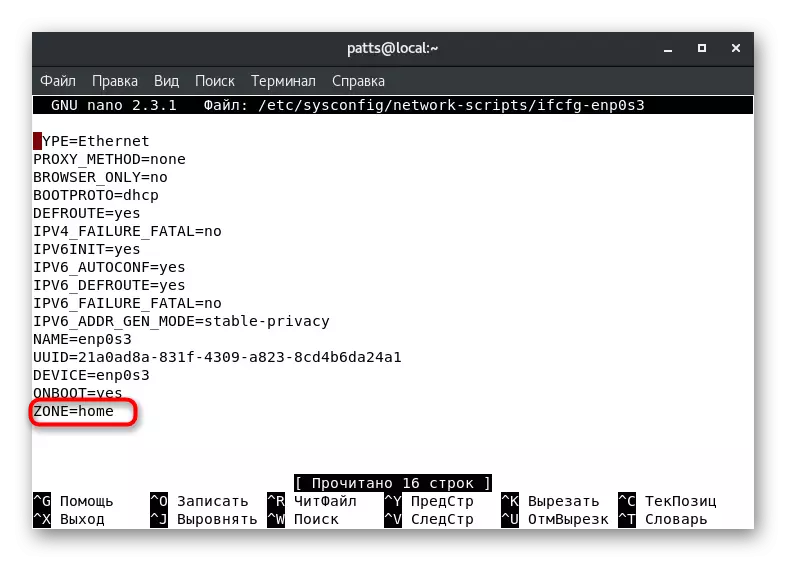

कधी कधी तो नेहमी फक्त एका अधिवेशनात इंटरफेस झोन बदलण्यासाठी सोयीस्कर आहे. या प्रकरणात, आपण सर्व सेटिंग्ज एक कायमस्वरूपी enameled आहेत जेणेकरून संरचना फाइल संपादित करणे आवश्यक आहे. हे करण्यासाठी, आपण sudo हं स्थापित नॅनो अधिकृत संचय प्रतिष्ठापीत केले जाते नॅनो मजकूर संपादक, वापर सल्ला. पुढील क्रिया राहते:

- Sudo नॅनो / etc प्रविष्ट करून संपादक द्वारे संरचना फाइल उघडा / sysconfig / network-scripts / ifcfg-eth0, जेथे eth0 आवश्यक इंटरफेस नाव आहे.

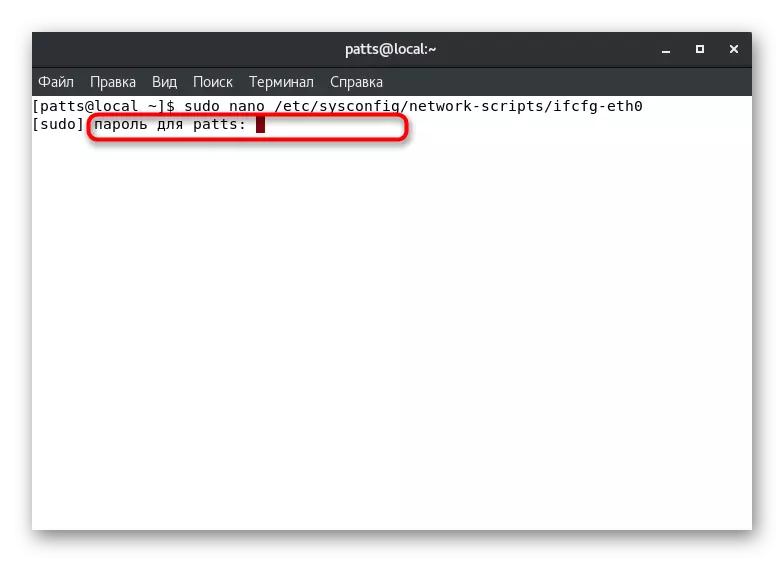

- पुढील क्रिया करण्यासाठी आपले खाते प्रमाणीकरण पुष्टी करा.

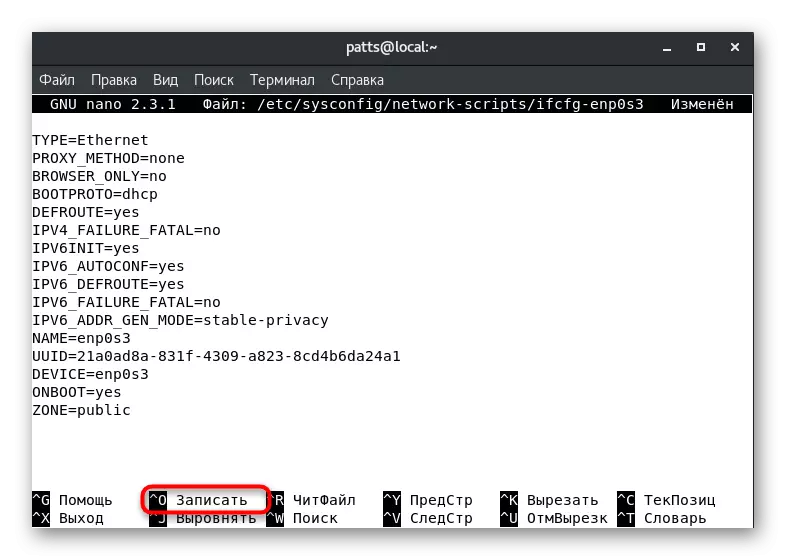

- "झोन" मापदंड मांडणी आणि इच्छित, उदाहरणार्थ, सार्वजनिक किंवा घरी त्याचे मूल्य बदला.

- बदल जतन करण्यासाठी Ctrl + O किल्ल्या आहेत.

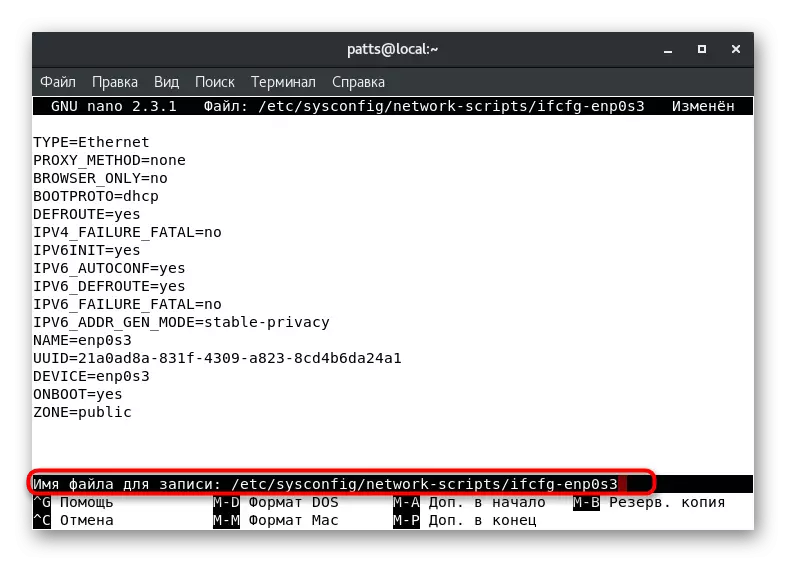

- फाइल नाव बदलू नका, पण फक्त ENTER वर क्लिक करा.

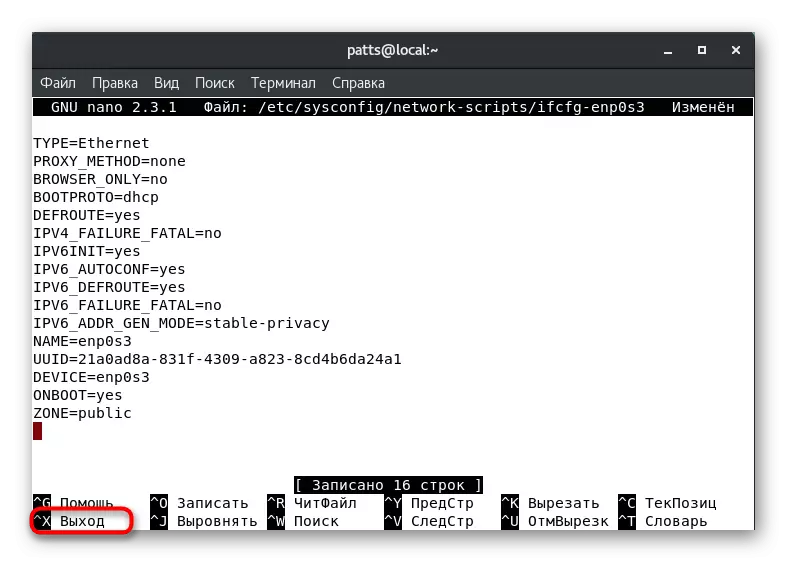

- Ctrl + X द्वारे मजकूर संपादकातून बाहेर पडा.

आता इंटरफेस झोन आपण संरचना फाइल पुढील संपादन होईपर्यंत, तो निर्देशीत होईल. सुधारित घटके, sudo systemctl restart Network.Service आणि sudo systemctl restart Firewalld.Service चालवा.

मुलभूत झोन सेट

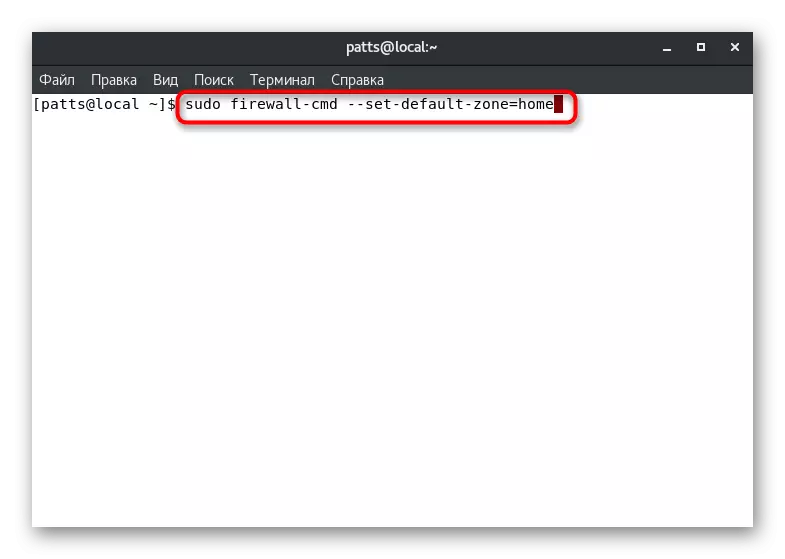

वरील, आम्ही आधीच एक टीम दर्शविली आहे जी आपल्याला डीफॉल्ट क्षेत्र शिकण्याची परवानगी देते. पॅरामीटर आपल्या निवडीवर सेट करुन देखील बदलले जाऊ शकते. हे करण्यासाठी, कन्सोलमध्ये, SUDO फायरवॉल-सीएमडी-सीएमडी-डिफॉल्ट-इन्स्ट-डीफॉल्ट-डोमेन = नाव, जिथे नाव आवश्यक क्षेत्राचे नाव आहे.

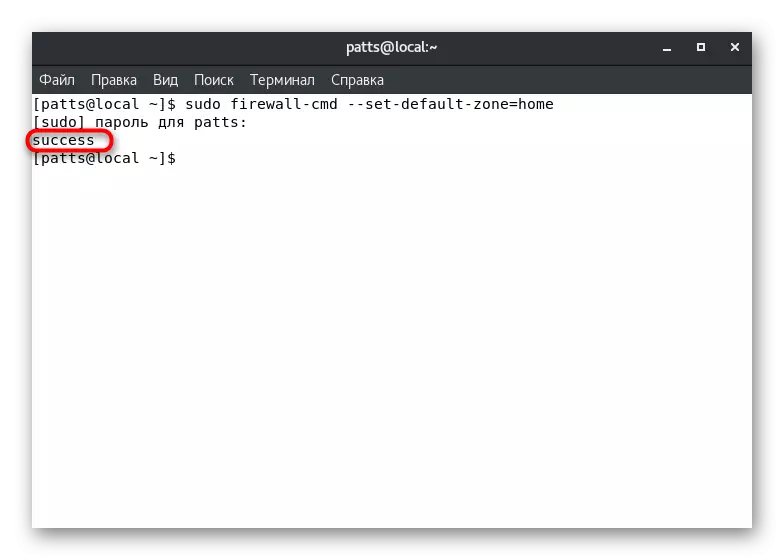

आदेशाची यशस्वीता एका वेगळ्या ओळीत "यश" शिलाद्वारे सिद्ध केली जाईल. त्यानंतर, सर्व वर्तमान इंटरफेसेस निर्दिष्ट झोनवर जन्माला येतील, जर इतर कॉन्फिगरेशन फाइल्समध्ये निर्दिष्ट केलेले नसेल तर.

कार्यक्रम आणि उपयुक्ततेसाठी नियम तयार करणे

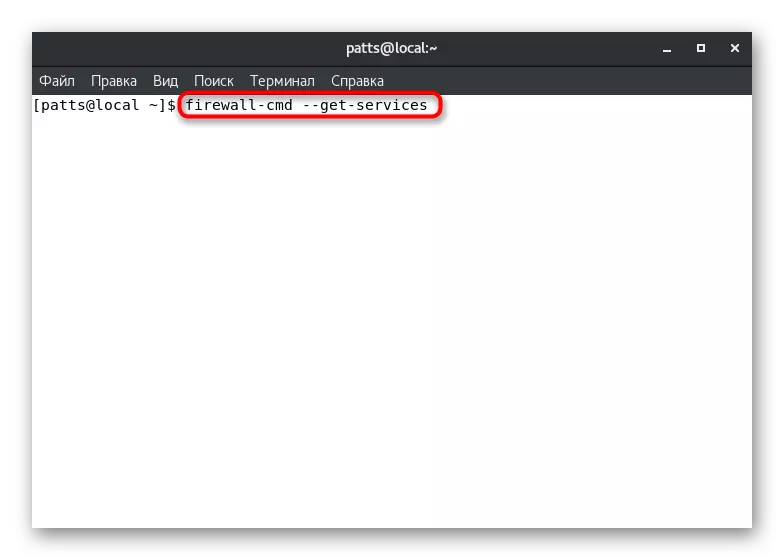

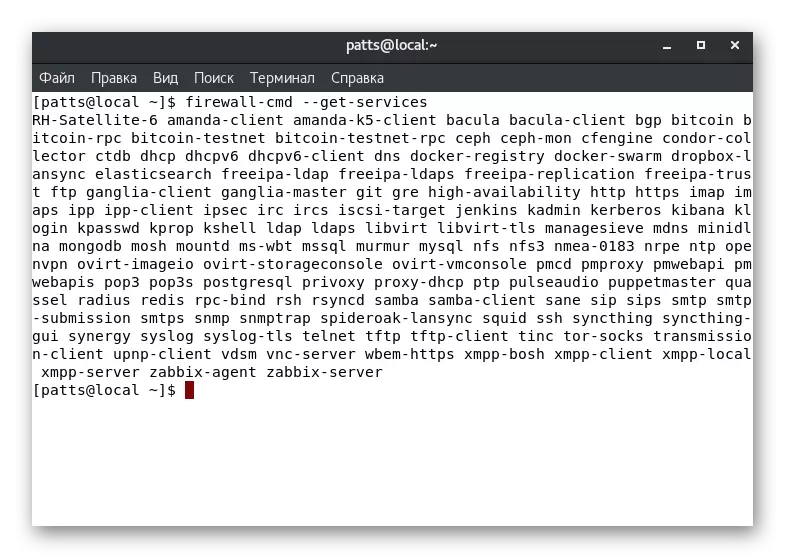

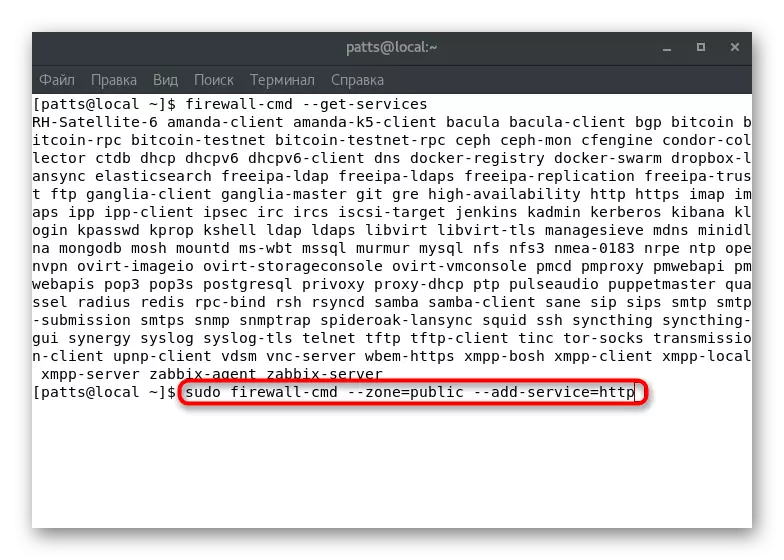

लेखाच्या सुरुवातीस आम्ही प्रत्येक झोनच्या कारवाईबद्दल बोललो. अशा शाखांमध्ये सेवा, उपयुक्तता आणि कार्यक्रम परिभाषित करणे प्रत्येक वापरकर्त्यासाठी प्रत्येकासाठी वैयक्तिक पॅरामीटर्स लागू करण्याची परवानगी देईल. सुरुवातीला, आम्ही आपल्याला या क्षणी उपलब्ध असलेल्या सेवांच्या पूर्ण सूचीसह स्वत: ला परिचित करण्याची सल्ला देतो: फायरवॉल-सीएमडी - सेवा.

परिणाम थेट कन्सोलमध्ये प्रदर्शित केला जाईल. प्रत्येक सर्व्हर एका जागेद्वारे विभागला जातो आणि आपल्याला स्वारस्य असलेल्या साधनास सहजपणे शोधू शकता. जर आवश्यक सेवा गहाळ असेल तर ते अतिरिक्त स्थापित केले पाहिजे. स्थापना नियमांवर, अधिकृत सॉफ्टवेअर दस्तऐवजीकरण वाचा.

वरील आदेश केवळ सेवांची नावे दर्शविते. त्यापैकी प्रत्येकासाठी तपशीलवार माहिती पथ / usr / lib / firewalld / सेवांवरून वैयक्तिक फाइलद्वारे प्राप्त केली जाते. अशा प्रकारच्या दस्तऐवजांमध्ये एक्सएमएल स्वरूप आहे, उदाहरणार्थ, SSH हे असे दिसते: /usr/lib/firewalld/services/ssh.xml, आणि दस्तऐवजात खालील सामग्री आहे:

एसएसएच.

सुरक्षित शेल (एसएसएच) रिमोट मशीनवर आदेश लॉग इन आणि अंमलबजावणीसाठी प्रोटोकॉल आहे. हे सुरक्षित एनक्रिप्टेड संप्रेषण प्रदान करते. आपण फायरवॉल केलेल्या इंटरफेसवर एसएसएचद्वारे आपल्या मशीन रीमोटेसेटमध्ये प्रवेश करण्याचा विचार केल्यास, हा पर्याय सक्षम करा. आपल्याला उपयुक्त होण्यासाठी या पर्यायासाठी OpSSH-सर्व्हर पॅकेज स्थापित करणे आवश्यक आहे.

सेवा समर्थन स्वहस्ते एका विशिष्ट विभागात सक्रिय केले आहे. टर्मिनलमध्ये, आपण sudo फायरवॉल-सीएमडी --झोन = सार्वजनिक --dd-सेवा = http आदेश सेट करणे आवश्यक आहे, जेथे --zone = सार्वजनिक एक सक्रियकरण क्षेत्र आहे, आणि --dd-सेवा = http - सेवा नाव. लक्षात घ्या की अशा बदल केवळ एका सत्रात वैध असेल.

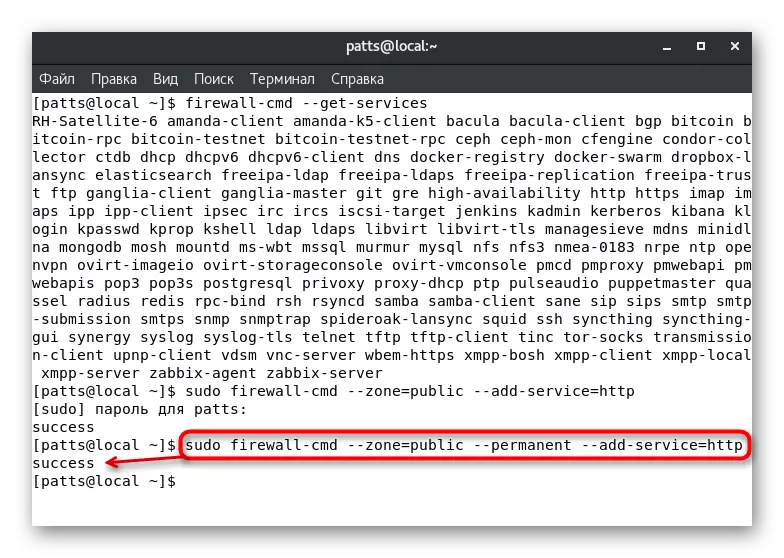

Sudo फायरवॉल-सीएमडी --zone = सार्वजनिक --permanent --dd-सेवा = http द्वारे कायमस्वरुपी जोड्या केल्या जातात आणि परिणाम "यशस्वी" ऑपरेशन यशस्वी पूर्ण दर्शवितात.

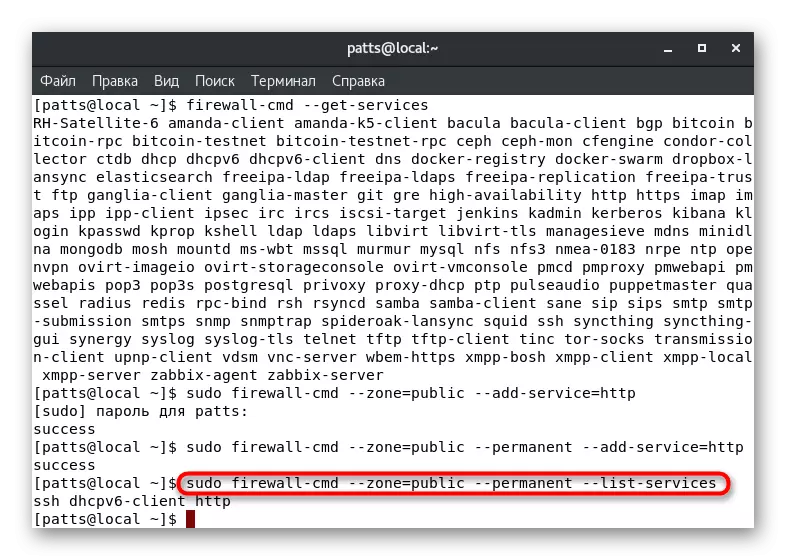

कन्सोलच्या वेगळ्या ओळीमध्ये सूची प्रदर्शित करुन आपण विशिष्ट नियमांची संपूर्ण नियम पाहू शकता: सुडो फायरवॉल-सीएमडी --झोन = सार्वजनिक - पब्लिक - लिस्ट-सर्व्हिसेस.

सेवेच्या प्रवेशाच्या अभावामुळे निर्णय समस्या

मानक फायरवॉल नियम परवानगीनुसार सर्वात लोकप्रिय आणि सुरक्षित सेवांनी दर्शविलेले आहेत, परंतु काही मानक किंवा तृतीय-पक्ष अनुप्रयोग ते अवरोधित करतात. या प्रकरणात, वापरकर्त्यास प्रवेशासह समस्येचे निराकरण करण्यासाठी सेटिंग्ज बदलण्याची आवश्यकता आहे. आपण हे दोन वेगवेगळ्या पद्धतींमध्ये करू शकता.

पोर्ट पोर्ट

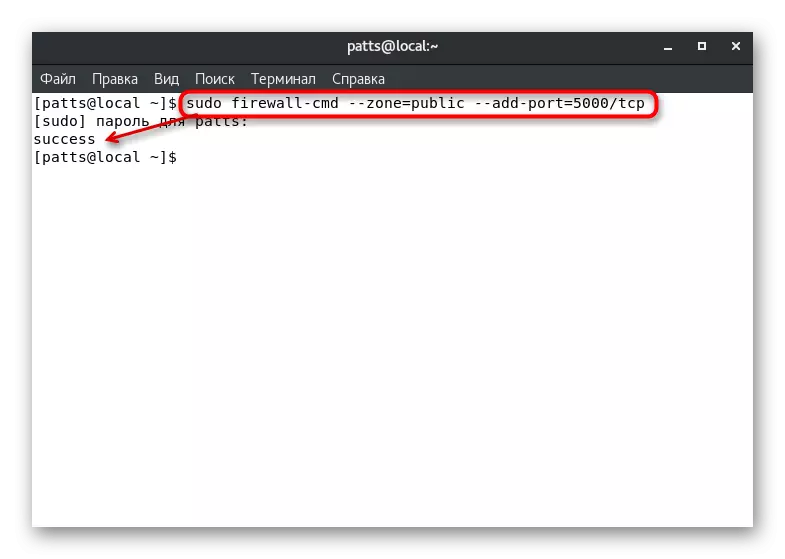

आपल्याला माहिती आहे की, सर्व नेटवर्क सेवा विशिष्ट पोर्ट वापरतात. फायरवॉलद्वारे ते सहजपणे ओळखले जाते आणि ब्लॉक केले जाऊ शकते. फायरवॉलमधील अशा कृती टाळण्यासाठी, आपल्याला सुडो फायरवॉल-सीएमडी --झोन = सार्वजनिक - पोर्टड-पोर्ट = 0000 / टीसीपीचे इच्छित बंदर उघडण्याची आवश्यकता आहे, जेथे --zone = सार्वजनिक एक पोर्ट क्षेत्र आहे, --dd- पोर्ट = 0000 / टीसीपी - पोर्ट नंबर आणि प्रोटोकॉल. फायरवॉल-सीएमडी --list-ports पर्याय उघडण्यासाठी एक यादी प्रदर्शित करेल.

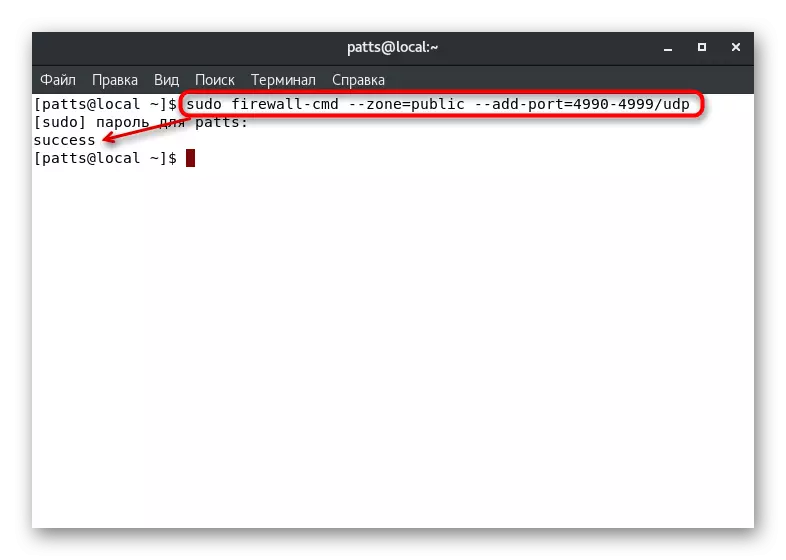

श्रेणीमध्ये समाविष्ट असलेल्या बंदर उघडण्याची गरज असल्यास, सुडो फायरवॉल-सीएमडी स्ट्रिंग --zone = सार्वजनिक --dd-porb = 0000-99 99 / udp, जेथे --add-pord = 0000-9999 / udp - पोर्ट श्रेणी आणि त्यांचे प्रोटोकॉल.

वरील आदेश केवळ आपल्याला समान पॅरामीटर्सचा वापर करण्यास परवानगी देतात. जर तो यशस्वीरित्या पास झाला असेल तर आपण त्याच पोर्ट्स सतत सेटिंग्जमध्ये जोडले पाहिजे आणि हे sudo फायरवॉल-सीएमडी - 0000 / टीसीपी किंवा सुडो फायरवॉल-सीएमडी प्रविष्ट करुन केले जाते - झोन = सार्वजनिक - पब्लिक - 0000-99 99 / udp. ओपन स्थायी बंदरांची यादी खालीलप्रमाणे पाहिली जाते: सुडो फायरवॉल-सीएमडी --झोन = सार्वजनिक - पब्लिकबॅनंट - लिस्ट-पोर्ट्स.

सेवा परिभाषा

आपण पाहू शकता की, बंदरांना कोणत्याही अडचणी उद्भवत नाही, परंतु अनुप्रयोग मोठ्या प्रमाणावर वापरताना प्रक्रिया क्लिष्ट आहे. सर्व वापरलेल्या बंदरांचा मागोवा घेण्यासाठी अवघड होते, ज्याबद्दल सेवा निर्धारण अधिक योग्य असेल:

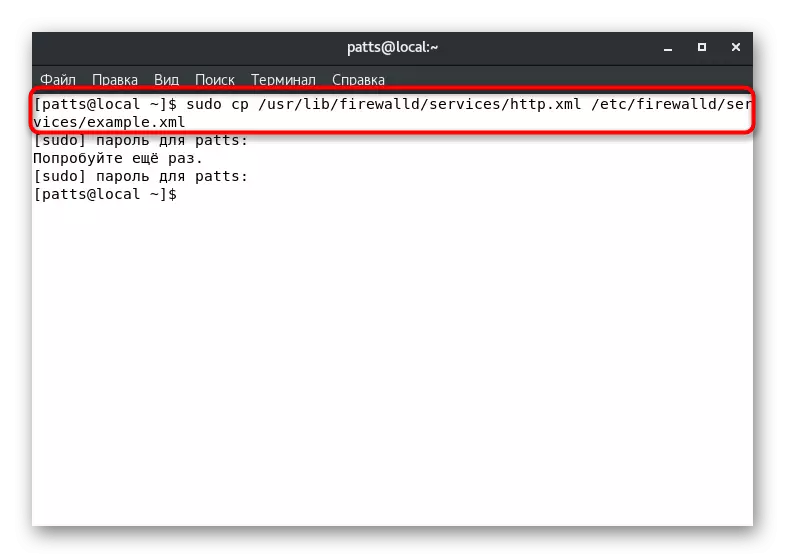

- Sudo cp /usr/lib/firewalld/services/service.xml /etc/firewalld/services/example.xml, जेथे सेवा.xml सेवा फाइलचे नाव कॉपी करा त्याच्या प्रतींचे नाव

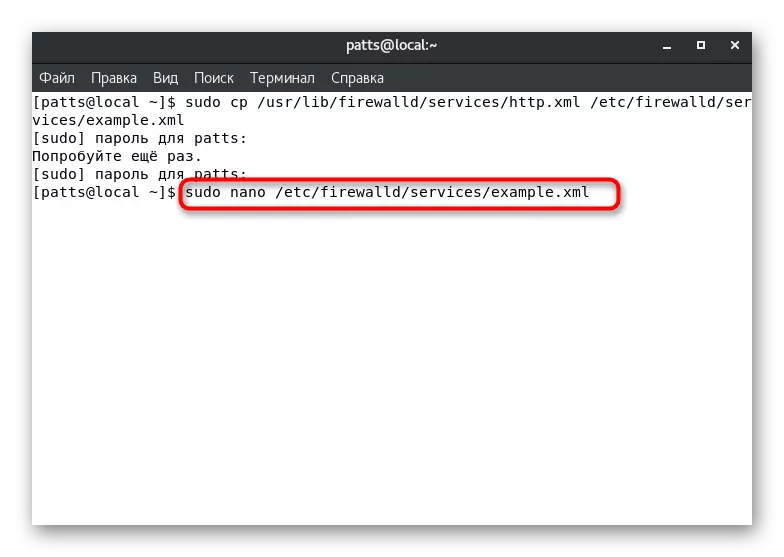

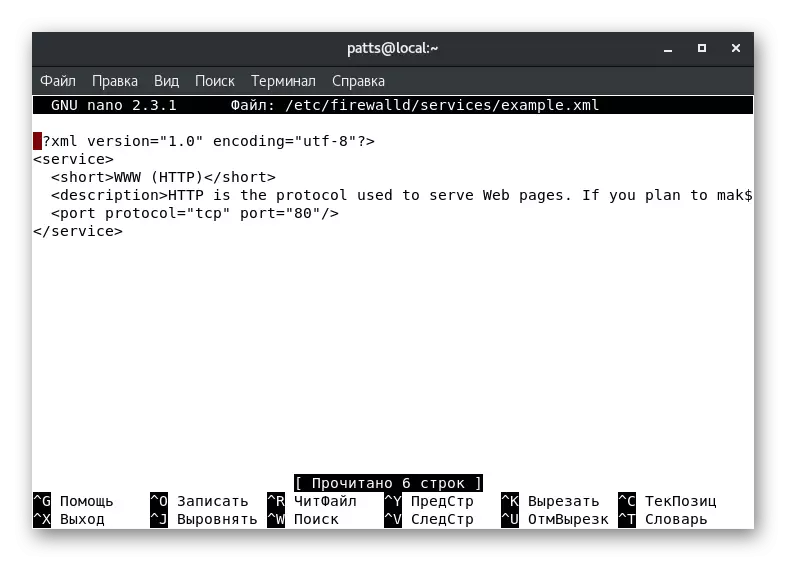

- कोणत्याही टेक्स्ट एडिटरद्वारे बदलण्यासाठी एक प्रत उघडा, उदाहरणार्थ, sudo nono /etc/firewalld/services/Example.XML.

- उदाहरणार्थ, आम्ही HTTP सेवेची एक प्रत तयार केली आहे. दस्तऐवजामध्ये, आपण मूलभूतपणे विविध मेटाडेटा पाहता, उदाहरणार्थ, एक लहान नाव आणि वर्णन. हे सर्व्हरला पोर्ट नंबर आणि प्रोटोकॉल बदलण्यासाठी प्रभावित करते. स्ट्रिंग वरील "" पोर्ट उघडण्यासाठी जोडले पाहिजे. टीसीपी - वापरलेले प्रोटोकॉल, एक 0000 - पोर्ट क्रमांक.

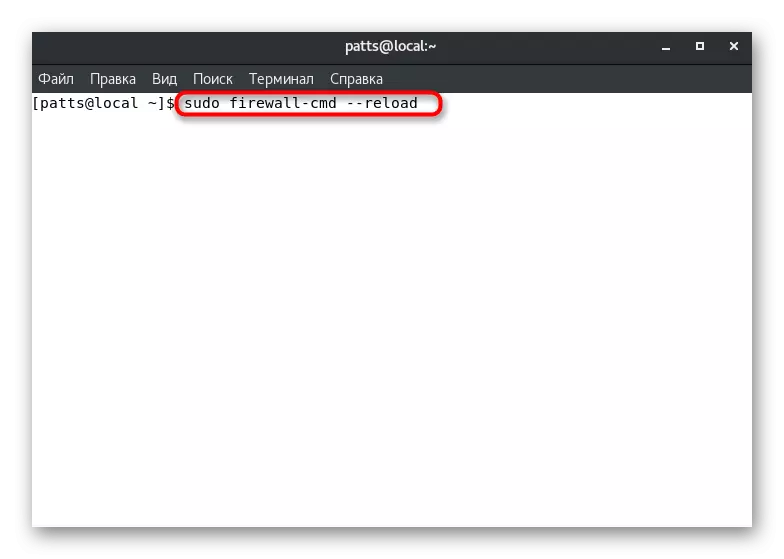

- सर्व बदल जतन करा (Ctrl + ओ), फाइल बंद करा (Ctrl + X) बंद करा आणि नंतर Sudo फायरवॉल-सीएमडी - अॅड्रलोडद्वारे पॅरामीटर्स लागू करण्यासाठी फायरवॉल रीस्टार्ट करा. त्यानंतर, उपलब्ध यादीमध्ये सेवा दिसून येईल, जी फायरवॉल-सीएमडी - सेवांद्वारे पाहिली जाऊ शकते.

आपल्याला सेवेच्या प्रवेशासह सेवा समस्येचे सर्वात योग्य निराकरण करणे आवश्यक आहे आणि प्रदान केलेल्या निर्देशांचे अंमलबजावणी करणे आवश्यक आहे. आपण पाहू शकता की, सर्व क्रिया सहजपणे सादर केल्या जातात आणि कोणतीही अडचण नसावी.

सानुकूल झोन तयार करणे

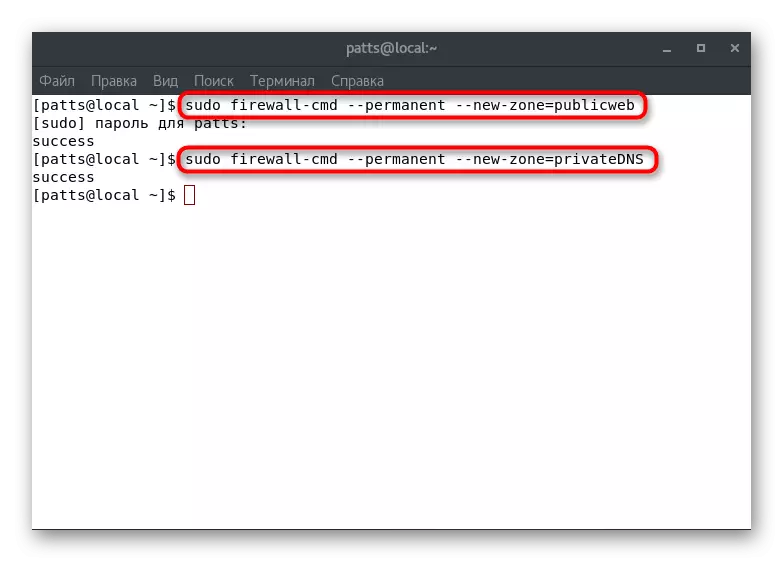

आपल्याला आधीच माहित आहे की सुरुवातीला फायरवॉलमध्ये परिभाषित नियमांसह मोठ्या प्रमाणात विविध झोन तयार केले गेले आहेत. तथापि, जेव्हा सिस्टम प्रशासकाने स्थापित वेब सर्व्हर किंवा "प्रवेगक" साठी "Plawebeb" जसे की DNS सर्व्हरसाठी - सिस्टम प्रशासकाने वापरकर्ता क्षेत्र तयार करणे आवश्यक आहे. या दोन उदाहरणांवर, आम्ही शाखांच्या जोडणीचे विश्लेषण करू.

- Sudo फायरवॉल-सीएमडी --newent --new-zhon = parkweent --newent --neweb आणि sudo फायरवॉल-सीएमडी - apermanent --new-Zone = pravattenns तयार करून दोन नवीन कायमस्वरुपी झोन तयार करा.

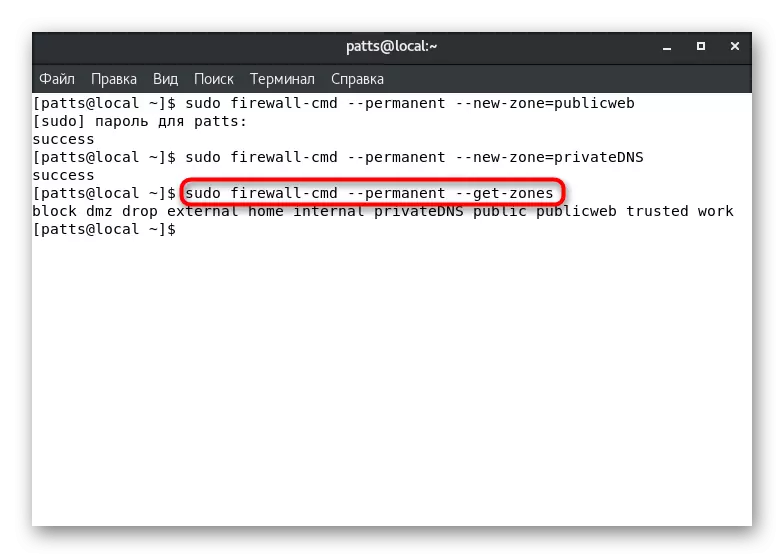

- Sudo फायरवॉल-सीएमडी - रिलोड साधन रीबूट केल्यानंतर ते उपलब्ध असतील. स्थायी क्षेत्र प्रदर्शित करण्यासाठी, sudo फायरवॉल-सीएमडी - eprenent --get-zones प्रविष्ट करा.

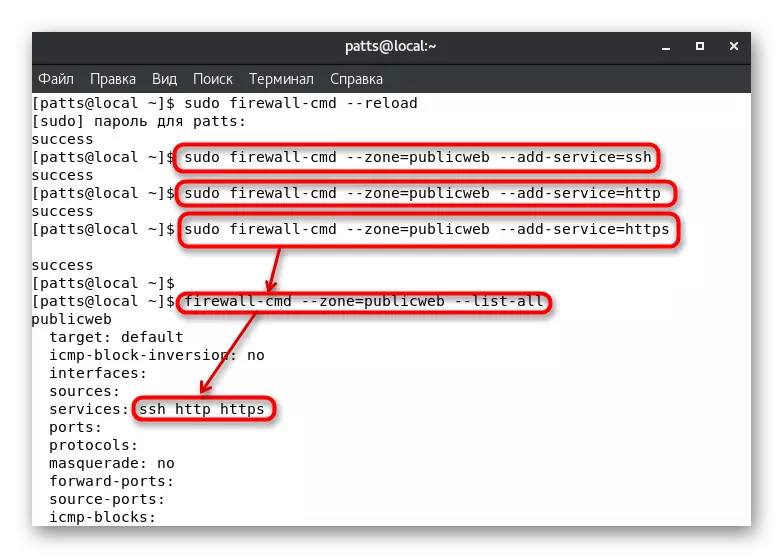

- त्यांना "SSH", "http" आणि "https" सारख्या आवश्यक सेवा द्या. हे सुडो फायरवॉल-सीएमडी --झोन = सार्वजनिक वेब -डी-सर्व्हिस = एसएसएच, अॅडो फायरवॉल-सीएमडी --झोन = पब्लो फायरवॉल-सीएमडी --झोन = सार्वजनिकवॉल-सीएमडी - पब्लिकवेब - पब्लिकवेब - अॅड-सर्व्हिस = एचटीटीपीएस, जेथे --zone = सार्वजनिक वेब जोनचे नाव जोडण्यासाठी आहे. आपण फायरवॉल-सीएमडी --zone = parkwall-plastyb - सर्वसाधारणपणे सेवा क्रियाकलाप पाहू शकता.

या लेखावरून, आपण सानुकूल झोन कसे तयार करावे आणि त्यांच्याकडे सेवा कशी घ्यावी हे शिकलात. आम्ही त्यांना आधीच डीफॉल्ट म्हणून सांगितले आहे आणि वरील इंटरफेसेस असाइन केले आहे, आपण केवळ योग्य नावे निर्दिष्ट करू शकता. कायमचे बदल केल्यानंतर फायरवॉल रीस्टार्ट करणे विसरू नका.

आपण पाहू शकता, फायरवॉल्ड फायरवॉल एक प्रामाणिकपणे व्होल्यूमेट्रिक साधन आहे जो आपल्याला फायरवॉलचा सर्वात लवचिक कॉन्फिगरेशन बनवू देतो. युटिलिटी सिस्टमसह सुरू होणारी आणि निर्दिष्ट नियमांनी ताबडतोब त्यांचे कार्य सुरू केले असल्याचे सुनिश्चित करणेच आहे. Sudo Systemct सह बनवा फायरवॉल्ड कमांड सक्षम करा.