Кейбір пайдаланушылар екі компьютер арасында жеке виртуалды желіні құруға мүдделі. Тапсырма VPN технологиясын (виртуалды жеке желі) пайдалану арқылы қамтамасыз етілген. Байланыс ашық немесе жабық коммуналдық және бағдарламалар арқылы жүзеге асырылады. Барлық компоненттерді сәтті орнату және конфигурациялаудан кейін процедураны толтырылуы керек және байланыс қорғалуы мүмкін. Әрі қарай, Linux Kernel негізіндегі OpenVPN клиенті арқылы қаралған технологияның орындалуын егжей-тегжейлі талқылағымыз келеді.

Linux жүйесінде OpenVPN орнатыңыз

Көптеген пайдаланушылар Ubuntu негізінде таратуды пайдаланғаннан бері, бүгінгі нұсқаулар осы нұсқаларға негізделеді. Басқа жағдайларда, OpenVPN қондырғысындағы және конфигурациясындағы кардинальды айырмашылық, сіз өзіңіздің жүйеңіздің ресми құжаттамасында оқуға болатын тарату синтаксисін басқара отырып, сіз байқамайсыз. Біз әр әрекетті егжей-тегжейлі анықтауға арналған қадам бойынша өзіңізді бүкіл қадаммен таныстыруды ұсынамыз.OpenVPN операциясы екі түйін (компьютер немесе сервер) арқылы пайда болатынын есте ұстау керек, сондықтан орнату және конфигурация барлық байланыс қатысушыларына қатысты. Біздің келесі нұсқаулықта тек екі көзбен жұмыс істеуге бағытталады.

1-қадам: OpenVPN орнатыңыз

Әрине, сіз барлық қажетті кітапханаларды компьютерлерге қосудан бастауыңыз керек. Тапсырманы орындау үшін пайдаланылатын «терминалға» өте салынған.

- Мәзірді ашып, консольді іске қосыңыз. Мұны Ctrl + Alt + T пернелер тіркесімін басу арқылы жасауға болады.

- Sudo APT APT Install Install install openvpn Easy-RSA командасын барлық қажетті репозиторийлерді орнату үшін орнатыңыз. Кіргеннен кейін Enter түймесін басыңыз.

- Құпия сөзді SuperUser есептік жазбасынан көрсетіңіз. Жинақтар өрісте көрсетілмеген кезде.

- Тиісті опцияны таңдау арқылы жаңа файлдарды қосуды растаңыз.

Орнату екі құрылғыда да орындалатын кезде келесі қадамға өтіңіз.

2-қадам: Сертификаттау орталығын жасаңыз және теңшеңіз

Техникалық сипаттама орталығы ашық кілттерді тексеруге және сенімді шифрлауды қамтамасыз етеді. Ол басқа пайдаланушылар қосылатын құрылғыда жасалған, сондықтан қалаған компьютердегі консольді ашып, келесі қадамдарды орындаңыз:

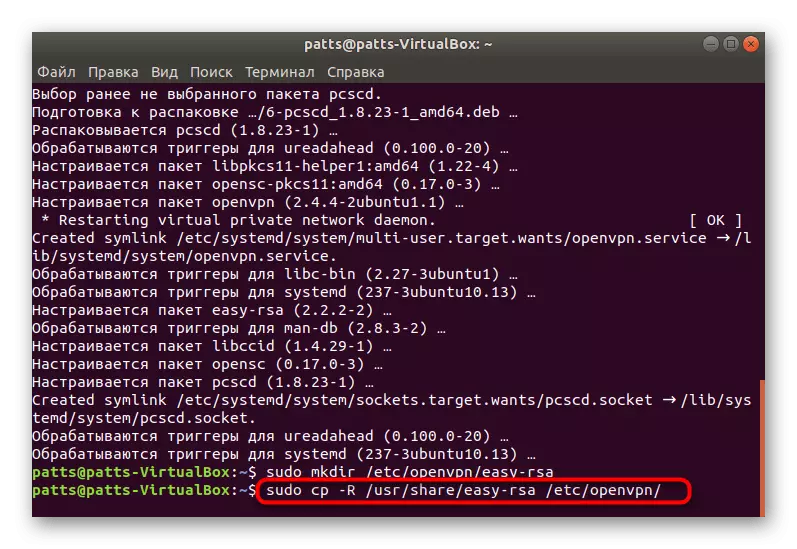

- Барлық кілттерді сақтау қалтасы басымдыққа ие. Сіз оны кез келген жерден таба аласыз, бірақ сенімді орынды таңдаған дұрыс. Sudo Mkdir / etc / openvpn / openvpn / EasyVn / Easy-RSA командасын пайдаланыңыз, онда / etc / openvpn / openvpn / Easy-RSA каталог құратын орын.

- Бұл қалтаның қасында сіз RSA қосымша сценарийлерін орналастыруыңыз керек және ол Sudo CP -R / USR / USR / SHARE / Easy-RSA / ELSC / OpenVPN / арқылы жүзеге асырылады.

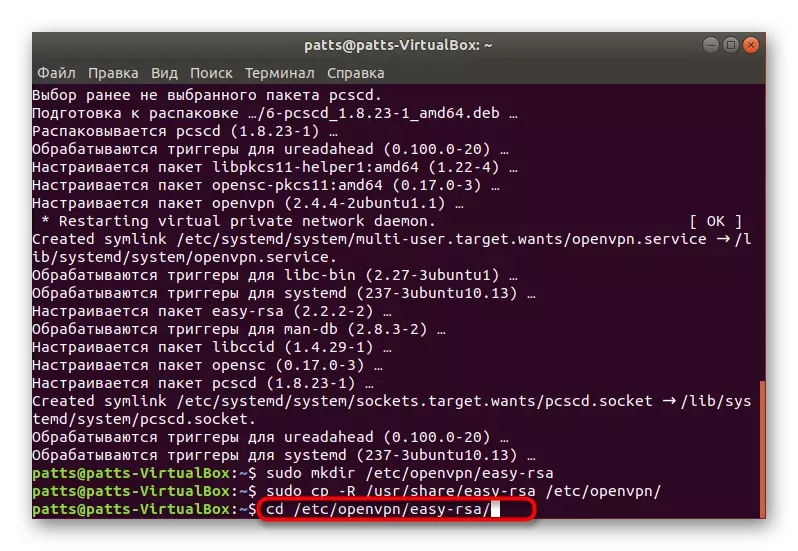

- Дайын каталог куәландыру орталығын жасайды. Алдымен, осы CD / ETC / OpenVPN / Easy-RSA / қалтасына өтіңіз.

- Содан кейін келесі пәрменді өрісте салыңыз:

Судо -и.

# Көзі ./vars

# ./CLEAN-ALL

# ./build-ca.

Сервер компьютерін жалғыз қалдыруға және клиенттік құрылғыларға жылжытуға болады.

3-қадам: тұтынушының сертификаттарын конфигурациялау

Төменде таныс болатын нұсқаулар дұрыс жұмыс істейтін қорғалған қосылымды ұйымдастыру үшін әр клиенттік компьютерге жұмсау қажет.

- Консольді ашып, сонда Sudo CP -R / usr / share / share / share / Easy-RSA / Easy-RSA / EAL-RSA / EAL-RSA / openvpn пәрмені / барлық қажетті сценарийлерді көшіру үшін.

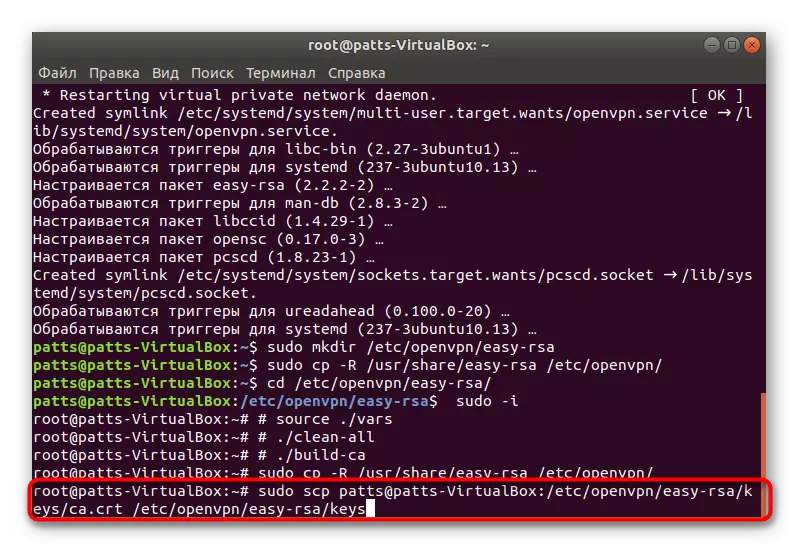

- Бұрын сервер компьютерінде сертификаты бар бөлек файл жасалды. Енді оны көшіріп, қалған компоненттермен қаптама қою керек. Мұны Sudo SCP пайдаланушы аты @ HOST арқылы жасау оңайырақ: / /etc/openvpn/COESA_KYYS / CA.CRT / etc / ca.CRT / opeVpn / openvpn / openvpn / openvpn / openvpn / openvpn / openvpn Пайдаланушы аты @ хосты - жүктеу құралының мекен-жайы орналасқан.

- Бұл тек жеке құпия кілтті құру үшін ғана қалады, осылайша ол кейінірек ол арқылы жүзеге асырылады. Мұны CD / ETC / OpenVP / Easy-RSa / Script сақтау қалтасын нұқу арқылы жасаңыз.

- Файл жасау үшін пәрменді пайдаланыңыз:

Судо -и.

# Көзі ./vars

# Build-Req люкс

Бұл жағдайда, көрсетілген файл атауы. Жасалған кілт міндетті болып саналатын пернелермен бірдей каталогта болуы керек.

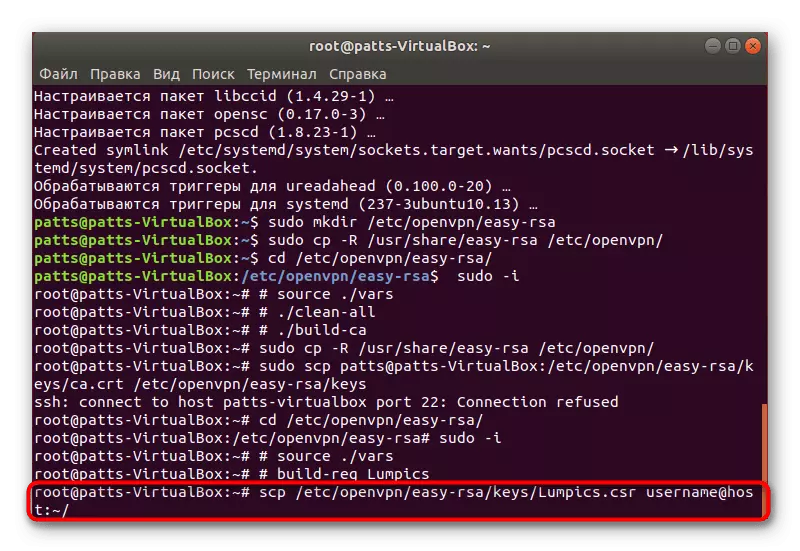

- Бұл қосылымның түпнұсқалығын растау үшін тек серверлік кілтті жіберу үшін қалады. Бұл жүктеп алу бойынша сол команданың көмегімен жасалады. Сізге scp /etc/openvpn/EasaThaza-@ үйге кіру керек: Пайдаланушы аты @ хосты: /, мұндағы пайдаланушы аты @ хосты жіберу үшін компьютер атауы, ал Lumpics.csr - бұл негізгі файлдың аты .

- Сервердің компьютерінде пернені басыңыз ./sign-Req ~ / lions, онда, мұнда, егер олар файлдың атауы болса. Осыдан кейін құжатты SURDO SCP пайдаланушы аты @ HOST арқылы қайтарыңыз: /Home/lumpics.CRT / etc / openvpn / Easy-RSA / Keys.

Бұл туралы барлық алдын-ала жұмыстар аяқталды, ол OpenVpn-ді қарапайым күйге келтіру үшін ғана қалады және сіз бір немесе бірнеше клиенттермен жеке шифрланған қосылымды қолдана бастай аласыз.

4-қадам: OpenVPN SETUP

Келесі нұсқаулық клиенттің бөлігін және серверге қол тигізеді. Біз бәріміз әрекеттерді бөліп, машиналардағы өзгерістер туралы ескертеміз, сондықтан сіз тек нұсқауларды орындауыңыз керек.

- Алдымен Server компьютерінде конфигурация файлын zcat /usr/share/doc/doc/penvpn/example/sample-config-files/server.conf.gz командасын пайдаланып жасаңыз Sudo tee /etc/openvpn/server.conf. Клиенттік құрылғыларды теңшеу кезінде бұл файл бөлек жасалуы керек.

- Стандартты мәндерді тексеріңіз. Көріп отырғаныңыздай, порт және протокол стандартқа сәйкес келеді, бірақ қосымша параметрлер жоқ.

- Жасалған конфигурация файлын Sudo Nano /etc/openvpn/server.conf редакторы арқылы іске қосыңыз.

- Біз барлық мәндердің өзгеруінің егжей-тегжейлеріне кірмейміз, өйткені кейбір жағдайларда олар жеке болып табылады, бірақ файлдағы стандартты сызықтар болуы керек және ол ұқсас суретке ұқсайды:

Порт 1194.

Proto UDP.

Комп-лзо.

Dev tun.

Ca /Etc/openvpn/Easy-rsa/2.04/keys/ca.crt.

CERT /ETC/openvpn/Easy-RSA/2.04/keys/ca.crt.

DH /ETC/openVPN/Easy-RSA/2.04/keys/dh2048.pem.

Топология SUNNET.

Сервер 10.8.0.0 255.255.255.255.0.

IfConfig-бассейн - ipp.txt

Барлық өзгертулерді аяқтағаннан кейін параметрлерді сақтап, файлды жабыңыз.

- Сервер бөлігімен жұмыс аяқталды. OpenVPN құрылған OpenVPN /ELVPN /etc/openVPN/Server.conf конфигурациясы арқылы іске қосыңыз.

- Енді клиенттік құрылғыларға өтіңіз. Жоғарыда айтылғандай, Параметрлер Файл дәл осы жерде жасалмайды, бірақ бұл жолы команданың келесі формасы бар: Sudo cp /usr/share/doc/openvpn/examples/Sample-Config-Files/Client.conf / etc / openvpn / client.conf.

- Файлды жоғарыда көрсетілгендей, келесі жолдарды енгізіңіз:

Клиент.

Dev tun.

Proto UDP.

Қашықтағы 194.67.215.15.125 1194.

Шексіз шексіз

Nobind.

Төзімше-кілт.

Толтырылған.

Ca /Etc/openvpn/Ease-RSA/Keys/Ca.CRT.

CERT /ETC/openvpn/KyyS/sergiy.Crt.

Кілт /etc/openvpn/Easy-rsa/keys/sergiy.Key.

Tls-auth ta.kykey 1

Комп-лзо.

Етістік 3.

Өңдеу аяқталған кезде, OpenVPN: OpenVPN /etc/openvpn/client.conf іске қосыңыз.

- Жүйенің жұмыс істеуіне көз жеткізу үшін IFConfig командасын жазыңыз. Көрсетілген барлық мәндер арасында TUN0 интерфейсі болуы керек.

Трафикті қайта бағыттау және барлық тұтынушылар үшін Интернетке қосылу үшін сіз барлық клиенттерге ашық қол жетімділікті, келесі командаларды кезекпен іске қосуыңыз керек.

Systl -w net.ipv4.ip_forworwfor = 1

IPTANDES - UDP UDP --DPRPENTION - RECKEST

IPTANDERS-ARVENT -iN0 -i0 -O ETH0 -D A eat

IPTANDERS -I A eet0 -i o e eet0 -o oge chec

IPTANDERS -TATATS -TA -a POSTROUT-YET0 -D Masquerade

Бүгінгі мақаланың аясында сіз орнату процедурасымен және сервердегі OpenVPN параметрлерімен және клиенттің бөлімшесімен таныс болдыңыз. Біз сізге терминалда көрсетілген хабарламаларға назар аударуға және егер олар пайда болса, қате кодтарын зерттейміз. Мұндай әрекеттер қосылу проблемаларын болдырмауға көмектеседі, өйткені мәселенің жедел шешімі басқа проблемалық проблемалардың алдын алады.