Molti utenti di computer trascorrono la maggior parte del tempo nei browser che lo usano in servizio o a fini di lavoro. Naturalmente, questo fattore è fondamentale per gli intrusi che cercheranno di fare tutto per infettare un browser Web personalizzato e il computer stesso. Se sospetti che questo sia successo e con il tuo lavoratore su Internet, è ora di controllarlo.

Controllo del browser virus

Non esiste una variante di infezione, in cui l'utente può andare in sicurezza e sbarazzarsi del software dannoso. A causa del fatto che le varietà di virus sono diverse, è necessario controllare diversi luoghi vulnerabili utilizzati per l'infezione contemporaneamente. Analizzeremo le principali opzioni disponibili per il browser può essere attaccato.Fase 1: verifica dei minatori

Già il primo anno è rilevante per il tipo di codice dannoso che funziona come Mainer. Tuttavia, funziona, ovviamente, non su di te, ma su colui che ha usato questo codice contro di te. L'estrazione mineraria è il processo di crittocurrency minerario, dove sono coinvolte le capacità computazionali della scheda video. Le persone che sono impegnate in questo di solito usano le proprie schede video, di cui creano intere "fattorie" (combinando i modelli di scheda video più potenti), accelerando la produzione di profitti. Non il più onesto di loro decide di diventare più facile, non spendendo grandi soldi per comprare attrezzature e pagare per l'elettricità che queste schede video vengono consumate entro un mese. Infettono i computer di persone a caso su Internet aggiungendo uno speciale script al sito.

Sembra questo processo come se fossi andato al sito (può essere informativo o vuoto, come se fosse stato abbandonato o non sviluppare), ma in effetti, l'insistentible per te è lanciato da minerario. Spesso inspiegabilmente il computer inizia a rallentare e si arresta se chiudi la scheda. Tuttavia, questa opzione non è l'unico risultato degli eventi. Ulteriori conferma della presenza di un minatore possono essere l'apparizione di una scheda in miniatura nell'angolo dello schermo, distribuendo il quale è possibile vedere un foglio quasi vuoto con un sito sconosciuto. Spesso, gli utenti potrebbero non accorciare nemmeno che è stato lanciato - sul fatto che l'intero calcolo. Più lungo viene lanciata la scheda, più profitto dall'utente ha ricevuto un hacker.

Quindi, come riconoscere la presenza di Mainer nel browser?

Controlla tramite il servizio Web

Gli sviluppatori dell'opera hanno creato un servizio web di test crittografante che controlla la presenza di minatori nascosti nel browser. Puoi passarlo usando qualsiasi browser Web.

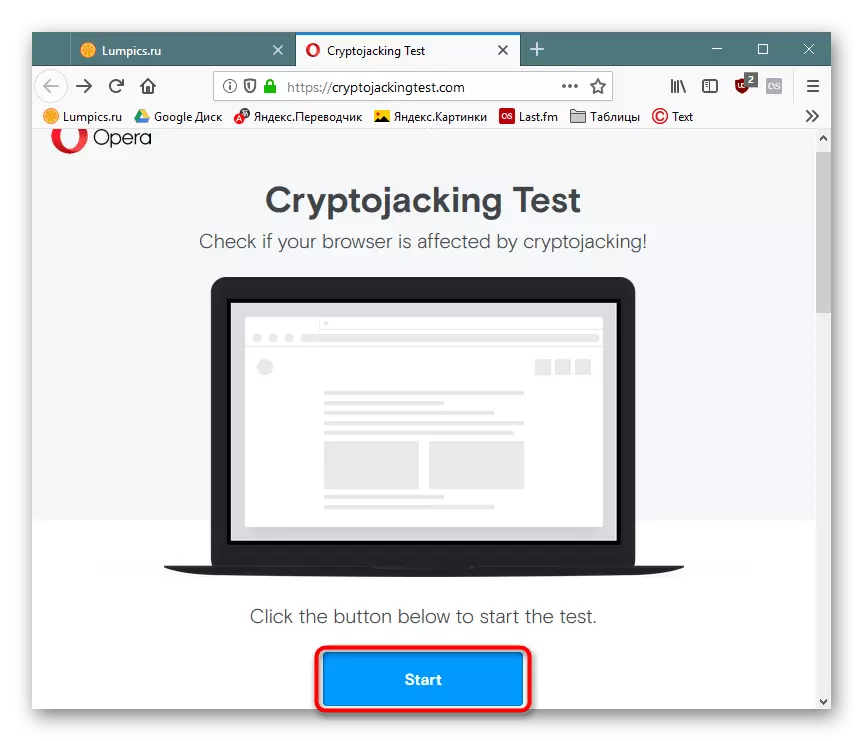

Vai al test Cryptojacking

Seguire il link sopra e fai clic sul pulsante Start.

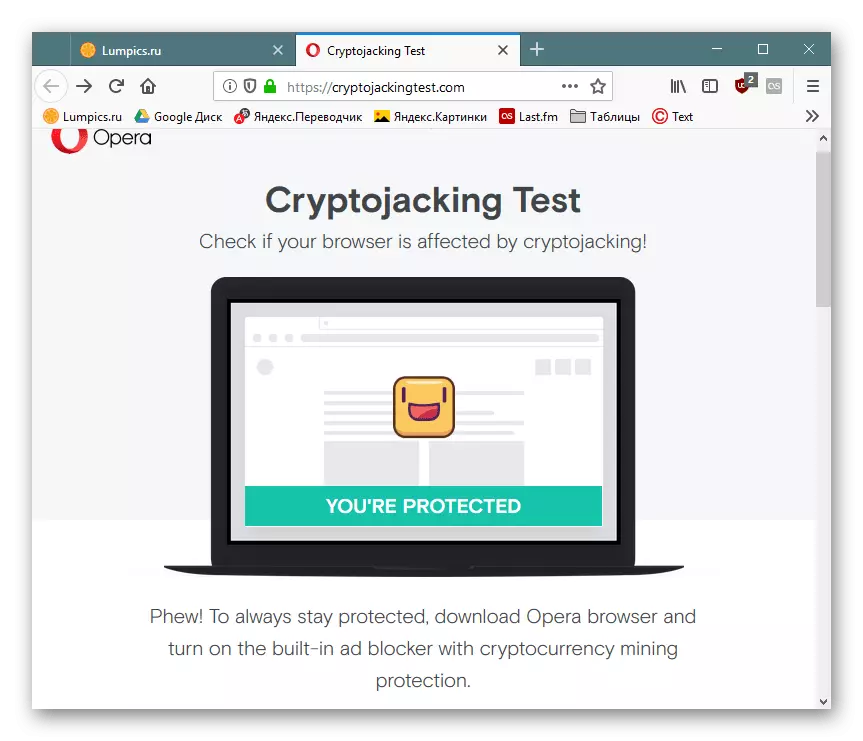

Attendere che la procedura sia completata, alla fine dei quali riceverà il risultato dello stato del browser. Durante la visualizzazione dello stato "non sei protetto", è necessario agire manualmente per correggere la situazione. Tuttavia, vale la pena tenere a mente che non sarà mai respinto dagli indicatori di questo e tali servizi del 100%. Per completa sicurezza, si consiglia di eseguire le azioni descritte di seguito.

Controlla la scheda

Guarda il "Task Manager" integrato nel browser Web e controlla quanti risorse vengono consumate schede.

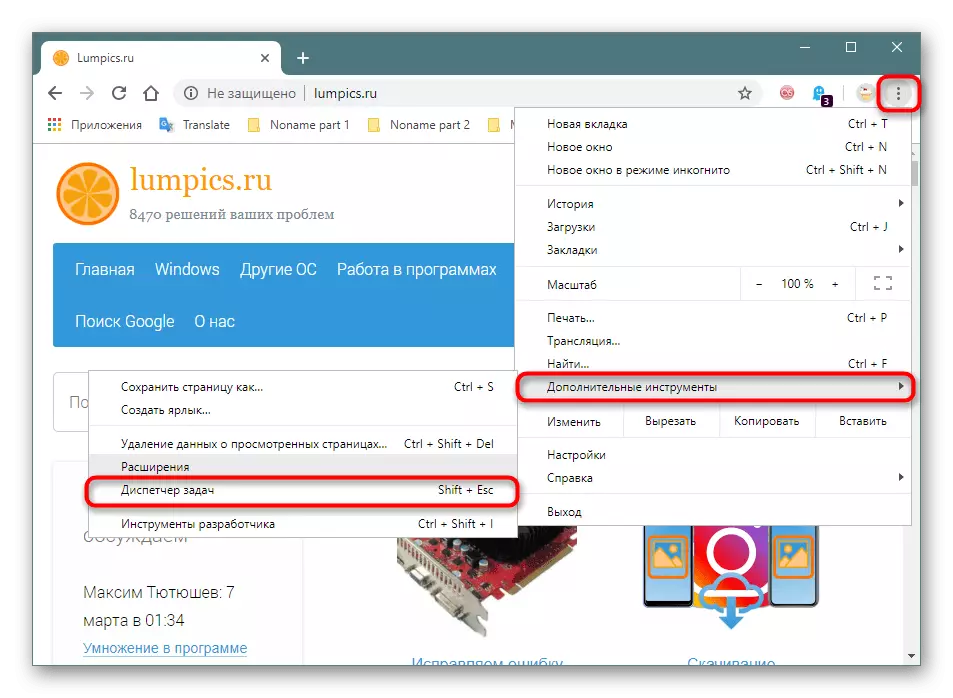

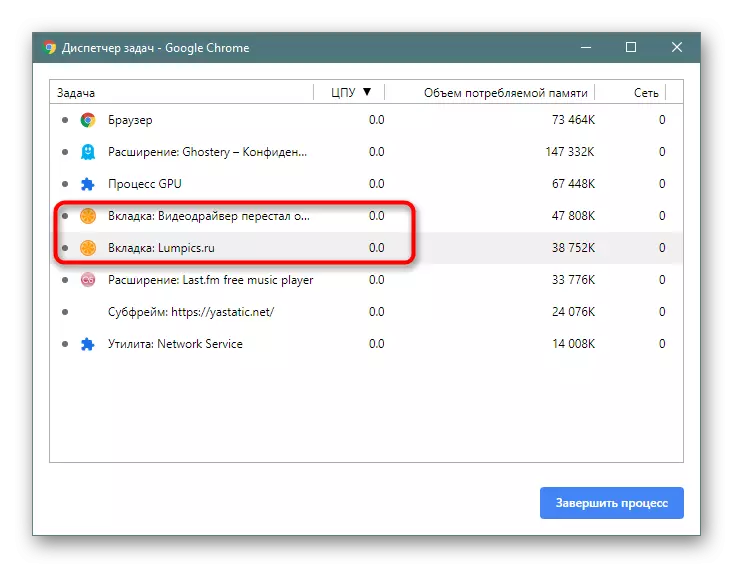

Browser su Chromium (Google Chrome, Vivaldi, Yandex.Browser, ecc.) - "Menu"> "Strumenti avanzati"> "Task Manager" (o premere la combinazione di tasti MAIUSC + ESC).

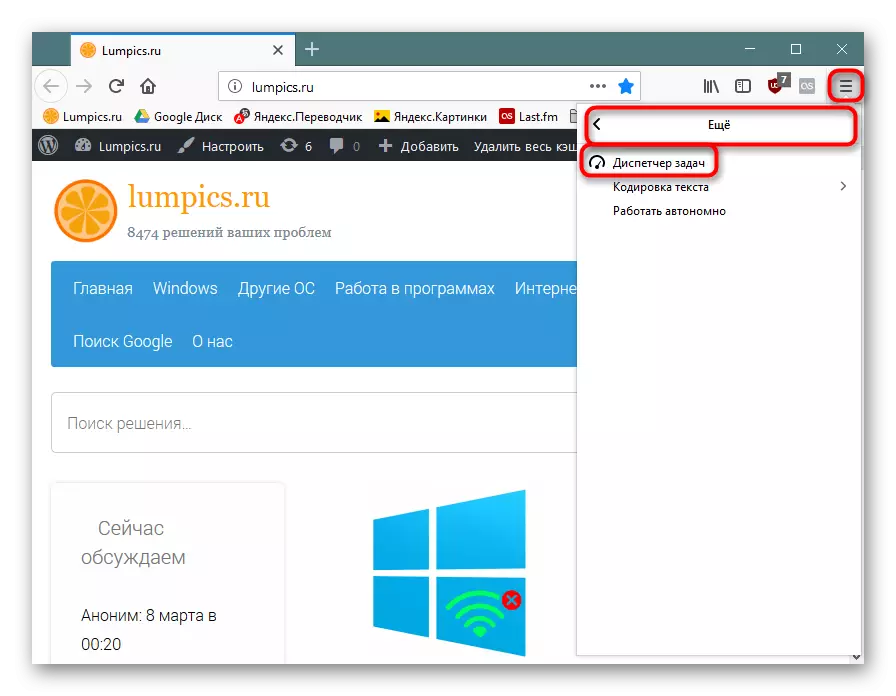

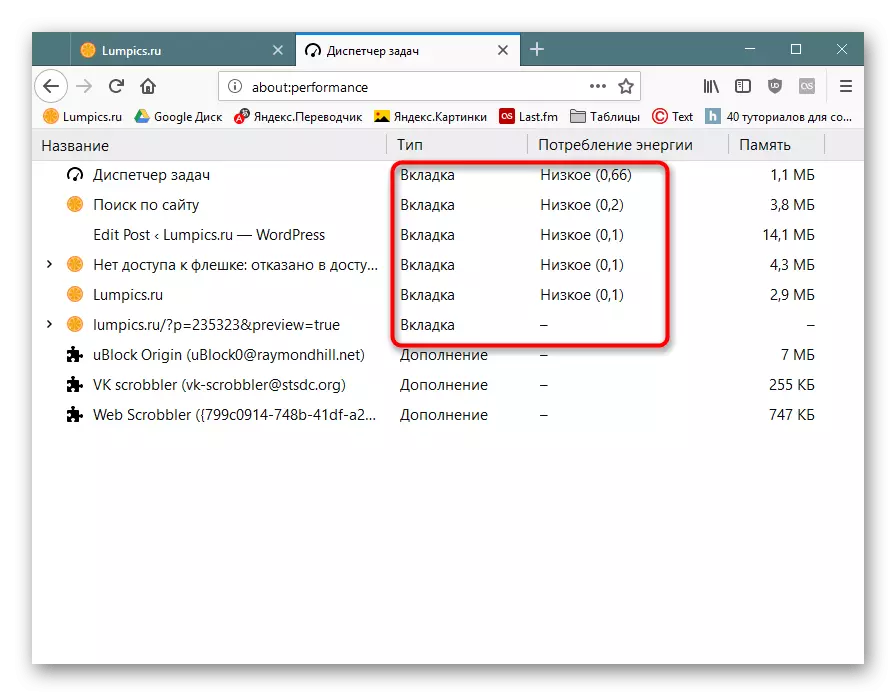

Firefox - "Menu"> "Altro"> "Task Manager" (o immettere: prestazioni nella barra degli indirizzi e premere INVIO).

Se vedi che un tipo di scheda risorsa viene utilizzato parecchio (questo è evidente dalla colonna della CPU in cromo e "consumo di energia" in Firefox), ad esempio, 100-200, sebbene nel valore normale di 0-3, Quindi il problema è davvero, esiste.

Calcoliamo la scheda Problema, chiudiamolo e non andare più a questo sito.

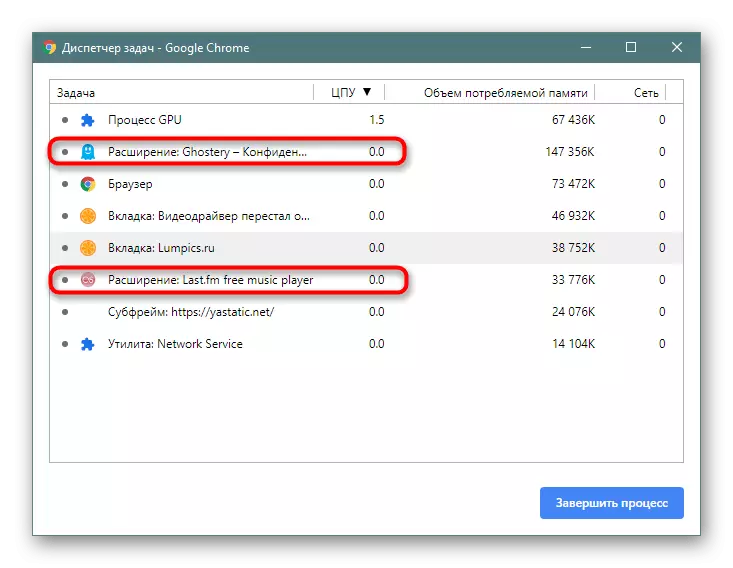

Controlli di espansione

Mainer non sempre solleva il sito: può essere nell'espansione stabilita. E non saprai sempre che è generalmente installato. Può essere riconosciuto allo stesso modo della scheda Mainer. Solo nel "Task Manager" questa volta, non vedi un elenco di schede, ma ha lanciato estensioni - vengono anche visualizzati come processi. In Chrome e i suoi analoghi, sembrano così:

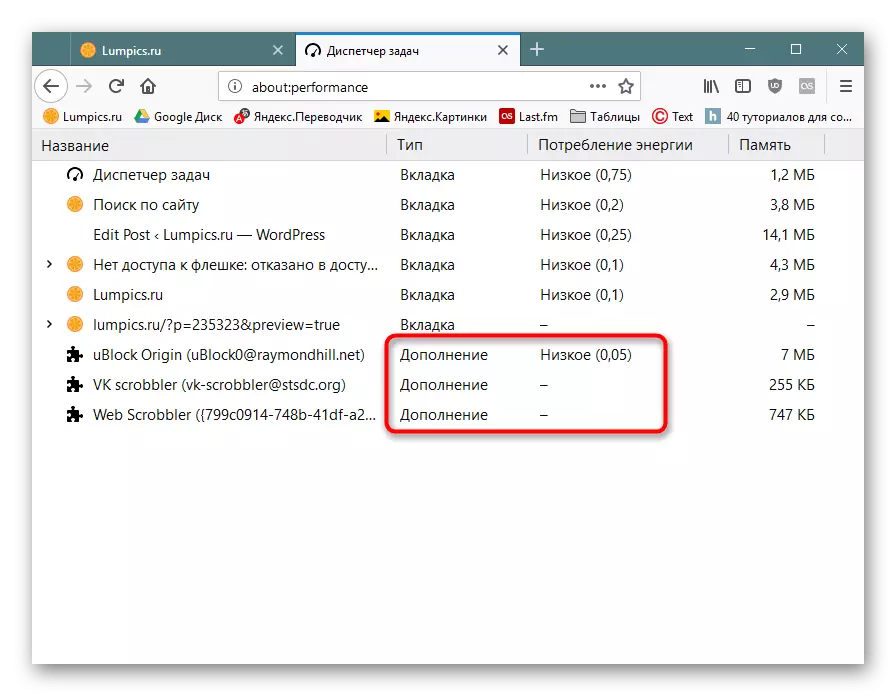

In Firefox, il tipo "Supplemento" è usato per loro:

Tuttavia, non sempre il mining verrà lanciato al momento in cui stai guardando "Task Manager". Vai alla lista dei componenti aggiuntivi installati e sfoglia la lista.

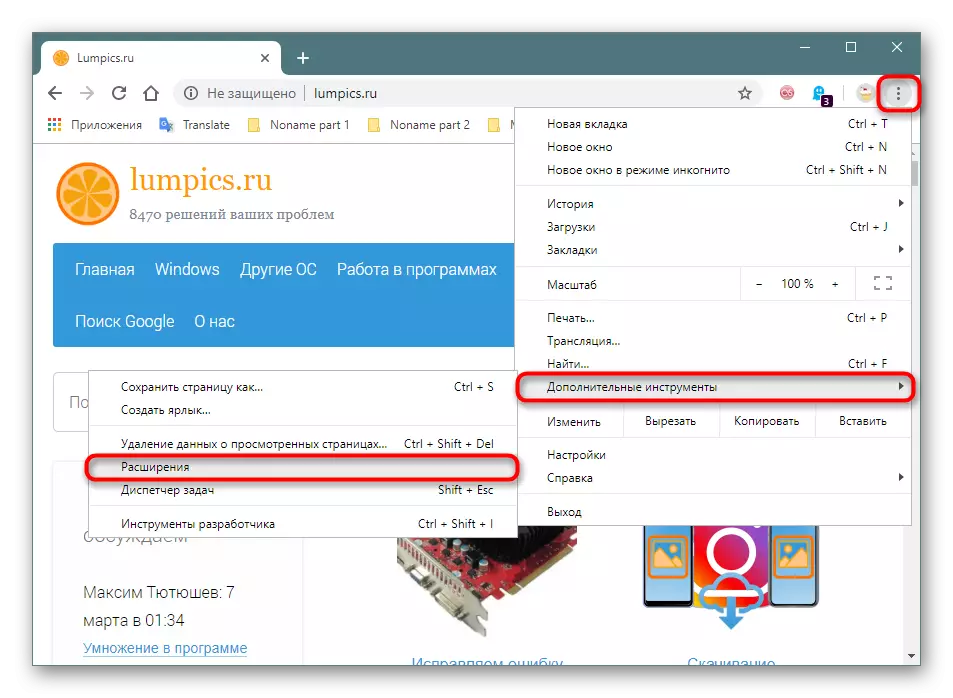

Chromium: "Menu"> "Strumenti aggiuntivi"> "Estensioni".

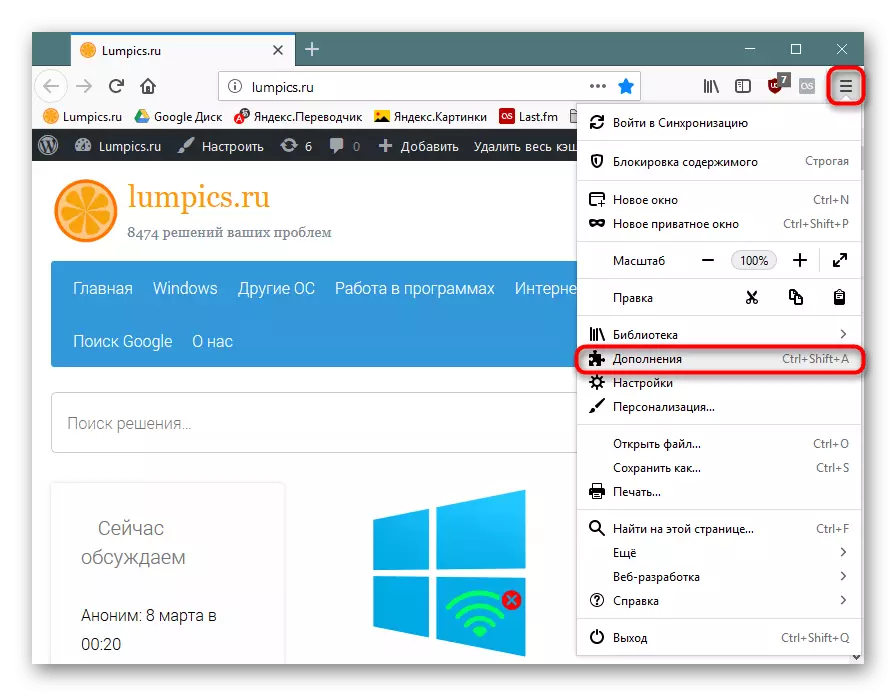

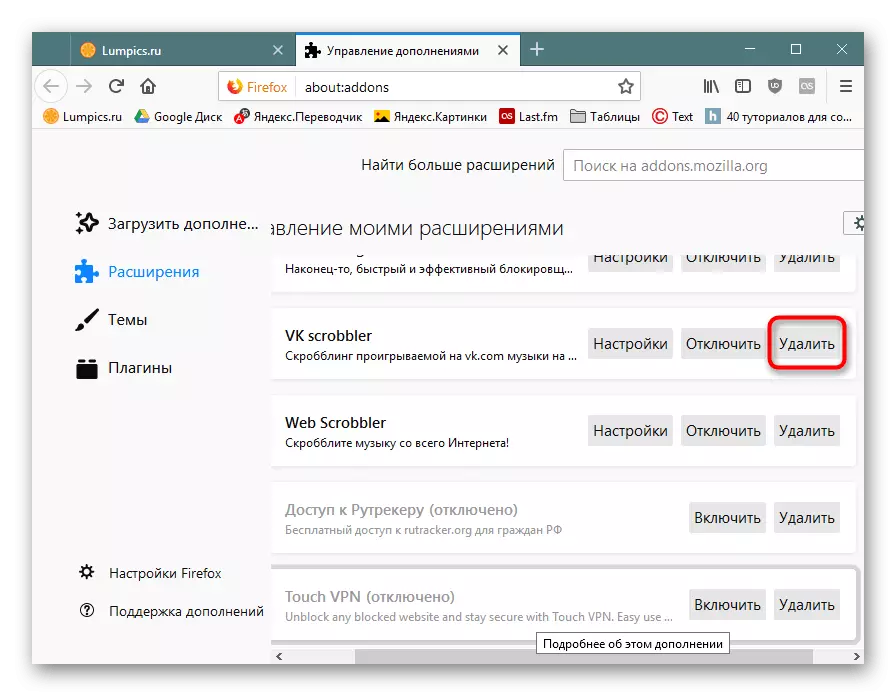

Firefox - "Menu"> "Supplementi" (o premere Ctrl + Maiusc + A).

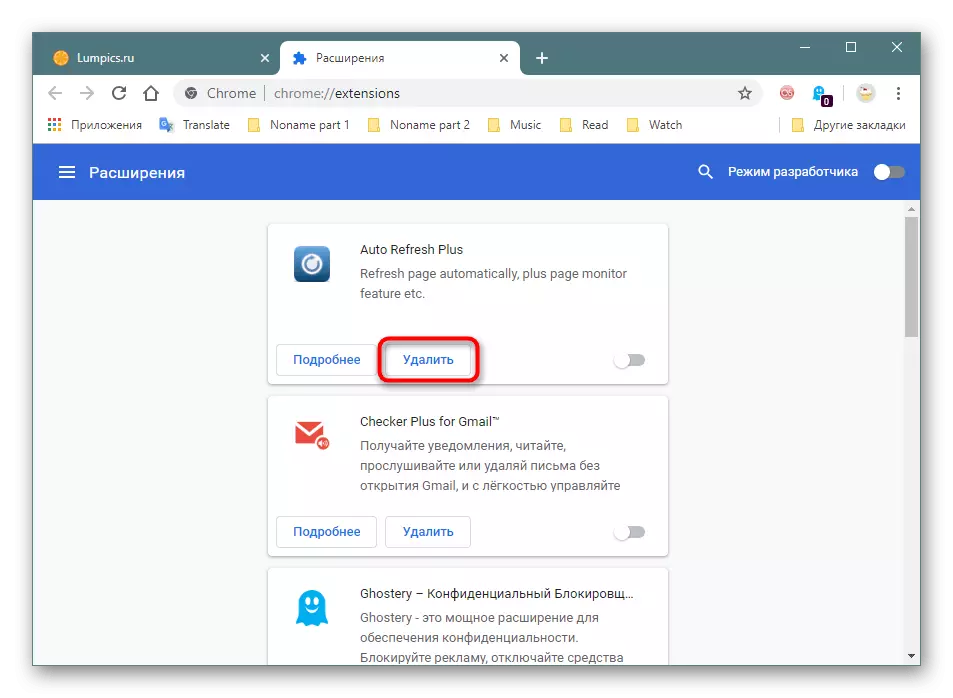

Sfoglia l'elenco delle estensioni. Se vedi qualche tipo di sospetto, che non sei installato, o semplicemente non fidarti di eliminare.

Anche se non c'è mainer, potrebbero esserci altri virus in estensioni sconosciute, ad esempio, scherzando i dati dell'utente da qualche account.

Passaggio 2: controllare l'etichetta

Il formato dell'etichetta del browser (e qualsiasi altro programma) consente di terminare le proprietà per aggiungere determinati parametri, insieme a cui inizierà. Questo è solitamente utilizzato per espandere funzionalità o risoluzione dei problemi, ad esempio con il contenuto del contenuto, ma gli attaccanti possono essere aggiunti Autorun un file eseguibile dannoso, che è memorizzato sul tuo PC sotto forma di BAT, ecc. Run Change Variations può essere più innocente, finalizzato alla visualizzazione di banner pubblicitari.

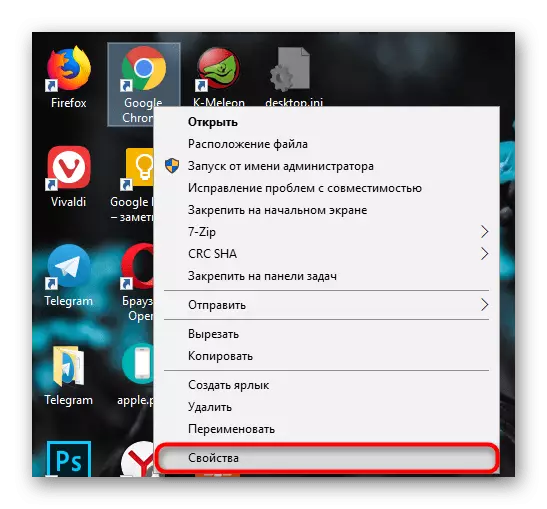

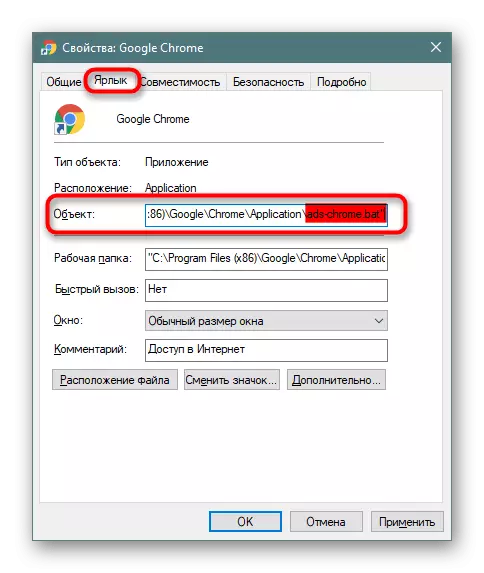

- Fare clic sull'etichetta del browser con il tasto destro del mouse e seleziona "Proprietà".

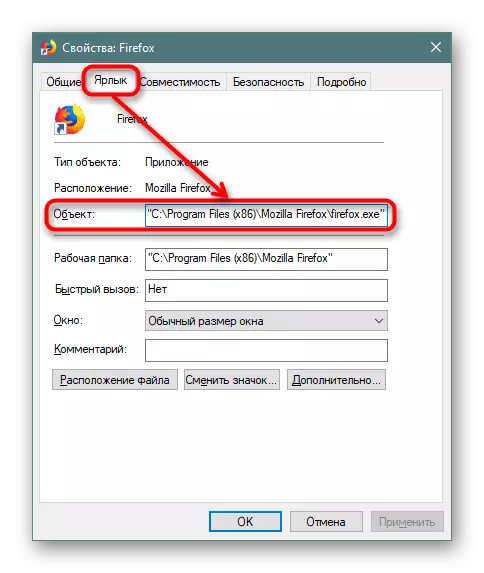

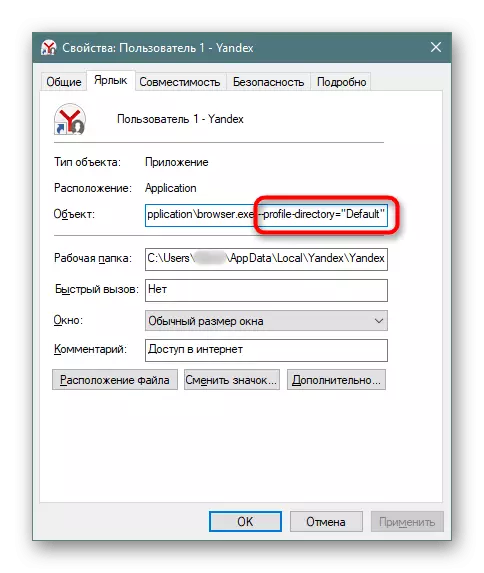

- Nella scheda "Etichetta", trova il campo "oggetto", visualizzare la linea fino alla fine - dovrebbe terminare in una delle seguenti opzioni: firefox.exe "/ chrome.exe" / opera.exe "/ browser.exe" (Yandex.browser).

Se si utilizza una funzione di separazione del browser su Profili, alla fine, in attesa l'attributo come questo: --profile-directory = "predefinito".

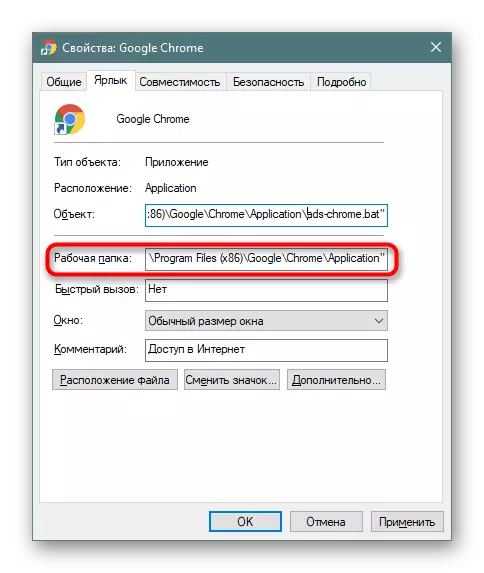

- Quando provi a cambiare il lavoro del browser, puoi vedere le incoerenze con gli esempi sopra. Ad esempio, invece di Chrome.exe, verrà scritto qualcosa come quello che vedi nello screenshot qui sotto. Il modo più semplice è rimuovere questo collegamento e crearne uno nuovo. Per fare ciò, è necessario andare alla cartella in cui è memorizzato il file EXE e creare un'etichetta da te da solo.

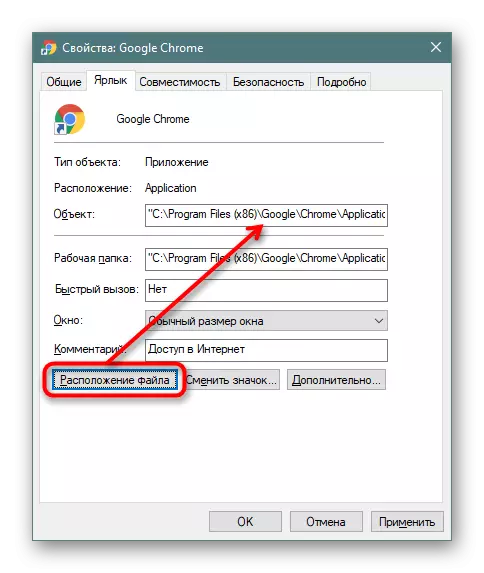

- Di norma, nelle proprietà dell'elenco "cartella operativa", è corretta, quindi è possibile utilizzarlo per cercare rapidamente la directory del browser.

Inoltre, è possibile fare clic sulla "Posizione del file" per andare rapidamente ad esso, ma a condizione che il file falso sia nella cartella di lavoro del browser (è possibile conoscere questo dal campo "Object").

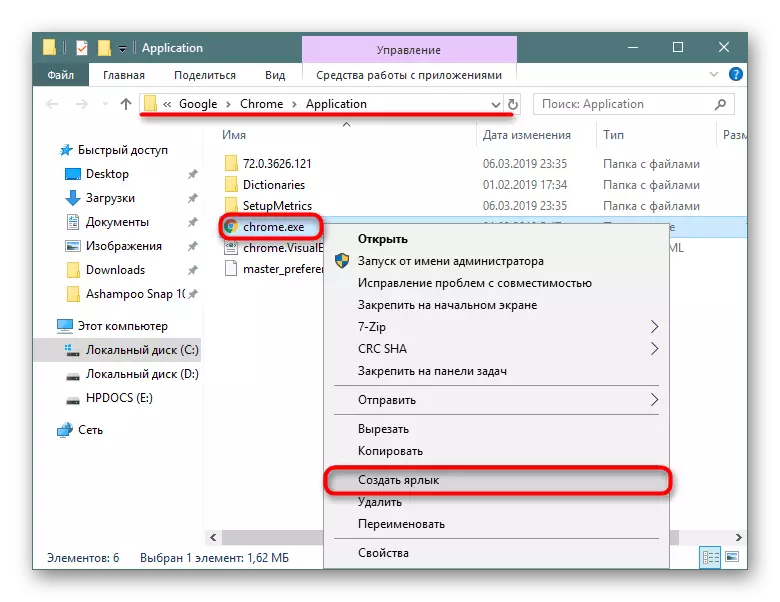

- Eliminiamo il file modificato e creiamo un collegamento dal file EXE. Per fare ciò, fai clic sul pulsante destro del mouse destro e fai clic su "Crea un collegamento".

- Resta per rinominarlo e trascinalo lì, dove c'era un'exetichetta.

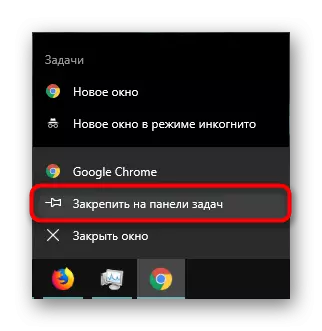

- Se non è necessario un collegamento, è possibile avviare il browser e fissarlo sulla barra delle applicazioni.

Fase 3: Scansione del computer

Non importa come eseguire la scansione del computer per non solo i virus, ma anche un software indesiderato che ama registrarsi nel browser sotto forma di Tulbarov, motori di ricerca per impostazione predefinita, banner, ecc. Sono stati creati diversi sviluppatori subito diverse utilità che rilevano software dannoso, forzando, ad esempio, per sostituire il motore di ricerca, aprire il browser in modo indipendente, visualizzare la pubblicità in una nuova scheda o negli angoli del vento. Con un elenco di tali soluzioni e lezioni sul loro uso, nonché con informazioni sulla risoluzione dei problemi, in cui il browser Web si apre in qualsiasi momento in qualsiasi momento, è possibile leggere gli articoli sui link qui sotto.Leggi di più:

Programmi pubblicitari popolari nel browser

Combattendo virus pubblicitari.

Perché il browser inizia in modo indipendente

Fase 4: pulizia degli ospiti

Spesso gli utenti dimenticano di esaminare lo strumento che controllano direttamente l'accesso a comunque o altri siti. I siti vengono spesso aggiunti al file host, che sono successivamente in esecuzione in un browser web contro la volontà della persona. Il processo di pulizia non è difficile, per questo individuare e modificare il file alle seguenti istruzioni.

Per saperne di più: Cambia il file host in Windows

Devi portare host allo stesso stato della screenshot dell'articolo sul link sopra. Prendere in considerazione un paio di sfumature:

- Soprattutto ridurre le linee con siti sul fondo del documento, lasciando il campo visibile vuoto. Assicurati di vedere se la barra di scorrimento è sul lato destro.

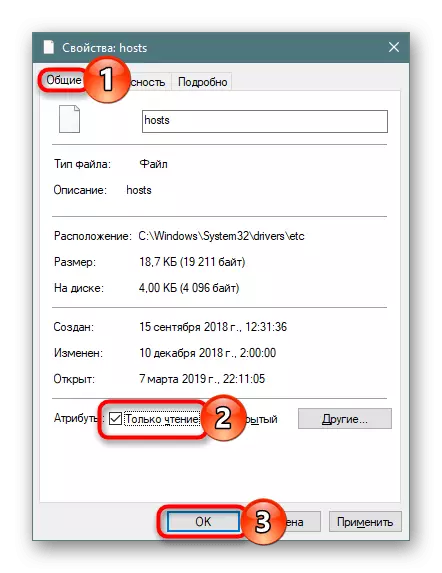

- In futuro, il documento può facilmente modificare qualsiasi hacker senza problemi, quindi sarà una buona opzione per renderlo solo lettura (PCM per hosts> "Proprietà"> "Solo lettura").

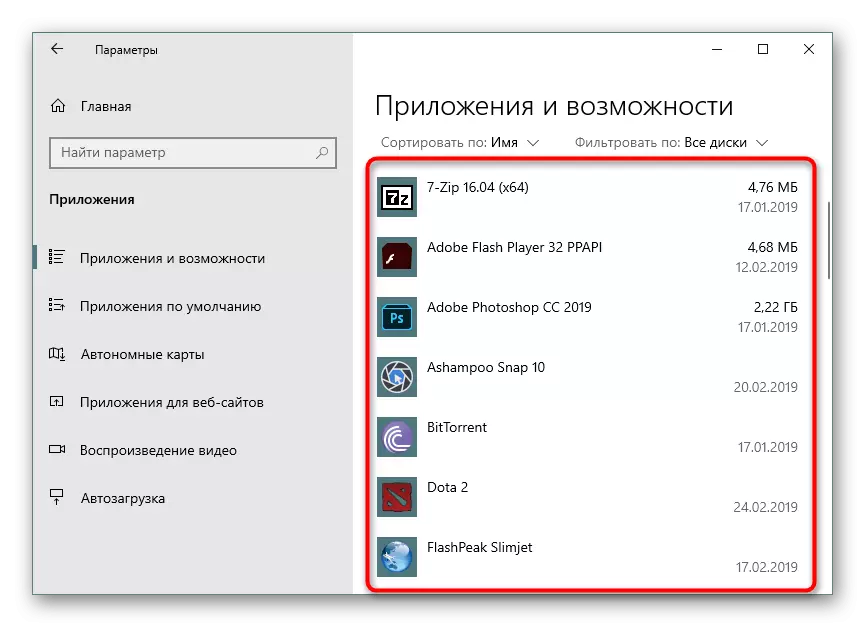

Fase 5: visualizza l'elenco dei programmi installati

Alcuni programmi non sono definiti come pubblicità o indesiderati, ma in realtà sono tali per l'utente. Pertanto, ispezionare attentamente l'elenco del software installato e, se si vede un'applicazione non familiare che non sei installato, scopre il suo valore. Programmi con nomi nella "ricerca" del ravvicinamento, "barra degli strumenti" e devono essere rimossi senza pensare. Sicuramente non porteranno alcun beneficio.

Leggi anche: Modi per rimuovere i programmi in Windows 7 / Windows 10

Conclusione

Smontiamo le principali tecniche di controllo e pulizia del browser dai virus. Nella maggioranza travolgente, aiutano a trovare un parassita, o assicurati che non lo sia. Tuttavia, i virus possono sedersi nella cache del browser e controllarlo su pulito, ad eccezione della scansione della cartella cache-cache non sembra possibile. Per la profilassi o dopo il download accidentale, il virus della cache è altamente raccomandato per pulire. Rendere facile l'uso del seguente articolo.

Per saperne di più: Pulizia della cache nel browser

Le estensioni di Blocker di pubblicità aiutano non solo rimuovere solo i browser fastidiosi, ma bloccano anche il comportamento aggressivo di alcuni siti che si arrendono ad altre pagine che potrebbero essere dannose. Raccomandiamo l'origine Ublock, puoi scegliere un'altra opzione.

Se anche dopo tutti i controlli, si nota che qualcosa sta accadendo con il computer, molto probabilmente, il virus non è nel browser, ma nel sistema operativo stesso, gestendo, incluso. Assicurati di eseguire la scansione dell'intero computer utilizzando le raccomandazioni dal manuale di riferimento qui sotto.

Per saperne di più: Combattere i virus informatici