Օպերացիոն համակարգում տեղադրված firewall- ը օգտագործվում է համակարգչային ցանցերի միջեւ չարտոնված երթեւեկությունը կանխելու համար: Ձեռնարկ կամ ինքնաբերաբար ստեղծում է հատուկ կանոններ Firewall- ի համար, որոնք պատասխանատու են մուտքի վերահսկման համար: Linux միջուկի վրա, որը զարգացած է Linux միջուկի վրա, Centos 7 Կա ներկառուցված firewall, եւ այն վերահսկվում է Firewall- ի կողմից: Լռելյայն firewall- ը ներգրավված է, եւ մենք այսօր կցանկանայինք խոսել այդ մասին:

Անհատականացրեք Firewall- ը Centos 7-ում

Ինչպես նշվեց վերեւում, Centos 7-ում ստանդարտ firewall- ը նշանակվում է firewalld գործիք: Այդ իսկ պատճառով Firewall- ի պարամետրը կքննարկվի այս գործիքի օրինակով: Դուք կարող եք զտիչ կանոնները դնել նույն iPlables- ով, բայց այն իրականացվում է մի փոքր այլ: Մենք խորհուրդ ենք տալիս ծանոթանալ նշված կոմունալ կազմաձեւմանը `կտտացնելով հետեւյալ հղումը, եւ մենք կսկսենք firewalld- ի ապամոնտաժումը:Եթե միանգամից ժամանակավորապես կամ մշտապես անջատելու եք firewall- ը, մենք խորհուրդ ենք տալիս օգտագործել հետեւյալ հղումով մյուս հոդվածում ներկայացված ցուցումները:

Կարդացեք ավելին. Անջատեք Firewall- ը Centos 7-ում

Դիտեք կանխադրված կանոնները եւ մատչելի գոտիները

Նույնիսկ կանոնավոր firewall- ն ունի իր որոշակի կանոններ եւ մատչելի գոտիներ: Քաղաքագետը խմբագրելուց առաջ մենք խորհուրդ ենք տալիս ծանոթանալ ներկայիս կազմաձեւին: Դա արվում է պարզ հրամանների միջոցով.

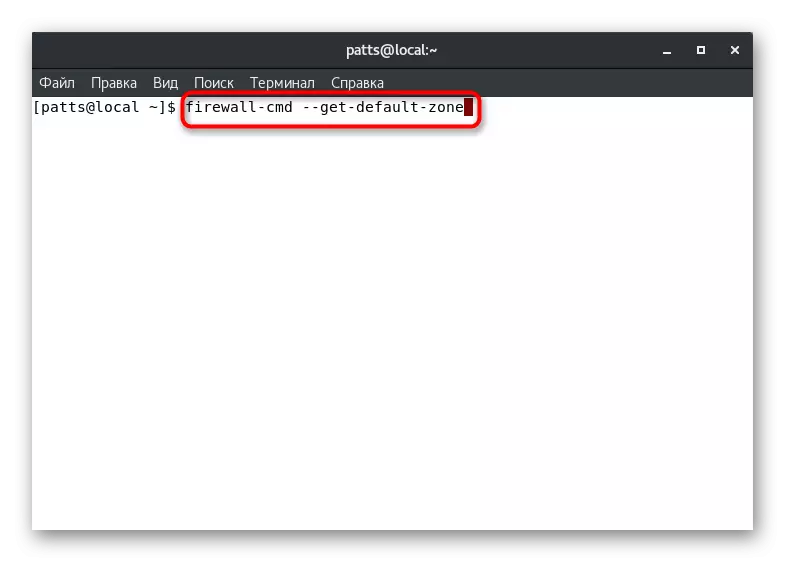

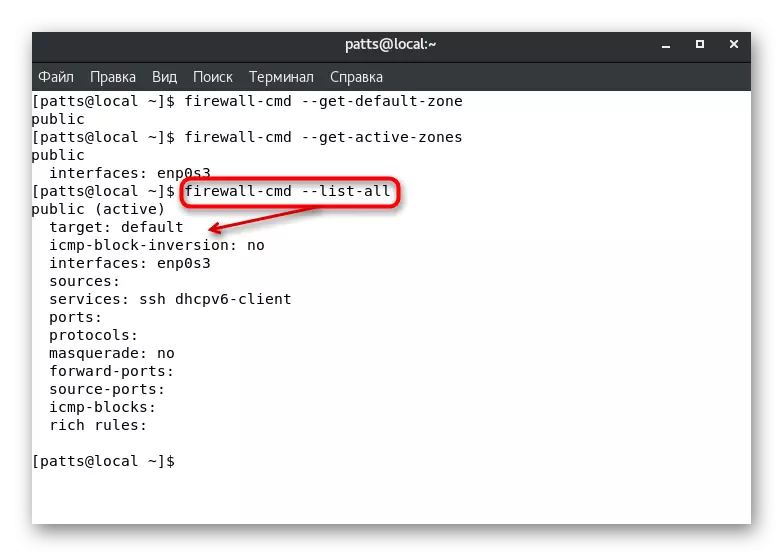

- Լռելյայն գոտին կորոշի Firewall-CMD - դեֆոլտ-լռելյայն գոտի հրամանը:

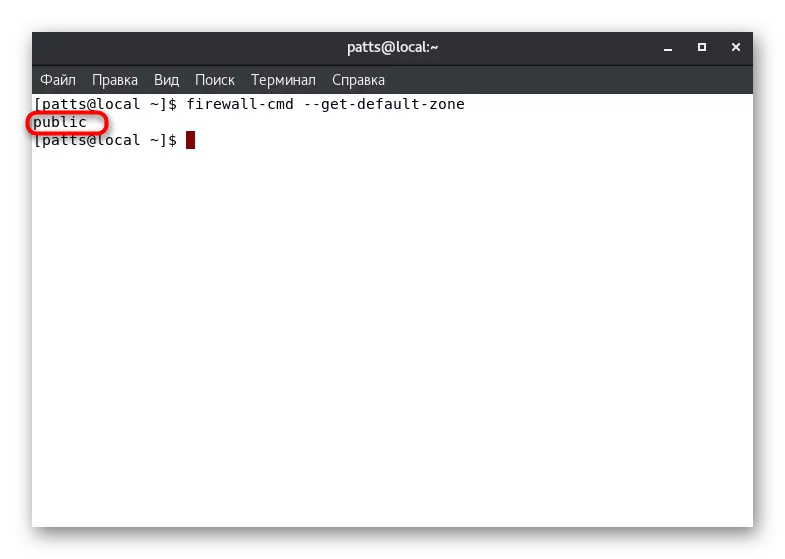

- Դրա ակտիվացումից հետո կտեսնեք նոր լար, որտեղ կցուցադրվի ցանկալի պարամետրը: Օրինակ, «հանրային» գոտին դիտարկվում է ստորեւ նկարահանության մեջ:

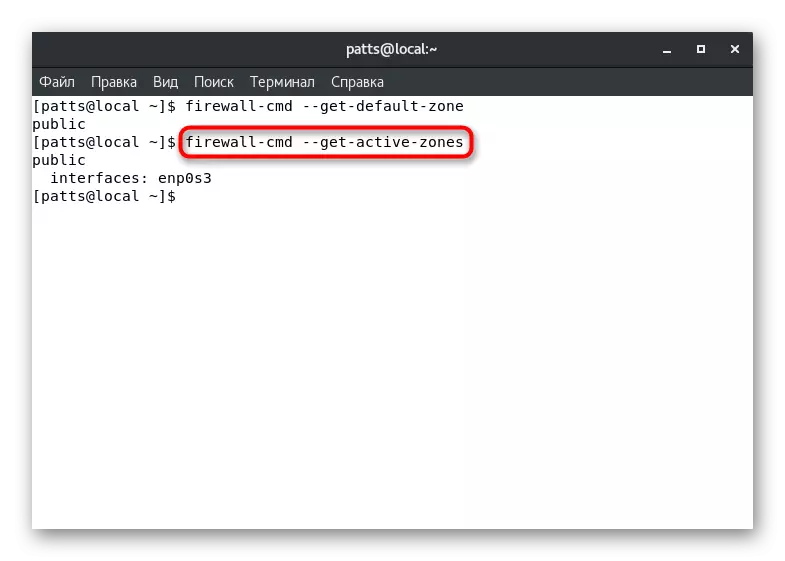

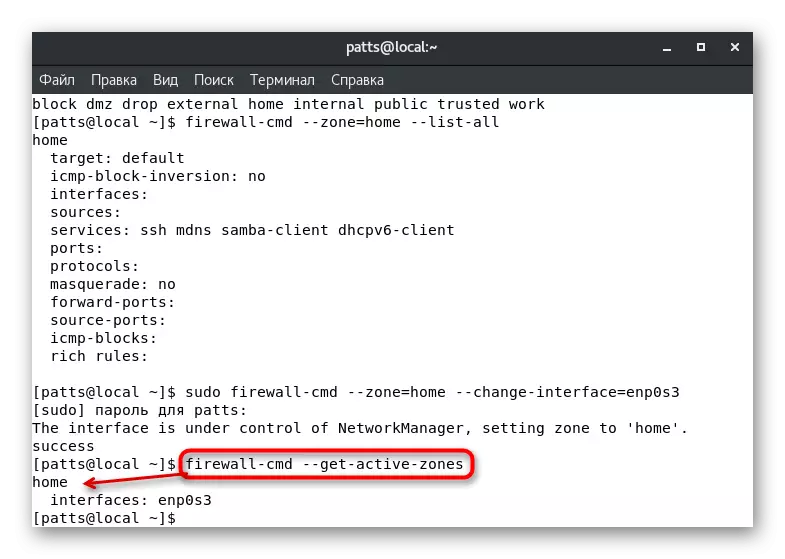

- Այնուամենայնիվ, մի քանի գոտիներ անմիջապես կարող են ակտիվ լինել, բացի այդ, դրանք կապված են առանձին ինտերֆեյսի հետ: Բացահայտեք այս տեղեկատվությունը Firewall-CMD- ի միջոցով `ակտիվ-ակտիվ գոտիներ:

- Firewall-CMD - ցուցակ-Ամբողջ հրամանը կցուցադրի լռելյայն գոտու համար սահմանված կանոնները: Ուշադրություն դարձրեք ներքեւում գտնվող սքրինշոթին: Դուք տեսնում եք, որ «հանրային» ակտիվ գոտին հանձնարարված է «Default» կանոնը `լռելյայն գործառույթը, ENP0S3 ինտերֆեյսը եւ երկու ծառայություններ:

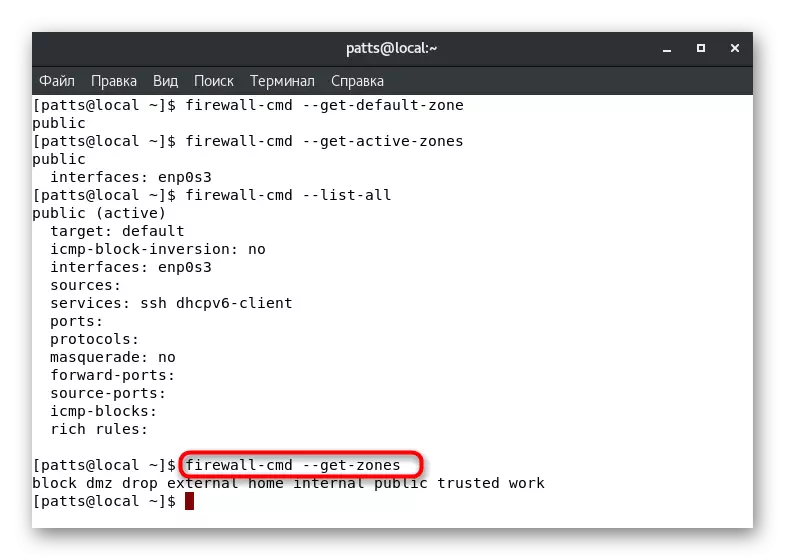

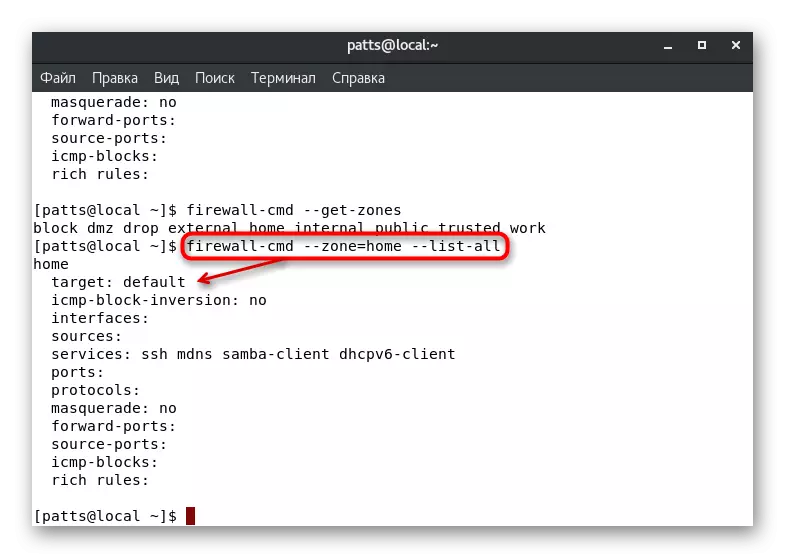

- Եթե անհրաժեշտ է իմանալ բոլոր առկա Firewall գոտիները, մուտքագրեք firewall-cmd --get-ones:

- Հատուկ գոտու պարամետրերը սահմանվում են Firewall-CMD - Zone = Name - List-All, որտեղ անունն է գոտու անվանումը:

Պահանջվող պարամետրերը որոշելուց հետո կարող եք տեղափոխվել դրանց փոփոխություն եւ լրացում: Եկեք վերլուծենք մանրամասնորեն ամենատարածված կազմաձեւերից մի քանիսը:

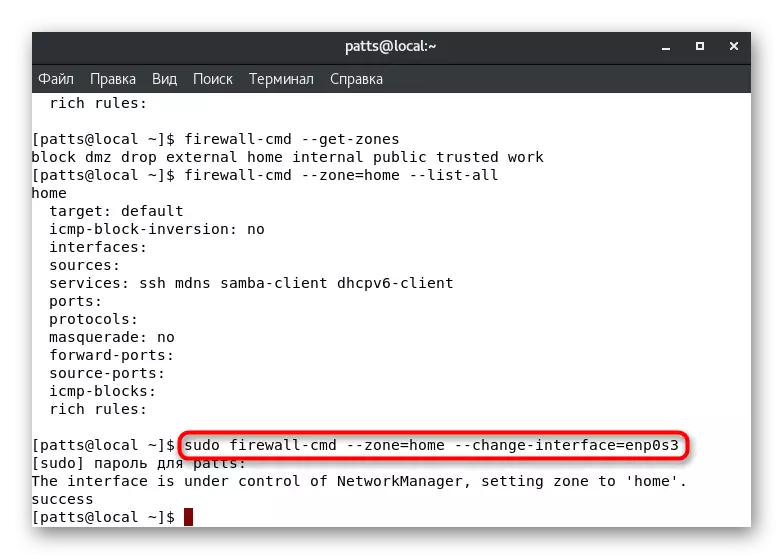

Ինտերֆեյսի գոտիներ տեղադրելը

Ինչպես գիտեք վերը նշված տեղեկատվությունից, ձեր լռելյայն գոտին սահմանվում է յուրաքանչյուր ինտերֆեյսի համար: Դա կլինի դրա մեջ, մինչեւ պարամետրերը փոխեն օգտագործողը կամ ծրագրավորմամբ: Հնարավոր է ձեռքով փոխանցել ինտերֆեյսը մեկ նստաշրջանի գոտի, եւ այն իրականացվում է `ակտիվացնելով Sudo Firewall-CMD - Zone = Home Command-Interface = Eth0: Արդյունքը «հաջողություն» հուշում է, որ փոխանցումը հաջող է: Հիշեցնենք, որ նման պարամետրերը վերականգնում են Firewall- ը վերագործարկելուց անմիջապես հետո:

Պարամետրերի նման փոփոխությամբ պետք է հաշվի առնել, որ ծառայությունների աշխատանքը կարող է վերափոխվել: Նրանցից ոմանք չեն պաշտպանում որոշակի գոտիներում գործող, ասենք, SSH, չնայած հասանելի է «տանը», բայց օգտագործողը կամ հատուկ ծառայությունը կաշխատեն: Համոզվեք, որ ինտերֆեյսը հաջողությամբ կապված է նոր մասնաճյուղի հետ, մուտքագրելով Firewall-CMD - գործիչ-ակտիվ գոտիներ:

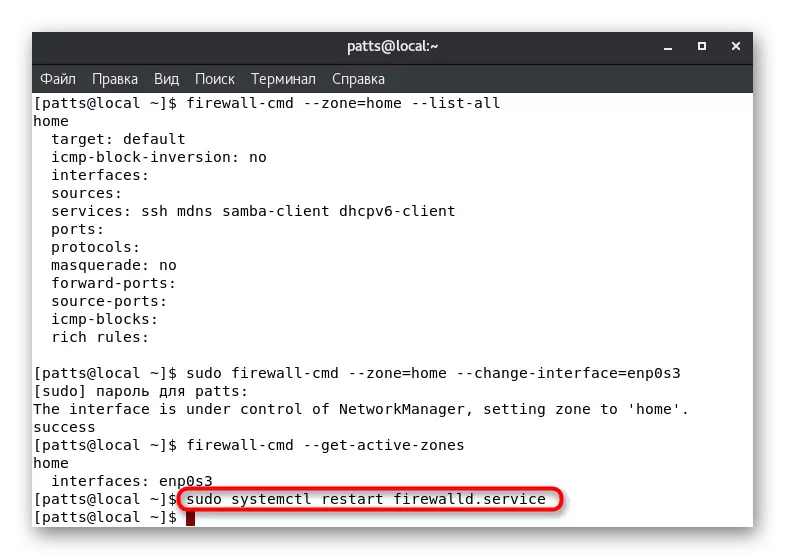

Եթե ցանկանում եք վերականգնել նախկինում պատրաստված պարամետրերը, պարզապես գործարկեք Firewall- ի վերագործարկումը. Sudo Systemctl Restart Firewalld.service.

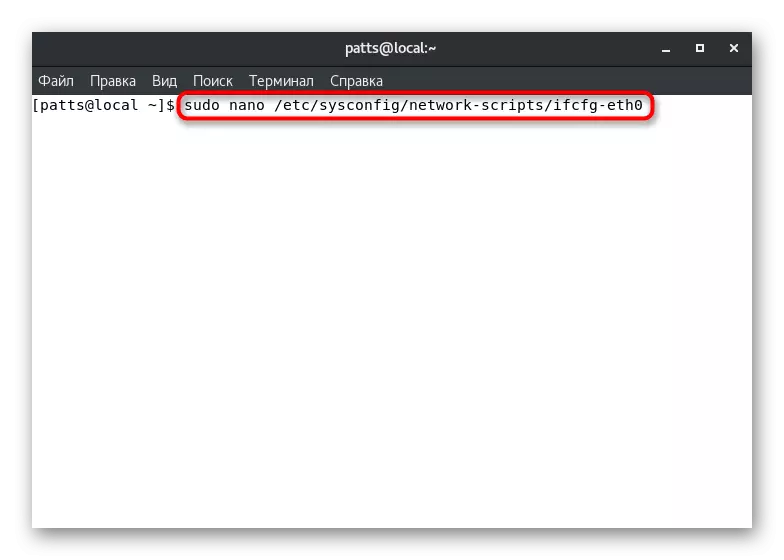

Երբեմն միշտ չէ, որ հարմար է փոխել ինտերֆեյսի գոտին ընդամենը մեկ նստաշրջանում: Այս դեպքում ձեզ հարկավոր է խմբագրել կազմաձեւման ֆայլը, որպեսզի բոլոր պարամետրերը զգուշացվեն մշտական հիմունքներով: Դա անելու համար մենք խորհուրդ ենք տալիս օգտագործել Nano տեքստի խմբագիր, որը տեղադրված է Sudo Yum Install Nano տեղադրված պաշտոնական պահեստից: Հաջորդը շարունակում է մնալ նման գործողություններ.

- Բացեք կազմաձեւման ֆայլը խմբագրի միջոցով `մուտքագրելով SUDO Nano / ETC / Sysconfig / Network-scripips / IFCFGG-ET0, որտեղ էթվոմը պահանջվող ինտերֆեյսի անունն է:

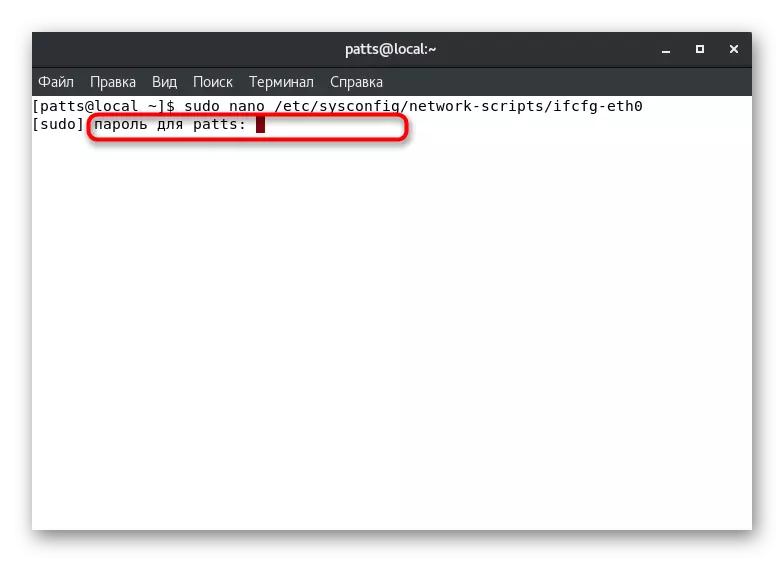

- Հաստատեք ձեր հաշվի վավերացումը `հետագա գործողություններ կատարելու համար:

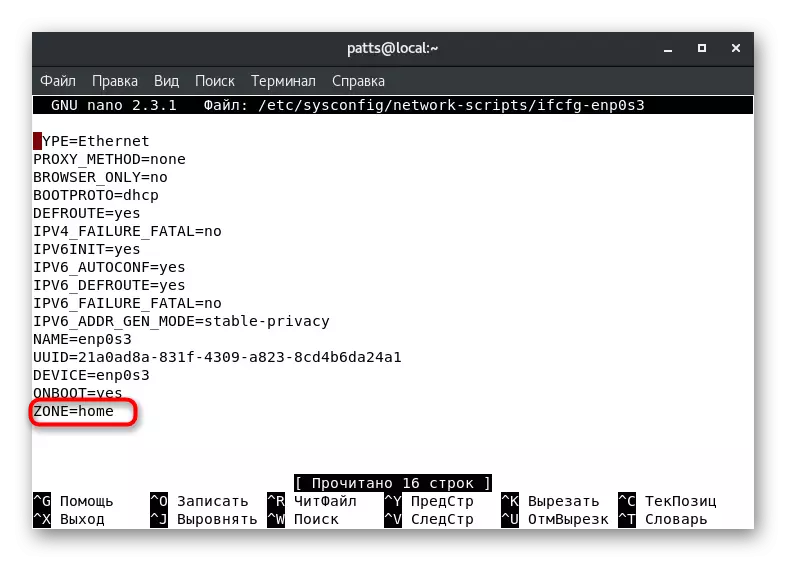

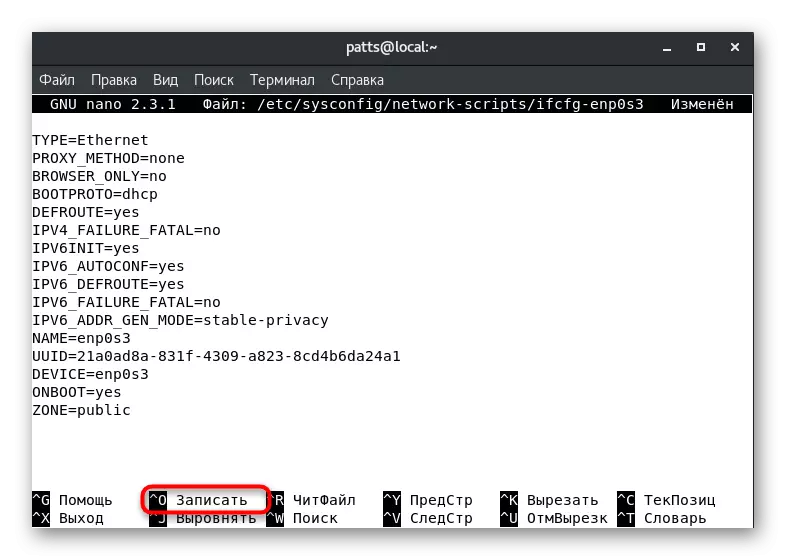

- Դասավորեք «գոտու» պարամետրը եւ փոխեք դրա արժեքը ցանկալիին, օրինակ, հանրային կամ տուն:

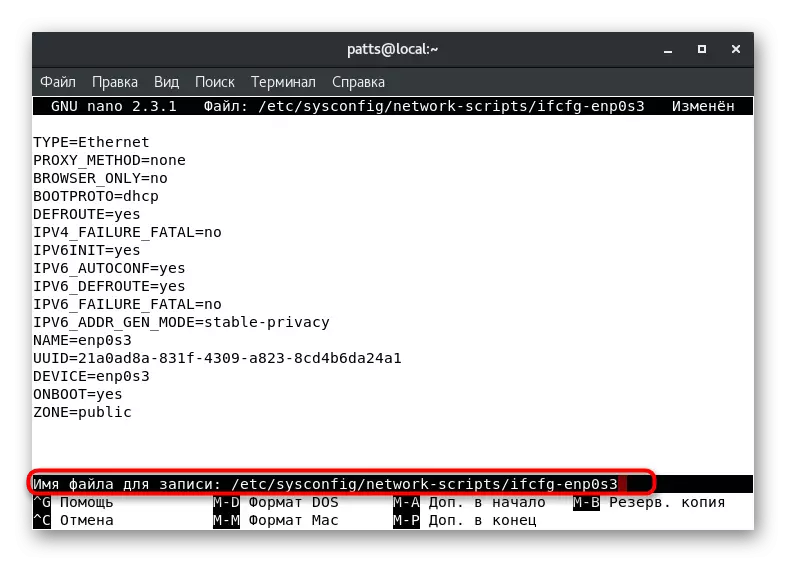

- Պահեք Ctrl + O ստեղները `փոփոխությունները պահպանելու համար:

- Մի փոխեք ֆայլի անունը, բայց պարզապես կտտացրեք Enter- ին:

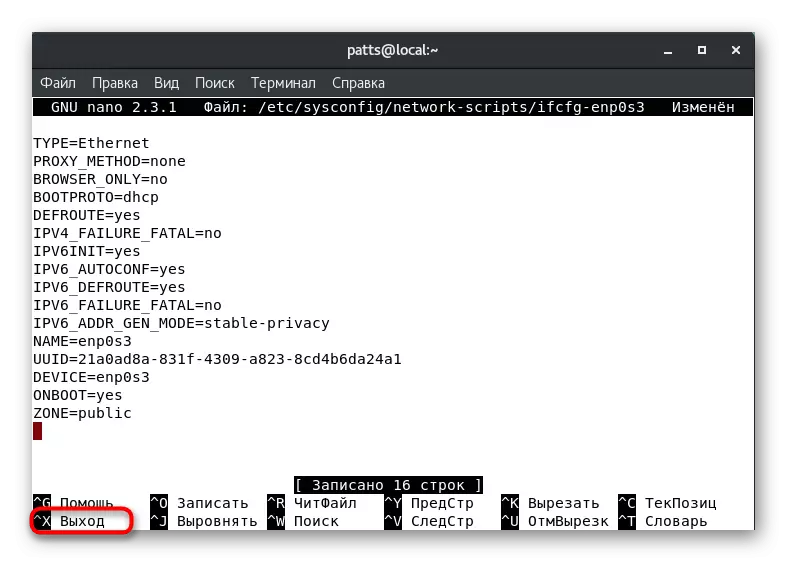

- Ելեք տեքստի խմբագրին Ctrl + X- ի միջոցով:

Այժմ ինտերֆեյսի գոտին կլինի այն մեկը, որը դուք նշել եք այն, մինչեւ կազմաձեւման ֆայլի հաջորդ խմբագրումը: Թարմացված պարամետրերի համար գործարկեք Sudo Systemctl RestArt Network.service եւ Sudo Systemctl Restart Firewalld.service.

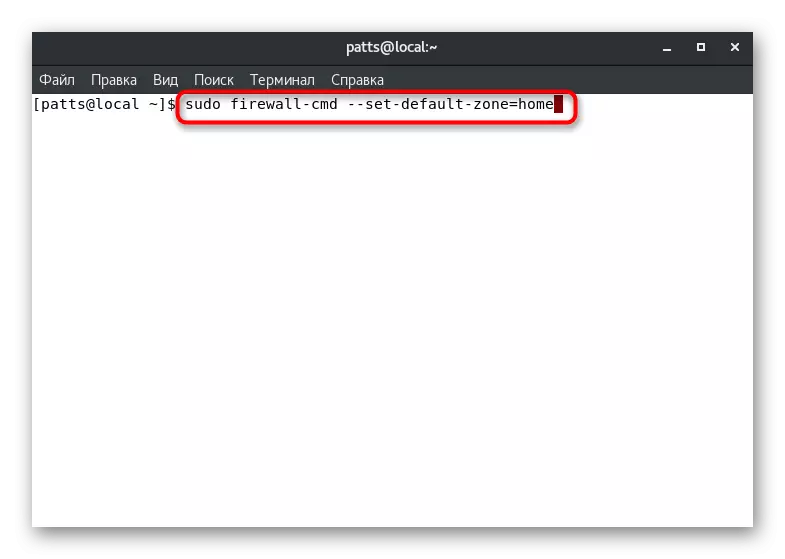

Լռելյայն գոտու սահմանում

Վերեւում մենք արդեն ցուցադրել ենք մի թիմ, որը թույլ է տալիս սովորել լռելյայն գոտին: Այն կարող է նաեւ փոխվել `պարամետրը դնելով ձեր ընտրությամբ: Դա անելու համար, վահանակում, բավական է գրանցել Sudo Firewall-CMD - դեֆոլտ-գոտի = անուն, որտեղ անունը անհրաժեշտ գոտի է:

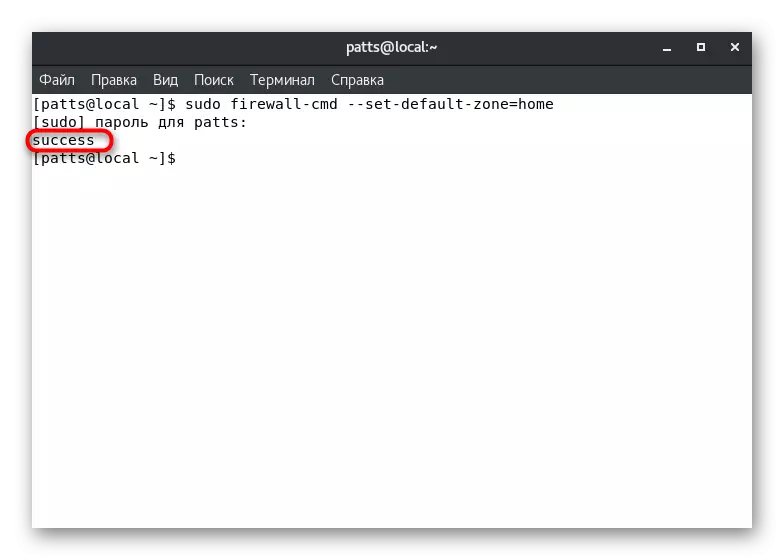

Հրամանության հաջողությունը կհրապարակվի «Հաջողություն» մակագրությամբ առանձին գծում: Դրանից հետո բոլոր ընթացիկ միջերեսները կծնվեն նշված գոտում, եթե մյուսը նշված չէ կազմաձեւման ֆայլերում:

Ծրագրերի եւ կոմունալ ծառայությունների կանոնների ստեղծում

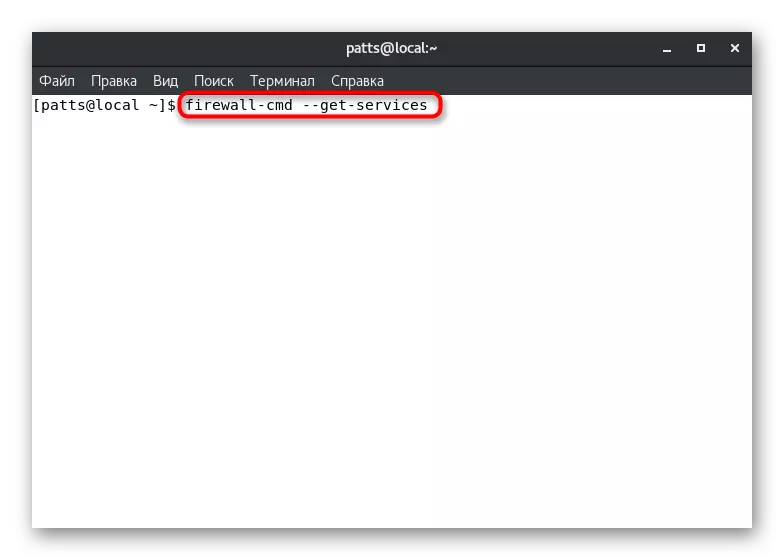

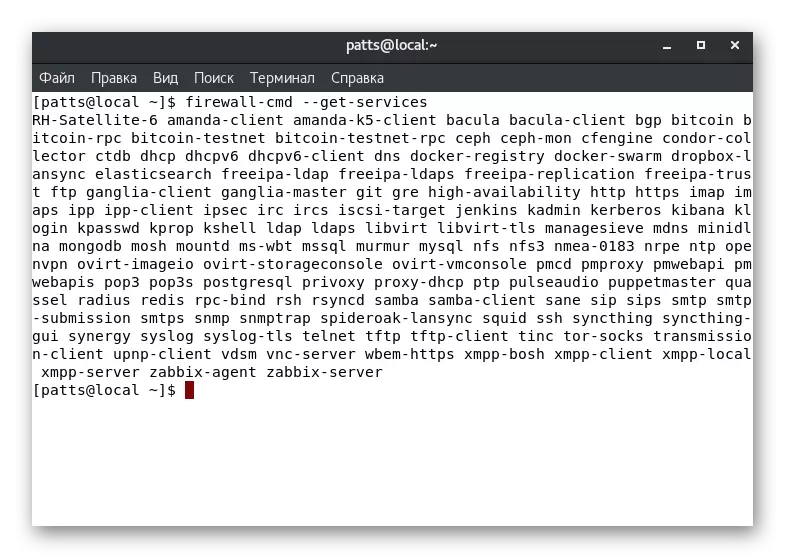

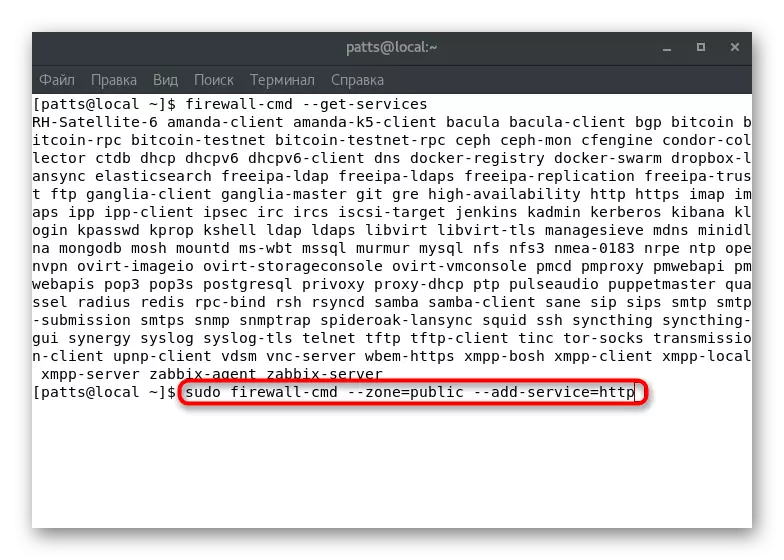

Հոդվածի հենց սկզբում մենք խոսեցինք յուրաքանչյուր գոտու գործողությունների մասին: Նման մասնաճյուղերում ծառայությունների, կոմունալ ծառայությունների եւ ծրագրերի սահմանում թույլ կտա կիրառել անհատական պարամետրեր յուրաքանչյուրի համար յուրաքանչյուր օգտագործողի խնդրանքների համար: Սկսելու համար մենք խորհուրդ ենք տալիս ծանոթանալ ներկայումս մատչելի ծառայությունների ամբողջական ցանկին. Firewall-CMD - ստեղների ծառայություններ:

Արդյունքը կցուցադրվի ուղղակիորեն վահանակի մեջ: Յուրաքանչյուր սերվեր բաժանվում է տարածության միջոցով, եւ հեշտությամբ կարող եք գտնել ձեզ հետաքրքրող գործիք: Եթե պահանջվող ծառայությունը բացակայում է, ապա այն պետք է լրացուցիչ տեղադրվի: Տեղադրման կանոնների վերաբերյալ, կարդացեք ծրագրային ապահովման պաշտոնական փաստաթղթերում:

Վերոնշյալ հրամանը ցույց է տալիս միայն ծառայությունների անունները: Դրանցից յուրաքանչյուրի համար մանրամասն տեղեկություններ ստացվում են անհատական ֆայլի միջոցով Ուղի / USR / LIB / Firewalld / ծառայություններ: Նման փաստաթղթերը ունեն XML ձեւաչափ, ուղին, օրինակ, SSH- ի նման, ինչպես նաեւ այսպիսին է.

SSH

Ապահով Shell (SSH) արձանագրություն է հեռավոր մեքենաներում հրամաններ մուտք գործելու եւ իրականացնելու համար: Այն ապահովում է անվտանգ կոդավորված հաղորդակցություններ: Եթե պլանավորում եք մուտք գործել ձեր մեքենայի վերամշակման միջոցով SSH- ի միջոցով firewall ինտերֆեյսի միջոցով, միացրեք այս տարբերակը: Այս տարբերակի համար անհրաժեշտ է տեղադրել Openssh-Server փաթեթը:

Ծառայության աջակցությունն ակտիվացված է հատուկ գոտում ձեռքով: Տերմինալում դուք պետք է սահմանեք Sudo Firewall-CMD - Zone = Public - DD- ծառայություն = HTTP հրամանը, որտեղ - Zone = հանրային է ակտիվացման գոտի եւ HTTP - ծառայության անվանումը: Նկատի ունեցեք, որ նման փոփոխությունը ուժի մեջ կլինի միայն մեկ նստաշրջանի ընթացքում:

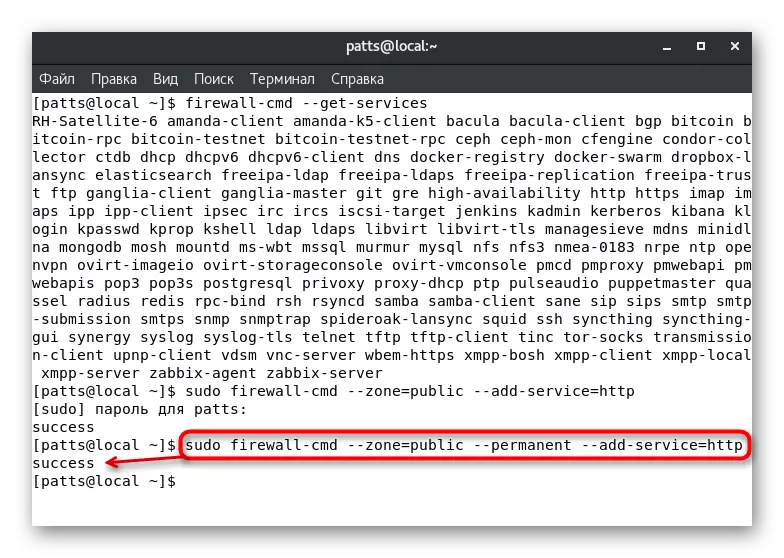

Մշտական հավելումն իրականացվում է Sudo Firewall-CMD - Zone = Public - Public - Service = HTTP եւ «Հաջողություն» արդյունքը ցույց է տալիս գործողության հաջող ավարտը:

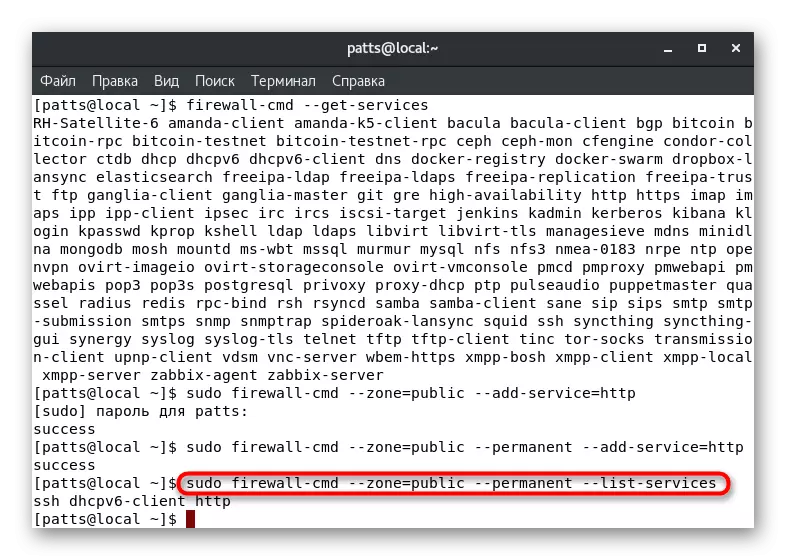

Կարող եք դիտել որոշակի գոտու մշտական կանոնների ամբողջական ցուցակը `ցուցակը ցուցադրել վահանակի առանձին գծում. Sudo Firewall-CMD - Zone = հանրային - գերեզմանատ.

Որոշման խնդիր `ծառայության մատչելիության բացակայությամբ

Ստանդարտ firewall- ի կանոնները նշվում են ամենատարածված եւ անվտանգ ծառայություններով, ինչպես թույլատրված է, բայց որոշ ստանդարտ կամ երրորդ կողմի դիմումներ այն արգելափակում է: Այս դեպքում օգտագործողը ձեռքով պետք է փոխի կարգավորումները `խնդիրը լուծելու համար: Դուք կարող եք դա անել երկու տարբեր մեթոդներով:

Portes Port

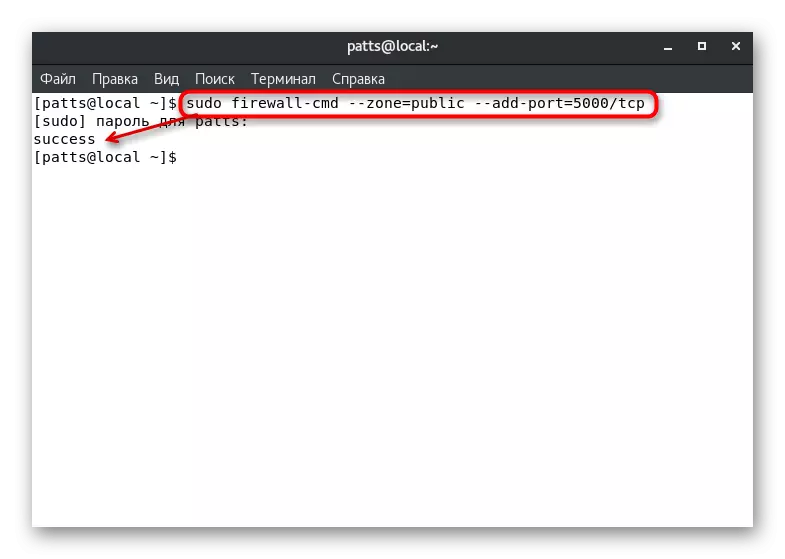

Ինչպես գիտեք, ցանցային բոլոր ծառայությունները օգտագործում են հատուկ նավահանգիստ: Այն հեշտությամբ հայտնաբերվում է firewall- ի կողմից, եւ բլոկները կարող են իրականացվել: Firewall- ից նման գործողություններից խուսափելու համար հարկավոր է բացել սուդո firewall-cmd - cmon = publi - port-port = 0000 / TCP- ի ցանկալի նավահանգիստ = 0000 / TCP, որտեղ - Տարբեր Port = 0000 / TCP - նավահանգստի համարը եւ արձանագրությունը: Firewall-CMD - Լիստ-պորտերի տարբերակը կցուցադրի բաց նավահանգիստների ցուցակ:

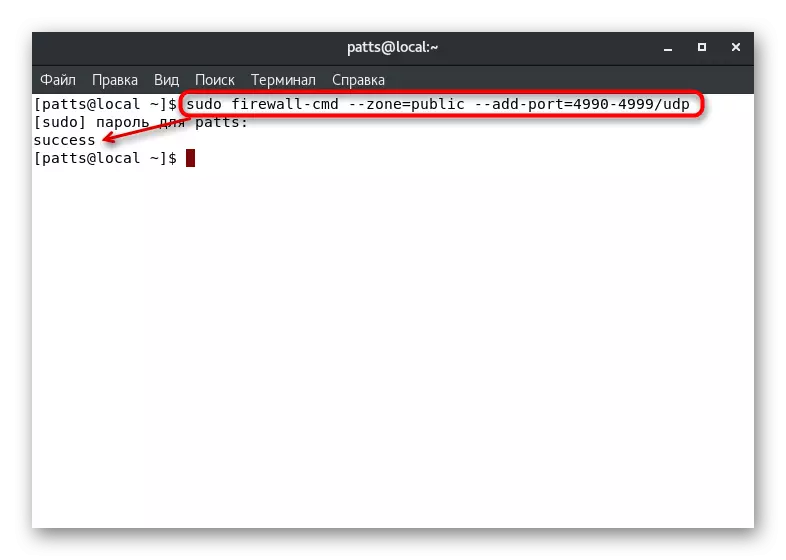

Եթե Ձեզ անհրաժեշտ է նավահանգիստներ բացել միջակայքում, օգտագործեք SUDO Firewall-CMD լարային լարերը - Zone = Publish - DD-Port = 0000-9999 / UDP, որտեղ -> Port = 0000-9999 / UDP - Port Range եւ նրանց արձանագրությունը:

Վերոնշյալ հրահանգները միայն թույլ են տալիս փորձարկել նման պարամետրերի օգտագործումը: Եթե այն հաջողությամբ անցավ, ապա պետք է նույն նավահանգիստը ավելացնեք մշտական պարամետրերին, եւ դա արվում է SUDO Firewall-CMD - Zone = Public - Port-CMD - Գոտու = հանրային - Port-Port = 0000-9999 / UDP: Բաց մշտական նավահանգիստների ցանկը դիտվում է հետեւյալ կերպ. Sudo Firewall-CMD - Zone = հանրային - Ports.

Ծառայության որոշում

Ինչպես տեսնում եք, նավահանգիստները ավելացնելը որեւէ դժվարություն չի առաջացնում, բայց ընթացակարգը բարդ է, երբ դիմումները օգտագործում են մեծ քանակություն: Բոլոր օգտագործված նավահանգիստներին հետեւելու համար դժվար է, հաշվի առնելով, թե որքանով է ծառայության որոշումը կլինի ավելի ճիշտ տարբերակ.

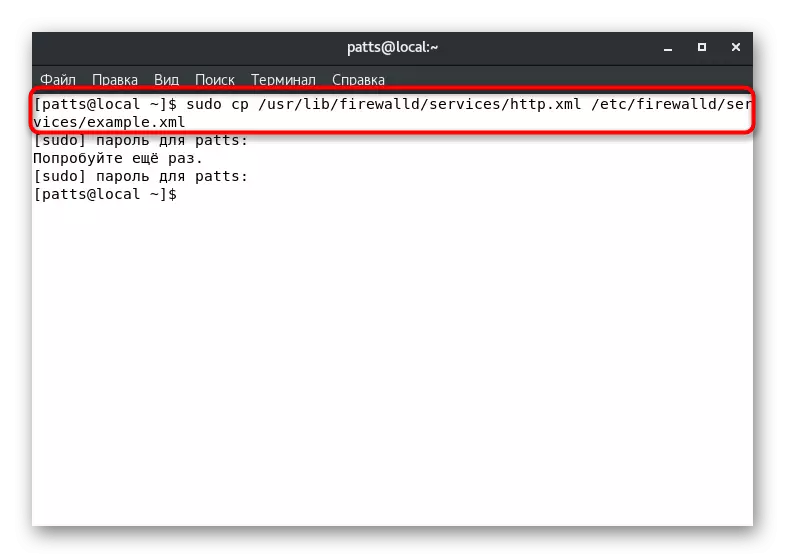

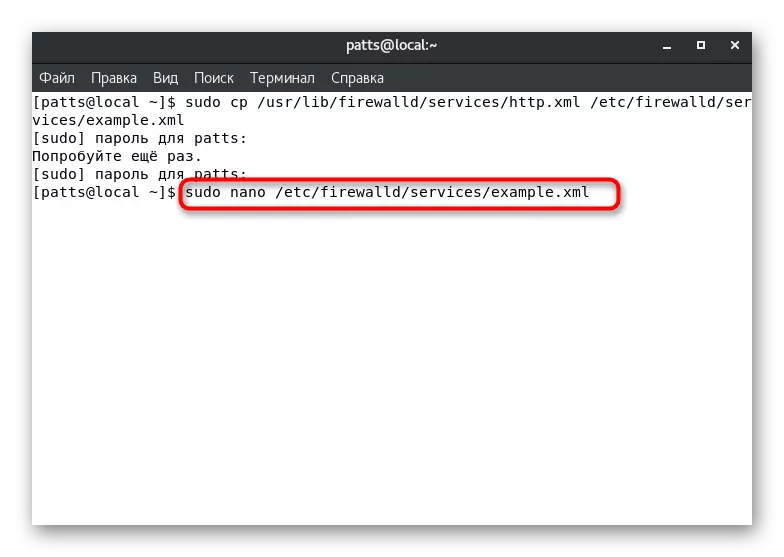

- Պատճենեք կազմաձեւման ֆայլը `գրելով SUDO CP / TRIFEWALLD/service/service.xml /etc/firewalld/service/example.xml, որտեղ ծառայության ֆայլը է .XML անվանումը դրա պատճենների անվանումը:

- Բացեք պատճենը ցանկացած տեքստի խմբագրիչի միջոցով փոխելու համար, օրինակ, Sudo Nano /etc/firewalld/service.xml:

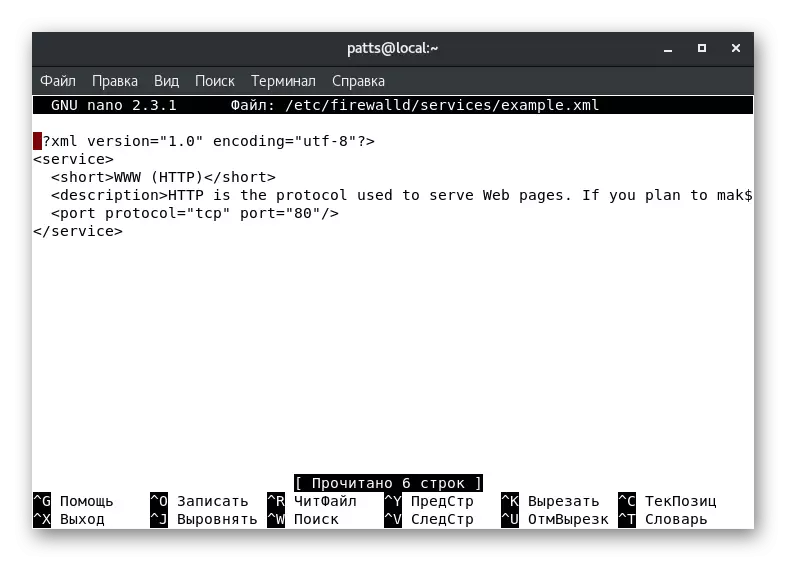

- Օրինակ, մենք ստեղծել ենք HTTP ծառայության պատճենը: Փաստաթղթում, ըստ էության, տեսնում եք տարբեր մետատվյալներ, օրինակ, կարճ անուն եւ նկարագրություն: Այն ազդում է սերվերի վրա `միայն նավահանգստի եւ արձանագրության փոփոխությունը: Լարի վերեւում «» պետք է ավելացվի նավահանգիստը բացելու համար: TCP - օգտագործված արձանագրություն, A0000 - նավահանգստի համարը:

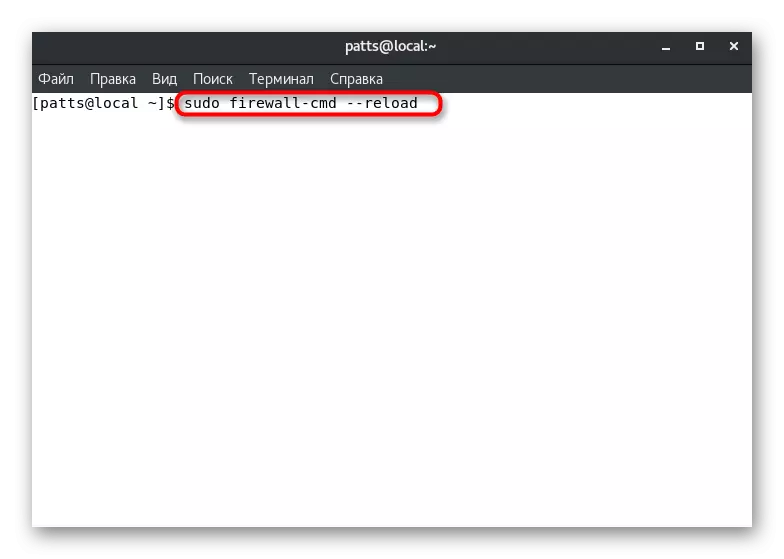

- Պահպանեք բոլոր փոփոխությունները (Ctrl + O), փակեք ֆայլը (Ctrl + X), ապա վերագործարկեք Firewall- ը `պարամետրերը կիրառելու SUDO Firewall-CMD - արտադրանքի միջոցով: Դրանից հետո ծառայությունը կհայտնվի առկա ցանկում, որը կարելի է դիտել Firewall-CMD- ի միջոցով:

Դուք միայն պետք է ընտրեք ծառայության խնդրի ամենահարմար լուծումը `ծառայության հասանելիության եւ կատարված ցուցումները կատարելու համար: Ինչպես տեսնում եք, բոլոր գործողությունները կատարվում են բավականին հեշտ, եւ դժվարություններ չպետք է լինեն:

Ստեղծելով պատվերով գոտիներ

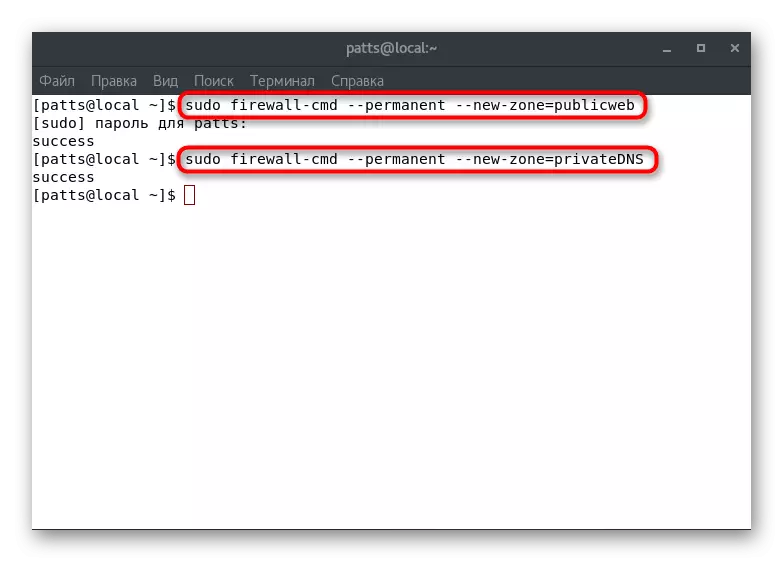

Դուք արդեն գիտեք, որ սկզբնականում Firewalld- ում ստեղծվել է մեծ թվով բազմազան տարբերակներ: Այնուամենայնիվ, իրավիճակները տեղի են ունենում այն ժամանակ, երբ համակարգի ադմինիստրատորը պետք է ստեղծի օգտագործողի գոտի, ինչպիսիք են «PublicWeb» տեղադրված վեբ սերվերի կամ «PRIVATES» - ի համար: DNS սերվերի համար: Այս երկու օրինակների ընթացքում մենք կվերլուծենք մասնաճյուղերի ավելացումը.

- Ստեղծեք երկու նոր մշտական գոտիներ Sudo Firewall-CMD - New-Zone = PublicWeb եւ Sudo Firewall-CMD - New-Zone = PRIVATISS.

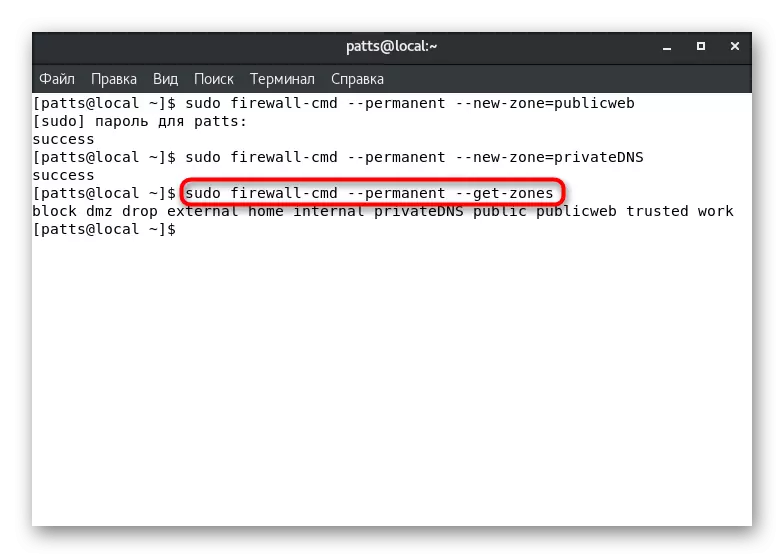

- Դրանք հասանելի կլինեն սուդո Firewall-CMD - արտադրանքի գործիք վերագործարկելուց հետո: Մշտական գոտիներ ցուցադրելու համար մուտքագրեք Sudo Firewall-CMD - Propermanent --get-Zones:

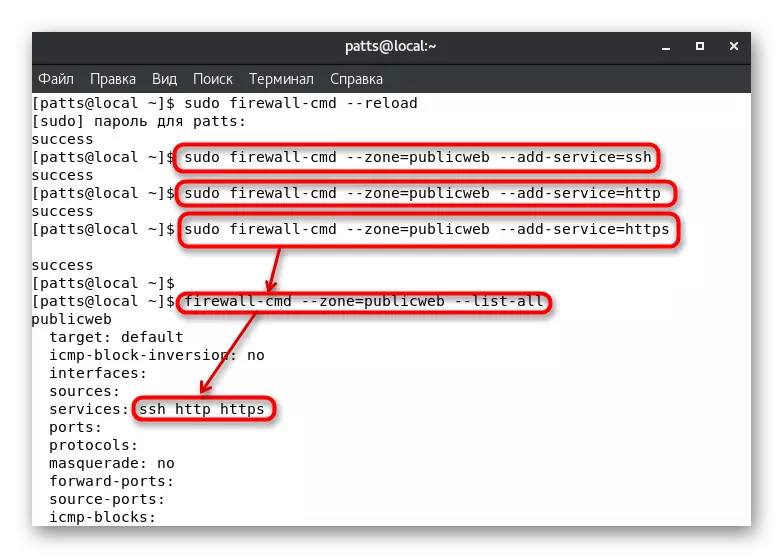

- Նրանց հանձնարարեք անհրաժեշտ ծառայություններ, ինչպիսիք են «SSH», «HTTP» եւ «HTTPS»: Սրանք իրականացվում են Sudo Firewall-CMD - Zone = PublicWeb --Add-Service = SSH, SUDO Firewall-CMD - Zone = PublicWeb --Do-Service = Publicweb - PublicWeb - Add- Service = HTTPS, որտեղ - Zone = PublicWeb- ը գոտու անունն է `ավելացնելու համար: Դուք կարող եք դիտել ծառայությունների գործունեությունը `սպասվող Firewall-CMD --ZONE = PublicWeb - ցուցակ-բոլորի կողմից:

Այս հոդվածից դուք սովորեցիք, թե ինչպես ստեղծել մաքսային գոտիներ եւ դրանց ծառայություններ ավելացնել: Մենք արդեն նրանց ասել ենք որպես լռելյայն եւ վերոնշյալ ինտերֆեյսեր նշանակել, կարող եք նշել միայն ճիշտ անունները: Մի մոռացեք վերագործարկել firewall- ը ցանկացած մշտական փոփոխություն կատարելուց հետո:

Ինչպես տեսնում եք, Firewalld Firewall- ը բավականին ծավալային գործիք է, որը թույլ է տալիս կատարել firewall- ի առավել ճկուն կազմաձեւը: Մնում է միայն համոզվել, որ կոմունալը գործարկվում է համակարգի հետ, եւ նշված կանոնները անմիջապես սկսում են իրենց աշխատանքը: Դարձրեք այն Sudo Systemctl- ով միացնել Firewalld հրամանը: