A Windows operációs rendszerekben számos olyan pattanás és irányelv található, amelyek a paraméterek sorozata az operációs rendszer különböző funkcionális komponenseinek beállításához. Ezek közül a "helyi biztonsági politika" név alatt van, és felelős a Windows védő mechanizmusainak szerkesztéséért. A mai cikk részeként megvitatjuk az említett eszköz összetevőit, és elmondjuk a rendszerrel való kölcsönhatás hatását.

A "helyi biztonsági házirend" telepítése Windows 10 rendszerben

Amint az előző bekezdésből már tudod, az említett házirend több összetevőből áll, amelyek mindegyike összegyűjtötte az adatcserében az operációs rendszerek, a felhasználók és a hálózatok biztonságának szabályozására szolgáló paramétereket. Logikus lesz az egyes szakaszok időtartamára, ezért azonnal megkezdjük a részletes elemzést.A helyi biztonsági politikát négyféle módon indítják el, mindegyik maximálisan hasznos lesz az egyes felhasználók számára. A cikkben a következő linken megismerheti magát minden módszerrel, és válassza ki a megfelelőt. Azonban szeretnénk felhívni a figyelmet arra, hogy az összes képernyőképet ma a szerszámablakban készítik, és nem a helyi csoportpolitikák szerkesztőjében, amely figyelembe veszi az interfészek jellemzőit.

Bővebben: Helyi biztonsági házirendek a Windows 10-ben

Fiókszabályzat

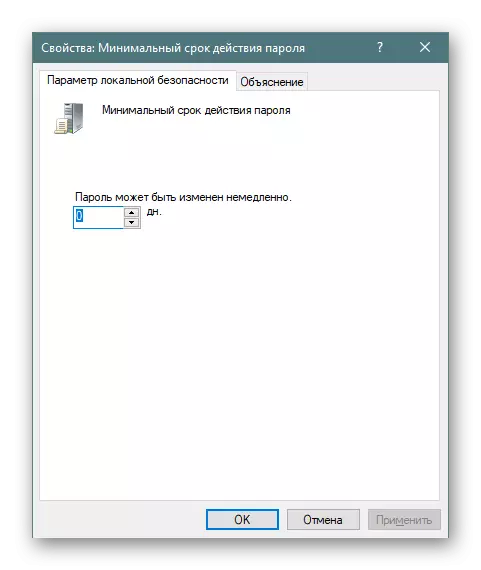

Kezdjük az első kategóriával, az úgynevezett "Fiókszabályzat". Bontsa ki és nyissa meg a jelszópolitikai szakaszt. Jobbra látja a paraméterek listáját, amelyek mindegyike felelős a korlátozásokért vagy az akciókért. Például a „Minimális Jelszó hossza”, akkor függetlenül adja meg a karakterek számát, és a „Minimális jelszó Term” - a napok számát, hogy blokkolja változik.

Kattintson duplán az egyik paraméterre, hogy egy külön ablakot megnyitjon a tulajdonságokkal. Általános szabályként korlátozott számú gomb és beállítás. Például a "minimális jelszó kifejezés" csak a napok számát állítja be.

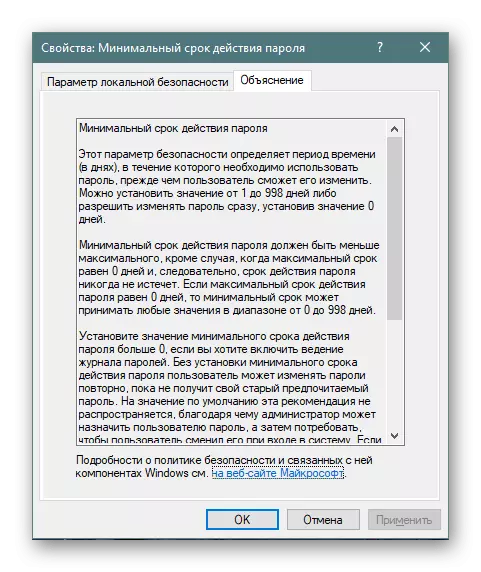

A "Magyarázat" fülön részletes leírása az egyes paraméterekről a fejlesztőkről. Ez általában festett meglehetősen széles körben, de a legtöbb információ haszontalan, vagy nyilvánvaló, ezért akár el is hagyható, elosztása csak kiemeli személyesen magad.

A második mappában a "Fiókzáráspolitika" három irányelv létezik. Itt az idő beállítást a zárolás ellen, a blokkoló küszöbértéket (a szám a jelszó beviteli hibákat, amikor bejelentkezik a rendszerbe), és az időtartama a felhasználói profil blokkoló időtartamát. Arról, hogy minden paraméter telepítve van, már megtudta a fenti információkat.

Helyi politikusok

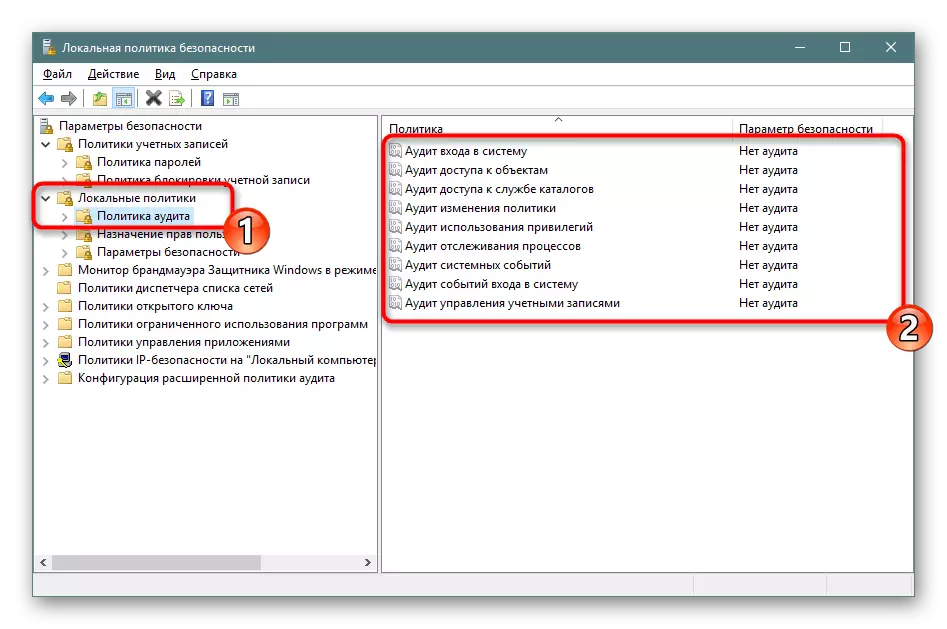

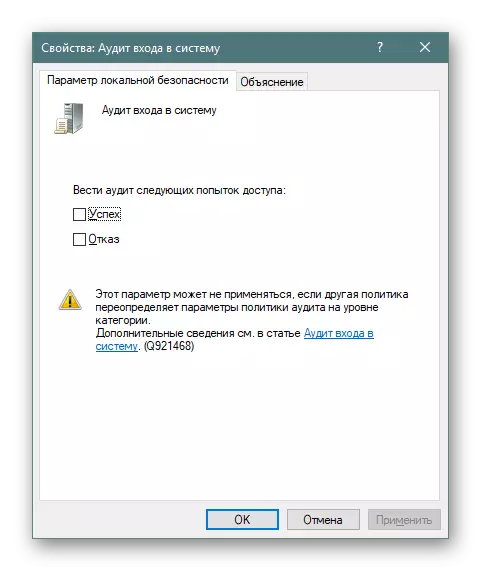

A "Helyi politika" szakaszban a könyvtárakkal osztott paraméterek csoportja összegyűjtésre kerül. Az elsőnek neve "Audit Policy". Ha egyszerűen azt mondjuk, hogy az ellenőrzés a felhasználó cselekedeteinek nyomon követésére irányuló eljárás, amely tovább növeli őket az események és a biztonság naplójában. Jobbra látsz néhány pontot. A nevük maguknak szólnak maguknak, így nincs értelme, hogy külön-külön megálljon.

Ha az érték "nincs könyvvizsgálat", akkor a műveletek nem fognak nyomon követni. A tulajdonságokban két lehetőség van kiválasztani - "elutasítás" és "siker". Ellenőrizze az egyiket vagy azonnal mind a sikeres és megszakított akciókat is.

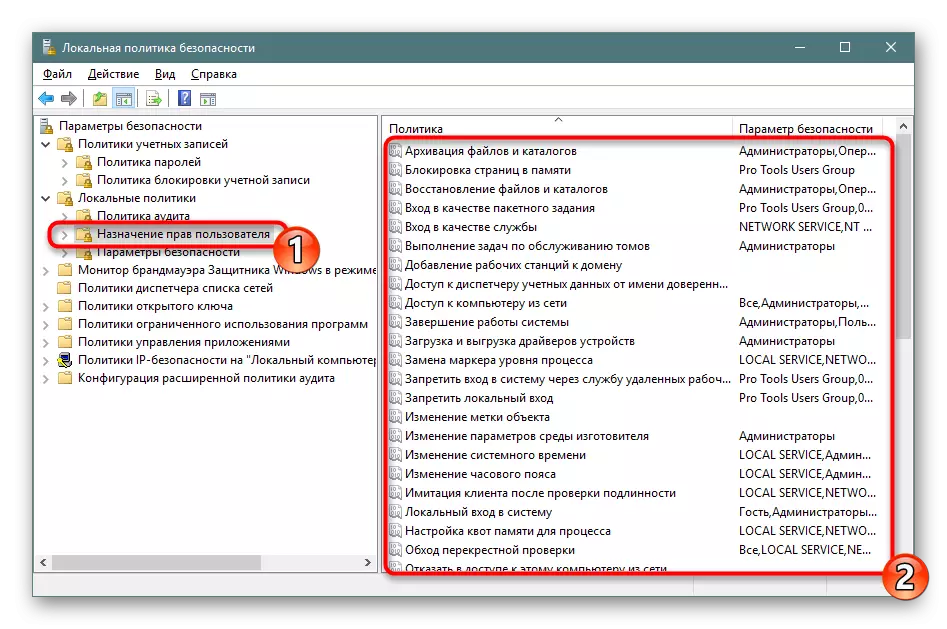

A "Felhasználói jogok" mappában a beállításokat összegyűjtjük, lehetővé téve, hogy hozzáférési csoportokat biztosítson bizonyos folyamatok elvégzéséhez, például a naplózáshoz, az internethez való csatlakozáshoz, az eszközvezérlők telepítéséhez vagy törléséhez. Nézze meg az összes elemet és leírását saját, nincs bonyolult.

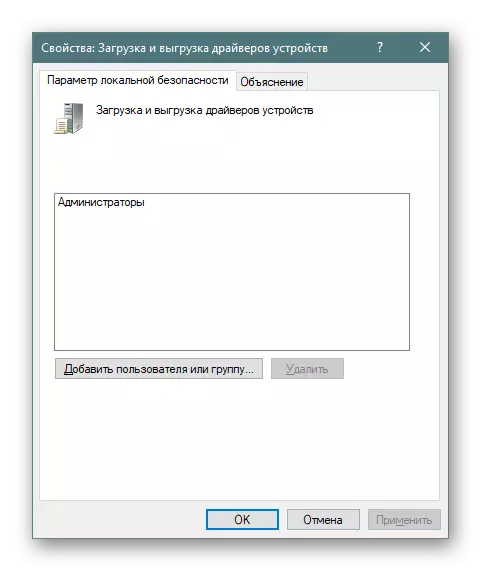

A "Tulajdonságok" -ban olyan felhasználói csoportok listáját látja, amelyek lehetővé teszik egy adott művelet megvalósítását.

Egy külön ablakban, a felhasználók felhasználóinak, vagy csak néhány helyi számítógépről van hozzáadva. Csak meg kell adnia az objektum típusát és elhelyezését, és a számítógép újraindítása után minden változás érvénybe lép.

A "Biztonsági beállítások" szakasz a két korábbi politika biztonságának biztosítására szolgál. Vagyis itt konfigurálhatja az ellenőrzést, amely letiltja a rendszert, ha lehetetlen hozzáadni a megfelelő ellenőrzési rekordot a naplóhoz, vagy határozza meg a jelszó beviteli kísérletek számát. A paraméterek itt több mint harminc. Feltételesen csoportokra oszthatók - auditok, interaktív bejelentkezés, fiókfigyelés, hálózati hozzáférés, eszközök és hálózati biztonság. A tulajdonságokban megengedett, hogy aktiválja vagy letiltja mindegyik beállításokat.

Windows Defender tűzfal monitor nagy biztonsági módban

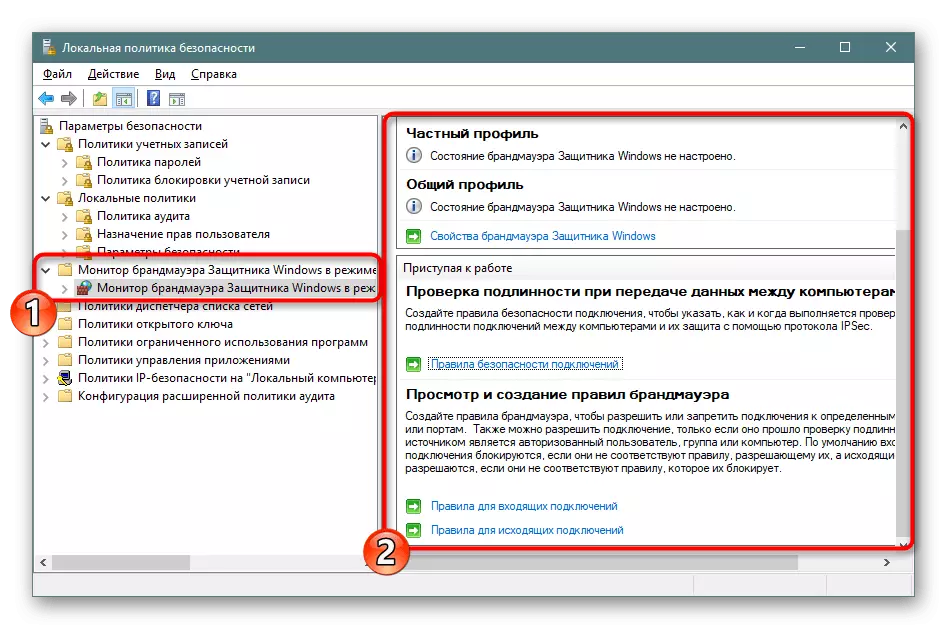

"A Windows Defender tűzfal monitorja a hipersed biztonságban" a "helyi biztonsági politika" egyik legnehezebb része. A fejlesztők megpróbálták egyszerűsíteni a bejövő és kimenő kapcsolatok beállításainak módosítását a beállítási varázsló hozzáadásával, azonban a kezdő felhasználók még mindig alig fognak kitalálni az összes pontot, de ezeket a paramétereket rendkívül ritkán kell végrehajtani egy ilyen felhasználói csoport. Itt van a programok létrehozása Programok, kikötők vagy előre meghatározott vegyületek számára. A hálózat és a csoport kiválasztásával blokkolja vagy engedélyezi a kapcsolatot.

Ugyanebben a szakaszban azt határozza meg, hogy határozza meg a biztonsági kapcsolat típusa - szigetelés, szerver szerver, alagút vagy mentességet hitelesítést. Nincs értelme minden beállításra, mert csak a tapasztalt adminisztrátorok számára hasznos lesz, és képesek lesznek függetlenül biztosítani a bejövő és a kimenő vegyületek megbízhatóságát.

Hálózati lista diszpécserpolitikák

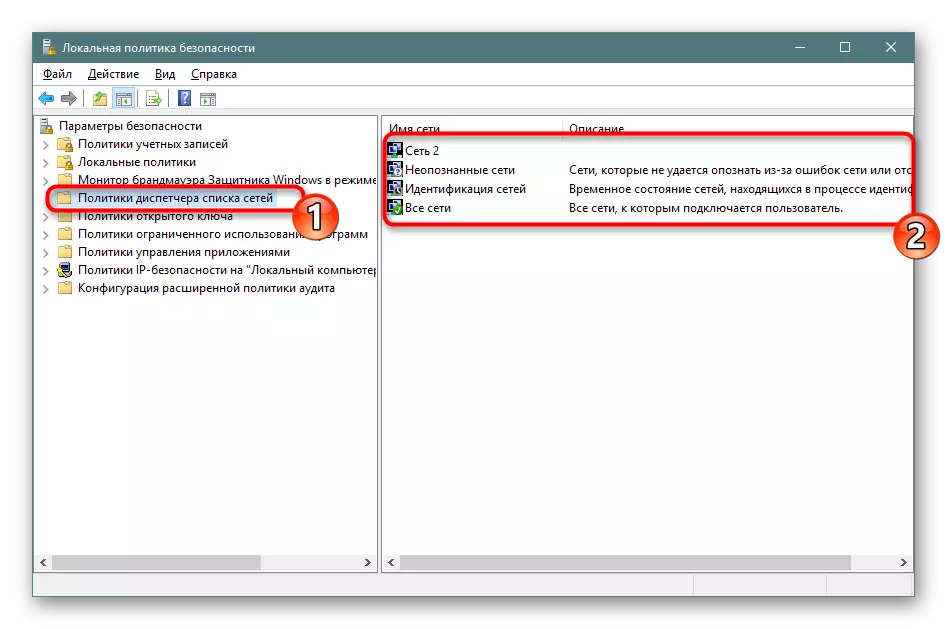

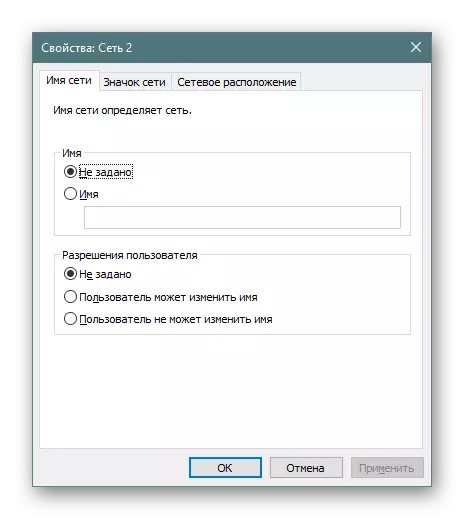

Figyeljen az egyéni "hálózati diszpécserpolitikák" könyvtárra. Az itt megjelenített paraméterek száma az aktív és megfizethető internetkapcsolatoktól függ. Például a „Nem azonosított hálózat” vagy a „Hálózati azonosítás” elem mindig jelen lesz, és a „Hálózati 1”, „Network 2” és így tovább, attól függően, hogy az eladás a környezetben.

A tulajdonságokban megadhatja a hálózati nevet, adjon hozzá engedélyeket a felhasználók számára, telepítse saját ikont vagy beállítsa a helyet. Mindez minden paraméterre rendelkezésre áll, és külön kell alkalmazni. A változások befejezése után ne felejtse el alkalmazni őket, és indítsa újra a számítógépet, hogy hatályba léphessenek. Néha szükség lehet az útválasztó újraindítására.

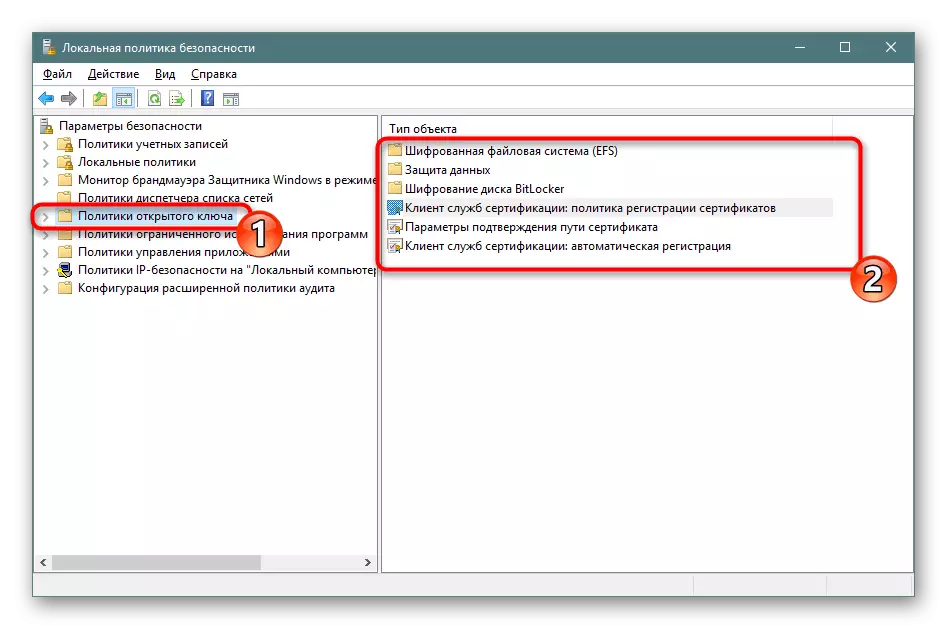

Nyílt kulcspolitikák

Hasznos a „Nyitott kulcs irányelvei” lesz csak azoknak, akik használják a számítógépet egy vállalkozás, ahol a nyílt kulcsok és leírások központokról van szó végrehajtásához titkosítási műveletek vagy más védett manipulációk. Mindez rugalmasan lehetővé teszi az eszközök közötti bizalmi kapcsolatokat, biztosítva a stabil és biztonságos hálózatot. A változások elvégzése a vállalkozás aktív ügyvédétől függ.

Alkalmazáskezelési irányelvek

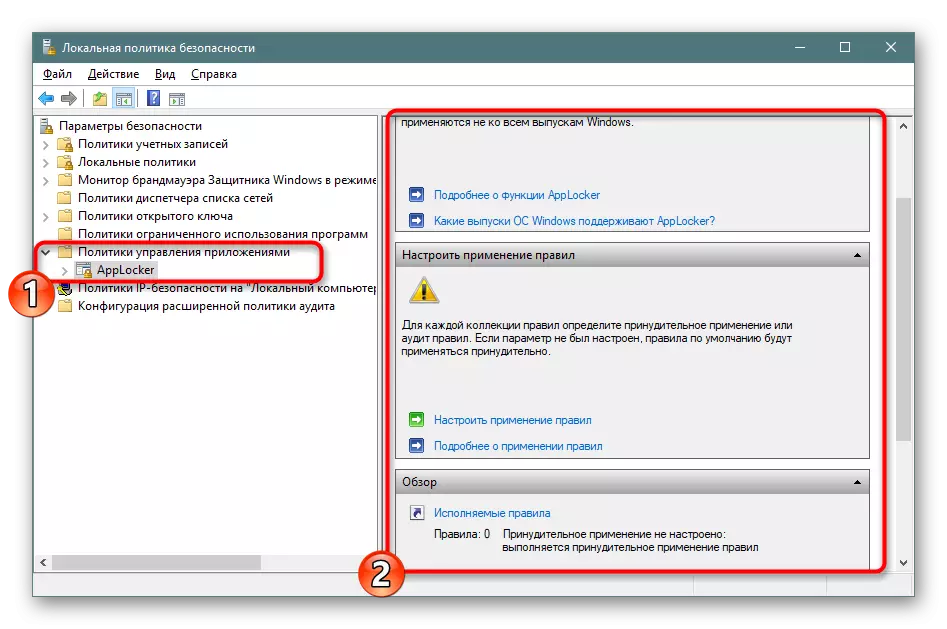

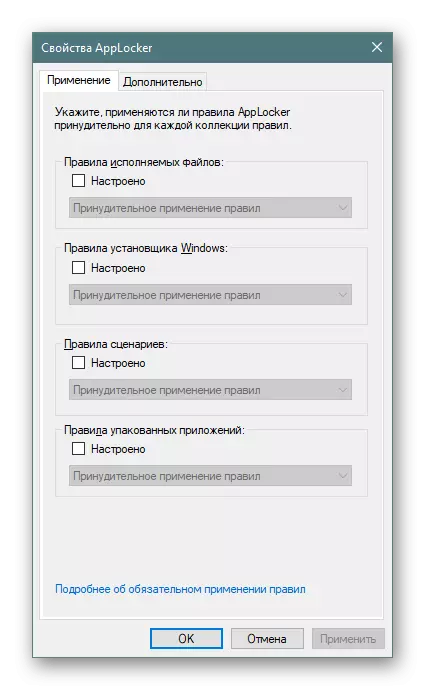

Az "Alkalmazáskezelési házirendek" az "Applocker" eszköz. Tartalmaz számos olyan funkciót és beállításokat, amelyek lehetővé teszik a munkák számítógépes programjainak beállítását. Például, ez lehetővé teszi, hogy hozzon létre egy szabályt, amely korlátozza a dob minden alkalmazás mellett a meghatározott, vagy létrehoz egy határt változó fájl fájl beállításával külön érveket és kivételek. Teljes információkat kaphat az említett eszközről a Microsoft hivatalos dokumentációjában, mindent részletesen festik, amennyire csak lehetséges, az egyes elemek magyarázata.

Applocker a Windows operációs rendszerben

Ami a "Tulajdonságok" menüjét illeti, itt a szabályok használata gyűjteményekhez, például futtatható fájlokhoz, Windows Installer, Scripts és Csomagolt alkalmazásokhoz van konfigurálva. Minden értéket kényszeríteni lehet, megkerülve a "helyi biztonsági politika" egyéb korlátait.

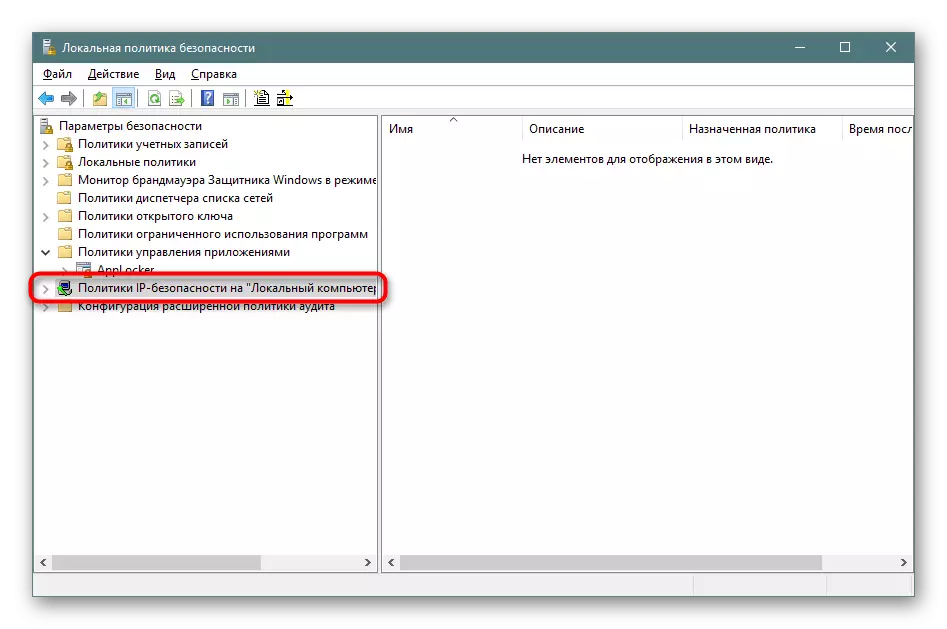

IP biztonsági házirendek a "helyi számítógépen"

A "A helyi számítógépen található IP biztonsági házirendek" beállításai valamilyen hasonlósággal rendelkeznek a router webes felületen rendelkezésre álló eszközökkel, például a forgalom titkosításának vagy szűrésének bekapcsolásával. A felhasználó maga korlátlan számú szabályt hoz létre a beépített létrehozási varázsló segítségével, jelzi a titkosítás, az átviteli korlátozások és a forgalom fogadásának módszereit, és aktiválja a szűrést IP-címekkel (engedély vagy tilalom a hálózati kapcsolaton).

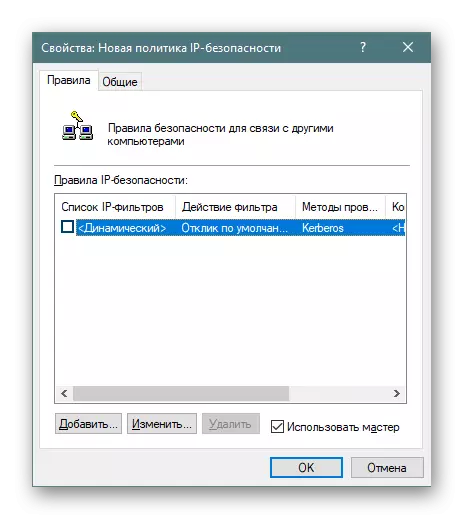

Az alábbi képernyőképen látható egy példa az egyik kommunikációs szabályra más számítógépekkel. Itt található az IP-szűrők listája, a cselekvési, ellenőrzési módszerek, végpont és kapcsolat típus. Mindezt a felhasználó manuálisan határozza meg, az egyes forrásokból származó forgalom biztosítása és forgalmának biztosítása érdekében.

Advanced Audit Policy Konfiguráció

A mai cikk egyik korábbi részében már ismeri az ellenőrzéseket és a beállításokat, azonban még további paraméterek is vannak, amelyek külön szakaszba kerülnek. Itt már látott egy kiterjedtebb ellenőrzési műveletet - a folyamatok létrehozását / befejezését, a fájlrendszer, a rendszerleíró adatbázis, a házirendek, a felhasználói fiókcsoportok kezelése, az alkalmazások és sokat, amellyel megismerheti magát.

A korrekció a szabályok végezzük ugyanúgy - csak akkor kell jelölni az „siker” pipa „hiba”, hogy indítsa el a követési eljárás levelet biztonsági napló.

Ez ismeri a "helyi biztonsági politikát" a Windows 10 befejezésében. Amint láthatja, sok a leghasznosabb paraméterek, amelyek lehetővé teszik a jó rendszervédelem megszervezését. Erősen tanácsot adunk, mielőtt bizonyos változtatásokat gondosan megvizsgálnánk a paraméter leírására a működés elvének megértése érdekében. Egyes szabályok szerkesztése néha komoly problémákhoz vezet, így mindent rendkívül óvatosan.