नेटवर्क नोड्स का सुरक्षित कनेक्शन और उनके बीच जानकारी का आदान-प्रदान सीधे खुले बंदरगाहों से संबंधित है। यातायात को जोड़ना और स्थानांतरित करना एक निश्चित बंदरगाह के माध्यम से किया जाता है, और यदि यह सिस्टम में बंद हो जाता है, तो यह प्रक्रिया संभव नहीं होगी। इस वजह से, कुछ उपयोगकर्ता डिवाइस इंटरैक्शन सेट अप करने के लिए एक या अधिक संख्याओं को अग्रेषित करने में रुचि रखते हैं। आज हम दिखाएंगे कि लिनक्स कर्नेल के आधार पर ऑपरेटिंग सिस्टम में कार्य कैसे किया जाता है।

लिनक्स में खुले बंदरगाहों

कम से कम कई डिफ़ॉल्ट वितरण में एक अंतर्निहित नेटवर्क प्रबंधन उपकरण है, फिर भी ऐसे समाधान अक्सर पोर्ट खोलने की सेटिंग को पूरी तरह से अनुमति नहीं देते हैं। इस आलेख में निर्देश iptables नामक एक अतिरिक्त एप्लिकेशन पर आधारित होंगे - सुपरसियर के अधिकारों का उपयोग करके फ़ायरवॉल के पैरामीटर को संपादित करने का एक समाधान। लिनक्स पर सभी असेंबली ओएस में, यह समान रूप से काम करता है, सिवाय इसके कि टीम स्थापना के लिए अलग है, लेकिन हम इसके बारे में नीचे बात करेंगे।यदि आप जानना चाहते हैं कि आपके कंप्यूटर पर कौन से बंदरगाह पहले से ही खुले हैं, तो आप अंतर्निहित या अतिरिक्त कंसोल उपयोगिता का उपयोग कर सकते हैं। निम्न लिंक पर क्लिक करके अन्य आलेख में आवश्यक जानकारी खोजने के लिए विस्तृत निर्देश, और हम चरण-दर-चरण बंदरगाहों को चरणबद्ध करने के लिए आगे बढ़ते हैं।

और पढ़ें: उबंटू में खुले बंदरगाह देखें

चरण 1: iptables स्थापित करना और नियमों को देखना

आईपीटीजीबल उपयोगिता प्रारंभ में ऑपरेटिंग सिस्टम का हिस्सा नहीं है, यही कारण है कि इसे आधिकारिक भंडार से स्वतंत्र रूप से स्थापित करने की आवश्यकता है, और केवल तभी नियमों के साथ काम करते हैं और उन्हें हर तरह से बदलते हैं। स्थापना में अधिक समय नहीं लगती है और मानक कंसोल के माध्यम से चलता है।

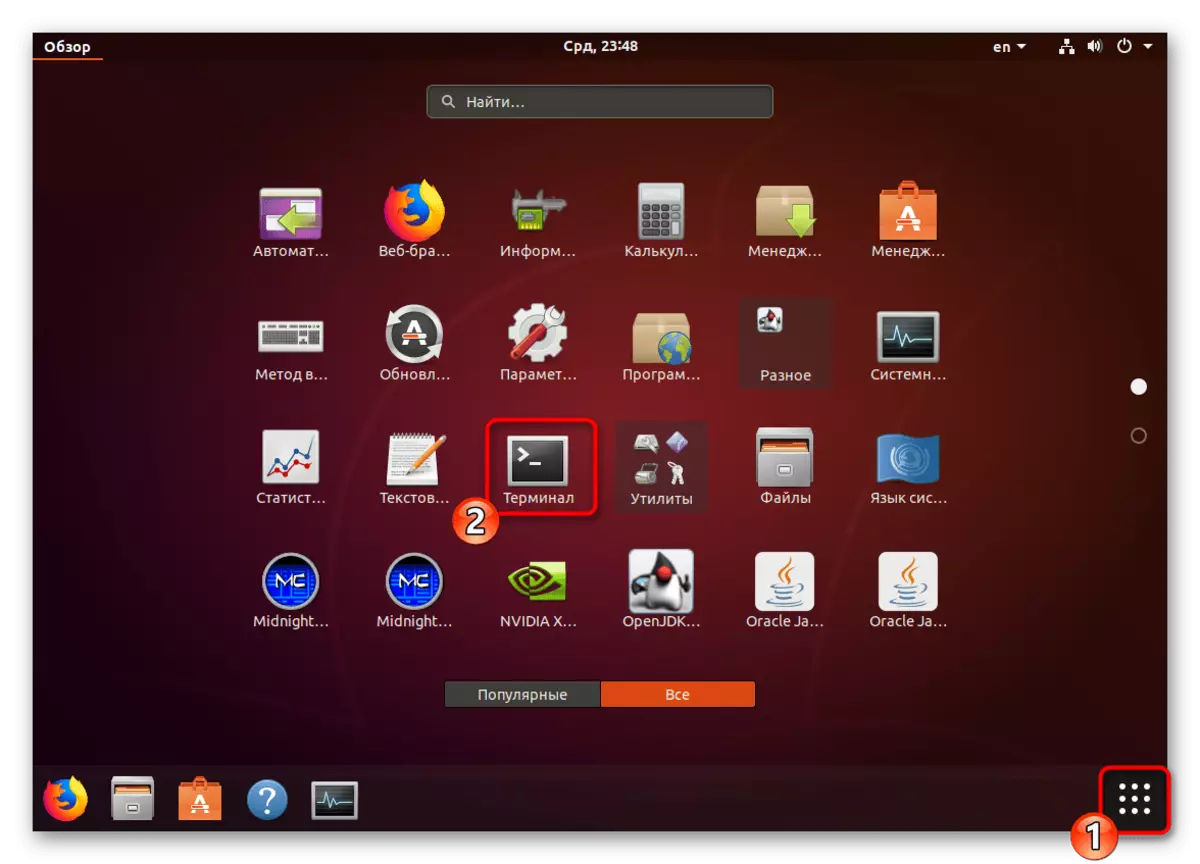

- मेनू खोलें और "टर्मिनल" चलाएं। यह मानक हॉट कुंजी Ctrl + Alt + T का उपयोग करके भी किया जा सकता है।

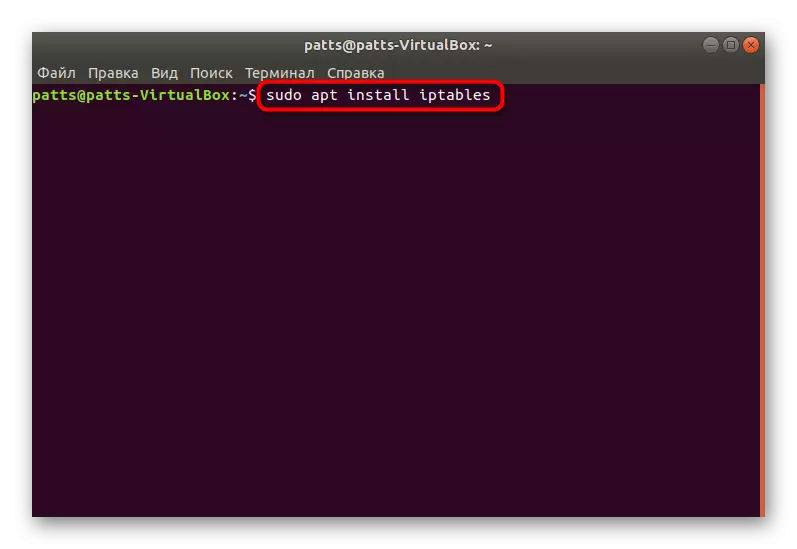

- डेबियन या उबंटू के आधार पर वितरण में, सुडो एपीटी इंस्टॉलेशन शुरू करने के लिए iptables स्थापित करें, और फेडोरा के आधार पर असेंबली में - सुडो यम आईपीटीजीएएस स्थापित करें। प्रवेश करने के बाद, एंटर कुंजी दबाएं।

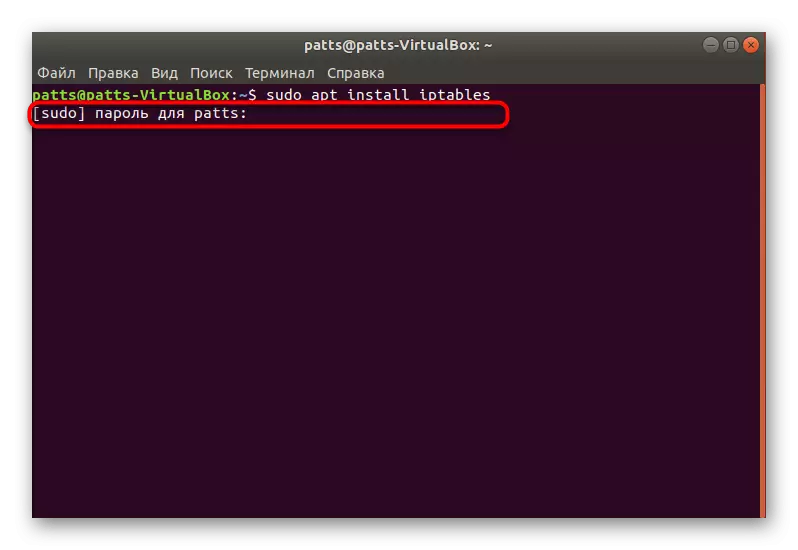

- अपने खाते से पासवर्ड लिखकर सुपरसाइर अधिकारों को सक्रिय करें। कृपया ध्यान दें कि इनपुट के दौरान प्रतीक प्रदर्शित नहीं होते हैं, यह सुरक्षा सुनिश्चित करने के लिए किया जाता है।

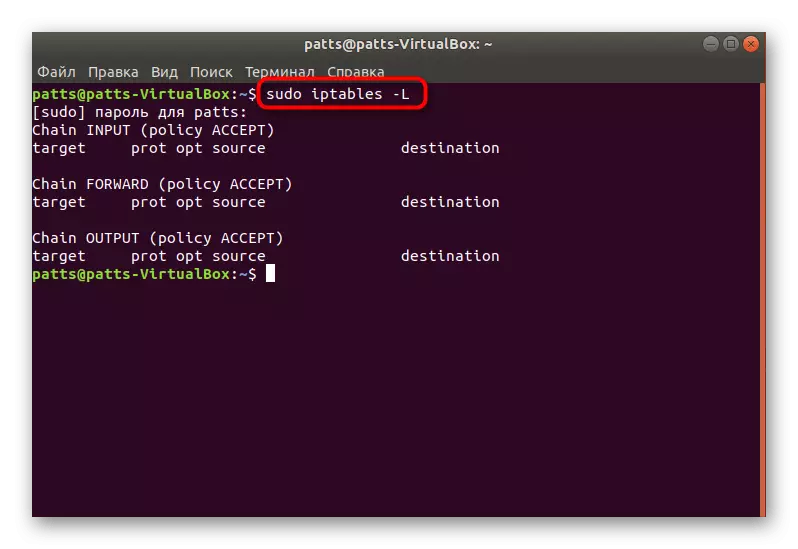

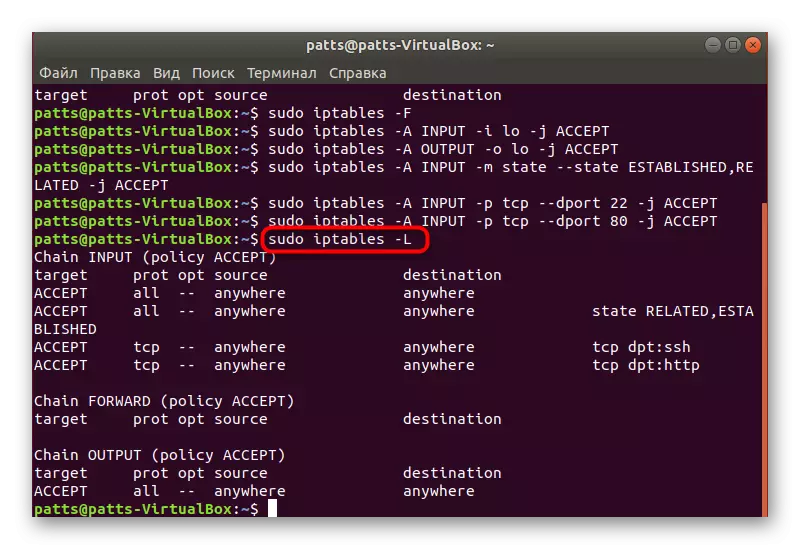

- स्थापना पूर्णता की अपेक्षा करें और आप यह सुनिश्चित कर सकते हैं कि उपकरण सक्रिय है, Sudo Iptables -L का उपयोग करके नियमों की मानक सूची देख रहा है।

जैसा कि आप देख सकते हैं, iptables कमांड उस वितरण में दिखाई दिया जो एक ही नाम की उपयोगिता के प्रबंधन के लिए जिम्मेदार है। एक बार फिर, हमें याद है कि यह उपकरण सुपरसुसर के अधिकारों से काम करता है, इसलिए लाइन में सुडो उपसर्ग, और फिर शेष मूल्य और तर्क होना चाहिए।

चरण 2: डेटा एक्सचेंज अनुमति

यदि उपयोगिता फ़ायरवॉल के अपने नियमों के स्तर पर जानकारी के आदान-प्रदान को प्रतिबंधित करती है तो कोई भी पोर्ट सामान्य रूप से कार्य करेगा। इसके अलावा, आवश्यक नियमों की अनुपस्थिति बाद में अग्रेषण के दौरान विभिन्न त्रुटियों की उपस्थिति का कारण बन सकती है, इसलिए हम निम्नलिखित क्रियाओं को दृढ़ता से सलाह देते हैं:

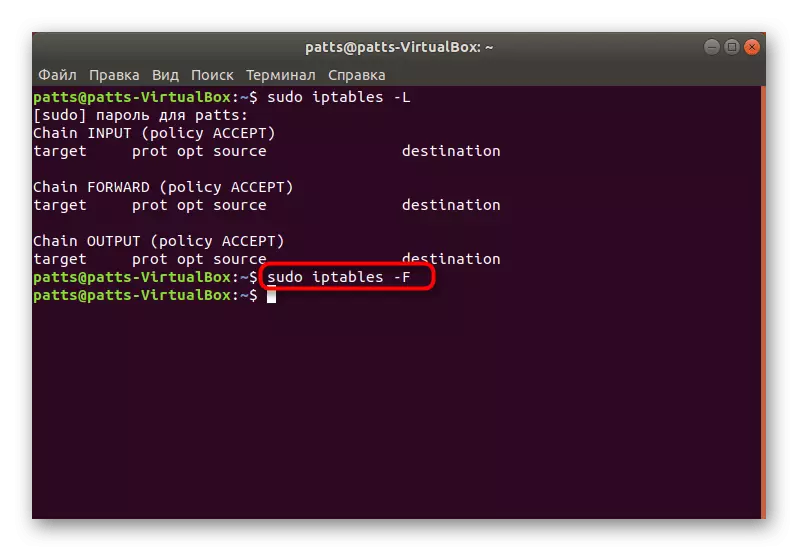

- सुनिश्चित करें कि कॉन्फ़िगरेशन फ़ाइल में कोई नियम नहीं हैं। उन्हें तुरंत हटाने के लिए टीम को तुरंत पंजीकृत करना बेहतर है, लेकिन ऐसा लगता है: सुडो iptables -f।

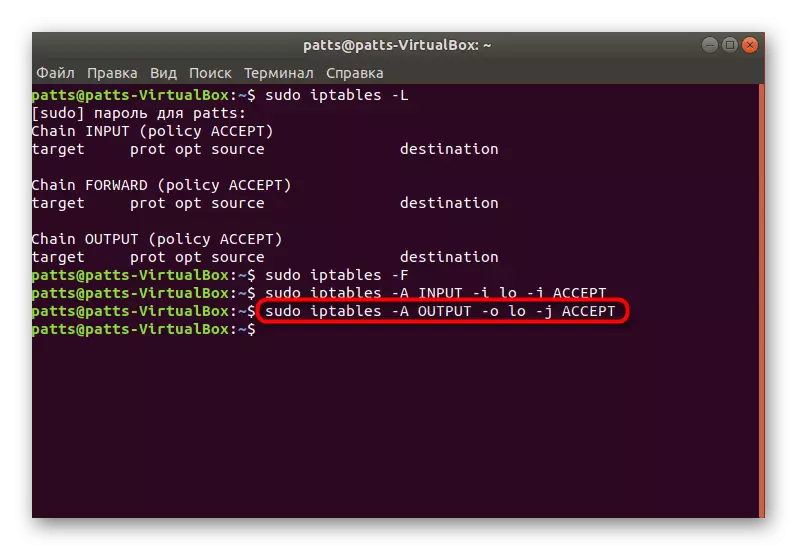

- अब SUDO iptables -a इनपुट-ए lo -j स्वीकार स्ट्रिंग डालने से एक स्थानीय कंप्यूटर पर डेटा दर्ज करने के लिए एक नियम जोड़ें।

- लगभग एक ही कमांड - सुडो iptables -a आउटपुट -ओ लो-जे स्वीकार करें - जानकारी भेजने के लिए एक नए नियम के लिए ज़िम्मेदार है।

- यह केवल उपरोक्त नियमों की सामान्य बातचीत सुनिश्चित करने के लिए बनी हुई है ताकि सर्वर बैक पैकेट भेज सके। ऐसा करने के लिए, नए कनेक्शन को प्रतिबंधित करना आवश्यक है, और पुरानी अनुमति दी जानी चाहिए। यह सुडो इप्टेबल्स के माध्यम से किया जाता है -ए इनपुट-एम राज्य - स्टेट स्थापित, संबंधित -जे स्वीकार करते हैं।

उपर्युक्त पैरामीटर के लिए धन्यवाद, आपने डेटा भेजने और डेटा प्राप्त करने के लिए प्रदान किया है, जो आपको किसी भी समस्या के बिना सर्वर या किसी अन्य कंप्यूटर के साथ आसानी से संवाद करने की अनुमति देगा। यह केवल बंदरगाहों को खोलने के लिए बनी हुई है जिसके माध्यम से एक ही बातचीत की जाएगी।

चरण 3: आवश्यक बंदरगाहों को खोलना

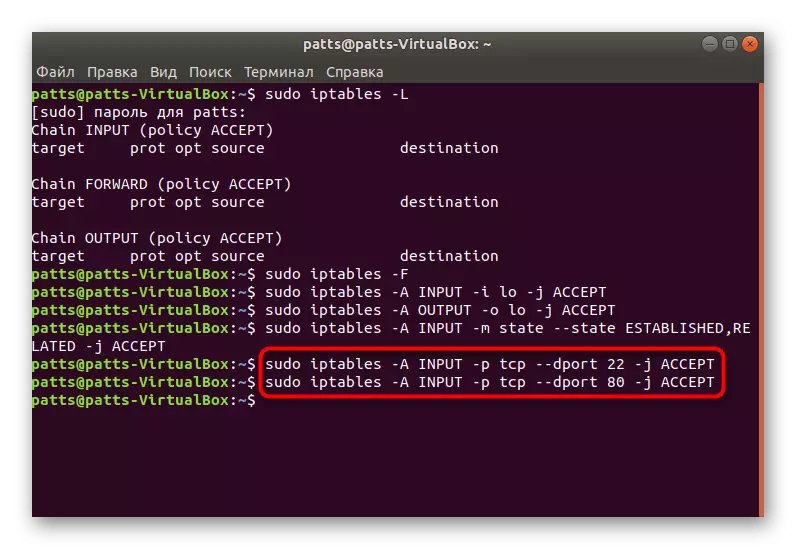

आप पहले से ही परिचित हैं कि iptables कॉन्फ़िगरेशन में नए नियम क्या शामिल हैं। ऐसे कई तर्क हैं जो आपको कुछ बंदरगाहों को खोलने की अनुमति देते हैं। आइए 22 और 80 के तहत लोकप्रिय बंदरगाहों के उदाहरण पर इस प्रक्रिया का विश्लेषण करें।

- कंसोल चलाएं और निम्नलिखित दो आदेशों को वैकल्पिक रूप से दर्ज करें:

Sudo iptables -a इनपुट-पी टीसीपी --dport 22 -j स्वीकार करें

सुडो iptables -a इनपुट-पी टीसीपी --dport 80 -j स्वीकार करें।

- अब यह सुनिश्चित करने के लिए नियमों की सूची की जांच करें कि बंदरगाहों को सफलतापूर्वक खर्च किया गया है। इसका उपयोग पहले से ही परिचित टीम सुडो iptables -l के लिए किया जाता है।

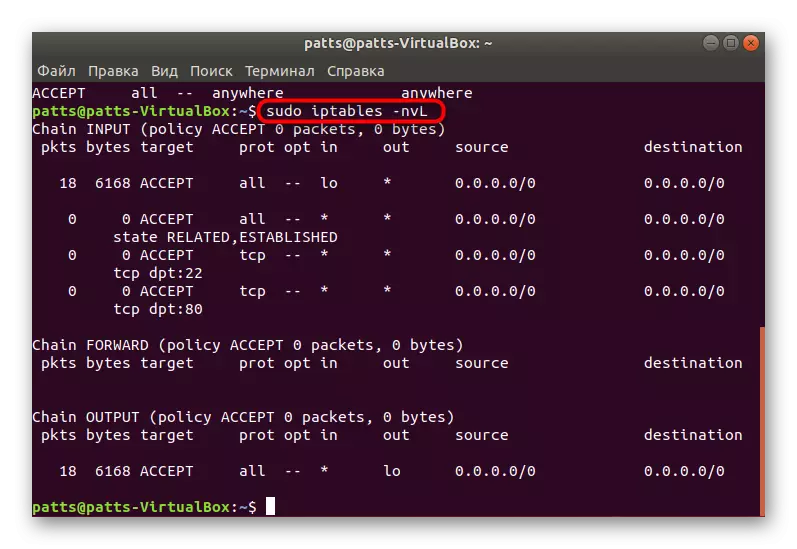

- आप इसे अतिरिक्त तर्क का उपयोग करके सभी विवरणों को एक पठनीय रूप दे सकते हैं और आउटपुट कर सकते हैं, तो स्ट्रिंग इस तरह होगी: सुडो iptables -nvl।

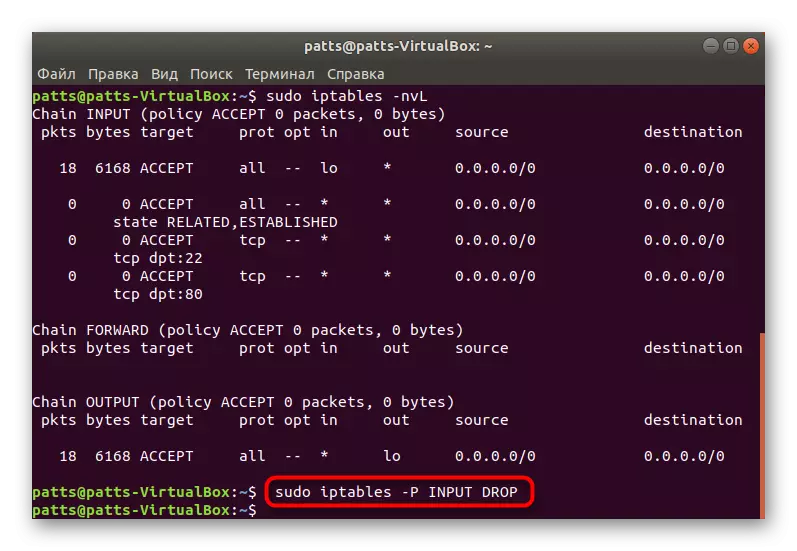

- Sudo iptables -p इनपुट ड्रॉप के माध्यम से मानक को नीति बदलें और सुरक्षित रूप से नोड्स के बीच काम करना शुरू कर सकते हैं।

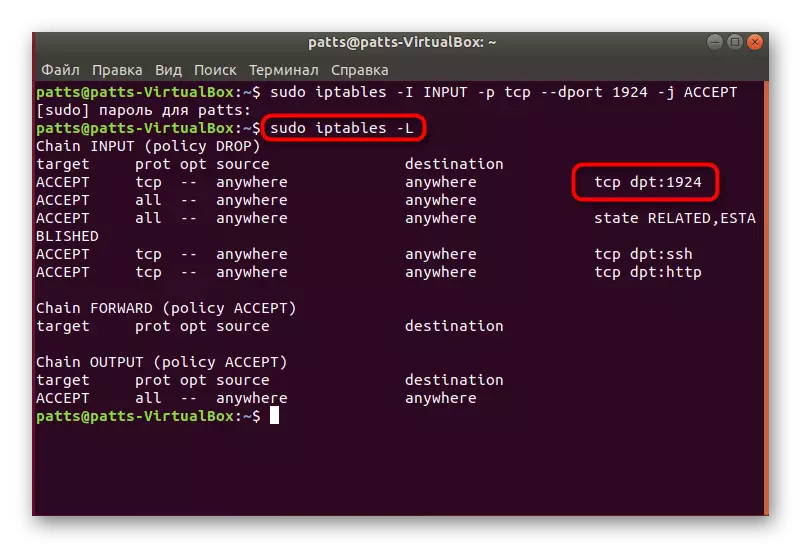

ऐसे मामले में जब कंप्यूटर व्यवस्थापक ने उपकरण में पहले से ही अपने नियमों को बनाया है, तो किसी बिंदु पर पहुंचने पर रीसेट पैकेट व्यवस्थित किया गया है, उदाहरण के लिए, सूडो iptables -a इनपुट-जे ड्रॉप के माध्यम से, आपको एक और सूडो iptables कमांड का उपयोग करने की आवश्यकता है: -i इनपुट - पी टीसीपी - डीपोर्ट 1 9 24-जे स्वीकार करें, जहां 1 9 24 पोर्ट नंबर है। यह श्रृंखला की शुरुआत में आवश्यक पोर्ट जोड़ता है, और फिर पैकेट रीसेट नहीं होते हैं।

इसके बाद, आप सभी समान स्ट्रिंग sudo iptables -l पंजीकृत कर सकते हैं और सुनिश्चित करें कि सबकुछ सही ढंग से कॉन्फ़िगर किया गया है।

अब आप जानते हैं कि एक अतिरिक्त iptables उपयोगिता के उदाहरण का उपयोग कर लिनक्स ऑपरेटिंग सिस्टम में बंदरगाहों को कैसे प्रतिबंधित किया जाता है। हम आपको आदेश देने पर कंसोल में उभरती हुई पंक्तियों का ट्रैक रखने की सलाह देते हैं, यह समय में किसी भी त्रुटि का पता लगाने और उन्हें जल्दी से खत्म करने में मदद करेगा।