Firewall instalado no sistema operativo úsase para evitar o tráfico non autorizado entre as redes de ordenador. Manual ou automaticamente crea regras especiais para o firewall, que son responsables do control de acceso. En Os, desenvolvido no kernel de Linux, CentOS 7 hai un firewall incorporado e está controlado por firewall. O Firewalld predeterminado está implicado, e queremos falar sobre iso hoxe.

Personalizar firewall en CentOS 7

Como mencionado anteriormente, o firewall estándar en CentOS 7 é asignado unha utilidade de firewalld. É por iso que a configuración do firewall será considerada no exemplo desta ferramenta. Pode configurar as regras de filtrado cos mesmos iptables, pero realízase un pouco diferente. Recomendamos familiarizarse coa configuración da mencionada utilidade facendo clic na seguinte ligazón e comezaremos o desmontaxe de Firewalld.Se unha vez será temporalmente ou permanentemente desactivar o firewall, aconsellamos a utilizar as instrucións presentadas no outro artigo pola seguinte ligazón.

Ler máis: Desactivar firewall en CentOS 7

Ver regras predeterminadas e zonas accesibles

Mesmo o firewall regular ten as súas propias regras definidas e zonas accesibles. Antes de iniciar a edición do político, aconsellamos a familiarizarse coa configuración actual. Isto faise usando comandos sinxelos:

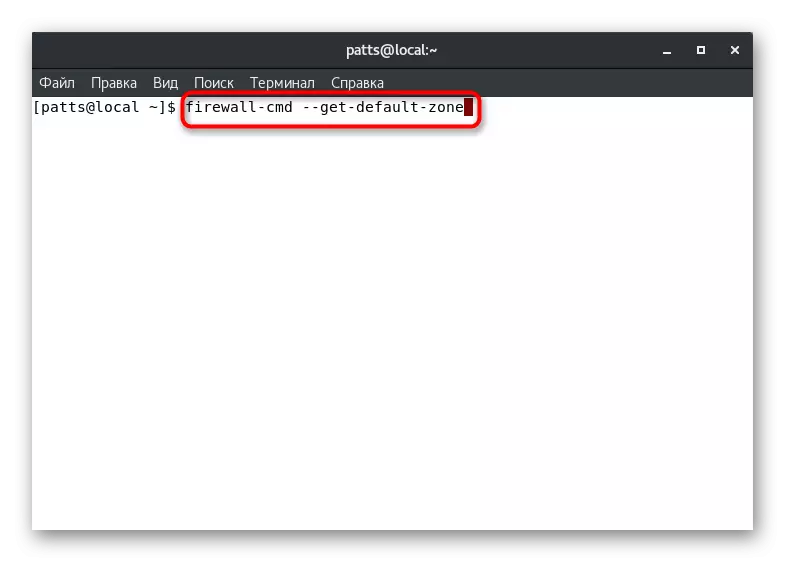

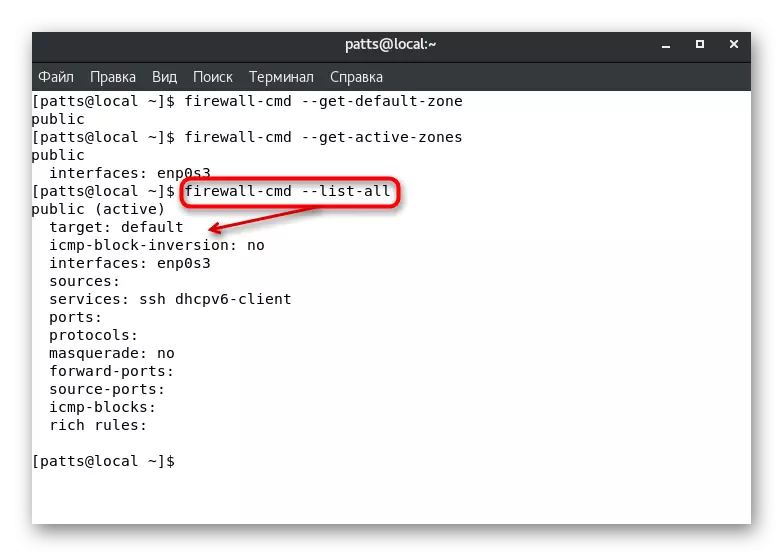

- A zona predeterminada determinará o comando Firewall-CMD --get-default-Zone.

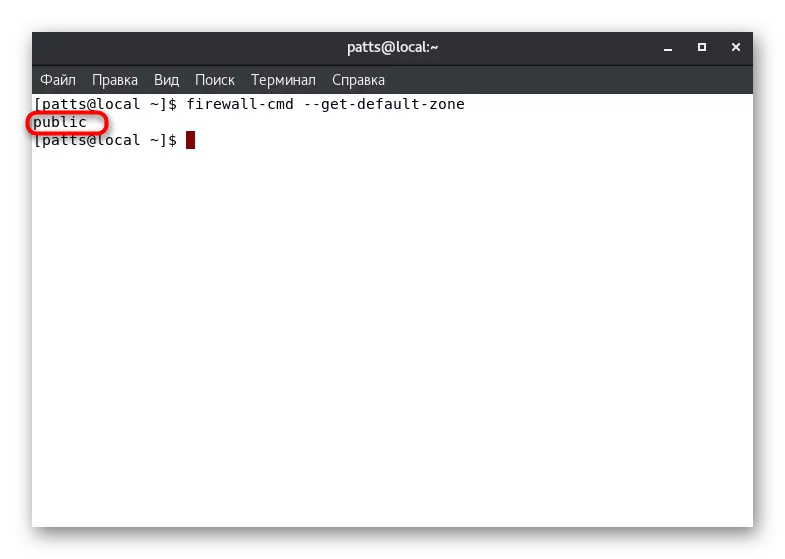

- Despois da súa activación, verá unha nova cadea onde se mostrará o parámetro desexado. Por exemplo, a zona "pública" considérase na captura de pantalla a continuación.

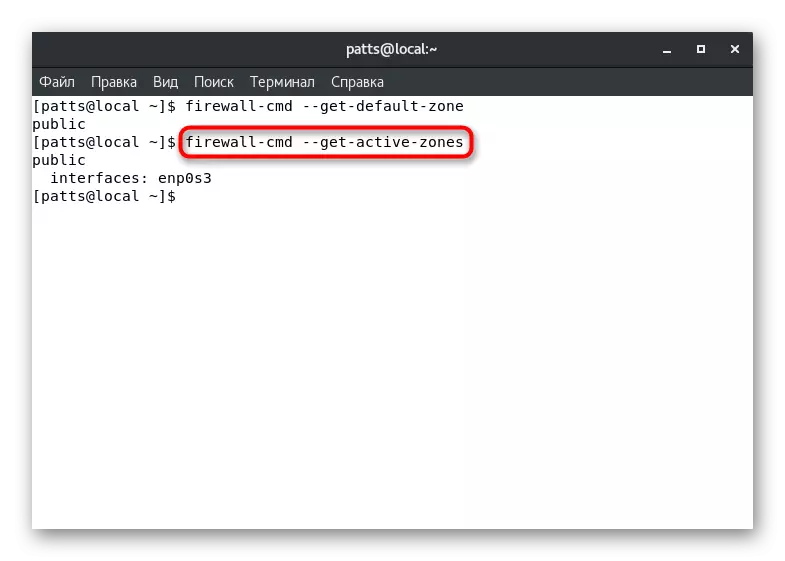

- Non obstante, varias zonas poden estar activas de inmediato, ademais, están ligadas a unha interface separada. Descubra esta información a través de firewall-cmd --gget-zonas activas.

- O firewall-cmd --list-All Command mostrará as regras definidas para a zona predeterminada. Preste atención á captura de pantalla a continuación. Vostede ve que a zona activa "Pública" está asignada a regra "predeterminada": a función predeterminada, a interface ENP0S3 e os dous servizos engadidos.

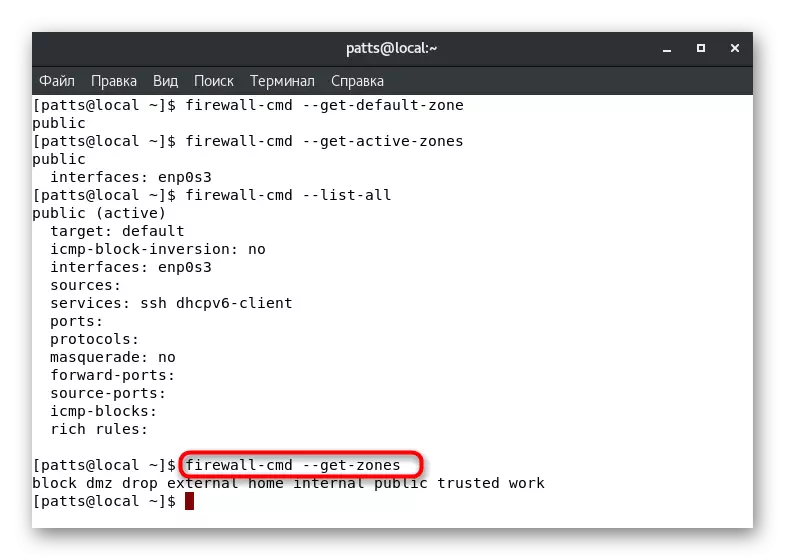

- Se ten que aprender todas as zonas de firewall dispoñibles, introduza firewall-cmd - zonas.

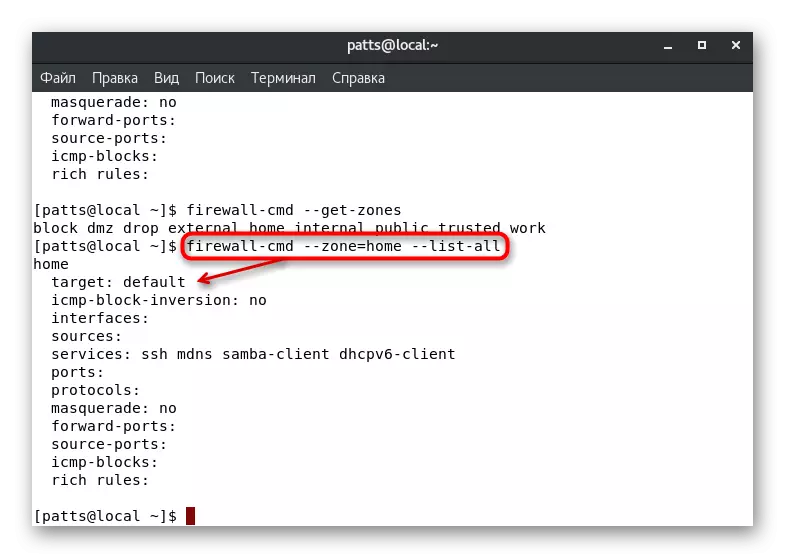

- Os parámetros da zona específica están definidos por firewall-cmd --zone = nome --list-All, onde o nome é o nome da zona.

Despois de determinar os parámetros requiridos, pode pasar ao seu cambio e adición. Analizamos varias das configuracións máis populares en detalle.

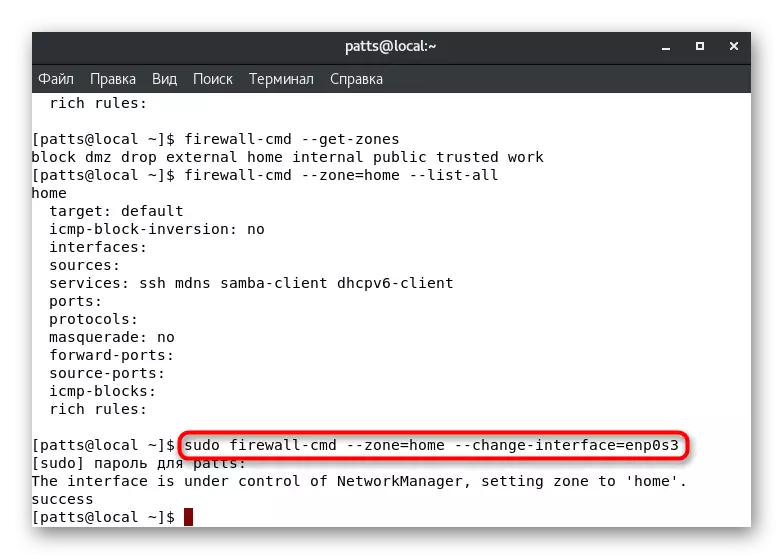

Configurar zonas de interface

Como sabes da información anterior, a túa zona predeterminada está definida para cada interface. Será nel ata que a configuración cambie o usuario ou programáticamente. É posible transferir manualmente a interface á zona por sesión e lévase a cabo activando o comando sudo firewall-cmd --zone = Home Command --CHANGE-INTERFACE = ETH0. O resultado "éxito" suxire que a transferencia foi exitosa. Lembre que tales axustes son restablecidos inmediatamente despois de reiniciar o firewall.

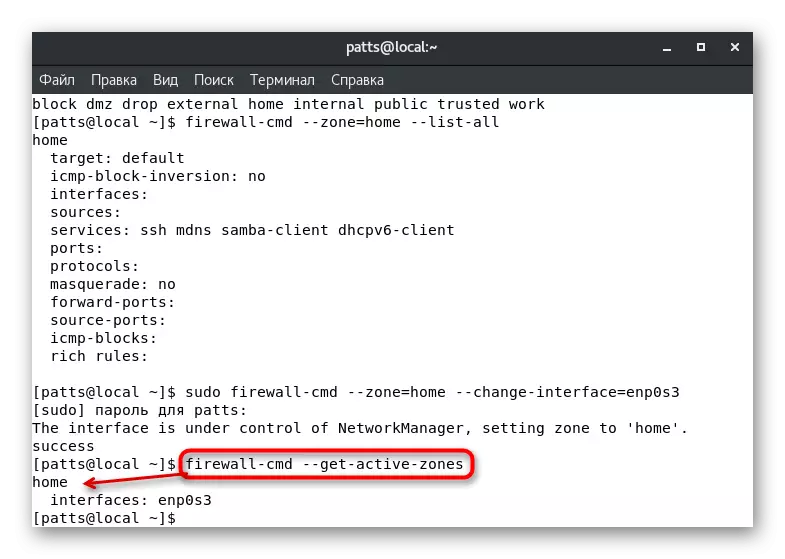

Con tal cambio nos parámetros, hai que ter en conta que se pode restablecer o funcionamento dos servizos. Algúns deles non apoian o funcionamento en certas zonas, digamos, SSH aínda que sexa accesible en "Home", pero en Usuario ou servizo especial funcionará. Asegúrese de que a interface foi atada con éxito á nova rama, ingresando firewall-cmd --get-activos-zonas.

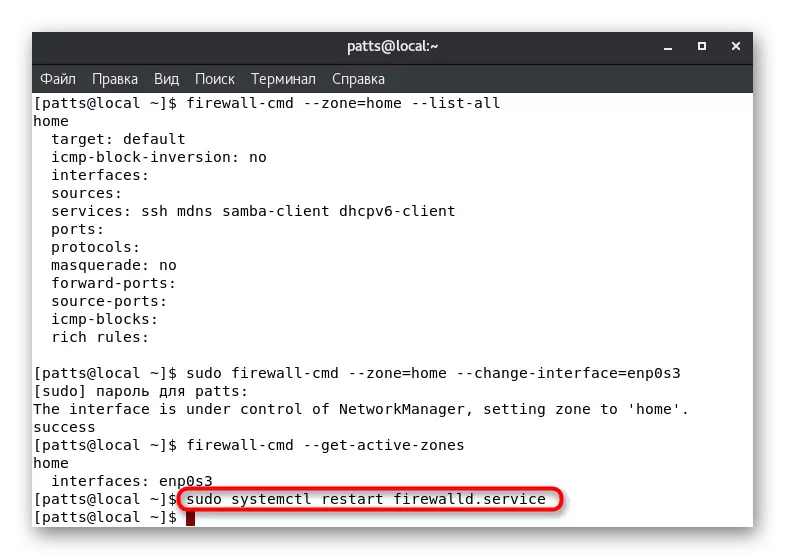

Se queres restablecer a configuración previamente feita, simplemente executa o reinicio do firewall: sudo SystemCTL reiniciar firewalld.service.

Ás veces, non sempre é conveniente cambiar a zona da interface en só unha sesión. Neste caso, terá que editar o ficheiro de configuración para que todas as configuracións sexan esmaltadas de forma permanente. Para iso, aconséllase que use o editor de texto Nano, que está instalado desde o almacenamento oficial de Sudo Yum instalar Nano. A continuación segue sendo tales accións:

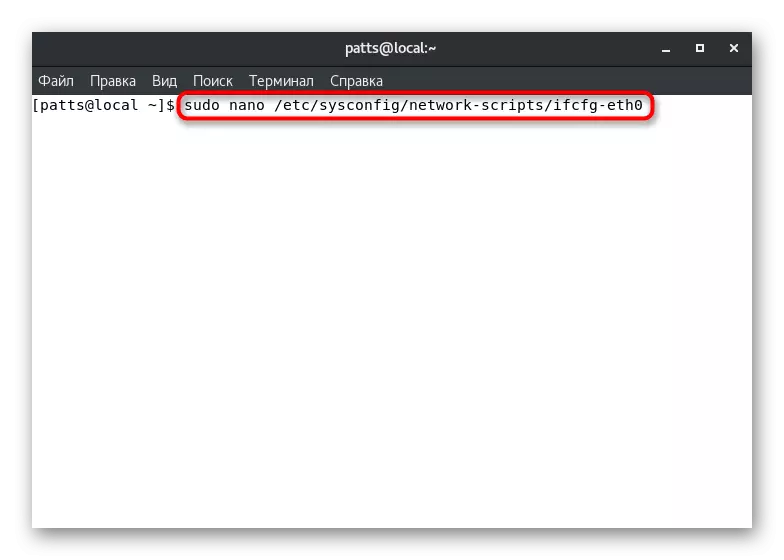

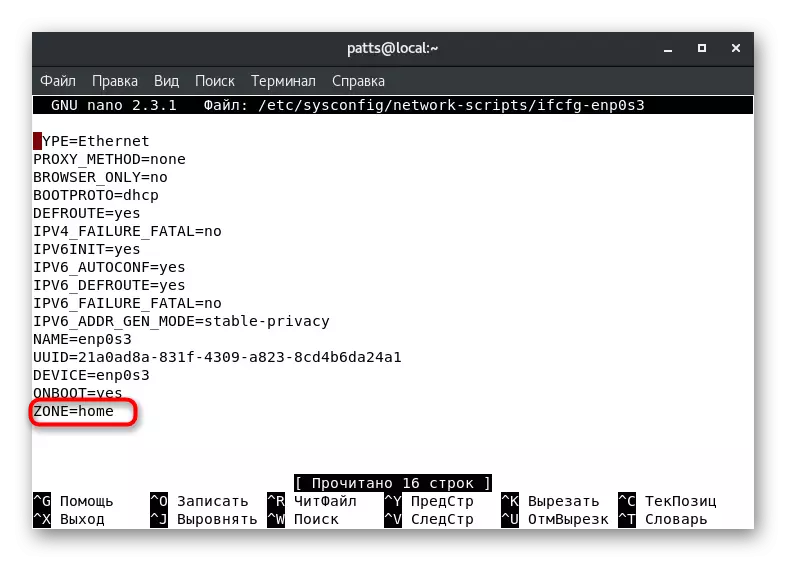

- Abra o ficheiro de configuración a través do editor introducindo sudo nano / etc / sysconfig / scripts de rede / ifcfg-eth0, onde eth0 é o nome da interface requirida.

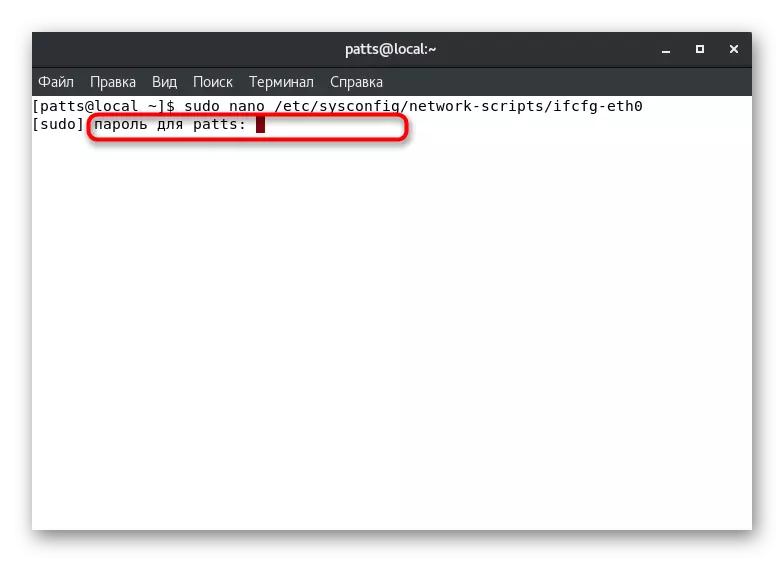

- Confirme a autenticación da súa conta para realizar novas accións.

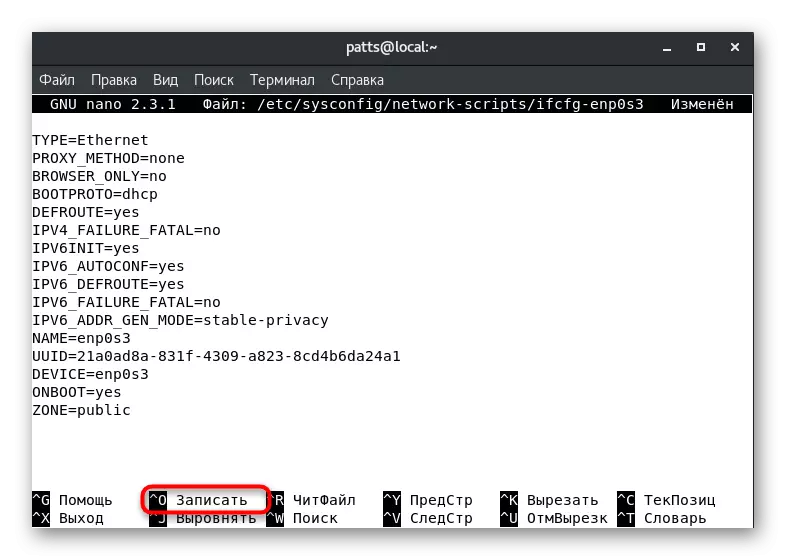

- Disposición do parámetro "Zona" e cambia o seu valor ao desexado, por exemplo, público ou na casa.

- Manteña as teclas Ctrl + O para gardar os cambios.

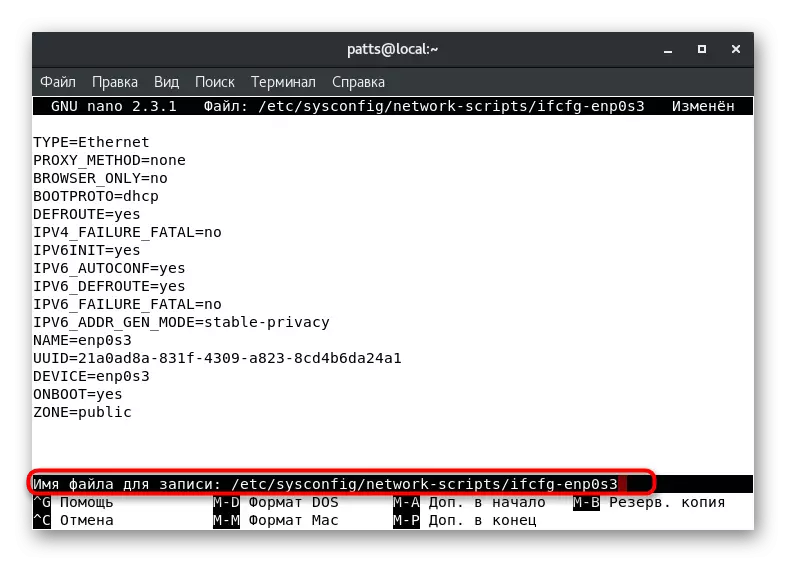

- Non cambie o nome do ficheiro, pero simplemente fai clic en Intro.

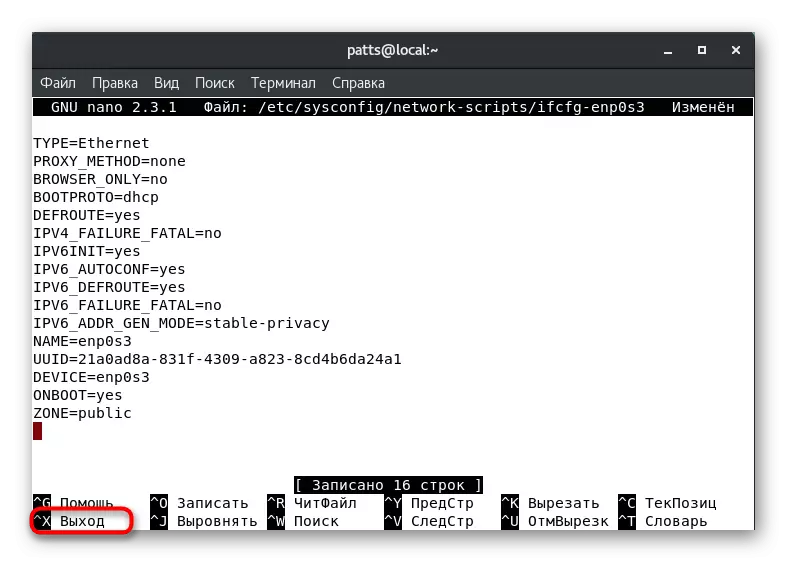

- Saia do editor de texto a través de Ctrl + X.

Agora a zona da interface será a que o especificou, ata a próxima edición do ficheiro de configuración. Para os parámetros actualizados, execute Sudo SystemCl reiniciar rede.Service e sudo SystemCTL reiniciar firewalld.service.

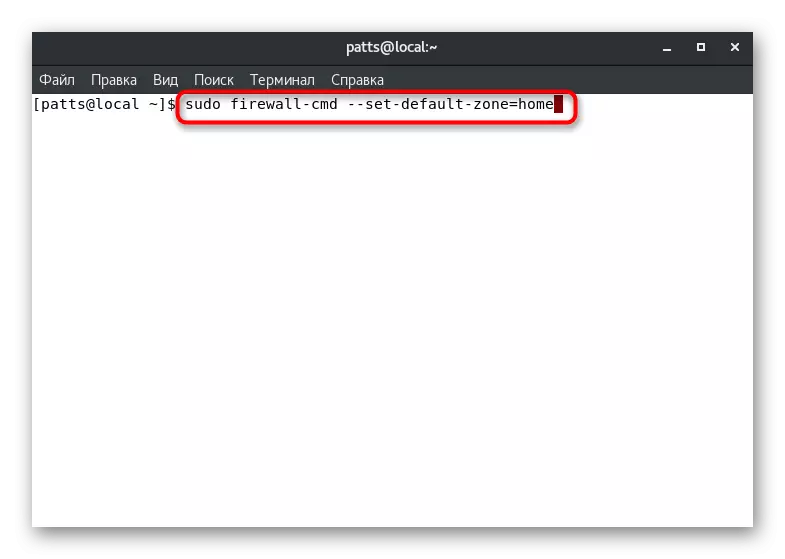

Establecer a zona predeterminada

Por riba, xa demostramos un equipo que lle permite aprender a zona predeterminada. Tamén se pode cambiar configurando o parámetro á súa elección. Para iso, na consola, é suficiente para rexistrar sudo firewall-cmd - Estafe-Zone = nome, onde o nome é o nome da zona requirida.

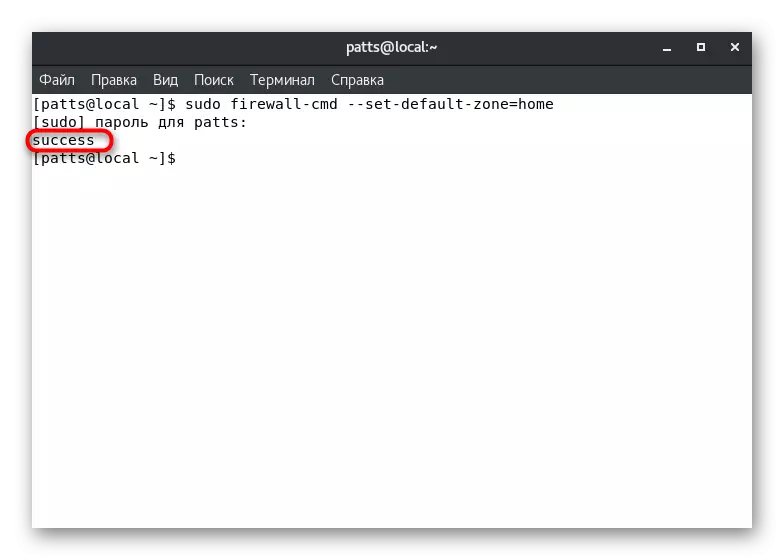

O éxito do comando será evidenciado pola inscripción "éxito" nunha liña separada. Despois diso, todas as interfaces actuais nacerán á zona especificada, se o outro non se especifica nos ficheiros de configuración.

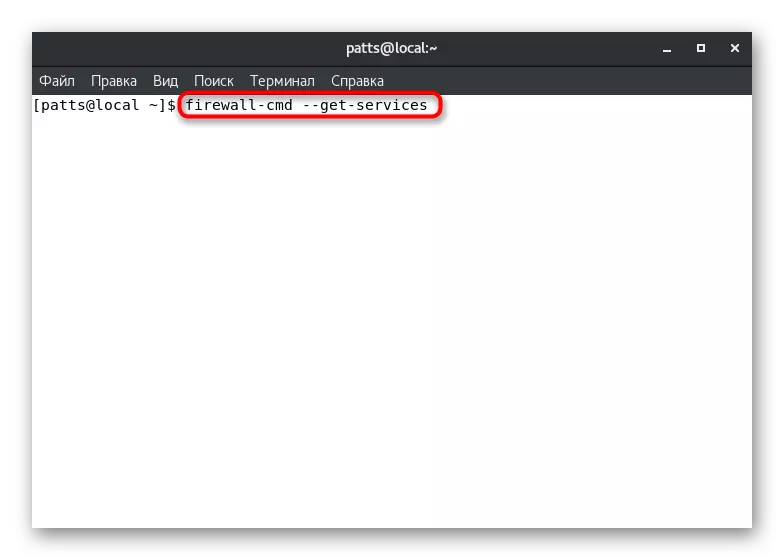

Creación de regras para programas e utilidades

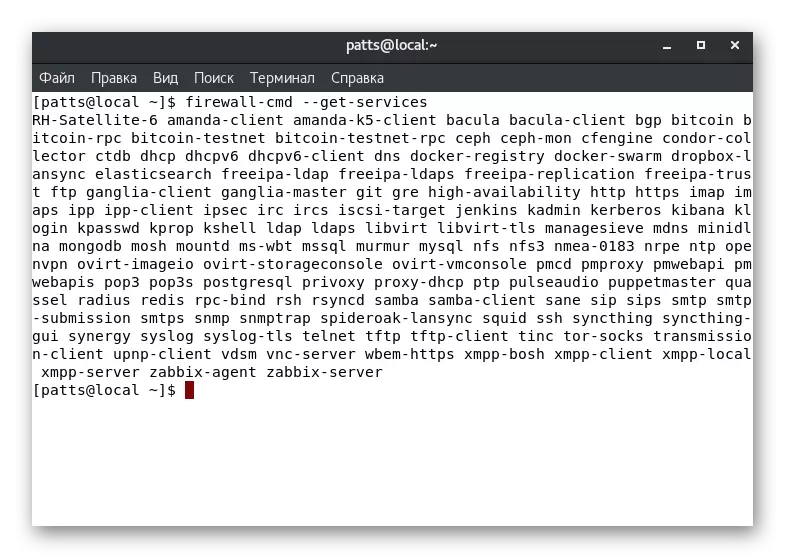

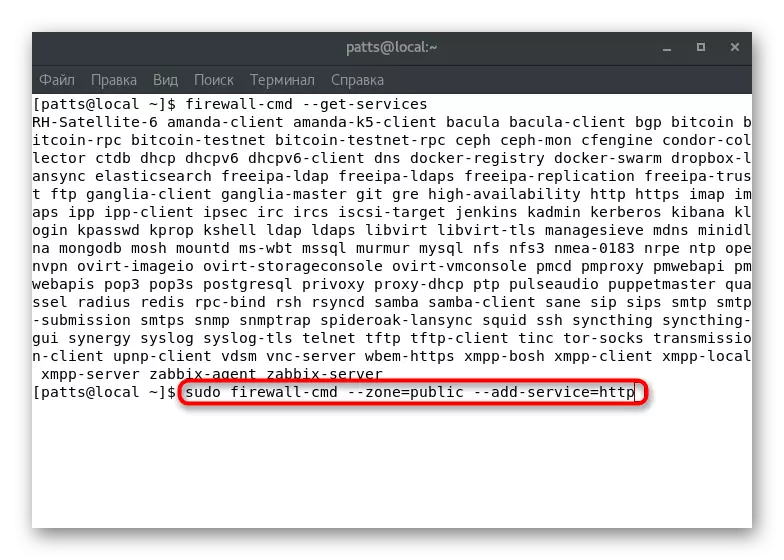

Ao comezo do artigo, falamos da acción de cada zona. Definir servizos, utilidades e programas en tales ramas permitirá aplicar parámetros individuais para cada un deles para cada solicitude de usuario. Para comezar, aconsellamos a familiarizarse coa lista completa de servizos dispoñibles no momento: Firewall-CMD - Servizos.

O resultado mostrarase directamente na consola. Cada servidor está dividido por un espazo, e pode facilmente atopar a ferramenta que lle interesa. Se falta o servizo requirido, debería instalarse adicionalmente. Nas regras de instalación, lea na documentación de software oficial.

O comando anterior só demostra os nomes dos servizos. A información detallada para cada un deles obtense a través do ficheiro individual no camiño / USR / LIB / FIRWALLD / SERVICES. Estes documentos teñen un formato XML, o camiño, por exemplo, a SSH parece así: /usr/lib/firewalld/services/ssh.xml, eo documento ten os seguintes contidos:

Ssh.

Secure Shell (SSH) é un protocolo para iniciar sesión e executar comandos en máquinas remotas. Ofrece comunicacións cifradas seguras. Se planea acceder á súa máquina remotenet a través de SSH a través dunha interface firewalled, habilita esta opción. Necesitas instalar o paquete OpenSh-Server para que esta opción sexa útil.

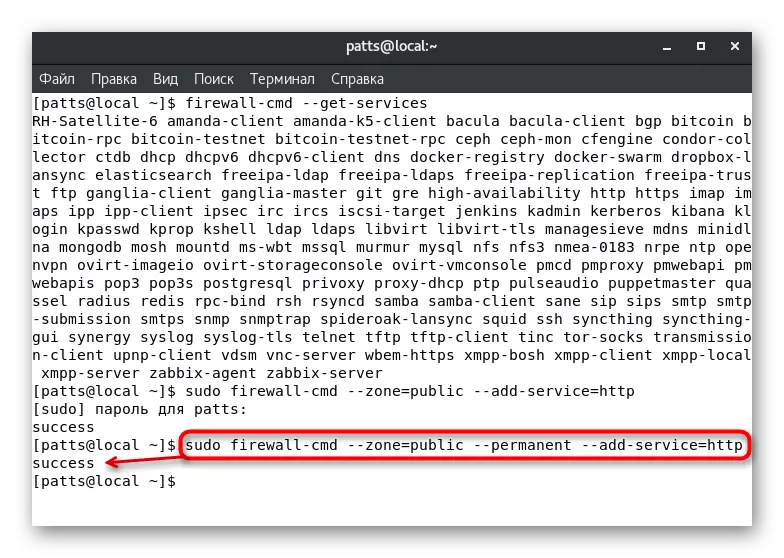

O soporte de servizos está activado nunha zona específica manualmente. No terminal, debería configurar o SUDO Firewall-CMD --zone = Public --dd-Service = Command HTTP, onde --zone = Public é unha zona de activación e --dd-Service = HTTP - nome do servizo. Teña en conta que tal cambio só será válido nunha sesión.

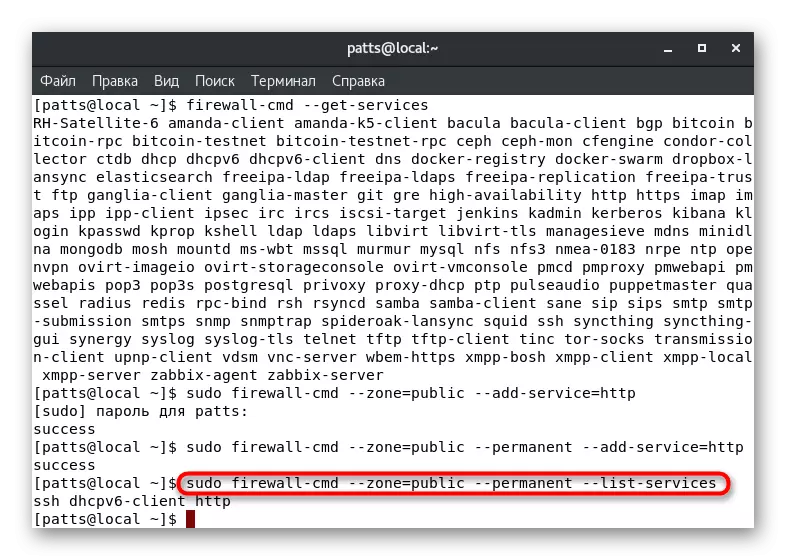

A adición permanente realízase a través de sudo firewall-cmd --zone = Public --permanent --dd-service = http, eo resultado "éxito" indica a conclusión exitosa da operación.

Podes ver unha lista completa de regras permanentes para unha zona específica, mostrando unha lista nunha liña separada da consola: sudo Firewall-Cmd --Zone = Public --permanent --list-Services.

Problema de decisión coa falta de acceso ao servizo

As regras estándar de firewall están indicadas polos servizos máis populares e seguros segundo permiten, pero algunhas aplicacións estándar ou de terceiros que bloquea. Neste caso, o usuario ten que cambiar manualmente a configuración para resolver o problema con acceso. Podes facelo en dous métodos diferentes.

Portes Port.

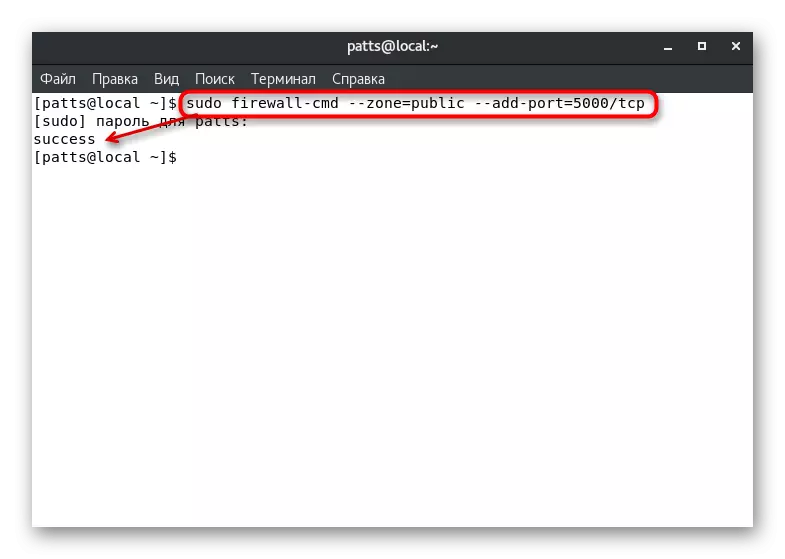

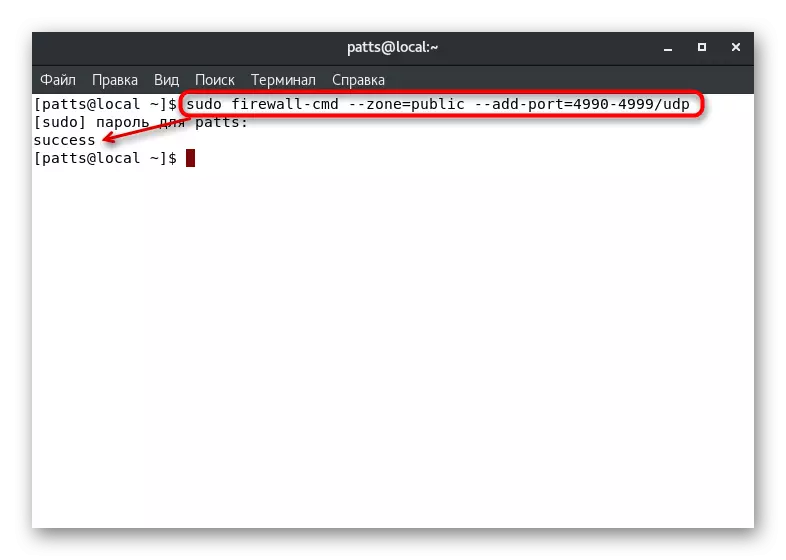

Como sabes, todos os servizos de rede usan un porto específico. É facilmente detectado por un firewall, e pódense realizar bloques. Para evitar tales accións do firewall, cómpre abrir o porto desexado do Sudo Firewall-CMD --zone = Public - Portd-Port = 0000 / TCP, onde --zone = Public é unha área portuaria, --dd-- port = 0000 / TCP - Número de porto e protocolo. A opción Firewall-Cmd --list-Ports mostrará unha lista de portos abertos.

Se precisa abrir os portos incluídos no rango, use o SUDO firewall-cmd string --zone = Public --dd-port = 0000-9999 / UDP, onde --Add-Port = 0000-9999 / UDP - Rango portuario eo seu protocolo.

Os comandos anteriores só permiten probar o uso de parámetros similares. Se pasou con éxito, ten que engadir os mesmos portos a constantes constantes, e isto faise introducindo sudo firewall-cmd --zone = Public --permanent --Add-port = 0000 / tcp ou sudo firewall-cmd - Zone = Public --permanent --Add-Port = 0000-9999 / UDP. A lista de portos permanentes abertos é visto do seguinte xeito: sudo firewall-cmd --zone = Public --permanent --list-ports.

Definición de servizo

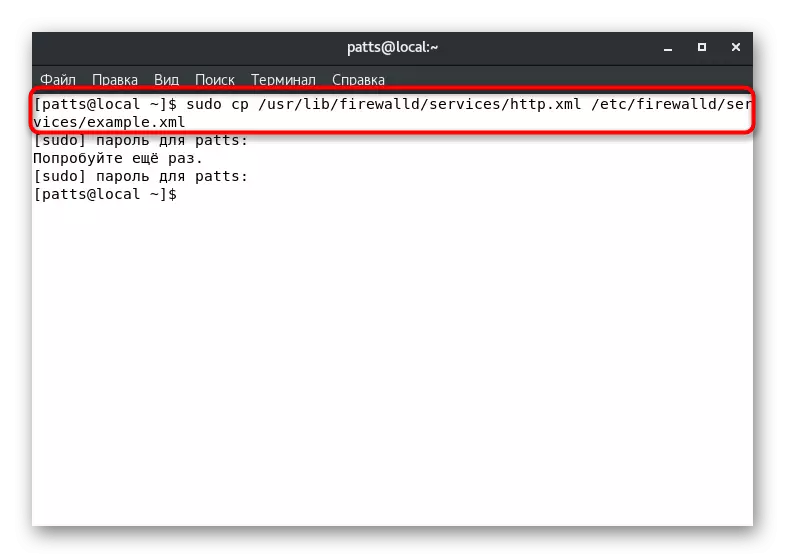

Como podes ver, engadir portos non causa ningunha dificultade, pero o procedemento é complicado cando as aplicacións usan unha gran cantidade. Para rastrexar todos os portos usados faise difícil, tendo en conta que a determinación do servizo será unha opción máis correcta:

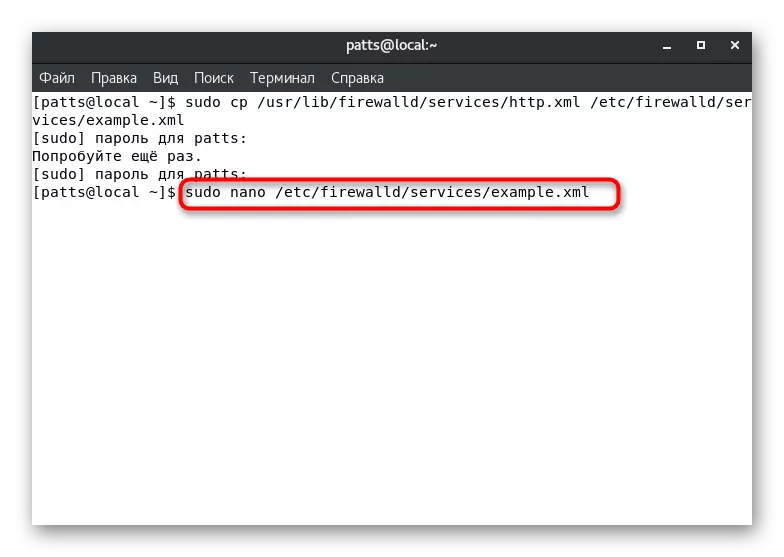

- Copie o ficheiro de configuración escribindo sudo cp /USR/lib/firewalld/services/service.xml /etc/firewalld/services/example.xml, onde SERVICE.XML é o nome do ficheiro de servizo e o exemplo.xml é o Nome das súas copias.

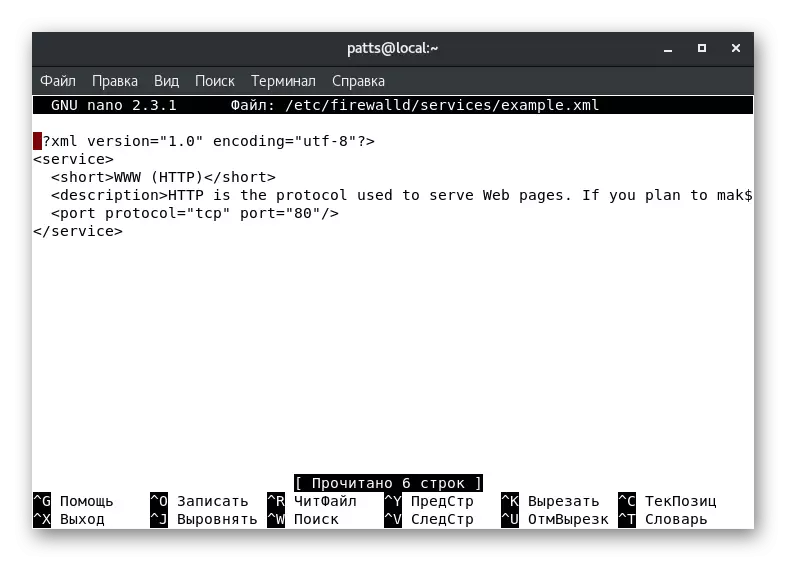

- Abre unha copia para cambiar a través de calquera editor de texto, por exemplo, sudo nano /etc/firewalld/services/example.xml.

- Por exemplo, creamos unha copia do servizo HTTP. No documento, basicamente ves varios metadatos, por exemplo, un nome e descrición curto. Afecta ao servidor para traballar só o cambio do número de porto e do protocolo. Por riba da cadea debe ser engadida para abrir o porto. TCP - Protocolo usado, un número de porto 0000.

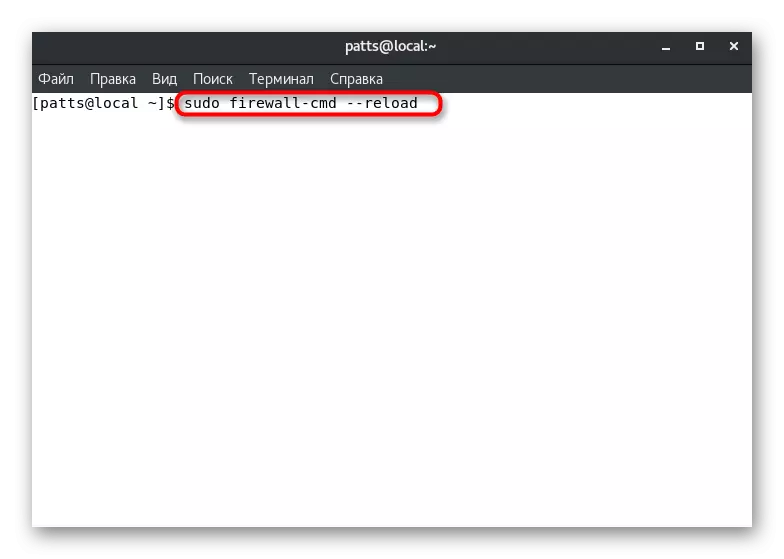

- Garda todos os cambios (Ctrl + O), pecha o ficheiro (Ctrl + X) e, a continuación, reinicia o firewall para aplicar os parámetros a través do Sudo Firewall-Cmd - Reload. Despois diso, o servizo aparecerá na lista de dispoñibles, que se pode ver a través de Firewall-CMD - Servizos de servizos.

Só tes que elixir a solución máis adecuada ao problema do servizo con acceso ao servizo e executar as instrucións proporcionadas. Como podes ver, todas as accións realízanse con bastante facilidade e non debe haber dificultades.

Creación de zonas personalizadas

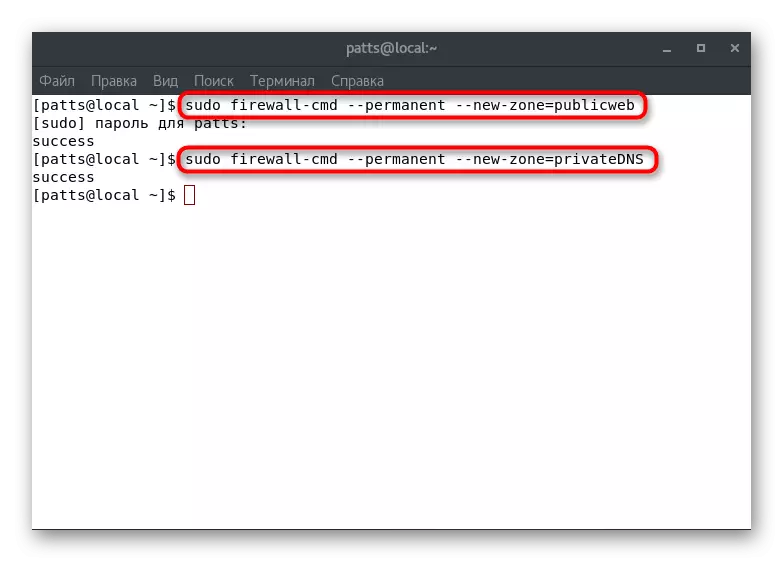

Xa sabes que en inicialmente creouse un gran número de zonas diversas con regras definidas en Firewalld. Non obstante, prodúcense situacións cando o administrador do sistema necesita para crear unha zona de usuario, como "PublicWeb" para o servidor web instalado ou "privatedns" - para o servidor DNS. Nestes dous exemplos, analizaremos a adición das ramas:

- Crea dúas novas zonas permanentes por sudo firewall-cmd --permanent --new-zone = Publicweb and sudo firewall-cmd --permanent --new-Zone = privatatns.

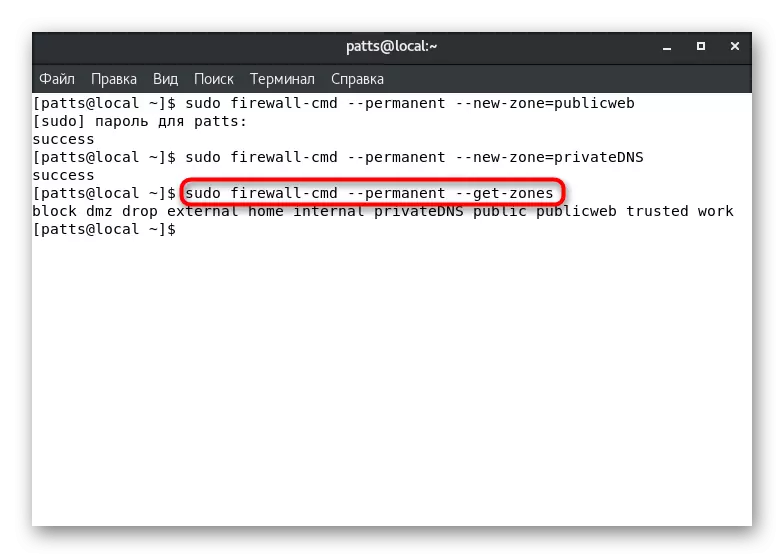

- Estarán dispoñibles despois de reiniciar a ferramenta SUDO Firewall-CMD -Reload. Para amosar zonas permanentes, introduza o firewall sudo-cmd -permanent -get-zonas.

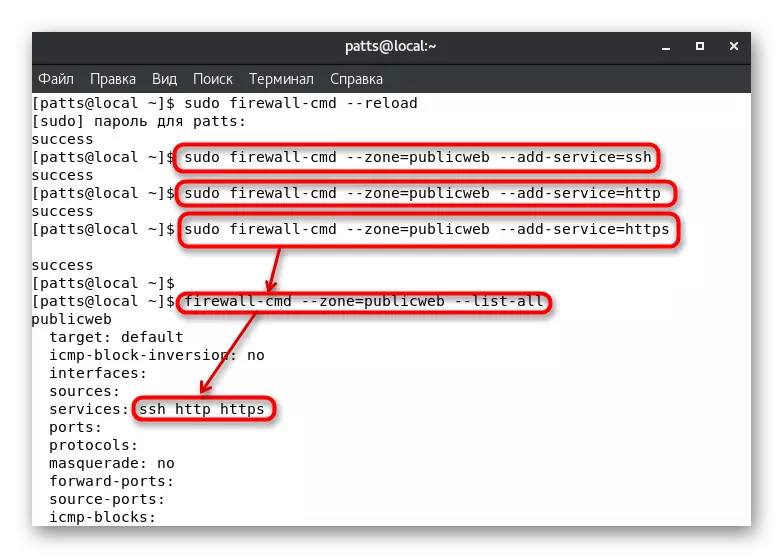

- Asignarlles os servizos necesarios, como "SSH", "HTTP" e "HTTPS". Estas son feitas pola Sudo Firewall-Cmd --Zone = PublicWeb --ADICIONE-service = SSH, o sudo firewall-cmd --zone = PublicWeb --Do-service = PublicWeb --Do Firewall-Cmd - PublicWeb - PublicWeb - Add- Service = HTTPS, onde --zone = PublicWeb é o nome da zona para engadir. Podes ver a actividade de servizos pendentes de firewall-cmd --zone = PublicWeb - List-All.

A partir deste artigo, aprendeu a crear zonas personalizadas e engadir servizos a eles. Xa nos dixemos como predeterminado e asignar interfaces anteriores, só pode especificar os nomes correctos. Non esqueza reiniciar o firewall despois de facer calquera cambio permanente.

Como podes ver, Firewall Firewall é unha ferramenta bastante volumétrica que permite facer a configuración máis flexible do firewall. Queda só para asegurarse de que a utilidade inicie co sistema e as regras especificadas inmediatamente comezan o seu traballo. Faino co Sudo SystemCl Permitir o comando Firewalld.