Ce matériau est une continuation de l'article "Comment pirater votre mot de passe" et implique que vous connaissez le matériel défini ou sans savoir même tous les chemins principaux que les mots de passe peuvent être compromis.

Création de mots de passe

Aujourd'hui, lors de l'enregistrement d'un compte Internet, créez un mot de passe, vous voyez généralement l'indicateur de fiabilité de mot de passe. Presque partout, il fonctionne sur la base de l'évaluation des deux facteurs suivants: longueurs de mot de passe; La présence de caractères spéciaux, de lettres majuscules et de chiffres dans le mot de passe.

Malgré le fait que ce sont des paramètres de stabilité des mots de passe vraiment importants pour la méthode de piratage d'extinction, un mot de passe qui semble être fiable, n'est pas toujours ça. Par exemple, un mot de passe comme "PA $$ W0RD" (et il existe également des caractères spéciaux, et des chiffres), très probablement, sera piraté très rapidement - en raison du fait que (comme décrit dans l'article précédent), les personnes créent rarement uniques. Mots de passe (moins de 50% des mots de passe sont uniques) et l'option spécifiée est plus susceptible d'avoir dans des bases de données de fuites disponibles à partir d'intrus.

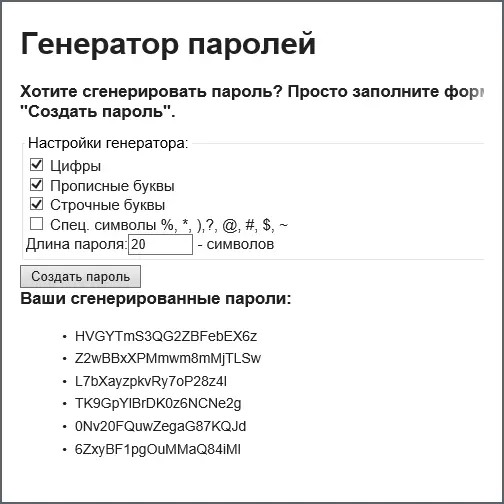

Comment être? L'option optimale consiste à utiliser des générateurs de mot de passe (il existe en ligne sous la forme d'utilitaires en ligne, ainsi que dans la plupart des gestionnaires de mots de passe pour un ordinateur), créant des mots de passe aléatoires longs à l'aide de caractères spéciaux. Dans la plupart des cas, le mot de passe sur 10 ou plus de ces caractères ne sera tout simplement intéressant par le pirate informatique (c'est-à-dire que son logiciel ne sera pas configuré pour sélectionner de telles options) en raison du fait que le coût du temps ne paiera pas. Le générateur de mots de passe récemment intégré est apparu dans le navigateur Google Chrome.

Dans la méthode spécifiée, l'inconvénient principal est que de tels mots de passe sont difficiles à retenir. S'il est nécessaire de conserver le mot de passe dans la tête, il existe une autre option basée sur le fait que le mot de passe sur 10 caractères contenant des lettres majuscules et des caractères spéciaux est sélectionné par la méthode de buse en milliers et plus (nombre spécifique dépend de L'ensemble de caractères autorisés) fois plus simple, qu'un mot de passe de 20 caractères ne contenant que des caractères latins minuscules (même si le pirate informatique le sait).

Ainsi, un mot de passe composé de 3 à 5 mots anglais aléatoires simples sera facilement mémorisé et presque impossible de pirater. Et j'ai écrit chaque mot de la lettre majuscule, nous allons construire le nombre d'options dans le deuxième degré. Si cela sera de 3 à 5 mots russes (à nouveau aléatoire, pas de noms et de dates), écrit en phase de mise en page, supprime également la possibilité hypothétique de méthodes sophistiquées d'utilisation de dictionnaires pour sélectionner un mot de passe.

La bonne approche de la création de mots de passe n'est probablement pas: de différentes manières, il existe des avantages et des inconvénients (liés à la capacité de se souvenir de cela, de fiabilité et d'autres paramètres), mais les principes de base ressemblent à ceci:

- Le mot de passe doit consister en un nombre important de caractères. La restriction la plus courante aujourd'hui est de 8 caractères. Et cela ne suffit pas si vous avez besoin d'un mot de passe protégé.

- Si possible, des caractères spéciaux, des lettres et des lettres majuscules, les numéros doivent être inclus dans le mot de passe.

- N'incluez jamais les données personnelles sur le mot de passe, même enregistrées par des moyens apparemment «rusés». Pas de dates, de noms et de noms de famille. Par exemple, pirater un mot de passe représentant n'importe quelle date du calendrier julien moderne de la 0ème année et à aujourd'hui (du formulaire 07/18/2015 ou 18072015, etc.) prendra de quelques secondes à des heures (puis l'horloge ne réussira que en raison de retards entre tentatives pour certains cas).

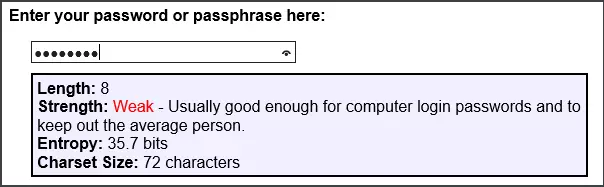

Vous pouvez vérifier la fiabilité de votre mot de passe sur le site (bien que l'entrée de mot de passe sur certains sites, en particulier sans HTTPS, n'est pas la pratique la plus sûre) http://rumkin.com/tools/password/passchk.php. Si vous ne voulez pas vérifier votre mot de passe réel, entrez le même (du même nombre de caractères et avec le même ensemble d'entre eux) pour avoir une idée de sa fiabilité.

Au cours des caractères d'entrée, le service calcule l'entropie (conditionnellement, le nombre d'options d'entropie de 10 bits, le nombre d'options est de 2 au dixième degré) pour un mot de passe donné et fournit un certificat pour la fiabilité de différentes valeurs. Les mots de passe avec entropie plus de 60 sont presque impossibles à pirater même lors d'une sélection ciblée.

N'utilisez pas les mêmes mots de passe pour différents comptes.

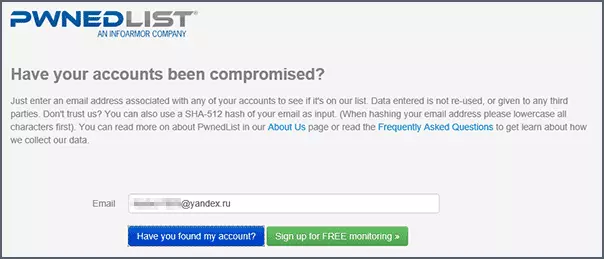

Si vous avez un excellent mot de passe difficile, mais vous l'utilisez partout où vous pouvez, il ne devient automatiquement pas complètement fiable. Dès que les pirates pirates piratent l'un des sites où vous utilisez un tel mot de passe et obtenez-y l'accès, assurez-vous qu'il sera immédiatement testé (automatiquement, à l'aide de logiciels spéciaux) sur tous les autres postes, gibiers, services sociaux, et peut-être des banques en ligne (façons de voir si votre mot de passe est déjà présenté à la fin de l'article précédent).

Un mot de passe unique pour chaque compte est difficile, il est gênant, mais il est nécessaire que ces comptes soient d'au moins une certaine importance pour vous. Bien que, pour certaines inscriptions qui n'ayant pas de valeur pour vous (c'est-à-dire que vous êtes prêt à les perdre et ne vous inquiétez pas) et ne contenant pas d'informations personnelles, vous ne pouvez pas contraindre à des mots de passe uniques.

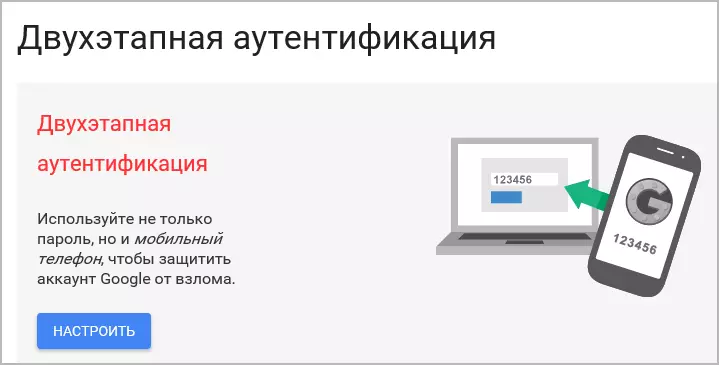

Authentification à deux facteurs

Même les mots de passe fiables ne garantissent pas que personne ne peut aller sur votre compte. Vous pouvez voler le mot de passe d'une manière ou d'une autre (phishing, par exemple, comme option la plus courante) ou de vous familiariser avec vous.

Presque toutes les entreprises en ligne sérieuses, notamment Google, Yandex, Mail.ru, Facebook, En contact, Microsoft, Dropbox, LastPass, Steam et d'autres personnes avec une authentification relativement récemment ajoutée à permettre une authentification à deux facteurs (ou en deux étapes) dans des comptes. Et si vous êtes important pour la sécurité, je le recommande vivement de l'activer.

La mise en œuvre du fonctionnement de l'authentification à deux facteurs est légèrement différente pour divers services, mais le principe de base est la suivante:

- Lors de la saisie du compte avec un périphérique inconnu, après avoir entré le mot de passe correct, il vous est demandé de subir un contrôle supplémentaire.

- La vérification se produit à l'aide du code SMS, une application spéciale sur le smartphone, via des codes imprimés pré-préparés, des messages électroniques, une clé matérielle (la dernière option est apparue sur Google, cette société est généralement frontale en termes de deux facteurs. authentification).

Ainsi, même si l'attaquant a découvert votre mot de passe, il ne pourra pas entrer votre compte, sans avoir accès à vos appareils, téléphone, courrier électronique.

Si vous n'êtes pas entièrement compris, comment fonctionne l'authentification à deux facteurs, je recommande de lire l'article sur Internet sur cette rubrique ou des descriptions et des conseils sur les sites vous-même, où il est mis en œuvre (juste des instructions détaillées dans cet article ne seront pas activées. ).

Stockage de mots de passe

Des mots de passe uniques sophistiqués pour chaque site sont excellents, mais comment les stocker? Il est à peine tous ces mots de passe pourront rester dans votre tête. Le stockage des mots de passe enregistrés dans le navigateur est un peu de retraite risqué: ils ne deviennent pas seulement plus vulnérables à un accès non autorisé, mais peuvent simplement être perdus en cas de défaillance du système et lorsque la synchronisation est désactivée.

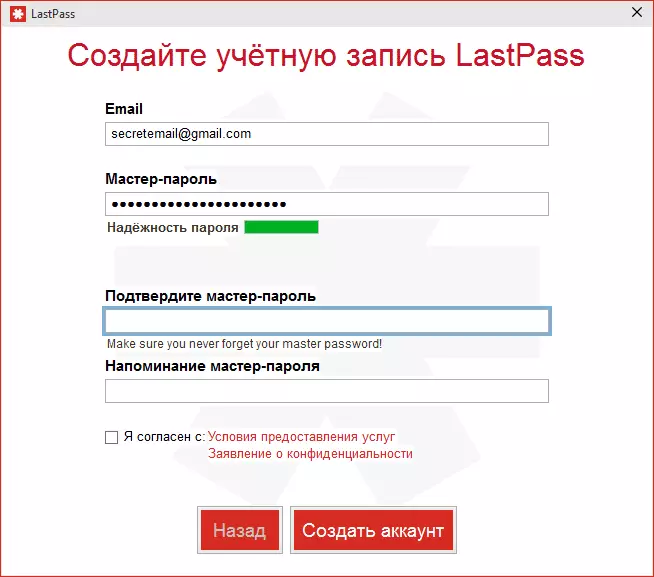

La solution optimale est les gestionnaires de mots de passe, en général, représentant des programmes qui stockent toutes vos données secrètes dans un stockage sécurisé crypté (hors ligne et en ligne), l'accès auquel est effectué à l'aide d'un mot de passe principal (vous pouvez également activer l'authentification à deux facteurs. ). En outre, la plupart de ces programmes sont équipés d'outils pour générer et évaluer la fiabilité des mots de passe.

Il y a quelques années, j'ai écrit un article séparé sur les meilleurs gestionnaires de mots de passe (il vaut la peine de réécriter, mais pour avoir une idée de ce que c'est et quels programmes sont populaires de l'article. Certaines préfèrent des solutions hors ligne simples, telles que Keepass ou 1password, stockant tous les mots de passe de votre appareil, d'autres sont des utilitaires plus fonctionnels, qui sont également des fonctionnalités de synchronisation (LastPass, Dashlane).

Les gestionnaires de mots de passe célèbres sont généralement considérés comme un moyen très sûr et fiable de les stocker. Cependant, il convient de considérer certains détails:

- Pour accéder à tous vos mots de passe, vous devez connaître un seul mot de passe principal.

- Dans le cas d'un piratage en ligne de stockage (littéralement il y a un mois, le service de gestion de mot de passe le plus populaire a été piraté) Vous devrez modifier tous vos mots de passe.

Comment pouvez-vous enregistrer vos mots de passe importants? Voici une paire d'options:

- Sur papier dans un coffre-fort, accès auquel vous aurez vous et des membres de votre famille (ne conviennent pas aux mots de passe que vous souhaitez utiliser souvent).

- Base de données de mots de passe hors ligne (par exemple, Keepass), stockée sur une information durable et dupliquée quelque part en cas de perte.

Optimal à mon avis, la combinaison de toutes ces décrites ci-dessus est l'approche suivante: les mots de passe les plus importants (l'e-mail principal, avec lequel d'autres comptes peuvent être restaurés, la banque, etc.) est stockée dans la tête et (ou ) sur papier dans un endroit sûr. Moins important et, en même temps, souvent utilisé doit être confié avec les gestionnaires de mots de passe.

Information additionnelle

J'espère qu'une combinaison de deux articles sur des mots de passe pour que quelqu'un vous ait aidé à faire attention à certains aspects de la sécurité que vous n'avez pas pensé. Bien sûr, je n'ai pas pris en compte toutes les options possibles, mais une logique simple et une certaine compréhension des principes contribueront à décider de manière autonome de la sécurité de ce que vous faites à un point spécifique. Encore une fois, certains des éléments supplémentaires et plusieurs éléments supplémentaires:

- Utilisez différents mots de passe pour différents sites.

- Les mots de passe doivent être difficiles, vous pouvez augmenter la difficulté plus forte, augmentant la longueur du mot de passe.

- N'utilisez pas de données personnelles (qui peuvent être fondées) lors de la création d'un mot de passe, des conseils y compris, des questions de contrôle de la récupération.

- Utilisez une authentification en deux étapes dans la mesure du possible.

- Trouvez un moyen optimal de sécuriser le stockage de mot de passe.

- Phishing fantaisie (Vérifiez les adresses des sites, du cryptage) et des logiciels espions. Partout où ils vous demandent d'entrer un mot de passe, vérifiez si vous l'entrez vraiment sur le bon site. Regardez qu'il n'y a pas de logiciel malveillant sur l'ordinateur.

- Si possible, n'utilisez pas vos mots de passe sur des ordinateurs étrangers (si nécessaire, faites-le dans le mode "Incognito" du navigateur, et même mieux composer du clavier à l'écran), dans les réseaux Wi-Fi ouverts publics, surtout s'il y a n'y a pas de cryptage HTTTPS lors de la connexion au site.

- Peut-être que vous ne devriez pas stocker le plus important, réellement représenter la vitalité, les mots de passe sur un ordinateur ou en ligne.

Quelque chose comme ça. Je pense que j'ai réussi à élever le degré de paranoïaie. Je comprends qu'une grande partie de la décrire semble gênante, il peut y avoir des pensées comme «Eh bien, ce sera contourné», mais la seule exclusivité de la paresse, lorsqu'elle est suivie de simples règles de sécurité, lorsque vous stockez des informations confidentielles, il ne peut y avoir que l'absence de Son importance et votre volonté de savoir qu'elle sera l'héritage de tiers.