OpenVPN est l'une des options VPN (réseau privé virtuel ou réseaux virtuels privés), vous permettant de mettre en œuvre la transmission de données sur un canal crypté spécialement créé. Ainsi, vous pouvez connecter deux ordinateurs ou créer un réseau centralisé avec un serveur et plusieurs clients. Dans cet article, nous apprendrons à créer un tel serveur et de le mettre en place.

Configurer OpenVPN Server

Comme mentionné ci-dessus, avec l'aide de la technologie, nous pouvons transférer des informations sur un canal de communication sécurisé. Il peut partager des fichiers ou sécuriser l'accès à Internet via un serveur une passerelle commune. Pour la créer, nous n'aurons pas besoin d'équipement supplémentaire et de connaissances spéciales - tout est fait sur l'ordinateur prévu d'être utilisé comme serveur VPN.Pour plus de travaux, il sera également nécessaire de configurer la partie client sur les machines utilisateur réseau. Tous les travaux se présentent à la création de clés et de certificats qui sont ensuite transmis aux clients. Ces fichiers vous permettent d'obtenir une adresse IP lorsqu'il est connecté au serveur et créez le canal crypté ci-dessus. Toutes les informations transmises par elle ne peuvent être lues que s'il existe une clé. Cette fonctionnalité vous permet d'améliorer de manière significative la sécurité et d'assurer la sécurité des données.

Installez OpenVPN sur la machine-serveur

L'installation est une procédure standard avec certaines nuances, qui en parleront plus.

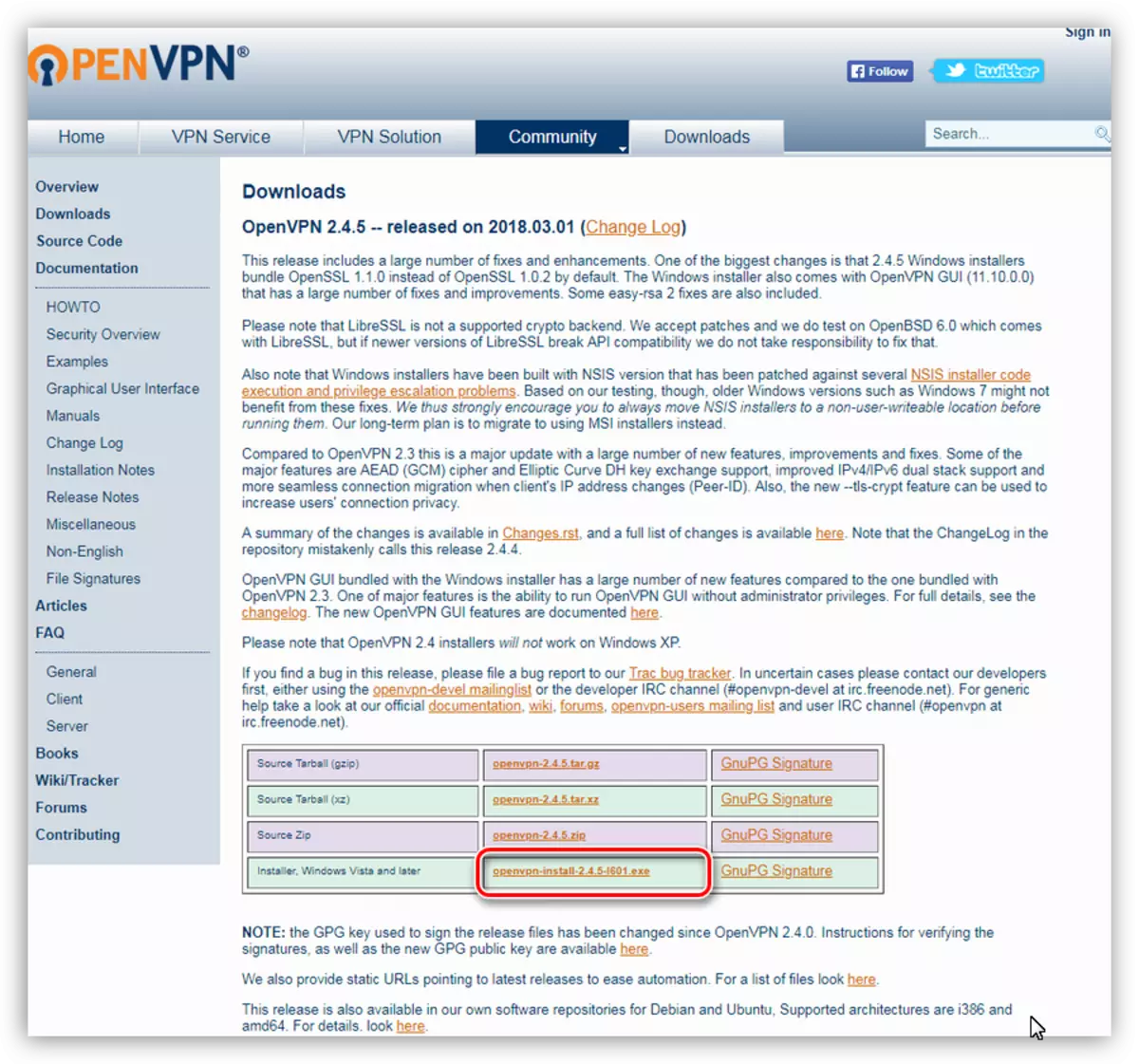

- Tout d'abord, vous devez télécharger le programme sur le lien ci-dessous.

Télécharger OpenVPN.

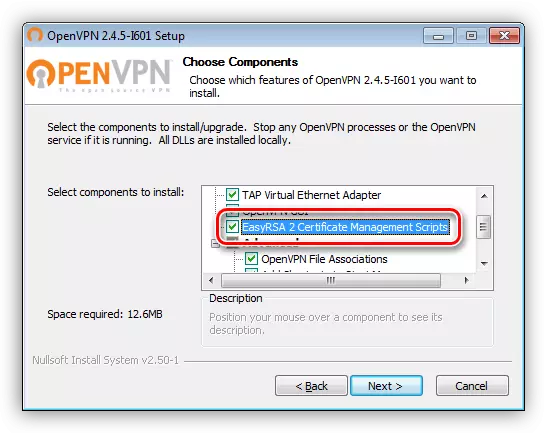

- Ensuite, exécutez l'installateur et atteignez la fenêtre de sélection des composants. Ici, nous devrons mettre un réservoir près du point avec le nom "Easyrsa", qui vous permettra de créer des fichiers de certificat et de clés, ainsi que de les gérer.

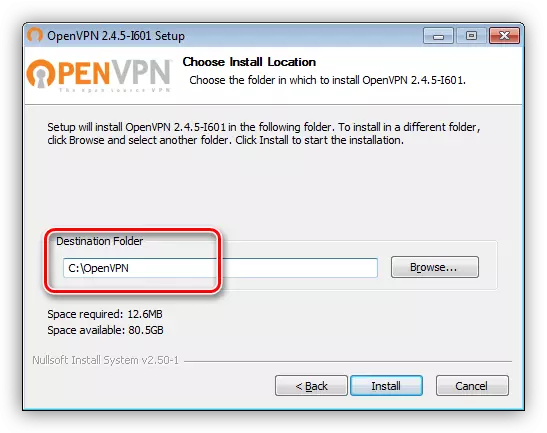

- La prochaine étape consiste à choisir un endroit à installer. Pour plus de commodité, placez le programme à la racine du disque système S :. Pour ce faire, supprimez-vous trop. Ça devrait marcher

C: \ openvpn

Nous le faisons afin d'éviter les échecs lors de l'exécution de scripts, car les espaces du chemin ne sont pas autorisés. Bien sûr, vous pouvez les prendre dans des guillemets, mais une attentivité peut et résumer et rechercher des erreurs dans le code - le cas n'est pas facile.

- Après tous les paramètres, installez le programme en mode normal.

Configuration de la partie serveur

Lorsque les actions suivantes doivent être aussi attentives que possible. Toute défaute conduira à l'inopérabilité du serveur. Une autre condition préalable - votre compte doit avoir des droits d'administrateur.

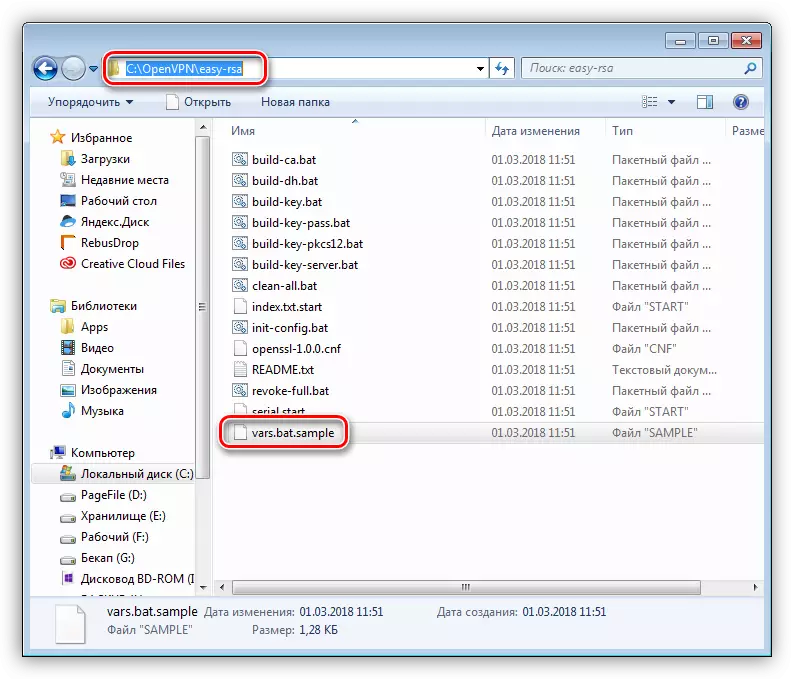

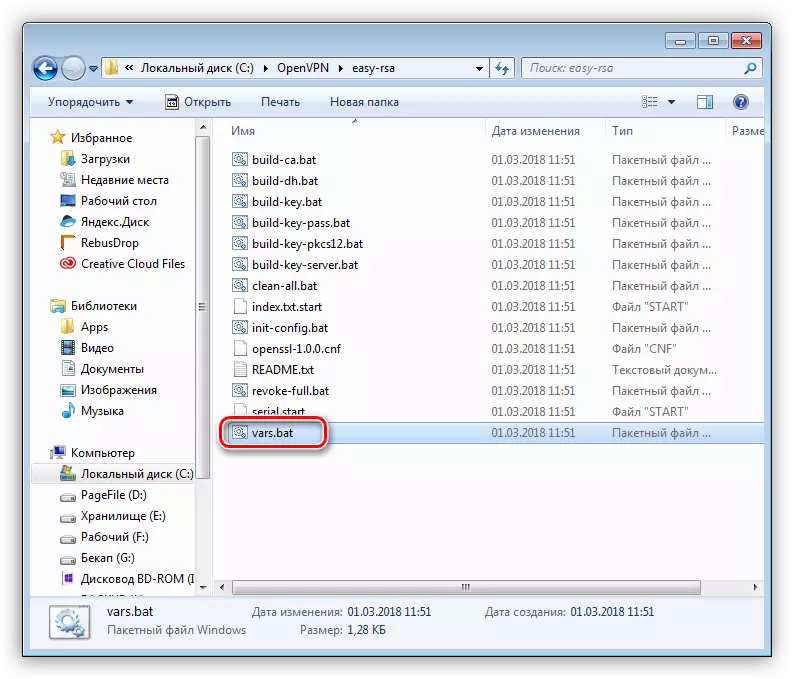

- Nous allons au catalogue "Easy-RSA", qui se trouve dans notre cas à

C: \ openvpn \ easy-rsa

Trouver le fichier vars.bat.sample.

Renommez-le à Vars.Bat (nous supprimons le mot "échantillon" avec un point).

Ouvrez ce fichier dans l'éditeur Notepad ++. Ceci est important, car c'est ce cahier qui vous permet de modifier et de sauvegarder correctement les codes, ce qui aide à éviter les erreurs lors de leur performance.

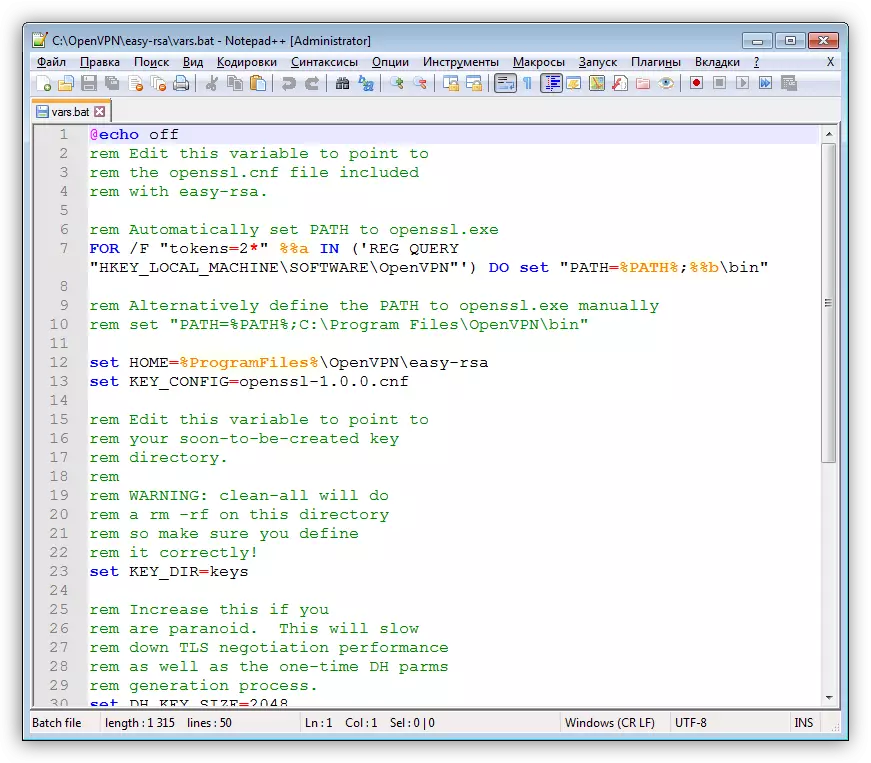

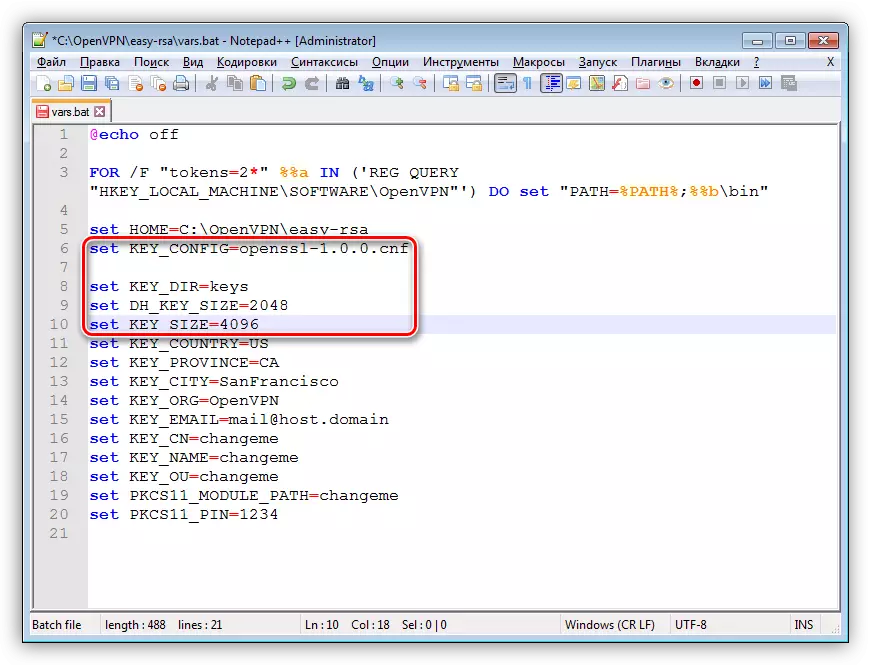

- Tout d'abord, nous supprimons tous les commentaires alloués par Green - ils n'interfèrent que par nous. Nous obtenons ce qui suit:

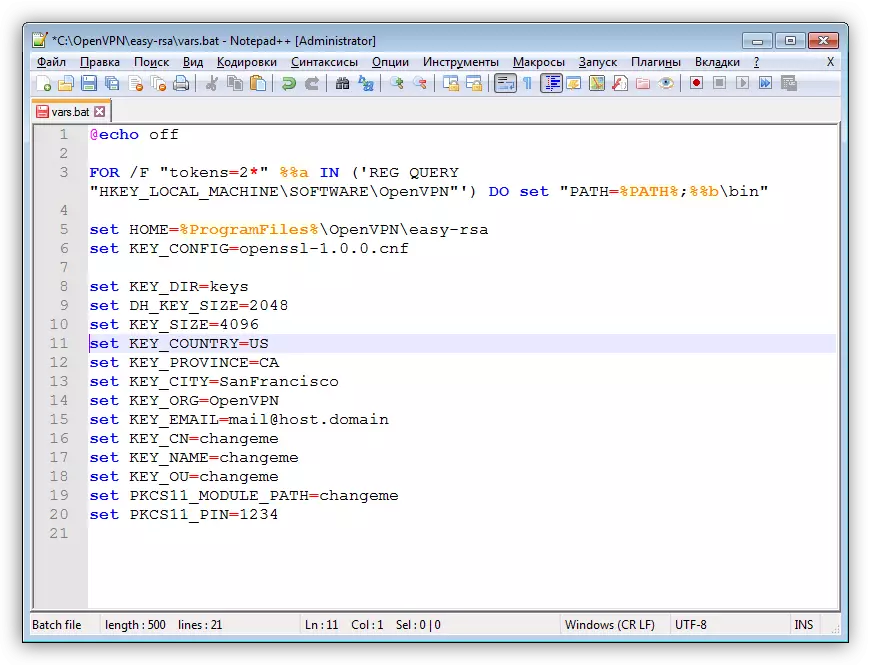

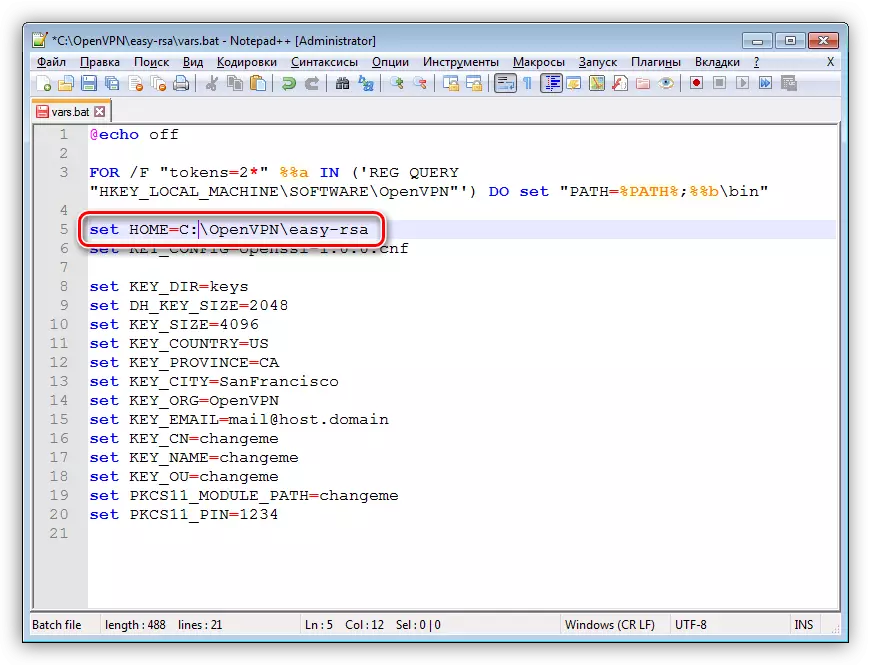

- Ensuite, modifiez le chemin du dossier "Easy-RSA" à celui que nous avons spécifié lors de l'installation. Dans ce cas, supprimez simplement la variable% programmfiles% et le modifier sur C :.

- Les quatre paramètres suivants sont laissés inchangés.

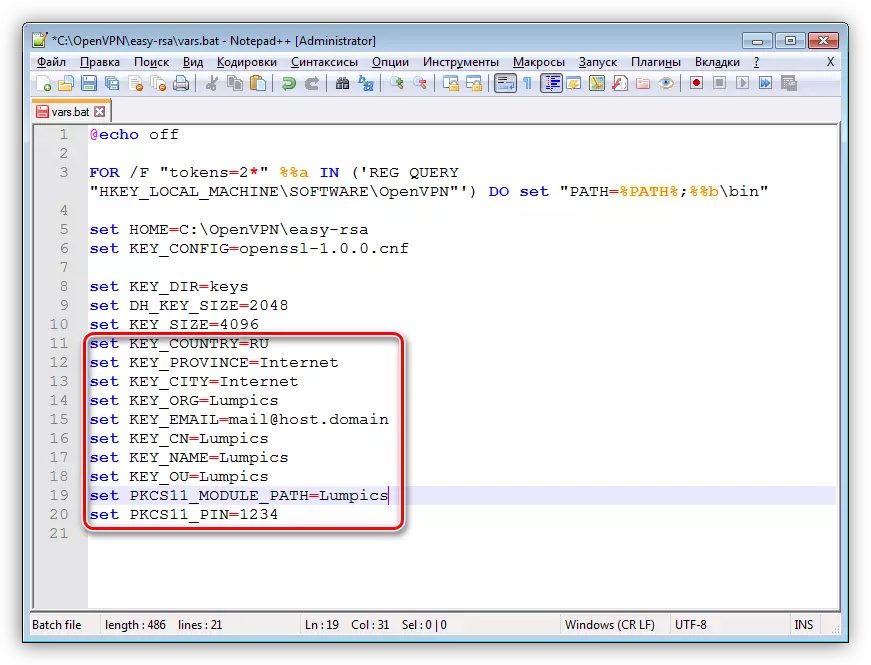

- Les lignes restantes remplissent arbitrairement. Exemple sur la capture d'écran.

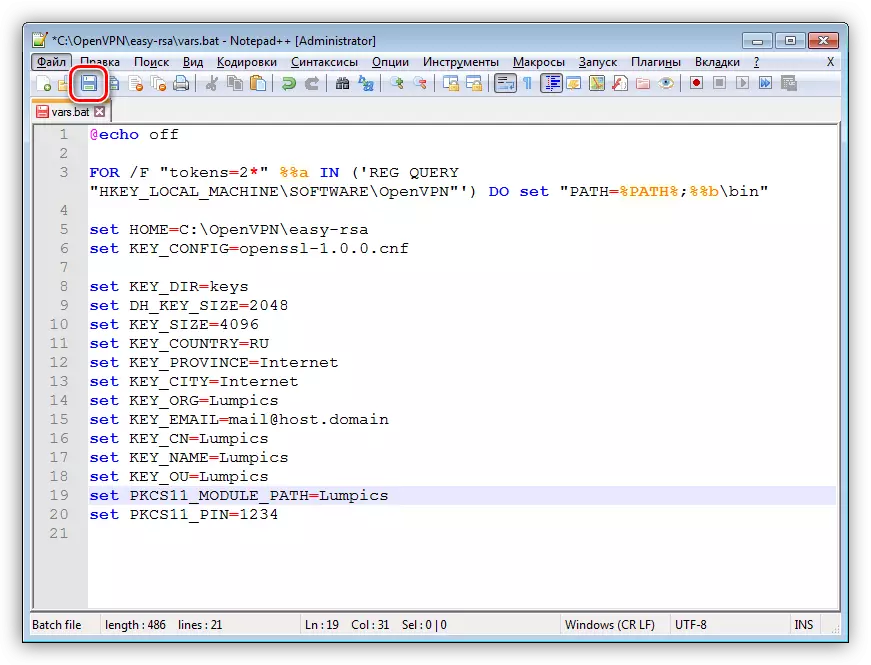

- Enregistrez le fichier.

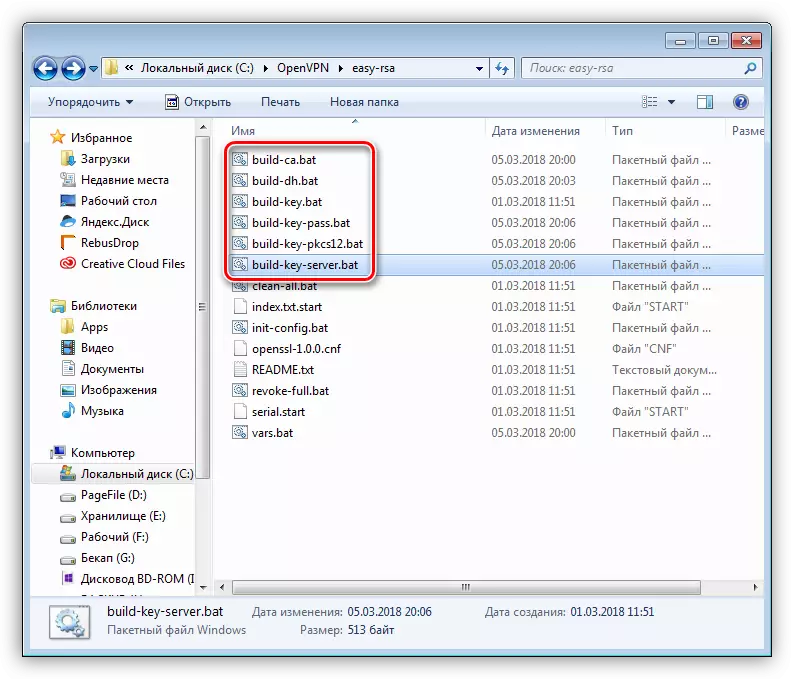

- Vous devez également modifier les fichiers suivants:

- Build-ca.bat.

- Build-dh.bat.

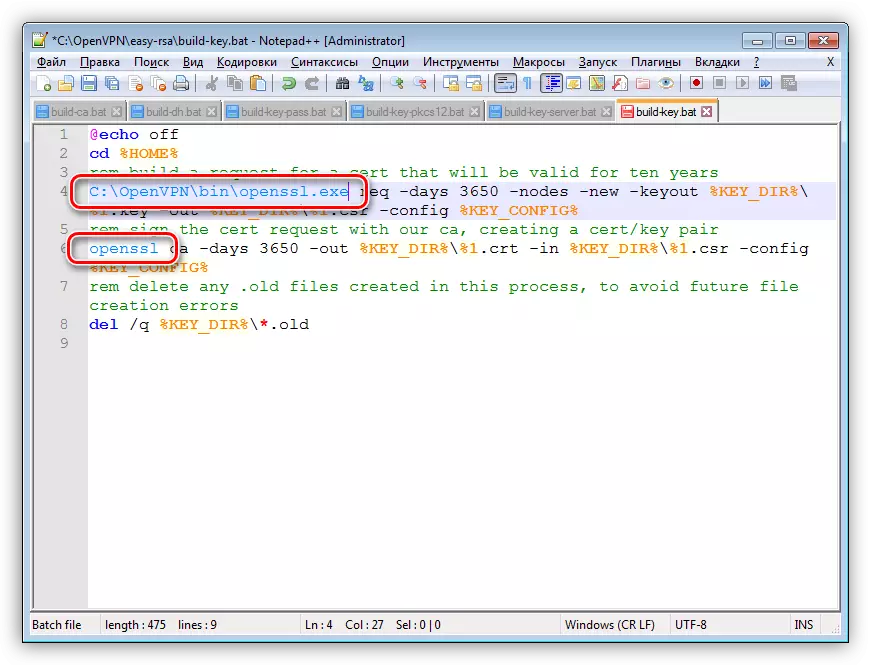

- Build-key.bat.

- Build-Key-Pass.Bat

- Construction-Key-PKCS12.Bat

- Build-Key-Server.bat

Ils ont besoin de changer l'équipe

Openssl.

Sur le chemin absolu du fichier openssl.exe correspondant. N'oubliez pas d'enregistrer des modifications.

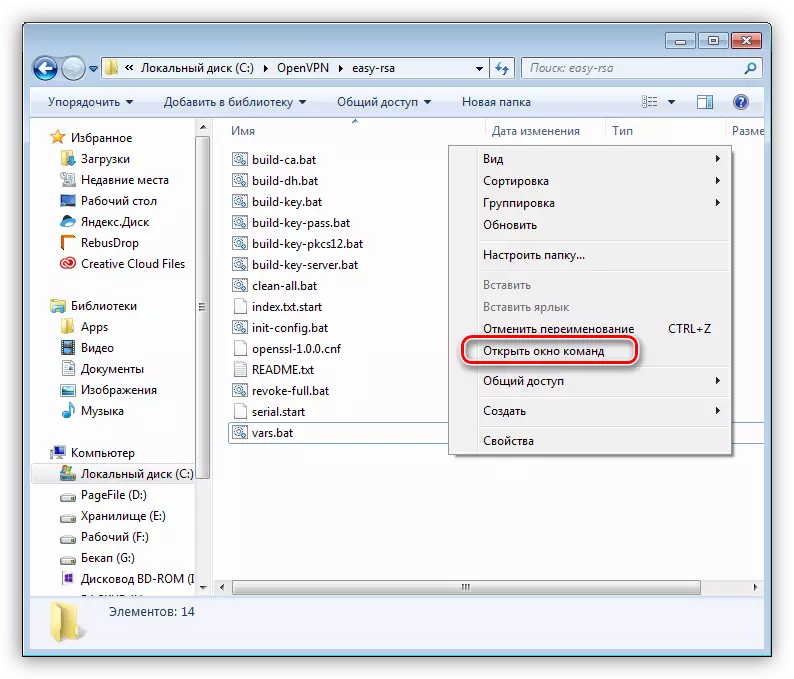

- Ouvrez maintenant le dossier "Easy-RSA", SHIFT PLAMP et cliquez sur le PCM à un endroit libre (pas sur les fichiers). Dans le menu contextuel, sélectionnez l'élément "Ouvrir la fenêtre de commande".

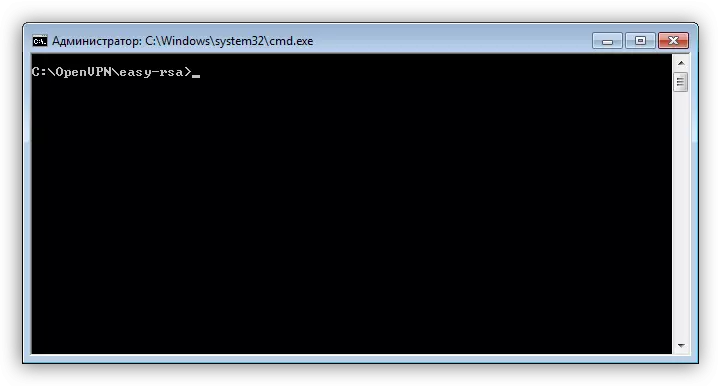

La "ligne de commande" commence par la transition vers le répertoire cible déjà implémentées.

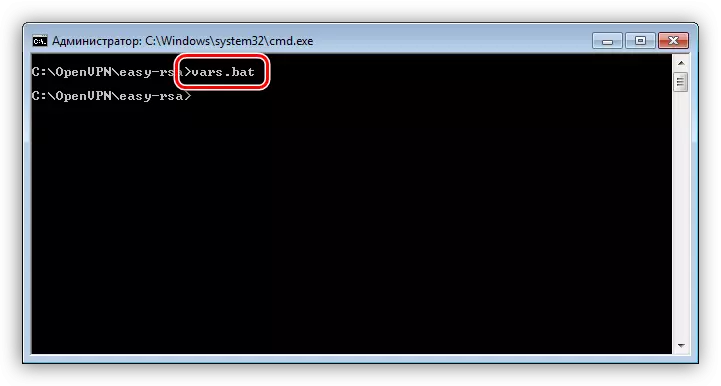

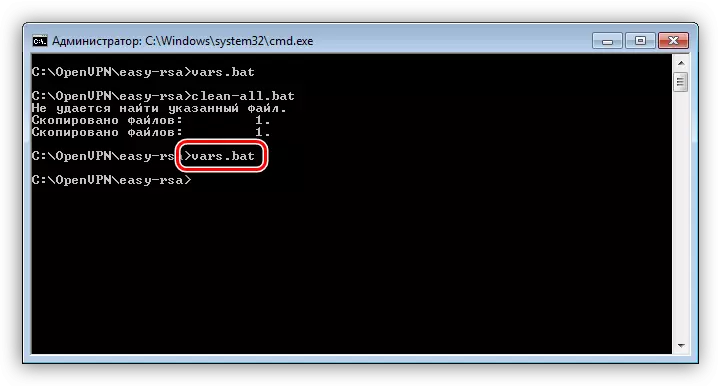

- Nous entrons dans la commande spécifiée ci-dessous et cliquez sur Entrée.

vars.bat.

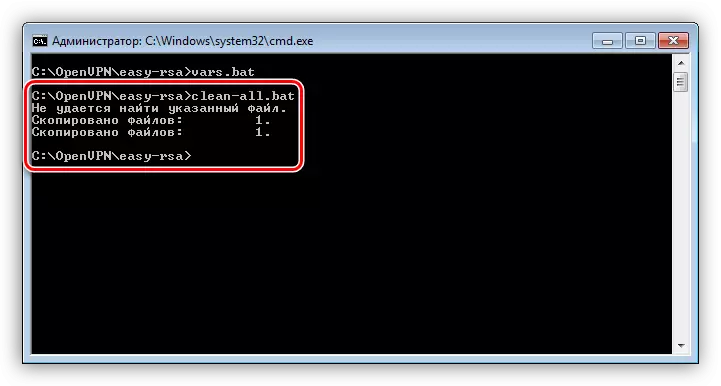

- Ensuite, lancez un autre "fichier batch".

Propre-all.bat.

- Nous répétons la première commande.

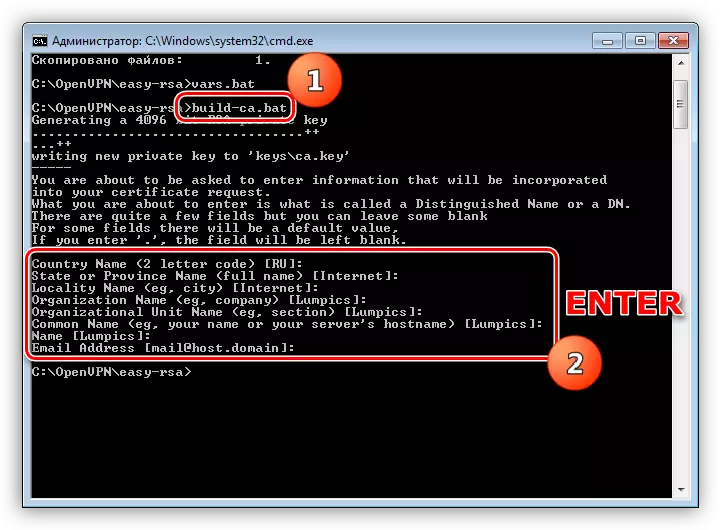

- L'étape suivante consiste à créer les fichiers nécessaires. Pour ce faire, utilisez l'équipe

Build-ca.bat.

Après avoir exécuté le système, il proposera de confirmer les données que nous avons entrées dans le fichier vars.bat. Appuyez simplement sur Entrée plusieurs fois jusqu'à ce que la chaîne d'origine apparaisse.

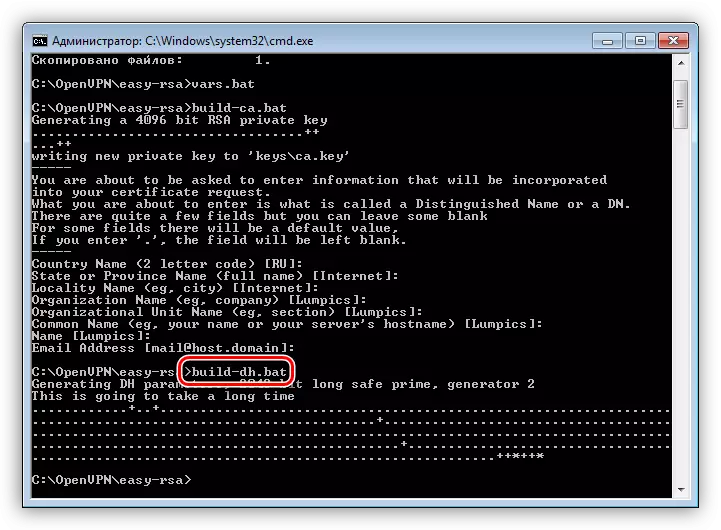

- Créez une clé DH à l'aide du démarrage du fichier

Build-dh.bat.

- Créez un certificat pour une partie du serveur. Il y a un point important ici. Il doit attribuer le nom que nous avons enregistré dans VarS.bat dans la ligne "Key_Name". Dans notre exemple, c'est des documents physiques. La commande ressemble à ceci:

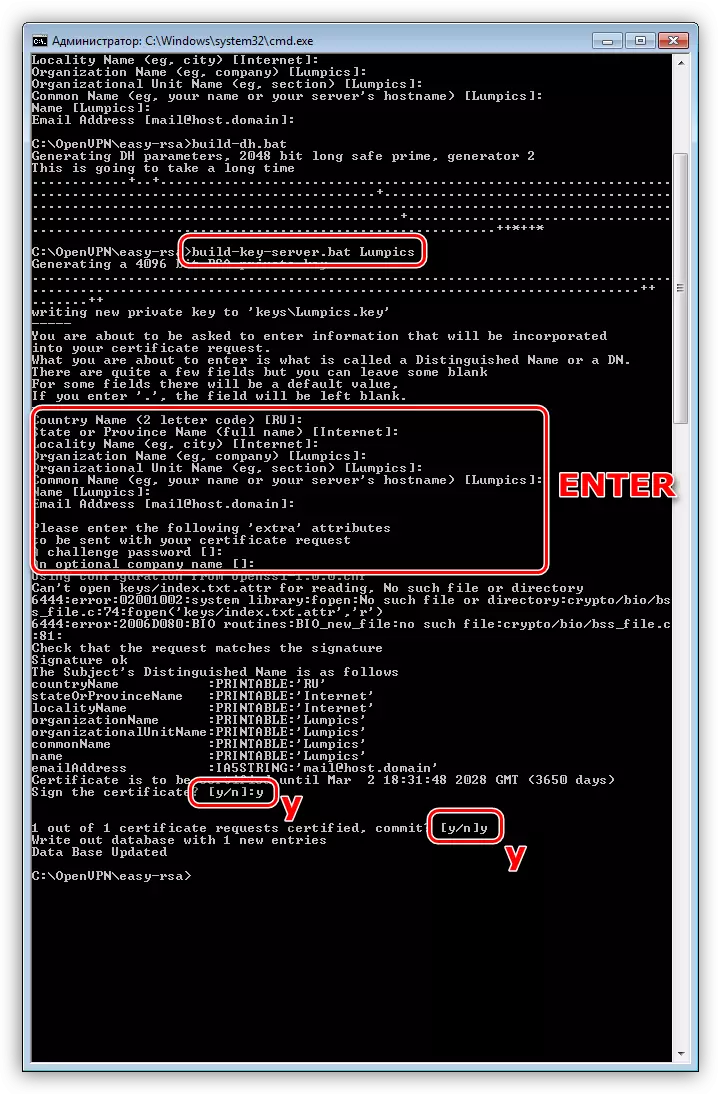

Build-Key-Server.Bat Humites

Il a également besoin de confirmer les données à l'aide de la touche Entrée et d'entrer deux fois dans la lettre "Y" (oui), où elle sera requise (voir capture d'écran). La ligne de commande peut être fermée.

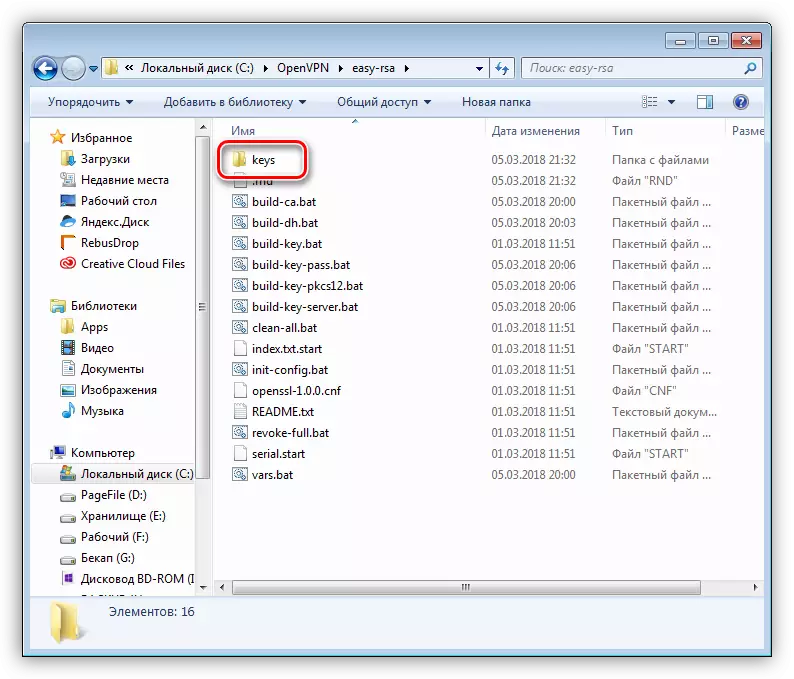

- Dans notre catalogue "EASY-RSA" Un nouveau dossier est apparu avec le titre "Touches".

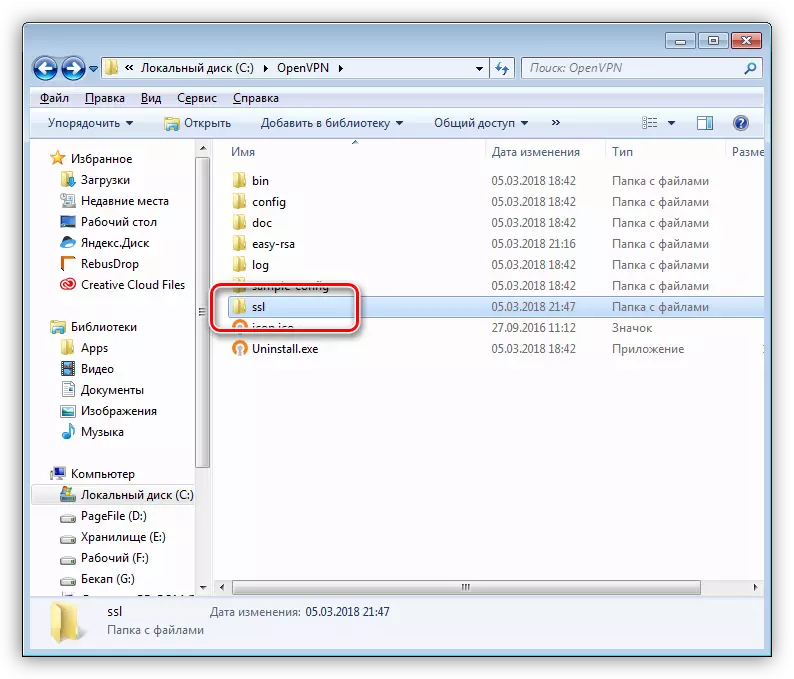

- Son contenu doit être copié et collé dans le dossier "SSL", que vous souhaitez créer dans le répertoire racine du programme.

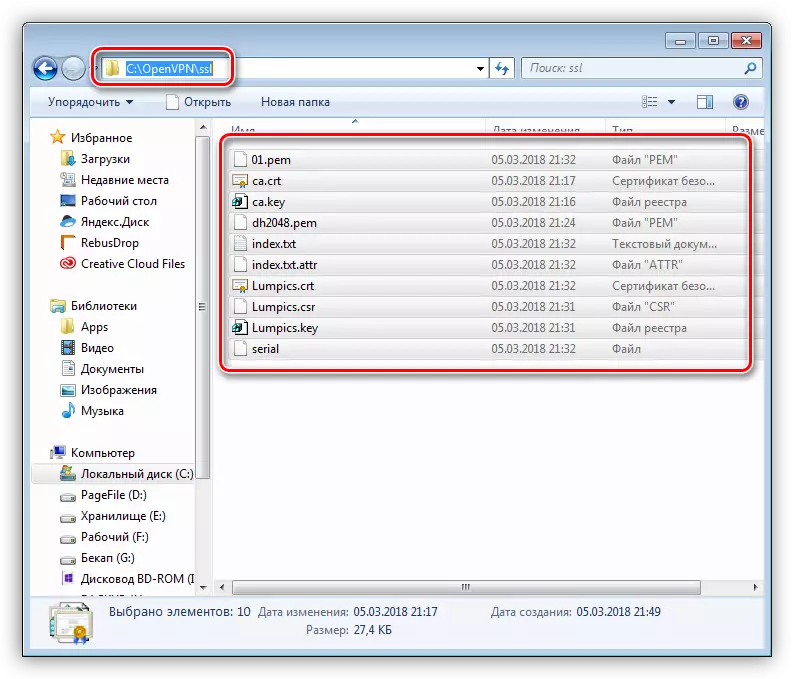

Voir le dossier après avoir inséré des fichiers copiés:

- Maintenant nous allons au catalogue

C: \ openvpn \ config

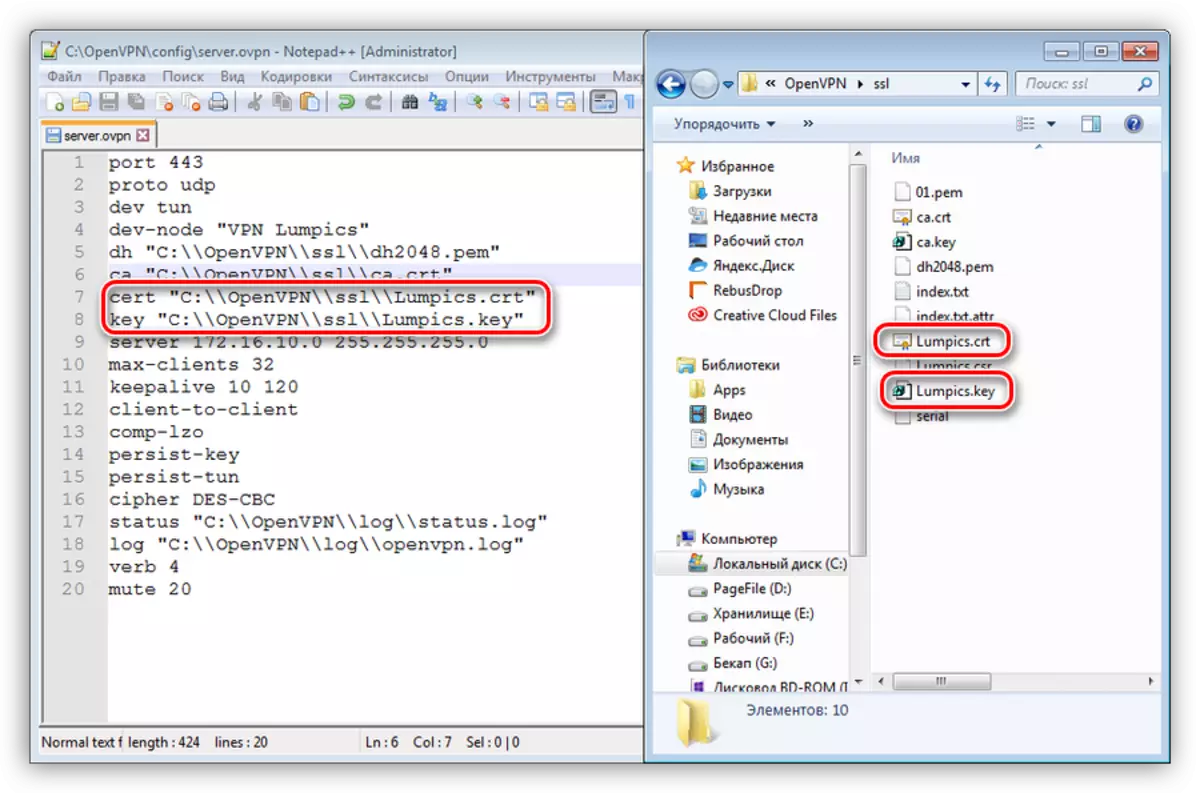

Créez un document texte ici (PCM - CREATE - Document texte), renommez-le dans Server.ovpn et ouvrez-le dans Bloc-notes ++. Nous introduisons le code suivant:

Port 443.

Proto udp.

Dev Tun.

Dev-node "VPN Humpplics"

DH C: \\ OpenVPN \\ SSL \\ DH2048.PEM

CA C: \\ openvpn \\ ssl \\ ca.crt

CERT C: \\ OpenVPN \\ SSL \\ Humplics.crt

CLÉ C: \\ OpenVPN \\ SSL \\ Humplics.key

Serveur 172.16.10.0 255.255.255.0.

Max-Clients 32

Keepalive 10 120.

Client à client

Comp-lzo.

Clé persist.

Persist-tun.

Cipher Des-CBC

Statut C: \\ openvpn \\ journal \\ statut.log

Log c: \\ openvpn \\ journal \\ openvpn.log

Verbe 4.

Muet 20.

Veuillez noter que les noms des certificats et des touches doivent correspondre au dossier "SSL".

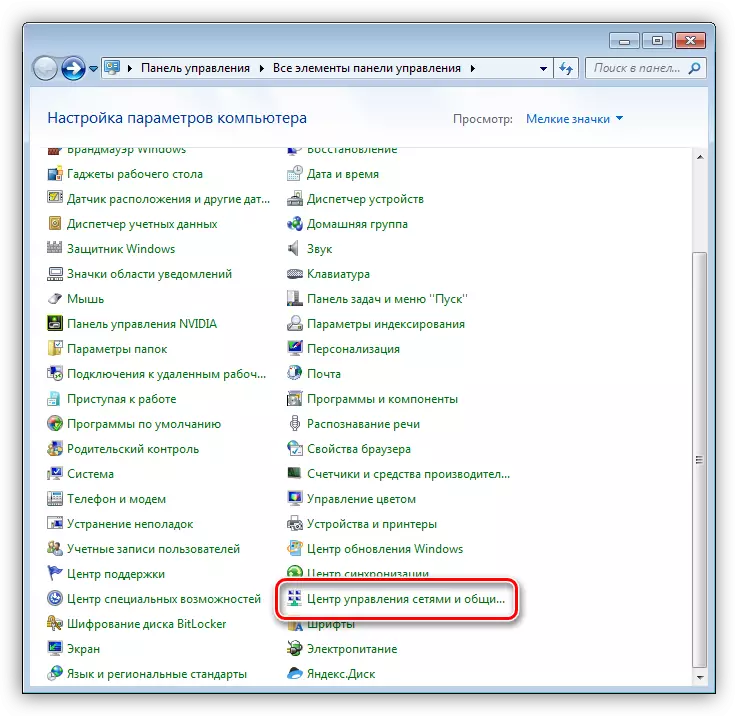

- Ensuite, ouvrez le "Panneau de configuration" et accédez au "Centre de gestion de réseau".

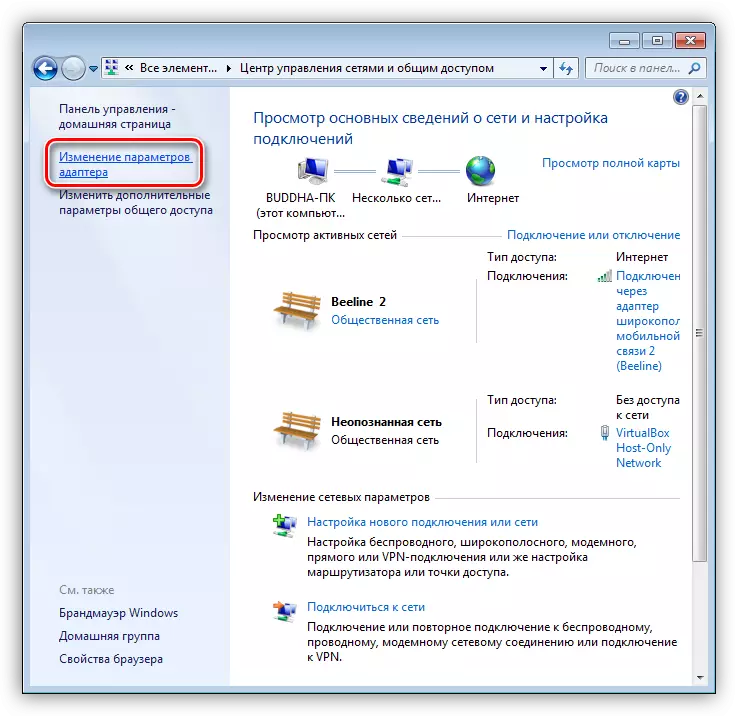

- Cliquez sur le lien "Modification des paramètres de l'adaptateur".

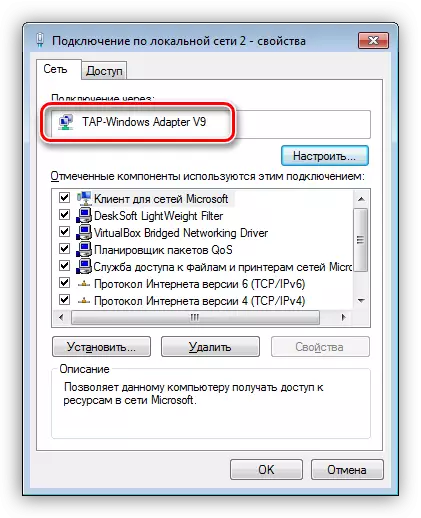

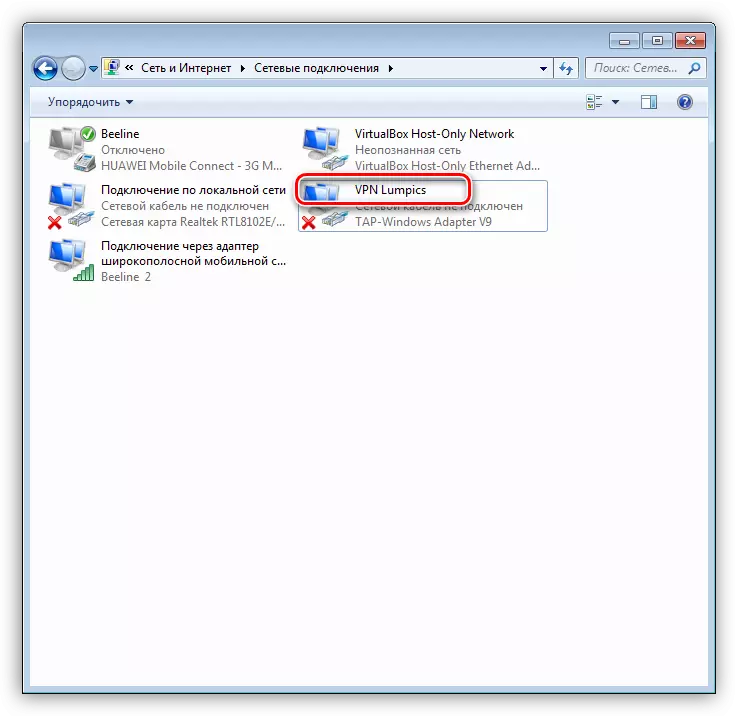

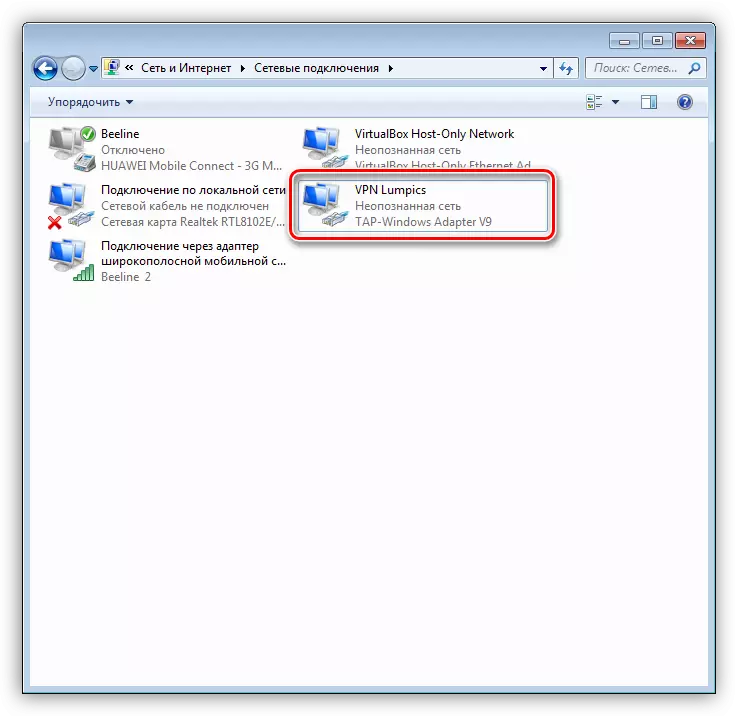

- Ici, nous devons trouver une connexion via "Tap-Windows Adapter V9". Vous pouvez le faire en cliquant sur la connexion PCM et en vous tournant vers ses propriétés.

- Renommez-le à "VPN Humpplics" sans citations. Ce nom doit correspondre au paramètre "dev-nœud" dans le fichier Server.ovpn.

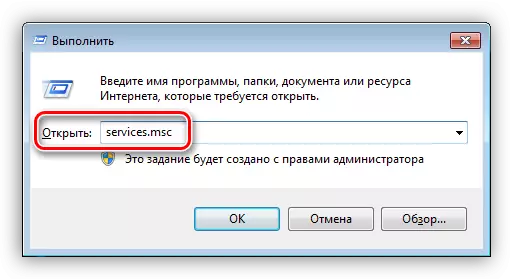

- Stage final - Service de lancement. Appuyez sur la combinaison Win + R Keys, entrez la chaîne spécifiée ci-dessous et cliquez sur Entrée.

Services.msc.

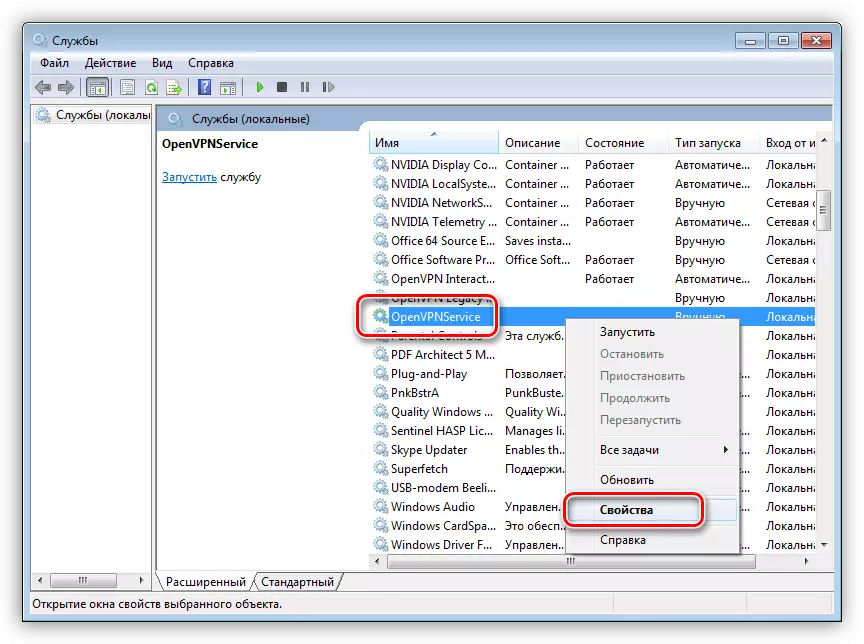

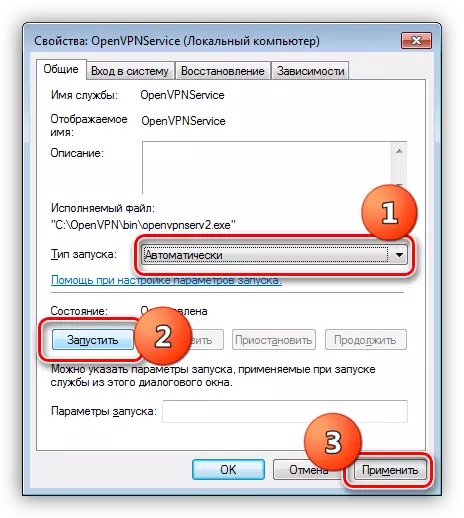

- Nous trouvons le service avec le nom "openvpnservice", cliquez sur PKM et accédez à ses propriétés.

- Démarrez le type de changement en "automatiquement", exécutez le service et cliquez sur "Appliquer".

- Si nous sommes tous terminés correctement, la Croix-Rouge est l'abîme près de l'adaptateur. Cela signifie que la connexion est prête à travailler.

Configuration d'une partie du client

Avant de commencer la configuration du client, vous devez effectuer plusieurs étapes sur la machine serveur - pour générer des clés et un certificat pour configurer la connexion.

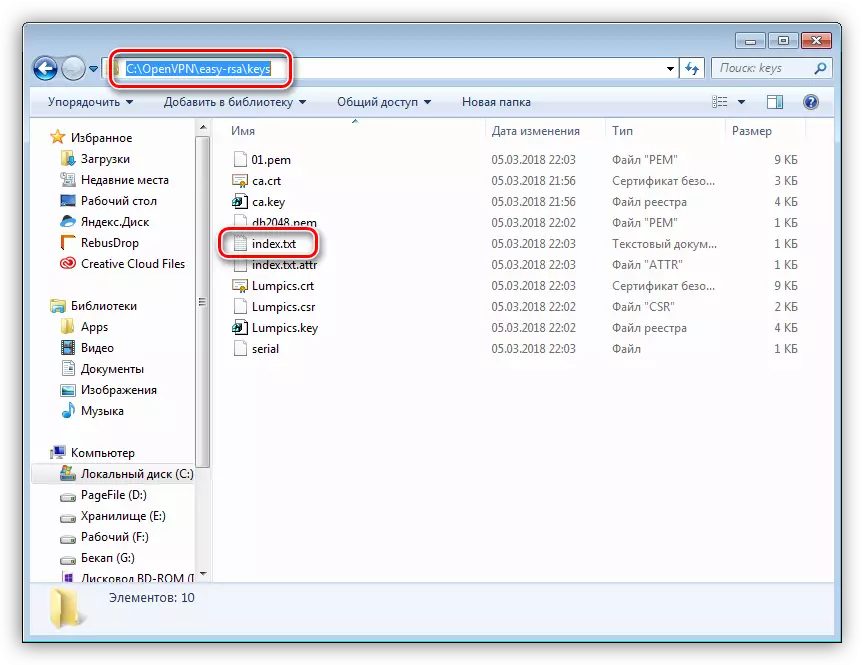

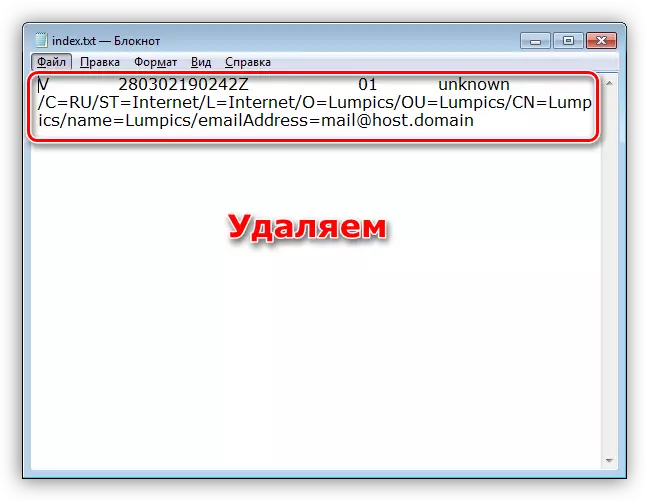

- Nous allons dans le répertoire "Easy-RSA", puis dans le dossier "Keys" et ouvre le fichier index.txt.

- Ouvrez le fichier, supprimez tout le contenu et enregistrez.

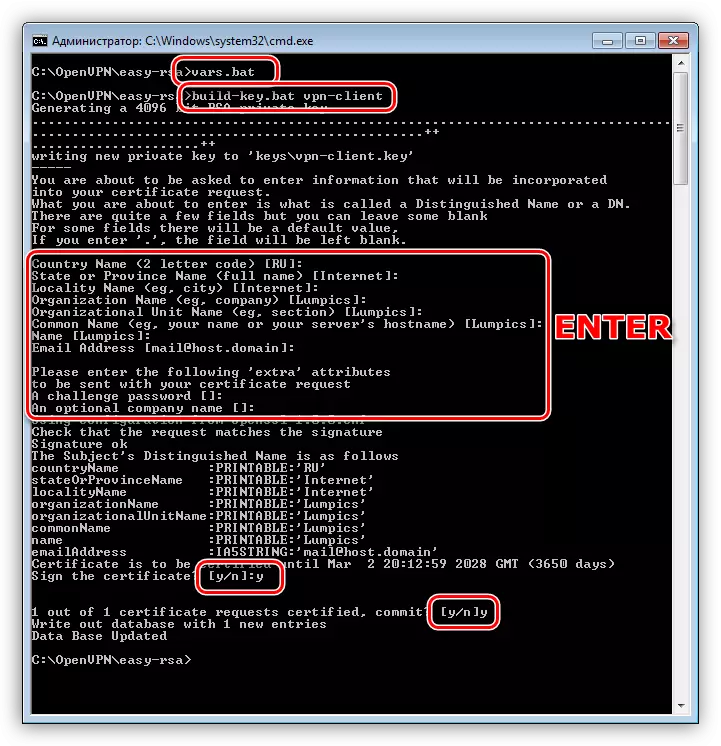

- Retournez à "Easy-RSA" et exécutez une "ligne de commande" (Maj + PCM - ouvrez la fenêtre Commandes).

- Suivant, lancez VarS.bat, puis créez un certificat client.

Build-key.bat VPN-Client-Client

Ceci est un certificat général pour toutes les machines du réseau. Pour améliorer la sécurité, vous pouvez générer vos fichiers pour chaque ordinateur, mais appelez-les différemment (pas "VPN-Client", mais "VPN-Client1" et ainsi de suite). Dans ce cas, il sera nécessaire de répéter toutes les actions, en commençant par l'index.txt Nettoyage.

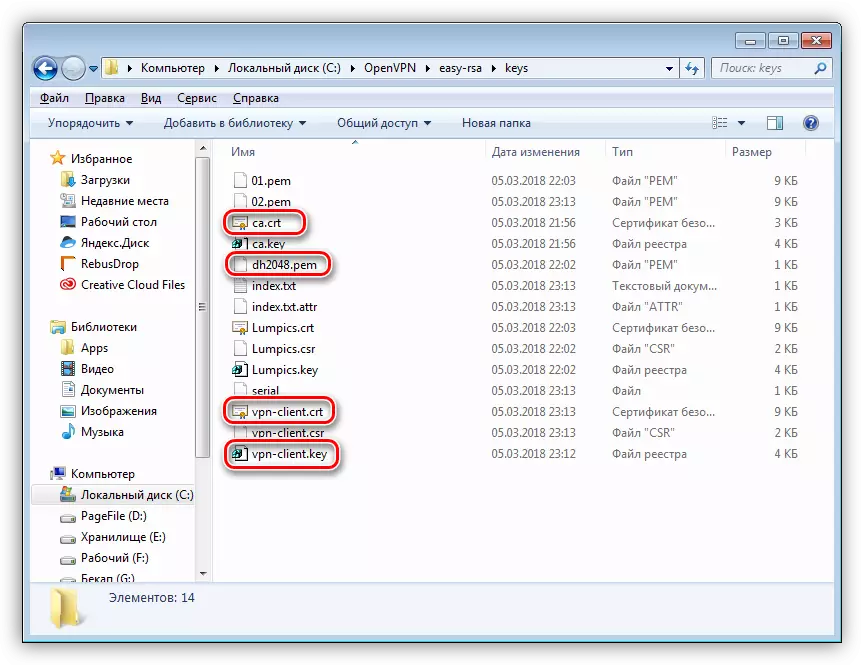

- Action finale - Transfert de fichiers VPN-Client.CRT, VPN-Client.Key, CA.CRT et DH2048.PEM au client. Vous pouvez le faire de manière pratique, par exemple, écrire sur le lecteur flash USB ou le transfert sur le réseau.

Travaux qui doivent être effectués sur la machine client:

- Installez OpenVPN de la manière habituelle.

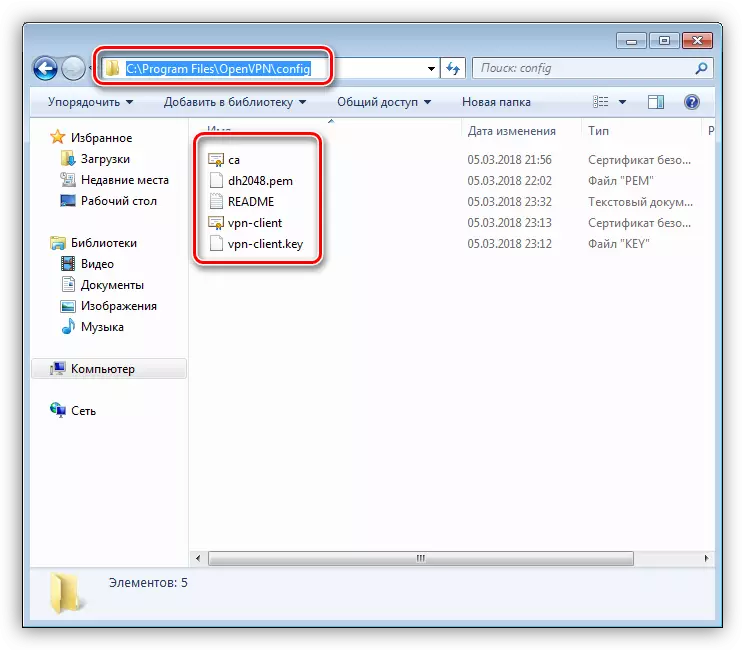

- Ouvrez le répertoire avec le programme installé et accédez au dossier "Config". Vous devez insérer nos fichiers de certificat et de clés.

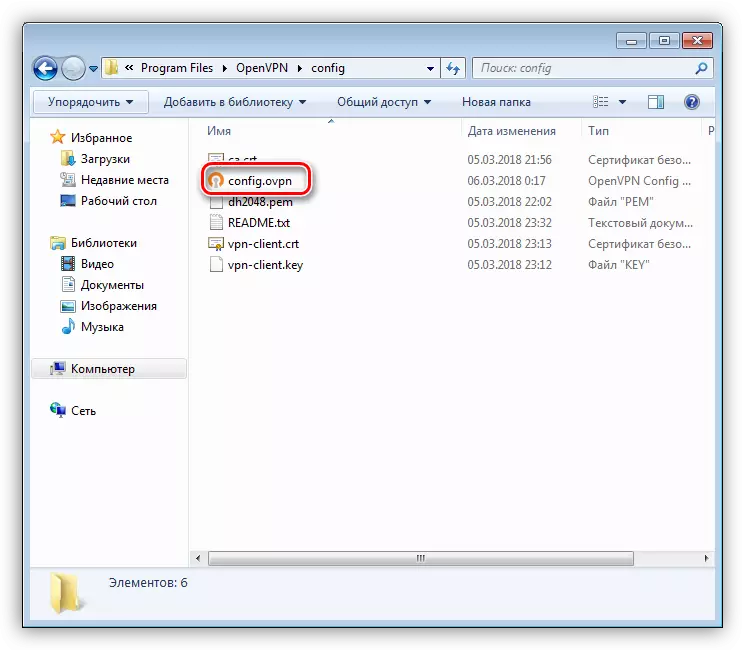

- Dans le même dossier, créez un fichier texte et renommez-le dans Config.ovpn.

- Ouvrez le code suivant dans l'éditeur et prescrire:

Client.

Resolv-tesselle infini

Personne.

Remote 192.168.0.15 443.

Proto udp.

Dev Tun.

Comp-lzo.

Ca.crt.

CERT VPN-Client.CRT

Key VPN-Client.Key

DH DH2048.PEM.

flotter

Cipher Des-CBC

Keepalive 10 120.

Clé persist.

Persist-tun.

Verbe 0.

Dans la ligne "Remote", vous pouvez enregistrer une adresse IP externe de la machine serveur. Nous aurons donc accès à Internet. Si vous laissez tout comme c'est le cas, il sera possible uniquement de se connecter au serveur sur le canal crypté.

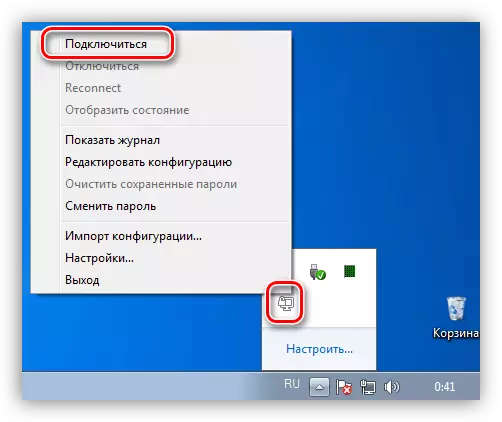

- Nous exécutons l'interface graphique OpenVPN au nom de l'administrateur à l'aide d'un raccourci sur le bureau, puis ajoutons l'icône appropriée dans le bac, appuyez sur la PCM et sélectionnez le premier élément avec le nom "Connecter".

Ceci est la configuration du serveur et du client OpenVPN terminé.

Conclusion

L'organisation de son propre réseau VPN vous permettra de maximiser les informations transmises, ainsi que de faire surfer sur Internet plus sécurisé. L'essentiel est de faire attention lors de la configuration du serveur et du client, vous pouvez utiliser tous les avantages d'un réseau virtuel privé.