Le pare-feu installé dans le système d'exploitation est utilisé pour empêcher le trafic non autorisé entre les réseaux informatiques. Manuel ou crée automatiquement des règles spéciales pour le pare-feu, qui sont responsables du contrôle d'accès. Au système d'exploitation, développé sur le noyau Linux, Centos 7 Il existe un pare-feu intégré et il est contrôlé par pare-feu. Le pare-feu par défaut est impliqué et nous aimerions en parler aujourd'hui.

Personnaliser le pare-feu dans Centos 7

Comme mentionné ci-dessus, le pare-feu standard de Centos 7 est attribué à un utilitaire de pare-feu. C'est pourquoi le réglage du pare-feu sera pris en compte sur l'exemple de cet outil. Vous pouvez définir les règles de filtrage avec les mêmes iptables, mais il est effectué légèrement différent. Nous vous recommandons de vous familiariser avec la configuration de l'utilitaire mentionné en cliquant sur le lien suivant et nous commencerons le démontage du pare-feu.Si vous serez une fois temporairement ou définitivement désactiver le pare-feu, nous vous conseillons d'utiliser les instructions présentées dans l'autre article par le lien suivant.

En savoir plus: Désactiver le pare-feu dans Centos 7

Voir les règles par défaut et les zones abordables

Même le pare-feu ordinaire a ses propres règles définies et ses zones accessibles. Avant de commencer la modification du politicien, nous vous conseillons de vous familiariser avec la configuration actuelle. Ceci est fait en utilisant des commandes simples:

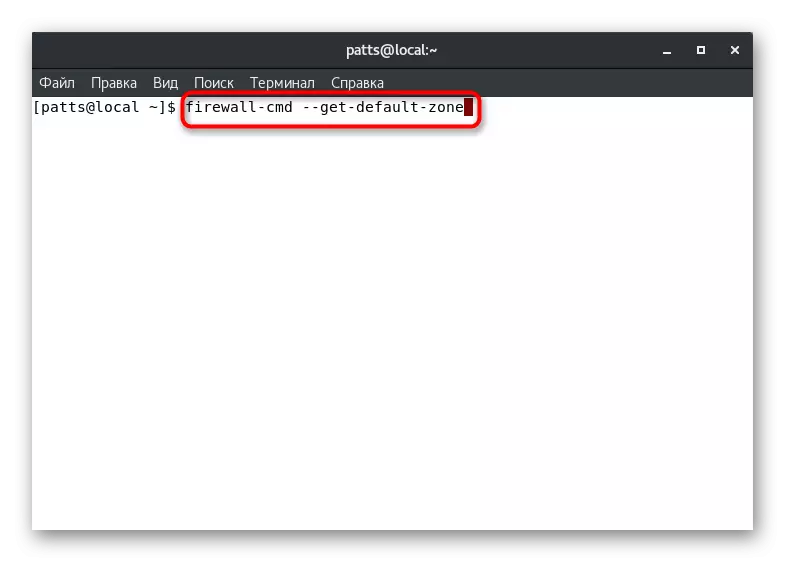

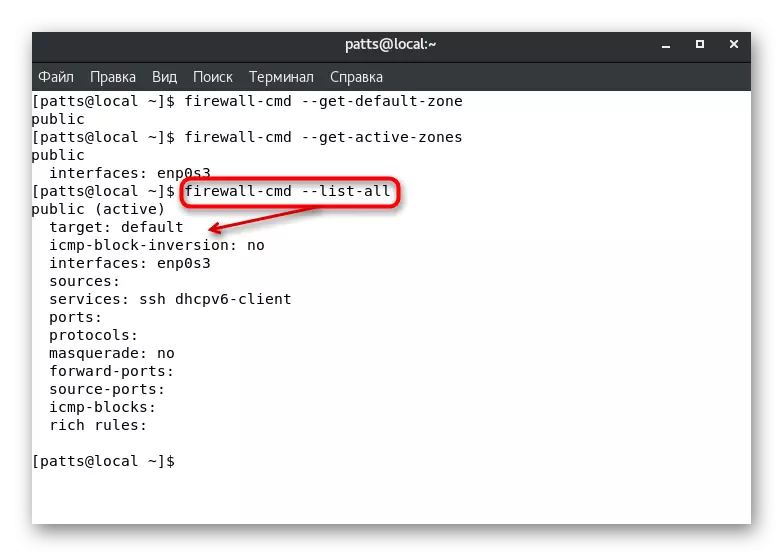

- La zone par défaut déterminera la commande Firewall-CmD-Zone-Zone.

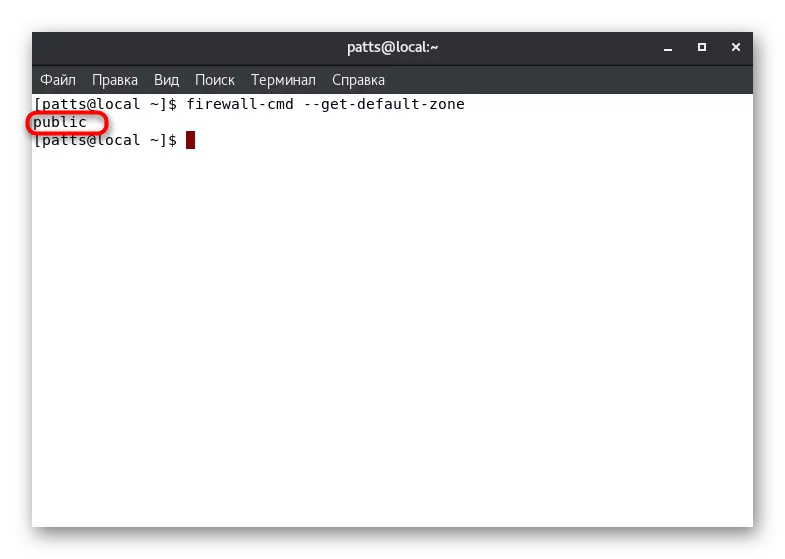

- Après son activation, vous verrez une nouvelle chaîne dans laquelle le paramètre souhaité sera affiché. Par exemple, la zone "publique" est considérée dans la capture d'écran ci-dessous.

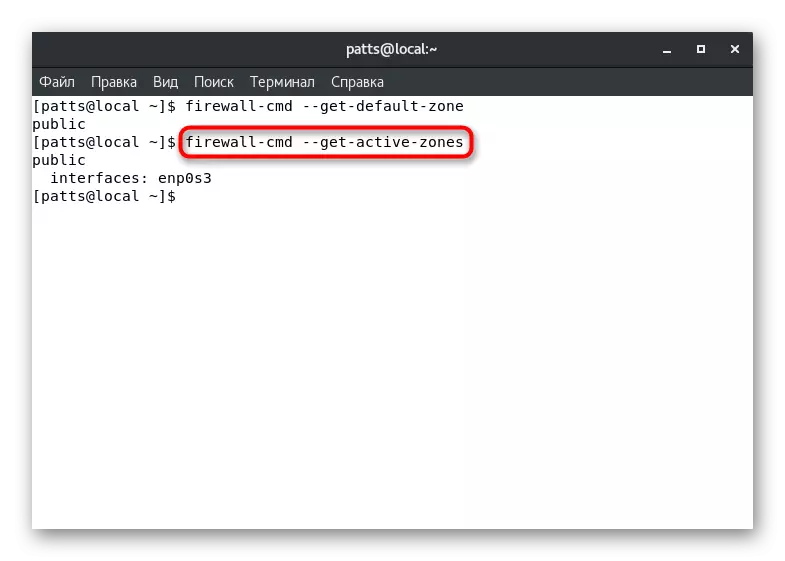

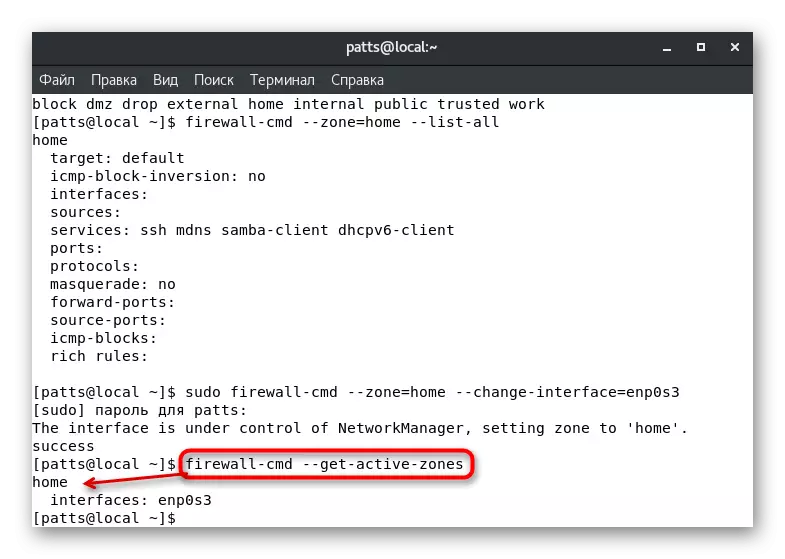

- Cependant, plusieurs zones peuvent être actives immédiatement, en outre, elles sont liées à une interface distincte. Découvrez ces informations via Firewall-Cmd --Get-ACTIVE-ZONES.

- La commande Firewall-CMD - Toutes les commandes afficheront les règles définies pour la zone par défaut. Faites attention à la capture d'écran ci-dessous. Vous voyez que la zone "publique" active se voit attribuer la règle "Par défaut" - la fonction par défaut, l'interface ENP0S3 et deux services ajoutés.

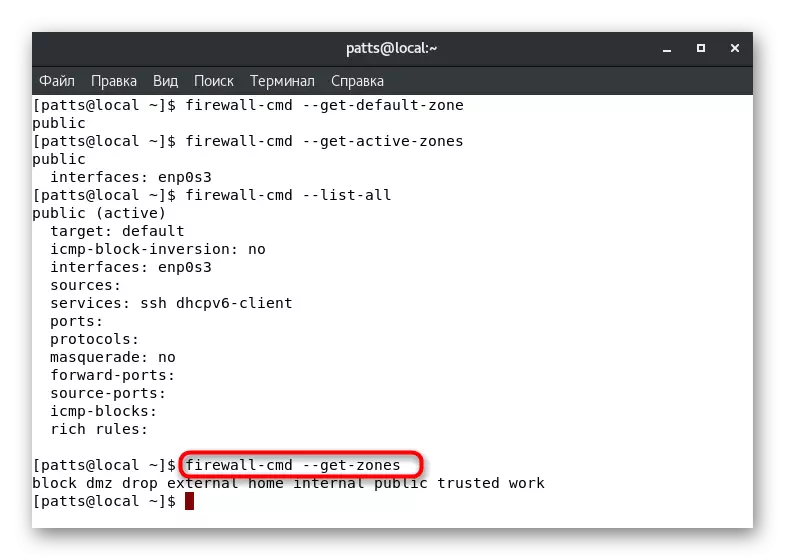

- Si vous avez besoin d'apprendre toutes les zones de pare-feu disponibles, entrez des zones de pare-feu-cmd --get.

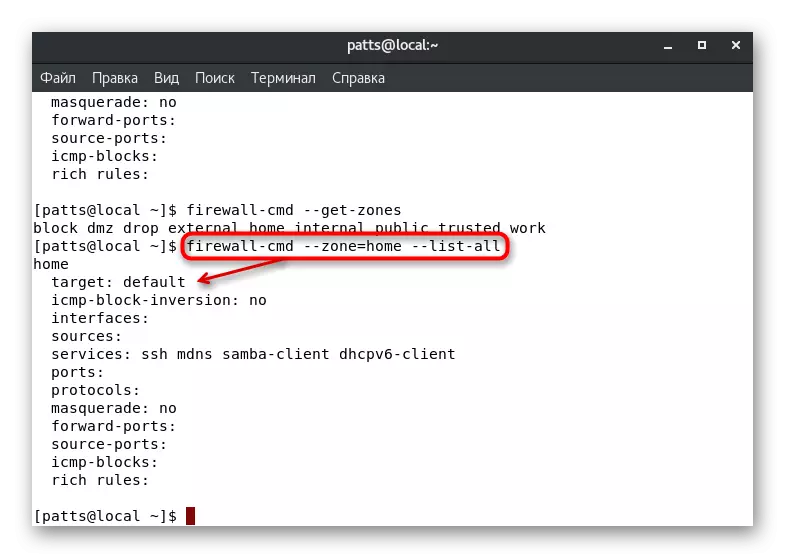

- Les paramètres de la zone spécifique sont définis via Firewall-cmd --Zone = Nom --List - Tous, où le nom est le nom de la zone.

Après avoir déterminé les paramètres requis, vous pouvez passer à leur changement et à leur addition. Analysons plusieurs des configurations les plus populaires en détail.

Configuration des zones d'interface

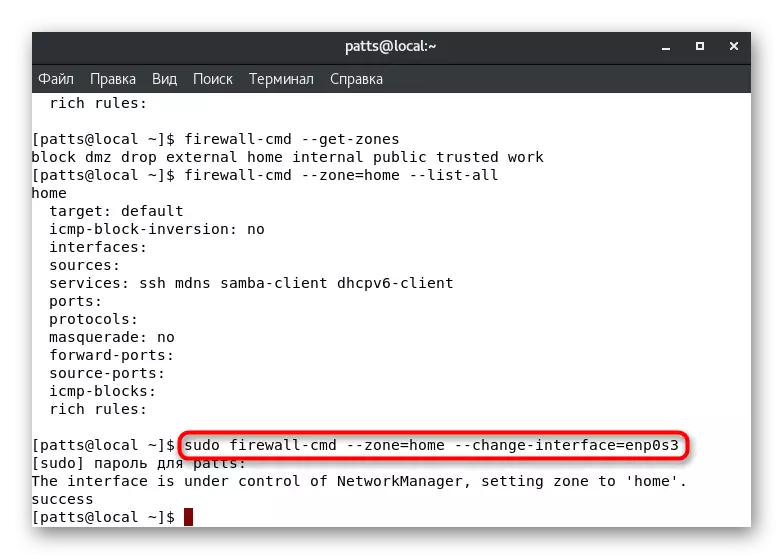

Comme vous le savez des informations ci-dessus, votre zone par défaut est définie pour chaque interface. Il y en aura jusqu'à ce que les paramètres changent l'utilisateur ou de manière programmatique. Il est possible de transférer manuellement l'interface sur la zone par session et elle est réalisée en activant la commande sudo-pare-feu-cmd -zone = home Commande --Change-interface = ETH0. Le résultat "succès" suggère que le transfert a réussi. Rappelez-vous que de tels paramètres sont réinitialisés immédiatement après le redémarrage du pare-feu.

Avec un tel changement dans les paramètres, il convient de garder à l'esprit que le fonctionnement des services peut être réinitialisé. Certains d'entre eux ne prennent pas en charge le fonctionnement dans certaines zones, disons, ssh bien que accessibles dans "la maison", mais dans l'utilisateur ou le service spécial finira. Assurez-vous que l'interface a été liée avec succès à la nouvelle succursale, en entrant le pare-feu-CMD -GET-ACTIVE-ZONES.

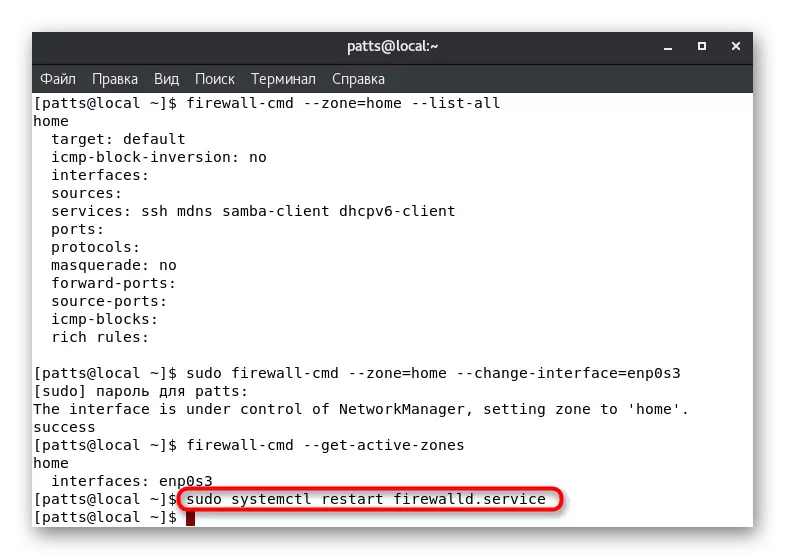

Si vous souhaitez réinitialiser les paramètres précédemment définis, exécutez simplement le redémarrage du pare-feu: Sudo SystemCtl redémarrez Firewalld.Service.

Parfois, il n'est pas toujours pratique de changer la zone d'interface en une seule session. Dans ce cas, vous devrez éditer le fichier de configuration afin que tous les paramètres soient émaillés de manière permanente. Pour ce faire, nous vous conseillons d'utiliser l'éditeur de texte Nano, qui est installé à partir du stockage officiel de Sudo Yum Install Nano. Ensuite reste de telles actions:

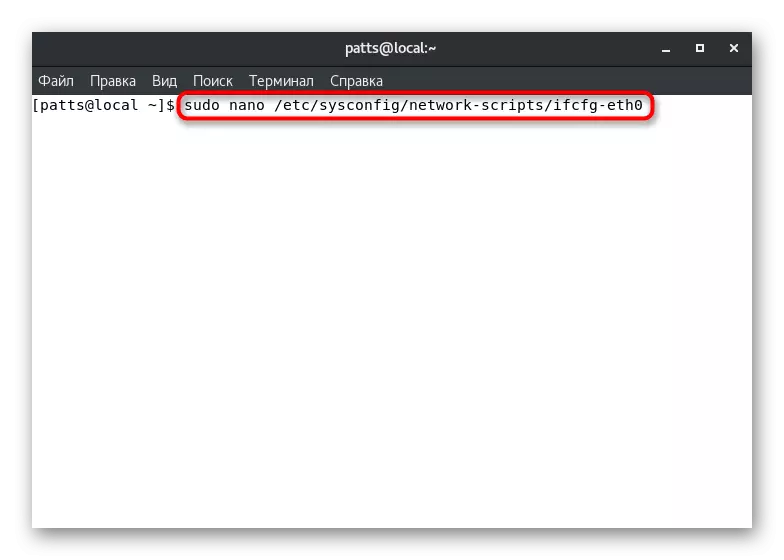

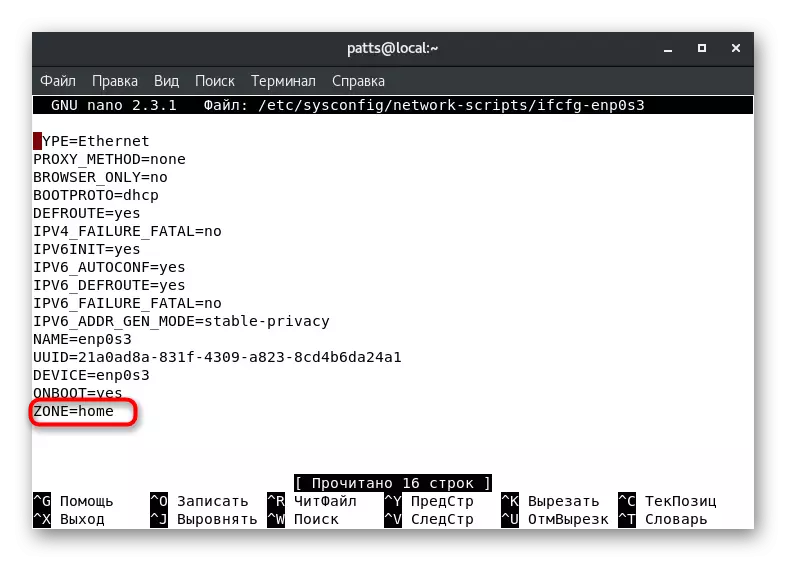

- Ouvrez le fichier de configuration via l'éditeur en entrant sudo nano / etc / sysconfig / network-scripts / ifcfg -thth0, où Eth0 est le nom de l'interface requise.

- Confirmez l'authentification de votre compte pour effectuer d'autres actions.

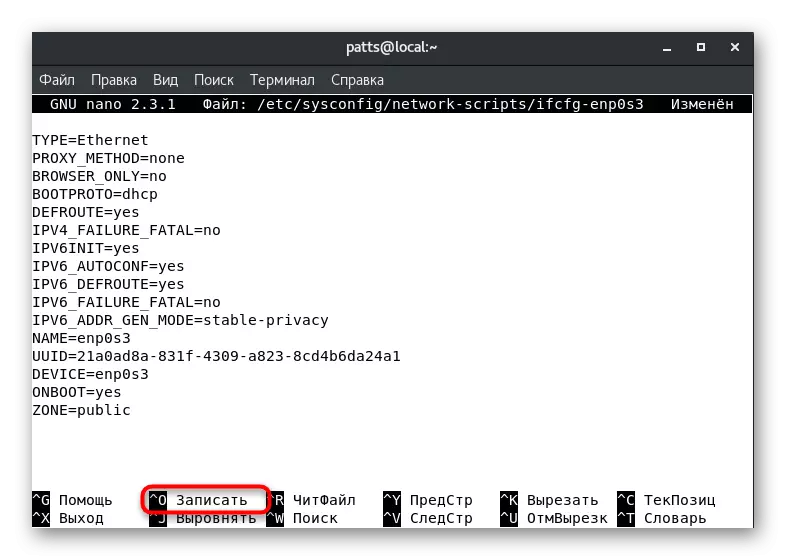

- Disposition du paramètre "Zone" et modifie sa valeur à la personne souhaitée, par exemple, publique ou maison.

- Tenez les touches CTRL + O pour enregistrer les modifications.

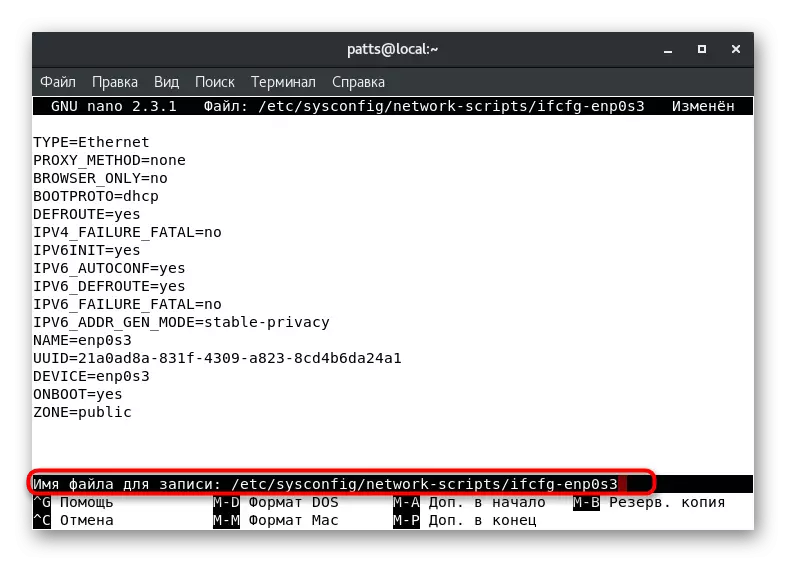

- Ne changez pas le nom du fichier, mais cliquez simplement sur Entrée.

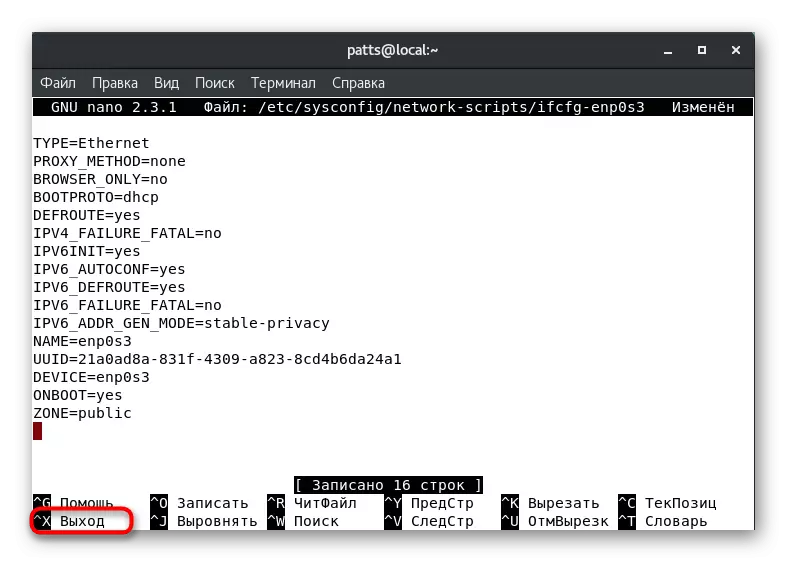

- Quittez l'éditeur de texte via CTRL + X.

Maintenant, la zone d'interface sera celle que vous avez spécifiée jusqu'à la prochaine modification du fichier de configuration. Pour les paramètres mis à jour, exécutez Sudo SystemCtL Redémarrer Network.Service et Sudo SystemCTL Redémarrez le pare-feu.

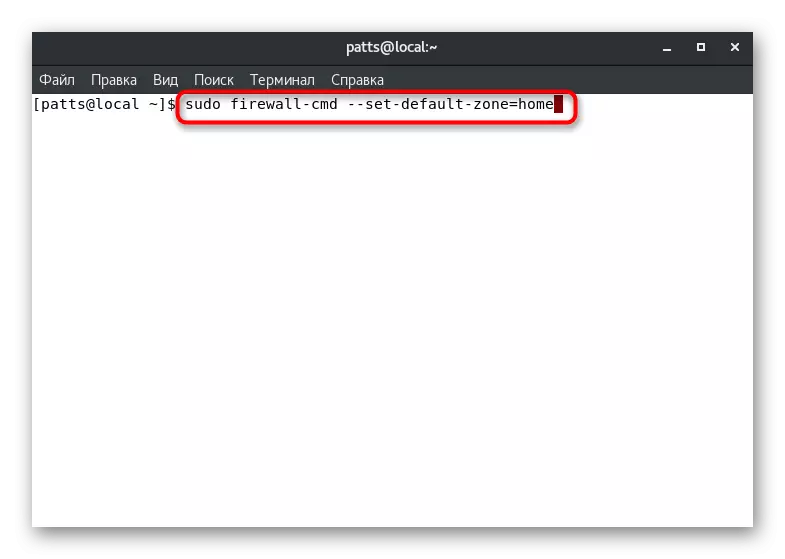

Définition de la zone par défaut

Au-dessus, nous avons déjà démontré une équipe qui vous permet d'apprendre la zone par défaut. Il peut également être modifié en définissant le paramètre à votre choix. Pour ce faire, dans la console, il suffit d'enregistrer sudo parewall-cmd -Set-par défaut-zone = nom, où nom est le nom de la zone requise.

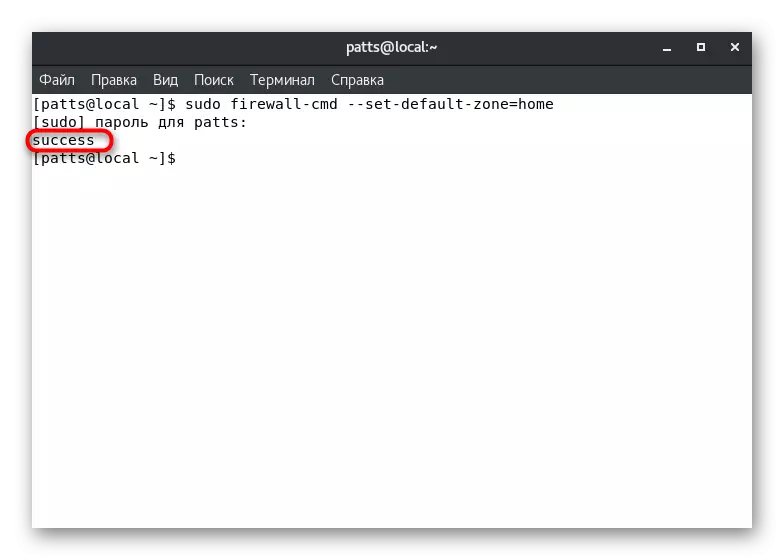

Le succès de la commande sera mis en évidence par l'inscription "Success" dans une ligne distincte. Après cela, toutes les interfaces actuelles seront nées à la zone spécifiée, si l'autre n'est pas spécifiée dans les fichiers de configuration.

Créer des règles pour les programmes et les services publics

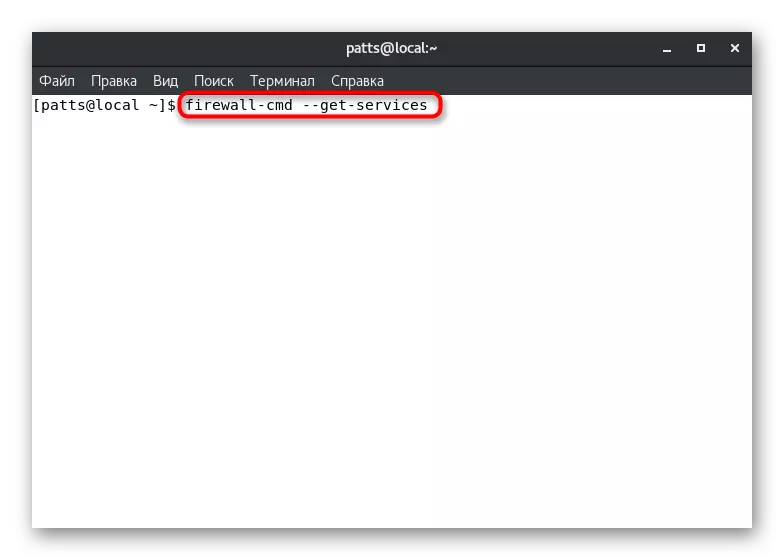

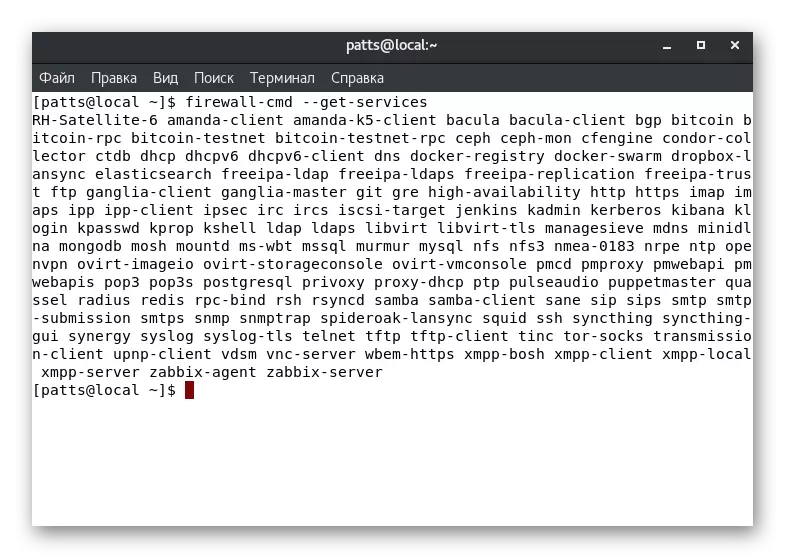

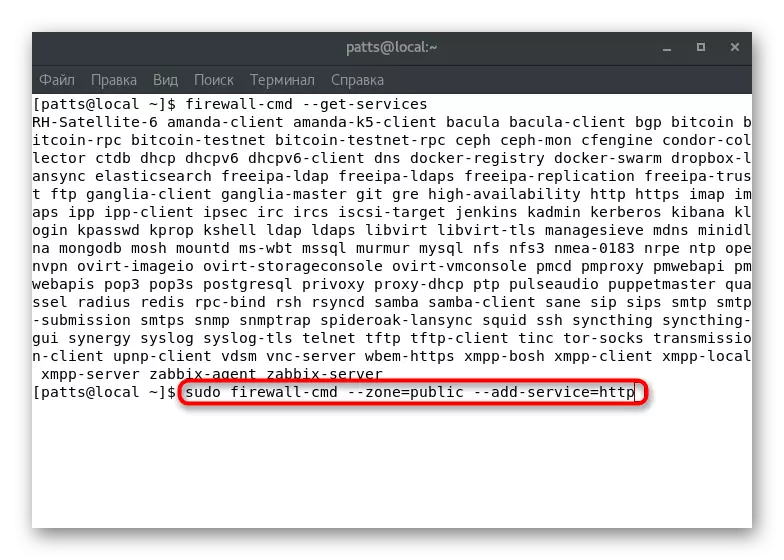

Au tout début de l'article, nous avons parlé de l'action de chaque zone. La définition des services, des utilitaires et des programmes dans de telles branches permettra d'appliquer des paramètres individuels pour chacun d'eux pour chaque demande d'utilisateur. Pour commencer, nous vous conseillons de vous familiariser avec la liste complète des services disponibles pour le moment: Firewall-CMD --Get-Services.

Le résultat sera affiché directement dans la console. Chaque serveur est divisé par un espace et vous pouvez facilement trouver l'outil qui vous intéresse. Si le service requis est manquant, il doit être installé en outre. Sur les règles d'installation, lisez dans la documentation logicielle officielle.

La commande ci-dessus ne démontre que les noms des services. Des informations détaillées sur chacune d'elles sont obtenues via le fichier individuel sur le chemin / USR / LIB / Firewalld / Services. Ces documents ont un format XML, le chemin, par exemple à SSH ressemble à ceci: /usr/lib/firewalld/services/ssh.xml, et le document dispose du contenu suivant:

Ssh.

Secure Shell (SSH) est un protocole de connexion et d'exécution de commandes sur des machines distantes. Il fournit des communications cryptées sécurisées. Si vous envisagez d'accéder à votre machine RemoNet via SSH sur une interface pare-feu, activez cette option. Vous avez besoin du package OpenSSH-Server installé pour cette option pour être utile.

Le support de service est activé manuellement dans une zone spécifique. Dans le terminal, vous devez définir le Sudo Firewall-cmd --Zone = Public --Dd-Service = Commande HTTP, où --Zone = Public est une zone d'activation et --DD-SERVICE = HTTP - Nom du service. Notez qu'un tel changement ne sera valable que dans une session.

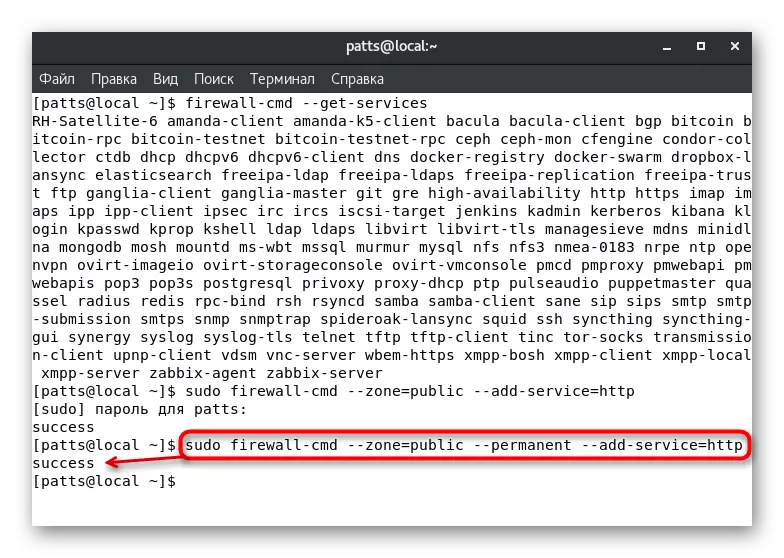

L'ajout permanent est effectué via sudo pare-feu-cmd -zone = Public --Permanent --DD-SERVICE = HTTP, et le résultat "succès" indique la réussite de l'opération.

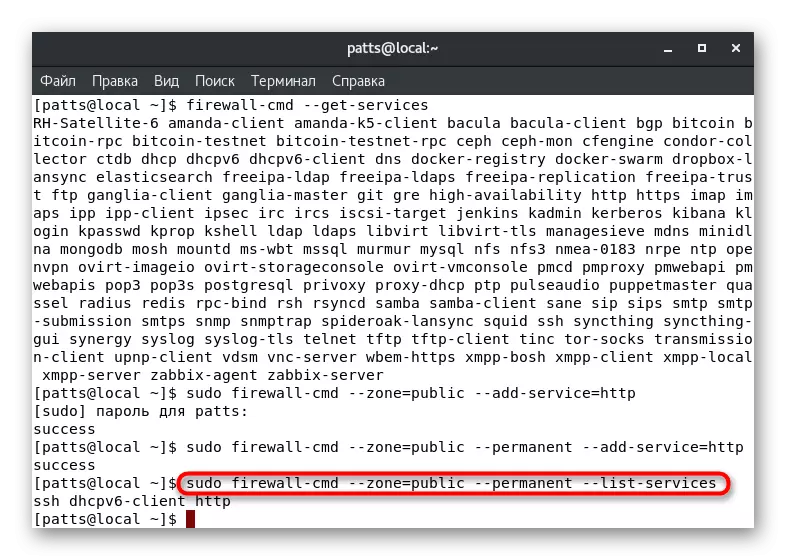

Vous pouvez afficher une liste complète des règles permanentes pour une zone spécifique en affichant une liste dans une ligne distincte de la console: sudo pare-feu-cmd -zone = public - Public --Permanent -List-Services.

Problème de décision avec le manque d'accès au service

Les règles de pare-feu standard sont indiquées par les services les plus populaires et les plus sécurisés comme autorisés, mais certaines applications standard ou tierces bloquent. Dans ce cas, l'utilisateur doit manuellement pour modifier les paramètres pour résoudre le problème avec accès. Vous pouvez le faire dans deux méthodes différentes.

Port de portes

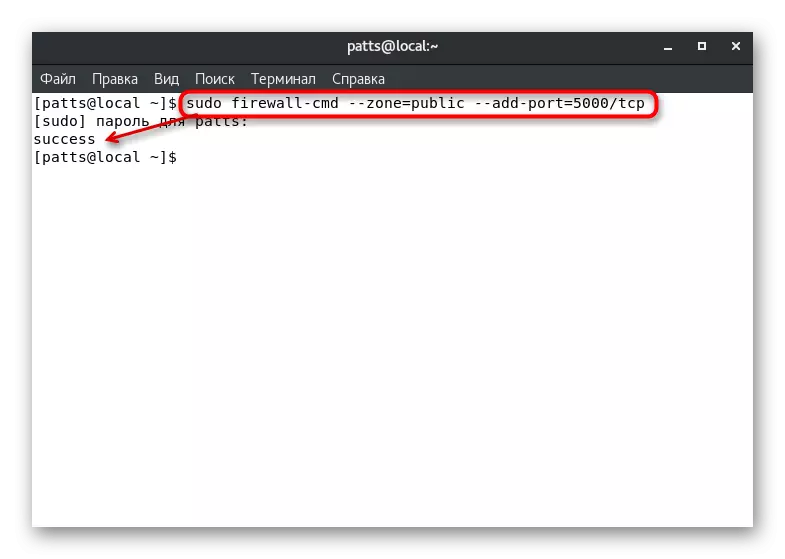

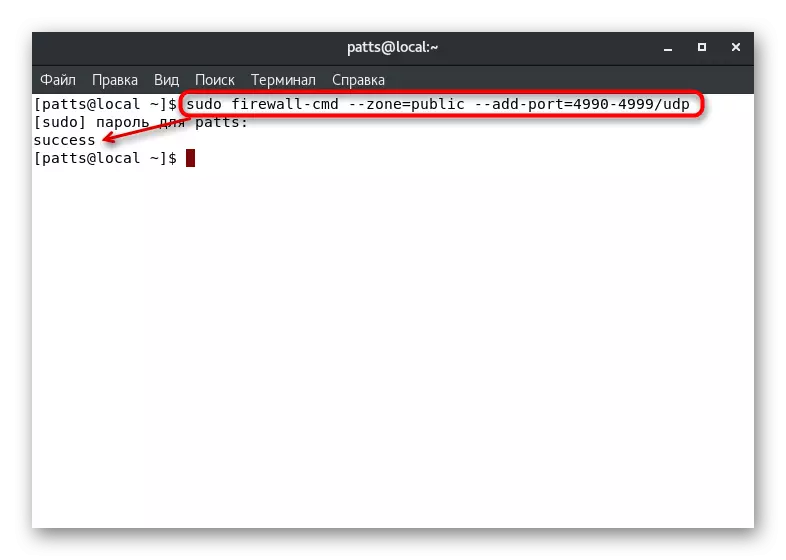

Comme vous le savez, tous les services de réseau utilisent un port spécifique. Il est facilement détecté par un pare-feu et des blocs peuvent être effectués. Pour éviter de telles actions du pare-feu, vous devez ouvrir le port souhaité du pare-feu sudo-cmd -zone = Public - Portd-Port = 0000 / TCP, où --zone = public est une zone portuaire, --DD- Port = 0000 / TCP - Numéro de port et protocole. L'option Firewall-CMD -List-Ports affichera une liste des ports ouverts.

Si vous avez besoin d'ouvrir les ports inclus dans la plage, utilisez la chaîne Sudo Firewall-cmd --Zone = Public --DD-Port = 0000-9999 / UDP, où --Add-Port = 0000-9999 / UDP - Plage de port et leur protocole.

Les commandes ci-dessus ne vous permettent que de tester l'utilisation de paramètres similaires. Si elle est passée avec succès, vous devez ajouter les mêmes ports à des paramètres constants, ce qui est fait en entrant Sudo Firewall-cmd -zone = Public --Permanent --Add-Port = 0000 / TCP ou Sudo Firewall-CMD - Zone = Public --Permanent --Add-Port = 0000-9999 / UDP. La liste des ports permanents ouverts est considérée comme suit: sudo pare-feu-cmd --zone = Public --Permanent -list-Ports.

Définition du service

Comme vous pouvez le constater, l'ajout de ports ne provoque aucune difficulté, mais la procédure est compliquée lorsque les applications utilisent une grande quantité. Pour suivre tous les ports utilisés devient difficile, au vu desquels la détermination du service sera une option plus correcte:

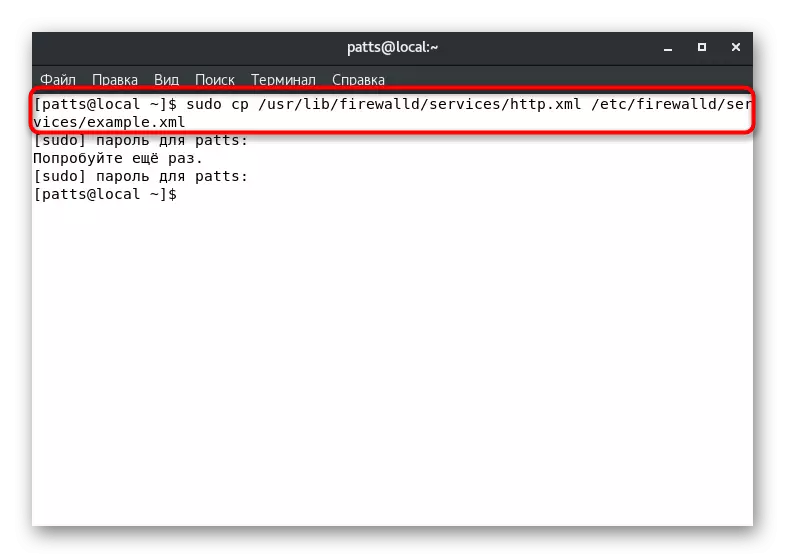

- Copiez le fichier de configuration en écrivant sudo cp /usr/lib/firewalld/services/service.xml /etc/firewalld/services/example.xml, où service.xml est le nom du fichier de service et l'exemple.xml est le Nom de ses copies.

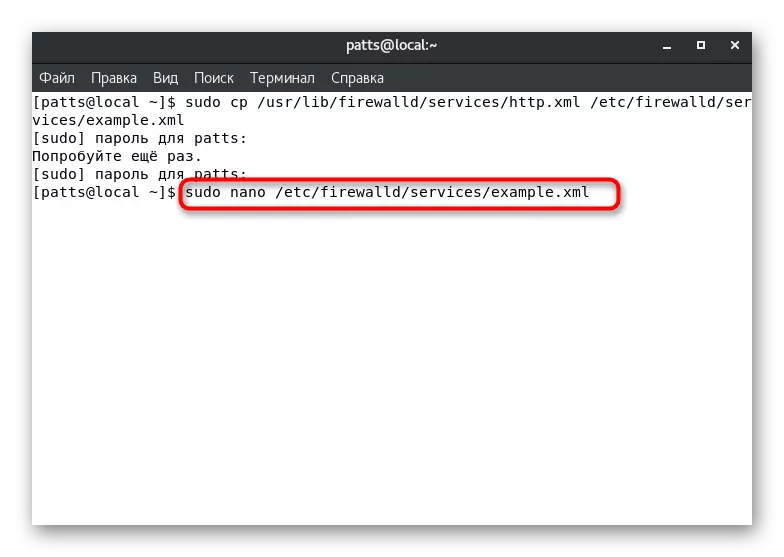

- Ouvrez une copie à modifier via n'importe quel éditeur de texte, par exemple, sudo nano /etc/firewalld/services/example.xml.

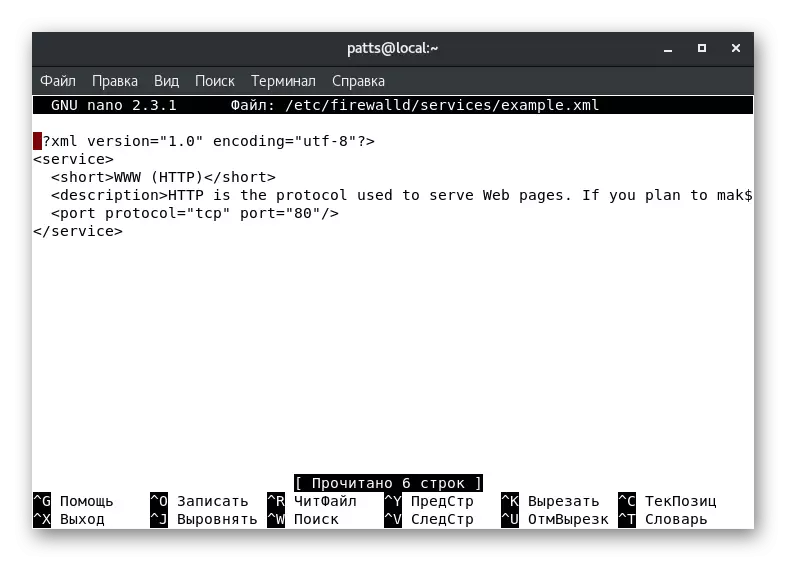

- Par exemple, nous avons créé une copie du service HTTP. Dans le document, vous voyez essentiellement divers métadonnées, par exemple, un nom et une description courts. Il affecte le serveur de ne travailler que le changement du numéro de port et du protocole. Au-dessus de la chaîne "" doit être ajouté pour ouvrir le port. TCP - Protocole utilisé, un numéro de port 0000.

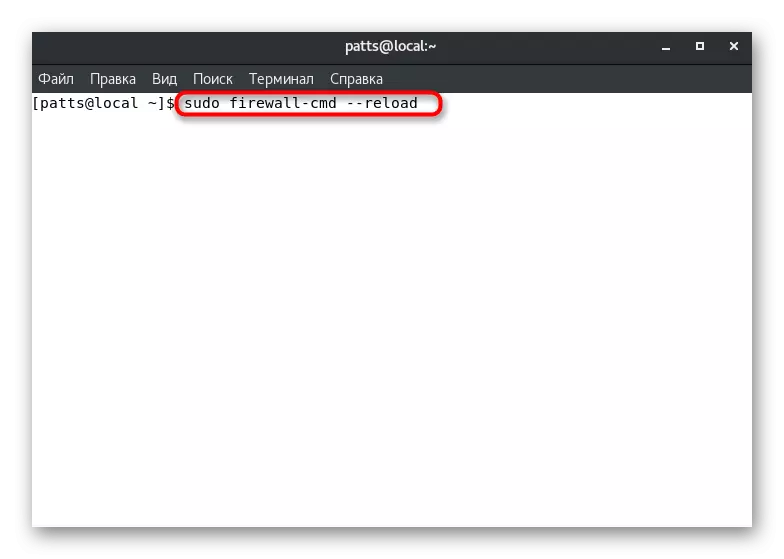

- Enregistrez toutes les modifications (Ctrl + O), fermez le fichier (Ctrl + X), puis redémarrez le pare-feu pour appliquer les paramètres via le pare-feu sudo-cmd --Reload. Après cela, le service apparaîtra dans la liste des disponibilités, qui peut être visualisée via Firewall-cmd -St-Services.

Vous devez seulement choisir la solution la plus appropriée au problème de service avec l'accès au service et exécuter les instructions fournies. Comme vous pouvez le constater, toutes les actions sont effectuées assez facilement et il ne devrait y avoir aucune difficulté.

Créer des zones personnalisées

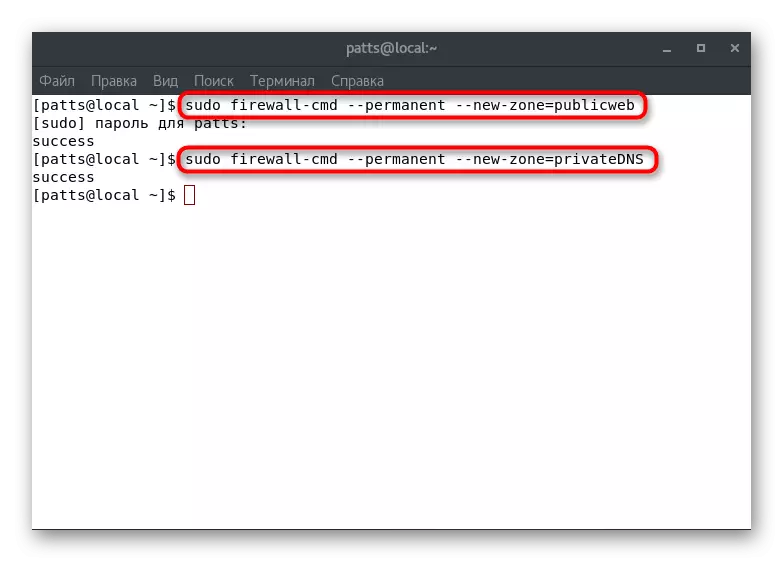

Vous savez déjà que dans un grand nombre de zones diverses avec des règles définies a été créée dans Firewalld. Cependant, des situations se produisent lorsque l'administrateur système doit créer une zone utilisateur, telle que "PublicWeb" pour le serveur Web installé ou "PrivatedNs" - pour le serveur DNS. Sur ces deux exemples, nous analyserons l'ajout des succursales:

- Créez deux nouvelles zones permanentes par sudo pare-feu-cmd --Permanent --New-Zone = Publicweb et sudo pare-feu-cmd --Permanent --New-Zone = Privatedns.

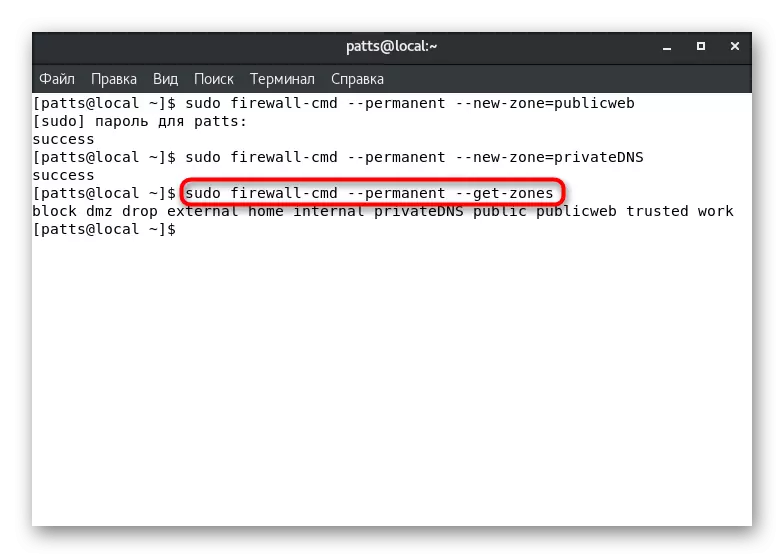

- Ils seront disponibles après le redémarrage de l'outil Sudo Firewall-Cmd --Reload. Pour afficher des zones permanentes, entrez les zones Sudo Firewall-CMD --Permanent --Guet.

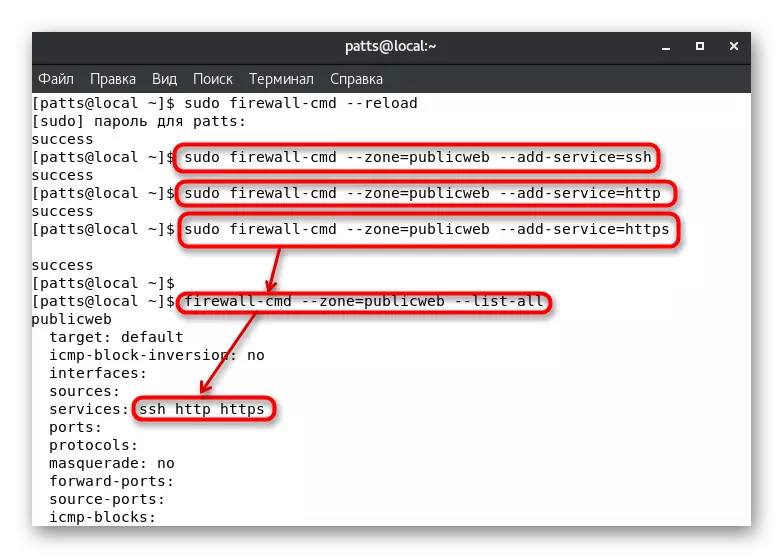

- Attribuez-leur les services nécessaires, tels que "ssh", "http" et "https". Celles-ci sont effectuées par le pare-feu sudo-cmd -zone = PublicWeb --Add-Service = SSH, Sudo Firewall-cmd --Zone = Publicweb - Service = Publicweb - Do Firewall-CMD - PublicWeb - PublicWeb - Add- service = https, où --zone = PublicWeb est le nom de la zone à ajouter. Vous pouvez afficher l'activité des services en attendant le pare-feu-cmd -zone = PublicWeb --list - tous.

De cet article, vous avez appris à créer des zones personnalisées et à leur ajouter des services. Nous leur avons déjà dit par défaut et attribuant des interfaces ci-dessus, vous ne pouvez spécifier que les noms appropriés. N'oubliez pas de redémarrer le pare-feu après avoir effectué un changement permanent.

Comme vous pouvez le constater, le pare-feu Firewalld est un outil assez volumétrique qui vous permet de créer la configuration la plus flexible du pare-feu. Il reste seulement de s'assurer que l'utilitaire se lance avec le système et que les règles spécifiées commencent immédiatement leur travail. Faites-le avec la commande Sudo SystemCtL Activer FirewallD.