Maintenant, de nombreux utilisateurs utilisent activement des disques USB amovibles lorsque des informations privées et confidentielles sont parfois stockées. S'assurer que ces données sont une procédure importante qui vous permet de sauvegarder des fichiers au secret et d'éviter leur lecture par des intrus ou des personnes indésirables. Tout cela est réalisable à l'aide de méthodes spéciales que nous voulons parler.

Effectuer le cryptage de données sur le lecteur flash

Il existe différentes manières de protéger les fichiers disponibles sur le lecteur, par exemple, vous pouvez mettre un mot de passe ou créer une peau, mais tout cela ne permet pas une protection de cent pour cent, mais dans certaines situations, il est considéré comme une bonne option. Nous proposons de considérer plusieurs façons - du plus simple au difficile, mais le plus fiable. Après la familiarisation avec les instructions, vous pouvez déjà choisir la solution optimale.Méthode 1: Réglage du mot de passe sur les fichiers

La première méthode est la plus simple et la plus rapide, sans assurer une protection adéquate de la lecture. Si nécessaire, un attaquant expérimenté ou un utilisateur avancé sélectionnera l'option de divulgation de contenu. Installation d'un code de protection vers des fichiers est recommandé si vous souhaitez éviter d'ouvrir des données d'autres utilisateurs de ce lecteur flash ou, par exemple, de les protéger de l'enfant. Des instructions détaillées pour l'ajout d'un mot de passe sur l'exemple de deux programmes populaires sont disponibles dans d'autres articles sur les liens suivants.

Lire la suite:

Installation d'un mot de passe aux fichiers de Microsoft Excel

Méthode 2: Installation du mot de passe sur le lecteur flash USB

L'installation d'un mot de passe sur un lecteur USB est une solution déjà plus grave, mais ne convient que dans ces situations où tout le contenu du support doit être crypté. Ensuite, vous ne pouvez pas utiliser le logiciel spécial, qui est en libre accès sur Internet ou s'applique moyennant des frais. Chaque logiciel utilise ses techniques de cryptage et de protection, ce qui permet d'assurer la sécurité des fichiers sur le lecteur flash, mais ils peuvent tous également être piratés avec certaines connaissances des vulnérabilités. Informations élargies avec la description des plus populaires selon vous trouverez plus loin dans un matériau séparé.En savoir plus: Instructions pour la protection du mot de passe de lecteur flash

Méthode 3: Veracrypt

Le programme appelé Veracrypt est considéré comme l'un des outils les plus fiables et les plus efficaces pour effectuer divers chiffres de lecteurs flash. Sa fonctionnalité inclut la création d'un simple volume crypté, les locaux du volume caché dans la section déjà créée ou le traitement complet du lecteur. L'utilisateur n'a que le choix de la protection des données. Nous proposons de vous familiariser avec toutes les options plus en détail.

Installation et démarrage

Nous aurions gagné la procédure d'installation par la partie s'il n'avait pas eu certaines nuances affectant l'efficacité supplémentaire du logiciel à l'étude. Par conséquent, nous vous recommandons d'installer conformément aux instructions suivantes.

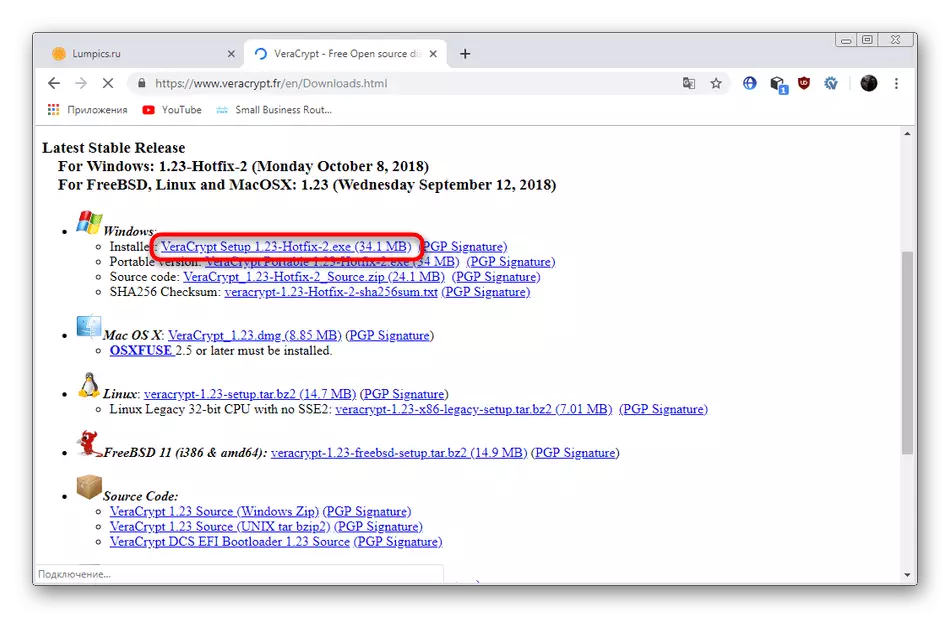

Aller au site officiel du programme Veracrypt

- Accédez au site officiel de Veracrypt, en utilisant la référence ci-dessus. Là, cliquez sur l'inscription en surbrillance bleue pour commencer à charger l'installateur.

- Attendez télécharger et exécuter le fichier exécutable.

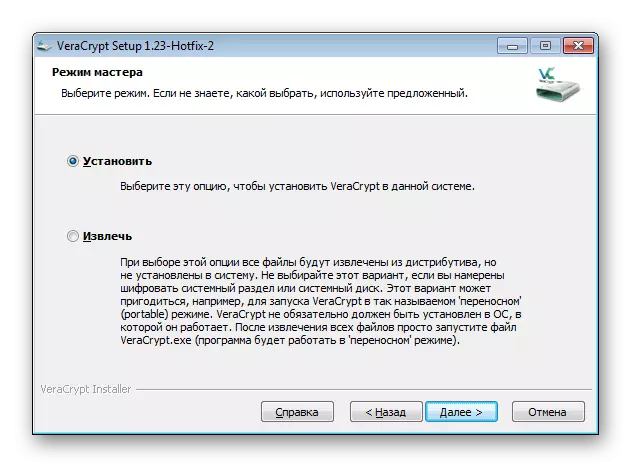

- Vous avez proposé deux actions à choisir parmi - installer ou supprimer des logiciels. Si vous souhaitez chiffrer le lecteur flash USB, sélectionnez-la sur n'importe quel appareil, sélectionnez "Extraire" pour spécifier davantage l'emplacement de l'appareil. Le paramètre "Set" convient à ceux qui souhaitent utiliser le logiciel dans le même système d'exploitation.

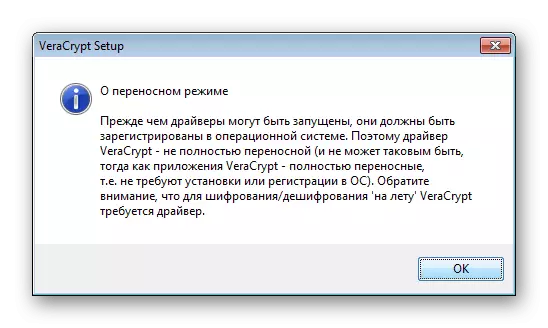

- Vous serez familiarisé avec l'avertissement de lancement si vous le spécifiez.

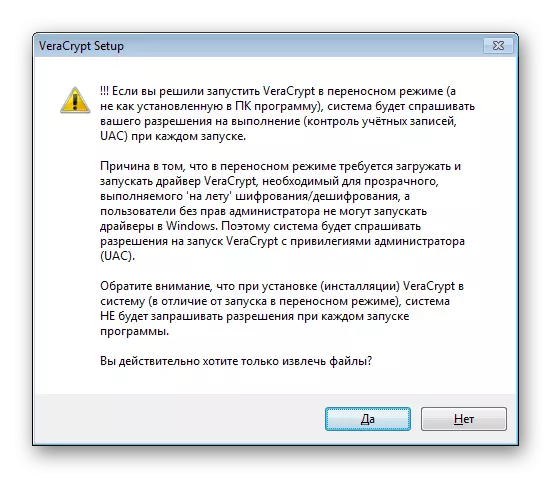

- De plus, une notification sera notifiée sur les fonctionnalités du lancement de la version portable.

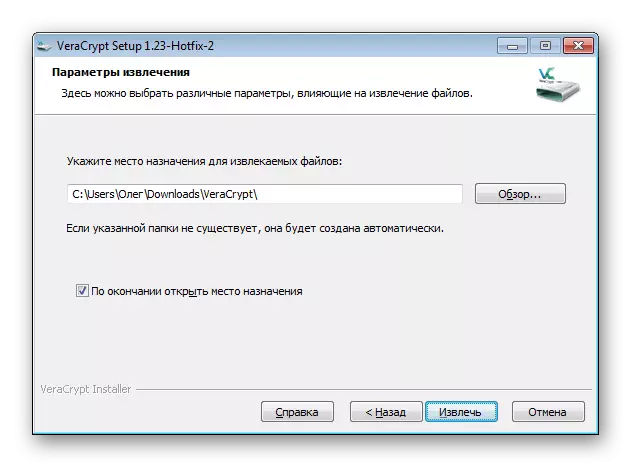

- Il reste seulement de spécifier l'emplacement pour installer le programme.

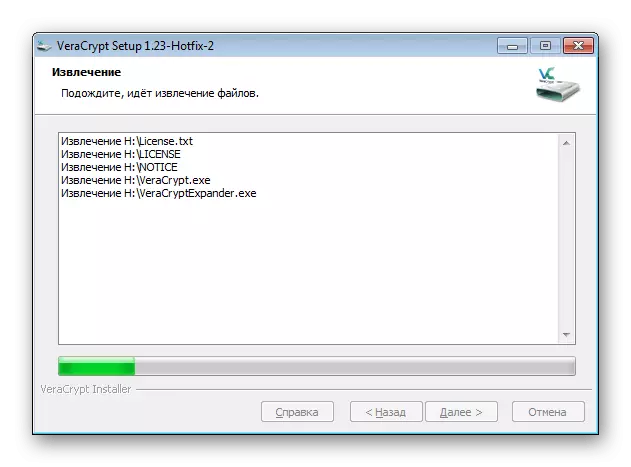

- Jouez à l'installation et passez au répertoire avec Veracrypt.

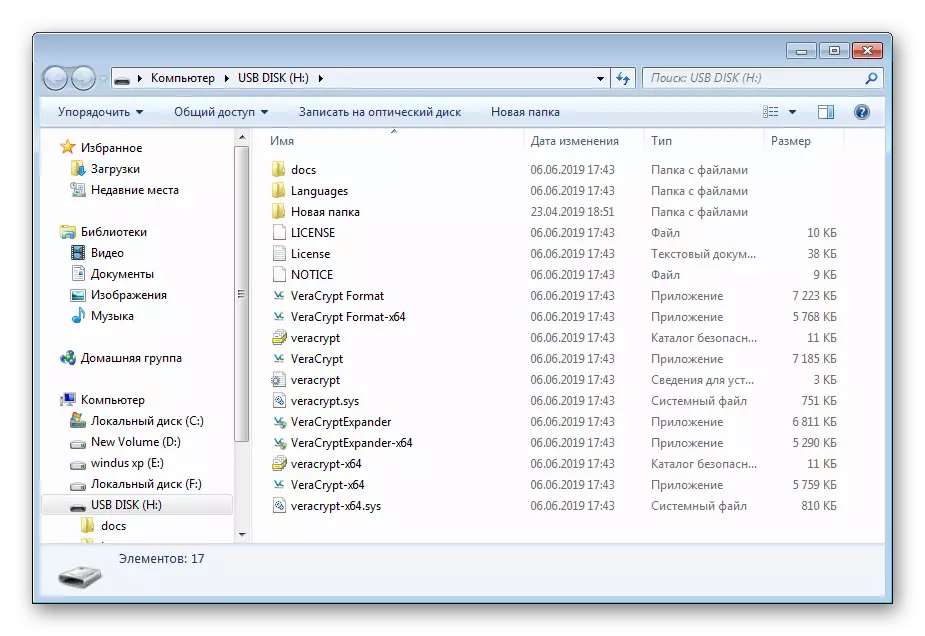

- Démarrez le fichier EXE conformément à la version installée du système d'exploitation. Par exemple, pour les fenêtres 32 bits, vous devez sélectionner le fichier "Veracrypt" et pour 64 - "Veracrypt-x64".

- Après avoir lancé l'interface sera en anglais. Changez-le par «Paramètres»> «Langue».

- Sélectionnez une autre langue appropriée et cliquez sur «OK».

Après cela, le programme est considéré comme entièrement prêt à effectuer un cryptage supplémentaire du lecteur existant.

Option 1: Création d'un conteneur de fichiers crypté

Veracrypt utilise divers types de chiffrement applicables aux volumes spécialement faits. Une telle section indique une séparation d'un certain nombre d'espace d'entraînement flash avec une autre enregistrement de fichiers à ce sujet. Affichage des volumes et accès aux objets sauvegardés Il sera disponible uniquement après la montage du même programme, avant que la partition elle-même soit affichée sur le lecteur flash en tant que fichier sans format. Quant à la création d'un nouveau volume, cela se fait comme ceci:

- Exécutez le programme et cliquez sur le bouton "Créer Tom".

- Marquez le point «Créez un conteneur de fichier crypté» et cliquez sur «Suivant».

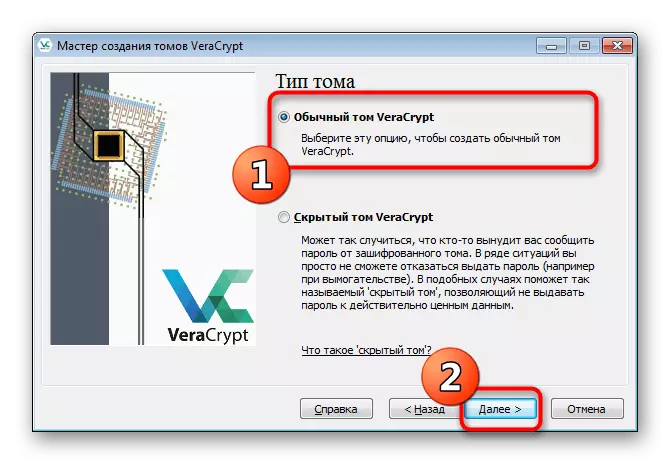

- Spécifiez le type de volume "Normal Tom Veracrypt" et passez à l'étape suivante. Nous parlerons un peu de volumes cachés un peu plus tard.

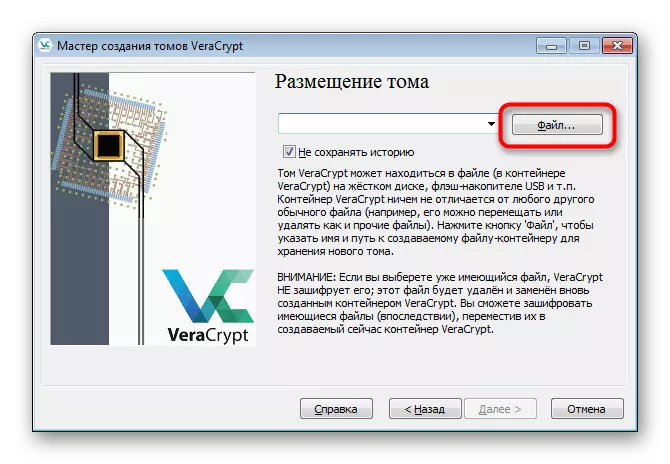

- Cela prendra un conteneur lui-même. Pour ce faire, cliquez sur le fichier.

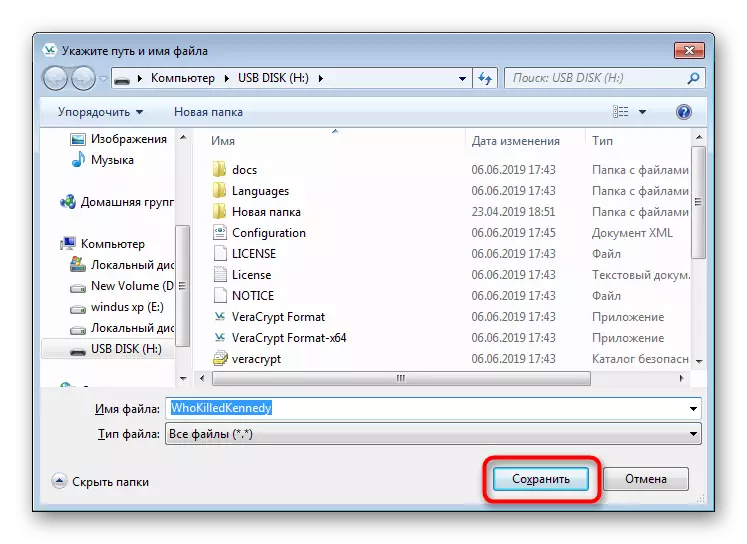

- Créez un objet avec un nom arbitraire sur le lecteur flash et enregistrez-le.

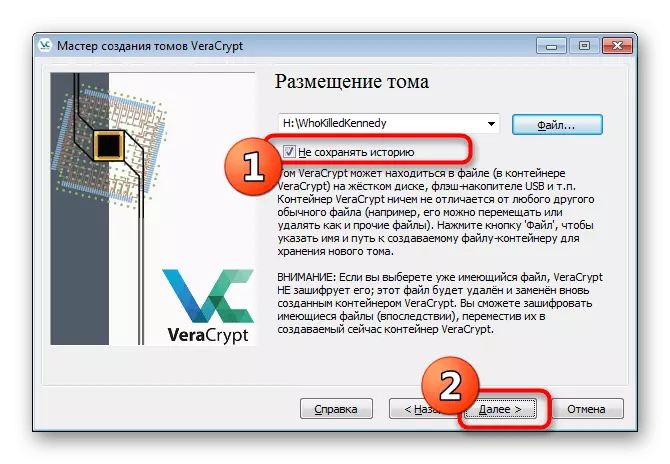

- Cochez la case "Ne pas sauvegarder l'historique" et suivez plus loin.

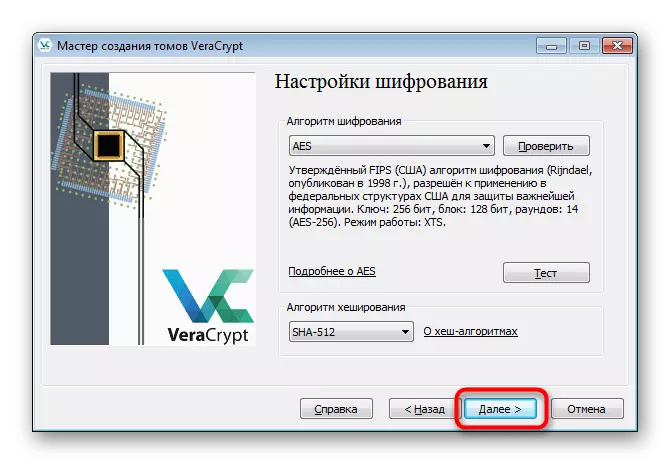

- Vous devrez spécifier la méthode de protection et de hachage. Si vous ne comprenez pas le sujet de la cryptographie, laissez toutes les valeurs par défaut. Dans la même fenêtre, il y a des boutons en cliquant sur lequel vous entrerez dans la page sur Internet avec des explications de tous les algorithmes de cryptage et de hachage.

- Définir la taille du volume. Il ne doit pas dépasser la totalité de la quantité d'espace libre sur le lecteur flash USB.

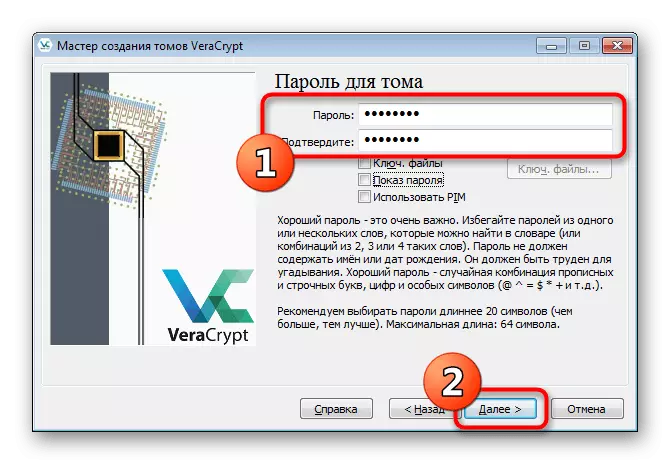

- Définissez le mot de passe pour accéder à cela. Cette fenêtre ci-dessous contient des recommandations pour choisir un mot-clé fiable.

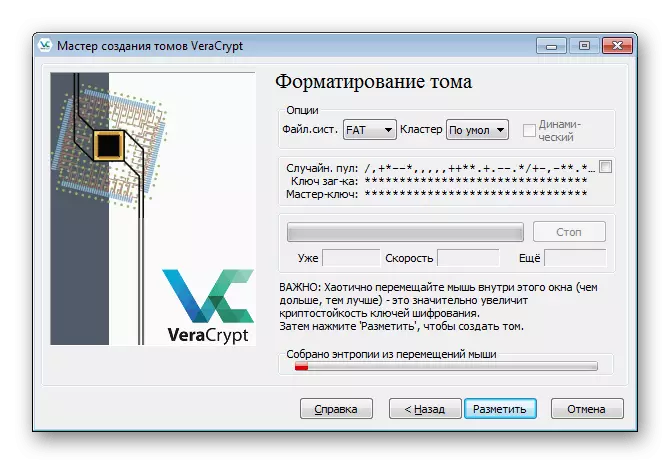

- La cryptopostie des touches de cryptage dépend de la sauvegarde d'actions aléatoires, qui seront déclarées lorsque la fenêtre de formatage du volume est affichée. Vous devrez définir le système de fichiers et déplacer le curseur de la souris dans la fenêtre afin que Veracrypt a recueilli des informations aléatoires et les enregistrer dans la clé de cryptage. Il est possible de le faire jusqu'à ce que la bande "assemblé entropie des mouvements de la souris" ne devienne pas verte.

- Après cela, cliquez sur "Place".

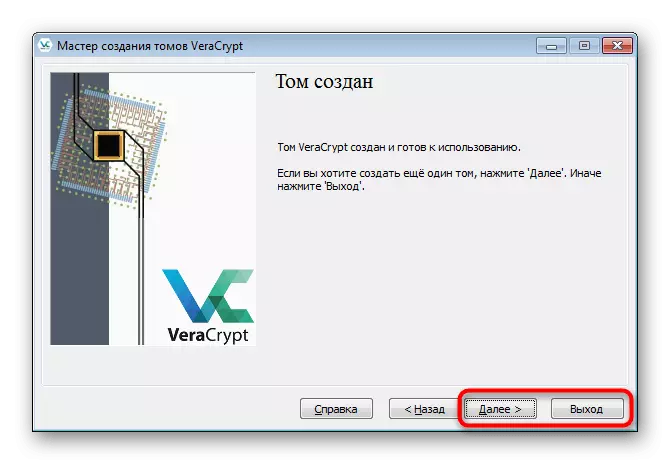

- À la fin de la création de Tom, vous recevrez la notification appropriée et vous pouvez faire une autre partition ou sortir de l'assistant.

- Maintenant, sur le lecteur flash, vous voyez le volume lui-même sous la forme d'un fichier sans format avec la taille spécifiée.

Vous avez accès à de tels volumes à la création d'un tel moment car la place libre sur le lecteur n'est pas terminée. De plus, il est proposé de choisir une taille absolument de la partition virtuelle, même de 10 Ko.

Ensuite, le conteneur est monté, après quoi il est affiché dans le système d'exploitation sous forme de lecteur virtuel. Ensuite, vous pouvez copier tous les éléments importants que vous souhaitez enregistrer. Le montage et les travaux supplémentaires avec le lecteur ressemble à ceci:

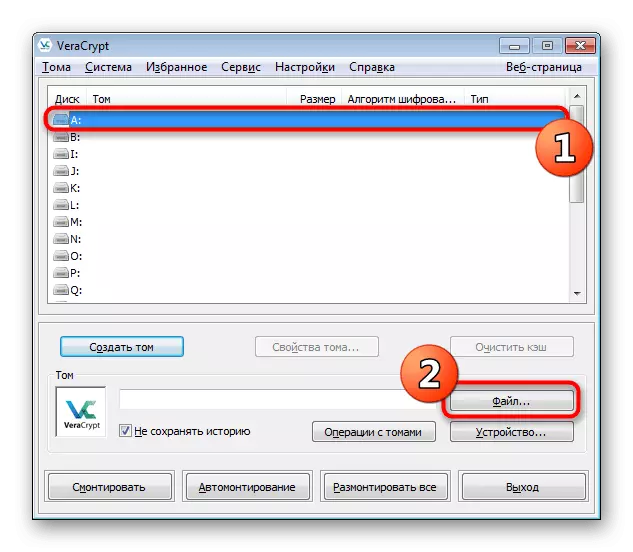

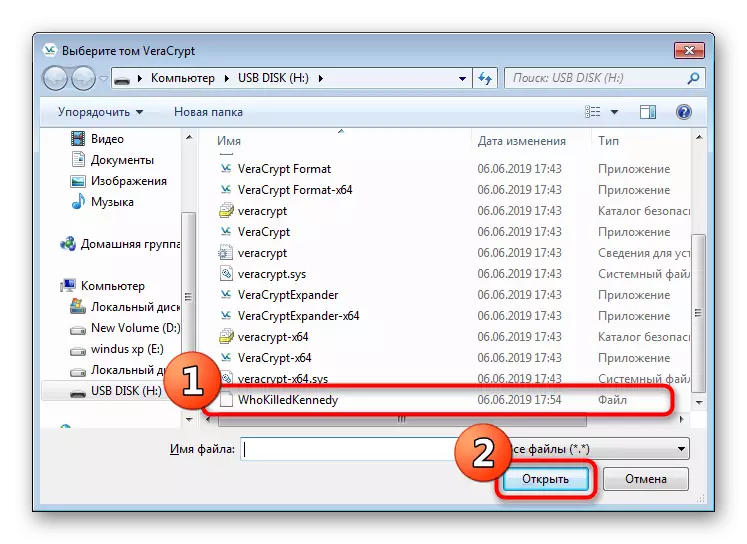

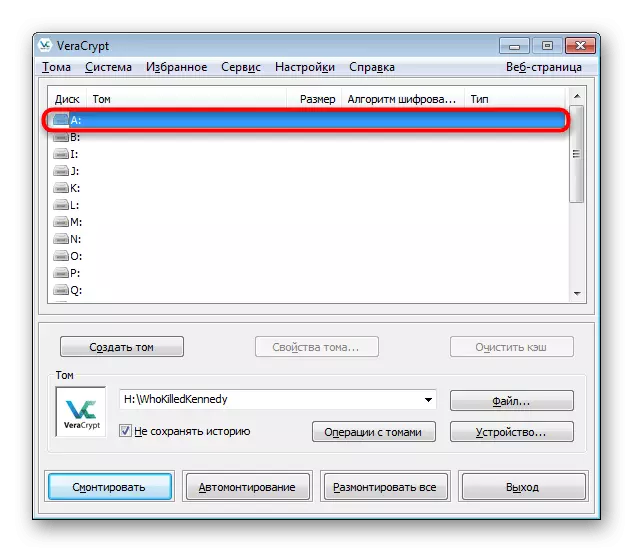

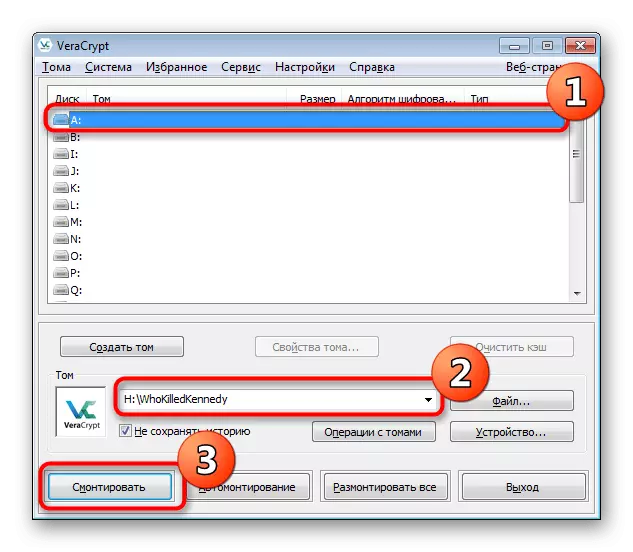

- Spécifiez tout lecteur gratuit dans Vera et cliquez sur le fichier.

- Dans l'observateur qui s'ouvre, allez au lecteur flash et ouvrez l'élément précédent.

- Cliquez sur le bouton "Mont".

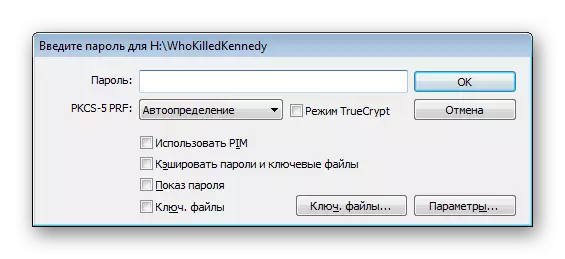

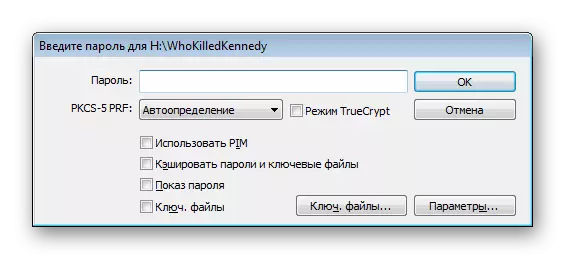

- Une fois la fenêtre apparaissant avec le formulaire pour entrer le mot de passe. Écrivez-le dans le champ approprié.

- La procédure de montage lui-même prendra quelques minutes et au cours de ce processus, le programme peut ne pas répondre.

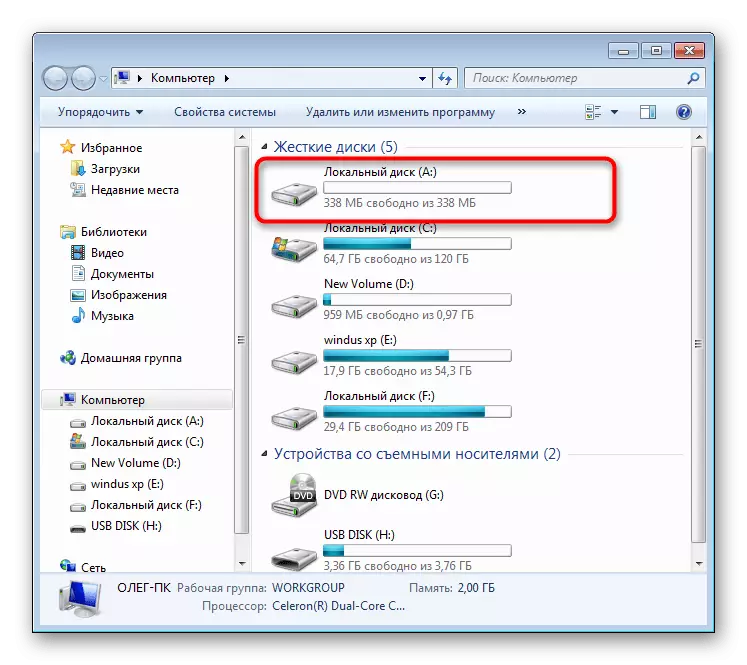

- Maintenant, allez à "Cet ordinateur" pour voir la nouvelle section. Déplacez-vous des objets désirés.

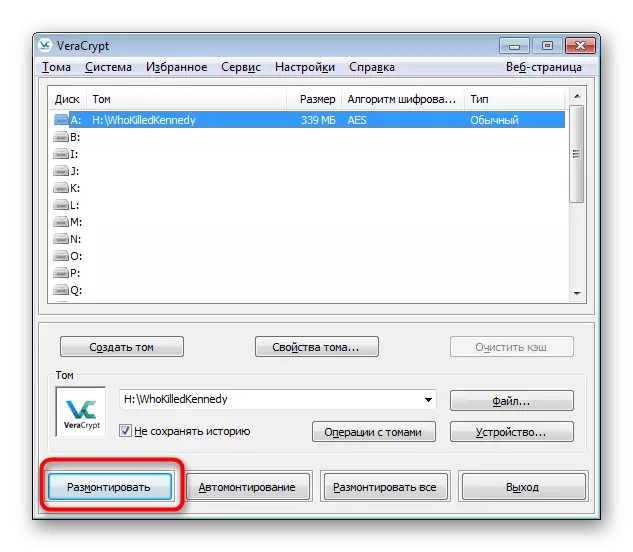

- N'oubliez pas à la fin de toutes les actions, assurez-vous de démonter le lecteur de manière à ce que, après avoir redémarré le système d'exploitation, il n'y a aucun problème.

- Un disque vide est apparu sur la conduite réussie de cette opération.

Maintenant, tous vos fichiers placés sur un disque virtuel créé via le logiciel en question sont sécurisés de manière sécurisée par mot de passe et seront disponibles pour la visualisation et la suppression uniquement après le montage avec succès.

Option 2: Création d'un volume caché

Hidden Tom est de plus en plus une protection des fichiers très importants. Son principe est que l'utilisateur crée une section dans la partition créée et indique un nouveau mot de passe pour celui-ci. Lorsque vous vous connectez à l'habituel, il est proposé d'entrer un mot de passe si vous spécifiez la clé à partir du conteneur masqué, la transition vers elle se produira automatiquement et non dans la première partition. Pour faire un tel cryptage, vous vous familiarisez d'abord avec l'instruction précédente, puis passez à la spécifiée ci-dessous.

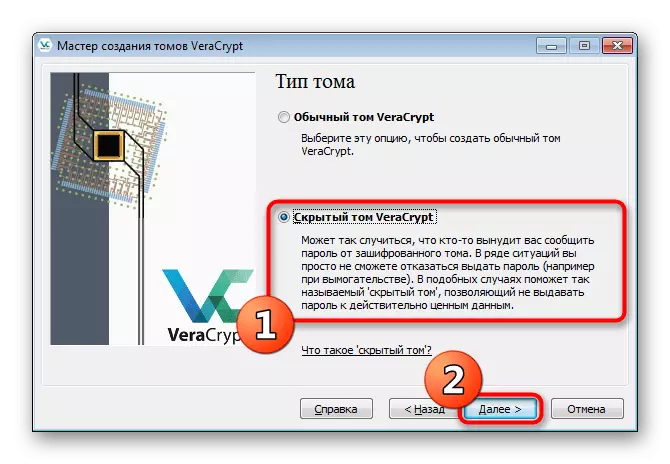

- Ouvrez l'assistant de création de volume et sélectionnez "Hidden Tom".

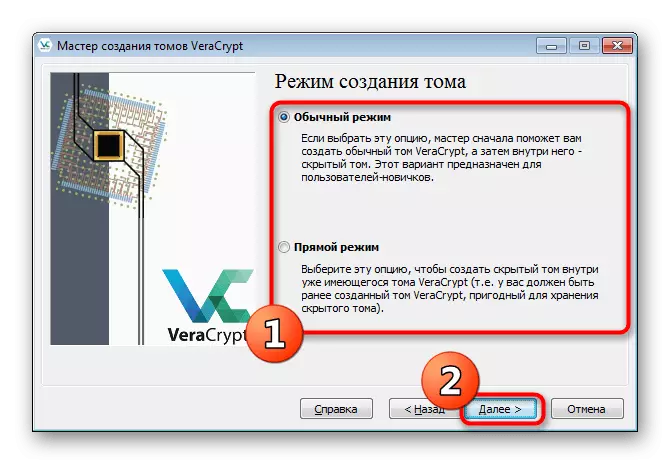

- Si vous n'avez pas encore créé de conteneur régulier, marquez le marqueur "Mode normal". En cas de présence, spécifiez "Mode direct".

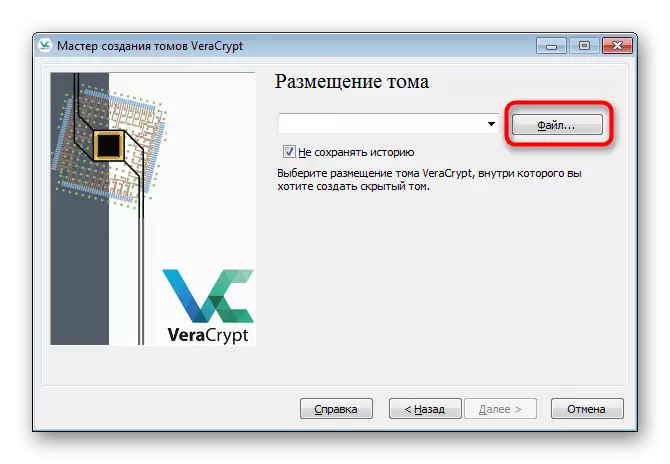

- Allez à la sélection d'un fichier de volume normal.

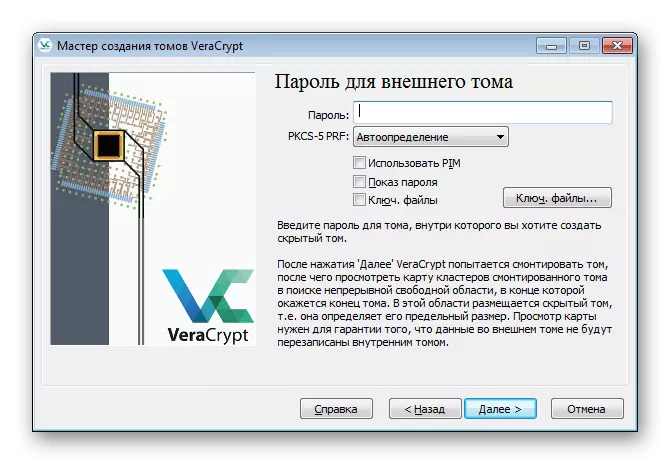

- Entrez le mot de passe de celui-ci pour obtenir la possibilité de créer à l'intérieur du volume masqué.

- Après que l'assistant de la création de Tom cachée apparaisse. La séquence d'actions n'est pas différente du conteneur externe, alors suivez simplement le guide déjà connu.

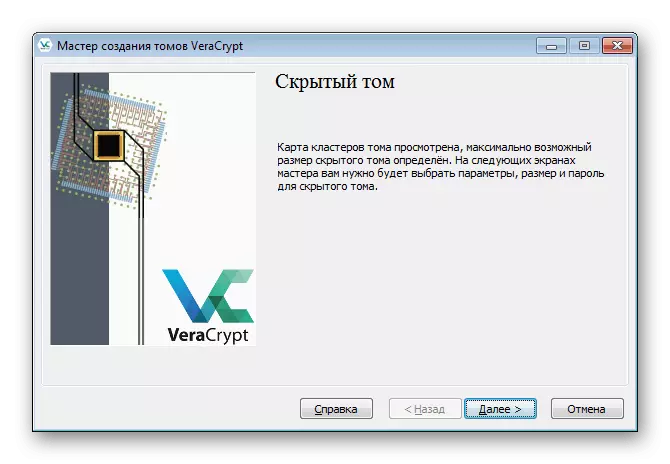

- À la fin, vous recevrez un avis que le volume caché est prêt à être utilisé.

- Pendant le montage sur disque, sélectionnez le fichier de conteneur externe créé précédemment.

- Cependant, lors de la saisie du mot de passe, écrivez la clé à partir du volume masqué.

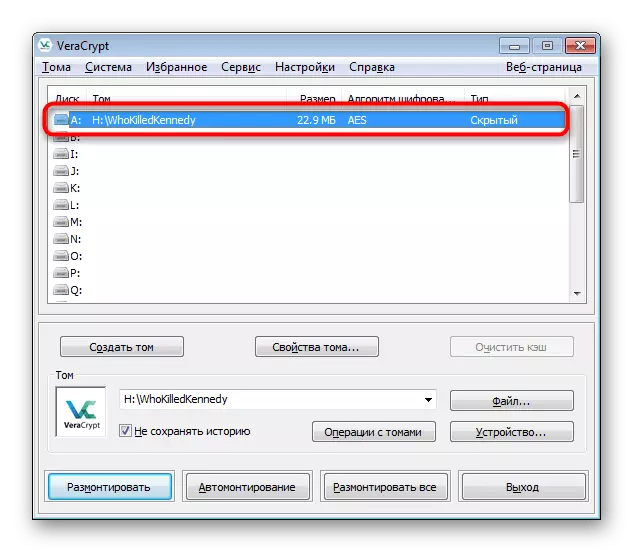

- Une connexion réussie à celle-ci indiquera l'inscription "cachée" dans la colonne Type.

Des travaux supplémentaires avec un conteneur caché se déroulent sur le principe d'interaction avec externe - vous y allez également à travers l'explorateur et placez les objets les plus importants pour une protection maximale.

Option 3: cryptage de lecteur flash

Certains utilisateurs ne conviennent pas à la méthode de création de conteneurs, car la priorité est le cryptage de l'ensemble du contenu sur le transporteur. Considéré aujourd'hui aidera à cela. L'algorithme de cryptage Flash Drive n'est presque pas différent de la création de conteneurs, mais a des nuances obligatoires.

- Exécutez le programme et allez à l'assistant en cliquant sur le bouton "Créer Tom".

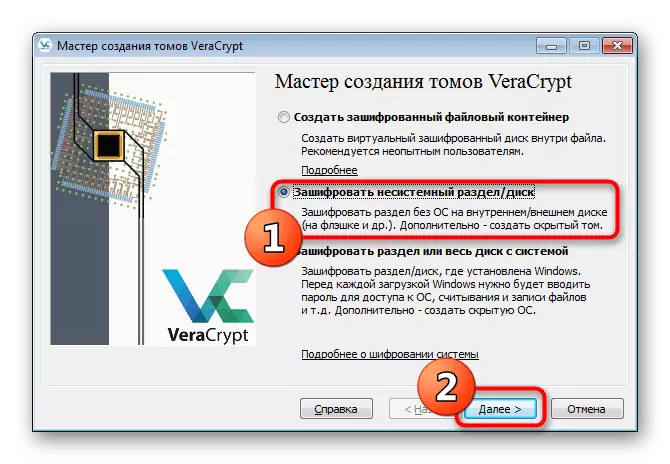

- Marquez l'élément marqueur "chiffrer le non-système / disque" et cliquez sur "Suivant".

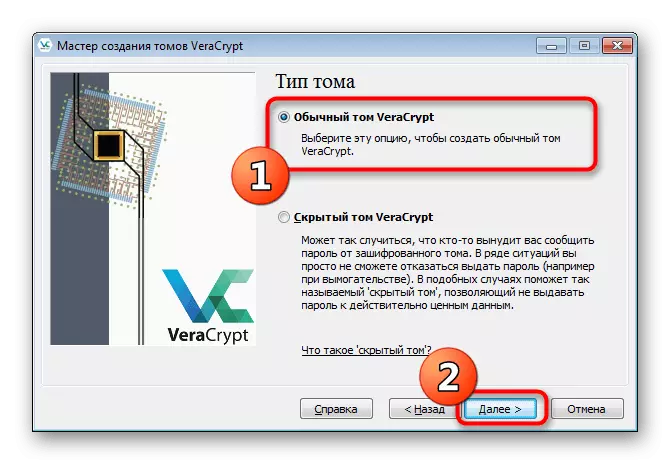

- Créer un volume normal.

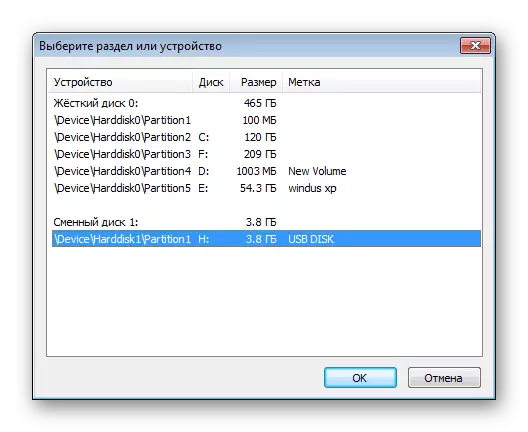

- Cliquez sur le bouton "Périphérique" pour passer à la sélection de lecteurs Flash pour cryptage.

- Après avoir ouvert la fenêtre, trouvez le disque amovible approprié.

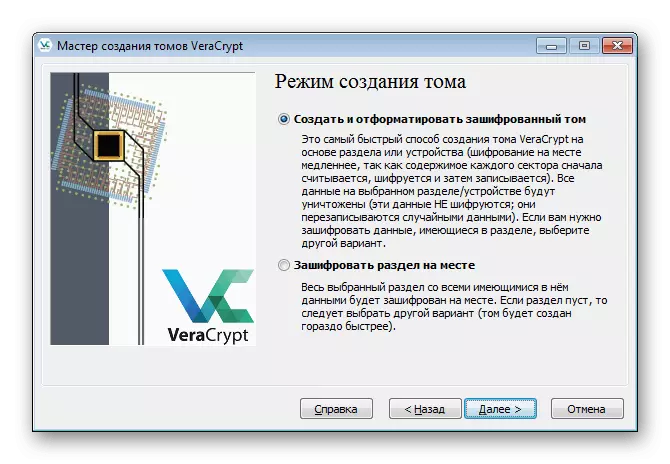

- Vous êtes invité à créer un nouveau volume et formatez-le ou exécuter un cryptage, laissant des fichiers disponibles. La deuxième méthode prendra beaucoup plus de temps, donc en l'absence de fichiers, vous devez spécifier "Créer et formater le volume crypté".

- Toutes les autres actions sont fabriquées de la même manière que dans le cas des conteneurs - le mot de passe est configuré, le type de cryptage, puis le processus de formatage est démarré. La même chose s'applique au mont

Vous devez marquer un élément - maintenant lorsque vous connectez un lecteur flash à un ordinateur, une notification apparaîtra »avant d'utiliser le disque dans le lecteur, elle doit être formatée." À ce stade, soyez particulièrement vigilant, car il est toujours nécessaire de rejeter cette offre. Après l'annulation, lancez le VeracRypt et montez le lecteur à travers celle-ci, ce n'est que correctement affiché dans le système et les fichiers seront disponibles pour le fonctionnement.

Aujourd'hui, vous avez connecté les méthodes de cryptage de données sur le lecteur flash. La majeure partie de l'attention a été portée à un logiciel unique appelé Veracrypt. Cette décision offre à l'utilisateur plusieurs types de protection de l'information afin que tout le monde puisse trouver le moyen idéal pour lui-même. Il est très important de prendre en compte toutes les étapes des instructions afin de prévenir accidentellement les erreurs et de ne pas perdre tous les fichiers.