Artikulu honetan - Pasahitz pertsonalizatuak hack hack-en erabil daitezkeen informazio zehatza eta horrelako erasoen aurrean zaurgarri zauden. Eta amaieran lineako zerbitzuen zerrenda aurkituko duzu zure pasahitza arriskuan jarri den ala ez jakiteko. Gaiari buruzko bigarren artikulua ere (dagoeneko) ere egongo da, baina irakurtzea irakurtzea gomendatzen dut uneko berrikuspenetik, eta hurrengo batera joan.

Eguneratzea: Prest Hurrengo materiala pasahitzen segurtasuna da, haien kontuak eta pasahitzak nola maximizatzen diren deskribatzen dituena.

Zer metodo erabiltzen dira pasahitzak piratatzeko

Pasahitzak piratatzeko, ez dago hain teknika desberdinen artean. Ia guztiak ezagutzen dira eta informazio konfidentzialaren ia edozein konpromiso lortzen da metodo edo konbinazio indibidualak erabilita.Phing

Posta zerbitzu ezagunen eta sare sozialetako pasahitzik ohikoena da gaur egun "garrantzitsuena" da, eta metodo honek erabiltzaileen portzentaje oso handia du.

Metodoaren funtsa da, uste duzulako, adibidez, gmail, VC edo ikaskide berberak, adibidez, adibidez, eta arrazoi batentzat, zure erabiltzaile izena eta pasahitza sartzeko eskatzen zaie ( Sarrera, zerbait baieztatzea, bere txandarentzat, etab.). Pasahitza sartu eta berehala, intrusetan dago.

Nola gertatzen da: Ustez, eskutitz zerbitzua jaso dezakezu, ustez, laguntza zerbitzutik, kontua sartu eta esteka ematen denean, gunea irekitzen duzunean, jatorrizkoa kopiatzen duzunean. Aukera bat da ordenagailu batean nahi ez den softwarearen instalazio baten ondoren, sistemaren ezarpenak aldatu egiten direla helbidea arakatzailea helbide barran sartzen denean, phishing gunean erortzen zara modu berean.

Ohartuta nengoela, erabiltzaile askok honekin topo egiten dute eta normalean desatententzioarekin lotuta dago:

- Gutuna jaso ondoren, formulario batean edo beste batek zure kontua gune jakin batean sartzeko aukera ematen dizu, arreta jarri gune honetako posta helbidetik bidali den ala ez: antzeko helbideak erabiltzen dira normalean. Adibidez, [email protected] helbidera, [email protected] edo antzeko zerbait izan daiteke. Hala ere, helbide zuzenak ez du beti bermatzen dena ondo dagoela.

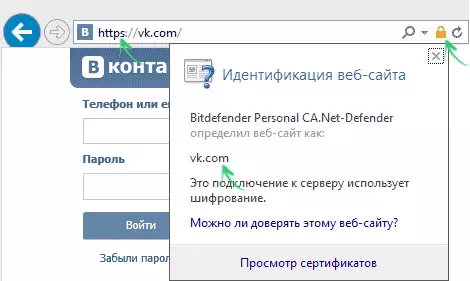

- Pasahitza sartu aurretik, begiratu arretaz arakatzailearen helbide barran. Lehenik eta behin, zehaztu behar da joan nahi duzun gunea. Hala ere, ordenagailuan software maltzurraren kasuan, hori ez da nahikoa. HTTPS protokoloa http protokoloa erabiliz http protokoloa eta helbide barran "blokeoaren" irudiaren ordez zehaztu daitekeen konexio-zifratzeari ere ordaindu beharko zaio, hau da, hau ziurtatu dezakezu. Honetan zaudela ziurtatu dezakezu Gunea. Zifratzea erabiltzen duten ia baliabide serio guztiak.

Bide batez, kontuan hartzen dut Pasahitzaren sorreraren phishing-ek eta metodoak ez dutela esan nahi gaur egun pertsona baten lan kementsua (hau da, ez du milioi bat pasahitz eskuz sartu behar) - guztiek berezia dute Programak, azkar eta bolumen handietan eta, ondoren, erasotzailearen arrakastaren berri eman. Gainera, programa horiek ezin dira hackerren ordenagailuan lan egin, eta zure eta milaka beste erabiltzaile ezkutatuta, batzuetan hackingaren eraginkortasuna areagotzen dutenak.

Pasahitzak hautatzea

Pasahitza hautatzea (indar gordina, errusieraz indar zakarra) erabiliz ere oso ohikoa da. Duela urte batzuk, eraso horietako gehienak pertsonaia multzo jakin batzuen konbinazio guztiak izan ziren, luzera jakin bateko pasahitzak konpilatzeko, orduan, dena sinpleagoa da (hackerrentzat).Azken urteotan azken urteotan filtratutako populatuen azterketak erakusten du horien erdia baino gutxiago berezia dela, "zuzenean" batez ere esperientziarik gabeko erabiltzaileek, portzentajea guztiz txikia da.

Zer esan nahi du horrek? Orokorrean, hackerrek ez ditu erregularik gabeko milioika konbinazio ordenatu behar: 10-15 milioi pasahitz (gutxi gorabehera zenbakia, baina egia) eta konbinazio hauek soilik ordezkatuz, ia erdia piratatu dezake edozein gunetako kontuak.

Kontu zehatz baten aurkako erasoa izanaren kasuan, datu-baseaz gain, busto sinplea erabil daiteke eta software modernoak nahiko azkar egiteko aukera ematen du: 8 karaktere pasahitza egun batzuen buruan hackexu daiteke (eta Pertsonaia hauek data edo ohiko ez diren izenak eta datak konbinatzen badira, minutu batzuetan).

Ohar: Pasahitz eta zerbitzu desberdinetarako pasahitz bera erabiltzen ari bazara, zure pasahitza eta dagokion helbide elektronikoa arriskuan jarriko dira horietako edozeinetan, saioa hasteko eta pasahitzaren konbinazio berdina lortzeko, ehunka probatuko da Beste gune batzuk. Adibidez, hainbat milioi pasahitz Gmail eta Yandex itxi ondoren, iazko amaieran, jatorriaren kaka egiteko olatuak, lurruna, gudua.net eta uplay (uste dut eta beste askok, besterik gabe, adierazi zidaten joko zerbitzuak).

Hacking guneak eta hash pasahitzak jasotzea

Gune serio gehienek ez dute zure pasahitza ezagutzen duzun moduan gordetzen. Hash datu-basean bakarrik gordetzen da - funtzio itzulezina aplikatzearen emaitza (hau da, emaitza honetatik ezin da berriro pasahitza eskuratu). Gunearen sarreran hash berriro kalkulatu da eta, datu-basean gordetzen denarekin bat egiten badu, pasahitza behar bezala sartu duzu.

Asmatzeko erraza denez, Hashi da, eta ez da pasahitzak beraiek segurtasun arrazoiengatik bakarrik - datu-basearen erasotzaile potentziala eta jasotzea ezin izan zuen informazioa erabili eta pasahitzak ezin izan ditu erabili.

Hala ere, nahiko maiz egin daiteke:

- Hash kalkulatzeko, zenbait algoritmo erabiltzen dira, gehienetan ezagunak eta arruntak (hau da, denek erabil ditzakete).

- Milioika pasahitz dituztela (bustoaren ikuspegitik), erasotzaileak algoritmo irisgarri guztiek kalkulatutako pasahitz hauen hash-era sarbidea du.

- Jasotako datu-basearen eta pasahitzak kartografikoaren oinarrian mapatzea, zein algoritmo erabiltzen da eta datu baseko sarreren sarreretan pasahitz errealak ezagutzen dituena zehaztu dezakezu konparazio sinplea (undetiko guztientzako). Eta itzaltzeko bitartekoak gainontzekoak, baina pasahitz bakarrak aurkitzen lagunduko dizu.

Ikus dezakezuenez, zure pasahitzak bere webgunean gordetzen ez dituzten hainbat zerbitzuetako salaketak merkaturatzea, ez zaitu zertan babestu bere ihesak.

Spyware Spyware

Spyware edo Spyware - ordenagailu batean ezkutatuta dagoen software maltzur sorta zabala (espioi funtzioak ere beharrezkoak diren softwarean sartu daitezke) eta erabiltzaileari buruzko informazioa biltzen.Besteak beste, espioitza mota indibidualak, adibidez, keyloggers (klik egiten dituzun teklak pistatzen dituzten programak) edo ezkutuko trafiko analizatzaileak erabil daitezke (eta erabili) pasahitz pertsonalizatuak lortzeko.

Gizarte Ingeniaritza eta Pasahitzak berreskuratzeko galderak

Wikipediaren arabera, ingeniaritza sozialak esaten digu - pertsona baten psikologiaren berezitasunak oinarritzat hartuta (hemen phishing-a aipatu eta aipatu daiteke). Interneten ingeniaritza soziala erabiltzeko adibide ugari aurki ditzakezu (bilatzea eta irakurtzea gomendatzen dut - interesgarria da), eta horietako batzuk beren dotoreziarekin deitzen dira. Oro har, metodoa murrizten da gizakiaren ahultasuna erabiliz informazio konfidentzialetara sartzeko behar den ia informazio ia ia edozein informazio lor daitekeela.

Pasahitzekin lotutako etxeko adibide sinple eta bereziki dotorea bakarrik emango dut. Dakizuenez, pasahitza berreskuratzeko gune askotan nahikoa da proba galderari erantzuna aurkeztea: zein ikastetxetan ikasi zenuen, amaren neskamearen izena, maskota baten ezizena ... izan ere Jada ez da informazio hau sare sozialetan sarbide irekian jarri, zaila dela uste duzu sare sozial berberekin laguntzarekin, edo bereziki ezagutuko duzu informazio hori?

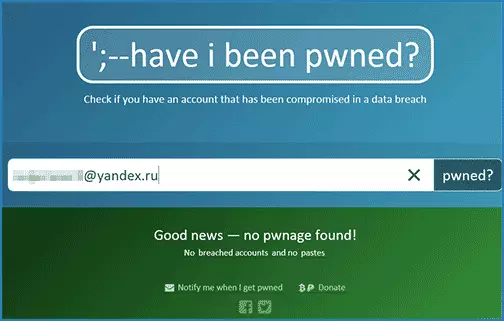

Nola jakin zein pasahitza piratatu zen

Beno, artikuluaren amaieran, pasahitza hacker sarbidean egon diren pasahitz datu-baseekin bateratuz zure pasahitza edo erabiltzaile izena bateratzea ahalbidetzen duen hainbat zerbitzu. (Apur bat harritzen nau, haien artean, errusiar hiztun zerbitzuen datu baseen ehuneko gehiegi).

- https://haveibeenpwned.com/

- https://breachalarm.com/

- https://pwnedlist.com/query.

Zure kontua aurkitu al duzu hacker ospetsuen zerrendan? Zentzuzkoa da pasahitza aldatzea, baina kontu seguruen inguruko xehetasun gehiagotan datozen egunetan idatziko dut.