Käesolevas artiklis - üksikasjalik teave, milliseid meetodeid saab kasutada kohandatud paroolide häkkimiseks ja miks te selliste rünnakute suhtes haavatate. Ja lõpus leiate nimekirja võrguteenustest, mis võimaldavad teil teada saada, kas teie parool on juba ohustatud. Teist artiklit tekib ka (juba olemas), kuid soovitan lugeda lugemist praegusest läbivaatamisest ja seejärel läheme järgmisele.

Update: valmis järgmine materjal on paroolide turvalisus, mis kirjeldab, kuidas maksimeerida nende kontosid ja paroole neile.

Milliseid meetodeid kasutatakse paroolide häkkimiseks

Paroolide häkkimise jaoks ei ole selliseid erinevaid tehnikaid. Peaaegu kõik neist on teada ja peaaegu igasugune konfidentsiaalse teabe kompromissi saavutatakse individuaalsete meetodite või nende kombinatsioonide kasutamise kaudu.Andmepüügil

Kõige tavalisem viis, mis täna on "juhtiv" paroolid populaarsed postiteenused ja sotsiaalsed võrgustikud on andmepüügi ja see meetod töötab väga suure protsendi kasutajatele.

Sisuliselt meetod on see, et te langete, nagu te arvate, tuttav sait (sama Gmaili, VC või klassikaaslasi, näiteks) ja ühel või teisel põhjusel palutakse teil sisestada oma kasutajanime ja parooli ( Sissepääs, midagi kinnitust tema vahetuse jne). Kohe pärast parooli sisenemist osutub sissetungijatele.

Kuidas see juhtub: saate kirja, väidetavalt tugiteenusest, mis on esitatud konto sisenemise vajaduse ja lingile antakse, kui te lähete, kuhu sait avaneb, täpselt kopeeritud originaal. Valik on võimalik, kui pärast soovimatu tarkvara juhuslikku paigaldamist arvutisse muudetakse süsteemi seaded nii, et aadressiribal asuva aadressi brauseri sisestate, sa tegelikult langevad andmepüügisaalile täpselt samamoodi.

Nagu ma märkisin, tulevad väga palju kasutajaid ja tavaliselt see on seotud tähelepanematu:

- Kirja saamisel, mis ühes vormis või teises vormis pakub teie kontole konkreetse saidi kontole sisestada tähelepanu sellele, kas see on saadetud posti aadressilt sellel saidil: sarnased aadressid kasutatakse tavaliselt. Näiteks võib [email protected] asemel olla [email protected] või midagi sarnast. Siiski ei garanteeri õige aadress alati, et kõik on korras.

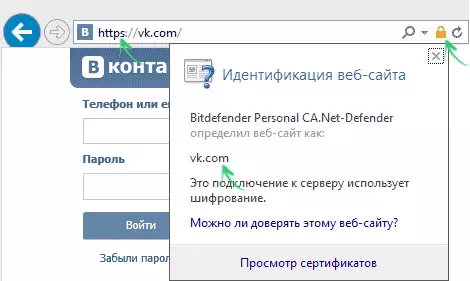

- Enne parooli sisestamist vaata hoolikalt brauseri aadressiribal. Esiteks tuleb täpsustada, et sait, mida soovite minna. Kuid pahatahtliku tarkvara puhul arvutis ei piisa sellest. Seda tuleks maksta ka ühenduse krüpteerimise olemasolule, mida saab määrata HTTP-protokolli abil HTTP-i asemel ja aadressiribale "Lock" pildi abil, klõpsates sellele, et te saate veenduda, et olete sellel sait. Peaaegu kõik tõsised ressursid, mis vajavad sisselogimist krüpteerimise kasutamiseks.

Muide, ma märgin, et andmepüügirünnakud ja parooli genereerimise meetodid (kirjeldatud allpool) ei tähenda täna üks inimene (see tähendab, et ta ei pea kehtestama miljoni paroolide käsitsi) - kõik teevad erilist Programmid, kiiresti ja suured mahud ning seejärel aru edu ründaja. Lisaks sellele ei saa need programmid häkkeri arvutis töötada ja teie ja tuhandete teiste kasutajate varjatud, mis mõnikord suurendab häkkimise tõhusust.

Paroolide valik

Rünnakud, kasutades paroolivaliku (brute jõudu, ebaviisakas tugevus vene keeles) on samuti piisavalt tavaline. Kui paar aastat tagasi olid enamik nendest rünnakutest tõesti kõigi teatud tähemärkide kombinatsioonide katkestamist teatud pikkuse paroolide kompileerimiseks, siis hetkel on kõik mõnevõrra lihtsam (häkkerite jaoks).Viimastel aastatel viimastel aastatel lekkinud polaatide analüüs näitab, et vähem kui pooled neist on ainulaadsed, samas kui nendel saitidel, kus "live" valdavalt kogenematud kasutajad on protsent täiesti väike.

Mida see tähendab? Üldiselt asjaolu, et häkker ei pea sorteerimata mitte korrapäraseid miljoneid kombinatsioone: mille alus on 10-15 miljonit paroolit (ligikaudne number, kuid tõde lähedal) ja asendades ainult neid kombinatsioone, see võib häkkida peaaegu pool kontode mis tahes kohas.

Konkreetse konto jaoks keskendunud rünnaku korral võib kasutada lihtsat büst, ja kaasaegne tarkvara võimaldab teil seda suhteliselt kiiresti teha: 8 tähemärki parooli saab häkkida päeva jooksul (ja Kui need tähemärgid on kuupäev või nimi ja kuupäevad, mis ei ole haruldased - minutites).

Märge: Kui kasutate sama parooli erinevate saitide ja teenuste jaoks, niipea, kui teie parool ja vastav e-posti aadress ohustatakse ühelgi neist, kasutades sama kombinatsiooni sisselogimise ja parooliga, seda testitakse sadu muud saidid. Näiteks kohe pärast mitme miljoni paroolide lekkimist Gmaili ja Yandexi lekke eelmise aasta lõpus, päritolukontode häkkimise laine, auru, lahing.net ja uplay (ma arvan, ja paljud teised, lihtsalt kaebasid mulle määratud Mänguteenused).

Häkkimissaitide ja Hash-paroolide vastuvõtmine

Enamik tõsiseid saite ei salvesta oma parooli kujul, kus te seda teate. Ainult räsi salvestatakse andmebaasis - pöördumatu funktsiooni rakendamise tulemus (st sellest tulemusel ei saa paroolist uuesti parooliga saada). Teie saidi sissepääsu juures arvutatakse räsi uuesti ja, kui see langeb kokku, mida andmebaasi salvestatakse, siis olete sisestanud parool õigesti.

Kuna see on lihtne ära arvata, on Hashi ja mitte paroolid ise just turvalisuse huvides - nii, et andmebaasi ründaja potentsiaalse häkkimise ja vastuvõtmisega ei saanud ta teavet kasutada ja paroolide teada saada.

Kuid üsna sageli seda teha võib:

- Hash arvutamiseks kasutatakse teatud algoritme, enamasti tuntud ja tavalisi (s.t igaüks saab neid kasutada).

- Võttes aluseid miljoneid paroole (alates punktist umbes büst), ründaja on ka juurdepääsu nende paroolide arvutatud kõik kättesaadavad algoritmid.

- Informatsiooni kaardistamine vastuvõetud andmebaasist ja paroolide hoidmine oma baasist, saate kindlaks määrata, millist algoritmi kasutatakse ja tunnustatud reaalseid paroole andmebaasi kannete osana lihtsa võrdluse abil (kõikidele undesiootilisele). Ja kustutamise vahendid aitavad teil ülejäänud unikaalsed, kuid lühikesed paroolid teada saada.

Nagu näete erinevate teenuste turustamise väiteid, et nad ei salvesta oma paroole oma veebisaidil, ei pruugi teid tingimata kaitsta oma lekke eest.

Spyware nuhkvara

Nuhkvara või nuhkvara - lai valik pahatahtlikku tarkvara, mis on varjatult arvutisse installitud (ka spioonifunktsioone saab lisada mingi vajaliku tarkvara) ja koguda teavet kasutaja kohta.Muuhulgas saab kasutada individuaalseid nuhkvara tüüpe, näiteks keyloggereid (programmid, mis jälgivad klahve) või peidetud liiklusanalüsaatoreid (ja mida kasutatakse) kohandatud paroolide saamiseks.

Sotsiaaltehnika ja parooli taastamise küsimused

Wikipedia sõnul räägib Social Engineering meile - teabe kättesaadavuse meetod isiku psühholoogia iseärasuste alusel (siin võib olla seotud ja maininud phishing). Internetis leiate paljude sotsiaalse inseneri kasutamise näiteid (soovitan otsida ja lugeda - see on huvitav), kellest mõned on silmatorkavad oma elegantsiga. Üldiselt vähendatakse meetodit asjaolule, et peaaegu iga konfidentsiaalse teabe kasutamiseks vajaliku teabe võib saada inimese nõrkusega.

Ja ma annan ainult lihtsa ja eriti elegantse leibkonna näite, mis on seotud paroolidega. Nagu te teate, paljudes saitidel parooli taastamiseks, piisab, et tutvustada vastuse katse küsimusele: millises koolis õppisite, ema neiu nimi, lemmiklooma hüüdnimi ... Isegi kui teil on Enam ei paiguta seda teavet avatud juurdepääsu sotsiaalsete võrgustike, sest te arvate, et see on raske tahe abiga samade sotsiaalsete võrgustike, olles tuttav teiega või spetsiaalselt tutvuda, märkamatult saada sellist teavet?

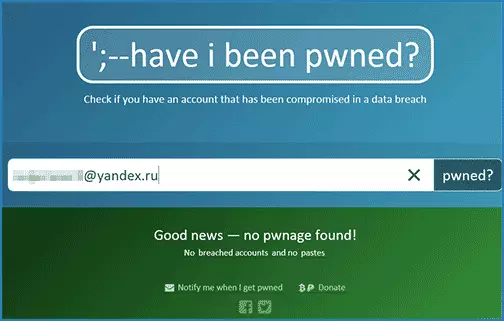

Kuidas teada saada, mida teie parool on häkkinud

Noh, artikli lõpus, mitmed teenused, mis võimaldavad teil teada saada, kas teie parool on häkkinud oma e-posti aadressi või kasutajanimega sobitades parooli andmebaasidega, mis on olnud häkkeril. (Ma üllatan mind veidi, et nende hulgas on liiga palju venekeelsete teenuste andmebaaside osakaal).

- https://haveibeenpwned.com/

- https://brechalarm.com/

- https://pwnedlist.com/query.

Kas olete avastanud oma konto kuulsate häkkerite nimekirjas? See on mõttekas muuta parooli, kuid üksikasjalikumalt ohutu tavasid seoses konto paroolide ma kirjutan lähiaegadel.