Mikrotik routers son populares e instalado en los hogares u oficinas de muchos usuarios. La principal seguridad del trabajo con estos equipos es el derecho configurado Firewall. Incluye un conjunto de parámetros y reglas para proteger la red de los extraños y la piratería.

Configurar el cortafuegos del router Mikrotik

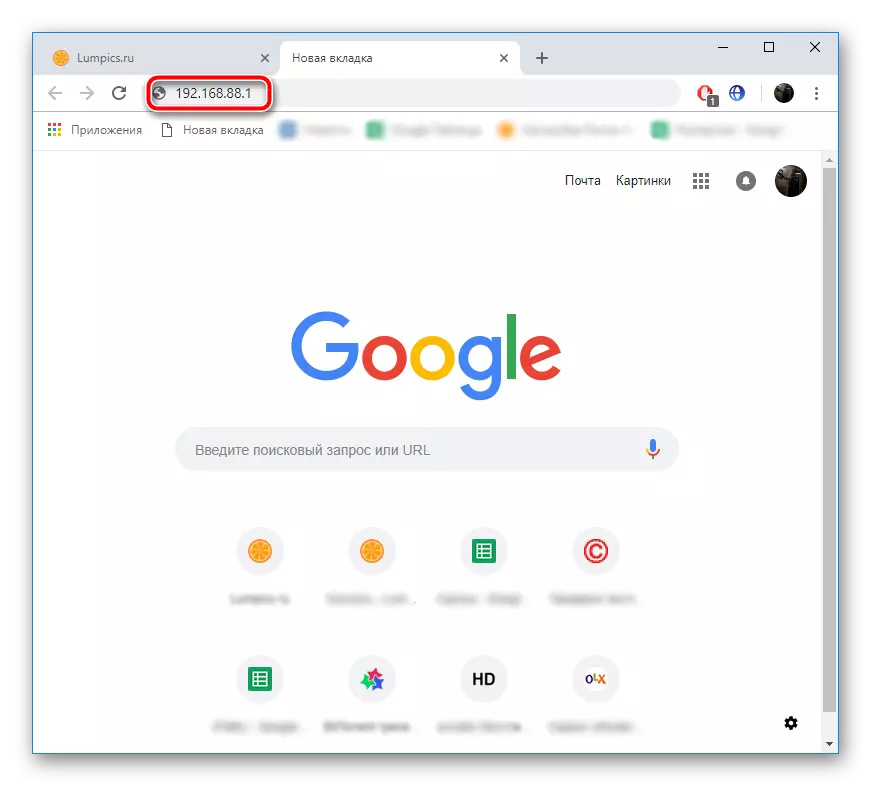

La configuración del router se lleva a cabo utilizando un sistema operativo especial que le permite utilizar una interfaz web o un programa especial. En dos de estas versiones no todos son necesarios para la edición del servidor de seguridad, por lo que no importa lo que usted prefiere. Nos concentraremos en la versión del navegador. Antes de empezar, tienes que entrar en:

- A través de cualquier navegador conveniente, ir a 192.168.88.1.

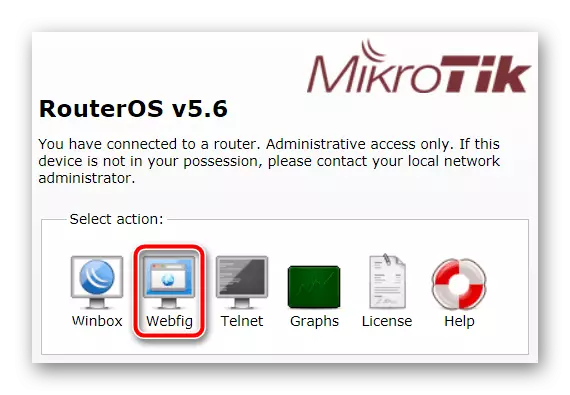

- En la interfaz web de inicio del router, seleccione "Webfig".

- Va a mostrar el formulario de inicio de sesión. Introduzca el nombre de usuario y contraseña en las cuerdas, que son los valores por defecto del administrador.

Usted puede encontrar más información acerca de la configuración completa de routers de esta empresa en otro artículo en el siguiente enlace, y vamos a convertir directamente a la configuración de los parámetros de protección.

Leer más: Cómo configurar el router Mikrotik

La limpieza de reglas de hojas y la creación de nuevos

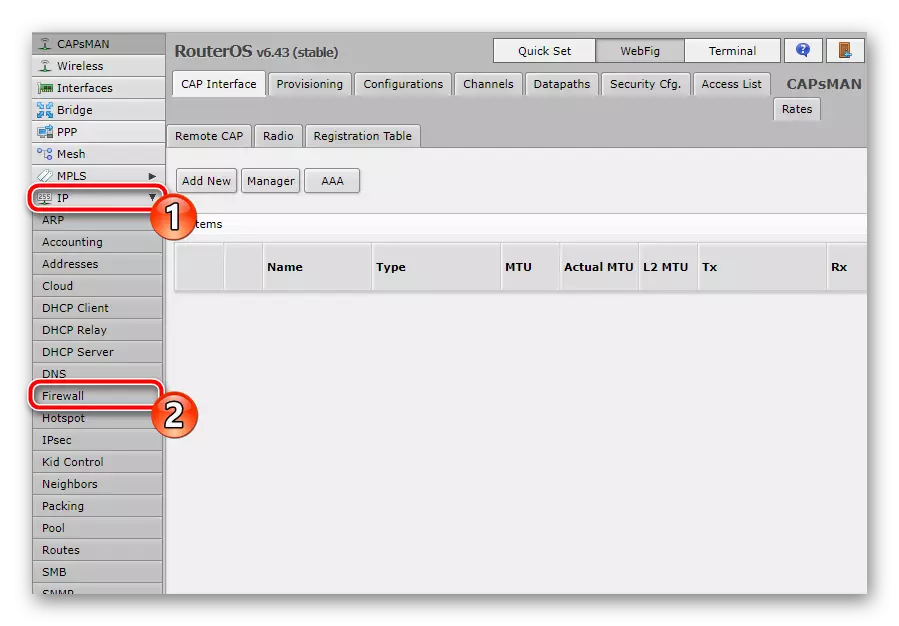

Después de entrar, se le mostrará el menú principal, donde el panel con todas las categorías está presente a la izquierda. Antes de añadir su propia configuración, tendrá que hacer lo siguiente:

- Expanda la categoría "IP" y vaya a la sección "Firewall".

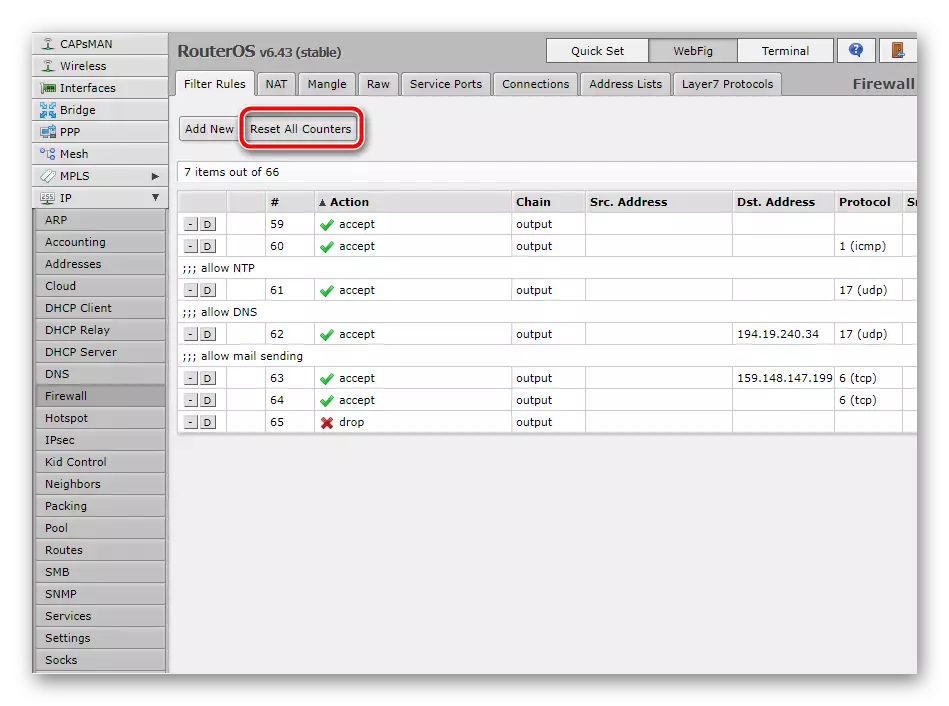

- Limpiar todas las reglas presentan pulsando el botón correspondiente. Es necesario producir esto con el fin de continuar el conflicto en el futuro al crear su propia configuración.

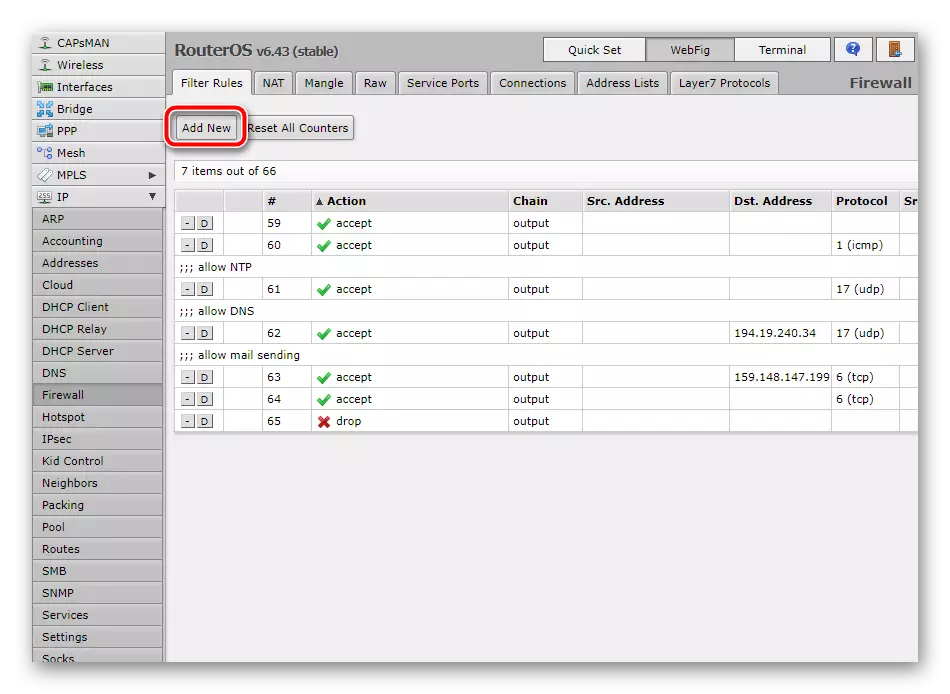

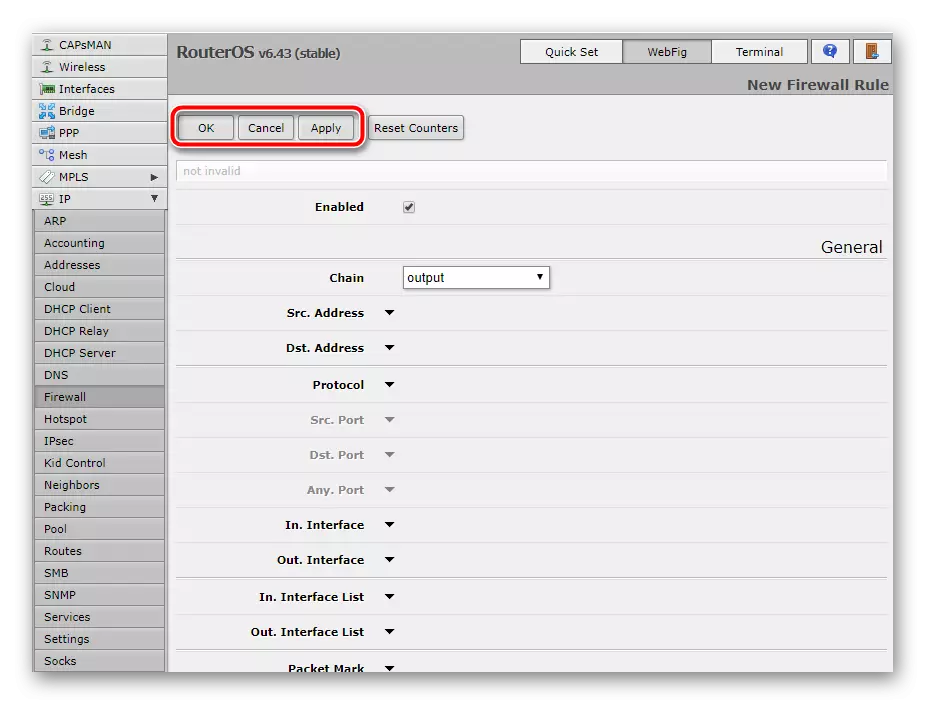

- Si ha introducido el menú a través del navegador, la transición a la ventana de creación de configuración se lleva a cabo a través del botón "add", debe hacer clic en el programa en el programa.

Ahora, después de añadir cada regla, tendrá que hacer clic en el mismo botón de creación de volver a desplegar la ventana de edición. Vamos estancia con más detalle en todas las configuraciones básicas de seguridad.

dispositivo de comprobación de la comunicación

El router conectado al ordenador a veces se verifica por el sistema operativo de Windows para la conexión activa. Puede ejecutar un proceso de tal forma manual, pero este recurso está disponible sólo si el servidor de seguridad es la comunicación presentes permisos con el sistema operativo. Está configurado de la siguiente manera:

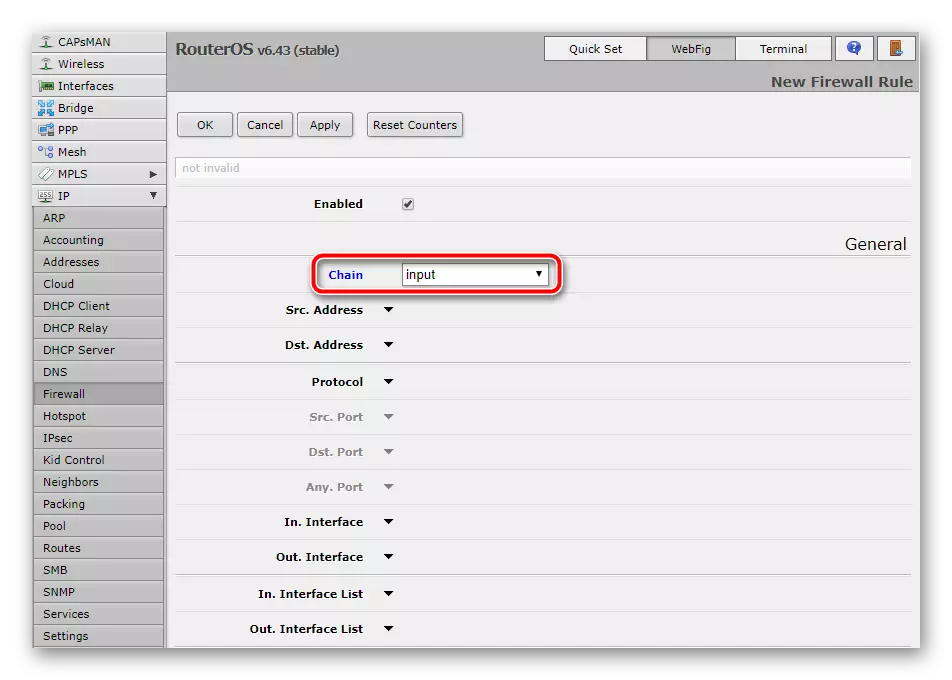

- Haga clic en "Agregar" o Red Plus para mostrar una nueva ventana. Aquí, en la línea de "cadena", que se traduce como "red" especifique "entrada": entrante. Por lo tanto, ayudará a determinar que el sistema se refiere al enrutador.

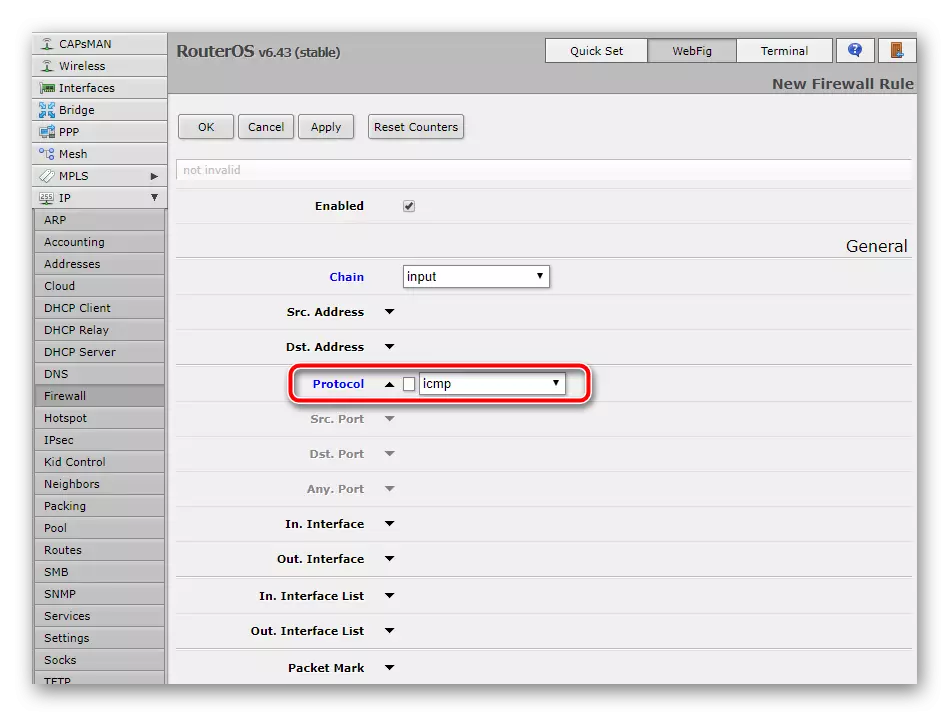

- Al elemento "Protocolo", establecer el valor "ICMP". Este tipo sirve para transmitir mensajes asociados con errores y otras situaciones no estándar.

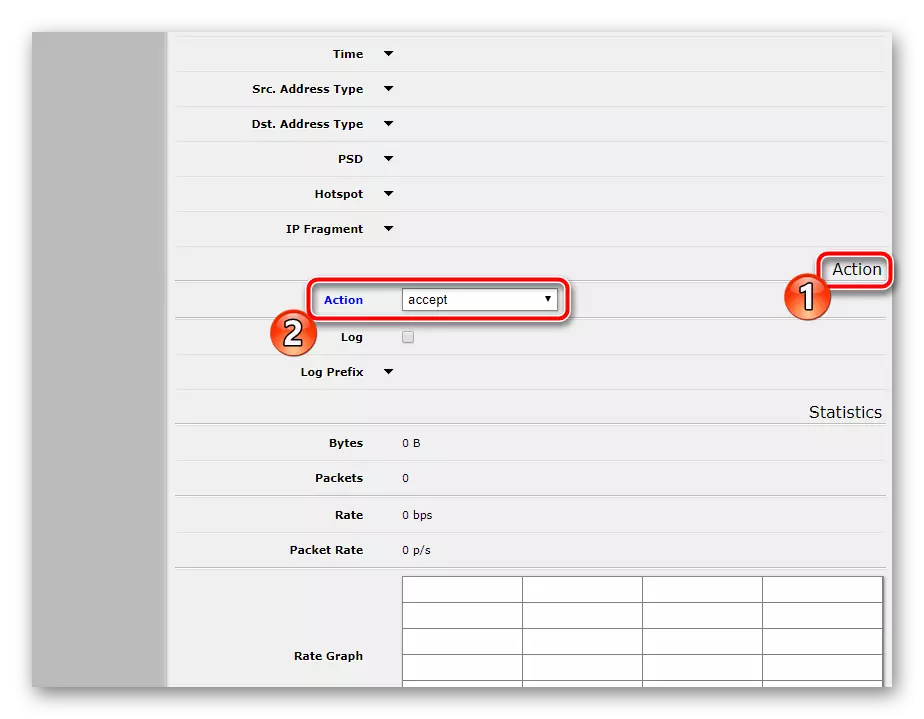

- Muévase a la sección o la pestaña de la acción, donde se instale "Aceptar", es decir, esta edición le permite realizar una patada de dispositivo de Windows.

- Sube para aplicar los cambios y completar la edición de la regla.

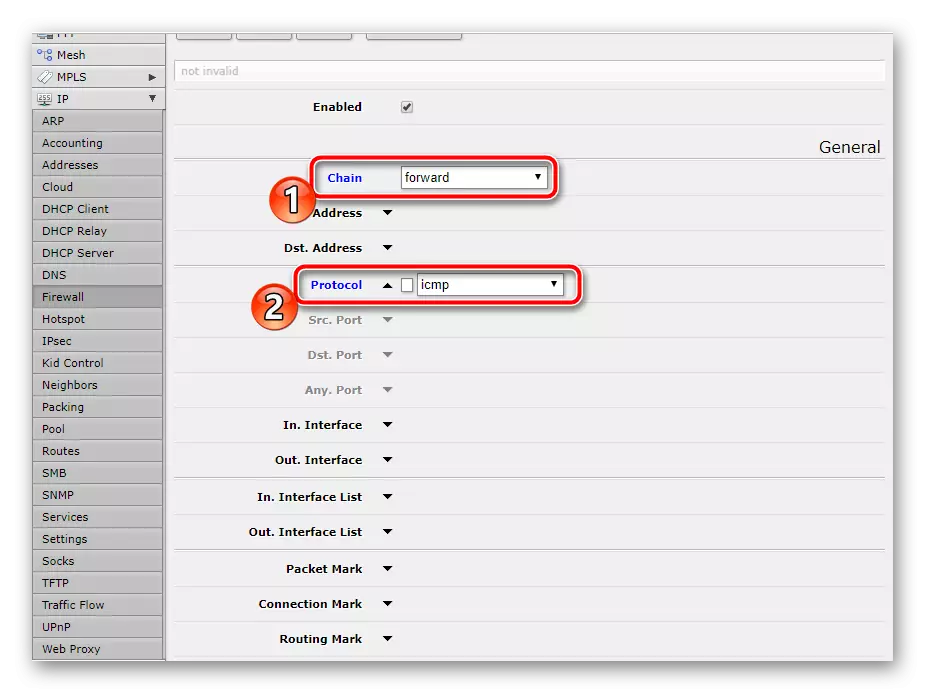

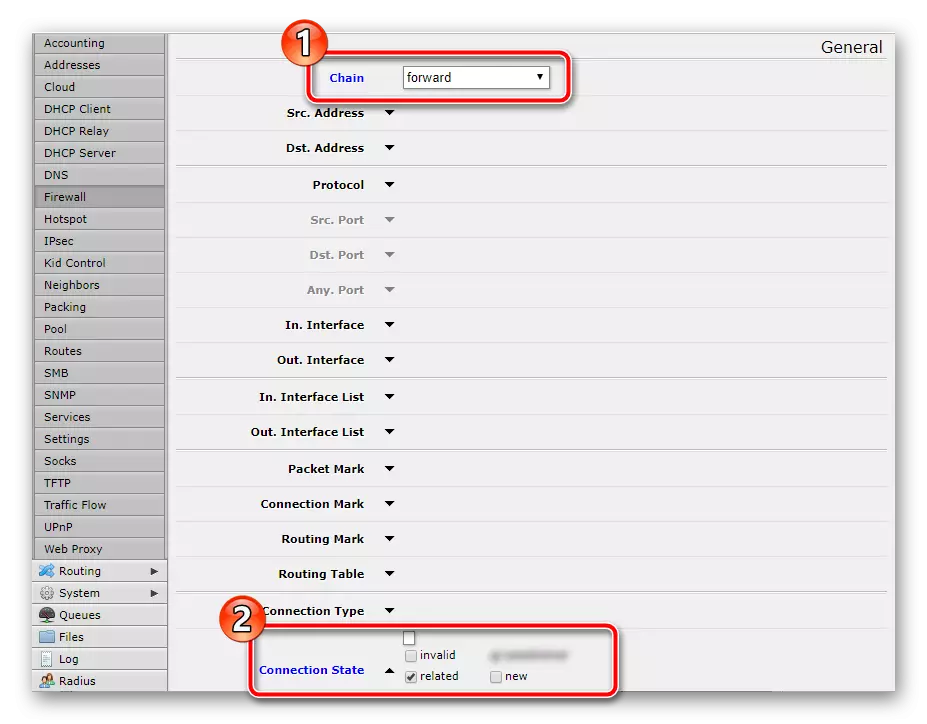

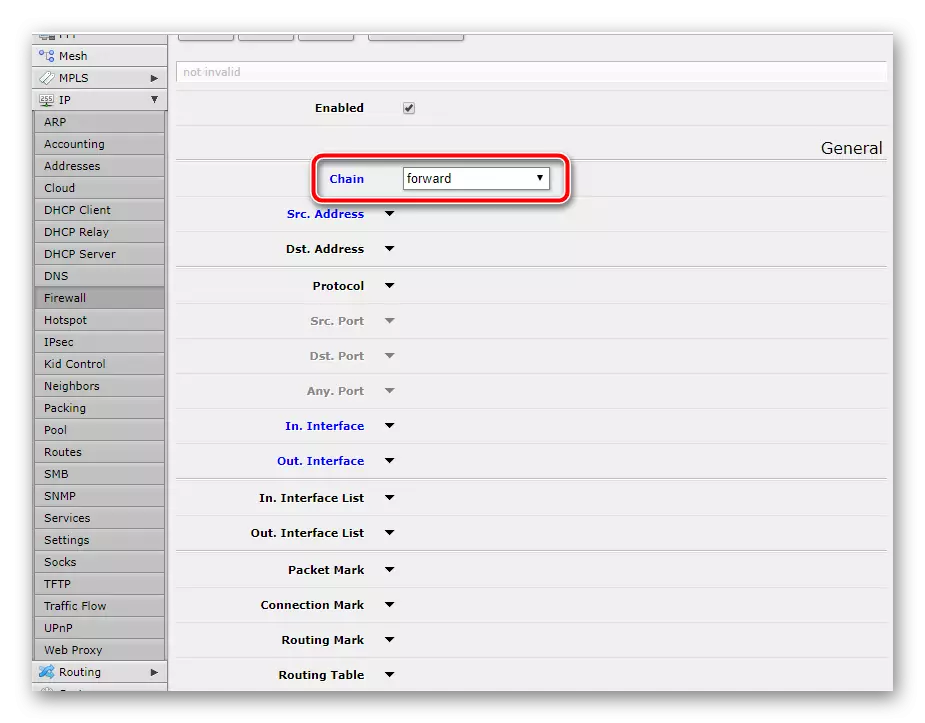

Sin embargo, en esto, todo el proceso de mensajería y equipo de verificación a través de Windows no termina. El segundo artículo es la transferencia de datos. Por lo tanto, cree un nuevo parámetro donde especifique "cadena": "adelante", y el protocolo, especifique cómo se realizó en el paso anterior.

No se olvide de verificar la "acción" para que "acepte" se entregue allí.

Permiso de conexiones instaladas.

Otros dispositivos están conectados al enrutador con Wi-Fi o Cables. Además, se puede utilizar un grupo de hogar o corporativo. En este caso, deberá resolver las conexiones instaladas para que no haya problemas con el acceso a Internet.

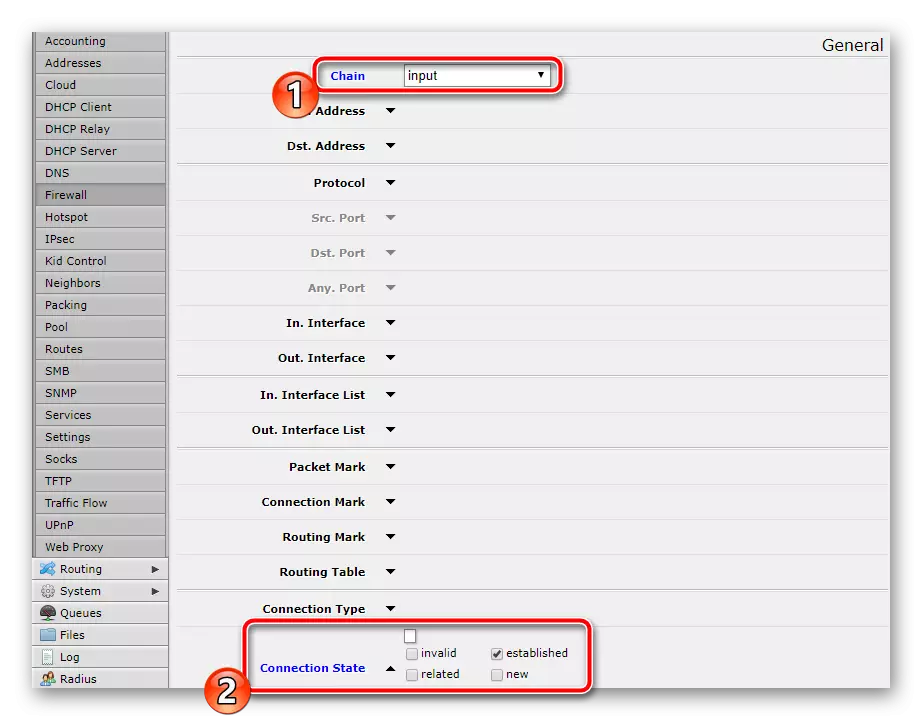

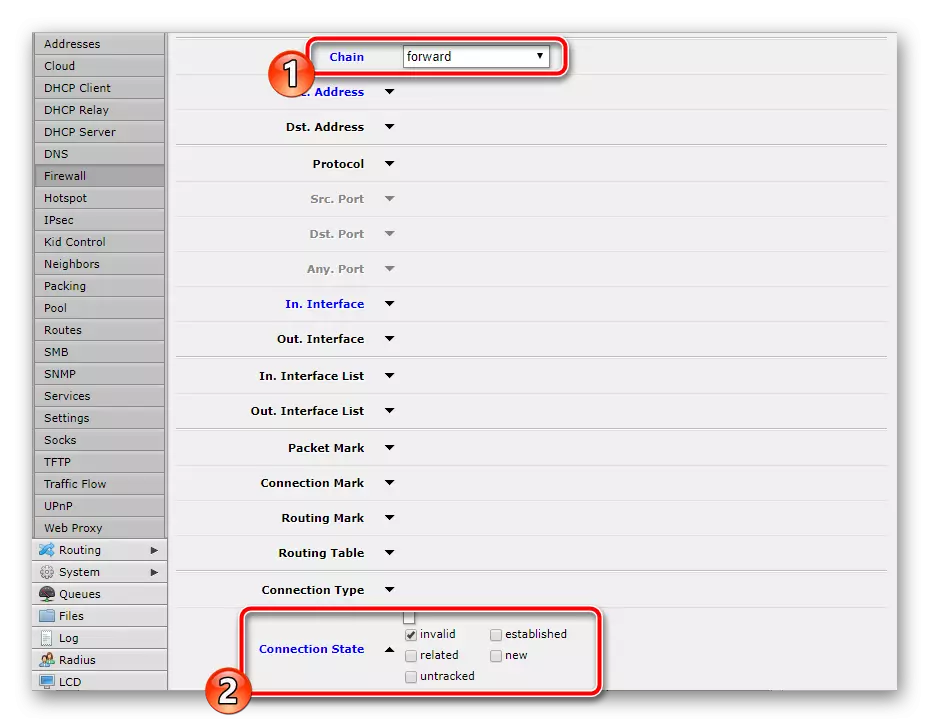

- Haga clic en "Agregar". Especifique el tipo de tipo de red entrante. Ejecute un poco hacia abajo y revise el "Estado establecido" opuesto al "Estado de conexión" para especificar el conjunto de conexión.

- No se olvide de verificar la "acción" para que se seleccione el artículo que necesita, como en las configuraciones de reglas anteriores. Después de eso, puede guardar los cambios e ir más lejos.

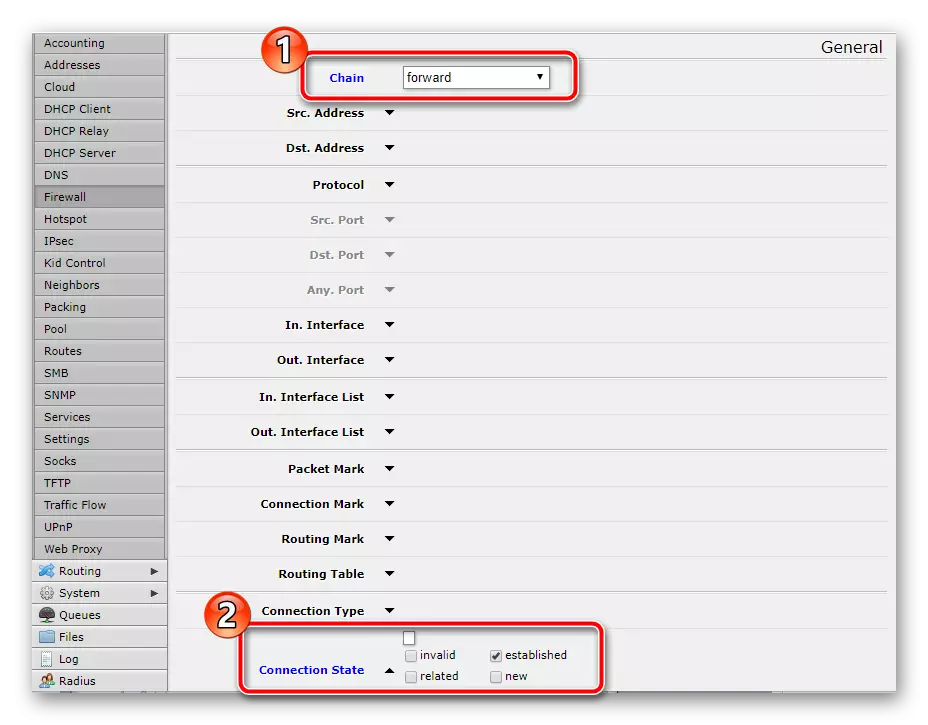

En otra regla, ponga la "cadena" cerca de "adelante" y marque el mismo punto. La acción también debe confirmarse seleccionando "Aceptar", solo después de eso, vaya.

RESOLUCIONES Conexiones relacionadas

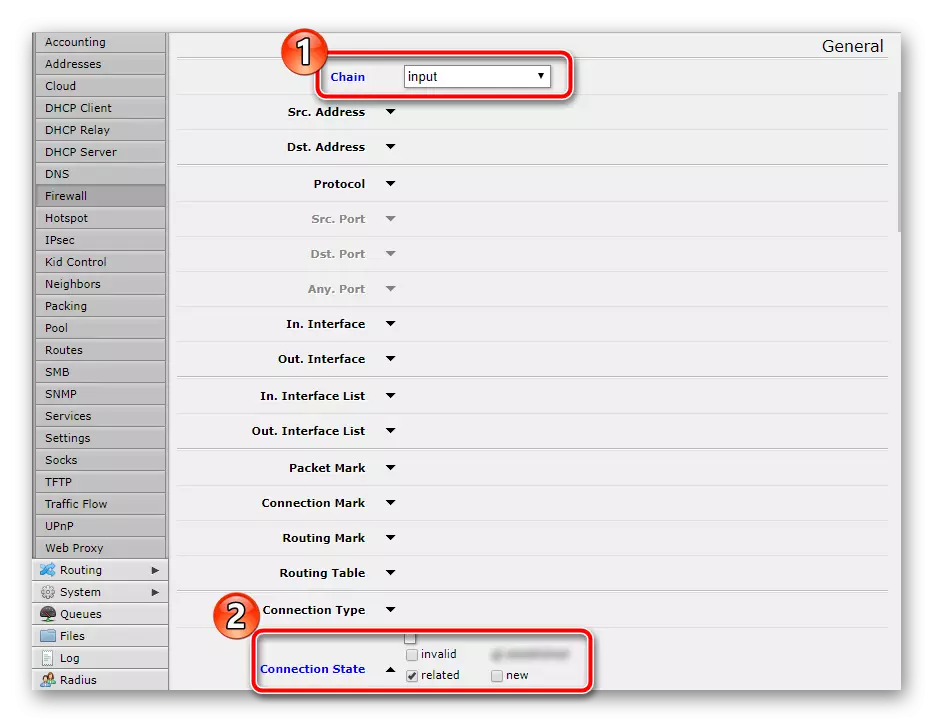

Se deben crear aproximadamente las mismas reglas para las conexiones relacionadas, para no entrar en conflicto cuando se intenta una autenticación. Todo el proceso se lleva a cabo literalmente en varias acciones:

- Determine la regla de la "cadena" del valor: "Entrada", descienda y marque la casilla de verificación "Relacionada" frente a la inscripción "Estado de conexión". No se olvide de la sección "Acción", donde se activa el mismo parámetro.

- En la segunda configuración nueva, deje el tipo de conexión como el mismo, pero la red se configura "Adelante", también en la sección Acciones que necesita un elemento "Aceptar".

Asegúrese de mantener los cambios para que las reglas se agreguen a la lista.

Resolución de la conexión a internet

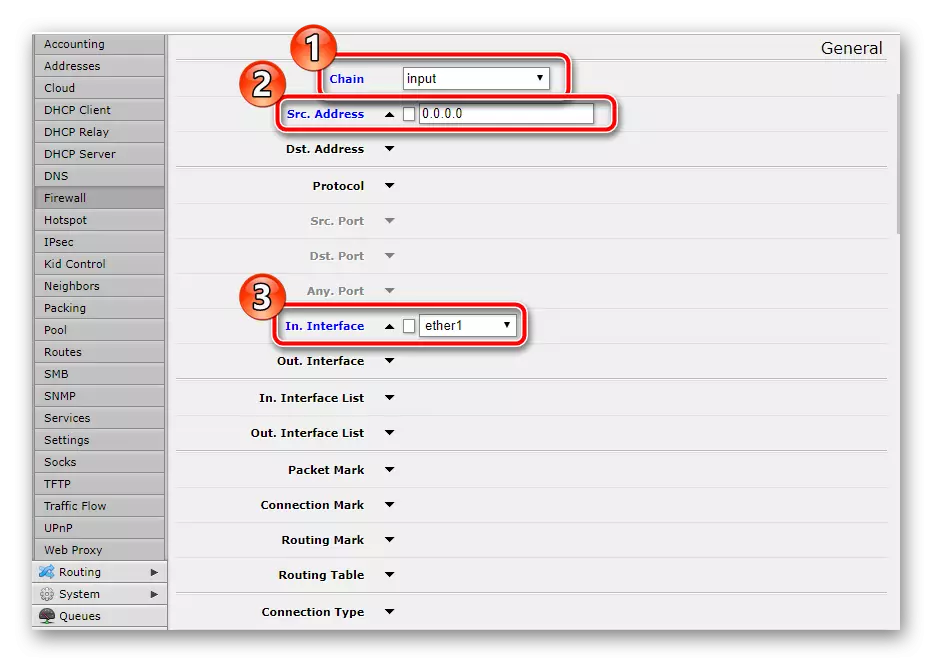

usuarios de la red local podrán conectarse únicamente cuando se instala en las reglas del cortafuegos. Para editar, primero tendrá que averiguar donde está conectado el cable de proveedor (en la mayoría de los casos es Ether1), así como la dirección IP de su red. Lea más sobre esto en otro material en el enlace de abajo.

Leer más: Cómo averiguar la dirección IP de su computadora

A continuación, debe configurar un solo parámetro. Esto se hace de la siguiente manera:

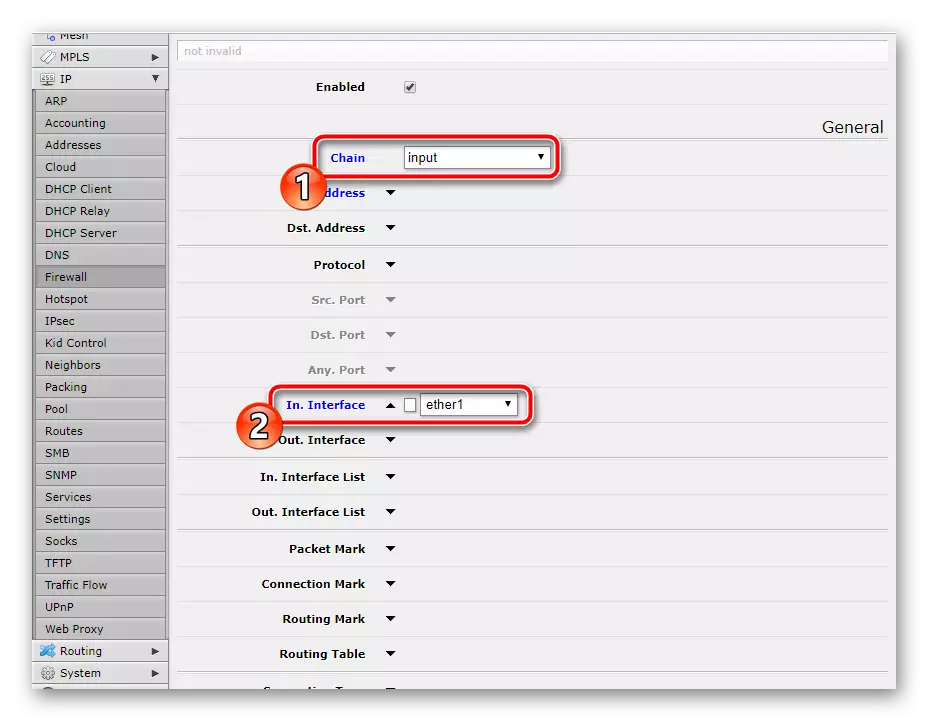

- En la primera línea, poner "Entrada", a continuación, colocar a la siguiente src". Dirección »y escriba la dirección IP allí. "EN. Interfaz »Especificar 'Ether1' si el cable de entrada del proveedor está conectado a la misma.

- Mover a la pestaña "Acción" para poner el valor "Aceptar" allí.

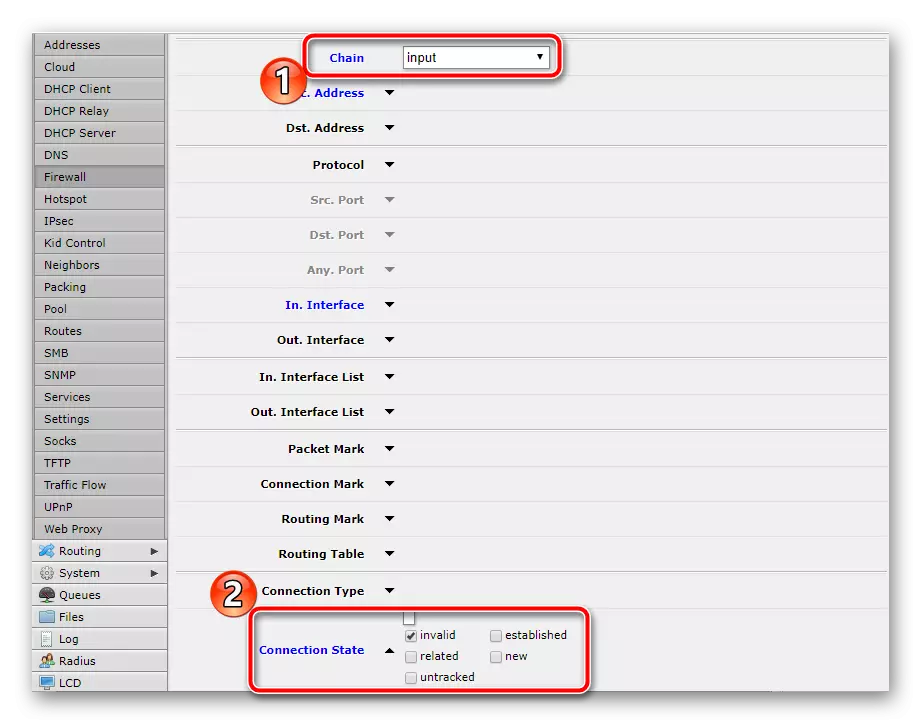

Prohibición de conexiones erróneas

La creación de esta regla le ayudará a prevenir compuestos erróneas. Se determina automáticamente por conexiones poco fiables por parte de ciertos factores, después de lo cual se restablecen y no se proporcionará el acceso. Es necesario crear dos parámetros. Esto se hace de la siguiente manera:

- Al igual que en algunas reglas anteriores, primero se especifica "Entrada", y luego cae hacia abajo y marca la casilla "no válido" cerca del "estado de la conexión".

- Ir a la pestaña o sección "acción" y establecer el valor de "Drop", lo que significa la descarga de compuestos de este tipo.

- En una nueva ventana, el cambio sólo "Cadena" en "Adelante", el resto, al igual que en el anterior, incluyendo la acción "Drop".

También puede prohibir a otros intentos de conexión de fuentes externas. Esto se hace mediante el establecimiento de una sola regla. Después de "cadena" - "Entrada" Slip "En. Interface "-" Ether1 "y" Acción "-" DROP".

El permiso de tráfico de la red local en Internet

El trabajo en el sistema operativo RouterOS le permite desarrollar múltiples configuraciones de tráfico. No vamos a insistir en esto, ya que tal conocimiento no será útil para los usuarios normales. Considere sólo una regla de firewall que permite pasar el tráfico de Internet locales:

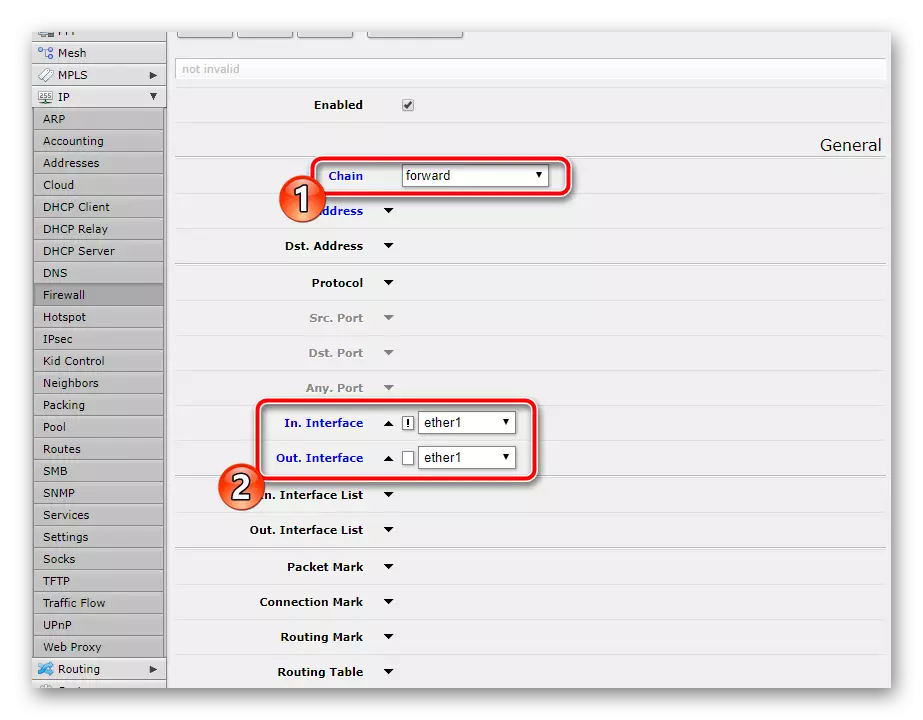

- Seleccione "cadena" - "Adelante". Establecer en. Interface "y" hacia fuera. Interface "Valores" Ether1 "después de que marcan el signo de exclamación". En Interfaz.

- En la sección "Acción", seleccione la acción "Aceptar".

Prohibir el resto de las conexiones, también puede simplemente con una sola regla:

- Seleccionar sólo la red "Adelante", no exponer cualquier otra cosa.

- En Acción, asegúrese de que "Gota" vale la pena.

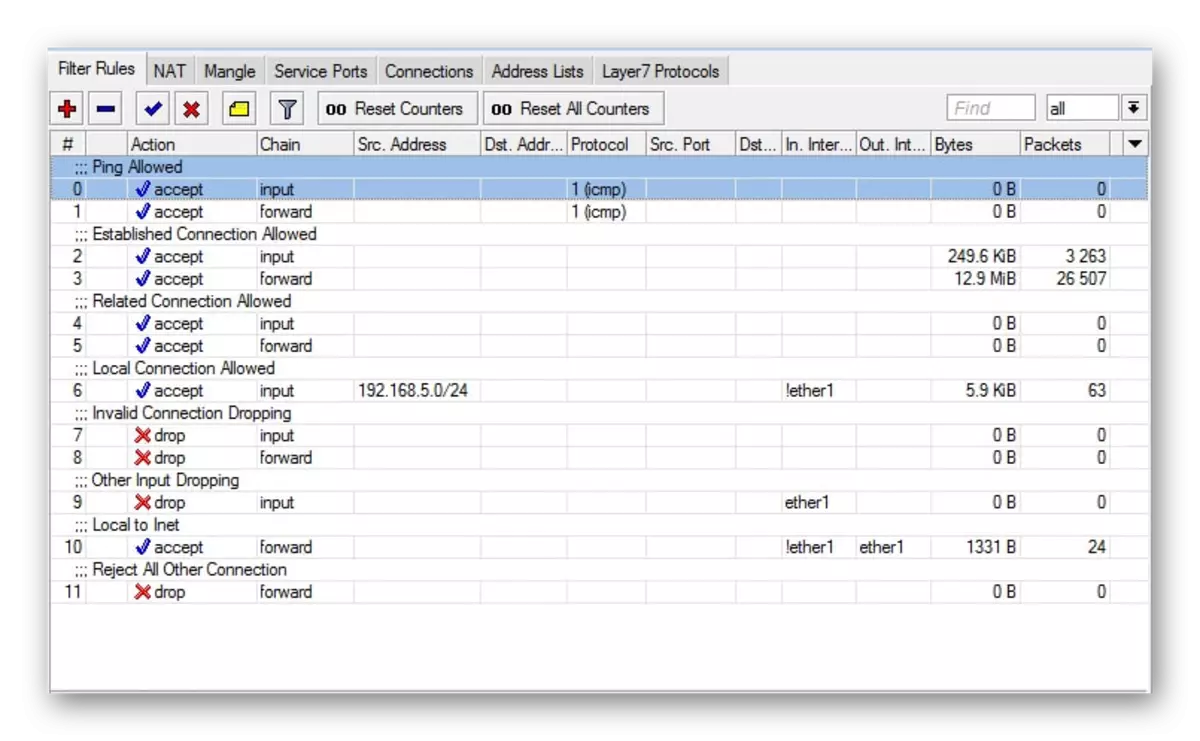

Según la configuración final, debe tener sobre un esquema de firewall, como en la captura de pantalla a continuación.

En esto, nuestro artículo llega a la conclusión lógica. Me gustaría señalar que no tiene que aplicar todas las reglas, ya que es posible que no siempre sean necesarias, sin embargo, demostramos la configuración básica que es adecuada para la mayoría de los usuarios ordinarios. Esperamos que la información proporcionada fuera útil. Si tiene alguna pregunta sobre este tema, pregúnteles en los comentarios.