El navegador Tor es uno de los navegadores más populares, que proporciona el reemplazo de la dirección IP con un método único: las computadoras se realizan como computadoras de usuarios reales con sesiones activas. Es el principio de operación de este navegador web que atrae a muchos usuarios interesados en las páginas web anónimas o una sustitución de su ubicación. Además, el THOR abre recursos con el registro en el pseudo dominio del nivel superior .onion, porque tales sitios no están indexados por los motores de búsqueda familiares. Como parte de este material, nos gustaría contarle todas las características de la configuración del navegador mencionado para un surf cómodo y seguro.

Configure el navegador TOR para un uso cómodo y seguro.

A continuación, hablaremos sobre la configuración del navegador Tor a través del menú con parámetros y archivos de configuración especiales. Para hacer esto, solo deberá descargar e instalar este navegador web. Todas las capturas de pantalla a continuación se realizan en la versión rusa, por lo que recomendamos descargar el ensamblaje con este paquete de idioma, para no confundirse en los elementos del menú.Entrada y nodos de fin de semana.

Los asentimientos llaman a todas las computadoras conectadas a una red TOR. Como saben, cada usuario del navegador activo puede convertirse en uno de los nodos de la cadena, la final o el intermedio, ya que consta de tres estrellas. Sin embargo, esta tecnología se administra y se puede acceder a la configuración a través de un archivo de configuración. Allí, el usuario permite o limita los nodos de entrada y fin de semana. Los nodos de entrada llaman a los participantes de los que comenzará la cadena, los fines de semana, los usuarios que se convertirán en los enlaces finales. Todo el establecimiento está en elección de países, y sucede de la siguiente manera:

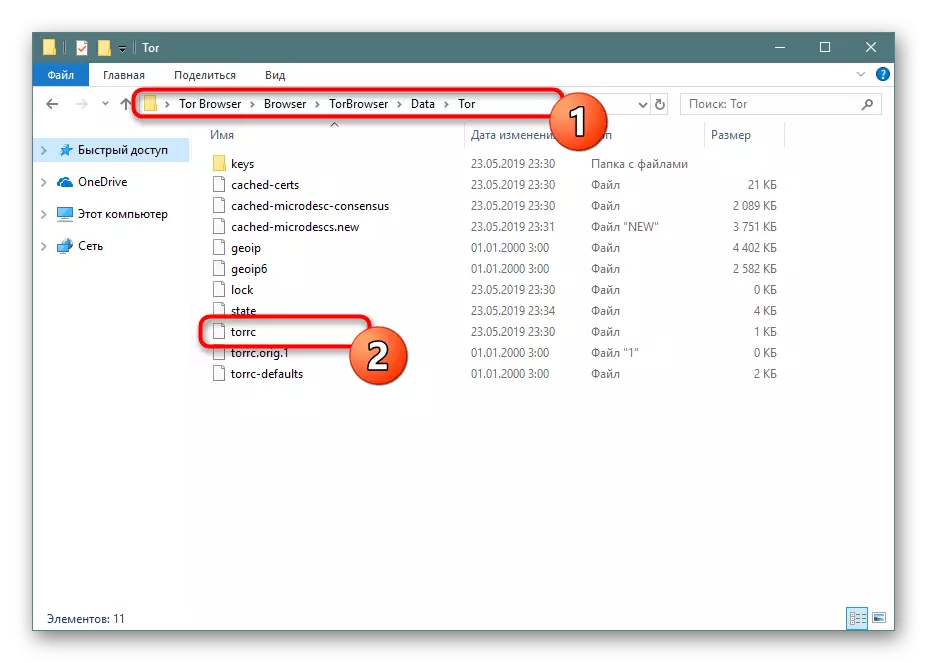

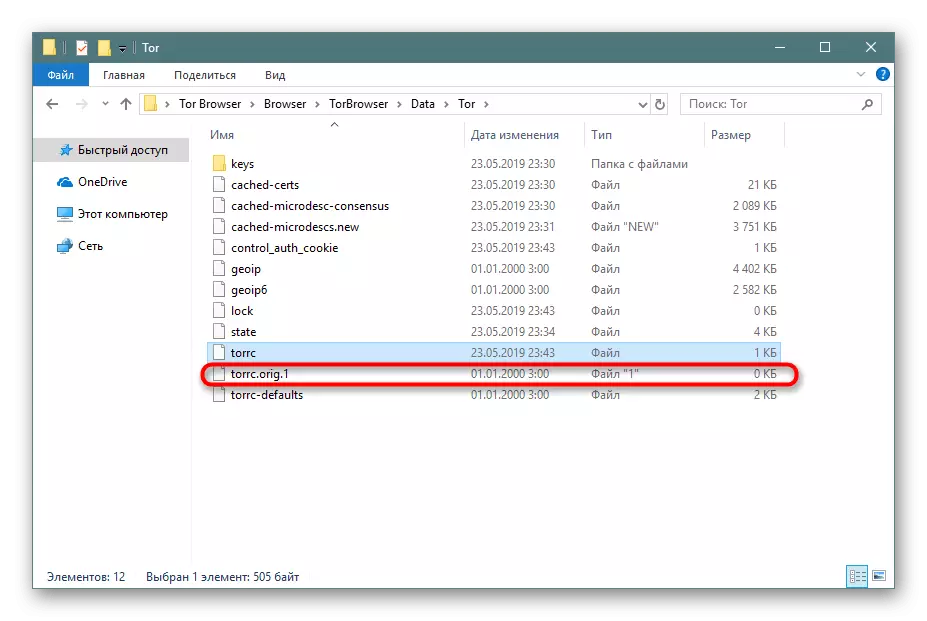

- Abra la carpeta con el navegador web y vaya a lo largo de la ruta "navegador"> TorBrowser> Data> Tor. En el directorio, encuentre el archivo "Torrco" y haga doble clic en él con LKM.

- Comience a usar un bloc de notas estándar o cualquier editor de texto conveniente.

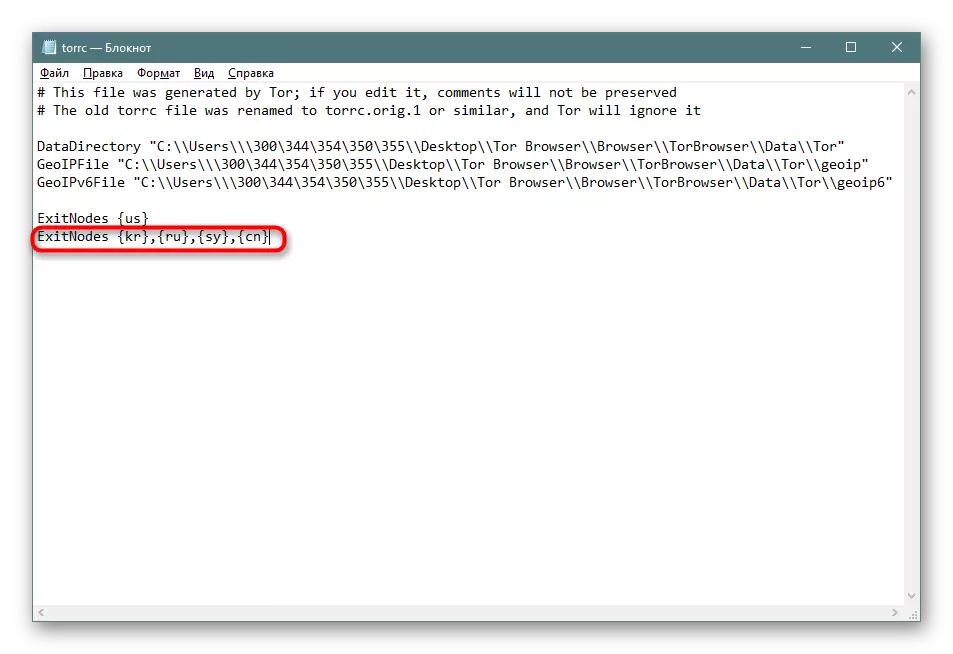

- En la parte inferior, agregue la cadena ExitNodes {US °}: es responsable del hecho de que la dirección IP del país especificado será el enlace final.

- Puede configurar códigos de países a través de comas, lo que indica todas las ubicaciones disponibles. Luego, la cadena encontrará algo como esto: exitNodes {KR}, {ru}, {sy}, {CN}.

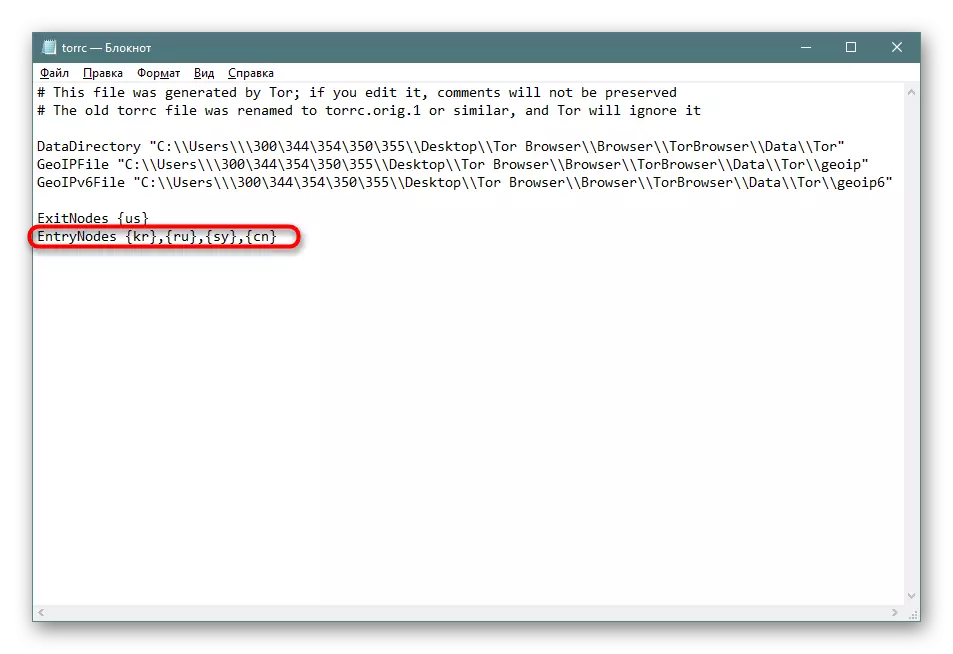

- Hay países como puntos de entrada en aproximadamente el mismo principio en el que el equipo cambia a los códigos de entrada, y los códigos estatales se ajustan de la misma manera.

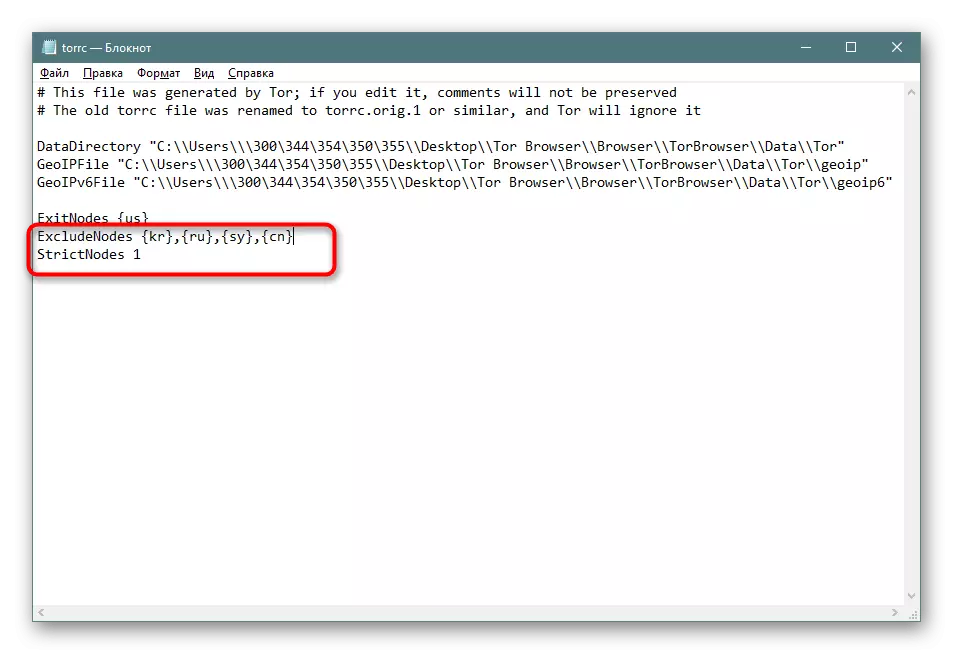

- Además, se dan las restricciones sobre el uso de ciertos países y también se establece la ruta:

Excludiodes {code_strana}, {code_stran}

Estrictos de los estrictos 1.

ExcluyeExitNodes se utiliza como puntos finales limitantes, donde la siguiente línea también es necesaria para ingresar a STRICTNOODES 1, porque el parámetro "estrictos" obliga a Tor para considerar las configuraciones personalizadas para limitar los compuestos.

- Al finalizar, guarde la configuración y cierre el archivo de configuración. La carpeta creará su copia original que se puede cambiar de nombre en cualquier momento, restaurando así el contenido inicial.

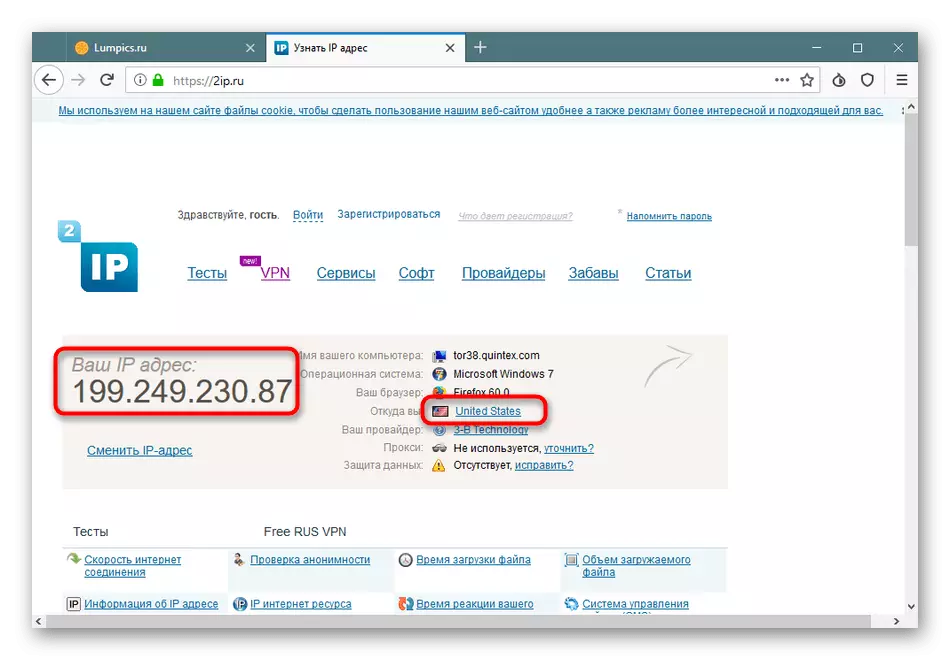

- Asegúrese de que la edición haya pasado con éxito. Para hacer esto, simplemente comience a TOR y vaya al sitio de verificación IP. Allí encontrará toda la información necesaria.

A veces se requiere especificar países no estándar para los puntos de entrada o salida. En este caso, no hay idea de sus códigos, lo que causa varias dificultades o errores al ingresar. Evitarlos ayudará a atraer a la mesa, en la que se escriben todos los códigos en el formato ISO 3166-1 correctos. Se encuentra en el famoso sitio web de Wikipedia, y puede ir a él haciendo clic en el enlace de abajo.

Lista de códigos de país en formato ISO 3166-1

Conexión al inicio

Durante las primeras y posteriores nuevas empresas del navegador en la pantalla, aparece la pantalla de configuración de la red. Por lo general, desaparece después de la primera configuración exitosa, y cuando aparecen errores con la conexión vuelve a estar activa. En él, se propone que el usuario configure correctamente la conexión, especificando los puertos, proxy o puentes disponibles. Con un servidor proxy, todo es bastante simple: debe hacer clic en "Usar un proxy para conectarse a Internet" y completar el formulario que aparece de acuerdo con los datos disponibles.

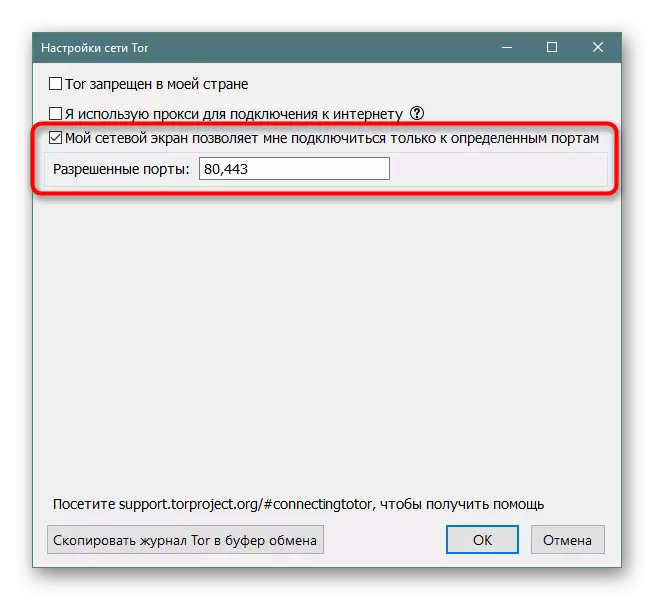

También con puertos, todo es extremadamente claro: la configuración del firewall a veces se bloquea mediante el uso de ciertos puertos, lo que hace que la necesidad de especifique lo permisible. El conjunto de números de puerto se lleva a cabo a través de la coma.

Los problemas ocurren con mayor frecuencia de aquellos usuarios que han bloqueado por el proveedor. Luego, se interrumpe cualquier intento de conectarse a la red. Se resuelve solo instalando el puente. Dicha función agregó desarrolladores y organizó su correcta operación, lo que permite una de varias opciones.

Seleccionando un puente incorporado

Los desarrolladores han construido varios tipos de puentes que organizan una conexión segura. Están escritas en diferentes tecnologías en diferentes lenguajes de programación, lo que los hace más resistentes a los mecanismos de protección de los proveedores de servicios de Internet. Solo necesita marcar el marcador "Seleccionar puente incorporado" y especifique una de las opciones disponibles. A continuación, revisando el rendimiento, se selecciona el puente óptimo.

En cuanto a la diferencia en todos los presentes por los puentes, puede familiarizarse con ellos en la documentación oficial de los desarrolladores del navegador web. Hay información sobre cada tecnología, sus descripciones detalladas y enlaces a los barridos completos publicados en GitHub.

Documentación oficial sobre la variedad de puentes utilizados en el navegador TOR.

Solicitud de puente directamente

Si no se trata de los puentes incorporados actuales, debe intentar solicitar un puente del sitio web oficial. En la confiabilidad, será más efectivo, pero su recibo depende de la posibilidad de conectarse al propio recurso.

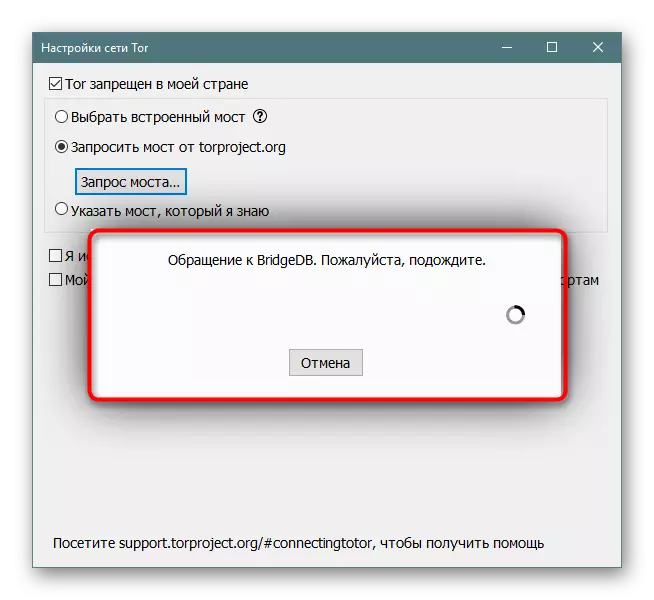

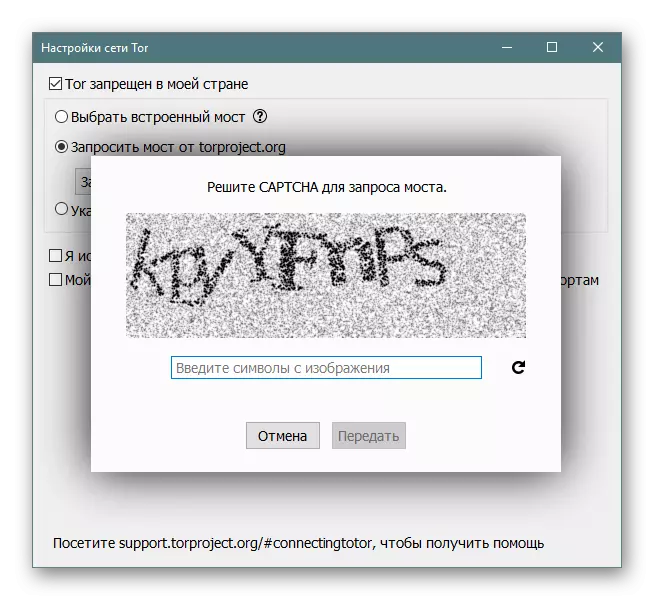

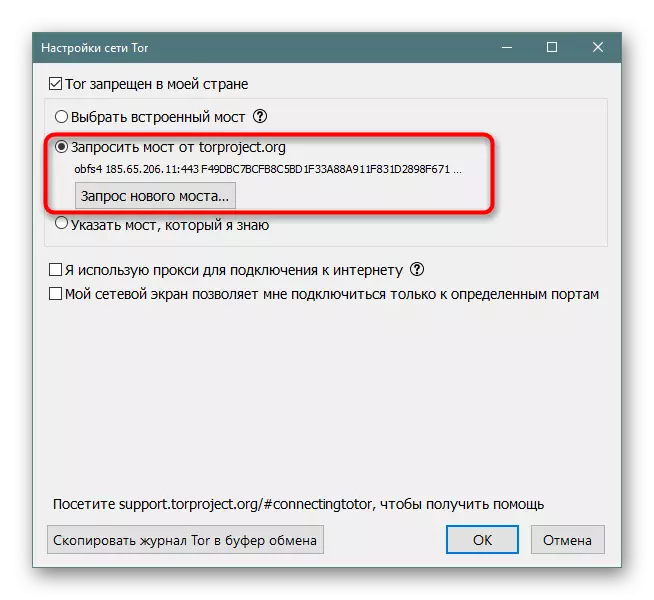

- Marque el "Puente del puente de Torproject.org" por el marcador y haga clic en el botón apropiado para la solicitud del puente.

- Esperar finalización de la conversión. En el caso, cuando dura varios minutos, interrumpirlo e ir al siguiente método para obtener un puente.

- Si se comunica con éxito con el servidor, aparecerá una notificación pidiéndole la pidiendo.

- Luego se proporcionará el puente, y en este procedimiento de conexión se complete. Si es necesario, siempre puede solicitar una nueva dirección.

Manual consiguiendo puente

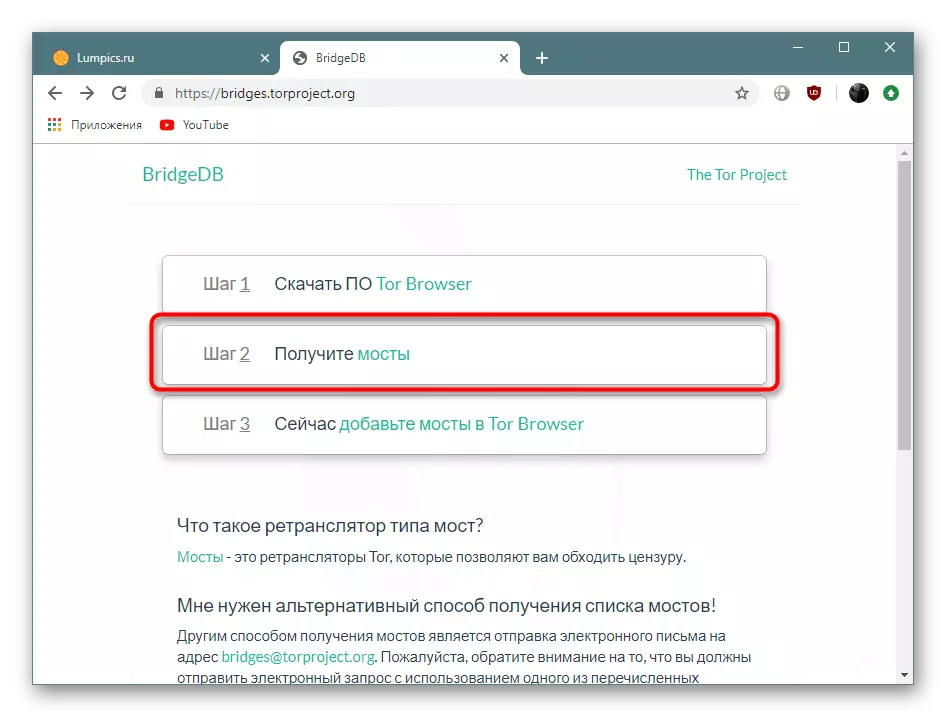

En algunas situaciones, ninguna de las opciones anteriores será efectiva, ya que los proveedores utilizan tecnología de protección avanzada. Luego, tiene que ir al sitio web oficial con puentes a través de cualquier navegador de trabajo y obtenerlo manualmente, pero esto se hace como este:

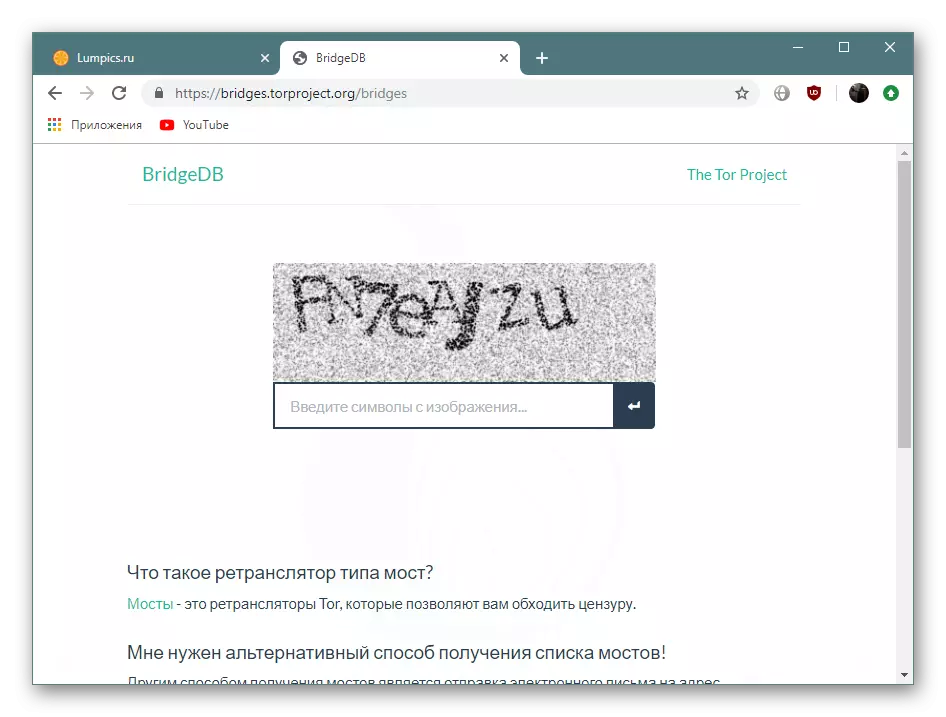

Conseguir puentes en el sitio web oficial Bridgedb

- Vaya al enlace anterior y haga clic en "Paso 2 Obtenga puentes".

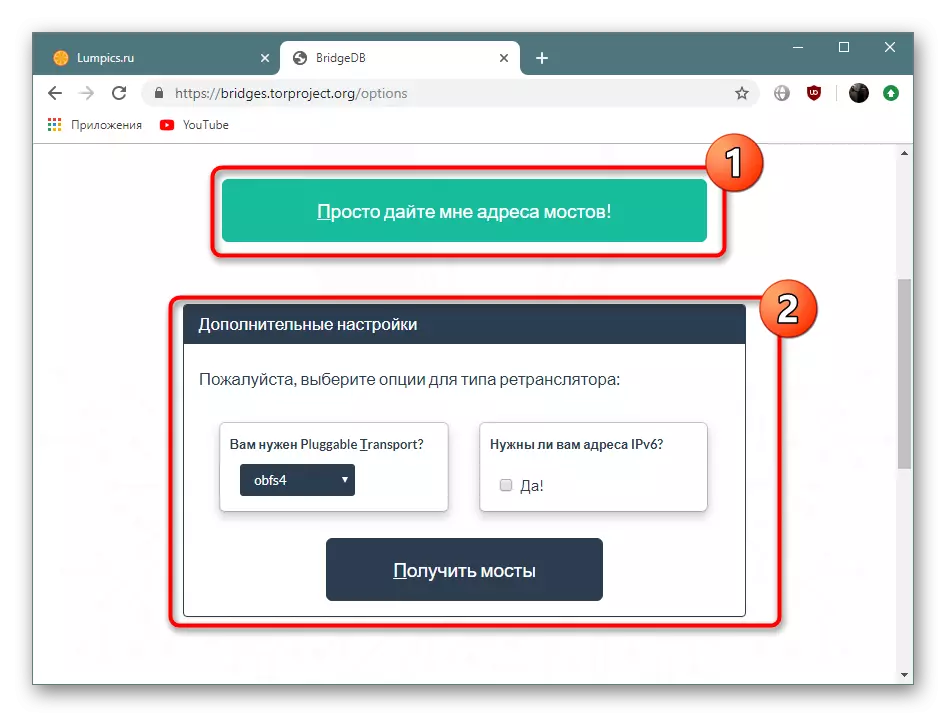

- Un modo de recibo normal está disponible o a través de la definición de parámetros adicionales. Aquí elige la opción a su discreción.

- A continuación se inyecta.

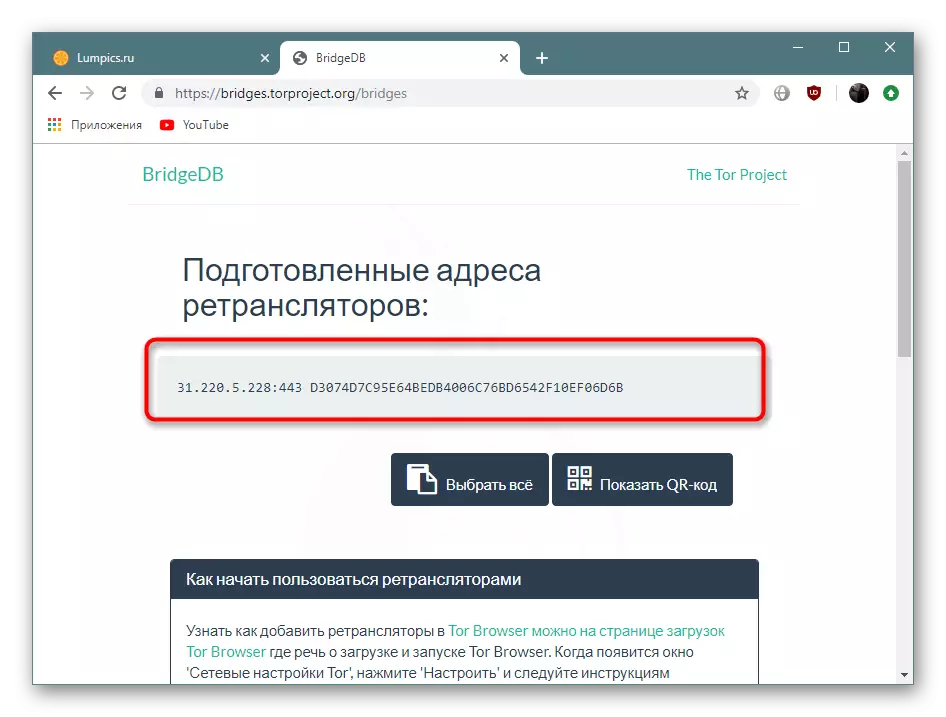

- Aparecerá una dirección seleccionada en la pantalla, debe copiarse al Portapapeles.

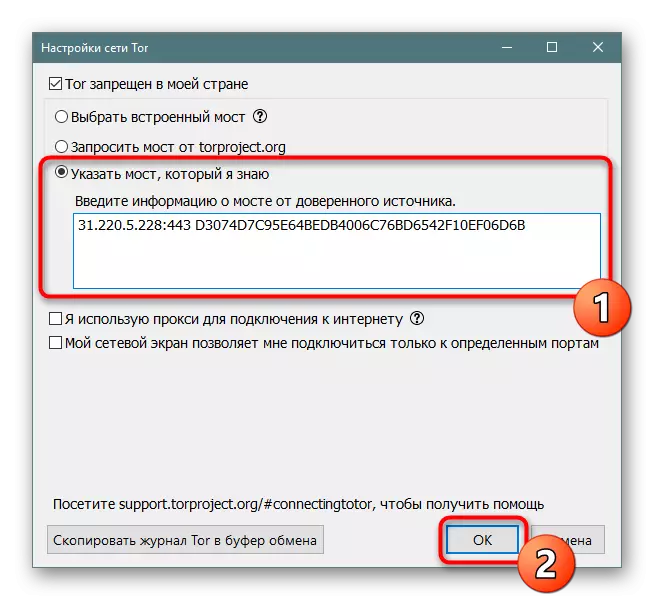

- En la propia Tora, debe marcar el marcador "Especifique el puente que conozco" e ingrese la dirección recibida. Después de eso, haga clic en "OK".

Ahora tiene una idea de cómo configurar la conexión con el primer y más se inicia el navegador en consideración. Vamos a pasar a los siguientes elementos de configuración.

Regulaciones de seguridad

Cuando trabaje con un toro, es importante hacer que este proceso sea seguro, porque a menudo los usuarios les encanta ir a recursos sospechosos o incluso descargar varios archivos. Hay varios parámetros a los que necesita prestar atención a:

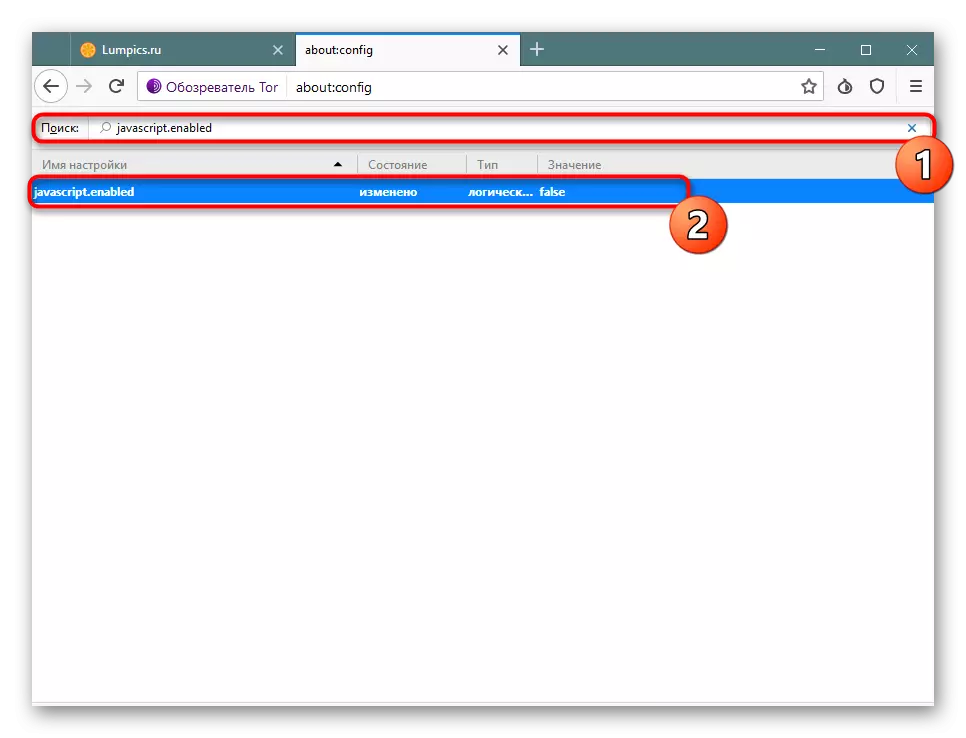

- En la barra de direcciones, ingrese sobre: config y presione ENTER. Cuando se muestre una notificación, haga clic en "¡Tomo el riesgo!".

- Mostrará una lista de todos los parámetros disponibles. A través de la búsqueda, busque JavaScript.Enabled y haga doble clic en el LKM en la línea que se muestra para que el valor haya cambiado a "Falso". Dicha acción deshabilitará el uso de JavaScript absolutamente en todos los sitios.

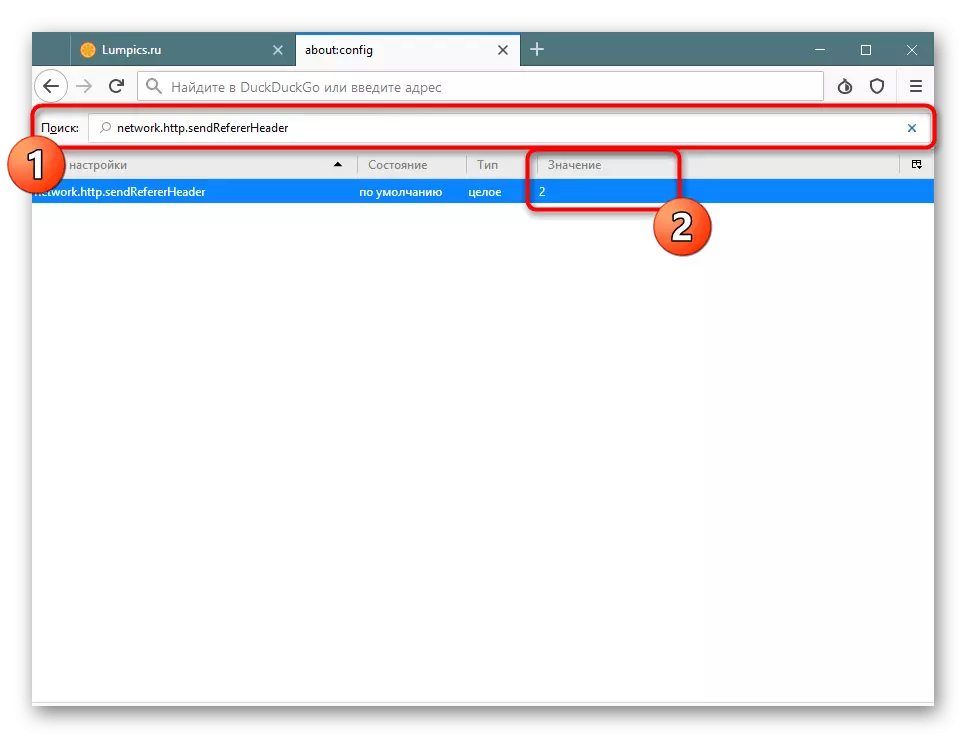

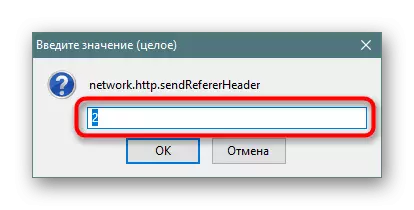

- A continuación, será necesario deshabilitar el referente HTTP para evitar guardar la primera dirección de origen cuando viaje en los enlaces en varias páginas. Para hacer esto, encuentre el parámetro de redes.http.sendrefererhereader dos veces, haga clic en el valor.

- Instalélo en el estado 0 y guarde la configuración.

Todas las acciones con los parámetros de configuración se completan, ahora debe finalizar el inicio utilizando la configuración incorporada en el navegador, ya que casi todos los valores predeterminados no proporcionan una protección confiable.

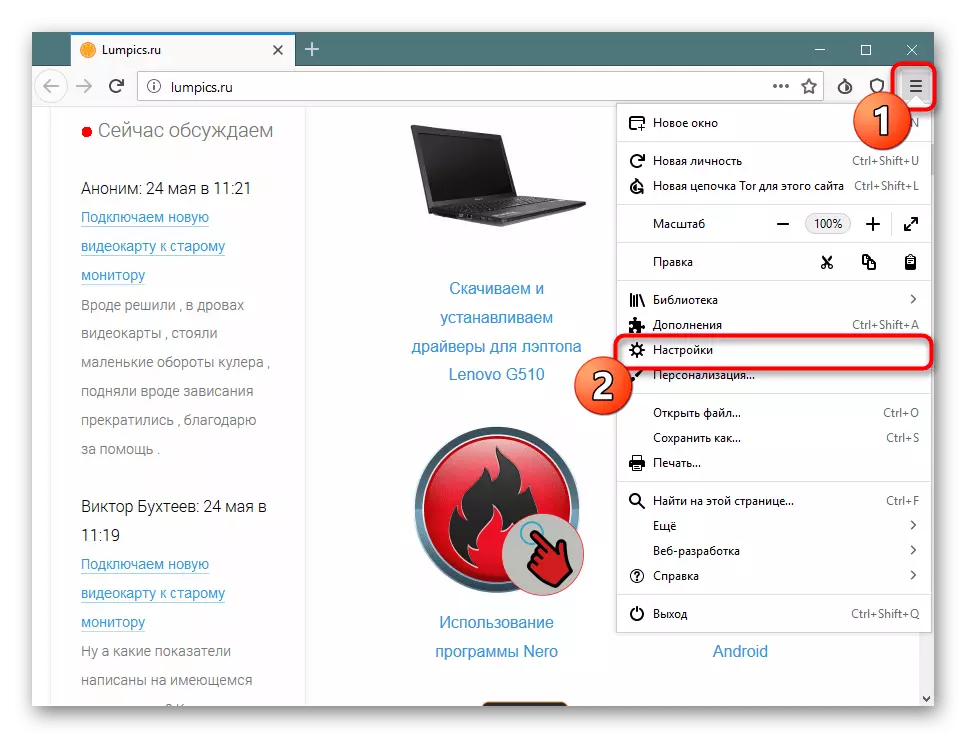

- Abra el menú haciendo clic en las tres tiras horizontales en la derecha, y vaya a la sección "Configuración".

- Aquí se mueve a la categoría de privacidad y seguridad.

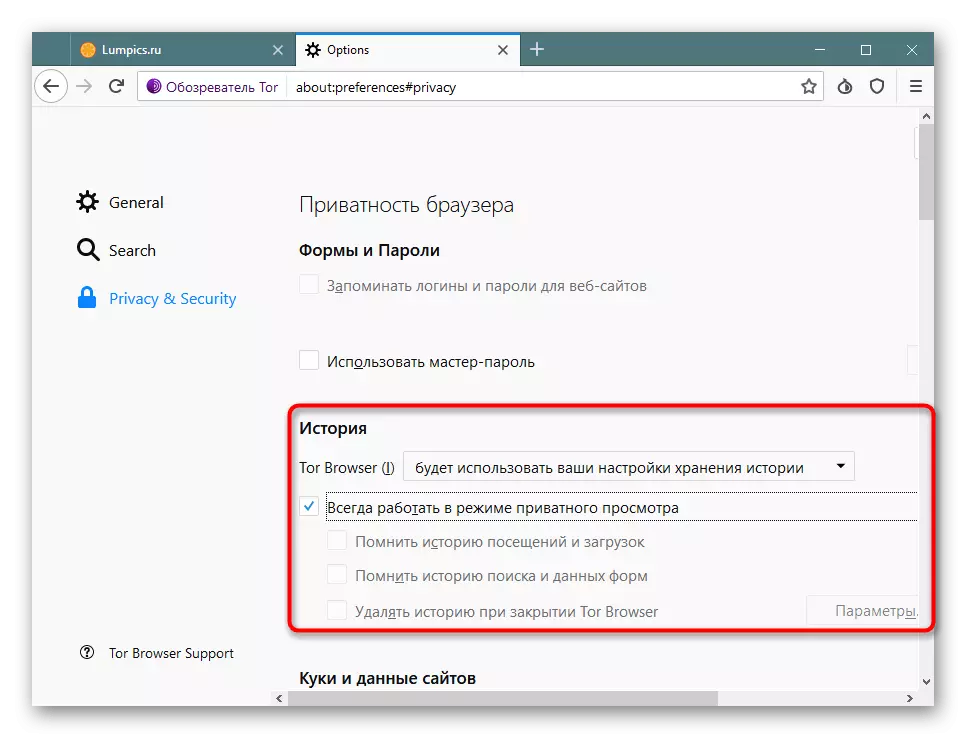

- En primer lugar, asegúrese de que la historia de las vistas nunca se ahorre.

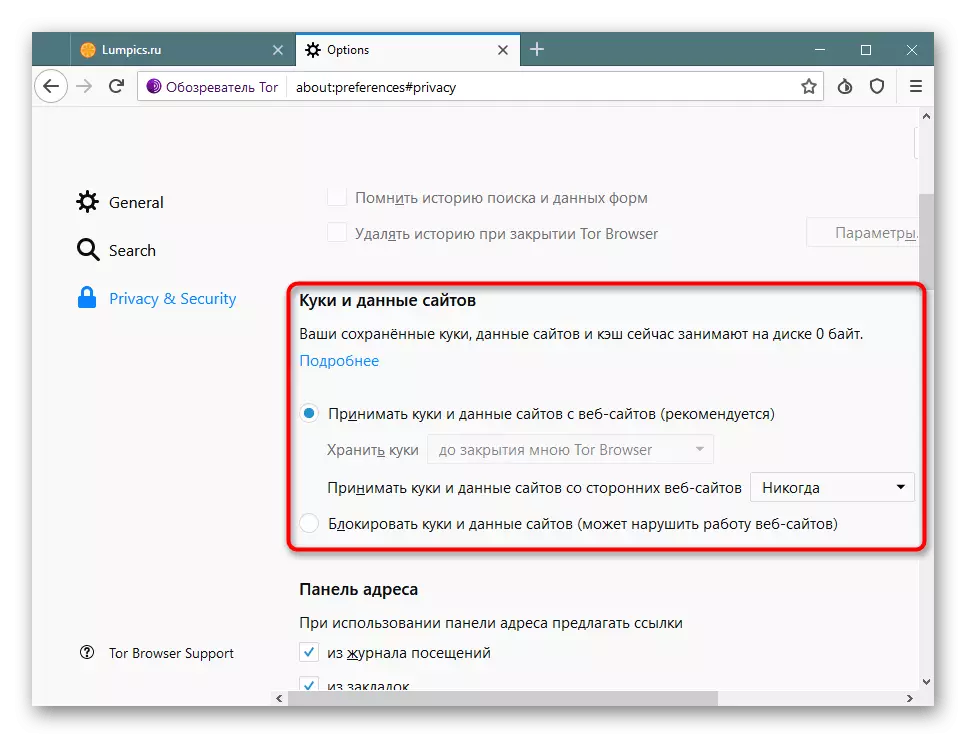

- Cookies establecidas a su discreción. Para una seguridad completa, se pueden desactivar, pero a veces sufre mostrar los contenidos de las páginas.

- Encienda la protección de seguimiento configurando un marcador al elemento deseado. A continuación se muestra el parámetro responsable de enviar notificaciones a sitios que se niega a usar rastreadores en línea, también se puede establecer a su discreción.

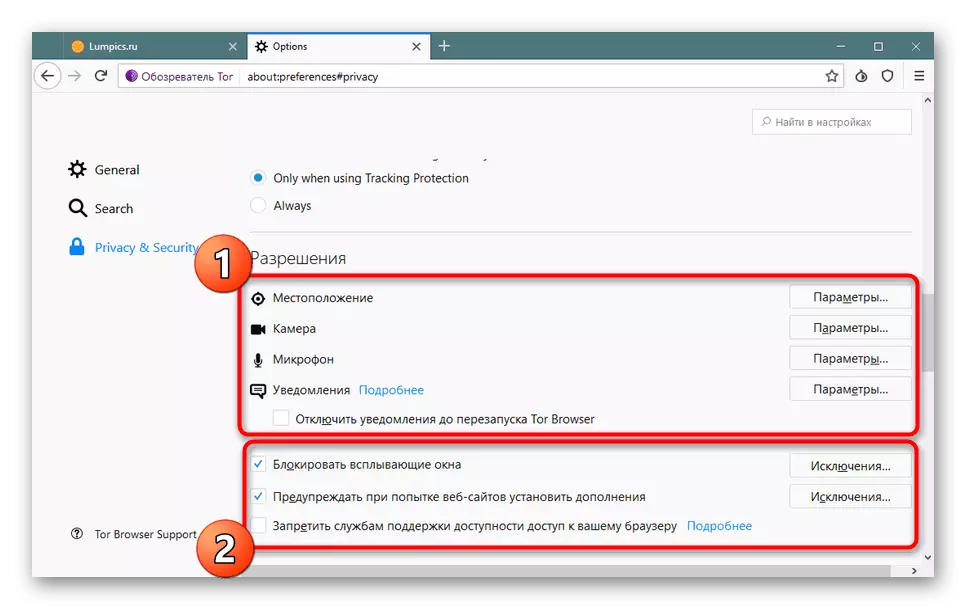

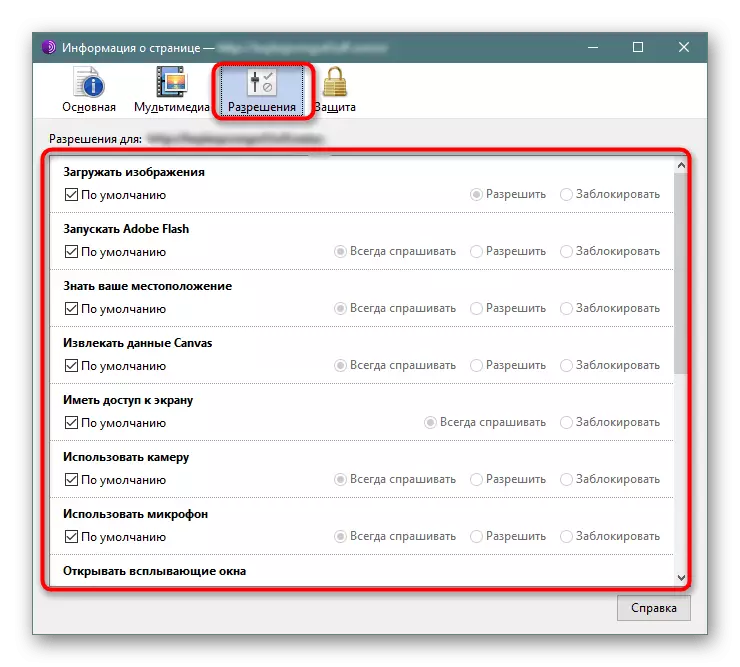

- Separe la atención a los permisos al apagar la activación de micrófono, la cámara y la detección de ubicación. Asegúrese de asegurarse de que la garrapata instalada esté cerca de "Bloquear ventanas emergentes".

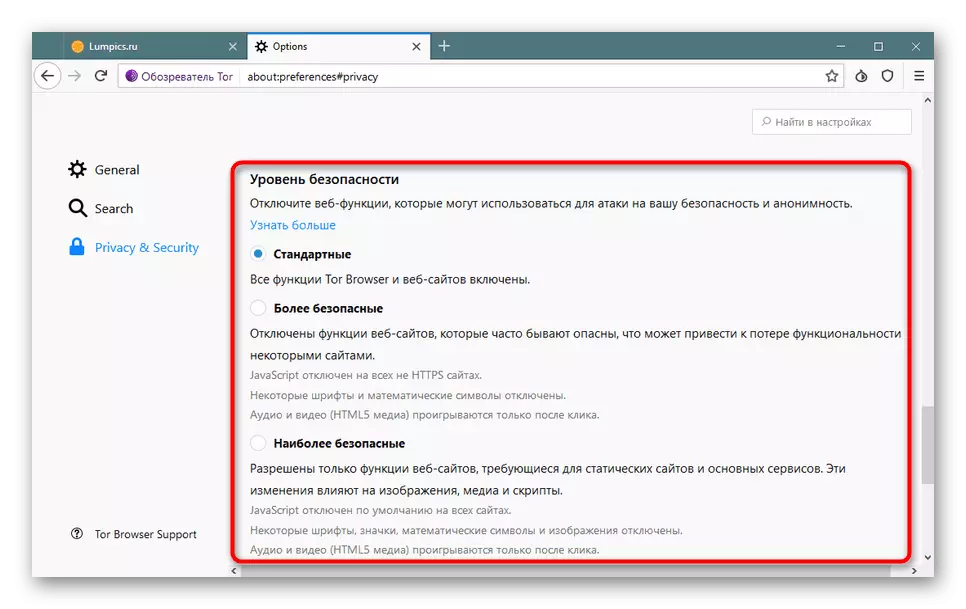

- A continuación se muestra una de las funciones únicas del navegador TOR - "Nivel de seguridad". Tiene tres modos de operación, cada uno de ellos limita el lanzamiento de ciertas herramientas, lo que hace posible aumentar la protección. Echa un vistazo a la descripción de todos los modos y selecciona óptimos por ti mismo.

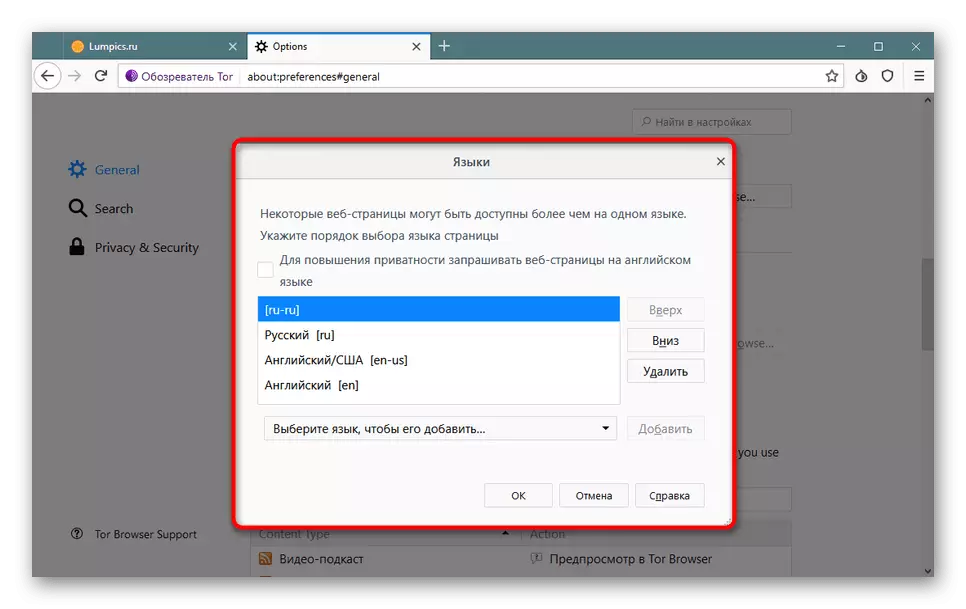

- Además, los desarrolladores recomiendan cambiar el idioma de visualización de la página preferida para aumentar el anonimato. Esto se hace en la sección "General". Cerca del artículo "Idioma" deberá hacer clic en "Elegir".

- Seleccione un idioma de la lista o agregue uno nuevo.

Prestamos especial atención a los scripts, como JavaScript y HTTP, ya que tienen ciertas vulnerabilidades utilizadas por los intrusos para distribuir amenazas o piratear computadoras. Los artículos restantes son normas estándar y básicas de navegación por Internet segura.

Suplementos

Los desarrolladores han construido dos adiciones útiles a TOR, que aumentan la protección al cambiar a sitios sospechosos o no verificados. Uno de ellos limita el lanzamiento de los scripts, y la segunda redirige automáticamente al protocolo HTTPS seguro, si se considera posible. Les analicemos con más detalle.

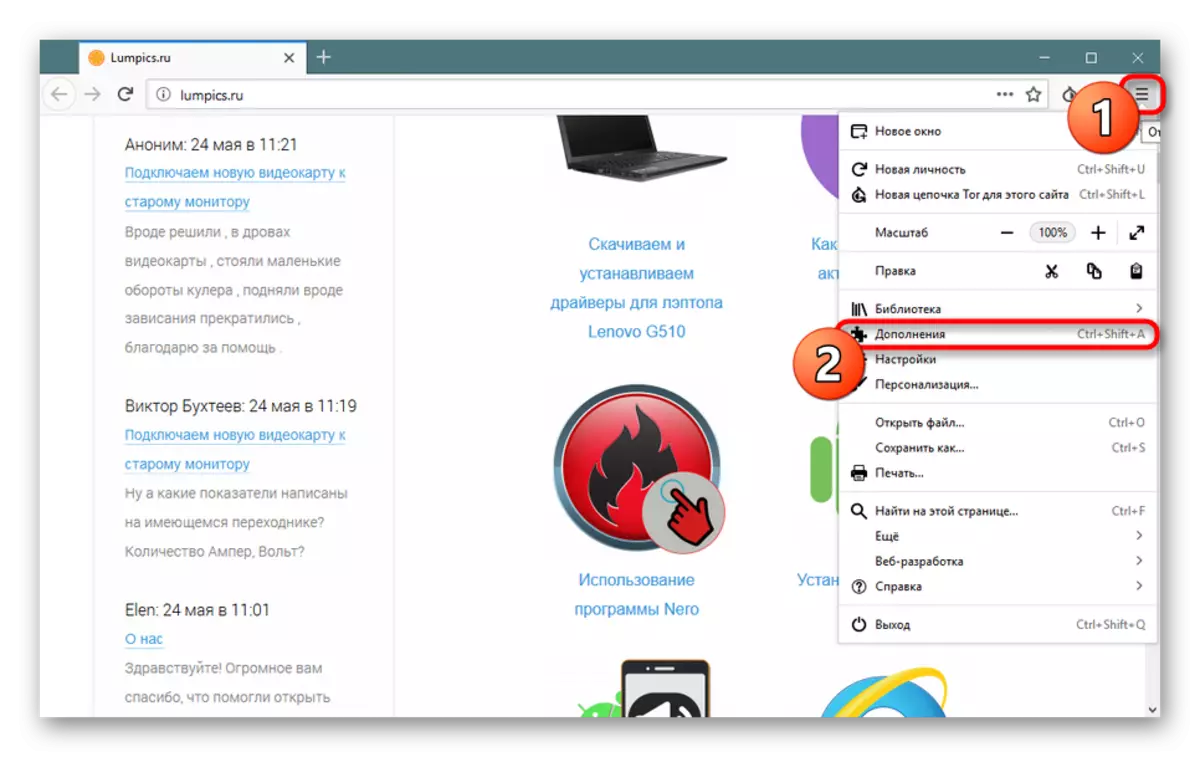

- Abra el menú del navegador web y vaya a "Add-Ons".

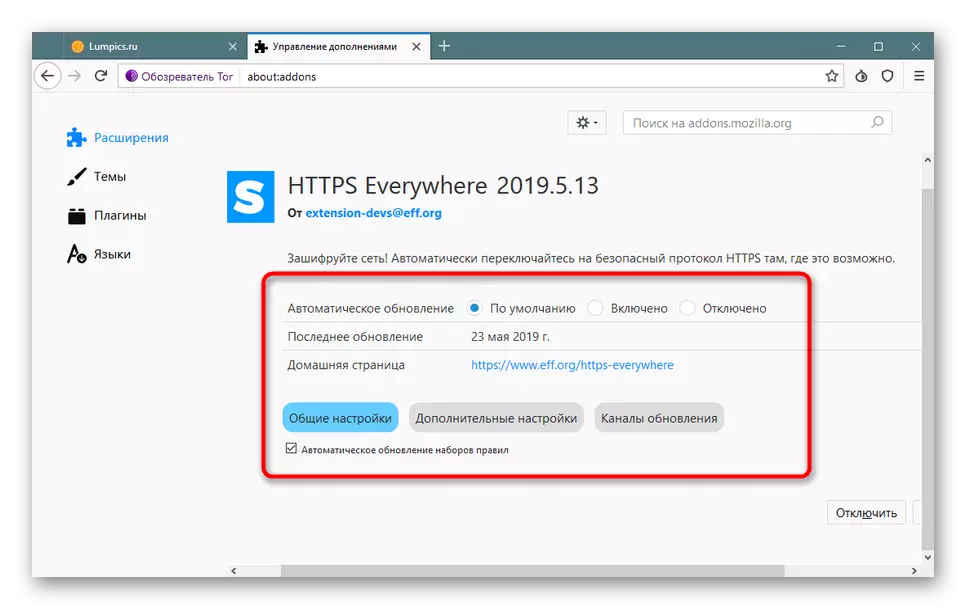

- Asegúrese de que cada uno de ellos esté activo y haga clic en "HTTPS en todas partes".

- Esta configuración de extensión tiene poco, solo puede instalar el modo de actualización de las versiones y asegurarse de que la marca de verificación sea una marca de verificación cerca del elemento importante "Conjuntos de reglas de actualización automática".

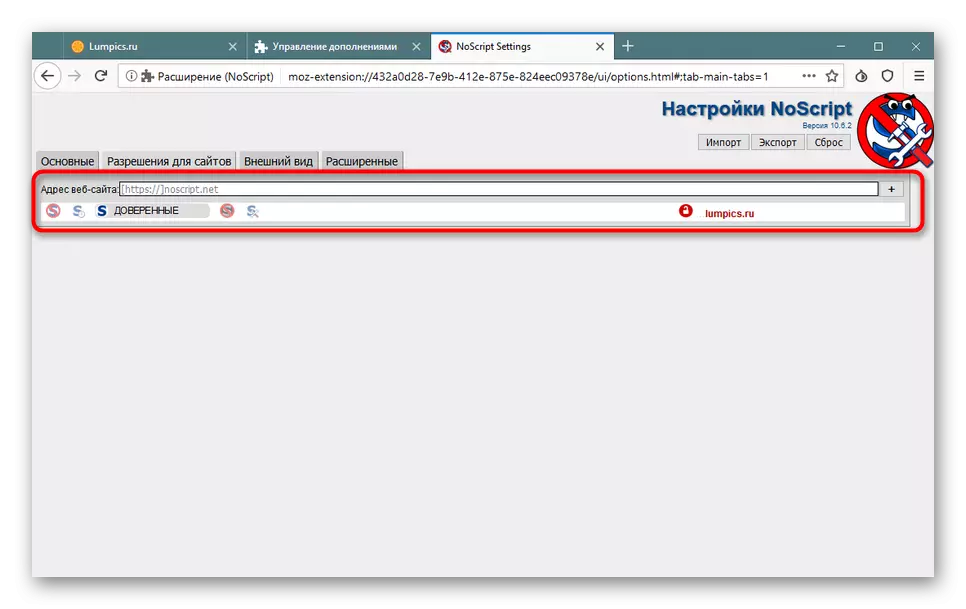

- Veamos a una herramienta más interesante: "NoScript".

- En una nueva ventana de configuración, vea tres pestañas "predeterminadas", "Confianza" y "Confianza". Marque todos los scripts que desea deshabilitar o habilitar en las páginas de diferentes tipos. Una vez más, aclaramos que la desactivación de estas herramientas aumenta la seguridad, eliminando las vulnerabilidades para transmitir virus.

- Puede ingresar la dirección de un sitio específico para agregarlo a uno de los tipos de páginas o configurar las reglas individuales.

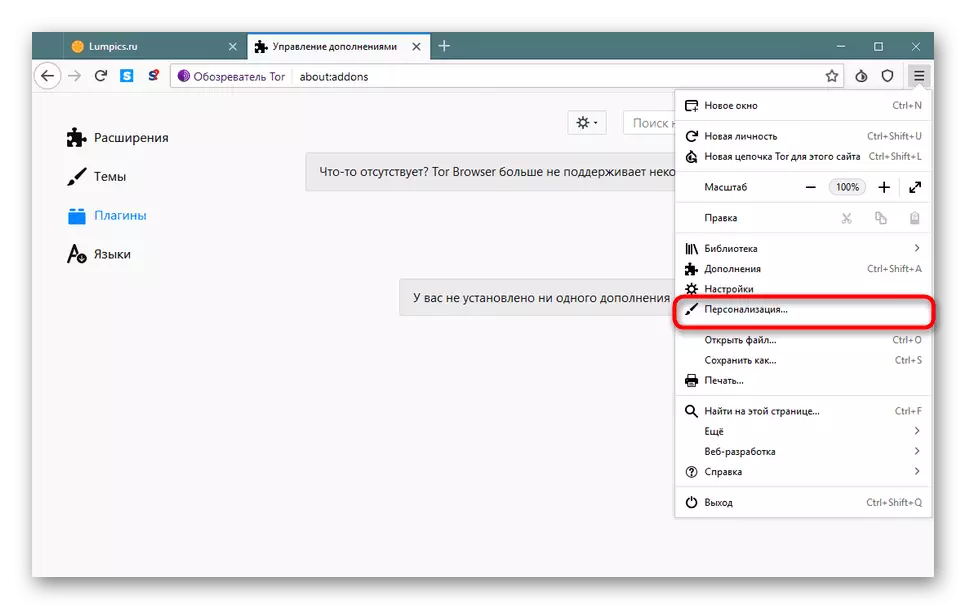

- A continuación, recomendamos pasar a la sección "Personalización".

- Aquí están los iconos de los scripts mencionados. Moverlos al panel superior para acelerar la administración de ellos si es necesario.

Además, observamos que la instalación de extensiones y complementos adicionales no se recomienda, ya que reducen el nivel general de seguridad y pueden ser utilizados por los intrusos como vulnerabilidades para transmitir código o archivos maliciosos.

Configuración del motor de búsqueda

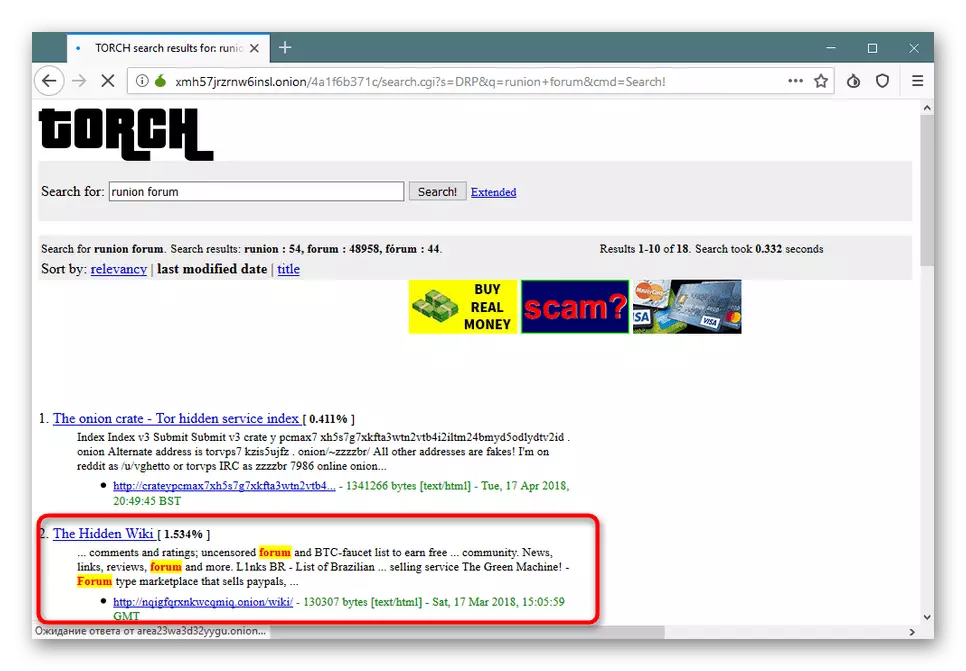

Como se mencionó anteriormente, Tor Browser le permite pasar a los sitios registrados en el dominio de .onion. Si utiliza el motor de búsqueda de Google o, por ejemplo, yandex, entonces no se encontrarán los recursos. Hay motores de búsqueda especialmente creados que le permiten encontrar únicamente en el dominio mencionado. Si está interesado en este proceso, se recomienda guardar el motor de búsqueda encontrado para no ingresarlo cada vez.

- A través del menú, vaya a "Configuración".

- Aquí, en la sección "General", encuentre el campo Página de inicio e inserte el motor de búsqueda que se encuentra.

- Cuando inicie el navegador, llegará a la página deseada para que pueda ir de inmediato a la búsqueda.

- El número y la calidad de los resultados mostrados dependen solo del servicio de búsqueda utilizado, ya que todos tienen algoritmos diferentes.

- Para poder llegar siempre a la página del sitio, haga clic en el icono de Asterisk y agregarlo al panel FLOWMARKS.

De vez en cuando, cualquier recurso puede cambiar, por lo que es mejor tener varias alternativas en stock. Se agregan al panel Marcadores de la misma manera y se almacenan incluso después de reiniciar el navegador.

Trabajando con sitios

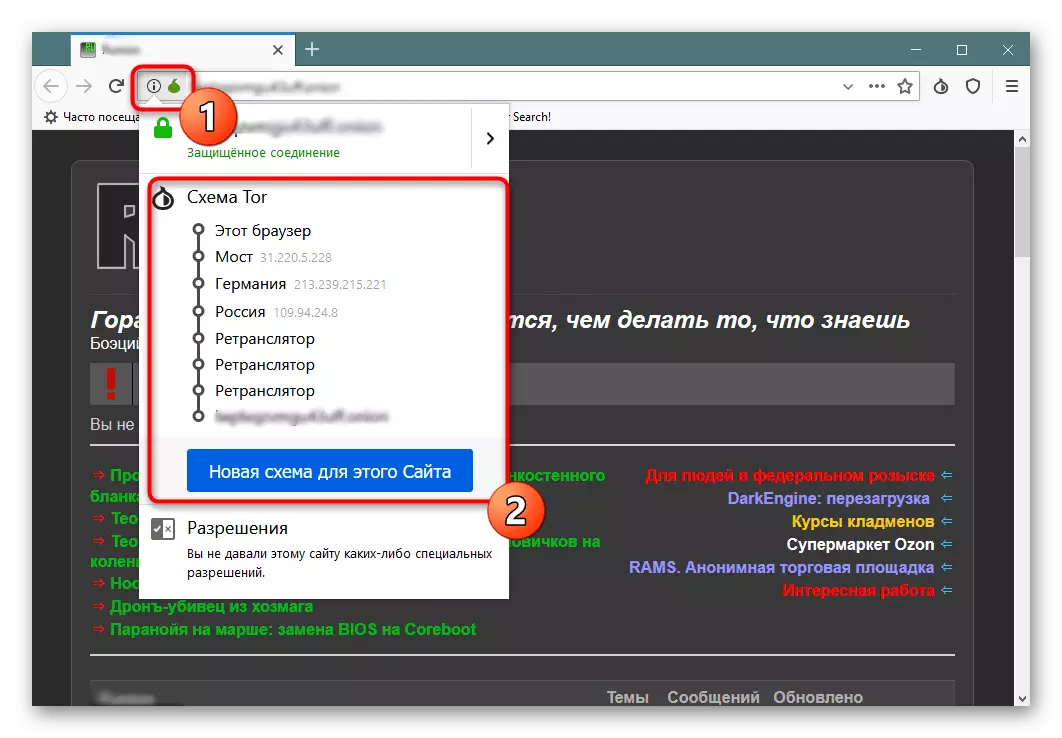

Cuando se complete toda la preedición, cada usuario desea escalar en varios sitios en busca de la información necesaria. Debe tenerse en cuenta que cada página es aplicable a su configuración que le permiten cambiar el circuito de conexión o establecer permisos personales.

- Después de la transición a la página, haga clic en el icono de la flor verde. Aquí vendrás inmediatamente la cadena de cadena. Si ella no le conviene o trabaja con fallas, haga clic en el "Nuevo esquema para este sitio".

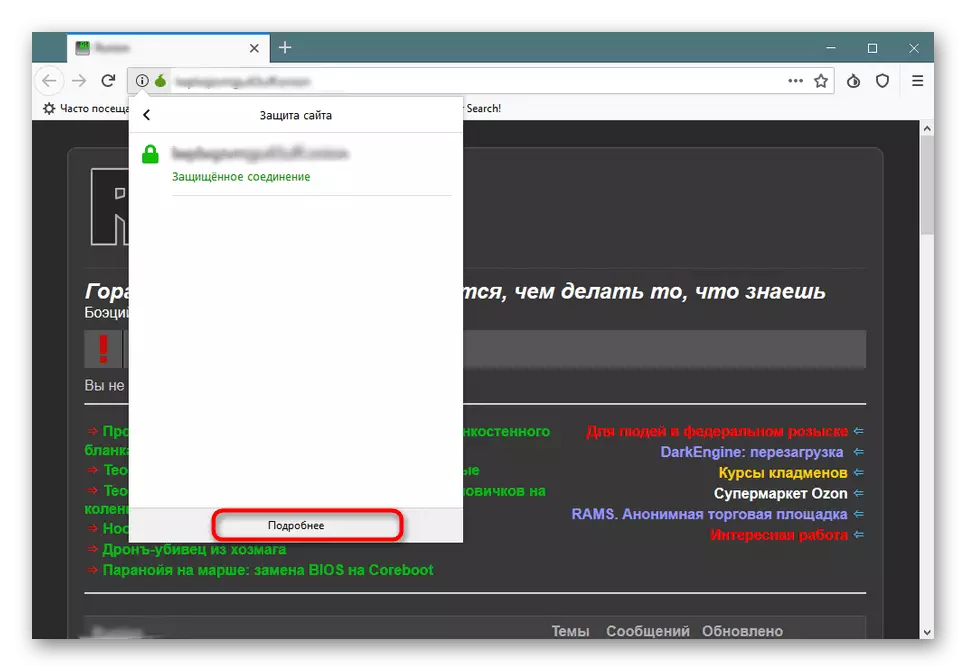

- En la sección "Protección del sitio", hay un botón para ir a una configuración adicional.

- La primera pestaña indica la autenticidad del recurso, la información sobre la privacidad y los detalles técnicos.

- "Permisos" es responsable de la instalación de los privilegios del recurso, como la inclusión o la desactivación de Flash Player, cargando imágenes, recibiendo acceso a la pantalla o inicie Windows emergente. Todo esto está configurado individualmente para las solicitudes del usuario.

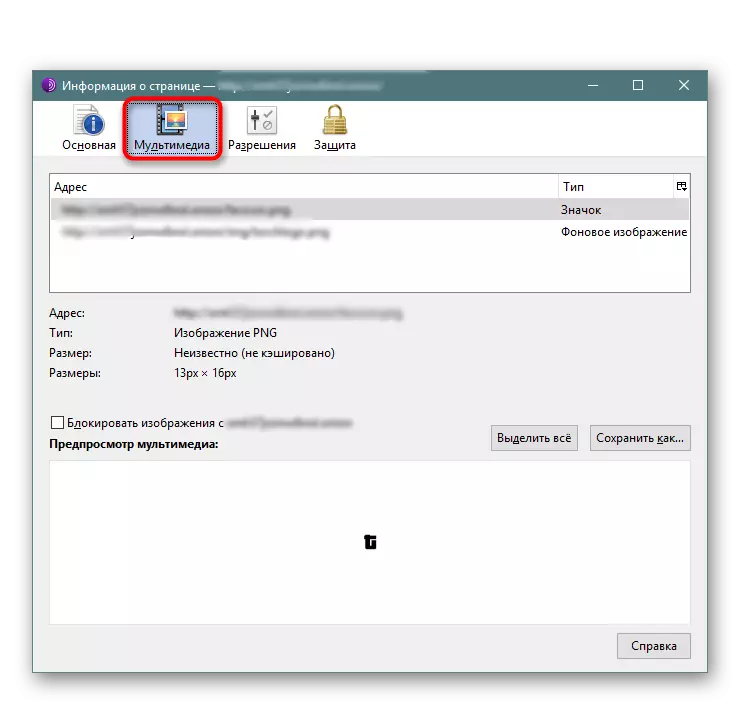

- En la pestaña Multimedia encontrará una lista de todas las imágenes y grabaciones de video. Esto ayudará a rastrear el contenido visible e invisible que se muestra en la página y aprenderá enlaces directos a estos datos.

Ahora está familiarizado con todos los aspectos principales de la configuración del Torter del navegador. Como puede ver, hay muchos parámetros importantes responsables de la conveniencia y la seguridad del surf. Es importante elegir la configuración adecuada para crear condiciones perfectas individualmente para usted.