SSH (Secure Shell) estas protokolo por krei ĉifritan rilaton inter la kliento kaj la servilo. Danke al ĉi tiu teknologio, malproksima komputila administrado povas esti farita. La interago kun la utileco okazas en la terminalo, kaj en la mastruma sistemo Centos 7 ĝi estas aldonita defaŭlte. Sekve, hodiaŭ ni ŝatus konsideri detale la Norman Setup-procedon, kiu estos utila al ĉiuj, kiuj laboros kun SSH.

Agordu SSH en Centos 7

La agorda procezo estas individua por ĉiu administranto de sistemo, sed ankoraŭ ekzistas pluraj aĵoj utilaj por ĉiuj uzantoj. En la kadro de ĉi tiu artikolo, ni parolos ne nur pri la servilo komponanto, sed ankaŭ pri la kliento, kaj ankaŭ indiki, sur kiu el la aparatoj iu ago estas farita.Instalado de komponantoj kaj starta servilo

Ni jam diris, ke la defaŭlta ssh estas aldonita al la listo CENTOS 7 Sistemo-Biblioteko, sed foje pro ia kialo la necesaj komponantoj mankas en la komputilo. En ĉi tiu kazo, ili bezonos aldoni, kaj poste aktivigi la servilan operacion.

- Malfermu la "terminalon" kaj registri tie de la Sudo Yum -y Instali OpenSSH-servilo OpenSSH-CLIENTS-komando.

- Konfirmu la aŭtentikecon de la superusera konto enirante la pasvorton. Notu, ke la karakteroj ne estas enmetitaj tiamaniere ne montriĝas en la ŝnuro.

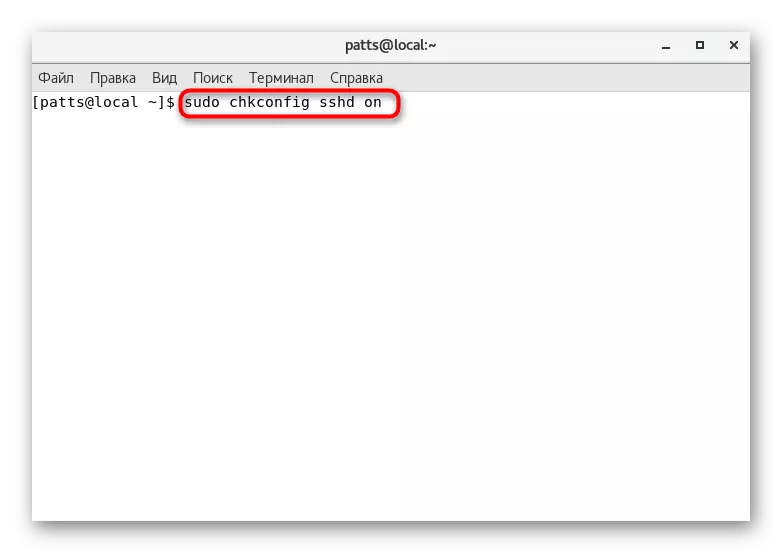

- Kuru la agordan kontrolon de la Ŝvito-Chkconfig SSHD pri komando.

- Tiam funkciigu la SSH-servon mem per specifado de servo SSHD-komenco.

- Nur restas kontroli, ke la defaŭlta haveno estas malfermita. Por fari ĉi tion, uzu la ĉenon de Nettat -Tulpn | Grep: 22.

Post la sukcesa laboro de la indikitaj instrukcioj, vi povas sekure iri al la komenco de la agordo. Ni volas atenti pri tio, kion legi la sciigojn montritajn sur la ekrano dum la aktivigo de komandoj. Ili povas indiki la okazon de certaj eraroj. Oportuna korekto de ĉiuj misfunkcioj helpos eviti pliajn problemojn.

Redaktado de agorda dosiero

Kompreneble, la agorda dosiero estas redaktita nur laŭ la bontrovo de la administranto de la sistemo. Tamen, ni volas montri kiel funkciigi ĝin en tekstoredaktilo kaj kiaj aĵoj devas esti emfazitaj unue.

- Ni rekomendas uzi la NANA-redaktilon, por establi kiun la Sudo Yum instalas Nano-teamo helpos. Post kompletigo de la instalado, lanĉu la agordan dosieron tra sudo nano / ktp / ssh / sshd_config.

- Vi estos konata kun ĉiuj disponeblaj parametroj. Kelkaj el ili estas komentitaj, tio estas, antaŭ la parametro estas signo #. Sekve, forigante ĉi tiun simbolon, vi rondiras la parametron, kaj ĝi estos valida. Vi povas ŝanĝi la norman havenon ŝanĝante la valoron de la "haveno" ŝnuro al iu ajn alia. Krome, oni rekomendas establi duan protokolon per "protokolo 2". Tiam la sekureca nivelo pliiĝos.

- Ĉi tiuj kaj aliaj parametroj varias nur laŭ la prefero de la administranto. Detalaj informoj pri ĉiu el ili troveblas en la oficiala SSH-dokumentado. Post kompletigo de redaktado, konservu la ŝanĝojn per premado de la CTRL + O. Varma ŝlosilo.

- CTRL + X-kombinaĵo helpos forlasi la redaktilon.

- Rekomenci la servon tra la Sudo-servo SSHD rekomencas por ke la ŝanĝoj ekvalidu.

- Vi povas tiam kontroli la SSH-statuson por certigi, ke ĝi funkcias per la servo SSHD-statuso.

Redaktado de agorda dosiero varias multajn parametrojn, sed la ĉefa procezo devas aldoni kaj agordi la klavojn - estas farita per specialaj komandoj, kiujn ni volas plu paroli.

Krei paron de RSA-klavoj

La RSA-ĉifrika algoritmo (mallongigo de Rivest, Shamir kaj Adleman-familinomoj) estas uzata de la SSH-servo por krei paron de ŝlosiloj. Tia ago por permesi la maksimumon certigi la klienton kaj servilon dum komponaĵoj. Ni devos uzi ambaŭ ĉenojn por krei paron da ŝlosiloj.

- Komenci, iru al la klienta komputilo kaj enigu la SSH-Keygen en la konzolo.

- Post aktivigo, nova ŝnuro aperos kie ĝi estos instigita por specifi la vojon por konservi la ŝlosilon. Se vi volas forlasi la defaŭltan lokon, ne eniru ion ajn, sed simple premu la Eniga-klavon.

- La sekva kreas pasvortan frazon. I certigos sekurecon de neaŭtorizita ensaluto. Post krei la pasvorton necesos ripeti.

- Ĉi tiu generacia procedo finiĝis. Sur la ekrano vi vidos la ŝlosilon mem kaj hazarda bildo atribuita al li.

Se la supra manlibro sukcesas, malfermita kaj privata ŝlosilo aperos, kiu estos uzata por aŭtentikigi kun la servilo. Tamen, por ĉi tio, la ŝlosilo devas esti sendita al la servilo kaj malebligi la enigon per pasvorto.

Kopiu Open Key to Server

Kiel menciite supre, kopii la ŝlosilon estas necesa por plia aŭtentikigo de Diru. Vi povas fari tian agon en unu el tri manieroj, ĉiu el kiuj estos la plej optimuma en certaj situacioj. Ni rigardu ĉiujn en ordo.

SSH-Copy-ID-Utileco

Kopii la malferman klavon tra la SSH-Kopia-ID-Utileco estas la plej facila metodo. Tamen, ĝi taŭgas nur kiam ĉi tiu plej multaj iloj ĉeestas en la komputilo. Vi devas preskribi nur unu ssh-copy-id salutnomo @ remote_host, kie la salutnomo @ remote_host estas la salutnomo kaj gastiganta gastiganto gastiganto.

Se la konekto estas farita por la unua fojo, sur la ekrano vi vidos mesaĝon de ĉi tiu karaktero:

La aŭtentikeco de gastiganto '111.111.11.111 (111.111.11.111)' ne povas esti estabita.

ECDSA Ŝlosila Fingerprint estas FD: FD: D4: F9: 77: FE: 73: 84: E1: 55: 00: AD: D6: 6d: 22: Fido.

Ĉu vi certas, ke vi volas daŭrigi konektiĝi (jes / ne)?

I signifas, ke la servilo ne estas en la listo de fidindaj fontoj kaj la demando estos demandita ĉu ĝi valoras plian konekton. Elektu Jes-opcion.

I restas nur por eniri la pasvorton de la servila konto, kaj pri ĉi tiu kopia procedo tra la menciita ilo estos sukcese kompletigita.

Kopiu Open Key on SSH

En la foresto de la SSH-Copy-ID-ilo, ni rekomendas uzi la normajn ssh-ilojn, se, kompreneble, vi havas aliron al la servila konto. Malŝarĝi la ŝlosilojn estas farita de kutima konekto, nome:

- La CAT-komando permesos al vi legi kaj tuj aldoni la ŝlosilon al la dosiero sur la servila komputilo. Por fari ĉi tion, simple enigu katon ~ / .ssh / id_rsa.pub | SSH Uzantnomo @ remote_host "mkdir -p ~ / .sssh && cat >> ~ / .ssh / rajtigita_keys", kie salutnomo @ remote_host estas la nomo de la konto kaj la gastiganto de la fora komputilo. Notu, ke la opcio >> Aldonu ŝlosilon al la fino de la dosiero, kaj ne anstataŭigas ĝin tute. Sekve, la ŝlosiloj enkondukis pli frue ankaŭ estos savitaj.

- Konekti, enigu la pasvortan frazon.

- Ne forgesu rekomenci la servilon tra la Sudo-servo SSHD rekomencas ĝisdatigi la ŝlosilajn listojn.

Manlibro Open Key Copying

Kelkfoje estas situacioj kiam estas neeble uzi la Utilaĵon SSH-Copy-ID, kaj ankaŭ ne ekzistas aliro per pasvorto. Tiam la kopio estas efektivigita permane.

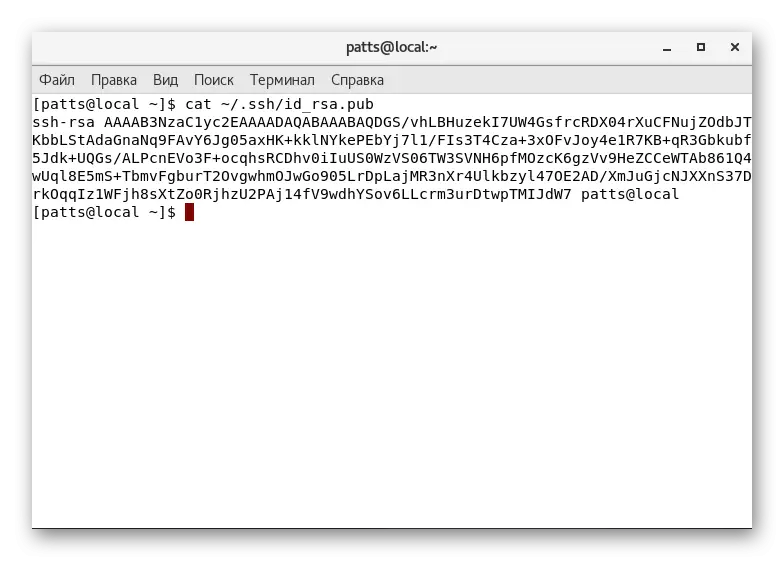

- Unue, eksciu ĉi tiun ŝlosilon per la jam konata kato-komando enirante la katon ~ / .ssh / id_rsa.Pub-konzolo.

- Kopiu ĝiajn enhavojn en apartan dosieron.

- Konektu ajnan konvenan metodon al fora komputilo kaj kreu dosierujon MKDIR -P ~ / .ssh. La teamo ne faros ion ajn, se la dosierujo jam ekzistas.

- I restas nur por fari datumojn al la dosiero "rajtigita". La Echo Public_Key_String Command >> ~ / .ssh / authorized_Keys aldonos ŝlosilon al dosiero aŭ kreos unue dosieron se ĝi mankas. Anstataŭ "publika_key_string" vi devas enmeti la antaŭe akiritan ĉenon kun la ŝlosilo.

Ĉi tio sukcese kompletigas pri ĉi tiu ŝlosila kopio-procedo. Danke al ĉi tio, aŭtentikigo al la servilo nun haveblas per enigo de SSH-salutnomo @ remote_host. Tamen, vi povas konektiĝi per la pasvorto, kiu reduktas la sekurecon de tia reto.

Malebligu pasvorton aŭtentigon

Malebligu la kapablon eniri la pasvorton, preterpasante la ŝlosilon, faras tiom malproksiman rilaton malpli protektita. Sekve, estas rekomendite malaktivigi ĉi tiun funkcion por malhelpi neaŭtorizitan aŭtentigon de entruduloj.

- Sur la fora servilo, ruliĝu la ssh-agordan dosieron tra sudo nano / ktp / ssh / sshd_config.

- Metu la parametron PassingSauthentication kaj ŝanĝu la valoron al neniu.

- Konservu la ŝanĝojn kaj kompletigu la laboron en tekstoredaktilo.

- La nova parametro efikos nur post rekomenci la Sudo SystemCTL rekomenci sshd.shd.Service servo.

Ĉi tio estas artikolo, en kiu vi konis la bazajn agordajn momentojn de la SSH-protokolo, finfine. Ni forte rekomendas studi la enhavon de la eldono post la aktivigo de la komandoj, ĉar foje estas priskribi erarojn. Ilia solvo serĉas en la dokumentado pri Oficiala Instrumento aŭ la Centos-distribuo.