Mikrotik-Router sind beliebt und installiert in Häusern oder Büros von vielen Benutzern. Die Hauptsicherheit der Arbeit mit solchen Geräten ist die richtige konfigurierte Firewall. Es umfasst eine Reihe von Parametern und Regeln auf das Netzwerk von Fremden und Hacking zu schützen.

Konfigurieren Sie den Firewall-Router Mikrotik

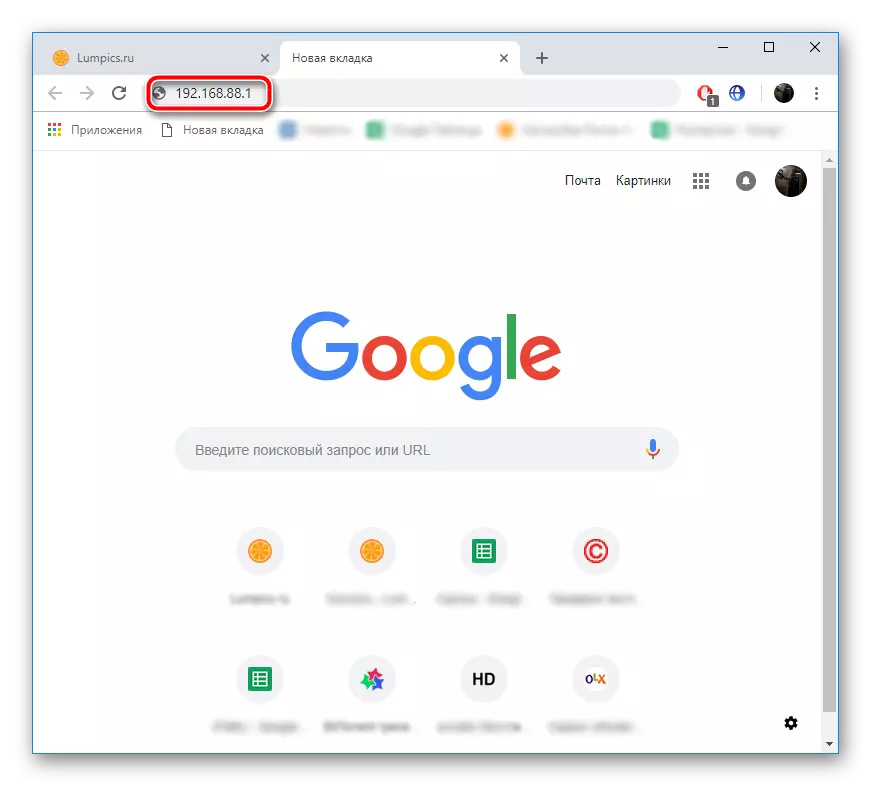

Das Router-Setup wird mit einem speziellen Betriebssystem durchgeführt, mit dem Sie eine Webschnittstelle oder ein spezielles Programm verwenden können. In zwei dieser Versionen gibt es alle notwendigen für die Firewall bearbeiten, so spielt es keine Rolle, was Sie bevorzugen. Wir werden uns auf die Browser-Version konzentrieren. Bevor Sie anfangen, müssen Sie sich anmelden:

- Gehen Sie durch einen beliebigen praktischen Browser auf 192.168.88.1.

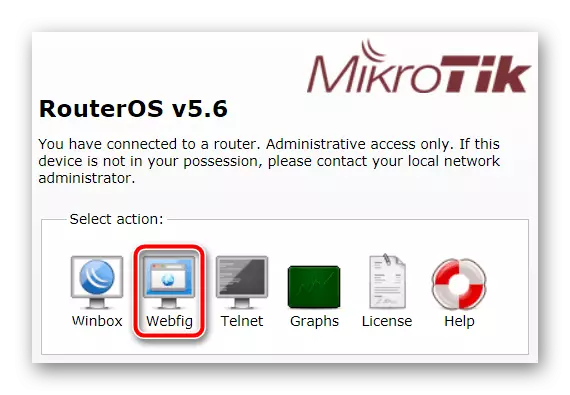

- Wählen Sie in der Start-Weboberfläche des Routers "Webfig".

- Sie zeigen das Login-Formular an. Geben Sie das Login und das Kennwort in den Zeichenfolgen ein, die die Standardwerte des Administrators sind.

Sie können unter mehr über die vollständige Einstellung der Router dieses Unternehmens in einem anderen Artikel auf dem Link erfahren, und sie werden direkt auf die Konfiguration der Schutzparameter aktivieren.

Lesen Sie mehr: So richten Sie den Mikrotik-Router ein

Reinigungsblattregeln und Neue

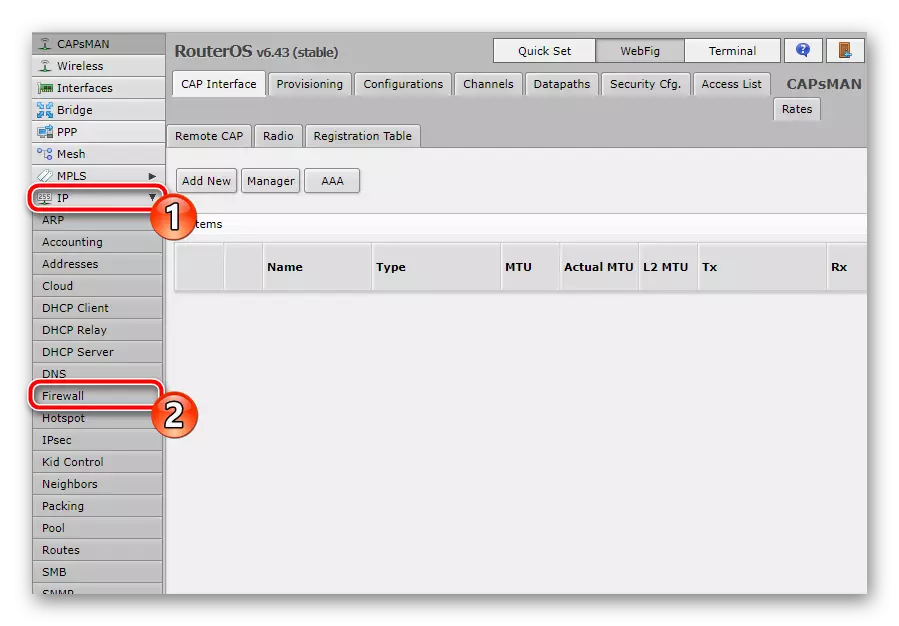

Nach dem Eingabe zeigen Sie das Hauptmenü an, in dem das Panel mit allen Kategorien links vorhanden ist. Bevor Sie Ihre eigene Konfiguration hinzufügen, müssen Sie folgendes tun:

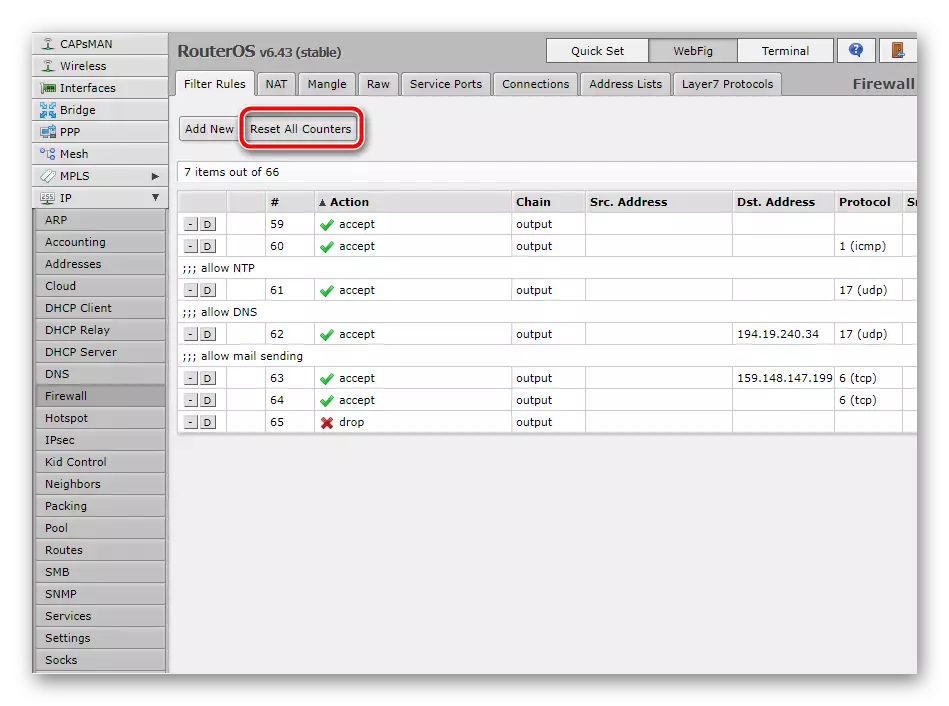

- Erweitern Sie die Kategorie "IP" und gehen Sie zum Abschnitt "Firewall".

- Reinigen Sie alle Regeln, die durch Drücken der entsprechenden Taste vorhanden sind. Es ist notwendig, diese zu produzieren, um den Konflikt in Zukunft fortsetzen, wenn die eigene Konfiguration zu schaffen.

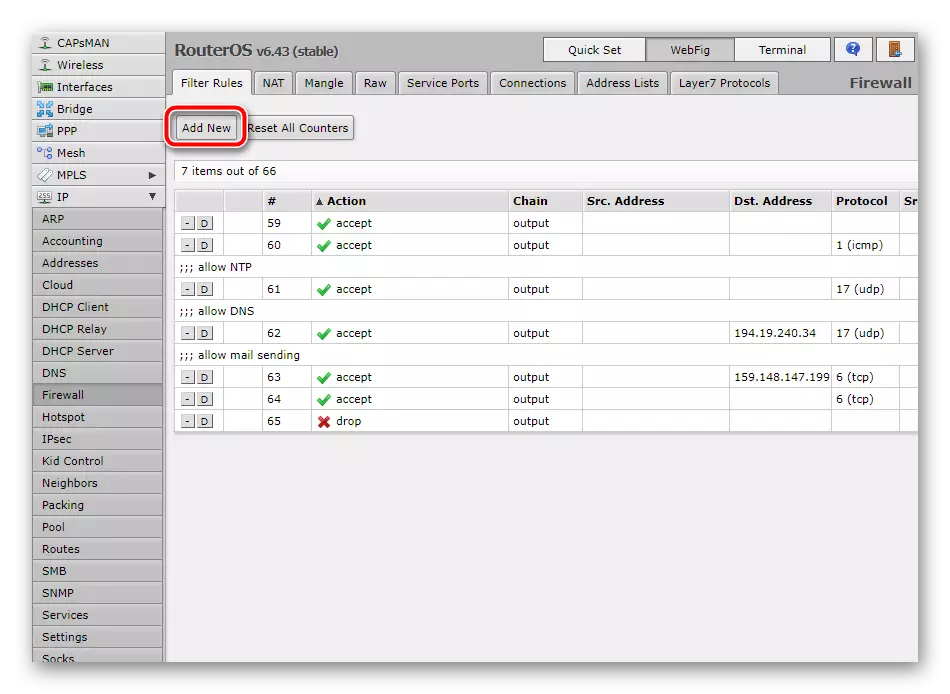

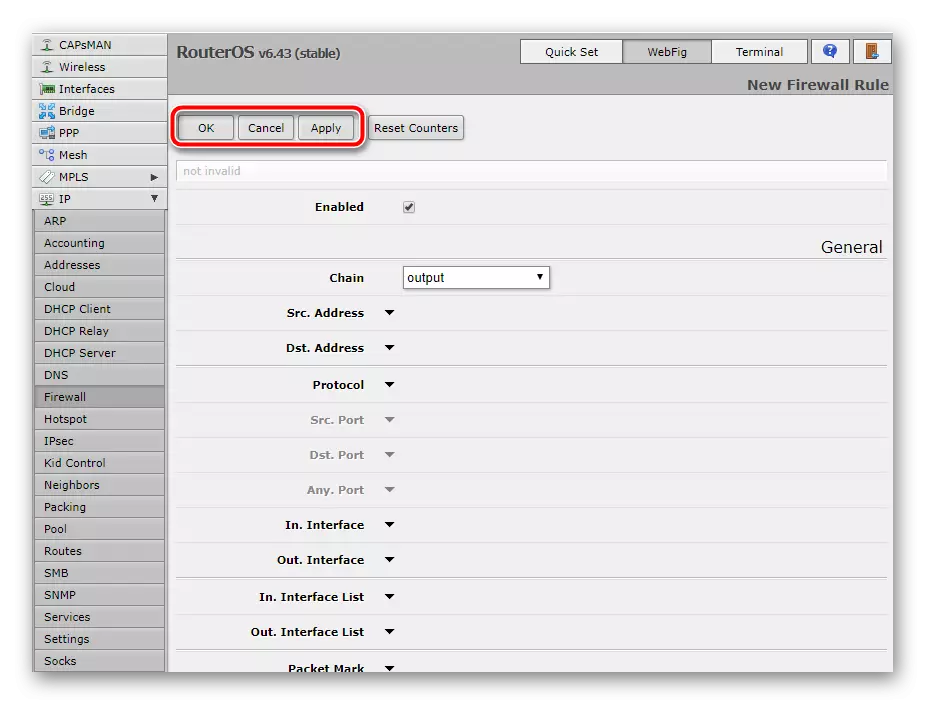

- Wenn Sie das Menü über den Browser eingegeben haben, wird der Übergang zum Setup-Erstellungsfenster über die Schaltfläche "Hinzufügen" ausgeführt. Sie sollten auf das Programm im Programm klicken.

Nach dem Hinzufügen jeder Regel müssen Sie nun auf dieselbe Erstellungsschaltflächen klicken, um das Bearbeitungsfenster erneut bereitzustellen. Bleiben wir in allen grundlegenden Sicherheitseinstellungen detaillierter.

Kommunikationsgerät überprüfen

Der mit dem Computer angeschlossene Router wird manchmal vom Windows-Betriebssystem zur aktiven Verbindung geprüft. Sie können einen solchen Prozess manuell ausführen, aber diese Berufung ist nur verfügbar, wenn die Firewall vorhanden ist, erlaubt die Kommunikation mit dem Betriebssystem. Es ist wie folgt konfiguriert:

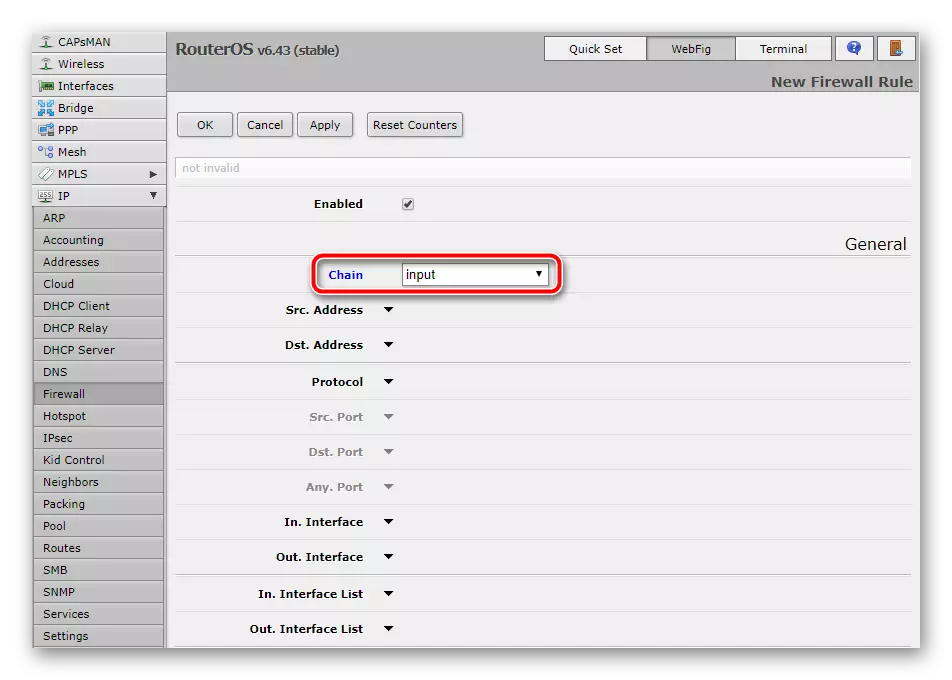

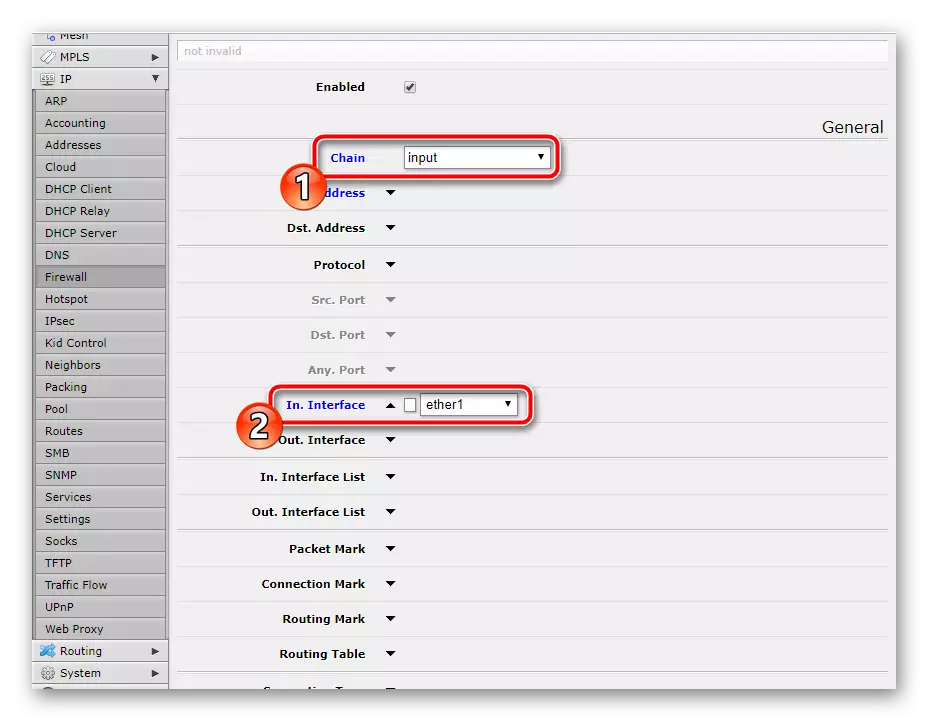

- Klicken Sie auf „Hinzufügen“ oder rot und ein neues Fenster angezeigt werden soll. Hier in der „Kette“ Linie, die als „Netzwerk“ übersetzt wird, geben Sie „INPUT“ - eingehenden. So wird es helfen, festzustellen, dass das System an den Router bezieht.

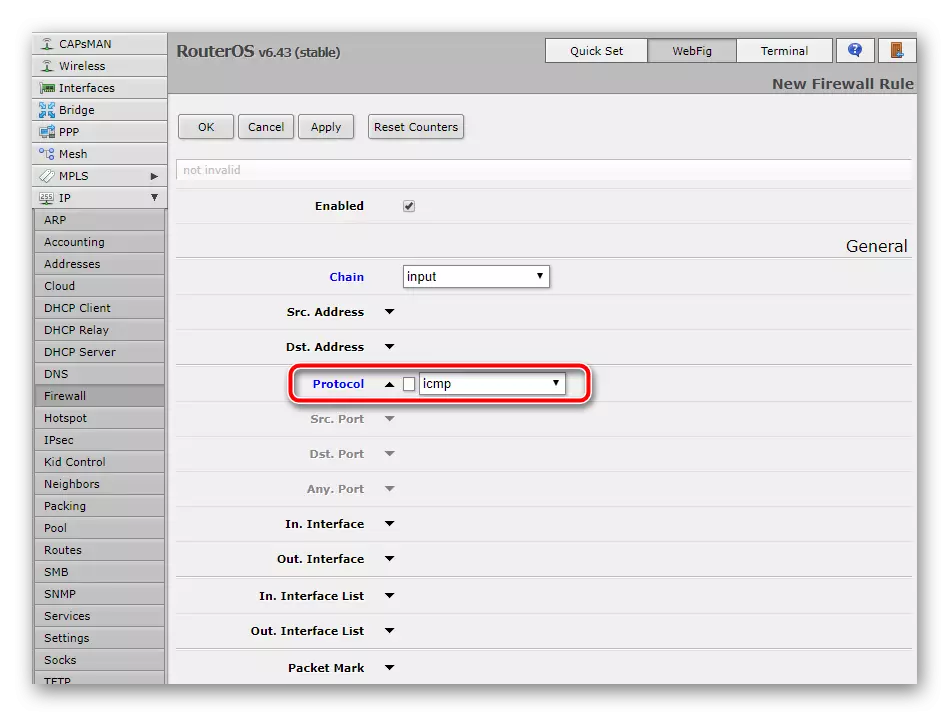

- Zum „Protokoll“ Artikel, stellen Sie die „ICMP“ Wert. Diese Art dient den Sendenachrichten im Zusammenhang mit Fehlern und andere Nicht-Standard-Situationen.

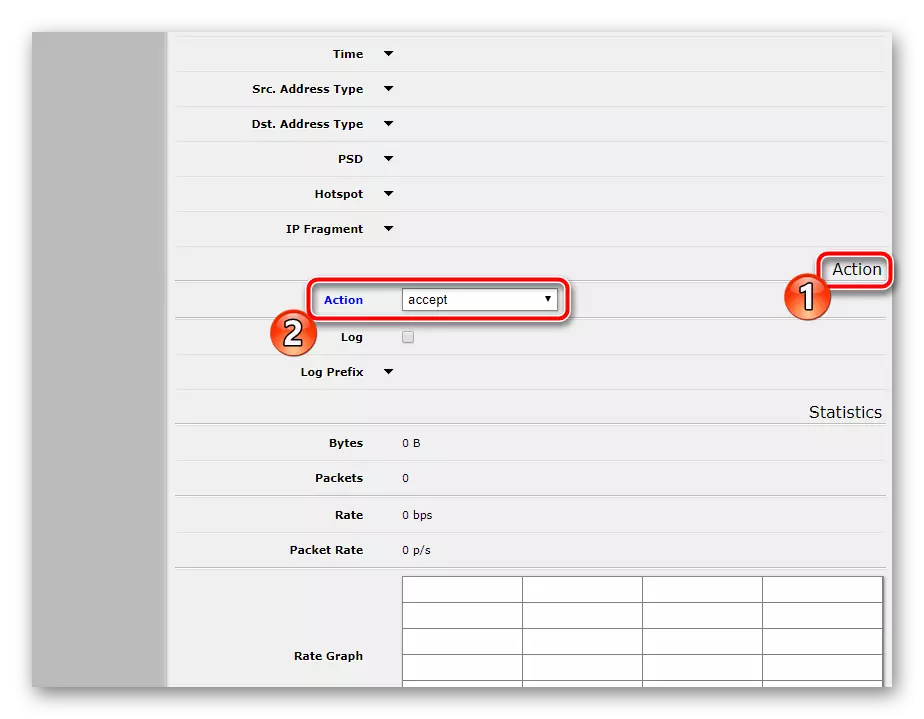

- Bewegen Sie in den Abschnitt oder Reiter der Aktion, wo installieren „Übernehmen“, das heißt, diese Bearbeitung können Sie ein Windows-Gerät schlägt den Ball führen.

- Besteigen Sie, um die Änderungen übernehmen und das Editieren der Regel abzuschließen.

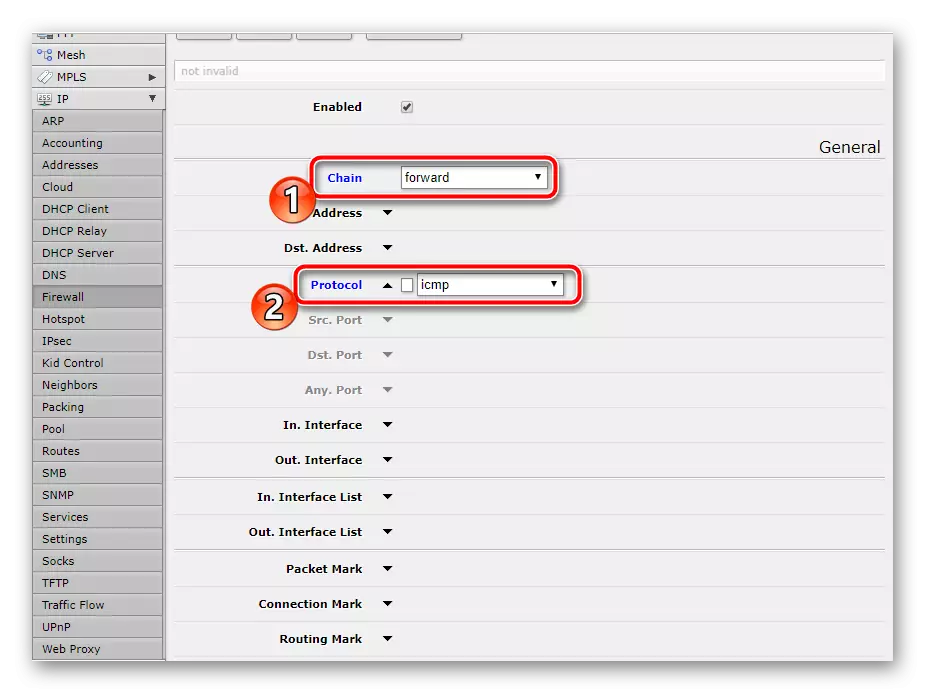

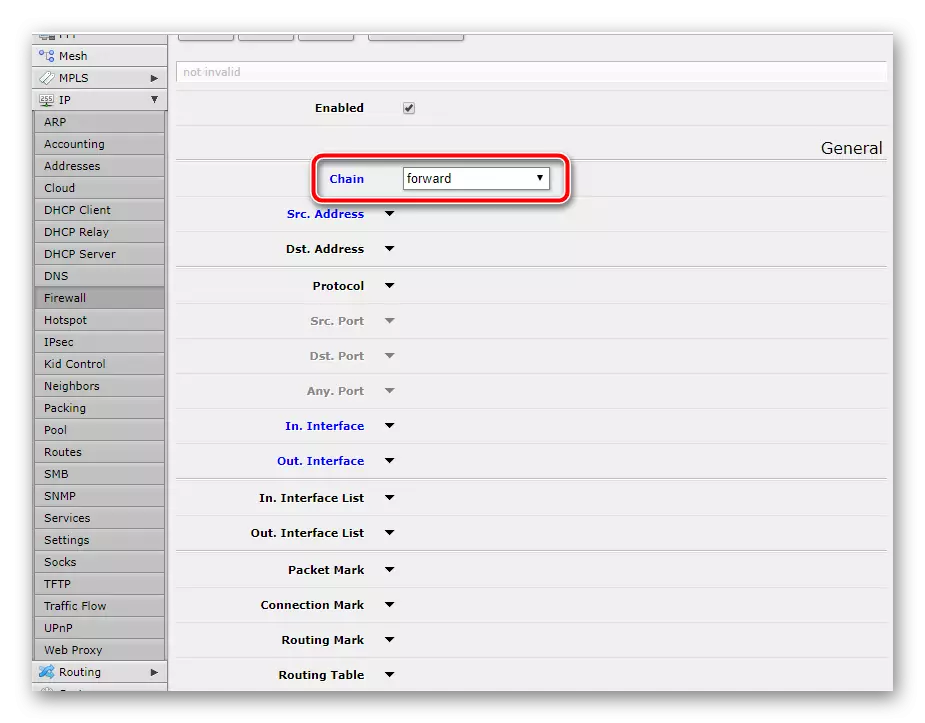

Doch auf diese, den gesamten Prozess von Messaging- und Kontrollgeräte über Windows nicht zu Ende. Der zweite Punkt ist die Übertragung von Daten. Daher erstellen Sie einen neuen Parameter in dem Sie „CHAIN“ angeben - „vorwärts“, und das Protokoll an, wie es im vorherigen Schritt getan wurde.

Vergessen Sie nicht, „Aktion“ zu überprüfen, so dass „Accept“ wird geliefert.

Die Erlaubnis der installierten Verbindungen

Andere Geräte sind mit dem Router mit WLAN oder Kabel verbunden. Darüber hinaus kann ein Heim- oder Firmengruppe verwendet werden. In diesem Fall müssen Sie die installierten Verbindungen beheben, so dass es keine Probleme mit Internetzugang sind.

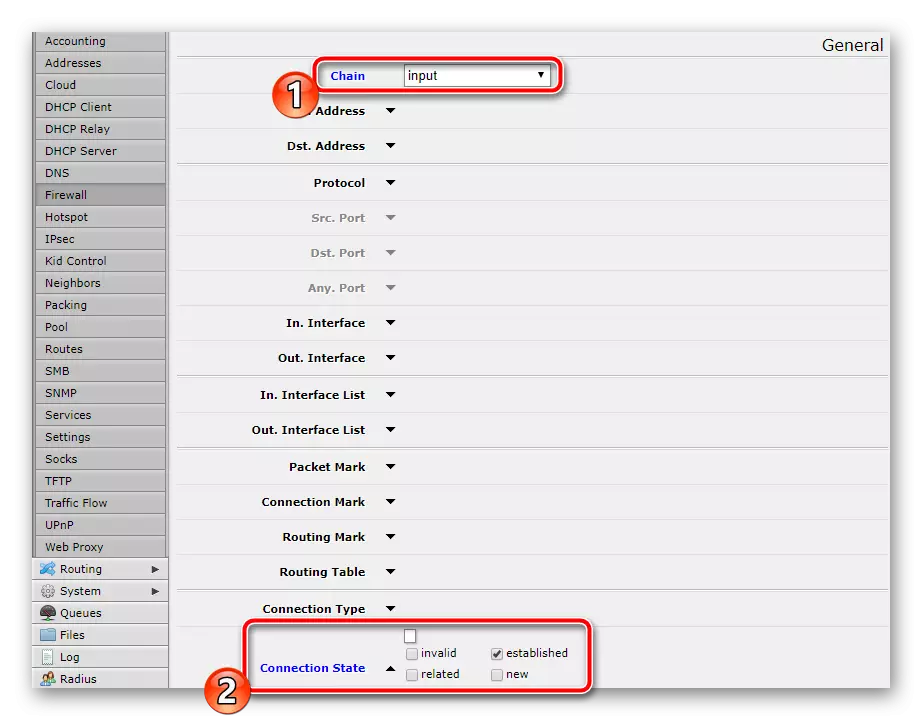

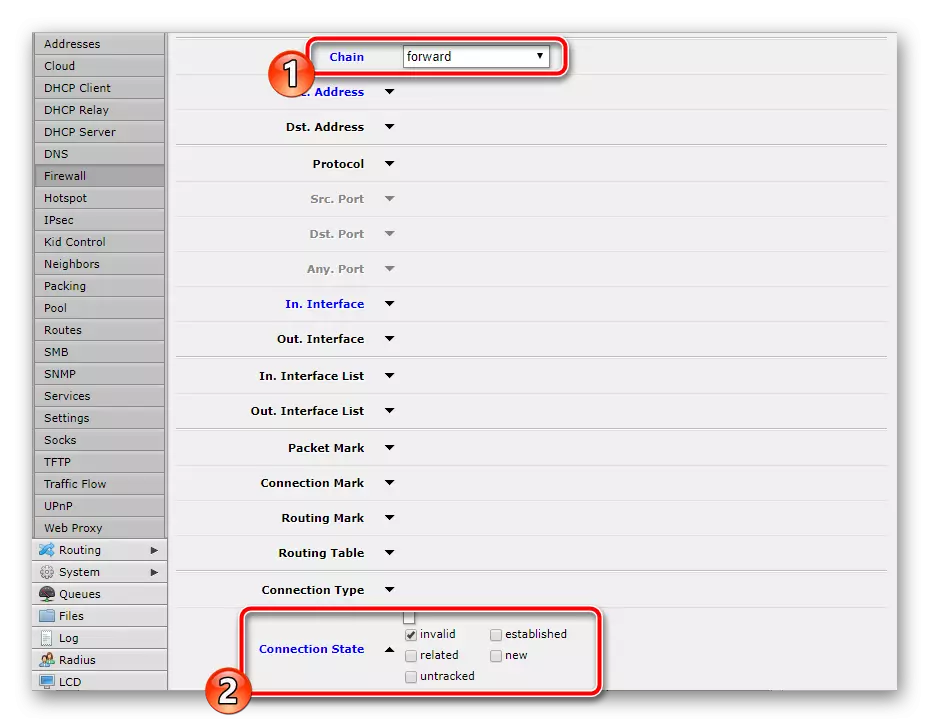

- Klicken Sie auf "Hinzufügen". Geben Sie die Art des eingehenden Netzwerktyp. Führen Sie ein wenig nach unten nach unten und überprüfen Sie die „Etablierten“ gegenüber dem „Verbindungszustand“, um die Verbindung Satz angeben.

- Vergessen Sie nicht, „Aktion“ zu überprüfen, so dass das Element, das Sie benötigen, wird ausgewählt, wie in den vorangegangenen Regeln Konfigurationen. Danach können Sie die Änderungen speichern und weiter gehen.

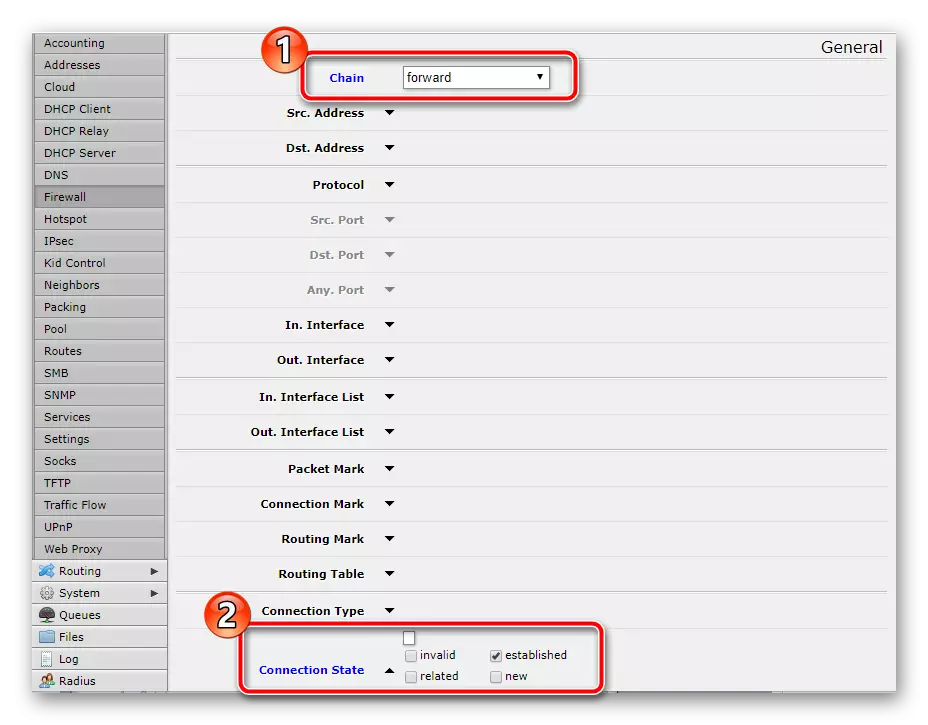

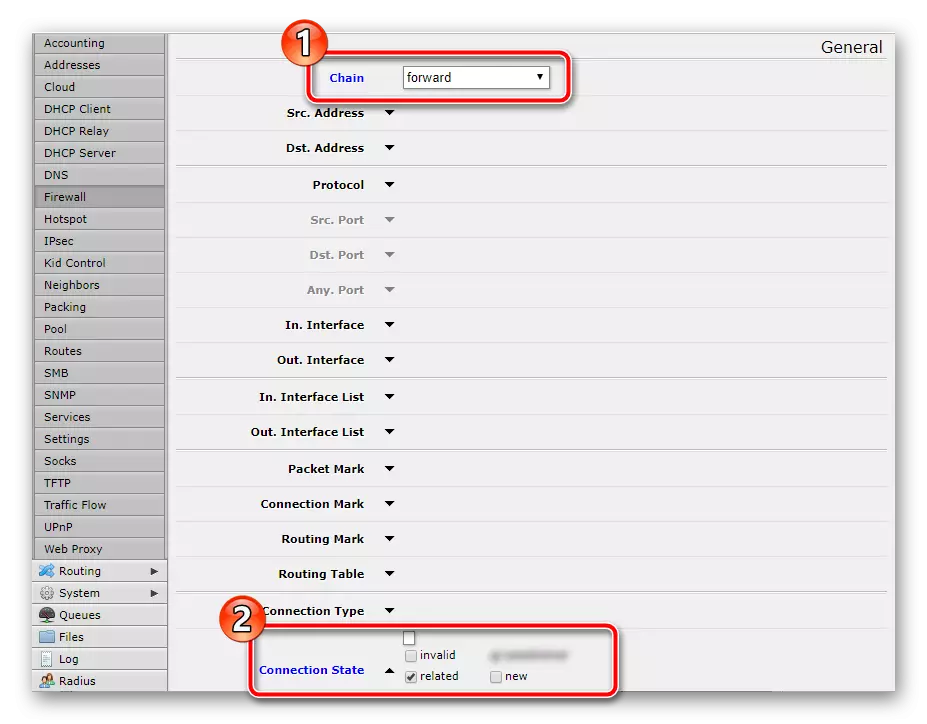

In einer anderen Regel, legen Sie die „Forward“ in der Nähe „Chain“ und den gleichen Punkt kreuzen. Die Aktion sollte auch durch die Auswahl von „Accept“ bestätigt werden, erst danach weiter gehen.

Auflösung im Zusammenhang Verbindungen

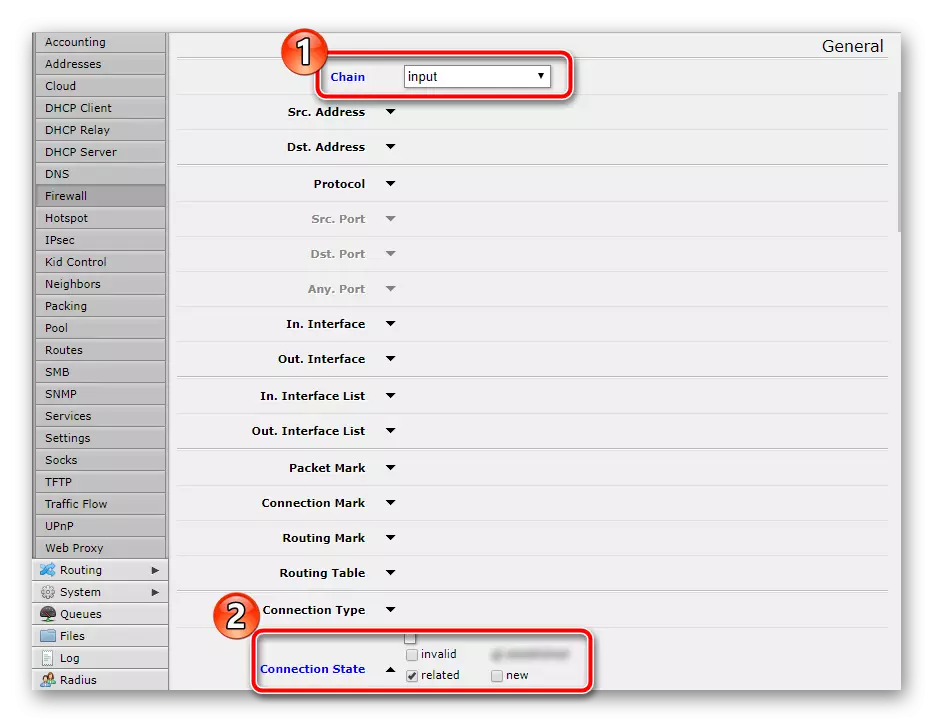

Ungefähr müssen die gleichen Regeln für verwandte Verbindungen geschaffen werden, um nicht zu einem Konflikt, wenn eine Authentifizierung versucht wird. Der gesamte Prozess erfolgt buchstäblich in mehreren Aktionen:

- Bestimmen Sie für die Regel den Wert „Kette“ - „Input“, nach unten gehen und kreuzen Sie das „Verwandte“ Checkbox gegenüber der Aufschrift „Connection State“. Vergessen Sie nicht über die „Aktion“ Abschnitt, in dem die gleichen Parameter aktiviert ist.

- In der zweiten neuen Konfiguration, die Verbindungsart als das gleiche verlassen, aber das Netzwerk wird auf „Forward“, auch im Abschnitt Aktion müssen Sie eine „Übernehmen“ aus.

Achten Sie darauf, um die Änderungen zu halten, so dass die Regeln in die Liste aufgenommen werden.

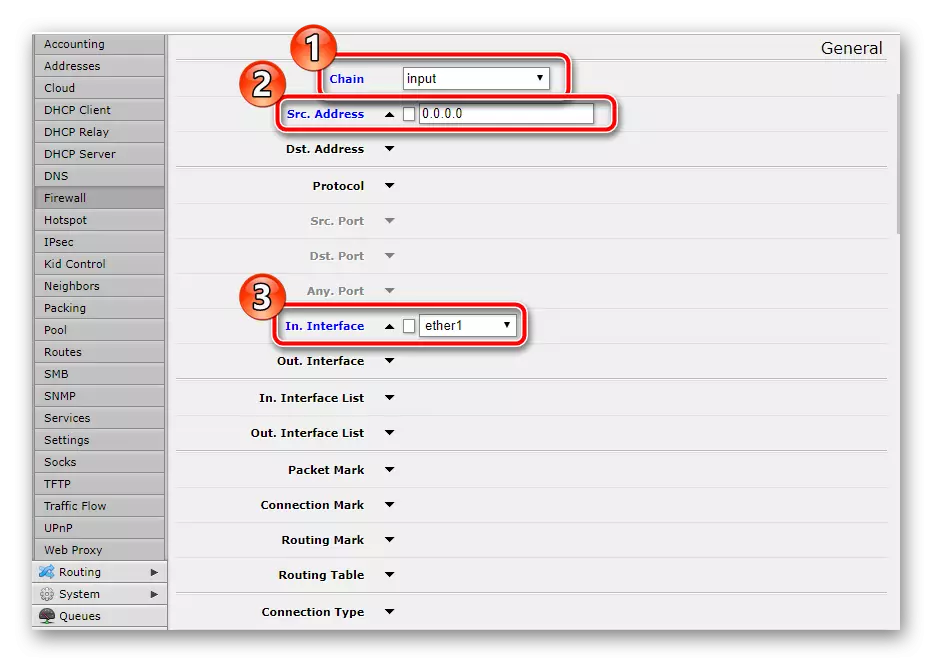

Anschluss Auflösung von LAN

Lokales Netzwerk Benutzer können nur verbinden, wenn es in den Firewall-Regeln installiert ist. Um zu bearbeiten, müssen Sie zuerst finden müssen, wo der Provider-Kabel angeschlossen ist (in den meisten Fällen ist es Ether1), sowie die IP-Adresse Ihres Netzwerks. Lesen Sie mehr darüber in einem anderen Material auf dem untenstehenden Link.

Lesen Sie mehr: Wie erfahren Sie die IP-Adresse Ihres Computers

Als nächstes müssen Sie nur einen Parameter konfigurieren. Dies geschieht wie folgt:

- In der ersten Zeile setzen „INPUT“, dann auf die nächste „src fallen. Adresse »Und die IP-Adresse dort eingeben. "IN. Interface »‚Ether1‘angeben, wenn das Eingangskabel vom Provider mit ihm verbunden ist.

- Bewegen Sie in die Registerkarte „Aktion“ zu setzen den „Accept“ Wert gibt.

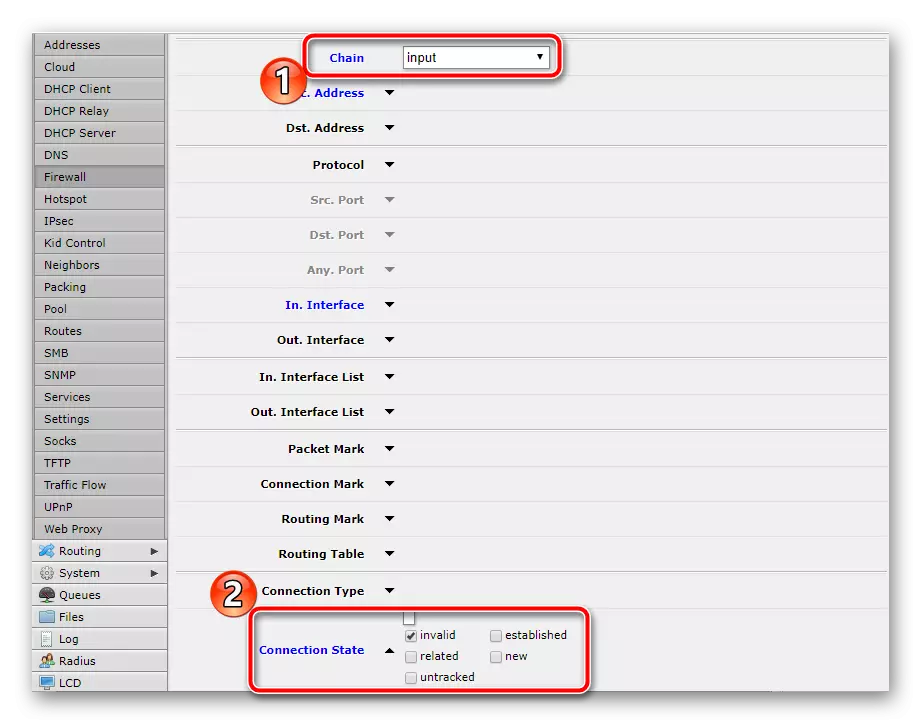

Verbot von fehlerhaften Verbindungen

diese Regel anlegen wird Ihnen helfen, fehlerhafte Verbindungen verhindern. Es wird automatisch durch unzuverlässige Verbindungen durch bestimmte Faktoren bestimmt, wonach sie zurückgesetzt und der Zugang sind nicht zur Verfügung gestellt werden. Sie müssen zwei Parameter erstellen. Dies geschieht wie folgt:

- Wie in einigen früheren Regeln geben Sie zuerst „INPUT“, dann fallen nach unten und überprüfen Sie die „Ungültig“ Checkbox in der Nähe des „Verbindungszustand“.

- Gehen Sie auf die Registerkarte oder Abschnitt „Aktion“ und stellen Sie den „Drop“ -Wert, der Abgabe von Verbindungen dieser Art bedeutet.

- In einem neuen Fenster, ändern nur „Chain“ auf „Forward“, der Rest ist, wie in der vorherigen, darunter die Aktion „Tropfen“.

Sie können auch andere Versuche verbieten aus anderen Quellen zu verbinden. Dies ist nur eine Regel, indem getan. Nach "Kette" - "Input" Slip „In. Interface "-" Ether1 "und" Aktion "-" DROP“.

Die Erlaubnis des Verkehrs aus dem lokalen Netzwerk über das Internet

Die Arbeit in dem routeros Betriebssystem ermöglicht es Ihnen, mehr Verkehr Konfigurationen zu entwickeln. Wir werden nicht auf diese wohnen, da solche Kenntnisse für den normalen Benutzer nicht von Nutzen sein wird. Betrachten wir nur eine Firewall-Regel, die Sie Datenverkehr aus dem lokalen Internet passieren lässt:

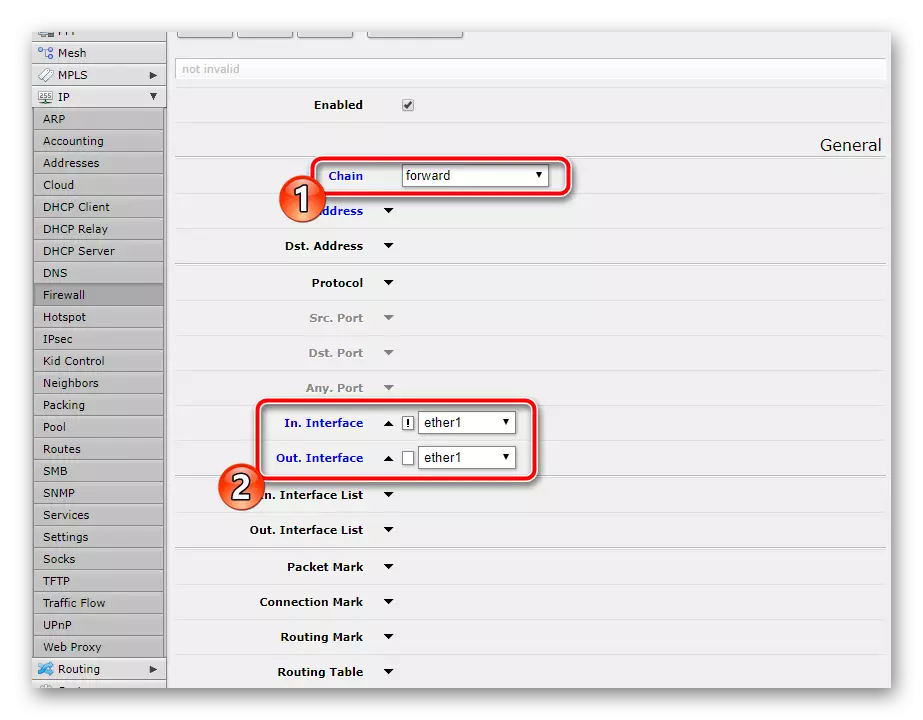

- Wählen Sie "Chain" - "Forward". Set „in. Interface "und" Out. Interface „Werte“ Ether1 „wonach das Ausrufezeichen markiert“ In. Schnittstelle.

- In der „Aktion“ Abschnitt, wählen Sie die Aktion „Übernehmen“.

Zu verbieten, den Rest der Verbindungen, können Sie auch einfach mit nur einer Regel:

- Wählen Sie nur die „Forward“ Netzwerk, nichts auszusetzen anderes.

- In Aktion, stellen Sie sicher, dass „Tropfen“ wert ist.

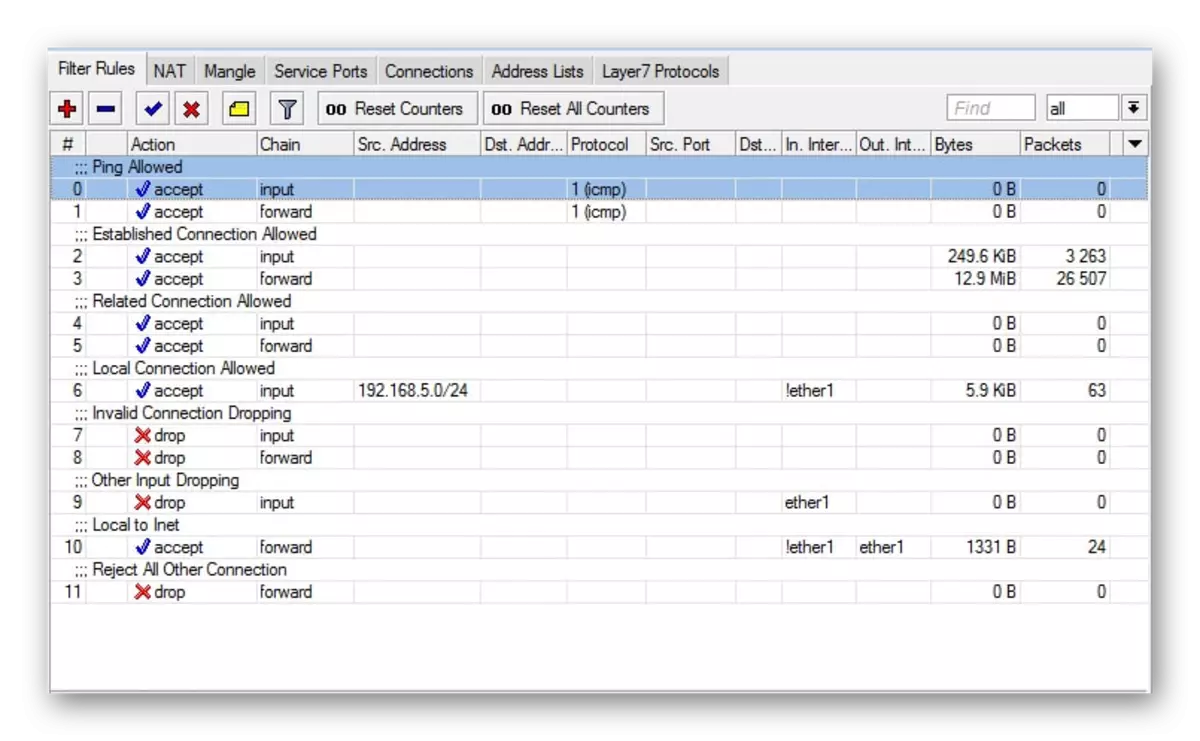

Nach der endgültigen Konfiguration sollten Sie über ein solches Firewall-Schema wie im Bildschirm-Bildschirm aufweisen.

Daraufhin kommt unser Artikel der logischen Schlussfolgerung. Ich möchte feststellen, dass Sie nicht alle Regeln anwenden müssen, da sie möglicherweise nicht immer erforderlich sind. Wir haben jedoch die Grundeinstellung gezeigt, die für die meisten ordentlichen Benutzer geeignet ist. Wir hoffen, dass die bereitgestellten Informationen nützlich waren. Wenn Sie Fragen zu diesem Thema haben, fragen Sie sie in den Kommentaren.