Der Torbrowser ist einer der beliebtesten Browser, der den Austausch der IP-Adresse mit eindeutigen Methodencomputer als Computer von echten Benutzern mit aktiven Sitzungen ergibt. Es ist das Prinzip des Betriebs dieses Webbrowsers, der viele Benutzer an anonymen Webseiten oder einer Ersetzung ihres Standorts anzieht. Darüber hinaus öffnet der Thor Ressourcen mit der Registrierung auf der Pseudo-Domäne der obersten Ebene .onion, da solche Sites nicht von den bekannten Suchmaschinen indiziert werden. Als Teil dieses Materials möchten wir über alle Funktionen der Konfiguration des genannten Browsers für ein komfortables und sicheres Surfen erzählen.

Konfigurieren Sie den TOR-Browser für einen komfortablen und sicheren Gebrauch

Als Nächstes sprechen wir über das Konfigurieren von Torbrowser über das Menü mit Parametern und speziellen Konfigurationsdateien. Dazu müssen Sie diesen Webbrowser nur herunterladen und installieren. Alle darunter liegenden Screenshots werden auf der russischen Version hergestellt, sodass wir empfehlen, die Montage mit diesem Sprachpaket herunterzuladen, um nicht in den Menüpunkten verwechselt zu werden.Eingangs- und Wochenendknoten

NODs rufen alle Computer an, die mit einem TOR-Netzwerk verbunden sind. Wie Sie wissen, kann jeder aktive Browserbenutzer einer der Knoten der Kette, des End- oder Zwischenprodukts werden, da es aus drei Sternen besteht. Diese Technologie wird jedoch in der Konfiguration über eine Konfigurationsdatei verwaltet und zugänglich. Dort lässt der Benutzer den Eingangs- und Wochenendknoten lässt oder begrenzt. Die Eintrittsknoten rufen die Teilnehmer an, von denen die Kette beginnen, die Wochenenden - die Benutzer, die die endgültigen Links werden. Alle Einstellungen entscheiden sich in der Wahl der Länder, und es passiert wie folgt:

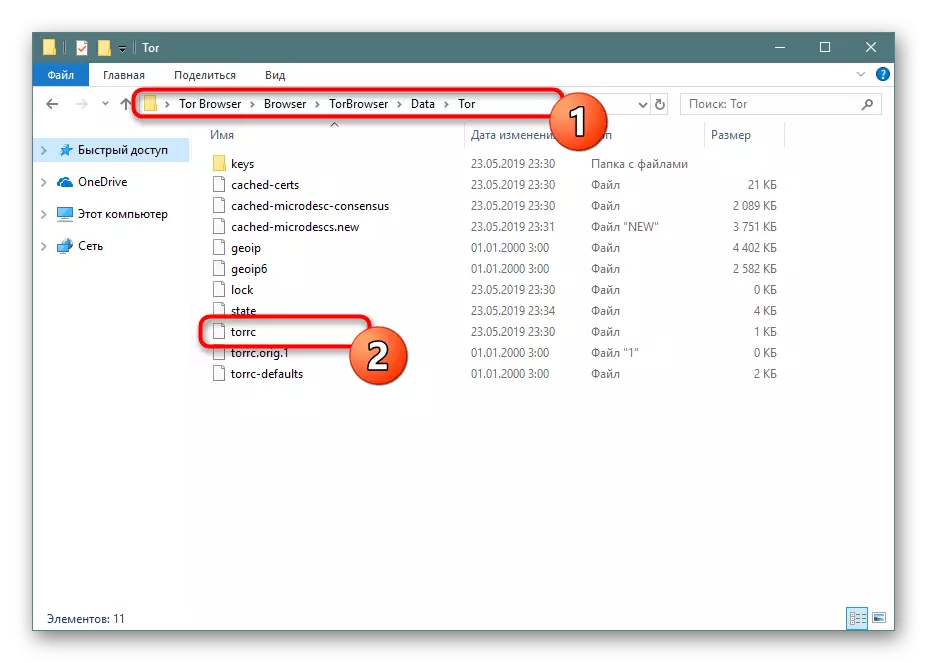

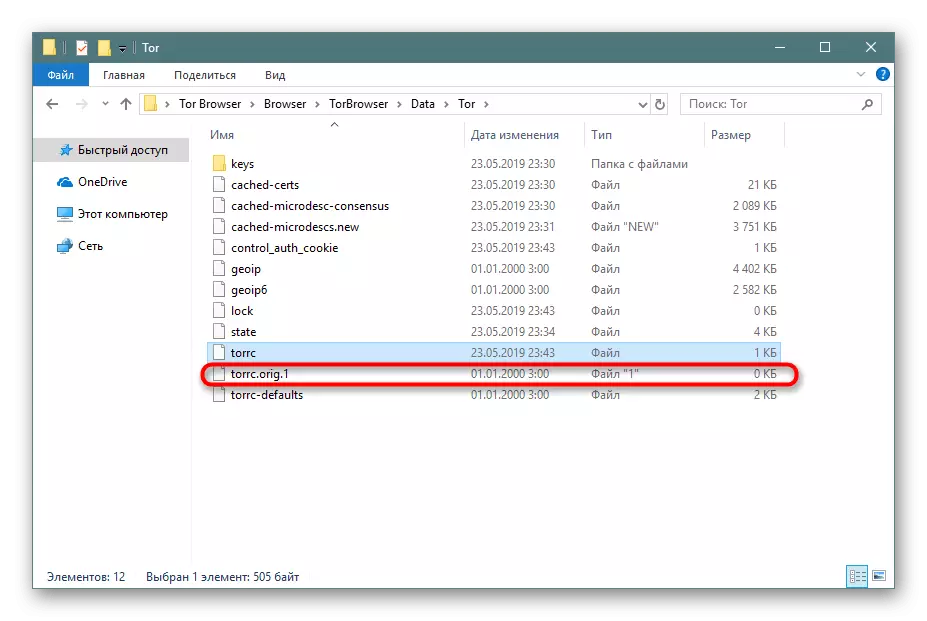

- Öffnen Sie den Ordner mit dem Webbrowser und gehen Sie den Pfad "Browser"> Torbrowser> Daten> Tor. Suchen Sie im Verzeichnis die Datei "Torrc" und doppelklicken Sie mit LKM auf ihn auf ihn zu doppelklicken.

- Beginnen Sie mit einem Standard-Notizblock oder einem beliebigen bequemen Texteditor.

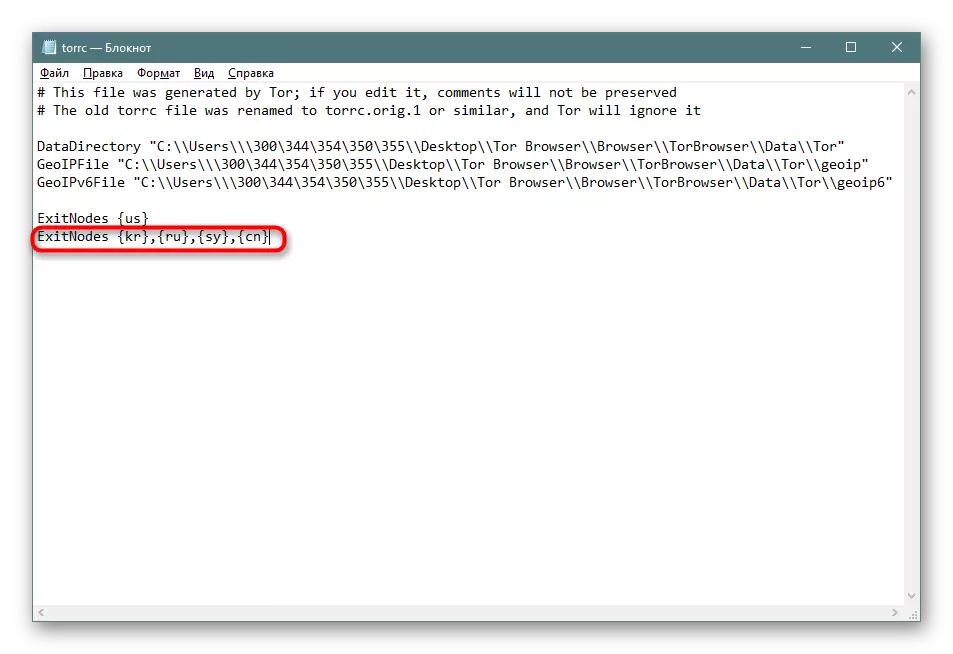

- Fügen Sie an der Unterseite die String-Exitnodes {us} hinzu. Es ist dafür verantwortlich, dass die IP-Adresse des angegebenen Landes der Endlink ist.

- Sie können Codes von Ländern über Kommas festlegen und alle verfügbaren Speicherorte angeben. Dann wird die Zeichenfolge so etwas finden: EXITNODES {KR}, {ru}, {SY}, {cn}.

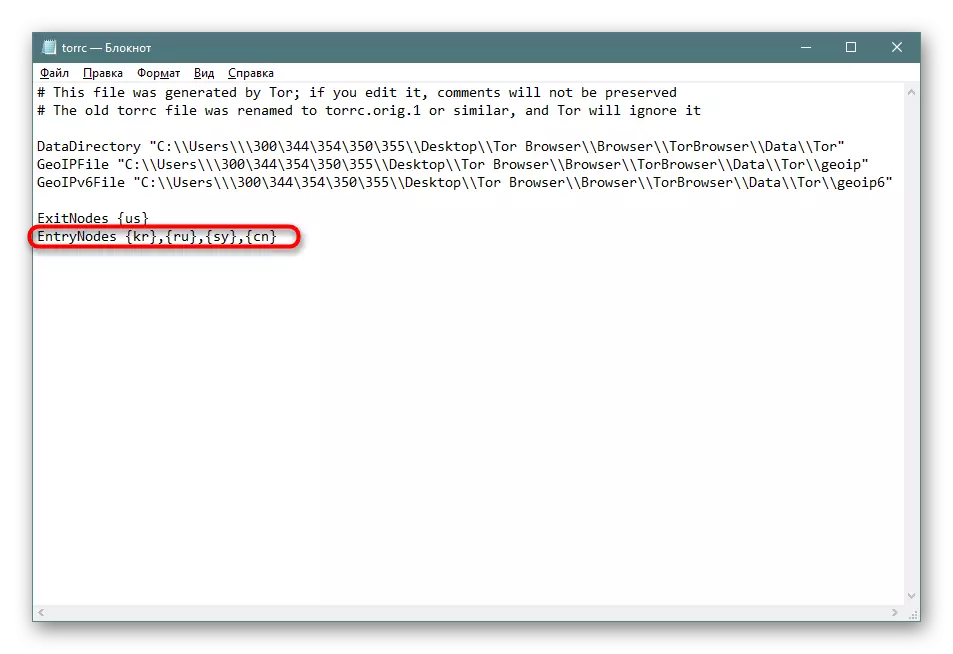

- Es gibt Länder als Input-Punkte in etwa demselben Prinzip, in dem das Team an den EntryNodes ändert, und staatliche Codes passen auf dieselbe Weise.

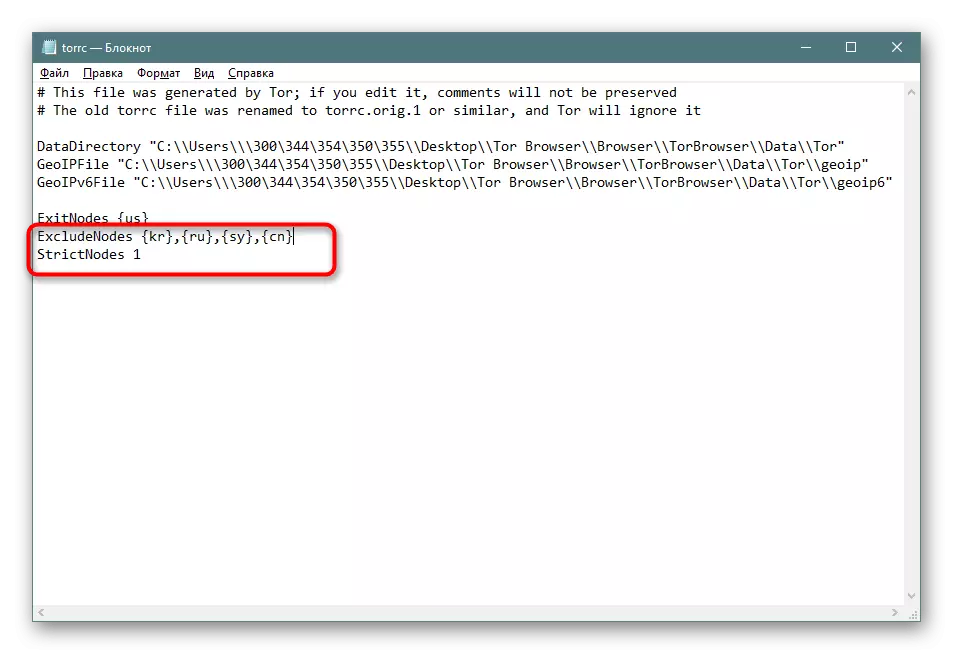

- Darüber hinaus sind die Einschränkungen der Verwendung bestimmter Länder angegeben und die Route ist ebenfalls eingestellt:

Excludenodes {cod_strana}, {cod_stran}

StrictNodes 1.

ExcluderExitNodes wird als einschränkende Endpunkte verwendet, wobei auch die nächste Zeile erforderlich ist, um strictNodes 1 einzugeben, da der Parameter "STRICTNODES" verpflichtet, dass der Parameter "STRICTNODES" verpflichtet, benutzerdefinierte Konfigurationen in Betracht zu ziehen, um Verbindungen zu begrenzen.

- Speichern Sie nach Fertigstellung die Einstellungen und schließen Sie die Konfigurationsdatei. Der Ordner erstellt seine ursprüngliche Kopie, die jederzeit umbenannt werden kann, wodurch der Anfangsinhalt wiederhergestellt werden kann.

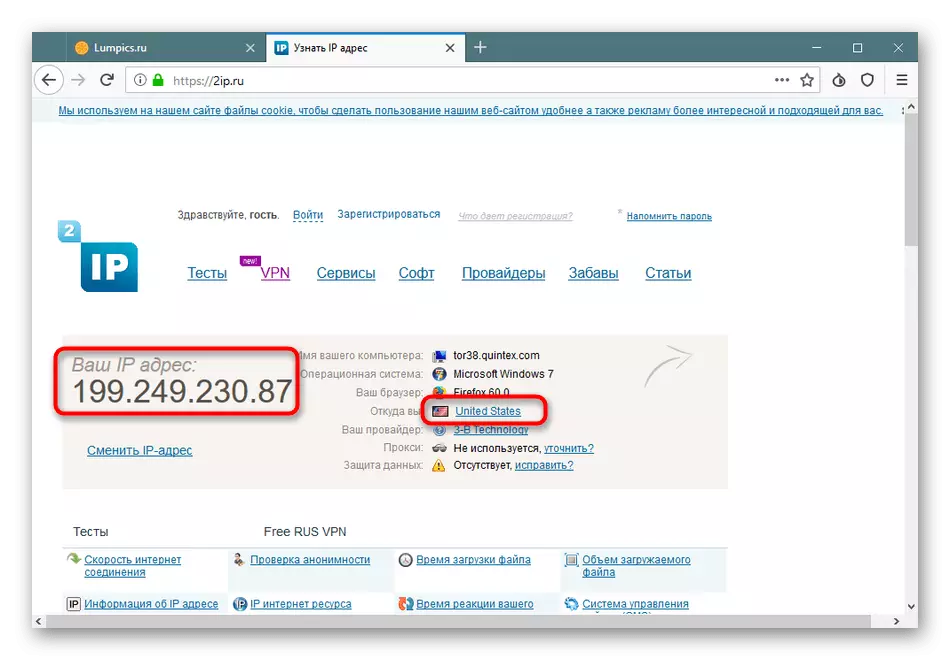

- Stellen Sie sicher, dass die Bearbeitung erfolgreich bestanden hat. Um dies zu tun, starten Sie einfach den Tor und gehen Sie zur IP-Check-Site. Dort finden Sie alle notwendigen Informationen.

Manchmal ist es erforderlich, recht nicht standardisierte Länder für Eingabepunkte oder den Ausgang anzugeben. In diesem Fall gibt es keine Ahnung von ihren Codes, was beim Betreten verschiedene Schwierigkeiten oder Fehler verursacht. Das Vermeiden von ihnen hilft, dem Tisch anzusprechen, in dem alle Codes im richtigen ISO 3166-1-Format geschrieben werden. Es befindet sich auf der berühmten Wikipedia-Website, und Sie können dazu gehen, indem Sie auf den untenstehenden Link klicken.

Liste der Ländercodes in ISO 3166-1-Format

Verbindung zum Startup.

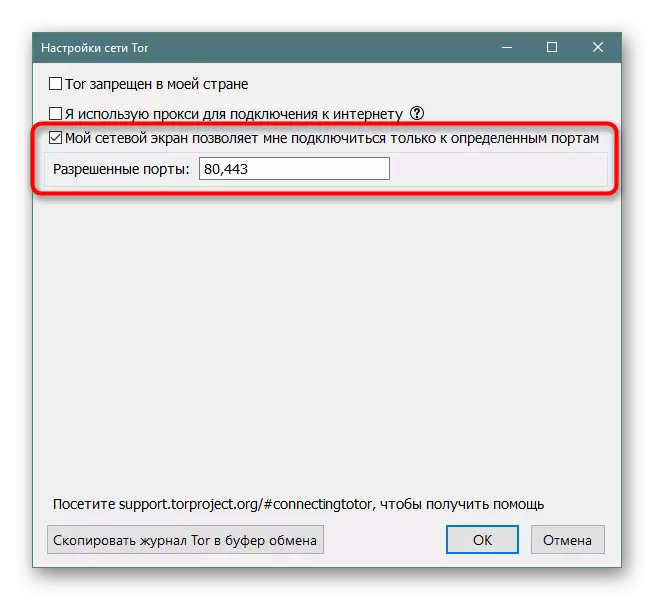

Während der ersten und nachfolgenden Startups des Browsers auf dem Bildschirm erscheint der Bildschirm Netzwerkeinrichtung. Es verschwindet normalerweise nach der ersten erfolgreichen Konfiguration, und wenn Fehler mit der Verbindung angezeigt werden, wird wieder aktiv. Dabei wird der Benutzer vorgeschlagen, die Verbindung richtig zu konfigurieren, die verfügbaren Anschlüsse, Proxy oder Brücken anzugeben. Mit einem Proxy-Server ist alles ganz einfach - Sie müssen auf "Ich verwende einen Proxy zum Anschließen an das Internet" klicken und das Formular ausfüllen, das in Übereinstimmung mit den verfügbaren Daten erscheint.

Auch mit Häfen ist alles extrem klar - die Einstellungen der Firewall werden manchmal durch die Verwendung bestimmter Ports blockiert, was dazu führt, dass die Notwendigkeit zulässig angeben muss. Der Satz Portnummern wird durch das Komma durchgeführt.

Probleme kommen meistens von denjenigen Benutzern, die vom Anbieter blockiert haben. Dann wird jeder Versuch, mit dem Netzwerk herzustellen, unterbrochen. Es wird nur durch die Installation der Brücke gelöst. Eine solche Funktion fügte Entwickler hinzu und organisierte seinen korrekten Betrieb, der eine von mehreren Optionen ermöglicht.

Auswählen einer eingebauten Brücke

Die Entwickler haben verschiedene Arten von Brücken gebaut, die eine sichere Verbindung organisieren. Sie werden in verschiedenen Technologien in verschiedenen Programmiersprachen verfasst, was sie widerstandsfähiger gegen Schutzmechanismen von Internet-Service-Anbietern. Sie müssen nur die Markierung "Integrierte Bridge auswählen" markieren und eine der verfügbaren Optionen angeben. Als nächstes wird durch Überprüfung der Leistung die optimale Brücke ausgewählt.

Was den Unterschied in allen von Brücken anwesenden Bridges angeht, können Sie sich in der offiziellen Dokumentation der Webbrowser-Entwickler mit ihnen vertraut machen. Es gibt Informationen zu jeder Technologie, ihre detaillierten Beschreibungen und Links zu voller Sweeps, die auf GitHub veröffentlicht wurden.

Offizielle Dokumentation zur Vielzahl von Bridges, die im TOR-Browser verwendet werden

Brückenanfrage direkt.

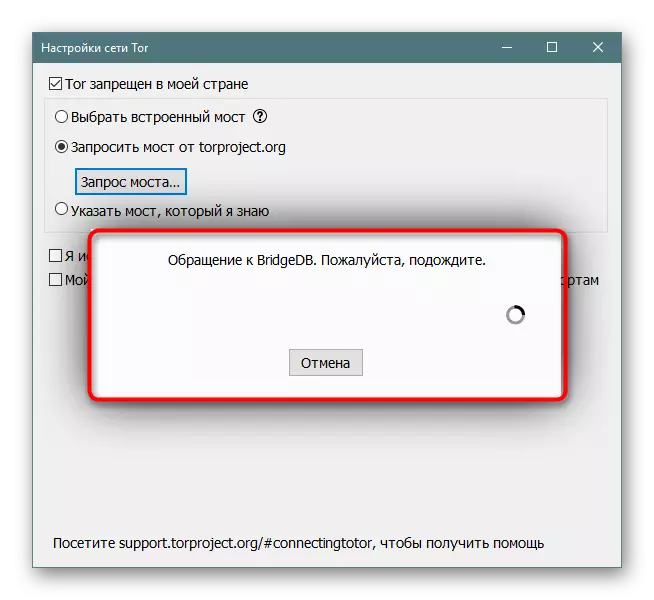

Wenn keine der aktuellen integrierten Bridges nicht funktioniert, sollten Sie versuchen, eine Bridge von der offiziellen Website anzufordern. In Zuverlässigkeit ist es effektiver, aber der Empfang hängt von der Möglichkeit, sich mit der Ressource selbst herzustellen.

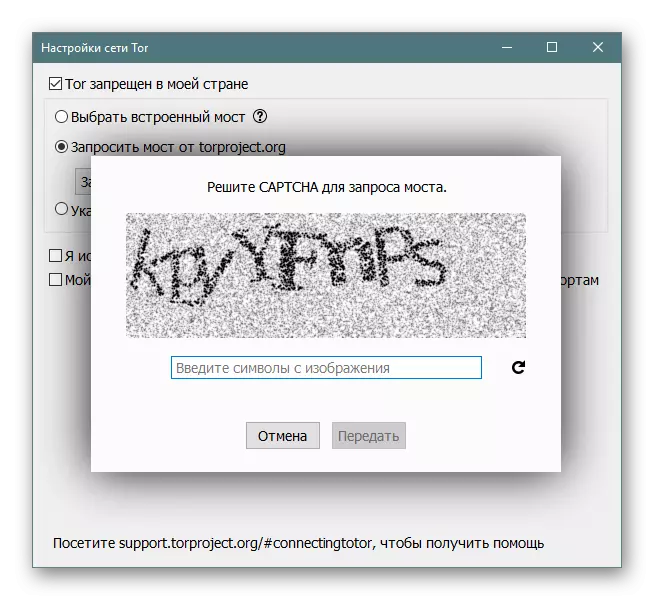

- Markieren Sie die "Anforderungsbrücke von torproject.org" von der Markierung und klicken Sie auf die entsprechende Schaltfläche für die Brückenanforderung.

- Erwarten Sie den Conversion-Fertigstellung. Wenn es mehrere Minuten dauert, unterbrechen Sie ihn und gehen Sie zur nächsten Methode, um eine Brücke zu erhalten.

- Wenn Sie erfolgreich mit dem Server kommunizieren, erscheint eine Benachrichtigung, dass eine Benachrichtigung nach dem Capping gefragt wird.

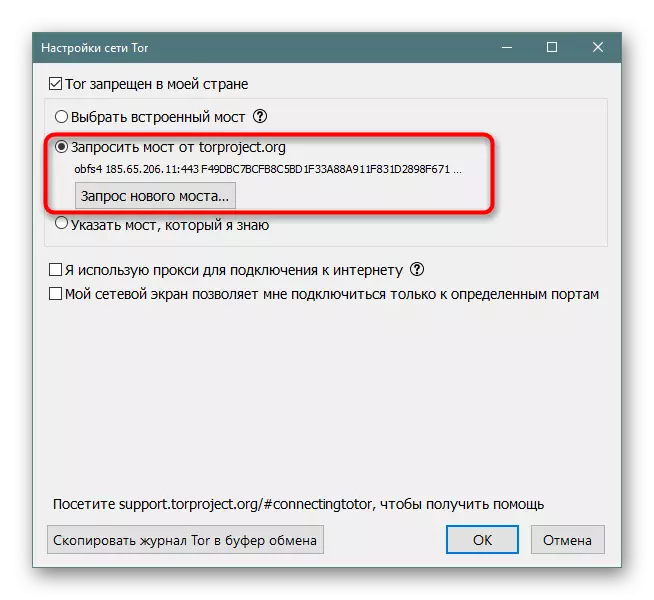

- Die Brücke wird dann bereitgestellt, und in diesem Verbindungsverfahren ist abgeschlossen. Bei Bedarf können Sie immer nach einer neuen Adresse fragen.

Manuelle Brücke

In einigen Situationen wird keine der oben genannten Optionen wirksam sein, da Anbieter die erweiterte Schutztechnologie verwenden. Dann müssen Sie mit Bridges über einen beliebigen Arbeitsbrowser mit Bridges auf die offizielle Website gehen und es manuell erhalten, dies ist jedoch so geschehen:

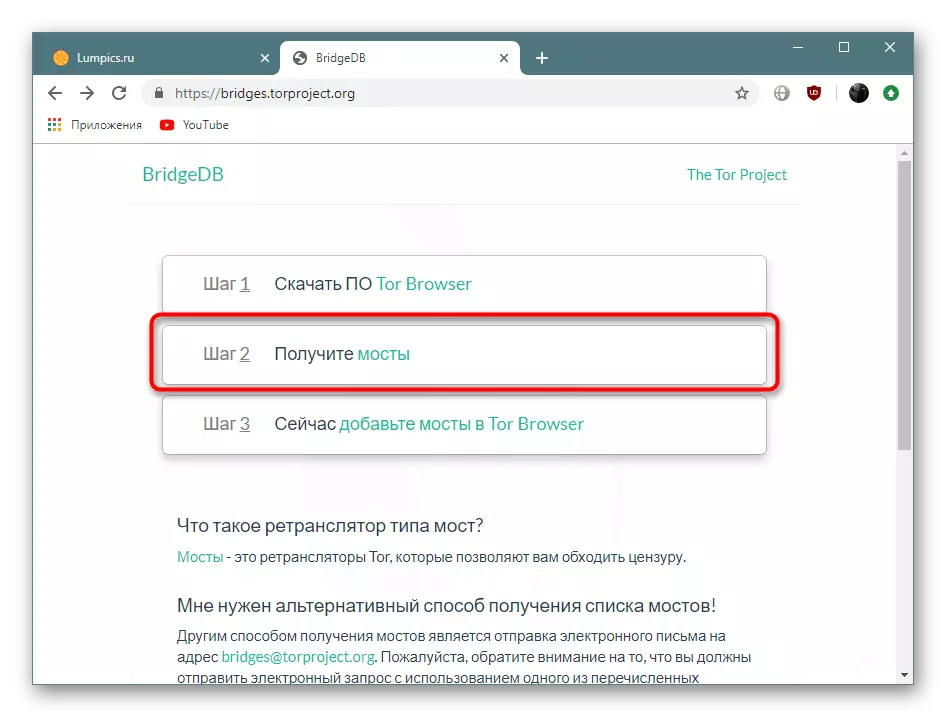

Brücken auf der offiziellen Website bridgedb bekommen

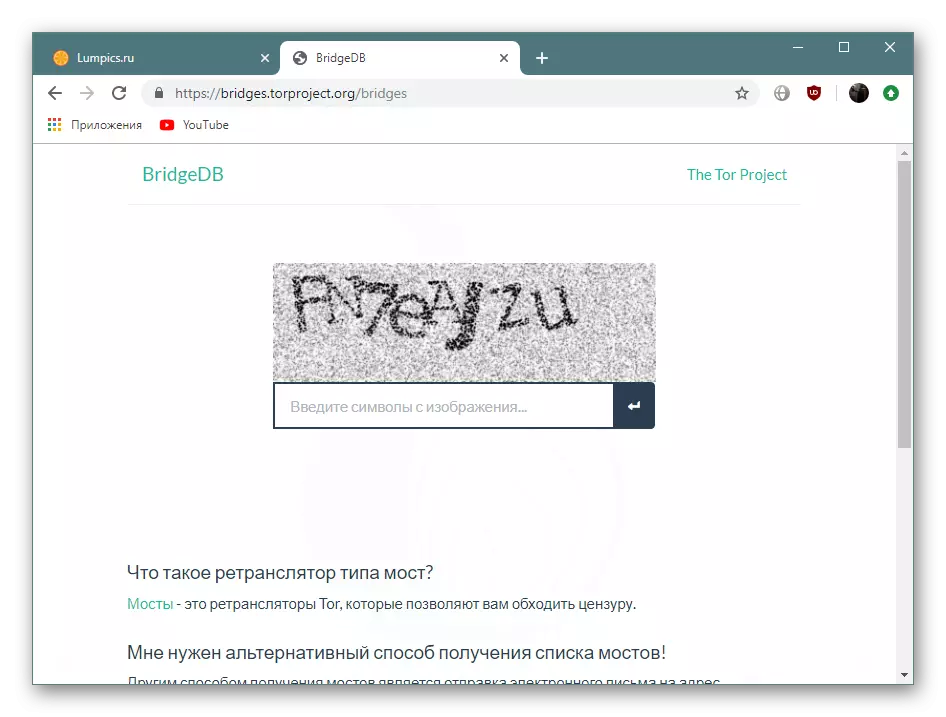

- Gehen Sie zum obigen Link und klicken Sie auf "Schritt 2 erhalten Brücken".

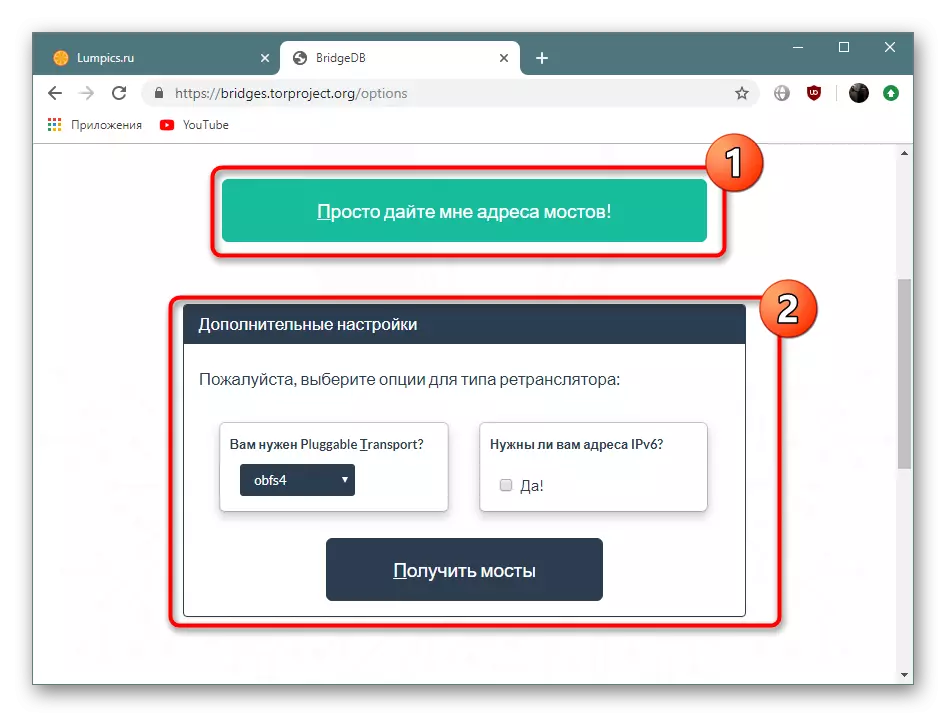

- Ein normaler Empfangsmodus ist verfügbar oder durch die Definition zusätzlicher Parameter. Hier wählen Sie die Option nach Ihrem Ermessen.

- Als nächstes wird injiziert.

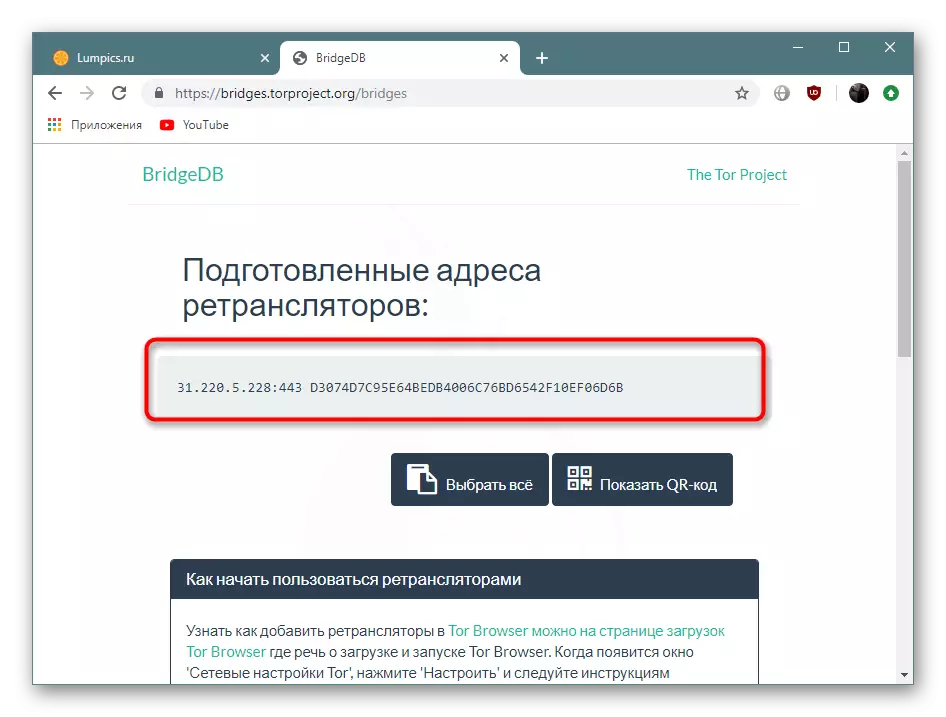

- Eine ausgewählte Adresse erscheint auf dem Bildschirm, es muss in die Zwischenablage kopiert werden.

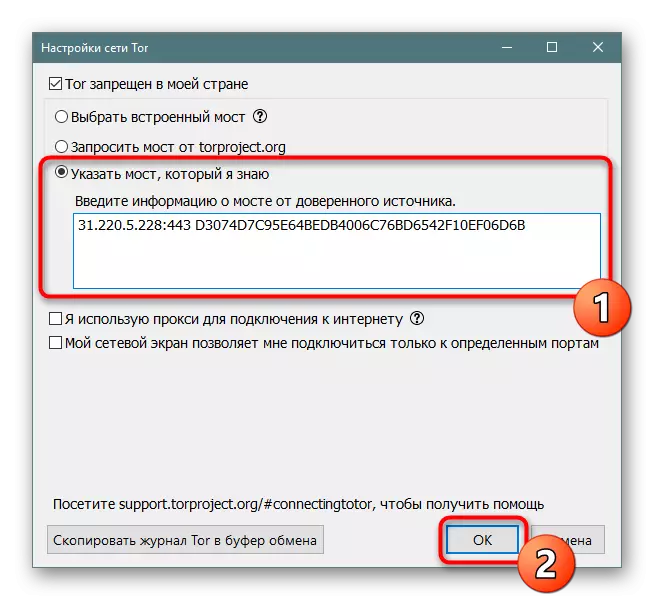

- In der Tora selbst sollten Sie den Marker markieren "Geben Sie die Bridge an, die ich kenne, und geben Sie die empfangene Adresse ein. Danach klicken Sie auf "OK".

Jetzt haben Sie eine Vorstellung davon, wie Sie die Verbindung zum ersten und weiteren Start des Browsers unter Berücksichtigung konfigurieren können. Machen wir uns mit den folgenden Konfigurationselementen weiter.

Sicherheitsbestimmungen

Bei der Arbeit mit einem Torus ist es wichtig, diesen Prozess sicher zu machen, da oft Benutzer gerne zu verdächtigen Ressourcen gehen oder sogar verschiedene Dateien herunterladen. Es gibt mehrere Parameter, denen Sie achten müssen, um:

- Geben Sie in der Adressleiste um Folgendes ein: config und drücken Sie ENTER. Klicken Sie beim Anzeigen einer Benachrichtigung auf "Ich ergreife das Risiko!"

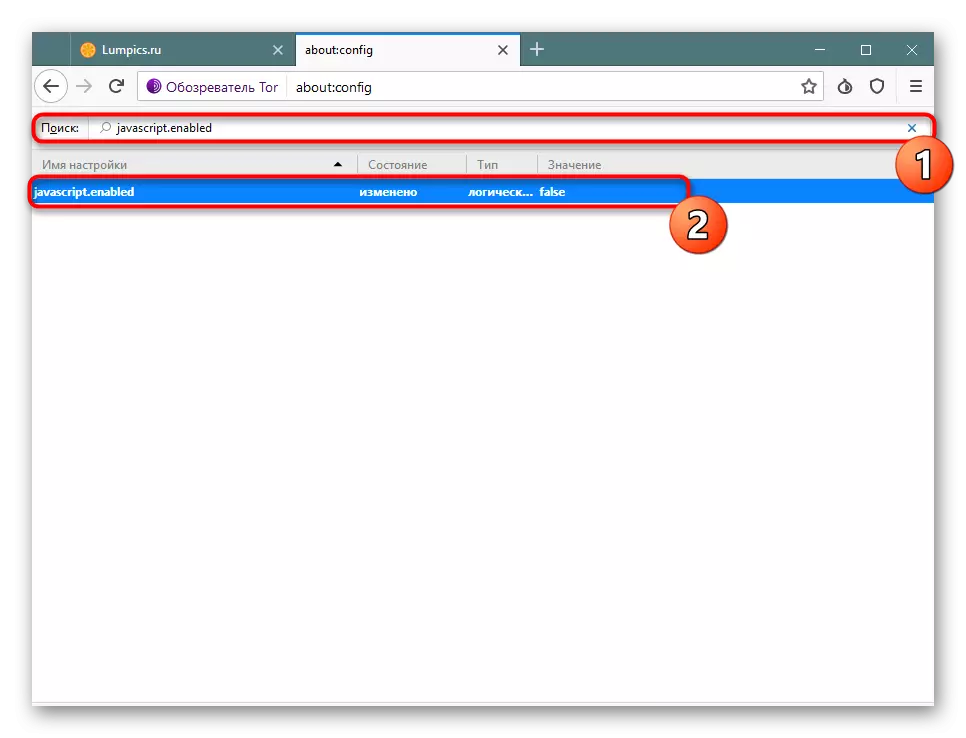

- Sie zeigen eine Liste aller verfügbaren Parameter an. Durch die Suche finden Sie javaScript.enabled und doppelklicken Sie auf die LKM auf der angezeigten Zeile, damit sich der Wert in "false" geändert hat. Eine solche Aktion wird die Verwendung von JavaScript absolut auf allen Standorten deaktivieren.

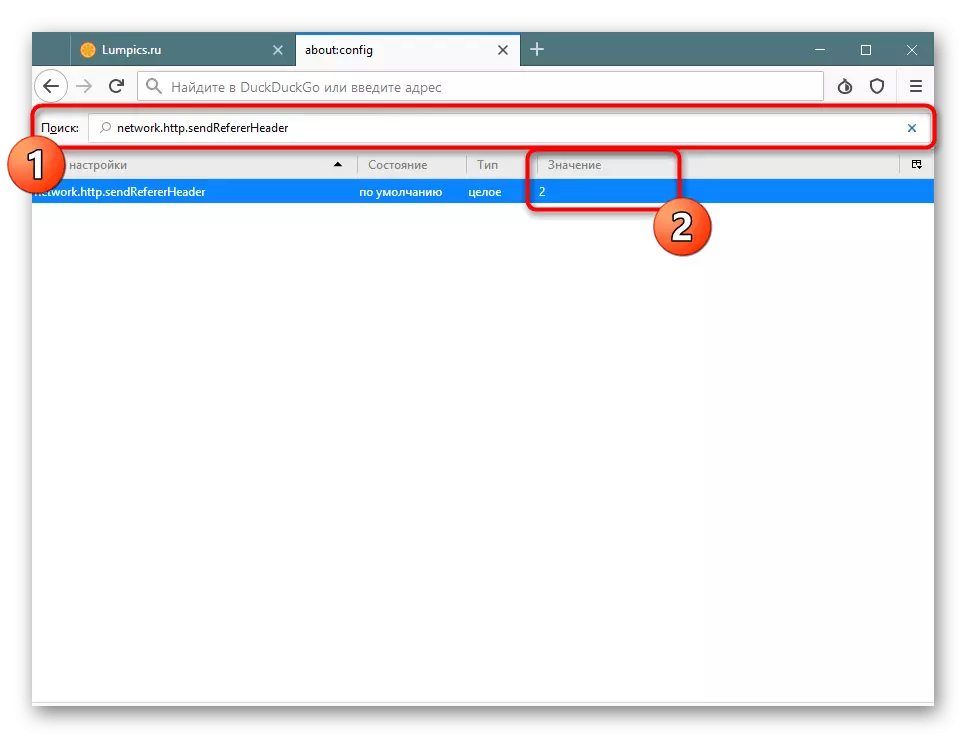

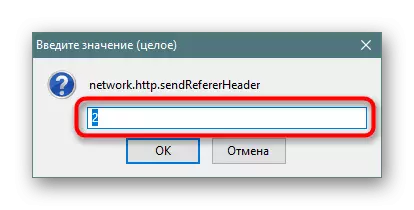

- Als nächstes ist es notwendig, den HTTP-Referen zu deaktivieren, um zu vermeiden, dass die erste Quelladresse gespeichert wird, wenn Sie auf den Links auf verschiedenen Seiten reisen. Finden Sie dazu den Parameter Network.http.sendrefererheader. Klicken Sie zweimal auf den Wert.

- Installieren Sie es im 0-Zustand und speichern Sie die Einstellungen.

Alle Aktionen mit Konfigurationsparametern sind abgeschlossen, jetzt müssen Sie den Start mit den in den Browser eingebetteten Einstellungen abschließen, da fast alle Standardwerte keinen zuverlässigen Schutz bieten.

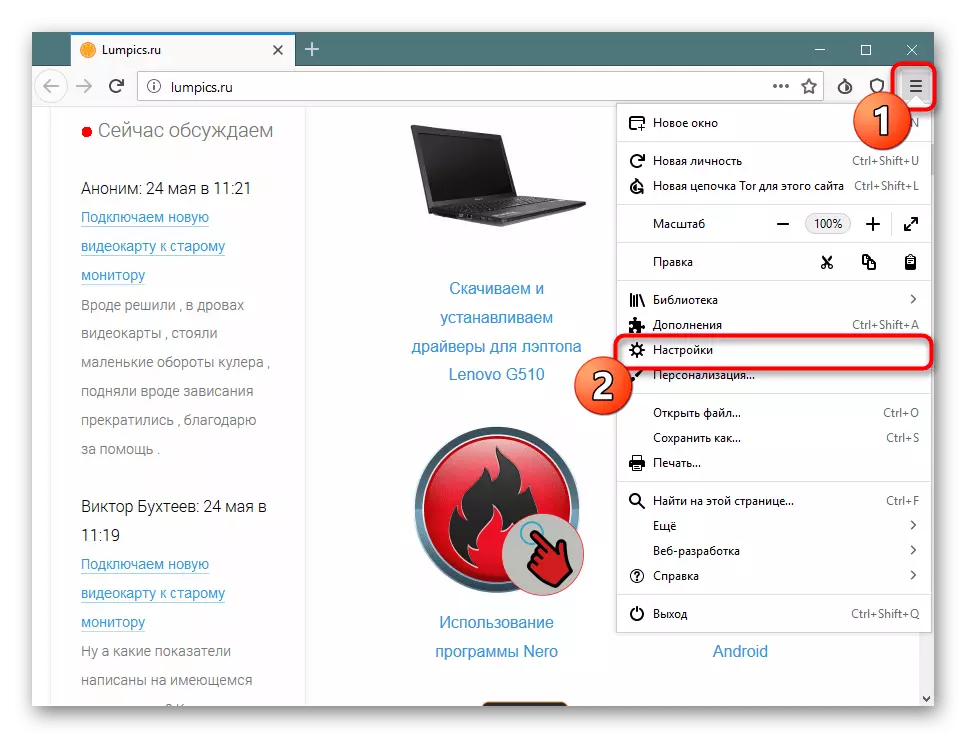

- Öffnen Sie das Menü, indem Sie auf die drei horizontalen Streifen rechts klicken, und gehen Sie zum Abschnitt "Einstellungen".

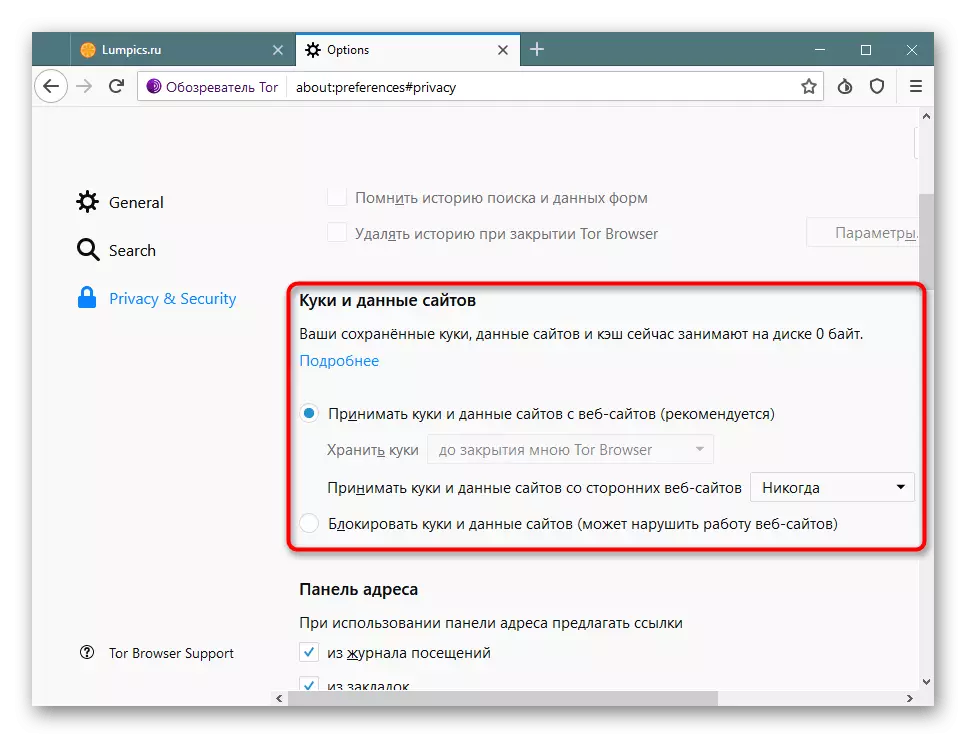

- Bewegen Sie sich hier in die Kategorie Datenschutz- und Sicherheit.

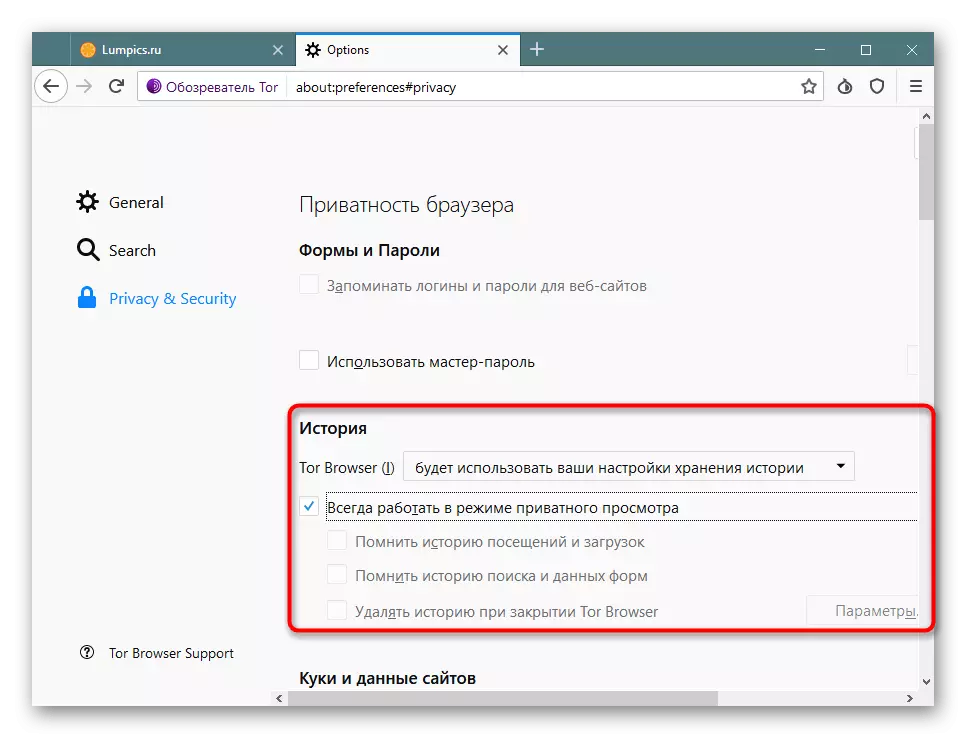

- Stellen Sie zunächst sicher, dass die Geschichte der Ansichten niemals gespeichert wird.

- Cookies, die nach Ihrem Ermessen eingerichtet sind. Für die vollständige Sicherheit können sie ausgeschaltet werden, aber manchmal leidet es, den Inhalt der Seiten anzuzeigen.

- Schalten Sie den Tracking-Schutz ein, indem Sie einen Marker auf den gewünschten Element einstellen. Nachfolgend ist der Parameter, der für das Senden von Benachrichtigungen an Websites verantwortlich ist, mit denen Sie keine Online-Tracker verwenden, sondern auch nach Ihrem Ermessen eingestellt werden können.

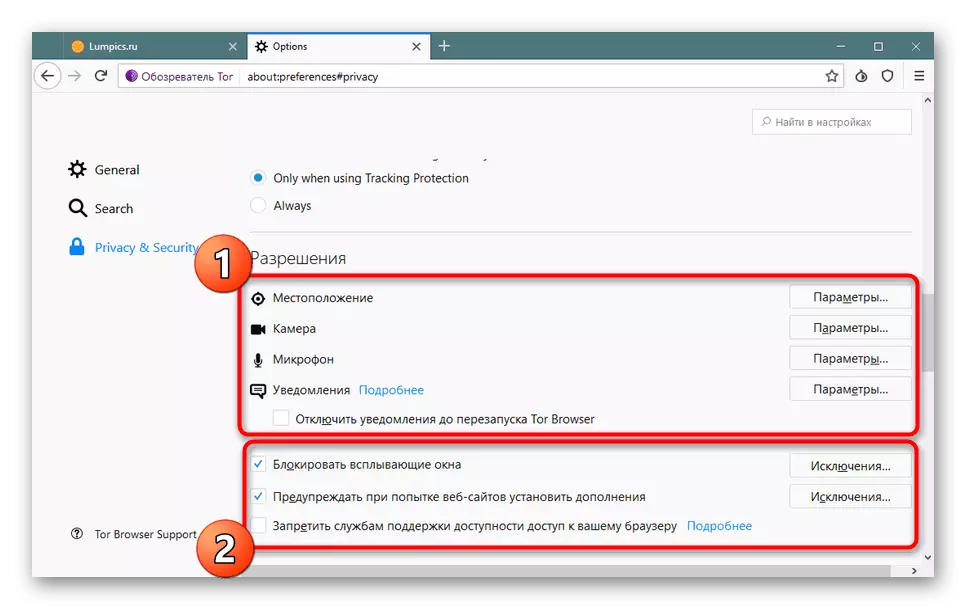

- Trennen Sie die Aufmerksamkeit auf Berechtigungen, indem Sie die Mikrofonaktivierung, die Kamera- und Standorterkennung deaktivieren. Stellen Sie sicher, dass das installierte Tick in der Nähe von "Block-Popup-Fenstern" ist.

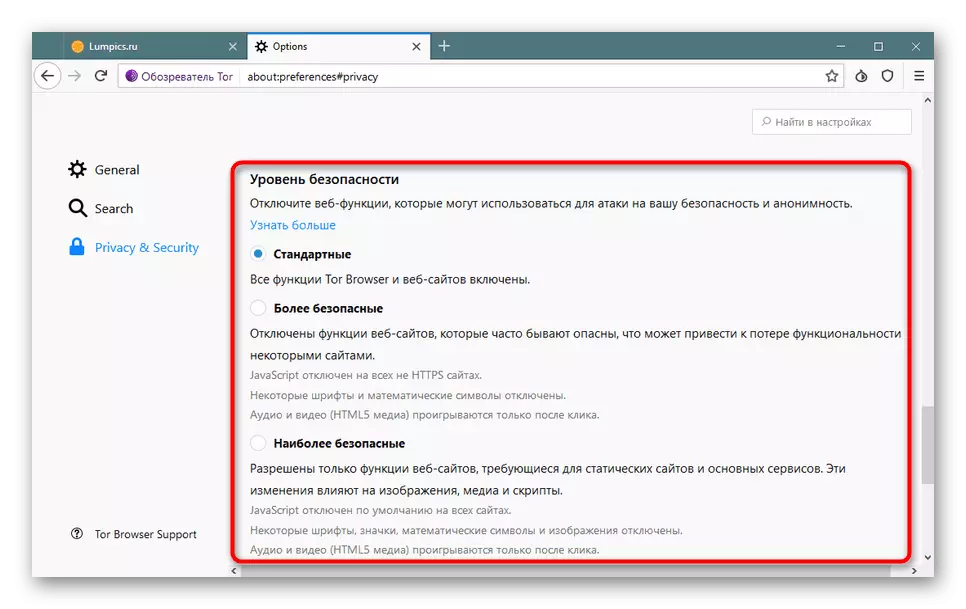

- Nachfolgend finden Sie eine der einzigartigen Funktionen des Torbrowsers - "Sicherheitsniveau". Es hat drei Betriebsmodi, wobei jeder von ihnen den Start bestimmter Werkzeuge begrenzt, was den Schutz ermöglicht, den Schutz zu erhöhen. Schauen Sie sich die Beschreibung aller Modi an und wählen Sie Optimal für sich selbst aus.

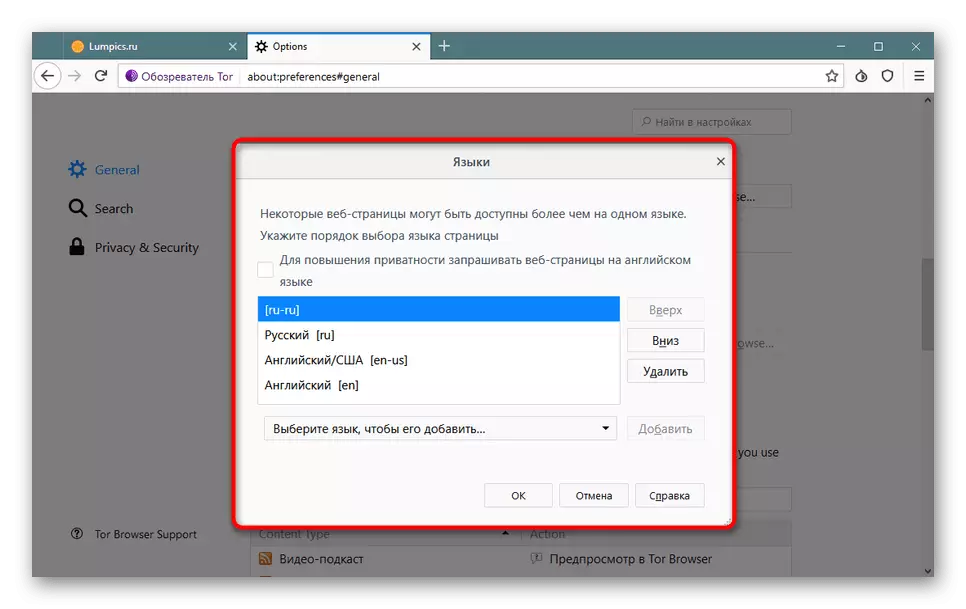

- Darüber hinaus empfehlen die Entwickler, die bevorzugte Seitenanzeigesprache zu ändern, um die Anonymität zu erhöhen. Dies geschieht in der Abschnitt "Allgemein". In der Nähe des "Sprachen" müssen Sie auf "Wählen" klicken.

- Wählen Sie eine Sprache aus der Liste aus oder fügen Sie einen neuen hinzu.

Wir haben besondere Aufmerksamkeit auf Skripts, z. B. JavaScript und HTTP-Referen Die übrigen Elemente sind Standard- und Grundregeln für sichere Internet-Surfen.

Ergänzungen

Die Entwickler haben zwei nützliche Ergänzungen an den Tor gebaut, was den Schutz beim Umschalten auf verdächtige oder unverifizierte Standorte erhöht. Einer von ihnen begrenzt den Start der Skripts, und der zweite wird automatisch auf das sichere HTTPS-Protokoll umleitet, falls er als möglich betrachtet wird. Lassen Sie uns sie näher analysieren.

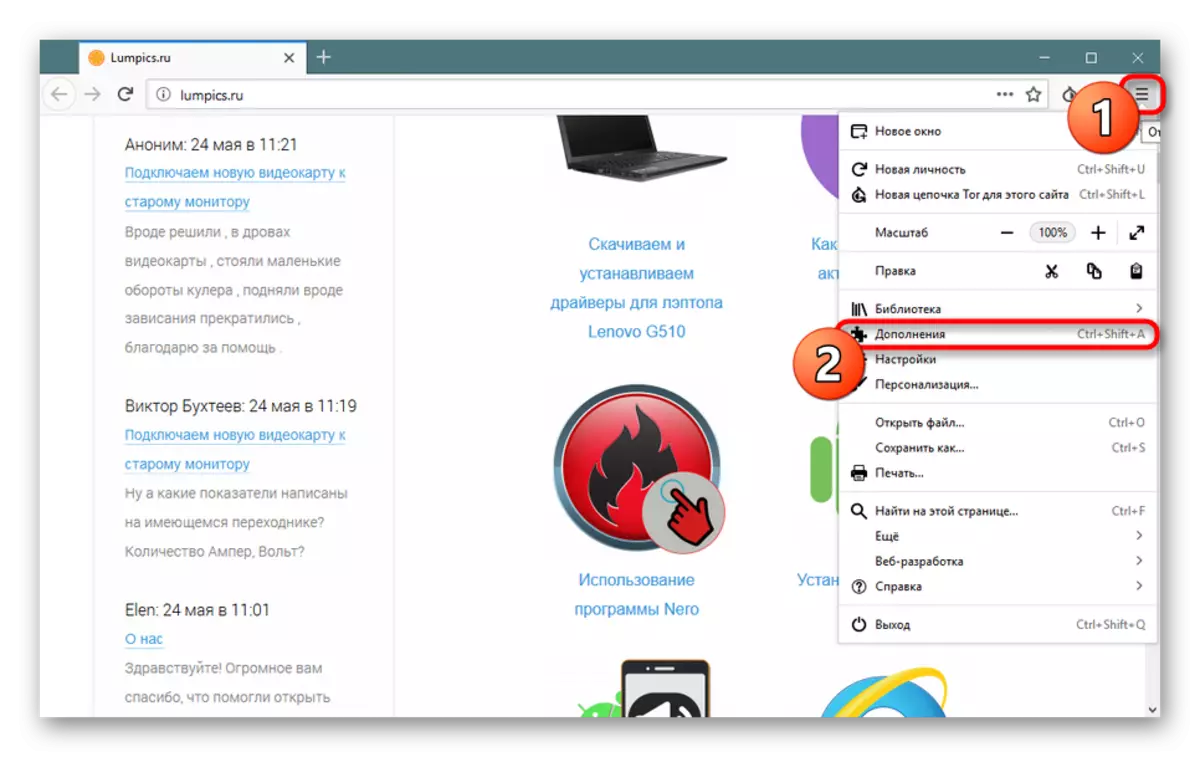

- Öffnen Sie das Webbrowsermenü und gehen Sie zu "Add-Ons".

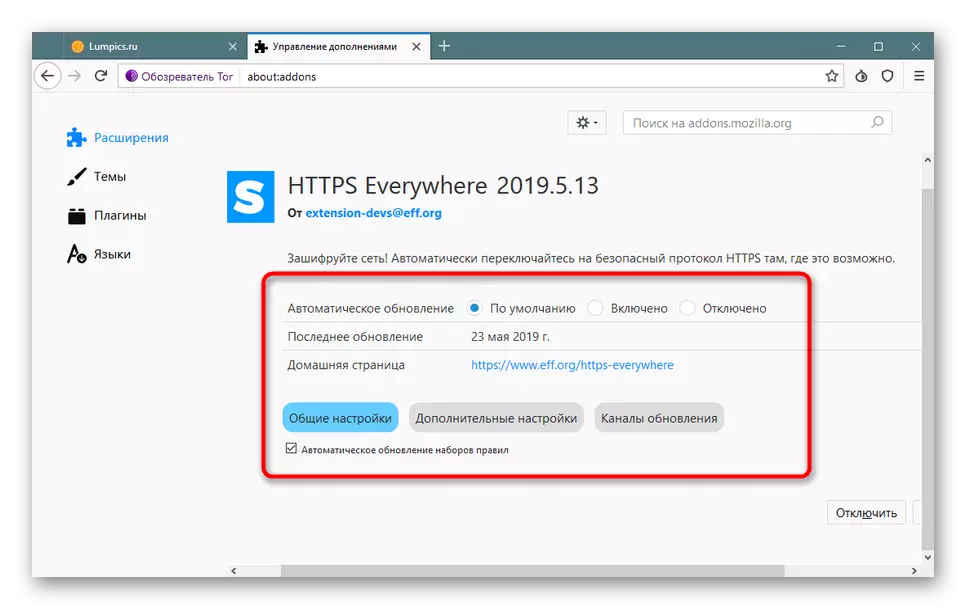

- Stellen Sie sicher, dass jeder von ihnen aktiv ist, und klicken Sie auf "https überall".

- Diese Erweiterungseinstellungen haben wenig, Sie können den Aktualisierungsmodus von Versionen nur installieren und sicherstellen, dass das Häkchen ein Häkchen in der Nähe der wichtigen "automatischen Aktualisierungsregelsätze" ist.

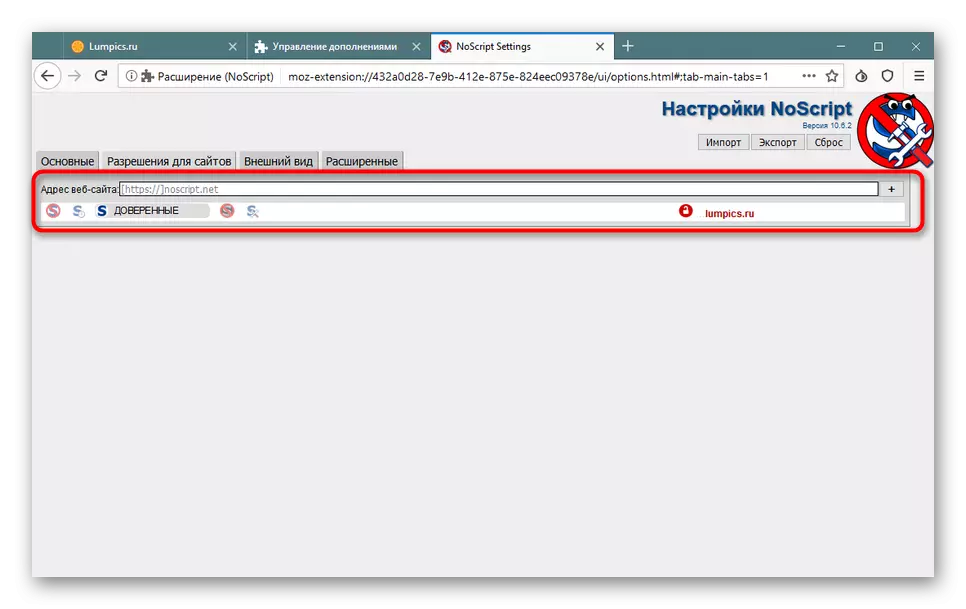

- Wenden wir uns zu einem interessanteren Werkzeug - "Noscript".

- In einem neuen Konfigurationsfenster sehen Sie drei "Standard-" Registerkarten ", das" vertrauenswürdig "und" nicht vertrauenswürdig ". Zunehmen Sie alle Skripts, die Sie auf den Seiten verschiedener Typen deaktivieren oder aktivieren möchten. Wir klären erneut, dass die Deaktivierung dieser Werkzeuge die Sicherheit erhöht und Schwachstellen für die Übertragung von Viren beseitigt.

- Sie können die Adresse eines bestimmten Standorts eingeben, um es einem der Seiten der Seiten hinzuzufügen oder einzelne Regeln zu konfigurieren.

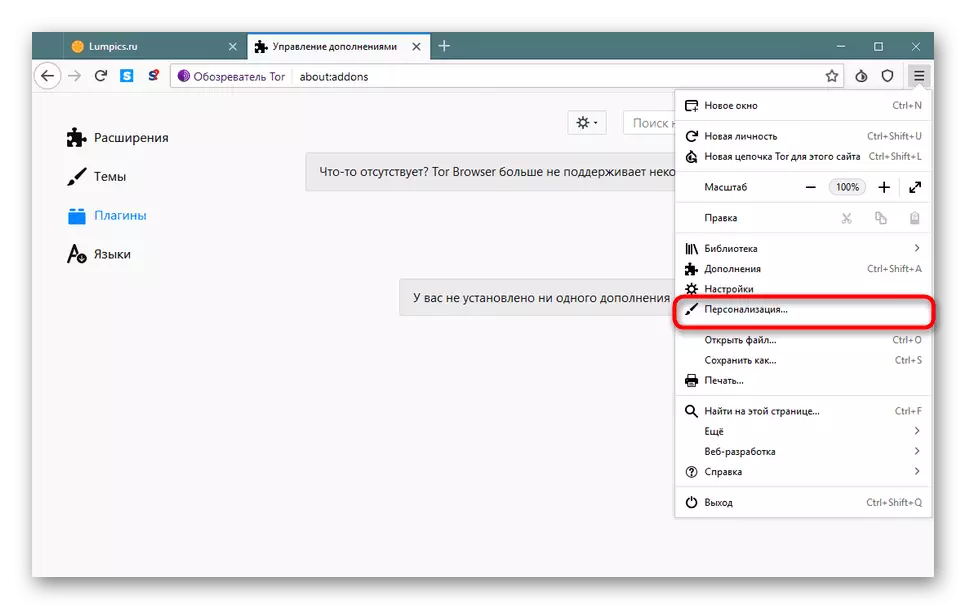

- Als Nächstes empfehlen wir, in den Abschnitt "Personalisierung" zu ziehen.

- Hier sind die Symbole der genannten Skripts. Bewegen Sie sie in das obere Panel, um das Management von ihnen bei Bedarf zu beschleunigen.

Darüber hinaus beachten wir, dass die Installation zusätzlicher Erweiterungen und Plug-Ins nicht empfohlen wird, da sie das Gesamtniveau der Sicherheit verringern und von Eindringlingen als Schwachstellen zum Übertragen schädlicher Code oder Dateien verwendet werden können.

Suchmaschinen-Setup.

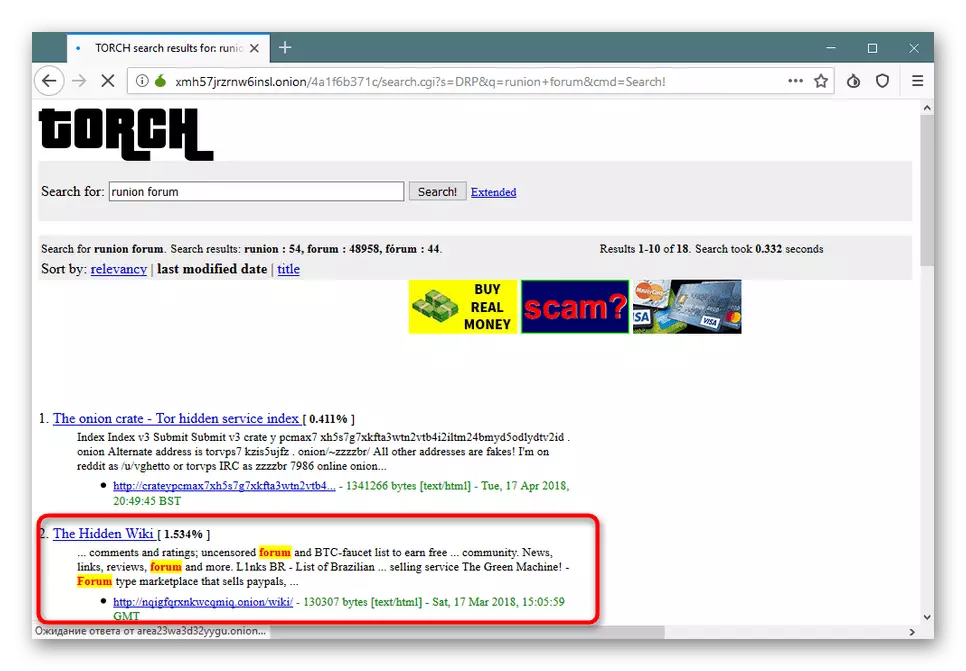

Wie bereits erwähnt, können Sie den TOR-Browser auf Websites in der Domäne registrierten Websites bewegen. Wenn Sie die Google-Suchmaschine verwenden oder zum Beispiel Yandex, werden solche Ressourcen nicht gefunden. Es gibt speziell erstellte Suchmaschinen, mit denen Sie nur auf der genannten Domäne finden können. Wenn Sie an diesem Prozess interessiert sind, wird empfohlen, die gefundene Suchmaschine zu speichern, um es nicht jedes Mal einzugeben.

- Gehen Sie über das Menü auf "Einstellungen".

- Hier im Abschnitt "Allgemein" finden Sie das Feld Startseite und fügen Sie die gefundene Suchmaschine ein.

- Wenn Sie den Browser starten, gelangen Sie auf die gewünschte Seite, damit Sie sofort zur Suche gehen können.

- Die Anzahl und Qualität der angezeigten Ergebnisse hängt nur von dem verwendeten Suchdienst ab, da alle unterschiedliche Algorithmen haben.

- Um immer zur Site-Seite gelangen zu können, klicken Sie auf das Asterisk-Symbol und fügen Sie sie dem Panel der Lesezeichen hinzu.

Von Zeit zu Zeit können sich alle Ressourcen ändern, daher ist es besser, mehrere Alternativen auf Lager zu haben. Sie werden dem Bedienfeld des Lesezeichen auf dieselbe Weise hinzugefügt und auch nach dem Neustart des Browsers gespeichert.

Mit Websites arbeiten.

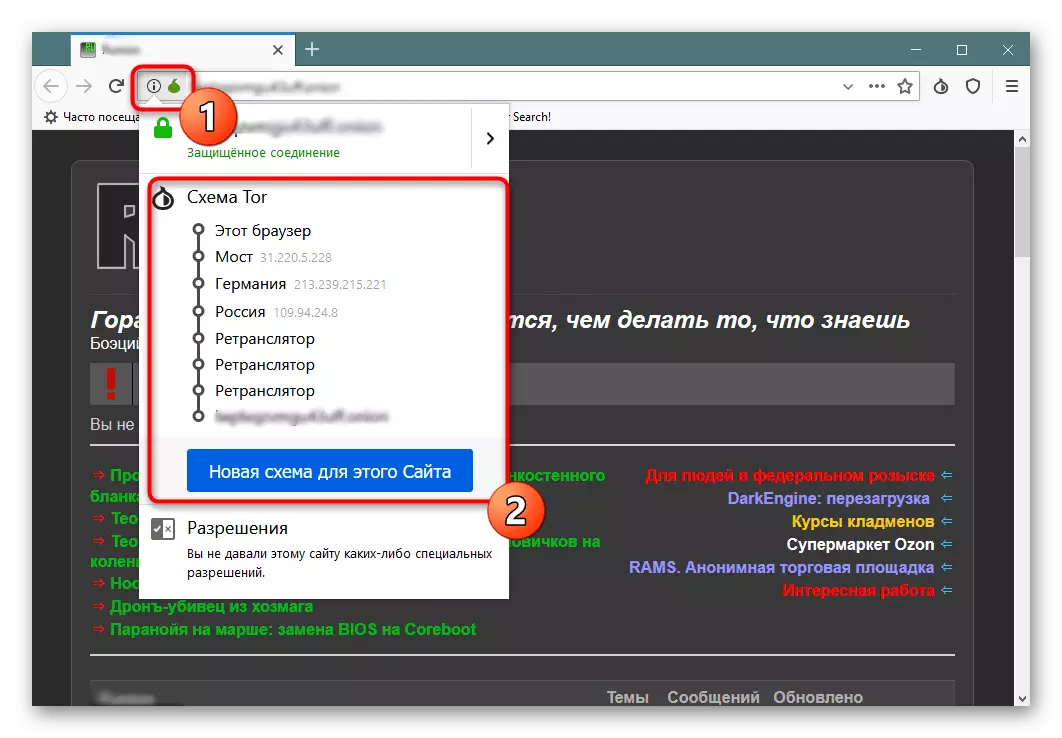

Wenn die gesamte Vorbearbeitung abgeschlossen ist, möchte jeder Benutzer auf verschiedenen Websites auf der Suche nach den erforderlichen Informationen klettern. Es ist zu beachten, dass jede Seite auf ihre Einstellungen anwendbar ist, mit denen Sie die Verbindungsschaltung ändern können oder persönliche Berechtigungen einstellen können.

- Klicken Sie nach Übergang zur Seite auf das grüne Blütensymbol. Hier sehen Sie sofort die Kettenkette. Wenn sie nicht mit Ihnen passt oder mit Misserfolgen arbeitet, klicken Sie auf das "Neue Schema für diese Site".

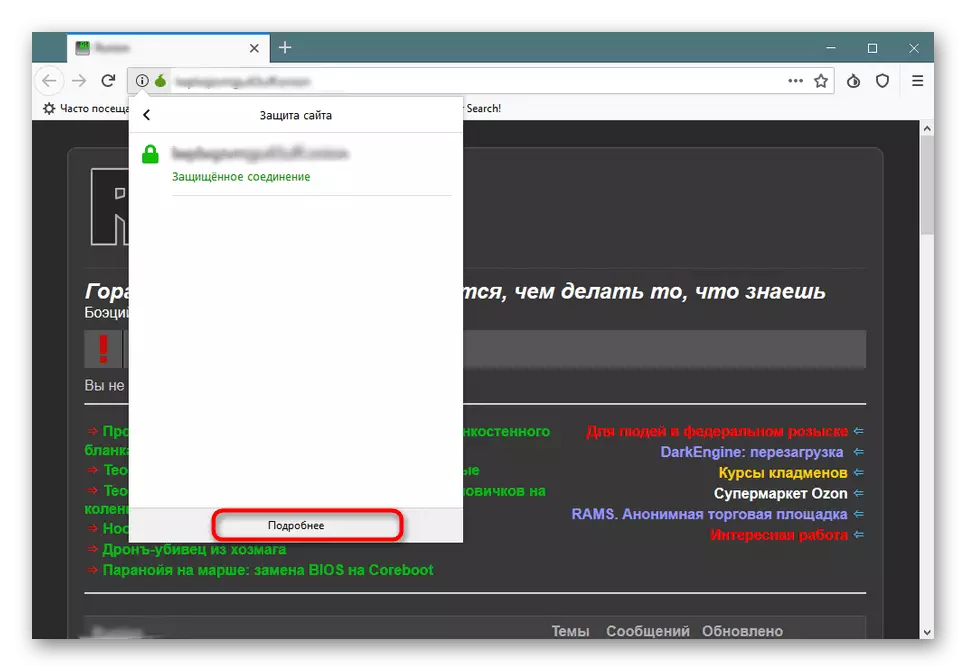

- Im Abschnitt "Site Protection" gibt es eine Schaltfläche, um zu einer zusätzlichen Konfiguration zu gelangen.

- Die erste Registerkarte zeigt die Echtheit der Ressource, Informationen zu Privatsphäre und technischen Details an.

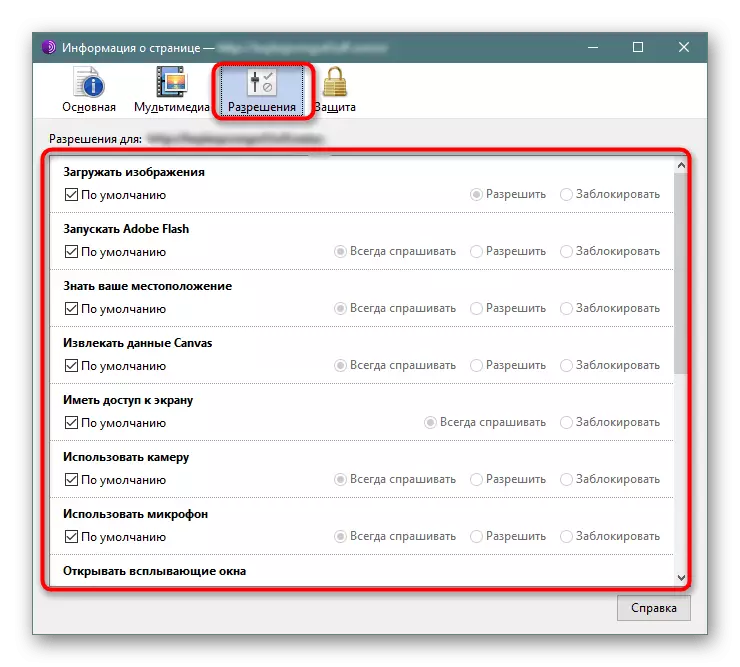

- "Berechtigungen" ist dafür verantwortlich, die Privilegien der Ressource zu installieren, z. B. Einschluss oder Deaktivieren von Flash Player, Laden von Bildern, den Zugriff auf den Bildschirm oder den Start von Popup-Fenstern. All dies ist einzeln für die Anforderungen des Benutzers konfiguriert.

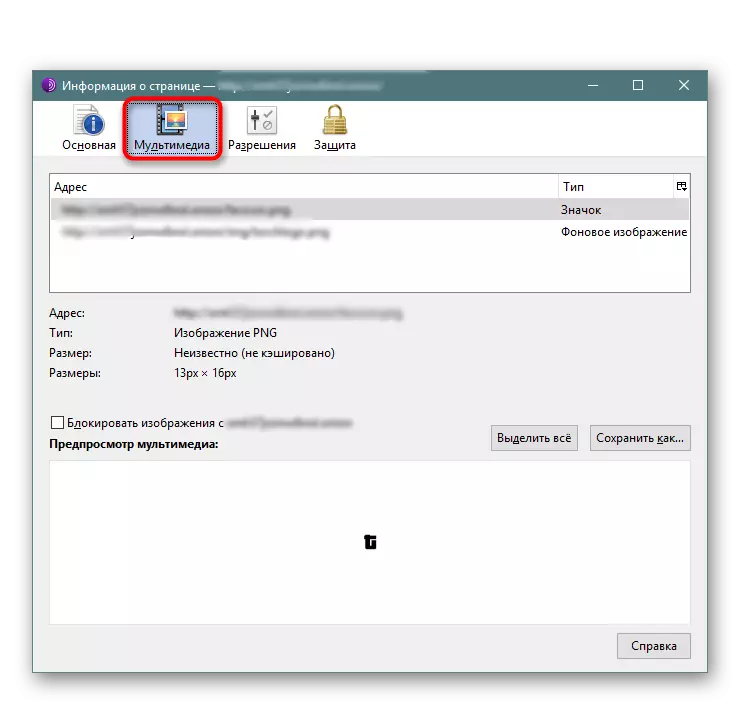

- Auf der Registerkarte Multimedia finden Sie eine Liste aller Bilder und Videoaufzeichnungen. Dies hilft, sichtbare und unsichtbare Inhalte auf der Seite zu verfolgen, und erfahren Sie direkte Links zu diesen Daten.

Jetzt sind Sie mit allen wichtigsten Aspekten der Konfiguration des Browsertratusters vertraut. Wie Sie sehen, gibt es viele wichtige Parameter, die für die Bequemlichkeit und Sicherheit des Surfens verantwortlich sind. Es ist wichtig, die richtige Einstellung auszuwählen, um perfekte Bedingungen einzeln für sich selbst zu erstellen.