SSH (Secure Shell) er en protokol for at skabe en krypteret forbindelse mellem klienten og serveren. Takket være denne teknologi kan fjern Computer Management udføres. Interaktionen med værktøjet opstår i terminalen, og i operativsystemet Centos 7 tilføjes det som standard. Derfor vil vi i dag overveje i detaljer standardopsætningsproceduren, hvilket vil være nyttigt for alle, der skal arbejde med SSH.

Tilpas SSH i CENTOS 7

Konfigurationsprocessen er individuel for hver systemadministrator, men der er stadig flere ting, der er nyttige for alle brugere. Inden for rammerne af denne artikel vil vi ikke kun tale om serverkomponenten, men også om kunden, såvel som indikerer, på hvilken af enhederne en bestemt handling udføres.Installation af komponenter og startserver

Vi har allerede sagt, at standard SSH tilføjes til Centos 7 System Library List, men nogle gange mangler de nødvendige komponenter på computeren. I dette tilfælde skal de tilføje, og derefter aktivere serverens drift.

- Åbn "Terminal" og registrer dig ved SUDO YUM -Y Installer OpenNSSH-server OpenSSH-klienter kommando.

- Bekræft ægtheden af Superuser-kontoen ved at indtaste adgangskoden. Bemærk, at tegnene ikke indtastes på denne måde, vises ikke i strengen.

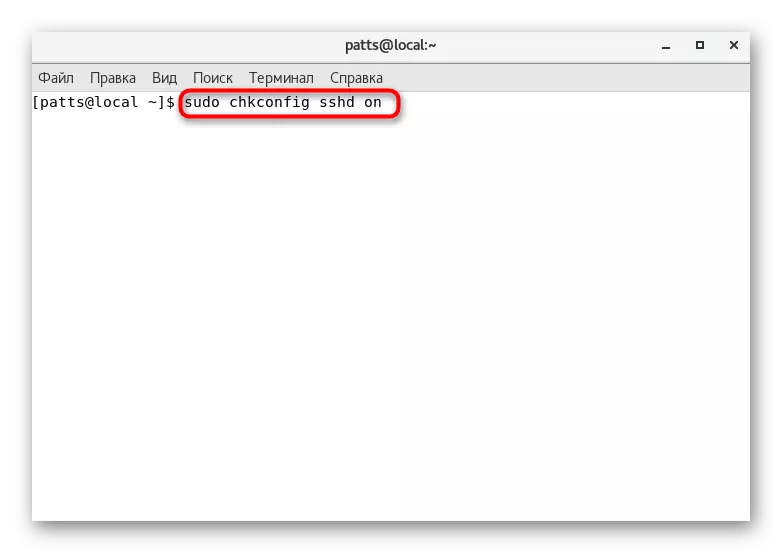

- Kør konfigurationen af Sudo CHKCONFIG SSHD på kommando.

- Derefter køre SSH-tjenesten selv ved at angive Service SSHD start.

- Det er kun at kontrollere, at standardporten er åben. For at gøre dette skal du bruge NetStat -TULPN-strengen | Grep: 22.

Efter det vellykkede arbejde i de angivne instruktioner kan du sikkert gå videre til begyndelsen af konfigurationen. Vi ønsker at henlede opmærksomheden på, hvad du skal læse meddelelserne på skærmen under aktivering af kommandoer. De kan indikere forekomsten af visse fejl. Tidlig korrektion af alle fejlfunktioner vil medvirke til at undgå yderligere problemer.

Redigering af konfigurationsfiler

Selvfølgelig er konfigurationsfilen kun redigeret efter systemadministratorens skøn. Vi ønsker dog at vise, hvordan du kører det i en teksteditor, og hvilke ting skal understreges i første omgang.

- Vi anbefaler at bruge nano editoren, for at fastslå, hvilke Sudo Yum Installer Nano Team vil hjælpe. Ved afslutning af installationen skal du starte konfigurationsfilen via sudo nano / etc / ssh / sshd_config.

- Du vil være bekendt med alle tilgængelige parametre. Nogle af dem er kommenteret, det vil sige før parameteren der er et tegn #. Følgelig fjerner du parameteren, og det vil være gyldigt. Du kan ændre standardporten ved at ændre værdien af "port" -strengen til nogen anden. Derudover anbefales det at etablere en anden protokol ved anvendelse af "protokol 2". Derefter vil sikkerhedsniveauet stige.

- Disse og andre parametre varierer kun ved administratorens præference. Detaljerede oplysninger om hver af dem findes i den officielle SSH-dokumentation. Ved afslutning af redigering skal du gemme ændringerne ved at trykke på Ctrl + O. HOT-tasten.

- CTRL + X-kombination vil hjælpe med at forlade redaktøren.

- Genstart tjenesten gennem Sudo Service SSHD genstart, så ændringerne er trådt i kraft.

- Du kan derefter kontrollere SSH-status for at sikre, at den fungerer via SERVICE SSSHD status.

Redigering af en konfigurationsfil varierer mange parametre, men hovedprocessen er at tilføje og konfigurere tasterne - er lavet ved hjælp af specielle kommandoer, som vi vil snakke yderligere.

Oprettelse af et par RSA-nøgler

Den RSA-kryptografiske algoritme (forkortelse fra riveste, shamir og adleman-efternavne) bruges af SSH-tjenesten til at skabe et par nøgler. En sådan handling for at tillade maksimum at sikre klient- og serverdelen under forbindelser. Vi skal bruge begge kæder til at skabe et par nøgler.

- For at starte, gå til klientcomputeren og indtast ssh-keygen i konsollen.

- Efter aktivering vises en ny streng, hvor den bliver bedt om at angive stien for at gemme nøglen. Hvis du vil forlade standardplaceringen, skal du ikke indtaste noget, men tryk blot på Enter-tasten.

- Følgende opretter en adgangskode sætning. Det vil sikre sikkerhed fra uautoriseret login. Når du har oprettet adgangskoden, vil det være nødvendigt at gentage.

- Denne generationsprocedure afsluttet. På skærmen vil du se tasten selv og et tilfældigt billede tildelt ham.

Hvis ovennævnte manual er vellykket, vises en åben og privat nøgle, hvilket vil blive brugt til at godkende med serveren. Men for dette skal nøglen sendes til serveren og deaktiverer indgangen via adgangskode.

Kopier åben nøgle til serveren

Som nævnt ovenfor er kopiering af nøglen nødvendig for yderligere dirring-godkendelse. Du kan lave en sådan handling på en af tre måder, som hver især vil være den mest optimale i visse situationer. Lad os se på dem alle i orden.

SSH-COPY-ID UTILITY

Kopiering af den åbne tast via SSH-COPY-ID-værktøjet er den nemmeste metode. Det er dog kun egnet, når dette mest værktøj er til stede på computeren. Du skal kun foreskrive en SSH-COPY-ID brugernavn @ remote_host, hvor brugernavnet @ remote_host er brugernavn og vært vært vært.

Hvis forbindelsen udføres for første gang, vil du på skærmen se en besked af denne karakter:

Ægtheden af vært '111.111.11.111 (111.11.11.111)' kan ikke være essablet.

ECDSA-nøglefingeraftryk er FD: FD: D4: F9: 77: FE: 73: 84: E1: 55: 00: AD: D6: 6D: 22: Fe.

Er du sikker på, at du vil fortsætte med at oprette forbindelse (ja / nej)?

Det angiver, at serveren ikke er på listen over pålidelige kilder, og spørgsmålet vil blive spurgt, om det er værd at yderligere tilslutning. Vælg Ja indstilling.

Det forbliver kun at indtaste adgangskoden fra serverkontoen, og på denne kopiprocedure gennem det nævnte værktøj vil blive gennemført korrekt.

Kopier åben nøgle på ssh

I mangel af SSH-COPY-ID-værktøjet anbefaler vi at bruge standard SSH værktøjskapacitet, hvis du selvfølgelig har adgang til serverkontoen. Aflæsning af nøglerne er lavet af almindelig forbindelse, nemlig:

- CAT-kommandoen giver dig mulighed for at læse og straks tilføje nøglen til filen på servercomputeren. For at gøre dette skal du blot indtaste CAT ~ / .SSH / ID_RSA.PUB | Ssh brugernavn @ remote_host "mkdir -p ~ / .ssh && cat >> ~ / .ssh / authorized_keys", hvor brugernavn @ remote_host er navnet på kontoen og værten af den eksterne computer. Bemærk, at indstillingen >> Tilføj nøgle til slutningen af filen, og overskriver den ikke helt. Derfor vil de tidligere introducerede nøgler også blive gemt.

- For at oprette forbindelse, indtast adgangskodeprocessen.

- Glem ikke at genstarte serveren gennem Sudo-tjenesten SSHD genstart for at opdatere nøglelisterne.

Manuel åben nøgle kopiering

Nogle gange er der situationer, når det er umuligt at bruge SSH-COPY-ID-værktøjet, og der er heller ikke adgang til adgangskode. Derefter udføres kopien manuelt.

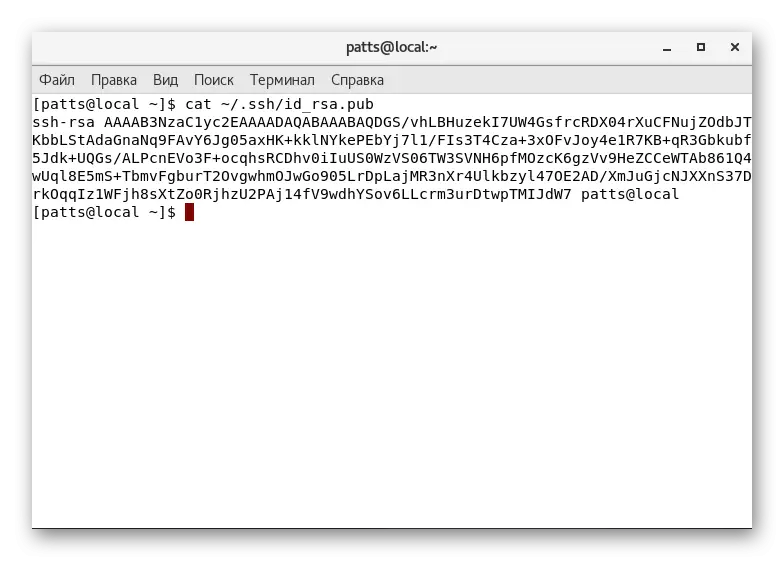

- Find først, find ud af denne nøgle gennem den allerede kendte kat kommando ved at indtaste katten ~ / .ssh / id_rsa.pub konsollen.

- Kopier indholdet i en separat fil.

- Tilslut en hvilken som helst bekvem metode til en fjerncomputer og opret en mkdir -p ~ / .ssh-mappe. Holdet vil ikke gøre noget, hvis mappen allerede eksisterer.

- Det forbliver kun at lave data til filen "Autorised_keys". ECHO Public_key_String-kommandoen >> ~ / .ssh / authorized_keys vil tilføje en nøgle til en fil eller vil oprette en fil først, hvis den mangler. I stedet for "public_key_string" skal du indsætte den tidligere opnåede streng med nøglen.

Dette gennemføres med succes på denne nøglekopieringsprocedure. Takket være dette er autentificering til serveren nu tilgængelig ved at indtaste SSH brugernavn @ remote_host. Du kan dog oprette forbindelse via adgangskoden, hvilket reducerer sikkerheden for et sådant netværk.

Deaktiver adgangskodeautentificering

Deaktiver evnen til at indtaste adgangskoden, omgå nøglen, gør en sådan fjernforbindelse mindre beskyttet. Derfor anbefales det at deaktivere denne funktion for at forhindre uautoriseret godkendelse fra indtrengere.

- På den eksterne server skal du køre SSH-konfigurationsfilen via sudo nano / etc / ssh / sshd_config.

- Læg parameteren for adgangskodeAuthentication og ændre værdien til nej.

- Gem ændringerne og udfyld arbejdet i en teksteditor.

- Den nye parameter træder kun i kraft efter genstart af SUDO SYSTEMCTL RESTART SSHD.SHD.Service-tjenesten.

Dette er en artikel, hvor du var bekendt med de grundlæggende konfigurationsmomenter i SSH-protokollen, der kom til en ende. Vi anbefaler kraftigt at studere indholdet af udstedelsen efter aktiveringen af kommandoerne, da der undertiden beskriver fejl. Deres løsning søger i den officielle instrumentdokumentation eller Centos Distribution.